Ландшафт современных киберугроз.pptx

- Количество слайдов: 19

Ландшафт современных киберугроз Михаил Кадер, инженер mkader@cisco. com security-request@cisco. com 1/16

становятся причинами появления новых угроз 40% заказчиков планируют 7 млрд новых беспроводных “Энтузиасты совместной Новые цели атак: виртуальные внедрить устройств к 2015 г. работы” в среднем Украденный ноутбук больницы: Skype = возможность вторжения машины и гипервизор распределенные сетевые используют 22 средства для 14 000 историй болезни сервисы ( «облака» ) 50% предприятий-участников общения коллегами Системы IMсмогут обходить Более 400 угроз Отсутствие контроля над опроса разрешают для мобильных устройств, 45%механизмы защиты сотрудников нового Квнутренней виртуальной сетью 2013 г. объем рынка «облачных использовать–личные к концу года до 1000 поколения пользуются ведет к снижению эффективности вычислений» составит 44, 2 млрд устройства для работы социальными сетями политик безопасности долларов США © Cisco, 2012. Все права защищены. 2

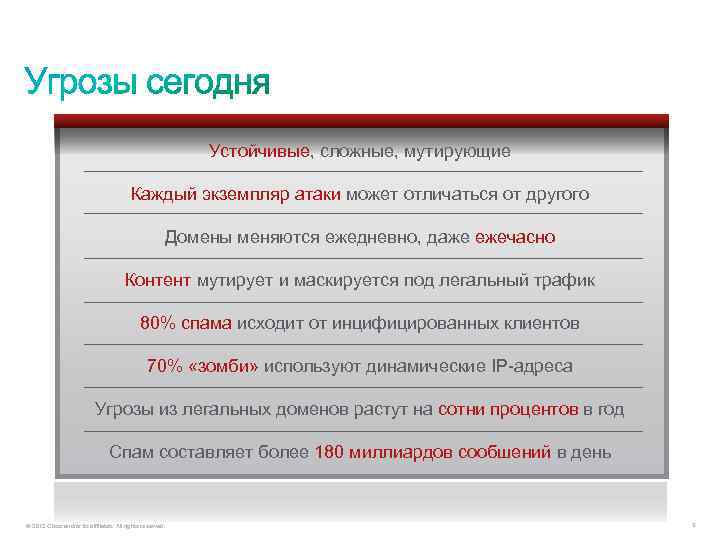

Устойчивые, сложные, мутирующие Каждый экземпляр атаки может отличаться от другого Домены меняются ежедневно, даже ежечасно Контент мутирует и маскируется под легальный трафик 80% спама исходит от инцифицированных клиентов 70% «зомби» используют динамические IP-адреса Угрозы из легальных доменов растут на сотни процентов в год Спам составляет более 180 миллиардов сообшений в день © 2012 Cisco and/or its affiliates. All rights reserved. 3

Вирус Исследования NSS LAB показывают, что даже лучшие антивирусы и Web-шлюзы не эффективны против современных угроз © Cisco, 2012. Все права защищены. Шпионское ПО Вредоносные программы воруют уже не ссылки на посещаемые вами сайты, а реквизиты доступа к ним Malware (трояны, кейлоггеры, скрипты) Web и социальные сети все чаще становятся рассадником вредоносных программ, а также инструментом разведки злоумышленников Эксплоиты Вредоносные программы используют для своих действий неизвестные уязвимости (0 -Day, 0 -Hour) 4

Массовое заражение Злоумышленников не интересует известность и слава – им важна финансовая выгода от реализации угрозы © Cisco, 2012. Все права защищены. Полиморфизм Современные угрозы постоянно меняются, чтобы средства защиты их не отследили – изменение поведения, адресов серверов управления Фокус на конкретную жертву Угрозы могут быть разработаны специально под вас – они учитывают вашу инфраструктуры и встраиваются в нее, что делает невозможным применение стандартных методов анализа Передовые и тайные средства (APT) Угрозы становятся модульными, самовосстанавливающимися и устойчивыми к отказам и обнаружению 5

Мотивация Известность Деньги Метод Дерзко Незаметно Фокус Все равно Мишень Средства Вручную Автомат Результат Подрыв Катастрофа Тип Уникальный код Tool kit Цель Инфраструктура Приложения Агент Изнутри Третье лицо © Cisco, 2012. Все права защищены. 6

Разработчики Инструменты атак Атаки первой волны Посредники Атаки второй волны Прямая атака от хакера Слава Атака на отдельные системы и приложения Шпионаж Вредоносное ПО Черви Создание ботнетов Заражение Вирусы Управление ботнетом: Аренда, продажа Трояны Шпионское ПО Результат Фишинг/ Сбор информации Продажа информации DDo. S Рассылка Спама Фарминг, DNS Poisoning Кража информации Вымогательство Месть Реклама Мошеннические продажи Накручивание кликов Мошенничество $$$ Финансовые потоки $$$ © Cisco, 2012. Все права защищены. 7

• В 2001 году австралийский хакер был приговорен к 2 годам тюремного заключения за свою атаку на систему управления канализацией в Брисбене, которая привела к сбросу 1 млн литров нечистот на территории отеля Hyatt Regency Resort • Витек Боден, сотрудник компании, установившей компьютеры, запустил атаку в качестве мести за то, что его не восстановили на работе после увольнения • Боден использовал ноутбук, радиооборудование и программные средства для проникновения в систему управления канализацией и перепрограммирования насосов. Он был признан виновным в 46 случаях взлома. © Cisco, 2012. Все права защищены. 8

Хакеры получили несанкционированный доступ к компьютерным системам водоочистных сооружений в Харрисбурге, шт. Пенсильвания, в начале октября 2006 года. Ноутбук сотрудника была взломан через Интернет, затем он использовался как точка входа для доступа к административным системам и установки вирусов, троянских и шпионских программ. На конференции Federal Executive Leadership Conference в Вильямсбурге, штат Вирджиния, представитель спецслужбы подтвердил 200 представителям правительства и промышленности, что злоумышленники вторгались в системы нескольких организаций, составляющих национальную инфраструктуру, и требовали выкуп, угрожая отключить системы. Поставщики коммунальных услуг в США не подтверждали и не отрицали факты подобного шантажа. © Cisco, 2012. Все права защищены. 9

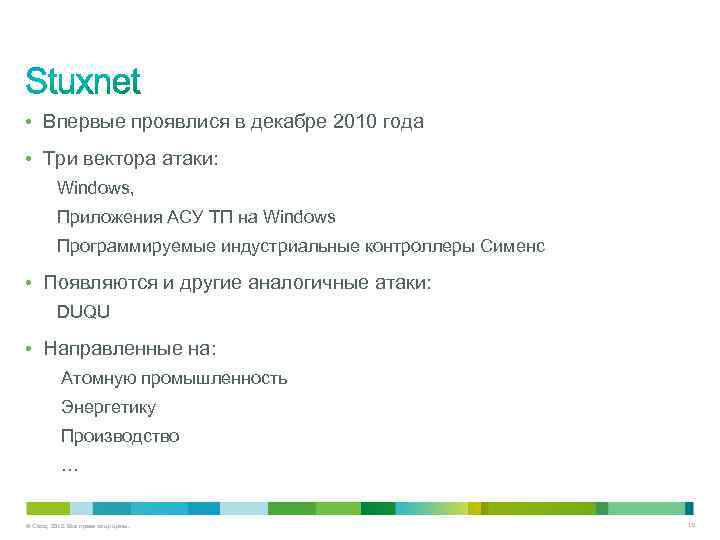

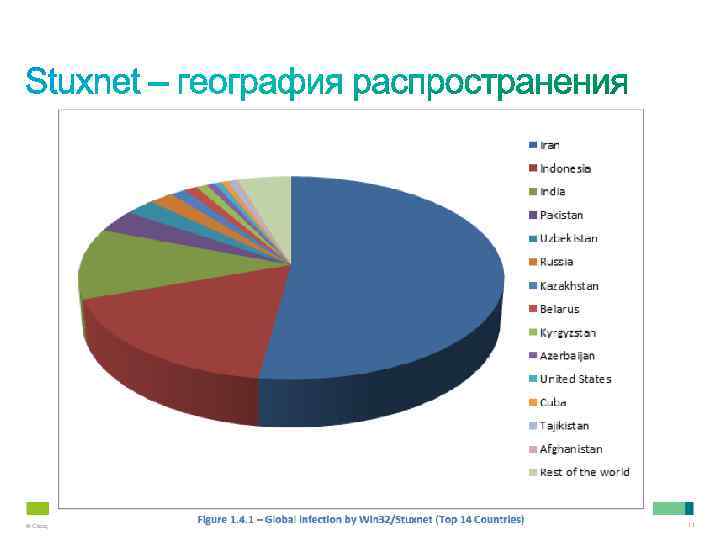

• Впервые проявлися в декабре 2010 года • Три вектора атаки: Windows, Приложения АСУ ТП на Windows Программируемые индустриальные контроллеры Сименс • Появляются и другие аналогичные атаки: DUQU • Направленные на: Атомную промышленность Энергетику Производство … © Cisco, 2012. Все права защищены. 10

© Cisco, 2012. Все права защищены. 11

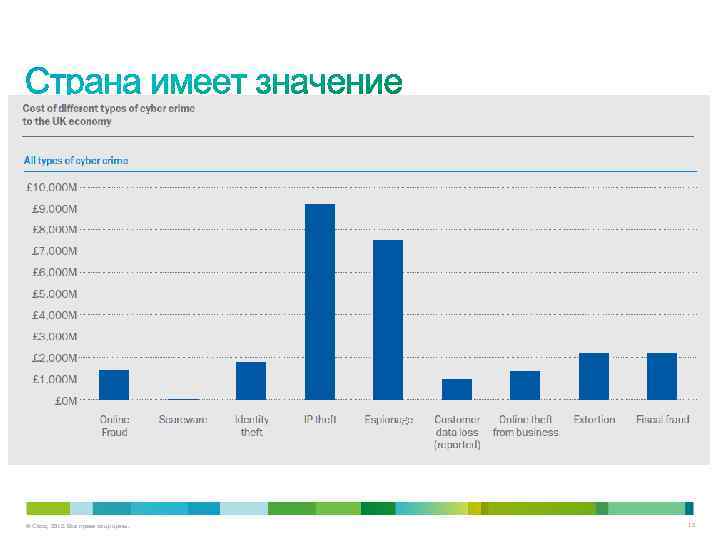

© Cisco, 2012. Все права защищены. 12

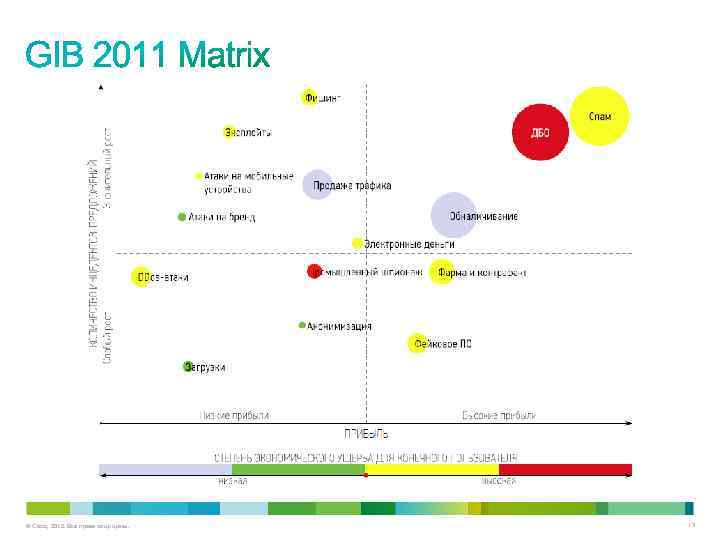

© Cisco, 2012. Все права защищены. 13

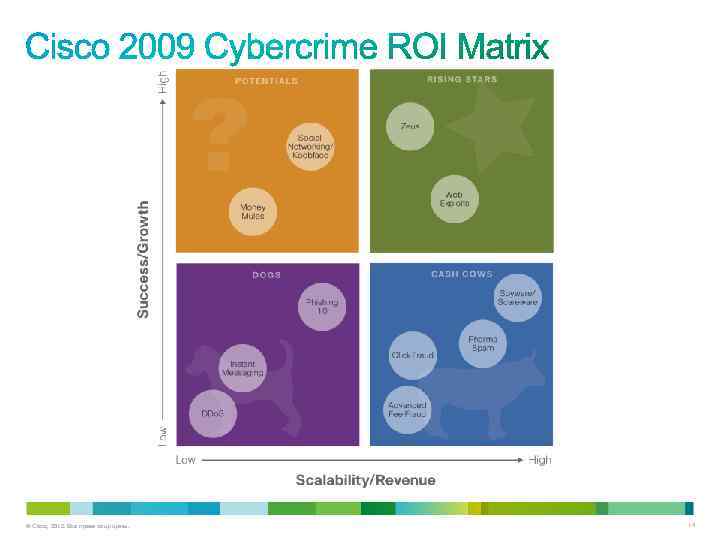

© Cisco, 2012. Все права защищены. 14

© Cisco, 2012. Все права защищены. 15

© Cisco, 2012. Все права защищены. 16

© Cisco, 2012. Все права защищены. 17

http: //www. facebook. com/Cisco. Ru http: //twitter. com/Cisco. Russia http: //www. youtube. com/Cisco. Russia. Media http: //www. flickr. com/photos/Cisco. Russia http: //vkontakte. ru/Cisco © Cisco, 2012. Все права защищены. 18

Спасибо за внимание! security-request@cisco. com

Ландшафт современных киберугроз.pptx