Quantum crypto12pt.ppt

- Количество слайдов: 43

Квантовая криптография: квантовая рассылка ключа Идея квантовой криптографии основана на том, что фотон как квантовый объект нельзя скопировать и невозможно получить о нём полную информацию. Предполагается использовать для передачи ключа в методе одноразового блокнота. Передача происходит с использованием открытого канала. 1

Квантовая криптография: квантовая рассылка ключа Идея квантовой криптографии основана на том, что фотон как квантовый объект нельзя скопировать и невозможно получить о нём полную информацию. Предполагается использовать для передачи ключа в методе одноразового блокнота. Передача происходит с использованием открытого канала. 1

ПРОБЛЕМА БЕЗОПАСНОСТИ В СВЯЗИ Легитимные пользователи система связи АЛИСА БОБ ЕВА Злоумышленник, ее задача – подслушивать, не будучи замеченной 2

ПРОБЛЕМА БЕЗОПАСНОСТИ В СВЯЗИ Легитимные пользователи система связи АЛИСА БОБ ЕВА Злоумышленник, ее задача – подслушивать, не будучи замеченной 2

КРИПТОГРАФИЯ Секретный текст Ключ Шифрование Шифротекст (передается открыто) 3

КРИПТОГРАФИЯ Секретный текст Ключ Шифрование Шифротекст (передается открыто) 3

Способы криптографии v «Математические» - непубликуемые v «Математические» - публикуемые v. Абсолютно стойкий ключ (АСК) v. Открытый ключ 4

Способы криптографии v «Математические» - непубликуемые v «Математические» - публикуемые v. Абсолютно стойкий ключ (АСК) v. Открытый ключ 4

КРИПТОГРАФИЯ ДЛЯ СВЯЗИ Открытый канал. Передача шифротекста AЛИСА Закрытый канал. Передача секретного ключа БОБ ЕВА Ева подслушивает 5

КРИПТОГРАФИЯ ДЛЯ СВЯЗИ Открытый канал. Передача шифротекста AЛИСА Закрытый канал. Передача секретного ключа БОБ ЕВА Ева подслушивает 5

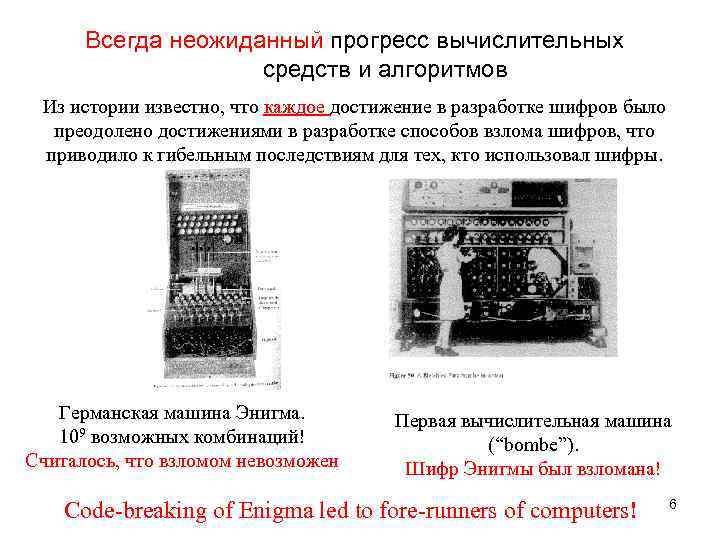

Всегда неожиданный прогресс вычислительных средств и алгоритмов Из истории известно, что каждое достижение в разработке шифров было преодолено достижениями в разработке способов взлома шифров, что приводило к гибельным последствиям для тех, кто использовал шифры. Германская машина Энигма. 109 возможных комбинаций! Считалось, что взломом невозможен Первая вычислительная машина (“bombe”). Шифр Энигмы был взломана! Code-breaking of Enigma led to fore-runners of computers! 6

Всегда неожиданный прогресс вычислительных средств и алгоритмов Из истории известно, что каждое достижение в разработке шифров было преодолено достижениями в разработке способов взлома шифров, что приводило к гибельным последствиям для тех, кто использовал шифры. Германская машина Энигма. 109 возможных комбинаций! Считалось, что взломом невозможен Первая вычислительная машина (“bombe”). Шифр Энигмы был взломана! Code-breaking of Enigma led to fore-runners of computers! 6

АБСОЛЮТНО СТОЙКИЙ КЛЮЧ – СЛУЧАЙНАЯ ПОСЛЕДОВАТЕЛЬНОСТЬ БИТОВ 0, 1 шифрование XOR 1 1 1 0 0 0 секретный текст (СT) +1 1 0 0 секретный ключ (СK) = 0 0 1 1 0 0 шифротекст (ШT) дешифрование XOR 0 0 1 1 0 0 шифротекст (ШT) + 1 1 0 0 секретный ключ (СK) = 1 1 1 0 0 0 секретный текст(СT) Правила сложения (XOR): 1+1=0, 1+0=1, 0+1=1, 0+0=0 C. E. Shannon, Bell Syst. Tech. J. 28, 656 (1948) Котельников – отчет (1941) 7

АБСОЛЮТНО СТОЙКИЙ КЛЮЧ – СЛУЧАЙНАЯ ПОСЛЕДОВАТЕЛЬНОСТЬ БИТОВ 0, 1 шифрование XOR 1 1 1 0 0 0 секретный текст (СT) +1 1 0 0 секретный ключ (СK) = 0 0 1 1 0 0 шифротекст (ШT) дешифрование XOR 0 0 1 1 0 0 шифротекст (ШT) + 1 1 0 0 секретный ключ (СK) = 1 1 1 0 0 0 секретный текст(СT) Правила сложения (XOR): 1+1=0, 1+0=1, 0+1=1, 0+0=0 C. E. Shannon, Bell Syst. Tech. J. 28, 656 (1948) Котельников – отчет (1941) 7

АБСОЛЮТНО СТОЙКИЙ КЛЮЧ ПРИМЕНЕНИЕ C. E. Shannon, Bell Syst. Tech. J. 28, 656 (1948) АЛИСА: шифрование Oткрытый канал. Передача шифротекста Закрытый канал. Передача ключа БОБ: дешифрование ПРОБЛЕМА – БЕЗОПАСНАЯ ПЕРЕСЫЛКА КЛЮЧА! 8

АБСОЛЮТНО СТОЙКИЙ КЛЮЧ ПРИМЕНЕНИЕ C. E. Shannon, Bell Syst. Tech. J. 28, 656 (1948) АЛИСА: шифрование Oткрытый канал. Передача шифротекста Закрытый канал. Передача ключа БОБ: дешифрование ПРОБЛЕМА – БЕЗОПАСНАЯ ПЕРЕСЫЛКА КЛЮЧА! 8

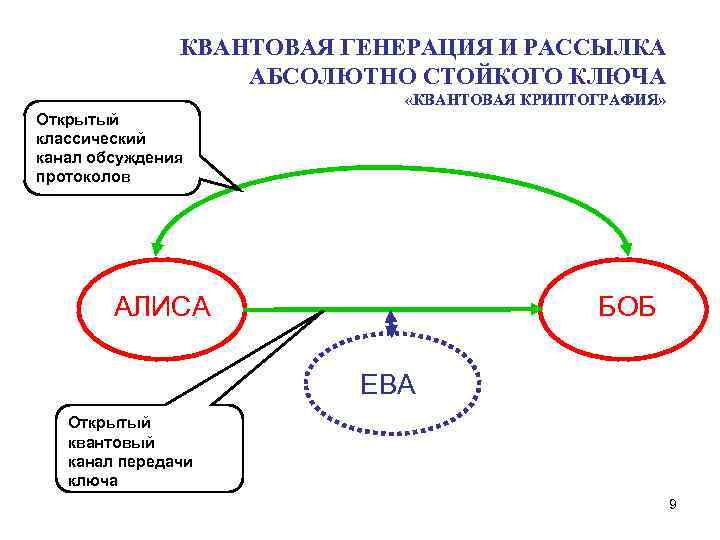

КВАНТОВАЯ ГЕНЕРАЦИЯ И РАССЫЛКА АБСОЛЮТНО СТОЙКОГО КЛЮЧА «КВАНТОВАЯ КРИПТОГРАФИЯ» Открытый классический канал обсуждения протоколов AЛИСА БОБ ЕВА Открытый квантовый канал передачи ключа 9

КВАНТОВАЯ ГЕНЕРАЦИЯ И РАССЫЛКА АБСОЛЮТНО СТОЙКОГО КЛЮЧА «КВАНТОВАЯ КРИПТОГРАФИЯ» Открытый классический канал обсуждения протоколов AЛИСА БОБ ЕВА Открытый квантовый канал передачи ключа 9

ОСНОВА КВАНТОВОЙ КРИПТОГРАФИИ (КВАНТОВОЙ РАССЫЛКИ КЛЮЧА) 1. Невозможно клонировать фотон. 2. Невозможно полностью независимое детектирование состояния фотона. 3. При детектировании фотон уничтожается. 10

ОСНОВА КВАНТОВОЙ КРИПТОГРАФИИ (КВАНТОВОЙ РАССЫЛКИ КЛЮЧА) 1. Невозможно клонировать фотон. 2. Невозможно полностью независимое детектирование состояния фотона. 3. При детектировании фотон уничтожается. 10

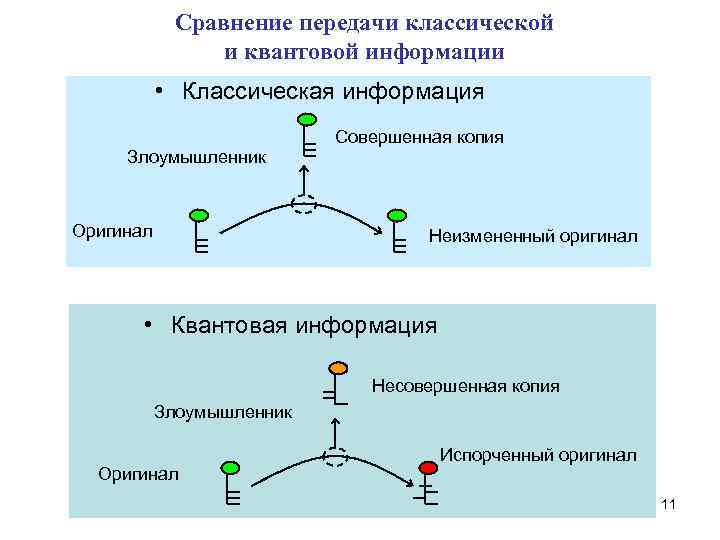

Cравнение передачи классической и квантовой информации • Классическая информация Злоумышленник Оригинал Совершенная копия Неизмененный оригинал • Квантовая информация Несовершенная копия Злоумышленник Оригинал Испорченный оригинал 11

Cравнение передачи классической и квантовой информации • Классическая информация Злоумышленник Оригинал Совершенная копия Неизмененный оригинал • Квантовая информация Несовершенная копия Злоумышленник Оригинал Испорченный оригинал 11

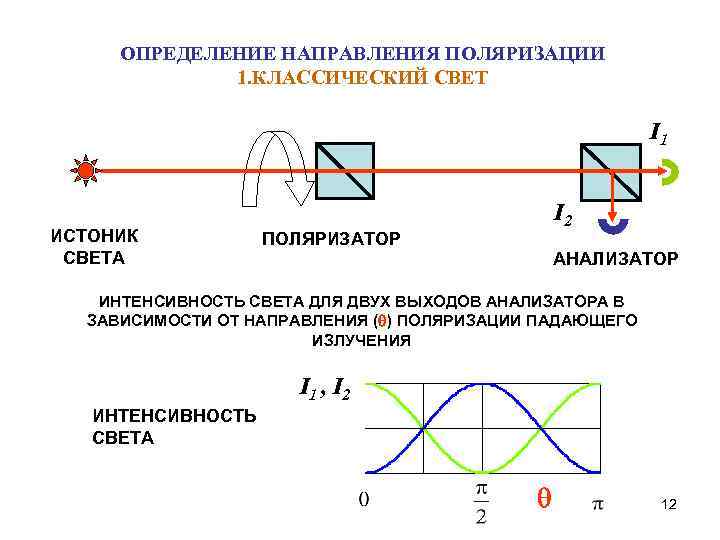

ОПРЕДЕЛЕНИЕ НАПРАВЛЕНИЯ ПОЛЯРИЗАЦИИ 1. КЛАССИЧЕСКИЙ СВЕТ I 1 ИСТОНИК СВЕТА I 2 ПОЛЯРИЗАТОР АНАЛИЗАТОР ИНТЕНСИВНОСТЬ СВЕТА ДЛЯ ДВУХ ВЫХОДОВ АНАЛИЗАТОРА В ЗАВИСИМОСТИ ОТ НАПРАВЛЕНИЯ ( ) ПОЛЯРИЗАЦИИ ПАДАЮЩЕГО ИЗЛУЧЕНИЯ I 1 , I 2 ИНТЕНСИВНОСТЬ СВЕТА 12

ОПРЕДЕЛЕНИЕ НАПРАВЛЕНИЯ ПОЛЯРИЗАЦИИ 1. КЛАССИЧЕСКИЙ СВЕТ I 1 ИСТОНИК СВЕТА I 2 ПОЛЯРИЗАТОР АНАЛИЗАТОР ИНТЕНСИВНОСТЬ СВЕТА ДЛЯ ДВУХ ВЫХОДОВ АНАЛИЗАТОРА В ЗАВИСИМОСТИ ОТ НАПРАВЛЕНИЯ ( ) ПОЛЯРИЗАЦИИ ПАДАЮЩЕГО ИЗЛУЧЕНИЯ I 1 , I 2 ИНТЕНСИВНОСТЬ СВЕТА 12

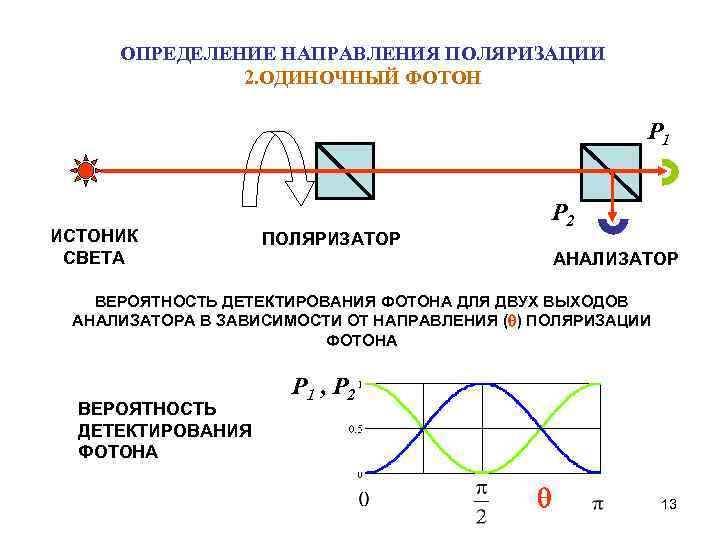

ОПРЕДЕЛЕНИЕ НАПРАВЛЕНИЯ ПОЛЯРИЗАЦИИ 2. ОДИНОЧНЫЙ ФОТОН P 1 ИСТОНИК СВЕТА ПОЛЯРИЗАТОР P 2 АНАЛИЗАТОР ВЕРОЯТНОСТЬ ДЕТЕКТИРОВАНИЯ ФОТОНА ДЛЯ ДВУХ ВЫХОДОВ АНАЛИЗАТОРА В ЗАВИСИМОСТИ ОТ НАПРАВЛЕНИЯ ( ) ПОЛЯРИЗАЦИИ ФОТОНА ВЕРОЯТНОСТЬ ДЕТЕКТИРОВАНИЯ ФОТОНА P 1 , P 2 13

ОПРЕДЕЛЕНИЕ НАПРАВЛЕНИЯ ПОЛЯРИЗАЦИИ 2. ОДИНОЧНЫЙ ФОТОН P 1 ИСТОНИК СВЕТА ПОЛЯРИЗАТОР P 2 АНАЛИЗАТОР ВЕРОЯТНОСТЬ ДЕТЕКТИРОВАНИЯ ФОТОНА ДЛЯ ДВУХ ВЫХОДОВ АНАЛИЗАТОРА В ЗАВИСИМОСТИ ОТ НАПРАВЛЕНИЯ ( ) ПОЛЯРИЗАЦИИ ФОТОНА ВЕРОЯТНОСТЬ ДЕТЕКТИРОВАНИЯ ФОТОНА P 1 , P 2 13

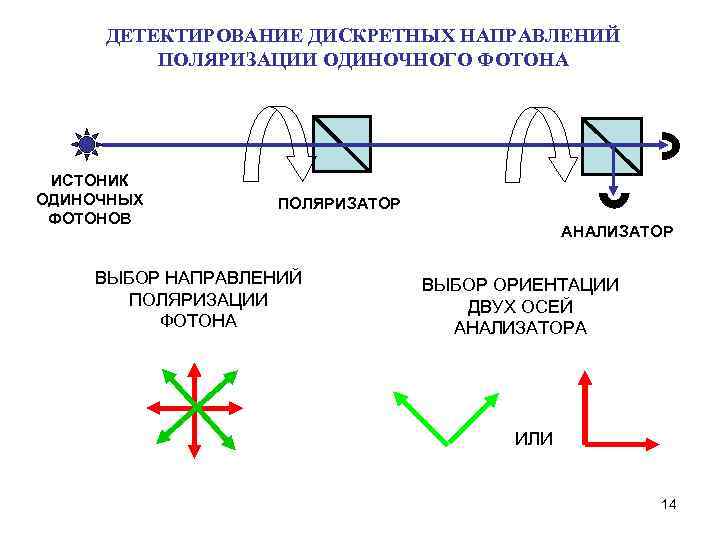

ДЕТЕКТИРОВАНИЕ ДИСКРЕТНЫХ НАПРАВЛЕНИЙ ПОЛЯРИЗАЦИИ ОДИНОЧНОГО ФОТОНА ИСТОНИК ОДИНОЧНЫХ ФОТОНОВ ПОЛЯРИЗАТОР ВЫБОР НАПРАВЛЕНИЙ ПОЛЯРИЗАЦИИ ФОТОНА АНАЛИЗАТОР ВЫБОР ОРИЕНТАЦИИ ДВУХ ОСЕЙ АНАЛИЗАТОРА ИЛИ 14

ДЕТЕКТИРОВАНИЕ ДИСКРЕТНЫХ НАПРАВЛЕНИЙ ПОЛЯРИЗАЦИИ ОДИНОЧНОГО ФОТОНА ИСТОНИК ОДИНОЧНЫХ ФОТОНОВ ПОЛЯРИЗАТОР ВЫБОР НАПРАВЛЕНИЙ ПОЛЯРИЗАЦИИ ФОТОНА АНАЛИЗАТОР ВЫБОР ОРИЕНТАЦИИ ДВУХ ОСЕЙ АНАЛИЗАТОРА ИЛИ 14

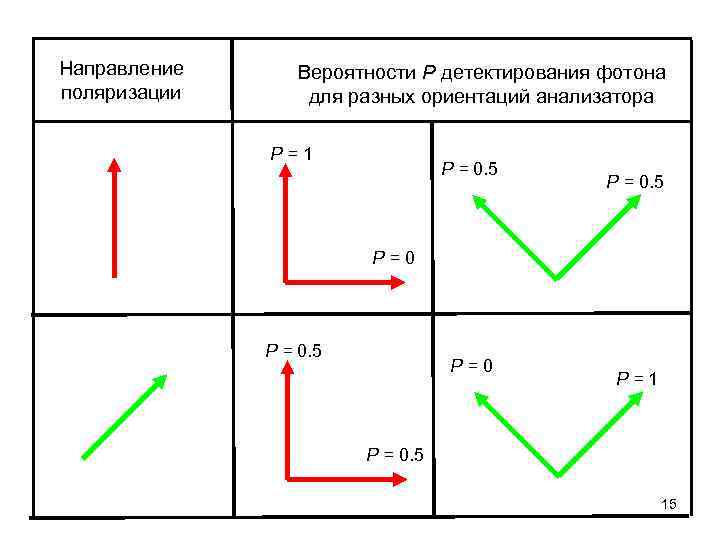

Направление поляризации Вероятности Р детектирования фотона для разных ориентаций анализатора Р=1 Р = 0. 5 Р=0 Р=1 Р = 0. 5 15

Направление поляризации Вероятности Р детектирования фотона для разных ориентаций анализатора Р=1 Р = 0. 5 Р=0 Р=1 Р = 0. 5 15

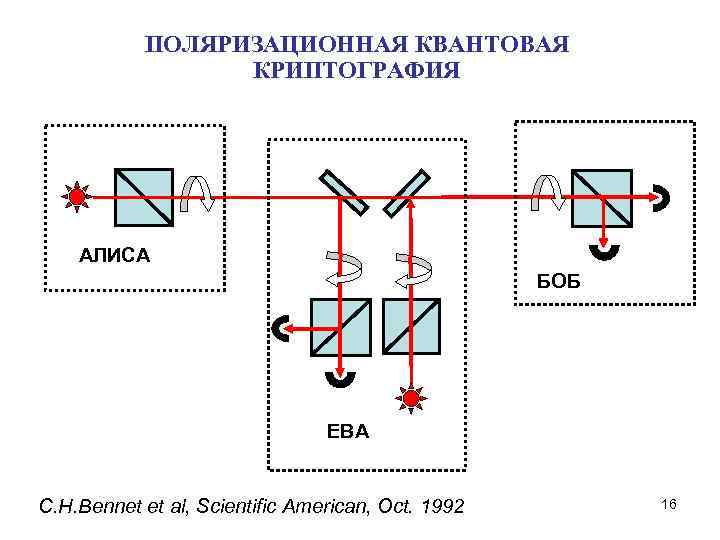

ПОЛЯРИЗАЦИОННАЯ КВАНТОВАЯ КРИПТОГРАФИЯ AЛИСА БОБ ЕВА C. H. Bennet et al, Scientific American, Oct. 1992 16

ПОЛЯРИЗАЦИОННАЯ КВАНТОВАЯ КРИПТОГРАФИЯ AЛИСА БОБ ЕВА C. H. Bennet et al, Scientific American, Oct. 1992 16

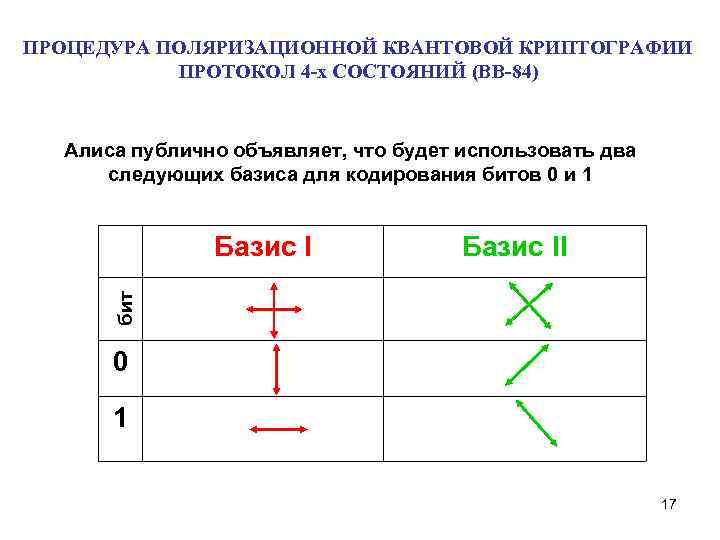

ПРОЦЕДУРА ПОЛЯРИЗАЦИОННОЙ КВАНТОВОЙ КРИПТОГРАФИИ ПРОТОКОЛ 4 -х СОСТОЯНИЙ (BB-84) Алиса публично объявляет, что будет использовать два следующих базиса для кодирования битов 0 и 1 Базис II бит Базис I 0 1 17

ПРОЦЕДУРА ПОЛЯРИЗАЦИОННОЙ КВАНТОВОЙ КРИПТОГРАФИИ ПРОТОКОЛ 4 -х СОСТОЯНИЙ (BB-84) Алиса публично объявляет, что будет использовать два следующих базиса для кодирования битов 0 и 1 Базис II бит Базис I 0 1 17

ПРОТОКОЛЫ АЛИСЫ И БОБА Алиса выбирает базис и бит случайным образом 0 0 1 1 0 0 1 0 1 1 0 0 0 - - 1 1 - 0 Боб выбирает базис случайным образом Боб детектирует Предварительный бит Боба Общий базис Секретный ключ ПУБЛИЧНОЕ ОБСУЖДЕНИЕ ПРОТОКОЛОВ 1. 2. 3. 4. Боб сообщает в каких сигналах он детектировал фотон. Алиса сообщает какие базисы она использовала в этих сигналах. Боб сообщает какие сигналы не соответствовали его базисам. Алиса и Боб становятся единственными обладателями АСК. 18

ПРОТОКОЛЫ АЛИСЫ И БОБА Алиса выбирает базис и бит случайным образом 0 0 1 1 0 0 1 0 1 1 0 0 0 - - 1 1 - 0 Боб выбирает базис случайным образом Боб детектирует Предварительный бит Боба Общий базис Секретный ключ ПУБЛИЧНОЕ ОБСУЖДЕНИЕ ПРОТОКОЛОВ 1. 2. 3. 4. Боб сообщает в каких сигналах он детектировал фотон. Алиса сообщает какие базисы она использовала в этих сигналах. Боб сообщает какие сигналы не соответствовали его базисам. Алиса и Боб становятся единственными обладателями АСК. 18

ПРОВЕРКА ВОЗМОЖНОГО ВТОРЖЕНИЯ ЕВЫ АЛИСА И БОБ ПУБЛИКУЮТ ЧАСТЬ СВОИХ ПРОТОКОЛОВ: Протокол Алиса посылает Алисы Боб выбирает базис Протокол Боба Боб детектирует Ева обнаружена! - - Ева оказывается обнаруженной каждый раз, когда Боб использует правильный базис, но получает неправильный бит! 19

ПРОВЕРКА ВОЗМОЖНОГО ВТОРЖЕНИЯ ЕВЫ АЛИСА И БОБ ПУБЛИКУЮТ ЧАСТЬ СВОИХ ПРОТОКОЛОВ: Протокол Алиса посылает Алисы Боб выбирает базис Протокол Боба Боб детектирует Ева обнаружена! - - Ева оказывается обнаруженной каждый раз, когда Боб использует правильный базис, но получает неправильный бит! 19

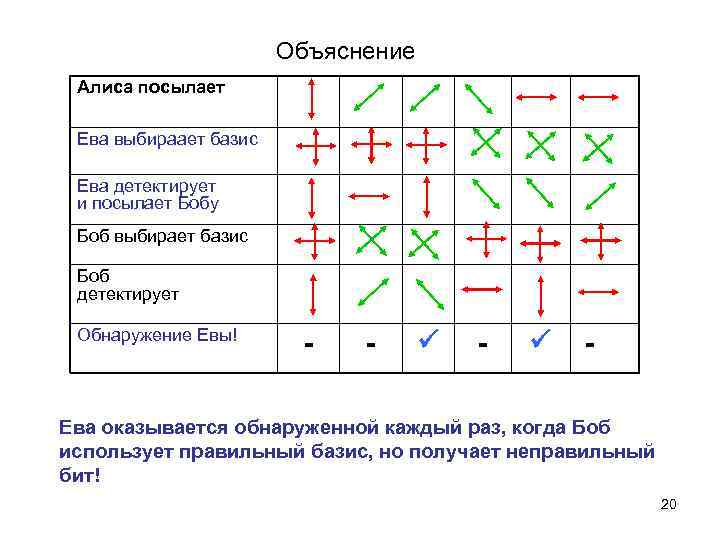

Объяснение Алиса посылает Ева выбираает базис Ева детектирует и посылает Бобу Боб выбирает базис Боб детектирует Обнаружение Евы! - - Ева оказывается обнаруженной каждый раз, когда Боб использует правильный базис, но получает неправильный бит! 20

Объяснение Алиса посылает Ева выбираает базис Ева детектирует и посылает Бобу Боб выбирает базис Боб детектирует Обнаружение Евы! - - Ева оказывается обнаруженной каждый раз, когда Боб использует правильный базис, но получает неправильный бит! 20

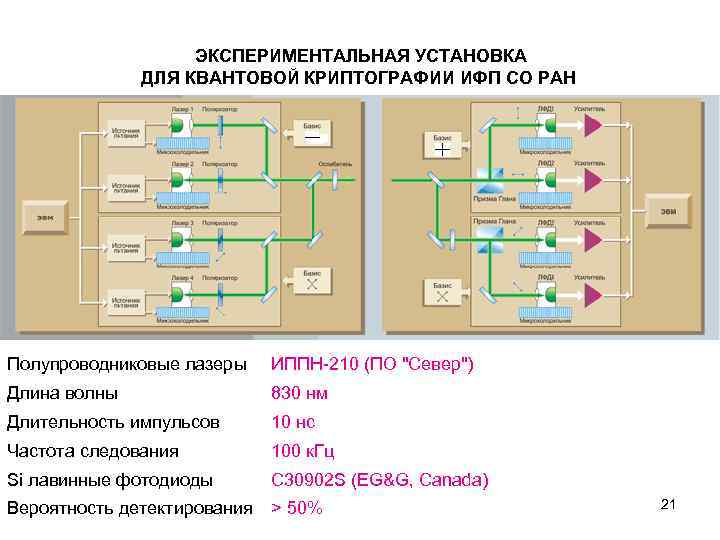

ЭКСПЕРИМЕНТАЛЬНАЯ УСТАНОВКА ДЛЯ КВАНТОВОЙ КРИПТОГРАФИИ ИФП СО РАН Полупроводниковые лазеры ИППН-210 (ПО "Север") Длина волны 830 нм Длительность импульсов 10 нс Частота следования 100 к. Гц Si лавинные фотодиоды C 30902 S (EG&G, Canada) Вероятность детектирования > 50% 21

ЭКСПЕРИМЕНТАЛЬНАЯ УСТАНОВКА ДЛЯ КВАНТОВОЙ КРИПТОГРАФИИ ИФП СО РАН Полупроводниковые лазеры ИППН-210 (ПО "Север") Длина волны 830 нм Длительность импульсов 10 нс Частота следования 100 к. Гц Si лавинные фотодиоды C 30902 S (EG&G, Canada) Вероятность детектирования > 50% 21

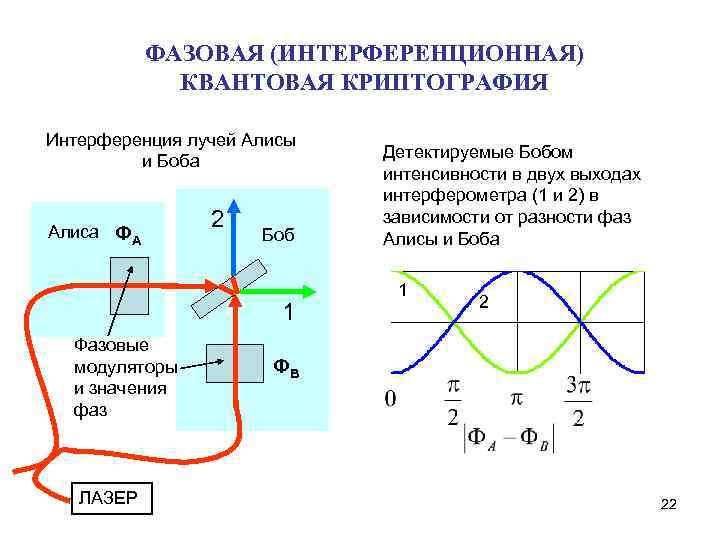

ФАЗОВАЯ (ИНТЕРФЕРЕНЦИОННАЯ) КВАНТОВАЯ КРИПТОГРАФИЯ Интерференция лучей Алисы и Боба Алиса ФA 2 Боб 1 Фазовые модуляторы и значения фаз ЛАЗЕР Детектируемые Бобом интенсивности в двух выходах интерферометра (1 и 2) в зависимости от разности фаз Алисы и Боба 1 2 ФB 22

ФАЗОВАЯ (ИНТЕРФЕРЕНЦИОННАЯ) КВАНТОВАЯ КРИПТОГРАФИЯ Интерференция лучей Алисы и Боба Алиса ФA 2 Боб 1 Фазовые модуляторы и значения фаз ЛАЗЕР Детектируемые Бобом интенсивности в двух выходах интерферометра (1 и 2) в зависимости от разности фаз Алисы и Боба 1 2 ФB 22

ПРОТОКОЛ 4 -х СОСТОЯНИЙ (BB 84) ДЛЯ ИНТЕРФЕРЕНЦИОННОЙ КВАНТОВОЙ КРИПТОГРАФИИ Базис Фаза Алисы Бит Базис Боба Фаза Боба Детектирование фотона возможно Канал 1 Канал 2 I II I 0° 0 180° 1 90° 0 270° 1 0° 0 180° 1 I 0° II 90° да нет нет да да да 23

ПРОТОКОЛ 4 -х СОСТОЯНИЙ (BB 84) ДЛЯ ИНТЕРФЕРЕНЦИОННОЙ КВАНТОВОЙ КРИПТОГРАФИИ Базис Фаза Алисы Бит Базис Боба Фаза Боба Детектирование фотона возможно Канал 1 Канал 2 I II I 0° 0 180° 1 90° 0 270° 1 0° 0 180° 1 I 0° II 90° да нет нет да да да 23

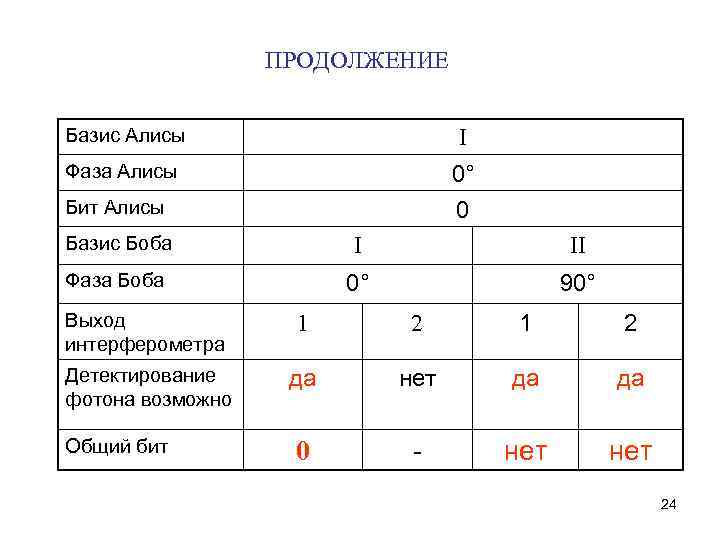

ПРОДОЛЖЕНИЕ Базис Алисы I Фаза Алисы 0° 0 Бит Алисы Базис Боба I II Фаза Боба 0° 90° Выход интерферометра 1 2 Детектирование фотона возможно да нет да да 0 - нет Общий бит 24

ПРОДОЛЖЕНИЕ Базис Алисы I Фаза Алисы 0° 0 Бит Алисы Базис Боба I II Фаза Боба 0° 90° Выход интерферометра 1 2 Детектирование фотона возможно да нет да да 0 - нет Общий бит 24

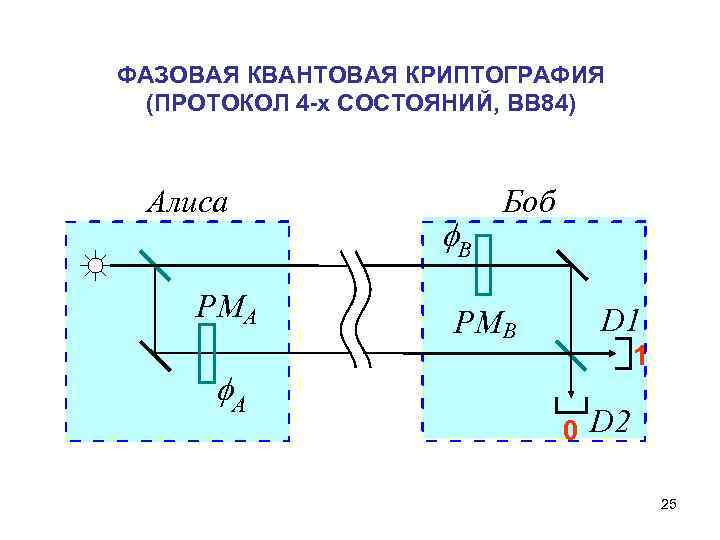

ФАЗОВАЯ КВАНТОВАЯ КРИПТОГРАФИЯ (ПРОТОКОЛ 4 -х СОСТОЯНИЙ, BB 84) Алиса PMA f. B Боб PMB D 1 1 0 D 2 25

ФАЗОВАЯ КВАНТОВАЯ КРИПТОГРАФИЯ (ПРОТОКОЛ 4 -х СОСТОЯНИЙ, BB 84) Алиса PMA f. B Боб PMB D 1 1 0 D 2 25

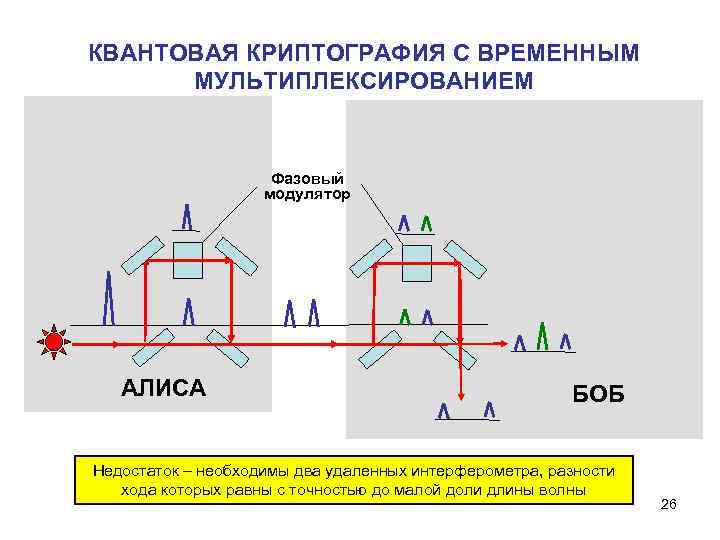

КВАНТОВАЯ КРИПТОГРАФИЯ С ВРЕМЕННЫМ МУЛЬТИПЛЕКСИРОВАНИЕМ Фазовый модулятор AЛИСА БОБ Недостаток – необходимы два удаленных интерферометра, разности хода которых равны с точностью до малой доли длины волны 26

КВАНТОВАЯ КРИПТОГРАФИЯ С ВРЕМЕННЫМ МУЛЬТИПЛЕКСИРОВАНИЕМ Фазовый модулятор AЛИСА БОБ Недостаток – необходимы два удаленных интерферометра, разности хода которых равны с точностью до малой доли длины волны 26

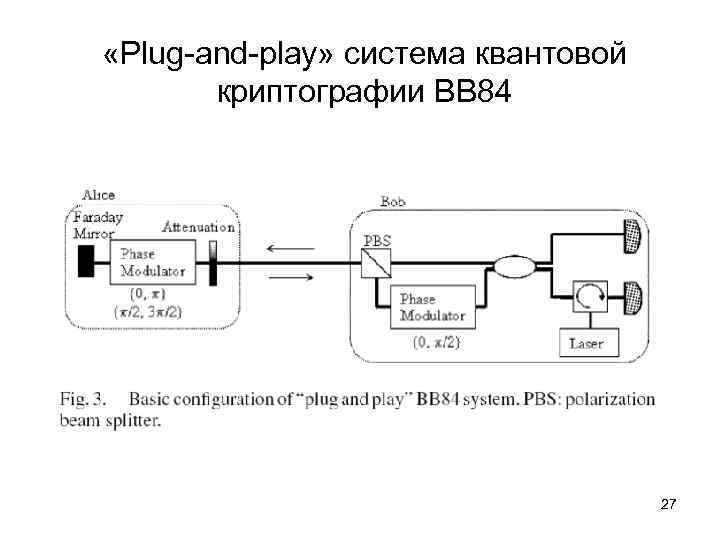

«Plug-and-play» система квантовой криптографии BB 84 27

«Plug-and-play» система квантовой криптографии BB 84 27

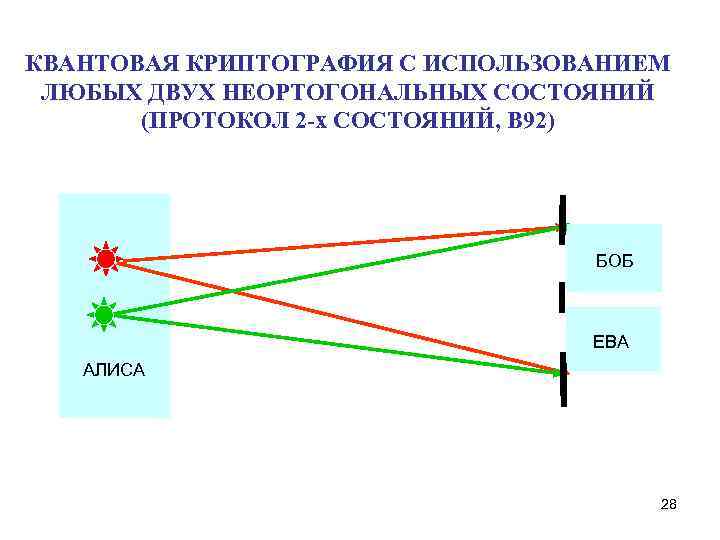

КВАНТОВАЯ КРИПТОГРАФИЯ С ИСПОЛЬЗОВАНИЕМ ЛЮБЫХ ДВУХ НЕОРТОГОНАЛЬНЫХ СОСТОЯНИЙ (ПРОТОКОЛ 2 -х СОСТОЯНИЙ, B 92) БОБ ЕВА АЛИСА 28

КВАНТОВАЯ КРИПТОГРАФИЯ С ИСПОЛЬЗОВАНИЕМ ЛЮБЫХ ДВУХ НЕОРТОГОНАЛЬНЫХ СОСТОЯНИЙ (ПРОТОКОЛ 2 -х СОСТОЯНИЙ, B 92) БОБ ЕВА АЛИСА 28

ПРОТОКОЛ 2 -х СОСТОЯНИЙ (В 92) Вероятность детектирования фотона Бобом Алиса выбирает бит 0 1 Фаза Алисы 0 180 Боба выбирает фазу Боб детектирует фотон? Алиса и Боб разделяют бит 0 180 ДА НЕТ НЕТ Боб оповещает открыто в каких сигналах он детектировал фотон. После этого Алиса и Боб становятся единственными обладателями АСК 29

ПРОТОКОЛ 2 -х СОСТОЯНИЙ (В 92) Вероятность детектирования фотона Бобом Алиса выбирает бит 0 1 Фаза Алисы 0 180 Боба выбирает фазу Боб детектирует фотон? Алиса и Боб разделяют бит 0 180 ДА НЕТ НЕТ Боб оповещает открыто в каких сигналах он детектировал фотон. После этого Алиса и Боб становятся единственными обладателями АСК 29

ОБНАРУЖЕНИЕ ЕВЫ Если Ева не детектирует фотон, то она должна имитировать сигнал Алисы Фаза Евы 0 0 Фаза Боб детектирует фотон Ева обнаружена! 180 0 0 180 Нет - 180 Да Да Нет - - - 30

ОБНАРУЖЕНИЕ ЕВЫ Если Ева не детектирует фотон, то она должна имитировать сигнал Алисы Фаза Евы 0 0 Фаза Боб детектирует фотон Ева обнаружена! 180 0 0 180 Нет - 180 Да Да Нет - - - 30

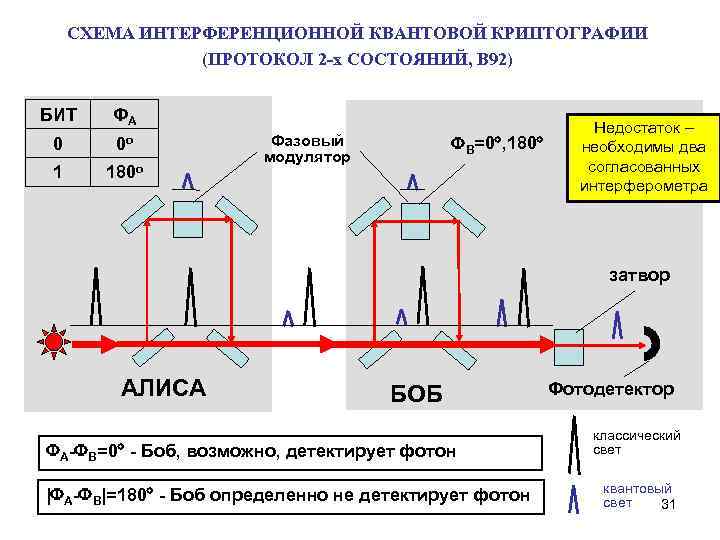

СХЕМА ИНТЕРФЕРЕНЦИОННОЙ КВАНТОВОЙ КРИПТОГРАФИИ (ПРОТОКОЛ 2 -х СОСТОЯНИЙ, B 92) БИТ ФА 0 0 о 1 180 о B=0 , 180 Фазовый модулятор Недостаток – необходимы два согласованных интерферометра затвор Оптический затвор AЛИСА БОБ A- B=0 - Боб, возможно, детектирует фотон | A- B|=180 - Боб определенно не детектирует фотон Фотодетектор классический свет квантовый свет 31

СХЕМА ИНТЕРФЕРЕНЦИОННОЙ КВАНТОВОЙ КРИПТОГРАФИИ (ПРОТОКОЛ 2 -х СОСТОЯНИЙ, B 92) БИТ ФА 0 0 о 1 180 о B=0 , 180 Фазовый модулятор Недостаток – необходимы два согласованных интерферометра затвор Оптический затвор AЛИСА БОБ A- B=0 - Боб, возможно, детектирует фотон | A- B|=180 - Боб определенно не детектирует фотон Фотодетектор классический свет квантовый свет 31

Главное, для чего нужна квантовая криптография • В настоящее время общедоступен и повсеместно используется в сетях связи открытый ключ, основанный на трудности факторизации составных чисел - известно как шифровать, но неизвестно как дешифровать! • В то же самое время разрабатывается квантовый компьютер, способный с невероятной скоростью факторизовать составные числа и поэтому способный взламывать открытые ключи! • Когда этот компьютер появится, существующие ныне сети оптической связи превратятся в хлам! • Квантовая криптография станет единственным средством общедоступной защиты информации в сетях связи! 32

Главное, для чего нужна квантовая криптография • В настоящее время общедоступен и повсеместно используется в сетях связи открытый ключ, основанный на трудности факторизации составных чисел - известно как шифровать, но неизвестно как дешифровать! • В то же самое время разрабатывается квантовый компьютер, способный с невероятной скоростью факторизовать составные числа и поэтому способный взламывать открытые ключи! • Когда этот компьютер появится, существующие ныне сети оптической связи превратятся в хлам! • Квантовая криптография станет единственным средством общедоступной защиты информации в сетях связи! 32

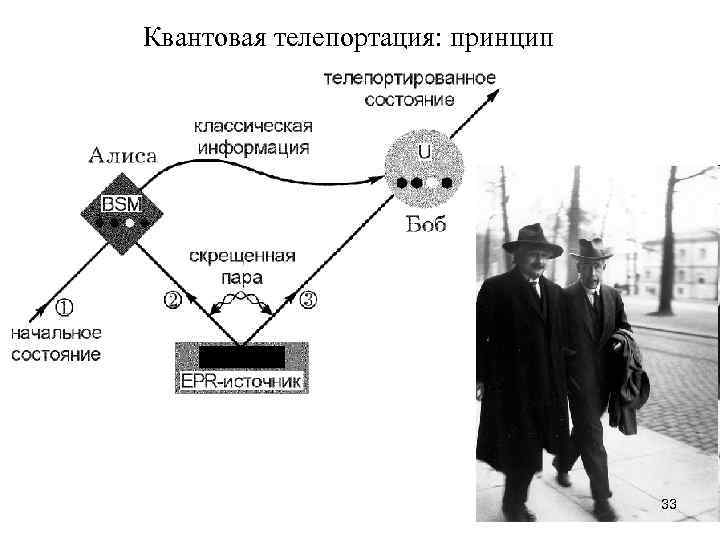

Квантовая телепортация: принцип 33

Квантовая телепортация: принцип 33

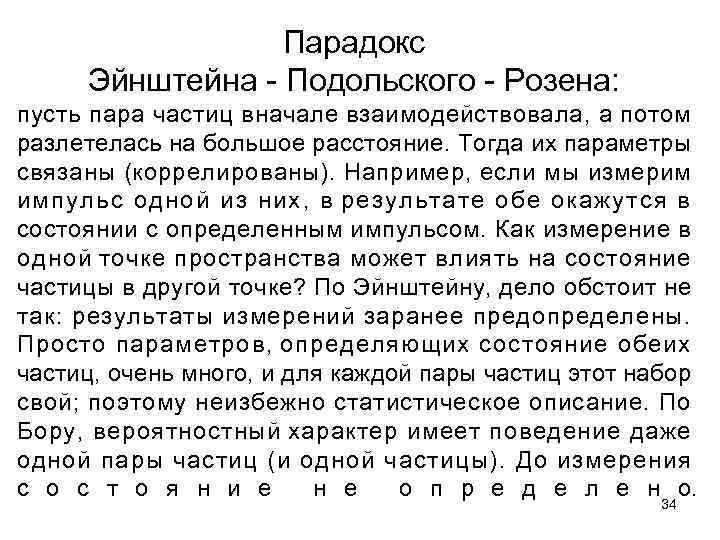

Парадокс Эйнштейна - Подольского - Розена: пусть пара частиц вначале взаимодействовала, а потом разлетелась на большое расстояние. Тогда их параметры связаны (коррелированы). Например, если мы измерим импульс одной из них, в результате обе окажутся в состоянии с определенным импульсом. Как измерение в одной точке пространства может влиять на состояние частицы в другой точке? По Эйнштейну, дело обстоит не так: результаты измерений заранее предопределены. Просто параметров, определяющих состояние обеих частиц, очень много, и для каждой пары частиц этот набор свой; поэтому неизбежно статистическое описание. По Бору, вероятностный характер имеет поведение даже одной пары частиц (и одной частицы). До измерения с о с т о я н и е н е о п р е д е л е н о. 34

Парадокс Эйнштейна - Подольского - Розена: пусть пара частиц вначале взаимодействовала, а потом разлетелась на большое расстояние. Тогда их параметры связаны (коррелированы). Например, если мы измерим импульс одной из них, в результате обе окажутся в состоянии с определенным импульсом. Как измерение в одной точке пространства может влиять на состояние частицы в другой точке? По Эйнштейну, дело обстоит не так: результаты измерений заранее предопределены. Просто параметров, определяющих состояние обеих частиц, очень много, и для каждой пары частиц этот набор свой; поэтому неизбежно статистическое описание. По Бору, вероятностный характер имеет поведение даже одной пары частиц (и одной частицы). До измерения с о с т о я н и е н е о п р е д е л е н о. 34

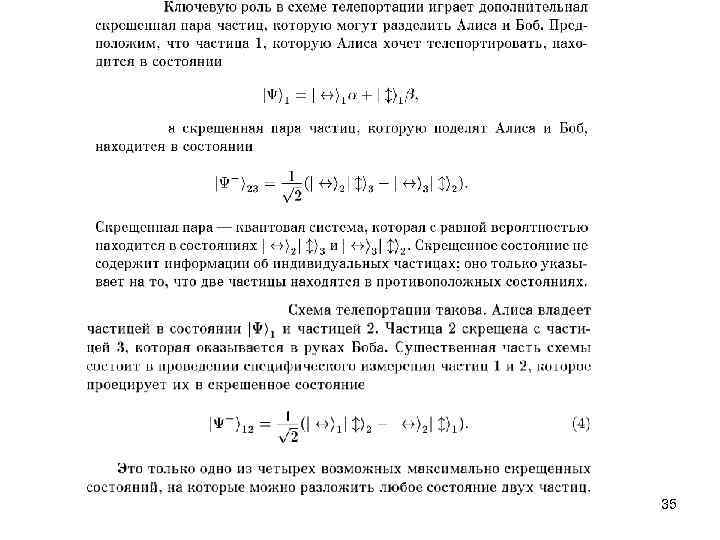

35

35

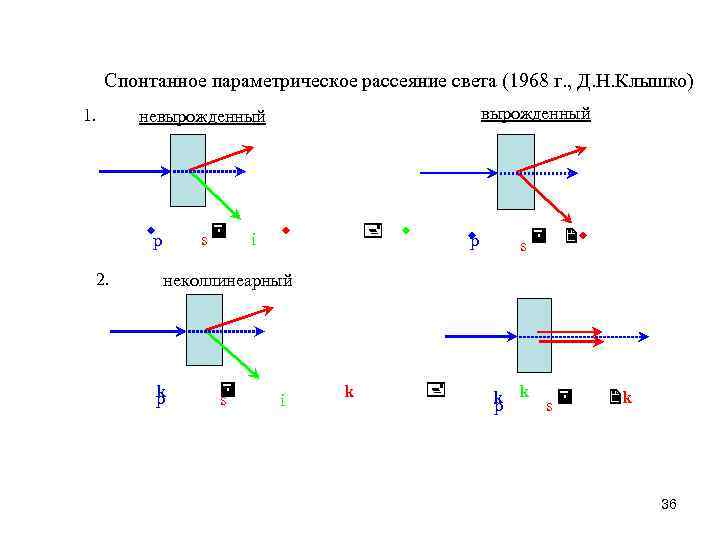

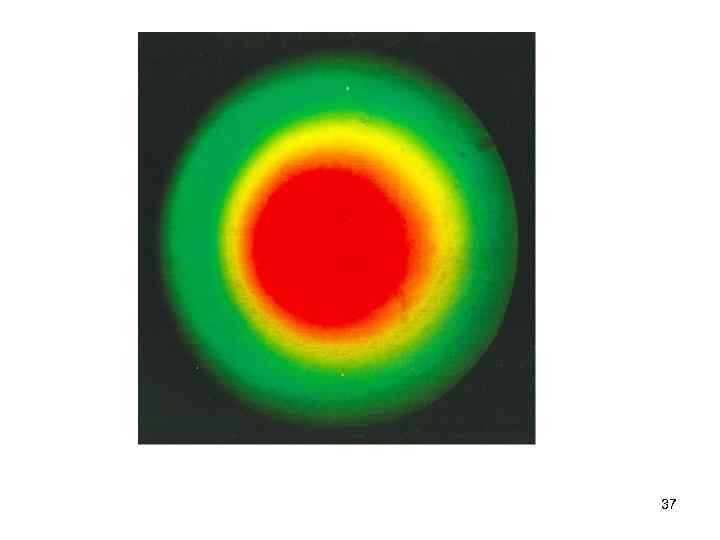

Спонтанное параметрическое рассеяние света (1968 г. , Д. Н. Клышко) 1. w p 2. вырожденный невырожденный s= i w + w w p s= 2 w неколлинеарный k p = s i k + k k s= p 2 k 36

Спонтанное параметрическое рассеяние света (1968 г. , Д. Н. Клышко) 1. w p 2. вырожденный невырожденный s= i w + w w p s= 2 w неколлинеарный k p = s i k + k k s= p 2 k 36

37

37

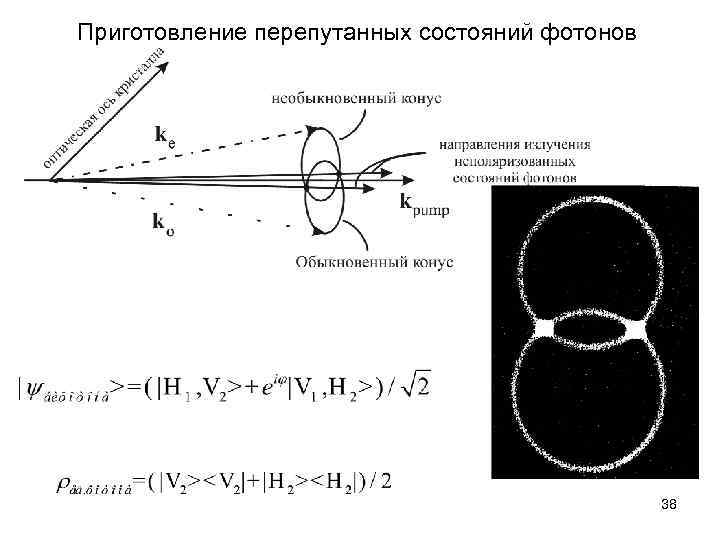

Приготовление перепутанных состояний фотонов 38

Приготовление перепутанных состояний фотонов 38

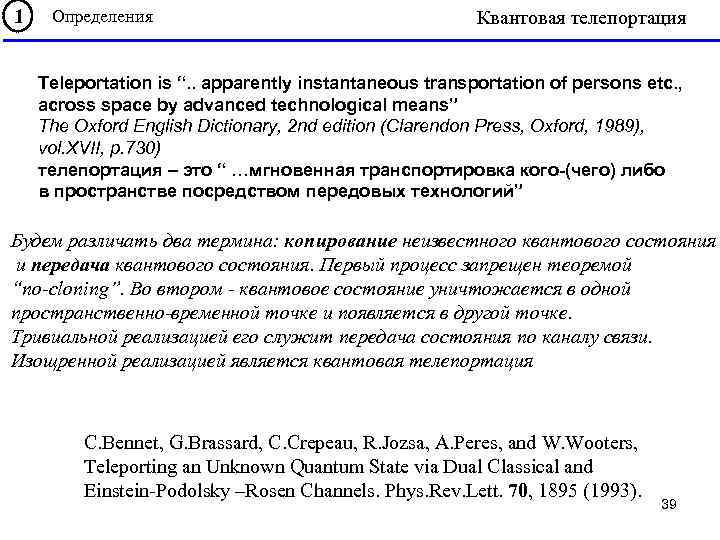

1 Определения Квантовая телепортация Teleportation is “. . apparently instantaneous transportation of persons etc. , across space by advanced technological means” The Oxford English Dictionary, 2 nd edition (Clarendon Press, Oxford, 1989), vol. XVII, p. 730) телепортация – это “ …мгновенная транспортировка кого-(чего) либо в пространстве посредством передовых технологий” Будем различать два термина: копирование неизвестного квантового состояния и передача квантового состояния. Первый процесс запрещен теоремой “no-cloning”. Во втором - квантовое состояние уничтожается в одной пространственно-временной точке и появляется в другой точке. Тривиальной реализацией его служит передача состояния по каналу связи. Изощренной реализацией является квантовая телепортация С. Bennet, G. Brassard, C. Crepeau, R. Jozsa, A. Peres, and W. Wooters, Teleporting an Unknown Quantum State via Dual Classical and Einstein-Podolsky –Rosen Channels. Phys. Rev. Lett. 70, 1895 (1993). 39

1 Определения Квантовая телепортация Teleportation is “. . apparently instantaneous transportation of persons etc. , across space by advanced technological means” The Oxford English Dictionary, 2 nd edition (Clarendon Press, Oxford, 1989), vol. XVII, p. 730) телепортация – это “ …мгновенная транспортировка кого-(чего) либо в пространстве посредством передовых технологий” Будем различать два термина: копирование неизвестного квантового состояния и передача квантового состояния. Первый процесс запрещен теоремой “no-cloning”. Во втором - квантовое состояние уничтожается в одной пространственно-временной точке и появляется в другой точке. Тривиальной реализацией его служит передача состояния по каналу связи. Изощренной реализацией является квантовая телепортация С. Bennet, G. Brassard, C. Crepeau, R. Jozsa, A. Peres, and W. Wooters, Teleporting an Unknown Quantum State via Dual Classical and Einstein-Podolsky –Rosen Channels. Phys. Rev. Lett. 70, 1895 (1993). 39

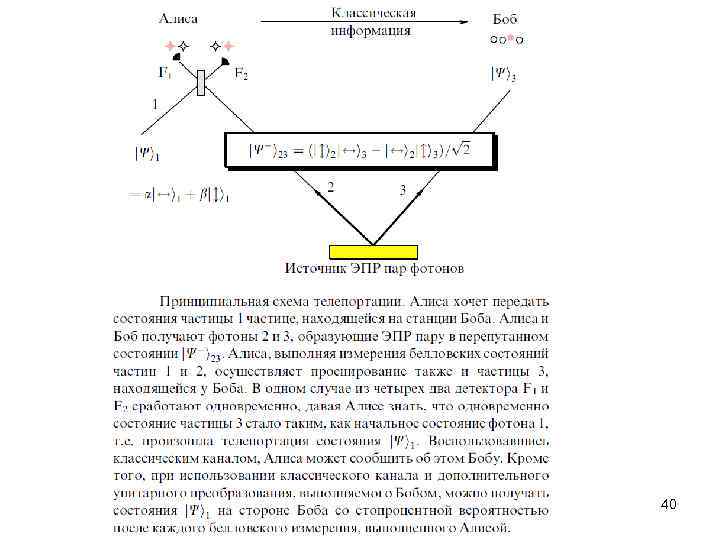

40

40

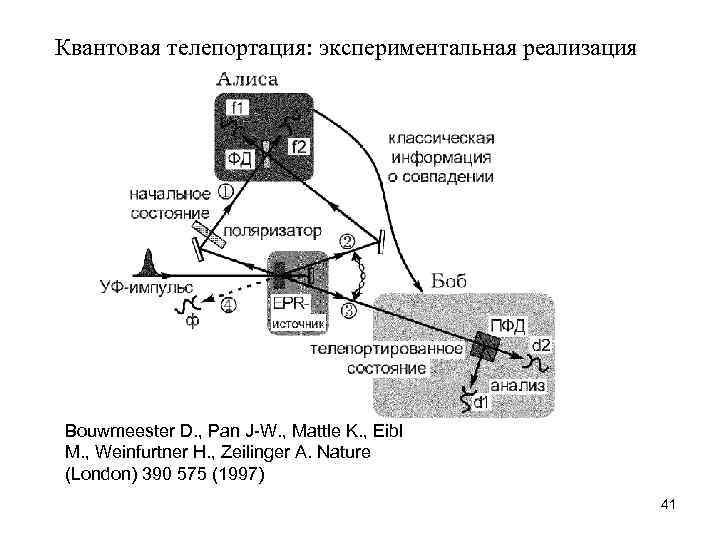

Квантовая телепортация: экспериментальная реализация Bouwmeester D. , Pan J-W. , Mattle K. , Eibl M. , Weinfurtner H. , Zeilinger A. Nature (London) 390 575 (1997) 41

Квантовая телепортация: экспериментальная реализация Bouwmeester D. , Pan J-W. , Mattle K. , Eibl M. , Weinfurtner H. , Zeilinger A. Nature (London) 390 575 (1997) 41

42

42

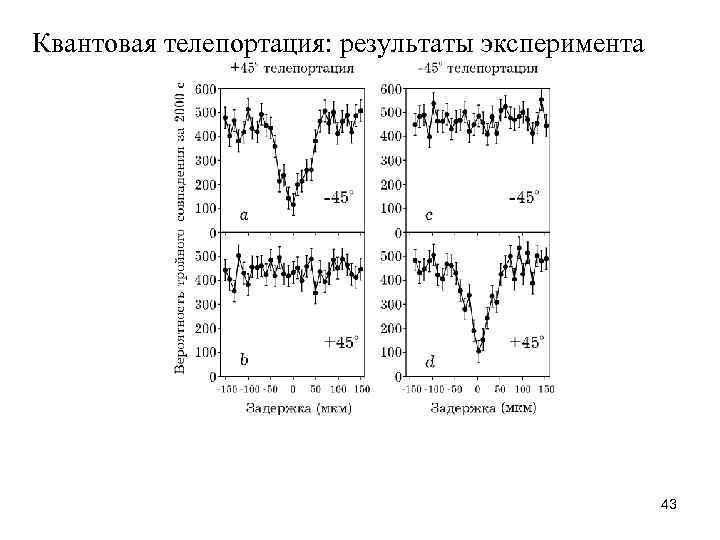

Квантовая телепортация: результаты эксперимента 43

Квантовая телепортация: результаты эксперимента 43