Криптографические МиС ОИБ в инфоком(сокр).ppt

- Количество слайдов: 41

Криптографические методы и средства обеспечения информационной безопасности в инфокоммуникациях Занятие 1. Основы криптографии. Кодирование и шифрование. Виды шифров

Литература 1. Ветров Ю. В. Криптографические методы защиты информации в телекоммуникационных системах: учеб. пособие / Ю. В. Ветров, С. Б. Макаров. – СПб. : Изд-во Политехн. ун-та, 2011. – 174 с. 2. Басалова Г. В. Основы криптографии – М. : Интернет-Университет Информационных Технологий, 2011. – 429 с. 3. Иванов М. А. , Чугунков И. В. Криптографические методы защиты информации в компьютерных системах и сетях – М. : МИФИ, 2012. – 400 с. 2

Криптография - наука о способах преобразования информации с целью предотвращения НСД к содержащимся сведениям Шифрограмма (криптограмма) - результат шифрования Криптографические методы - методы преобразования информации, в результате которого ее содержание становится недоступным без предъявления ключа криптограммы и обратного преобразования 3

Цели и задачи курса Цель - формирование знаний основ криптографии и их применения в программных и технических средствах защиты инфокоммуникаций, навыков практического обеспечения защиты информации и использования средств её криптозащиты. Задачи курса: – Изучение основ криптографии, щифрования и кодирования – Изучение симметричных и блочных шифров – Стандарты ГОСТ и DES (3 DES) – Принципы поточного шифрования – Изучение асимметричных шифров – Методы и средства удостоверения подлинности – Понятие хэш-функций и контрольных сумм 4

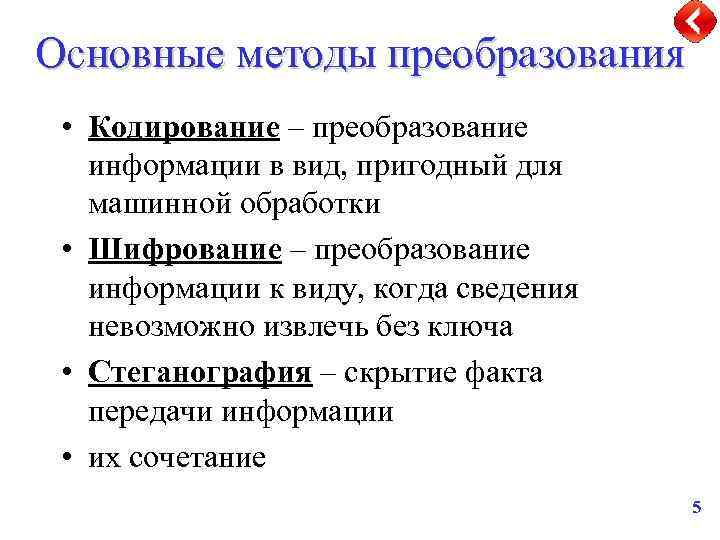

Основные методы преобразования • Кодирование – преобразование информации в вид, пригодный для машинной обработки • Шифрование – преобразование информации к виду, когда сведения невозможно извлечь без ключа • Стеганография – скрытие факта передачи информации • их сочетание 5

Способы преобразования • Непрерывное (потоковое, синхронное) Поток 1 Поток 2 Поток 1 • Асинхронное (сеансовое, порционное) 6

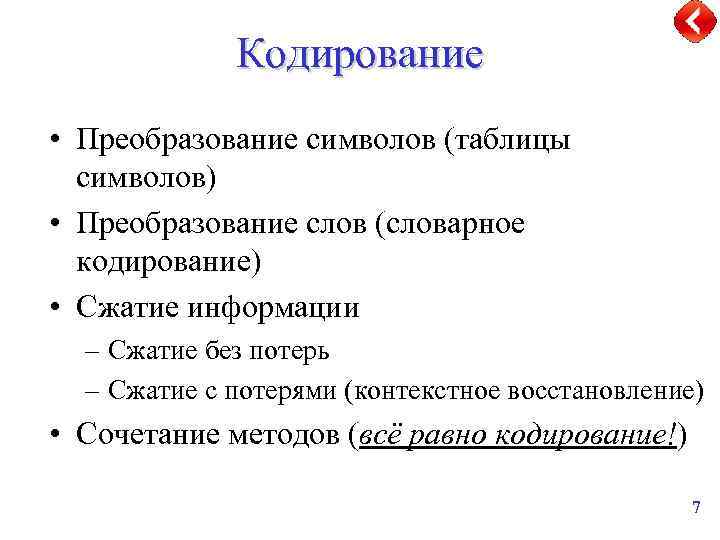

Кодирование • Преобразование символов (таблицы символов) • Преобразование слов (словарное кодирование) • Сжатие информации – Сжатие без потерь – Сжатие с потерями (контекстное восстановление) • Сочетание методов (всё равно кодирование!) 7

Шифрование К 1 К 2 8

Шифрование (виды) Симметричное Асимметричное К 1=К 2 К 1 К 2 9

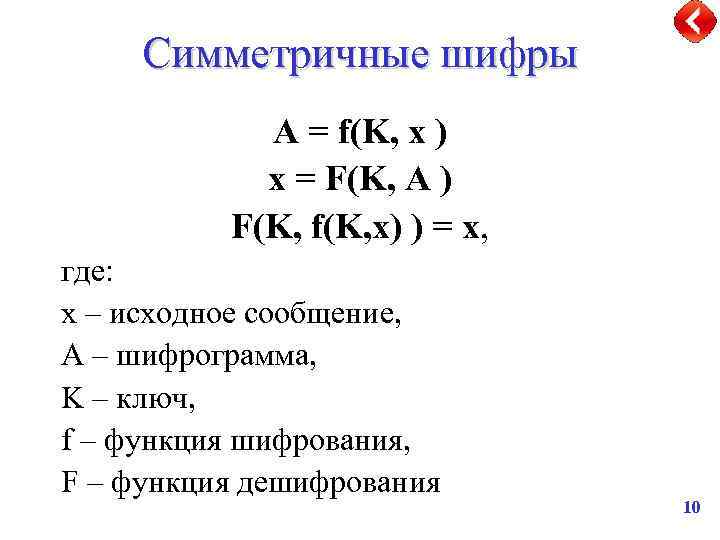

Симметричные шифры А = f(K, x ) x = F(K, A ) F(K, f(K, x) ) = x, где: x – исходное сообщение, A – шифрограмма, K – ключ, f – функция шифрования, F – функция дешифрования 10

Схема симметричного шифрования 11

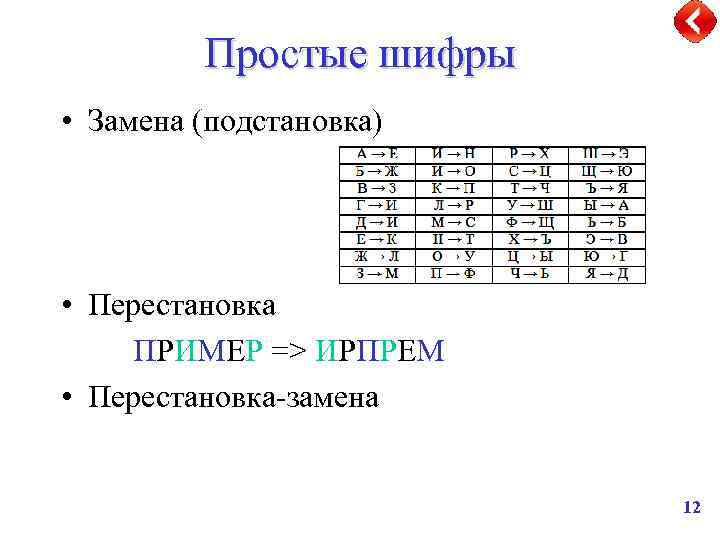

Простые шифры • Замена (подстановка) • Перестановка ПРИМЕР => ИРПРЕМ • Перестановка-замена 12

Простые шифры: + и Достоинства + Высокая скорость + Простота реализации Недостатки – Сложность обмена ключами – Сложность управления ключами – Низкая стойкость 13

Стойкость шифра • время, затрачиваемое на «вскрытие» шифра Шеннон: Шифр считается стойким (совершенным), если любые знания, извлечённые из шифрограммы, не дают никакой информации об исходном сообщении (за исключением, возможно, длины сообщения) 14

Шифрование гаммированием Гаммирование - метод шифрования, основанный на наложении гаммапоследовательности (случайной числовой последовательности, используемой для шифрования и расшифровывания данных) на открытый текст. Пример: суммирование по модулю 2 (XOR) 15

Принцип гаммирования Требования: -Для каждого сообщения использовать новую гамму -Для формирования гаммы использовать аппаратные генераторы случайных чисел на основе физических процессов. -Длина гаммы должна быть не меньше длины защищаемого сообщения. 16

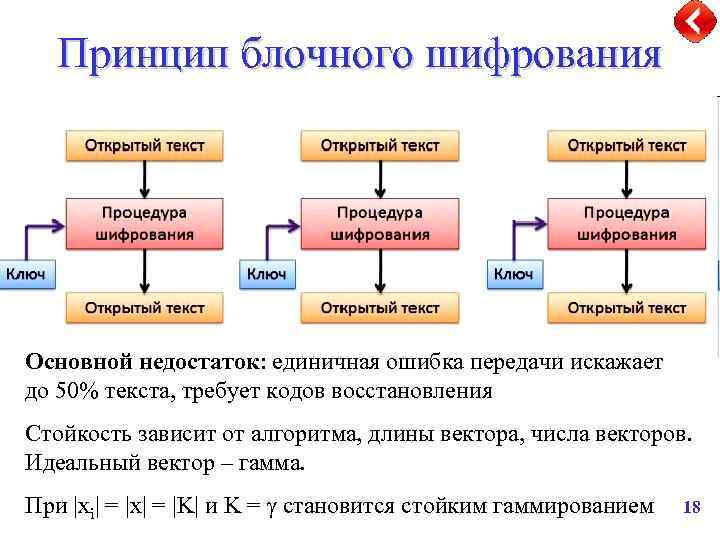

Блочные шифры: шифрование 1. Сообщение кодируется в двоичной системе 2. Кодированное сообщение разбивается на части (блоки) xi равной длины |xi| (за исключением последнего) 3. Каждый блок шифруется со своим ключом (вектором) Ki, |Ki| |xi| 4. При недостатке векторов, они используются повторно (возможно, в другой последовательности) 17

Принцип блочного шифрования Основной недостаток: единичная ошибка передачи искажает до 50% текста, требует кодов восстановления Стойкость зависит от алгоритма, длины вектора, числа векторов. Идеальный вектор – гамма. При |xi| = |x| = |K| и K = становится стойким гаммированием 18

Основные параметры блочного шифра • • Длина ключа (общая), бит Размер вектора, бит Число векторов в ключе Число циклов преобразования 19

Шифр ГОСТ 28147 -89 3 режима шифрования: – Простая замена – Гаммирование с обратной связью + режим имитовставки (позднее) 20

Параметры шифров DES = Data Encryption Standard Параметр ГОСТ DES 3 DES Длина ключа 256 56 112 Размер вектора 32 48 48 Число векторов 8 16 32* Число циклов 32 16 48* 21

Применение • S/MIME (шифротекст в электронной почте) • TLS/SSL (https, smtps и т. д. ) • XML Encryption • Аппаратная реализация СКЗИ 22

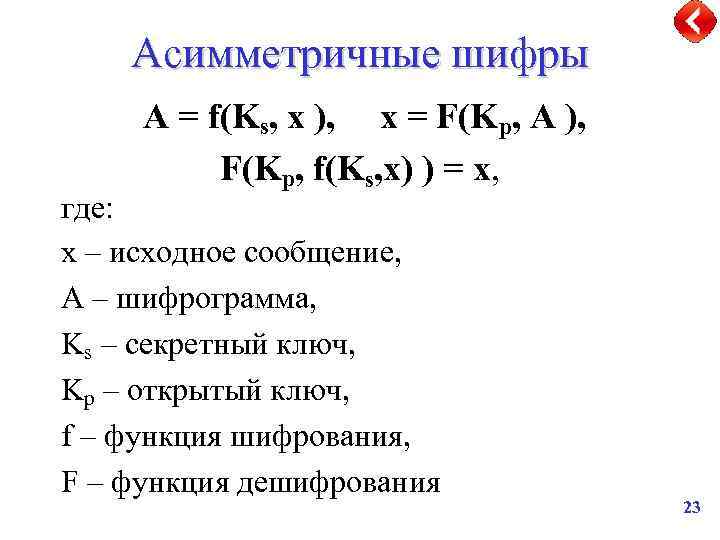

Асимметричные шифры А = f(Ks, x ), x = F(Kp, A ), F(Kp, f(Ks, x) ) = x, где: x – исходное сообщение, A – шифрограмма, Ks – секретный ключ, Kp – открытый ключ, f – функция шифрования, F – функция дешифрования 23

Асимметричные шифры: + и + + – – – Достоинства В больших сетях число ключей значительно меньше, чем для симметричных Отсутствие необходимости предварительной передачи секретного ключа по надёжному каналу. Недостатки Низкая скорость выполнения операций зашифровки и расшифровки Используются более длинные ключи Трудно внести изменения 24

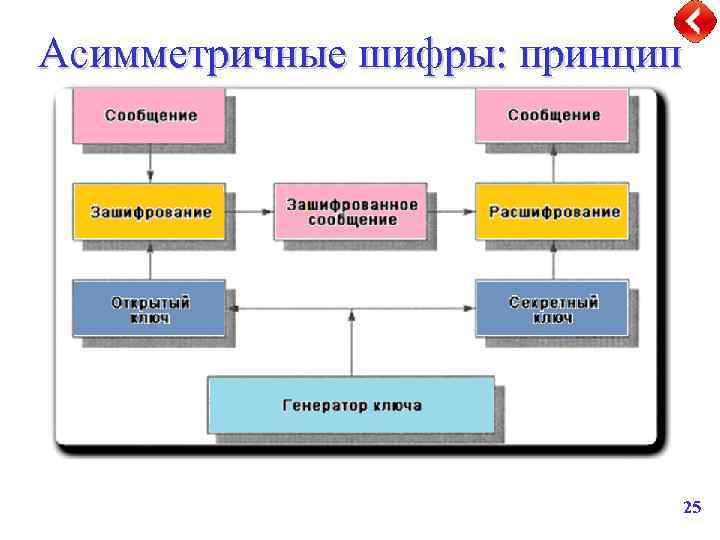

Асимметричные шифры: принцип 25

Криптографические методы и средства обеспечения информационной безопасности в инфокоммуникациях Занятие 2. Асимметричные шифры. ЭЦП. Структуры публичных ключей. Понятие имитозащиты.

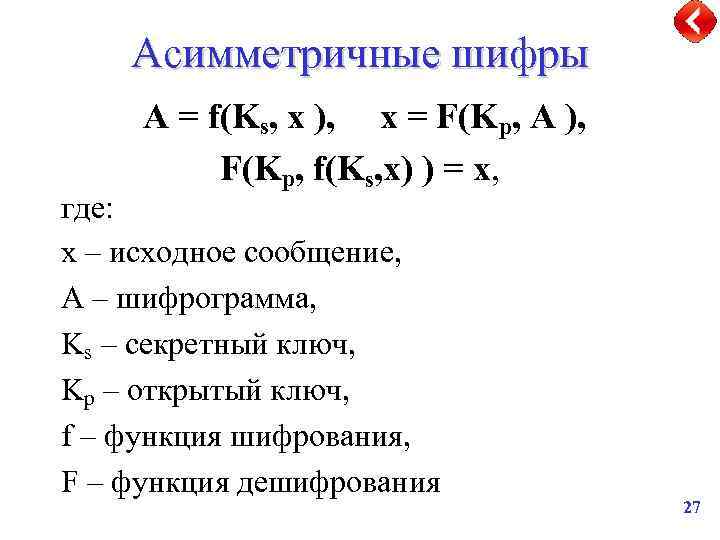

Асимметричные шифры А = f(Ks, x ), x = F(Kp, A ), F(Kp, f(Ks, x) ) = x, где: x – исходное сообщение, A – шифрограмма, Ks – секретный ключ, Kp – открытый ключ, f – функция шифрования, F – функция дешифрования 27

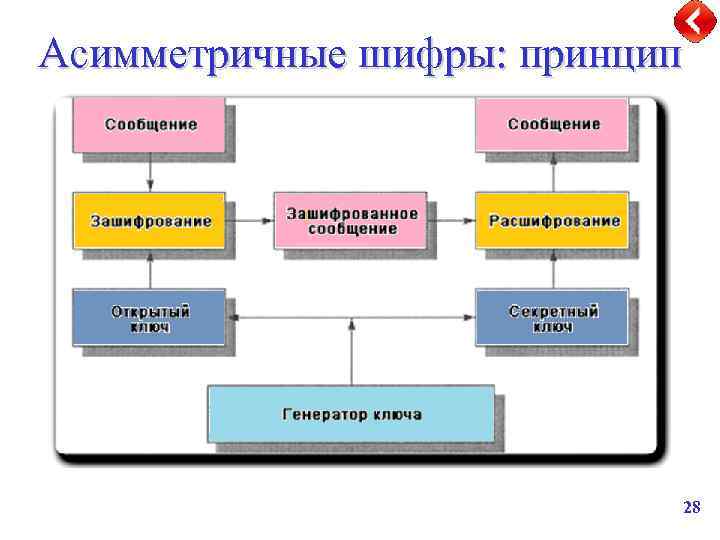

Асимметричные шифры: принцип 28

Асимметричные шифры: + и + + – – – Достоинства В больших сетях число ключей значительно меньше, чем для симметричных Отсутствие необходимости предварительной передачи секретного ключа по надёжному каналу. Недостатки Низкая скорость выполнения операций зашифровки и расшифровки Используются более длинные ключи Трудно внести изменения 29

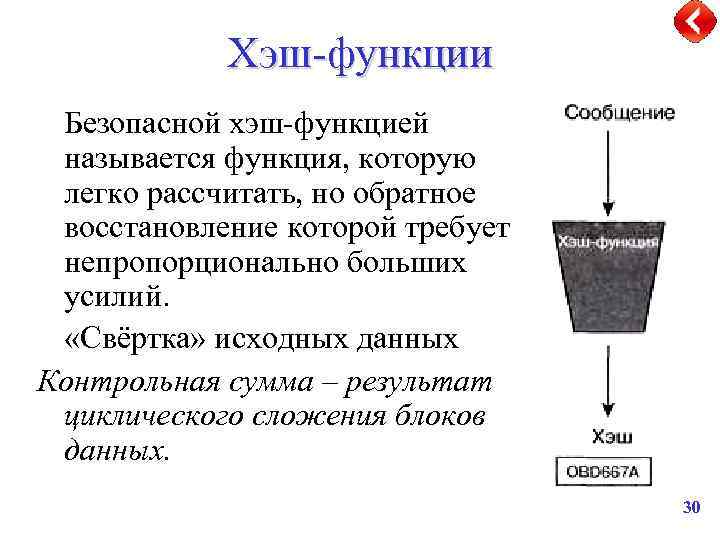

Хэш-функции Безопасной хэш-функцией называется функция, которую легко рассчитать, но обратное восстановление которой требует непропорционально больших усилий. «Свёртка» исходных данных Контрольная сумма – результат циклического сложения блоков данных. 30

Распространённые хэш-функции • Message Digest 5 (MD 5) • Secure Hash Algorithm (SHA) • ГОСТ Р 34. 11 -94 31

Понятие имитовставки Имитовставка (Message Authentication Code, MAC)- последовательность данных фиксированной длины, полученная по определенному правилу из открытых данных и секретного ключа и добавленная к данным для обеспечения имитозащиты. Простейший способ: Хэш блока + симметричный шифр = MAC 32

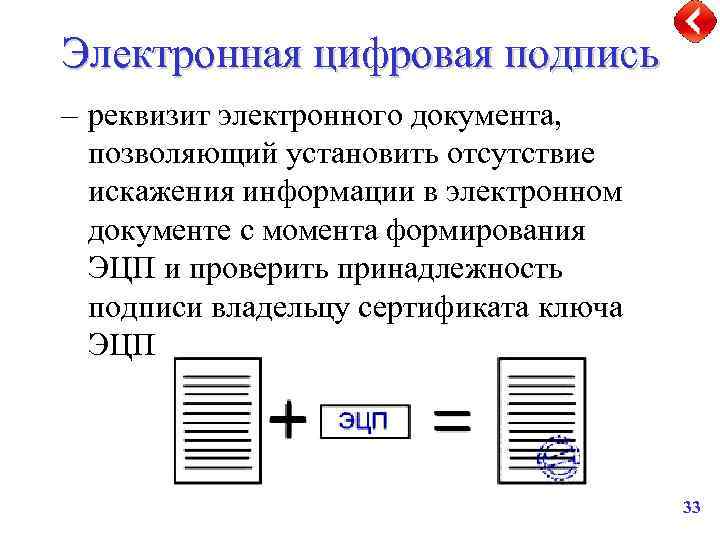

Электронная цифровая подпись – реквизит электронного документа, позволяющий установить отсутствие искажения информации в электронном документе с момента формирования ЭЦП и проверить принадлежность подписи владельцу сертификата ключа ЭЦП 33

Схема использования ЭЦП 34

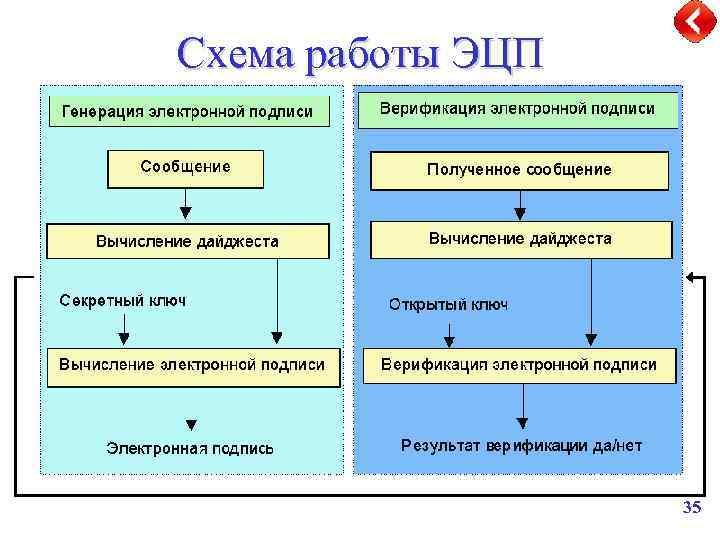

Схема работы ЭЦП 35

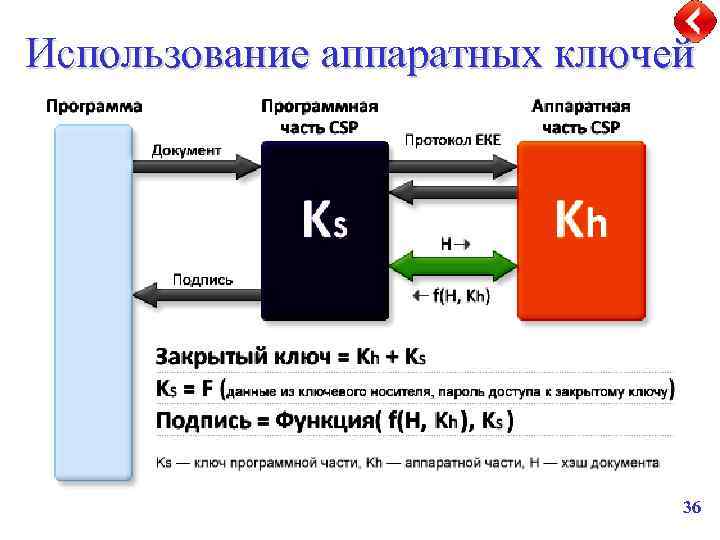

Использование аппаратных ключей 36

Алгоритм ГОСТ Р 34. 10 -2001 • Дайджест – хэш-функция по ГОСТ Р 34. 11 -94 • После подписывания сообщения М к нему дописывается цифровая подпись размером 512 бит и текстовое поле. В текстовом поле могут содержаться, например, дата и время отправки или различные данные об отправителе. • не описывает механизм генерации параметров, необходимых для формирования подписи, а только определяет, каким образом на основании таких параметров получить цифровую подпись 37

Возможности ГОСТ Р 34. 10 -2001 1. Аутентифицировать лицо, подписавшее сообщение; 2. Контролировать целостность сообщения; 3. Защищать сообщение от подделок; 4. Доказать авторство лица, подписавшего сообщение. 38

Управление ключами (процедуры) • включение пользователей в систему; • выработка, распределение и введение в аппаратуру ключей; • контроль использования ключей; • смена и уничтожение ключей; • архивирование, хранение и восстановление ключей. 39

Основные угрозы • Компрометация конфиденциальности закрытых ключей; • Компрометация аутентичности закрытых или открытых ключей. При этом под аутентичностью понимается знание или возможность проверки идентичности корреспондента, для обеспечения конфиденциальной связи с которым используется данный ключ; • Несанкционированное использование закрытых или открытых ключей, например использование ключа, срок действия которого истек. 40

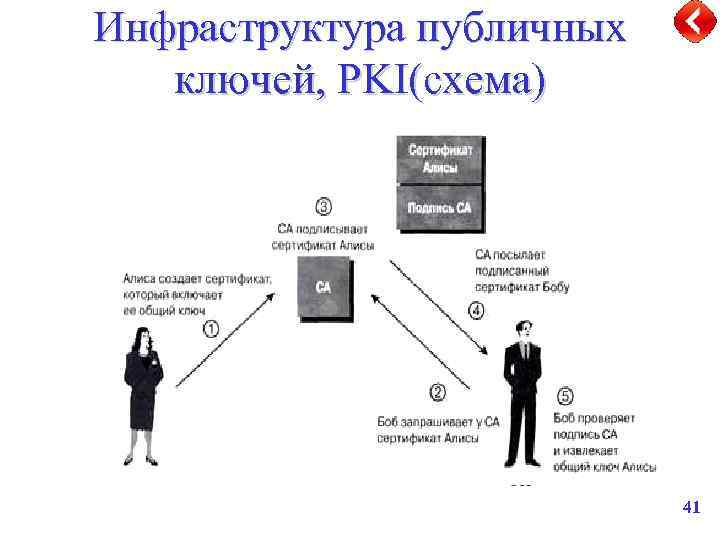

Инфраструктура публичных ключей, PKI(схема) 41

Криптографические МиС ОИБ в инфоком(сокр).ppt