Парольная идентификация.ppt

- Количество слайдов: 30

«Криптографическая защита информации » Специальность № 090103 “Организация и технология защиты информации”

«Криптографическая защита информации » Специальность № 090103 “Организация и технология защиты информации”

Парольная идентификация

Парольная идентификация

Парольная идентификация наиболее проста как в реализации, так и в использовании. Суть ее сводится к следующему. Каждый зарегистрированный пользователь какой-либо системы получает набор персональных реквизитов (обычно используются пары логинпароль). Далее при каждой попытке входа человек должен указать свою информацию. На основании ее система и делает вывод о личности. При правильном использовании пароли могут обеспечить приемлемый для многих организаций уровень безопасности. Тем не менее, по совокупности характеристик их следует признать самым слабым средством проверки подлинности.

Парольная идентификация наиболее проста как в реализации, так и в использовании. Суть ее сводится к следующему. Каждый зарегистрированный пользователь какой-либо системы получает набор персональных реквизитов (обычно используются пары логинпароль). Далее при каждой попытке входа человек должен указать свою информацию. На основании ее система и делает вывод о личности. При правильном использовании пароли могут обеспечить приемлемый для многих организаций уровень безопасности. Тем не менее, по совокупности характеристик их следует признать самым слабым средством проверки подлинности.

Достоинства парольной идентификации § Простота и привычность. § Она не требует специального обучения пользователей § Введение парольной идентификации не требует совершенно никаких затрат: данный процесс реализован во всех продающихся сегодня программных продуктах § Система защиты информации оказывается предельно простой и дешевой.

Достоинства парольной идентификации § Простота и привычность. § Она не требует специального обучения пользователей § Введение парольной идентификации не требует совершенно никаких затрат: данный процесс реализован во всех продающихся сегодня программных продуктах § Система защиты информации оказывается предельно простой и дешевой.

Недостатки парольной идентификации § Самый главный недостаток парольной идентификации – это огромная зависимость надежности идентификации от выбранных пользователей паролей. § Политики использования паролей, недружественные по отношению к пользователю, толкают последнего на рискованное поведение, которое может подорвать безопасность. § Забывчивость приводит к перегрузке служб поддержки, которые вынуждены удалять старые пароли.

Недостатки парольной идентификации § Самый главный недостаток парольной идентификации – это огромная зависимость надежности идентификации от выбранных пользователей паролей. § Политики использования паролей, недружественные по отношению к пользователю, толкают последнего на рискованное поведение, которое может подорвать безопасность. § Забывчивость приводит к перегрузке служб поддержки, которые вынуждены удалять старые пароли.

Специальное программное обеспечение для работы с паролями. § Генераторы ключевых слов умеют самостоятельно создавать любые, сколь угодно сложные пароли, отвечающие всем требованиям информационной безопасности. Причем обычно пользователь может настраивать работу утилиты, включая и исключая различные наборы символов, устанавливая длину ключевых слов и т. д. § Менеджеры являются специальными программами для безопасного хранения и удобного использования паролей.

Специальное программное обеспечение для работы с паролями. § Генераторы ключевых слов умеют самостоятельно создавать любые, сколь угодно сложные пароли, отвечающие всем требованиям информационной безопасности. Причем обычно пользователь может настраивать работу утилиты, включая и исключая различные наборы символов, устанавливая длину ключевых слов и т. д. § Менеджеры являются специальными программами для безопасного хранения и удобного использования паролей.

При защите паролем от серьезного взломщика является абсолютно бессмысленным: § Использовать любые имена: свое, друзей, родственников, клички домашних животных и т. д. § Использовать "маленькие хитрости": удвоение имени, написание его задом наперед и т. д. § Включать в пароль личную информацию: номер телефона, адрес, серию и номер паспорта или страхового полиса. § Использовать профессиональный жаргон. Это лишь сузит круг слов, которых взломщику необходимо просмотреть. § Создавать пароли-повторения вида 9999 или XXXX. § Использовать "реальные" слова. Программы взлома паролей за пару минут могут прогнать словарь, то есть 200 -250 тысяч слов.

При защите паролем от серьезного взломщика является абсолютно бессмысленным: § Использовать любые имена: свое, друзей, родственников, клички домашних животных и т. д. § Использовать "маленькие хитрости": удвоение имени, написание его задом наперед и т. д. § Включать в пароль личную информацию: номер телефона, адрес, серию и номер паспорта или страхового полиса. § Использовать профессиональный жаргон. Это лишь сузит круг слов, которых взломщику необходимо просмотреть. § Создавать пароли-повторения вида 9999 или XXXX. § Использовать "реальные" слова. Программы взлома паролей за пару минут могут прогнать словарь, то есть 200 -250 тысяч слов.

Методы взлома парольной защиты § Обычное подсматривание § использование специальных программ (троянских коней), которые могут попадать на компьютер пользователя по электронной почте в качестве вложений. Довольно часто различные вредоносные программы содержит софт, взятый из ненадежных источников - с различных домашних страничек, сайтов с бесплатным ПО и т. п. Чтобы защититься от троянских коней , достаточно соблюдать элементарные меры осторожности и не запускать программы, полученные по электронной почте или загруженные из подозрительных источников. Кроме того, очень

Методы взлома парольной защиты § Обычное подсматривание § использование специальных программ (троянских коней), которые могут попадать на компьютер пользователя по электронной почте в качестве вложений. Довольно часто различные вредоносные программы содержит софт, взятый из ненадежных источников - с различных домашних страничек, сайтов с бесплатным ПО и т. п. Чтобы защититься от троянских коней , достаточно соблюдать элементарные меры осторожности и не запускать программы, полученные по электронной почте или загруженные из подозрительных источников. Кроме того, очень

Методы взлома парольной защиты § Использование клавиатурных "грабберов" программ, постоянно находящихся в оперативной памяти и записывающих все клавиши, на которые нажимает пользователь. Защититься от "грабберов" можно двумя способами: контролировать все программы, установленные на компьютере и выполняющиеся в данный момент, или использовать виртуальную клавиатуру, то есть клавиатуру, "нарисованную" на экране, клавиши которой

Методы взлома парольной защиты § Использование клавиатурных "грабберов" программ, постоянно находящихся в оперативной памяти и записывающих все клавиши, на которые нажимает пользователь. Защититься от "грабберов" можно двумя способами: контролировать все программы, установленные на компьютере и выполняющиеся в данный момент, или использовать виртуальную клавиатуру, то есть клавиатуру, "нарисованную" на экране, клавиши которой

Методы взлома парольной защиты § Подбор ключевого слова. Применение этого способа основано на нежелании пользователей придумывать и запоминать сложные пароли. взломщики используют специальные программы, которые не только перебирают все возможные варианты пароля, исходя из его заданной длины и диапазона доступных символов, а для начала просят ввести всю известную информацию о жертве, из которой потом и составляют вероятные ключи. Подобный софт снабжен специальными словарями, содержащими самые распространенные пароли. Наиболее продвинутое ПО для подбора паролей даже "умеет" заменять похожие символы.

Методы взлома парольной защиты § Подбор ключевого слова. Применение этого способа основано на нежелании пользователей придумывать и запоминать сложные пароли. взломщики используют специальные программы, которые не только перебирают все возможные варианты пароля, исходя из его заданной длины и диапазона доступных символов, а для начала просят ввести всю известную информацию о жертве, из которой потом и составляют вероятные ключи. Подобный софт снабжен специальными словарями, содержащими самые распространенные пароли. Наиболее продвинутое ПО для подбора паролей даже "умеет" заменять похожие символы.

Меры, позволяющие значительно повысить надежность парольной защиты § Наложение технических ограничений (пароль должен быть не слишком коротким, он должен содержатьбуквы, цифры, знаки пунктуации и т. п. ). § Меняйте регистр и используйте знаки препинания. § Выбирайте легко запоминаемый пароль. § Выбирайте пароль, который легко вводить. § управление сроком действия паролей, их периодическая смена; § ограничение доступа к файлу паролей; § ограничение числа неудачных попыток входа в систему (это затруднит применение "метода грубой силы"); § обучение пользователей § использование программных генераторов паролей § Перечисленные меры целесообразно применять всегда, даже если наряду с паролями используются

Меры, позволяющие значительно повысить надежность парольной защиты § Наложение технических ограничений (пароль должен быть не слишком коротким, он должен содержатьбуквы, цифры, знаки пунктуации и т. п. ). § Меняйте регистр и используйте знаки препинания. § Выбирайте легко запоминаемый пароль. § Выбирайте пароль, который легко вводить. § управление сроком действия паролей, их периодическая смена; § ограничение доступа к файлу паролей; § ограничение числа неудачных попыток входа в систему (это затруднит применение "метода грубой силы"); § обучение пользователей § использование программных генераторов паролей § Перечисленные меры целесообразно применять всегда, даже если наряду с паролями используются

Приемы, помогающие создать необычный и довольно эффективный пароль: § Используйте в пароле два несвязных между собой слова, разделенные знаком препинания. § Применяйте производные пароли. Это могут быть начальные буквы любимых фраз или что-то в этом роде. § Придумывайте свои слова. Чем более они абсурдны, тем прочнее они врезаются в память.

Приемы, помогающие создать необычный и довольно эффективный пароль: § Используйте в пароле два несвязных между собой слова, разделенные знаком препинания. § Применяйте производные пароли. Это могут быть начальные буквы любимых фраз или что-то в этом роде. § Придумывайте свои слова. Чем более они абсурдны, тем прочнее они врезаются в память.

Пароли при начальной загрузке компьютера Использование BIOS Setup для установки пароля При начальной загрузке компьютера в работу вступает программа Power-On-Self Test, расположенная в особой энергонезависимой памяти компьютера, называемой CMOS. Запустите программу BIOS Setup, установите пароль и сохраните настройки. Теперь перед каждым запуском компьютера на экране монитора будет появляться сообщение с требованием ввести пароль. Вы активизируете программу, записанную прямо на кристалле, выполняющуюся до запуска операционной системы и, следовательно, не зависящую от ее вида. Данный способ хорош для защиты от детей и абсолютно безграмотных пользователей. Существует несколько способов обойти этот пароль. Специально для спецслужб разработчиками BIOS были созданы универсальные пароли, открывающие вход в любой компьютер. Для AWARD BIOS: AWARD_SW, lkwpeter, Wodj, a. Paf, j 262, Sxyz, ZJAAADC. Для AMI BIOS: AMI, SER,

Пароли при начальной загрузке компьютера Использование BIOS Setup для установки пароля При начальной загрузке компьютера в работу вступает программа Power-On-Self Test, расположенная в особой энергонезависимой памяти компьютера, называемой CMOS. Запустите программу BIOS Setup, установите пароль и сохраните настройки. Теперь перед каждым запуском компьютера на экране монитора будет появляться сообщение с требованием ввести пароль. Вы активизируете программу, записанную прямо на кристалле, выполняющуюся до запуска операционной системы и, следовательно, не зависящую от ее вида. Данный способ хорош для защиты от детей и абсолютно безграмотных пользователей. Существует несколько способов обойти этот пароль. Специально для спецслужб разработчиками BIOS были созданы универсальные пароли, открывающие вход в любой компьютер. Для AWARD BIOS: AWARD_SW, lkwpeter, Wodj, a. Paf, j 262, Sxyz, ZJAAADC. Для AMI BIOS: AMI, SER,

Пароли при начальной загрузке компьютера Использование BIOS Setup для установки пароля Фирма Сompaq пошла дальше и включила в BIOS программы, поддерживающие следующие области разделения доступа: возможность быстрого запирания компьютера, защита жесткого диска, гибкого диска, последовательного и параллельного портов. Запуск защитных программ из BIOS регулируется переключателями на плате компьютера. Если у злоумышленника достаточно времени, то он сможет удалить провода, соединяющие батарею и кристалл CMOS. После этого все записанные данные на ней будут уничтожены, и останется только запустить незащищенную машину. При разряде CMOS теряются такие важные данные, как спецификации жесткого диска. Также необходимо заметить, что некоторые вирусы могут записывать в поле пароля случайную информацию, и однажды пользователь обнаруживает, что его машина

Пароли при начальной загрузке компьютера Использование BIOS Setup для установки пароля Фирма Сompaq пошла дальше и включила в BIOS программы, поддерживающие следующие области разделения доступа: возможность быстрого запирания компьютера, защита жесткого диска, гибкого диска, последовательного и параллельного портов. Запуск защитных программ из BIOS регулируется переключателями на плате компьютера. Если у злоумышленника достаточно времени, то он сможет удалить провода, соединяющие батарею и кристалл CMOS. После этого все записанные данные на ней будут уничтожены, и останется только запустить незащищенную машину. При разряде CMOS теряются такие важные данные, как спецификации жесткого диска. Также необходимо заметить, что некоторые вирусы могут записывать в поле пароля случайную информацию, и однажды пользователь обнаруживает, что его машина

Пароли при начальной загрузке компьютера Использование MBR и BR для контроля входа в ПЭВМ Можно использовать МВR для организации контроля входа в ПЭВМ. Можно попробовать "уложить" в нее вместе с основной функцией и программу проверки пароля. Однако эффективней использовать МВR для загрузки другой, большей по объему программы. Обычно программа, записанная в МВR, загружает запись BOOT RECORD (BR) активного раздела. BR может использоваться для загрузки не операционной системы, а некоторой другой программы, реализующей разграничения доступа и запрос пароля. Эта программа в свою очередь должна в конце своей работы загрузить операционную систему. Примером программ такого рода является система SHIELD, которая состоит из

Пароли при начальной загрузке компьютера Использование MBR и BR для контроля входа в ПЭВМ Можно использовать МВR для организации контроля входа в ПЭВМ. Можно попробовать "уложить" в нее вместе с основной функцией и программу проверки пароля. Однако эффективней использовать МВR для загрузки другой, большей по объему программы. Обычно программа, записанная в МВR, загружает запись BOOT RECORD (BR) активного раздела. BR может использоваться для загрузки не операционной системы, а некоторой другой программы, реализующей разграничения доступа и запрос пароля. Эта программа в свою очередь должна в конце своей работы загрузить операционную систему. Примером программ такого рода является система SHIELD, которая состоит из

Пароли при начальной загрузке компьютера Использование MBR и BR для контроля входа в ПЭВМ При первой установке системы файл sset. com копирует оригинальный МВR во 2 -ой сектор 0 -ой дорожки нулевого цилиндра, а в первом секторе оставляет модифицированный вариант МВR, который перед загрузкой ОС запрашивает пароль. Если пароль неверен, то жесткий диск оказывается недоступен. Для снятия защиты используется файл sswitch. com, который возвращает на место оригинальный сектор с МВR. для профессионала подобная защита не представляет серьезных затруднений. В стандартной среде DOS в качестве командного процессора используется command. com. Однако система допускает установку другого командного процессора по команде SHELL в файле config. sys. Пример командного процессора - файл PWLOAD. СОМ, разработанный 2 В Рrogrammers

Пароли при начальной загрузке компьютера Использование MBR и BR для контроля входа в ПЭВМ При первой установке системы файл sset. com копирует оригинальный МВR во 2 -ой сектор 0 -ой дорожки нулевого цилиндра, а в первом секторе оставляет модифицированный вариант МВR, который перед загрузкой ОС запрашивает пароль. Если пароль неверен, то жесткий диск оказывается недоступен. Для снятия защиты используется файл sswitch. com, который возвращает на место оригинальный сектор с МВR. для профессионала подобная защита не представляет серьезных затруднений. В стандартной среде DOS в качестве командного процессора используется command. com. Однако система допускает установку другого командного процессора по команде SHELL в файле config. sys. Пример командного процессора - файл PWLOAD. СОМ, разработанный 2 В Рrogrammers

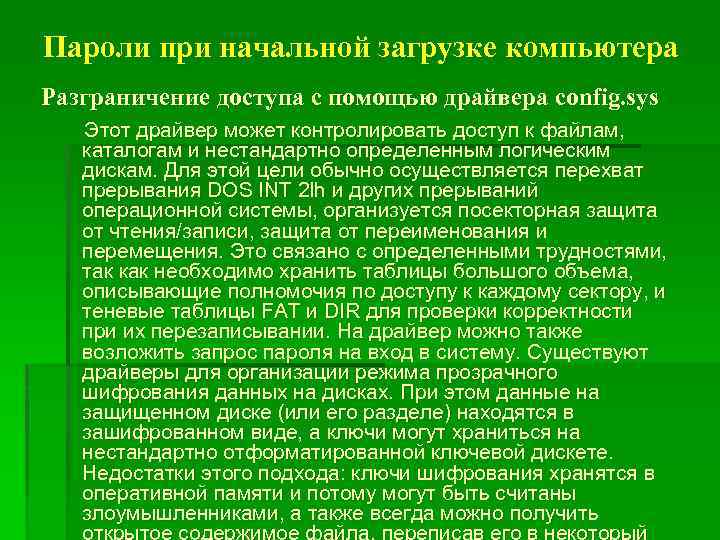

Пароли при начальной загрузке компьютера Разграничение доступа с помощью драйвера config. sys Этот драйвер может контролировать доступ к файлам, каталогам и нестандартно определенным логическим дискам. Для этой цели обычно осуществляется перехват прерывания DOS INT 2 lh и других прерываний операционной системы, организуется посекторная защита от чтения/записи, защита от переименования и перемещения. Это связано с определенными трудностями, так как необходимо хранить таблицы большого объема, описывающие полномочия по доступу к каждому сектору, и теневые таблицы FАТ и DIR для проверки корректности при их перезаписывании. На драйвер можно также возложить запрос пароля на вход в систему. Существуют драйверы для организации режима прозрачного шифрования данных на дисках. При этом данные на защищенном диске (или его разделе) находятся в зашифрованном виде, а ключи могут храниться на нестандартно отформатированной ключевой дискете. Недостатки этого подхода: ключи шифрования хранятся в оперативной памяти и потому могут быть считаны злоумышленниками, а также всегда можно получить

Пароли при начальной загрузке компьютера Разграничение доступа с помощью драйвера config. sys Этот драйвер может контролировать доступ к файлам, каталогам и нестандартно определенным логическим дискам. Для этой цели обычно осуществляется перехват прерывания DOS INT 2 lh и других прерываний операционной системы, организуется посекторная защита от чтения/записи, защита от переименования и перемещения. Это связано с определенными трудностями, так как необходимо хранить таблицы большого объема, описывающие полномочия по доступу к каждому сектору, и теневые таблицы FАТ и DIR для проверки корректности при их перезаписывании. На драйвер можно также возложить запрос пароля на вход в систему. Существуют драйверы для организации режима прозрачного шифрования данных на дисках. При этом данные на защищенном диске (или его разделе) находятся в зашифрованном виде, а ключи могут храниться на нестандартно отформатированной ключевой дискете. Недостатки этого подхода: ключи шифрования хранятся в оперативной памяти и потому могут быть считаны злоумышленниками, а также всегда можно получить

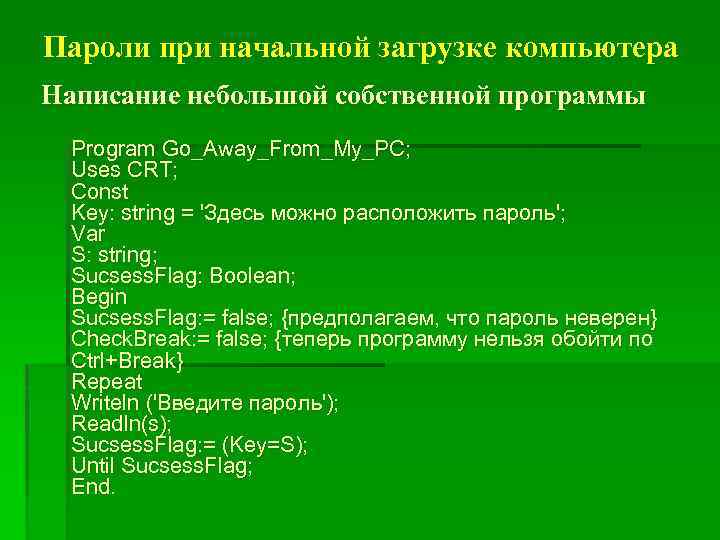

Пароли при начальной загрузке компьютера Написание небольшой собственной программы Program Go_Away_From_My_PC; Uses CRT; Const Key: string = 'Здесь можно расположить пароль'; Var S: string; Sucsess. Flag: Boolean; Begin Sucsess. Flag: = false; {предполагаем, что пароль неверен} Check. Break: = false; {теперь программу нельзя обойти по Ctrl+Break} Repeat Writeln ('Введите пароль'); Readln(s); Sucsess. Flag: = (Key=S); Until Sucsess. Flag; End.

Пароли при начальной загрузке компьютера Написание небольшой собственной программы Program Go_Away_From_My_PC; Uses CRT; Const Key: string = 'Здесь можно расположить пароль'; Var S: string; Sucsess. Flag: Boolean; Begin Sucsess. Flag: = false; {предполагаем, что пароль неверен} Check. Break: = false; {теперь программу нельзя обойти по Ctrl+Break} Repeat Writeln ('Введите пароль'); Readln(s); Sucsess. Flag: = (Key=S); Until Sucsess. Flag; End.

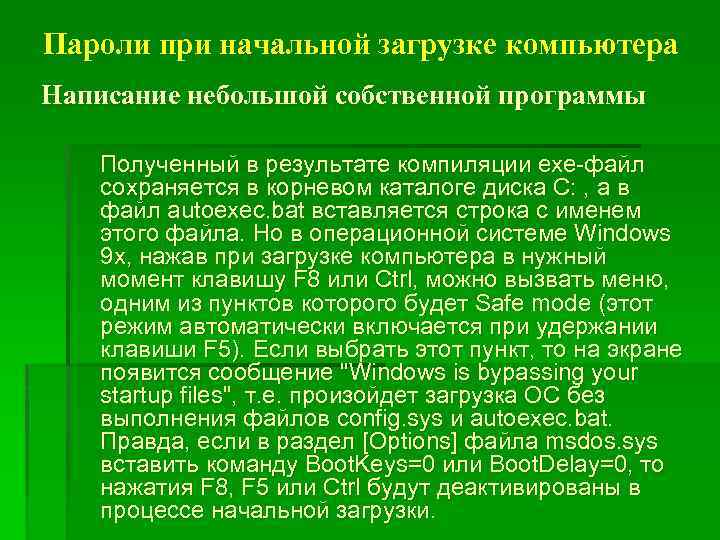

Пароли при начальной загрузке компьютера Написание небольшой собственной программы Полученный в результате компиляции exe-файл сохраняется в корневом каталоге диска C: , а в файл autoexec. bat вставляется строка с именем этого файла. Но в операционной системе Windows 9 x, нажав при загрузке компьютера в нужный момент клавишу F 8 или Ctrl, можно вызвать меню, одним из пунктов которого будет Safe mode (этот режим автоматически включается при удержании клавиши F 5). Если выбрать этот пункт, то на экране появится сообщение "Windows is bypassing your startup files", т. е. произойдет загрузка ОС без выполнения файлов config. sys и autoexec. bat. Правда, если в раздел [Options] файла msdos. sys вставить команду Boot. Keys=0 или Boot. Delay=0, то нажатия F 8, F 5 или Ctrl будут деактивированы в процессе начальной загрузки.

Пароли при начальной загрузке компьютера Написание небольшой собственной программы Полученный в результате компиляции exe-файл сохраняется в корневом каталоге диска C: , а в файл autoexec. bat вставляется строка с именем этого файла. Но в операционной системе Windows 9 x, нажав при загрузке компьютера в нужный момент клавишу F 8 или Ctrl, можно вызвать меню, одним из пунктов которого будет Safe mode (этот режим автоматически включается при удержании клавиши F 5). Если выбрать этот пункт, то на экране появится сообщение "Windows is bypassing your startup files", т. е. произойдет загрузка ОС без выполнения файлов config. sys и autoexec. bat. Правда, если в раздел [Options] файла msdos. sys вставить команду Boot. Keys=0 или Boot. Delay=0, то нажатия F 8, F 5 или Ctrl будут деактивированы в процессе начальной загрузки.

Пароли при входе в операционную систему Это наиболее приемлемый вариант для тех, кто хочет лишь скрыть от других какие-либо данные. Защита файлов и директорий осуществляется путем их шифрования с последующим запретом доступа с помощью паролей. Примеры программ: создание шифрованных архивов при помощи Pk. Zip, My Old Safe, Citadel Safstor.

Пароли при входе в операционную систему Это наиболее приемлемый вариант для тех, кто хочет лишь скрыть от других какие-либо данные. Защита файлов и директорий осуществляется путем их шифрования с последующим запретом доступа с помощью паролей. Примеры программ: создание шифрованных архивов при помощи Pk. Zip, My Old Safe, Citadel Safstor.

§ Утилита Citadel Safstor служит для закрытия доступа к файлам путем их шифрования и установки пароля. После ее инсталляции среди опций всплывающего меню при работе с Проводником появляется либо опция Encrypt_имя файла (закодировать), либо Decrypt_имя файла (восстановить, если файл уже закодирован). На все операции шифрования и расшифровки файлов будет запрашиваться пароль, который необходимо задать при инсталляции и использовать в дальнейшем. Существует еще одно радикальное средство защиты данных создание виртуального диска с зашифрованной информацией, защищенного паролем. Программа такого типа - Scramdisk. Данная программа имеет еще одну нестандартную функцию: запрятывание любой информации в звуковой файл формата wav.

§ Утилита Citadel Safstor служит для закрытия доступа к файлам путем их шифрования и установки пароля. После ее инсталляции среди опций всплывающего меню при работе с Проводником появляется либо опция Encrypt_имя файла (закодировать), либо Decrypt_имя файла (восстановить, если файл уже закодирован). На все операции шифрования и расшифровки файлов будет запрашиваться пароль, который необходимо задать при инсталляции и использовать в дальнейшем. Существует еще одно радикальное средство защиты данных создание виртуального диска с зашифрованной информацией, защищенного паролем. Программа такого типа - Scramdisk. Данная программа имеет еще одну нестандартную функцию: запрятывание любой информации в звуковой файл формата wav.

Когда приходится шифровать не один-два файла, а десятки, появляется необходимость их хранения. Для этого можно использовать зашифрованные текстовые файлы, специальные базы данных или поручить эту работу специально созданной программе. Например, Whisper 32. С помощью опции Add entry можно создавать запись в базе паролей, где есть возможность указать, к чему данный пароль относится, login(если требуется), сам пароль и добавить описание. Предусмотрена возможность генерирования паролей, существует функция истечения срока их действия, после чего запрашивается их замена. В опции Options из меню View можно настроить функцию резервного копирования записей. Для защиты самих данных базы паролей достаточно запомнить один общий пароль или несколько паролей, если необходимо

Когда приходится шифровать не один-два файла, а десятки, появляется необходимость их хранения. Для этого можно использовать зашифрованные текстовые файлы, специальные базы данных или поручить эту работу специально созданной программе. Например, Whisper 32. С помощью опции Add entry можно создавать запись в базе паролей, где есть возможность указать, к чему данный пароль относится, login(если требуется), сам пароль и добавить описание. Предусмотрена возможность генерирования паролей, существует функция истечения срока их действия, после чего запрашивается их замена. В опции Options из меню View можно настроить функцию резервного копирования записей. Для защиты самих данных базы паролей достаточно запомнить один общий пароль или несколько паролей, если необходимо

Специфические меры программной защиты, частично используемые пароли. § Фирма Electronic Signature Lock из Орегона, США поставляет пакет программ ESL, который анализирует манеру пользователя работать на клавиатуре во время набора своего имени и пароля (парольная защита не исключается полностью). А более совершенный вариант пакета CESL, который непрерывно отслеживает манеру пользователя работать на клавиатуре и может определить, когда за клавиатурой оказался не тот человек, что предъявлял полномочия на доступ. Такие специальные способы идентификации называют биометрическими.

Специфические меры программной защиты, частично используемые пароли. § Фирма Electronic Signature Lock из Орегона, США поставляет пакет программ ESL, который анализирует манеру пользователя работать на клавиатуре во время набора своего имени и пароля (парольная защита не исключается полностью). А более совершенный вариант пакета CESL, который непрерывно отслеживает манеру пользователя работать на клавиатуре и может определить, когда за клавиатурой оказался не тот человек, что предъявлял полномочия на доступ. Такие специальные способы идентификации называют биометрическими.

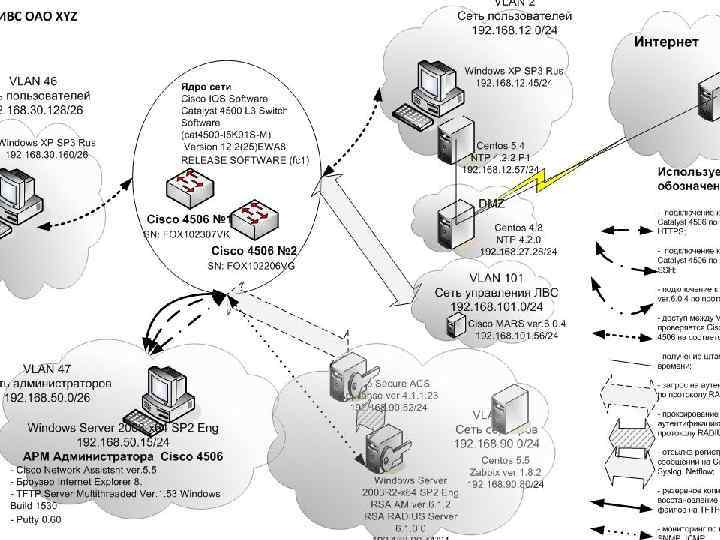

Сетевая аутентификация на основе многоразового пароля § В соответствии с базовым принципом «единого входа» , чтобы получить доступ ко всем сетевым ресурсам в операционных системах предусматриваются централизованные службы аутентификации. Учетные данные содержат наряду с другой информацией идентификаторы и пароли пользователей. В основе концепции сетевой безопасности Windows NT лежит понятие домена. Домен – это совокупность пользователей, серверов и рабочих станций, учетная информация о которых централизованно хранится в общей базе данных, называемой базой SAM (Security Accounts Manager database). Над этой базой данных реализована служба Directory Services, которая устраняет дублирование учетных данных в нескольких компьютерах и сокращает число рутинных операций по администрированию. Она построена на архитектуре клиентсервер.

Сетевая аутентификация на основе многоразового пароля § В соответствии с базовым принципом «единого входа» , чтобы получить доступ ко всем сетевым ресурсам в операционных системах предусматриваются централизованные службы аутентификации. Учетные данные содержат наряду с другой информацией идентификаторы и пароли пользователей. В основе концепции сетевой безопасности Windows NT лежит понятие домена. Домен – это совокупность пользователей, серверов и рабочих станций, учетная информация о которых централизованно хранится в общей базе данных, называемой базой SAM (Security Accounts Manager database). Над этой базой данных реализована служба Directory Services, которая устраняет дублирование учетных данных в нескольких компьютерах и сокращает число рутинных операций по администрированию. Она построена на архитектуре клиентсервер.

Рис. 1. Схема сетевой аутентификации на основе многоразового пароля

Рис. 1. Схема сетевой аутентификации на основе многоразового пароля

Аутентификация с использованием одноразового пароля. Генерация одноразовых паролей может выполняться либо программно, либо аппаратно. Некоторые реализации аппаратных устройств доступа на основе одноразовых паролей представляют собой аппаратные ключи. Существуют и программные реализации средств аутентификации на основе одноразовых паролей (программные ключи). В любой реализации системы аутентификации на основе одноразовых паролей пользователь сообщает системе свой идентификатор, однако вместо того, чтобы вводить каждый раз один и тот же пароль, он указывает последовательность цифр, сообщаемую ему аппаратным или программным ключом.

Аутентификация с использованием одноразового пароля. Генерация одноразовых паролей может выполняться либо программно, либо аппаратно. Некоторые реализации аппаратных устройств доступа на основе одноразовых паролей представляют собой аппаратные ключи. Существуют и программные реализации средств аутентификации на основе одноразовых паролей (программные ключи). В любой реализации системы аутентификации на основе одноразовых паролей пользователь сообщает системе свой идентификатор, однако вместо того, чтобы вводить каждый раз один и тот же пароль, он указывает последовательность цифр, сообщаемую ему аппаратным или программным ключом.

Синхронизация по времени реализовывается алгоритмом, который через определенный интервал времени (измеряемый при желании администратором сети) генерирует случайное число. Алгоритм использует 2 параметра: § Секретный ключ, представляющий собой 64 битное число, уникально назначаемое каждому пользователю и хранящееся одновременно в аппаратном ключе и в базе данных аутентификационного сервера; § Значение текущего времени.

Синхронизация по времени реализовывается алгоритмом, который через определенный интервал времени (измеряемый при желании администратором сети) генерирует случайное число. Алгоритм использует 2 параметра: § Секретный ключ, представляющий собой 64 битное число, уникально назначаемое каждому пользователю и хранящееся одновременно в аппаратном ключе и в базе данных аутентификационного сервера; § Значение текущего времени.

Рис. 2. Аутентификация, основанная на временной синхронизации

Рис. 2. Аутентификация, основанная на временной синхронизации

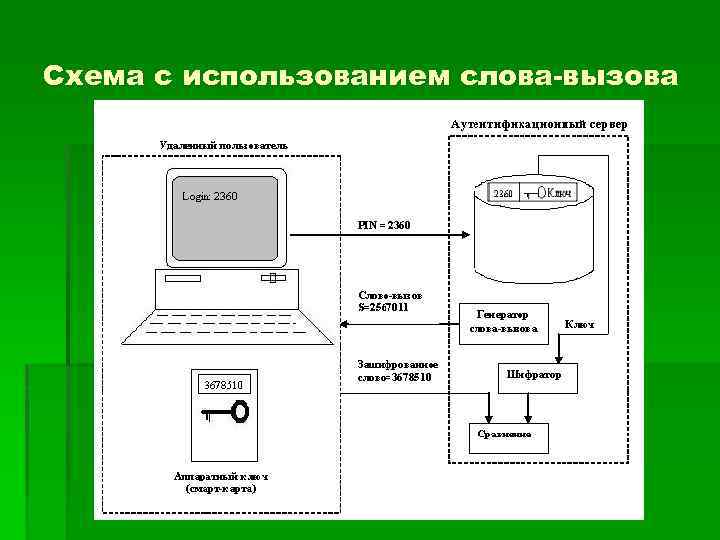

Схема с использованием слова-вызова

Схема с использованием слова-вызова