КОРПОРАТИВНЫЕ СЕТИ ЦИСКО 3.pptx

- Количество слайдов: 40

Корпоративные сети

Корпоративные сети

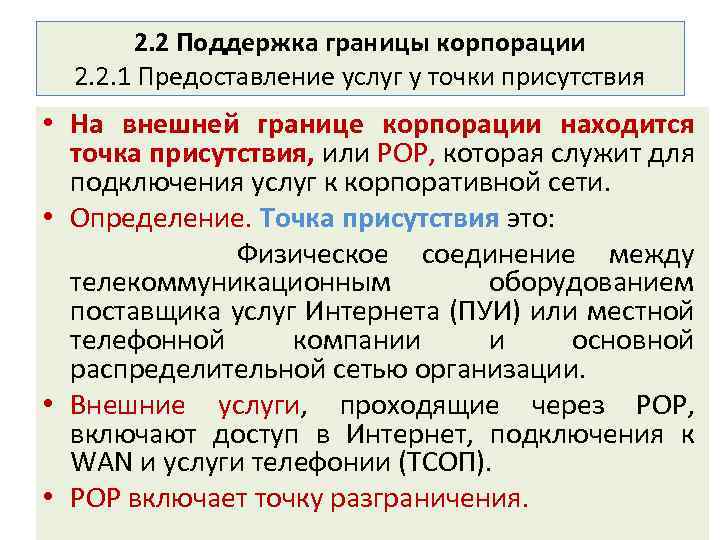

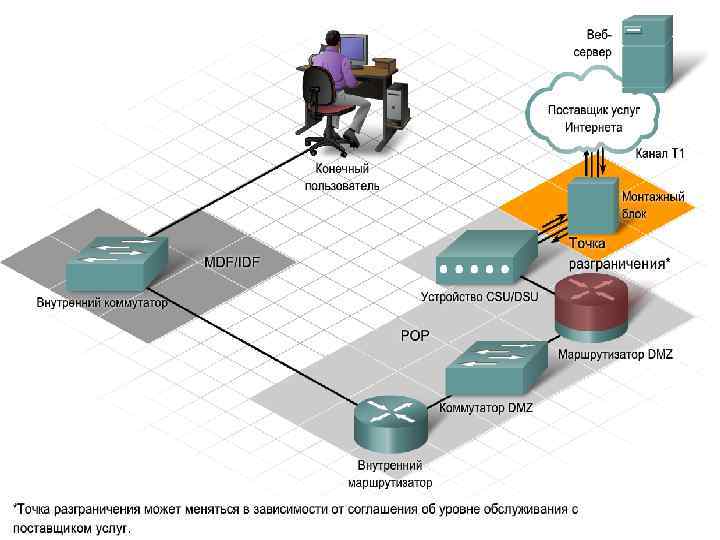

2. 2 Поддержка границы корпорации 2. 2. 1 Предоставление услуг у точки присутствия • На внешней границе корпорации находится точка присутствия, или РОР, которая служит для подключения услуг к корпоративной сети. • Определение. Точка присутствия это: Физическое соединение между телекоммуникационным оборудованием поставщика услуг Интернета (ПУИ) или местной телефонной компании и основной распределительной сетью организации. • Внешние услуги, проходящие через POP, включают доступ в Интернет, подключения к WAN и услуги телефонии (ТСОП). • POP включает точку разграничения.

2. 2 Поддержка границы корпорации 2. 2. 1 Предоставление услуг у точки присутствия • На внешней границе корпорации находится точка присутствия, или РОР, которая служит для подключения услуг к корпоративной сети. • Определение. Точка присутствия это: Физическое соединение между телекоммуникационным оборудованием поставщика услуг Интернета (ПУИ) или местной телефонной компании и основной распределительной сетью организации. • Внешние услуги, проходящие через POP, включают доступ в Интернет, подключения к WAN и услуги телефонии (ТСОП). • POP включает точку разграничения.

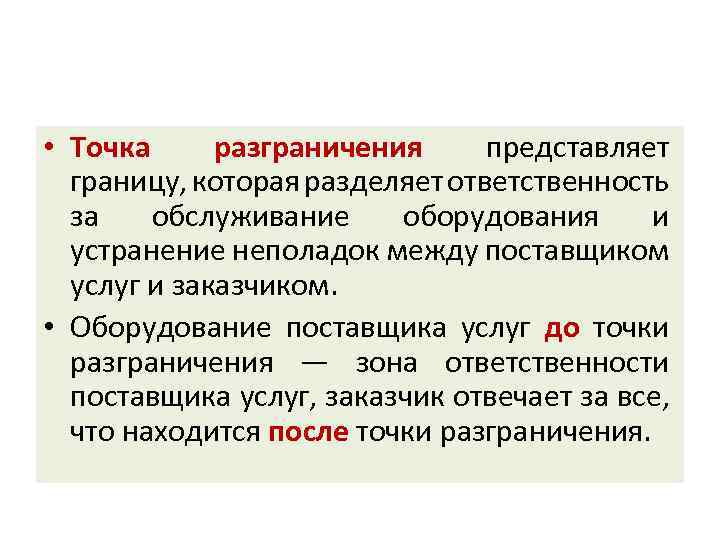

• Точка разграничения представляет границу, которая разделяет ответственность за обслуживание оборудования и устранение неполадок между поставщиком услуг и заказчиком. • Оборудование поставщика услуг до точки разграничения — зона ответственности поставщика услуг, заказчик отвечает за все, что находится после точки разграничения.

• Точка разграничения представляет границу, которая разделяет ответственность за обслуживание оборудования и устранение неполадок между поставщиком услуг и заказчиком. • Оборудование поставщика услуг до точки разграничения — зона ответственности поставщика услуг, заказчик отвечает за все, что находится после точки разграничения.

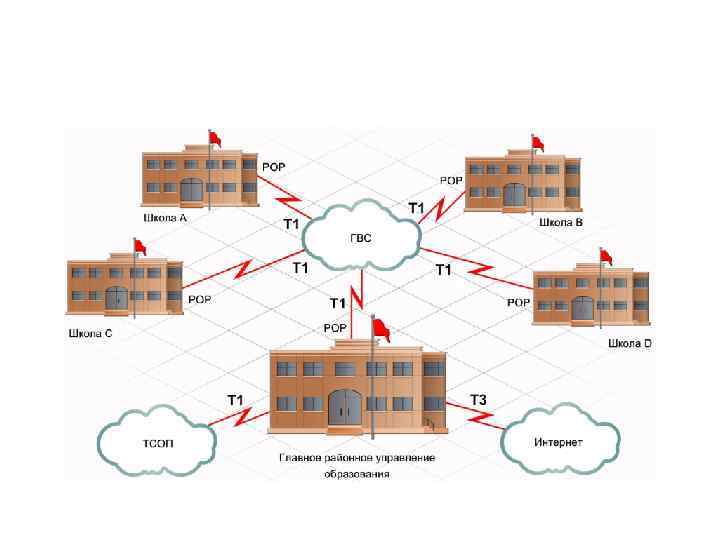

• В корпорациях точка присутствия (POP) обеспечивает подключение к внешним услугам и площадкам. • POP может обеспечивать прямое подключение к одному или нескольким поставщикам услуг Интернета, которые предоставляют пользователям необходимый доступ в Интернет. • Удаленные площадки корпорации также соединяются через POP. Каналы WAN между удаленными площадками устанавливаются поставщиками услуг. • Расположение POP и точки разграничения зависят от страны. Хотя эти точки часто располагаются в главном распределительном отсеке заказчика (MDF) заказчика, они могут быть и на стороне ПУИ.

• В корпорациях точка присутствия (POP) обеспечивает подключение к внешним услугам и площадкам. • POP может обеспечивать прямое подключение к одному или нескольким поставщикам услуг Интернета, которые предоставляют пользователям необходимый доступ в Интернет. • Удаленные площадки корпорации также соединяются через POP. Каналы WAN между удаленными площадками устанавливаются поставщиками услуг. • Расположение POP и точки разграничения зависят от страны. Хотя эти точки часто располагаются в главном распределительном отсеке заказчика (MDF) заказчика, они могут быть и на стороне ПУИ.

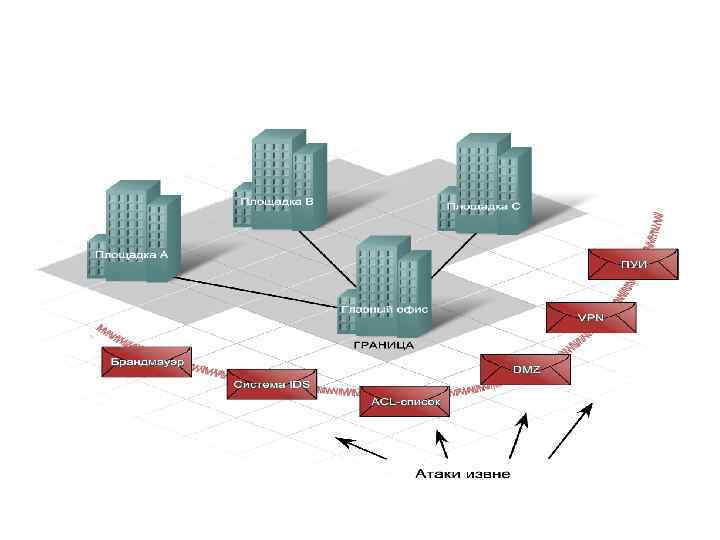

2. 2. 2 Соображения по безопасности на границе корпорации • Крупные корпорации часто включают несколько соединенных площадок. Несколько площадок могут иметь пограничное подключение, которое служит для соединения корпорации с другими пользователями и организациями. • Граница — это точка входа для атак извне и уязвимое место. Атаки на границе могут повлиять на тысячи пользователей. Например, атаки типа "отказ в обслуживании" (Do. S) блокируют доступ к ресурсам для легитимных пользователей как извне, так и изнутри сети, ухудшая работу корпорации в целом. • Отказ в обслуживании: Атака с нескольких систем в одной сети, при которой происходит лавинная маршрутизация полосы пропускания или ресурсов целевой системы, например веб-сервера, с целью вывода его из сроя.

2. 2. 2 Соображения по безопасности на границе корпорации • Крупные корпорации часто включают несколько соединенных площадок. Несколько площадок могут иметь пограничное подключение, которое служит для соединения корпорации с другими пользователями и организациями. • Граница — это точка входа для атак извне и уязвимое место. Атаки на границе могут повлиять на тысячи пользователей. Например, атаки типа "отказ в обслуживании" (Do. S) блокируют доступ к ресурсам для легитимных пользователей как извне, так и изнутри сети, ухудшая работу корпорации в целом. • Отказ в обслуживании: Атака с нескольких систем в одной сети, при которой происходит лавинная маршрутизация полосы пропускания или ресурсов целевой системы, например веб-сервера, с целью вывода его из сроя.

• Весь трафик, входящий в организацию и покидающий ее, проходит через границу. Пограничные устройства должны быть настроены для защиты от атак и фильтрации трафика по веб-сайту, IP-адресу, режиму трафика, приложению и протоколу. • Организация может развернуть брандмауэры и устройства безопасности с системами обнаружения вторжений (IDS) и системами предотвращения вторжений (IPS) на границе для защиты сети. • Внешние сетевые администраторы нуждаются в доступе для внутреннего обслуживания и установки ПО. Виртуальные частные сети (VPN), списки контроля доступа (ACL-списки), идентификаторы пользователей и пароли предоставляют этот доступ. Кроме того, виртуальные частные сети (VPN) обеспечивают удаленным работникам доступ к внутренним ресурсам.

• Весь трафик, входящий в организацию и покидающий ее, проходит через границу. Пограничные устройства должны быть настроены для защиты от атак и фильтрации трафика по веб-сайту, IP-адресу, режиму трафика, приложению и протоколу. • Организация может развернуть брандмауэры и устройства безопасности с системами обнаружения вторжений (IDS) и системами предотвращения вторжений (IPS) на границе для защиты сети. • Внешние сетевые администраторы нуждаются в доступе для внутреннего обслуживания и установки ПО. Виртуальные частные сети (VPN), списки контроля доступа (ACL-списки), идентификаторы пользователей и пароли предоставляют этот доступ. Кроме того, виртуальные частные сети (VPN) обеспечивают удаленным работникам доступ к внутренним ресурсам.

2. 2. 3 Подключение корпоративной сети к внешним услугам • Услуги подключения к сети, как правило, приобретаются корпорациями в виде арендованных линий (T 1/E 1 или бизнес-класса), Frame Relay и ATM. Физические кабели соединяют эти услуги с корпорацией. • Для T 1/E 1 используются медные провода, для более скоростных услуг применяются оптоволоконные кабели. • POP должны включать определенные устройства для поддержки услуг WAN. Например, для услуги T 1/E 1 заказчику может потребоваться пробойник для завершения канала T 1/E 1, а также блок обслуживания канала / блок обслуживания данных (устройство CSU/DSU) для обеспечения электрического интерфейса и сигнализации, соответствующих требованиям поставщика услуг. • Владельцем этого оборудования может быть заказчик или поставщик услуг. Ответственность за обслуживание оборудования лежит на его владельце. Независимо от принадлежности, все оборудование, расположенное в точке POP, называется телекоммуникационным оборудованием клиента (CPE).

2. 2. 3 Подключение корпоративной сети к внешним услугам • Услуги подключения к сети, как правило, приобретаются корпорациями в виде арендованных линий (T 1/E 1 или бизнес-класса), Frame Relay и ATM. Физические кабели соединяют эти услуги с корпорацией. • Для T 1/E 1 используются медные провода, для более скоростных услуг применяются оптоволоконные кабели. • POP должны включать определенные устройства для поддержки услуг WAN. Например, для услуги T 1/E 1 заказчику может потребоваться пробойник для завершения канала T 1/E 1, а также блок обслуживания канала / блок обслуживания данных (устройство CSU/DSU) для обеспечения электрического интерфейса и сигнализации, соответствующих требованиям поставщика услуг. • Владельцем этого оборудования может быть заказчик или поставщик услуг. Ответственность за обслуживание оборудования лежит на его владельце. Независимо от принадлежности, все оборудование, расположенное в точке POP, называется телекоммуникационным оборудованием клиента (CPE).

2. 3 Повторение пройденного по коммутации и маршрутизации 2. 3. 1 Маршрутизаторы • Маршрутизатор — важное устройство уровня распределения корпоративной сети. Без маршрутизации пакеты не смогли бы покинуть локальную сеть. • Маршрутизатор предоставляет доступ к другим частным сетям, а также к Интернету. В конфигурации протокола IP всех узлов локальной сети задается IP-адрес интерфейса. Интерфейс маршрутизатора — это шлюз по умолчанию. • Маршрутизаторы играют критическую роль в соединении нескольких площадок в рамках корпоративной сети, обеспечивая резервные пути передачи данных и подключение к поставщику услуг Интернета. Кроме того, маршрутизаторы могут служить преобразователями между разными типами сред и протоколами. • Маршрутизаторы используют сетевую часть IP-адреса назначения для направления пакетов к нужному месту назначения. Они выбирают альтернативный путь, если канал недоступен или перегружен трафиком.

2. 3 Повторение пройденного по коммутации и маршрутизации 2. 3. 1 Маршрутизаторы • Маршрутизатор — важное устройство уровня распределения корпоративной сети. Без маршрутизации пакеты не смогли бы покинуть локальную сеть. • Маршрутизатор предоставляет доступ к другим частным сетям, а также к Интернету. В конфигурации протокола IP всех узлов локальной сети задается IP-адрес интерфейса. Интерфейс маршрутизатора — это шлюз по умолчанию. • Маршрутизаторы играют критическую роль в соединении нескольких площадок в рамках корпоративной сети, обеспечивая резервные пути передачи данных и подключение к поставщику услуг Интернета. Кроме того, маршрутизаторы могут служить преобразователями между разными типами сред и протоколами. • Маршрутизаторы используют сетевую часть IP-адреса назначения для направления пакетов к нужному месту назначения. Они выбирают альтернативный путь, если канал недоступен или перегружен трафиком.

Маршрутизаторы выполняют и другие полезные функции: • ограничивают широковещательные рассылки; • соединяют удаленные площадки; • логически группируют пользователей по отделам и приложениям; • обеспечивают дополнительную безопасность (с помощью NAT и ACL-списков). • В средах корпораций и поставщиков услуг эффективная маршрутизация и восстановление после отказов сетевых каналов критически важны для доставки пакетов по месту назначения.

Маршрутизаторы выполняют и другие полезные функции: • ограничивают широковещательные рассылки; • соединяют удаленные площадки; • логически группируют пользователей по отделам и приложениям; • обеспечивают дополнительную безопасность (с помощью NAT и ACL-списков). • В средах корпораций и поставщиков услуг эффективная маршрутизация и восстановление после отказов сетевых каналов критически важны для доставки пакетов по месту назначения.

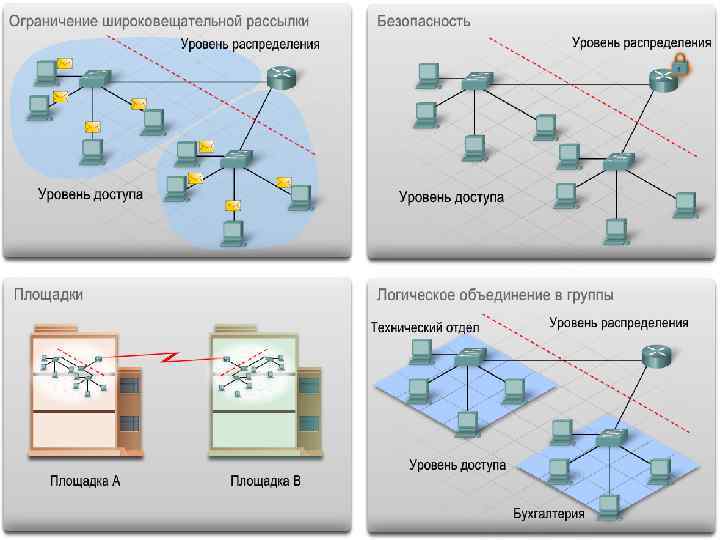

• Ограничение широковещательной рассылки • Маршрутизаторы на уровне распределения ограничивают широковещательную рассылку локальной сетью, в которой она необходима. Хотя широковещательная рассылка нужна, чрезмерное количество узлов, подключенных к одной и той же локальной сети, может генерировать излишний широковещательный трафик и замедлять работу сети. • Безопасность • Маршрутизаторы на уровне распределения могут изолировать и защищать определенные группы компьютеров, на которых хранится конфиденциальная информация. Маршрутизаторы также могут скрывать адреса внутренних компьютеров от внешнего мира для защиты от атак и контроля доступа к или из локальной сети. • Площадки • Маршрутизаторы на уровне распределения могут соединять локальные сети на различных площадках организации, которые могут находиться на значительном расстоянии друг от друга. • Логическое объединение в группы • Маршрутизаторы на уровне распределения логически группируют пользователей, которые имеют общие потребности и нуждаются в доступе к одним и тем же ресурсам, например, по отделам компании.

• Ограничение широковещательной рассылки • Маршрутизаторы на уровне распределения ограничивают широковещательную рассылку локальной сетью, в которой она необходима. Хотя широковещательная рассылка нужна, чрезмерное количество узлов, подключенных к одной и той же локальной сети, может генерировать излишний широковещательный трафик и замедлять работу сети. • Безопасность • Маршрутизаторы на уровне распределения могут изолировать и защищать определенные группы компьютеров, на которых хранится конфиденциальная информация. Маршрутизаторы также могут скрывать адреса внутренних компьютеров от внешнего мира для защиты от атак и контроля доступа к или из локальной сети. • Площадки • Маршрутизаторы на уровне распределения могут соединять локальные сети на различных площадках организации, которые могут находиться на значительном расстоянии друг от друга. • Логическое объединение в группы • Маршрутизаторы на уровне распределения логически группируют пользователей, которые имеют общие потребности и нуждаются в доступе к одним и тем же ресурсам, например, по отделам компании.

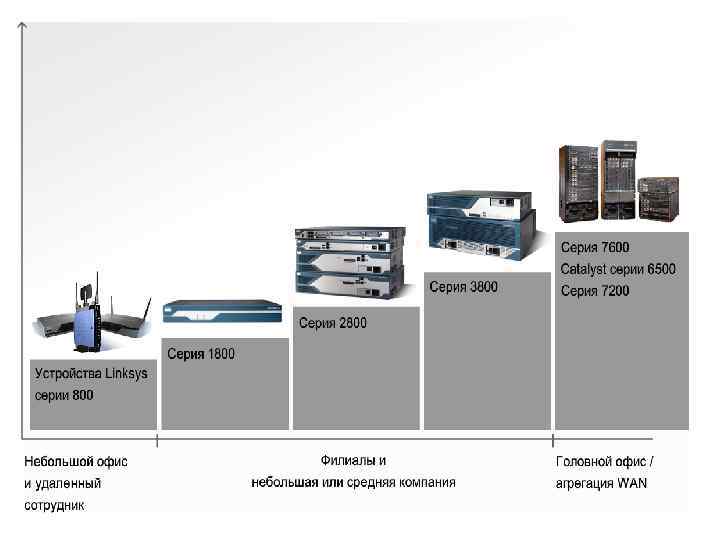

• Маршрутизаторы могут иметь разные формы и размеры (форм-факторы). • Сетевые администраторы в корпоративной среде должны поддерживать множество типов маршрутизаторов и коммутаторов, от небольших настольных до моделей для установки в стойку и блейдов. • Кроме того, маршрутизаторы могут быть фиксированной конфигурации и модульными. • Маршрутизаторы фиксированной конфигурации имеют встроенные интерфейсы. • Модульные маршрутизаторы поставляются с несколькими слотами, которые позволяют администратору менять интерфейсы маршрутизатора. • Например, маршрутизатор Cisco 1841 включает два встроенных интерфейса Fast Ethernet RJ-45 и два слота, в которые можно устанавливать различные интерфейсные модули.

• Маршрутизаторы могут иметь разные формы и размеры (форм-факторы). • Сетевые администраторы в корпоративной среде должны поддерживать множество типов маршрутизаторов и коммутаторов, от небольших настольных до моделей для установки в стойку и блейдов. • Кроме того, маршрутизаторы могут быть фиксированной конфигурации и модульными. • Маршрутизаторы фиксированной конфигурации имеют встроенные интерфейсы. • Модульные маршрутизаторы поставляются с несколькими слотами, которые позволяют администратору менять интерфейсы маршрутизатора. • Например, маршрутизатор Cisco 1841 включает два встроенных интерфейса Fast Ethernet RJ-45 и два слота, в которые можно устанавливать различные интерфейсные модули.

• Маршрутизаторы поставляются с разными интерфейсами, такими как Fast Ethernet, Gigabit Ethernet, последовательный и оптоволоконный. • Для интерфейсов маршрутизатора используются обозначения "контроллер/интерфейс" или "контроллер/слот/интерфейс". • Например, при использовании обозначения "контроллер/интерфейс" первый интерфейс Fast Ethernet маршрутизатора получит номер Fa 0/0 (контроллер 0, интерфейс 0). Второй — Fa 0/1. • Первый последовательный интерфейс маршрутизатора при использовании обозначения "контроллер/слот/интерфейс" — S 0/0/0.

• Маршрутизаторы поставляются с разными интерфейсами, такими как Fast Ethernet, Gigabit Ethernet, последовательный и оптоволоконный. • Для интерфейсов маршрутизатора используются обозначения "контроллер/интерфейс" или "контроллер/слот/интерфейс". • Например, при использовании обозначения "контроллер/интерфейс" первый интерфейс Fast Ethernet маршрутизатора получит номер Fa 0/0 (контроллер 0, интерфейс 0). Второй — Fa 0/1. • Первый последовательный интерфейс маршрутизатора при использовании обозначения "контроллер/слот/интерфейс" — S 0/0/0.

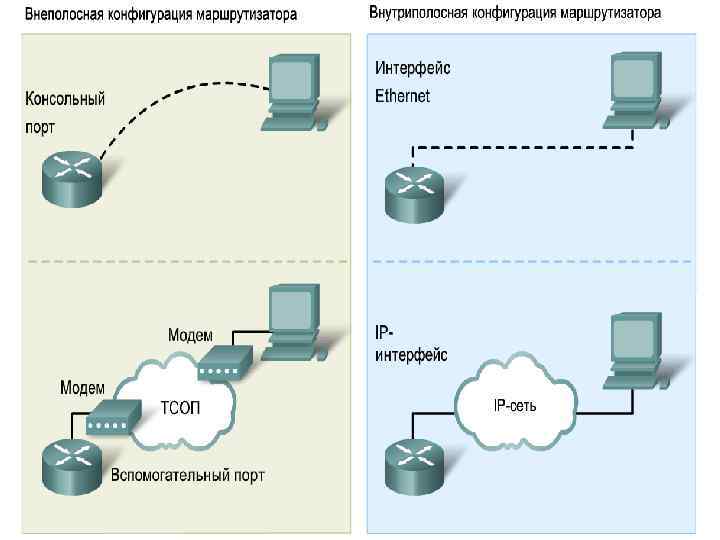

• Существует два метода подключения сетевого устройства к компьютеру для настройки и мониторинга: внеполосное управление и внутриполосное управление. • Внеполосное управление используется для начальной настройки или если сетевое подключение недоступно. Для настройки с использованием внеполосного управления необходимо следующее: • прямое подключение к консольному порту или порту AUX; • клиент с поддержкой эмуляции терминала. • Внутриполосное управление используется для мониторинга и внесения изменений в конфигурацию сетевых устройств при помощи сетевых подключений. Для настройки с использованием внутриполосного управления необходимо следующее: • хотя бы один подключенный и исправный сетевой интерфейс; • протоколы Telnet, SSH или HTTP для доступа к устройству Cisco.

• Существует два метода подключения сетевого устройства к компьютеру для настройки и мониторинга: внеполосное управление и внутриполосное управление. • Внеполосное управление используется для начальной настройки или если сетевое подключение недоступно. Для настройки с использованием внеполосного управления необходимо следующее: • прямое подключение к консольному порту или порту AUX; • клиент с поддержкой эмуляции терминала. • Внутриполосное управление используется для мониторинга и внесения изменений в конфигурацию сетевых устройств при помощи сетевых подключений. Для настройки с использованием внутриполосного управления необходимо следующее: • хотя бы один подключенный и исправный сетевой интерфейс; • протоколы Telnet, SSH или HTTP для доступа к устройству Cisco.

• 2. 3. 2 Базовые команды Show интерфейса командной строки маршрутизатора • 2. 3. 3 Базовая настройка маршрутизатора с помощью интерфейса командной строки • 2. 3. 4 Коммутаторы • 2. 3. 5 Базовые команды интерфейса командной строки коммутатора

• 2. 3. 2 Базовые команды Show интерфейса командной строки маршрутизатора • 2. 3. 3 Базовая настройка маршрутизатора с помощью интерфейса командной строки • 2. 3. 4 Коммутаторы • 2. 3. 5 Базовые команды интерфейса командной строки коммутатора

2. 4 Заключение 2. 4. 1 Резюме • Схемы сетевой инфраструктуры документируют устройства сети. • Сетевая документация включает план обеспечения непрерывности бизнеса, план безопасности бизнеса, план обслуживания сети и соглашения об уровне обслуживания. • Корпоративный центр управления сетью обеспечивает управление и мониторинг для сетевых ресурсов. • Конечные пользователи подключаются к сети через коммутаторы уровня доступа и беспроводные точки доступа в IDF. • Технология Po. E предоставляет питание устройств по тому же кабелю UTP, который используется для передачи данных.

2. 4 Заключение 2. 4. 1 Резюме • Схемы сетевой инфраструктуры документируют устройства сети. • Сетевая документация включает план обеспечения непрерывности бизнеса, план безопасности бизнеса, план обслуживания сети и соглашения об уровне обслуживания. • Корпоративный центр управления сетью обеспечивает управление и мониторинг для сетевых ресурсов. • Конечные пользователи подключаются к сети через коммутаторы уровня доступа и беспроводные точки доступа в IDF. • Технология Po. E предоставляет питание устройств по тому же кабелю UTP, который используется для передачи данных.

• Граница корпорации предоставляет доступ в Интернет и услуги для пользователей внутри организации. • Точка присутствия (POP) предоставляет прямой канал связи с поставщиком услуг Интернета и соединяет удаленные площадки. • POP содержит точку разграничения ответственности между поставщиком услуг и заказчиком. • Пограничные устройства обеспечивают защиту от атак. • Услуги предоставляются корпорации по медным проводам и оптоволоконному кабелю.

• Граница корпорации предоставляет доступ в Интернет и услуги для пользователей внутри организации. • Точка присутствия (POP) предоставляет прямой канал связи с поставщиком услуг Интернета и соединяет удаленные площадки. • POP содержит точку разграничения ответственности между поставщиком услуг и заказчиком. • Пограничные устройства обеспечивают защиту от атак. • Услуги предоставляются корпорации по медным проводам и оптоволоконному кабелю.

• Коммутаторы уровня доступа обеспечивают подключение конечных пользователей. • Маршрутизаторы уровня распределения перемещают пакеты между площадками и Интернетом. • Маршрутизаторы используют внутриполосное и внеполосное управление. • Маршрутизаторы могут контролировать широковещательные рассылки.

• Коммутаторы уровня доступа обеспечивают подключение конечных пользователей. • Маршрутизаторы уровня распределения перемещают пакеты между площадками и Интернетом. • Маршрутизаторы используют внутриполосное и внеполосное управление. • Маршрутизаторы могут контролировать широковещательные рассылки.

3 Коммутация в корпоративной сети 3. 0 Введение к главе 3. 0. 1 Введение • Корпоративные сети используют коммутаторы на уровнях доступа, распределения и уровне ядра, чтобы обеспечить сегментацию сети и высокоскоростные подключения. • Протокол STP используется в иерархической сети для предотвращения образования петель коммутации. • VLAN обеспечивают логическую сегментацию сети и ограничивают широковещательные рассылки, чтобы улучшить безопасность и производительность сети. • Коммутаторы, на которых настроен транкинг, позволяют VLAN охватывать несколько географически распределенных площадок. • Протокол VTP используется для упрощения настройки и управления VLAN в сложных коммутируемых сетях корпоративного уровня.

3 Коммутация в корпоративной сети 3. 0 Введение к главе 3. 0. 1 Введение • Корпоративные сети используют коммутаторы на уровнях доступа, распределения и уровне ядра, чтобы обеспечить сегментацию сети и высокоскоростные подключения. • Протокол STP используется в иерархической сети для предотвращения образования петель коммутации. • VLAN обеспечивают логическую сегментацию сети и ограничивают широковещательные рассылки, чтобы улучшить безопасность и производительность сети. • Коммутаторы, на которых настроен транкинг, позволяют VLAN охватывать несколько географически распределенных площадок. • Протокол VTP используется для упрощения настройки и управления VLAN в сложных коммутируемых сетях корпоративного уровня.

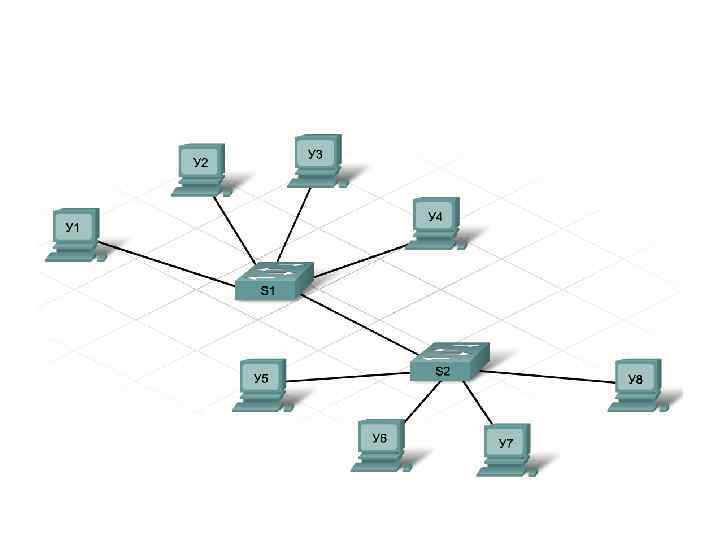

3. 1 Описание коммутации корпоративного уровня 3. 1. 1 Коммутация и сегментация сети • Хотя для создания корпоративной сети используются как коммутаторы, так и маршрутизаторы, архитектура большинства корпоративных сетей в значительной степени основывается на коммутаторах. • Стоимость коммутаторов из расчета на порт ниже, чем у маршрутизаторов, и они обеспечивают быструю пересылку кадров со скоростью передачи данных по кабелю. • Коммутатор — универсальное устройство 2 -го уровня. В самом простом варианте использования он заменяет концентратор в качестве центральной точки для соединения нескольких узлов. • В более сложном варианте коммутатор подключается к одному или нескольким коммутаторам для создания, контроля и обслуживания резервных каналов и соединений VLAN. Коммутатор одинаково обрабатывает все типы трафика, независимо от их

3. 1 Описание коммутации корпоративного уровня 3. 1. 1 Коммутация и сегментация сети • Хотя для создания корпоративной сети используются как коммутаторы, так и маршрутизаторы, архитектура большинства корпоративных сетей в значительной степени основывается на коммутаторах. • Стоимость коммутаторов из расчета на порт ниже, чем у маршрутизаторов, и они обеспечивают быструю пересылку кадров со скоростью передачи данных по кабелю. • Коммутатор — универсальное устройство 2 -го уровня. В самом простом варианте использования он заменяет концентратор в качестве центральной точки для соединения нескольких узлов. • В более сложном варианте коммутатор подключается к одному или нескольким коммутаторам для создания, контроля и обслуживания резервных каналов и соединений VLAN. Коммутатор одинаково обрабатывает все типы трафика, независимо от их

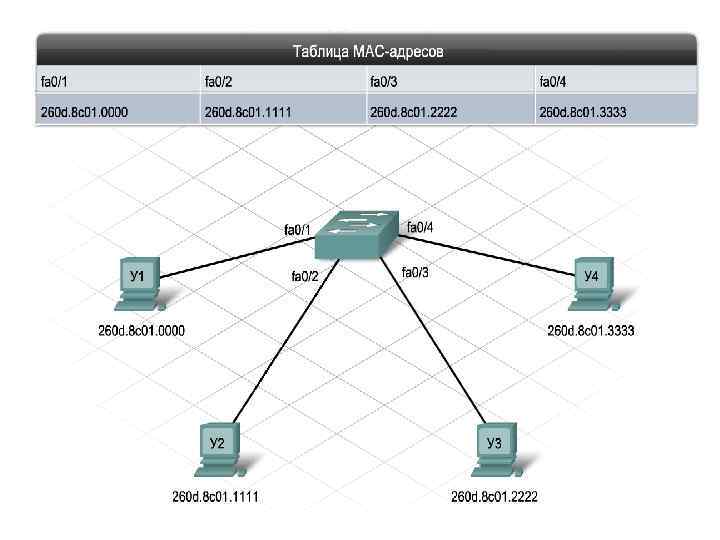

• Коммутатор передает трафик в соответствии с MAC-адресами. Каждый коммутатор ведет таблицу MAC-адресов в высокопроизводительной памяти, которая называется ассоциативной памятью (CAM). Коммутатор заново создает таблицу при каждой активации, используя MAC-адреса источника входящих кадров и номера портов, через которые они получены.

• Коммутатор передает трафик в соответствии с MAC-адресами. Каждый коммутатор ведет таблицу MAC-адресов в высокопроизводительной памяти, которая называется ассоциативной памятью (CAM). Коммутатор заново создает таблицу при каждой активации, используя MAC-адреса источника входящих кадров и номера портов, через которые они получены.

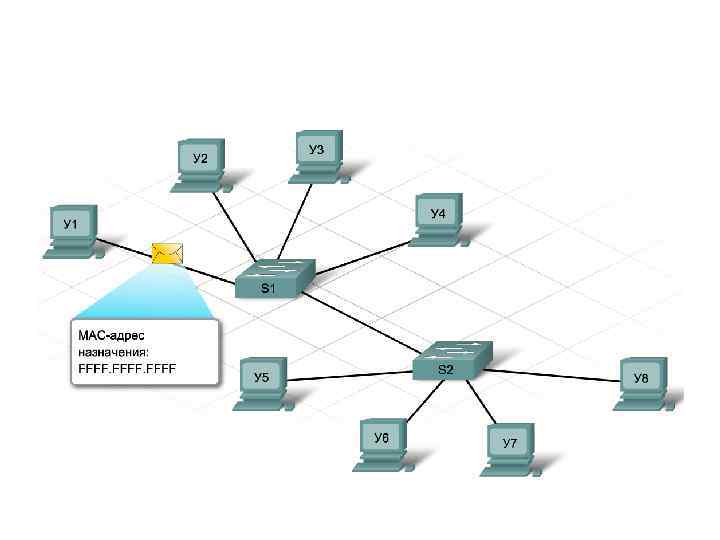

• Коммутатор удаляет записи из таблицы MAC-адресов, если они не используются в течение определенного периода времени. Этот период называется таймером устаревания, удаление записи называется устареванием. • Как только одноадресный кадр прибывает на порт, коммутатор находит MAC-адрес источника в кадре. Затем он выполняет поиск по таблице MAC-адресов и находит запись, соответствующую адресу. • Если MAC-адрес отсутствует в таблице, коммутатор добавляет MACадрес и номер порта и активирует таймер устаревания. Если MACадрес источника уже существует, коммутатор сбрасывает таймер устаревания. • Затем коммутатор ищет MAC-адрес назначения в таблице MACадресов. Если запись существует, коммутатор пересылает кадр на порт с соответствующим номером. Если записи нет, коммутатор выполняет лавинную маршрутизацию кадра изо всех портов, кроме порта, на котором он принят.

• Коммутатор удаляет записи из таблицы MAC-адресов, если они не используются в течение определенного периода времени. Этот период называется таймером устаревания, удаление записи называется устареванием. • Как только одноадресный кадр прибывает на порт, коммутатор находит MAC-адрес источника в кадре. Затем он выполняет поиск по таблице MAC-адресов и находит запись, соответствующую адресу. • Если MAC-адрес отсутствует в таблице, коммутатор добавляет MACадрес и номер порта и активирует таймер устаревания. Если MACадрес источника уже существует, коммутатор сбрасывает таймер устаревания. • Затем коммутатор ищет MAC-адрес назначения в таблице MACадресов. Если запись существует, коммутатор пересылает кадр на порт с соответствующим номером. Если записи нет, коммутатор выполняет лавинную маршрутизацию кадра изо всех портов, кроме порта, на котором он принят.

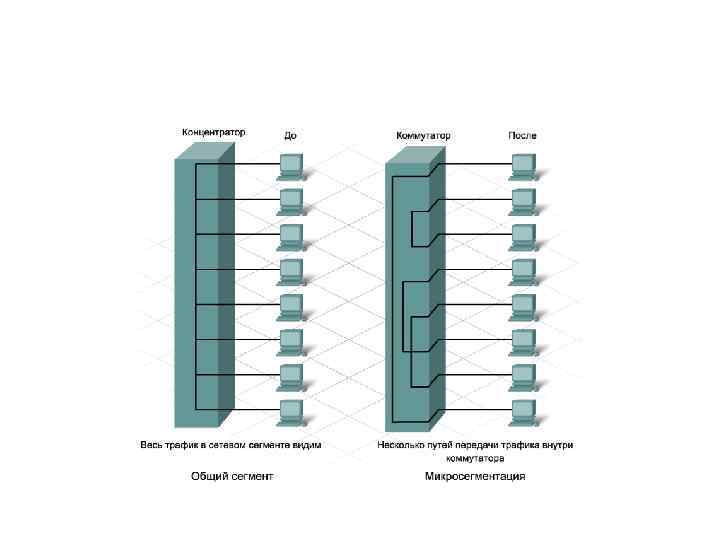

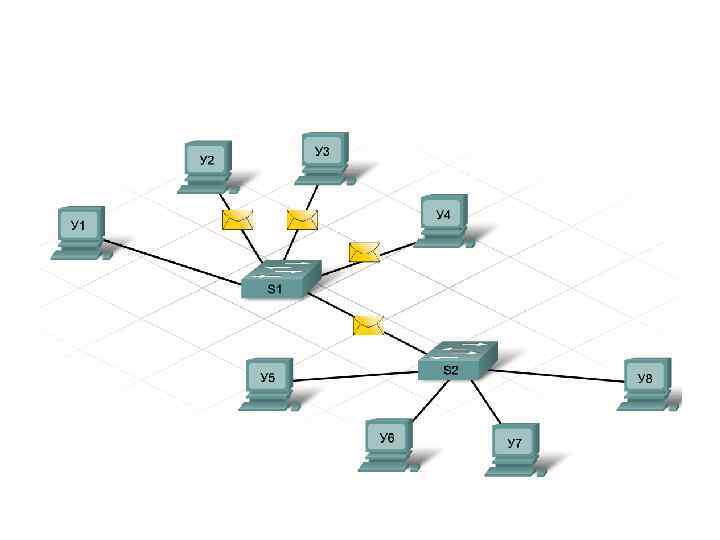

• В корпоративной среде высокая доступность, скорость и полоса пропускания сети имеют первостепенное значение. Размер доменов широковещательной рассылки и коллизионных доменов влияет на потоки трафика. Как правило, большие домены широковещательной рассылки и коллизионные домены ухудшают эти критически важные показатели. • Если коммутатор получает широковещательный кадр, он рассылает его из всех активных интерфейсов, так же как кадр с неизвестным MAC-адресом назначения. Все устройства, получающие широковещательную рассылку, составляют домен широковещательной рассылки. При увеличении числа соединенных коммутаторов размер домена широковещательной рассылки также увеличивается. • Коллизионные домены создают аналогичную проблему. Чем больше устройств входит в коллизионный домен, тем чаще они возникают. • Использование концентраторов увеличивает коллизионные домены. Однако коммутаторы используют функцию под названием микросегментация, чтобы уменьшить размер коллизионного домена до одного порта коммутатора. •

• В корпоративной среде высокая доступность, скорость и полоса пропускания сети имеют первостепенное значение. Размер доменов широковещательной рассылки и коллизионных доменов влияет на потоки трафика. Как правило, большие домены широковещательной рассылки и коллизионные домены ухудшают эти критически важные показатели. • Если коммутатор получает широковещательный кадр, он рассылает его из всех активных интерфейсов, так же как кадр с неизвестным MAC-адресом назначения. Все устройства, получающие широковещательную рассылку, составляют домен широковещательной рассылки. При увеличении числа соединенных коммутаторов размер домена широковещательной рассылки также увеличивается. • Коллизионные домены создают аналогичную проблему. Чем больше устройств входит в коллизионный домен, тем чаще они возникают. • Использование концентраторов увеличивает коллизионные домены. Однако коммутаторы используют функцию под названием микросегментация, чтобы уменьшить размер коллизионного домена до одного порта коммутатора. •

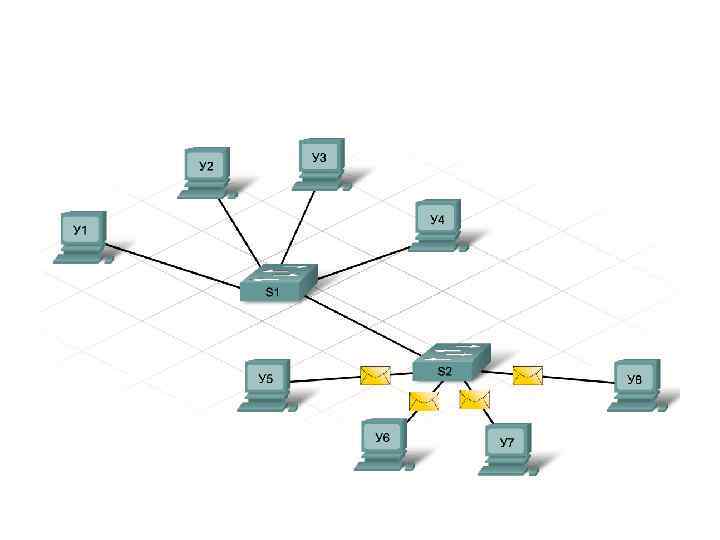

• Когда узел подключается к порту коммутатора, создается выделенное подключение. Когда два соединенных узла взаимодействуют друг с другом, коммутатор обращается к таблице коммутации и создает виртуальное подключение или микросегмент между портами. • Коммутатор поддерживает виртуальный канал до прекращения сеанса. Несколько виртуальных каналов могут быть активны одновременно. Микросегментация улучшает коэффициент использования полосы пропускания за счет уменьшения количества коллизий и поддержки нескольких параллельных подключений. • Коммутаторы могут поддерживать симметричную и асимметричную коммутацию. Коммутаторы, все порты которых работают на одинаковой скорости, называются симметричными.

• Когда узел подключается к порту коммутатора, создается выделенное подключение. Когда два соединенных узла взаимодействуют друг с другом, коммутатор обращается к таблице коммутации и создает виртуальное подключение или микросегмент между портами. • Коммутатор поддерживает виртуальный канал до прекращения сеанса. Несколько виртуальных каналов могут быть активны одновременно. Микросегментация улучшает коэффициент использования полосы пропускания за счет уменьшения количества коллизий и поддержки нескольких параллельных подключений. • Коммутаторы могут поддерживать симметричную и асимметричную коммутацию. Коммутаторы, все порты которых работают на одинаковой скорости, называются симметричными.

• Однако многие коммутаторы имеют два или более высокоскоростных портов. Эти высокоскоростные порты, или порты для каскадирования, используются для подключения к зонам с более высокими требованиями к полосе пропускания. Сферы применения таких портов: • подключение к другим коммутаторам; • каналы связи с серверами или серверными фермами; • подключение к другим сетям. • Для соединения портов, работающих на разных скоростях, используется асимметричная коммутация. При необходимости коммутатор сохраняет информацию в памяти, чтобы создать буфер между портами с разными скоростями. Асимметричные коммутаторы широко распространены в корпоративных средах.

• Однако многие коммутаторы имеют два или более высокоскоростных портов. Эти высокоскоростные порты, или порты для каскадирования, используются для подключения к зонам с более высокими требованиями к полосе пропускания. Сферы применения таких портов: • подключение к другим коммутаторам; • каналы связи с серверами или серверными фермами; • подключение к другим сетям. • Для соединения портов, работающих на разных скоростях, используется асимметричная коммутация. При необходимости коммутатор сохраняет информацию в памяти, чтобы создать буфер между портами с разными скоростями. Асимметричные коммутаторы широко распространены в корпоративных средах.