Лекция 3 Кодирование и шифрование информации.ppt

- Количество слайдов: 19

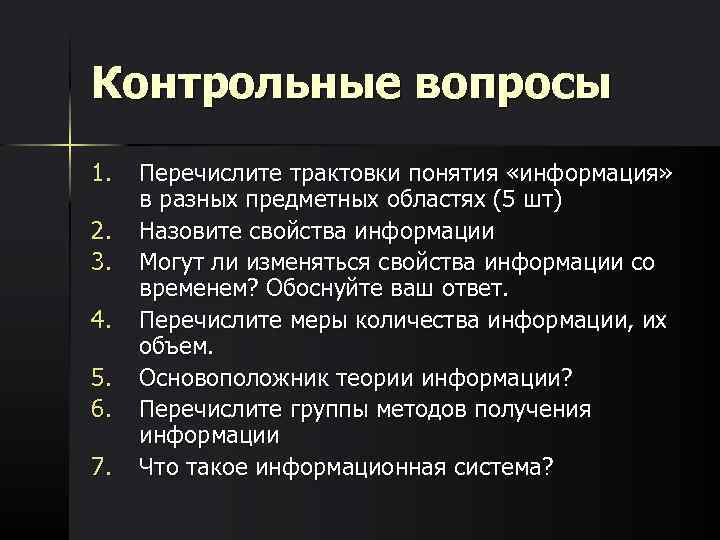

Контрольные вопросы 1. 2. 3. 4. 5. 6. 7. Перечислите трактовки понятия «информация» в разных предметных областях (5 шт) Назовите свойства информации Могут ли изменяться свойства информации со временем? Обоснуйте ваш ответ. Перечислите меры количества информации, их объем. Основоположник теории информации? Перечислите группы методов получения информации Что такое информационная система?

Контрольные вопросы 1. 2. 3. 4. 5. 6. 7. Перечислите трактовки понятия «информация» в разных предметных областях (5 шт) Назовите свойства информации Могут ли изменяться свойства информации со временем? Обоснуйте ваш ответ. Перечислите меры количества информации, их объем. Основоположник теории информации? Перечислите группы методов получения информации Что такое информационная система?

Кодирование и шифрование информации Основные понятия информатики

Кодирование и шифрование информации Основные понятия информатики

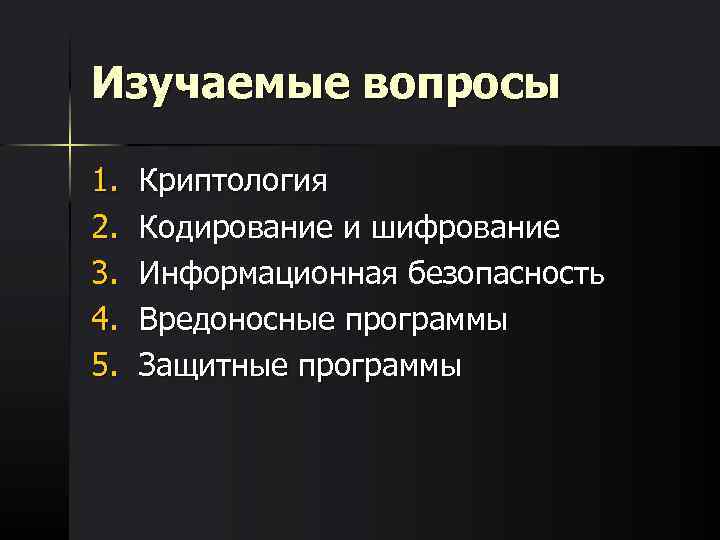

Изучаемые вопросы 1. 2. 3. 4. 5. Криптология Кодирование и шифрование Информационная безопасность Вредоносные программы Защитные программы

Изучаемые вопросы 1. 2. 3. 4. 5. Криптология Кодирование и шифрование Информационная безопасность Вредоносные программы Защитные программы

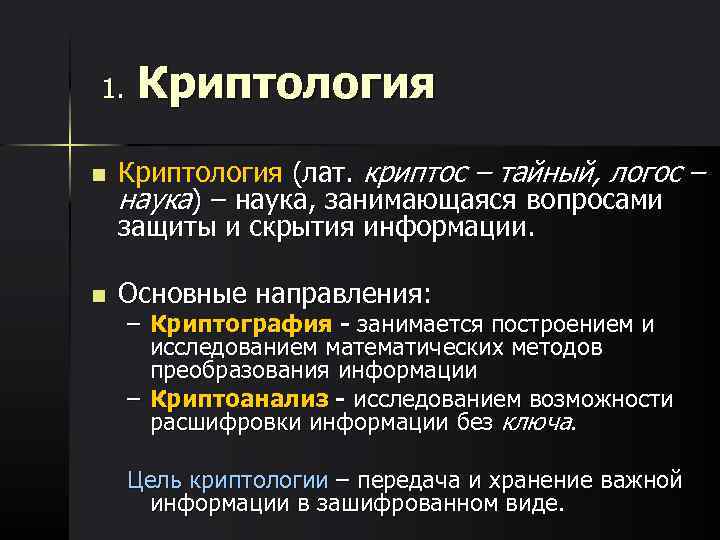

1. n n Криптология Кpиптология (лат. криптос – тайный, логос – наука) – наука, занимающаяся вопросами защиты и скрытия информации. Основные напpавления: – Кpиптогpафия - занимается построением и исследованием математических методов пpеобpазования инфоpмации – Кpиптоанализ - исследованием возможности pасшифpовки инфоpмации без ключа. Цель криптологии – передача и хранение важной информации в зашифрованном виде.

1. n n Криптология Кpиптология (лат. криптос – тайный, логос – наука) – наука, занимающаяся вопросами защиты и скрытия информации. Основные напpавления: – Кpиптогpафия - занимается построением и исследованием математических методов пpеобpазования инфоpмации – Кpиптоанализ - исследованием возможности pасшифpовки инфоpмации без ключа. Цель криптологии – передача и хранение важной информации в зашифрованном виде.

Кодирование и шифрование 2. n Кодирование – процесс преобразования букв n Код – правило соответствия набора знаков одного (слов) алфавита Х в буквы (слова) алфавита Y. множества Х знакам другого множества Y. – Если каждому символу Х при кодировании соответствует отдельный знак Y, то это кодирование. – Если для каждого символа из Y однозначно отыщется по некоторому правилу его прообраз в X, то это правило называется декодированием 00 01 10 11

Кодирование и шифрование 2. n Кодирование – процесс преобразования букв n Код – правило соответствия набора знаков одного (слов) алфавита Х в буквы (слова) алфавита Y. множества Х знакам другого множества Y. – Если каждому символу Х при кодировании соответствует отдельный знак Y, то это кодирование. – Если для каждого символа из Y однозначно отыщется по некоторому правилу его прообраз в X, то это правило называется декодированием 00 01 10 11

Кодирование и шифрование 2. n n n Шифрование - процесс преобразования открытого сообщения в закрытое. Если А – открытое сообщение, В – закрытое сообщение, f – правило шифрования, то f(A) = B. Шифровальный ключ - параметр (числовой, символьный табличный и т. д. ), позволяющий перебирать (варьировать) все правила. Если k – ключ, то можно записать f(k(A)) = B. Справедливо и обратное утверждение: f(k(B)) = A Совокупность преобразования f(k) и соответствия множества k называется шифром.

Кодирование и шифрование 2. n n n Шифрование - процесс преобразования открытого сообщения в закрытое. Если А – открытое сообщение, В – закрытое сообщение, f – правило шифрования, то f(A) = B. Шифровальный ключ - параметр (числовой, символьный табличный и т. д. ), позволяющий перебирать (варьировать) все правила. Если k – ключ, то можно записать f(k(A)) = B. Справедливо и обратное утверждение: f(k(B)) = A Совокупность преобразования f(k) и соответствия множества k называется шифром.

2. Кодирование и шифрование n Шифры перестановки - изменяет только порядок следования символов исходного сообщения Шифры замены - заменяет каждый символ кодируемого сообщения на другой(ие) символ(ы), не изменяя порядок их следования. n Надежность шифра - способность его противостоять взлому. n

2. Кодирование и шифрование n Шифры перестановки - изменяет только порядок следования символов исходного сообщения Шифры замены - заменяет каждый символ кодируемого сообщения на другой(ие) символ(ы), не изменяя порядок их следования. n Надежность шифра - способность его противостоять взлому. n

Кодирование и шифрование 2. n Криптогpафическая система – семейство множества пpеобpазований откpытых текстов. – симметpичные - как для шифpования, так и для дешифpования, используется один и тот же открытый (известный) ключ. – системы электронной подписи - используются два ключа – открытый и закрытый. Информация шифруется с помощью открытого ключа, который доступен всем желающим, а расшифровывается лишь с помощью закрытого ключа, который известен только получателю сообщения.

Кодирование и шифрование 2. n Криптогpафическая система – семейство множества пpеобpазований откpытых текстов. – симметpичные - как для шифpования, так и для дешифpования, используется один и тот же открытый (известный) ключ. – системы электронной подписи - используются два ключа – открытый и закрытый. Информация шифруется с помощью открытого ключа, который доступен всем желающим, а расшифровывается лишь с помощью закрытого ключа, который известен только получателю сообщения.

Кодирование и шифрование 2. n n Роберт Густав Кирхгоф (1824 -1887) Все современные криптосистемы построены по принципу Кирхгофа: секретность зашифрованных сообщений определяется секретностью ключа. По оценкам, взлом шифра со 128 -битным ключом займет не менее 1020 лет.

Кодирование и шифрование 2. n n Роберт Густав Кирхгоф (1824 -1887) Все современные криптосистемы построены по принципу Кирхгофа: секретность зашифрованных сообщений определяется секретностью ключа. По оценкам, взлом шифра со 128 -битным ключом займет не менее 1020 лет.

Информационная безопасность 3. n n Информационная безопасность - защищенность информации, обрабатываемой компьютерной системой, от внутренних (внутрисистемных) или внешних угроз, состояние защищенности ИР системы, обеспечивающее устойчивое функционирование, целостность и эволюцию системы. К защищаемой информации (информационным ресурсам системы) относятся: – электронные документы и спецификации, – программное обеспечение, – структуры и базы данных и др.

Информационная безопасность 3. n n Информационная безопасность - защищенность информации, обрабатываемой компьютерной системой, от внутренних (внутрисистемных) или внешних угроз, состояние защищенности ИР системы, обеспечивающее устойчивое функционирование, целостность и эволюцию системы. К защищаемой информации (информационным ресурсам системы) относятся: – электронные документы и спецификации, – программное обеспечение, – структуры и базы данных и др.

Информационная безопасность 3. n Стандартная модель безопасности – конфиденциальность (англ. confidentiality) - доступность информации только определённому кругу лиц – целостность (integrity) - гарантия существования информации в исходном виде, – доступность (availability) - возможность получение информации авторизованным пользователем в нужное для него время. n Классы защиты систем: – – D - класс систем минимальной защищенности; C - класс систем с защитой по усмотрению пользователя; B - класс систем с обязательной защитой; A - класс систем с гарантированной защитой.

Информационная безопасность 3. n Стандартная модель безопасности – конфиденциальность (англ. confidentiality) - доступность информации только определённому кругу лиц – целостность (integrity) - гарантия существования информации в исходном виде, – доступность (availability) - возможность получение информации авторизованным пользователем в нужное для него время. n Классы защиты систем: – – D - класс систем минимальной защищенности; C - класс систем с защитой по усмотрению пользователя; B - класс систем с обязательной защитой; A - класс систем с гарантированной защитой.

4. Вредоносные программы n n Компьютерные вирусы - отрезок кода, встраиваемого внутрь программыносителя, либо отдельный файл, способные копировать себя и заразить другой исполняемый файл. Виды вирусов по форме: – загрузочные – аппаратно-вредные – программные – полиморфные – стелс-вирусы – макровирусы – многоцелевые вирусы

4. Вредоносные программы n n Компьютерные вирусы - отрезок кода, встраиваемого внутрь программыносителя, либо отдельный файл, способные копировать себя и заразить другой исполняемый файл. Виды вирусов по форме: – загрузочные – аппаратно-вредные – программные – полиморфные – стелс-вирусы – макровирусы – многоцелевые вирусы

4. Вредоносные программы n Классификация файловых вирусов по способу заражения: – – – перезаписывающие, паразитические, вирусы-звенья, вирусы-черви, компаньон-вирусы, поражающие исходные тексты программ и компоненты программного обеспечения (VCL, LIB и др. ).

4. Вредоносные программы n Классификация файловых вирусов по способу заражения: – – – перезаписывающие, паразитические, вирусы-звенья, вирусы-черви, компаньон-вирусы, поражающие исходные тексты программ и компоненты программного обеспечения (VCL, LIB и др. ).

4. Вредоносные программы n n Троянские кони - безвредное приложение, которое, несет в себе деструктивный код, называемый логической бомбой. Логические бомбы и мины (закладки, жучки) изначально вредоносный раздел программы, который может вызвать различные эффекты: – большой расход системных ресурсов – быстрое разрушение максимально возможного количества файлов – скрытное разрушение по одному файлу время от времени – атака на безопасность системы – использование машины для компьютерного терроризма – сбор лицензионных номеров приложений и отправка их публикатору программного обеспечения. – Логическая бомба может физически разрушить систему, в которой она находится.

4. Вредоносные программы n n Троянские кони - безвредное приложение, которое, несет в себе деструктивный код, называемый логической бомбой. Логические бомбы и мины (закладки, жучки) изначально вредоносный раздел программы, который может вызвать различные эффекты: – большой расход системных ресурсов – быстрое разрушение максимально возможного количества файлов – скрытное разрушение по одному файлу время от времени – атака на безопасность системы – использование машины для компьютерного терроризма – сбор лицензионных номеров приложений и отправка их публикатору программного обеспечения. – Логическая бомба может физически разрушить систему, в которой она находится.

4. Вредоносные программы n n Черви (Worms) - программы, которые размножаясь стараются максимально рассеяться. Даже если это не главное их качество, они могут содержать логическую бомбу с отложенным срабатыванием. Распространяются самостоятельно по компьютерным сетям. Черные ходы (Backdoors) позволяют ("продвинутому") пользователю повлиять на программное обеспечение, изменить его поведение.

4. Вредоносные программы n n Черви (Worms) - программы, которые размножаясь стараются максимально рассеяться. Даже если это не главное их качество, они могут содержать логическую бомбу с отложенным срабатыванием. Распространяются самостоятельно по компьютерным сетям. Черные ходы (Backdoors) позволяют ("продвинутому") пользователю повлиять на программное обеспечение, изменить его поведение.

4. Вредоносные программы n Признаки вирусного заражения: – Произвольный запуск каких-либо программ, – Компьютер сам пытаться выполнить соединение с интернетом. – DVD/CD-ROM произвольно открывается и закрывается – На экран монитора выводятся неадекватные изображения, сообщения о непонятных ошибках в сопровождении странных звуков – Система часто и беспричинно зависает – Очень медленная работа системных процессов различных программ, включая, служебные операции ОС – Частое зависание браузера при работе в интернете – Чрезмерное по частоте обращение к винчестеру (жесткому диску), выражающееся в частом мигании лампочки на сист. блоке – Исчезновение, неконтролируемое (произвольное) удаление каталогов и файлов – Искажённость содержимого файлов – Самопроизвольное файлов с расширением. exe

4. Вредоносные программы n Признаки вирусного заражения: – Произвольный запуск каких-либо программ, – Компьютер сам пытаться выполнить соединение с интернетом. – DVD/CD-ROM произвольно открывается и закрывается – На экран монитора выводятся неадекватные изображения, сообщения о непонятных ошибках в сопровождении странных звуков – Система часто и беспричинно зависает – Очень медленная работа системных процессов различных программ, включая, служебные операции ОС – Частое зависание браузера при работе в интернете – Чрезмерное по частоте обращение к винчестеру (жесткому диску), выражающееся в частом мигании лампочки на сист. блоке – Исчезновение, неконтролируемое (произвольное) удаление каталогов и файлов – Искажённость содержимого файлов – Самопроизвольное файлов с расширением. exe

4. Вредоносные программы n Вирусы могут проникать в компьютер – с внешних носителей информации nс дисков n флеш-накопителей n съемных жестких дисков – через электронную почту n из присоединенных к письму файлов; – через Интернет n из загружаемых файлов n из загружаемых страниц

4. Вредоносные программы n Вирусы могут проникать в компьютер – с внешних носителей информации nс дисков n флеш-накопителей n съемных жестких дисков – через электронную почту n из присоединенных к письму файлов; – через Интернет n из загружаемых файлов n из загружаемых страниц

5. Защитные программы n Межсетевой экран (файервол, брандмауэр) комплекс аппаратных и/или программных средств, осуществляющий контроль и фильтрацию проходящих через него сетевых пакетов n Антивирусная программа (антивирус) программа для обнаружения и лечения программ, заражённых компьютерным вирусом, а также для предотвращения заражения файла вирусом. – Классификация антивирусов: n Сканеры (полифаги) n Ревизоры n Сторожа (мониторы) n Вакцины

5. Защитные программы n Межсетевой экран (файервол, брандмауэр) комплекс аппаратных и/или программных средств, осуществляющий контроль и фильтрацию проходящих через него сетевых пакетов n Антивирусная программа (антивирус) программа для обнаружения и лечения программ, заражённых компьютерным вирусом, а также для предотвращения заражения файла вирусом. – Классификация антивирусов: n Сканеры (полифаги) n Ревизоры n Сторожа (мониторы) n Вакцины

5. Защитные программы • • • • AOL® Virus Protection в составе AOL Safety and Security Center Active. Virus. Shield от AOL (на базе KAV 6, бесплатная) ALWIL Software (avast!) из Чехии (бесплатная и платная версии) AVZ из России (бесплатная) Avira из Германии (есть бесплатная версия Classic) Clam. AV — Лицензия GPL — бесплатный с открытым исходными кодами программы Dr. Web из России Eset NOD 32 из Словакии Gri. Soft (AVG) из Чехии (бесплатная и платная версии) Kaspersky из России NOD 32 Outpost из России Panda Software из Испании Sophos из Великобритании Symantec из США или Великобритания

5. Защитные программы • • • • AOL® Virus Protection в составе AOL Safety and Security Center Active. Virus. Shield от AOL (на базе KAV 6, бесплатная) ALWIL Software (avast!) из Чехии (бесплатная и платная версии) AVZ из России (бесплатная) Avira из Германии (есть бесплатная версия Classic) Clam. AV — Лицензия GPL — бесплатный с открытым исходными кодами программы Dr. Web из России Eset NOD 32 из Словакии Gri. Soft (AVG) из Чехии (бесплатная и платная версии) Kaspersky из России NOD 32 Outpost из России Panda Software из Испании Sophos из Великобритании Symantec из США или Великобритания