d8869b452650aa7a49a643cd05255647.ppt

- Количество слайдов: 34

Конфигурација на freeradius eduroam Training 18. 11. 2010 18. 11. 2011 marija. lazarovska@ukim. edu. mk

Конфигурација на freeradius eduroam Training 18. 11. 2010 18. 11. 2011 marija. lazarovska@ukim. edu. mk

Агенда Ø Инсталација и конфигурација на freeradius § Конфигурација на eduroam Service provider (Авторизација) § Конфигурација на eduroam Identity provider (Автентификација) Ø Конфигурација на Access Point Ø Конфигурација на клиенти 18. 11. 2011 marija. lazarovska@ukim. edu. mk 2

Агенда Ø Инсталација и конфигурација на freeradius § Конфигурација на eduroam Service provider (Авторизација) § Конфигурација на eduroam Identity provider (Автентификација) Ø Конфигурација на Access Point Ø Конфигурација на клиенти 18. 11. 2011 marija. lazarovska@ukim. edu. mk 2

Identity vs. Service Provider Ø Home institution = Identity Provider • База за управување со идентитети • Врши АВТЕНТИФИКАЦИЈА – Дали корисникот е оној кој се претставува дека е? Ø Visited institution = Service Provider • Ја нуди својата мрежна инфраструктура (e. g. Access points, VLANS, пристап до интернет, RADIUS сервери) • Врши АВТОРИЗАЦИЈА – Каков мрежен пристап треба да добие корисникот? 18. 11. 2011 marija. lazarovska@ukim. edu. mk 3

Identity vs. Service Provider Ø Home institution = Identity Provider • База за управување со идентитети • Врши АВТЕНТИФИКАЦИЈА – Дали корисникот е оној кој се претставува дека е? Ø Visited institution = Service Provider • Ја нуди својата мрежна инфраструктура (e. g. Access points, VLANS, пристап до интернет, RADIUS сервери) • Врши АВТОРИЗАЦИЈА – Каков мрежен пристап треба да добие корисникот? 18. 11. 2011 marija. lazarovska@ukim. edu. mk 3

Service Provider (SP) Ø Конфигурација на RADIUS сервер Ø Конфигурација access point со SSID eduroam Ø Конфигурација на supplicants 18. 11. 2011 marija. lazarovska@ukim. edu. mk 4

Service Provider (SP) Ø Конфигурација на RADIUS сервер Ø Конфигурација access point со SSID eduroam Ø Конфигурација на supplicants 18. 11. 2011 marija. lazarovska@ukim. edu. mk 4

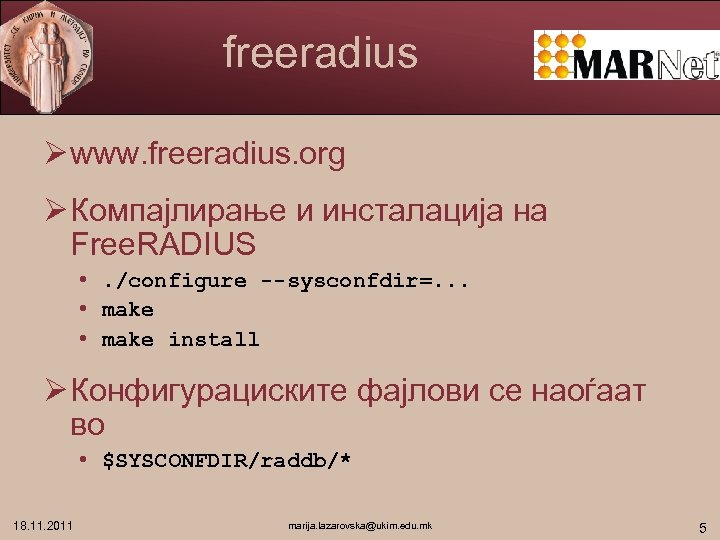

freeradius Ø www. freeradius. org Ø Компајлирање и инсталација на Free. RADIUS • . /configure --sysconfdir=. . . • make install Ø Конфигурациските фајлови се наоѓаат во • $SYSCONFDIR/raddb/* 18. 11. 2011 marija. lazarovska@ukim. edu. mk 5

freeradius Ø www. freeradius. org Ø Компајлирање и инсталација на Free. RADIUS • . /configure --sysconfdir=. . . • make install Ø Конфигурациските фајлови се наоѓаат во • $SYSCONFDIR/raddb/* 18. 11. 2011 marija. lazarovska@ukim. edu. mk 5

Важни фајлови Ø clients. conf Ø proxy. conf Ø sites-enabled/eduroam Ø radiusd. conf 18. 11. 2011 marija. lazarovska@ukim. edu. mk 6

Важни фајлови Ø clients. conf Ø proxy. conf Ø sites-enabled/eduroam Ø radiusd. conf 18. 11. 2011 marija. lazarovska@ukim. edu. mk 6

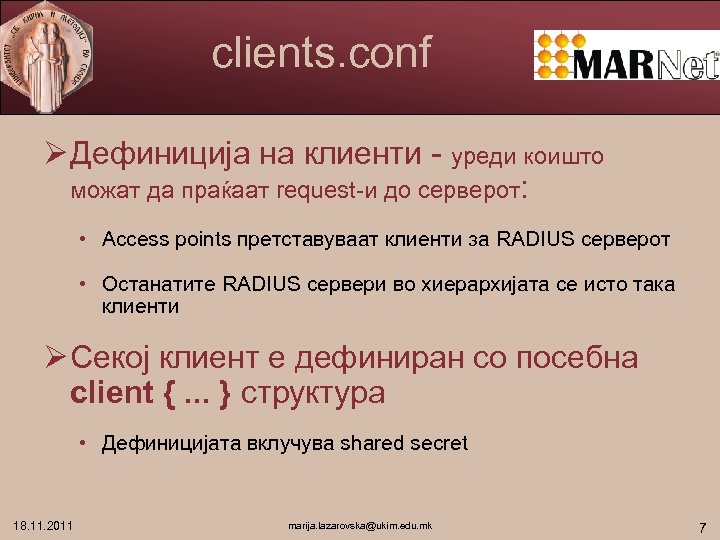

clients. conf Ø Дефиниција на клиенти - уреди коишто можат да праќаат request-и до серверот: • Access points претставуваат клиенти за RADIUS серверот • Останатите RADIUS сервери во хиерархијата се исто така клиенти Ø Секој клиент е дефиниран со посебна client {. . . } структура • Дефиницијата вклучува shared secret 18. 11. 2011 marija. lazarovska@ukim. edu. mk 7

clients. conf Ø Дефиниција на клиенти - уреди коишто можат да праќаат request-и до серверот: • Access points претставуваат клиенти за RADIUS серверот • Останатите RADIUS сервери во хиерархијата се исто така клиенти Ø Секој клиент е дефиниран со посебна client {. . . } структура • Дефиницијата вклучува shared secret 18. 11. 2011 marija. lazarovska@ukim. edu. mk 7

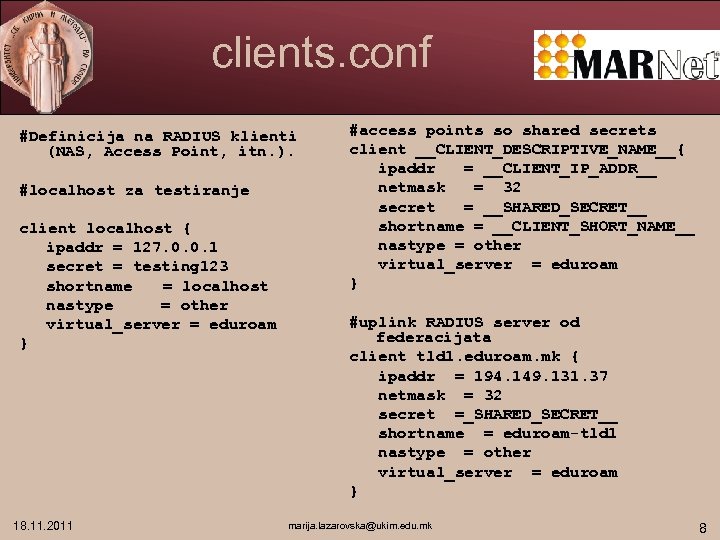

clients. conf #Definicija na RADIUS klienti (NAS, Access Point, itn. ). #localhost za testiranje client localhost { ipaddr = 127. 0. 0. 1 secret = testing 123 shortname = localhost nastype = other virtual_server = eduroam } 18. 11. 2011 #access points so shared secrets client __CLIENT_DESCRIPTIVE_NAME__{ ipaddr = __CLIENT_IP_ADDR__ netmask = 32 secret = __SHARED_SECRET__ shortname = __CLIENT_SHORT_NAME__ nastype = other virtual_server = eduroam } #uplink RADIUS server od federacijata client tld 1. eduroam. mk { ipaddr = 194. 149. 131. 37 netmask = 32 secret =_SHARED_SECRET__ shortname = eduroam-tld 1 nastype = other virtual_server = eduroam } marija. lazarovska@ukim. edu. mk 8

clients. conf #Definicija na RADIUS klienti (NAS, Access Point, itn. ). #localhost za testiranje client localhost { ipaddr = 127. 0. 0. 1 secret = testing 123 shortname = localhost nastype = other virtual_server = eduroam } 18. 11. 2011 #access points so shared secrets client __CLIENT_DESCRIPTIVE_NAME__{ ipaddr = __CLIENT_IP_ADDR__ netmask = 32 secret = __SHARED_SECRET__ shortname = __CLIENT_SHORT_NAME__ nastype = other virtual_server = eduroam } #uplink RADIUS server od federacijata client tld 1. eduroam. mk { ipaddr = 194. 149. 131. 37 netmask = 32 secret =_SHARED_SECRET__ shortname = eduroam-tld 1 nastype = other virtual_server = eduroam } marija. lazarovska@ukim. edu. mk 8

proxy. conf Ø Препраќање на request-и дo FLRs и управување со realms Ø Рутирањето во eduroam се базира на т. н. realms кои се одредуваат со @suffix Ø home_server, home_server_pool и realm DEFAULT (во proxy. conf) + suffix модул 18. 11. 2011 marija. lazarovska@ukim. edu. mk 9

proxy. conf Ø Препраќање на request-и дo FLRs и управување со realms Ø Рутирањето во eduroam се базира на т. н. realms кои се одредуваат со @suffix Ø home_server, home_server_pool и realm DEFAULT (во proxy. conf) + suffix модул 18. 11. 2011 marija. lazarovska@ukim. edu. mk 9

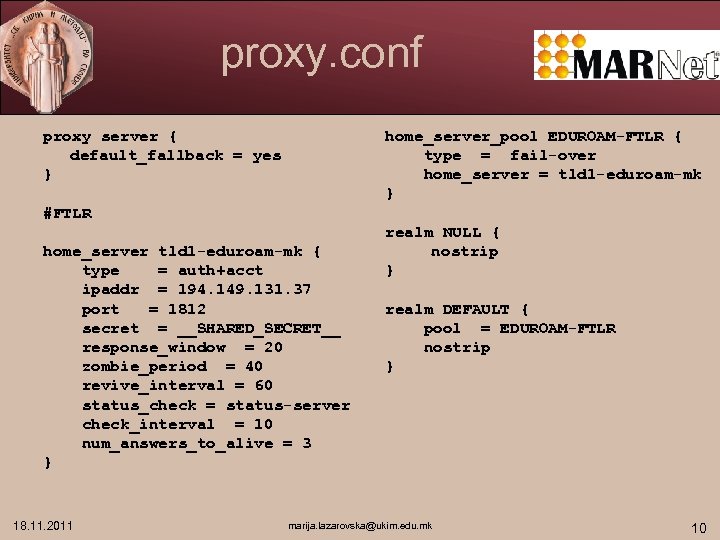

proxy. conf proxy server { default_fallback = yes } home_server_pool EDUROAM-FTLR { type = fail-over home_server = tld 1 -eduroam-mk } #FTLR home_server tld 1 -eduroam-mk { type = auth+acct ipaddr = 194. 149. 131. 37 port = 1812 secret = __SHARED_SECRET__ response_window = 20 zombie_period = 40 revive_interval = 60 status_check = status-server check_interval = 10 num_answers_to_alive = 3 } 18. 11. 2011 realm NULL { nostrip } realm DEFAULT { pool = EDUROAM-FTLR nostrip } marija. lazarovska@ukim. edu. mk 10

proxy. conf proxy server { default_fallback = yes } home_server_pool EDUROAM-FTLR { type = fail-over home_server = tld 1 -eduroam-mk } #FTLR home_server tld 1 -eduroam-mk { type = auth+acct ipaddr = 194. 149. 131. 37 port = 1812 secret = __SHARED_SECRET__ response_window = 20 zombie_period = 40 revive_interval = 60 status_check = status-server check_interval = 10 num_answers_to_alive = 3 } 18. 11. 2011 realm NULL { nostrip } realm DEFAULT { pool = EDUROAM-FTLR nostrip } marija. lazarovska@ukim. edu. mk 10

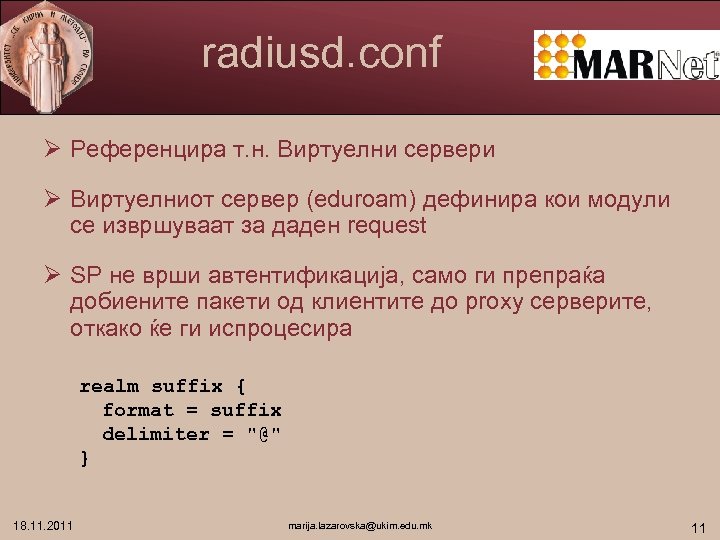

radiusd. conf Ø Референцира т. н. Виртуелни сервери Ø Виртуелниот сервер (eduroam) дефинира кои модули се извршуваат за даден request Ø SP не врши автентификација, само ги препраќа добиените пакети од клиентите до proxy серверите, откако ќе ги испроцесира realm suffix { format = suffix delimiter = "@" } 18. 11. 2011 marija. lazarovska@ukim. edu. mk 11

radiusd. conf Ø Референцира т. н. Виртуелни сервери Ø Виртуелниот сервер (eduroam) дефинира кои модули се извршуваат за даден request Ø SP не врши автентификација, само ги препраќа добиените пакети од клиентите до proxy серверите, откако ќе ги испроцесира realm suffix { format = suffix delimiter = "@" } 18. 11. 2011 marija. lazarovska@ukim. edu. mk 11

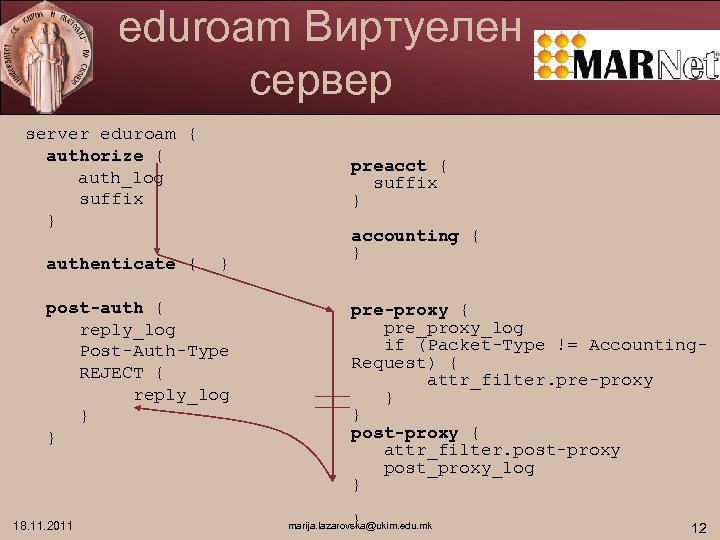

eduroam Виртуелен сервер server eduroam { authorize { auth_log suffix } authenticate { preacct { suffix } } post-auth { reply_log Post-Auth-Type REJECT { reply_log } } 18. 11. 2011 accounting { } pre-proxy { pre_proxy_log if (Packet-Type != Accounting. Request) { attr_filter. pre-proxy } } post-proxy { attr_filter. post-proxy post_proxy_log } } marija. lazarovska@ukim. edu. mk 12

eduroam Виртуелен сервер server eduroam { authorize { auth_log suffix } authenticate { preacct { suffix } } post-auth { reply_log Post-Auth-Type REJECT { reply_log } } 18. 11. 2011 accounting { } pre-proxy { pre_proxy_log if (Packet-Type != Accounting. Request) { attr_filter. pre-proxy } } post-proxy { attr_filter. post-proxy post_proxy_log } } marija. lazarovska@ukim. edu. mk 12

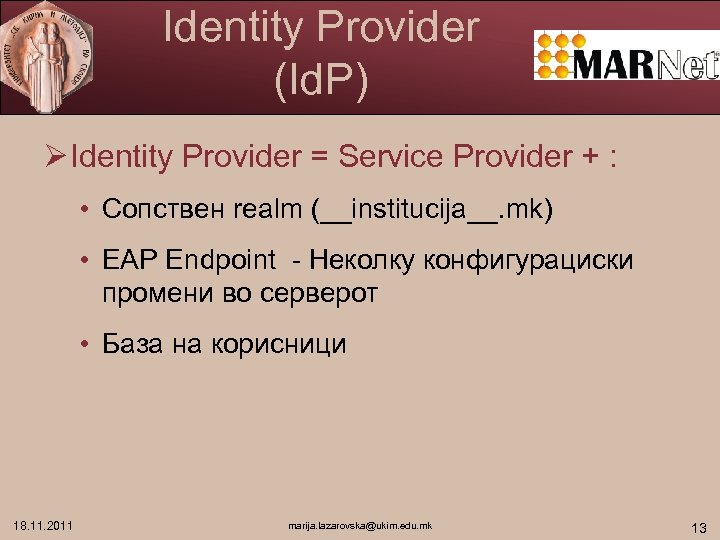

Identity Provider (Id. P) Ø Identity Provider = Service Provider + : • Сопствен realm (__institucija__. mk) • EAP Endpoint - Неколку конфигурациски промени во серверот • База на корисници 18. 11. 2011 marija. lazarovska@ukim. edu. mk 13

Identity Provider (Id. P) Ø Identity Provider = Service Provider + : • Сопствен realm (__institucija__. mk) • EAP Endpoint - Неколку конфигурациски промени во серверот • База на корисници 18. 11. 2011 marija. lazarovska@ukim. edu. mk 13

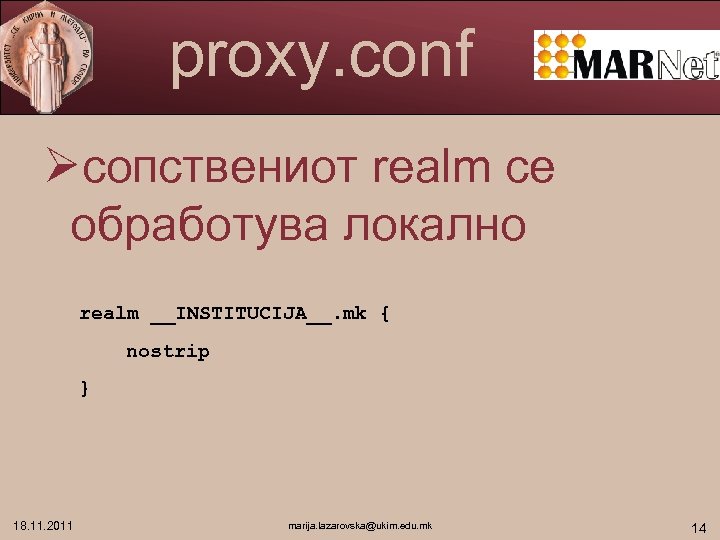

proxy. conf Øсопствениот realm се обработува локално realm __INSTITUCIJA__. mk { nostrip } 18. 11. 2011 marija. lazarovska@ukim. edu. mk 14

proxy. conf Øсопствениот realm се обработува локално realm __INSTITUCIJA__. mk { nostrip } 18. 11. 2011 marija. lazarovska@ukim. edu. mk 14

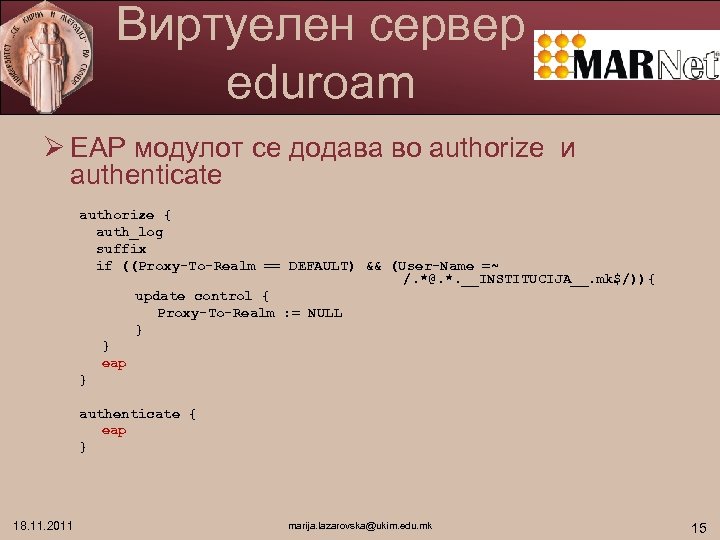

Виртуелен сервер eduroam Ø EAP модулот се додава во authorize и authenticate authorize { auth_log suffix if ((Proxy-To-Realm == DEFAULT) && (User-Name =~ /. *@. *. __INSTITUCIJA__. mk$/)){ update control { Proxy-To-Realm : = NULL } } eap } authenticate { eap } 18. 11. 2011 marija. lazarovska@ukim. edu. mk 15

Виртуелен сервер eduroam Ø EAP модулот се додава во authorize и authenticate authorize { auth_log suffix if ((Proxy-To-Realm == DEFAULT) && (User-Name =~ /. *@. *. __INSTITUCIJA__. mk$/)){ update control { Proxy-To-Realm : = NULL } } eap } authenticate { eap } 18. 11. 2011 marija. lazarovska@ukim. edu. mk 15

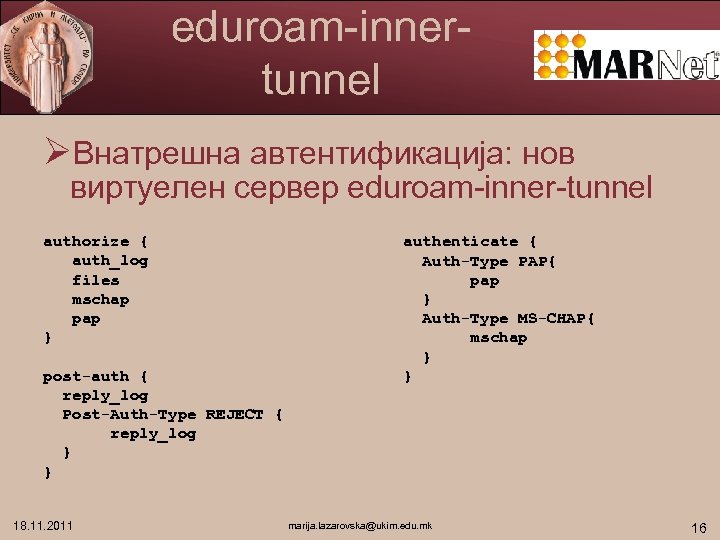

eduroam-innertunnel ØВнатрешна автентификација: нов виртуелен сервер eduroam-inner-tunnel authorize { auth_log files mschap pap } post-auth { reply_log Post-Auth-Type REJECT { reply_log } } 18. 11. 2011 authenticate { Auth-Type PAP{ pap } Auth-Type MS-CHAP{ mschap } } marija. lazarovska@ukim. edu. mk 16

eduroam-innertunnel ØВнатрешна автентификација: нов виртуелен сервер eduroam-inner-tunnel authorize { auth_log files mschap pap } post-auth { reply_log Post-Auth-Type REJECT { reply_log } } 18. 11. 2011 authenticate { Auth-Type PAP{ pap } Auth-Type MS-CHAP{ mschap } } marija. lazarovska@ukim. edu. mk 16

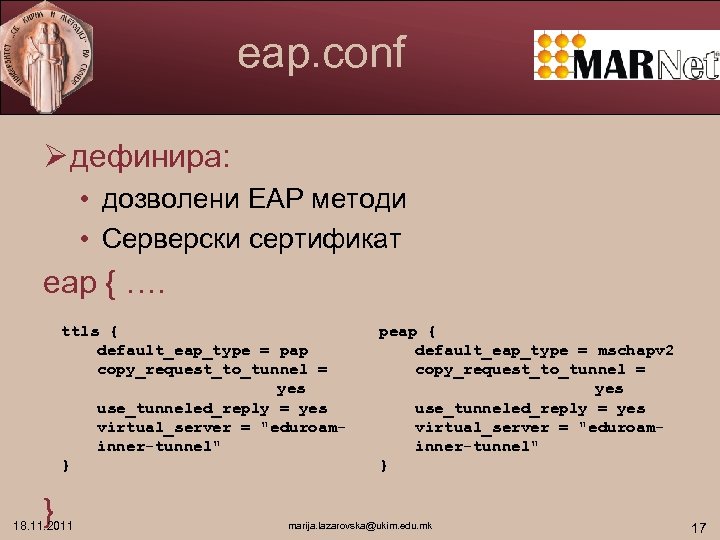

eap. conf Ø дефинира: • дозволени EAP методи • Серверски сертификат eap { …. ttls { default_eap_type = pap copy_request_to_tunnel = yes use_tunneled_reply = yes virtual_server = "eduroaminner-tunnel" } } 18. 11. 2011 peap { default_eap_type = mschapv 2 copy_request_to_tunnel = yes use_tunneled_reply = yes virtual_server = "eduroaminner-tunnel" } marija. lazarovska@ukim. edu. mk 17

eap. conf Ø дефинира: • дозволени EAP методи • Серверски сертификат eap { …. ttls { default_eap_type = pap copy_request_to_tunnel = yes use_tunneled_reply = yes virtual_server = "eduroaminner-tunnel" } } 18. 11. 2011 peap { default_eap_type = mschapv 2 copy_request_to_tunnel = yes use_tunneled_reply = yes virtual_server = "eduroaminner-tunnel" } marija. lazarovska@ukim. edu. mk 17

Конфигурација на Access Point eduroam Training 18. 11. 2010 18. 11. 2011 marija. lazarovska@ukim. edu. mk

Конфигурација на Access Point eduroam Training 18. 11. 2010 18. 11. 2011 marija. lazarovska@ukim. edu. mk

Конфигурација на Access Point ØSSID ØEncryption ØNTP ØRADIUS uplink ØIP адреса 18. 11. 2011 marija. lazarovska@ukim. edu. mk 19

Конфигурација на Access Point ØSSID ØEncryption ØNTP ØRADIUS uplink ØIP адреса 18. 11. 2011 marija. lazarovska@ukim. edu. mk 19

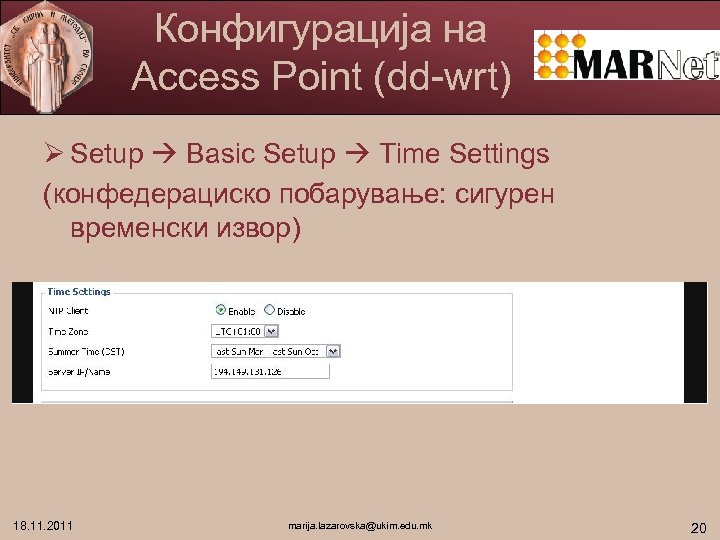

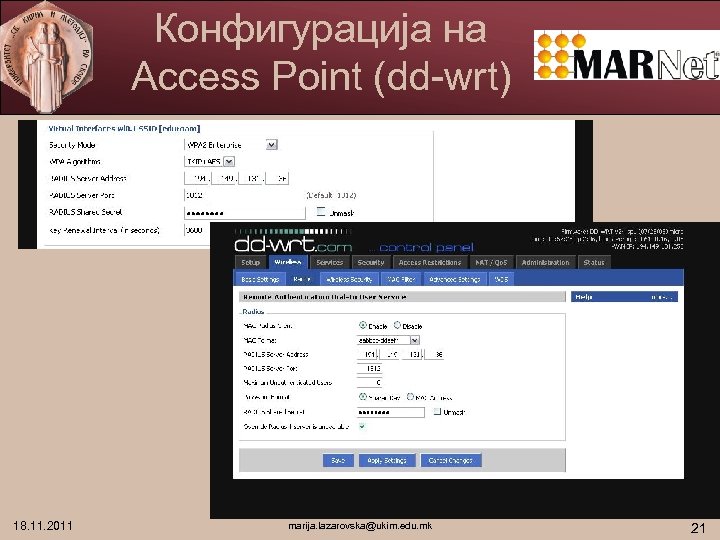

Конфигурација на Access Point (dd-wrt) Ø Setup Basic Setup Time Settings (конфедерациско побарување: сигурен временски извор) 18. 11. 2011 marija. lazarovska@ukim. edu. mk 20

Конфигурација на Access Point (dd-wrt) Ø Setup Basic Setup Time Settings (конфедерациско побарување: сигурен временски извор) 18. 11. 2011 marija. lazarovska@ukim. edu. mk 20

Конфигурација на Access Point (dd-wrt) 18. 11. 2011 marija. lazarovska@ukim. edu. mk 21

Конфигурација на Access Point (dd-wrt) 18. 11. 2011 marija. lazarovska@ukim. edu. mk 21

Конфигурација на Supplicants eduroam Training 18. 11. 2010 18. 11. 2011 marija. lazarovska@ukim. edu. mk

Конфигурација на Supplicants eduroam Training 18. 11. 2010 18. 11. 2011 marija. lazarovska@ukim. edu. mk

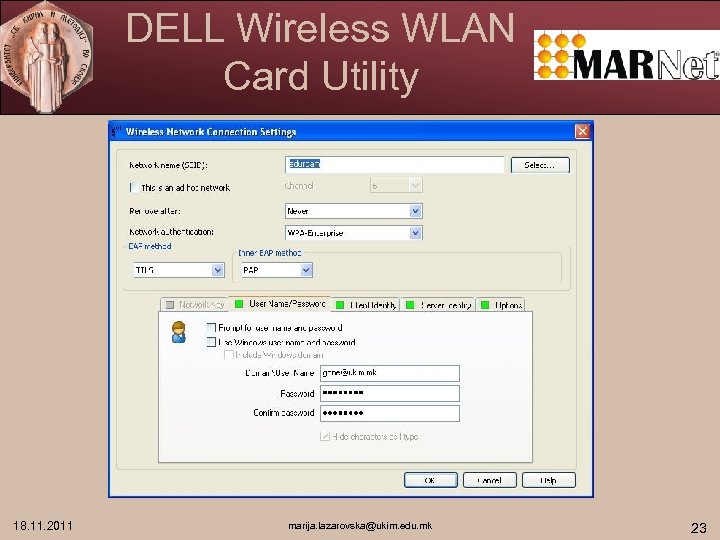

DELL Wireless WLAN Card Utility 18. 11. 2011 marija. lazarovska@ukim. edu. mk 23

DELL Wireless WLAN Card Utility 18. 11. 2011 marija. lazarovska@ukim. edu. mk 23

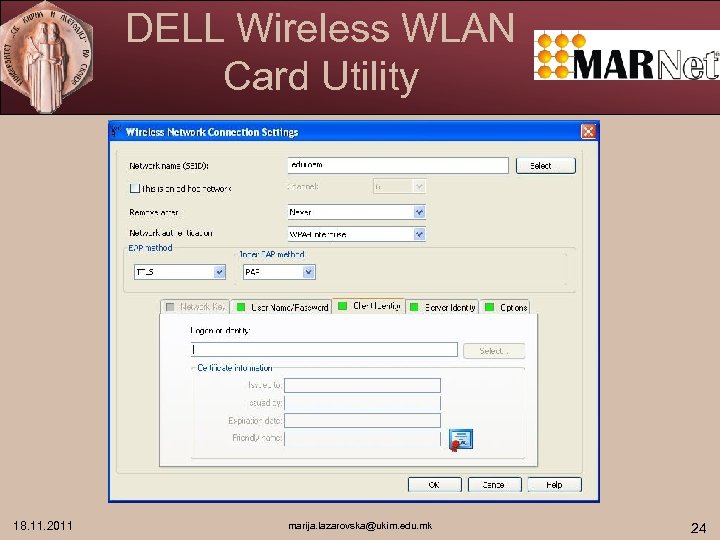

DELL Wireless WLAN Card Utility 18. 11. 2011 marija. lazarovska@ukim. edu. mk 24

DELL Wireless WLAN Card Utility 18. 11. 2011 marija. lazarovska@ukim. edu. mk 24

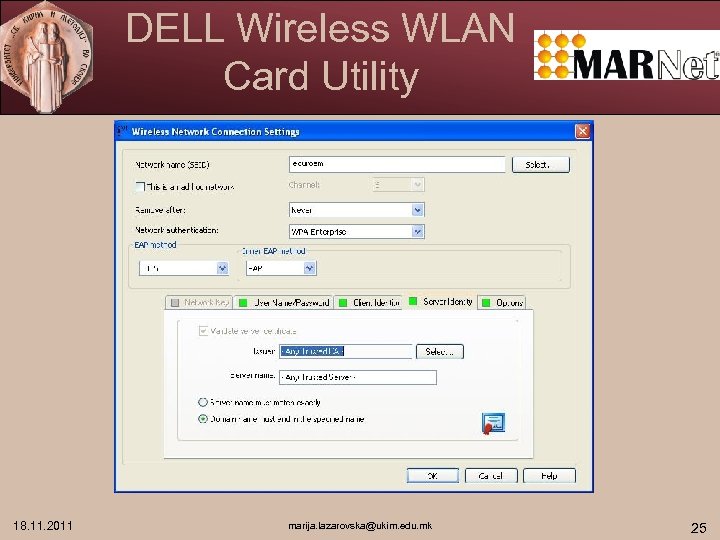

DELL Wireless WLAN Card Utility 18. 11. 2011 marija. lazarovska@ukim. edu. mk 25

DELL Wireless WLAN Card Utility 18. 11. 2011 marija. lazarovska@ukim. edu. mk 25

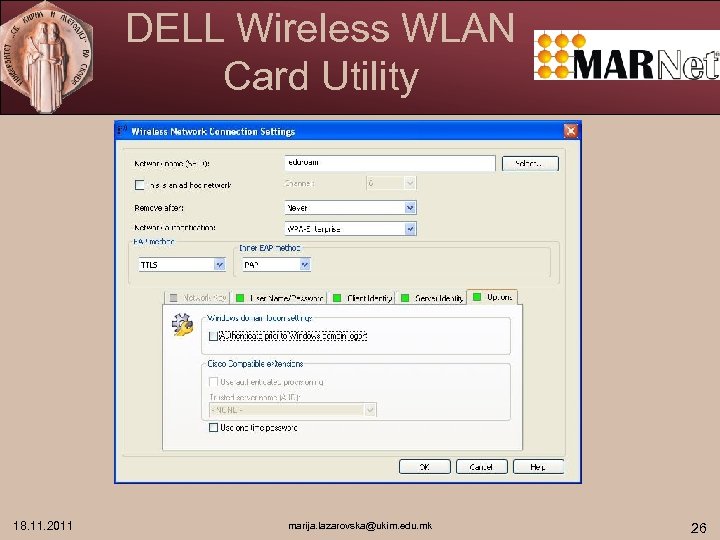

DELL Wireless WLAN Card Utility 18. 11. 2011 marija. lazarovska@ukim. edu. mk 26

DELL Wireless WLAN Card Utility 18. 11. 2011 marija. lazarovska@ukim. edu. mk 26

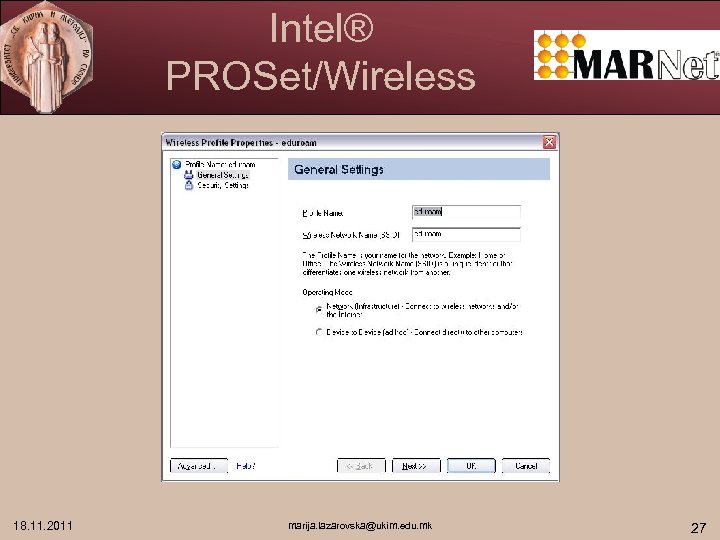

Intel® PROSet/Wireless 18. 11. 2011 marija. lazarovska@ukim. edu. mk 27

Intel® PROSet/Wireless 18. 11. 2011 marija. lazarovska@ukim. edu. mk 27

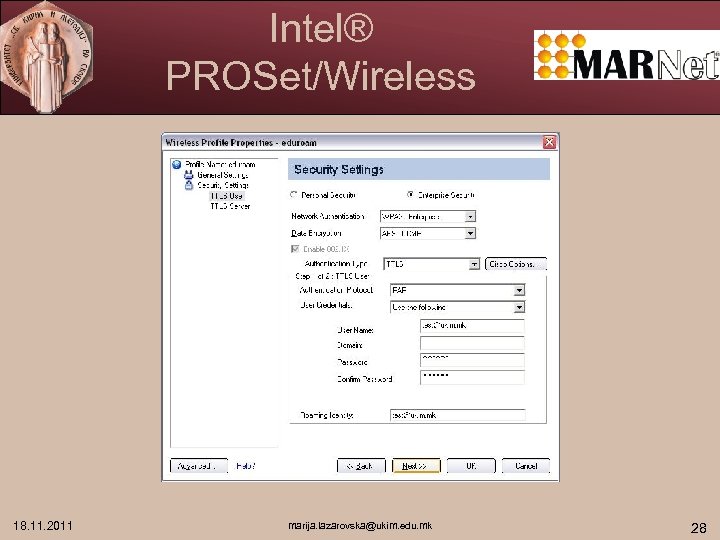

Intel® PROSet/Wireless 18. 11. 2011 marija. lazarovska@ukim. edu. mk 28

Intel® PROSet/Wireless 18. 11. 2011 marija. lazarovska@ukim. edu. mk 28

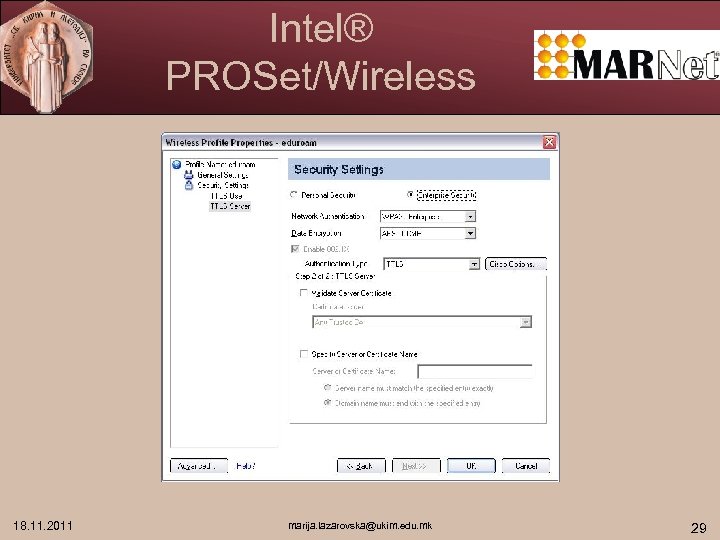

Intel® PROSet/Wireless 18. 11. 2011 marija. lazarovska@ukim. edu. mk 29

Intel® PROSet/Wireless 18. 11. 2011 marija. lazarovska@ukim. edu. mk 29

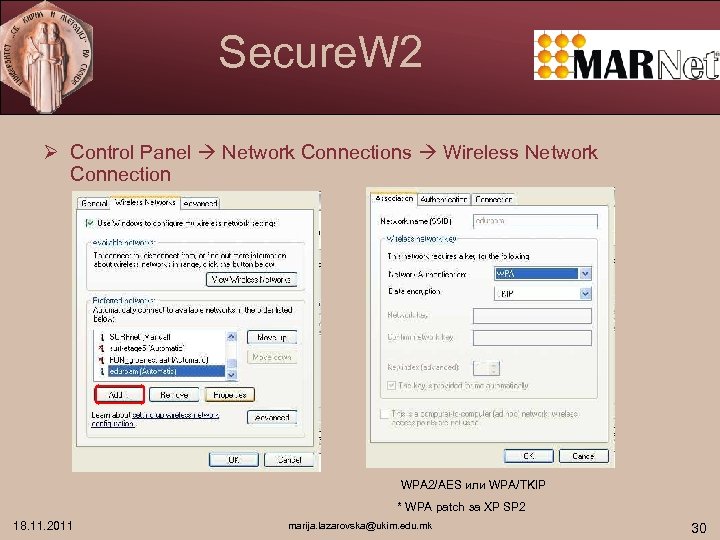

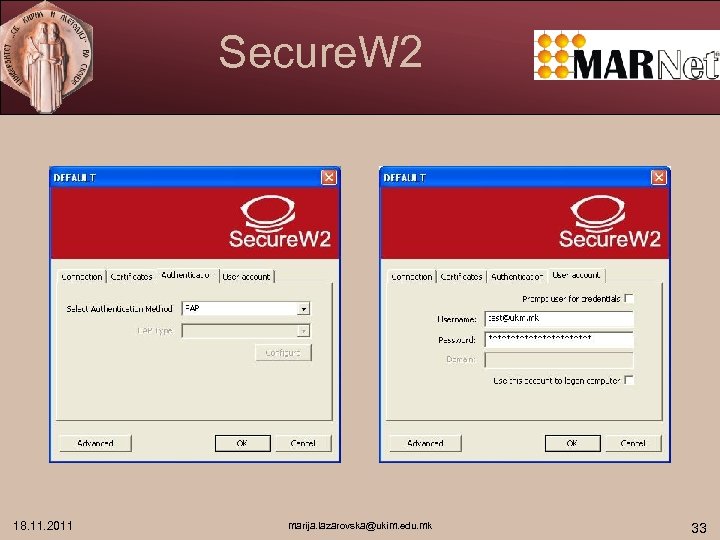

Secure. W 2 Ø Control Panel Network Connections Wireless Network Connection WPA 2/AES или WPA/TKIP * WPA patch за XP SP 2 18. 11. 2011 marija. lazarovska@ukim. edu. mk 30

Secure. W 2 Ø Control Panel Network Connections Wireless Network Connection WPA 2/AES или WPA/TKIP * WPA patch за XP SP 2 18. 11. 2011 marija. lazarovska@ukim. edu. mk 30

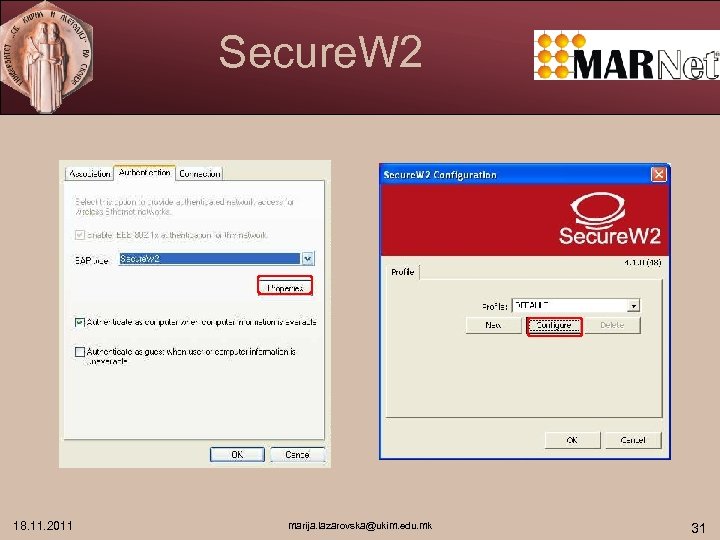

Secure. W 2 18. 11. 2011 marija. lazarovska@ukim. edu. mk 31

Secure. W 2 18. 11. 2011 marija. lazarovska@ukim. edu. mk 31

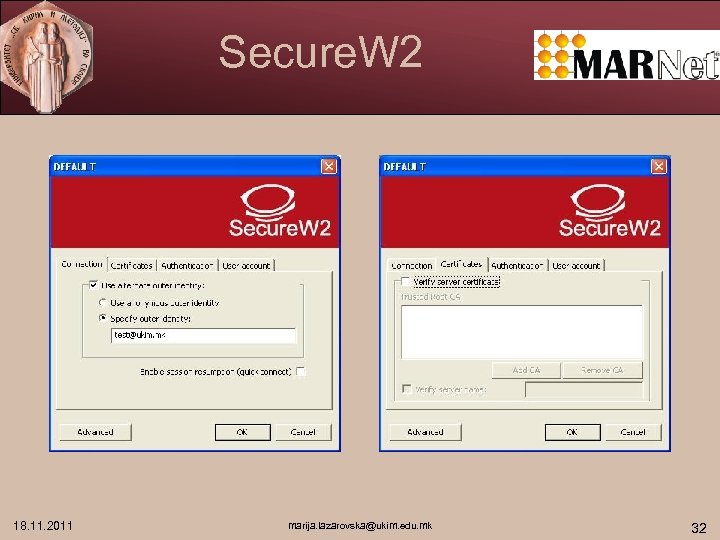

Secure. W 2 18. 11. 2011 marija. lazarovska@ukim. edu. mk 32

Secure. W 2 18. 11. 2011 marija. lazarovska@ukim. edu. mk 32

Secure. W 2 18. 11. 2011 marija. lazarovska@ukim. edu. mk 33

Secure. W 2 18. 11. 2011 marija. lazarovska@ukim. edu. mk 33

ПРАШАЊА? marija. lazarovska@ukim. edu. mk 18. 11. 2011 marija. lazarovska@ukim. edu. mk

ПРАШАЊА? marija. lazarovska@ukim. edu. mk 18. 11. 2011 marija. lazarovska@ukim. edu. mk