Вирусы.ppt

- Количество слайдов: 59

Компьютерный вирус- специально настроенная программа способная самопроизвольно присоединяться к другой программе, создавать свои копии и внедрять их в файлы, системные области и в ВС с целью нарушения работы программ и порчи файлов и папок

Вредоносная программа — компьютерная программа или переносной код, предназначенные для: • скачивания, изменения или уничтожения информации, хранящейся в ИС • для скрытого нецелевого использования ресурсов ИС • или иного воздействия, препятствующего нормальному функционированию ИС

Операционная система или приложение может подвергнуться вирусному нападению в том случае, если она имеет возможность запустить программу, не являющуюся частью самой системы • Данному условию удовлетворяют: – все популярные «настольные» операционные системы – офисные приложения – графические редакторы – системы проектирования – прочие программные комплексы, имеющие встроенные скриптовые языки

Условия появления вредоносных программ • популярность, широкое распространение ИС • наличие разнообразной и достаточно полной документации по ИС • незащищенность системы или существование известных уязвимых мест в системе безопасности

Типы вредоносных программ: • • • классические файловые вирусы сетевые черви троянские программы хакерские утилиты прочие программы, наносящие заведомый вред компьютеру, или ПК в сети

Жизненный цикл вируса • • • Проникновение на чужой компьютер Активация Поиск объектов для заражения Подготовка копий Внедрение копий

Активация По типам зараженных объектов вирусы делятся на: • Загрузочные вирусы заражают загрузочные сектора постоянных и сменных носителей • Файловые вирусы есть вирусы, заражающие файлы в зависимости от среды в которую внедряется код делятся на три типа, : – Собственно файловые вирусы – Макровирусы – Скрипт - вирусы

Загрузочные вирусы • Записывают себя либо в загрузочный сектор диска (boot-сектор), либо в сектор, содержащий системный загрузчик HD (Master Boot Record), либо меняют указатель на активный boot-сектор – Данный тип вирусов был распространён в 1990 -х, но практически исчез с переходом на 32 -битные ОС и отказом от дискет как основного способа обмена информацией

Файловые вирусы • Собственно файловые вирусы есть вирусы непосредственно работающие с ресурсами ОС – При размножении используют файловую систему какой-либо (или каких-либо) ОС – Различными способами внедряются в исполняемые файлы (наиболее распространенный тип вирусов); – Создают файлы-двойники (компаньон - вирусы); – Создают свои копии в различных каталогах;

Примеры файловых вирусов • Virus. Win 9 x. CIH, известен как "Чернобыль". Имеет размер - около 1 кб - вирус заражает EXE-файлы на ПК под управлением ОС Windows 95/98 таким образом, что размер зараженных файлов не меняется • 26 апреля срабатывает деструктивная функция вируса, которая заключается в стирании Flash BIOS и начальных секторов жестких дисков – Результатом является неспособность компьютера загружаться вообще (в случае успешной попытки стереть Flash BIOS) либо потеря данных на всех жестких дисках компьютера. • вирус Email-Worm. Win 32. Bagle. p (а также его модификации. q и. r). Распространяется через электронную почту, Bagle. p содержит также функцию заражения EXE-файлов путем дописывания в их конец полиморфного кода вируса • Вирус Melissa, изменяющий структуру WORD файла, изменяет файл Normal. dot

Файловые вирусы • Макровирусы написаны на языке макрокоманд, исполняются в среде какого-либо приложения, как правило, в документах Microsoft Office • Примеры: – Вирусы семейства Macro. Word 97. Thus – Существуют макро-вирусы, ориентированные на другие типы документов: Macro. Visio. Radiant заражает файлы известной программы для построения диаграмм -Visio, Virus. Acad. Pobresito - документы Auto. CAD

Файловые вирусы • Скрипт-вирусы — вирусы, исполняемые в среде определенной командной оболочки – bat-файлы в командной оболочке DOS – VBS и JS - скрипты в командной оболочке • Примеры: – Virus. VBS. Sling написан на языке VBScript (Visual Basic Script). При запуске он ищет файлы с расширениями. VBS или. VBE и заражает их. При наступлении 16 -го июня или июля вирус при запуске удаляет все файлы с расширениями . VBS и. VBE, включая самого себя

Резидентные stealth-вирусы • Находятся постоянно в памяти • Перехватывают обращения к зараженному файлу и на ходу удаляют из него вирусный код, передавая в ответ на запрос неизмененную версию файла. Таким образом вирусы маскируют свое присутствие в системе

Внедрение Может осуществляться двумя методами: • Внедрение вирусного кода непосредственно в заражаемый объект – перезаписывающие – паразитические • Замена объекта на вирусную копию. Замещаемый объект, как правило, переименовывается – Вирусы - компаньоны – Вирусы - ссылки

• Перезаписывающий вирус записывает свой код вместо кода заражаемого файла, уничтожая его содержимое, быстро обнаруживают себя, т. к ОС и и приложения довольно перестают работать • Паразитические вирусы при распространении своих копий обязательно изменяют содержимое файлов, оставляя сами файлы при этом полностью или частично работоспособными Внедряются в начало конец или середину зараженного файла

Вирусы-компаньоны • Не изменяют код заражаемых файлов • Для заражаемого файла создается файлдвойник, вирус переименовывает файл и запоминает его (для последующего запуска файла-хозяина) • Записывают свой код на диск под именем заражаемого файла • При запуске зараженного файла управление получает именно этот двойник, т. е. вирус

Вирусы ссылки • Не изменяют физического содержимого файлов • При запуске зараженного файла переключают ОС на выполнение своего кода путем изменения необходимых полей файловой системы

Черви • Тип вредоносных программ, распространяющихся по сетевым каналам, способных к автономному преодолению систем защиты автоматизированных и компьютерных сетей, • Создает и распространяет свои копии, не всегда совпадающие с оригиналом, осуществляя вредоносное воздействие

Проникновение в систему Черви делятся по типам используемых протоколов(сетей): • Сетевые черви используют для распространения протоколы Интернет и локальных сетей. Обычно использует ошибочную обработки приложениями протоколов TCP/IP • Почтовые черви распространяются в формате сообщений электронной почты • IRC-черви распространяются по каналам IRC (Internet Relay Chat) • IM-черви используют для распространения системы мгновенного обмена сообщениями (Instant Messenger - ICQ, и т. п. )

Способы активации • Черви делятся на две группы: – Для активации необходимо активное участие пользователя – Для активации участие пользователя не требуется вовсе, либо достаточно пассивного участия

Активное участие пользователя в активации червя • Пользователь был введен в заблуждение методами подачи инфицированного сообщения: – сообщение может имитировать письмо от знакомого человека (включая электронный адрес, если знакомый уже заражен) – служебное сообщение от почтовой системы или что-либо подобное, часто встречающееся в потоке обычной корреспонденции • Пользователь просто не отличает обычное письмо от зараженного и производит запуск автоматически

Активация сетевого червя без участия пользователя • Червь использует бреши в безопасности ПО ПК. ЭТО приводит к быстрому распространению червя внутри корпоративной сети с большим числом станций, увеличивает загрузку каналов связи и может полностью парализовать сеть. – черви Lovesan и Sasser – Уязвимыми являются ОС с возможностью удаленного управления или запуска программ (Microsoft Windows NT/2000/XP/2003) • Под пассивным участием пользователя понимается, , просмотр писем в почтовом клиенте, при котором пользователь не открывает вложенные файлы, но его компьютер оказывается зараженным

Подготовка копий для распространения • Некоторые черви рассылают свои копии в письмах, как с внедрением скрипта приводящего к автоматической активации червя, так и без внедрения • Черви могут менять тему и текст инфицированного сообщения, имя, расширение и даже формат вложенного файла • Черви обладают определенной изменчивостью

Примеры внедрения: • почтовый червь- Email-Worm. Win 32. Stator. a, помимо всего прочего заражает некоторые файлы Windows по принципу вируса-компаньона. В частности, к заражаемым файлам относятся: mplayer. exe, winhlp 32. exe, notepad. exe, control. exe, scanregw. exe. – При заражении файлы переименовываются в расширение . VXD, а вирус создает свои копии под оригинальными именами заражаемых файлов. После получения управления вирус запускает соответствующий переименованный оригинальный файл

Примеры червей • • • 2009 – Rustock (Stuxnet 2011 -DURU (DRweb) 2012 – май Flame - июнь Гаусс - июль Маади обнаружено Лаб. Касперского

Трояны • Троян (троянский конь) — тип вредоносных программ, основной целью которых является вредоносное воздействие по отношению к компьютерной системе • Трояны отличаются отсутствием механизма создания собственных копий • Некоторые трояны способны к автономному преодолению систем защиты КС, с целью проникновения и заражения системы • Троян попадает в систему вместе с вирусом либо червем, в результате неосмотрительных действий пользователя или же активных действий злоумышленника

• Жизненный цикл Троянов включает три стадии: – Проникновение на компьютер – Активация – Выполнение заложенных функций • Функций размножения и распространения отсутствуют • Троян может длительное время незаметно находиться в памяти компьютера, не выдавая своего присутствия, до тех пор, пока не будет обнаружен антивирусными средствами.

Способы проникновения Трояна • Маскировка — – троян выдает себя за полезное приложение, которое пользователь самостоятельно загружает из Интернет и запускает • Кооперация с вирусами и червями — – троян распространяется вместе с червями, реже с вирусами

Активация Трояна • Ожидание запуска файла пользователем, либо использование уязвимостей для автоматического запуска

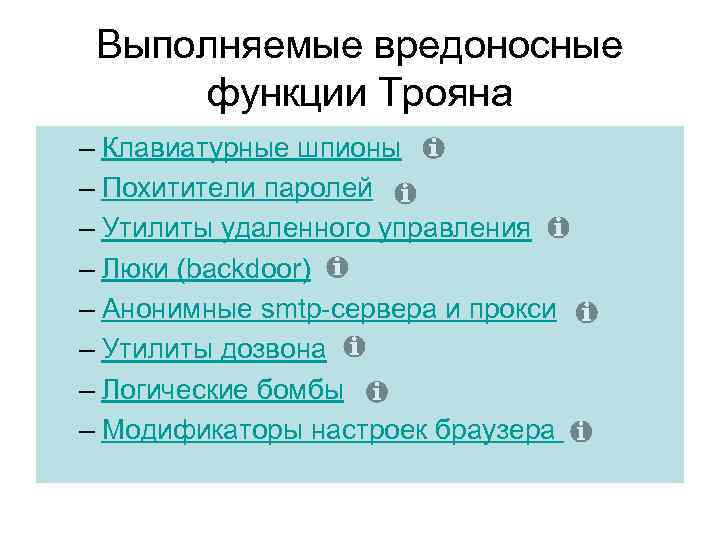

Выполняемые вредоносные функции Трояна – Клавиатурные шпионы – Похитители паролей – Утилиты удаленного управления – Люки (backdoor) – Анонимные smtp-сервера и прокси – Утилиты дозвона – Логические бомбы – Модификаторы настроек браузера

Классификация вирусов • • По среде обитания По способу заражения По степени воздействия По особенностям алгоритмов

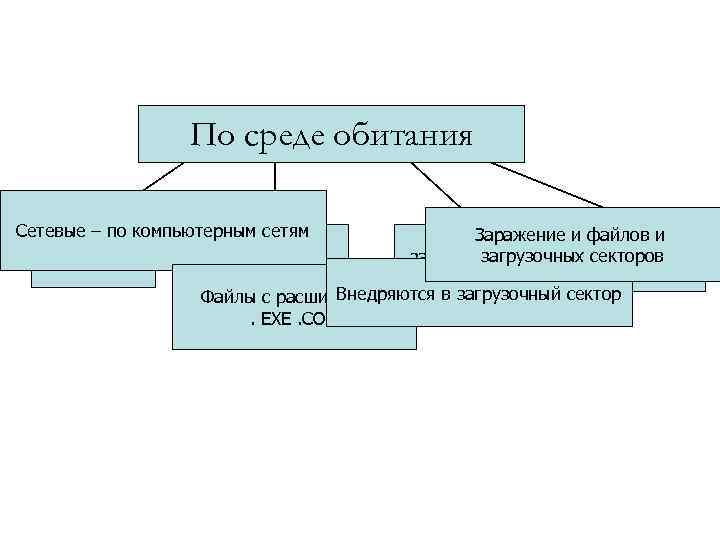

По среде обитания Сетевые – по компьютерным сетям Сетевые файловые Заражение и файлов и Файлово – загрузочных секторов загрузочные Внедряются в загрузочный сектор Файлы с расширением. ЕХЕ. СОМ

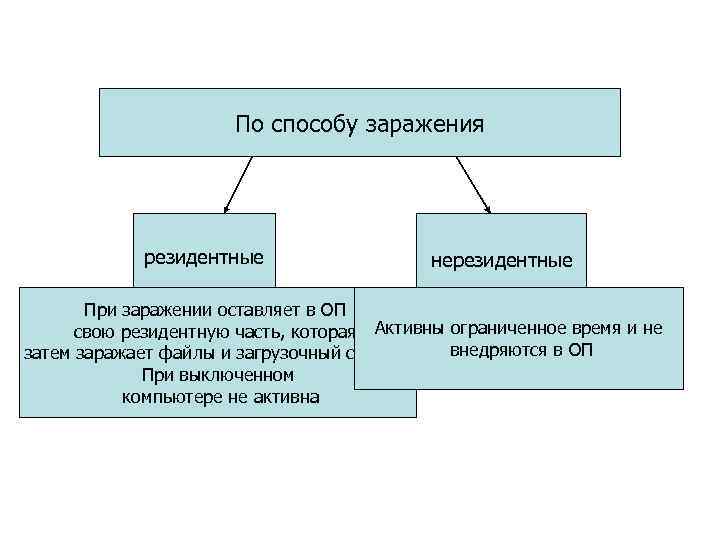

По способу заражения резидентные нерезидентные При заражении оставляет в ОП свою резидентную часть, которая Активны ограниченное время и не внедряются в ОП затем заражает файлы и загрузочный сектор. При выключенном компьютере не активна

По степени воздействия Не опасные Очень опасные Потеря программ, уничтожение Не мешают работе ПК, Нарушения в работе ПК данных, стирание информации в но уменьшается память системных областях на диске, ухудшение графики, звукового эффекта

По особенностям алгоритмов Изменяют содержимое файлов и секторов диска и легко обнаруживаются и паразитические обезвреживаются Очень трудно обнаружить и обезвредить Содержат алгоритмы (перехватывают обращения В видемутаны шифров невидимки к ОС и присоединяются к пораженным файлам) репликаторы «черви» , распространяются в сетях, вычисляют адреса сетевых ПК и записывают свои копии Маскируются под полезную программу, Троянские разрушают загрузочный сектор и файловую систему

Программы обнаружения и защиты от вирусов

Ущерб от вредоносных программ • • Перегрузка каналов связи Потеря данных Загрузка ресурсов компьютера Нарушение работы ПО

Деструктивные действия • • Угроза безопасности информации Угроза нарушения конфиденциальности Угроза нарушения целостности Угроза нарушения доступности

Технологии обнаружения вирусов: • Технологии сигнатурного анализа – Сигнатурный анализ - метод обнаружения вирусов, заключающийся в проверке наличия в файлах “особенного” кода • Технологии вероятностного анализа

Технологии сигнатурного анализа: • выявление уникальной последовательности байт, характерной для данного вируса и не встречающаяся в других программах • контрольная сумма такой последовательности

Технологии вероятностного анализа • Эвристический анализ - технология, основанная на вероятностных алгоритмах, результатом работы которых является выявление подозрительных объектов • Поведенческий анализ - технология, в которой решение о характере проверяемого объекта принимается на основе анализа выполняемых им операций • Анализ контрольных сумм - способ отслеживания изменений в объектах компьютерной системы. На основании анализа характера изменений - одновременность, массовость, идентичные изменения длин файлов - можно делать вывод о заражении системы

Антивирусные программы Доктора «Сторожа» –предназначены для Детекторы Самые надежные средства. Запоминают Ревизоры обнаружения подозрительных (фаги) Находятисходное состояние файлов и папок и «лечат» зараженные файлы и Действий при работе ПК. Они не системнуюпри каждой и область, удаляя из них сравнивают «лечат» и очень «назойливы» загрузке ПК «тела» вирусов текущее и исходное состояние фильтры Вакцины «Мониторы» (или программы-фильтры) – программы, основанные по принципу полифага, и использующие для обнаружения вирусов базу данных их сигнатур. Иммунизаторы самой помогают пользователю обнаружить вирус на Резидентные программы ранней стадии его существования, еще до того момента, когда распространениепредотвращающие заражение и вируса примет характер эпидемии применяются при отсутствии докторов имеют ограниченное применение

• использование трех основных методов обнаружения угроз: – сигнатурного, проактивного ( поведенческого) и эвристического

Dr. WEB для Windows - Антивирус + Антиспам Разработчик: «Лаборатория Данилова» и «Диалог. Наука» . Web-сайт: http: //www. dialognauka. ru/, http: //www. Dr. Web. ru/ – Содержит сканер, модуль обновления, монитор файловых операций Sp. IDer Guard и почтовый монитор Sp. IDer Mail с модулем фильтрации спама, позволяющий определить ценность сообщения, написанного на иностранном языке.

Один из самых совершенных в мире эвристических анализаторов Doctor Web в сочетании с ежедневно обновляющимися вирусными базами представляет собой надежную защиту от вирусов, троянских коней, почтовых червей и иных видов вредоносного программного кода

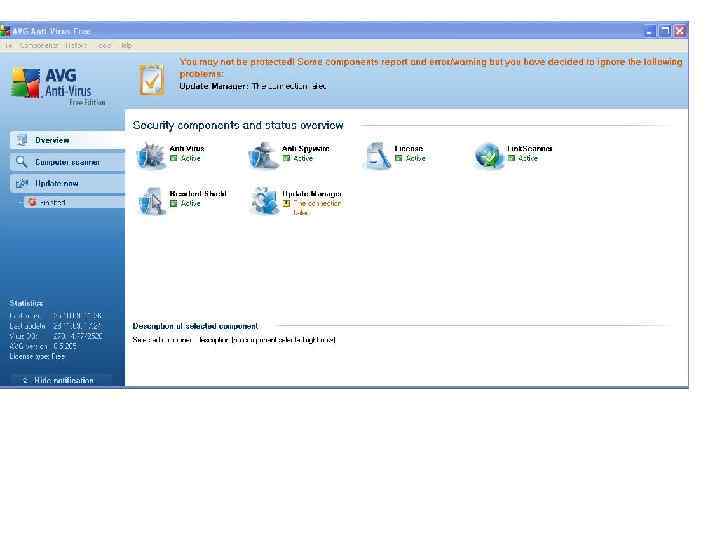

AVG Free Edition • Разработана чешской компанией Grisoft • AVG Free Edition - бесплатное приложение • AVG содержит несколько модулей, с помощью которых обеспечивается защита компьютера: – AVG Resident Shield - отвечает за основное действие антивируса, осуществляет проверку файлов на наличие вредоносных модулей – E-mail Scanner - осуществляет проверку входящей и исходящей почты – Internal Virus Database – информация о последнем обновлении антивирусных баз и – Scheduler – планировщик заданий – Update Manager - определяет настройки обновления AVG Free Edition – Virus Vault – осуществляет функцию "карантин", блокирующую доступ к подозрительным файлам

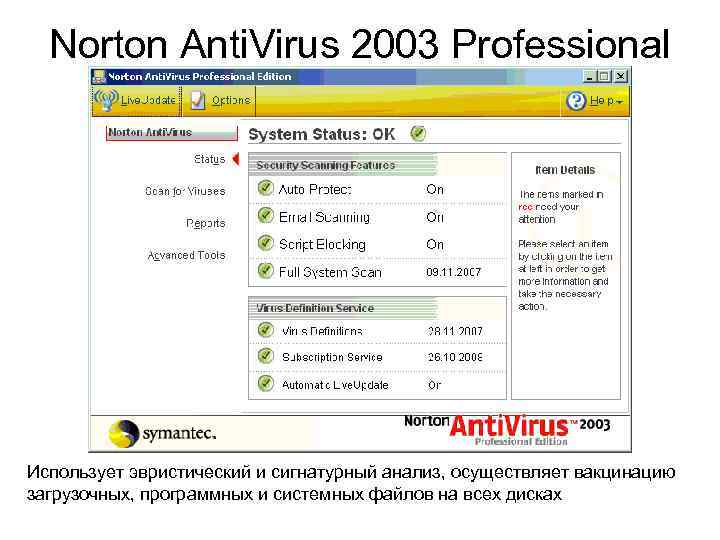

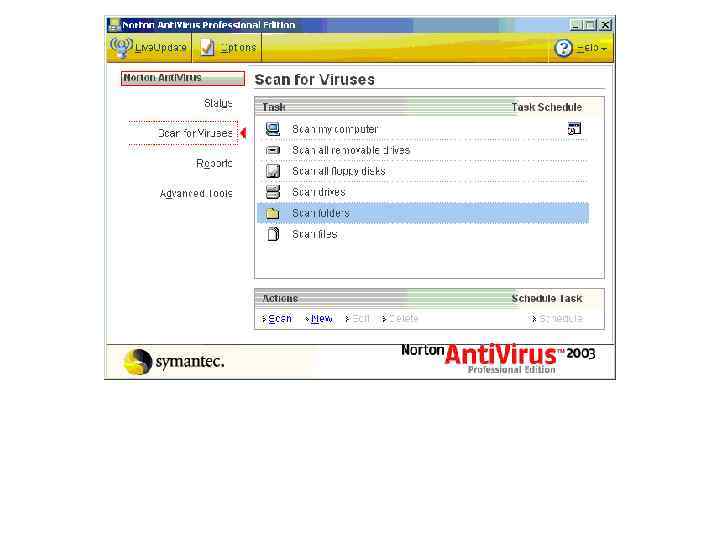

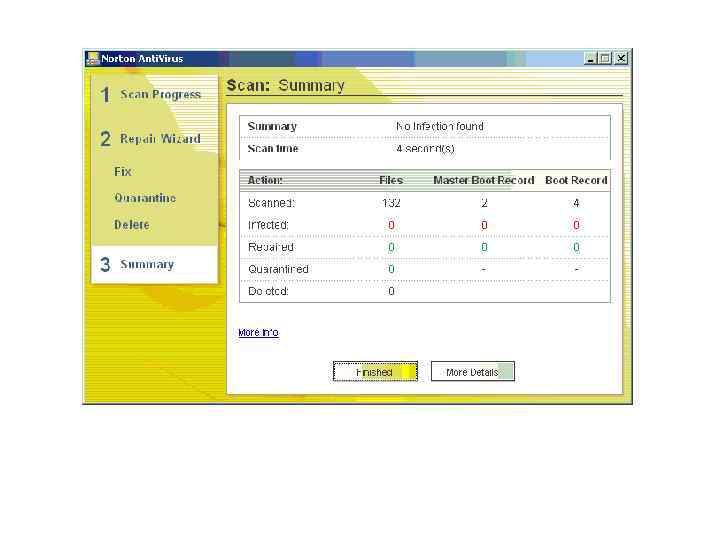

Norton Anti. Virus 2003 Professional Edition Использует эвристический и сигнатурный анализ, осуществляет вакцинацию загрузочных, программных и системных файлов на всех дисках

Norton Anti. Virus 2003 Professional Edition • Системы Worm Blocking (блокирование червей) и Script Blocking (блокирование скриптов) способны предотвращать угрозы от еще неизвестных вирусов • Norton Antivirus обеспечивает надежную защиту входящей и исходящей почты, не требуя от пользователя дополнительных действий. • Эксклюзивная эвристическая модель блокировки червей (Heuristics-based Worm Blocking technology) дает программе возможность детектировать почтовых червей, не допуская их попадания в рассылку • В дополнение к функциям автоматического удаления вирусов Norton Anti. Virus 2003 позволяет также удалять троянских коней и червей в фоновом режиме, не прерывая работы

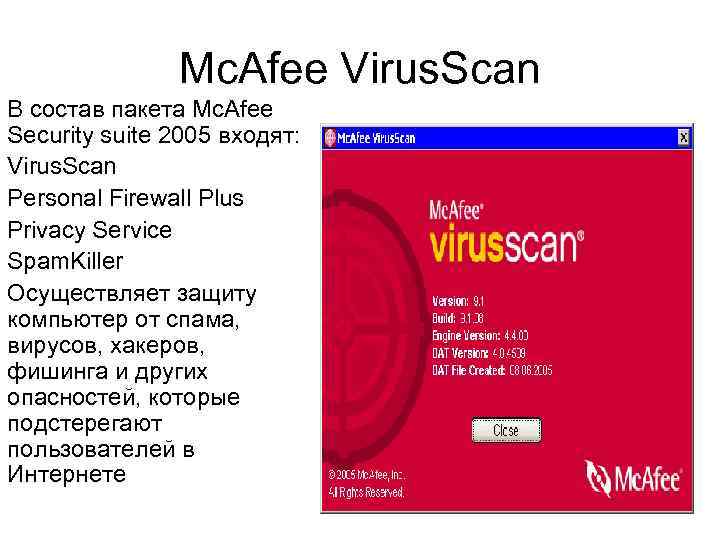

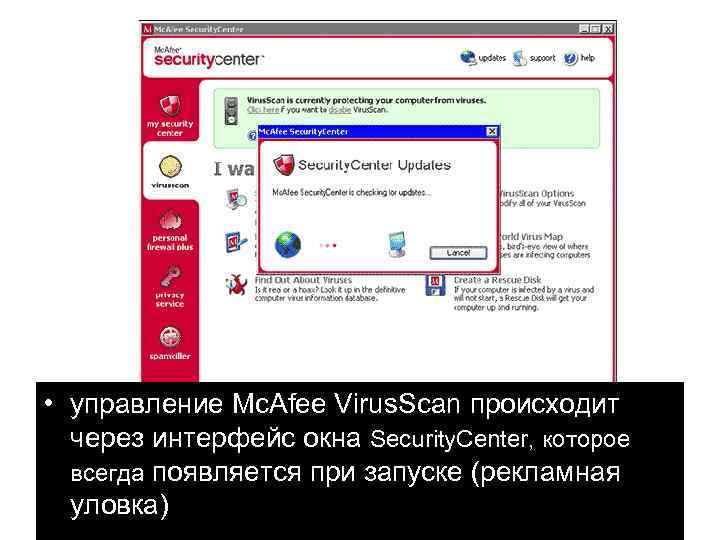

Mc. Аfee Virus. Scan В состав пакета Mc. Afee Security suite 2005 входят: Virus. Scan Personal Firewall Plus Privacy Service Spam. Killer Осуществляет защиту компьютер от спама, вирусов, хакеров, фишинга и других опасностей, которые подстерегают пользователей в Интернете

• Virus. Scan не допускает установку с другими антивирусными пакетами • Антивирус постоянно находится в памяти и блокирует любое проявление вирусной активности • Проверяет входящие и исходящие почтовые сообщения, останавливает выполнение вредоносных скриптов и блокирует проникновение червей. •

• управление Mc. Аfee Virus. Scan происходит через интерфейс окна Security. Center, которое всегда появляется при запуске (рекламная уловка)

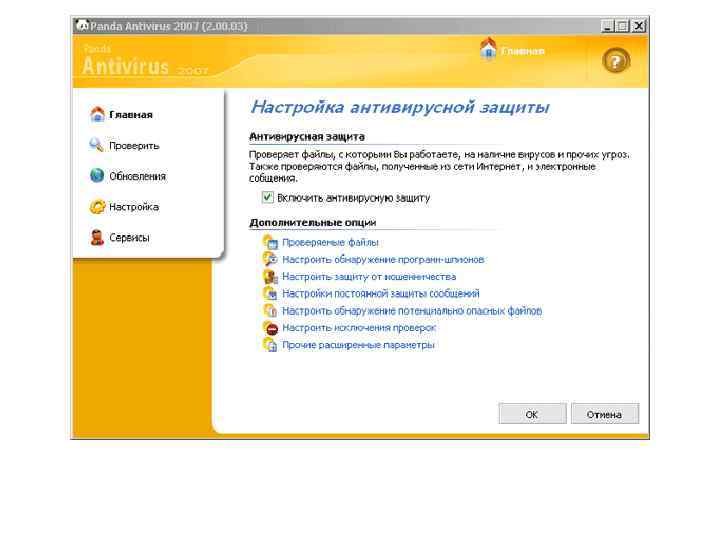

Panda Antivirus 2007 Можно использовать с другими продуктами для обеспечения безопасности, которые разработаны сторонними производителями

Panda Antivirus • Panda Antivirus производит обновления в фоновом режиме без запроса к пользователю при подключении к Интернет • Технология Panda Antivirus Titanium позволяет обнаружить и удалить вирус в почтовом послании до того, как вы его откроете, так что вирус не сможет проникнуть на ваш компьютер • Многие современные вирусы не только инфицируют файлы, но и изменяют параметры операционной системы. Panda Antivirus Titanium обладает собственной технологией Smart. Clean technology, позволяющей исправлять даже серьезные повреждения, нанесенные вирусом, в сложных случаях

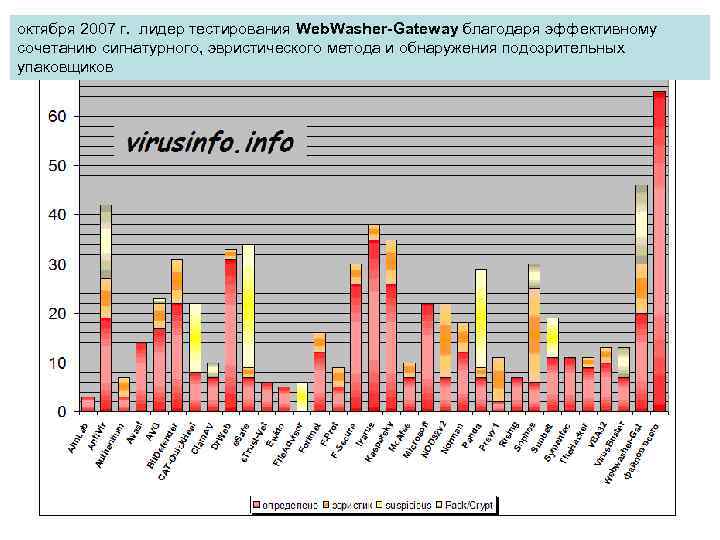

октября 2007 г. лидер тестирования Web. Washer-Gateway благодаря эффективному сочетанию сигнатурного, эвристического метода и обнаружения подозрительных упаковщиков

Комментарии • Необходимо использовать несколько антивирусных программ разного вида на вашем ПК • Для полноценного использования антивирусных программ необходимо систематически их обновлять • Необходимо систематически запускать антивирусные программы у себя на ПК с целью выявления вирусов в файлах и папках и системных областях (доктора)

Вирусы.ppt