Вирусы и антивирусы.ppt

- Количество слайдов: 77

Компьютерные вирусы и антивирусные программы Кемерово 2012

Компьютерные вирусы и антивирусные программы Кемерово 2012

Компьютерные вирусы и антивирусные программы Компьютерный вирус – разновидность компьютерных программ, отличительной особенностью которых является способность к размножению (саморепликация). В дополнение к этому вирусы могут без ведома пользователя выполнять любые другие действия, в том числе наносящие вред пользователю и/или компьютеру. По этой причине вирусы относят к вредоносным программам. Защита компьютера от вирусов – это та задача, решать которую приходится всем пользователям, и особенно тем, кто активно пользуется Интернетом или работает в локальной сети.

Компьютерные вирусы и антивирусные программы Компьютерный вирус – разновидность компьютерных программ, отличительной особенностью которых является способность к размножению (саморепликация). В дополнение к этому вирусы могут без ведома пользователя выполнять любые другие действия, в том числе наносящие вред пользователю и/или компьютеру. По этой причине вирусы относят к вредоносным программам. Защита компьютера от вирусов – это та задача, решать которую приходится всем пользователям, и особенно тем, кто активно пользуется Интернетом или работает в локальной сети.

Разгадайте ребус. Дайте определение зашифрованного понятия. , , , Е 1 г. Программа

Разгадайте ребус. Дайте определение зашифрованного понятия. , , , Е 1 г. Программа

Разгадайте ребус. Дайте определение зашифрованного понятия. , , , Е Драйвер

Разгадайте ребус. Дайте определение зашифрованного понятия. , , , Е Драйвер

, , , Разгадайте ребус. Дайте определение зашифрованного понятия. , , , , 3 1 2 Утилиты

, , , Разгадайте ребус. Дайте определение зашифрованного понятия. , , , , 3 1 2 Утилиты

Что же такое вирус? И чем биологический вирус отличается от компьютерного? Обратимся к вирусной энциклопедии «Лаборатории Касперского» , электронной энциклопедии Кирилла и Мефодия и к толковому словарю русского языка С. И. Ожегова и Н. Ю. Шведовой

Что же такое вирус? И чем биологический вирус отличается от компьютерного? Обратимся к вирусной энциклопедии «Лаборатории Касперского» , электронной энциклопедии Кирилла и Мефодия и к толковому словарю русского языка С. И. Ожегова и Н. Ю. Шведовой

Вирус – мельчайшая неклеточная частица, размножающаяся в живых клетках, возбудитель инфекционного заболевания. Толковый словарь русского языка С. И. Ожегова и Н. Ю. Шведовой

Вирус – мельчайшая неклеточная частица, размножающаяся в живых клетках, возбудитель инфекционного заболевания. Толковый словарь русского языка С. И. Ожегова и Н. Ю. Шведовой

Компьютерный вирус – специально созданная небольшая программа, способная к саморазмножению, засорению компьютера и выполнению других нежелательных действий. Энциклопедия вирусов «Лаборатории Касперского» http: //www. viruslist. com/ru/viruses/encyclopedia

Компьютерный вирус – специально созданная небольшая программа, способная к саморазмножению, засорению компьютера и выполнению других нежелательных действий. Энциклопедия вирусов «Лаборатории Касперского» http: //www. viruslist. com/ru/viruses/encyclopedia

Что же общего между биологическим и компьютерным вирусами? 1. Способность к размножению. 2. Вред для здоровья человека и нежелательные действия для компьютера. 3. Скрытность, т. к. вирусы имеют инкубационный период.

Что же общего между биологическим и компьютерным вирусами? 1. Способность к размножению. 2. Вред для здоровья человека и нежелательные действия для компьютера. 3. Скрытность, т. к. вирусы имеют инкубационный период.

ИСТОРИЯ КОМПЬЮТЕРНЫХ ВИРУСОВ Теоретические основы создания компьютерных вирусов были заложены в 40 -х годах прошлого столетия американским ученым Джоном фон Нейманом. Джон фон Нейман (1903 - 1957) Впервые же термин вирус в отношении компьютерных программ применил Фред Коэн 3 ноября 1983 года. Фред Коэн 1984

ИСТОРИЯ КОМПЬЮТЕРНЫХ ВИРУСОВ Теоретические основы создания компьютерных вирусов были заложены в 40 -х годах прошлого столетия американским ученым Джоном фон Нейманом. Джон фон Нейман (1903 - 1957) Впервые же термин вирус в отношении компьютерных программ применил Фред Коэн 3 ноября 1983 года. Фред Коэн 1984

ИСТОРИЯ КОМПЬЮТЕРНЫХ ВИРУСОВ Первый известный вирус был написан для компьютера Univac 1108 (кон. 1960 -х – нач. 1970 -х годов). Он назывался Pervading Animal и фактически представлял собой игру, написанную с ошибкой. Pervading Animal не был настоящим вирусом, он не содержал процедуры самораспространения и передавался исключительно через пользователей, желающих по собственной воле переписать программу.

ИСТОРИЯ КОМПЬЮТЕРНЫХ ВИРУСОВ Первый известный вирус был написан для компьютера Univac 1108 (кон. 1960 -х – нач. 1970 -х годов). Он назывался Pervading Animal и фактически представлял собой игру, написанную с ошибкой. Pervading Animal не был настоящим вирусом, он не содержал процедуры самораспространения и передавался исключительно через пользователей, желающих по собственной воле переписать программу.

ИСТОРИЯ КОМПЬЮТЕРНЫХ ВИРУСОВ В 1971 г. появился первый вирус, умеющий распространяться по сети. Программист Боб Томас, пытаясь решить задачу передачи информации с одного компьютера на другой, создал программу Creeper, самопроизвольно «перепрыгивавшую» с одной машины на другую в сети компьютерного центра. Для удаления назойливого, но в целом безобидного вируса неизвестным была создана программа Reaper: он распространялся по компьютерной сети и в случае обнаружения на машине вируса Creeper, уничтожал его.

ИСТОРИЯ КОМПЬЮТЕРНЫХ ВИРУСОВ В 1971 г. появился первый вирус, умеющий распространяться по сети. Программист Боб Томас, пытаясь решить задачу передачи информации с одного компьютера на другой, создал программу Creeper, самопроизвольно «перепрыгивавшую» с одной машины на другую в сети компьютерного центра. Для удаления назойливого, но в целом безобидного вируса неизвестным была создана программа Reaper: он распространялся по компьютерной сети и в случае обнаружения на машине вируса Creeper, уничтожал его.

ИСТОРИЯ КОМПЬЮТЕРНЫХ ВИРУСОВ В 1984 году вышли в свет первые антивирусные программы - CHK 4 BOMB и BOMBSQAD. Их автором был Энди Хопкинс. Программы анализировали загрузочные модули и позволяли перехватывать запись и форматирование, выполняемые через BIOS. На то время они были очень эффективны и быстро завоевали популярность.

ИСТОРИЯ КОМПЬЮТЕРНЫХ ВИРУСОВ В 1984 году вышли в свет первые антивирусные программы - CHK 4 BOMB и BOMBSQAD. Их автором был Энди Хопкинс. Программы анализировали загрузочные модули и позволяли перехватывать запись и форматирование, выполняемые через BIOS. На то время они были очень эффективны и быстро завоевали популярность.

ИСТОРИЯ КОМПЬЮТЕРНЫХ ВИРУСОВ 1986 г. - первая глобальная эпидемия компьютерного вируса. Вирус по имени Brain (англ. «мозг» ) заражал загрузочные сектора, менял метку диска на "(c) Brain" и оставлял Brain сообщение с именами, адресом и телефоном авторов. Ничего деструктивного вирус не делал. Он был написан двумя братьями-программистами Баситом Фарук и Амжадом Алви из Пакистана с целью определения уровня компьютерного пиратства у себя в стране.

ИСТОРИЯ КОМПЬЮТЕРНЫХ ВИРУСОВ 1986 г. - первая глобальная эпидемия компьютерного вируса. Вирус по имени Brain (англ. «мозг» ) заражал загрузочные сектора, менял метку диска на "(c) Brain" и оставлял Brain сообщение с именами, адресом и телефоном авторов. Ничего деструктивного вирус не делал. Он был написан двумя братьями-программистами Баситом Фарук и Амжадом Алви из Пакистана с целью определения уровня компьютерного пиратства у себя в стране.

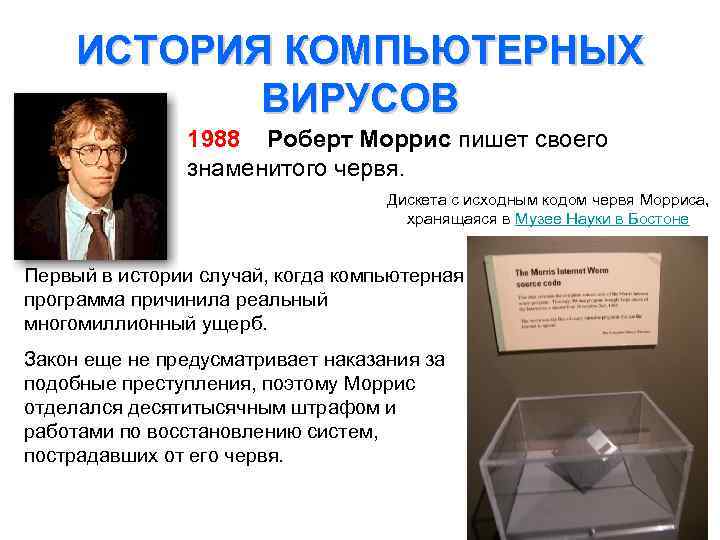

ИСТОРИЯ КОМПЬЮТЕРНЫХ ВИРУСОВ 1988 Роберт Моррис пишет своего знаменитого червя. Дискета с исходным кодом червя Морриса, хранящаяся в Музее Науки в Бостоне Первый в истории случай, когда компьютерная программа причинила реальный многомиллионный ущерб. Закон еще не предусматривает наказания за подобные преступления, поэтому Моррис отделался десятитысячным штрафом и работами по восстановлению систем, пострадавших от его червя.

ИСТОРИЯ КОМПЬЮТЕРНЫХ ВИРУСОВ 1988 Роберт Моррис пишет своего знаменитого червя. Дискета с исходным кодом червя Морриса, хранящаяся в Музее Науки в Бостоне Первый в истории случай, когда компьютерная программа причинила реальный многомиллионный ущерб. Закон еще не предусматривает наказания за подобные преступления, поэтому Моррис отделался десятитысячным штрафом и работами по восстановлению систем, пострадавших от его червя.

ИСТОРИЯ КОМПЬЮТЕРНЫХ ВИРУСОВ Эпидемия показала, как опасно безоговорочно доверять компьютерным сетям. Впоследствии были выработаны новые ужесточённые нормы компьютерной безопасности, касающиеся безопасности кода программ, администрирования сетевых узлов и выбора защищённых паролей.

ИСТОРИЯ КОМПЬЮТЕРНЫХ ВИРУСОВ Эпидемия показала, как опасно безоговорочно доверять компьютерным сетям. Впоследствии были выработаны новые ужесточённые нормы компьютерной безопасности, касающиеся безопасности кода программ, администрирования сетевых узлов и выбора защищённых паролей.

ИСТОРИЯ КОМПЬЮТЕРНЫХ ВИРУСОВ В том же году, когда случилась эпидемия червя Морриса, известный программист Питер Нортон высказался резко против существования вирусов. Он официально объявил их несуществующим мифом и сравнил со сказками о крокодилах, живущих в канализации Нью-Йорка. Это показывает, сколь низка была культура антивирусной безопасности в то время.

ИСТОРИЯ КОМПЬЮТЕРНЫХ ВИРУСОВ В том же году, когда случилась эпидемия червя Морриса, известный программист Питер Нортон высказался резко против существования вирусов. Он официально объявил их несуществующим мифом и сравнил со сказками о крокодилах, живущих в канализации Нью-Йорка. Это показывает, сколь низка была культура антивирусной безопасности в то время.

ИСТОРИЯ КОМПЬЮТЕРНЫХ ВИРУСОВ В декабре 1989 года разразилась первая эпидемия троянской программы - Aids Information Diskette. В том же году был обнаружен вирус Cascade, вызывающий характерный видеоэффект - осыпание букв на экране. Примечателен тем, что, будучи обнаружен на рабочем компьютере, послужил толчком для профессиональной переориентации Евгения Касперского.

ИСТОРИЯ КОМПЬЮТЕРНЫХ ВИРУСОВ В декабре 1989 года разразилась первая эпидемия троянской программы - Aids Information Diskette. В том же году был обнаружен вирус Cascade, вызывающий характерный видеоэффект - осыпание букв на экране. Примечателен тем, что, будучи обнаружен на рабочем компьютере, послужил толчком для профессиональной переориентации Евгения Касперского.

ИСТОРИЯ КОМПЬЮТЕРНЫХ ВИРУСОВ Вскоре после этого, в конце 1990, несмотря на громкое заявление Питера Нортона, прозвучавшее двумя годами ранее, где он авторитетно заявлял о надуманности проблемы вирусов, вышла первая версия антивирусной программы Norton Anti. Virus.

ИСТОРИЯ КОМПЬЮТЕРНЫХ ВИРУСОВ Вскоре после этого, в конце 1990, несмотря на громкое заявление Питера Нортона, прозвучавшее двумя годами ранее, где он авторитетно заявлял о надуманности проблемы вирусов, вышла первая версия антивирусной программы Norton Anti. Virus.

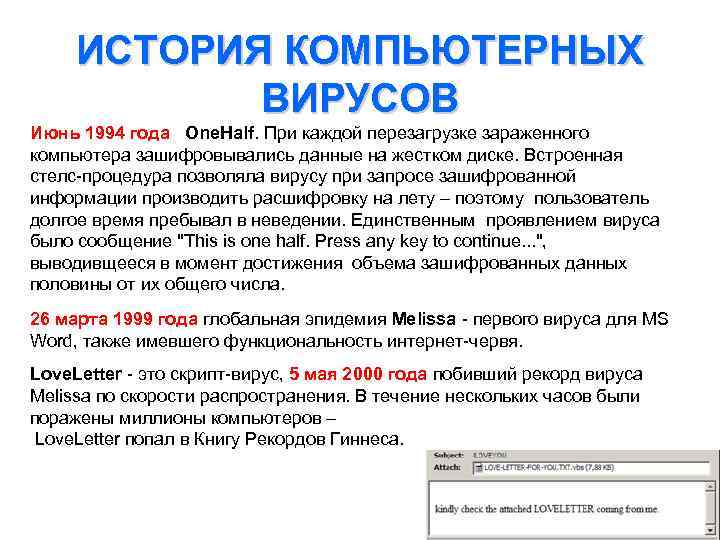

ИСТОРИЯ КОМПЬЮТЕРНЫХ ВИРУСОВ Июнь 1994 года One. Half. При каждой перезагрузке зараженного компьютера зашифровывались данные на жестком диске. Встроенная стелс-процедура позволяла вирусу при запросе зашифрованной информации производить расшифровку на лету – поэтому пользователь долгое время пребывал в неведении. Единственным проявлением вируса было сообщение "This is one half. Press any key to continue. . . ", выводивщееся в момент достижения объема зашифрованных данных половины от их общего числа. 26 марта 1999 года глобальная эпидемия Melissa - первого вируса для MS Word, также имевшего функциональность интернет-червя. Love. Letter - это скрипт-вирус, 5 мая 2000 года побивший рекорд вируса Melissa по скорости распространения. В течение нескольких часов были поражены миллионы компьютеров – Love. Letter попал в Книгу Рекордов Гиннеса.

ИСТОРИЯ КОМПЬЮТЕРНЫХ ВИРУСОВ Июнь 1994 года One. Half. При каждой перезагрузке зараженного компьютера зашифровывались данные на жестком диске. Встроенная стелс-процедура позволяла вирусу при запросе зашифрованной информации производить расшифровку на лету – поэтому пользователь долгое время пребывал в неведении. Единственным проявлением вируса было сообщение "This is one half. Press any key to continue. . . ", выводивщееся в момент достижения объема зашифрованных данных половины от их общего числа. 26 марта 1999 года глобальная эпидемия Melissa - первого вируса для MS Word, также имевшего функциональность интернет-червя. Love. Letter - это скрипт-вирус, 5 мая 2000 года побивший рекорд вируса Melissa по скорости распространения. В течение нескольких часов были поражены миллионы компьютеров – Love. Letter попал в Книгу Рекордов Гиннеса.

ИСТОРИЯ КОМПЬЮТЕРНЫХ ВИРУСОВ Август 2000 года ознаменовался завоеванием вирусами мобильных устройств - вирус Liberty заражал карманные компьютеры Palm Pilot с операционной системой Palm. OS. На протяжении 200 х годов постоянно происходят многочисленные эпидемии вирусов различного масштаба, а в 2004 году разразилась «Война вирусописателей» . Несколько преступных группировок, известных по вирусам Bagle, Mydoom и Netsky, выпускали новые модификации своих программ буквально каждый час. Каждая новая программа несла в себе очередное послание к противостоящей группировке, изобилующее нецензурными выражениями, а Netsky даже удалял любые обнаруженные экземпляры вирусов Mydoom и Bagle.

ИСТОРИЯ КОМПЬЮТЕРНЫХ ВИРУСОВ Август 2000 года ознаменовался завоеванием вирусами мобильных устройств - вирус Liberty заражал карманные компьютеры Palm Pilot с операционной системой Palm. OS. На протяжении 200 х годов постоянно происходят многочисленные эпидемии вирусов различного масштаба, а в 2004 году разразилась «Война вирусописателей» . Несколько преступных группировок, известных по вирусам Bagle, Mydoom и Netsky, выпускали новые модификации своих программ буквально каждый час. Каждая новая программа несла в себе очередное послание к противостоящей группировке, изобилующее нецензурными выражениями, а Netsky даже удалял любые обнаруженные экземпляры вирусов Mydoom и Bagle.

ЧЕМ ОПАСЕН КОМПЬЮТЕРНЫЙ ВИРУС? После заражения компьютера вирус может активизироваться и начать выполнять вредные действия по уничтожению программ и данных. Активизация вируса может быть связана с различными событиями: • наступлением определённой даты или дня недели • запуском программы • открытием документа…

ЧЕМ ОПАСЕН КОМПЬЮТЕРНЫЙ ВИРУС? После заражения компьютера вирус может активизироваться и начать выполнять вредные действия по уничтожению программ и данных. Активизация вируса может быть связана с различными событиями: • наступлением определённой даты или дня недели • запуском программы • открытием документа…

Признаки заражения

Признаки заражения

общее замедление работы компьютера и уменьшение размера свободной оперативной памяти; частые зависания и сбои в работе компьютера; некоторые программы перестают работать или появляются различные ошибки в программах; на экран выводятся посторонние символы и сообщения, появляются различные звуковые и видеоэффекты; размер некоторых файлов и время их создания изменяются, некоторые файлы и каталоги исчезают с носителя; некоторые файлы оказываются испорченными, количество файлов на диске неожиданно увеличивается; операционная система перестает загружаться.

общее замедление работы компьютера и уменьшение размера свободной оперативной памяти; частые зависания и сбои в работе компьютера; некоторые программы перестают работать или появляются различные ошибки в программах; на экран выводятся посторонние символы и сообщения, появляются различные звуковые и видеоэффекты; размер некоторых файлов и время их создания изменяются, некоторые файлы и каталоги исчезают с носителя; некоторые файлы оказываются испорченными, количество файлов на диске неожиданно увеличивается; операционная система перестает загружаться.

Классификация компьютерных вирусов

Классификация компьютерных вирусов

ПРИЗНАКИ КЛАССИКАЦИИ Среда обитания Операционная система Особенности алгоритма работы Деструктивные возможности

ПРИЗНАКИ КЛАССИКАЦИИ Среда обитания Операционная система Особенности алгоритма работы Деструктивные возможности

СРЕДА ОБИТАНИЯ файловые загрузочные сетевые

СРЕДА ОБИТАНИЯ файловые загрузочные сетевые

ФАЙЛОВЫЕ ВИРУСЫ Внедряются в программы и активизируются при их запуске. После запуска заражённой программы могут заражать другие файлы до момента выключения компьютера или перезагрузки операционной системы.

ФАЙЛОВЫЕ ВИРУСЫ Внедряются в программы и активизируются при их запуске. После запуска заражённой программы могут заражать другие файлы до момента выключения компьютера или перезагрузки операционной системы.

Файловые вирусы Классические Макровирусы Скрипт-вирусы

Файловые вирусы Классические Макровирусы Скрипт-вирусы

СЕТЕВЫЕ ВИРУСЫ Могут передавать по компьютерным сетям свой программный код и запускать его на компьютерах, подключённых к этой сети. Заражение сетевым вирусом может произойти при работе с электронной почтой или при «путешествиях» по Всемирной паутине.

СЕТЕВЫЕ ВИРУСЫ Могут передавать по компьютерным сетям свой программный код и запускать его на компьютерах, подключённых к этой сети. Заражение сетевым вирусом может произойти при работе с электронной почтой или при «путешествиях» по Всемирной паутине.

Сетевые вирусы сетевые черви троянские программы хакерские утилиты

Сетевые вирусы сетевые черви троянские программы хакерские утилиты

Сетевые вирусы Сетевые черви – программы, распространяющие свои копии по локальным или глобальным сетям с целью: - проникновения на удаленные компьютеры; - запуска своей копии на удаленном компьютере; - дальнейшего распространения на другие компьютеры.

Сетевые вирусы Сетевые черви – программы, распространяющие свои копии по локальным или глобальным сетям с целью: - проникновения на удаленные компьютеры; - запуска своей копии на удаленном компьютере; - дальнейшего распространения на другие компьютеры.

Сетевые вирусы Троянские программы. «Троянский конь» - употребляется в значении: тайный, коварный замысел. Эти программы осуществляют различные несанкционированные пользователем действия: сбор информации и ее передача злоумышленникам; разрушение информации или злонамерная модификация; нарушение работоспособности компьютера; использование ресурсов компьютера в неблаговидных целях.

Сетевые вирусы Троянские программы. «Троянский конь» - употребляется в значении: тайный, коварный замысел. Эти программы осуществляют различные несанкционированные пользователем действия: сбор информации и ее передача злоумышленникам; разрушение информации или злонамерная модификация; нарушение работоспособности компьютера; использование ресурсов компьютера в неблаговидных целях.

Сетевые вирусы Хакерские утилиты и прочие вредоносные программы. К данной категории относятся: - утилиты автоматизации создания вирусов, червей и троянских программ; - программные библиотеки, разработанные для создания вредоносного ПО; - хакерские утилиты скрытия кода зараженных файлов от антивирусной проверки; - программы, сообщающие пользователю заведомо ложную информацию о своих действиях в системе; - прочие программы, тем или иным способом намеренно наносящие прямой или косвенный ущерб данному или удаленным компьютерам.

Сетевые вирусы Хакерские утилиты и прочие вредоносные программы. К данной категории относятся: - утилиты автоматизации создания вирусов, червей и троянских программ; - программные библиотеки, разработанные для создания вредоносного ПО; - хакерские утилиты скрытия кода зараженных файлов от антивирусной проверки; - программы, сообщающие пользователю заведомо ложную информацию о своих действиях в системе; - прочие программы, тем или иным способом намеренно наносящие прямой или косвенный ущерб данному или удаленным компьютерам.

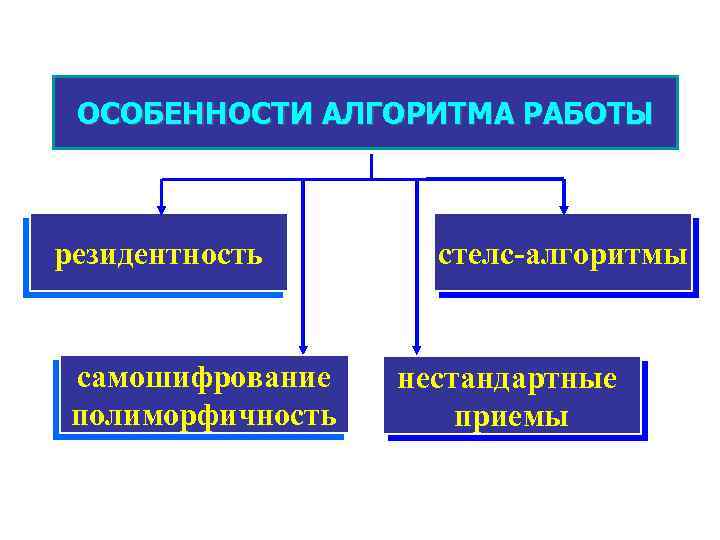

ОСОБЕННОСТИ АЛГОРИТМА РАБОТЫ резидентность самошифрование полиморфичность стелс-алгоритмы нестандартные приемы

ОСОБЕННОСТИ АЛГОРИТМА РАБОТЫ резидентность самошифрование полиморфичность стелс-алгоритмы нестандартные приемы

Особенности алгоритма работы Резидентный вирус при инфицировании компьютера оставляет в оперативной памяти свою резидентную часть, которая затем перехватывает обращения операционной системы к объектам заражения и внедряется в них. Резидентные вирусы находятся в памяти и являются активными вплоть до выключения компьютера или перезагрузки операционной системы. Нерезидентные вирусы не заражают память компьютера и сохраняют активность ограниченное время. Использование стел-алгоритмов позволяет вирусам полностью или частично скрыть себя в системе. Наиболее распространенным стелс-алгоритмом является перехват запросов OC на чтение/запись зараженных объектов. Стелс-вирусы при этом либо временно лечат их, либо «подставляют» вместо себя незараженные участки информации.

Особенности алгоритма работы Резидентный вирус при инфицировании компьютера оставляет в оперативной памяти свою резидентную часть, которая затем перехватывает обращения операционной системы к объектам заражения и внедряется в них. Резидентные вирусы находятся в памяти и являются активными вплоть до выключения компьютера или перезагрузки операционной системы. Нерезидентные вирусы не заражают память компьютера и сохраняют активность ограниченное время. Использование стел-алгоритмов позволяет вирусам полностью или частично скрыть себя в системе. Наиболее распространенным стелс-алгоритмом является перехват запросов OC на чтение/запись зараженных объектов. Стелс-вирусы при этом либо временно лечат их, либо «подставляют» вместо себя незараженные участки информации.

Особенности алгоритма работы Самошифрование и полиморфичность используются практически всеми типами вирусов для того, чтобы максимально усложнить процедуру детектирования вируса. Полиморфик-вирусы - это достаточно труднообнаружимые вирусы, не имеющие сигнатур, т. е. не содержащие ни одного постоянного участка кода. В большинстве случаев два образца одного и того же полиморфик-вируса не будут иметь ни одного совпадения. Различные нестандартные приемы часто используются в вирусах для того, чтобы как можно глубже спрятать себя в ядре OC, защитить от обнаружения свою резидентную копию, затруднить лечение от вируса и т. д.

Особенности алгоритма работы Самошифрование и полиморфичность используются практически всеми типами вирусов для того, чтобы максимально усложнить процедуру детектирования вируса. Полиморфик-вирусы - это достаточно труднообнаружимые вирусы, не имеющие сигнатур, т. е. не содержащие ни одного постоянного участка кода. В большинстве случаев два образца одного и того же полиморфик-вируса не будут иметь ни одного совпадения. Различные нестандартные приемы часто используются в вирусах для того, чтобы как можно глубже спрятать себя в ядре OC, защитить от обнаружения свою резидентную копию, затруднить лечение от вируса и т. д.

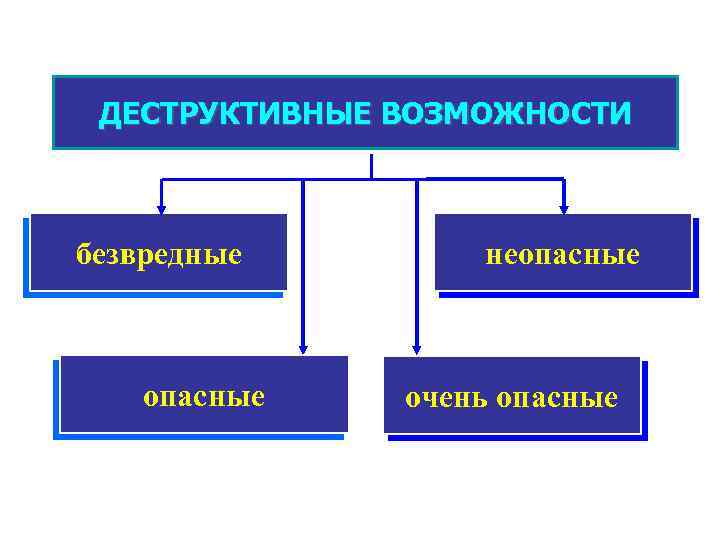

ДЕСТРУКТИВНЫЕ ВОЗМОЖНОСТИ безвредные опасные неопасные очень опасные

ДЕСТРУКТИВНЫЕ ВОЗМОЖНОСТИ безвредные опасные неопасные очень опасные

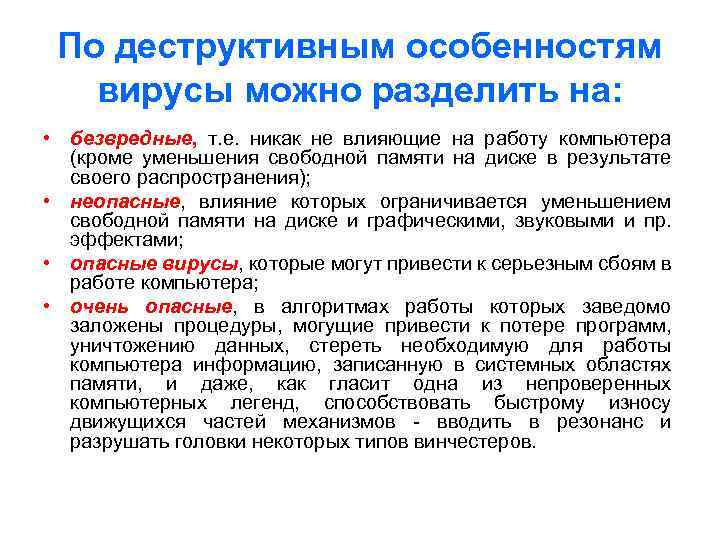

По деструктивным особенностям вирусы можно разделить на: • безвредные, т. е. никак не влияющие на работу компьютера (кроме уменьшения свободной памяти на диске в результате своего распространения); • неопасные, влияние которых ограничивается уменьшением свободной памяти на диске и графическими, звуковыми и пр. эффектами; • опасные вирусы, которые могут привести к серьезным сбоям в работе компьютера; • очень опасные, в алгоритмах работы которых заведомо заложены процедуры, могущие привести к потере программ, уничтожению данных, стереть необходимую для работы компьютера информацию, записанную в системных областях памяти, и даже, как гласит одна из непроверенных компьютерных легенд, способствовать быстрому износу движущихся частей механизмов - вводить в резонанс и разрушать головки некоторых типов винчестеров.

По деструктивным особенностям вирусы можно разделить на: • безвредные, т. е. никак не влияющие на работу компьютера (кроме уменьшения свободной памяти на диске в результате своего распространения); • неопасные, влияние которых ограничивается уменьшением свободной памяти на диске и графическими, звуковыми и пр. эффектами; • опасные вирусы, которые могут привести к серьезным сбоям в работе компьютера; • очень опасные, в алгоритмах работы которых заведомо заложены процедуры, могущие привести к потере программ, уничтожению данных, стереть необходимую для работы компьютера информацию, записанную в системных областях памяти, и даже, как гласит одна из непроверенных компьютерных легенд, способствовать быстрому износу движущихся частей механизмов - вводить в резонанс и разрушать головки некоторых типов винчестеров.

Физкульминутка Упражнение первое: резко зажмурить глаза на 2 -3 секунды: и широко открыть на 2 -3 секунды, повторить упражнение 10 раз. Упражнение второе: часто-часто моргать глазами, повторить 10 раз. Упражнение третье: поднять глаза вверх, при этом голова остается в одном положении, задержать взгляд на 2 -3 секунды, затем опустить глаза вниз и задержать взгляд на 2 -3 секунды повторить упражнение 10 раз.

Физкульминутка Упражнение первое: резко зажмурить глаза на 2 -3 секунды: и широко открыть на 2 -3 секунды, повторить упражнение 10 раз. Упражнение второе: часто-часто моргать глазами, повторить 10 раз. Упражнение третье: поднять глаза вверх, при этом голова остается в одном положении, задержать взгляд на 2 -3 секунды, затем опустить глаза вниз и задержать взгляд на 2 -3 секунды повторить упражнение 10 раз.

Пути проникновения вирусов

Пути проникновения вирусов

Глобальная сеть Internet Электронная почта Локальная сеть Компьютеры «Общего назначения» Пиратское программное обеспечение Ремонтные службы Съемные накопители

Глобальная сеть Internet Электронная почта Локальная сеть Компьютеры «Общего назначения» Пиратское программное обеспечение Ремонтные службы Съемные накопители

Пути проникновения вирусов Глобальная сеть Интернет Основным источником вирусов на сегодняшний день является глобальная сеть Internet. Заражение через Интернет возможно из-за наличия на Web-страницах различного «активного» содержимого: скриптов, Active. Xкомпонентов, Java-апплетов. В этом случае используются уязвимости программного обеспечения, установленного на компьютере пользователя, либо уязвимости в ПО владельца сайта, а ничего не подозревающие пользователи, зайдя на такой сайт, рискуют заразить свой компьютер.

Пути проникновения вирусов Глобальная сеть Интернет Основным источником вирусов на сегодняшний день является глобальная сеть Internet. Заражение через Интернет возможно из-за наличия на Web-страницах различного «активного» содержимого: скриптов, Active. Xкомпонентов, Java-апплетов. В этом случае используются уязвимости программного обеспечения, установленного на компьютере пользователя, либо уязвимости в ПО владельца сайта, а ничего не подозревающие пользователи, зайдя на такой сайт, рискуют заразить свой компьютер.

Пути проникновения вирусов Электронная почта Обычно вирусы в письмах электронной почты маскируются под безобидные вложения: картинки, документы, музыку, ссылки на сайты. В некоторых письмах могут содержаться действительно только ссылки, то есть в самих письмах вредоносный код отсутствует, но если открыть такую ссылку, то можно попасть на специально созданный веб-сайт, содержащий вирусный код. Многие почтовые вирусы, попав на компьютер пользователя, затем используют адресную книгу из установленных почтовых клиентов типа Outlook для рассылки самого себя дальше.

Пути проникновения вирусов Электронная почта Обычно вирусы в письмах электронной почты маскируются под безобидные вложения: картинки, документы, музыку, ссылки на сайты. В некоторых письмах могут содержаться действительно только ссылки, то есть в самих письмах вредоносный код отсутствует, но если открыть такую ссылку, то можно попасть на специально созданный веб-сайт, содержащий вирусный код. Многие почтовые вирусы, попав на компьютер пользователя, затем используют адресную книгу из установленных почтовых клиентов типа Outlook для рассылки самого себя дальше.

Пути проникновения вирусов Локальные сети Третий путь «быстрого заражения» — локальные сети. Если не принимать необходимых мер защиты, то зараженная рабочая станция при входе в сеть заражает один или несколько служебных файлов на сервере. Рядовые пользователи при входе в сеть запускают зараженные файлы с сервера, и вирус, таким образом, получает доступ на компьютеры пользователей.

Пути проникновения вирусов Локальные сети Третий путь «быстрого заражения» — локальные сети. Если не принимать необходимых мер защиты, то зараженная рабочая станция при входе в сеть заражает один или несколько служебных файлов на сервере. Рядовые пользователи при входе в сеть запускают зараженные файлы с сервера, и вирус, таким образом, получает доступ на компьютеры пользователей.

Пути проникновения вирусов Персональные компьютеры «общего пользования» Опасность представляют также компьютеры, установленные в учебных заведениях. Если один из учащихся принес на своих носителях вирус и заразил какой-либо учебный компьютер, то очередную «заразу» получат и носители всех остальных учащихся, работающих на этом компьютере. То же относится и к домашним компьютерам, если на них работает более одного человека. Пиратское программное обеспечение Нелегальные копии программного обеспечения являются одной из основных «зон риска» . Часто пиратские копии на дисках содержат файлы, зараженные самыми разнообразными типами вирусов.

Пути проникновения вирусов Персональные компьютеры «общего пользования» Опасность представляют также компьютеры, установленные в учебных заведениях. Если один из учащихся принес на своих носителях вирус и заразил какой-либо учебный компьютер, то очередную «заразу» получат и носители всех остальных учащихся, работающих на этом компьютере. То же относится и к домашним компьютерам, если на них работает более одного человека. Пиратское программное обеспечение Нелегальные копии программного обеспечения являются одной из основных «зон риска» . Часто пиратские копии на дисках содержат файлы, зараженные самыми разнообразными типами вирусов.

Пути проникновения вирусов Ремонтные службы Достаточно редко, но до сих пор вполне реально заражение компьютера вирусом при его ремонте или профилактическом осмотре. Ремонтники — тоже люди, и некоторым из них свойственно наплевательское отношение к элементарным правилам компьютерной безопасности. Съемные накопители В настоящее время большое количество вирусов распространяется через съёмные накопители, включая цифровые фотоаппараты, цифровые видеокамеры, цифровые плееры (MP 3 -плееры), сотовые телефоны.

Пути проникновения вирусов Ремонтные службы Достаточно редко, но до сих пор вполне реально заражение компьютера вирусом при его ремонте или профилактическом осмотре. Ремонтники — тоже люди, и некоторым из них свойственно наплевательское отношение к элементарным правилам компьютерной безопасности. Съемные накопители В настоящее время большое количество вирусов распространяется через съёмные накопители, включая цифровые фотоаппараты, цифровые видеокамеры, цифровые плееры (MP 3 -плееры), сотовые телефоны.

Методы защиты

Методы защиты

Защита локальных сетей Использование дистрибутивного ПО Резервное копирование информации Использование антивирусных программ Не запускать непроверенные файлы

Защита локальных сетей Использование дистрибутивного ПО Резервное копирование информации Использование антивирусных программ Не запускать непроверенные файлы

Антивирусные программы

Антивирусные программы

Критерии выбора антивирусных программ Надежность и удобство в работе Качество обнаружения вирусов Существование версий под все популярные платформы Скорость работы Наличие дополнительных функций и возможностей

Критерии выбора антивирусных программ Надежность и удобство в работе Качество обнаружения вирусов Существование версий под все популярные платформы Скорость работы Наличие дополнительных функций и возможностей

ПРОЦЕСС ЗАРАЖЕНИЯ ВИРУСОМ И ЛЕЧЕНИЯ ФАЙЛА Компьютерный вирус Незаражённая программа Заражённый файл Компьютерный вирус Антивирусная программа Вылеченный файл

ПРОЦЕСС ЗАРАЖЕНИЯ ВИРУСОМ И ЛЕЧЕНИЯ ФАЙЛА Компьютерный вирус Незаражённая программа Заражённый файл Компьютерный вирус Антивирусная программа Вылеченный файл

АНТИВИРУСНЫЕ ПРОГРАММЫ СКАНЕРЫ Нерезидентные Резидентные Специализированные Универсальные (фаги, полифаги) CRC-СКАНЕРЫ (ревизоры) Блокировщики Иммунизаторы

АНТИВИРУСНЫЕ ПРОГРАММЫ СКАНЕРЫ Нерезидентные Резидентные Специализированные Универсальные (фаги, полифаги) CRC-СКАНЕРЫ (ревизоры) Блокировщики Иммунизаторы

Программы-детекторы Принцип работы антивирусных сканеров основан на проверке файлов, секторов и системной памяти и поиске в них вирусов

Программы-детекторы Принцип работы антивирусных сканеров основан на проверке файлов, секторов и системной памяти и поиске в них вирусов

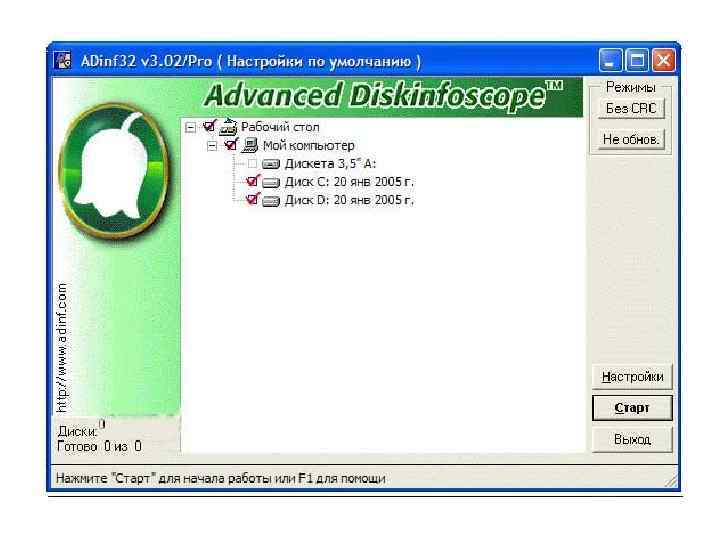

Программы-ревизоры Принцип их работы состоит в подсчете контрольных сумм для присутствующих на диске файлов/системных секторов. Эти суммы затем сохраняются в базе данных антивируса, как, впрочем, и некоторая другая информация: длины файлов, даты их последней модификации и т. д. При последующем запуске CRC-сканеры сверяют данные, содержащиеся в базе данных, с реально подсчитанными значениями. Если информация о файле, записанная в базе данных, не совпадает с реальными значениями, то CRC-сканеры сигнализируют о том, что файл был изменен или заражен вирусом.

Программы-ревизоры Принцип их работы состоит в подсчете контрольных сумм для присутствующих на диске файлов/системных секторов. Эти суммы затем сохраняются в базе данных антивируса, как, впрочем, и некоторая другая информация: длины файлов, даты их последней модификации и т. д. При последующем запуске CRC-сканеры сверяют данные, содержащиеся в базе данных, с реально подсчитанными значениями. Если информация о файле, записанная в базе данных, не совпадает с реальными значениями, то CRC-сканеры сигнализируют о том, что файл был изменен или заражен вирусом.

Программы-фильтры Антивирусные блокировщики — это резидентные программы, перехватывающие «вирусоопасные» ситуации и сообщающие об этом пользователю. К «вирусо-опасным» относятся вызовы на открытие для записи в выполняемые файлы, запись в boot-сектора дисков или винчестера, попытки программ остаться резидентно и т. д. , то есть вызовы, которые характерны для вирусов в моменты из размножения.

Программы-фильтры Антивирусные блокировщики — это резидентные программы, перехватывающие «вирусоопасные» ситуации и сообщающие об этом пользователю. К «вирусо-опасным» относятся вызовы на открытие для записи в выполняемые файлы, запись в boot-сектора дисков или винчестера, попытки программ остаться резидентно и т. д. , то есть вызовы, которые характерны для вирусов в моменты из размножения.

Программы-вакцины Иммунизаторы делятся на два типа: иммунизаторы, сообщающие о заражении, и иммунизаторы, блокирующие заражение каким-либо типом вируса.

Программы-вакцины Иммунизаторы делятся на два типа: иммунизаторы, сообщающие о заражении, и иммунизаторы, блокирующие заражение каким-либо типом вируса.

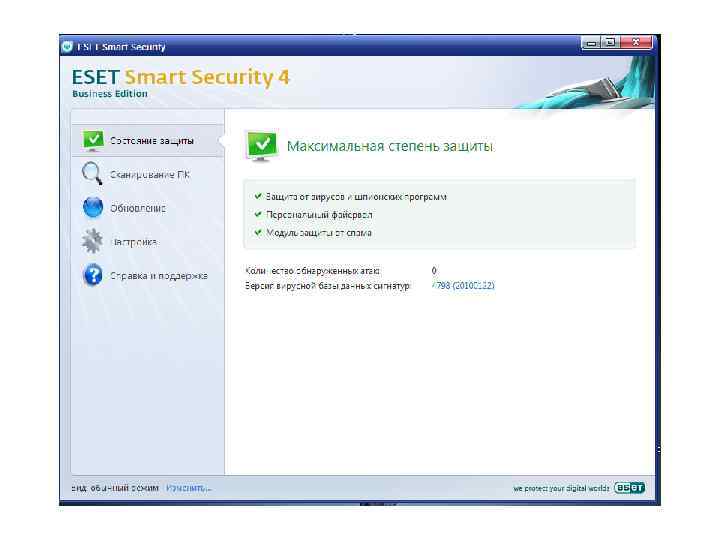

Возможности программы Антивирус Касперского защита от вирусов, троянских программ и червей; защита от шпионских, рекламных и других потенциально опасных программ; проверка файлов, почты и интернет-трафика в реальном времени; проактивная защита от новых и неизвестных угроз; антивирусная проверка данных на любых типах съемных носителей; проверка и лечение архивированных файлов; контроль выполнения опасных макрокоманд в документах Microsoft Office; средства создания диска аварийного восстановления системы.

Возможности программы Антивирус Касперского защита от вирусов, троянских программ и червей; защита от шпионских, рекламных и других потенциально опасных программ; проверка файлов, почты и интернет-трафика в реальном времени; проактивная защита от новых и неизвестных угроз; антивирусная проверка данных на любых типах съемных носителей; проверка и лечение архивированных файлов; контроль выполнения опасных макрокоманд в документах Microsoft Office; средства создания диска аварийного восстановления системы.

СРЕДСТВА ЗАЩИТЫ ПЕРСОНАЛЬНОЙ ИНФОРМАЦИИ антивирусные программы брандмауэры или файрволы антишпионы

СРЕДСТВА ЗАЩИТЫ ПЕРСОНАЛЬНОЙ ИНФОРМАЦИИ антивирусные программы брандмауэры или файрволы антишпионы

Функции брандмауэра информирует пользователя о попытках извне получить несанкционированный доступ к ресурсам данного компьютера, а также блокирует эти попытки; предотвращает попытки несанкционированно передать в сеть информацию с вашего компьютера (хищение паролей и конфиденциальной информации); отслеживает любые изменения в размерах выполняемых файлов, которые могут быть свидетельством заражения вирусом;

Функции брандмауэра информирует пользователя о попытках извне получить несанкционированный доступ к ресурсам данного компьютера, а также блокирует эти попытки; предотвращает попытки несанкционированно передать в сеть информацию с вашего компьютера (хищение паролей и конфиденциальной информации); отслеживает любые изменения в размерах выполняемых файлов, которые могут быть свидетельством заражения вирусом;

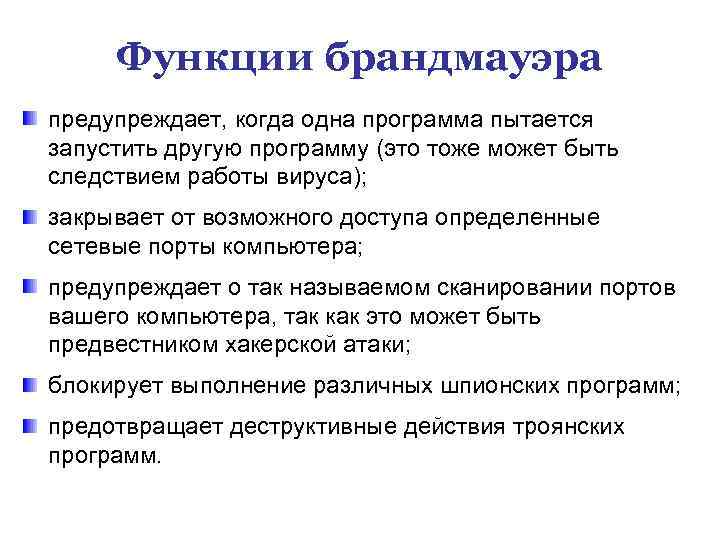

Функции брандмауэра предупреждает, когда одна программа пытается запустить другую программу (это тоже может быть следствием работы вируса); закрывает от возможного доступа определенные сетевые порты компьютера; предупреждает о так называемом сканировании портов вашего компьютера, так как это может быть предвестником хакерской атаки; блокирует выполнение различных шпионских программ; предотвращает деструктивные действия троянских программ.

Функции брандмауэра предупреждает, когда одна программа пытается запустить другую программу (это тоже может быть следствием работы вируса); закрывает от возможного доступа определенные сетевые порты компьютера; предупреждает о так называемом сканировании портов вашего компьютера, так как это может быть предвестником хакерской атаки; блокирует выполнение различных шпионских программ; предотвращает деструктивные действия троянских программ.

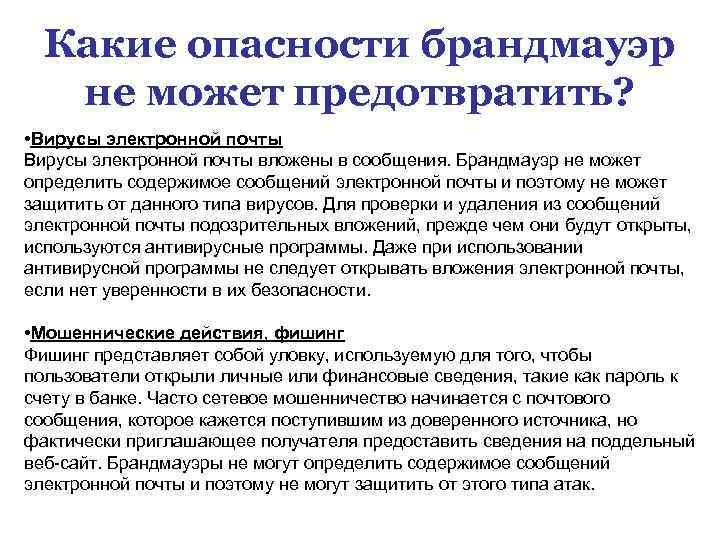

Какие опасности брандмауэр не может предотвратить? • Вирусы электронной почты вложены в сообщения. Брандмауэр не может определить содержимое сообщений электронной почты и поэтому не может защитить от данного типа вирусов. Для проверки и удаления из сообщений электронной почты подозрительных вложений, прежде чем они будут открыты, используются антивирусные программы. Даже при использовании антивирусной программы не следует открывать вложения электронной почты, если нет уверенности в их безопасности. • Мошеннические действия, фишинг Фишинг представляет собой уловку, используемую для того, чтобы пользователи открыли личные или финансовые сведения, такие как пароль к счету в банке. Часто сетевое мошенничество начинается с почтового сообщения, которое кажется поступившим из доверенного источника, но фактически приглашающее получателя предоставить сведения на поддельный веб-сайт. Брандмауэры не могут определить содержимое сообщений электронной почты и поэтому не могут защитить от этого типа атак.

Какие опасности брандмауэр не может предотвратить? • Вирусы электронной почты вложены в сообщения. Брандмауэр не может определить содержимое сообщений электронной почты и поэтому не может защитить от данного типа вирусов. Для проверки и удаления из сообщений электронной почты подозрительных вложений, прежде чем они будут открыты, используются антивирусные программы. Даже при использовании антивирусной программы не следует открывать вложения электронной почты, если нет уверенности в их безопасности. • Мошеннические действия, фишинг Фишинг представляет собой уловку, используемую для того, чтобы пользователи открыли личные или финансовые сведения, такие как пароль к счету в банке. Часто сетевое мошенничество начинается с почтового сообщения, которое кажется поступившим из доверенного источника, но фактически приглашающее получателя предоставить сведения на поддельный веб-сайт. Брандмауэры не могут определить содержимое сообщений электронной почты и поэтому не могут защитить от этого типа атак.

Что еще нужно для защиты компьютера? Что еще, кроме брандмауэра, нужно для защиты компьютера? Потребуется выполнить два следующих действия: • Включите автоматическое обновление Windows и удостоверьтесь, что обновления автоматически устанавливаются на компьютер. • Используйте программу для борьбы с вирусами и вредоносными программами и следите, чтобы она отвечала последним требованиям, регулярно загружая обновления с веб-сайта разработчика программы. Многие подобные программы обновляются автоматически. Они помогут защитить компьютер от программ-шпионов и другого вредоносного программного обеспечения.

Что еще нужно для защиты компьютера? Что еще, кроме брандмауэра, нужно для защиты компьютера? Потребуется выполнить два следующих действия: • Включите автоматическое обновление Windows и удостоверьтесь, что обновления автоматически устанавливаются на компьютер. • Используйте программу для борьбы с вирусами и вредоносными программами и следите, чтобы она отвечала последним требованиям, регулярно загружая обновления с веб-сайта разработчика программы. Многие подобные программы обновляются автоматически. Они помогут защитить компьютер от программ-шпионов и другого вредоносного программного обеспечения.

Законодательство Российской Федерации о вредоносных программах

Законодательство Российской Федерации о вредоносных программах

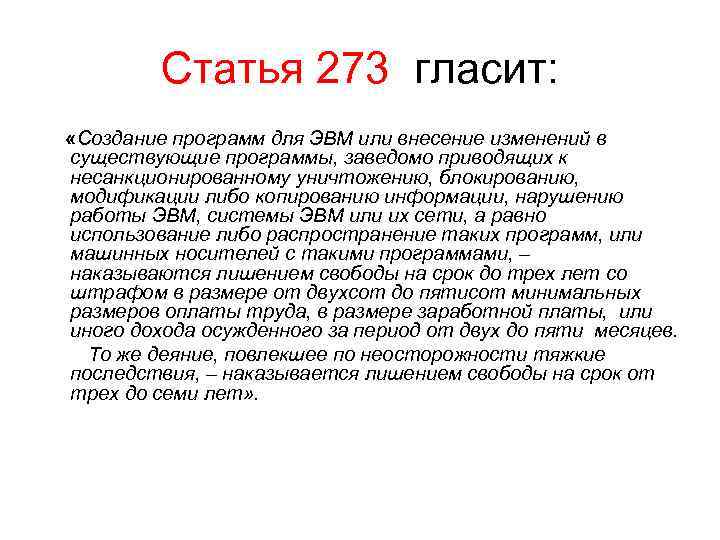

Глава 28 «Преступления в сфере компьютерной информации» Уголовного кодекса Российской Федерации Статья 273

Глава 28 «Преступления в сфере компьютерной информации» Уголовного кодекса Российской Федерации Статья 273

Статья 273 гласит: «Создание программ для ЭВМ или внесение изменений в существующие программы, заведомо приводящих к несанкционированному уничтожению, блокированию, модификации либо копированию информации, нарушению работы ЭВМ, системы ЭВМ или их сети, а равно использование либо распространение таких программ, или машинных носителей с такими программами, – наказываются лишением свободы на срок до трех лет со штрафом в размере от двухсот до пятисот минимальных размеров оплаты труда, в размере заработной платы, или иного дохода осужденного за период от двух до пяти месяцев. То же деяние, повлекшее по неосторожности тяжкие последствия, – наказывается лишением свободы на срок от трех до семи лет» .

Статья 273 гласит: «Создание программ для ЭВМ или внесение изменений в существующие программы, заведомо приводящих к несанкционированному уничтожению, блокированию, модификации либо копированию информации, нарушению работы ЭВМ, системы ЭВМ или их сети, а равно использование либо распространение таких программ, или машинных носителей с такими программами, – наказываются лишением свободы на срок до трех лет со штрафом в размере от двухсот до пятисот минимальных размеров оплаты труда, в размере заработной платы, или иного дохода осужденного за период от двух до пяти месяцев. То же деяние, повлекшее по неосторожности тяжкие последствия, – наказывается лишением свободы на срок от трех до семи лет» .

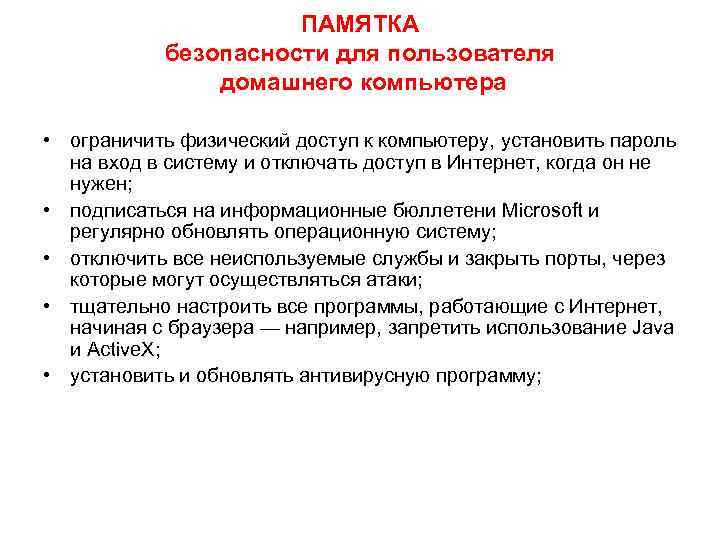

ПАМЯТКА безопасности для пользователя домашнего компьютера • ограничить физический доступ к компьютеру, установить пароль на вход в систему и отключать доступ в Интернет, когда он не нужен; • подписаться на информационные бюллетени Microsoft и регулярно обновлять операционную систему; • отключить все неиспользуемые службы и закрыть порты, через которые могут осуществляться атаки; • тщательно настроить все программы, работающие с Интернет, начиная с браузера — например, запретить использование Java и Active. X; • установить и обновлять антивирусную программу;

ПАМЯТКА безопасности для пользователя домашнего компьютера • ограничить физический доступ к компьютеру, установить пароль на вход в систему и отключать доступ в Интернет, когда он не нужен; • подписаться на информационные бюллетени Microsoft и регулярно обновлять операционную систему; • отключить все неиспользуемые службы и закрыть порты, через которые могут осуществляться атаки; • тщательно настроить все программы, работающие с Интернет, начиная с браузера — например, запретить использование Java и Active. X; • установить и обновлять антивирусную программу;

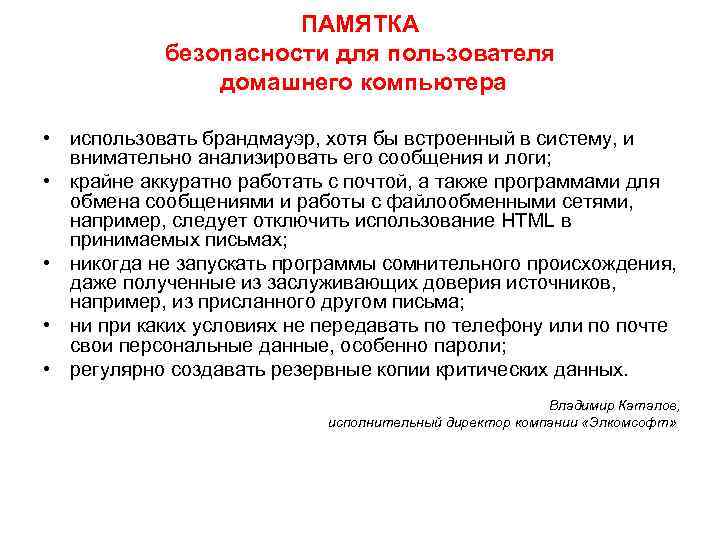

ПАМЯТКА безопасности для пользователя домашнего компьютера • использовать брандмауэр, хотя бы встроенный в систему, и внимательно анализировать его сообщения и логи; • крайне аккуратно работать с почтой, а также программами для обмена сообщениями и работы с файлообменными сетями, например, следует отключить использование HTML в принимаемых письмах; • никогда не запускать программы сомнительного происхождения, даже полученные из заслуживающих доверия источников, например, из присланного другом письма; • ни при каких условиях не передавать по телефону или по почте свои персональные данные, особенно пароли; • регулярно создавать резервные копии критических данных. Владимир Каталов, исполнительный директор компании «Элкомсофт»

ПАМЯТКА безопасности для пользователя домашнего компьютера • использовать брандмауэр, хотя бы встроенный в систему, и внимательно анализировать его сообщения и логи; • крайне аккуратно работать с почтой, а также программами для обмена сообщениями и работы с файлообменными сетями, например, следует отключить использование HTML в принимаемых письмах; • никогда не запускать программы сомнительного происхождения, даже полученные из заслуживающих доверия источников, например, из присланного другом письма; • ни при каких условиях не передавать по телефону или по почте свои персональные данные, особенно пароли; • регулярно создавать резервные копии критических данных. Владимир Каталов, исполнительный директор компании «Элкомсофт»

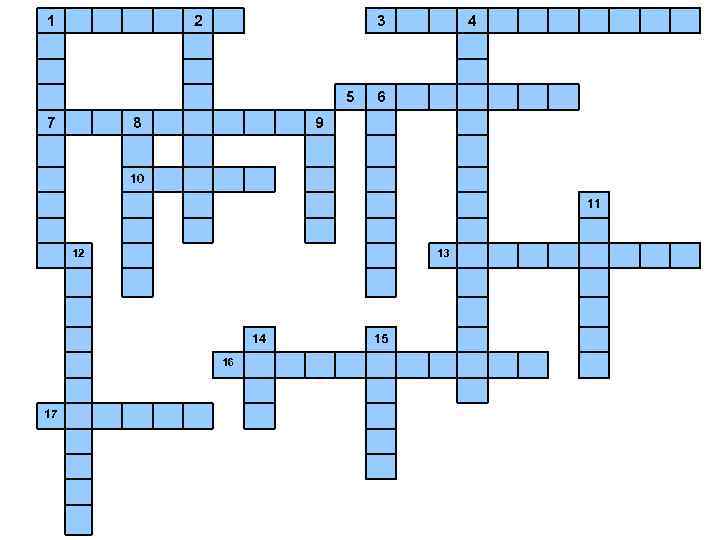

1 О Л и ф 2 г 3 4 о н т и о р ь о н м И т о л к 7 а к 8 о 5 и р у 6 о л о н т е я а е и р т и 9 г з О е Р 10 Ф и у л р м 11 И з с с н н о и р у с 12 о е о к р 13 т 14 16 ф и о л и м о н а н е р к ь т о ц р я а н р ф и т н 15 а и п е и к м ж д 17 о о и е з м р

1 О Л и ф 2 г 3 4 о н т и о р ь о н м И т о л к 7 а к 8 о 5 и р у 6 о л о н т е я а е и р т и 9 г з О е Р 10 Ф и у л р м 11 И з с с н н о и р у с 12 о е о к р 13 т 14 16 ф и о л и м о н а н е р к ь т о ц р я а н р ф и т н 15 а и п е и к м ж д 17 о о и е з м р

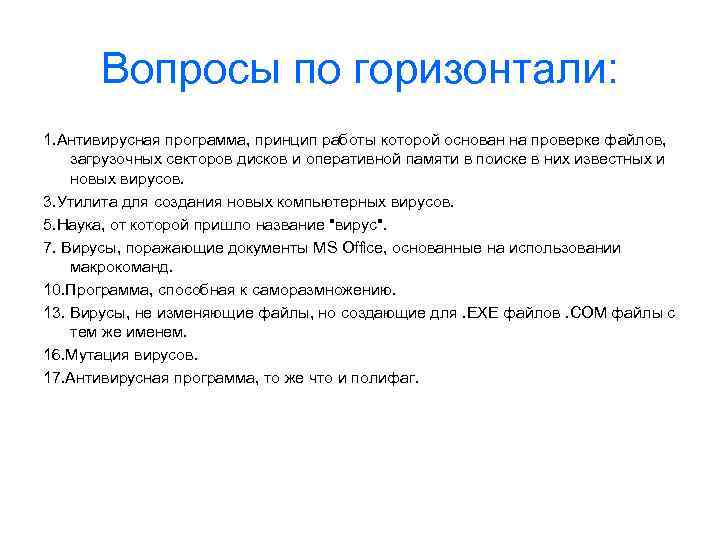

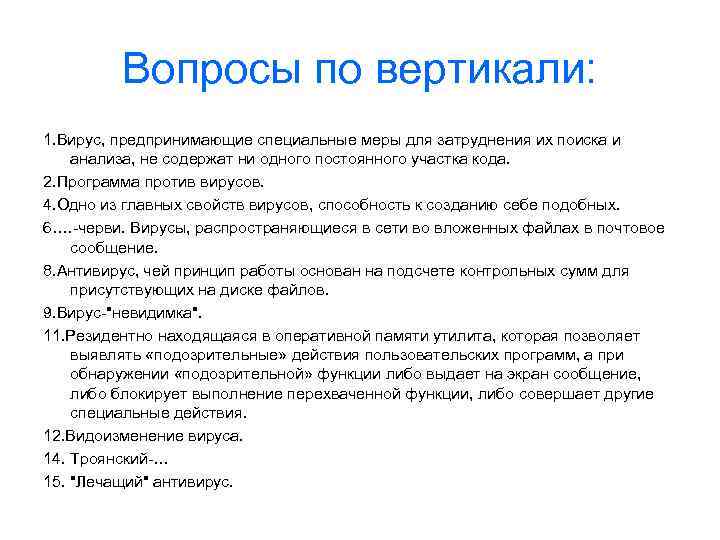

Вопросы по горизонтали: 1. Антивирусная программа, принцип работы которой основан на проверке файлов, загрузочных секторов дисков и оперативной памяти в поиске в них известных и новых вирусов. 3. Утилита для создания новых компьютерных вирусов. 5. Наука, от которой пришло название "вирус". 7. Вирусы, поражающие документы MS Office, основанные на использовании макрокоманд. 10. Программа, способная к саморазмножению. 13. Вирусы, не изменяющие файлы, но создающие для. EXE файлов. COM файлы с тем же именем. 16. Мутация вирусов. 17. Антивирусная программа, то же что и полифаг.

Вопросы по горизонтали: 1. Антивирусная программа, принцип работы которой основан на проверке файлов, загрузочных секторов дисков и оперативной памяти в поиске в них известных и новых вирусов. 3. Утилита для создания новых компьютерных вирусов. 5. Наука, от которой пришло название "вирус". 7. Вирусы, поражающие документы MS Office, основанные на использовании макрокоманд. 10. Программа, способная к саморазмножению. 13. Вирусы, не изменяющие файлы, но создающие для. EXE файлов. COM файлы с тем же именем. 16. Мутация вирусов. 17. Антивирусная программа, то же что и полифаг.

Вопросы по вертикали: 1. Вирус, предпринимающие специальные меры для затруднения их поиска и анализа, не содержат ни одного постоянного участка кода. 2. Программа против вирусов. 4. Одно из главных свойств вирусов, способность к созданию себе подобных. 6…. -черви. Вирусы, распространяющиеся в сети во вложенных файлах в почтовое сообщение. 8. Антивирус, чей принцип работы основан на подсчете контрольных сумм для присутствующих на диске файлов. 9. Вирус-"невидимка". 11. Резидентно находящаяся в оперативной памяти утилита, которая позволяет выявлять «подозрительные» действия пользовательских программ, а при обнаружении «подозрительной» функции либо выдает на экран сообщение, либо блокирует выполнение перехваченной функции, либо совершает другие специальные действия. 12. Видоизменение вируса. 14. Троянский-… 15. "Лечащий" антивирус.

Вопросы по вертикали: 1. Вирус, предпринимающие специальные меры для затруднения их поиска и анализа, не содержат ни одного постоянного участка кода. 2. Программа против вирусов. 4. Одно из главных свойств вирусов, способность к созданию себе подобных. 6…. -черви. Вирусы, распространяющиеся в сети во вложенных файлах в почтовое сообщение. 8. Антивирус, чей принцип работы основан на подсчете контрольных сумм для присутствующих на диске файлов. 9. Вирус-"невидимка". 11. Резидентно находящаяся в оперативной памяти утилита, которая позволяет выявлять «подозрительные» действия пользовательских программ, а при обнаружении «подозрительной» функции либо выдает на экран сообщение, либо блокирует выполнение перехваченной функции, либо совершает другие специальные действия. 12. Видоизменение вируса. 14. Троянский-… 15. "Лечащий" антивирус.

П О Л И Ф А Г К О Н С О Н Т И У Г И К Т О Р Я Ь О Н М И Р А Л Т М А К Р О В Б И Р У И О Л О Н Р Т Т А Е Е З О Е Р В Ф И У Л Р М М И З С С Н Н О К И С И Р У С М О Е О Р К Т К Ф П И О Л И М О Н А Н Е Р К Ь Т О Ц Р Я А Н Р Ф И Т Н Д А И П Е И К М Ж Д С О О И Е З М Р

П О Л И Ф А Г К О Н С О Н Т И У Г И К Т О Р Я Ь О Н М И Р А Л Т М А К Р О В Б И Р У И О Л О Н Р Т Т А Е Е З О Е Р В Ф И У Л Р М М И З С С Н Н О К И С И Р У С М О Е О Р К Т К Ф П И О Л И М О Н А Н Е Р К Ь Т О Ц Р Я А Н Р Ф И Т Н Д А И П Е И К М Ж Д С О О И Е З М Р

Физкульминутка Упражнение 1. Выполняется сидя. Быстро моргать в течение 30 сек. Упражнение 2. Выполняется стоя. Смотреть вдаль прямо перед собой 2 -3 с, поставить палец руки по средней линии лица на расстоянии 25 -30 см от глаз, перевести взгляд на конец пальца и смотреть на него 3 -5 с, опустить руку. Повторить 5 раз. Упражнение 3. Растереть наружные и внутренние поверхности ладоней до ощущения тепла. Упражнение 4. Кисти постепенно сжимать в кулаки, все крепче и крепче на счет 1 -6. Встряхнуть кистями, расслабиться на счет 7 -9.

Физкульминутка Упражнение 1. Выполняется сидя. Быстро моргать в течение 30 сек. Упражнение 2. Выполняется стоя. Смотреть вдаль прямо перед собой 2 -3 с, поставить палец руки по средней линии лица на расстоянии 25 -30 см от глаз, перевести взгляд на конец пальца и смотреть на него 3 -5 с, опустить руку. Повторить 5 раз. Упражнение 3. Растереть наружные и внутренние поверхности ладоней до ощущения тепла. Упражнение 4. Кисти постепенно сжимать в кулаки, все крепче и крепче на счет 1 -6. Встряхнуть кистями, расслабиться на счет 7 -9.