ТЕМА 3 КОМПЬЮТЕРНЫЕ СЕТИ Token Ring.pptx

- Количество слайдов: 24

КОМПЬЮТЕРНЫЕ СЕТИ Token Ring Проф. Григорьев В. А. ВЕРСИЯ 2012 1

КОМПЬЮТЕРНЫЕ СЕТИ Token Ring Проф. Григорьев В. А. ВЕРСИЯ 2012 1

Введение • Устройства ЛВС Token Ring соединяются последовательно в замкнутое кольцо, как показано на рис. 1. • В отличие от метода доступа CSMA/CD метод доступа Token Ring не допускает, чтобы какая либо станция начинала передачу данных, если другая станция уже ведет передачу. • СЛЕДОВАТЕЛЬНО НЕТ КОЛЛИЗИЙ! • Напротив, станция должна дождаться разрешения на передачу. Разрешение поступает в виде маркера, представляющего собой особую битовую комбинацию, которая, будучи захваченной (опознанной) стацией кольца, позволяет ей начать передачу данных. • По окончании передачи станция передает новый маркер, который должен быть захвачен другой станцией. ВЕРСИЯ 2012 2

Введение • Устройства ЛВС Token Ring соединяются последовательно в замкнутое кольцо, как показано на рис. 1. • В отличие от метода доступа CSMA/CD метод доступа Token Ring не допускает, чтобы какая либо станция начинала передачу данных, если другая станция уже ведет передачу. • СЛЕДОВАТЕЛЬНО НЕТ КОЛЛИЗИЙ! • Напротив, станция должна дождаться разрешения на передачу. Разрешение поступает в виде маркера, представляющего собой особую битовую комбинацию, которая, будучи захваченной (опознанной) стацией кольца, позволяет ей начать передачу данных. • По окончании передачи станция передает новый маркер, который должен быть захвачен другой станцией. ВЕРСИЯ 2012 2

Функционирование ЛВС Token Ring Устройства ЛВС Token Ring соединены в замкнутое кольцо. В сети Token Ring любая станция всегда непосредственно получает данные только от одной станции — той, которая является предыдущей в кольце. А передает данные своему ближайшему соседу вниз по потоку данных. ВЕРСИЯ 2012 3

Функционирование ЛВС Token Ring Устройства ЛВС Token Ring соединены в замкнутое кольцо. В сети Token Ring любая станция всегда непосредственно получает данные только от одной станции — той, которая является предыдущей в кольце. А передает данные своему ближайшему соседу вниз по потоку данных. ВЕРСИЯ 2012 3

Технология Token Ring • Технологии Token Ring и FDDI, используя кольцевую топологию физических связей, способны автоматически контролировать работоспособности сети. • Технология Token Ring была разработана компанией IBM в 1984 году. • Компания IBM в течение долгого времени использовала технологию Token Ring как свою основную сетевую технологию построения локальных сетей на основе компьютеров различных классов — мэйн фреймов, мини компьютеров и персональных компьютеров. ВЕРСИЯ 2012 4

Технология Token Ring • Технологии Token Ring и FDDI, используя кольцевую топологию физических связей, способны автоматически контролировать работоспособности сети. • Технология Token Ring была разработана компанией IBM в 1984 году. • Компания IBM в течение долгого времени использовала технологию Token Ring как свою основную сетевую технологию построения локальных сетей на основе компьютеров различных классов — мэйн фреймов, мини компьютеров и персональных компьютеров. ВЕРСИЯ 2012 4

Достоинства и недостатки метода доступа Token Ring ЛВС Token Ring, использующие метод доступа с передачей маркера и встроенные средства управления доступом к среде, имеют ряд достоинств, к которым можно отнести следующие: • Высокая пропускная способность. Все устройства сети работают поочередно. • Таким образом, устраняется соперничество и, следовательно, коллизии, что позволяет занимать значительную часть полосы пропускания (более 80%) без потери пропускной способности даже в тех случаях, когда в кольце много передающих устройств. • ВЕРСИЯ 2012 5

Достоинства и недостатки метода доступа Token Ring ЛВС Token Ring, использующие метод доступа с передачей маркера и встроенные средства управления доступом к среде, имеют ряд достоинств, к которым можно отнести следующие: • Высокая пропускная способность. Все устройства сети работают поочередно. • Таким образом, устраняется соперничество и, следовательно, коллизии, что позволяет занимать значительную часть полосы пропускания (более 80%) без потери пропускной способности даже в тех случаях, когда в кольце много передающих устройств. • ВЕРСИЯ 2012 5

• Детерминированный доступ. Каждое устройство ЛВС Token Ring гарантированно получает возможность для передачи данных. Эта особенность предоставляет станциям возможность доступа к сети через регулярные интервалы времени, что идеально для прикладных программ, требующих детерминированного доступа. • Поиск неисправностей и управление. В ЛВС Token Ring имеются встроенные средства управления, предоставляющие информацию, полезную для поиска неисправностей и управления как кольцом в целом, так и отдельными устройствами. • Отказоустойчивость. В ЛВС Token Ring имеется возможность для динамической локализации большинства неисправностей аппаратуры и восстановления нормального функционирования после их обнаружения. ВЕРСИЯ 2012 6

• Детерминированный доступ. Каждое устройство ЛВС Token Ring гарантированно получает возможность для передачи данных. Эта особенность предоставляет станциям возможность доступа к сети через регулярные интервалы времени, что идеально для прикладных программ, требующих детерминированного доступа. • Поиск неисправностей и управление. В ЛВС Token Ring имеются встроенные средства управления, предоставляющие информацию, полезную для поиска неисправностей и управления как кольцом в целом, так и отдельными устройствами. • Отказоустойчивость. В ЛВС Token Ring имеется возможность для динамической локализации большинства неисправностей аппаратуры и восстановления нормального функционирования после их обнаружения. ВЕРСИЯ 2012 6

К основным недостаткам ЛВС Token Ring следует отнести следующие: • Стоимость. При использовании Token Ring необходимо приобретать специальное оборудование, и хотя цены на него постоянно снижаются, оно может быть достаточно дорогостоящим. • Сложность установки. Прежде, чем начинать закупки оборудования и разворачивать кабельную систему, необходимо тщательно спланировать конфигурацию сети, используя сложные формулы. • При установке сети с нарушением спецификаций (особенно для колец, реализованных с использованием неэкранированной витой пары проводов) возникают затруднения, а в некоторых случаях сеть будет неработоспособна. ВЕРСИЯ 2012 7

К основным недостаткам ЛВС Token Ring следует отнести следующие: • Стоимость. При использовании Token Ring необходимо приобретать специальное оборудование, и хотя цены на него постоянно снижаются, оно может быть достаточно дорогостоящим. • Сложность установки. Прежде, чем начинать закупки оборудования и разворачивать кабельную систему, необходимо тщательно спланировать конфигурацию сети, используя сложные формулы. • При установке сети с нарушением спецификаций (особенно для колец, реализованных с использованием неэкранированной витой пары проводов) возникают затруднения, а в некоторых случаях сеть будет неработоспособна. ВЕРСИЯ 2012 7

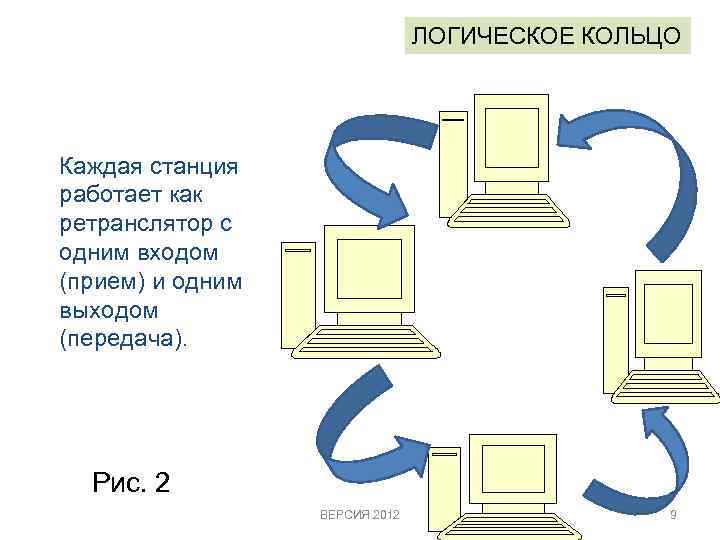

Функционирование ЛВС Token Ring • Каждая станция принимает все сигналы и ретранслирует их, как показано на рис. 2. Это означает, что каждая станция действует как репитер, а для ее подключения к кольцу необходим четырехпроводный кабель. • Одна пара проводов подключает к кольцу вход станции для приема сигналов, а по другой паре в кольцо передаются выходные сигналы станции. • Станция, связанная с данной станцией ее "приемным" кабелем, называется ее соседом предшественником. Станция, соединенная с данной станцией ее "передающим" кабелем, называется ее соседом последователем. ВЕРСИЯ 2012 8

Функционирование ЛВС Token Ring • Каждая станция принимает все сигналы и ретранслирует их, как показано на рис. 2. Это означает, что каждая станция действует как репитер, а для ее подключения к кольцу необходим четырехпроводный кабель. • Одна пара проводов подключает к кольцу вход станции для приема сигналов, а по другой паре в кольцо передаются выходные сигналы станции. • Станция, связанная с данной станцией ее "приемным" кабелем, называется ее соседом предшественником. Станция, соединенная с данной станцией ее "передающим" кабелем, называется ее соседом последователем. ВЕРСИЯ 2012 8

ЛОГИЧЕСКОЕ КОЛЬЦО Каждая станция работает как ретранслятор с одним входом (прием) и одним выходом (передача). Рис. 2 ВЕРСИЯ 2012 9

ЛОГИЧЕСКОЕ КОЛЬЦО Каждая станция работает как ретранслятор с одним входом (прием) и одним выходом (передача). Рис. 2 ВЕРСИЯ 2012 9

Функционирование ЛВС Token Ring • Чтобы передать данные, каждая станция должна выполнить четыре основных шага, составляющих протокол маркерного доступа. Согласно протоколу маркерного доступа для передачи данных каждая станция кольца должна: 1. Захватить маркер; 2. Передать подготовленные данные; 3. Изъять переданный кадр (или кадры); 4. Передать свободный маркер. ВЕРСИЯ 2012 10

Функционирование ЛВС Token Ring • Чтобы передать данные, каждая станция должна выполнить четыре основных шага, составляющих протокол маркерного доступа. Согласно протоколу маркерного доступа для передачи данных каждая станция кольца должна: 1. Захватить маркер; 2. Передать подготовленные данные; 3. Изъять переданный кадр (или кадры); 4. Передать свободный маркер. ВЕРСИЯ 2012 10

Шаг 1. Захват маркера • Для передачи данных, станция кольца прежде всего должна захватить свободный маркер. В примере, приведенном на рис. 3 адаптер станции В ЛВС Token Ring принимает данные, передаваемые в соответствии с протоколом более высокого уровня. • Поставив в очередь предназначенные к передаче данные, адаптер наблюдает за кольцом, пытаясь распознать появление маркера. • В любой момент передавать данные в ЛВС Token Ring может только одна станция. • В нашем примере, если станция В распознала битовую комбинацию, отождествляемую с маркером, считается, что она захватила маркер. После этого адаптер превращает маркер в кадр, содержащий подготовленные данные, и передает его. ВЕРСИЯ 2012 11

Шаг 1. Захват маркера • Для передачи данных, станция кольца прежде всего должна захватить свободный маркер. В примере, приведенном на рис. 3 адаптер станции В ЛВС Token Ring принимает данные, передаваемые в соответствии с протоколом более высокого уровня. • Поставив в очередь предназначенные к передаче данные, адаптер наблюдает за кольцом, пытаясь распознать появление маркера. • В любой момент передавать данные в ЛВС Token Ring может только одна станция. • В нашем примере, если станция В распознала битовую комбинацию, отождествляемую с маркером, считается, что она захватила маркер. После этого адаптер превращает маркер в кадр, содержащий подготовленные данные, и передает его. ВЕРСИЯ 2012 11

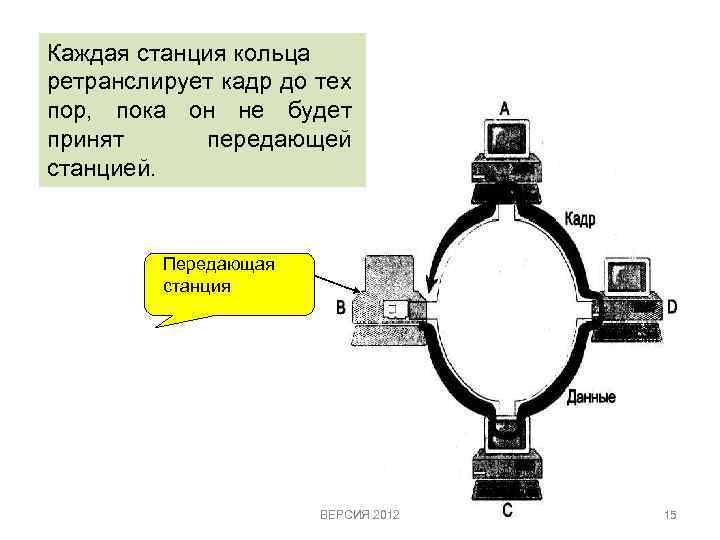

Шаг 2. Передача подготовленных данных • После захвата маркера адаптер станции передает подготовленные данные пока не закончит передачу полностью или не обнулится таймер удержания маркера (по умолчанию, 10 мс). • Переданные кадры ретранслируются каждой станцией, пока они не достигнут передающей станции. ВЕРСИЯ 2012 12

Шаг 2. Передача подготовленных данных • После захвата маркера адаптер станции передает подготовленные данные пока не закончит передачу полностью или не обнулится таймер удержания маркера (по умолчанию, 10 мс). • Переданные кадры ретранслируются каждой станцией, пока они не достигнут передающей станции. ВЕРСИЯ 2012 12

Обнаружение ошибки • Ретранслируя кадр, каждая станция проверяет его корректность. Если станция обнаружила ошибку в кадре, она устанавливает в 1 разряд кадра, называемый индикатором обнаруженной ошибки, предлагая другим станциям игнорировать наличие ошибки. • Это действие предотвращает многократное оповещение о некорректности кадра. ВЕРСИЯ 2012 13

Обнаружение ошибки • Ретранслируя кадр, каждая станция проверяет его корректность. Если станция обнаружила ошибку в кадре, она устанавливает в 1 разряд кадра, называемый индикатором обнаруженной ошибки, предлагая другим станциям игнорировать наличие ошибки. • Это действие предотвращает многократное оповещение о некорректности кадра. ВЕРСИЯ 2012 13

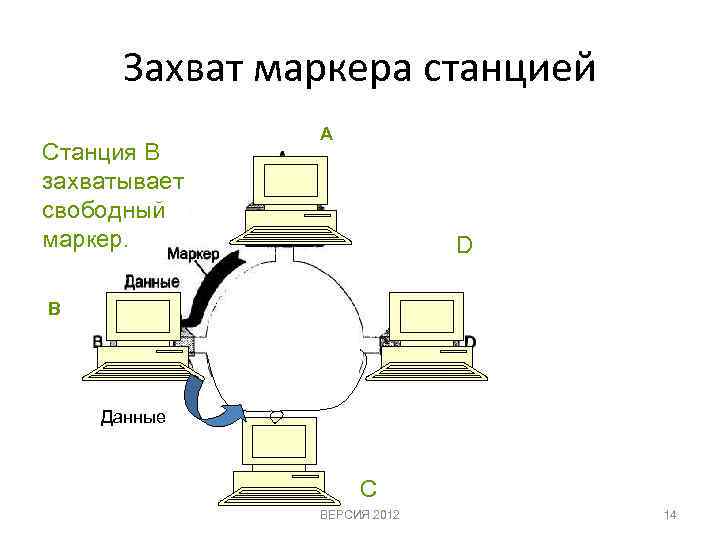

Захват маркера станцией Станция В захватывает свободный маркер. А D В Данные С ВЕРСИЯ 2012 14

Захват маркера станцией Станция В захватывает свободный маркер. А D В Данные С ВЕРСИЯ 2012 14

Каждая станция кольца ретранслирует кадр до тех пор, пока он не будет принят передающей станцией. Передающая станция ВЕРСИЯ 2012 15

Каждая станция кольца ретранслирует кадр до тех пор, пока он не будет принят передающей станцией. Передающая станция ВЕРСИЯ 2012 15

• Станция получатель создает копию кадра и ретранслирует его. • В нашем примере станция В передала кадр, содержащий подготовленные данные, D а станции С, D и А ретранслируют его ВЕРСИЯ 2012 16

• Станция получатель создает копию кадра и ретранслирует его. • В нашем примере станция В передала кадр, содержащий подготовленные данные, D а станции С, D и А ретранслируют его ВЕРСИЯ 2012 16

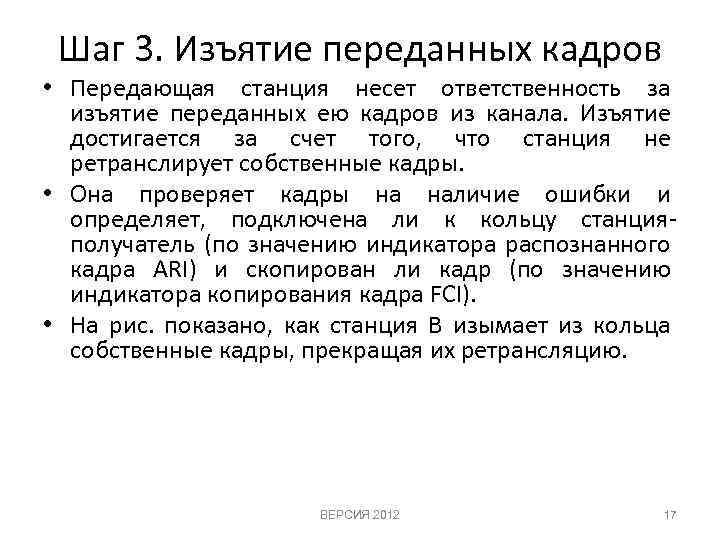

Шаг 3. Изъятие переданных кадров • Передающая станция несет ответственность за изъятие переданных ею кадров из канала. Изъятие достигается за счет того, что станция не ретранслирует собственные кадры. • Она проверяет кадры на наличие ошибки и определяет, подключена ли к кольцу станция получатель (по значению индикатора распознанного кадра ARI) и скопирован ли кадр (по значению индикатора копирования кадра FCI). • На рис. показано, как станция В изымает из кольца собственные кадры, прекращая их ретрансляцию. ВЕРСИЯ 2012 17

Шаг 3. Изъятие переданных кадров • Передающая станция несет ответственность за изъятие переданных ею кадров из канала. Изъятие достигается за счет того, что станция не ретранслирует собственные кадры. • Она проверяет кадры на наличие ошибки и определяет, подключена ли к кольцу станция получатель (по значению индикатора распознанного кадра ARI) и скопирован ли кадр (по значению индикатора копирования кадра FCI). • На рис. показано, как станция В изымает из кольца собственные кадры, прекращая их ретрансляцию. ВЕРСИЯ 2012 17

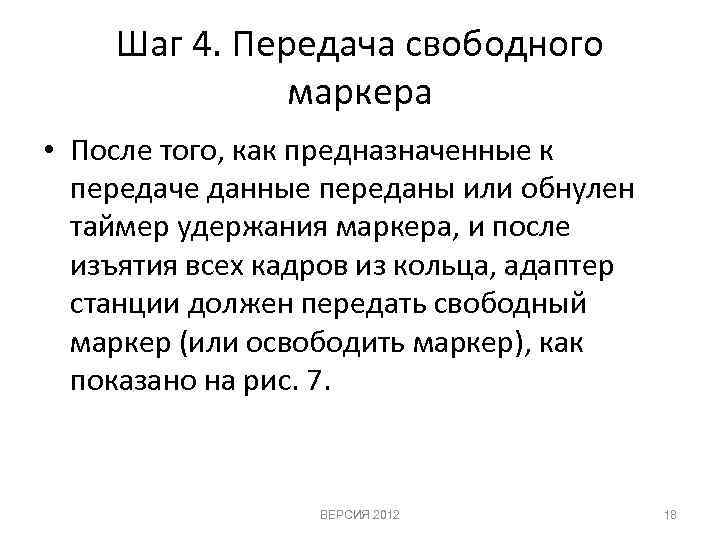

Шаг 4. Передача свободного маркера • После того, как предназначенные к передаче данные переданы или обнулен таймер удержания маркера, и после изъятия всех кадров из кольца, адаптер станции должен передать свободный маркер (или освободить маркер), как показано на рис. 7. ВЕРСИЯ 2012 18

Шаг 4. Передача свободного маркера • После того, как предназначенные к передаче данные переданы или обнулен таймер удержания маркера, и после изъятия всех кадров из кольца, адаптер станции должен передать свободный маркер (или освободить маркер), как показано на рис. 7. ВЕРСИЯ 2012 18

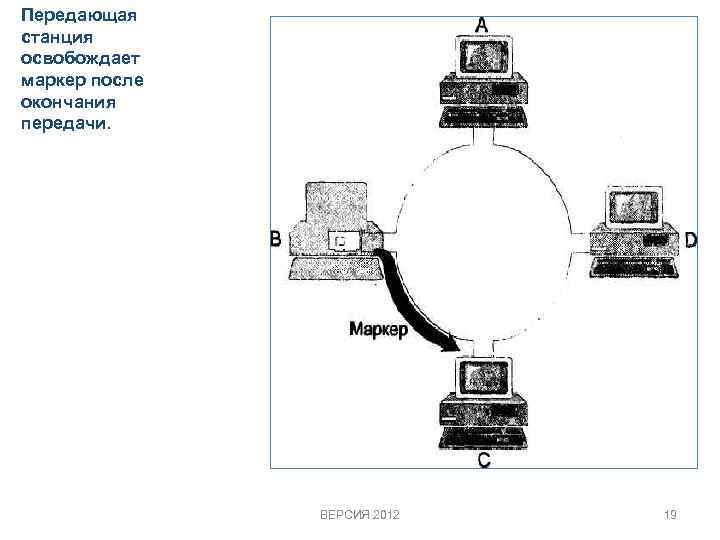

Передающая станция освобождает маркер после окончания передачи. ВЕРСИЯ 2012 19

Передающая станция освобождает маркер после окончания передачи. ВЕРСИЯ 2012 19

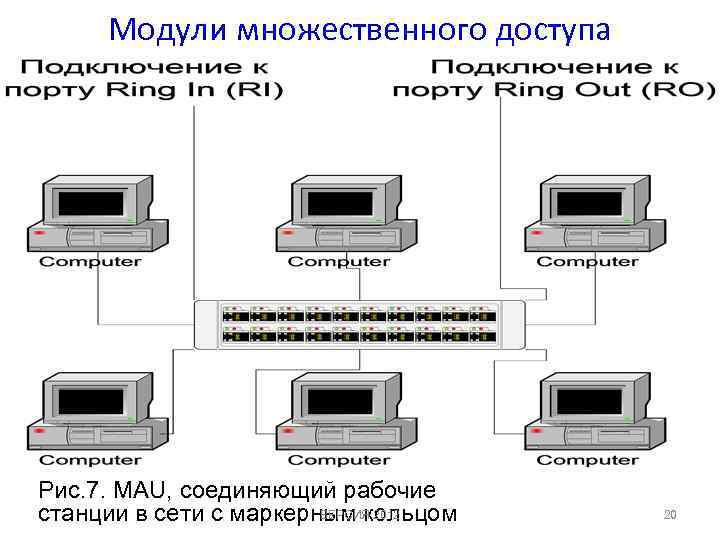

Модули множественного доступа Рис. 7. MAU, соединяющий рабочие ВЕРСИЯ 2012 станции в сети с маркерным кольцом 20

Модули множественного доступа Рис. 7. MAU, соединяющий рабочие ВЕРСИЯ 2012 станции в сети с маркерным кольцом 20

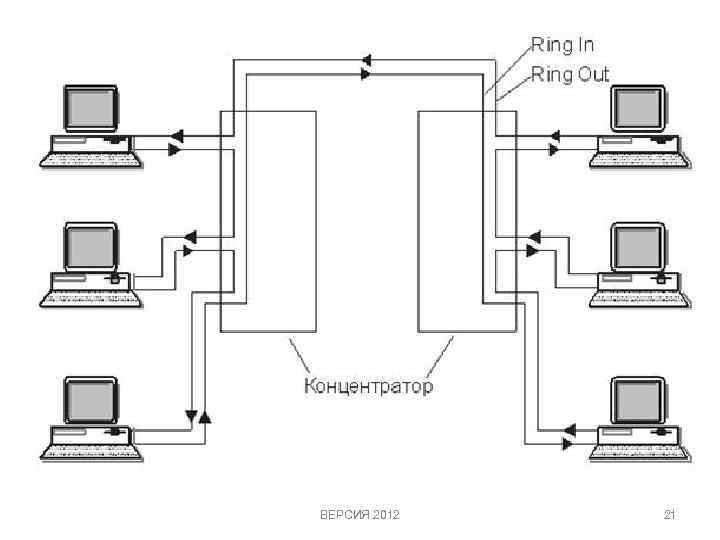

ВЕРСИЯ 2012 21

ВЕРСИЯ 2012 21

• Для контроля сети одна из станций исполняет роль так называемого активного монитора. Активный монитор выбирается во время инициализации кольца, критерием выбора служит максимальное значение МАС адреса. • Если активный монитор выходит из строя, процедура инициализации кольца повторяется и выбирается новый активный монитор. • Чтобы сеть могла обнаружить отказ активного монитора, последний в работоспособном состоянии каждые 3 секунды генерирует специальный кадр, обозначающий его присутствие. Если этот кадр не появляется в сети более 7 секунд, то остальные станции сети начинают процедуру выборов нового активного монитора. ВЕРСИЯ 2012 22

• Для контроля сети одна из станций исполняет роль так называемого активного монитора. Активный монитор выбирается во время инициализации кольца, критерием выбора служит максимальное значение МАС адреса. • Если активный монитор выходит из строя, процедура инициализации кольца повторяется и выбирается новый активный монитор. • Чтобы сеть могла обнаружить отказ активного монитора, последний в работоспособном состоянии каждые 3 секунды генерирует специальный кадр, обозначающий его присутствие. Если этот кадр не появляется в сети более 7 секунд, то остальные станции сети начинают процедуру выборов нового активного монитора. ВЕРСИЯ 2012 22

• Концентратор Token Ring может быть активным или пассивным. • Пассивный концентратор просто соединяет порты внутренними связями так, чтобы станции, подключаемые к этим портам, образовали кольцо. Ни усиление сигналов, ни их ресинхронизацию пассивный концентратор не выполняет. Такое MSAU устройство можно считать простым кроссовым блоком за одним исключением — MSAU обеспечивает обход какого либо порта, когда присоединенный к этому порту компьютер выключают. • Такая функция необходима для обеспечения связности кольца вне зависимости от состояния подключенных компьютеров. Обычно обход порта выполняется за счет релейных схем, которые питаются постоянным током от сетевого адаптера, а при выключении сетевого адаптера нормально замкнутые контакты реле соединяют вход порта с его выходом. ВЕРСИЯ 2012 23

• Концентратор Token Ring может быть активным или пассивным. • Пассивный концентратор просто соединяет порты внутренними связями так, чтобы станции, подключаемые к этим портам, образовали кольцо. Ни усиление сигналов, ни их ресинхронизацию пассивный концентратор не выполняет. Такое MSAU устройство можно считать простым кроссовым блоком за одним исключением — MSAU обеспечивает обход какого либо порта, когда присоединенный к этому порту компьютер выключают. • Такая функция необходима для обеспечения связности кольца вне зависимости от состояния подключенных компьютеров. Обычно обход порта выполняется за счет релейных схем, которые питаются постоянным током от сетевого адаптера, а при выключении сетевого адаптера нормально замкнутые контакты реле соединяют вход порта с его выходом. ВЕРСИЯ 2012 23

• Технология Token Ring позволяет использовать для соединения конечных станций и концентраторов различные типы кабеля: STP типа 1, UTP типа 3, UTP типа 6, а также волоконно оптический кабель. • При использовании экранированной витой пары STP типа 1 из номенклатуры кабельной системы IBM в кольцо допускается • объединять до 260 станций при длине ответвительных кабелей до 100 метров, • а при использовании неэкранированной витой пары максимальное количество станций сокращается до 72 при длине ответвительных кабелей до 45 метров. • Расстояние между пассивными концентраторами может достигать 100 м при использовании кабеля STP типа 1 и 45 м при использовании кабеля UTP типа 3. Между активными концентраторами максимальное расстояние увеличивается соответственно до 730 или 365 м в зависимости от типа кабеля. ВЕРСИЯ 2012 24 •

• Технология Token Ring позволяет использовать для соединения конечных станций и концентраторов различные типы кабеля: STP типа 1, UTP типа 3, UTP типа 6, а также волоконно оптический кабель. • При использовании экранированной витой пары STP типа 1 из номенклатуры кабельной системы IBM в кольцо допускается • объединять до 260 станций при длине ответвительных кабелей до 100 метров, • а при использовании неэкранированной витой пары максимальное количество станций сокращается до 72 при длине ответвительных кабелей до 45 метров. • Расстояние между пассивными концентраторами может достигать 100 м при использовании кабеля STP типа 1 и 45 м при использовании кабеля UTP типа 3. Между активными концентраторами максимальное расстояние увеличивается соответственно до 730 или 365 м в зависимости от типа кабеля. ВЕРСИЯ 2012 24 •