интернет.ppt

- Количество слайдов: 37

Компьютерные сети Две или более ЭВМ, соединенных между собой таким образом чтобы они могли обмениваться информацией, называются СЕТЬЮ. Компьютерная сеть (вычислительная сеть, сеть передачи данных) — система связи компьютеров и/или компьютерного оборудования (серверы, маршрутизаторы и другое оборудование). Для передачи информации могут быть использованы различные физические явления, как правило — различные виды электрических сигналов или электромагнитного излучения.

По типу функционального взаимодействия Клиент-сервер Технология «клиент-сервер» Клиент-сервер (англ. Client-server) — сетевая архитектура, в которой устройства являются либо клиентами, либо серверами. Клиентом (front end) является запрашивающая машина (обычно ПК), сервером (back end) — машина, которая отвечает на запрос. Оба термина (клиент и сервер) могут применяться как к физическим устройствам, так и к программному обеспечению. Преимущество: 1)Позволяет организовать сеть с большим количеством компьютеров. 2)Централизованное управление учетными записями. 3)Эффективный доступ к сетевым ресурсам. Недостатки: 1)Неработоспособность сервера может сделать неработоспособной сеть. 2)Администрирование данной системы требует квалифицированного профессионала. 3)Высокая стоимость оборудования. Сеть с выделенным сервером (англ. Client/Server network) — это локальная вычислительная сеть (LAN), в которой сетевые устройства централизованы и управляются одним или несколькими серверами. Индивидуальные рабочие станции или клиенты (такие, как ПК) должны обращаться к ресурсам сети через сервер(ы).

Однора нговые, децентрализо ванные или пи ринговые (от англ. peer-to-peer, P 2 P — точка-точка) сети — это компьютерные сети, основанные на равноправии участников. В таких сетях отсутствуют выделенные серверы, а каждый узел (peer) является как клиентом, так и сервером. В отличие от архитектуры клиент-сервера, такая организация позволяет сохранять работоспособность сети при любом количестве и любом сочетании доступных узлов. Так сказать «С глазу на глаз» . Bit. Torrent Skype

По типу сетевой топологии Шина , Звезда , Кольцо , Решётка , Смешанная топология , Полносвязная топология Топология типа ши на, представляет собой общий кабель (называемый шина или магистраль), к которому подсоединены все рабочие станции. На концах кабеля находятся терминаторы, для предотвращения отражения сигнала. Достоинства Небольшое время установки сети; Дешевизна (требуется меньше кабеля и сетевых устройств); Простота настройки; Выход из строя рабочей станции не отражается на работе сети. Недостатки Любые неполадки в сети, как обрыв кабеля, выход из строя терминатора полностью уничтожают работу всей сети; Сложная локализация неисправностей; С добавлением новых рабочих станций падает производительность сети.

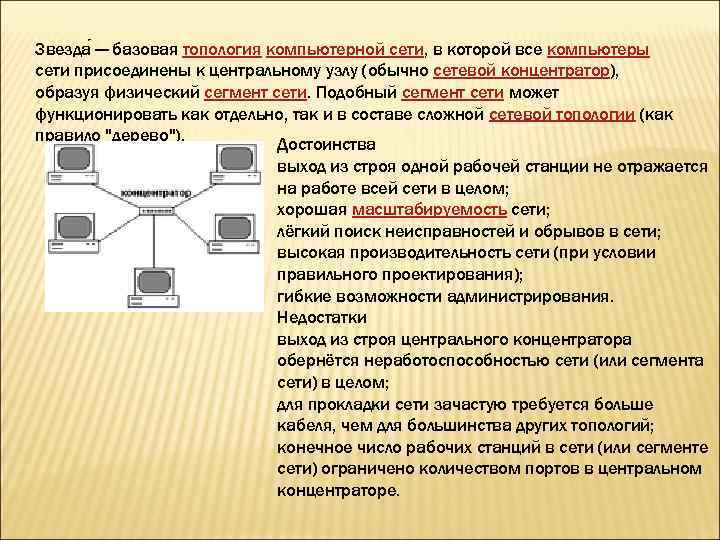

Звезда — базовая топология компьютерной сети, в которой все компьютеры сети присоединены к центральному узлу (обычно сетевой концентратор), образуя физический сегмент сети. Подобный сегмент сети может функционировать как отдельно, так и в составе сложной сетевой топологии (как правило "дерево"). Достоинства выход из строя одной рабочей станции не отражается на работе всей сети в целом; хорошая масштабируемость сети; лёгкий поиск неисправностей и обрывов в сети; высокая производительность сети (при условии правильного проектирования); гибкие возможности администрирования. Недостатки выход из строя центрального концентратора обернётся неработоспособностью сети (или сегмента сети) в целом; для прокладки сети зачастую требуется больше кабеля, чем для большинства других топологий; конечное число рабочих станций в сети (или сегменте сети) ограничено количеством портов в центральном концентраторе.

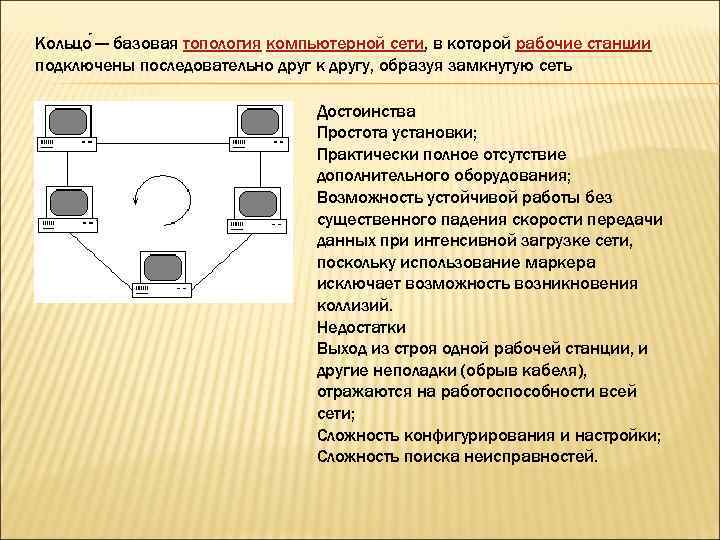

Кольцо — базовая топология компьютерной сети, в которой рабочие станции подключены последовательно друг к другу, образуя замкнутую сеть Достоинства Простота установки; Практически полное отсутствие дополнительного оборудования; Возможность устойчивой работы без существенного падения скорости передачи данных при интенсивной загрузке сети, поскольку использование маркера исключает возможность возникновения коллизий. Недостатки Выход из строя одной рабочей станции, и другие неполадки (обрыв кабеля), отражаются на работоспособности всей сети; Сложность конфигурирования и настройки; Сложность поиска неисправностей.

Решётка — понятие из теории организации компьютерных сетей. Это топология, в которой узлы образуют регулярную многомерную решетку. При этом каждое ребро решетки параллельно ее оси и соединяет два смежных узла вдоль этой оси. Одномерная «решётка» — это цепь, соединяющая два внешних узла (имеющие лишь одного соседа) через некоторое количество внутренних (у которых по два соседа — слева и справа). При соединении обоих внешних узлов получается топология «кольцо» . Двух- и трехмерные решетки используются в архитектуре суперкомпьютеров. Сети, основанные на FDDI используют топологию «двойное кольцо» , достигая тем самым высокую надежность и производительность. Многомерная решётка, соединенная циклически в более чем одном измерении, называется «тор» .

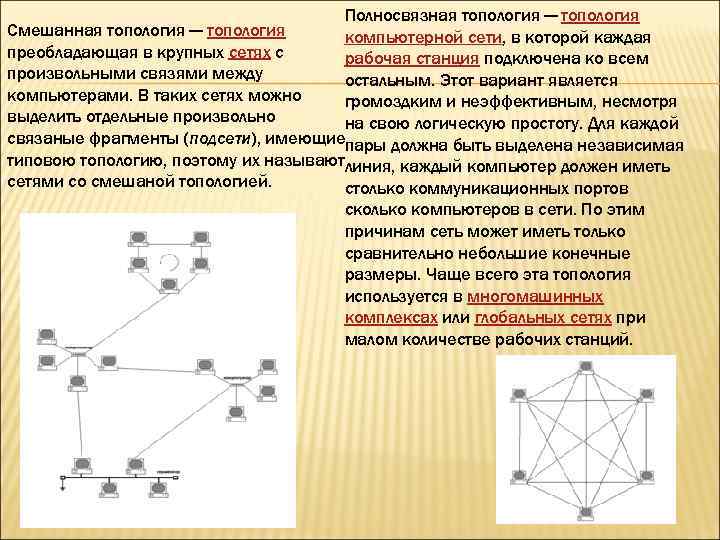

Полносвязная топология — топология Смешанная топология — топология компьютерной сети, в которой каждая преобладающая в крупных сетях с рабочая станция подключена ко всем произвольными связями между остальным. Этот вариант является компьютерами. В таких сетях можно громоздким и неэффективным, несмотря выделить отдельные произвольно на свою логическую простоту. Для каждой связаные фрагменты (подсети), имеющиепары должна быть выделена независимая типовою топологию, поэтому их называютлиния, каждый компьютер должен иметь сетями со смешаной топологией. столько коммуникационных портов сколько компьютеров в сети. По этим причинам сеть может иметь только сравнительно небольшие конечные размеры. Чаще всего эта топология используется в многомашинных комплексах или глобальных сетях при малом количестве рабочих станций.

По функциональному назначению Сети хранения данных Серверные фермы Сети управления процессом Сети SOHO По сетевым ОС На основе Windows На основе UNIX На основе Net. Ware Смешанные По необходимости поддержания постоянного соединения Пакетная сеть, например Фидонет и UUCP Онлайновая сеть, например Интернет и GSM

Архитектура сети Определяет правила обмена данными между компьютерами в сети 1. Ethernet при топологии шина и звезда В такой сети , прежде чем начать передачу данных, каждый проверяет сетевой график на шине. Если один узел видит, что другой ведет передачу данных, то он ждет, пока эта передача не закончится, и только после этого начинает передавать свои данные 2. Token Ring при звездообразной и кольцевой топологии При этом каждый компьютер в сети соединяется с концентратором при помощи двух кабелей: компьютер передает данные концентратору по одной линии, а принимает по другой.

Способы соединения сетей Мост – для объединения сетей, использующих разные топологии (но одинаковую технологию) Маршрутизатор – для объединения сетей, использующих разные технологии ( но одинаковые протоколы передачи данных) Шлюз – для объединения сетей, использующих разные протоколы передачи данных

![ИНТЕРНЕТ Интерне т (произносится как [интэрнэ т]; англ. Internet, сокр. от Interconnected Networks — ИНТЕРНЕТ Интерне т (произносится как [интэрнэ т]; англ. Internet, сокр. от Interconnected Networks —](https://present5.com/presentation/3/27961434_161486484.pdf-img/27961434_161486484.pdf-12.jpg)

ИНТЕРНЕТ Интерне т (произносится как [интэрнэ т]; англ. Internet, сокр. от Interconnected Networks — объединённые сети; сленг. ине т, нет) — глобальная телекоммуникационная сеть информационных и вычислительных ресурсов. Служит физической основой для Всемирной паутины. Часто упоминается как Всемирная сеть, Глобальная сеть, либо просто Сеть. В настоящее время, когда слово Интернет употребляется в обиходе, чаще всего имеется в виду Всемирная паутина и доступная в ней информация, а не сама физическая сеть.

Агентство передовых оборонных исследовательских проектов США (DARPA) предложило разработать для этого компьютерную сеть. Компьютерная сеть была названа ARPANET (англ. Advanced Research Projects Agency Network), и в 1969 году в рамках проекта сеть объединила четыре указанных научных учреждения. В 1984 году у сети ARPANET появился серьёзный соперник: Национальный аучный фонд США (NSF) основал обширную межуниверситетскую сеть NSFNet (англ. National Science Foundation Network), которая была составлена из более мелких сетей (включая известные тогда сети Usenet и Bitnet) и имела гораздо бо льшую пропускную способность, чем ARPANET. 1989 году в Европе, в стенах Европейского совета по ядерным исследованиям (фр. Conseil Européen pour la Recherche Nucléaire, CERN) родилась концепция Всемирной паутины. Её предложил знаменитый британский учёный Тим Бернерс-Ли, он же в течение двух лет разработал протокол HTTP, язык HTML и идентификаторы URI. В 1990 году сеть ARPANET прекратила своё существование, полностью проиграв конкуренцию NSFNet. В том же году было зафиксировано первое подключение к Интернету по телефонной линии (т. н. «дозво н» — англ. Dialup access).

Юридические аспекты 1. У Интернета нет собственника, так как он является совокупностью сетей, которые имеют различную географическую принадлежность. 2. Интернет нельзя выключить целиком, поскольку маршрутизаторы сетей не имеют единого внешнего управления. 3. Интернет стал достоянием всего человечества. 4. В Интернете имеется много полезных и вредных свойств, эксплуатируемых заинтересованными лицами. 5. Интернет, прежде всего, средство открытого хранения и распространения информации. По маршруту транспортировки незашифрованная информация может быть перехвачена и прочитана. 6. Интернет может связать каждый компьютер с любым другим, подключённым к Сети, так же, как и телефонная сеть. Если телефон имеет автоответчик, он способен распространять информацию, записанную в него, любому позвонившему. 7. Сайты в Интернете распространяют информацию по такому же принципу, т. е. индивидуально, по инициативе читателя. Спам-серверы и «зомби-сети» распространяют информацию по инициативе отправителя и забивают почтовые ящики пользователей электронной почты спамом точно так же, как забивают реальные почтовые ящики распространители рекламных листовок и брошюр.

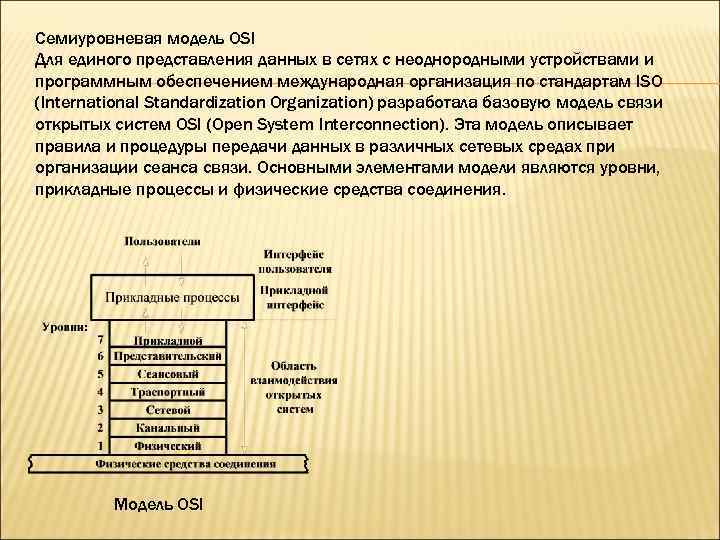

Семиуровневая модель OSI Для единого представления данных в сетях с неоднородными устройствами и программным обеспечением международная организация по стандартам ISO (International Standardization Organization) разработала базовую модель связи открытых систем OSI (Open System Interconnection). Эта модель описывает правила и процедуры передачи данных в различных сетевых средах при организации сеанса связи. Основными элементами модели являются уровни, прикладные процессы и физические средства соединения. Модель OSI

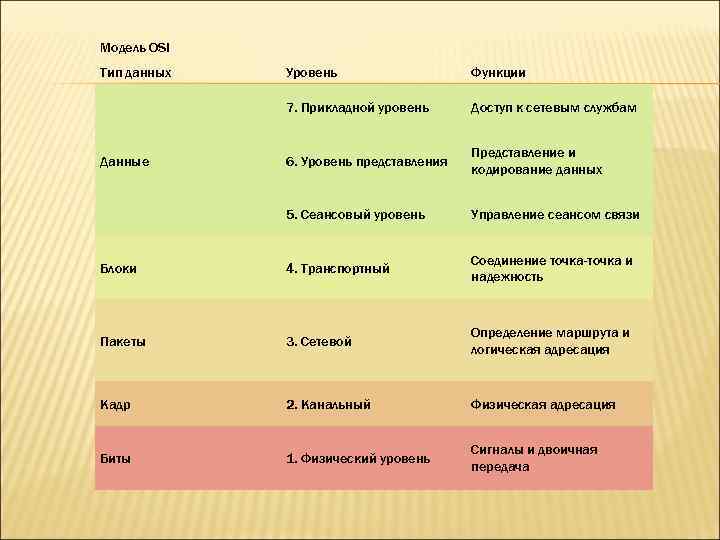

Модель OSI Тип данных Уровень Функции 7. Прикладной уровень Доступ к сетевым службам 6. Уровень представления Представление и кодирование данных 5. Сеансовый уровень Управление сеансом связи Блоки 4. Транспортный Соединение точка-точка и надежность Пакеты 3. Сетевой Определение маршрута и логическая адресация Кадр 2. Канальный Физическая адресация Биты 1. Физический уровень Сигналы и двоичная передача Данные

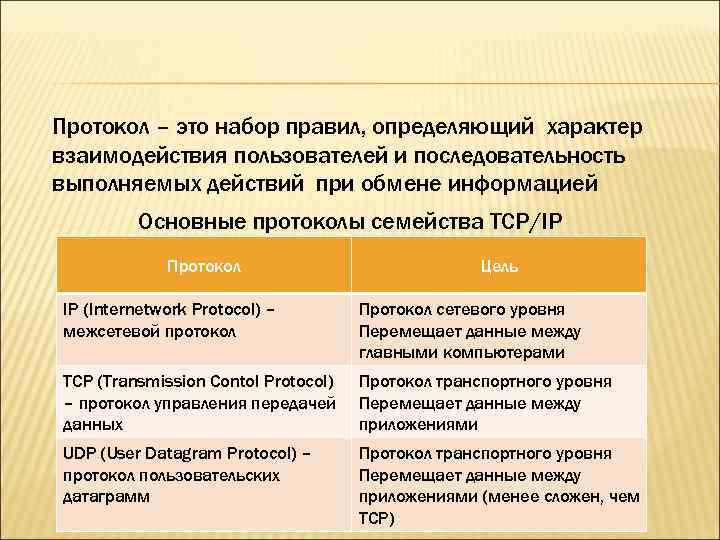

Протокол – это набор правил, определяющий характер взаимодействия пользователей и последовательность выполняемых действий при обмене информацией Основные протоколы семейства TCP/IP Протокол Цель IP (Internetwork Protocol) – межсетевой протокол Протокол сетевого уровня Перемещает данные между главными компьютерами TCP (Transmission Contol Protocol) – протокол управления передачей данных Протокол транспортного уровня Перемещает данные между приложениями UDP (User Datagram Protocol) – протокол пользовательских датаграмм Протокол транспортного уровня Перемещает данные между приложениями (менее сложен, чем TCP)

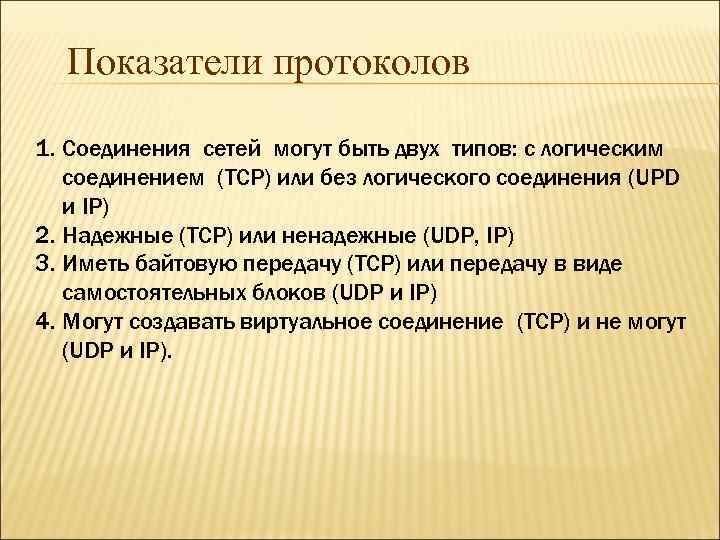

Показатели протоколов 1. Соединения сетей могут быть двух типов: с логическим соединением (TCP) или без логического соединения (UPD и IP) 2. Надежные (TCP) или ненадежные (UDP, IP) 3. Иметь байтовую передачу (TCP) или передачу в виде самостоятельных блоков (UDP и IP) 4. Могут создавать виртуальное соединение (TCP) и не могут (UDP и IP).

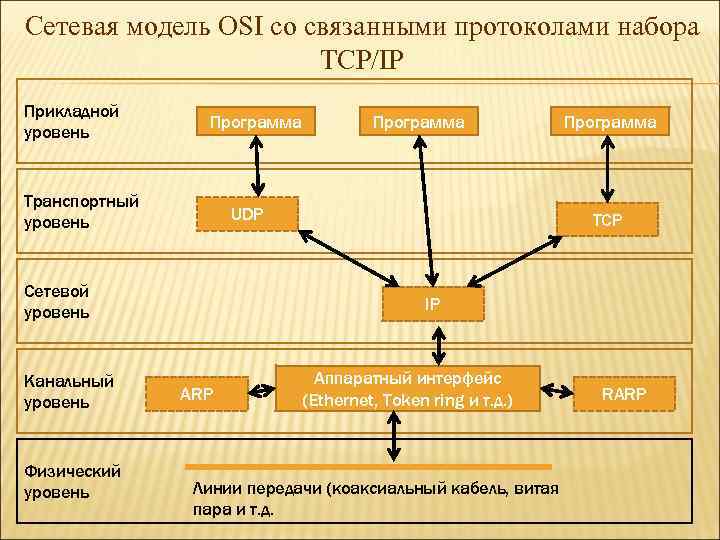

Сетевая модель OSI со связанными протоколами набора TCP/IP Прикладной уровень Программа Транспортный уровень UDP Сетевой уровень Канальный уровень Физический уровень Программа TCP IP ARP Аппаратный интерфейс (Ethernet, Token ring и т. д. ) Линии передачи (коаксиальный кабель, витая пара и т. д. RARP

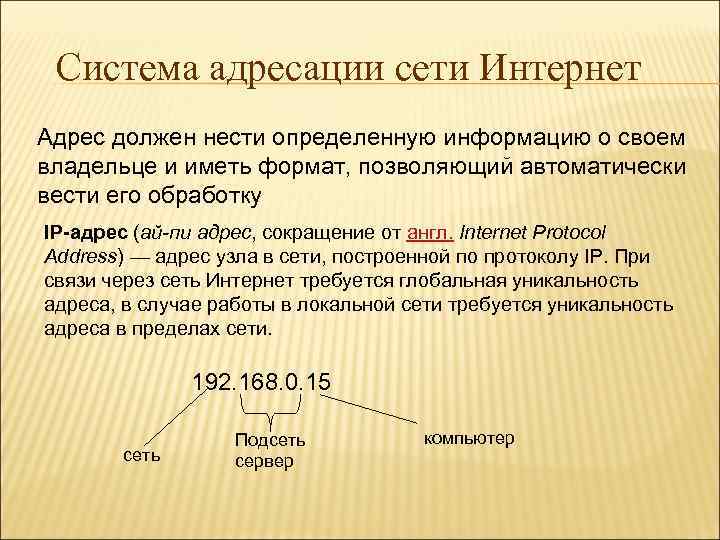

Система адресации сети Интернет Адрес должен нести определенную информацию о своем владельце и иметь формат, позволяющий автоматически вести его обработку IP-адрес (ай-пи адрес, сокращение от англ. Internet Protocol Address) — адрес узла в сети, построенной по протоколу IP. При связи через сеть Интернет требуется глобальная уникальность адреса, в случае работы в локальной сети требуется уникальность адреса в пределах сети. 192. 168. 0. 15 сеть Подсеть сервер компьютер

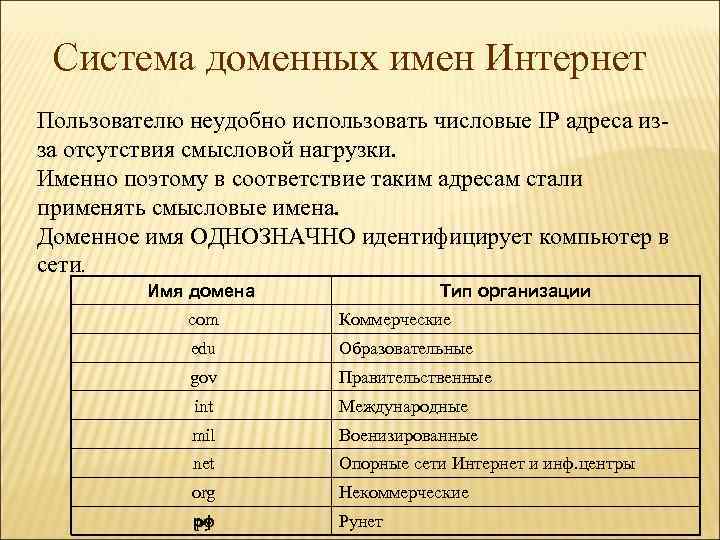

Система доменных имен Интернет Пользователю неудобно использовать числовые IP адреса изза отсутствия смысловой нагрузки. Именно поэтому в соответствие таким адресам стали применять смысловые имена. Доменное имя ОДНОЗНАЧНО идентифицирует компьютер в сети. Имя домена Тип организации com Коммерческие edu Образовательные gov Правительственные int Международные mil Военизированные net Опорные сети Интернет и инф. центры org Некоммерческие ру рф Рунет

Элементы, составляющие адрес URL http: //www. kgmu. kcn. ru/page. php? parm=division/smu. html Тип протокола, указывающий на web-ресурс Полное доменное имя сервера КЗНЦ РАН Подкаталог smu Имя файла

Поиск информации в сети Интернет Поиск осуществляется поисковыми серверами – специально созданными и свободно доступными web-узлами, основная функция которых состоит в поиске нужной информации по заданным алгоритмам. Существует 3 вида современных поисковых серверов: 1. Индексы – предполагают создание и непрерывное пополнение огромной базы данных по индексируемым документам, осуществляемое исключительно компьютерами (поисковыми роботами) Alta Vista (www. altavista. com), Яndex (www. yandex. ru), Info. Seek (infoseek. go. com).

2. Каталоги Второй подход предполагает организацию поисковой машины как предметно-ориентированной системы, где информация по отдельным темам собрана в постоянно обновляющихся иерархически организованных каталогах. Типичными представителями этой ветви являются: Yahoo! (www. yahoo. com), Look Smart (www. looksmart. com), Созвездие Internet (www. stars. ru)и виртуальные библиотеки. Web-каталоги создаются людьми, которые сами просматривают узлы Web, читают электронную почту и телеконференции. Здесь требуется огромная доля труда квалифицированных специалистов, занимающихся классификацией и анализом поступающих данных. Дополнительным преимуществом каталогов можно назвать специальные обзоры, аннотации и пр. , которые готовятся аналитиками этих узлов по различным темам и доступны пользователям.

Системы поиска Кроме классических индексов и каталогов в Internet существуют и гибридные поисковые системы, в которых можно воспользоваться и индексной базой данных и структурированными тематическими каталогами. Примерами таких “гибридных” серверов являются Lycos (www. lycos. com), Excite (www. excite. com), Rambler (www. rambler. ru). Онлайновые справочники также составляются людьми, но в отличие от Web-каталогов в них чаще всего отсутствует внутренний поисковый механизм. Пользователям приходится самостоятельно искать на сервере нужную информацию. В качестве примера онлайнового справочника можно привести Web Server Directory. Наиболее известны следующие системы для поиска информации в международных информационных ресурсах: Alta Vista (http: //www. altavista. com/); Google (http: //www. google. com/); Yahoo (http: //www. yahoo. com/); Infoseek (http: //www. infoseek. com/); Hot Bot (http: //www. hotbot. com/)/. Для поиска информации в российских информационных ресурсах: Яндекс (http: //www. yandex. ru/). Рамблер (http: //www. rambler. ru/); Апорт (http: //www. aport. ru/).

Методы защиты информации 1. Ограничение доступа к информации. Задача - исключить случайный и преднамеренный доступ посторонних лиц к комплексам средств автоматизации 2. Распределение доступа к информации. Задача – существенно затруднить преднамеренный перехват информации нарушителем, предусмотреть механизм разделения привилегий при доступе к особо важным данным 3. Криптографическое преобразование информации. 4. Законодательные меры по защите информации. Задачи – предупреждение и сдерживание потенциальных нарушителей, а также ответственность лиц за попытку преднамеренного несанкционированного доступа к аппаратуре и информации.

Компьютерные вирусы • Компью терный ви рус — разновидность компьютерных программ, отличительной особенностью которой является способность к размножению (саморепликация, англ. Selfreplication). В дополнение к этому вирусы могут повредить или полностью уничтожить все файлы и данные, подконтрольные пользователю, от имени которого была запущена заражённая программа, а также повредить или даже уничтожить операционную систему со всеми файлами в целом. • Неспециалисты к компьютерным вирусам иногда причисляют и другие виды вредоносных программ, такие как трояны, программы-шпионы и даже спам.

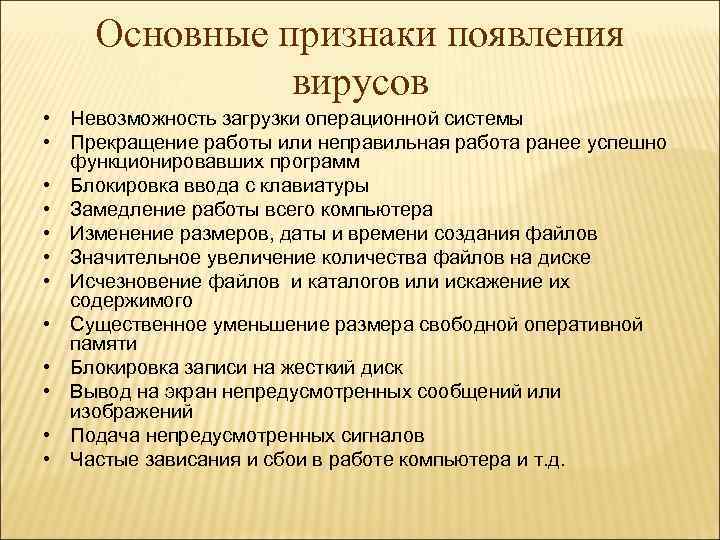

Основные признаки появления вирусов • Невозможность загрузки операционной системы • Прекращение работы или неправильная работа ранее успешно функционировавших программ • Блокировка ввода с клавиатуры • Замедление работы всего компьютера • Изменение размеров, даты и времени создания файлов • Значительное увеличение количества файлов на диске • Исчезновение файлов и каталогов или искажение их содержимого • Существенное уменьшение размера свободной оперативной памяти • Блокировка записи на жесткий диск • Вывод на экран непредусмотренных сообщений или изображений • Подача непредусмотренных сигналов • Частые зависания и сбои в работе компьютера и т. д.

Классификация вирусов По разрушительным возможностям Неопасные Очень опасные По способу заражения Резидентные Нерезидентные

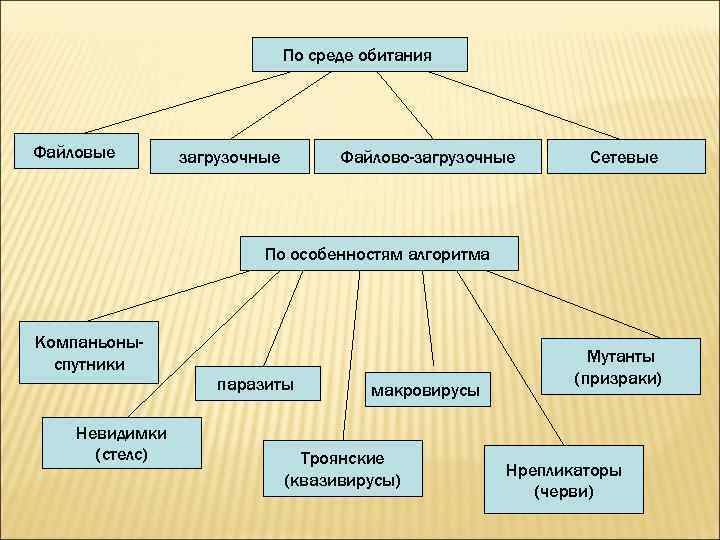

По среде обитания Файловые загрузочные Файлово-загрузочные Сетевые По особенностям алгоритма Компаньоныспутники Невидимки (стелс) паразиты макровирусы Троянские (квазивирусы) Мутанты (призраки) Нрепликаторы (черви)

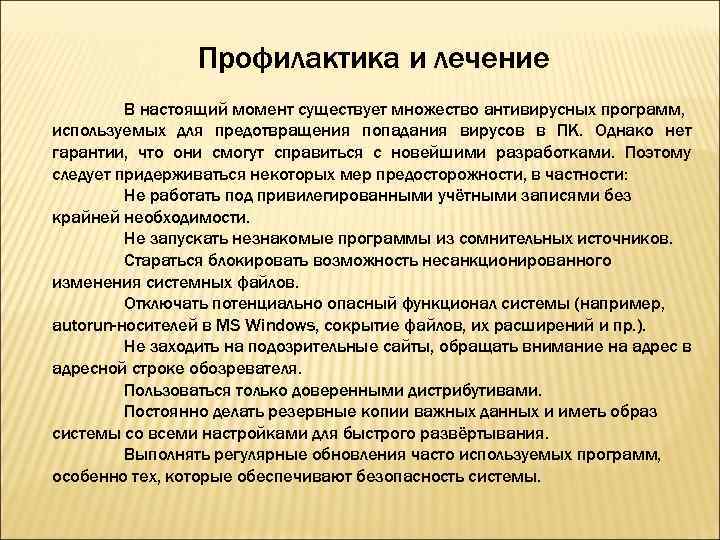

Профилактика и лечение В настоящий момент существует множество антивирусных программ, используемых для предотвращения попадания вирусов в ПК. Однако нет гарантии, что они смогут справиться с новейшими разработками. Поэтому следует придерживаться некоторых мер предосторожности, в частности: Не работать под привилегированными учётными записями без крайней необходимости. Не запускать незнакомые программы из сомнительных источников. Стараться блокировать возможность несанкционированного изменения системных файлов. Отключать потенциально опасный функционал системы (например, autorun-носителей в MS Windows, сокрытие файлов, их расширений и пр. ). Не заходить на подозрительные сайты, обращать внимание на адрес в адресной строке обозревателя. Пользоваться только доверенными дистрибутивами. Постоянно делать резервные копии важных данных и иметь образ системы со всеми настройками для быстрого развёртывания. Выполнять регулярные обновления часто используемых программ, особенно тех, которые обеспечивают безопасность системы.

Антивирусные программы • 1. 2. 3. 4. Требования: Стабильность и надежность работы Объем вирусной базы Скорость работы программы Наличие дополнительных возможностей 5. Многоплатформенность

Методы обнаружения вирусов • • • Метод соответствия определению вирусов в словаре Это метод, когда антивирусная программа, просматривая файл, обращается к антивирусным базам, которые составлены производителем программы-антивируса. В случае соответствия какого либо участка кода просматриваемой программы известному коду (сигнатуре) вируса в базах, программаантивирус может по запросу выполнить одно из следующих действий: Удалить инфицированный файл. Заблокировать доступ к инфицированному файлу. Отправить файл в карантин (то есть сделать его недоступным для выполнения с целью недопущения дальнейшего распространения вируса). Попытаться «вылечить» файл, удалив тело вируса из файла. В случае невозможности лечения/удаления, выполнить эту процедуру при следующей перезагрузке операционной системы.

Метод обнаружения странного поведения программ Антивирусы, использующие метод обнаружения подозрительного поведения программ не пытаются идентифицировать известные вирусы, вместо этого они прослеживают поведение всех программ. Если программа пытается записать какие-то данные в исполняемый файл (. EXE-файл), программа-антивирус может пометить этот файл, предупредить пользователя и спросить что следует сделать. В настоящее время, подобные превентивные методы обнаружения вредоносного кода, в том или ином виде, широко применяются в качестве модуля антивирусной программы, а не отдельного продукта. Другие названия: проактивная защита, поведенческий блокиратор В отличие от метода поиска соответствия определению вируса в антивирусных базах, метод обнаружения подозрительного поведения даёт защиту от новых вирусов, которых ещё нет в антивирусных базах. Однако следует учитывать, что программы или модули, построенные на этом методе, выдают также большое количество предупреждений (в некоторых режимах работы), что делает пользователя мало восприимчивым ко всем предупреждениям.

Метод «Белого списка» Общая технология по борьбе с вредоносными программами — это «белый список» . Вместо того, чтобы искать только известные вредоносные программы, эта технология предотвращает выполнение всех компьютерных кодов за исключением тех, которые были ранее обозначены системным администратором как безопасные. Выбрав этот параметр отказа по умолчанию, можно избежать ограничений, характерных для обновления сигнатур вирусов. К тому же, те приложения на компьютере, которые системный администратор не хочет устанавливать, не выполняются, так как их нет в «белом списке» . Так как у современных предприятий есть множество надежных приложений, ответственность за ограничения в использовании этой технологии возлагается на системных администраторов и соответствующим образом составленные ими «белые списки» надежных приложений.

Классификация антивирусных программ • • • 1. Детекторы 2. Доктора 3. Ревизоры 4. Фильтры 5. Вакцинаторы

Антивирусные программы

интернет.ppt