9 ЛК Коммутаторы 16.10.14.ppt

- Количество слайдов: 42

Коммутатор (switch) Функционально подобен мосту, но обрабатывает кадры в параллельном режиме (мультипроцессорный мост – на каждый порт поставлен специализированный процессор, продвигающий кадры сразу между парами всех своих портов). Дополнительные функции: • высокая производительность • борьба с перегрузками • поддержка виртуальных сетей; • приоритезация трафика; • фильтрация трафика; • использование магистрального порта по умолчанию и т. п.

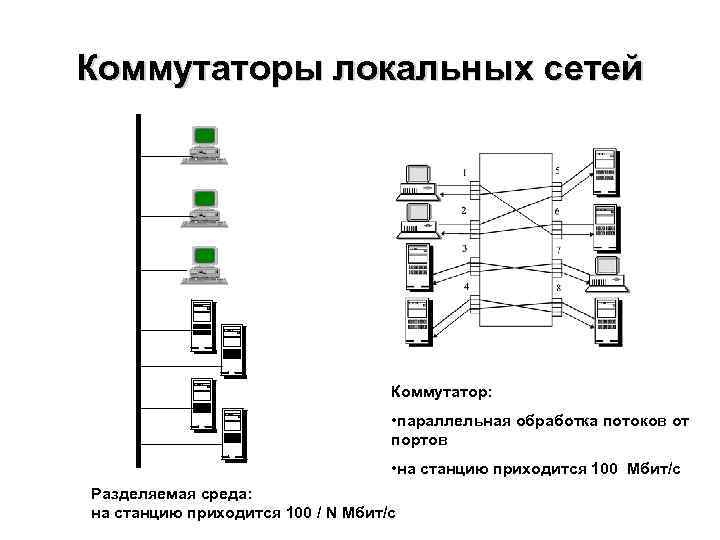

Коммутаторы локальных сетей Коммутатор: • параллельная обработка потоков от портов • на станцию приходится 100 Мбит/с Разделяемая среда: на станцию приходится 100 / N Мбит/с

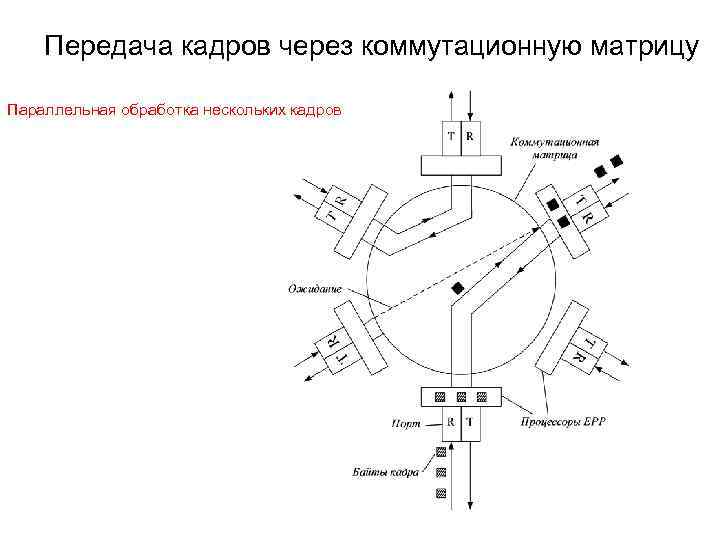

Структура коммутатора 1. Прием первых байт кадра, включая байты адреса назначения. 2. Поиск адреса назначения в адресной таблице коммутатора. 3. Коммутация матрицы. 4. Прием остальных байтов кадра. Порт 1 5. Передача кадра через коммутационную матрицу на выходной порт (если порт свободен). 6. Получение доступа к среде процессором выходного порта. Порт 2 7. Передача кадра процессором выходного порта в сеть. Порт 3 ЕРР – процессор пакетов Ethernet (Ethernet Packet Processor)

Передача кадров через коммутационную матрицу Параллельная обработка нескольких кадров

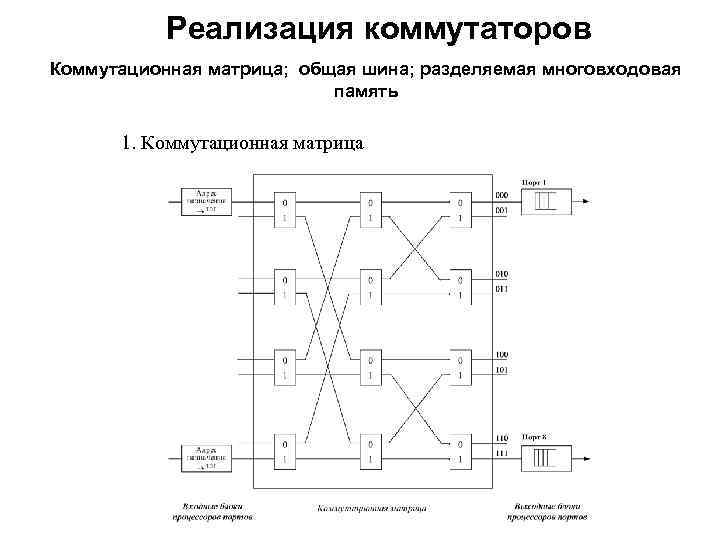

Реализация коммутаторов Коммутационная матрица; общая шина; разделяемая многовходовая память 1. Коммутационная матрица

Реализация коммутаторов 2. Общая шина

Реализация коммутаторов 3. Разделяемая память

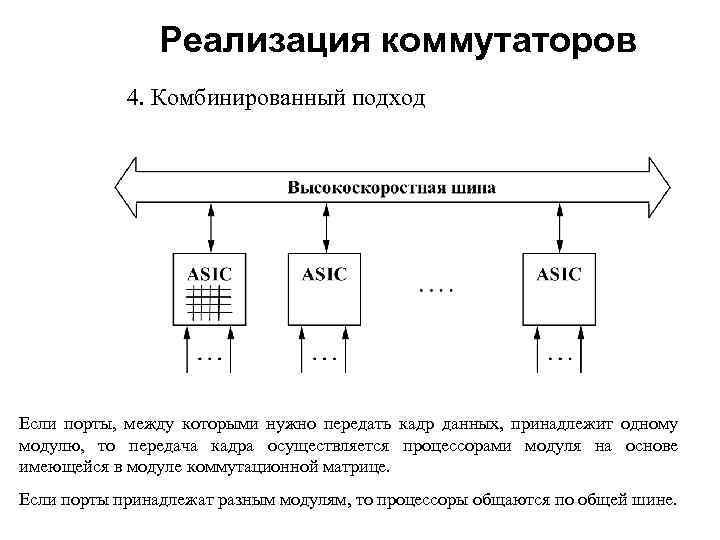

Реализация коммутаторов 4. Комбинированный подход Если порты, между которыми нужно передать кадр данных, принадлежит одному модулю, то передача кадра осуществляется процессорами модуля на основе имеющейся в модуле коммутационной матрице. Если порты принадлежат разным модулям, то процессоры общаются по общей шине.

Управление потоком в коммутаторах (в полудуплексном режиме) Метод обратного давления – создание искусственной коллизии в сегменте, который чересчур интенсивно посылает кадры в коммутатор (посылка в порт jamпоследовательности) 1. 2 а. Агрессивный захват среды коммутатором – после передачи очередного кадра коммутатор делает технологическую паузу в 9, 1 мкс вместо стандартной - 9, 6 мкс.

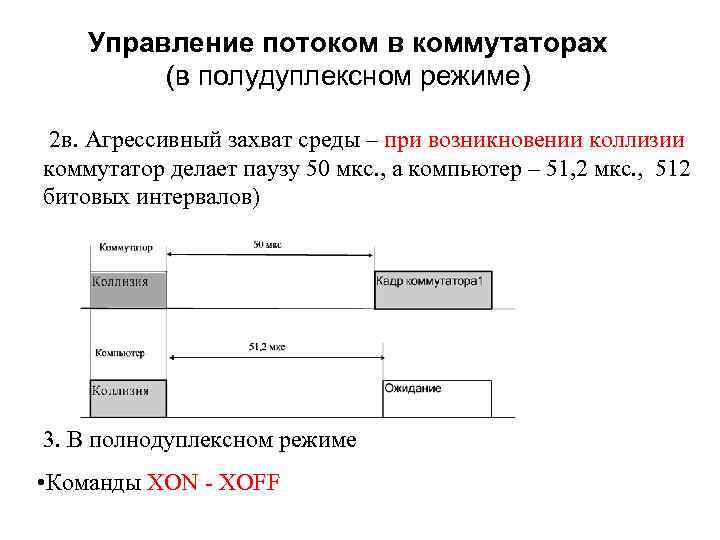

Управление потоком в коммутаторах (в полудуплексном режиме) 2 в. Агрессивный захват среды – при возникновении коллизии коммутатор делает паузу 50 мкс. , а компьютер – 51, 2 мкс. , 512 битовых интервалов) 3. В полнодуплексном режиме • Команды XON - XOFF

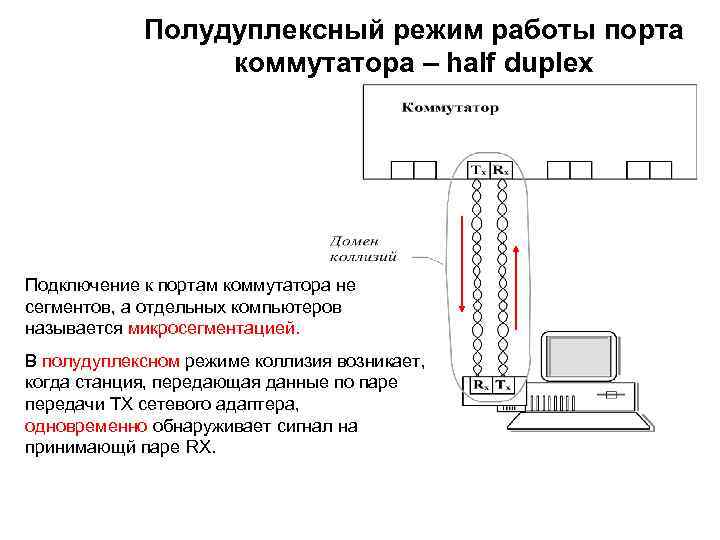

Полудуплексный режим работы порта коммутатора – half duplex Подключение к портам коммутатора не сегментов, а отдельных компьютеров называется микросегментацией. В полудуплексном режиме коллизия возникает, когда станция, передающая данные по паре передачи ТХ сетевого адаптера, одновременно обнаруживает сигнал на принимающй паре RX.

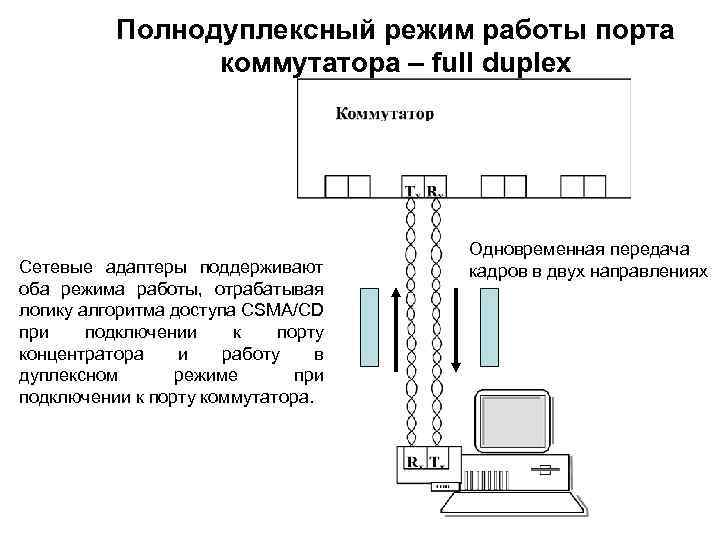

Полнодуплексный режим работы порта коммутатора – full duplex Сетевые адаптеры поддерживают оба режима работы, отрабатывая логику алгоритма доступа CSMA/CD при подключении к порту концентратора и работу в дуплексном режиме при подключении к порту коммутатора. Одновременная передача кадров в двух направлениях

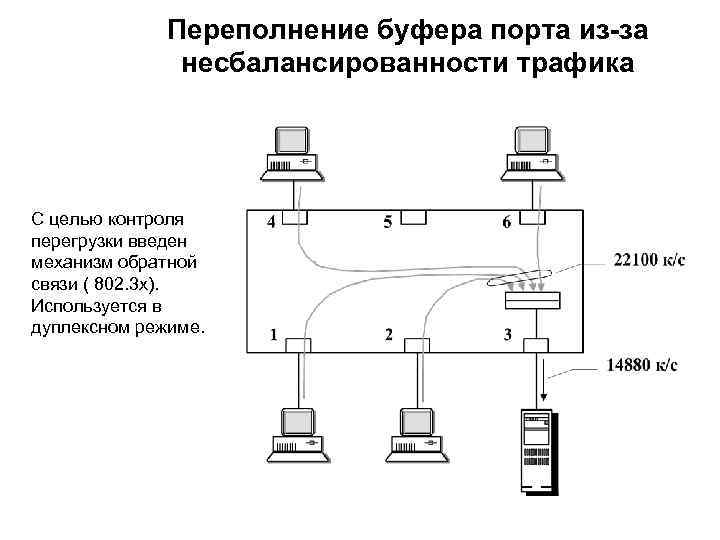

Переполнение буфера порта из-за несбалансированности трафика С целью контроля перегрузки введен механизм обратной связи ( 802. 3 х). Используется в дуплексном режиме.

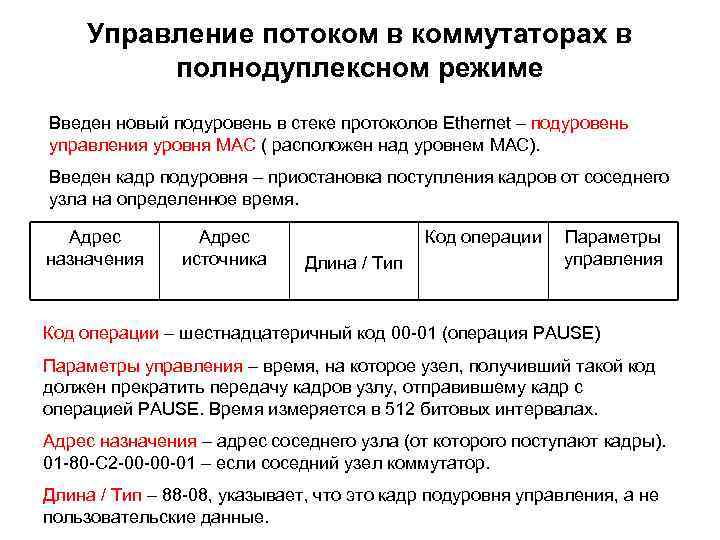

Управление потоком в коммутаторах в полнодуплексном режиме Введен новый подуровень в стеке протоколов Ethernet – подуровень управления уровня МАС ( расположен над уровнем МАС). Введен кадр подуровня – приостановка поступления кадров от соседнего узла на определенное время. Адрес назначения Адрес источника Код операции Длина / Тип Параметры управления Код операции – шестнадцатеричный код 00 -01 (операция PAUSE) Параметры управления – время, на которое узел, получивший такой код должен прекратить передачу кадров узлу, отправившему кадр с операцией PAUSE. Время измеряется в 512 битовых интервалах. Адрес назначения – адрес соседнего узла (от которого поступают кадры). 01 -80 -С 2 -00 -00 -01 – если соседний узел коммутатор. Длина / Тип – 88 -08, указывает, что это кадр подуровня управления, а не пользовательские данные.

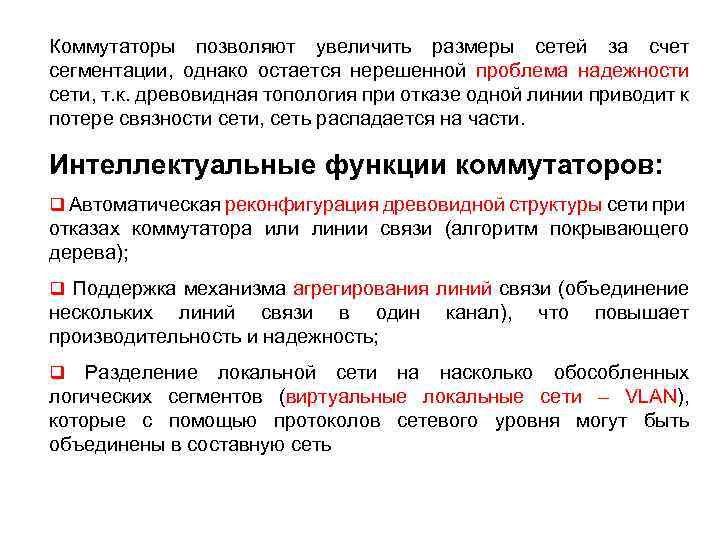

Коммутаторы позволяют увеличить размеры сетей за счет сегментации, однако остается нерешенной проблема надежности сети, т. к. древовидная топология при отказе одной линии приводит к потере связности сети, сеть распадается на части. Интеллектуальные функции коммутаторов: q Автоматическая реконфигурация древовидной структуры сети при отказах коммутатора или линии связи (алгоритм покрывающего дерева); q Поддержка механизма агрегирования линий связи (объединение нескольких линий связи в один производительность и надежность; канал), что повышает q Разделение локальной сети на насколько обособленных логических сегментов (виртуальные локальные сети – VLAN), которые с помощью протоколов сетевого уровня могут быть объединены в составную сеть

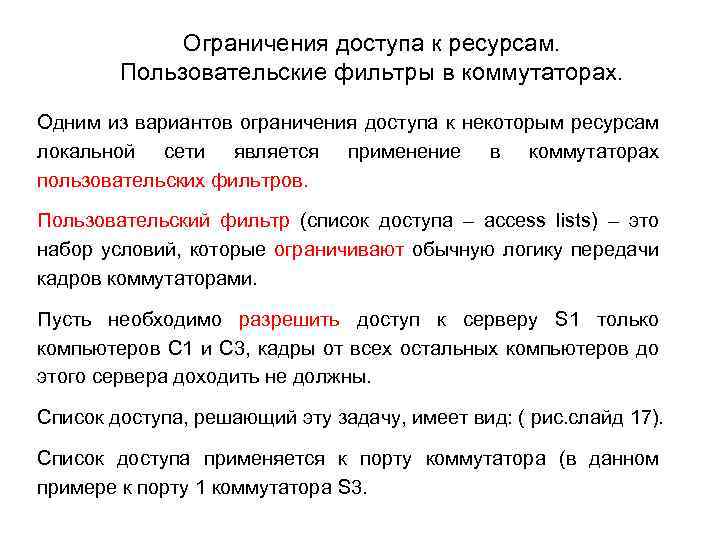

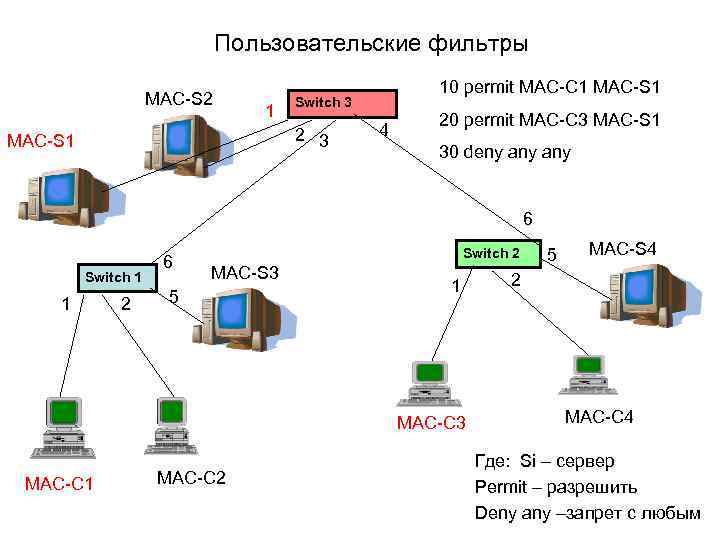

Ограничения доступа к ресурсам. Пользовательские фильтры в коммутаторах. Одним из вариантов ограничения доступа к некоторым ресурсам локальной сети является применение в коммутаторах пользовательских фильтров. Пользовательский фильтр (список доступа – access lists) – это набор условий, которые ограничивают обычную логику передачи кадров коммутаторами. Пусть необходимо разрешить доступ к серверу S 1 только компьютеров С 1 и С 3, кадры от всех остальных компьютеров до этого сервера доходить не должны. Список доступа, решающий эту задачу, имеет вид: ( рис. слайд 17). Список доступа применяется к порту коммутатора (в данном примере к порту 1 коммутатора S 3.

Пользовательские фильтры MAC-S 2 1 2 3 МАС-S 1 10 permit MAC-C 1 MAC-S 1 Switch 3 4 20 permit MAC-C 3 MAC-S 1 30 deny any 6 Switch 1 1 2 6 Switch 2 MAC-S 3 5 1 МАС-C 3 MAC-С 1 МАС-С 2 5 MAC-S 4 2 МАС-С 4 Где: Si – сервер Permit – разрешить Deny any –запрет с любым

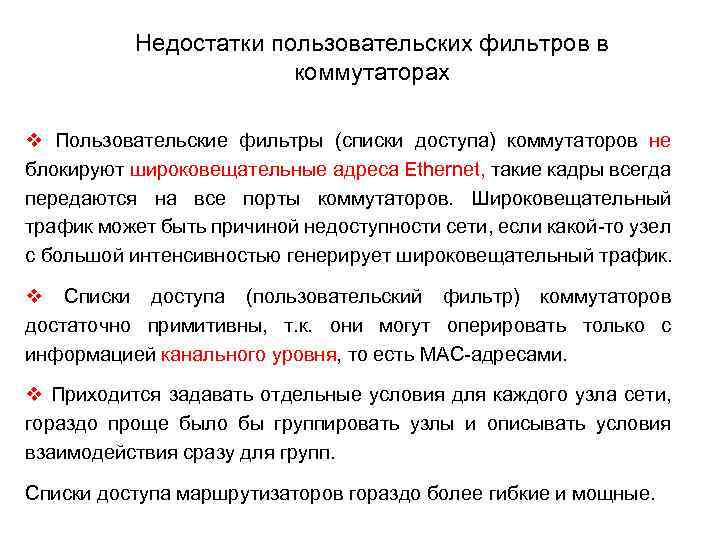

Недостатки пользовательских фильтров в коммутаторах v Пользовательские фильтры (списки доступа) коммутаторов не блокируют широковещательные адреса Ethernet, такие кадры всегда передаются на все порты коммутаторов. Широковещательный трафик может быть причиной недоступности сети, если какой-то узел с большой интенсивностью генерирует широковещательный трафик. v Списки доступа (пользовательский фильтр) коммутаторов достаточно примитивны, т. к. они могут оперировать только с информацией канального уровня, то есть МАС-адресами. v Приходится задавать отдельные условия для каждого узла сети, гораздо проще было бы группировать узлы и описывать условия взаимодействия сразу для групп. Списки доступа маршрутизаторов гораздо более гибкие и мощные.

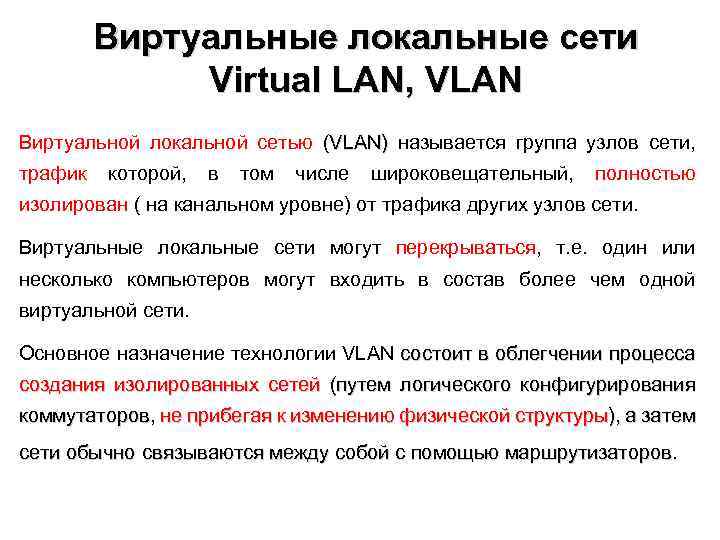

Виртуальные локальные сети Virtual LAN, VLAN Виртуальной локальной сетью (VLAN) называется группа узлов сети, трафик которой, в том числе широковещательный, полностью изолирован ( на канальном уровне) от трафика других узлов сети. Виртуальные локальные сети могут перекрываться, т. е. один или несколько компьютеров могут входить в состав более чем одной виртуальной сети. Основное назначение технологии VLAN состоит в облегчении процесса создания изолированных сетей (путем логического конфигурирования коммутаторов, не прибегая к изменению физической структуры), а затем сети обычно связываются между собой с помощью маршрутизаторов.

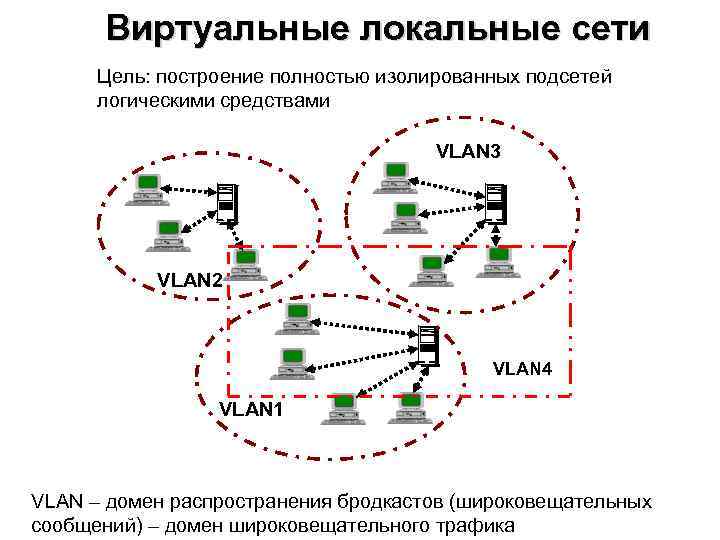

Виртуальные локальные сети Цель: построение полностью изолированных подсетей логическими средствами VLAN 3 VLAN 2 VLAN 4 VLAN 1 VLAN – домен распространения бродкастов (широковещательных сообщений) – домен широковещательного трафика

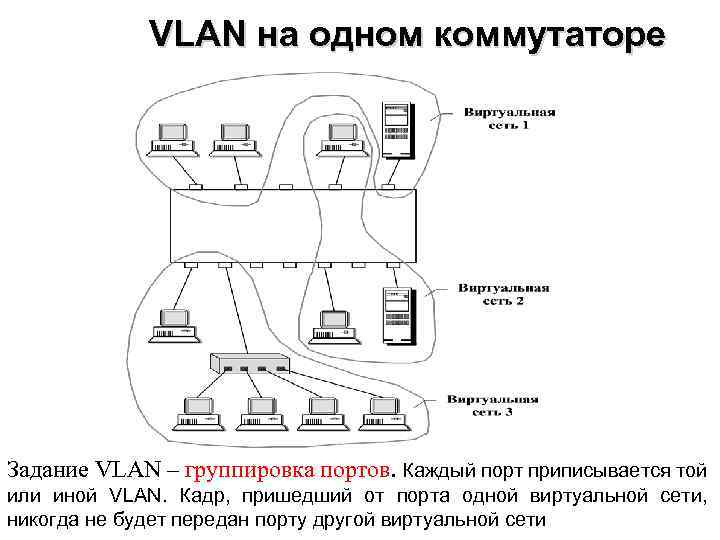

VLAN на одном коммутаторе Задание VLAN – группировка портов. Каждый порт приписывается той или иной VLAN. Кадр, пришедший от порта одной виртуальной сети, никогда не будет передан порту другой виртуальной сети

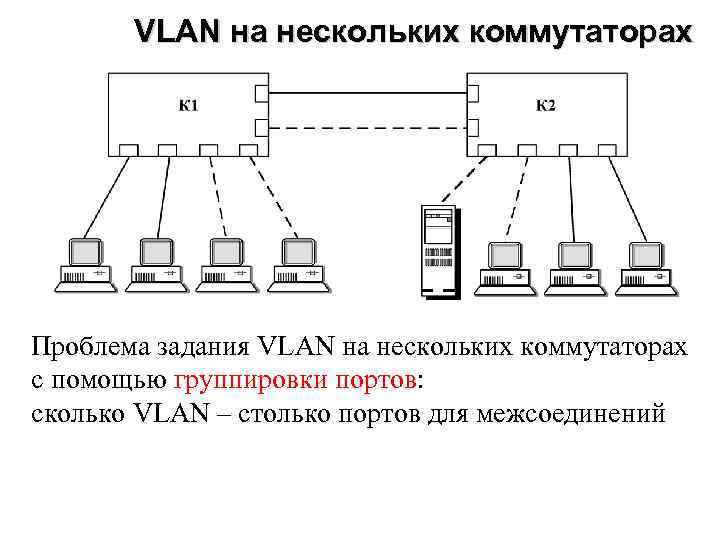

VLAN на нескольких коммутаторах Проблема задания VLAN на нескольких коммутаторах с помощью группировки портов: сколько VLAN – столько портов для межсоединений

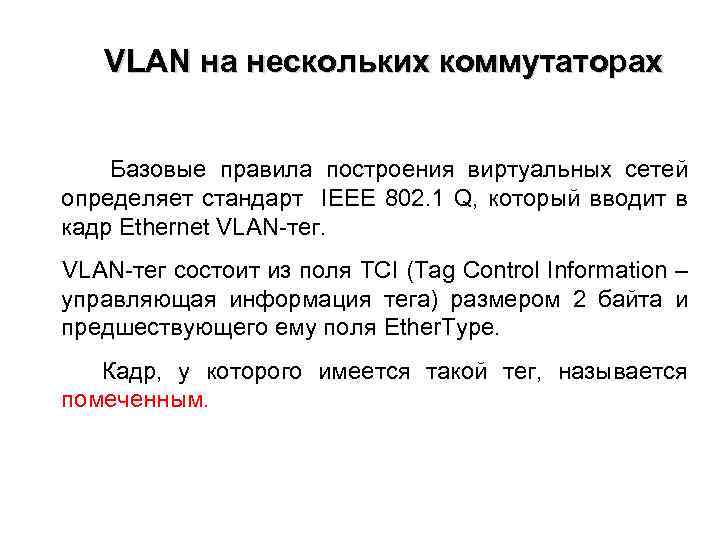

VLAN на нескольких коммутаторах Базовые правила построения виртуальных сетей определяет стандарт IEEE 802. 1 Q, который вводит в кадр Ethernet VLAN-тег состоит из поля TCI (Tag Control Information – управляющая информация тега) размером 2 байта и предшествующего ему поля Ether. Type. Кадр, у которого имеется такой тег, называется помеченным.

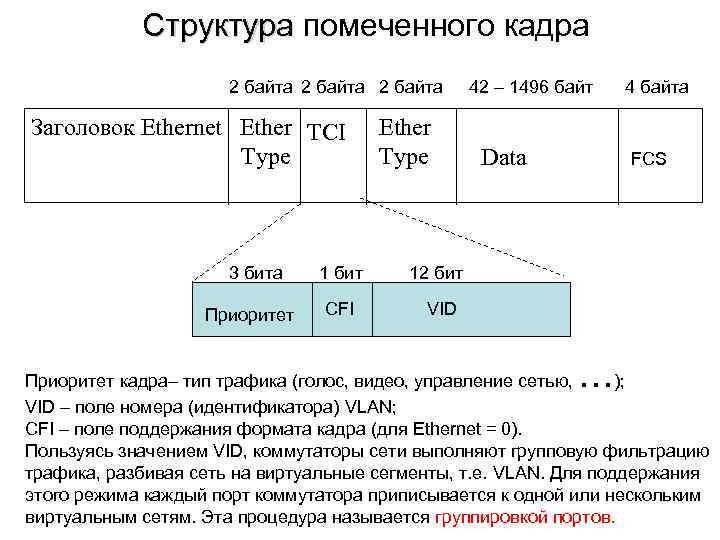

Структура помеченного кадра Структура 2 байта Заголовок Ethernet Ether TCI Type 3 бита Приоритет 1 бит CFI Ether Type 42 – 1496 байт Data 4 байта FCS 12 бит VID … Приоритет кадра– тип трафика (голос, видео, управление сетью, ); VID – поле номера (идентификатора) VLAN; CFI – поле поддержания формата кадра (для Ethernet = 0). Пользуясь значением VID, коммутаторы сети выполняют групповую фильтрацию трафика, разбивая сеть на виртуальные сегменты, т. е. VLAN. Для поддержания этого режима каждый порт коммутатора приписывается к одной или нескольким виртуальным сетям. Эта процедура называется группировкой портов.

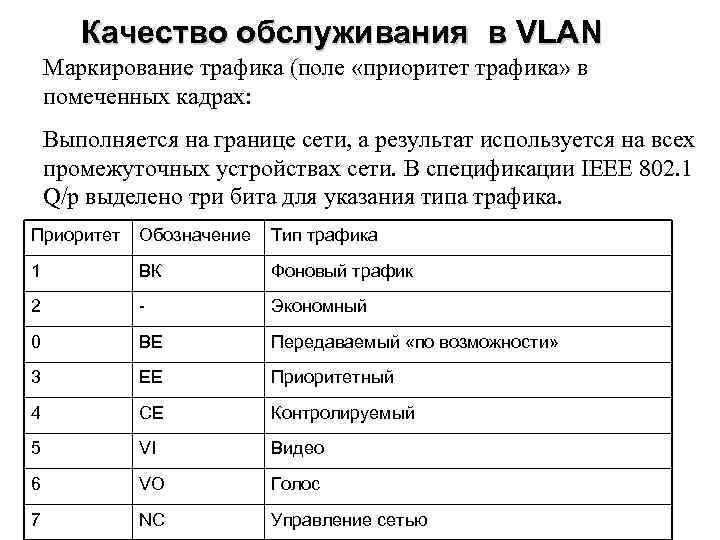

Качество обслуживания в VLAN Маркирование трафика (поле «приоритет трафика» в помеченных кадрах: Выполняется на границе сети, а результат используется на всех промежуточных устройствах сети. В спецификации IEEE 802. 1 Q/р выделено три бита для указания типа трафика. Приоритет Обозначение Тип трафика 1 ВК Фоновый трафик 2 - Экономный 0 ВЕ Передаваемый «по возможности» 3 ЕЕ Приоритетный 4 СЕ Контролируемый 5 VI Видео 6 VO Голос 7 NC Управление сетью

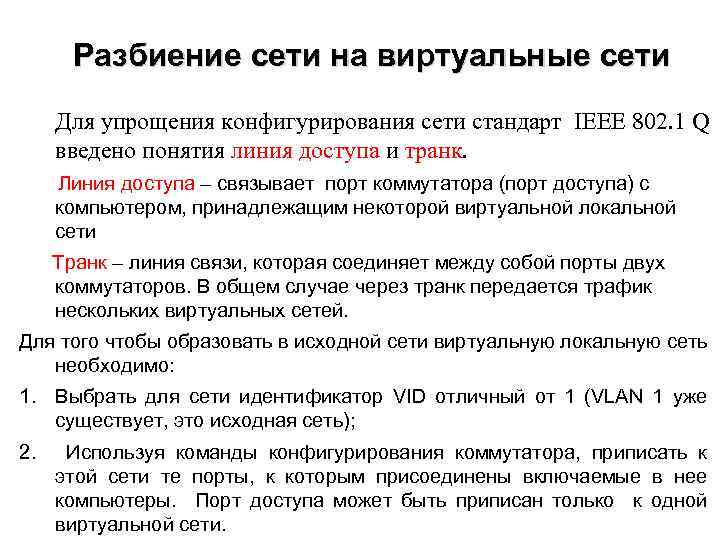

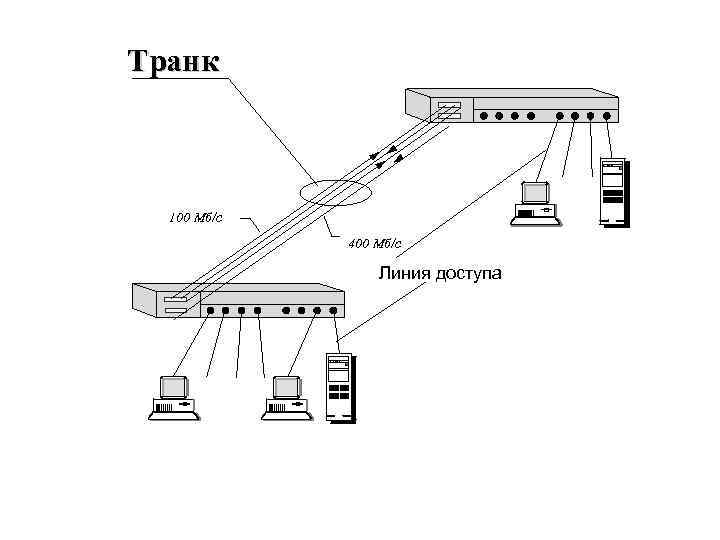

Разбиение сети на виртуальные сети Для упрощения конфигурирования сети стандарт IEEE 802. 1 Q введено понятия линия доступа и транк. Линия доступа – связывает порт коммутатора (порт доступа) с компьютером, принадлежащим некоторой виртуальной локальной сети Транк – линия связи, которая соединяет между собой порты двух коммутаторов. В общем случае через транк передается трафик нескольких виртуальных сетей. Для того чтобы образовать в исходной сети виртуальную локальную сеть необходимо: 1. Выбрать для сети идентификатор VID отличный от 1 (VLAN 1 уже существует, это исходная сеть); 2. Используя команды конфигурирования коммутатора, приписать к этой сети те порты, к которым присоединены включаемые в нее компьютеры. Порт доступа может быть приписан только к одной виртуальной сети.

Транк 100 Мб/с 400 Мб/с Линия доступа

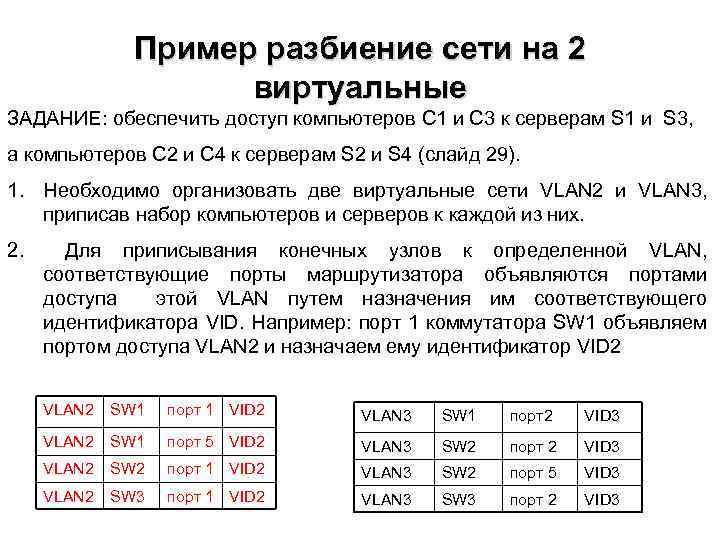

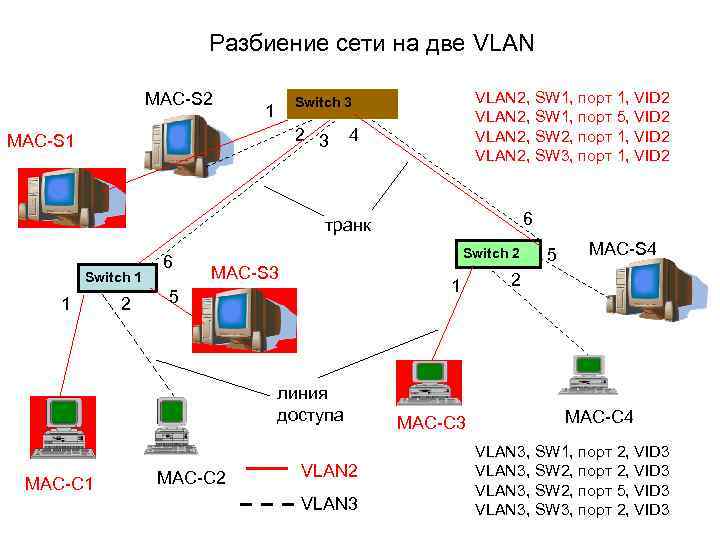

Пример разбиение сети на 2 виртуальные ЗАДАНИЕ: обеспечить доступ компьютеров С 1 и С 3 к серверам S 1 и S 3, а компьютеров С 2 и С 4 к серверам S 2 и S 4 (слайд 29). 1. Необходимо организовать две виртуальные сети VLAN 2 и VLAN 3, приписав набор компьютеров и серверов к каждой из них. 2. Для приписывания конечных узлов к определенной VLAN, соответствующие порты маршрутизатора объявляются портами доступа этой VLAN путем назначения им соответствующего идентификатора VID. Например: порт 1 коммутатора SW 1 объявляем портом доступа VLAN 2 и назначаем ему идентификатор VID 2 VLAN 2 SW 1 порт 1 VID 2 VLAN 3 SW 1 порт2 VID 3 VLAN 2 SW 1 порт 5 VID 2 VLAN 3 SW 2 порт 2 VID 3 VLAN 2 SW 2 порт 1 VID 2 VLAN 3 SW 2 порт 5 VID 3 VLAN 2 SW 3 порт 1 VID 2 VLAN 3 SW 3 порт 2 VID 3

Разбиение сети на две VLAN MAC-S 2 VLAN 2, SW 1, порт 1, VID 2 VLAN 2, SW 1, порт 5, VID 2 VLAN 2, SW 2, порт 1, VID 2 VLAN 2, SW 3, порт 1, VID 2 Switch 3 1 2 3 МАС-S 1 4 6 транк Switch 1 1 2 6 Switch 2 MAC-S 3 5 линия доступа MAC-С 1 МАС-С 2 VLAN 3 1 МАС-C 3 5 MAC-S 4 2 МАС-С 4 VLAN 3, SW 1, порт 2, VID 3 VLAN 3, SW 2, порт 5, VID 3 VLAN 3, SW 3, порт 2, VID 3

Разбиение локальной сети на виртуальные Коммутаторы, поддерживающие технологию VLAN, осуществляют дополнительную фильтрацию трафика. В том случае, если таблица продвижения коммутатора говорит о том, что пришедший кадр нужно передать на некоторый порт, передачей коммутатор проверяет соответствует ли значение VID в теге кадра виртуальной локальной сети, приписанной к этому порту. В случае несоответствия - кадр отбрасывается. Непомеченные кадры обрабатываются аналогичным образом, но с использованием условий сети VLAN 1. МАС-адреса изучаются коммутаторами сети отдельно по каждой виртуальной сети. Порты, подключенные к транкам, не добавляют и не удаляют теги, они просто передают кадры в неизменном виде. В нашем примере такими портами должны быть порты 6 коммутаторов SW 1 и SW 2, а также порты 3 и 4 коммутатора SW 3. Порты в нашем примере должны поддерживать VLAN 2 и VLAN 3 (и VLAN 1, если в сети есть узлы, явно не приписанные ни к одной виртуальной локальной сети). Для построения в каждой виртуальной сети собственного покрывающего дерева, существует множественный протокол STP (Multiple STP, MSTP).

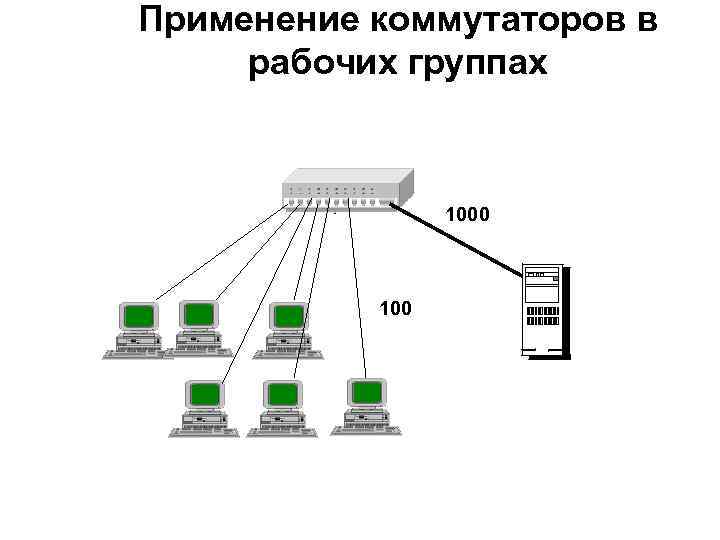

Применение коммутаторов в рабочих группах 1000 100

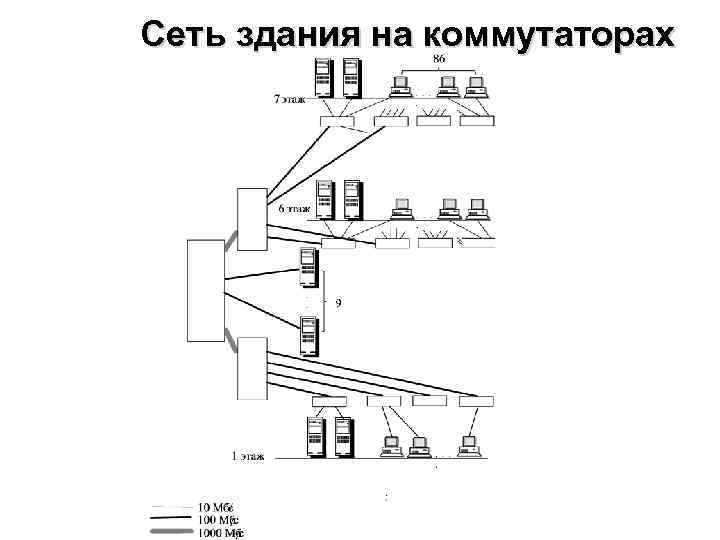

Сеть здания на коммутаторах

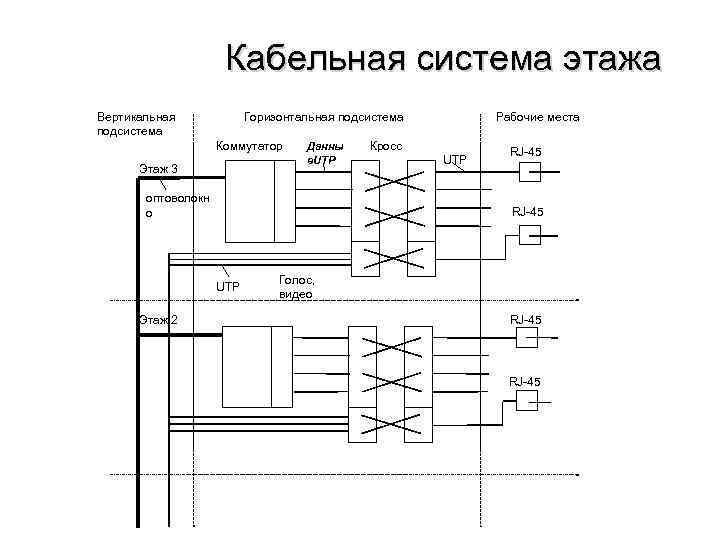

Кабельная система этажа Вертикальная подсистема Коммутатор Этаж 3 Данны е. UTP оптоволокн о Кросс UTP RJ-45 UTP Этаж 2 Рабочие места Горизонтальная подсистема Голос, видео RJ-45

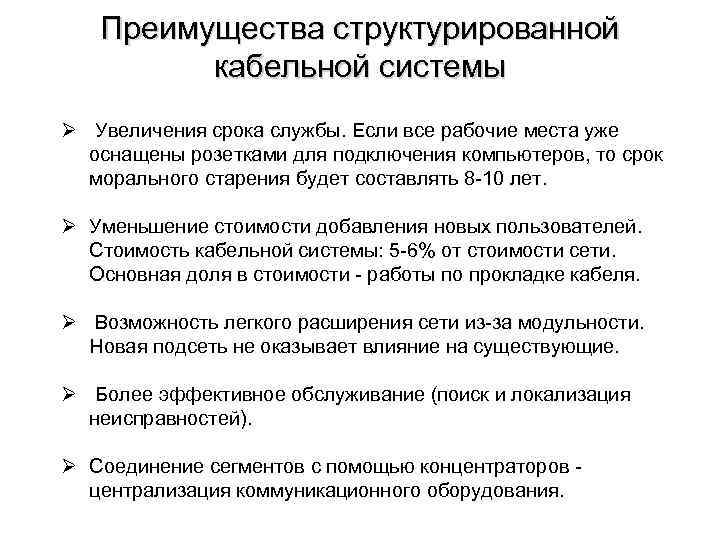

Преимущества структурированной кабельной системы Ø Увеличения срока службы. Если все рабочие места уже оснащены розетками для подключения компьютеров, то срок морального старения будет составлять 8 -10 лет. Ø Уменьшение стоимости добавления новых пользователей. Стоимость кабельной системы: 5 -6% от стоимости сети. Основная доля в стоимости - работы по прокладке кабеля. Ø Возможность легкого расширения сети из-за модульности. Новая подсеть не оказывает влияние на существующие. Ø Более эффективное обслуживание (поиск и локализация неисправностей). Ø Соединение сегментов с помощью концентраторов - централизация коммуникационного оборудования.

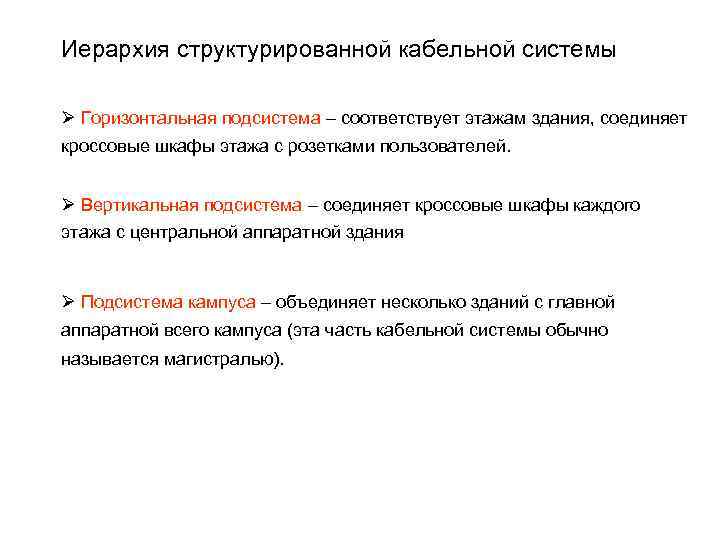

Иерархия структурированной кабельной системы Ø Горизонтальная подсистема – соответствует этажам здания, соединяет кроссовые шкафы этажа с розетками пользователей. Ø Вертикальная подсистема – соединяет кроссовые шкафы каждого этажа с центральной аппаратной здания Ø Подсистема кампуса – объединяет несколько зданий с главной аппаратной всего кампуса (эта часть кабельной системы обычно называется магистралью).

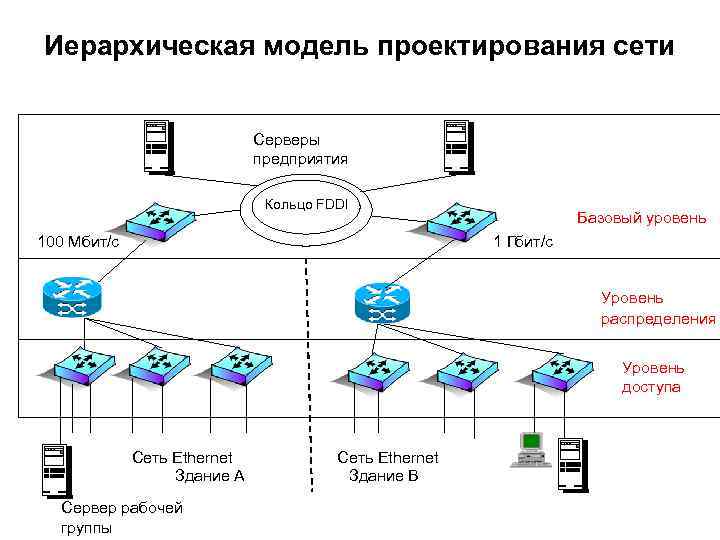

Иерархическая модель проектирования сети Серверы предприятия Кольцо FDDI 100 Мбит/с Базовый уровень 1 Гбит/с Уровень распределения Уровень доступа Сеть Ethernet Здание А Сервер рабочей группы Сеть Ethernet Здание В

Иерархия структурированной системы В трехуровневой модели проектирования сетевые устройства и соединения между ними подразделяются на три уровня: базовый уровень; уровень распределения; уровень доступа. Уровень доступа – происходит передача данных в сеть и осуществляется входной контроль. Используются списки доступа, предназначенные для предотвращения несанкционированного доступа. Предоставляет доступ к узлам удаленных сетей. В кампусной LAN в качестве устройств уровня доступа может выступать концентратор или коммутатор. Коммутаторы уровня доступа функционируют на 2 -ом уровне модели OSI и, в частности предоставляют службу виртуальных локальных сетей (VLAN). Главной целью коммутатора уровня доступа яляется соединение конечных пользователей с сетью.

Иерархия структурированной системы Уровень распределения – коммутаторы этого уровня могут работать на 2 -м и 3 -м уровне модели OSI, должны обрабатывать весь объем данных, поступающих от устройств уровня доступа и должны иметь высокую производительность. Уровень распределения выполняет функции: - агрегирование соединений в монтажных шкафах; - задание границ широковещательных доменов; - VLAN-маршрутизацию; - все переходы из одной передающей среды в другую; - обеспечение безопасности.

Иерархия структурированной системы Базовый уровень – на этом уровне применяются самые мощные маршрутизаторы использующие самые быстрые технологии коммутации, они имеют наибольшее количество физических интерфейсов. Базовый уровень является магистралью сети кампуса использующей ряд технологий коммутации 2 -го уровня модели OSI. Коммутаторы базового уровня должны при необходимости обеспечивать выполнение функций 3 -го уровня модели OSI.

Ограничения коммутаторов q Требование отсутствия петель q Логические сегменты сети, расположенные между коммутаторами, не защищены от широковещательного шторма q Сложно решается задача фильтрации трафика на основе данных q Недостаточно гибкая одноуровневая система адресации (используется МАС-адрес тесно связанный с сетевым адаптером) q Ограниченные возможности по трансляции протоколов других сетей

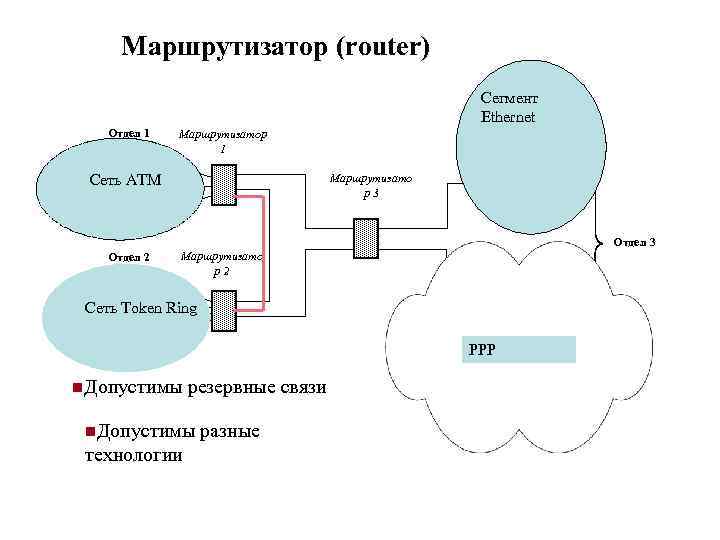

Маршрутизатор (router) Сегмент Ethernet Отдел 1 Маршрутизатор 1 Сеть. А ATM Концентратор Маршрутизато р3 Отдел 2 Маршрутизато р2 В Сеть Token Ring Концентратор PPP n. Допустимы резервные связи n. Допустимы технологии разные

END 9

9 ЛК Коммутаторы 16.10.14.ppt