9f31cf0de69fe81ce438662f754db5d7.ppt

- Количество слайдов: 36

Kommunikációs infrastruktúra és felügyelete GTM szeminárium sorozat Az informatikai biztonság eszközei a Microsoftnál Exchange és ISA 2004 környezetben Előadó: Keleti Arthur Szendeffy Szilárd

Kommunikációs infrastruktúra és felügyelete GTM szeminárium sorozat Az informatikai biztonság eszközei a Microsoftnál Exchange és ISA 2004 környezetben Előadó: Keleti Arthur Szendeffy Szilárd

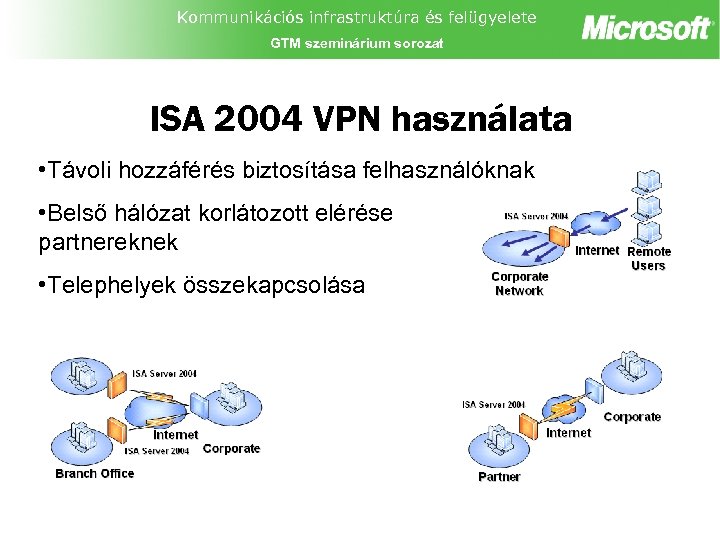

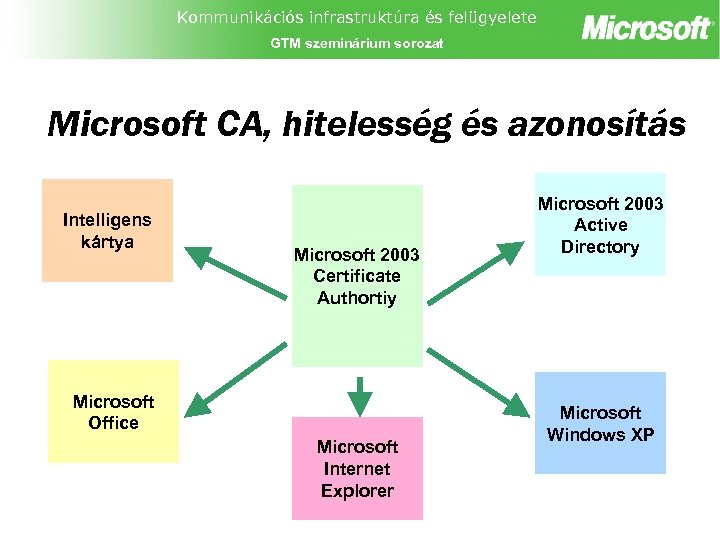

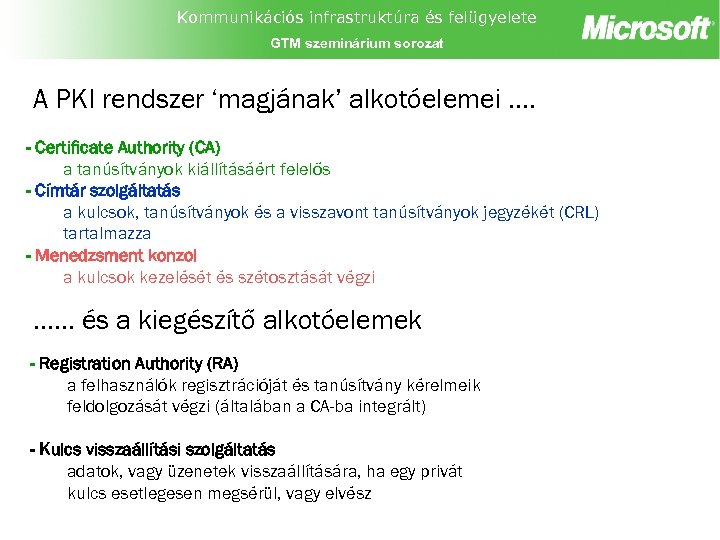

Kommunikációs infrastruktúra és felügyelete GTM szeminárium sorozat Miről lesz szó? – Milyen pontokon és mi ellen kell védekeznünk? – A hatékony védelem rétegei és eszközei a Microsoft tárházából: • ISA 2004 EE bejelentés, • Exchange szolgáltatások védelme és publikációja ISA Server segítségével (OWA, OMA, RPC over HTTPS), • Titkosított VPN csatorna azonosítása és használata a vállalati távmunkához, • Microsoft CA, hitelesség és azonosítás a vállalat erőforrásainak védelmére.

Kommunikációs infrastruktúra és felügyelete GTM szeminárium sorozat Miről lesz szó? – Milyen pontokon és mi ellen kell védekeznünk? – A hatékony védelem rétegei és eszközei a Microsoft tárházából: • ISA 2004 EE bejelentés, • Exchange szolgáltatások védelme és publikációja ISA Server segítségével (OWA, OMA, RPC over HTTPS), • Titkosított VPN csatorna azonosítása és használata a vállalati távmunkához, • Microsoft CA, hitelesség és azonosítás a vállalat erőforrásainak védelmére.

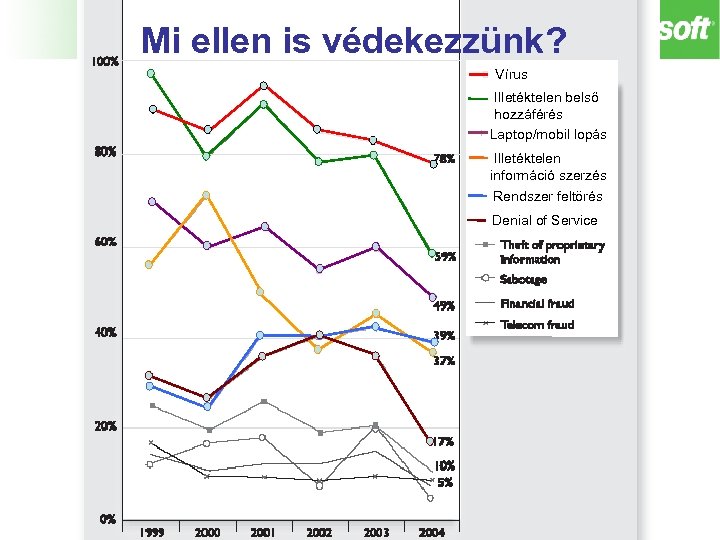

Kommunikációs infrastruktúra és felügyelete Mi ellen is védekezzünk? GTM szeminárium sorozat Vírus Illetéktelen belső hozzáférés Laptop/mobil lopás Illetéktelen információ szerzés Rendszer feltörés Denial of Service

Kommunikációs infrastruktúra és felügyelete Mi ellen is védekezzünk? GTM szeminárium sorozat Vírus Illetéktelen belső hozzáférés Laptop/mobil lopás Illetéktelen információ szerzés Rendszer feltörés Denial of Service

Kommunikációs infrastruktúra és felügyelete GTM szeminárium sorozat Mi ellen is védekezzünk? Szabotázs Rendszerbetörés Web site átírása Web site feltörése Telekomm. csalás Illegális hozzáférés Laptop/mobil lopás Pénzügyi csalás Rádiós hálózat törése Illegális belső hozzáf. Információlopás Denial of Service Vírus

Kommunikációs infrastruktúra és felügyelete GTM szeminárium sorozat Mi ellen is védekezzünk? Szabotázs Rendszerbetörés Web site átírása Web site feltörése Telekomm. csalás Illegális hozzáférés Laptop/mobil lopás Pénzügyi csalás Rádiós hálózat törése Illegális belső hozzáf. Információlopás Denial of Service Vírus

Kommunikációs infrastruktúra és felügyelete GTM szeminárium sorozat Jogszabályok, rendeletek, direktívák, ellenőrző Munkatársak, akik Ismeretlen hatóságok nem tartják be az fenyegetettségek előírásokat és a amikre nehéz tevékenységük felkészülni Milyen ellenőrzése is Problémákkal problémás Aggasztóan nagy küzd a ütemben fejlődő Biztonsági Pénz, ami hol van, vírusok és Vezető? hol nincs, fertőzések amiket de általában nem nehéz felszámolni elegendő és félő, hogy rossz dolgokra költjük el Belső utasítások, a vezetés akarata, a cég stratégiája

Kommunikációs infrastruktúra és felügyelete GTM szeminárium sorozat Jogszabályok, rendeletek, direktívák, ellenőrző Munkatársak, akik Ismeretlen hatóságok nem tartják be az fenyegetettségek előírásokat és a amikre nehéz tevékenységük felkészülni Milyen ellenőrzése is Problémákkal problémás Aggasztóan nagy küzd a ütemben fejlődő Biztonsági Pénz, ami hol van, vírusok és Vezető? hol nincs, fertőzések amiket de általában nem nehéz felszámolni elegendő és félő, hogy rossz dolgokra költjük el Belső utasítások, a vezetés akarata, a cég stratégiája

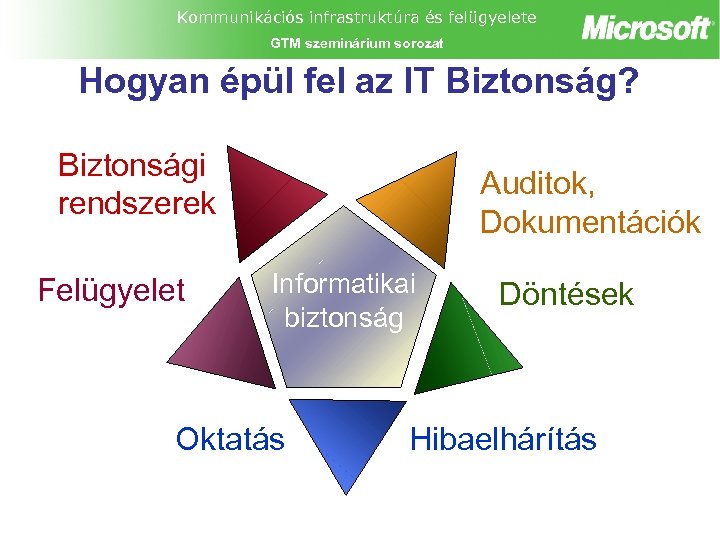

Kommunikációs infrastruktúra és felügyelete GTM szeminárium sorozat Hogyan épül fel az IT Biztonság? Biztonsági rendszerek Felügyelet Auditok, Dokumentációk Informatikai biztonság Oktatás Döntések Hibaelhárítás

Kommunikációs infrastruktúra és felügyelete GTM szeminárium sorozat Hogyan épül fel az IT Biztonság? Biztonsági rendszerek Felügyelet Auditok, Dokumentációk Informatikai biztonság Oktatás Döntések Hibaelhárítás

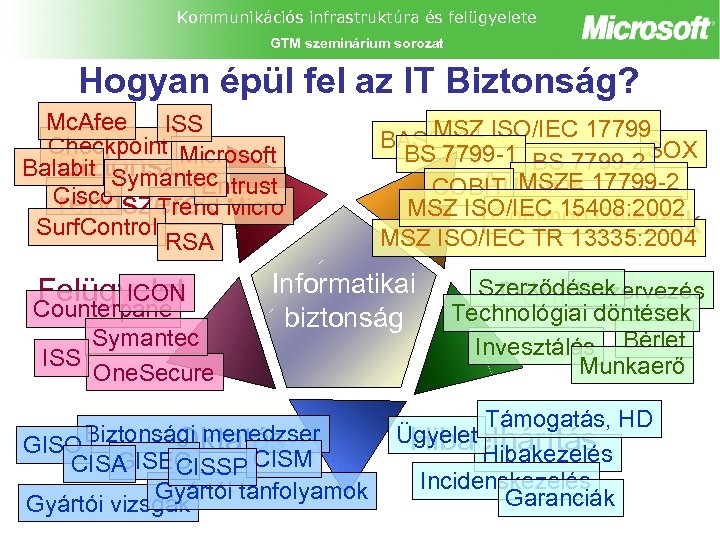

Kommunikációs infrastruktúra és felügyelete GTM szeminárium sorozat Hogyan épül fel az IT Biztonság? Mc. Afee ISS Checkpoint Microsoft Balabit Symantec Biztonsági Entrust Cisco rendszerek Micro Trend Surf. Control RSA ICON Felügyelet Counterpane Symantec ISS One. Secure MSZ BASEL 2 ISO/IEC 17799 SOX BS 7799 -1 BS 7799 -2 Auditok, COBIT MSZE 17799 -2 MSZ ISO/IEC 15408: 2002 Common Criteria Dokumentációk MSZ ISO/IEC TR 13335: 2004 Informatikai biztonság Oktatás GISO Biztonsági menedzser GISEC CISA CISSP CISM Gyártói tanfolyamok Gyártói vizsgák Szerződések Kiszervezés Döntések Technológiai döntések Invesztálás Bérlet Munkaerő Támogatás, HD Ügyelet Hibaelhárítás Hibakezelés Incidenskezelés Garanciák

Kommunikációs infrastruktúra és felügyelete GTM szeminárium sorozat Hogyan épül fel az IT Biztonság? Mc. Afee ISS Checkpoint Microsoft Balabit Symantec Biztonsági Entrust Cisco rendszerek Micro Trend Surf. Control RSA ICON Felügyelet Counterpane Symantec ISS One. Secure MSZ BASEL 2 ISO/IEC 17799 SOX BS 7799 -1 BS 7799 -2 Auditok, COBIT MSZE 17799 -2 MSZ ISO/IEC 15408: 2002 Common Criteria Dokumentációk MSZ ISO/IEC TR 13335: 2004 Informatikai biztonság Oktatás GISO Biztonsági menedzser GISEC CISA CISSP CISM Gyártói tanfolyamok Gyártói vizsgák Szerződések Kiszervezés Döntések Technológiai döntések Invesztálás Bérlet Munkaerő Támogatás, HD Ügyelet Hibaelhárítás Hibakezelés Incidenskezelés Garanciák

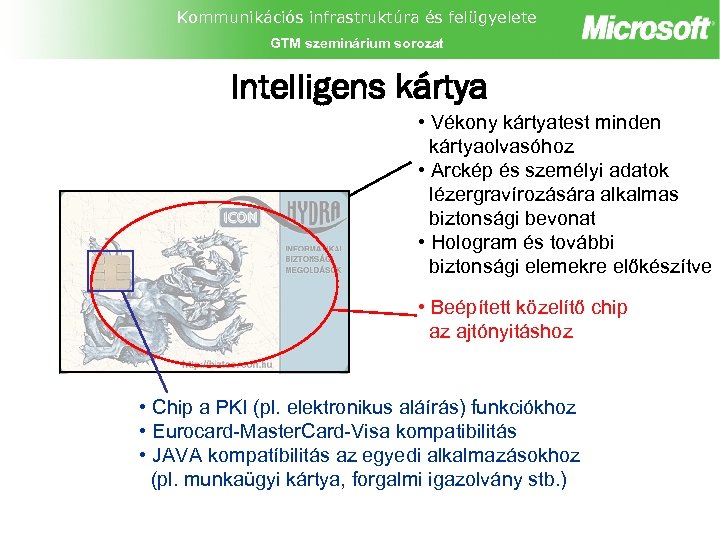

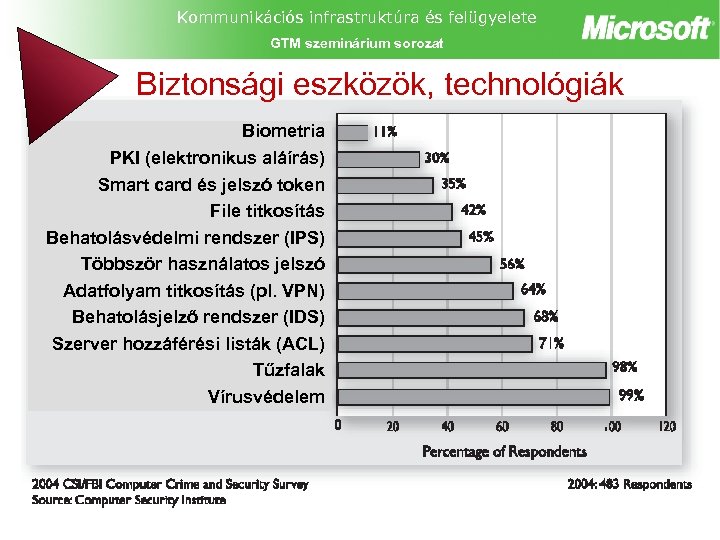

Kommunikációs infrastruktúra és felügyelete GTM szeminárium sorozat Biztonsági eszközök, technológiák Biometria PKI (elektronikus aláírás) Smart card és jelszó token File titkosítás Behatolásvédelmi rendszer (IPS) Többször használatos jelszó Adatfolyam titkosítás (pl. VPN) Behatolásjelző rendszer (IDS) Szerver hozzáférési listák (ACL) Tűzfalak Vírusvédelem

Kommunikációs infrastruktúra és felügyelete GTM szeminárium sorozat Biztonsági eszközök, technológiák Biometria PKI (elektronikus aláírás) Smart card és jelszó token File titkosítás Behatolásvédelmi rendszer (IPS) Többször használatos jelszó Adatfolyam titkosítás (pl. VPN) Behatolásjelző rendszer (IDS) Szerver hozzáférési listák (ACL) Tűzfalak Vírusvédelem

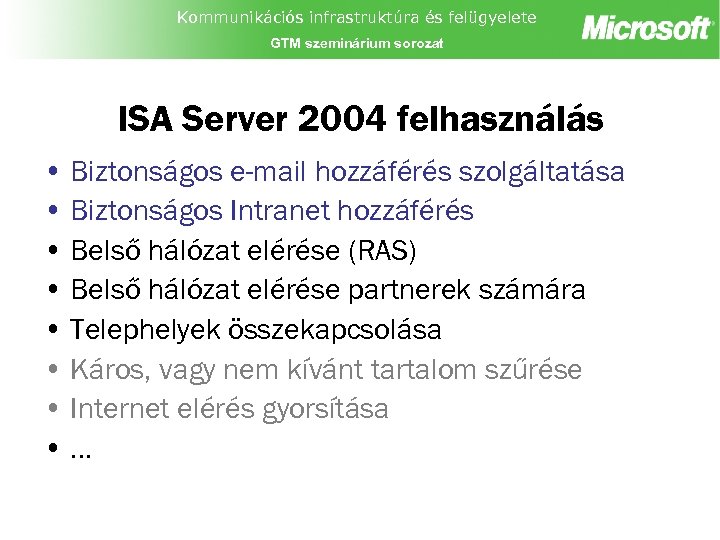

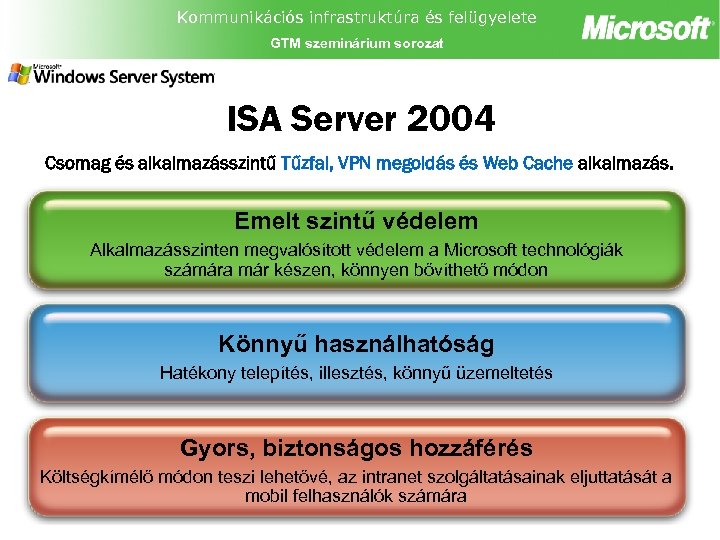

Kommunikációs infrastruktúra és felügyelete GTM szeminárium sorozat ISA Server 2004 Csomag és alkalmazásszintű Tűzfal, VPN megoldás és Web Cache alkalmazás. Emelt szintű védelem Alkalmazásszinten megvalósított védelem a Microsoft technológiák számára már készen, könnyen bővíthető módon Könnyű használhatóság Hatékony telepítés, illesztés, könnyű üzemeltetés Gyors, biztonságos hozzáférés Költségkímélő módon teszi lehetővé, az intranet szolgáltatásainak eljuttatását a mobil felhasználók számára

Kommunikációs infrastruktúra és felügyelete GTM szeminárium sorozat ISA Server 2004 Csomag és alkalmazásszintű Tűzfal, VPN megoldás és Web Cache alkalmazás. Emelt szintű védelem Alkalmazásszinten megvalósított védelem a Microsoft technológiák számára már készen, könnyen bővíthető módon Könnyű használhatóság Hatékony telepítés, illesztés, könnyű üzemeltetés Gyors, biztonságos hozzáférés Költségkímélő módon teszi lehetővé, az intranet szolgáltatásainak eljuttatását a mobil felhasználók számára

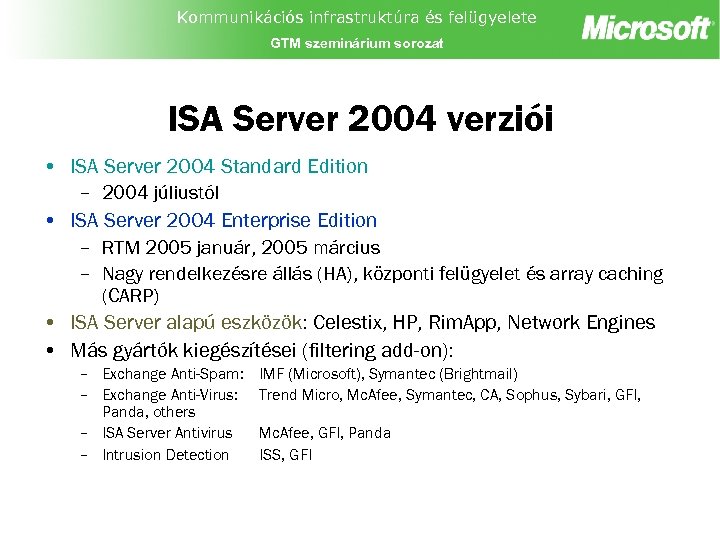

Kommunikációs infrastruktúra és felügyelete GTM szeminárium sorozat ISA Server 2004 verziói • ISA Server 2004 Standard Edition – 2004 júliustól • ISA Server 2004 Enterprise Edition – RTM 2005 január, 2005 március – Nagy rendelkezésre állás (HA), központi felügyelet és array caching (CARP) • ISA Server alapú eszközök: Celestix, HP, Rim. App, Network Engines • Más gyártók kiegészítései (filtering add-on): – Exchange Anti-Spam: – Exchange Anti-Virus: Panda, others – ISA Server Antivirus – Intrusion Detection IMF (Microsoft), Symantec (Brightmail) Trend Micro, Mc. Afee, Symantec, CA, Sophus, Sybari, GFI, Mc. Afee, GFI, Panda ISS, GFI

Kommunikációs infrastruktúra és felügyelete GTM szeminárium sorozat ISA Server 2004 verziói • ISA Server 2004 Standard Edition – 2004 júliustól • ISA Server 2004 Enterprise Edition – RTM 2005 január, 2005 március – Nagy rendelkezésre állás (HA), központi felügyelet és array caching (CARP) • ISA Server alapú eszközök: Celestix, HP, Rim. App, Network Engines • Más gyártók kiegészítései (filtering add-on): – Exchange Anti-Spam: – Exchange Anti-Virus: Panda, others – ISA Server Antivirus – Intrusion Detection IMF (Microsoft), Symantec (Brightmail) Trend Micro, Mc. Afee, Symantec, CA, Sophus, Sybari, GFI, Mc. Afee, GFI, Panda ISS, GFI

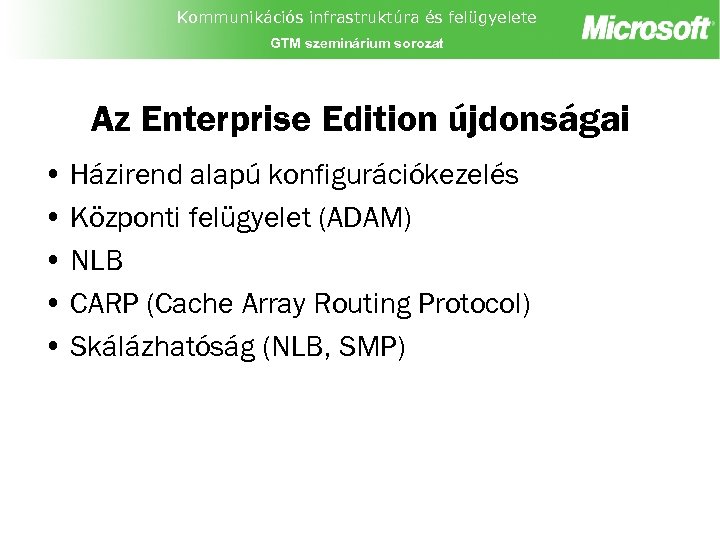

Kommunikációs infrastruktúra és felügyelete GTM szeminárium sorozat Az Enterprise Edition újdonságai • Házirend alapú konfigurációkezelés • Központi felügyelet (ADAM) • NLB • CARP (Cache Array Routing Protocol) • Skálázhatóság (NLB, SMP)

Kommunikációs infrastruktúra és felügyelete GTM szeminárium sorozat Az Enterprise Edition újdonságai • Házirend alapú konfigurációkezelés • Központi felügyelet (ADAM) • NLB • CARP (Cache Array Routing Protocol) • Skálázhatóság (NLB, SMP)

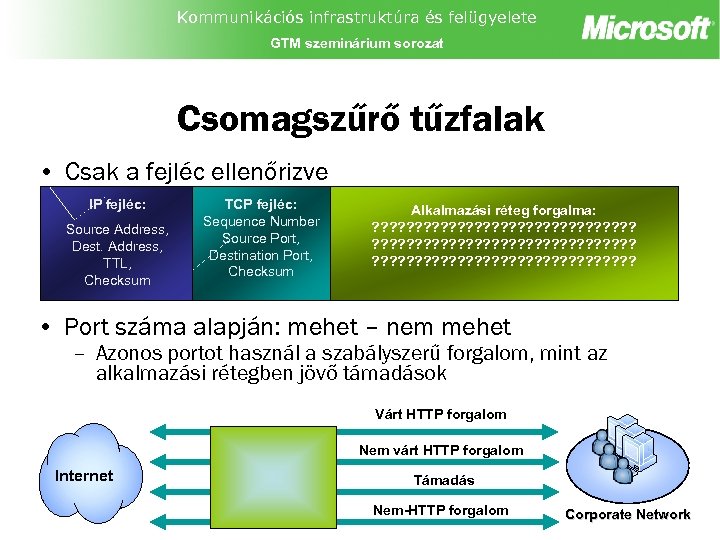

Kommunikációs infrastruktúra és felügyelete GTM szeminárium sorozat Csomagszűrő tűzfalak • Csak a fejléc ellenőrizve IP fejléc: Source Address, Dest. Address, TTL, Checksum TCP fejléc: Sequence Number Source Port, Destination Port, Checksum Alkalmazási réteg forgalma: ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? • Port száma alapján: mehet – nem mehet – Azonos portot használ a szabályszerű forgalom, mint az alkalmazási rétegben jövő támadások Várt HTTP forgalom Nem várt HTTP forgalom Internet Támadás Nem-HTTP forgalom Corporate Network

Kommunikációs infrastruktúra és felügyelete GTM szeminárium sorozat Csomagszűrő tűzfalak • Csak a fejléc ellenőrizve IP fejléc: Source Address, Dest. Address, TTL, Checksum TCP fejléc: Sequence Number Source Port, Destination Port, Checksum Alkalmazási réteg forgalma: ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? • Port száma alapján: mehet – nem mehet – Azonos portot használ a szabályszerű forgalom, mint az alkalmazási rétegben jövő támadások Várt HTTP forgalom Nem várt HTTP forgalom Internet Támadás Nem-HTTP forgalom Corporate Network

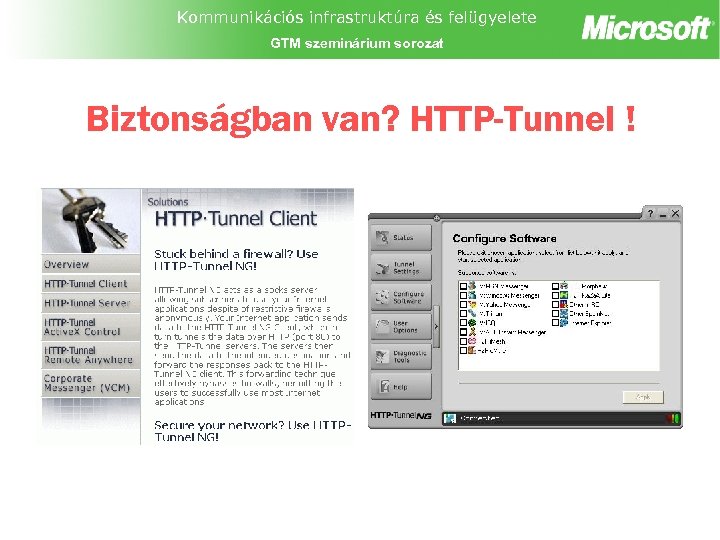

Kommunikációs infrastruktúra és felügyelete GTM szeminárium sorozat Biztonságban van? HTTP-Tunnel !

Kommunikációs infrastruktúra és felügyelete GTM szeminárium sorozat Biztonságban van? HTTP-Tunnel !

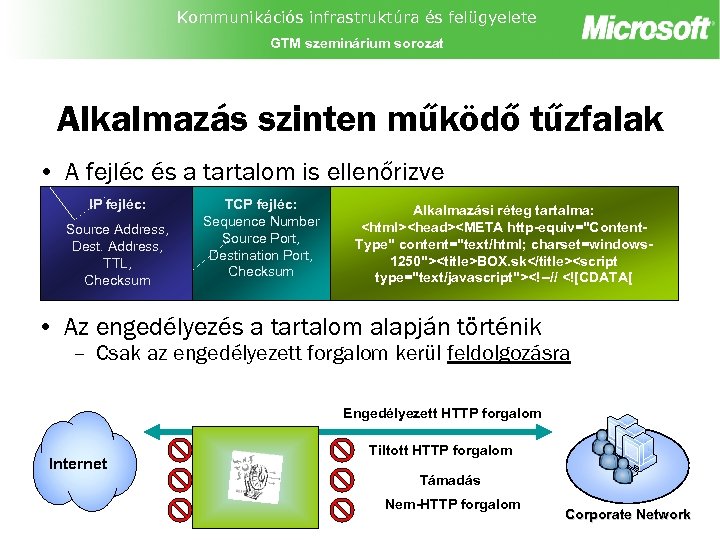

Kommunikációs infrastruktúra és felügyelete GTM szeminárium sorozat Alkalmazás szinten működő tűzfalak • A fejléc és a tartalom is ellenőrizve IP fejléc: Source Address, Dest. Address, TTL, Checksum TCP fejléc: Sequence Number Source Port, Destination Port, Checksum Alkalmazási réteg tartalma:

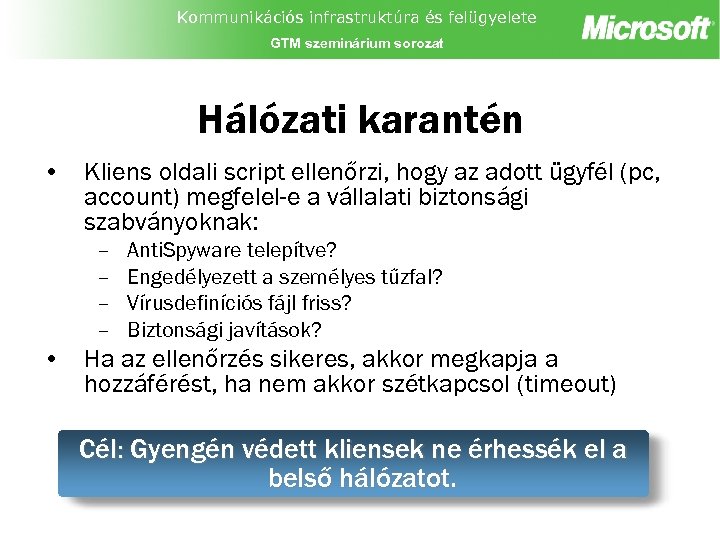

Kommunikációs infrastruktúra és felügyelete GTM szeminárium sorozat Alkalmazás szinten működő tűzfalak • A fejléc és a tartalom is ellenőrizve IP fejléc: Source Address, Dest. Address, TTL, Checksum TCP fejléc: Sequence Number Source Port, Destination Port, Checksum Alkalmazási réteg tartalma: