ee43cc4259e3e5dd393969409d9864e8.ppt

- Количество слайдов: 18

KOCKÁZATKEZELÉS MEHARI alapokon Dellei László CISA, CGEIT IT Biztonságtechnikai tanácsadó

KOCKÁZATKEZELÉS MEHARI alapokon Dellei László CISA, CGEIT IT Biztonságtechnikai tanácsadó

MEHARI-Risk Információbiztonsági Kockázat és Compliance Menedzsment rendszer A kockázat elemzés és megfelelés automatizálása

MEHARI-Risk Információbiztonsági Kockázat és Compliance Menedzsment rendszer A kockázat elemzés és megfelelés automatizálása

A Kockázatelemzés alapvető lépés az információ biztonság menedzsmenten belül • A legjobb forrás a biztonsági követelmények becslésére, ha megbecsüljük az információ feldolgozással kapcsolatos kockázatokat – nem csak az IT terület vonatkozásában! • Csakis miután egy ilyen jellegű kockázat becslés megtörtént (kockázat elemzés) kerülhet sor a következőkre: • Biztonsági szabályzatok és eljárások kidolgozása • Biztonsági termékek és szolgáltatások kiválasztása (technical and non-technical) • Más megközelítésben mindez azt jelenti, hogy ha mellőzzük a kockázatelemzést, a biztonsági vonatkozású tevékenységek: • rossz irányba hajtódnak végre • gazdaságilag nem igazolhatóak

A Kockázatelemzés alapvető lépés az információ biztonság menedzsmenten belül • A legjobb forrás a biztonsági követelmények becslésére, ha megbecsüljük az információ feldolgozással kapcsolatos kockázatokat – nem csak az IT terület vonatkozásában! • Csakis miután egy ilyen jellegű kockázat becslés megtörtént (kockázat elemzés) kerülhet sor a következőkre: • Biztonsági szabályzatok és eljárások kidolgozása • Biztonsági termékek és szolgáltatások kiválasztása (technical and non-technical) • Más megközelítésben mindez azt jelenti, hogy ha mellőzzük a kockázatelemzést, a biztonsági vonatkozású tevékenységek: • rossz irányba hajtódnak végre • gazdaságilag nem igazolhatóak

Az információs rendszerek kockázatelemzésének célja Biztonsági szabályzatok és eljárások kidolgozása és karbantartása valós, bevizsgált kockázati (veszély) szinteken alapulva A biztonsági vonatkozású tervezett kiadások priorizálása a kockázati szinteken alapulva A büdzsék mindig limitáltak, ezért nagyobb prioritást kell rendelni ahhoz a tervezett beruházáshoz, ami nagyobb kockázati szinttel rendelkező veszélyt mérsékel • Biztos hogy arra költünk ami leginkább szükséges a biztonság szempontjából? • Az elköltött összegek megfelelő arányban vannak-e a kockázati szintekkel? (kockázatarányos védelem) Megnyerni a Felhasználók/Vezetőség támogatását • A Biztonság gyakran újabb és újabb megkötések bevezetését jelenti az információs rendszer felhasználóinak – könnyebb ezeket a megkötéseket úgy elfogadni, ha tudjuk, hogy ezek a megszorítások fontos kockázatokat csökkentenek. • Sokkal könnyebb a vezetőség támogatását megszerezni a biztonsági beruházások vonatkozásában, ha bemutatjuk, hogy a szükséges beruházások hogyan képesek minimlalizálni specifikus, nagyobb kockázatokat. Riportolás a vezetőség felé, vezetői kockázat-tudatosság Kockázati szintek összehasonlítása (pl: különböző telephelyek) Az információs rendszer változásainak szimulálása és annak vizsgálata, hogy mindez hogyan befolyásolja a kockázati szinteket – Ha nem rendelkeznénk pl: bizonyos kontrolokkal, biztonsági HW eszközökkel milyen lenne a a kockázati szint a jelenlegihez képest? – Ha bevezetünk egy új biztonsági szintet, az milyen hatással van a kockázati szintre? Összegezve: a kockázatelemzés megfelelő információ biztonsági menedzsmentet tesz lehetővé.

Az információs rendszerek kockázatelemzésének célja Biztonsági szabályzatok és eljárások kidolgozása és karbantartása valós, bevizsgált kockázati (veszély) szinteken alapulva A biztonsági vonatkozású tervezett kiadások priorizálása a kockázati szinteken alapulva A büdzsék mindig limitáltak, ezért nagyobb prioritást kell rendelni ahhoz a tervezett beruházáshoz, ami nagyobb kockázati szinttel rendelkező veszélyt mérsékel • Biztos hogy arra költünk ami leginkább szükséges a biztonság szempontjából? • Az elköltött összegek megfelelő arányban vannak-e a kockázati szintekkel? (kockázatarányos védelem) Megnyerni a Felhasználók/Vezetőség támogatását • A Biztonság gyakran újabb és újabb megkötések bevezetését jelenti az információs rendszer felhasználóinak – könnyebb ezeket a megkötéseket úgy elfogadni, ha tudjuk, hogy ezek a megszorítások fontos kockázatokat csökkentenek. • Sokkal könnyebb a vezetőség támogatását megszerezni a biztonsági beruházások vonatkozásában, ha bemutatjuk, hogy a szükséges beruházások hogyan képesek minimlalizálni specifikus, nagyobb kockázatokat. Riportolás a vezetőség felé, vezetői kockázat-tudatosság Kockázati szintek összehasonlítása (pl: különböző telephelyek) Az információs rendszer változásainak szimulálása és annak vizsgálata, hogy mindez hogyan befolyásolja a kockázati szinteket – Ha nem rendelkeznénk pl: bizonyos kontrolokkal, biztonsági HW eszközökkel milyen lenne a a kockázati szint a jelenlegihez képest? – Ha bevezetünk egy új biztonsági szintet, az milyen hatással van a kockázati szintre? Összegezve: a kockázatelemzés megfelelő információ biztonsági menedzsmentet tesz lehetővé.

A kockázatelemzést előírja, vagy megköveteli-e bármiféle törvény, ajánlás? • Igen, az ISO/IEC 27001 szerinti ISMS rendszer bevezetésekor elengedhetetlen • Hazai jogszabályok, ajánlások: – Adatvédelmi Tv. (munkahelyi kockázatfelmérés) – HPT 13/B – KIB 25. számú ajánlása (Magyar Informatikai Biztonsági Ajánlások) – 84/2007 sz. Kormányrendelet részben

A kockázatelemzést előírja, vagy megköveteli-e bármiféle törvény, ajánlás? • Igen, az ISO/IEC 27001 szerinti ISMS rendszer bevezetésekor elengedhetetlen • Hazai jogszabályok, ajánlások: – Adatvédelmi Tv. (munkahelyi kockázatfelmérés) – HPT 13/B – KIB 25. számú ajánlása (Magyar Informatikai Biztonsági Ajánlások) – 84/2007 sz. Kormányrendelet részben

Kockázatmenedzsment az ISO/IEC 27001 szabvány szerint • Az ISMS kialakítása, „minősége” nagyban függ az előzetes Kockázatelemzéstől. A szabvány megköveteli a Kockázatelemzés lefolytatását még mielőtt nekilátnánk az ISMS rendszer kiépítésének. • Az ISO/IEC 27001 meghatározza az alkalmazandó módszertannal szemben támasztott követelményeket és az általános lépéseket a kockázat menedzsmenten belül. A MEHARI-Risk eleget tesz mindezen követelményeknek, sőt. . .

Kockázatmenedzsment az ISO/IEC 27001 szabvány szerint • Az ISMS kialakítása, „minősége” nagyban függ az előzetes Kockázatelemzéstől. A szabvány megköveteli a Kockázatelemzés lefolytatását még mielőtt nekilátnánk az ISMS rendszer kiépítésének. • Az ISO/IEC 27001 meghatározza az alkalmazandó módszertannal szemben támasztott követelményeket és az általános lépéseket a kockázat menedzsmenten belül. A MEHARI-Risk eleget tesz mindezen követelményeknek, sőt. . .

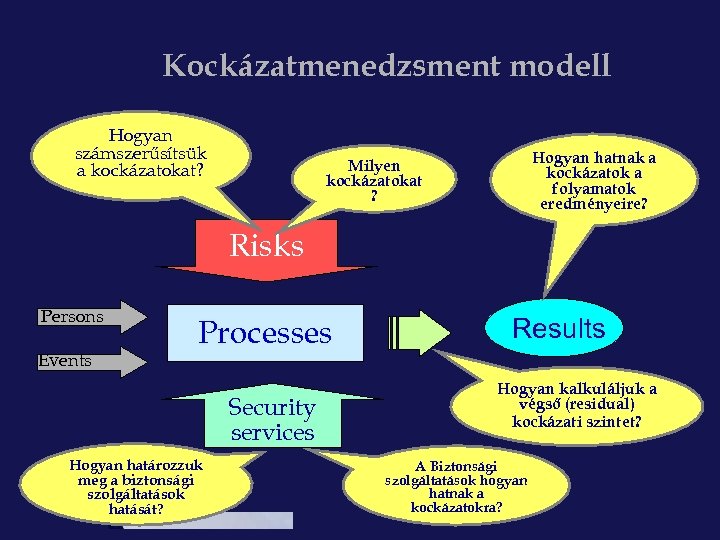

Kockázatmenedzsment modell Hogyan számszerűsítsük a kockázatokat? Hogyan hatnak a kockázatok a folyamatok eredményeire? Milyen kockázatokat ? Risks Persons Events Processes Security services Hogyan határozzuk meg a biztonsági szolgáltatások hatását? Results Hogyan kalkuláljuk a végső (residual) kockázati szintet? A Biztonsági szolgáltatások hogyan hatnak a kockázatokra?

Kockázatmenedzsment modell Hogyan számszerűsítsük a kockázatokat? Hogyan hatnak a kockázatok a folyamatok eredményeire? Milyen kockázatokat ? Risks Persons Events Processes Security services Hogyan határozzuk meg a biztonsági szolgáltatások hatását? Results Hogyan kalkuláljuk a végső (residual) kockázati szintet? A Biztonsági szolgáltatások hogyan hatnak a kockázatokra?

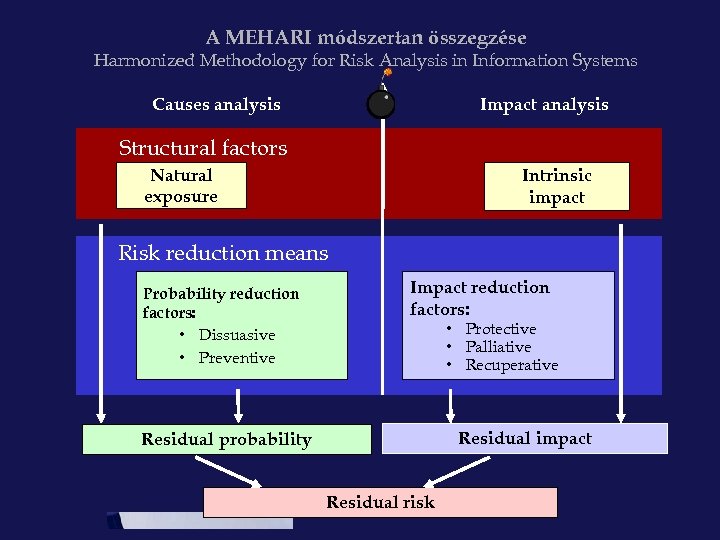

A MEHARI módszertan összegzése Harmonized Methodology for Risk Analysis in Information Systems Causes analysis Impact analysis Structural factors Natural exposure Intrinsic impact Risk reduction means Probability reduction factors: • Dissuasive • Preventive Impact reduction factors: • Protective • Palliative • Recuperative Residual impact Residual probability Residual risk

A MEHARI módszertan összegzése Harmonized Methodology for Risk Analysis in Information Systems Causes analysis Impact analysis Structural factors Natural exposure Intrinsic impact Risk reduction means Probability reduction factors: • Dissuasive • Preventive Impact reduction factors: • Protective • Palliative • Recuperative Residual impact Residual probability Residual risk

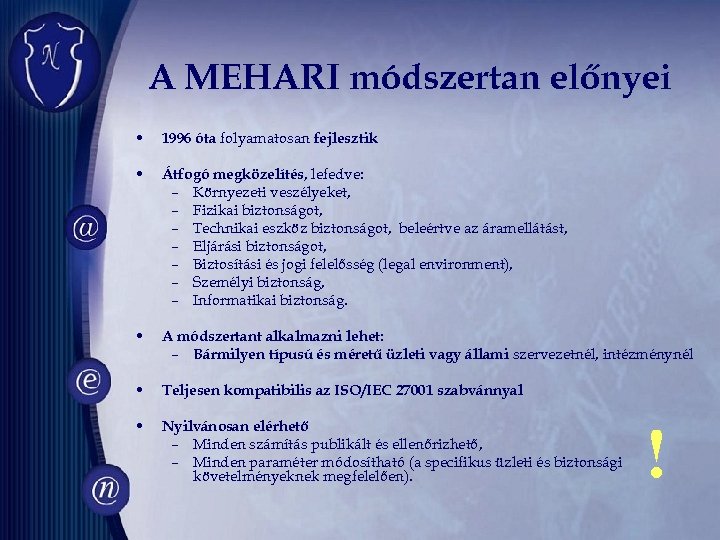

A MEHARI módszertan előnyei • 1996 óta folyamatosan fejlesztik • Átfogó megközelítés, lefedve: – Környezeti veszélyeket, – Fizikai biztonságot, – Technikai eszköz biztonságot, beleértve az áramellátást, – Eljárási biztonságot, – Biztosítási és jogi felelősség (legal environment), – Személyi biztonság, – Informatikai biztonság. • A módszertant alkalmazni lehet: – Bármilyen típusú és méretű üzleti vagy állami szervezetnél, intézménynél • Teljesen kompatibilis az ISO/IEC 27001 szabvánnyal • Nyilvánosan elérhető – Minden számítás publikált és ellenőrizhető, – Minden paraméter módosítható (a specifikus üzleti és biztonsági követelményeknek megfelelően). !

A MEHARI módszertan előnyei • 1996 óta folyamatosan fejlesztik • Átfogó megközelítés, lefedve: – Környezeti veszélyeket, – Fizikai biztonságot, – Technikai eszköz biztonságot, beleértve az áramellátást, – Eljárási biztonságot, – Biztosítási és jogi felelősség (legal environment), – Személyi biztonság, – Informatikai biztonság. • A módszertant alkalmazni lehet: – Bármilyen típusú és méretű üzleti vagy állami szervezetnél, intézménynél • Teljesen kompatibilis az ISO/IEC 27001 szabvánnyal • Nyilvánosan elérhető – Minden számítás publikált és ellenőrizhető, – Minden paraméter módosítható (a specifikus üzleti és biztonsági követelményeknek megfelelően). !

Hogyan monitorozza vállalata megfelelősségét a szükséges előírásokhoz történő megfelelősség vonatkozásában? • Opció 1: „Manuálisan” monitorozással, dokumentum elemzéssel, auditokkal • Opció 2: Automatizált monitoringgal – az információk helyi és távoli információgyűjtésével és compliance riport generálással. • A MEHARI-Risk automatizálja a compliance folyamatokat is

Hogyan monitorozza vállalata megfelelősségét a szükséges előírásokhoz történő megfelelősség vonatkozásában? • Opció 1: „Manuálisan” monitorozással, dokumentum elemzéssel, auditokkal • Opció 2: Automatizált monitoringgal – az információk helyi és távoli információgyűjtésével és compliance riport generálással. • A MEHARI-Risk automatizálja a compliance folyamatokat is

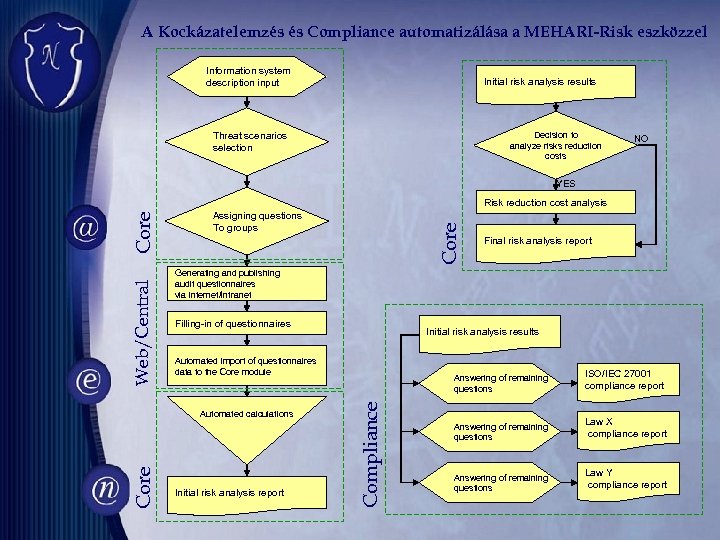

A Kockázatelemzés és Compliance automatizálása a MEHARI-Risk eszközzel Information system description input Initial risk analysis results Decision to analyze risks reduction costs Threat scenarios selection NO YES Core Filling-in of questionnaires Initial risk analysis results Automated import of questionnaires data to the Core module Automated calculations Core Final risk analysis report Generating and publishing audit questionnaires via internet/intranet Initial risk analysis report Answering of remaining questions Compliance Web/Central Core Risk reduction cost analysis Assigning questions To groups ISO/IEC 27001 compliance report Answering of remaining questions Law X compliance report Answering of remaining questions Law Y compliance report

A Kockázatelemzés és Compliance automatizálása a MEHARI-Risk eszközzel Information system description input Initial risk analysis results Decision to analyze risks reduction costs Threat scenarios selection NO YES Core Filling-in of questionnaires Initial risk analysis results Automated import of questionnaires data to the Core module Automated calculations Core Final risk analysis report Generating and publishing audit questionnaires via internet/intranet Initial risk analysis report Answering of remaining questions Compliance Web/Central Core Risk reduction cost analysis Assigning questions To groups ISO/IEC 27001 compliance report Answering of remaining questions Law X compliance report Answering of remaining questions Law Y compliance report

MEHARI-Risk 1. 13 funkcionalitásai • Core modul: – teljes kockázat elemzés a MEHARI módszertan alapján – Riportok ( külön Riport modulba fogják majd migrálni) – Annak a szimulációja, hogy az Információs rendszerben történt változások hogyan érintik a kockázatokat – Kockázat csökkentő költségszimuláció • Web/Central modul: – távoli, elektronikus (böngésző alapú), az audit kérdőívek biztonságos kitöltése – standard (statikus jelszavak) vagy erős (certificate alapú) authentikáció • Compliance modul – compliance analízis és riportok: – ISO/IEC 27001 – PCI/DSS (előkészítés alatt) – Kegészíthető bármely törvényi vagy vállalati előírással

MEHARI-Risk 1. 13 funkcionalitásai • Core modul: – teljes kockázat elemzés a MEHARI módszertan alapján – Riportok ( külön Riport modulba fogják majd migrálni) – Annak a szimulációja, hogy az Információs rendszerben történt változások hogyan érintik a kockázatokat – Kockázat csökkentő költségszimuláció • Web/Central modul: – távoli, elektronikus (böngésző alapú), az audit kérdőívek biztonságos kitöltése – standard (statikus jelszavak) vagy erős (certificate alapú) authentikáció • Compliance modul – compliance analízis és riportok: – ISO/IEC 27001 – PCI/DSS (előkészítés alatt) – Kegészíthető bármely törvényi vagy vállalati előírással

MEHARI-Risk 1. 13 - platformok • • Windows Linux, Unix OS X (Mac) appliance • Ugyanaz a graphical interface minden platfromon • Web/Central minden platformon működik

MEHARI-Risk 1. 13 - platformok • • Windows Linux, Unix OS X (Mac) appliance • Ugyanaz a graphical interface minden platfromon • Web/Central minden platformon működik

Kapcsolódás más rendszerekkel A MEHARI-Risk alkalmazást úgy fejlesztették, hogy képes legyen kommunikálni más IT rendszerekkel is • Képes adatgyűjtésre más rendszerekből (erőforrások) • Képes felhasználói adatokat gyűjteni az ADból vagy LDAP-ból • Képes kommunikálni a kockázat elemzés eredményét más rendszerek felé

Kapcsolódás más rendszerekkel A MEHARI-Risk alkalmazást úgy fejlesztették, hogy képes legyen kommunikálni más IT rendszerekkel is • Képes adatgyűjtésre más rendszerekből (erőforrások) • Képes felhasználói adatokat gyűjteni az ADból vagy LDAP-ból • Képes kommunikálni a kockázat elemzés eredményét más rendszerek felé

MEHARI-Risk roadmap • 2. 0: – információs rendszer grafikai modellező – fa struktúrájú fő menü – audit kérdőívek digitális aláírása • 3. 0: – dinamikus (közel valós idejű) kockázat elemzés a kockázati szintek „műszerfal jellegű” kijelzésével – biztonsági policy generátor – biztonsági policy hitelesítő • 4. 0: – a kockázati scenario-k automatizált kiválasztása – majdnem „operátor-mentes” kockázat elemzés, az audit kérdőívek automatizált kiértékelésén alapulva – mesterséges intelligencia használata a kockázati trendek előrejelzésére

MEHARI-Risk roadmap • 2. 0: – információs rendszer grafikai modellező – fa struktúrájú fő menü – audit kérdőívek digitális aláírása • 3. 0: – dinamikus (közel valós idejű) kockázat elemzés a kockázati szintek „műszerfal jellegű” kijelzésével – biztonsági policy generátor – biztonsági policy hitelesítő • 4. 0: – a kockázati scenario-k automatizált kiválasztása – majdnem „operátor-mentes” kockázat elemzés, az audit kérdőívek automatizált kiértékelésén alapulva – mesterséges intelligencia használata a kockázati trendek előrejelzésére

MEHARI-Risk termék pozícionálás • bármely típusú intézmény (piaci, állami) • bármilyen méretű szervezet Emlékeztetőül: a MEHARI-Risk nem csupán kockázat elemző, hanem compliance menedzsment rendszer is.

MEHARI-Risk termék pozícionálás • bármely típusú intézmény (piaci, állami) • bármilyen méretű szervezet Emlékeztetőül: a MEHARI-Risk nem csupán kockázat elemző, hanem compliance menedzsment rendszer is.

További előnyök Technikai A termék nem avatkozik bele sem az operációs rendszer funkciókba és nem is dolgozik vagy módosít ügyfél adatokat = ez által biztonságos a használata – minimális üzemeltetési igénye van

További előnyök Technikai A termék nem avatkozik bele sem az operációs rendszer funkciókba és nem is dolgozik vagy módosít ügyfél adatokat = ez által biztonságos a használata – minimális üzemeltetési igénye van

KÖSZÖNÖM A FIGYELMET! Dellei László György CISA, CGEIT, IT Biztonságtechnikai tanácsadó Nádor Rendszerház Kft. 1141 Budapest, Öv utca 3. Tel: 470 -5000/174 Mobil: +36(20)991 -1614 Fax: +36(1) 470 -5011 dellei. laszlo@nador. hu http: //www. nador. hu

KÖSZÖNÖM A FIGYELMET! Dellei László György CISA, CGEIT, IT Biztonságtechnikai tanácsadó Nádor Rendszerház Kft. 1141 Budapest, Öv utca 3. Tel: 470 -5000/174 Mobil: +36(20)991 -1614 Fax: +36(1) 470 -5011 dellei. laszlo@nador. hu http: //www. nador. hu