14 - Классификация видов НСД.ppt

- Количество слайдов: 75

Классификация видов НСД к информации, обрабатываемой в АС

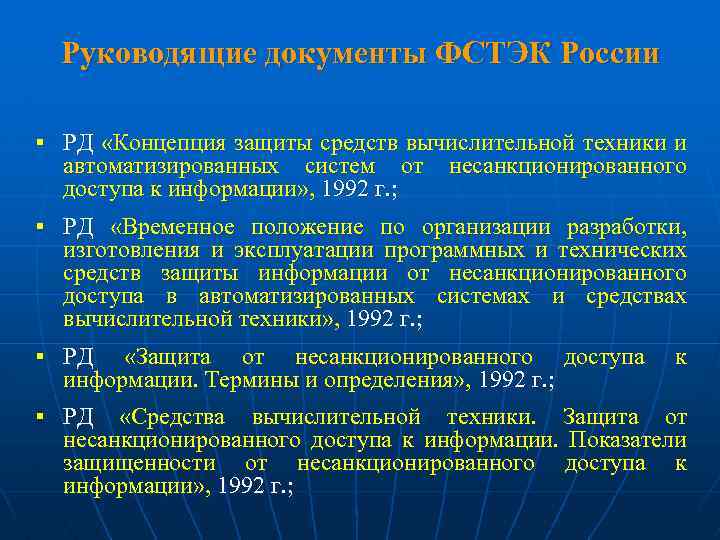

Руководящие документы ФСТЭК России § РД «Концепция защиты средств вычислительной техники и автоматизированных систем от доступа к информации» , 1992 г. ; несанкционированного § РД «Временное положение по организации разработки, изготовления и эксплуатации программных и технических средств защиты информации от несанкционированного доступа в автоматизированных системах и средствах вычислительной техники» , 1992 г. ; § РД «Защита от несанкционированного доступа информации. Термины и определения» , 1992 г. ; § РД к «Средства вычислительной техники. Защита от несанкционированного доступа к информации. Показатели защищенности от несанкционированного доступа к информации» , 1992 г. ;

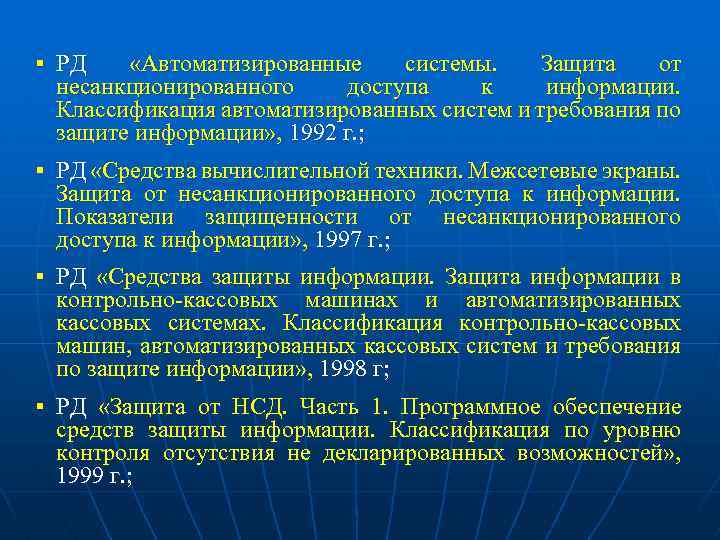

§ РД «Автоматизированные системы. Защита от несанкционированного доступа к информации. Классификация автоматизированных систем и требования по защите информации» , 1992 г. ; § РД «Средства вычислительной техники. Межсетевые экраны. Защита от несанкционированного доступа к информации. Показатели защищенности от несанкционированного доступа к информации» , 1997 г. ; § РД «Средства защиты информации. Защита информации в контрольно-кассовых машинах и автоматизированных кассовых системах. Классификация контрольно-кассовых машин, автоматизированных кассовых систем и требования по защите информации» , 1998 г; § РД «Защита от НСД. Часть 1. Программное обеспечение средств защиты информации. Классификация по уровню контроля отсутствия не декларированных возможностей» , 1999 г. ;

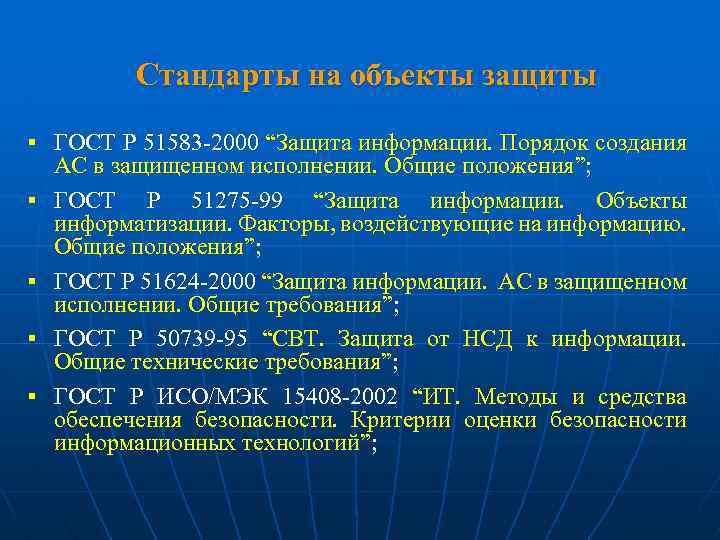

Стандарты на объекты защиты § ГОСТ Р 51583 -2000 “Защита информации. Порядок создания § § АС в защищенном исполнении. Общие положения”; ГОСТ Р 51275 -99 “Защита информации. Объекты информатизации. Факторы, воздействующие на информацию. Общие положения”; ГОСТ Р 51624 -2000 “Защита информации. АС в защищенном исполнении. Общие требования”; ГОСТ Р 50739 -95 “СВТ. Защита от НСД к информации. Общие технические требования”; ГОСТ Р ИСО/МЭК 15408 -2002 “ИТ. Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий”;

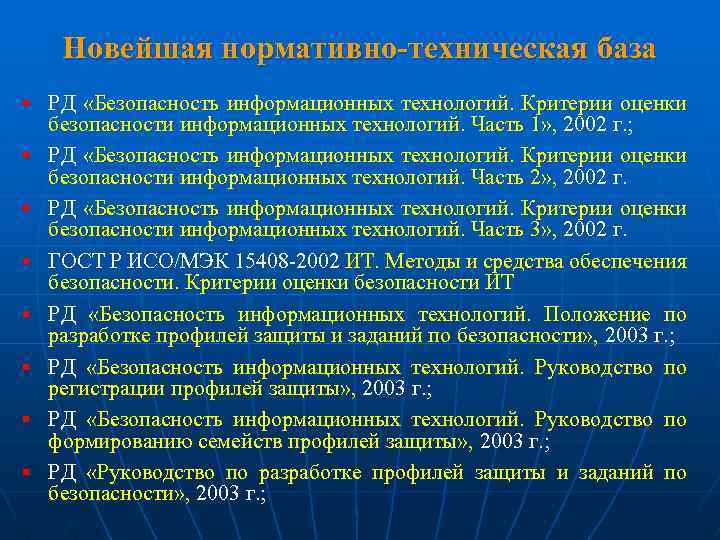

Новейшая нормативно-техническая база § РД «Безопасность информационных технологий. Критерии оценки § § § § безопасности информационных технологий. Часть 1» , 2002 г. ; РД «Безопасность информационных технологий. Критерии оценки безопасности информационных технологий. Часть 2» , 2002 г. РД «Безопасность информационных технологий. Критерии оценки безопасности информационных технологий. Часть 3» , 2002 г. ГОСТ Р ИСО/МЭК 15408 -2002 ИТ. Методы и средства обеспечения безопасности. Критерии оценки безопасности ИТ РД «Безопасность информационных технологий. Положение по разработке профилей защиты и заданий по безопасности» , 2003 г. ; РД «Безопасность информационных технологий. Руководство по регистрации профилей защиты» , 2003 г. ; РД «Безопасность информационных технологий. Руководство по формированию семейств профилей защиты» , 2003 г. ; РД «Руководство по разработке профилей защиты и заданий по безопасности» , 2003 г. ;

РД Гостехкомиссии России (1992 г. ) «Защита от несанкционированного доступа к информации. Термины и определения» . Доступ к информации – ознакомление с информацией, ее обработка, в частности, копирование модификация или уничтожение информации. Субъект доступа – лицо или процесс, действия которого регламентируются правилами разграничения доступа. Объект доступа – единица информационного ресурса автоматизированной системы, доступ к которой регламентируется правилами разграничения доступа. Правила разграничения доступа – совокупность правил, регламентирующих права доступа субъектов доступа к объектам доступа. Санкционированный доступ к информации – доступ к информации, не нарушающий правила разграничения доступа.

Несанкционированный доступ к информации – доступ к информации, нарушающий правила разграничения доступа с использованием штатных средств, предоставляемых средствами вычислительной техники или автоматизированными системами. Защита от несанкционированного доступа § предотвращение или существенное затруднение несанкционированного доступа; § деятельность по предотвращению получения защищаемой информации заинтересованным субъектом с нарушением установленных правовыми документами или собственником, владельцем информации прав или правил доступа к защищаемой информации (по ГОСТ Р 50922 -96) Нарушитель правил разграничения доступа – субъект доступа, осуществляющий несанкционированный доступ к информации. (Агент) Модель нарушителя правил разграничения доступа – абстрактное (формализованное или неформализованное) описание нарушителя правил разграничения доступа.

Комплекс средств защиты – совокупность программных и технических средств, создаваемая и поддерживаемая для обеспечения защиты средств вычислительной техники или автоматизированных систем от несанкционированного доступа к информации. Система разграничения доступа – совокупность реализуемых правил разграничения доступа в средствах вычислительной техники или автоматизированных системах. Защищенное средство вычислительной техники (защищенная автоматизированная система) – средство вычислительной техники (автоматизированная система), в котором реализован комплекс средств защиты. Средство защиты от несанкционированного доступа – программное, техническое или программно-техническое средство, предназначенное для предотвращения или существенного затруднения несанкционированного доступа.

Система защиты информации от несанкционированного доступа – комплекс организационных мер и программнотехнических (в том числе криптографических) средств защиты от несанкционированного доступа к информации в автоматизированных системах. Класс защищенности средств вычислительной техники, автоматизированной системы – определенная совокупность требований по защите средств вычислительной техники (автоматизированной системы) от несанкционированного доступа к информации. Показатель защищенности средств вычислительной техники – характеристика средств вычислительной техники, влияющая на защищенность и описываемая определенной группой требований, варьируемых по уровню, глубине в зависимости от класса защищенности средств вычислительной техники.

Классификация видов НСД к информации, обрабатываемой техническими средствами объекта информатизации Основные способы НСД § Непосредственное обращение к объектам доступа; § Создание программных и технических средств, выполняющих обращение к объектам доступа в обход средств защиты; § Модификация средств защиты, позволяющая осуществить НСД; § Внедрение в технические средства СВТ или АС программных или технических механизмов, нарушающих предполагаемую структуру и функции СВТ или АС и позволяющих осуществить НСД. РД ГТК Концепция защиты средств вычислительной техники и автоматизированных систем от несанкционированного доступа к информации. Москва 1992

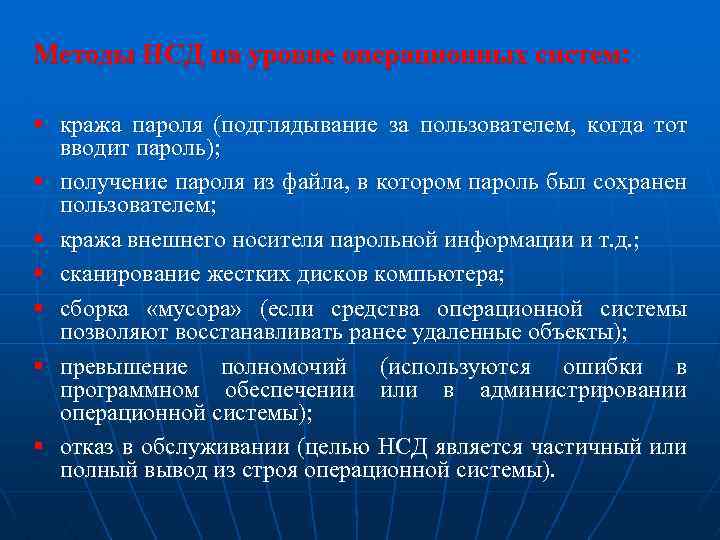

Методы НСД на уровне операционных систем: § кража пароля (подглядывание за пользователем, когда тот вводит пароль); § получение пароля из файла, в котором пароль был сохранен пользователем; § кража внешнего носителя парольной информации и т. д. ; § сканирование жестких дисков компьютера; § сборка «мусора» (если средства операционной системы позволяют восстанавливать ранее удаленные объекты); § превышение полномочий (используются ошибки в программном обеспечении или в администрировании операционной системы); § отказ в обслуживании (целью НСД является частичный или полный вывод из строя операционной системы).

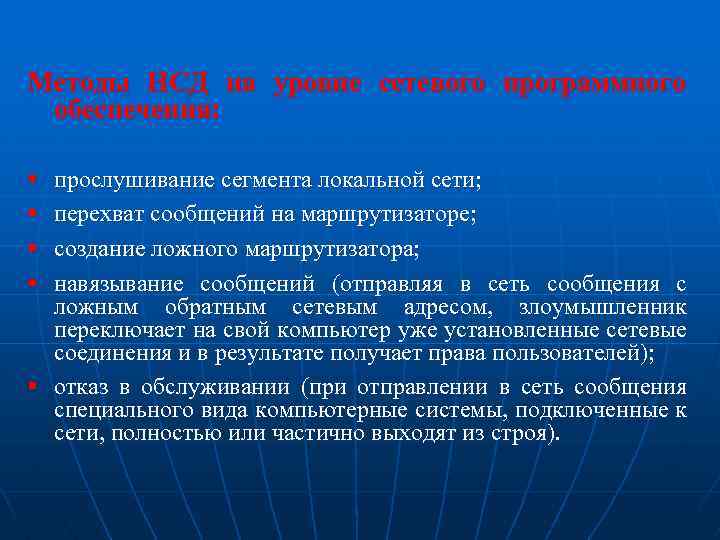

Методы НСД на уровне сетевого программного обеспечения: § § прослушивание сегмента локальной сети; перехват сообщений на маршрутизаторе; создание ложного маршрутизатора; навязывание сообщений (отправляя в сеть сообщения с ложным обратным сетевым адресом, злоумышленник переключает на свой компьютер уже установленные сетевые соединения и в результате получает права пользователей); § отказ в обслуживании (при отправлении в сеть сообщения специального вида компьютерные системы, подключенные к сети, полностью или частично выходят из строя).

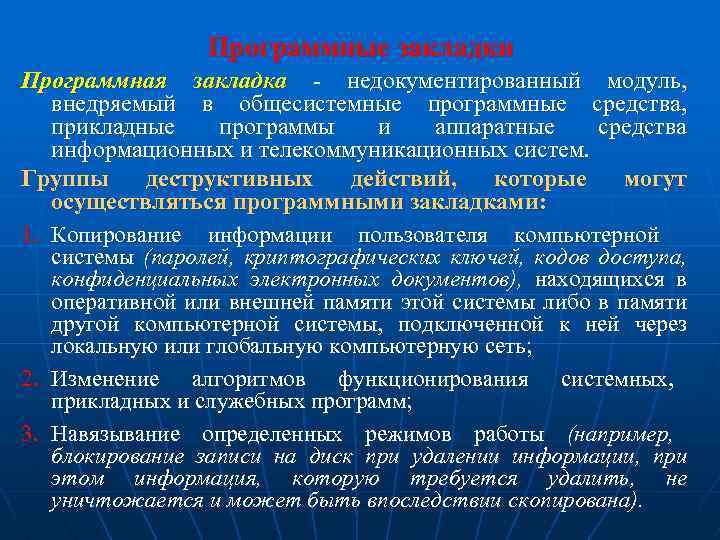

Программные закладки Программная закладка - недокументированный модуль, внедряемый в общесистемные программные средства, прикладные программы и аппаратные средства информационных и телекоммуникационных систем. Группы деструктивных действий, которые могут осуществляться программными закладками: 1. Копирование информации пользователя компьютерной системы (паролей, криптографических ключей, кодов доступа, конфиденциальных электронных документов), находящихся в оперативной или внешней памяти этой системы либо в памяти другой компьютерной системы, подключенной к ней через локальную или глобальную компьютерную сеть; 2. Изменение алгоритмов функционирования системных, прикладных и служебных программ; 3. Навязывание определенных режимов работы (например, блокирование записи на диск при удалении информации, при этом информация, которую требуется удалить, не уничтожается и может быть впоследствии скопирована).

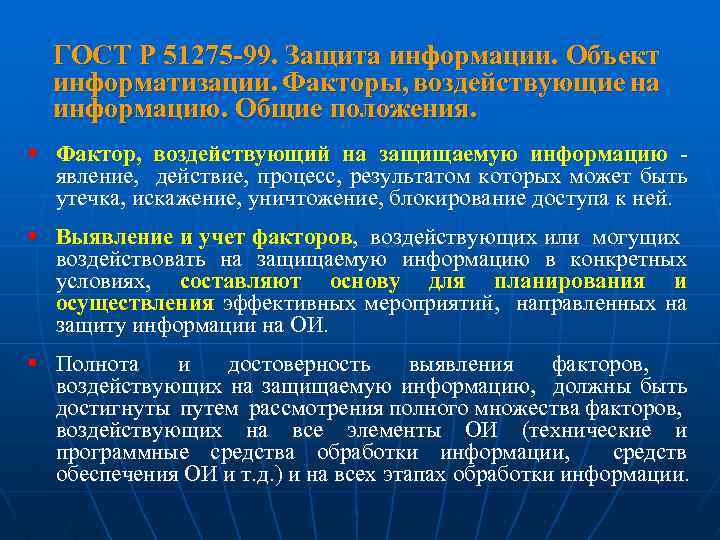

ГОСТ Р 51275 -99. Защита информации. Объект информатизации. Факторы, воздействующие на информацию. Общие положения. § Фактор, воздействующий на защищаемую информацию явление, действие, процесс, результатом которых может быть утечка, искажение, уничтожение, блокирование доступа к ней. § Выявление и учет факторов, воздействующих или могущих воздействовать на защищаемую информацию в конкретных условиях, составляют основу для планирования и осуществления эффективных мероприятий, направленных на защиту информации на ОИ. § Полнота и достоверность выявления факторов, воздействующих на защищаемую информацию, должны быть достигнуты путем рассмотрения полного множества факторов, воздействующих на все элементы ОИ (технические и программные средства обработки информации, средств обеспечения ОИ и т. д. ) и на всех этапах обработки информации.

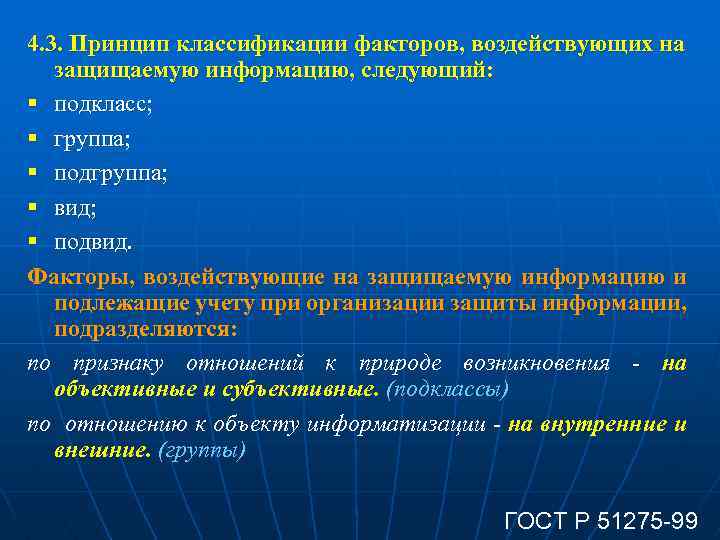

4. 3. Принцип классификации факторов, воздействующих на защищаемую информацию, следующий: § подкласс; § группа; § подгруппа; § вид; § подвид. Факторы, воздействующие на защищаемую информацию и подлежащие учету при организации защиты информации, подразделяются: по признаку отношений к природе возникновения - на объективные и субъективные. (подклассы) по отношению к объекту информатизации - на внутренние и внешние. (группы) ГОСТ Р 51275 -99

4. 3. 2. Перечень субъективных факторов, воздействующих на защищаемую информацию, в соответствии с установленным принципом их классификации 4. 3. 2. 1. Внутренние факторы 4. 3. 2. 1. 1 Разглашение защищаемой информации лицами, имеющими к ней право доступа. (подгруппы) 4. 3. 2. 1. 1. 1 Разглашение информации лицам, не имеющим права доступа к защищаемой информации. (виды) 4. 3. 2. 1. 1. 2 Передача информации по открытым линиям связи. 4. 3. 2. 1. 1. 3 Обработка информации на незащищенных ТС обработки информации. 4. 3. 2. 1. 1. 4 Опубликование информации в открытой печати и других средствах массовой информации. 4. 3. 2. 1. 1. 5 Копирование информации на незарегистрированный носитель информации. 4. 3. 2. 1. 1. 6 Передача носителя информации лицу, не имеющему права доступа к ней. 4. 3. 2. 1. 1. 7 Утрата носителя с информацией. 4. 3. 2. 1. 2 Неправомерные действия со стороны лиц, имеющих право доступа к защищаемой информации. 4. 3. 2. 1 Несанкционированное изменение информации. 4. 3. 2. 1. 2. 2 Несанкционированное копирование информации. ГОСТ Р 51275 -99

4. 3. 2. 1. 3 НСД к защищаемой информации. 4. 3. 2. 1. 3. 1 Подключение к техническим средствам и системам ОИ. 4. 3. 2. 1. 3. 2 Использование закладочных устройств. 4. 3. 2. 1. 3. 3 Использование программного обеспечения ОИ. 4. 3. 2. 1. 3. 3. 1 Маскировка под зарегистрированного пользователя. (подвиды) 4. 3. 2. 1. 3. 3. 2 Использование дефектов программного обеспечения ОИ. 4. 3. 2. 1. 3. 3. 3 Использование программных закладок. 4. 3. 2. 1. 3. 3. 4 Применение программных вирусов. 4. 3. 2. 1. 3. 4 Хищение носителя с защищаемой информацией. 4. 3. 2. 1. 4 Неправильное организационное обеспечение защиты информации. 4. 3. 2. 1. 4. 1 Неправильное задание требований по защите информации. 4. 3. 2. 1. 4. 2 Несоблюдение требований по защите информации. 4. 3. 2. 1. 4. 3 Неправильная организация контроля эффективности защиты информации. 4. 3. 2. 1. 5 Ошибки обслуживающего персонала ОИ. 4. 3. 2. 1. 5. 1 Ошибки при эксплуатации ТС 4. 3. 2. 1. 5. 2 Ошибки при эксплуатации программных средств. 4. 3. 2. 1. 5. 2 Ошибки при эксплуатации средств и систем защиты информации. ГОСТ Р 51275 -99

4. 3. 2. Перечень субъективных факторов, воздействующих на защищаемую информацию, в соответствии с установленным принципом их классификации 4. 3. 2. 1 Внешние факторы 4. 3. 2. 2. 1 Доступ к защищаемой информации с применением технических средств. 4. 3. 2. 2. 1. 1 Доступ к ЗИ с применением технических средств разведки. 4. 3. 2. 2. 1. 1. 1 Доступ к ЗИ с применением средств радиоэлектронной разведки. 4. 3. 2. 2. 1. 1. 2 Доступ к ЗИ с применением средств оптико-электронной разведки. 4. 3. 2. 2. 1. 1. 3 Доступ к ЗИ с применением средств фотографической разведки. 4. 3. 2. 2. 1. 1. 4 Доступ к ЗИ с применением средств визуально-оптической разведки. 4. 3. 2. 2. 1. 1. 5 Доступ к ЗИ с применением средств акустической разведки. 4. 3. 2. 2. 1. 1. 6 Доступ к ЗИ с применением средств гидроакустической разведки. 4. 3. 2. 2. 1. 1. 7 Доступ к ЗИ с применением средств компьютерной разведки. 4. 3. 2. 2. 1. 2 Доступ к защищаемой информации с использованием эффекта «высокочастотного навязывания» . 4. 3. 2. 2. 1 Доступ к защищаемой информации с применением генератора высокочастотных колебаний. 4. 3. 2. 2. 1. 2. 2 Доступ к защищаемой информации с применением генератора высокочастотного электромагнитного поля. ГОСТ Р 51275 -99

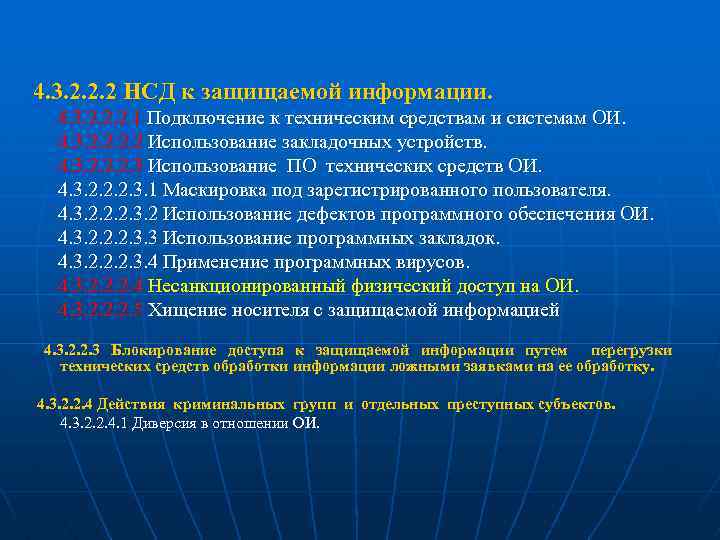

4. 3. 2. 2. 2 НСД к защищаемой информации. 4. 3. 2. 2. 2. 1 Подключение к техническим средствам и системам ОИ. 4. 3. 2. 2 Использование закладочных устройств. 4. 3. 2. 2. 2. 3 Использование ПО технических средств ОИ. 4. 3. 2. 2. 2. 3. 1 Маскировка под зарегистрированного пользователя. 4. 3. 2. 2. 2. 3. 2 Использование дефектов программного обеспечения ОИ. 4. 3. 2. 2. 2. 3. 3 Использование программных закладок. 4. 3. 2. 2. 2. 3. 4 Применение программных вирусов. 4. 3. 2. 2. 2. 4 Несанкционированный физический доступ на ОИ. 4. 3. 2. 2. 2. 5 Хищение носителя с защищаемой информацией 4. 3. 2. 2. 3 Блокирование доступа к защищаемой информации путем перегрузки технических средств обработки информации ложными заявками на ее обработку. 4. 3. 2. 2. 4 Действия криминальных групп и отдельных преступных субъектов. 4. 3. 2. 2. 4. 1 Диверсия в отношении ОИ.

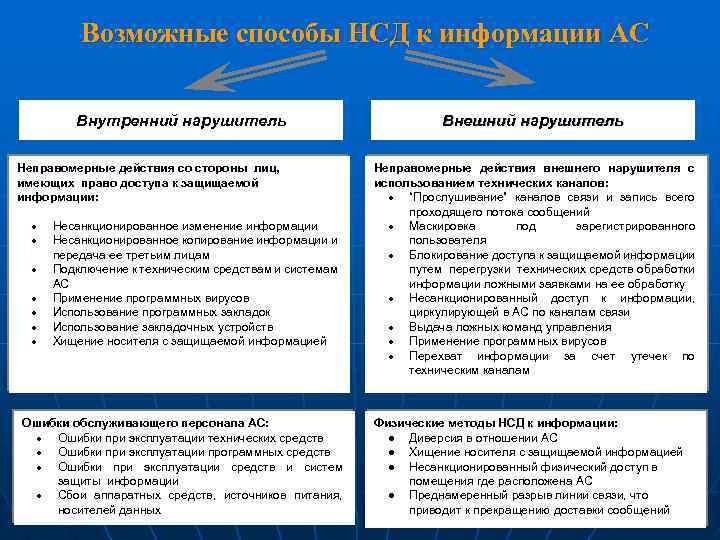

Возможные способы НСД к информации АС Внутренний нарушитель Неправомерные действия со стороны лиц, имеющих право доступа к защищаемой информации: · · · · Несанкционированное изменение информации Несанкционированное копирование информации и передача ее третьим лицам Подключение к техническим средствам и системам АС Применение программных вирусов Использование программных закладок Использование закладочных устройств Хищение носителя с защищаемой информацией Ошибки обслуживающего персонала АС: · Ошибки при эксплуатации технических средств · Ошибки при эксплуатации программных средств · Ошибки при эксплуатации средств и систем защиты информации · Сбои аппаратных средств, источников питания, носителей данных Внешний нарушитель Неправомерные действия внешнего нарушителя с использованием технических каналов: · “Прослушивание” каналов связи и запись всего проходящего потока сообщений · Маскировка под зарегистрированного пользователя · Блокирование доступа к защищаемой информации путем перегрузки технических средств обработки информации ложными заявками на ее обработку · Несанкционированный доступ к информации, циркулирующей в АС по каналам связи · Выдача ложных команд управления · Применение программных вирусов · Перехват информации за счет утечек по техническим каналам Физические методы НСД к информации: ● Диверсия в отношении АС ● Хищение носителя с защищаемой информацией ● Несанкционированный физический доступ в помещения где расположена АС ● Преднамеренный разрыв линии связи, что приводит к прекращению доставки сообщений

Локальный доступ При наличии у злоумышленника локального доступа к АС и благоприятной для него обстановки он сможет обойти практически любую защиту. Основные методы локального доступа Хищение § § Хищение информации, носителей, отдельных компонентов АС; Подмена компонент АС на аналогичные; Прямое копирование всего жесткого диска на другой диск; Хищение информации замаскированное под хищение материальных ценностей.

Использование открытого сеанса легального пользователя Возможности злоумышленника определяются: § временем, на который он получает доступ к АС; § полномочиями в АС легального пользователя; § наличием (точнее, отсутствием) контроля со стороны легального пользователя или его коллег. Подбор пароля легального пользователя Для осуществления подбора пароля легального пользователя злоумышленники прибегают к использованию открытого сеанса этого же или другого пользователя с последующим копированием системных файлов.

Использование учетной записи легального пользователя для расширения полномочий в АС Отличается от метода использования открытого сеанса легального пользователя тем, что в данном случае злоумышленнику не требуется выдавать себя за другого, поскольку он в силу тех или иных причин сам имеет доступ к АС (имеет гостевую учётную запись, и т. д. ) Использование программ взлома позволяет расширить полномочия злоумышленника вплоть до получения полного доступа ко всем АС организации. Загрузка альтернативной операционной системы Такая система может загружаться как с дискеты, так и с компакт-диска.

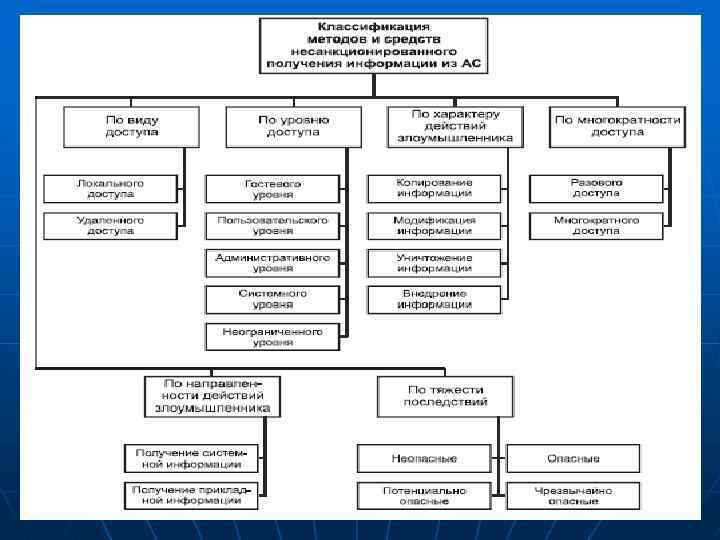

Удаленный доступ В отличие от локального доступа, палитра методов и средств несанкционированного получения информации из АС при удаленном доступе значительно шире и достаточно сильно зависит от используемой операционной системы (ОС), настройки параметров безопасности и т. п. Типовая схема несанкционированного получения информации из АС при удаленном доступе

Сбор информации Злоумышленник определяет пул IP-адресов АС организации, доступных из сети общего пользования. Выясняются: § тип сетевого подключения организации (единичный компьютер, сеть); § имена и адреса серверов доменных имен (DNS — Domain Name System), обеспечивающих трансляцию символьных имен в IP-адреса по запросам АС организации; § сеть, в которой установлены подключенные к Internet АС организации (сеть провайдера, прямое подключение и т. п. ); § схемы подключения маршрутизаторов и брандмауэров; § реальные имена, телефоны и адреса электронной почты администратора подключения; § схемы распределения IP-адресов внутри сети организации и имена отдельных узлов (с помощью так называемого переноса зоны с помощью утилиты nslookup).

Сканирование позволяет: § выявить реально работающие АС исследуемой организации, доступные по Internet; § определить тип и версию ОС, под управлением которых они работают; § получить перечни портов, открытых на выявленных АС. Программный инструментарий для сканирования § простейшая утилита ping, входящяя в комплект поставки всех современных ОС, § специализированные хакерские инструменты, fping, Pinger, icmpenum, nmap, strobe, netcat, Net. Scant-Tools Pro 2000, Super. Scan, NTOScanner, Win. Scan, ipeye, Windows UDP Port Scanner, Cheops. Злоумышленник может уточнить составленную на предыдущем этапе схему сети и выбрать АС, на которые следует обратить внимание в первую, вторую и т. д. очереди

Идентификация доступных ресурсов Тщательно проведенная идентификация доступных ресурсов выбранной для несанкционированного доступа АС может дать злоумышленнику информацию: § о доступных по сети дисках и папках; § о пользователях и группах, имеющих доступ к данной АС; § о выполняющихся на этой АС приложениях, включая сведения об их версиях.

Получение доступа Целью операций, предпринимаемых на данном этапе, является получение доступа на уровне легального пользователя АС или ОС. К таким операциям относятся: § перехват паролей; § подбор паролей для доступа к совместно используемым сетевым ресурсам; § получение файла паролей; § использование программ взлома, обеспечивающих интерактивный доступ к АС путем перевода работающих на АС приложений в нештатный режим.

Основные принципы защиты информации от НСД 1. Защита основывается на положениях и требованиях существующих законов, стандартов и нормативнометодических документов по защите от НСД к информации. 2. Защита СВТ обеспечивается комплексом программнотехнических средств. 3. Защита АС обеспечивается комплексом программнотехнических средств и поддерживающих их организационных мер. 4. Защита АС должна обеспечиваться на всех технологических этапах обработки информации и во всех режимах функционирования, в том числе при проведении ремонтных и регламентных работ.

5. Программно-технические средства защиты не должны существенно ухудшать основные функциональные характеристики АС (надежность, быстродействие, возможность изменения конфигурации АС). 6. Неотъемлемой частью работ по защите является оценка эффективности средств защиты, осуществляемая по методике, учитывающей всю совокупность технических характеристик оцениваемого объекта, включая технические решения и практическую реализацию средств защиты. 7. Защита АС должна предусматривать контроль эффективности средств защиты от НСД. Этот контроль может быть либо периодическим, либо инициироваться по мере необходимости пользователем АС или контролирующими органами.

Основные направления обеспечения защиты информации от НСД Обеспечение защиты СВТ и АС осуществляется: 1. системой разграничения доступа (СРД) субъектов к объектам доступа; 2. обеспечивающими средствами для СРД. Основными функциями СРД являются: § реализация правил разграничения доступа (ПРД) субъектов и их процессов к данным; § реализация ПРД субъектов и их процессов к устройствам создания твердых копий; § изоляция программ процесса, выполняемого в интересах субъекта, от других субъектов; § управление потоками данных с целью предотвращения записи данных на носители несоответствующего грифа; § реализация правил обмена данными между субъектами для АС и СВТ, построенных по сетевым принципам.

Обеспечивающие средства для СРД выполняют следующие функции: § идентификацию и опознание (аутентификацию) субъектов и поддержание привязки субъекта к процессу, выполняемому для субъекта; § регистрацию действий субъекта и его процесса; § предоставление возможностей исключения и включения новых субъектов и объектов доступа, а также изменение полномочий субъектов; § реакцию на попытки НСД, например, сигнализацию, блокировку, восстановление после НСД; § тестирование; § очистку оперативной памяти и рабочих областей на магнитных носителях после завершения работы пользователя с защищаемыми данными; § учет выходных печатных и графических форм и твердых копий в АС; § контроль целостности программной и информационной части как СРД, так и обеспечивающих ее средств.

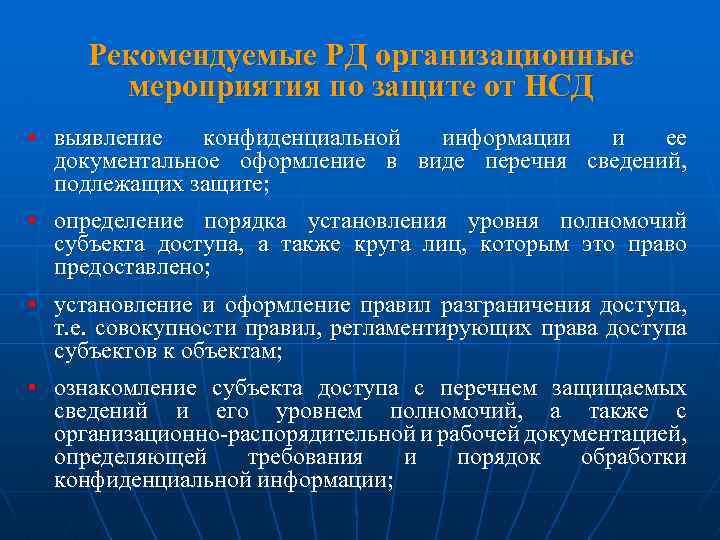

Рекомендуемые РД организационные мероприятия по защите от НСД § выявление конфиденциальной информации и ее документальное оформление в виде перечня сведений, подлежащих защите; § определение порядка установления уровня полномочий субъекта доступа, а также круга лиц, которым это право предоставлено; § установление и оформление правил разграничения доступа, т. е. совокупности правил, регламентирующих права доступа субъектов к объектам; § ознакомление субъекта доступа с перечнем защищаемых сведений и его уровнем полномочий, а также с организационно-распорядительной и рабочей документацией, определяющей требования и порядок обработки конфиденциальной информации;

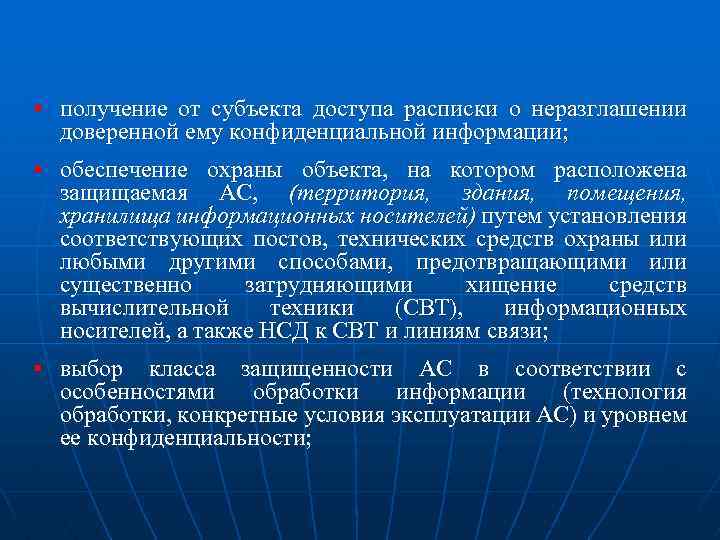

§ получение от субъекта доступа расписки о неразглашении доверенной ему конфиденциальной информации; § обеспечение охраны объекта, на котором расположена защищаемая АС, (территория, здания, помещения, хранилища информационных носителей) путем установления соответствующих постов, технических средств охраны или любыми другими способами, предотвращающими или существенно затрудняющими хищение средств вычислительной техники (СВТ), информационных носителей, а также НСД к СВТ и линиям связи; § выбор класса защищенности АС в соответствии с особенностями обработки информации (технология обработки, конкретные условия эксплуатации АС) и уровнем ее конфиденциальности;

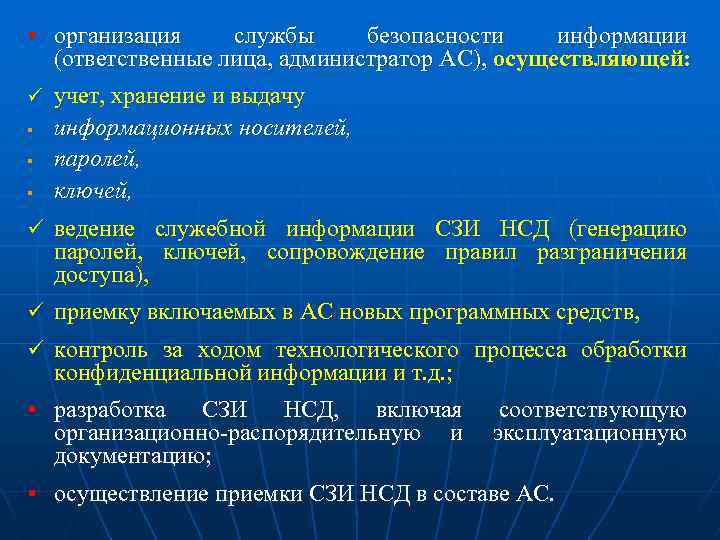

§ организация службы безопасности информации (ответственные лица, администратор АС), осуществляющей: ü § § § учет, хранение и выдачу информационных носителей, паролей, ключей, ü ведение служебной информации СЗИ НСД (генерацию паролей, ключей, сопровождение правил разграничения доступа), ü приемку включаемых в АС новых программных средств, ü контроль за ходом технологического процесса обработки конфиденциальной информации и т. д. ; § разработка СЗИ НСД, включая организационно-распорядительную и документацию; соответствующую эксплуатационную § осуществление приемки СЗИ НСД в составе АС.

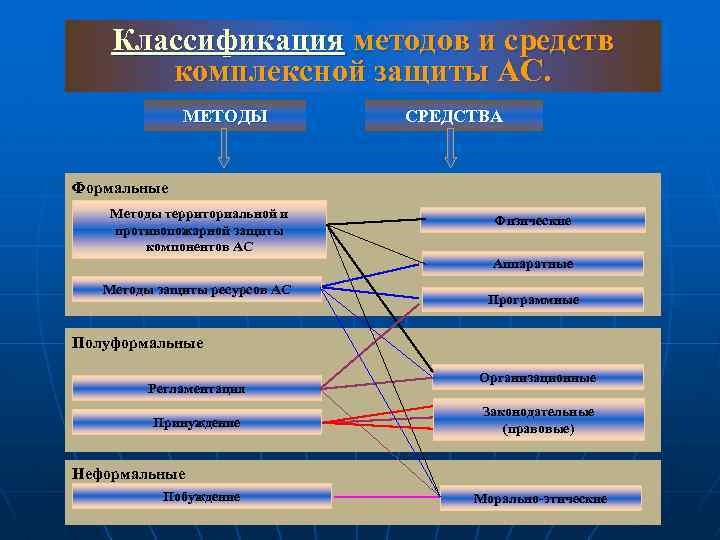

Классификация методов и средств комплексной защиты АС. МЕТОДЫ СРЕДСТВА Формальные Методы территориальной и противопожарной защиты компонентов АС Физические Аппаратные Методы защиты ресурсов АС Программные Полуформальные Регламентация Принуждение Организационные Законодательные (правовые) Неформальные Побуждение Морально-этические

Типовая структура и состав системы защиты информации от несанкционированного доступа Комплекс программно-технических средств и организационных (процедурных) решений по защите информации от НСД реализуется в рамках системы защиты информации от НСД (СЗИ НСД), условно состоящей из следующих подсистем: управления доступом; регистрации и учета; криптографической; обеспечения целостности. Подбор средств защиты информации от несанкционированного доступа определяется их функциональными возможностями по реализации требований к автоматизированным системам различных групп.

Требования к автоматизированным системам по классам защищенности Руководящий документ Гостехкомиссии России «Автоматизированные системы. Защита от несанкционированного доступа к информации. Классификация автоматизированных систем и требования по защите информации» , 1992 г.

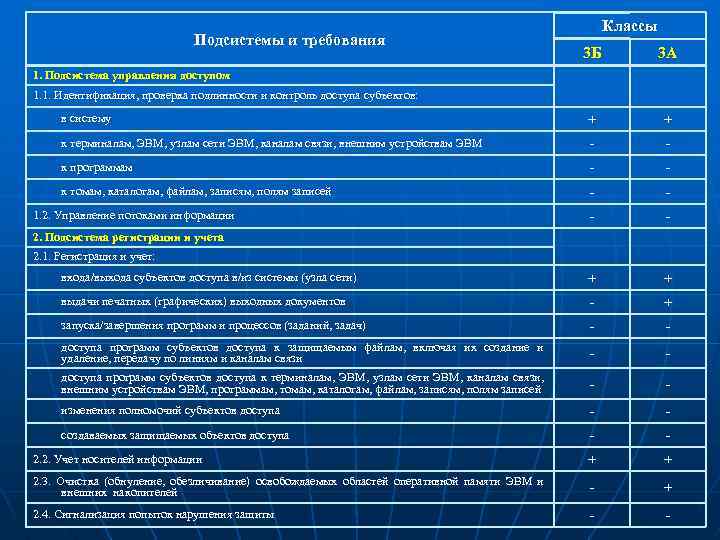

Подсистемы и требования Классы 3 Б 3 А в систему + + к терминалам, ЭВМ, узлам сети ЭВМ, каналам связи, внешним устройствам ЭВМ - - к программам - - к томам, каталогам, файлам, записям, полям записей - - входа/выхода субъектов доступа в/из системы (узла сети) + + выдачи печатных (графических) выходных документов - + запуска/завершения программ и процессов (заданий, задач) - - доступа программ субъектов доступа к защищаемым файлам, включая их создание и удаление, передачу по линиям и каналам связи - - доступа программ субъектов доступа к терминалам, ЭВМ, узлам сети ЭВМ, каналам связи, внешним устройствам ЭВМ, программам, томам, каталогам, файлам, записям, полям записей - - изменения полномочий субъектов доступа - - создаваемых защищаемых объектов доступа - - 2. 2. Учет носителей информации + + 2. 3. Очистка (обнуление, обезличивание) освобождаемых областей оперативной памяти ЭВМ и внешних накопителей - + 2. 4. Сигнализация попыток нарушения защиты - - 1. Подсистема управления доступом 1. 1. Идентификация, проверка подлинности и контроль доступа субъектов: 1. 2. Управление потоками информации 2. Подсистема регистрации и учета 2. 1. Регистрация и учет:

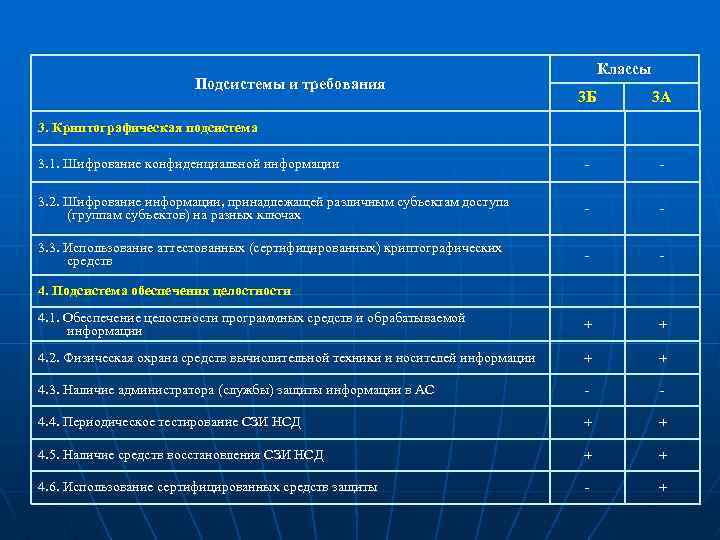

Подсистемы и требования Классы 3 Б 3 А 3. 1. Шифрование конфиденциальной информации - - 3. 2. Шифрование информации, принадлежащей различным субъектам доступа (группам субъектов) на разных ключах - - 3. 3. Использование аттестованных (сертифицированных) криптографических средств - - 4. 1. Обеспечение целостности программных средств и обрабатываемой информации + + 4. 2. Физическая охрана средств вычислительной техники и носителей информации + + 4. 3. Наличие администратора (службы) защиты информации в АС - - 4. 4. Периодическое тестирование СЗИ НСД + + 4. 5. Наличие средств восстановления СЗИ НСД + + 4. 6. Использование сертифицированных средств защиты - + 3. Криптографическая подсистема 4. Подсистема обеспечения целостности

Подсистемы и требования Классы 2 Б 2 А в систему + + к терминалам, ЭВМ, узлам сети ЭВМ, каналам связи, внешним устройствам ЭВМ - - к программам - - к томам, каталогам, файлам, записям, полям записей - - входа/выхода субъектов доступа в/из системы (узла сети) + + выдачи печатных (графических) выходных документов - + запуска/завершения программ и процессов (заданий, задач) - - доступа программ субъектов доступа к защищаемым файлам, включая их создание и удаление, передачу по линиям и каналам связи - - доступа программ субъектов доступа к терминалам, ЭВМ, узлам сети ЭВМ, каналам связи, внешним устройствам ЭВМ, программам, томам, каталогам, файлам, записям, полям записей - - изменения полномочий субъектов доступа - - создаваемых защищаемых объектов доступа - - 2. 2. Учет носителей информации + + 2. 3. Очистка (обнуление, обезличивание) освобождаемых областей оперативной памяти ЭВМ и внешних накопителей - + 2. 4. Сигнализация попыток нарушения защиты - - 1. Подсистема управления доступом 1. 1. Идентификация, проверка подлинности и контроль доступа субъектов: 1. 2. Управление потоками информации 2. Подсистема регистрации и учета 2. 1. Регистрация и учет:

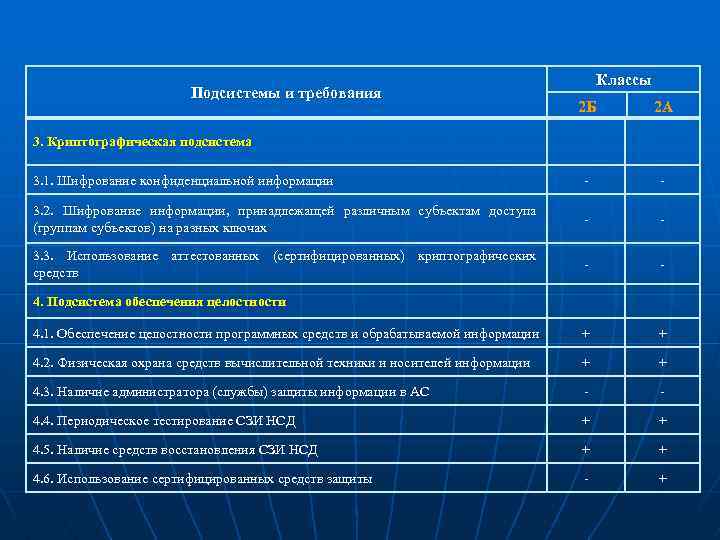

Подсистемы и требования Классы 2 Б 2 А 3. 1. Шифрование конфиденциальной информации - - 3. 2. Шифрование информации, принадлежащей различным субъектам доступа (группам субъектов) на разных ключах - - 3. 3. Использование аттестованных (сертифицированных) криптографических средств - - 4. 1. Обеспечение целостности программных средств и обрабатываемой информации + + 4. 2. Физическая охрана средств вычислительной техники и носителей информации + + 4. 3. Наличие администратора (службы) защиты информации в АС - - 4. 4. Периодическое тестирование СЗИ НСД + + 4. 5. Наличие средств восстановления СЗИ НСД + + 4. 6. Использование сертифицированных средств защиты - + 3. Криптографическая подсистема 4. Подсистема обеспечения целостности

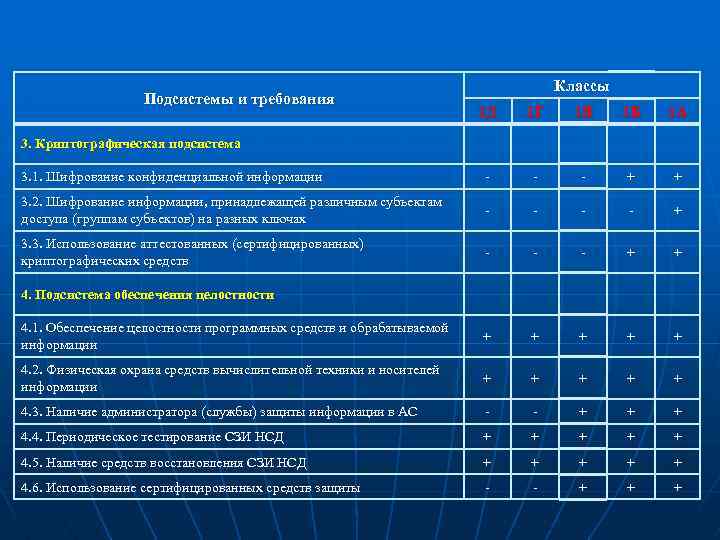

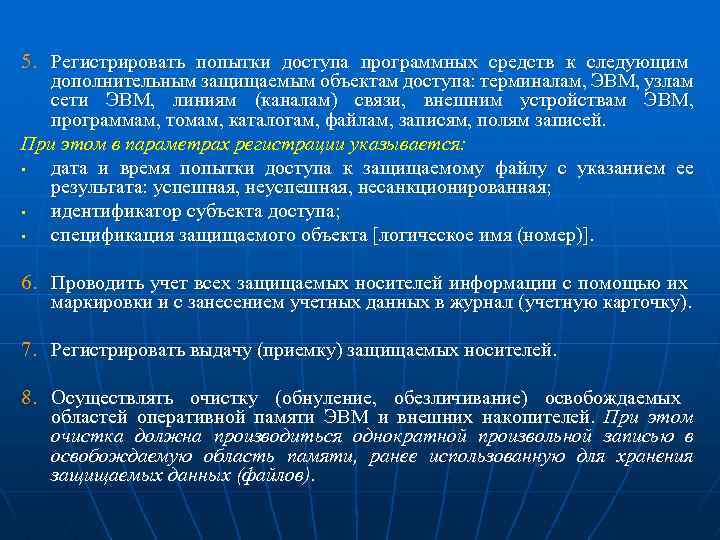

Подсистемы и требования 1. Подсистема управления доступом 1. 1. Идентификация, проверка подлинности и контроль доступа субъектов: в систему к терминалам, ЭВМ, узлам сети ЭВМ, каналам связи, внешним устройствам ЭВМ к программам к томам, каталогам, файлам, записям, полям записей 1. 2. Управление потоками информации 2. Подсистема регистрации и учета 2. 1. Регистрация и учет: входа/выхода субъектов доступа в/из системы (узла сети) выдачи печатных (графических) выходных документов запуска/завершения программ и процессов (заданий, задач) доступа программ субъектов доступа к защищаемым файлам, включая их создание и удаление, передачу по каналам связи доступа программ субъектов доступа к терминалам, ЭВМ, узлам сети ЭВМ, каналам связи, внешним устройствам ЭВМ, программам, томам, каталогам, файлам, записям, полям записей изменения полномочий субъектов доступа создаваемых защищаемых объектов доступа 2. 2. Учет носителей информации 2. 3. Очистка (обнуление, обезличивание) освобождаемых областей оперативной памяти ЭВМ и внешних накопителей 2. 4. Сигнализация попыток нарушения защиты 1 Д Классы 1 Г 1 В 1 Б 1 А + + + - + + + + + - + + + + + + + + - - + + +

Подсистемы и требования Классы 1 Д 1 Г 1 В 1 Б 1 А 3. 1. Шифрование конфиденциальной информации - - - + + 3. 2. Шифрование информации, принадлежащей различным субъектам доступа (группам субъектов) на разных ключах - - + 3. 3. Использование аттестованных (сертифицированных) криптографических средств - - - + + 4. 1. Обеспечение целостности программных средств и обрабатываемой информации + + + 4. 2. Физическая охрана средств вычислительной техники и носителей информации + + + 4. 3. Наличие администратора (службы) защиты информации в АС - - + + + 4. 4. Периодическое тестирование СЗИ НСД + + + 4. 5. Наличие средств восстановления СЗИ НСД + + + 4. 6. Использование сертифицированных средств защиты - - + + + 3. Криптографическая подсистема 4. Подсистема обеспечения целостности

Требования к защите конфиденциальной информации Подсистема управления доступом: 1. Идентифицировать и проверять подлинность субъектов доступа при входе в систему. Причем это должно осуществляться по идентификатору (коду) и паролю условно-постоянного действия длиной не менее шести буквенно-цифровых символов. 2. Идентифицировать терминалы, ЭВМ, узлы компьютерной сети, каналы связи, внешние устройства ЭВМ по их логическим адресам (номерам). 3. По именам идентифицировать программы, тома, каталоги, файлы, записи и поля записей. 4. Осуществлять контроль доступа субъектов к защищаемым ресурсам в соответствии с матрицей доступа.

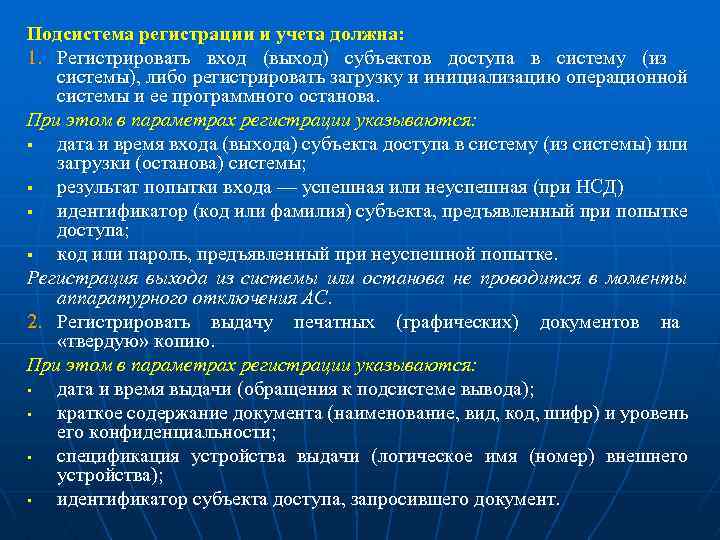

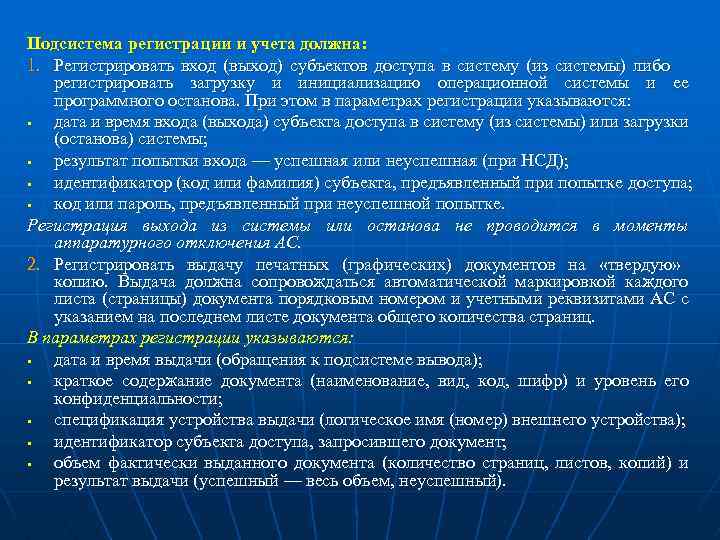

Подсистема регистрации и учета должна: 1. Регистрировать вход (выход) субъектов доступа в систему (из системы), либо регистрировать загрузку и инициализацию операционной системы и ее программного останова. При этом в параметрах регистрации указываются: § дата и время входа (выхода) субъекта доступа в систему (из системы) или загрузки (останова) системы; § результат попытки входа — успешная или неуспешная (при НСД) § идентификатор (код или фамилия) субъекта, предъявленный при попытке доступа; § код или пароль, предъявленный при неуспешной попытке. Регистрация выхода из системы или останова не проводится в моменты аппаратурного отключения АС. 2. Регистрировать выдачу печатных (графических) документов на «твердую» копию. При этом в параметрах регистрации указываются: • дата и время выдачи (обращения к подсистеме вывода); • краткое содержание документа (наименование, вид, код, шифр) и уровень его конфиденциальности; • спецификация устройства выдачи (логическое имя (номер) внешнего устройства); • идентификатор субъекта доступа, запросившего документ.

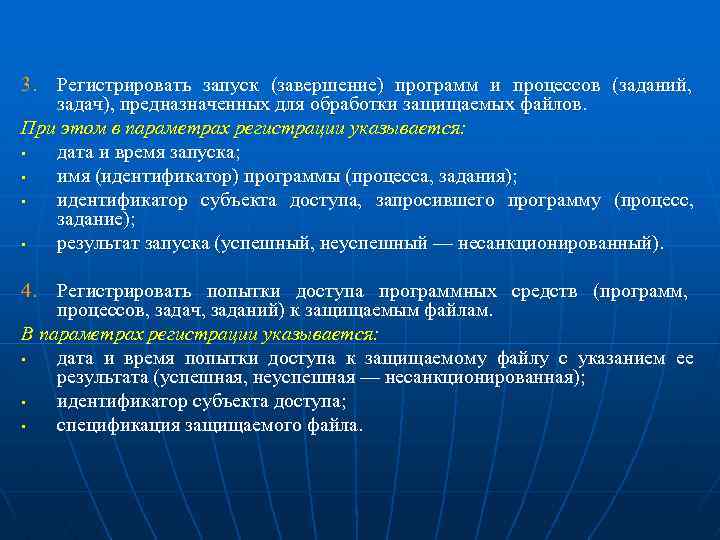

3. Регистрировать запуск (завершение) программ и процессов (заданий, задач), предназначенных для обработки защищаемых файлов. При этом в параметрах регистрации указывается: • дата и время запуска; • имя (идентификатор) программы (процесса, задания); • идентификатор субъекта доступа, запросившего программу (процесс, задание); • результат запуска (успешный, неуспешный — несанкционированный). 4. Регистрировать попытки доступа программных средств (программ, процессов, задач, заданий) к защищаемым файлам. В параметрах регистрации указывается: • дата и время попытки доступа к защищаемому файлу с указанием ее результата (успешная, неуспешная — несанкционированная); • идентификатор субъекта доступа; • спецификация защищаемого файла.

5. Регистрировать попытки доступа программных средств к следующим дополнительным защищаемым объектам доступа: терминалам, ЭВМ, узлам сети ЭВМ, линиям (каналам) связи, внешним устройствам ЭВМ, программам, томам, каталогам, файлам, записям, полям записей. При этом в параметрах регистрации указывается: • дата и время попытки доступа к защищаемому файлу с указанием ее результата: успешная, несанкционированная; • идентификатор субъекта доступа; • спецификация защищаемого объекта [логическое имя (номер)]. 6. Проводить учет всех защищаемых носителей информации с помощью их маркировки и с занесением учетных данных в журнал (учетную карточку). 7. Регистрировать выдачу (приемку) защищаемых носителей. 8. Осуществлять очистку (обнуление, обезличивание) освобождаемых областей оперативной памяти ЭВМ и внешних накопителей. При этом очистка должна производиться однократной произвольной записью в освобождаемую область памяти, ранее использованную для хранения защищаемых данных (файлов).

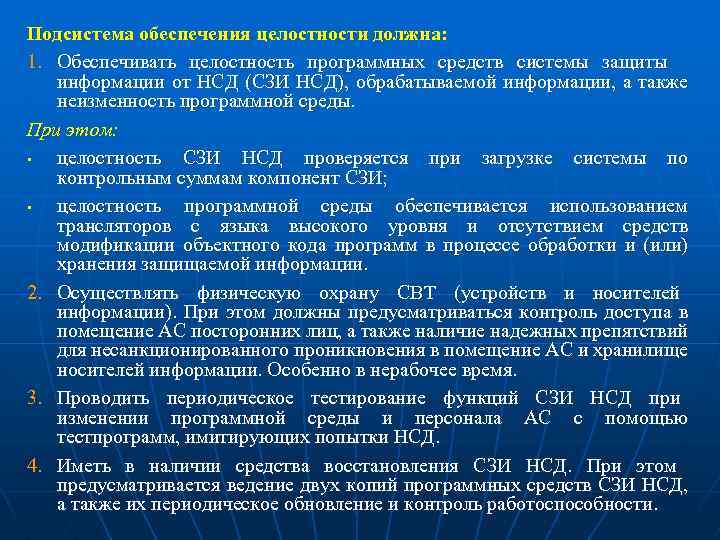

Подсистема обеспечения целостности должна: 1. Обеспечивать целостность программных средств системы защиты информации от НСД (СЗИ НСД), обрабатываемой информации, а также неизменность программной среды. При этом: • целостность СЗИ НСД проверяется при загрузке системы по контрольным суммам компонент СЗИ; • целостность программной среды обеспечивается использованием трансляторов с языка высокого уровня и отсутствием средств модификации объектного кода программ в процессе обработки и (или) хранения защищаемой информации. 2. Осуществлять физическую охрану СВТ (устройств и носителей информации). При этом должны предусматриваться контроль доступа в помещение АС посторонних лиц, а также наличие надежных препятствий для несанкционированного проникновения в помещение АС и хранилище носителей информации. Особенно в нерабочее время. 3. Проводить периодическое тестирование функций СЗИ НСД при изменении программной среды и персонала АС с помощью тестпрограмм, имитирующих попытки НСД. 4. Иметь в наличии средства восстановления СЗИ НСД. При этом предусматривается ведение двух копий программных средств СЗИ НСД, а также их периодическое обновление и контроль работоспособности.

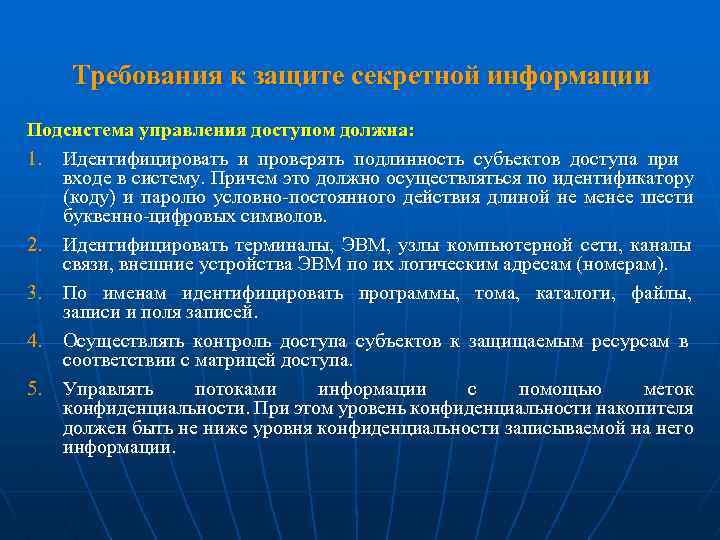

Требования к защите секретной информации Подсистема управления доступом должна: 1. Идентифицировать и проверять подлинность субъектов доступа при входе в систему. Причем это должно осуществляться по идентификатору (коду) и паролю условно-постоянного действия длиной не менее шести буквенно-цифровых символов. 2. Идентифицировать терминалы, ЭВМ, узлы компьютерной сети, каналы связи, внешние устройства ЭВМ по их логическим адресам (номерам). 3. По именам идентифицировать программы, тома, каталоги, файлы, записи и поля записей. 4. Осуществлять контроль доступа субъектов к защищаемым ресурсам в соответствии с матрицей доступа. 5. Управлять потоками информации с помощью меток конфиденциальности. При этом уровень конфиденциальности накопителя должен быть не ниже уровня конфиденциальности записываемой на него информации.

Подсистема регистрации и учета должна: 1. Регистрировать вход (выход) субъектов доступа в систему (из системы) либо регистрировать загрузку и инициализацию операционной системы и ее программного останова. При этом в параметрах регистрации указываются: • дата и время входа (выхода) субъекта доступа в систему (из системы) или загрузки (останова) системы; • результат попытки входа — успешная или неуспешная (при НСД); • идентификатор (код или фамилия) субъекта, предъявленный при попытке доступа; • код или пароль, предъявленный при неуспешной попытке. Регистрация выхода из системы или останова не проводится в моменты аппаратурного отключения АС. 2. Регистрировать выдачу печатных (графических) документов на «твердую» копию. Выдача должна сопровождаться автоматической маркировкой каждого листа (страницы) документа порядковым номером и учетными реквизитами АС с указанием на последнем листе документа общего количества страниц. В параметрах регистрации указываются: • дата и время выдачи (обращения к подсистеме вывода); • краткое содержание документа (наименование, вид, код, шифр) и уровень его конфиденциальности; • спецификация устройства выдачи (логическое имя (номер) внешнего устройства); • идентификатор субъекта доступа, запросившего документ; • объем фактически выданного документа (количество страниц, листов, копий) и результат выдачи (успешный — весь объем, неуспешный).

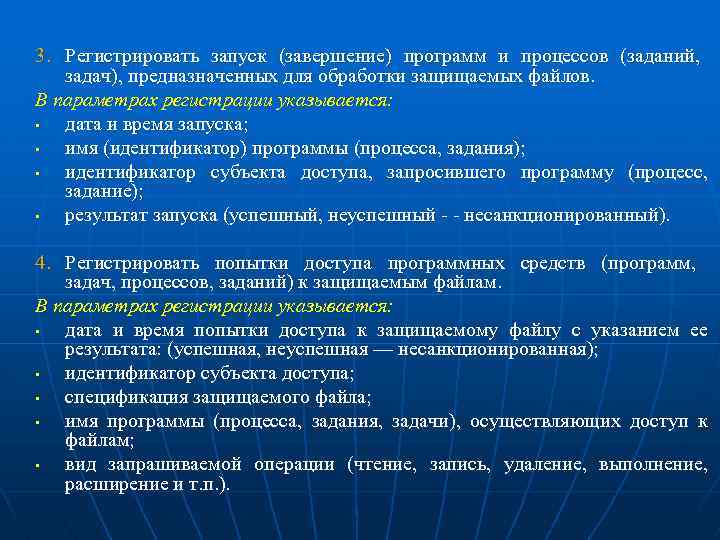

3. Регистрировать запуск (завершение) программ и процессов (заданий, задач), предназначенных для обработки защищаемых файлов. В параметрах регистрации указывается: • дата и время запуска; • имя (идентификатор) программы (процесса, задания); • идентификатор субъекта доступа, запросившего программу (процесс, задание); • результат запуска (успешный, неуспешный - - несанкционированный). 4. Регистрировать попытки доступа программных средств (программ, задач, процессов, заданий) к защищаемым файлам. В параметрах регистрации указывается: • дата и время попытки доступа к защищаемому файлу с указанием ее результата: (успешная, неуспешная — несанкционированная); • идентификатор субъекта доступа; • спецификация защищаемого файла; • имя программы (процесса, задания, задачи), осуществляющих доступ к файлам; • вид запрашиваемой операции (чтение, запись, удаление, выполнение, расширение и т. п. ).

5. Регистрировать попытки доступа программных средств к следующим дополнительным защищаемым объектам доступа: терминалам, ЭВМ, узлам сети ЭВМ, линиям (каналам) связи, внешним устройствам ЭВМ, программам, томам, каталогам, файлам, записям, полям записей. В параметрах регистрации указывается: § дата и время попытки доступа к защищаемому файлу с указанием ее результата (успешная, неуспешная — несанкционированная); § идентификатор субъекта доступа; § спецификация защищаемого объекта [логическое имя (номер)]; § имя программы (процесса, задания, задачи), осуществляющих доступ к файлам; § вид запрашиваемой операции (чтение, запись, монтирование, захват и т. п. ). 6. Регистрировать изменения полномочий субъектов доступа, а также статуса объектов доступа. В параметрах регистрации указывается: § дата и время изменения полномочий; § идентификатор субъекта доступа (администратора), осуществившего изменения. 7. Осуществлять автоматический учет создаваемых защищаемых файлов с помощью их дополнительной маркировки, используемой в подсистеме управления доступом. Маркировка должна отражать уровень конфиденциальности объекта.

8. Проводить учет всех защищаемых носителей информации с помощью их маркировки и с занесением учетных данных в журнал (учетную карточку). 9. Проводить учет защищаемых носителей с регистрацией их выдачи (приема) в специальном журнале (картотеке). 10. Проводить несколько видов учета (дублирующих) защищаемых носителей информации. 11. Осуществлять очистку (обнуление, обезличивание) освобождаемых областей оперативной памяти ЭВМ и внешних накопителей. Причем очистка должна осуществляется двукратной произвольной записью в освобождаемую область памяти, ранее использованную для хранения защищаемых данных (файлов). 12. Сигнализировать о попытках нарушения защиты.

Подсистема обеспечения целостности должна: 1. Обеспечивать целостность программных средств СЗИ НСД, обрабатываемой информации, а также неизменность программной среды. При этом: • целостность СЗИ НСД проверяется при загрузке системы по контрольным суммам компонент СЗИ; • целостность программной среды обеспечивается использованием трансляторов с языка высокого уровня и отсутствием средств модификации объектного кода программ в процессе обработки и (или) хранения защищаемой информации. 2. Осуществлять физическую охрану СВТ (устройств и носителей информации). § При этом должно предусматриваться постоянное наличие охраны на территории здания и помещений, где находится АС. § Охрана должна производиться с помощью технических средств охраны и специального персонала, а также с использованием строгого пропускного режима и специального оборудования в помещении АС.

3. Предусматривать наличие администратора или целой службы защиты информации, ответственных за ведение, нормальное функционирование и контроль работы СЗИ НСД. Администратор должен иметь свой терминал и необходимые средства оперативного контроля и воздействия на безопасность АС. 4. Проводить периодическое тестирование функций СЗИ НСД при изменении программной среды и персонала АС с помощью специальных программных средств не реже одного раза в год. 5. Иметь в наличии средства восстановления СЗИ НСД, предусматривающие ведение двух копий программных средств СЗИ НСД и их периодическое обновление и контроль работоспособности. 6. Использовать только сертифицированные средства защиты. Их сертификацию проводят специальные сертификационные центры или специализированные предприятия, имеющие лицензию на проведение сертификации средств защиты СЗИ НСД.

Способы и механизмы защиты от НСД Ключевые механизмы защиты: § идентификация и проверка подлинности субъектов доступа при входе в систему по идентификатору (коду) и паролю условно-постоянного действия; § контроль доступа субъектов к защищаемым ресурсам в соответствии с матрицей доступа. Дополнительное требование при защите секретной информации: § механизмом защиты должно осуществляться управление потоками информации с помощью меток конфиденциальности. Уровень конфиденциальности накопителя должен быть не ниже уровня конфиденциальности записываемой на него информации. § Совместное использование дискретного и мандатного механизмов доступа к информации.

§ Должна быть обеспечена целостность программных средств системы защиты информации от НСД (СЗИ НСД), обрабатываемой информации, а также замкнутость программной среды. Обеспечивает возможность противодействия скрытым действиям пользователей, направленных на получение НСД к информации в обход регламентированным правилам доступа. При этом не важно, чем будет пользоваться потенциальный нарушитель — программами собственной разработки, всевозможными отладочными средствами или иным ПО. § Должна осуществляться очистка (обнуление, обезличивание) освобождаемых областей оперативной памяти ЭВМ и внешних накопителей. Очистка осуществляется двукратной произвольной записью в освобождаемую область памяти, ранее использованную для хранения защищаемых данных (файлов), обусловливает невозможность доступа пользователя к остаточной информации.

§ § Установление личной ответственности пользователей за поддержание уровня защищенности АС при обработке сведений, подлежащих защите. Обеспечение физической охраны объекта, на котором расположена защищаемая АС, путем установления соответствующих постов, технических средств охраны или любыми другими способами, предотвращающими или существенно затрудняющими хищение средств вычислительной техники (СВТ), информационных носителей, а также НСД к СВТ и линиям связи. Организация службы безопасности информации (ответственные лица, администратор ИБ), осуществляющей учет, хранение и выдачу информационных носителей, паролей, ключей, ведение служебной информации СЗИ НСД (генерацию паролей, ключей, сопровождение правил разграничения доступа), приемку включаемых в АС новых программных средств, а также контроль за ходом технологического процесса обработки конфиденциальной информации и т. д. Планомерный и оперативный контроль уровня безопасности защищаемой информации согласно применяемых руководящих документов по безопасности информации, в т. ч. проверка защитных функций средств защиты информации.

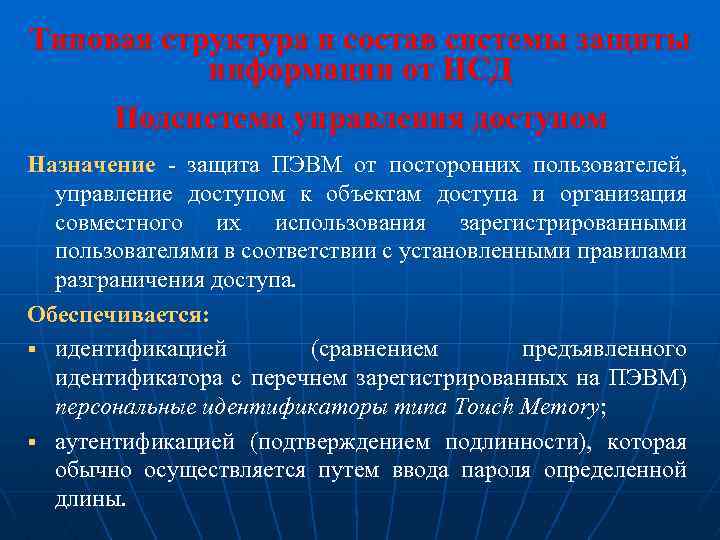

Типовая структура и состав системы защиты информации от НСД Подсистема управления доступом Назначение - защита ПЭВМ от посторонних пользователей, управление доступом к объектам доступа и организация совместного их использования зарегистрированными пользователями в соответствии с установленными правилами разграничения доступа. Обеспечивается: § идентификацией (сравнением предъявленного идентификатора с перечнем зарегистрированных на ПЭВМ) персональные идентификаторы типа Touch Memory; § аутентификацией (подтверждением подлинности), которая обычно осуществляется путем ввода пароля определенной длины.

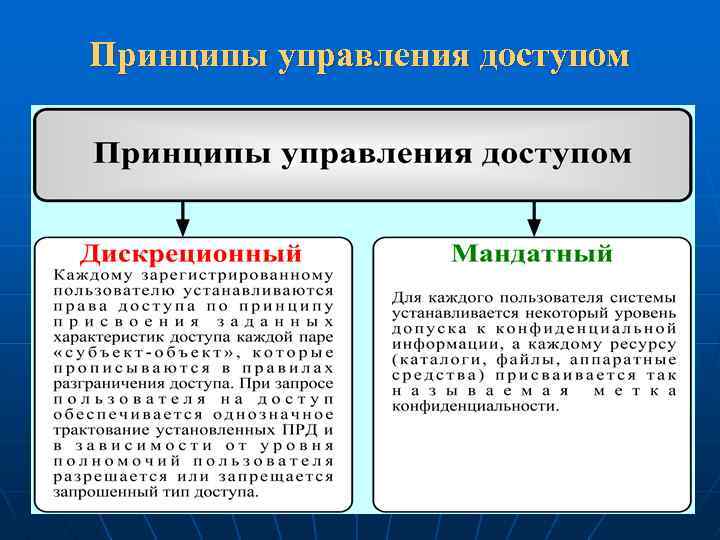

Принципы управления доступом

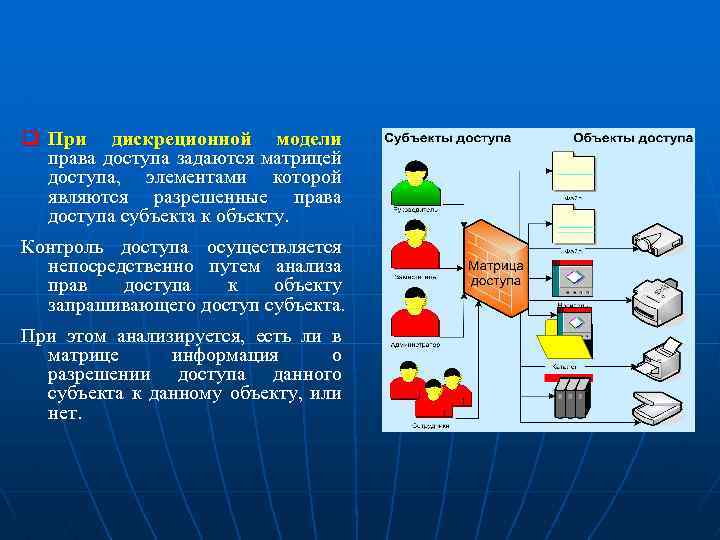

q При дискреционной модели права доступа задаются матрицей доступа, элементами которой являются разрешенные права доступа субъекта к объекту. Контроль доступа осуществляется непосредственно путем анализа прав доступа к объекту запрашивающего доступ субъекта. При этом анализируется, есть ли в матрице информация о разрешении доступа данного субъекта к данному объекту, или нет.

q В рамках мандатного механизма каждому субъекту (пользователю, приложению и т. д. ) и каждому объекту (файлу, каталогу и т. д. ) ставятся в соответствие специальные классификационные метки. Посредством этих меток субъектам и объектам назначаются классификационные уровни (уровни уязвимости, категории секретности и т. п. ), являющиеся комбинациями иерархических и неиерархических категорий. Контроль и управление доступом осуществляется путем сопоставления классификационных меток субъекта и объекта доступа, отражающих их место в соответствующей иерархии.

Подсистема регистрации и учета Назначение - для регистрации в системном журнале, представляющем собой специальный файл, размещаемый на жестком диске ПЭВМ, различных событий, происходящих при работе ПЭВМ. В системном журнале регистрируются: § дата и время события; § имя и идентификатор пользователя, осуществляющего регистрируемое действие; § действия пользователя (сведения о входе/выходе пользователя в/из системы, запусках программ, событиях НСД, изменении полномочий и др. ). ü Доступ к системному журналу возможен только администратору ИБ. ü События, регистрируемые в системном журнале, определяются администратором СЗИ.

Подсистема обеспечения целостности Назначение - для исключения несанкционированных модификаций (как случайных, так и злоумышленных) программной и аппаратной среды ПЭВМ, в том числе программных средств комплекса и обрабатываемой информации, обеспечивая при этом защиту ПЭВМ от внедрения программных закладок и вирусов. Реализуется: § проверкой уникальных идентификаторов аппаратных частей ПЭВМ; § контролем обращения к операционной системе напрямую, в обход прерываний DOS; § исключением возможности использования ПЭВМ без аппаратного контроллера комплекса; § механизмом создания замкнутой программной среды, запрещающей запуск привнесенных программ, исключающих несанкционированный выход в ОС.

Подсистема криптографической защиты Назначение - для усиления защиты пользовательской информации, хранящейся на жестком диске ПЭВМ или сменных носителях. Позволяет пользователю зашифровать/расшифровать свои данные с использованием индивидуальных ключей, как правило, хранящихся в персональном ТМ - идентификаторе.

Аппаратный контроллер Представляет собой плату (ISA/PCI), устанавливаемую в один из слотов расширения материнской платы ПЭВМ. Аппаратный контроллер содержит ПЗУ с программным обеспечением, разъем для подключения считывателя информации и дополнительные устройства. В качестве дополнительных устройств на аппаратном контроллере могут быть установлены реле блокировки загрузки внешних устройств (FDD, CD-ROM, SCSI, ZIP и т. п. ); аппаратный датчик случайных чисел; энергонезависимая память.

Считыватель информации Устройство, предназначенное для считывания информации с предъявляемого пользователем персонального идентификатора. Наиболее часто в комплексах защиты от НСД применяются считыватели информации с персональных идентификаторов типа Touch Memory (Ibutton) DS 199 X, представляющие собой контактные устройства. В качестве считывателей информации могут использоваться считыватели смарт-карт (Smart Card Reader) контактные и бескотактные, а также биометрические считыватели информации, позволяющие идентифицировать пользователя по его биометрическим характеристикам (отпечаток пальца, личная подпись и т. п. ).

Персональный идентификатор пользователя Аппаратное устройство, обладающее уникальными некопируемыми характеристиками. Наиболее часто в системах защиты от НСД используются идентификаторы типа Touch-Memory (Ibutton), представляющие собой электронную схему, снабженную элементом питания и обладающую уникальным идентификационным номером длиной 64 бита, который формируется технологически. Срок эксплуатации электронного идентификатора, составляет около 10 лет. Помимо ТМ-идентификаторов, в системах защиты от НСД используются идентификаторы типа Smart Card ( «Смарт-карта» ). Смарт-карта представляет собой пластиковую карточку, со встроенной в нее микросхемой, содержащей энергонезависимую перезаписываемую память.

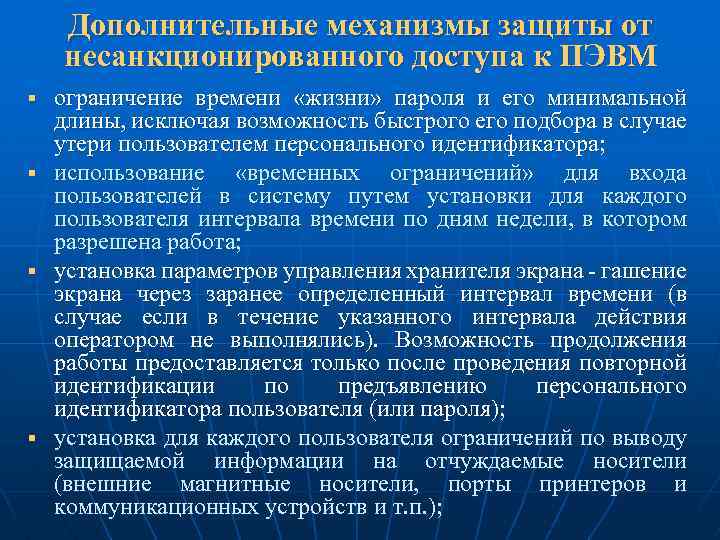

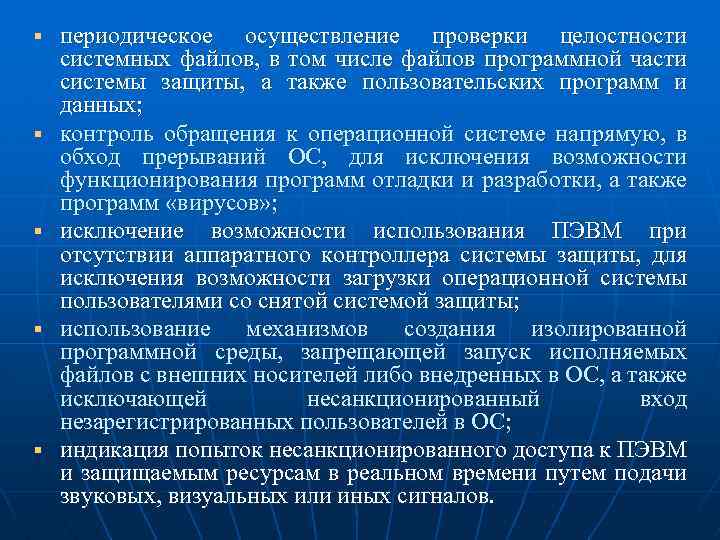

Дополнительные механизмы защиты от несанкционированного доступа к ПЭВМ § § ограничение времени «жизни» пароля и его минимальной длины, исключая возможность быстрого его подбора в случае утери пользователем персонального идентификатора; использование «временных ограничений» для входа пользователей в систему путем установки для каждого пользователя интервала времени по дням недели, в котором разрешена работа; установка параметров управления хранителя экрана - гашение экрана через заранее определенный интервал времени (в случае если в течение указанного интервала действия оператором не выполнялись). Возможность продолжения работы предоставляется только после проведения повторной идентификации по предъявлению персонального идентификатора пользователя (или пароля); установка для каждого пользователя ограничений по выводу защищаемой информации на отчуждаемые носители (внешние магнитные носители, порты принтеров и коммуникационных устройств и т. п. );

§ § § периодическое осуществление проверки целостности системных файлов, в том числе файлов программной части системы защиты, а также пользовательских программ и данных; контроль обращения к операционной системе напрямую, в обход прерываний ОС, для исключения возможности функционирования программ отладки и разработки, а также программ «вирусов» ; исключение возможности использования ПЭВМ при отсутствии аппаратного контроллера системы защиты, для исключения возможности загрузки операционной системы пользователями со снятой системой защиты; использование механизмов создания изолированной программной среды, запрещающей запуск исполняемых файлов с внешних носителей либо внедренных в ОС, а также исключающей несанкционированный вход незарегистрированных пользователей в ОС; индикация попыток несанкционированного доступа к ПЭВМ и защищаемым ресурсам в реальном времени путем подачи звуковых, визуальных или иных сигналов.

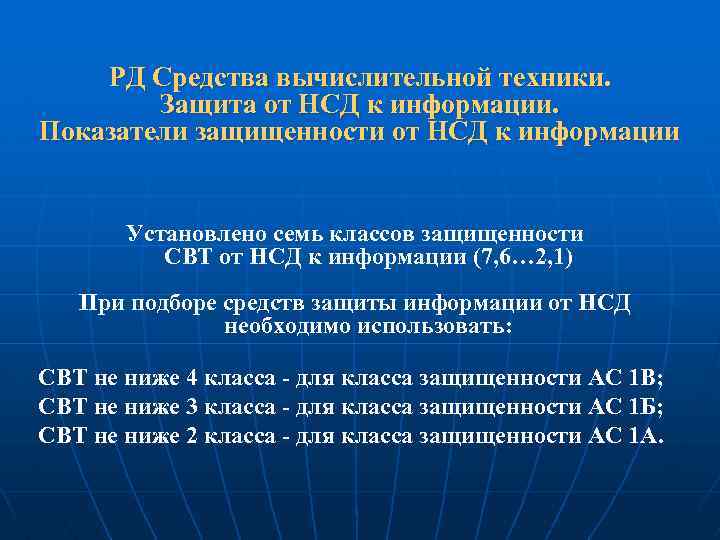

РД Средства вычислительной техники. Защита от НСД к информации. Показатели защищенности от НСД к информации Установлено семь классов защищенности СВТ от НСД к информации (7, 6… 2, 1) При подборе средств защиты информации от НСД необходимо использовать: СВТ не ниже 4 класса - для класса защищенности АС 1 В; СВТ не ниже 3 класса - для класса защищенности АС 1 Б; СВТ не ниже 2 класса - для класса защищенности АС 1 А.

14 - Классификация видов НСД.ppt