ba6e6c296f67949464dfab9b67501978.ppt

- Количество слайдов: 46

Keamanan Jaringan

Keamanan Jaringan

Pendahuluan Networks Security What u Think about?

Pendahuluan Networks Security What u Think about?

Outline Our Lecture • • • Pendahuluan Understanding Network Security Cryptography Steganography Digital watermarking Malicious Code Intrusion Detection system Phreaking Network Forensic

Outline Our Lecture • • • Pendahuluan Understanding Network Security Cryptography Steganography Digital watermarking Malicious Code Intrusion Detection system Phreaking Network Forensic

Siapa yang menggunakan IT? Pendahuluan • Pemerintahan • • Organisasi-organisasi sosial Militer Bank Pendidikan Tranportasi Perdagangan Kriminalitas Industri

Siapa yang menggunakan IT? Pendahuluan • Pemerintahan • • Organisasi-organisasi sosial Militer Bank Pendidikan Tranportasi Perdagangan Kriminalitas Industri

IT Dalam Kehidupan Sehari-hari • Kita sudah bergantung kepada Teknologi Informasi dalam kehidupan sehari-hari – Penggunaan ATM untuk banking, bahkan mulai meningkat menjadi Internet Banking, Mobile Banking – Komunikasi elektronik: telepon tetap, cellular, SMS, MMS. 3 G – Komunikasi via Internet: email, messaging, chatting, Voice Call – E-Government , E-Commence,

IT Dalam Kehidupan Sehari-hari • Kita sudah bergantung kepada Teknologi Informasi dalam kehidupan sehari-hari – Penggunaan ATM untuk banking, bahkan mulai meningkat menjadi Internet Banking, Mobile Banking – Komunikasi elektronik: telepon tetap, cellular, SMS, MMS. 3 G – Komunikasi via Internet: email, messaging, chatting, Voice Call – E-Government , E-Commence,

IT Dalam Bisnis Pendahuluan • IT merupakan komponen utama dalam bisnis • Ada bisnis yang menggunakan IT sebagai basis utamanya: e-commerce • IT Governance • Prioritas CIO 2006, 2007 • Menjadi concern utama dalam sistem online • Business Continuity Planning – Disaster Recovery Plan

IT Dalam Bisnis Pendahuluan • IT merupakan komponen utama dalam bisnis • Ada bisnis yang menggunakan IT sebagai basis utamanya: e-commerce • IT Governance • Prioritas CIO 2006, 2007 • Menjadi concern utama dalam sistem online • Business Continuity Planning – Disaster Recovery Plan

Prioritas CIO 2007 1. Security 2. Disaster recovery/business continuity plan 3. PC replacements 4. Existing application upgrades 5. Compliance with government regulations

Prioritas CIO 2007 1. Security 2. Disaster recovery/business continuity plan 3. PC replacements 4. Existing application upgrades 5. Compliance with government regulations

IT Dalam Pemerintahan • E-government – Penggunaan media elektronik untuk memberikan layanan – Meningkatkan transparansi – Pekerjaan Lebih Mudah dan Effisien – Pelayanan lebih mudah – Namun belum diperhatikan masalah keamanan datanya!

IT Dalam Pemerintahan • E-government – Penggunaan media elektronik untuk memberikan layanan – Meningkatkan transparansi – Pekerjaan Lebih Mudah dan Effisien – Pelayanan lebih mudah – Namun belum diperhatikan masalah keamanan datanya!

Media Elektronik Merupakan Infrastruktur Penting • Media elektronik (seperti Internet) merupakan infrastruktur yang penting (critical infrastructure) seperti halnya listrik – Layak untuk dilindungi

Media Elektronik Merupakan Infrastruktur Penting • Media elektronik (seperti Internet) merupakan infrastruktur yang penting (critical infrastructure) seperti halnya listrik – Layak untuk dilindungi

Aspek Utama Security • • Kerahasiaan Data - Confidentiality Integritas - Integrity Ketersediaan Data – Availability Non-repudiation

Aspek Utama Security • • Kerahasiaan Data - Confidentiality Integritas - Integrity Ketersediaan Data – Availability Non-repudiation

Kerahasiaan Data • Bahwa informasi hanya dapat diakses oleh orang yang berhak • Bentuk – Confidentiality – Privacy

Kerahasiaan Data • Bahwa informasi hanya dapat diakses oleh orang yang berhak • Bentuk – Confidentiality – Privacy

Masalah Kerahasiaan Data • Beberapa contoh – Penyadapan data secara teknis (snoop, sniff) atau non-teknis (social engineering) – Phising: mencari informasi personal – Spamming – Identity theft, pencemaran nama baik – Pencurian hardware (notebook) – Penyadapan rahasia negara oleh negara lain

Masalah Kerahasiaan Data • Beberapa contoh – Penyadapan data secara teknis (snoop, sniff) atau non-teknis (social engineering) – Phising: mencari informasi personal – Spamming – Identity theft, pencemaran nama baik – Pencurian hardware (notebook) – Penyadapan rahasia negara oleh negara lain

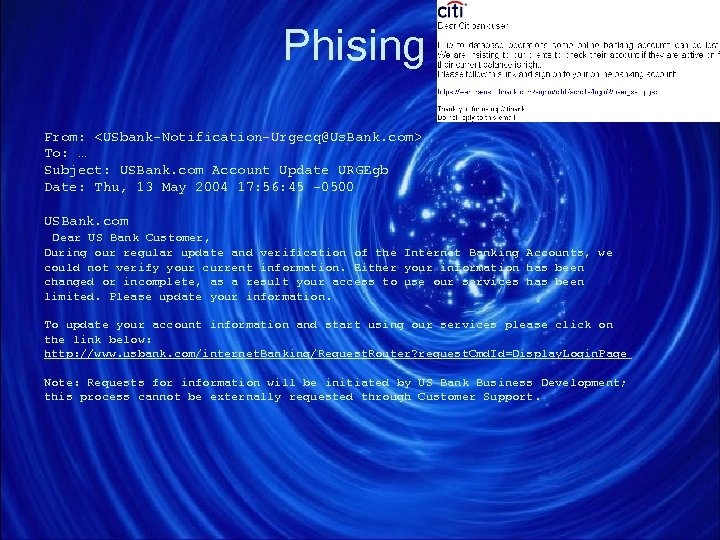

Phising From:

Phising From:

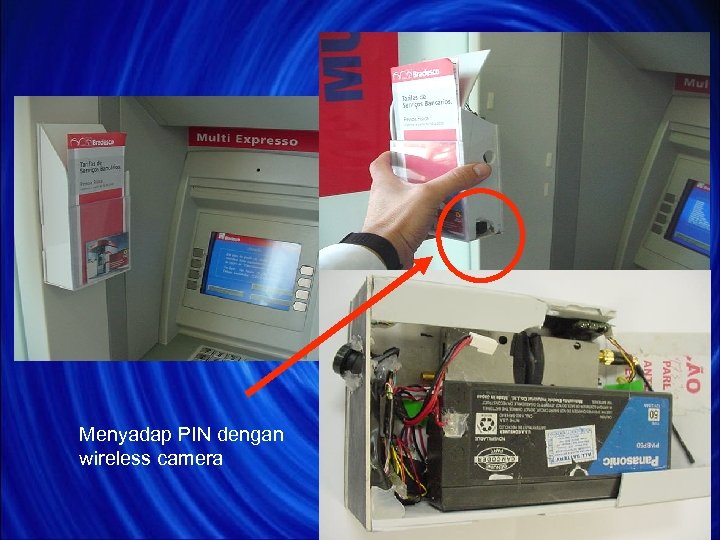

Kejahatan ATM Pendahuluan

Kejahatan ATM Pendahuluan

Menyadap PIN dengan wireless camera

Menyadap PIN dengan wireless camera

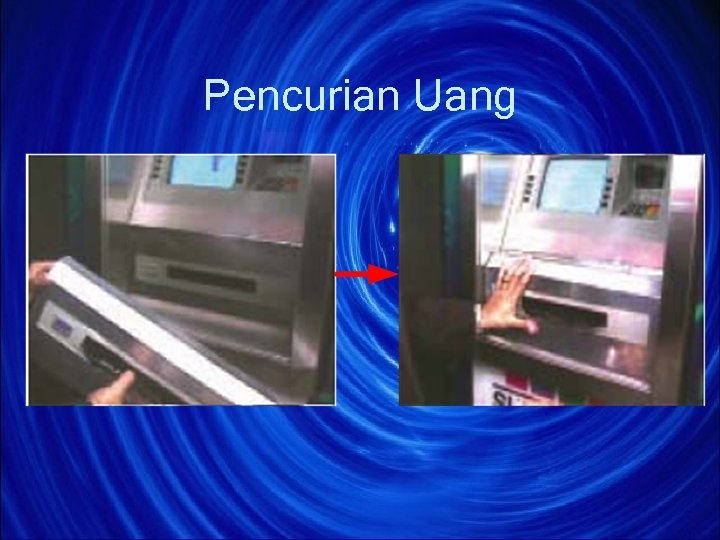

Pencurian Uang

Pencurian Uang

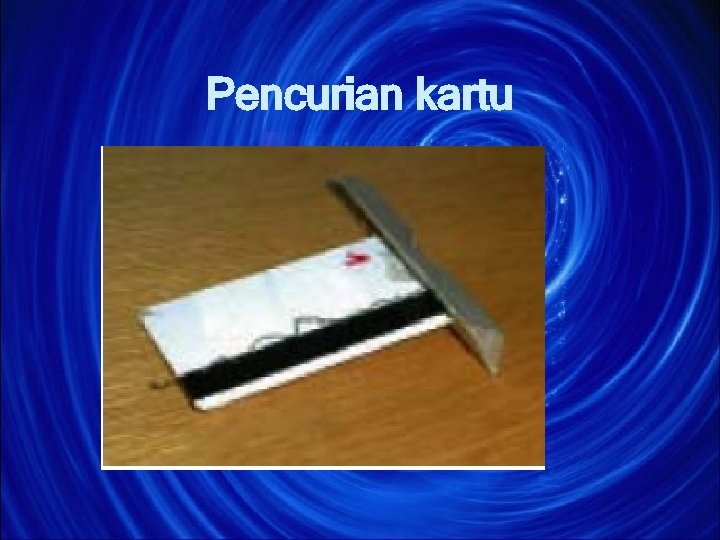

Pencurian kartu

Pencurian kartu

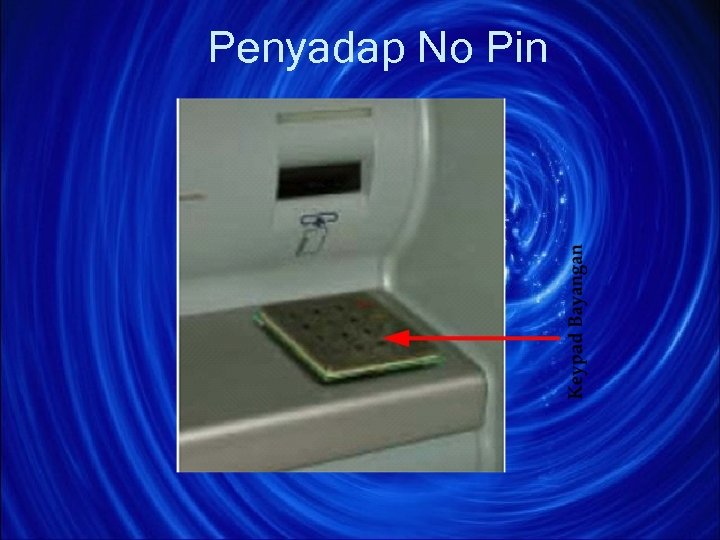

Penyadap No Pin

Penyadap No Pin

Pin ATM CARD • Apa Bisa Dicari? Bisa asalkan belum diganti oleh nasabah. • Pada sistem keamanan ATM umumnya menggunakan nomor PIN dengan kombinasi empat angka. Proses pembuatan nomor PIN tersebut menggunakan perhitungan sebagai berikut:

Pin ATM CARD • Apa Bisa Dicari? Bisa asalkan belum diganti oleh nasabah. • Pada sistem keamanan ATM umumnya menggunakan nomor PIN dengan kombinasi empat angka. Proses pembuatan nomor PIN tersebut menggunakan perhitungan sebagai berikut:

• Ambil lima digit terakhir dari nomor rekening • Gabungkan kelima angka tersebut dengan 11 digit data validasi (data validasi diciptakan sendiri) • Keenambelas angka tersebut merupakan data yang menjadi data masukan untuk algoritma DES. Pada pemrosesan dengan algoritma DES digunakan kunci berukuran 16 digit yang kemudian disebut sebagai “kunci PIN”.

• Ambil lima digit terakhir dari nomor rekening • Gabungkan kelima angka tersebut dengan 11 digit data validasi (data validasi diciptakan sendiri) • Keenambelas angka tersebut merupakan data yang menjadi data masukan untuk algoritma DES. Pada pemrosesan dengan algoritma DES digunakan kunci berukuran 16 digit yang kemudian disebut sebagai “kunci PIN”.

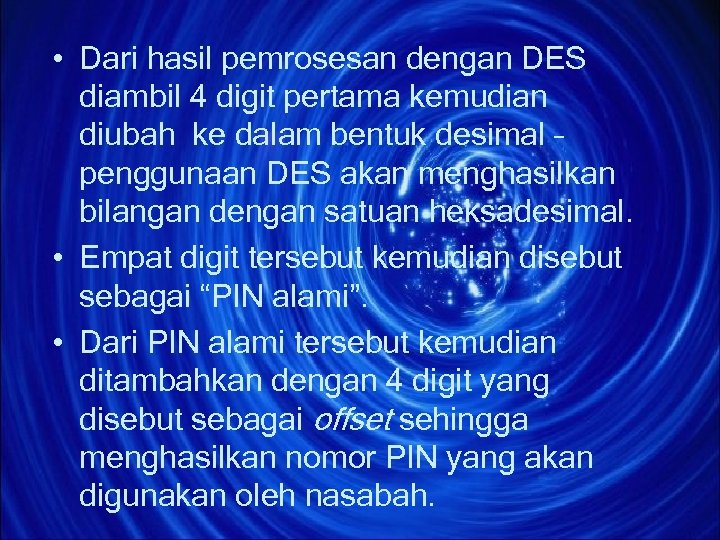

• Dari hasil pemrosesan dengan DES diambil 4 digit pertama kemudian diubah ke dalam bentuk desimal – penggunaan DES akan menghasilkan bilangan dengan satuan heksadesimal. • Empat digit tersebut kemudian disebut sebagai “PIN alami”. • Dari PIN alami tersebut kemudian ditambahkan dengan 4 digit yang disebut sebagai offset sehingga menghasilkan nomor PIN yang akan digunakan oleh nasabah.

• Dari hasil pemrosesan dengan DES diambil 4 digit pertama kemudian diubah ke dalam bentuk desimal – penggunaan DES akan menghasilkan bilangan dengan satuan heksadesimal. • Empat digit tersebut kemudian disebut sebagai “PIN alami”. • Dari PIN alami tersebut kemudian ditambahkan dengan 4 digit yang disebut sebagai offset sehingga menghasilkan nomor PIN yang akan digunakan oleh nasabah.

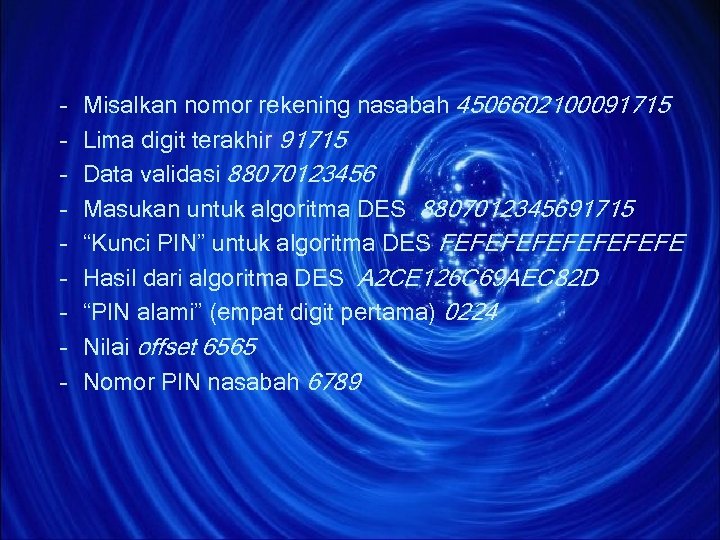

– – – – – Misalkan nomor rekening nasabah 4506602100091715 Lima digit terakhir 91715 Data validasi 88070123456 Masukan untuk algoritma DES 8807012345691715 “Kunci PIN” untuk algoritma DES FEFEFEFE Hasil dari algoritma DES A 2 CE 126 C 69 AEC 82 D “PIN alami” (empat digit pertama) 0224 Nilai offset 6565 Nomor PIN nasabah 6789

– – – – – Misalkan nomor rekening nasabah 4506602100091715 Lima digit terakhir 91715 Data validasi 88070123456 Masukan untuk algoritma DES 8807012345691715 “Kunci PIN” untuk algoritma DES FEFEFEFE Hasil dari algoritma DES A 2 CE 126 C 69 AEC 82 D “PIN alami” (empat digit pertama) 0224 Nilai offset 6565 Nomor PIN nasabah 6789

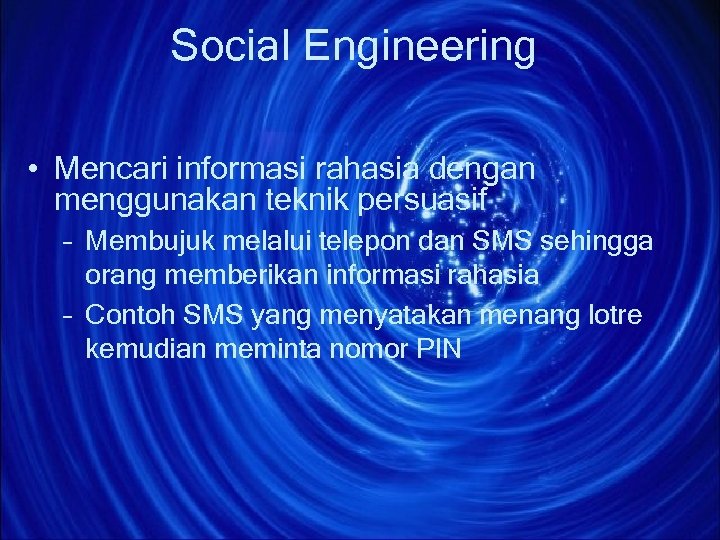

Social Engineering • Mencari informasi rahasia dengan menggunakan teknik persuasif – Membujuk melalui telepon dan SMS sehingga orang memberikan informasi rahasia – Contoh SMS yang menyatakan menang lotre kemudian meminta nomor PIN

Social Engineering • Mencari informasi rahasia dengan menggunakan teknik persuasif – Membujuk melalui telepon dan SMS sehingga orang memberikan informasi rahasia – Contoh SMS yang menyatakan menang lotre kemudian meminta nomor PIN

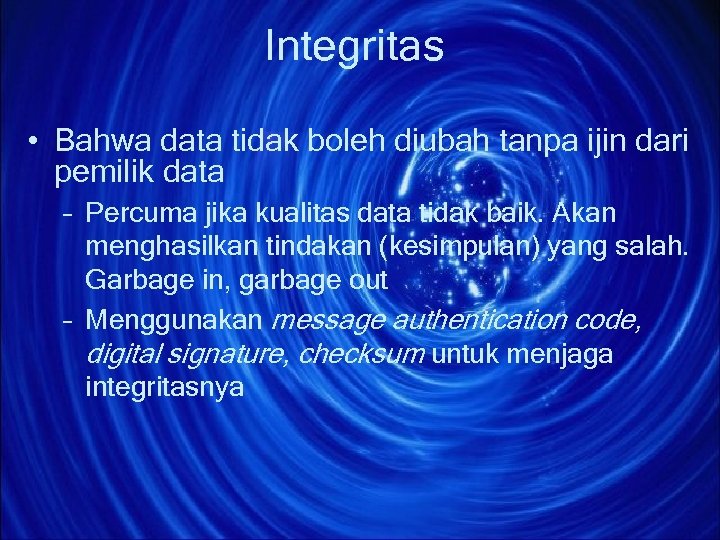

Integritas • Bahwa data tidak boleh diubah tanpa ijin dari pemilik data – Percuma jika kualitas data tidak baik. Akan menghasilkan tindakan (kesimpulan) yang salah. Garbage in, garbage out – Menggunakan message authentication code, digital signature, checksum untuk menjaga integritasnya

Integritas • Bahwa data tidak boleh diubah tanpa ijin dari pemilik data – Percuma jika kualitas data tidak baik. Akan menghasilkan tindakan (kesimpulan) yang salah. Garbage in, garbage out – Menggunakan message authentication code, digital signature, checksum untuk menjaga integritasnya

Masalah Integritas • Ada beberapa contoh masalah – Virus yang mengubah isi berkas – Unauthorized user mengubah data • Situs web yang diacak-acak • Database yang diubah isinya

Masalah Integritas • Ada beberapa contoh masalah – Virus yang mengubah isi berkas – Unauthorized user mengubah data • Situs web yang diacak-acak • Database yang diubah isinya

Ketersediaan • Bahwa data (jaringan) harus tersedia ketika dibutuhkan – Bagaimana jika terjadi bencana (disaster)? – Layanan hilang, bisnis hilang – Layanan lambat? Service Level Agreement? Denda?

Ketersediaan • Bahwa data (jaringan) harus tersedia ketika dibutuhkan – Bagaimana jika terjadi bencana (disaster)? – Layanan hilang, bisnis hilang – Layanan lambat? Service Level Agreement? Denda?

Masalah Ketersediaan • Contoh serangan – Adanya virus dan spam yang menghabiskan bandwidth. Sebentar lagi spim – Denial of Service (Do. S) Attack yang menghabiskan jaringan atau membuat sistem menjadi macet (hang). Layanan menjadi terhenti

Masalah Ketersediaan • Contoh serangan – Adanya virus dan spam yang menghabiskan bandwidth. Sebentar lagi spim – Denial of Service (Do. S) Attack yang menghabiskan jaringan atau membuat sistem menjadi macet (hang). Layanan menjadi terhenti

Non-Repudiation • Tidak dapat menyangkal telah melakukan transaksi – Menggunakan digital signature untuk meyakinkan keaslian {orang, dokumen} – Membutuhkan Infrastruktur Kunci Publik (IKP) dengan Certificate Authority (CA)

Non-Repudiation • Tidak dapat menyangkal telah melakukan transaksi – Menggunakan digital signature untuk meyakinkan keaslian {orang, dokumen} – Membutuhkan Infrastruktur Kunci Publik (IKP) dengan Certificate Authority (CA)

Masalah Non-Repudiation • Contoh – Pemalsuan alamat email oleh virus – Keyakinan dokumen otentik – Penggunaan kartu kredit milik orang lain oleh carder

Masalah Non-Repudiation • Contoh – Pemalsuan alamat email oleh virus – Keyakinan dokumen otentik – Penggunaan kartu kredit milik orang lain oleh carder

Authentication • Keaslian sumber informasi • Contoh serangan – Situs web palsu – Domain name plesetan, typosquat

Authentication • Keaslian sumber informasi • Contoh serangan – Situs web palsu – Domain name plesetan, typosquat

Pengaturan Dunia Cyber Apakah dunia cyber dapat diatur? Jawabannya: Ya! Cyber berasal dari kata cybernetics yang diartikan sebagai total control

Pengaturan Dunia Cyber Apakah dunia cyber dapat diatur? Jawabannya: Ya! Cyber berasal dari kata cybernetics yang diartikan sebagai total control

Mengapa Security perlu dipelajari? • Ketergantungan kita kepada information technology – – Penggunaan ATM Bank Anak-anak dan Playstation & Games Online Penggunaan telepon genggam SMS sudah menjadi kebiasaan • Tanda “manusia moderen”? ? ?

Mengapa Security perlu dipelajari? • Ketergantungan kita kepada information technology – – Penggunaan ATM Bank Anak-anak dan Playstation & Games Online Penggunaan telepon genggam SMS sudah menjadi kebiasaan • Tanda “manusia moderen”? ? ?

Penggunaan ATM Bank • Setiap nasabah bank menginginkan akses ke mesin ATM • Maukah anda membuka rekening di bank yang tidak punya mesin ATM?

Penggunaan ATM Bank • Setiap nasabah bank menginginkan akses ke mesin ATM • Maukah anda membuka rekening di bank yang tidak punya mesin ATM?

Handphone • Entah bagaimana kita bisa hidup tanpa handphone • Padahal beberapa tahun yang lalu tidak ada handphone pun tidak apa-apa • Statistik di Indonesia: – 1. 9 SMS/user setiap harinya – Jempol gatel kalau sehari saja tidak kirim SMS

Handphone • Entah bagaimana kita bisa hidup tanpa handphone • Padahal beberapa tahun yang lalu tidak ada handphone pun tidak apa-apa • Statistik di Indonesia: – 1. 9 SMS/user setiap harinya – Jempol gatel kalau sehari saja tidak kirim SMS

Security • Dianggap sebagai penghambat penerimaan penggunaan infrastruktur teknologi informasi – – – – Berita situs web dijebol Pencurian kartu kredit via Internet, carder Spyware, keylogger Virus, spam Penipuan … akankah berakhir? … It’s in your hand …. broken it !

Security • Dianggap sebagai penghambat penerimaan penggunaan infrastruktur teknologi informasi – – – – Berita situs web dijebol Pencurian kartu kredit via Internet, carder Spyware, keylogger Virus, spam Penipuan … akankah berakhir? … It’s in your hand …. broken it !

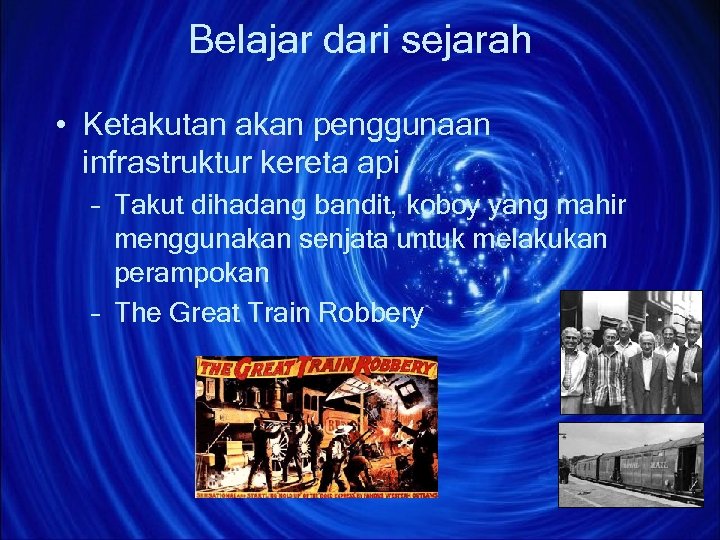

Belajar dari sejarah • Ketakutan akan penggunaan infrastruktur kereta api – Takut dihadang bandit, koboy yang mahir menggunakan senjata untuk melakukan perampokan – The Great Train Robbery

Belajar dari sejarah • Ketakutan akan penggunaan infrastruktur kereta api – Takut dihadang bandit, koboy yang mahir menggunakan senjata untuk melakukan perampokan – The Great Train Robbery

Bandit Kereta Api • Dipotret sebagai jagoan, padahal bandit! – Mengingatkan kita kepada cracker yang dielu -elukan – Bandit lebih lihay dalam menggunakan senjatanya. Demikian pula dengan cracker yang lihay menggunakan cracking tools dan Malicious Code

Bandit Kereta Api • Dipotret sebagai jagoan, padahal bandit! – Mengingatkan kita kepada cracker yang dielu -elukan – Bandit lebih lihay dalam menggunakan senjatanya. Demikian pula dengan cracker yang lihay menggunakan cracking tools dan Malicious Code

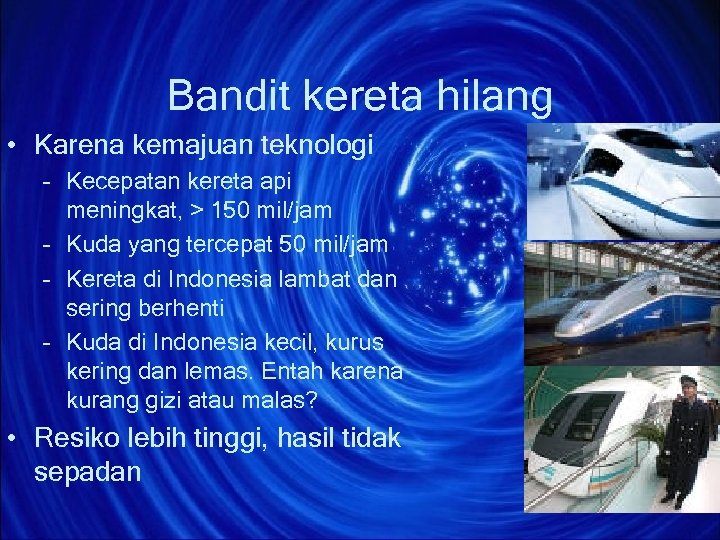

Bandit kereta hilang • Karena kemajuan teknologi – Kecepatan kereta api meningkat, > 150 mil/jam – Kuda yang tercepat 50 mil/jam – Kereta di Indonesia lambat dan sering berhenti – Kuda di Indonesia kecil, kurus kering dan lemas. Entah karena kurang gizi atau malas? • Resiko lebih tinggi, hasil tidak sepadan

Bandit kereta hilang • Karena kemajuan teknologi – Kecepatan kereta api meningkat, > 150 mil/jam – Kuda yang tercepat 50 mil/jam – Kereta di Indonesia lambat dan sering berhenti – Kuda di Indonesia kecil, kurus kering dan lemas. Entah karena kurang gizi atau malas? • Resiko lebih tinggi, hasil tidak sepadan

Bandit Internet • Masih terlihat gagah • Masih dipotretkan sebagai pahlawan dan Orang Jenius – Banyak yang ingin menjadi bandit internet. JANGAN! • Bandit Internet akan hilang karena kemajuan teknologi pengamanan (security) • “the disappearance act of information bandits”

Bandit Internet • Masih terlihat gagah • Masih dipotretkan sebagai pahlawan dan Orang Jenius – Banyak yang ingin menjadi bandit internet. JANGAN! • Bandit Internet akan hilang karena kemajuan teknologi pengamanan (security) • “the disappearance act of information bandits”

Pilih Mana? • Menjadi bandit internet • Menjadi security professional

Pilih Mana? • Menjadi bandit internet • Menjadi security professional

Hacker, Cracker, Security Professional • Menggunakan tools yang sama • Perbedaan sangat tipis (fine line): – Itikad – pandangan (view) • Contoh: – Probing / (port) scanning sistem orang lain boleh tidak? – Jika ada sistem yang lemah dan dieksploitasi, salah siapa? (sistem administrator? Cracker? )

Hacker, Cracker, Security Professional • Menggunakan tools yang sama • Perbedaan sangat tipis (fine line): – Itikad – pandangan (view) • Contoh: – Probing / (port) scanning sistem orang lain boleh tidak? – Jika ada sistem yang lemah dan dieksploitasi, salah siapa? (sistem administrator? Cracker? )

Maka • Pilihlah untuk menjadi security professional – Lebih di hargai – Menghasilkan Uang yang banyak – Hidup Lebih tenang

Maka • Pilihlah untuk menjadi security professional – Lebih di hargai – Menghasilkan Uang yang banyak – Hidup Lebih tenang

Nah…. • Kuliah Network Security akan memberikan wawasan dan ilmu mengenai pengamanan Jaringan • Mempelajari keamanan • Mudah-mudahan tidak digunakan untuk kejahatan akan tetapi untuk kebaikan • up to you…!!!! To Choosing that!

Nah…. • Kuliah Network Security akan memberikan wawasan dan ilmu mengenai pengamanan Jaringan • Mempelajari keamanan • Mudah-mudahan tidak digunakan untuk kejahatan akan tetapi untuk kebaikan • up to you…!!!! To Choosing that!

Penutup • Produk inovasi IT dalam bentuk media elektronik seperti Internet sudah menjadi bagian dari kehidupan sehari-hari • Mulai munculnya masalah (kejahatan) yang harus mendapat perhatikan • Masyarakat membutuhkan perlindungan terhadap kejahatan-kejahatan yang mulai muncul

Penutup • Produk inovasi IT dalam bentuk media elektronik seperti Internet sudah menjadi bagian dari kehidupan sehari-hari • Mulai munculnya masalah (kejahatan) yang harus mendapat perhatikan • Masyarakat membutuhkan perlindungan terhadap kejahatan-kejahatan yang mulai muncul

What U think about Pendahuluan Any Question ? ? ?

What U think about Pendahuluan Any Question ? ? ?