Lektsii-5-8.ppt

- Количество слайдов: 64

Кафедра «Кибербезопасность» № 41 Курс лекций (в схемах и таблицах) Доцент ПРОХОРОВ Сергей Витальевич

Основные термины и определения КИБЕРБЕЗОПАСНОСТЬ – 1) свойство киберсистемы противостоять преднамеренным и/или ненамеренным угрозам, а также реагировать на них и восстанавливаться после воздействия этих угроз; 2) состояние защищенности киберсистем, характеризующееся отсутствием недопустимого риска, связанного с возможностью нанесения ущерба объектам и/или субъектам киберпространства от проявления внешних и/или внутренних киберугроз; 3) набор средств, стратегии, принципы обеспечения безопасности, гарантии безопасности, руководящие принципы, подходы к управлению рисками, действия, профессиональная подготовка, практический опыт, страхование и технологии, которые могут быть использованы для защиты киберсреды, ресурсов организации и пользователя. КИБЕРПРОСТРАНСТВО – 1) виртуальное пространство, в котором циркулируют электронные данные компьютерных сетей, связанное с созданием, преобразованием и использованием информации, включая индивидуальное и общественное сознание, компьютерную технику, информационнотелекоммуникационную инфраструктуру и собственно информацию. Т. е. , электронная среда, которая обеспечивает возможность сбора, передачи, хранения, автоматизированной обработки и распространения информации в обществе; 2) глобальная сфера (совокупность доменов) внутри информационного пространства, представляющая собой взаимосвязанную совокупность инфраструктур и информационных технологий, включая Интернет, телекоммуникационные сети, компьютерные системы, встроенные процессоры и контроллеры. 1

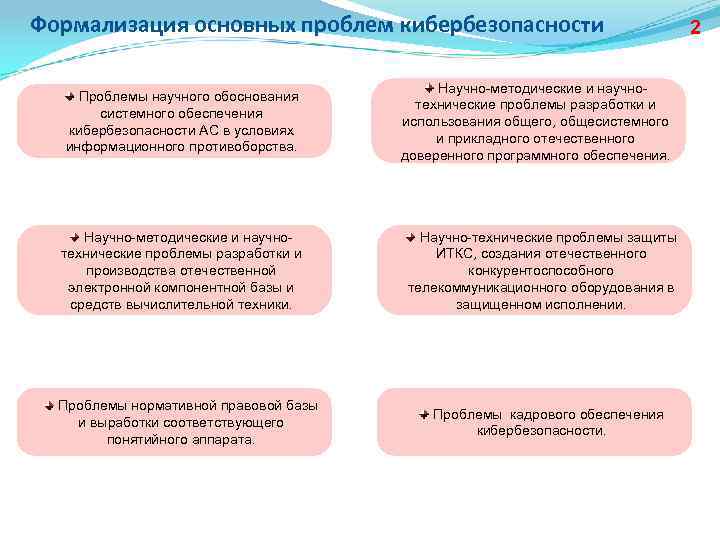

Формализация основных проблем кибербезопасности Проблемы научного обоснования системного обеспечения кибербезопасности АС в условиях информационного противоборства. Научно-методические и научнотехнические проблемы разработки и производства отечественной электронной компонентной базы и средств вычислительной техники. Проблемы нормативной правовой базы и выработки соответствующего понятийного аппарата. Научно-методические и научнотехнические проблемы разработки и использования общего, общесистемного и прикладного отечественного доверенного программного обеспечения. Научно-технические проблемы защиты ИТКС, создания отечественного конкурентоспособного телекоммуникационного оборудования в защищенном исполнении. Проблемы кадрового обеспечения кибербезопасности. 2

3 Лекция 5 Противодействие информационному нападению

Классификация мер обеспечения безопасности компьютерных систем 4 Среди мер обеспечения информационной безопасности КС обычно выделяют следующие: нормативно-правовые (законодательные), морально-этические, административные, физические, программно-аппаратные. Нормативно-правовые меры направлены на решение следующих вопросов: - отнесение информации к категориям открытого и ограниченного доступа; - определение полномочий по доступу к информации; - права должностных лиц на установление и изменение полномочий; - способы и процедуры доступа; - порядок контроля, документирования и анализа действий персонала; - ответственность за нарушение установленных требований и правил; - проблема доказательства вины нарушителя; - соответствующие карательные санкции. Морально-этические нормы бывают как неписаными (например, общепризнанные нормы честности, патриотизма и т. д. ), так и оформленными в некий свод (кодекс) правил или предписаний. Например, "Кодекс профессионального поведения членов Ассоциации пользователей ЭВМ США" рассматривает как неэтичные действия, которые умышленно или неумышленно: • нарушают нормальную работу компьютерных систем; • вызывают неоправданные затраты ресурсов (машинного времени, памяти, каналов связи и т. п. ); • нарушают целостность информации (хранимой и обрабатываемой); • нарушают интересы других законных пользователей и т. п.

Продолжение Административные меры включают: • мероприятия, осуществляемые при проектировании, строительстве и оборудовании вычислительных центров и других объектов систем обработки данных; • мероприятия по разработке правил доступа пользователей к ресурсам системы (разработка политики безопасности); • мероприятия, осуществляемые при подборе и подготовке персонала системы; • организацию охраны и надежного пропускного режима; • организацию учета, хранения, использования и уничтожения документов и носителей с информацией; • распределение реквизитов разграничения доступа (паролей, ключей шифрования и т. п. ); • организацию явного и скрытого контроля за работой пользователей; • мероприятия, осуществляемые при проектировании, разработке, ремонте и модификациях оборудования и программного обеспечения и т. п. Физические меры защиты основаны на применении разного рода механических, электро- или электронно-механических устройств и сооружений, специально предназначенных для создания физических препятствий на возможных путях проникновения и доступа потенциальных нарушителей к компонентам системы и защищаемой информации, а также технических средств визуального наблюдения, связи и охранной сигнализации. 5

Продолжение 6 Технические (аппаратно-программные) меры защиты основаны на использовании различных электронных устройств и специальных программ, которые самостоятельно или в комплексе с другими средствами, реализуют следующие способы защиты: - идентификацию (распознавание) и аутентификацию (проверку подлинности) субъектов (пользователей, процессов), - разграничение доступа к ресурсам, - регистрацию и анализ событий, - криптографическое закрытие информации, - резервирование ресурсов и компонентов систем обработки информации и др. Программные меры защиты основаны на использовании антивирусных средств. На сегодняшний день известно огромное количество антивирусных программ, разработанных различными отечественными и зарубежными антивирусными лабораториями. К наиболее популярным антивирусным средствам относятся: Антивирус Касперского.

Продолжение 7 Антивирус компании ESET – NOD 32 признается лучшим средством защиты от новых вирусов и атак благодаря мощному эвристическому анализатору. Основные преимущества: высокий уровень защиты, низкая ресурсоемкость, высокая скорость работы. Российская компания «Доктор Веб» является поставщиком антивирусных продуктов Doctor Web, эвристический анализатор которого в сочетании с ежедневно обновляющимися вирусными базами обеспечивает защиту от вирусов и макровирусов, «троянских программ» , почтового червя и других видов вредоносного программного кода. Одним из известных иностранных антивирусов в России является Norton Antivirus компании Symantec. Он успешно борется с вирусами троянскими компонентами и интернет-червями. Кроме Norton Antivirus компания разработала и другие средства для защиты от угроз, распространяемых через Интернет. Panda Antivirus. Большинство защитных продуктов полагаются на часто обновляемые локальные базы знаний. Технология Panda работает по другому принципу - большинство сигнатур злонамеренных кодов находятся в удаленной базе данных, которая обновляется в режиме реального времени. Новый антиспам Panda также полагается на механизм коллективного разума, в котором есть необходимые дефиниции для сортировки писем. В этой версии есть также система эвристического сканирования, предотвращающая хищение персональных данных. Этот механизм особенно эффективен в борьбе с банковскими троянами.

Продолжение Защитные меры (см. , например, ГОСТ ИСО/МЭК 13335) – это действия, процедуры и механизмы, способные обеспечить безопасность от возникновения угрозы, уменьшить уязвимость, ограничить воздействие инцидента в системе безопасности, обнаружить инциденты и облегчить восстановление активов. Порядок выбора защитных мер очень важен для правильного планирования и реализации программы информационной безопасности. Защитная мера может выполнять много функций безопасности, наоборот, одна функция безопасности может потребовать нескольких защитных мер. Защитные меры могут выполнять одну или несколько из следующих функций: предотвращение; сдерживание; обнаружение; ограничение; исправление; восстановление; мониторинг; осведомление. Меры обеспечения КБ (или меры контроля в понятиях ГОСТ Р ИСО/МЭК 27001, или защитные меры в терминах ISO 13335 -1) имеют разветвленную сложную структуру и состоят из организационных и программно-технических мер на верхнем уровне. В свою очередь, организационные меры включают законодательные, административные и процедурные меры обеспечения КБ. 8

Продолжение Описание мер по обеспечению ИБ, приведенное ниже, выполнено в нотациях стандарта ГОСТ Р ИСО/МЭК 27001 и ISO/IEC 17799: 2005 с указанием цели и описанием требований. Стандарты ГОСТ Р ИСО/МЭК 27001 и ISO/IEC 17799: 2005 выделяют следующие области контроля: - политика безопасности; - управление активами (ресурсами); - безопасность кадровых ресурсов (персонала); - физическая безопасность и безопасность от воздействия окружающей среды; - управление средствами связи и функционированием; - контроль доступа; - приобретение, разработка и обслуживание информационных систем; - управление инцидентами с информационной безопасностью; - управление непрерывностью бизнес-процессов; - соответствие различным требованиям. 9

Продолжение Наряду с произвольным и принудительным доступом могут использоваться следующие механизмы безопасности. Шифрование (криптозащита). Шифрование подразделяется на симметричное с секретным ключом, когда знание ключа шифрования влечет знание ключа расшифровки, и асимметричное с открытым ключом, когда знание ключа шифрования не позволяет узнать ключ расшифровки. Различают также обратимое и необратимое шифрование. Последнее может использоваться для вычисления криптографических контрольных сумм (хэш-функций, дайджестов, имитовставок). Электронная подпись. Механизм электронной подписи включает в себя две процедуры: • выработку подписи; • проверку подписанной порции данных. Процедура выработки подписи использует информацию, известную только лицу, визирующему порцию данных. Процедура проверки подписи является общедоступной, она не должна позволять найти секретный ключ подписывающего. 10

Продолжение Механизмы контроля целостности данных. Процедура контроля целостности обычно состоит в формировании различного рода контрольных сумм, которые позволяют обнаружить модификацию информации. Механизмы аутентификации. Аутентификация может достигаться за счет использования паролей, личных карточек или иных устройств аналогичного назначения, криптографических методов - когда демонстрируется знание секретного ключа, устройств измерения и анализа биометрических характеристик (сканирование радужной оболочки глаза или отпечатков пальцев) или их комбинация. Аутентификация бывает односторонней, когда клиент обычно доказывает свою подлинность серверу, и двусторонней, или взаимной. Пример односторонней аутентификации - процедура входа пользователя в систему. 11

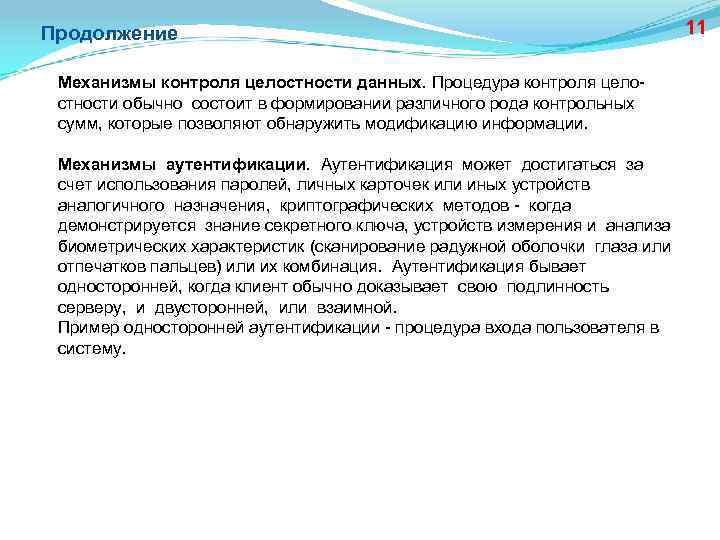

12 Ориентировочно весь объем мероприятий (в денежном исчислении) по охране и защите информации, а также КБ можно разделить в следующем соотношении: 1. Правовые меры (законы, ведомственные акты, инструкции) – 5%. 2. Физические меры (ограда по периметру, служба охраны, разграничение полномочий и др. ) – 15%. 3. Технические меры (различные технические и программные средства защиты) – 25– 30%. 4. Административные меры (разработка политики в области безопасности, процедур ее внедрения, кадровая политика, обучение персонала, контроль и др. ) – 50%.

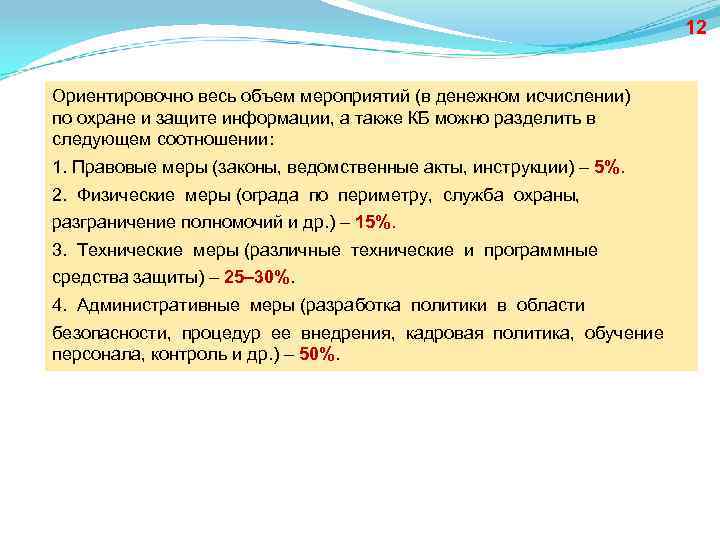

Системы и комплексы АС 13

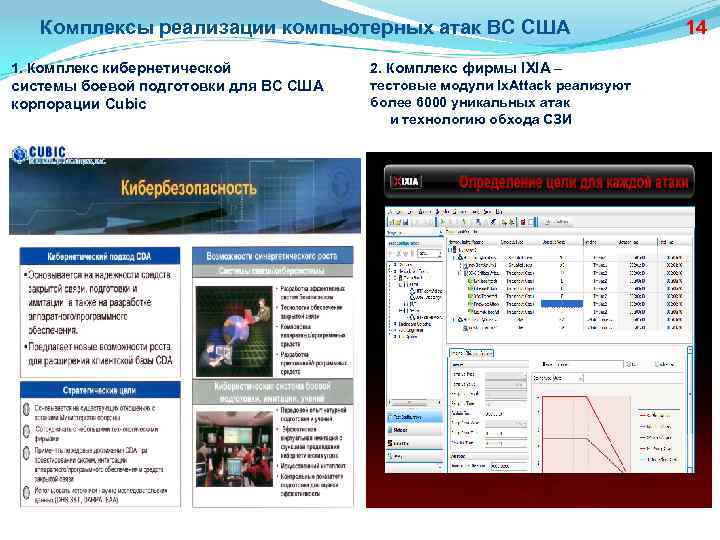

Комплексы реализации компьютерных атак ВС США 1. Комплекс кибернетической системы боевой подготовки для ВС США корпорации Cubic 2. Комплекс фирмы IXIA – тестовые модули Ix. Attack реализуют более 6000 уникальных атак и технологию обхода СЗИ 14

Классификация компьютерных атак на АС № п/п 1. 2. Классификация компьютерных атак Типы атак Подтипы атак Функциональное поражение (ФП) ( «синий экран» , зависание, перезагрузка) ФП 1: Вывод из строя нескольких серверов (более одного сервера) Разрыв соединения (РС) (подмена ARPтаблиц) РС 1: Отключение удаленного доступа КВИС к абоненту по нескольким каналам связи (более одного канала связи) ФП 2: Вывод из строя отдельного сервера ФП 3: Вывод из строя нескольких АРМ (более одного АРМ) ФП 4: Вывод из строя отдельного АРМ РС 2: Отключение удаленного доступа КВИС к абоненту по одному из каналов связи РС 3: Отключение нескольких образцов (более одного) коммуникационного оборудования в КВИС (маршрутизаторы и коммутаторы) РС 4: Отключение отдельного коммуникационного оборудования в КВИС (маршрутизатор, коммутатор) 3. 4. 15 Ложная информация (ЛИ) (получение удаленной консоли управления) ЛИ 1: Введение дезинформации на сервере Спам (СП) СП 1: Критическая нагрузка на сервер (отказ в обслуживании) ЛИ 2: Искажение информации на сервере ЛИ 3: Введение дезинформации на АРМ ЛИ 4: Искажение информации на АРМ СП 2: Перегрузка сервера (снижение производительности) СП 3: Критическая нагрузка на АРМ СП 4: Перегрузка АРМ

Противодействие информационному нападению 16 Технологии разработки и создания АС защищенных от кибервоздействий должны учитывать необходимость проектирования подсистем КБ. Такие подсистемы должны содержать: модули превентивной и проактивной защиты, имеющие возможность динамической самоадаптации к новых неизвестным кибервоздействиям по поведенческим методам и эвристическим алгоритмам; комплексное использование модулей предотвращения в подсистеме должно предполагать неединичное применение однотипых модулей, а параллельное функционирование нескольких однотипных модулей, различающихся по логике и алгоритмам блокирования кибервоздействий одного вида; иметь модули динамического мониторинга за функционированием модулей защиты и предотвращения; иметь модули самоконтроля программно-аппаратных составляющих АС и подсистемы КБ и модули самозащиты. Подсистемы КБ АС должны уметь выявлять или иметь поддержку в выявлении и формировании множества актуальных кибервоздействий – в первую очередь источников киберугроз: от внешних и внутренних источников их возникновения.

Продолжение 17 Технология выявления источников внешних киберугроз АС базируется на сборе и анализе необходимой информации из внешней сети. Технологически это выражается в разработку подсистему КБ АС, включающей в себя следующие компоненты: • модули-датчики для сбора информации о сетевом трафике; • модуль выявления кибератак, выполняющий обработку данных с датчиков; • модуль реагирования на кибератаки; • модуль хранения конфигурационной информации, а также информации об обнаруженных кибератаках (в его роли, как правило, выступает стандартная СУБД); • модуль управления компонентами подсистемы КБ.

Классификация механизмов распознавания вредоносных программ 18

Сравнительная характеристика существующих механизмов распознавания разрушающих программных средств N п/п 1 2 3 Механизм распознавания Сигнатурный анализ Эвристический анализ Структурный анализ Достоинства Недостатки ‑ низкая вероятность ложных срабатываний; ‑ практически нулевая вероятность пропуска цели вируса, известного в базе сигнатур; ‑ высокая скорость работы антивируса; ‑ простота и высокая скорость обновления баз сигнатур; ‑ значительный размер баз сигнатур; ‑ практически нулевая вероятность обнаружения неизвестного в базе вируса; ‑ огромный размер базы данных антивирусной программы (~200 – 300 тыс. записей); ‑ возможность обнаружения новых и модифицированных вирусов; ‑ возможность анализа упакованных и зашифрованных файлов за счет использования технологии виртуализации; ‑ высокая вероятность пропуска цели (рис. 1. 6), порядка 25 -30%; ‑ сложность и высокая трудоемкость модификации ядра механизма распознавания; ‑ возможность обнаружения новых и модифицированных вирусов; ‑ сравнительно низкая вероятность ложных срабатываний по отношению к остальным эвристикам; ‑ возможность дообучения АВС в процессе его работы; ‑ высокая скорость работы АВС; ‑ значительный уровень ложных срабатываний, не позволяющий использовать данный механизм как обособленное антивирусное средство; ‑ необходимость создания репрезентативных обучающих выборок для каждого из классов РПС и незараженных файлов; ‑ эффективность работы зависит от качества полученных обучающих выборок; 19

20 Продолжение ‑ возможность обнаружения новых и модифицированных вирусов; ‑ сравнительно низкая вероятность ложных срабатываний по отношению к остальным эвристикам; ‑ возможность дообучения АВС в процессе его работы; ‑ высокая скорость работы АВС; 4 Проактивный анализ ‑ значительный уровень ложных срабатываний, не позволяющий использовать данный механизм как обособленное антивирусное средство; ‑ необходимость создания репрезентативных обучающих выборок для каждого из классов РПС и незараженных файлов; ‑ эффективность работы зависит от качества полученных обучающих выборок; ‑ возможность обнаружения новых и модифицированных вирусов; ‑ возможность анализа упакованных и зашифрованных файлов за счет использования виртуализации; ‑ возможность обнаружения РПС в процессе их выполнения при использовании поведенческих блокираторов ‑ восстановление всех изменений, произошедших в процессе функционирования вредоносного кода при использовании поведенческих блокираторов; ‑ высокая вероятность ложных срабатываний, порядка 25 -30%; ‑ сложность и высокая трудоемкость модификации ядра механизма распознавания; ‑ необходимость вовлечения пользователя в процесс принятия решения ‑ повышенные требования к программно-аппаратным средствам;

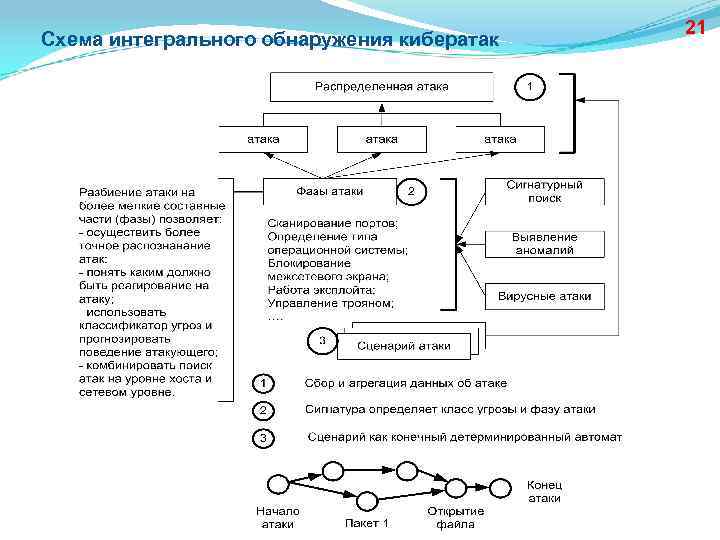

Схема интегрального обнаружения кибератак 21

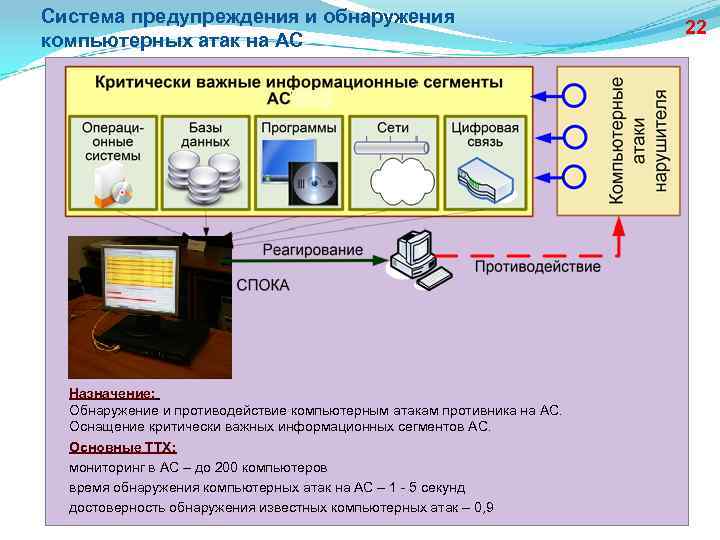

Система предупреждения и обнаружения компьютерных атак на АС Назначение: Обнаружение и противодействие компьютерным атакам противника на АС. Оснащение критически важных информационных сегментов АС. Основные ТТХ: мониторинг в АС – до 200 компьютеров время обнаружения компьютерных атак на АС – 1 - 5 секунд достоверность обнаружения известных компьютерных атак – 0, 9 22

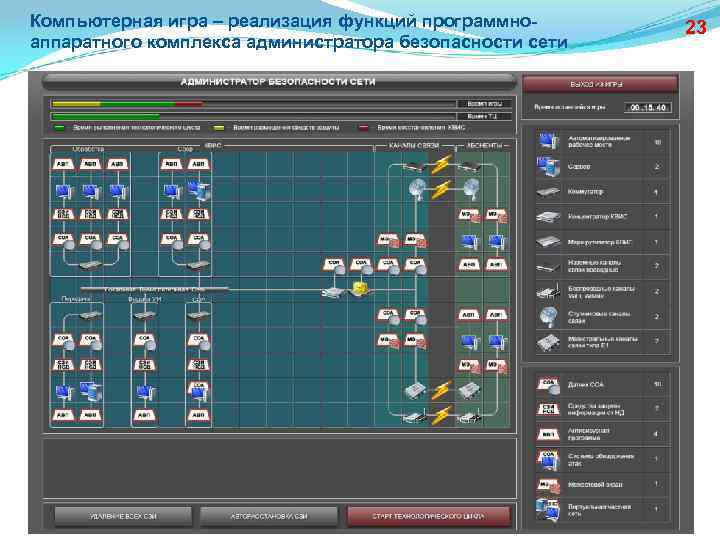

Компьютерная игра – реализация функций программноаппаратного комплекса администратора безопасности сети 23

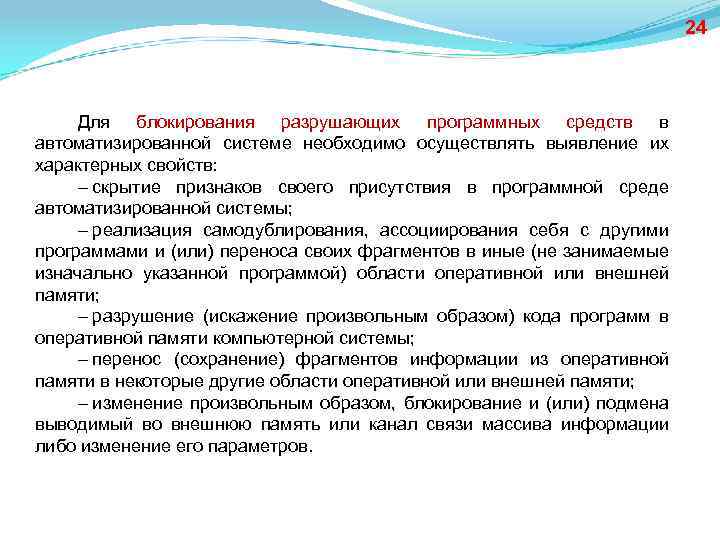

24 Для блокирования разрушающих программных средств в автоматизированной системе необходимо осуществлять выявление их характерных свойств: – скрытие признаков своего присутствия в программной среде автоматизированной системы; – реализация самодублирования, ассоциирования себя с другими программами и (или) переноса своих фрагментов в иные (не занимаемые изначально указанной программой) области оперативной или внешней памяти; – разрушение (искажение произвольным образом) кода программ в оперативной памяти компьютерной системы; – перенос (сохранение) фрагментов информации из оперативной памяти в некоторые другие области оперативной или внешней памяти; – изменение произвольным образом, блокирование и (или) подмена выводимый во внешнюю память или канал связи массива информации либо изменение его параметров.

Модули защиты от деструктивных кибервоздействий 25

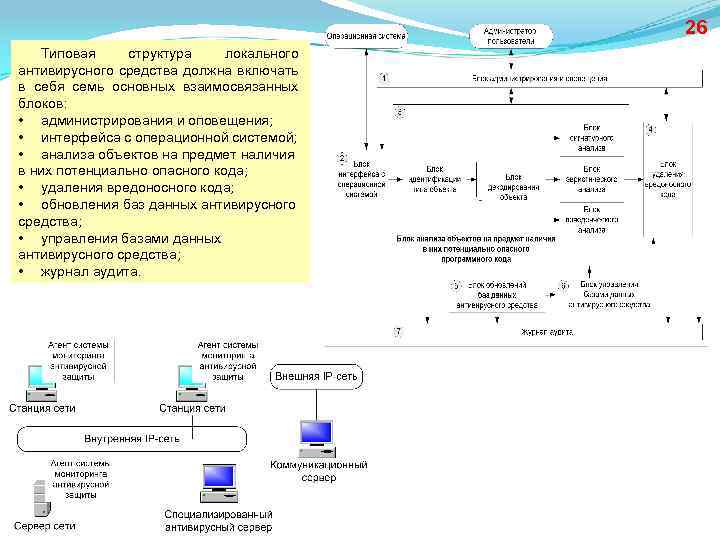

26 Типовая структура локального антивирусного средства должна включать в себя семь основных взаимосвязанных блоков: • администрирования и оповещения; • интерфейса с операционной системой; • анализа объектов на предмет наличия в них потенциально опасного кода; • удаления вредоносного кода; • обновления баз данных антивирусного средства; • управления базами данных антивирусного средства; • журнал аудита.

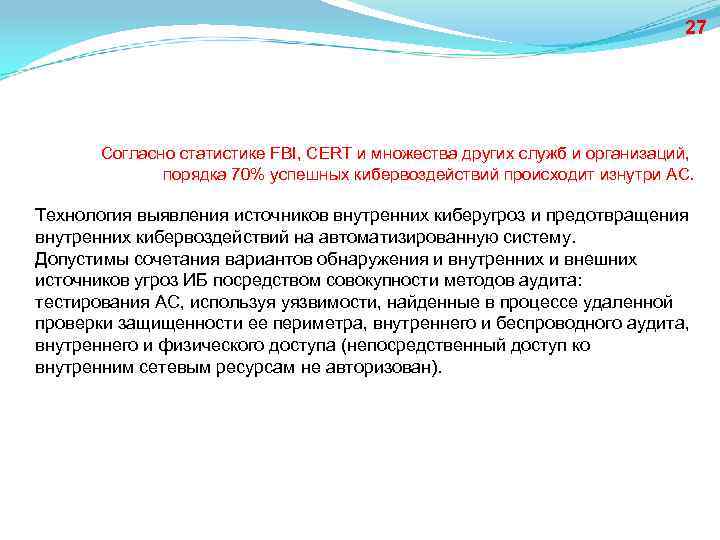

27 Согласно статистике FBI, CERT и множества других служб и организаций, порядка 70% успешных кибервоздействий происходит изнутри АС. Технология выявления источников внутренних киберугроз и предотвращения внутренних кибервоздействий на автоматизированную систему. Допустимы сочетания вариантов обнаружения и внутренних и внешних источников угроз ИБ посредством совокупности методов аудита: тестирования АС, используя уязвимости, найденные в процессе удаленной проверки защищенности ее периметра, внутреннего и беспроводного аудита, внутреннего и физического доступа (непосредственный доступ ко внутренним сетевым ресурсам не авторизован).

Элементы технологии выявления источников внутренних киберугроз в АС Общая схема проведения внутреннего аудита безопасности АС Определение масштаба и методов проведения аудита Поиск информации о внутренних элементах АС Ознакомление с политикой безопасности Физическая проверка на безопасность паролей Проверка на локальный доступ включая доступ к консольным портам Пассивное прослушивание и анализ трафика. Обнаружение базовых уязвимостей широковещательных протоколов Анализ и оценка всех элементов фильтрации исходящего трафика Эксплойтация протоколов канального и сетевого уровня с перенаправлением и перехватом/анализом трафика Пассивный фингерпринтинг и энумерация сетевых узлов Эксплойтация ARP DNS Активный фингерпринтинг и эксплуатация сетевых узлов АС Активные атаки против потенциально уязвимых сервисов Перехват незащищенных паролей и другой конфиденциальной информации Взлом слабозащищенных механизмов аутентификации и шифрования Получение доступа к системам и/или конфиденциальным данным Анализ и оценка уровня безопасности проверенной АС 28

Система киберзащиты ИТКС 29 Система киберзащиты сетевого коммуникационного оборудования (КЗСКО) предназначена для защиты сетевого коммуникационного оборудования (коммутаторов, маршрутизаторов, модемов, шлюзов сигнализации), технологических и сетевых служебных серверов (dns, dhcp, ldap), каналов управления и служебных данных от кибератак Обеспечивает: защиту сетевого коммуникационного оборудования от кибервоздействий из внешних сетей и неправомочного использования абонентами ТКС; инвентаризацию и аутентификацию всех сетевых устройств, входящих в состав ТКС; пакетную фильтрацию и экранирование при межсетевом взаимодействии; защиту сетевого коммуникационного оборудования от отказа в обслуживании (Do. S/DDo. S атак) и нарушения функционирования; защиту от РПВ (в частности, компьютерных вирусов и иного вредоносного ПО). восстановление после сбоев и отказов путем автоматического перезапуска СКО; контроль работоспособности СКО; контроль целостности программного обеспечения СКО; восстановление исходной конфигурации СКО. Функции: своевременного обнаружения и блокирования кибервоздействий на СКО; непрерывного обмена служебной информацией с центром мониторинга кибервоздействий; защищенного удаленного администрирования СКО; шифрования/расшифрования передаваемой/принимаемой служебной информации (данных сигнализации, команд управления, данных аудита, антивирусных обновлений); обеспечения криптографической целостности (аутентичности и имитозащищенности) служебной информации (данных от датчиков средств предотвращения кибератак).

Вариант построения и функционированию системы КУРЗ 30

Алгоритм работы системы КУРЗ 31

Состав оборудования и программного обеспечения типовой подсистемы КУРЗ 32

Группа компаний «Информзащита» СЗИ Secret Net - система защиты от несанкционированного доступа к информации на серверах и рабочих станциях. АПКШ «Континент» – аппаратно-программный комплекс, сочетающий межсетевой экран, средство построения VPN-сетей и маршрутизатор. СЗИ Security Studio Endpoint Protection – комплексная защита ПДн на АРМ ПАК «Соболь» - аппаратно-программное средство защиты компьютера от «Соболь» несанкционированного доступа (аппаратно-программный модуль доверенной загрузки). Security Studio Honeypot Manager - проактивное средство обнаружения Manager хакерских вторжений и несанкционированного доступа к информации. КУБ - система обеспечения единого регламента управления информационной безопасностью на основе электронного документооборота заявок, контроля соблюдения политики информационной безопасности и выявления несанкционированных изменений настроек системы. Trust Access - распределенный межсетевой экран высокого класса защиты. Access СКЗИ М-506 А-XP – система, предназначенная для защиты информации от НСД в ЛВС, функционирующих под управлением ОС MS Windows 2000/XP/2003. v. Gate - Средство защиты информации, предназначенное для обеспечения v. Gate безопасности виртуальной инфраструктуры. 33

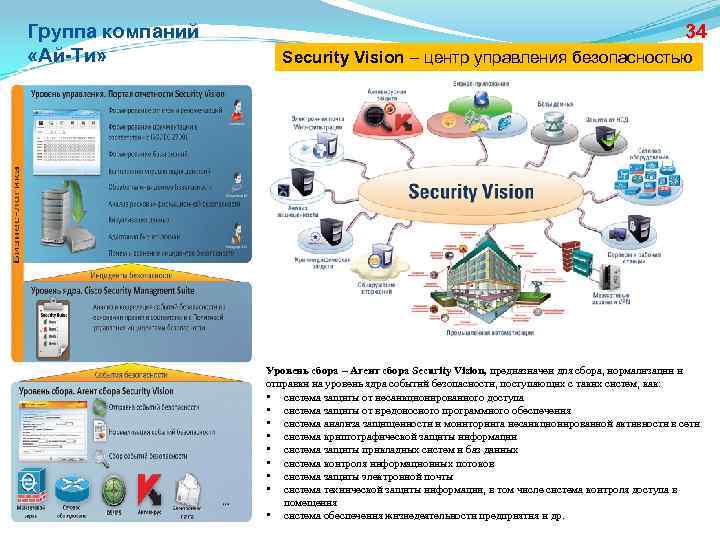

Группа компаний «Ай-Ти» 34 Security Vision – центр управления безопасностью Уровень сбора – Агент сбора Security Vision, предназначен для сбора, нормализации и отправки на уровень ядра событий безопасности, поступающих с таких систем, как: • система защиты от несанкционированного доступа • система защиты от вредоносного программного обеспечения • система анализа защищенности и мониторинга несанкционированной активности в сети • система криптографической защиты информации • система защиты прикладных систем и баз данных • система контроля информационных потоков • система защиты электронной почты • система технической защиты информации, в том числе система контроля доступа в помещения • система обеспечения жизнедеятельности предприятия и др.

ЗАО «Инфо. Защита» 35 Решения Фильтрация трафика (Web, Email) Шифрование данных Защита от внутренних угроз (DLP) Сетевая безопасность Мониторинг и контроль пользователей Антивирусные решения Смарт-карты и электронные ключи Сканеры уязвимостей Удостоверяющие центры Защита мобильных устройств Сбор и анализ событий безопасности (SIEM) Резервное копирование Lanagent - легко масштабируемый инструмент для наблюдения за компьютерами служащих в локальной сети и обеспечения информационной безопасности. Lumension Device Control - решение, призванное контролировать съемные устройства и информацию, перемещаемую с их помощью, и защищать от кражи или утечки информации.

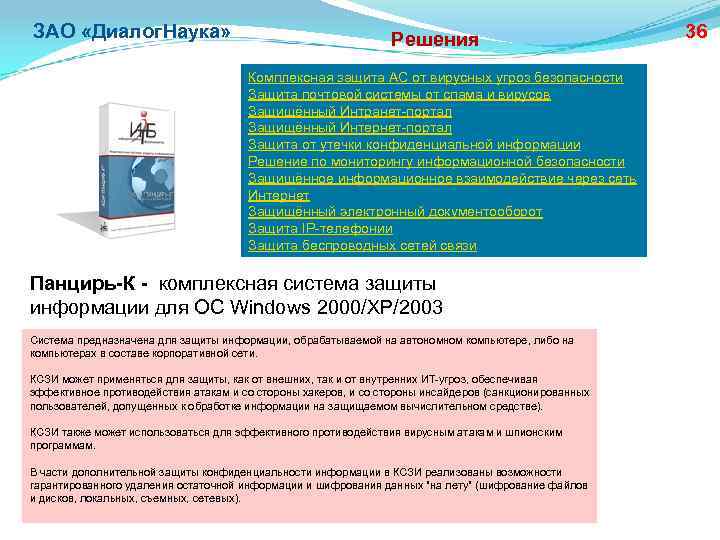

ЗАО «Диалог. Наука» Решения Комплексная защита АС от вирусных угроз безопасности Защита почтовой системы от спама и вирусов Защищённый Интранет-портал Защищённый Интернет-портал Защита от утечки конфиденциальной информации Решение по мониторингу информационной безопасности Защищённое информационное взаимодействие через сеть Интернет Защищённый электронный документооборот Защита IP-телефонии Защита беспроводных сетей связи Панцирь-К - комплексная система защиты информации для ОС Windows 2000/XP/2003 Система предназначена для защиты информации, обрабатываемой на автономном компьютере, либо на компьютерах в составе корпоративной сети. КСЗИ может применяться для защиты, как от внешних, так и от внутренних ИТ-угроз, обеспечивая эффективное противодействия атакам и со стороны хакеров, и со стороны инсайдеров (санкционированных пользователей, допущенных к обработке информации на защищаемом вычислительном средстве). КСЗИ также может использоваться для эффективного противодействия вирусным атакам и шпионским программам. В части дополнительной защиты конфиденциальности информации в КСЗИ реализованы возможности гарантированного удаления остаточной информации и шифрования данных "на лету" (шифрование файлов и дисков, локальных, съемных, сетевых). 36

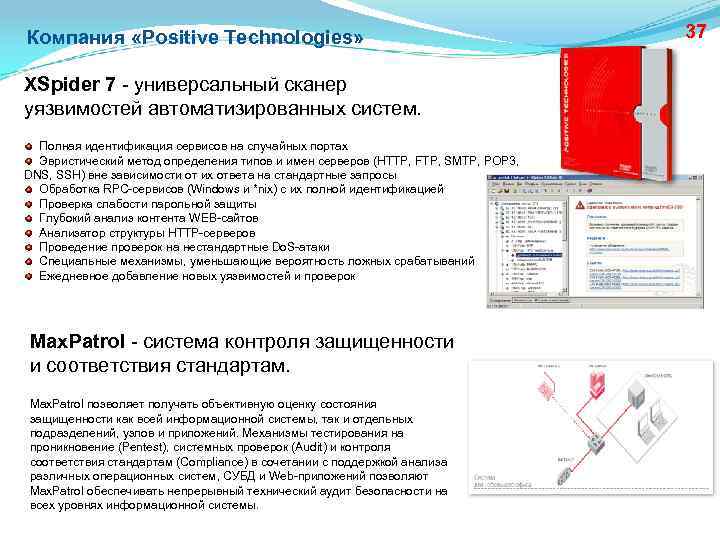

Компания «Positive Technologies» XSpider 7 - универсальный сканер уязвимостей автоматизированных систем. Полная идентификация сервисов на случайных портах Эвристический метод определения типов и имен серверов (HTTP, FTP, SMTP, POP 3, DNS, SSH) вне зависимости от их ответа на стандартные запросы Обработка RPC-сервисов (Windows и *nix) с их полной идентификацией Проверка слабости парольной защиты Глубокий анализ контента WEB-сайтов Анализатор структуры HTTP-серверов Проведение проверок на нестандартные Do. S-атаки Специальные механизмы, уменьшающие вероятность ложных срабатываний Ежедневное добавление новых уязвимостей и проверок Max. Patrol - система контроля защищенности и соответствия стандартам. Max. Patrol позволяет получать объективную оценку состояния защищенности как всей информационной системы, так и отдельных подразделений, узлов и приложений. Механизмы тестирования на проникновение (Pentest), системных проверок (Audit) и контроля соответствия стандартам (Compliance) в сочетании с поддержкой анализа различных операционных систем, СУБД и Web-приложений позволяют Max. Patrol обеспечивать непрерывный технический аудит безопасности на всех уровнях информационной системы. 37

ОАО «ЦСС» Аппаратно-программный комплекс Аргус 1. 5 Аппаратно-программный комплекс обнаружения компьютерных атак "Аргус" версии 1. 5. (АПК "Аргус", Комплекс) может использоваться в АИС, обрабатывающих информацию, не содержащую сведений, составляющих государственную тайну, органов государственной власти Российской Федерации, органов государственного управления и других государственных учреждений Российской Федерации, а также может использоваться для создания автоматизированных систем до класса защищенности 1 Г включительно, а также для защиты информации в информационных системах персональных данных до 1 класса включительно 38

39 Лекция 6 Организационно-правовое обеспечение кибербезопасности

40 С начала 1990 -х годов действует Закон РФ «О правовой охране программ для ЭВМ и баз данных» , федеральный закон «Об информации, информатизации и ЗИ» , Закон РФ «Об авторском праве и смежных правах» и ряд других нормативных актов. Важнейшие законодательные нормативно-правовые документы разработаны с учетом следующих видов тайн: - государственная тайна – Закон о государственной тайне, ст. 275, 276, 283, 284 УК РФ; - служебная и коммерческая тайна – ст. 139 и 727 ГК РФ, ст. 155 и 183 УК РФ; - банковская тайна – ст. 25 Закона о банках и банковской деятельности в РСФСР, ст. 857 ГК, ст. 183 УК РФ; - личная и семейная тайна – ст. 150 ГК, ст. 137 УК РФ; - тайна переписки и телефонных переговоров – ст. 138 УК РФ; - тайна голосования - ст. 142 УК РФ.

Программное обеспечение 41 ИНСТРУМЕНТАЛЬНЫЕ СРЕДСТВА РАЗРАБОТКИ ПРОГРАММНОГО ОБЕСПЕЧЕНИЯ 80% используемого в стране ПО – зарубежного производства Функциональные задачи Подкласс управляющих программ Доверенная среда Подкласс прикладных программ Общее программное обеспечение (ОПО) Операционные системы Системы управления базами данных Открытое (свободное) ПО Интеграция с отечественным проприетарным ПО

42 Важным организационным документом системы защиты информации (СЗИ) является «Положение по организации разработки, изготовления и эксплуатации программных и технических средств защиты информации от НСД в АС и СВТ» . Этим документом установлен единый в стране порядок исследова ний, разработок, введения в действие и эксплуатации защищенных от НСД средств автоматизации. Исходя из практических потребностей, в Положении определены различные варианты разработки защищенных средств ВТ, среди которых предусматривается: - разработка защищенного общепрограммного обеспечения (ОПО) – ОС, СУБД, сетевого ПО; - разработка защищенных программных средств (ПС) на базе ОПО, находящегося в эксплуатации и поставляемого вместе с незащищенными СВТ; - разработка защищенных ПС на базе импортных программных прототипов.

Особенности существующей и перспективной нормативной базы Существующая база Перспективная база Ориентация в основном на 2 типа изделий (АС, СВТ( Единая методология защиты всех типов изделий Один эффективный классификационный признак (гриф секретности( Современный классификатор Отсутствует методология и методики, разработки СИБ в привязке к этапам разработки изделий Оценка осуществляется только по окончании работ Проблема, как с заданием требований, так и сертификации значительной части изделий (ТКО и др (. Сертификация средств защиты (САВЗ, СПОКА, АМДЗ и т. д. ) только на безопасность, но не на функционал Регламентированные процедуры разработки и действия всех участников на всех этапах Оценка проводится на всех этапах разработки Регламентированные документы на всех этапах Методическая база для реализации системы ИБ Механизм совершенствования и дополнения 43

Продолжение В качестве основы для построения правовой и нормативной базы обеспечения кибербезопасности Российской Федерации и автоматизированных систем различного назначения целесообразно использовать основные положения документов: «Резолюция, принятая Генеральной Ассамблеей. 58/199. Создание глобальной культуры кибербезопасности и защита важнейших информационных инфраструктур» , документов Международного союза электросвязи (Международный союз электросвязи. Руководство по кибербезопасности для развивающихся стран. Издание 2007 года); Международный союз электросвязи. МСЭ‑Т. Х. 1205. Сектор стандартизации электросвязи МСЭ. (04/2008). Серия X: Сети передачи данных, взаимосвязь открытых систем и безопасность. Безопасность электросвязи. Обзор кибербезопасности; Международный союз электросвязи. МСЭ-D 1 -я Исследовательская комиссия 4 -й Исследовательский период (2006 − 2010). Вопрос 22/1: Защищенность сетей информации и связи: передовой опыт по созданию культуры кибербезопасности); ISO/IEC 27032: 2012. Information technology — Security techniques — Guidelines for cybersecurity. Необходимо разработать перечень мероприятий, которые необходимо выполнить в целях внедрения методологии ГОСТ Р ИСО/МЭК 15408 и утвержденных ФСТЭК России нормативных и методических документов (в частности, нормативный документ «Требования к системам обнаружения вторжений» от 15 марта 2012 г. ) в практику отечественных разработчиков средств защиты информации от НСД и изделий в защищенном исполнении, создаваемых в первую очередь в интересах органов государственной власти. 44

45 Лекция 7 Аудит кибербезопасности автоматизированных систем

Аудит АС и ИКТ Аудит бывает внешним и внутренним. Аудит включает в себя: проверку документального обеспечения (политики безопасности, концепции безопасности, журналов безопасности, моделей угроз и т. д. ); наличие и достаточность технических и программных средств обеспечения КБ; проверку уязвимостей системы (ОС, СУБД, ЛВС, ЦКО); оценку реального уровня защищенности системы; проверку подготовки администраторов безопасности и персонала; выработку рекомендаций по улучшению (созданию) системы КБ. Выбор средств контроля (мер защиты) в соответствии с проектом стандарта ИСО/МЭК 27005 Средства контроля выбираются в соответствии с вопросами безопасности, идентифицированными в результате оценки риска (стандарт ISO/IES 27005 посвящен именно управлению рисками), принимая в расчет угрозы и, наконец, вид рассматриваемого информационного процесса или системы. Выбор средств контроля всегда включает баланс операционных (нетехнических) и технических средств контроля. 46

Продолжение При выборе средств контроля для реализации следует рассматривать ряд факторов, включая: - виды выполняемых функций — предотвращение, сдерживание, обнаружение, восстановление, исправление, мониторинг, информированность; - относительную стойкость средств контроля; - капитальные, операционные и эксплуатационные расходы на средства контроля; - помощь, предоставляемую пользователям для выполнения их функций; - простоту использования средства контроля для пользователя. Идентификация вида системы информационно-коммуникационных технологий - автономную рабочую станцию; - рабочую станцию (клиент без коллективно используемых ресурсов), подсоединенную к сети; - сервер или рабочую станцию с коллективно используемыми ресурсами, подсоединенную к сети. 47

Продолжение При рассмотрении инфраструктуры могут быть полезны следующие вопросы: - периметр и здание; - управление доступом; - защита на местах. Выбор средств контроля в соответствии с проблемами и угрозами безопасности начинается с оценки проблем безопасности. Проблемы безопасности могут включать: потерю конфиденциальности; потерю целостности; потерю доступности; потерю учетности; потерю подлинности; потерю надежности. Оценка должна включать саму систему ИКТ, хранящуюся или обрабатываемую в ней информацию и бизнес-операции, которые она выполняет. Это идентифицирует цели выбираемых средств контроля. Различные части системы ИКТ или хранящейся и обрабатываемой информации могут иметь разные проблемы безопасности. Поэтому важно связывать проблемы безопасности непосредственно с активами, поскольку это влияет на угрозы, которые могут быть применимыми, следовательно, на выбор средств контроля. 48

Средства контроля доступности 49 Требования доступности могут колебаться от некритичных в отношении времени данных или систем ИКТ (однако потеря таких данных и недоступность таких систем все же считается критичной) до крайне критичных в отношении времени данных или систем ИКТ. Защита первых может быть обеспечена с помощью резервных копий, тогда как последние могут требовать наличия какой-либо устойчивой системы. Разрушительная атака - Дисциплинарный процесс. Все служащие должны сознавать последствия в случае разрушения ими информации (намеренно или ненамеренно). - Средства контроля носителей данных. Все носители данных должны быть соответствующим образом защищены от несанкционированного доступа, используя физическую защиту и учетность всех носителей данных. - Резервные копии. Должны быть сделаны резервные копии всех важных файлов, деловых данных и т. д. Если файл или какая-либо иная информация недоступны (по каким-либо причинам), то для восстановления информации должна использоваться резервная копия или предыдущая генерация резервной копии. -Физическая защита. Чтобы избежать любой несанкционированный доступ, который будет способствовать несанкционированному разрушению оборудования ИКТ или информации, должны использоваться физические средства контроля доступа. - Идентификация и аутентификация. Соответствующие средства контроля идентификации и аутентификации должны применяться в сочетании с логическим контролем доступа для предотвращения несанкционированного доступа. - Логический контроль доступа и аудит. Логический контроль доступа должен обеспечивать, чтобы не мог произойти никакой несанкционированный доступ к информации, который делает -возможным разрушение этой информации. Проверка и анализ контрольных журналов могут обнаруживать несанкционированную деятельность.

Продолжение Ухудшение состояния носителей данных - Средства контроля носителей данных. Регулярное тестирование носителей данных должно обнаруживать любое ухудшение состояния, надо надеяться, до того как информация будет реально недоступна. Носители данных должны храниться таким образом, чтобы любое внешнее влияние, которые может вызвать ухудшение состояния, не могло иметь места. - Резервные копии. Должны быть сделаны резервные копии всех важных файлов, деловых данных и т. д. Если файл или какая-либо иная информация недоступны (по каким-либо причинам), то для восстановления информации должна использоваться резервная копия или предыдущая генерация резервной копии. Отказ оборудования и услуг связи - Избыточность и резервные копии. Избыточная реализация компонентов услуг связи может быть использована для снижения вероятности отказа услуг связи. В зависимости от максимально приемлемого времени простоя резервное оборудование тоже может быть использовано для удовлетворения требований. В любом случае должна быть сделана резервная копия данных конфигурации и топологии, чтобы обеспечить доступность в случае чрезвычайной ситуации. -Сетевой менеджмент. ИСО/МЭК работают сейчас над несколькими документами, содержащими дальнейшую информацию о детальных средствах контроля для обеспечения сетевой безопасности, которые могут применяться для защиты от отказа оборудования или услуг связи. - Прокладка кабелей. Тщательное планирование при прокладке кабелей может помочь избежать повреждения; если есть подозрение, что линия может быть повреждена, она должна быть внимательно проверена. - Неотказуемость. Если нужно подтверждение сетевой доставки, отправки или получения сообщения, должна применяться неотказуемость – тогда сбой связи или пропавшая информация могут быть легко обнаружены. 50

Продолжение Пожар, затопление - Физическая защита. Все строения и помещения, содержащие оборудование информационнокоммуникационных технологий или носители, на которых хранится важная информация, должны быть защищены соответствующим образом от пожара и затопления. - План обеспечения непрерывности бизнеса. Для обеспечения защиты бизнеса от пагубных эффектов пожара и затопления должен существовать план обеспечения непрерывности бизнеса и должны быть доступны резервные копии всей важной информации. Ошибка технического обслуживания - Техническое обслуживание. Правильное техническое обслуживание – это наилучший способ избежать ошибок технического обслуживания. - Резервные копии. Если произошли ошибки технического обслуживания, то для восстановления доступности потерянной информации могут использоваться резервные копии. Вредоносное программное обеспечение может быть использовано, чтобы обойти аутентификацию и все сервисы и функции безопасности, связанные с этим. В итоге это может приводить к потере доступности, - Защита от вредоносного программного обеспечения. - Менеджмент инцидентов. Своевременное сообщение о необычном инциденте может ограничивать ущерб в случае атак со стороны вредоносного программного обеспечения. Обнаружение вторжения может использоваться для обнаружения попыток вхождения в систему или сеть. 51

Продолжение 52 Имитация личности пользователя может быть использована, чтобы обойти аутентификацию и все сервисы и функции безопасности, связанные с этим. В итоге это может приводить к проблемам доступности, когда эта имитация ведет к возможности удаления или разрушения информации. - Идентификация и аутентификация. Имитация значительно затрудняется, если используются средства контроля идентификации и аутентификации, основанные на комбинации чего-то известного пользователю, чего-то имеющегося у пользователя, а также неотъемлемых характеристик пользователя. - Логический контроль доступа и аудит. Средства логического контроля доступа не могут отличить уполномоченного пользователя от лица, выдающего себя за уполномоченного пользователя, но использование механизмов контроля доступа может уменьшить сферу влияния. Проверка и анализ контрольных журналов могут обнаруживать несанкционированную деятельность. -Защита от вредоносного программного обеспечения. Поскольку одним из способов получения паролей является введение вредоносного программного обеспечения для перехвата паролей, должна присутствовать защита против такого программного обеспечения. - Сетевой менеджмент. Еще один способ несанкционированного доступа состоит в том, чтобы выдать себя за пользователя в трафике, например в электронной почте. ИСО/МЭК работают сейчас над несколькими документами, содержащими дальнейшую информацию о детальных средствах контроля для обеспечения сетевой безопасности. - Резервное копирование данных не может защитить от имитации личности пользователя, но уменьшает последствия наносящих ущерб инцидентов, вытекающих из этого. Неправильная маршрутизация/изменение маршрутизации сообщений Неправильная маршрутизация - это умышленное или случайное неверное направление сообщений, тогда как изменение маршрутизации может происходить как с хорошими, так и с плохими целями. Изменение маршрутизации может, например, осуществляться для поддержки сохранности доступности. - Сетевой менеджмент. Средства контроля для защиты от неправильной маршрутизации или изменения маршрутизации можно найти в других документах, над которыми сейчас работают ИСО/МЭК и которые содержат дальнейшую информацию о детальных средствах контроля для обеспечения сетевой безопасности. - Неотказуемость. Если нужно подтверждение сетевой доставки, отправки или получения сообщения, должна применяться неотказуемость.

Продолжение 53 Злоупотребление ресурсами - Кадровые. Весь персонал должен сознавать последствия злоупотребления ресурсами; в случае необходимости должны применяться дисциплинарные процессы. - Операционные вопросы. Использование системы должно подвергаться мониторингу для обнаружения несанкционированной деятельности, а для сведения к минимуму возможностей злоупотребления привилегиями должно применяться разделение обязанностей. - Идентификация и аутентификация. Соответствующие средства контроля идентификации и аутентификации должны применяться в сочетании с логическим контролем доступа для предотвращения несанкционированного доступа. - Логический контроль доступа и аудит. Средства контроля должны использоваться для обеспечения логического контроля доступа к ресурсам посредством применения механизмов контроля доступа. - Проверка и анализ контрольных журналов могут обнаруживать несанкционированную деятельность. - Сетевой менеджмент. Соответствующая сетевая конфигурация и разделение должны применяться для сведения к минимуму возможности злоупотребления сетевыми ресурсами. Природные бедствия - Защита от природных бедствий. Должна быть обеспечена максимальная возможная защита всех зданий от природных бедствий. - План обеспечения деловой непрерывности. Для каждого здания должен существовать полностью протестированный план обеспечения деловой непрерывности и должны быть доступны резервные копии всей важной информации, резервы услуг и ресурсов. Сбой программы - Сообщение о неправильном срабатывании программы. Скорейшее возможное сообщение о неправильном срабатывании программы помогает ограничить ущерб в случае сбоев программ. -Операционные вопросы. Тестирование безопасности может использоваться для обеспечения правильного функционирования программного обеспечения, а контроль изменений программных средств может помочь избежать связанных с программными средствами проблем, которые вызваны модернизацией или другими изменениями программного обеспечения. - Резервные копии, например, предыдущая генерация, могут быть использованы для восстановления данных, которые обрабатывались программным обеспечением, функционирующим неверно.

Продолжение Нарушения подачи (электроэнергии, кондиционирования воздуха) - Энергоснабжение и кондиционирование воздуха. Соответствующие средства контроля энергоснабжения и кондиционирования воздуха, например защита от скачков напряжения, должны использоваться, где это необходимо, чтобы избежать любых проблем, происходящих в результате нарушения подачи. - Резервные копии. Должны быть сделаны резервные копии всех важных файлов, деловых данных и т. д. Если файл или какая-либо иная информация теряются из-за нарушения подачи, то для восстановления информации должны использоваться резервные копии. Техническое повреждение -Операционные вопросы. Менеджмент изменений и конфигурации, а также менеджмент возможностей должны использоваться, чтобы избежать повреждений любой системы ИКТ. Документирование и техническое обслуживание используются для обеспечения безотказного функционирования системы. - Сетевой менеджмент. Операционные процедуры, планирование системы и надлежащая сетевая конфигурация должны использоваться для сведения к минимуму рисков технических повреждений. - План обеспечения непрерывности бизнеса. Для обеспечения защиты бизнеса от пагубных эффектов технических повреждений должен существовать план обеспечения деловой непрерывности и должны быть доступны резервные копии всей важной информации, резервы услуг и ресурсов. Хищение - Физические средства контроля. Это может быть физическая защита, затрудняющая доступ к строению, сфере или помещению, содержащим оборудование ИКТ и информацию, или специальные средства контроля против хищения. - Кадровые. Должны существовать средства контроля для персонала (контроль внешнего персонала, соглашения об обеспечении конфиденциальности и т. д. ), затрудняющие хищение. - Средства контроля носителей данных. Любые носители данных, содержащие важный материал, должны быть защищены от хищения. 54

Продолжение 55 Перегрузка трафика - Избыточность и резервные копии. Избыточная реализация компонентов служб связи может быть использована для снижения вероятности перегрузки трафика. В зависимости от максимально приемлемого времени простоя резервное оборудование тоже может быть использовано для удовлетворения требований. В любом случае должна быть сделана резервная копия данных конфигурации и топологии, чтобы обеспечить доступность в случае чрезвычайной ситуации. - Сетевой менеджмент. Надлежащая конфигурация, менеджмент и администрирование сетей и служб связи должны использоваться, чтобы избежать перегрузки трафика. ИСО/МЭК разрабатывают сейчас документы, содержащие дальнейшую информацию о детальных средствах контроля для обеспечения сетевой безопасности, которые могут применяться для защиты от перегрузки трафика. Ошибки передачи - Прокладка кабелей. Тщательное планирование при прокладке кабелей может помочь избежать ошибок передачи, например, если ошибка вызвана перегрузкой. - Сетевой менеджмент не может защитить от ошибок передачи, но может использоваться для распознания проблем, происходящих из-за ошибок передачи и для поднятия тревоги в таких случаях. Это позволяет осуществить своевременное реагирование на эти проблемы. ИСО/МЭК разрабатывают сейчас документы, содержащие дальнейшую информацию о детальных средствах контроля для обеспечения сетевой безопасности, которые могут применяться для защиты от ошибок передачи. Ошибки пользователей - Обучение и повышение осознания безопасности. Все пользователи должны быть соответствующим образом обученными, чтобы избегать ошибок пользователей при обработке информации. Это должно включать обучение определенным процедурам для конкретных действий, таким как операционные процедуры или процедуры безопасности. - Резервные копии: Резервные копии, например, предыдущая генерация, могут использоваться для восстановления информации, которая была разрушена из-за ошибок пользователей.

Продолжение Несанкционированный доступ к компьютерам, данным, сервисам и приложениям может быть угрозой для доступности информации, если возможно несанкционированное разрушение. - Идентификация и аутентификация. Соответствующие средства контроля идентификации и аутентификации должны применяться в сочетании с логическим контролем доступа для предотвращения несанкционированного доступа. - Логический контроль доступа и аудит. Должны применяться средства контроля для обеспечения логического контроля доступа посредством использования механизмов контроля доступа. Проверка и анализ контрольных журналов могут обнаруживать несанкционированную деятельность лиц, имеющих права доступа к системе. - Сетевое разделение. Чтобы затруднить несанкционированный доступ, должно существовать сетевое разделение. - Физический контроль доступа. Помимо логического контроля доступа защита может обеспечиваться физическим контролем доступа. - Средства контроля носителей данных. Если значимые данные хранятся на других носителях (например, дискете), должны присутствовать средства контроля носителей данных для защиты носителей от несанкционированного доступа. Использование несанкционированных программ и данных подвергает опасности доступность информации, хранящейся и обрабатываемой в системе, где это происходит, если программы и данные используются для удаления информации или если используемые программы и данные содержат вредоносное программное обеспечение (например, игры). - Обучение и повышение осознания безопасности. Все служащие должны сознавать тот факт, что они не должны внедрять никакое программное обеспечение без разрешения руководителя безопасности системы ИКТ или лица, отвечающего за безопасность системы. - Резервные копии. Для восстановления любой поврежденной или потерянной информации, сервисов или ресурсов должны использоваться резервные копии. 56

Продолжение 57 - Идентификация и аутентификация. Соответствующие средства контроля идентификации и аутентификации должны применяться в сочетании с логическим контролем доступа для предотвращения несанкционированного доступа. - Логический контроль доступа и аудит. Логический контроль доступа должен обеспечивать, чтобы применение программных средств обработки и удаления информации осуществлялось только уполномоченными лицами. Проверка и анализ контрольных журналов могут обнаруживать несанкционированную деятельность. - Защита от вредоносного программного обеспечения. Все программы и данные должны проверяться на предмет вредоносного программного обеспечения перед их использованием. Несанкционированный доступ к носителям данных - Операционные вопросы. Средства контроля носителей данных могут применяться, например, для обеспечения физической защиты и учетности носителей данных, чтобы избежать несанкционированного доступа к информации, хранящейся на носителях данных. Особую заботу следует проявлять для обеспечения защиты сменных носителей, таких как дискеты, резервные магнитные ленты и бумажные носители. - Физическая безопасность. Соответствующая защита комнат (прочные стены и окна, а также физический контроль доступа) и принадлежности защиты могут обеспечить защиту от несанкционированного доступа.

Использование каталогов защитных мер Существует несколько известных каталогов с защитными мерами. Самый большой из них, по-видимому, содержится в германском стандарте IT-Grundschutz Каталог, доступный по адресу http: //www. bsi. bund. de/gshb/english/menue. htm, содержит следующие группы контрмер для обеспечения безопасности: • поддерживающей инфраструктуры; • на организационном уровне; • на кадровом уровне; • программного обеспечения и вычислительной техники; • коммуникаций; • непрерывности бизнеса. На практике можно встретить коммерческие продукты, реализующие защитные меры в некотором наборе. Приведем наиболее встречающиеся средства защиты, большинство из которых относятся к сетевой безопасности. Средства обнаружения атак (IDS). Средства предотвращения атак (IPS). Виртуальные частные сети (VPN). Межсетевые экраны (Firewalls). Антивирусные средства. Антишпионское ПО. Средства фильтрации спама. 58

Продолжение Биометрические средства защиты. Средства мониторинга и фильтрации содержимого электронной почты и веб-ресурсов. Средства криптографии. Системы централизованного управления средствами защиты информации. Средства защиты от НСД. PKI-решения. Средства защиты от утечки по техническим каналам. Средства защиты телефонных систем. Системы мониторинга событий безопасности. Средства аутентификации. Системы резервного копирования и системы их защиты. Средства гарантированного уничтожения информации и носителей. Системы защиты от инсайдеров. Системы слежения за пользователем. Системы защиты электронного документооборота. Системы защиты жестких дисков и каталогов. Средства защиты операционных систем (ОС). Средства поиска уязвимостей в сетях. Средства противодействия электромагнитным излучениям и наводкам (ПЭМИН). Средства защиты от USB-флешек. Системы видео- и аудионаблюдения. 59

60 Лекция 8 Проверка программных средств

Доверенная программная среда унифицированных КСА Программы функциональных задач для систем, подсистем АС ПОДКЛАСС УПРАВЛЯЮЩИХ ПРОГРАММ (СЕРВИСОВ) 1. 2. 3. 4. 5. 6. 7. 8. 9. ОБЩЕСИСТЕМНОЕ ПРОГРАММНОЕ ОБЕСПЕЧЕНИЕ (ОСПО) ПОДКЛАСС ПРИКЛАДНЫХ ПРОГРАММ (СЕРВИСОВ) 1. 2. 3. 4. 5. 6. ОБЩЕЕ ПРОГРАММНОЕ ОБЕСПЕЧЕНИЕ (ОПО) Управление реестром сервисов Управление безопасностью КСА Управление функционированием и эксплуатационным обслуживанием КСА Управление доступом к системам связи и к катастрофоустойчивым трактам связи Управление средствами отображения коллективного пользования Управление средствами единого времени, навигации и топопривязки Управление средствами кластеризации и повышения отказоустойчивости серверов и АРМ Управление системой видеоконференцсвязи Управление доступом к информационным ресурсам Электронная почта с реализацией ЭЦП Ядро ГИС Ядро системы поддержки принятия решений Ядро документооборота Средства ведения классификаторов и нормативно-справочной информации Средства ведения онтологий Операционные системы Системы управления базами данных ИНСТРУМЕНТАЛЬНЫЕ СРЕДСТВА РАЗРАБОТКИ ПРОГРАММНОГО ОБЕСПЕЧЕНИЯ СПЕЦИАЛЬНОЕ ПРОГРАММНОЕ ОБЕСПЕЧЕНИЕ (СПО) 61

Угрозы безопасности встроенного программного обеспечения BIOS 62

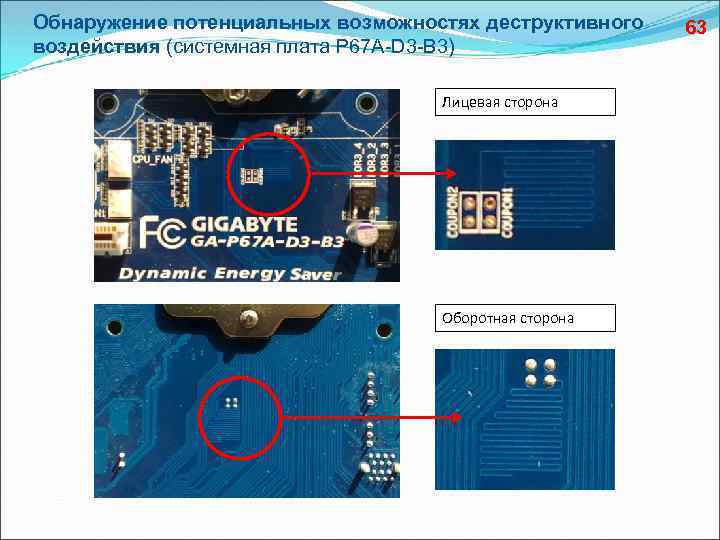

Обнаружение потенциальных возможностях деструктивного воздействия (системная плата P 67 A-D 3 -B 3) Лицевая сторона Оборотная сторона 63

Lektsii-5-8.ppt