9d1177929f43533e67f15a334ff5d14f.ppt

- Количество слайдов: 9

IT vystymasis ir įtaka advokatams: prognozės Martynas BIeliūnash

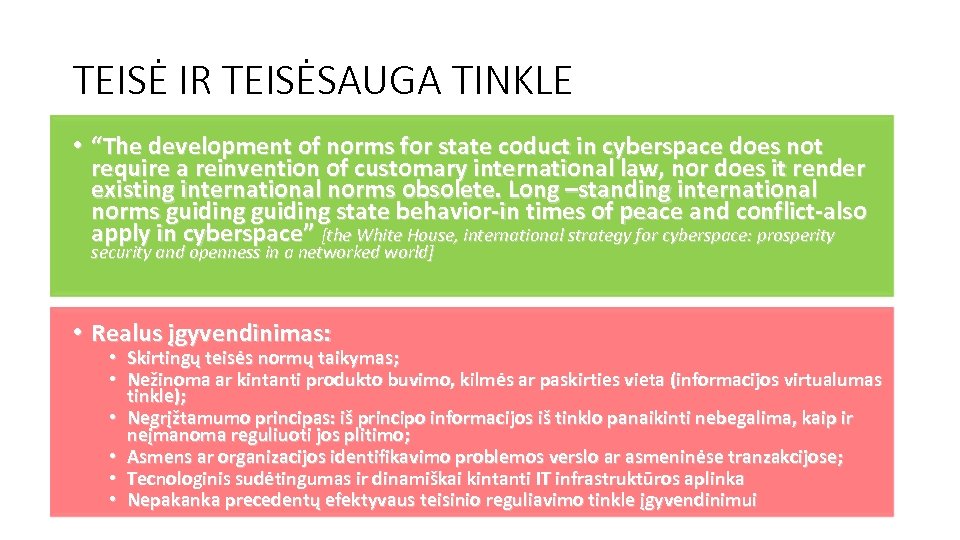

TEISĖ IR TEISĖSAUGA TINKLE • “The development of norms for state coduct in cyberspace does not require a reinvention of customary international law, nor does it render existing international norms obsolete. Long –standing international norms guiding state behavior-in times of peace and conflict-also apply in cyberspace” [the White House, international strategy for cyberspace: prosperity security and openness in a networked world] • Realus įgyvendinimas: • Skirtingų teisės normų taikymas; • Nežinoma ar kintanti produkto buvimo, kilmės ar paskirties vieta (informacijos virtualumas tinkle); • Negrįžtamumo principas: iš principo informacijos iš tinklo panaikinti nebegalima, kaip ir neįmanoma reguliuoti jos plitimo; • Asmens ar organizacijos identifikavimo problemos verslo ar asmeninėse tranzakcijose; • Tecnologinis sudėtingumas ir dinamiškai kintanti IT infrastruktūros aplinka • Nepakanka precedentų efektyvaus teisinio reguliavimo tinkle įgyvendinimui

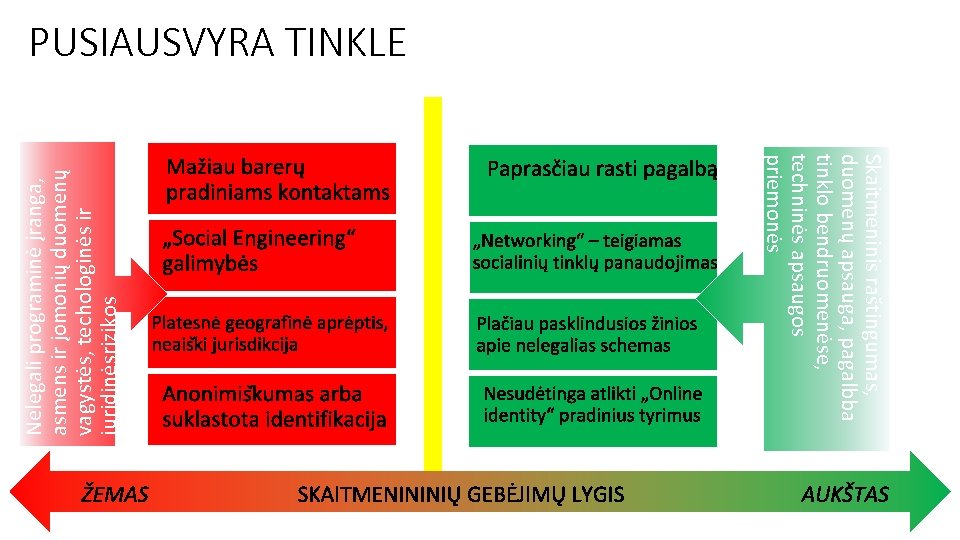

Skaitmeninis raštingumas, duomenų apsauga, pagalbba tinklo bendruomenėse, techninės apsaugos priemonės Nelegali programinė įranga, asmens ir įomonių duomenų vagystės, techologinės ir juridinėsrizikos PUSIAUSVYRA TINKLE

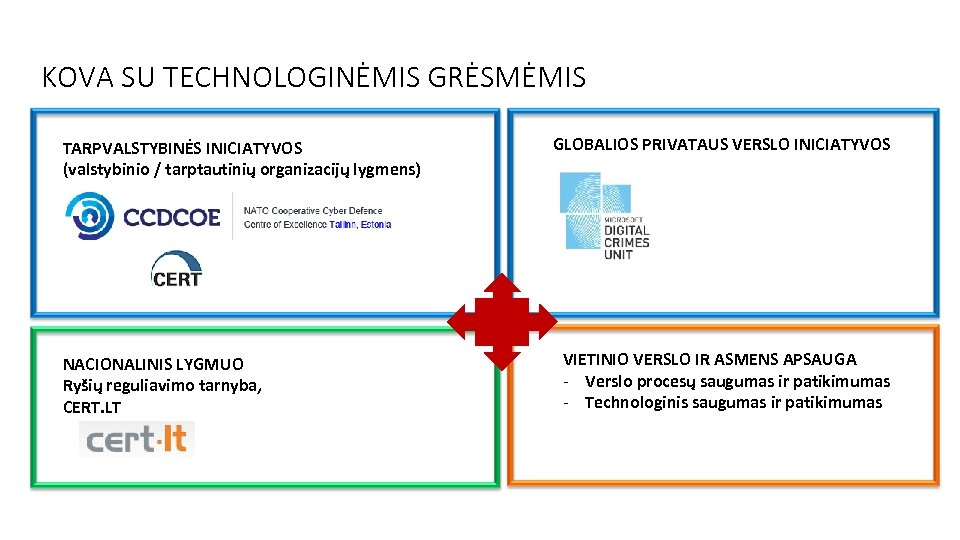

KOVA SU TECHNOLOGINĖMIS GRĖSMĖMIS TARPVALSTYBINĖS INICIATYVOS (valstybinio / tarptautinių organizacijų lygmens) NACIONALINIS LYGMUO Ryšių reguliavimo tarnyba, CERT. LT GLOBALIOS PRIVATAUS VERSLO INICIATYVOS VIETINIO VERSLO IR ASMENS APSAUGA - Verslo procesų saugumas ir patikimumas - Technologinis saugumas ir patikimumas

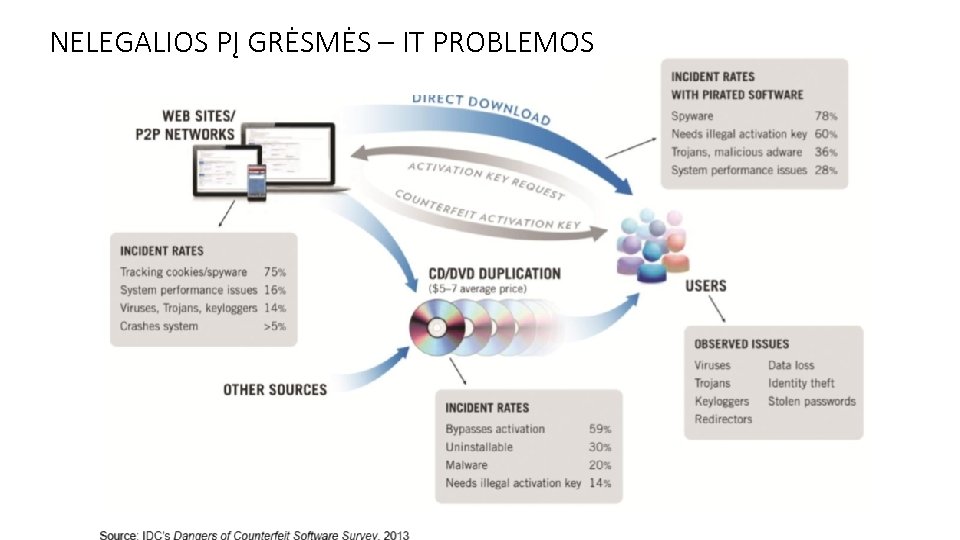

NELEGALIOS PĮ GRĖSMĖS – IT PROBLEMOS

PROGRAMINĖS ĮRANGOS INVENTORIZACIJA Žinios apie nelegalią PĮ, procesiniai reikalavimai Kliento atliekmas PĮ pasitikrinimas VIDINIS PASITIKRINIMAS Partnerio ir kleinto kontroliuojamas procesas SAM • Atliekamas partnerio LCC AUDIT • MS reikalavimas • Atlieka vienas iš „big 4“ auditorių Reikalaujamas greitas trūkumų padengimas Teisiniai kaštai TEISINĖS PRIEMONĖS • Atlieka valstybės institucijos Lėšų poreigis trūkumų pašalinimui

VIETINIŲ ĮMONIŲ IR ASMENŲ SAUGUMAS The market for credentials and other information stolen by cyberthieves has been sized at $114 billion (2011), 1 enough to create a multibillion-dollar market for tools to enable cybertheft. A decent keylogger — malware that tracks keystrokes to gather passwords and account information — can cost as little as $25 on an auction market used by cyberthieves. Botnets sell at $100– 200 per 1, 000 infections, depending on location. There is a whole subterranean industry selling toolkits [IDC Study The Dangerous World of Counterfeit and Pirated Software“, 2012 - „Cloud Computing“ (Debesų kompiuterijos) naudojimas - Technologinė apsauga - nemokamos priemonės (Firewalls, etc. ). Legali ir laiku atnaujinta programinė įranga - Darbuotojų apmokymas, asmeniniai saugumo virtualioje erdvėje įgūdžiai - Reguliarus IT infrastruktūros patikrinimas ir įvertinimas - Mobility problema: tinkamas išmaniųjų įrenginių (telefonai, planšetės) saugumas ir naudojimas

Q&A

9d1177929f43533e67f15a334ff5d14f.ppt