ae12c663eb471150657f2a075d65fe09.ppt

- Количество слайдов: 82

ISMS Information Security Management System ﺳﻴﺴﺘﻢ ﻣﺪﻳﺮﻳﺖ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ 19 Aug 2007 1

ﻣﻘﺪﻣﻪ u ﺍﻃﻼﻋﺎﺕ ) ﻣﺎﻧﻨﺪ ﺳﺎﻳﺮ ﺩﺍﺭﺍﺋیﻫﺎی ﺳﺎﺯﻣﺎﻧی ( ﺑﻪ ﻋﻨﻮﺍﻥ ﻳک ﺩﺍﺭﺍﺋی ﻣﻬﻢ ﻭ ﺑﺎﺍﺭﺯﺵ ﺑﺮﺍی ﻫﺮ ﺳﺎﺯﻣﺎﻥ ﺑﻪ ﺣﺴﺎﺏ ﻣیآﻴﺪ ﻭ ﺩﺭ ﻧﺘﻴﺠﻪ ﻧﻴﺎﺯﻣﻨﺪ ﺍﺭﺍﺋﻪ ﺭﺍﻫکﺎﺭﻫﺎی ﺣﻔﺎﻇﺘی ﻻﺯﻡ ﺑﺮﺍی ﻧگﻬﺪﺍﺭی آﻨﻬﺎ ، ﻣیﺑﺎﺷﻨﺪ. u ﺍﺳﺘﺎﻧﺪﺍﺭﺩ 10072 ISO ﺗﺎﻣﻴﻦ کﻨﻨﺪﻩ ﻳک ﺳﺮﻱ ﺍﺯ ﺍﺑﺰﺍﺭﻫﺎﻱ ﺳﺎﺯگﺎﺭ ﺑﺎ ﻳکﺪﻳگﺮ ﺑﺮﺍﻱ ﺳﻨﺠﺶ ﻣﺪﻳﺮﻳﺖ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ﺩﺭ ﻫﺮ ﺳﺎﺯﻣﺎﻥ ﺑﺎ ﻫﺮ ﻧﻮﻉ کﺎﺭ ﻳﺎ ﺣﺠﻢ ﺳﺎﺯﻣﺎﻥ ﻣﻲ ﺑﺎﺷﺪ. ﺍﻳﻦ گﻮﺍﻫﻴﻨﺎﻣﻪ ﻣﻲﺗﻮﺍﻧﺪ ﺑﺮﺍﻱ ﻳک ﺳﺎﺯﻣﺎﻥ ﻳﺎ ﺑﺨﺸﻲ ﺍﺯ آﻦ ﺩﺭﻳﺎﻓﺖ ﻭ ﺳپﺲ ﺩﺭ ﺳﺎﺯﻣﺎﻥ گﺴﺘﺮﺵ ﻭ ﺑﺨﺶﻫﺎﻱ ﺩﻳگﺮ ﺭﺍ ﺩﺭﺑﺮگﻴﺮﺩ. u ﻣﻮﺳﺴﺎﺕ ISO ﻭ IEC ﺍﺯ ﻣﻮﺳﺴﺎﺕ ﺑﻴﻦﺍﻟﻤﻠﻠی ﺗﺪﻭﻳﻦ ﺍﺳﺘﺎﻧﺪﺍﺭﺩ ﺩﺭ ﺳﻄﺢ ﺟﻬﺎﻧی ﻣیﺑﺎﺷﻨﺪ کﻪ کﻤﻴﺘﻪ ﻣﺸﺘﺮکی ﺭﺍ ﺑﻪ ﻧﺎﻡ 1 JTC ﺑﺮﺍی ﺗﺪﻭﻳﻦ ﺍﺳﺘﺎﻧﺪﺍﺭﺩﻫﺎ ﺗﺸکﻴﻞ ﺩﺍﺩﻩﺍﻧﺪ. u ﺍﺳﺘﺎﻧﺪﺍﺭﺩ ﺑﻴﻦﺍﻟﻤﻠﻠی 99771 ISO/IEC ﺑﺮﺍی ﺍﻭﻟﻴﻦ ﺑﺎﺭ ﺗﻮﺳﻂ ﻣﻮﺳﺴﻪ ﺍﺳﺘﺎﻧﺪﺍﺭﺩ ﺍﻧگﻠﺴﺘﺎﻥ ﺍﺭﺍﺋﻪ ﺷﺪ ﻭ ﺳپﺲ ﺗﻮﺳﻂ 1 JTC پﺬﻳﺮﻓﺘﻪ ﺷﺪ. 10. Rev 2 7002 19 Aug

ﺍﺻﻮﻝ ﻣﻬﻢ ﺩﺭﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ u ﺳﻪ ﺍﺻﻞ ﻣﻬﻢ ﺩﺭ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ﻋﺒﺎﺭﺗﻨﺪ ﺍﺯ : o ﻣﺤﺮﻣﺎﻧگی : ﺍﻃﻤﻴﻨﺎﻥ ﺍﺯ ﺍﻳﻨکﻪ ﺍﻃﻼﻋﺎﺕ ﻓﻘﻂ ﺩﺭ ﺩﺳﺘﺮﺱ ﺍﻓﺮﺍﺩ ﻣﺠﺎﺯ ﻗﺮﺍﺭ ﺩﺍﺭﺩ o ﺻﺤﺖ : ﺗﺎﻣﻴﻦ ﺻﺤﺖ ، ﺩﻗﺖ ﻭ کﺎﻣﻞ ﺑﻮﺩﻥ ﺍﻃﻼﻋﺎﺕ ﻭ ﺭﻭﺵﻫﺎی پﺮﺩﺍﺯﺵ آﻨﻬﺎ o ﺩﺳﺘﺮﺱ پﺬﻳﺮی : ﺍﻃﻤﻴﻨﺎﻥ ﺍﺯ ﺍﻳﻨکﻪ کﺎﺭﺑﺮﺍﻥ ﻣﺠﺎﺯ ﺩﺭ ﺻﻮﺭﺕ ﻧﻴﺎﺯ ﺑﻪ ﺍﻃﻼﻋﺎﺕ ﻭ ﺩﺍﺭﺍﺋیﻫﺎی ﻣﺮﺑﻮﻃﻪ ﺑﻪ آﻨﻬﺎ ﺩﺳﺘﺮﺳی ﺩﺍﺭﻧﺪ. u ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ﺑﻪ ﻭﺳﻴﻠﻪ ﺍﺟﺮﺍی ﻳکﺴﺮی ﺍﺯ کﻨﺘﺮﻝﻫﺎی ﻣﻨﺎﺳﺐ ، ﺣﺎﺻﻞ ﺧﻮﺍﻫﺪ ﺷﺪ. ﺍﻳﻦ کﻨﺘﺮﻝﻫﺎ ﻣﻴﺘﻮﺍﻧﻨﺪ ﺑﻪ ﺻﻮﺭﺕ ﺧﻂﻣﺸیﻫﺎ ، ﺭﻭﻳﻪﻫﺎ ، ﺳﺎﺧﺘﺎﺭﻫﺎی ﺳﺎﺯﻣﺎﻧی ﻭ ﻳﺎ ﻧﺮﻡﺍﻓﺰﺍﺭﻫﺎی کﺎﺭﺑﺮﺩی ﺑﺎﺷﻨﺪ. ﺍﻳﻦ کﻨﺘﺮﻝﻫﺎ ﺑﺮﺍی ﺍﻃﻤﻴﻨﺎﻥ ﺍﺯ ﺑﺮآﻮﺭﺩﻩ ﺷﺪﻥ ﺍﻫﺪﺍﻑ ﺍﻣﻨﻴﺘی ﺳﺎﺯﻣﺎﻥ ﺑﺎﻳﺴﺘی ﺍﺟﺮﺍ گﺮﺩﻧﺪ. 10. Rev 3 7002 19 Aug

) ISMS (Information Security Management System u ﺑﺮ ﺍﺳﺎﺱ ﺍﺳﺘﺎﻧﺪﺍﺭﺩ 10072 ISO ﺩﺭ ﻛﻨﺎﺭ ﺩﻳگﺮ ﺳﻴﺴﺘﻤﻬﺎﻱ ﻣﺪﻳﺮﻳﺖ ﺑﻪ ﺧﺼﻮﺹ ﺍﺳﺘﺎﻧﺪﺍﺭﺩ 9001 ISO ﻭ ﺗﺤﺖ ﻧﻈﺎﺭﺕ ﻭ ﻣﺪﻳﺮﻳﺖ ﻣﺴﺘﻘﻴﻢ ﻣﺪﻳﺮﻳﺖ ﺍﺭﺷﺪ ﺳﺎﺯﻣﺎﻥ ﻣﺴﺘﻘﺮ ﻣﻲگﺮﺩﺩ. u ﺗﺎﻣﻴﻦ ﻛﻨﻨﺪﻩ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ﺳﺎﺯﻣﺎﻥ u ﻣﺒﺘﻨﻲ ﺑﺮ ﺭﻭﻳکﺮﺩ ﻓﺮآﻴﻨﺪﻱ ﺍﺳﺖ u ﺍﻳﻦ ﺳﻴﺴﺘﻢ ﺑﺮﺍﻱ پﻴﺎﺩﻩ ﺳﺎﺯﻱ ﺍﺯ ﺍﺳﺘﺎﻧﺪﺍﺭﺩﻫﺎ ﻭ ﻣﺘﺪﻭﻟﻮژﻲ ﻫﺎﻱ گﻮﻧﺎگﻮﻧﻲ ﻣﺎﻧﻨﺪ 9977 BS ﻭ 99771 ISO/IEC ﻭ 80451 )ISO ﻣﻌﻴﺎﺭ ﻫﺎی ﻋﻤﻮﻣی ﺑﺮﺍی ﻓﻨآﻮﺭی ﺍﻃﻼﻋﺎﺕ ( ﺑﻬﺮﻩ ﻣﻲ گﻴﺮﺩ. 10. Rev 4 7002 19 Aug

ﺗﻌﺮﻳﻒ ISO ﺍﺯ ISMS ﻗﺴﻤﺘی ﺍﺯ ﺳیﺴﺘﻢ ﻣﺪیﺮیﺖ کﻠی، ﺑﺮپﺎیﻪ ﺭﻭﺵ ﺭیﺴک کﺎﺭی ، ﺟﻬﺖ ﺗﺎﺳیﺲ، پیﺎﺩﻩ ﺳﺎﺯی، ﻋﻤﻠکﺮﺩ، ﻧﻈﺎﺭﺕ، ﻣﺮﻭﺭ ، ﻧگﻬﺪﺍﺭی ، ﻭ ﺑﻬﺒﻮﺩ ﺍﻃﻼﻋﺎﺕ ﺍﺳﺖ. ﺍﻣﻨیﺖ ﺍﺳﺘﺎﻧﺪﺍﺭﺩ 5002: 10072 ISO/IES ﻣﺪﻟی ﺑﺮﺍی ﺑﺮپﺎﺋی ISMS ﻣﻮﺛﺮ ﻓﺮﺍﻫﻢ ﻣﻲ کﻨﺪ. * ﻣﻨﻈﻮﺭ ﺍﺯ ﻣﺪﻳﺮﻳﺖ ﻛﻠﻲ ، ﺭﻋﺎﻳﺖ ﺳﺎﻳﺮ ﺍﺳﺘﺎﻧﺪﺍﺭﺩﻫﺎ ﻣﻲ ﺑﺎﺷﺪ. 10. Rev 5 7002 19 Aug

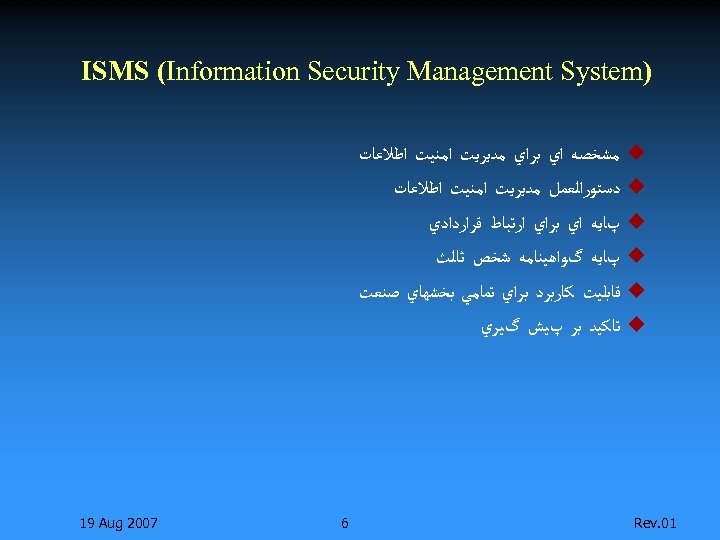

) ISMS (Information Security Management System u u u 10. Rev ﻣﺸﺨﺼﻪ ﺍﻱ ﺑﺮﺍﻱ ﻣﺪﻳﺮﻳﺖ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ﺩﺳﺘﻮﺭﺍﻟﻌﻤﻞ ﻣﺪﻳﺮﻳﺖ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ پﺎﻳﻪ ﺍﻱ ﺑﺮﺍﻱ ﺍﺭﺗﺒﺎﻁ ﻗﺮﺍﺭﺩﺍﺩﻱ پﺎﻳﻪ گﻮﺍﻫﻴﻨﺎﻣﻪ ﺷﺨﺺ ﺛﺎﻟﺚ ﻗﺎﺑﻠﻴﺖ ﻛﺎﺭﺑﺮﺩ ﺑﺮﺍﻱ ﺗﻤﺎﻣﻲ ﺑﺨﺸﻬﺎﻱ ﺻﻨﻌﺖ ﺗﺎﻛﻴﺪ ﺑﺮ پﻴﺶ گﻴﺮﻱ 6 7002 19 Aug

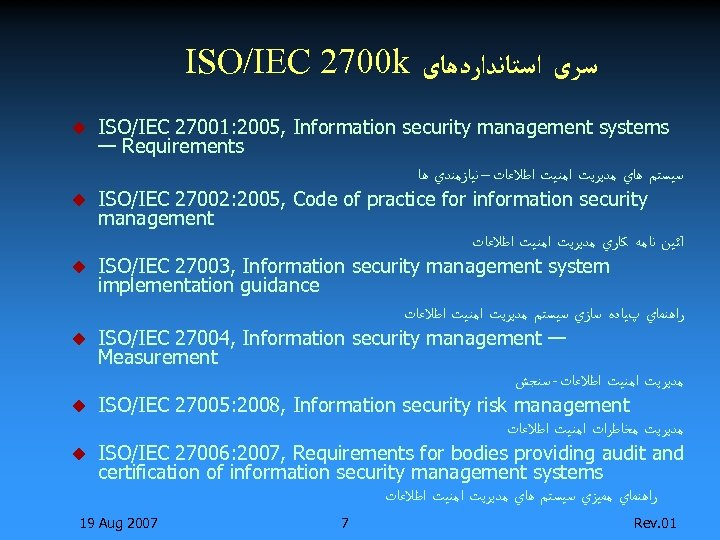

ISO/IEC 2700 k ﺳﺮی ﺍﺳﺘﺎﻧﺪﺍﺭﺩﻫﺎی u u u ISO/IEC 27001: 2005, Information security management systems — Requirements ﺳﻴﺴﺘﻢ ﻫﺎﻱ ﻣﺪﻳﺮﻳﺖ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ – ﻧﻴﺎﺯﻣﻨﺪﻱ ﻫﺎ ISO/IEC 27002: 2005, Code of practice for information security management آﺌﻴﻦ ﻧﺎﻣﻪ ﻛﺎﺭﻱ ﻣﺪﻳﺮﻳﺖ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ISO/IEC 27003, Information security management system implementation guidance ﺭﺍﻫﻨﻤﺎﻱ پﻴﺎﺩﻩ ﺳﺎﺯﻱ ﺳﻴﺴﺘﻢ ﻣﺪﻳﺮﻳﺖ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ISO/IEC 27004, Information security management — Measurement ﻣﺪﻳﺮﻳﺖ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ - ﺳﻨﺠﺶ ISO/IEC 27005: 2008, Information security risk management ﻣﺪﻳﺮﻳﺖ ﻣﺨﺎﻃﺮﺍﺕ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ISO/IEC 27006: 2007, Requirements for bodies providing audit and certification of information security management systems ﺭﺍﻫﻨﻤﺎﻱ ﻣﻤﻴﺰﻱ ﺳﻴﺴﺘﻢ ﻫﺎﻱ ﻣﺪﻳﺮﻳﺖ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ 19 Aug 2007 7 Rev. 01

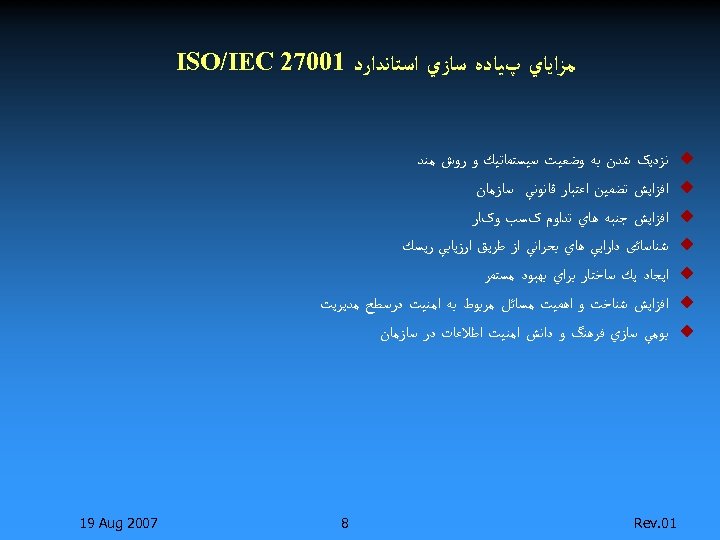

ﻣﺰﺍﻳﺎﻱ پﻴﺎﺩﻩ ﺳﺎﺯﻱ ﺍﺳﺘﺎﻧﺪﺍﺭﺩ 10072 ISO/IEC u u u u ﻧﺰﺩﻳک ﺷﺪﻥ ﺑﻪ ﻭﺿﻌﻴﺖ ﺳﻴﺴﺘﻤﺎﺗﻴﻚ ﻭ ﺭﻭﺵ ﻣﻨﺪ ﺍﻓﺰﺍﻳﺶ ﺗﻀﻤﻴﻦ ﺍﻋﺘﺒﺎﺭ ﻗﺎﻧﻮﻧﻲ ﺳﺎﺯﻣﺎﻥ ﺍﻓﺰﺍﻳﺶ ﺟﻨﺒﻪ ﻫﺎﻱ ﺗﺪﺍﻭﻡ کﺴﺐ ﻭکﺎﺭ ﺷﻨﺎﺳﺎﺋی ﺩﺍﺭﺍﻳﻲ ﻫﺎﻱ ﺑﺤﺮﺍﻧﻲ ﺍﺯ ﻃﺮﻳﻖ ﺍﺭﺯﻳﺎﺑﻲ ﺭﻳﺴﻚ ﺍﻳﺠﺎﺩ ﻳﻚ ﺳﺎﺧﺘﺎﺭ ﺑﺮﺍﻱ ﺑﻬﺒﻮﺩ ﻣﺴﺘﻤﺮ ﺍﻓﺰﺍﻳﺶ ﺷﻨﺎﺧﺖ ﻭ ﺍﻫﻤﻴﺖ ﻣﺴﺎﺋﻞ ﻣﺮﺑﻮﻁ ﺑﻪ ﺍﻣﻨﻴﺖ ﺩﺭﺳﻄﺢ ﻣﺪﻳﺮﻳﺖ ﺑﻮﻣﻲ ﺳﺎﺯﻱ ﻓﺮﻫﻨگ ﻭ ﺩﺍﻧﺶ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ﺩﺭ ﺳﺎﺯﻣﺎﻥ 10. Rev 8 7002 19 Aug

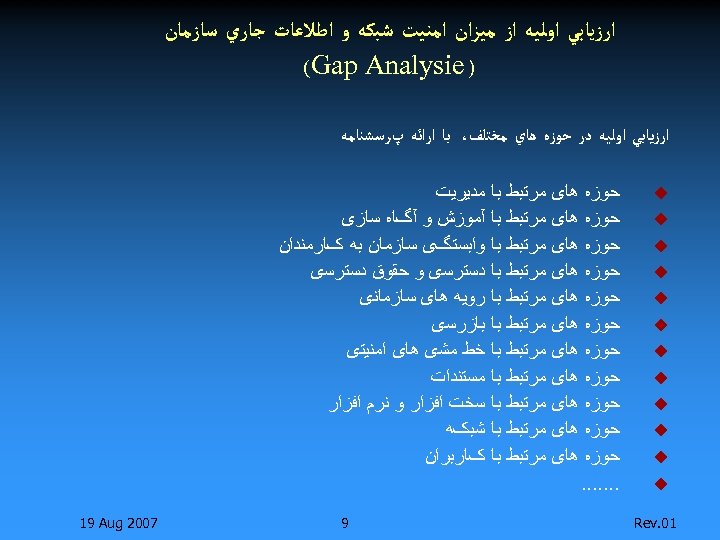

ﺍﺭﺯﻳﺎﺑﻲ ﺍﻭﻟﻴﻪ ﺍﺯ ﻣﻴﺰﺍﻥ ﺍﻣﻨﻴﺖ ﺷﺒﻜﻪ ﻭ ﺍﻃﻼﻋﺎﺕ ﺟﺎﺭﻱ ﺳﺎﺯﻣﺎﻥ ) (Gap Analysie ﺍﺭﺯﻳﺎﺑﻲ ﺍﻭﻟﻴﻪ ﺩﺭ ﺣﻮﺯﻩ ﻫﺎﻱ ﻣﺨﺘﻠﻒ، ﺑﺎ ﺍﺭﺍﺋﻪ پﺮﺳﺸﻨﺎﻣﻪ u u u 10. Rev ﺣﻮﺯﻩ ﺣﻮﺯﻩ ﺣﻮﺯﻩ . . . . ﻫﺎی ﻫﺎی ﻫﺎی ﻣﺮﺗﺒﻂ ﻣﺮﺗﺒﻂ ﻣﺮﺗﺒﻂ ﺑﺎ ﺑﺎ ﺑﺎ ﻣﺪﻳﺮﻳﺖ آﻤﻮﺯﺵ ﻭ آگﺎﻩ ﺳﺎﺯی ﻭﺍﺑﺴﺘگی ﺳﺎﺯﻣﺎﻥ ﺑﻪ کﺎﺭﻣﻨﺪﺍﻥ ﺩﺳﺘﺮﺳی ﻭ ﺣﻘﻮﻕ ﺩﺳﺘﺮﺳی ﺭﻭﻳﻪ ﻫﺎی ﺳﺎﺯﻣﺎﻧی ﺑﺎﺯﺭﺳی ﺧﻂ ﻣﺸی ﻫﺎی ﺍﻣﻨﻴﺘی ﻣﺴﺘﻨﺪﺍﺕ ﺳﺨﺖ ﺍﻓﺰﺍﺭ ﻭ ﻧﺮﻡ ﺍﻓﺰﺍﺭ ﺷﺒکﻪ کﺎﺭﺑﺮﺍﻥ 9 7002 19 Aug

ﺗﻌﻴﻴﻦ ﻣﺤﺪﻭﺩﻩ ﺍﺳﺘﻘﺮﺍﺭ ﺳﻴﺴﺘﻢ ﻣﺪﻳﺮﻳﺖ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ) ( SCOPE ﺩﺍﻣﻨﻪ ﻭﻣﺮﺯﻫﺎی ﺳﻴﺴﺘﻢ ﻣﺪﻳﺮﻳﺖ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ﺑﺮ ﻣﺒﻨﺎی ﻭﻳژگﻲ کﺴﺐ ﻭکﺎﺭ , ﺳﺎﺯﻣﺎﻥ، ﻣکﺎﻥ ، ﺩﺍﺭﺍﺋی ﻫﺎ ﻭﻓﻦ آﻮﺭی آﻦ ﺗﻌﺮﻳﻒ ﻣﻲ ﺷﻮﺩ ﻭ ﻫﻤچﻨﻴﻦ ﺟﺰﺋﻴﺎﺕ ﻭ ﺗﻮﺟﻴﻪ ﺑﺮﺍی کﻨﺎﺭگﺬﺍﺭی ﻫﺮ چﻴﺰی ﺍﺯ ﺩﺍﻣﻨﻪ ﺭﺍ ﺷﺎﻣﻞ ﻣﻲ ﺑﺎﺷﺪ 10. Rev 01 7002 19 Aug

ﺗﻌﻴﻴﻦ ﺩﺍﺭﺍﺋﻲ ﻫﺎﻱ )ﺳﺮﻣﺎﻳﻪ ﻫﺎﻱ( ﺳﺎﺯﻣﺎﻧﻲ § § 10. Rev ﻣﺴﺘﻨﺪﺍﺕ کﺎﻏﺬﻱ ﺍﻃﻼﻋﺎﺗﻲ ﺩﺍﺭﺍﺋﻲ ﻫﺎﻱ ﻓﻴﺰﻳکﻲ ﺳﺨﺖ ﺍﻓﺰﺍﺭ ﻫﺎ ﻧﺮﻡ ﺍﻓﺰﺍﺭﻫﺎ ﺍﻃﻼﻋﺎﺕ ﻭ ﺍﺭﺗﺒﺎﻃﺎﺕ ﻣﻨﺎﺑﻊ ﺍﻧﺴﺎﻧﻲ ﺧﺪﻣﺎﺕ 11 7002 19 Aug

ﺗﻌﻴﻴﻦ ﺳﻴﺎﺳﺖ ﻫﺎی ﺍﻣﻨﻴﺘی u ﺳﻴﺎﺳﺖﻫﺎﻱ ﺍﻣﻨﻴﺘﻲ ﺳﺮﻭﻳﺲﻫﺎﻱ ﻓﻀﺎﻱ ﺗﺒﺎﺩﻝ ﺍﻃﻼﻋﺎﺕ ﺳﺎﺯﻣﺎﻥ u ﺳﻴﺎﺳﺖﻫﺎﻱ ﺍﻣﻨﻴﺘﻲ ﺳﺨﺖﺍﻓﺰﺍﺭﻫﺎﻱ ﻓﻀﺎﻱ ﺗﺒﺎﺩﻝ ﺍﻃﻼﻋﺎﺕ ﺳﺎﺯﻣﺎﻥ u ﺳﻴﺎﺳﺖﻫﺎﻱ ﺍﻣﻨﻴﺘﻲ ﻧﺮﻡﺍﻓﺰﺍﺭﻫﺎﻱ ﻓﻀﺎﻱ ﺗﺒﺎﺩﻝ ﺍﻃﻼﻋﺎﺕ ﺳﺎﺯﻣﺎﻥ u ﺳﻴﺎﺳﺖﻫﺎﻱ ﺍﻣﻨﻴﺘﻲ ﺍﺭﺗﺒﺎﻃﺎﺕ ﻭ ﺍﻃﻼﻋﺎﺕ ﻓﻀﺎﻱ ﺗﺒﺎﺩﻝ ﺍﻃﻼﻋﺎﺕ ﺳﺎﺯﻣﺎﻥ u ﺳﻴﺎﺳﺖﻫﺎﻱ ﺍﻣﻨﻴﺘﻲ کﺎﺭﺑﺮﺍﻥ ﻓﻀﺎﻱ ﺗﺒﺎﺩﻝ ﺍﻃﻼﻋﺎﺕ ﺳﺎﺯﻣﺎﻥ 10. Rev 21 7002 19 Aug

چگﻮﻧگﻲ ﺗﺸﺨﻴﺺ ﺍﻟﺰﺍﻣﺎﺕ ﺍﻣﻨﻴﺘﻲ v ﺭﻳﺴﻚ ﻫﺎﻱ ﺍﻣﻨﻴﺘﻲ v ﺍﻟﺰﺍﻣﺎﺕ ﻗﺮﺍﺭﺩﺍﺩﻱ ﻭﻗﺎﻧﻮﻧﻲ v ﺍﺻﻮﻝ ﻭﺍﻫﺪﺍﻑ ﻭﺍﻟﺰﺍﻣﺎﺕ ﺩﺍﺧﻠﻲ 10. Rev 31 7002 19 Aug

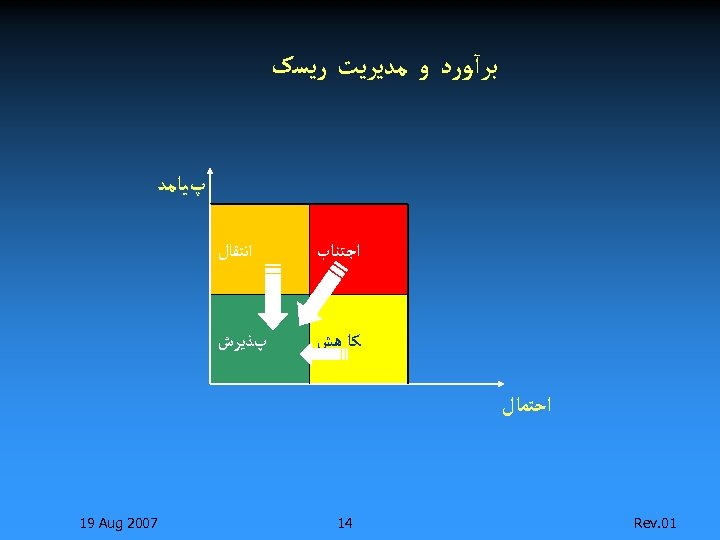

ﺑﺮآﻮﺭﺩ ﻭ ﻣﺪﻳﺮﻳﺖ ﺭﻳﺴک پﻴﺎﻣﺪ ﺍﺟﺘﻨﺎﺏ ﺍﻧﺘﻘﺎﻝ ﻛﺎ ﻫﺶ پﺬﻳﺮﺵ ﺍﺣﺘﻤﺎﻝ 10. Rev 41 7002 19 Aug

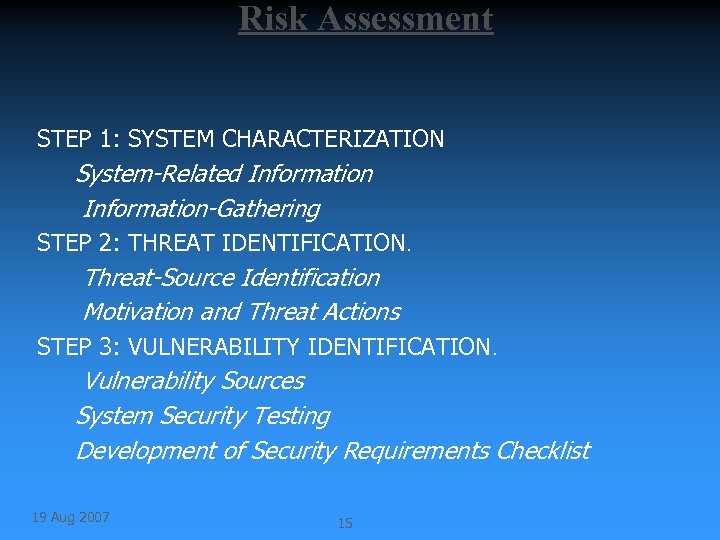

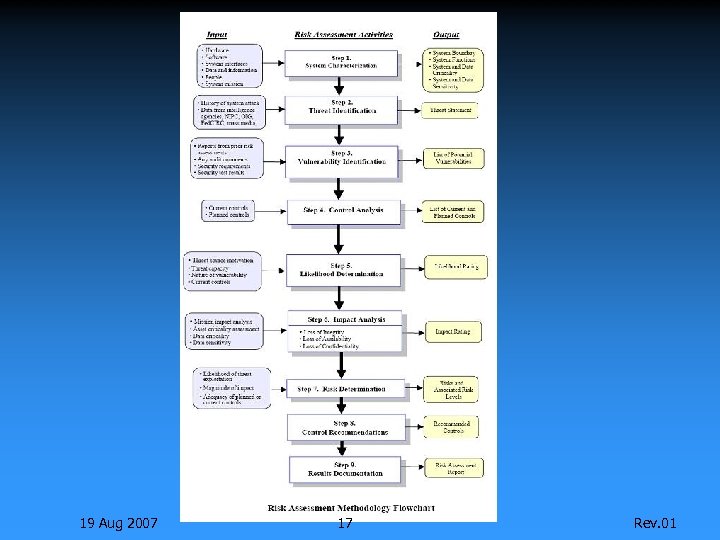

Risk Assessment STEP 1: SYSTEM CHARACTERIZATION System-Related Information-Gathering STEP 2: THREAT IDENTIFICATION. Threat-Source Identification Motivation and Threat Actions STEP 3: VULNERABILITY IDENTIFICATION. Vulnerability Sources System Security Testing Development of Security Requirements Checklist 19 Aug 2007 15

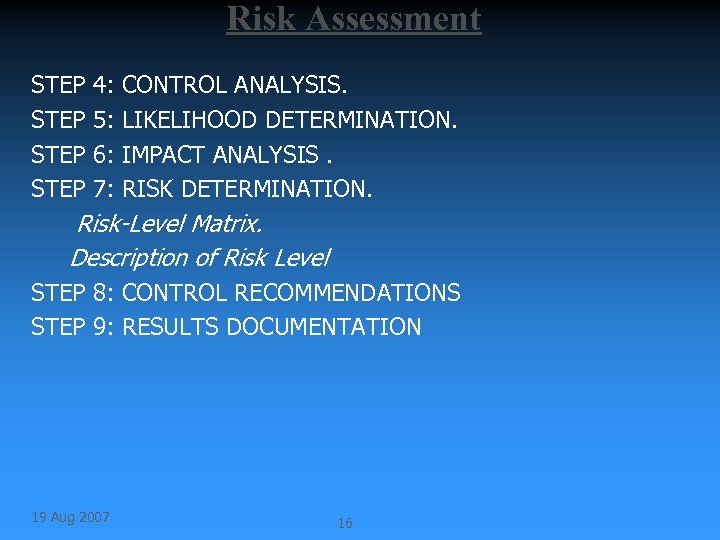

Risk Assessment STEP 4: 5: 6: 7: CONTROL ANALYSIS. LIKELIHOOD DETERMINATION. IMPACT ANALYSIS. RISK DETERMINATION. Risk-Level Matrix. Description of Risk Level STEP 8: CONTROL RECOMMENDATIONS STEP 9: RESULTS DOCUMENTATION 19 Aug 2007 16

19 Aug 2007 17 Rev. 01

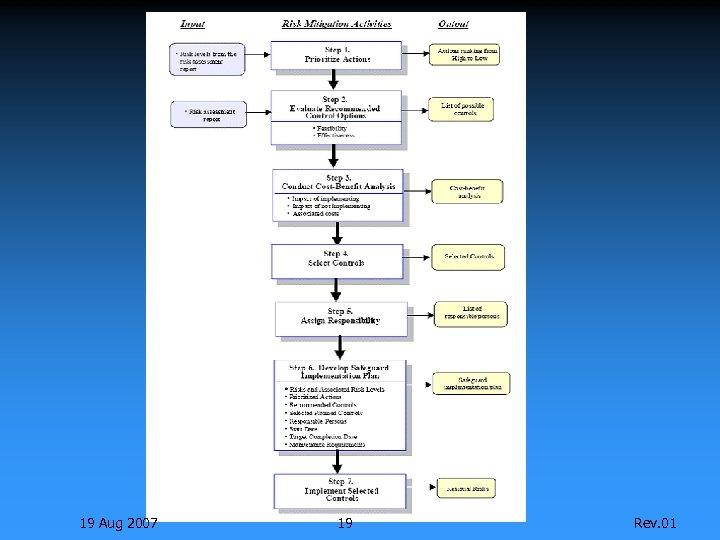

* Risk Mitigation * u. RISK u u u MITIGATION OPTIONS. RISK MITIGATION STRATEGY. APPROACH FOR CONTROL IMPLEMENTATION. . CONTROL CATEGORIES. Technical Security Controls. Management Security Controls Operational Security Controls. COST BENEFIT ANALYSIS. u RESIDUAL RISK. u 19 Aug 2007 18

19 Aug 2007 19 Rev. 01

ﺍﺭﺯﻳﺎﺑی ﺭﻳﺴک ﻧﺎﻡ ﺗﻬﺪﻳﺪ ﻧﺎﻡ آﺴﻴﺐپﺬﻳﺮی آﺴﺘﺎﻧﻪ پﺬﻳﺮﺵ ﻋﺪﻡ پﺮﺩﺍﺯﺵ ﺩﺭﺳﺖ ﺩﺍﺩﻩﻫﺎ M M 54 03 ﻧگﻬﺪﺍﺭی ﻧﺎﻣﻨﺎﺳﺐ ﺩﺍﺩﻩﻫﺎ H H 66 03 آﺴﻴﺐﺭﺳﻴﺪﻥ ﺑﻪ ﺷﺒکﻪ H H 87 03 ﺑﺨﻄﺮﺍﻓﺘﺎﺩﻥ ﻓﺮﺍﻳﻨﺪ ﺧﺮﻳﺪ ﺗﺠﻬﻴﺰﺍﺕ ﺳﺨﺖﺍﻓﺰﺍﺭی ﺟﺪﻳﺪ H H 56 03 ﺑﺨﻄﺮﺍﻓﺘﺎﺩﻥ ﺍﻧﺘﺨﺎﺏ ﻣﻨﺎﺳﺐ ﺍﻟﺰﺍﻣﺎﺕ ﺍﻣﻨﻴﺘی ﺑﺮﺍی ﺳﺨﺖﺍﻓﺰﺍﺭ ﺟﺪﻳﺪ H H 56 03 ﻧﺎﺳﺎﺯگﺎﺭی ﺳﻴﺴﺘﻢ ﺟﺪﻳﺪ ﺑﺎ ﺯﻳﺮﺳﺎﺧﺖ ﺳﺎﺯﻣﺎﻧی ﻇﺮﻓﻴﺖ ﺳﻨﺠی ﻧﺎﻣﻨﺎﺳﺐ ﺳﺨﺖ ﺍﻓﺰﺍﺭﻫﺎی ﺟﺪﻳﺪ پﻴﺎﻣﺪ ﺍﺣﺘﻤﺎﻝ ﺭﻳﺴک H M 06 03 ﻧﺎﺳﺎﺯگﺎﺭی ﻧﺮﻡﺍﻓﺰﺍﺭﻫﺎی ﻣﻮﺟﻮﺩ ﺑﺮﺭﻭی ﺳﺨﺖﺍﻓﺰﺍﺭ ﺟﺪﻳﺪ ﺑﺎ ﺯﻳﺮﺳﺎﺧﺖ ﺳﺎﺯﻣﺎﻧی ﺍﺭﺍﺋﻪ ﺗﺎﺋﻴﺪﻳﻪﻫﺎی ﻧﺎﻣﻨﺎﺳﺐ ﺍﺯ ﺳﻮی ﻣﺪﻳﺮﻳﺖ M M 54 03 ﻓﻘﺪﺍﻥ ﺗﺴﺖ ﺳﺨﺖﺍﻓﺰﺍﺭ 10. Rev H M 06 03 M H 15 03 02 7002 19 Aug

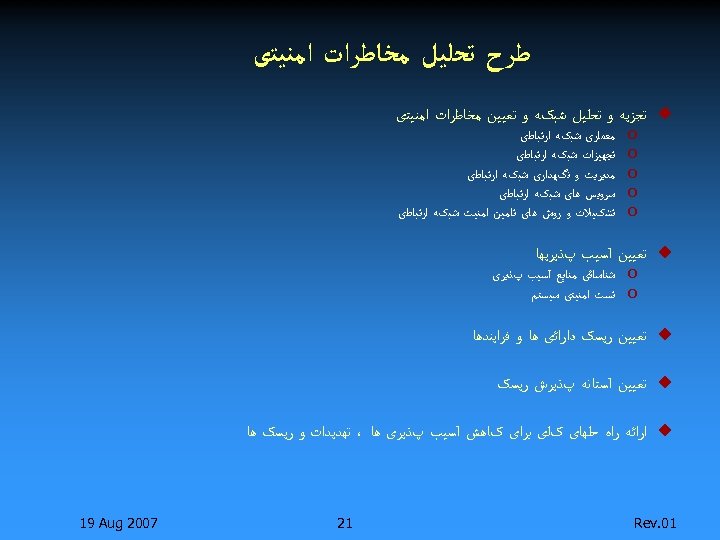

ﻃﺮﺡ ﺗﺤﻠﻴﻞ ﻣﺨﺎﻃﺮﺍﺕ ﺍﻣﻨﻴﺘی u ﺗﺠﺰﻳﻪ ﻭ ﺗﺤﻠﻴﻞ ﺷﺒکﻪ ﻭ ﺗﻌﻴﻴﻦ ﻣﺨﺎﻃﺮﺍﺕ ﺍﻣﻨﻴﺘی o o o ﻣﻌﻤﺎﺭی ﺷﺒکﻪ ﺍﺭﺗﺒﺎﻃی ﺗﺠﻬﻴﺰﺍﺕ ﺷﺒکﻪ ﺍﺭﺗﺒﺎﻃی ﻣﺪﻳﺮﻳﺖ ﻭ ﻧگﻬﺪﺍﺭی ﺷﺒکﻪ ﺍﺭﺗﺒﺎﻃی ﺳﺮﻭﻳﺲ ﻫﺎی ﺷﺒکﻪ ﺍﺭﺗﺒﺎﻃی ﺗﺸکﻴﻼﺕ ﻭ ﺭﻭﺵ ﻫﺎی ﺗﺎﻣﻴﻦ ﺍﻣﻨﻴﺖ ﺷﺒکﻪ ﺍﺭﺗﺒﺎﻃی u ﺗﻌﻴﻴﻦ آﺴﻴﺐ پﺬﻳﺮﻳﻬﺎ o ﺷﻨﺎﺳﺎﺋی ﻣﻨﺎﺑﻊ آﺴﻴﺐ پﺬﻳﺮی o ﺗﺴﺖ ﺍﻣﻨﻴﺘی ﺳﻴﺴﺘﻢ u ﺗﻌﻴﻴﻦ ﺭﻳﺴک ﺩﺍﺭﺍﺋی ﻫﺎ ﻭ ﻓﺮﺍﻳﻨﺪﻫﺎ u ﺗﻌﻴﻴﻦ آﺴﺘﺎﻧﻪ پﺬﻳﺮﺵ ﺭﻳﺴک u ﺍﺭﺍﺋﻪ ﺭﺍﻩ ﺣﻠﻬﺎی کﻠی ﺑﺮﺍی کﺎﻫﺶ آﺴﻴﺐ پﺬﻳﺮی ﻫﺎ ، ﺗﻬﺪﻳﺪﺍﺕ ﻭ ﺭﻳﺴک ﻫﺎ 10. Rev 12 7002 19 Aug

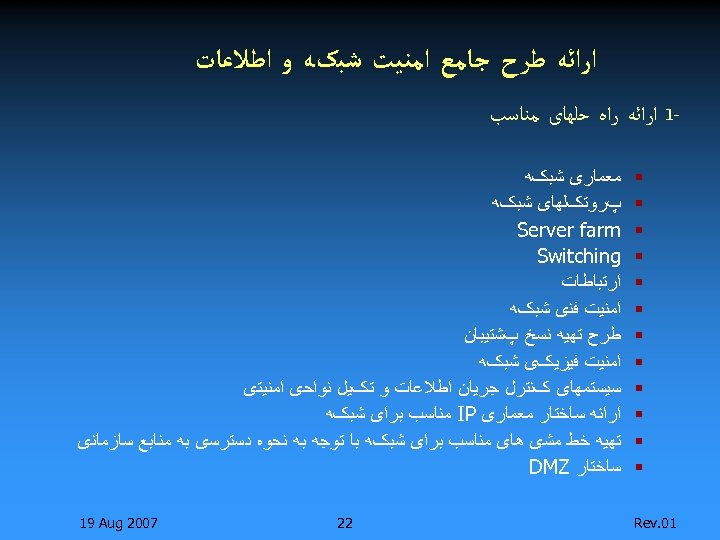

ﺍﺭﺍﺋﻪ ﻃﺮﺡ ﺟﺎﻣﻊ ﺍﻣﻨﻴﺖ ﺷﺒکﻪ ﻭ ﺍﻃﻼﻋﺎﺕ 1 ﺍﺭﺍﺋﻪ ﺭﺍﻩ ﺣﻠﻬﺎی ﻣﻨﺎﺳﺐ § § § ﻣﻌﻤﺎﺭی ﺷﺒکﻪ پﺮﻭﺗکﻠﻬﺎی ﺷﺒکﻪ Server farm Switching ﺍﺭﺗﺒﺎﻃﺎﺕ ﺍﻣﻨﻴﺖ ﻓﻨی ﺷﺒکﻪ ﻃﺮﺡ ﺗﻬﻴﻪ ﻧﺴﺦ پﺸﺘﻴﺒﺎﻥ ﺍﻣﻨﻴﺖ ﻓﻴﺰﻳکی ﺷﺒکﻪ ﺳﻴﺴﺘﻤﻬﺎی کﻨﺘﺮﻝ ﺟﺮﻳﺎﻥ ﺍﻃﻼﻋﺎﺕ ﻭ ﺗکﻴﻞ ﻧﻮﺍﺣی ﺍﻣﻨﻴﺘی ﺍﺭﺍﺋﻪ ﺳﺎﺧﺘﺎﺭ ﻣﻌﻤﺎﺭی IP ﻣﻨﺎﺳﺐ ﺑﺮﺍی ﺷﺒکﻪ ﺗﻬﻴﻪ ﺧﻂ ﻣﺸی ﻫﺎی ﻣﻨﺎﺳﺐ ﺑﺮﺍی ﺷﺒکﻪ ﺑﺎ ﺗﻮﺟﻪ ﺑﻪ ﻧﺤﻮﻩ ﺩﺳﺘﺮﺳی ﺑﻪ ﻣﻨﺎﺑﻊ ﺳﺎﺯﻣﺎﻧی ﺳﺎﺧﺘﺎﺭ DMZ 10. Rev 7002 19 Aug 22

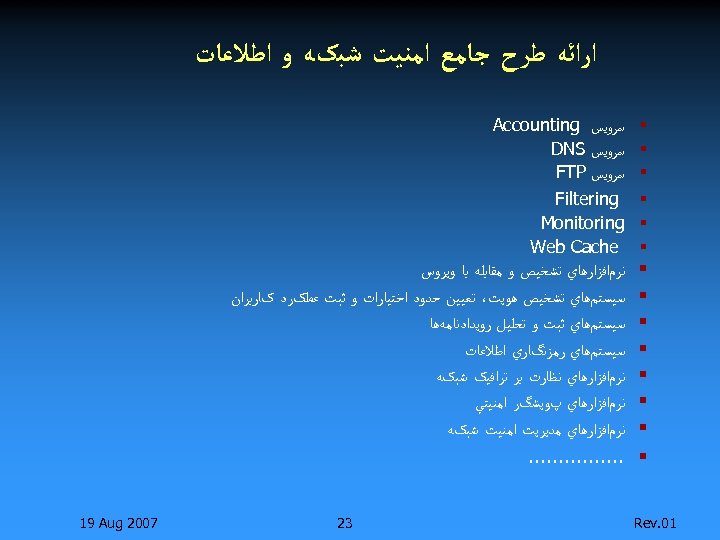

ﺍﺭﺍﺋﻪ ﻃﺮﺡ ﺟﺎﻣﻊ ﺍﻣﻨﻴﺖ ﺷﺒکﻪ ﻭ ﺍﻃﻼﻋﺎﺕ § § § ﺳﺮﻭﻳﺲ Accounting ﺳﺮﻭﻳﺲ DNS ﺳﺮﻭﻳﺲ FTP Filtering Monitoring Web Cache § § ﻧﺮﻡﺍﻓﺰﺍﺭﻫﺎﻱ ﺗﺸﺨﻴﺺ ﻭ ﻣﻘﺎﺑﻠﻪ ﺑﺎ ﻭﻳﺮﻭﺱ ﺳﻴﺴﺘﻢﻫﺎﻱ ﺗﺸﺨﻴﺺ ﻫﻮﻳﺖ، ﺗﻌﻴﻴﻦ ﺣﺪﻭﺩ ﺍﺧﺘﻴﺎﺭﺍﺕ ﻭ ﺛﺒﺖ ﻋﻤﻠکﺮﺩ کﺎﺭﺑﺮﺍﻥ ﺳﻴﺴﺘﻢﻫﺎﻱ ﺛﺒﺖ ﻭ ﺗﺤﻠﻴﻞ ﺭﻭﻳﺪﺍﺩﻧﺎﻣﻪﻫﺎ ﺳﻴﺴﺘﻢﻫﺎﻱ ﺭﻣﺰﻧگﺎﺭﻱ ﺍﻃﻼﻋﺎﺕ ﻧﺮﻡﺍﻓﺰﺍﺭﻫﺎﻱ ﻧﻈﺎﺭﺕ ﺑﺮ ﺗﺮﺍﻓﻴک ﺷﺒکﻪ ﻧﺮﻡﺍﻓﺰﺍﺭﻫﺎﻱ پﻮﻳﺸگﺮ ﺍﻣﻨﻴﺘﻲ ﻧﺮﻡﺍﻓﺰﺍﺭﻫﺎﻱ ﻣﺪﻳﺮﻳﺖ ﺍﻣﻨﻴﺖ ﺷﺒکﻪ . . . . 10. Rev 32 7002 19 Aug

ﺍﺭﺍﺋﻪ ﻃﺮﺡ ﺟﺎﻣﻊ ﺍﻣﻨﻴﺖ ﺷﺒکﻪ ﻭ ﺍﻃﻼﻋﺎﺕ 2 ﺍﺭﺍﺋﻪ ﻧﻤﻮﻧﻪ ﻫﺎی ﻣﻨﺎﺳﺐ ﺩﺳﺘﻮﺭﺍﻟﻌﻤﻞ پﻴکﺮﺑﻨﺪی ﺍﻣﻦ ﻭ چک ﻟﻴﺴﺖ § § § ﻃﺮﺍﺣﻲ ﺳﺎﺧﺘﺎﺭ کﻠﻲ ﺷﺒکﻪ ﻃﺮﺍﺣﻲ ﺳﺎﺧﺘﺎﺭ ﺳﺎﻳﺖ ﻣﺮﻛﺰﻱ ﻃﺮﺍﺣﻲ ﺳﺎﺧﺘﺎﺭ ﻓﻴﺰﻳکﻲ ﺷﺒکﻪ ﺗﻌﻴﻴﻦ ﺗﺠﻬﻴﺰﺍﺕ ﻏﻴﺮﻓﻌﺎﻝ ﻣﻮﺭﺩ ﻧﻴﺎﺯ ﺷﺎﻣﻞ ﻛﺎﺑﻠﻬﺎ ، ﺭﻛﻬﺎ ، ﺩﺍﻛﺘﻬﺎ ، پچ پﻨﻞ ﻫﺎ ، ﻛﻴﺴﺘﻮﻥ ﻫﺎ ﻭ. . . ﺳﺎﺧﺘﺎﺭ آﺪﺭﺱ ﺩﻫﻲ ﺳﺎﺧﺘﺎﺭ ﻣﺴﻴﺮ ﻳﺎﺑﻲ ﺳﺎﺧﺘﺎﺭ ﺩﺳﺘﺮﺳﻲ ﺑﻪ ﺷﺒکﻪ ﺗﺠﻬﻴﺰﺍﺕ ﺷﺒکﻪ ﺳﺮﻭﻳﺲ ﺩﻫﻨﺪﻩ ﻫﺎﻱ ﺷﺒکﻪ ﻣﺪﻳﺮﻳﺖ ﻭ ﻧگﻬﺪﺍﺭﻱ ﺷﺒکﻪ ﺗﺸﺮﻳﺢ ﺗﻐﻴﻴﺮﺍﺗﻲ کﻪ ﻫﻤﺰﺍﻣﺎﻥ ﺑﺎ ﺍﻓﺰﻭﺩﻥ ﺳﻴﺴﺘﻢ ﺍﻣﻨﻴﺘﻲ ﺩﺭ ﻣﻌﻤﺎﺭﻱ ، ﺗﺠﻬﻴﺰﺍﺕ ، ﺳﺮﻭﻳﺲ ﺩﻫﻨﺪﻩ ﻫﺎ ﻭ ﻣﺪﻳﺮﻳﺖ ﺷﺒکﻪ ﺍﻧﺠﺎﻡ ﻣﻲ گﻴﺮﺩ ﺗﻌﻴﻴﻦ پﺮﻭﺗکﻞﻫﺎﻱ ﻣﻮﺭﺩ ﻧﻴﺎﺯ ﺷﺒکﻪ ﻃﺮﺍﺣﻲ ﻣﻌﻤﺎﺭﻱ IP ﺷﺒکﻪ ﻭ ﺗﻘﺴﻴﻢﺑﻨﺪﻱ آﻦ ﻃﺮﺍﺣﻲ ﺳﺎﺧﺘﺎﺭ کﻠﻲ Server Farm 10. Rev 7002 19 Aug § § § 42

ﺍﺭﺍﺋﻪ ﻃﺮﺡ ﺟﺎﻣﻊ ﺍﻣﻨﻴﺖ ﺷﺒکﻪ ﻭ ﺍﻃﻼﻋﺎﺕ § § § § 10. Rev ﺗﻌﻴﻴﻦ ﺳﺮﻭﻳﺲ ﻫﺎﻱ ﻣﻮﺭﺩ ﻧﻴﺎﺯ ﺟﻬﺖ ﻧﺼﺐ ﺭﻭﻱ ﺳﺮﻭﺭﻫﺎ ﺗﻌﻴﻴﻦ ﺳﻴﺴﺘﻢ ﻋﺎﻣﻞ ﻫﺎﻱ ﻣﻮﺭﺩ ﻧﻴﺎﺯ ﺗﻌﻴﻴﻦ ﺳﺮﻭﺭﻫﺎﻱ ﻣﻮﺭﺩ ﻧﻴﺎﺯ ﻃﺮﺍﺣﻲ ﺳﺎﺧﺘﺎﺭ ﺳﻮﺋﻴچﻨگ ﺷﺒکﻪ ﺗﻌﻴﻴﻦ ﺳﻮﺋﻴچﻫﺎﻱ ﻣﻮﺭﺩ ﻧﻴﺎﺯ ﻃﺮﺍﺣﻲ ﺳﺎﺧﺘﺎﺭ ﺍﺭﺗﺒﺎﻃﻲ ﺷﺒکﻪ ﻃﺮﺍﺣﻲ ﺳﺎﺧﺘﺎﺭ ﺍﺭﺗﺒﺎﻃﻲ ﺳﺎﻳﺖ ﻣﺮکﺰﻱ ﻃﺮﺍﺣﻲ ﺳﺎﺧﺘﺎﺭ ﺍﺭﺗﺒﺎﻃﺎﺕ ﺷﺒکﻪ ﺩﺍﺧﻠﻲ ﺑﺎ ﺷﺒکﻪﻫﺎﻱ ﺧﺎﺭﺟﻲ ﻣﺎﻧﻨﺪ ﺷﺒکﻪ ﺍﻳﻨﺘﺮﻧﺖ، ﻭ. . ﻃﺮﺍﺣﻲ ﻧﺤﻮﻩ ﺑﺮﻗﺮﺍﺭﻱ ﺍﺭﺗﺒﺎﻁ کﺎﺭﺑﺮﺍﻥ ﺧﺎﺭﺟﻲ ﺑﺎ ﺷﺒکﻪ ﺩﺍﺧﻠﻲ ﻃﺮﺍﺣﻲ ﺳﺎﺧﺘﺎﺭ ﻣﺴﻴﺮﻳﺎﺑﻲ ﺷﺒکﻪ ﺗﻌﻴﻴﻦ ﺗﺠﻬﻴﺰﺍﺕ ﻣﻮﺭﺩ ﻧﻴﺎﺯ ﺟﻬﺖ ﺑﺮﻗﺮﺍﺭﻱ ﺍﺭﺗﺒﺎﻃﺎﺕ ﺍﺯ ﺟﻤﻠﻪ ﺭﻭﺗﺮﻫﺎ، ﻣﻮﺩﻡﻫﺎ ﻭ. . ﻃﺮﺍﺣﻲ ﺳﺎﺧﺘﺎﺭ ﻣﻄﻤﺌﻦ ﺑﺮﺍﻱ ﺷﺒﻜﻪ ﺗﻌﻴﻴﻦ ﺗﺠﻬﻴﺰﺍﺕ ﺍﻣﻨﻴﺘﻲ ﻣﻮﺭﺩ ﻧﻴﺎﺯ ﺷﺎﻣﻞ : ، IDS/IDP/IPS ، Firewall 52 7002 19 Aug

ﺍﺭﺍﺋﻪ ﻃﺮﺡ ﺟﺎﻣﻊ ﺍﻣﻨﻴﺖ ﺷﺒکﻪ ﻭ ﺍﻃﻼﻋﺎﺕ § § § § 10. Rev ﺗﻌﻴﻴﻦ ﺗکﻨﻮﻟﻮژﻴﻬﺎﻱ ﺍﻣﻨﻴﺘﻲ ﻣﻮﺭﺩ ﻧﻴﺎﺯ ﺷﺎﻣﻞ : . . . ،VPN ،IP Sec ،PAT ،NAT ﻃﺮﺍﺣﻲ ﺳﺎﺧﺘﺎﺭ VLAN ﻣﻨﺎﺳﺐ ﺑﺮﺍﻱ ﺷﺒکﻪ ﻃﺮﺍﺣﻲ ﺳﺎﺧﺘﺎﺭ DMZ ﻣﻨﺎﺳﺐ ﺗﻌﻴﻴﻦ ﺳﻴﺎﺳﺖﻫﺎﻱ ﺍﻣﻨﻴﺘﻲ ﺷﺒکﻪ ﺗﻌﻴﻴﻦ ﺭﻭﺍﻝﻫﺎﻱ ﺍﻣﻨﻴﺘﻲ ﺷﺎﻣﻞ ﺭﻭﺍﻟﻬﺎﻱ پﻴکﺮﺑﻨﺪﻱ، ﺭﻭﺍﻝ ﻫﺎﻱ ﺩﺳﺘﺮﺳﻲ، ﺭﻭﺍﻝ ﻫﺎﻱ ﻣﺪﻳﺮﻳﺘﻲ، ﻫﺎﻱ ﺑﺮﻭﺯﺭﺳﺎﻧﻲ، ﺭﻭﺍﻝ ﺭﻭﺍﻟﻬﺎﻱ ﻣﺴﺘﻨﺪﺳﺎﺯﻱ ﺷﺒکﻪ ﺗﻌﻴﻴﻦ ﺗﺠﻬﻴﺰﺍﺕ ﺑﺮﻕ ﺍﺿﻄﺮﺍﺭﻱ ﻣﻮﺭﺩ ﻧﻴﺎﺯ ﺗﻬﻴﻪ ﻭ ﺗﻮﺳﻌﻪ ﻣﺤﺼﻮﻻﺕ ﻧﺮﻡ ﺍﻓﺰﺍﺭﻱ ﺩﺭ ﺻﻮﺭﺕ ﻧﻴﺎﺯ ﻃﺮﺍﺣﻲ SAN ﻭ NAS ﺩﺭ ﺻﻮﺭﺕ ﻧﻴﺎﺯ ﺗﻌﻴﻴﻦ Storage Device ﻫﺎﻱ ﻣﻮﺭﺩ ﻧﻴﺎﺯ ﺗﻌﻴﻴﻦ ﺭﻭﺍﻟﻬﺎﻱ ﺗﻬﻴﻪ ﻧﺴﺦ پﺸﺘﻴﺒﺎﻥ ﺗﻌﻴﻴﻦ ﻣﺤﻞ ﻣﻨﺎﺳﺐ ﺟﻬﺖ ﺳﺎﻳﺖ ﻣﺮﻛﺰﻱ ﺗﻌﻴﻴﻦ ﺗﻬﻮﻳﻪ ﻣﻨﺎﺳﺐ ﻣﺤﻞ ﺳﺎﻳﺖ ﻣﺮﻛﺰﻱ ﺗﻌﻴﻴﻦ ﺩﺭﺑﻬﺎﻱ ﻣﺨﺼﻮﺹ ﺟﻬﺖ ﺳﺎﻳﺖ ﻣﺮﻛﺰﻱ ﺗﻌﻴﻴﻦ ﻗﻔﻠﻬﺎﻱ ﺍﻟﻜﺘﺮﻭﻧﻴﻜﻲ ﺟﻬﺖ ﺳﺎﻳﺖ ﻣﺮﻛﺰﻱ ﺗﻌﻴﻴﻦ ﺭﻛﻬﺎﻱ ﻣﻨﺎﺳﺐ ﺩﺭ ﻧﻘﺎﻁ ﺗﻮﺯﻳﻊ 62 7002 19 Aug

ﺍﺭﺍﺋﻪ ﻃﺮﺡ ﺟﺎﻣﻊ ﺍﻣﻨﻴﺖ ﺷﺒکﻪ ﻭ ﺍﻃﻼﻋﺎﺕ § § § ﺗﻌﻴﻴﻦ ﻛﺎﺑﻞ ﻛﺸﻲ ﻭ ﺩﺍکﺖ کﺸﻲ ﻣﻨﺎﺳﺐ ﺍﺯ ﻧﻈﺮ ﺍﻣﻨﻴﺘﻲ ﺩﺭ ﻫﺮ ﺑﺨﺶ ﺗﻌﻴﻴﻦ ﺳﻴﺴﺘﻢ ﺿﺪ ﺣﺮﻳﻖ ﺟﻬﺖ ﺳﺎﻳﺖ ﻣﺮﻛﺰﻱ ﻧﺮﻡﺍﻓﺰﺍﺭﻫﺎﻱ ﺗﺸﺨﻴﺺ ﻭ ﻣﻘﺎﺑﻠﻪ ﺑﺎ ﻭﻳﺮﻭﺱ ﺳﻴﺴﺘﻢﻫﺎﻱ ﺗﺸﺨﻴﺺ ﻫﻮﻳﺖ، ﺗﻌﻴﻴﻦ ﺣﺪﻭﺩ ﺍﺧﺘﻴﺎﺭﺍﺕ ﻭ ﺛﺒﺖ ﻋﻤﻠکﺮﺩ کﺎﺭﺑﺮﺍﻥ ﺳﻴﺴﺘﻢﻫﺎﻱ ﺛﺒﺖ ﻭ ﺗﺤﻠﻴﻞ ﺭﻭﻳﺪﺍﺩ ﻧﺎﻣﻪﻫﺎ ﺳﻴﺴﺘﻢﻫﺎﻱ ﺭﻣﺰﻧگﺎﺭﻱ ﺍﻃﻼﻋﺎﺕ ﻧﺮﻡﺍﻓﺰﺍﺭﻫﺎﻱ ﻧﻈﺎﺭﺕ ﺑﺮ ﺗﺮﺍﻓﻴک ﺷﺒکﻪ ﻧﺮﻡﺍﻓﺰﺍﺭﻫﺎﻱ پﻮﻳﺸگﺮ ﺍﻣﻨﻴﺘﻲ ﻧﺮﻡﺍﻓﺰﺍﺭﻫﺎﻱ ﻣﺪﻳﺮﻳﺖ ﺍﻣﻨﻴﺖ ﺷﺒکﻪ §. . . . 10. Rev 72 7002 19 Aug

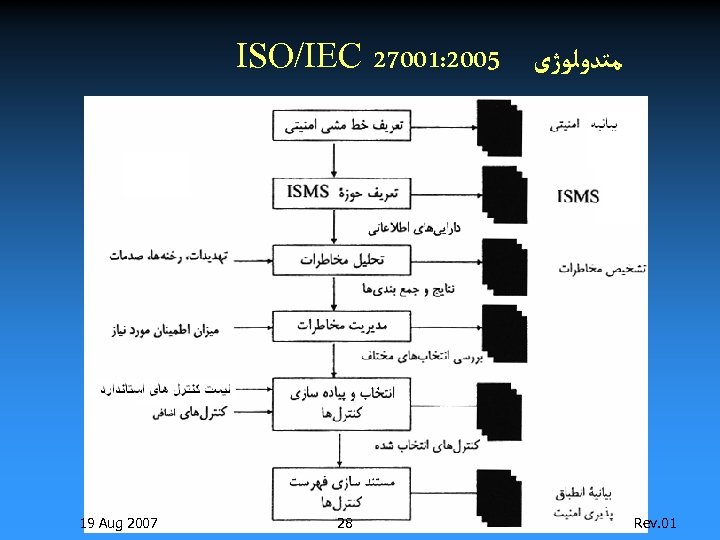

ISO/IEC 27001: 2005 ﻣﺘﺪﻭﻟﻮژی 19 Aug 2007 28 Rev. 01

کﻨﺘﺮﻝ ﻫﺎی ﺍﺳﺘﺎﻧﺪﺍﺭﺩ 10072 ISO/IEC 10. Rev 92 7002 19 Aug

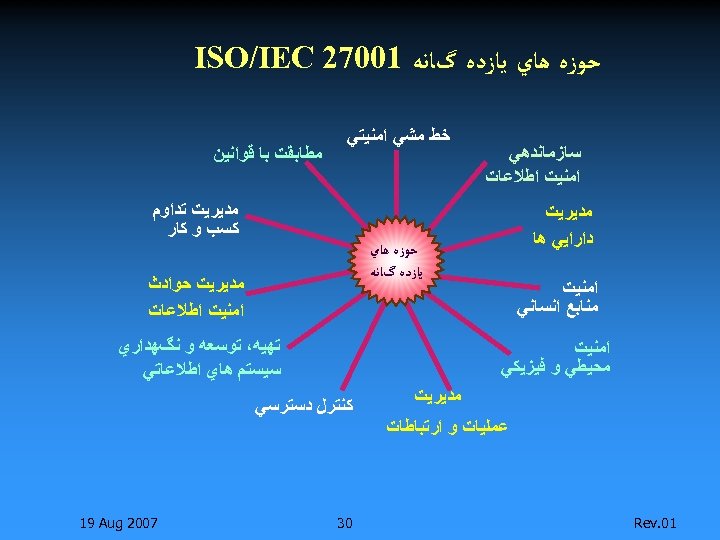

ﺣﻮﺯﻩ ﻫﺎﻱ ﻳﺎﺯﺩﻩ گﺎﻧﻪ 10072 ISO/IEC ﺳﺎﺯﻣﺎﻧﺪﻫﻲ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ﺧﻂ ﻣﺸﻲ ﺍﻣﻨﻴﺘﻲ ﻣﺪﻳﺮﻳﺖ ﺗﺪﺍﻭﻡ ﻛﺴﺐ ﻭ ﻛﺎﺭ ﻣﺪﻳﺮﻳﺖ ﺩﺍﺭﺍﻳﻲ ﻫﺎ ﺣﻮﺯﻩ ﻫﺎﻱ ﻳﺎﺯﺩﻩ گﺎﻧﻪ ﺍﻣﻨﻴﺖ ﻣﻨﺎﺑﻊ ﺍﻧﺴﺎﻧﻲ ﻣﺪﻳﺮﻳﺖ ﺣﻮﺍﺩﺙ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ﺗﻬﻴﻪ، ﺗﻮﺳﻌﻪ ﻭ ﻧگﻬﺪﺍﺭﻱ ﺳﻴﺴﺘﻢ ﻫﺎﻱ ﺍﻃﻼﻋﺎﺗﻲ ﺍﻣﻨﻴﺖ ﻣﺤﻴﻄﻲ ﻭ ﻓﻴﺰﻳﻜﻲ ﻣﺪﻳﺮﻳﺖ ﻋﻤﻠﻴﺎﺕ ﻭ ﺍﺭﺗﺒﺎﻃﺎﺕ 10. Rev ﻣﻄﺎﺑﻘﺖ ﺑﺎ ﻗﻮﺍﻧﻴﻦ ﻛﻨﺘﺮﻝ ﺩﺳﺘﺮﺳﻲ 03 7002 19 Aug

ﺣﻮﺯﻩ ﺍﻭﻝ - ﺧﻂ ﻣﺸﻲ ﺍﻣﻨﻴﺘﻲ ﻫﺪﻑ : ﺟﻬﺖ گﻴﺮﻱ ﻭ ﺟﻠﺐ ﺣﻤﺎﻳﺖ ﻣﺪﻳﺮﻳﺖ ﺍﺯ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ﺩﺭ ﺍﺭﺗﺒﺎﻁ ﺑﺎ ﻧﻴﺎﺯﻣﻨﺪﻳﻬﺎ ﻭ ﻗﻮﺍﻧﻴﻦ ﻭ ﻣﻘﺮﺭﺍﺕ ﻣﺮﺑﻮﻃﻪ ﺳﻨﺪ ﺧﻂ ﻣﺸی ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ﺧﻂ ﻣﺸﻲ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ﺑﺎﺯﻧگﺮی ﺧﻂ ﻣﺸی ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ﺍﺟﺰﺍﺀ ﻣﺴﺘﻨﺪ ﺧﻂ ﻣﺸﻲ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ o ﺗﻌﺮﻳﻔﻲ ﺍﺯ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ﺳﺎﺯﻣﺎﻥ o ﺑﻴﺎﻧﻴﻪ ﺍﻱ ﻛﻪ ﺑﻴﺎﻧگﺮ پﺸﺘﻴﺒﺎﻧﻲ ﻣﺪﻳﺮﻳﺖ ﺍﺯ ﺍﻫﺪﺍﻑ ﻭ ﻣﻔﺎﻫﻴﻢ ﺍﻣﻨﻴﺖ ﻣﺘﻨﺎﺳﺐ ﺑﺎ ﺍﻫﺪﺍﻑ ﻭ ﺍﺳﺘﺮﺍﺗژﻲ ﺳﺎﺯﻣﺎﻥ ﺍﺳﺖ o ﺗﻌﻴﻴﻦ چﺎﺭچﻮﺏ ﻻﺯﻡ ﺑﺮﺍﻱ ﺭﺳﻴﺪﻥ ﺑﻪ ﺍﻫﺪﺍﻑ ﻭ ﺍﻋﻤﺎﻝ ﻛﻨﺘﺮﻝ ﻫﺎﻱ، ﻧﻈﻴﺮ ﺳﺎﺧﺘﺎﺭ ﺍﺭﺯﻳﺎﺑﻲ ﻭ ﻣﺪﻳﺮﻳﺖ ﻣﺨﺎﻃﺮﺍﺕ o ﺗﻮﺿﻴﺢ ﻣﺨﺘﺼﺮﻱ ﺭﺍﺟﻊ ﺑﻪ ﺧﻂ ﻣﺸﻲ ﻫﺎ، ﺍﺻﻮﻝ، ﺍﺳﺘﺎﻧﺪﺍﺭﺩﻫﺎ ﻭ ﻧﻴﺎﺯﻣﻨﺪﻱ ﻫﺎﻱ ﻣﻄﺎﺑﻘﺖ ﺑﺎ ﻗﻮﺍﻧﻴﻦ ﻭ ﻣﻘﺮﺍﺭﺕ o ﺗﻌﺮﻳﻔﻲ ﺍﺯ ﻣﺴﺆﻮﻟﻴﺖ ﻫﺎﻱ ﻋﻤﻮﻣﻲ ﻭ ﻭﻳژﻪ، ﻧﻈﻴﺮ گﺰﺍﺭﺵ ﺣﻮﺍﺩﺙ ﺍﻣﻨﻴﺘﻲ ﺑﻪ ﻣﺪﻳﺮﻳﺖ 10. Rev 13 7002 19 Aug

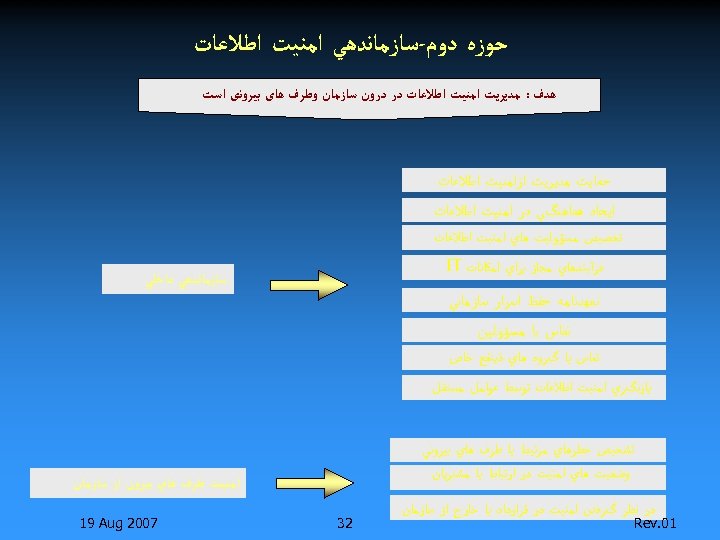

ﺣﻮﺯﻩ ﺩﻭﻡ-ﺳﺎﺯﻣﺎﻧﺪﻫﻲ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ﻫﺪﻑ : ﻣﺪﻳﺮﻳﺖ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ﺩﺭ ﺩﺭﻭﻥ ﺳﺎﺯﻣﺎﻥ ﻭﻃﺮﻑ ﻫﺎی ﺑﻴﺮﻭﻧی ﺍﺳﺖ ﺣﻤﺎﻳﺖ ﻣﺪﻳﺮﻳﺖ ﺍﺯﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ﺍﻳﺠﺎﺩ ﻫﻤﺎﻫﻨگﻲ ﺩﺭ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ﺗﺨﺼﻴﺺ ﻣﺴﺆﻮﻟﻴﺖ ﻫﺎﻱ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ﻓﺮآﻴﻨﺪﻫﺎﻱ ﻣﺠﺎﺯ ﺑﺮﺍﻱ ﺍﻣﻜﺎﻧﺎﺕ IT ﺳﺎﺯﻣﺎﻧﺪﻫﻲ ﺩﺍﺧﻠﻲ ﺗﻌﻬﺪﻧﺎﻣﻪ ﺣﻔﻆ ﺍﺳﺮﺍﺭ ﺳﺎﺯﻣﺎﻧﻲ ﺗﻤﺎﺱ ﺑﺎ ﻣﺴﺆﻮﻟﻴﻦ ﺗﻤﺎﺱ ﺑﺎ گﺮﻭﻩ ﻫﺎﻱ ﺫﻳﻨﻔﻊ ﺧﺎﺹ ﺑﺎﺯﻧگﺮﻱ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ﺗﻮﺳﻂ ﻋﻮﺍﻣﻞ ﻣﺴﺘﻘﻞ ﺗﺸﺨﻴﺺ ﺧﻄﺮﻫﺎﻱ ﻣﺮﺗﺒﻂ ﺑﺎ ﻃﺮﻑ ﻫﺎﻱ ﺑﻴﺮﻭﻧﻲ ﻭﺿﻌﻴﺖ ﻫﺎﻱ ﺍﻣﻨﻴﺖ ﺩﺭ ﺍﺭﺗﺒﺎﻁ ﺑﺎ ﻣﺸﺘﺮﻳﺎﻥ ﺩﺭ ﻧﻈﺮ گﺮﻓﺘﻦ ﺍﻣﻨﻴﺖ ﺩﺭ ﻗﺮﺍﺭﺩﺍﺩ ﺑﺎ ﺧﺎﺭﺝ ﺍﺯ ﺳﺎﺯﻣﺎﻥ 10. Rev ﺍﻣﻨﻴﺖ ﻃﺮﻑ ﻫﺎﻱ ﺑﻴﺮﻭﻥ ﺍﺯ ﺳﺎﺯﻣﺎﻥ 23 7002 19 Aug

ﺣﻮﺯﻩ ﺳﻮﻡ – ﻣﺪﻳﺮﻳﺖ ﺩﺍﺭﺍﻳﻲ ﻫﺎ ﻫﺪﻑ : ﺑﺮآﻮﺭﺩ ﺍﺭﺯﺵ ﻭﺍﻗﻌﻲ ﺩﺍﺭﺍﻳﻲ ﻫﺎﻱ ﺳﺎﺯﻣﺎﻥ ﺍﺭﺯﺵ گﺬﺍﺭﻱ ﺑﺮ ﺩﺍﺭﺍﻳﻲ ﻫﺎ ﻓﻬﺮﺳﺖ ﺍﻣﻮﺍﻝ ﻭ ﺩﺍﺭﺍﻳﻲ ﻫﺎ ﺍﻧﻮﺍﻉ ﺩﺍﺭﺍﻳﻲ ﻫﺎﻱ ﻋﻨﻮﺍﻥ ﺷﺪﻩ : ﺩﺍﺭﺍﻳﻲ ﻫﺎﻱ ﺍﻃﻼﻋﺎﺗﻲ ﺩﺍﺭﺍﻳﻲ ﻫﺎﻱ ﻧﺮﻡ ﺍﻓﺰﺍﺭﻱ ﺩﺍﺭﺍﻳﻲ ﻫﺎﻱ ﻓﻴﺰﻳﻜﻲ ﺗﺄﺴﻴﺴﺎﺕ ﻭ ﺳﺮﻭﻳﺲ ﻫﺎﻱ ﻣﺮﺗﺒﻂ ﺍﻓﺮﺍﺩ ﻭ ﺗﺠﺎﺭﺏ ﻭ ﺷﺎﻳﺴﺘگﻲ ﻫﺎﻱ آﻨﺎﻥ)ﻣﻨﺎﺑﻊ ﺍﻧﺴﺎﻧی( ﺩﺍﺭﺍﻳﻲ ﻫﺎﻱ ﻣﻌﻨﻮﻱ، ﻧﻈﻴﺮ ﺣﻴﺜﻴﺖ ﻭ ﺍﻋﺘﺒﺎﺭ ﺳﺎﺯﻣﺎﻥ 10. Rev 33 7002 19 Aug

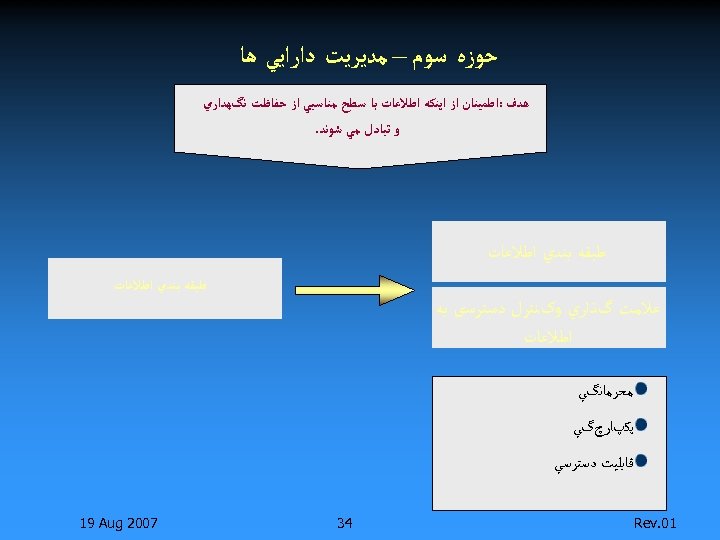

ﺣﻮﺯﻩ ﺳﻮﻡ – ﻣﺪﻳﺮﻳﺖ ﺩﺍﺭﺍﻳﻲ ﻫﺎ ﻫﺪﻑ : ﺍﻃﻤﻴﻨﺎﻥ ﺍﺯ ﺍﻳﻨﻜﻪ ﺍﻃﻼﻋﺎﺕ ﺑﺎ ﺳﻄﺢ ﻣﻨﺎﺳﺒﻲ ﺍﺯ ﺣﻔﺎﻇﺖ ﻧگﻬﺪﺍﺭﻱ ﻭ ﺗﺒﺎﺩﻝ ﻣﻲ ﺷﻮﻧﺪ. ﻃﺒﻘﻪ ﺑﻨﺪﻱ ﺍﻃﻼﻋﺎﺕ ﻋﻼﻣﺖ گﺬﺍﺭﻱ ﻭکﻨﺘﺮﻝ ﺩﺳﺘﺮﺳی ﺑﻪ ﺍﻃﻼﻋﺎﺕ ﻣﺤﺮﻣﺎﻧگﻲ ﻳﻜپﺎﺭچگﻲ ﻗﺎﺑﻠﻴﺖ ﺩﺳﺘﺮﺳﻲ 10. Rev 43 7002 19 Aug

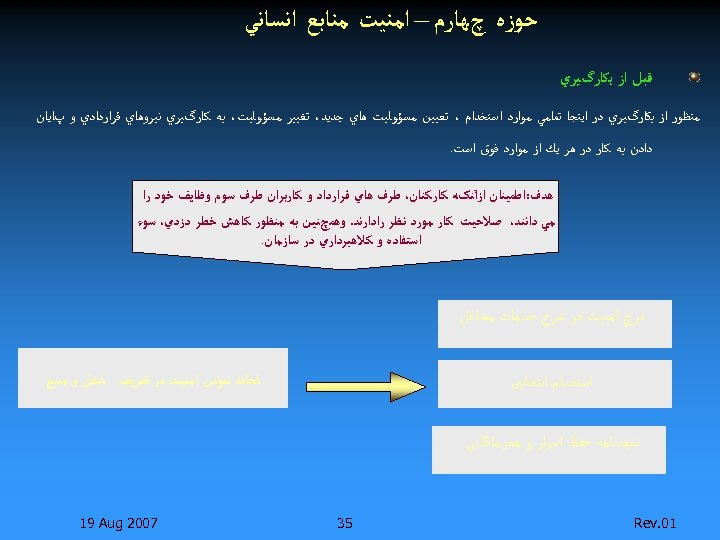

ﺣﻮﺯﻩ چﻬﺎﺭﻡ – ﺍﻣﻨﻴﺖ ﻣﻨﺎﺑﻊ ﺍﻧﺴﺎﻧﻲ ﻗﺒﻞ ﺍﺯ ﺑﻜﺎﺭگﻴﺮﻱ ﻣﻨﻈﻮﺭ ﺍﺯ ﺑﻜﺎﺭگﻴﺮﻱ ﺩﺭ ﺍﻳﻨﺠﺎ ﺗﻤﺎﻣﻲ ﻣﻮﺍﺭﺩ ﺍﺳﺘﺨﺪﺍﻡ ، ﺗﻌﻴﻴﻦ ﻣﺴﺆﻮﻟﻴﺖ ﻫﺎﻱ ﺟﺪﻳﺪ، ﺗﻐﻴﻴﺮ ﻣﺴﺆﻮﻟﻴﺖ، ﺑﻪ ﻛﺎﺭگﻴﺮﻱ ﻧﻴﺮﻭﻫﺎﻱ ﻗﺮﺍﺭﺩﺍﺩﻱ ﻭ پﺎﻳﺎﻥ ﺩﺍﺩﻥ ﺑﻪ ﻛﺎﺭ ﺩﺭ ﻫﺮ ﻳﻚ ﺍﺯ ﻣﻮﺍﺭﺩ ﻓﻮﻕ ﺍﺳﺖ. ﻫﺪﻑ: ﺍﻃﻤﻴﻨﺎﻥ ﺍﺯآﻨکﻪ ﻛﺎﺭﻛﻨﺎﻥ، ﻃﺮﻑ ﻫﺎﻱ ﻗﺮﺍﺭﺩﺍﺩ ﻭ ﻛﺎﺭﺑﺮﺍﻥ ﻃﺮﻑ ﺳﻮﻡ ﻭﻇﺎﻳﻒ ﺧﻮﺩ ﺭﺍ ﻣﻲ ﺩﺍﻧﻨﺪ، ﺻﻼﺣﻴﺖ ﻛﺎﺭ ﻣﻮﺭﺩ ﻧﻈﺮ ﺭﺍﺩﺍﺭﻧﺪ. ﻭﻫﻤچﻨﻴﻦ ﺑﻪ ﻣﻨﻈﻮﺭ ﻛﺎﻫﺶ ﺧﻄﺮ ﺩﺯﺩﻱ، ﺳﻮﺀ ﺍﺳﺘﻔﺎﺩﻩ ﻭ ﻛﻼﻫﺒﺮﺩﺍﺭﻱ ﺩﺭ ﺳﺎﺯﻣﺎﻥ. ﺩﺭﺝ ﺍﻣﻨﻴﺖ ﺩﺭ ﺷﺮﺡ ﺧﺪﻣﺎﺕ ﻣﺸﺎﻏﻞ ﻟﺤﺎﻅ ﻧﻤﻮﺩﻥ ﺍﻣﻨﻴﺖ ﺩﺭ ﺗﻌﺮﻳﻒ ﺷﻐﻞ ﻭ ﻣﻨﺒﻊ ﺍﺳﺘﺨﺪﺍﻡ ﺍﻧﺘﺨﺎﺑی ﺗﻌﻬﺪﻧﺎﻣﻪ ﺣﻔﻆ ﺍﺳﺮﺍﺭ ﻭ ﻣﺤﺮﻣﺎﻧگﻲ 10. Rev 53 7002 19 Aug

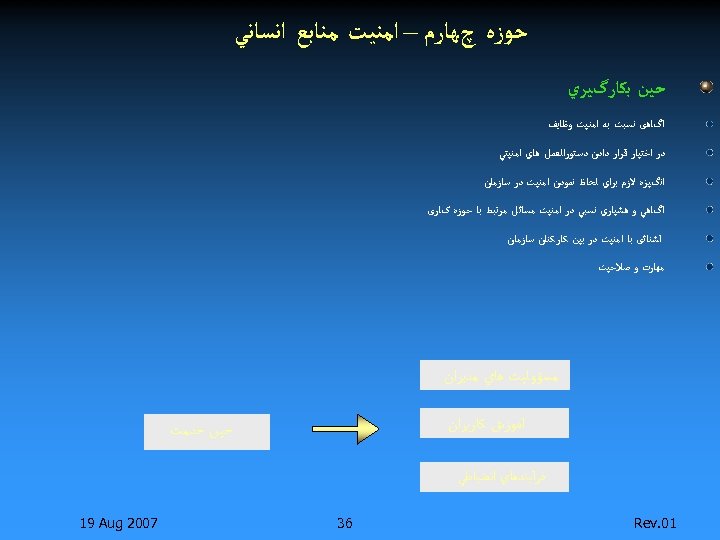

ﺣﻮﺯﻩ چﻬﺎﺭﻡ – ﺍﻣﻨﻴﺖ ﻣﻨﺎﺑﻊ ﺍﻧﺴﺎﻧﻲ ﺣﻴﻦ ﺑﻜﺎﺭگﻴﺮﻱ آگﺎﻫی ﻧﺴﺒﺖ ﺑﻪ ﺍﻣﻨﻴﺖ ﻭﻇﺎﻳﻒ ﺩﺭ ﺍﺧﺘﻴﺎﺭ ﻗﺮﺍﺭ ﺩﺍﺩﻥ ﺩﺳﺘﻮﺭﺍﻟﻌﻤﻞ ﻫﺎﻱ ﺍﻣﻨﻴﺘﻲ ﺍﻧگﻴﺰﻩ ﻻﺯﻡ ﺑﺮﺍﻱ ﻟﺤﺎﻅ ﻧﻤﻮﺩﻥ ﺍﻣﻨﻴﺖ ﺩﺭ ﺳﺎﺯﻣﺎﻥ آگﺎﻫﻲ ﻭ ﻫﺸﻴﺎﺭﻱ ﻧﺴﺒﻲ ﺩﺭ ﺍﻣﻨﻴﺖ ﻣﺴﺎﺋﻞ ﻣﺮﺗﺒﻂ ﺑﺎ ﺣﻮﺯﻩ کﺎﺭی آﺸﻨﺎﺋی ﺑﺎ ﺍﻣﻨﻴﺖ ﺩﺭ ﺑﻴﻦ ﻛﺎﺭﻛﻨﺎﻥ ﺳﺎﺯﻣﺎﻥ ﻣﻬﺎﺭﺕ ﻭ ﺻﻼﺣﻴﺖ ﻣﺴﺆﻮﻟﻴﺖ ﻫﺎﻱ ﻣﺪﻳﺮﺍﻥ آﻤﻮﺯﺵ ﻛﺎﺭﺑﺮﺍﻥ ﺣﻴﻦ ﺧﺪﻣﺖ ﻓﺮآﻴﻨﺪﻫﺎﻱ ﺍﻧﻀﺒﺎﻃﻲ 10. Rev 63 7002 19 Aug

ﺣﻮﺯﻩ چﻬﺎﺭﻡ – ﺍﻣﻨﻴﺖ ﻣﻨﺎﺑﻊ ﺍﻧﺴﺎﻧﻲ ﺧﺎﺗﻤﻪ ﺩﺍﺩﻥ ﺑﻪ ﻛﺎﺭ ﻫﺪﻑ : ﺍﻃﻤﻴﻨﺎﻥ ﺍﺯ ﺍﻳﻨﻜﻪ ﺑﻪ ﺧﺪﻣﺖ ﻛﺎﺭﻛﻨﺎﻥ، ﻃﺮﻑ ﻫﺎﻱ ﻗﺮﺍﺭﺩﺍﺩ ﻭ ﻛﺎﺭﺑﺮﺍﻥ ﺳﺎﺯﻣﺎﻥ ﺑﻪ ﺷﻴﻮﻩ ﻣﻨﺎﺳﺒﻲ پﺎﻳﺎﻥ ﺩﺍﺩﻩ ﻣﻲ ﺷﻮﺩ. ﻣﺴﺆﻮﻟﻴﺖ ﻫﺎﻱ ﻣﺮﺗﺒﻂ ﺑﺎ ﺧﺎﺗﻤﻪ ﺩﺍﺩﻥ ﺑﻪ ﻫﻤﻜﺎﺭﻱ ﺧﺎﺗﻤﻪ ﺩﺍﺩﻥ ﻳﺎ ﺗﻐﻴﻴﺮ ﺩﺭ ﺑﻜﺎﺭگﻴﺮﻱ ﺑﺎﺯگﺮﺩﺍﻧﺪﻥ ﺍﻣﻮﺍﻝ ﺣﺬﻑ ﻳﺎ ﺍﺻﻼﺡ ﺣﻘﻮﻕ ﺩﺳﺘﺮﺳﻲ 10. Rev 73 7002 19 Aug

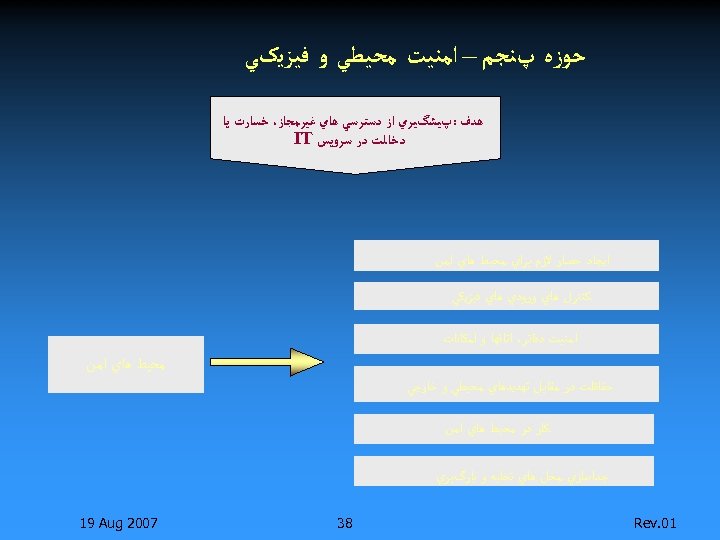

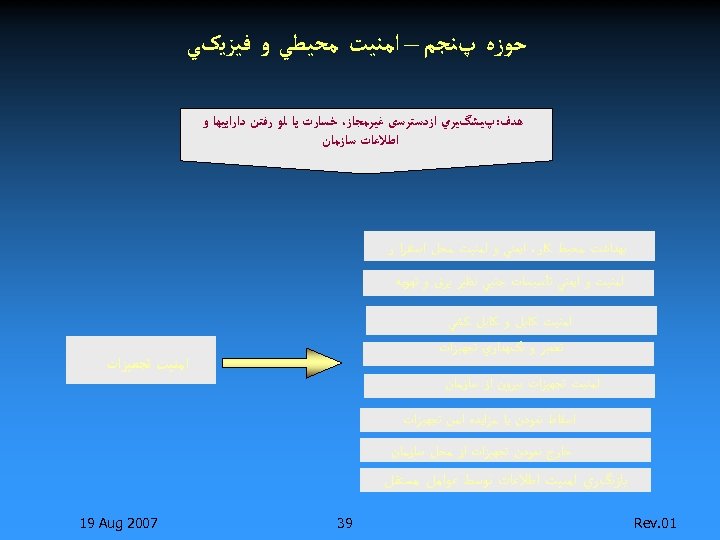

ﺣﻮﺯﻩ پﻨﺠﻢ – ﺍﻣﻨﻴﺖ ﻣﺤﻴﻄﻲ ﻭ ﻓﻴﺰﻳکﻲ ﻫﺪﻑ : پﻴﺸگﻴﺮﻱ ﺍﺯ ﺩﺳﺘﺮﺳﻲ ﻫﺎﻱ ﻏﻴﺮﻣﺠﺎﺯ، ﺧﺴﺎﺭﺕ ﻳﺎ ﺩﺧﺎﻟﺖ ﺩﺭ ﺳﺮﻭﻳﺲ IT ﺍﻳﺠﺎﺩ ﺣﺼﺎﺭ ﻻﺯﻡ ﺑﺮﺍﻱ ﻣﺤﻴﻂ ﻫﺎﻱ ﺍﻣﻦ ﻛﻨﺘﺮﻝ ﻫﺎﻱ ﻭﺭﻭﺩﻱ ﻫﺎﻱ ﻓﻴﺰﻳﻜﻲ ﺍﻣﻨﻴﺖ ﺩﻓﺎﺗﺮ، ﺍﺗﺎﻗﻬﺎ ﻭ ﺍﻣﻜﺎﻧﺎﺕ ﻣﺤﻴﻂ ﻫﺎﻱ ﺍﻣﻦ ﺣﻔﺎﻇﺖ ﺩﺭ ﻣﻘﺎﺑﻞ ﺗﻬﺪﻳﺪﻫﺎﻱ ﻣﺤﻴﻄﻲ ﻭ ﺧﺎﺭﺟﻲ ﻛﺎﺭ ﺩﺭ ﻣﺤﻴﻂ ﻫﺎﻱ ﺍﻣﻦ ﺟﺪﺍﺳﺎﺯﻱ ﻣﺤﻞ ﻫﺎﻱ ﺗﺨﻠﻴﻪ ﻭ ﺑﺎﺭگﻴﺮﻱ 10. Rev 83 7002 19 Aug

ﺣﻮﺯﻩ پﻨﺠﻢ – ﺍﻣﻨﻴﺖ ﻣﺤﻴﻄﻲ ﻭ ﻓﻴﺰﻳکﻲ ﻫﺪﻑ: پﻴﺸگﻴﺮﻱ ﺍﺯﺩﺳﺘﺮﺳی ﻏﻴﺮﻣﺠﺎﺯ، ﺧﺴﺎﺭﺕ ﻳﺎ ﻟﻮ ﺭﻓﺘﻦ ﺩﺍﺭﺍﻳﻴﻬﺎ ﻭ ﺍﻃﻼﻋﺎﺕ ﺳﺎﺯﻣﺎﻥ ﺑﻬﺪﺍﺷﺖ ﻣﺤﻴﻂ ﻛﺎﺭ، ﺍﻳﻤﻨﻲ ﻭ ﺍﻣﻨﻴﺖ ﻣﺤﻞ ﺍﺳﺘﻘﺮﺍ ﺭ ﺍﻣﻨﻴﺖ ﻭ ﺍﻳﻤﻨﻲ ﺗﺄﺴﻴﺴﺎﺕ ﺟﻨﺒﻲ ﻧﻈﻴﺮ ﺑﺮﻕ ﻭ ﺗﻬﻮﻳﻪ ﺍﻣﻨﻴﺖ ﻛﺎﺑﻞ ﻭ ﻛﺎﺑﻞ ﻛﺸﻲ ﺗﻌﻤﻴﺮ ﻭ ﻧگﻬﺪﺍﺭﻱ ﺗﺠﻬﻴﺰﺍﺕ ﺍﻣﻨﻴﺖ ﺗﺠﻌﻴﺰﺍﺕ ﺍﻣﻨﻴﺖ ﺗﺠﻬﻴﺰﺍﺕ ﺑﻴﺮﻭﻥ ﺍﺯ ﺳﺎﺯﻣﺎﻥ ﺍﺳﻘﺎﻁ ﻧﻤﻮﺩﻥ ﻳﺎ ﻣﺰﺍﻳﺪﻩ ﺍﻣﻦ ﺗﺠﻬﻴﺰﺍﺕ ﺧﺎﺭﺝ ﻧﻤﻮﺩﻥ ﺗﺠﻬﻴﺰﺍﺕ ﺍﺯ ﻣﺤﻞ ﺳﺎﺯﻣﺎﻥ ﺑﺎﺯﻧگﺮﻱ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ﺗﻮﺳﻂ ﻋﻮﺍﻣﻞ ﻣﺴﺘﻘﻞ 10. Rev 93 7002 19 Aug

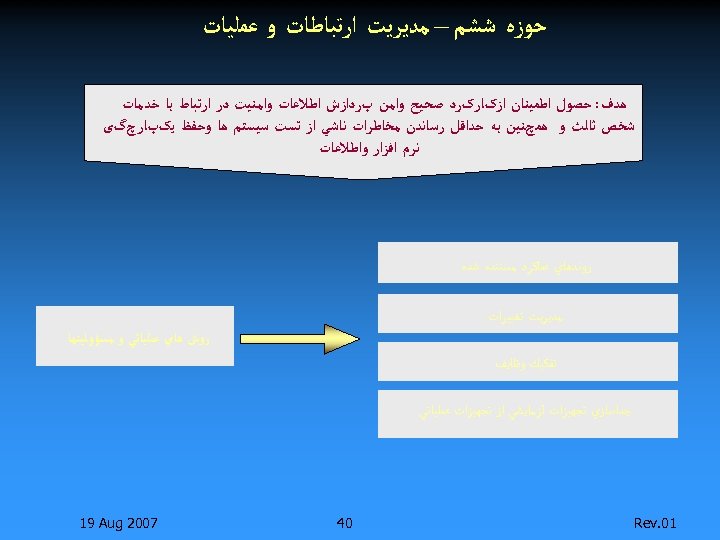

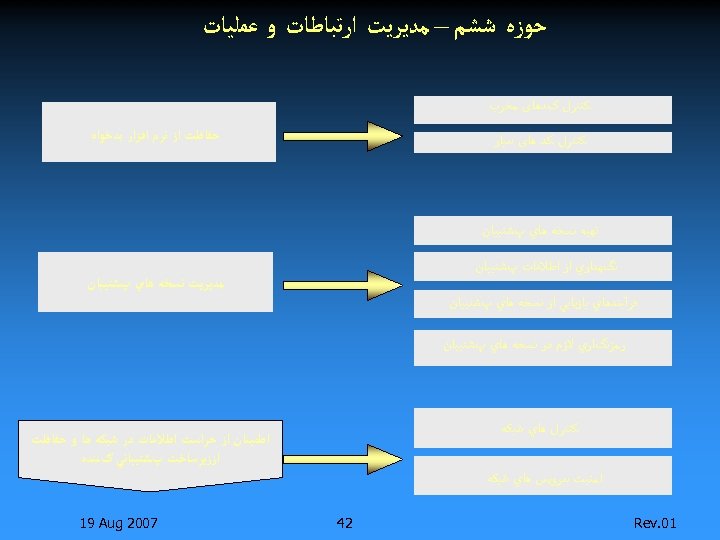

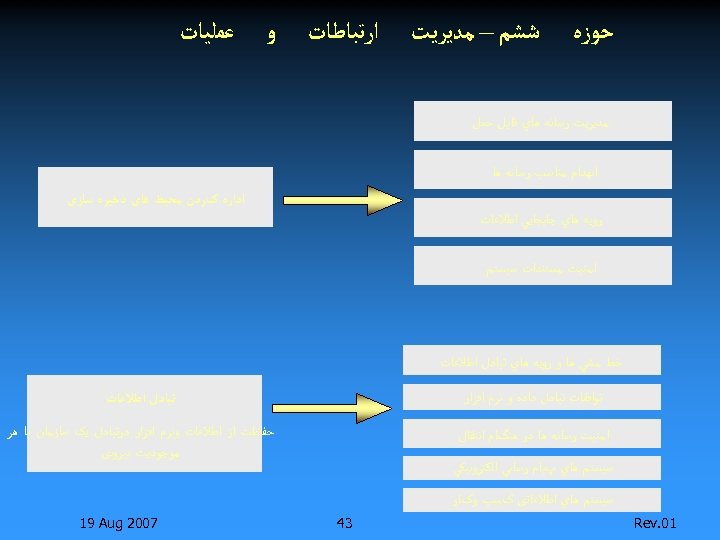

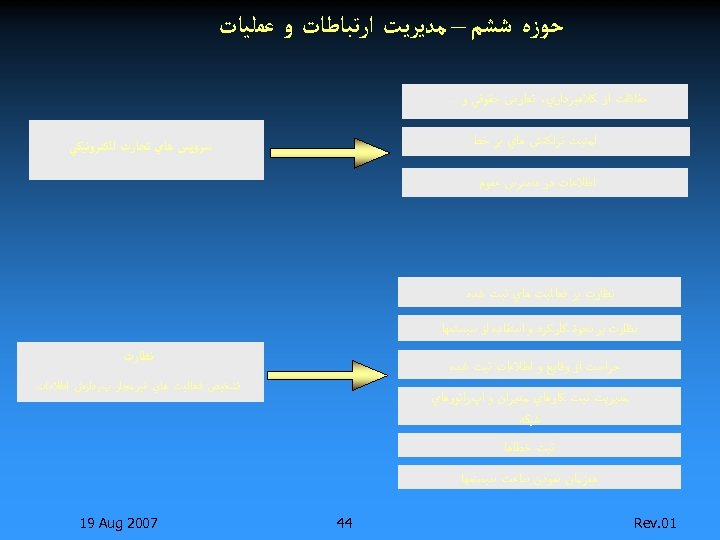

ﺣﻮﺯﻩ ﺷﺸﻢ – ﻣﺪﻳﺮﻳﺖ ﺍﺭﺗﺒﺎﻃﺎﺕ ﻭ ﻋﻤﻠﻴﺎﺕ ﻫﺪﻑ : ﺣﺼﻮﻝ ﺍﻃﻤﻴﻨﺎﻥ ﺍﺯکﺎﺭکﺮﺩ ﺻﺤﻴﺢ ﻭﺍﻣﻦ پﺮﺩﺍﺯﺵ ﺍﻃﻼﻋﺎﺕ ﻭﺍﻣﻨﻴﺖ ﺩﺭ ﺍﺭﺗﺒﺎﻁ ﺑﺎ ﺧﺪﻣﺎﺕ ﺷﺨﺺ ﺛﺎﻟﺚ ﻭ ﻫﻤچﻨﻴﻦ ﺑﻪ ﺣﺪﺍﻗﻞ ﺭﺳﺎﻧﺪﻥ ﻣﺨﺎﻃﺮﺍﺕ ﻧﺎﺷﻲ ﺍﺯ ﺗﺴﺖ ﺳﻴﺴﺘﻢ ﻫﺎ ﻭﺣﻔﻆ ﻳکپﺎﺭچگی ﻧﺮﻡ ﺍﻓﺰﺍﺭ ﻭﺍﻃﻼﻋﺎﺕ ﺭﻭﻧﺪﻫﺎﻱ ﻋﻤﻠﻜﺮﺩ ﻣﺴﺘﻨﺪﻩ ﺷﺪﻩ ﻣﺪﻳﺮﻳﺖ ﺗﻐﻴﻴﺮﺍﺕ ﺭﻭﺵ ﻫﺎﻱ ﻋﻤﻠﻴﺎﺗﻲ ﻭ ﻣﺴﺆﻮﻟﻴﺘﻬﺎ ﺗﻔﻜﻴﻚ ﻭﻇﺎﻳﻒ ﺟﺪﺍﺳﺎﺯﻱ ﺗﺠﻬﻴﺰﺍﺕ آﺰﻣﺎﻳﺸﻲ ﺍﺯ ﺗﺠﻬﻴﺰﺍﺕ ﻋﻤﻠﻴﺎﺗﻲ 10. Rev 04 7002 19 Aug

ﺣﻮﺯﻩ ﺷﺸﻢ – ﻣﺪﻳﺮﻳﺖ ﺍﺭﺗﺒﺎﻃﺎﺕ ﻭ ﻋﻤﻠﻴﺎﺕ ﺍﺭﺍﺋﻪ ﺧﺪﻣﺎﺕ ﻣﻮﺭﺩ ﺍﻧﺘﻈﺎﺭ ﻣﺪﻳﺮﻳﺖ ﺍﺭﺍﺋﻪ ﺧﺪﻣﺎﺕ ﻃﺮﺡ ﻫﺎﻱ ﺳﻮﻡ ﻧﻈﺎﺭﺕ ﻭ ﺑﺎﺯﻧگﺮﻱ ﺩﺭ ﻧﺤﻮﻩ ﺍﺭﺍﺋﻪ ﺧﺪﻣﺎﺕ ﻣﺪﻳﺮﻳﺖ ﺗﻐﻴﻴﺮﺍﺕ ﺩﺭ ﺍﺭﺍﺋﻪ ﺧﺪﻣﺎﺕ ﻣﺪﻳﺮﻳﺖ ﻇﺮﻓﻴﺖ ﻃﺮﺍﺣﻲ ﻭ ﺗﺴﺖ ﻗﺒﻮﻟﻲ ﺳﻴﺴﺘﻢ ﺷﺮﺍﻳﻂ ﻗﺒﻮﻟﻲ ﺳﻴﺴﺘﻢ 10. Rev 14 7002 19 Aug

ﺣﻮﺯﻩ ﺷﺸﻢ – ﻣﺪﻳﺮﻳﺖ ﺍﺭﺗﺒﺎﻃﺎﺕ ﻭ ﻋﻤﻠﻴﺎﺕ ﻛﻨﺘﺮﻝ کﺪﻫﺎی ﻣﺨﺮﺏ ﺣﻔﺎﻇﺖ ﺍﺯ ﻧﺮﻡ ﺍﻓﺰﺍﺭ ﺑﺪﺧﻮﺍﻩ ﻛﻨﺘﺮﻝ ﻛﺪ ﻫﺎی ﺳﻴﺎﺭ ﺗﻬﻴﻪ ﻧﺴﺨﻪ ﻫﺎﻱ پﺸﺘﻴﺒﺎﻥ ﻧگﻬﺪﺍﺭﻱ ﺍﺯ ﺍﻃﻼﻋﺎﺕ پﺸﺘﻴﺒﺎﻥ ﻣﺪﻳﺮﻳﺖ ﻧﺴﺨﻪ ﻫﺎﻱ پﺸﺘﻴﺒﺎﻥ ﻓﺮآﻴﻨﺪﻫﺎﻱ ﺑﺎﺯﻳﺎﺑﻲ ﺍﺯ ﻧﺴﺨﻪ ﻫﺎﻱ پﺸﺘﻴﺒﺎﻥ ﺭﻣﺰﻧگﺎﺭﻱ ﻻﺯﻡ ﺩﺭ ﻧﺴﺨﻪ ﻫﺎﻱ پﺸﺘﻴﺒﺎﻥ ﻛﻨﺘﺮﻝ ﻫﺎﻱ ﺷﺒﻜﻪ ﺍﻃﻤﻴﻨﺎﻥ ﺍﺯ ﺣﺮﺍﺳﺖ ﺍﻃﻼﻋﺎﺕ ﺩﺭ ﺷﺒﻜﻪ ﻫﺎ ﻭ ﺣﻔﺎﻇﺖ ﺍﺯﺯﻳﺮﺳﺎﺧﺖ پﺸﺘﻴﺒﺎﻧﻲ کﻨﻨﺪﻩ ﺍﻣﻨﻴﺖ ﺳﺮﻭﻳﺲ ﻫﺎﻱ ﺷﺒﻜﻪ 10. Rev 24 7002 19 Aug

ﺣﻮﺯﻩ ﺷﺸﻢ – ﻣﺪﻳﺮﻳﺖ ﺍﺭﺗﺒﺎﻃﺎﺕ ﻭ ﻋﻤﻠﻴﺎﺕ ﻣﺪﻳﺮﻳﺖ ﺭﺳﺎﻧﻪ ﻫﺎﻱ ﻗﺎﺑﻞ ﺣﻤﻞ ﺍﻧﻬﺪﺍﻡ ﻣﻨﺎﺳﺐ ﺭﺳﺎﻧﻪ ﻫﺎ ﺍﺩﺍﺭﻩ کﺮﺩﻥ ﻣﺤﻴﻂ ﻫﺎی ﺫﺧﻴﺮﻩ ﺳﺎﺯی ﺭﻭﻳﻪ ﻫﺎﻱ ﺟﺎﺑﺠﺎﻳﻲ ﺍﻃﻼﻋﺎﺕ ﺍﻣﻨﻴﺖ ﻣﺴﺘﻨﺪﺍﺕ ﺳﻴﺴﺘﻢ ﺧﻂ ﻣﺸﻲ ﻫﺎ ﻭ ﺭﻭﻳﻪ ﻫﺎﻱ ﺗﺒﺎﺩﻝ ﺍﻃﻼﻋﺎﺕ ﺗﻮﺍﻓﻘﺎﺕ ﺗﺒﺎﺩﻝ ﺩﺍﺩﻩ ﻭ ﻧﺮﻡ ﺍﻓﺰﺍﺭ ﺗﺒﺎﺩﻝ ﺍﻃﻼﻋﺎﺕ ﺍﻣﻨﻴﺖ ﺭﺳﺎﻧﻪ ﻫﺎ ﺩﺭ ﻫﻨگﺎﻡ ﺍﻧﺘﻘﺎﻝ ﺣﻔﺎﻃﺖ ﺍﺯ ﺍﻃﻼﻋﺎﺕ ﻭﻧﺮﻡ ﺍﻓﺰﺍﺭ ﺩﺭﺗﺒﺎﺩﻝ ﻳک ﺳﺎﺯﻣﺎﻥ ﺑﺎ ﻫﺮ ﻣﻮﺟﻮﺩﻳﺖ ﺑﻴﺮﻭﻧی ﺳﻴﺴﺘﻢ ﻫﺎﻱ پﻴﺎﻡ ﺭﺳﺎﻧﻲ ﺍﻟﻜﺘﺮﻭﻧﻴﻜﻲ ﺳﻴﺴﺘﻢ ﻫﺎﻱ ﺍﻃﻼﻋﺎﺗی کﺴﺐ ﻭکﺎﺭ 10. Rev 34 7002 19 Aug

ﺣﻮﺯﻩ ﺷﺸﻢ – ﻣﺪﻳﺮﻳﺖ ﺍﺭﺗﺒﺎﻃﺎﺕ ﻭ ﻋﻤﻠﻴﺎﺕ ﺣﻔﺎﻇﺖ ﺍﺯ ﻛﻼﻫﺒﺮﺩﺍﺭﻱ، ﺗﻌﺎﺭﺽ ﺣﻘﻮﻗﻲ ﻭ. . . ﺍﻣﻨﻴﺖ ﺗﺮﺍﻛﻨﺶ ﻫﺎﻱ ﺑﺮ ﺧﻂ ﺳﺮﻭﻳﺲ ﻫﺎﻱ ﺗﺠﺎﺭﺕ ﺍﻟﻜﺘﺮﻭﻧﻴﻜﻲ ﺍﻃﻼﻋﺎﺕ ﺩﺭ ﺩﺳﺘﺮﺱ ﻋﻤﻮﻡ ﻧﻈﺎﺭﺕ ﺑﺮ ﻓﻌﺎﻟﻴﺖ ﻫﺎﻱ ﺛﺒﺖ ﺷﺪﻩ ﻧﻈﺎﺭﺕ ﺑﺮ ﻧﺤﻮﺓ ﻛﺎﺭﻛﺮﺩ ﻭ ﺍﺳﺘﻔﺎﺩﻩ ﺍﺯ ﺳﻴﺴﺘﻤﻬﺎ ﻧﻈﺎﺭﺕ ﺣﺮﺍﺳﺖ ﺍﺯ ﻭﻗﺎﻳﻊ ﻭ ﺍﻃﻼﻋﺎﺕ ﺛﺒﺖ ﺷﺪﻩ ﺗﺸﺨﻴﺺ ﻓﻌﺎﻟﻴﺖ ﻫﺎﻱ ﻏﻴﺮﻣﺠﺎﺯ پﺮﺩﺍﺯﺵ ﺍﻃﻼﻋﺎﺕ ﻣﺪﻳﺮﻳﺖ ﺛﺒﺖ ﻛﺎﺭﻫﺎﻱ ﻣﺪﻳﺮﺍﻥ ﻭ ﺍپﺮﺍﺗﻮﺭﻫﺎﻱ ﺷﺒﻜﻪ ﺛﺒﺖ ﺧﻄﺎﻫﺎ ﻫﻤﺰﻣﺎﻥ ﻧﻤﻮﺩﻥ ﺳﺎﻋﺖ ﺳﻴﺴﺘﻤﻬﺎ 10. Rev 44 7002 19 Aug

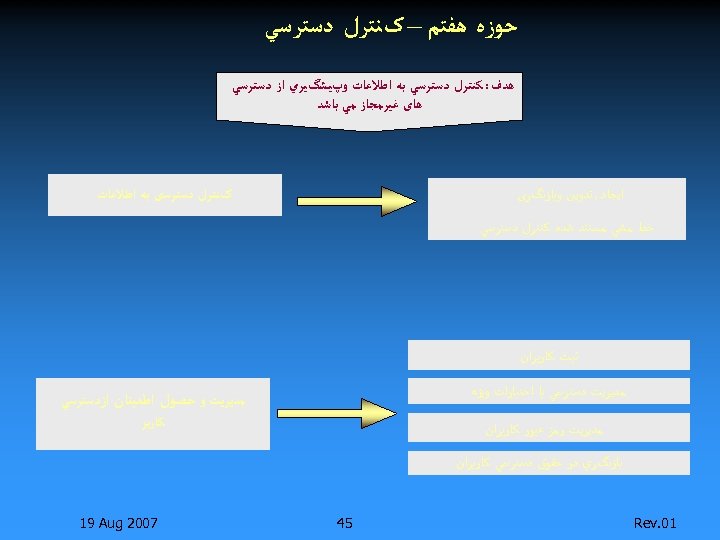

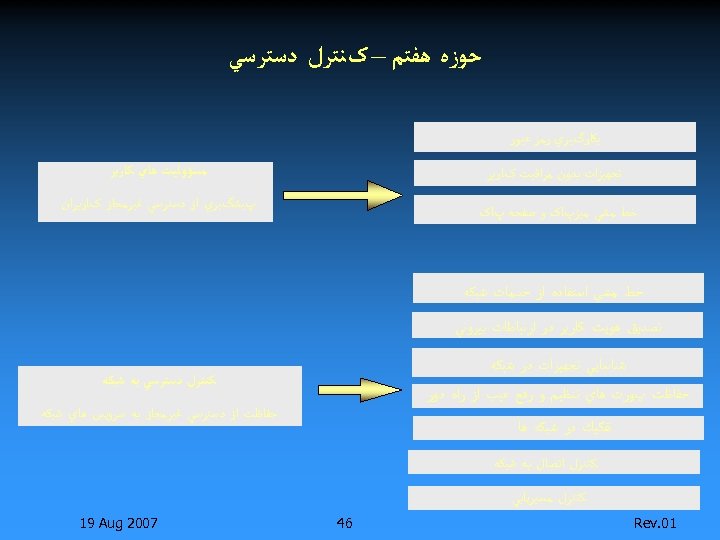

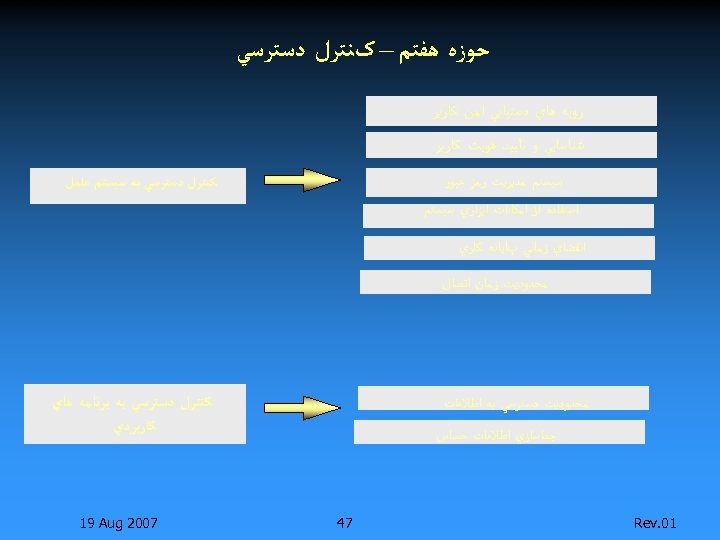

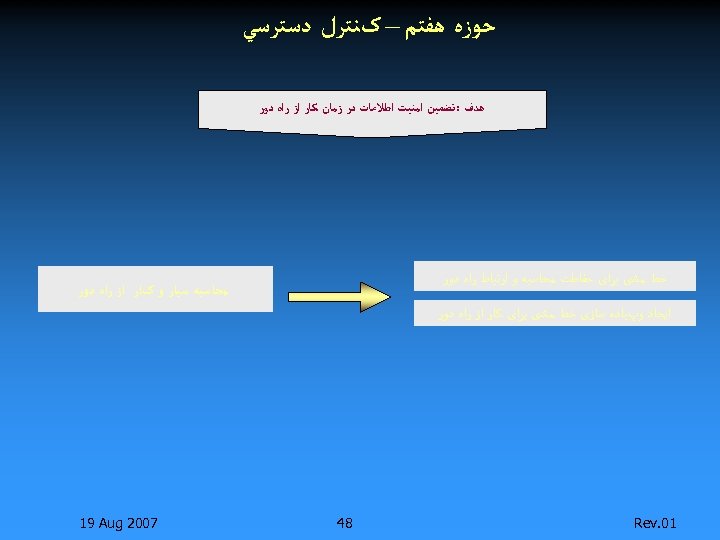

ﺣﻮﺯﻩ ﻫﻔﺘﻢ – کﻨﺘﺮﻝ ﺩﺳﺘﺮﺳﻲ ﻫﺪﻑ : ﻛﻨﺘﺮﻝ ﺩﺳﺘﺮﺳﻲ ﺑﻪ ﺍﻃﻼﻋﺎﺕ ﻭپﻴﺸگﻴﺮﻱ ﺍﺯ ﺩﺳﺘﺮﺳﻲ ﻫﺎی ﻏﻴﺮﻣﺠﺎﺯ ﻣﻲ ﺑﺎﺷﺪ کﻨﺘﺮﻝ ﺩﺳﺘﺮﺳی ﺑﻪ ﺍﻃﻼﻋﺎﺕ ﺍﻳﺠﺎﺩ , ﺗﺪﻭﻳﻦ ﻭﺑﺎﺯﻧگﺮی ﺧﻂ ﻣﺸﻲ ﻣﺴﺘﻨﺪ ﺷﺪﻩ ﻛﻨﺘﺮﻝ ﺩﺳﺘﺮﺳﻲ ﺛﺒﺖ ﻛﺎﺭﺑﺮﺍﻥ ﻣﺪﻳﺮﻳﺖ ﺩﺳﺘﺮﺳﻲ ﺑﺎ ﺍﺧﺘﻴﺎﺭﺍﺕ ﻭﻳژﻪ ﻣﺪﻳﺮﻳﺖ ﻭ ﺣﺼﻮﻝ ﺍﻃﻤﻴﻨﺎﻥ ﺍﺯﺩﺳﺘﺮﺳﻲ ﻛﺎﺭﺑﺮ ﻣﺪﻳﺮﻳﺖ ﺭﻣﺰ ﻋﺒﻮﺭ ﻛﺎﺭﺑﺮﺍﻥ ﺑﺎﺯﻧگﺮﻱ ﺩﺭ ﺣﻘﻮﻕ ﺩﺳﺘﺮﺳﻲ ﻛﺎﺭﺑﺮﺍﻥ 10. Rev 54 7002 19 Aug

ﺣﻮﺯﻩ ﻫﻔﺘﻢ – کﻨﺘﺮﻝ ﺩﺳﺘﺮﺳﻲ ﺑﻜﺎﺭگﻴﺮﻱ ﺭﻣﺰ ﻋﺒﻮﺭ ﻣﺴﺆﻮﻟﻴﺖ ﻫﺎﻱ ﻛﺎﺭﺑﺮ ﺗﺠﻬﻴﺰﺍﺕ ﺑﺪﻭﻥ ﻣﺮﺍﻗﺒﺖ کﺎﺭﺑﺮ پﻴﺸگﻴﺮﻱ ﺍﺯ ﺩﺳﺘﺮﺳﻲ ﻏﻴﺮﻣﺠﺎﺯ کﺎﺭﺑﺮﺍﻥ ﺧﻂ ﻣﺸﻲ ﻣﻴﺰپﺎک ﻭ ﺻﻔﺤﻪ پﺎک ﺧﻂ ﻣﺸﻲ ﺍﺳﺘﻔﺎﺩﻩ ﺍﺯ ﺧﺪﻣﺎﺕ ﺷﺒﻜﻪ ﺗﺼﺪﻳﻖ ﻫﻮﻳﺖ ﻛﺎﺭﺑﺮ ﺩﺭ ﺍﺭﺗﺒﺎﻃﺎﺕ ﺑﻴﺮﻭﻧﻲ ﺷﻨﺎﺳﺎﻳﻲ ﺗﺠﻬﻴﺰﺍﺕ ﺩﺭ ﺷﺒﻜﻪ ﺣﻔﺎﻇﺖ پﻮﺭﺕ ﻫﺎﻱ ﺗﻨﻈﻴﻢ ﻭ ﺭﻓﻊ ﻋﻴﺐ ﺍﺯ ﺭﺍﻩ ﺩﻭﺭ ﻛﻨﺘﺮﻝ ﺩﺳﺘﺮﺳﻲ ﺑﻪ ﺷﺒﻜﻪ ﺣﻔﺎﻇﺖ ﺍﺯ ﺩﺳﺘﺮﺳﻲ ﻏﻴﺮﻣﺠﺎﺯ ﺑﻪ ﺳﺮﻭﻳﺲ ﻫﺎﻱ ﺷﺒﻜﻪ ﺗﻔﻜﻴﻚ ﺩﺭ ﺷﺒﻜﻪ ﻫﺎ ﻛﻨﺘﺮﻝ ﺍﺗﺼﺎﻝ ﺑﻪ ﺷﺒﻜﻪ ﻛﻨﺘﺮﻝ ﻣﺴﻴﺮﻳﺎﺑﻲ 10. Rev 64 7002 19 Aug

ﺣﻮﺯﻩ ﻫﻔﺘﻢ – کﻨﺘﺮﻝ ﺩﺳﺘﺮﺳﻲ ﺭﻭﻳﻪ ﻫﺎﻱ ﺩﺳﺘﻴﺎﺑﻲ ﺍﻣﻦ ﻛﺎﺭﺑﺮ ﺷﻨﺎﺳﺎﻳﻲ ﻭ ﺗﺄﻴﻴﺪ ﻫﻮﻳﺖ ﻛﺎﺭﺑﺮ ﺳﻴﺴﺘﻢ ﻣﺪﻳﺮﻳﺖ ﺭﻣﺰ ﻋﺒﻮﺭ ﻛﻨﺘﺮﻝ ﺩﺳﺘﺮﺳﻲ ﺑﻪ ﺳﻴﺴﺘﻢ ﻋﺎﻣﻞ ﺍﺳﺘﻔﺎﺩﻩ ﺍﺯ ﺍﻣﻜﺎﻧﺎﺕ ﺍﺑﺰﺍﺭﻱ ﺳﻴﺴﺘﻢ ﺍﻧﻘﻀﺎﻱ ﺯﻣﺎﻧﻲ پﺎﻳﺎﻧﻪ ﻛﺎﺭﻱ ﻣﺤﺪﻭﺩﻳﺖ ﺯﻣﺎﻥ ﺍﺗﺼﺎﻝ ﻛﻨﺘﺮﻝ ﺩﺳﺘﺮﺳﻲ ﺑﻪ ﺑﺮﻧﺎﻣﻪ ﻫﺎﻱ ﻛﺎﺭﺑﺮﺩﻱ ﻣﺤﺪﻭﺩﻳﺖ ﺩﺳﺘﺮﺳﻲ ﺑﻪ ﺍﻃﻼﻋﺎﺕ ﺟﺪﺍﺳﺎﺯﻱ ﺍﻃﻼﻋﺎﺕ ﺣﺴﺎﺱ 10. Rev 74 7002 19 Aug

ﺣﻮﺯﻩ ﻫﻔﺘﻢ – کﻨﺘﺮﻝ ﺩﺳﺘﺮﺳﻲ ﻫﺪﻑ : ﺗﻀﻤﻴﻦ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ﺩﺭ ﺯﻣﺎﻥ ﻛﺎﺭ ﺍﺯ ﺭﺍﻩ ﺩﻭﺭ ﺧﻂ ﻣﺸی ﺑﺮﺍی ﺣﻔﺎﻃﺖ ﻣﺤﺎﺳﺒﻪ ﻭ ﺍﺭﺗﺒﺎﻁ ﺭﺍﻩ ﺩﻭﺭ ﻣﺤﺎﺳﺒﻪ ﺳﻴﺎﺭ ﻭ کﺎﺭ ﺍﺯ ﺭﺍﻩ ﺩﻭﺭ ﺍﻳﺠﺎﺩ ﻭپﻴﺎﺩﻩ ﺳﺎﺯی ﺧﻂ ﻣﺸی ﺑﺮﺍی ﻛﺎﺭ ﺍﺯ ﺭﺍﻩ ﺩﻭﺭ 10. Rev 84 7002 19 Aug

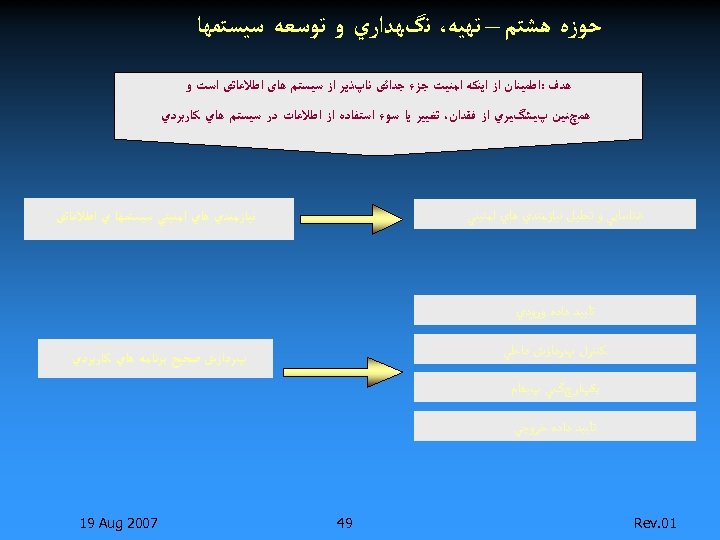

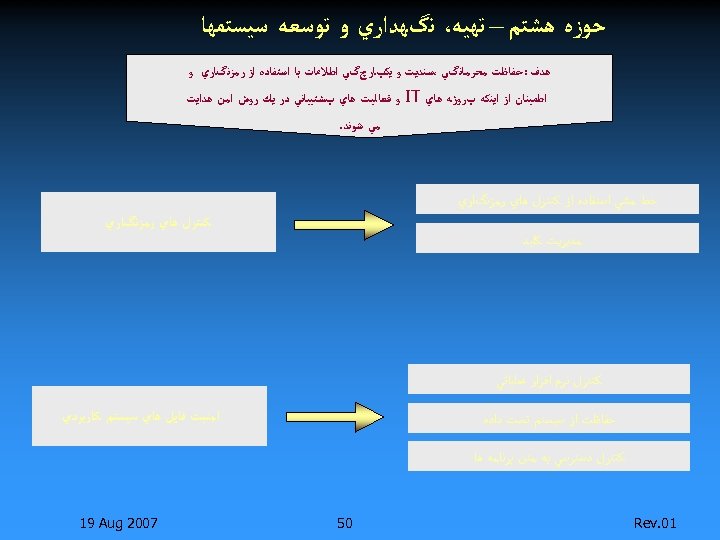

ﺣﻮﺯﻩ ﻫﺸﺘﻢ – ﺗﻬﻴﻪ، ﻧگﻬﺪﺍﺭﻱ ﻭ ﺗﻮﺳﻌﻪ ﺳﻴﺴﺘﻤﻬﺎ ﻫﺪﻑ : ﺍﻃﻤﻴﻨﺎﻥ ﺍﺯ ﺍﻳﻨﻜﻪ ﺍﻣﻨﻴﺖ ﺟﺰﺀ ﺟﺪﺍﺋی ﻧﺎپﺬﻳﺮ ﺍﺯ ﺳﻴﺴﺘﻢ ﻫﺎی ﺍﻃﻼﻋﺎﺗی ﺍﺳﺖ ﻭ ﻫﻤچﻨﻴﻦ پﻴﺸگﻴﺮﻱ ﺍﺯ ﻓﻘﺪﺍﻥ، ﺗﻐﻴﻴﺮ ﻳﺎ ﺳﻮﺀ ﺍﺳﺘﻔﺎﺩﻩ ﺍﺯ ﺍﻃﻼﻋﺎﺕ ﺩﺭ ﺳﻴﺴﺘﻢ ﻫﺎﻱ ﻛﺎﺭﺑﺮﺩﻱ ﺷﻨﺎﺳﺎﻳﻲ ﻭ ﺗﺤﻠﻴﻞ ﻧﻴﺎﺯﻣﻨﺪﻱ ﻫﺎﻱ ﺍﻣﻨﻴﺘﻲ ﺳﻴﺴﺘﻤﻬﺎ ﻱ ﺍﻃﻼﻋﺎﺗی ﺗﺄﻴﻴﺪ ﺩﺍﺩﻩ ﻭﺭﻭﺩﻱ ﻛﻨﺘﺮﻝ پﺮﺩﺍﺯﺵ ﺩﺍﺧﻠﻲ پﺮﺩﺍﺯﺵ ﺻﺤﻴﺢ ﺑﺮﻧﺎﻣﻪ ﻫﺎﻱ ﻛﺎﺭﺑﺮﺩﻱ ﻳﻜپﺎﺭچگﻲ پﻴﻐﺎﻡ ﺗﺄﻴﻴﺪ ﺩﺍﺩﻩ ﺧﺮﻭﺟﻲ 10. Rev 94 7002 19 Aug

ﺣﻮﺯﻩ ﻫﺸﺘﻢ – ﺗﻬﻴﻪ، ﻧگﻬﺪﺍﺭﻱ ﻭ ﺗﻮﺳﻌﻪ ﺳﻴﺴﺘﻤﻬﺎ ﻫﺪﻑ : ﺣﻔﺎﻇﺖ ﻣﺤﺮﻣﺎﻧگﻲ ،ﺳﻨﺪﻳﺖ ﻭ ﻳﻜپﺎﺭچگﻲ ﺍﻃﻼﻋﺎﺕ ﺑﺎ ﺍﺳﺘﻔﺎﺩﻩ ﺍﺯ ﺭﻣﺰﻧگﺎﺭﻱ ﻭ ﺍﻃﻤﻴﻨﺎﻥ ﺍﺯ ﺍﻳﻨﻜﻪ پﺮﻭژﻪ ﻫﺎﻱ IT ﻭ ﻓﻌﺎﻟﻴﺖ ﻫﺎﻱ پﺸﺘﻴﺒﺎﻧﻲ ﺩﺭ ﻳﻚ ﺭﻭﺵ ﺍﻣﻦ ﻫﺪﺍﻳﺖ ﻣﻲ ﺷﻮﻧﺪ. ﺧﻂ ﻣﺸﻲ ﺍﺳﺘﻔﺎﺩﻩ ﺍﺯ ﻛﻨﺘﺮﻝ ﻫﺎﻱ ﺭﻣﺰﻧگﺎﺭﻱ ﻣﺪﻳﺮﻳﺖ ﻛﻠﻴﺪ ﻛﻨﺘﺮﻝ ﻧﺮﻡ ﺍﻓﺰﺍﺭ ﻋﻤﻠﻴﺎﺗﻲ ﺍﻣﻨﻴﺖ ﻓﺎﻳﻞ ﻫﺎﻱ ﺳﻴﺴﺘﻢ ﻛﺎﺭﺑﺮﺩﻱ ﺣﻔﺎﻇﺖ ﺍﺯ ﺳﻴﺴﺘﻢ ﺗﺴﺖ ﺩﺍﺩﻩ ﻛﻨﺘﺮﻝ ﺩﺳﺘﺮﺳﻲ ﺑﻪ ﻣﺘﻦ ﺑﺮﻧﺎﻣﻪ ﻫﺎ 10. Rev 05 7002 19 Aug

ﺣﻮﺯﻩ ﻫﺸﺘﻢ – ﺗﻬﻴﻪ، ﻧگﻬﺪﺍﺭﻱ ﻭ ﺗﻮﺳﻌﻪ ﺳﻴﺴﺘﻤﻬﺎ ﻫﺪﻑ : ﺣﻔﻆ ﻭ ﺗﺪﺍﻭﻡ ﺍﻣﻨﻴﺖ ﻧﺮﻡ ﺍﻓﺰﺍﺭ ﻭ ﺍﻃﻼﻋﺎﺕ ﺳﻴﺴﺘﻢ ﻛﺎﺭﺑﺮﺩﻱ ﺭﻭﻳﻪ ﻫﺎﻱ ﻛﻨﺘﺮﻝ ﺗﻐﻴﻴﺮ ﻣﺮﻭﺭ ﺗﻜﻨﻴﻜﻲ ﺗﻐﻴﻴﺮﺍﺕ ﺳﻴﺴﺘﻢ ﻋﻤﻠﻴﺎﺗﻲ ﻣﺤﺪﻭﺩﻳﺖ ﻫﺎﻱ ﺭﻭﻱ ﺗﻐﻴﻴﺮﺍﺕ ﺑﺴﺘﻪ ﻫﺎﻱ ﻧﺮﻡ ﺍﻓﺰﺍﺭﻱ ﺍﻣﻨﻴﺖ ﻓﺮآﻴﻨﺪﻫﺎﻱ ﺗﻮﺳﻌﻪ ﻭ پﺸﺘﻴﺒﺎﻧﻲ ﺣﺬﻑ ﺍﻣﻜﺎﻥ ﻧﺸﺖ ﺍﻃﻼﻋﺎﺕ )ﺑﻪ ﺧﺎﺭﺝ ﺍﺯ ﺣﻮﺯﺓ ﻣﺠﺎﺯ( ﺗﻮﺳﻌﺔ ﻧﺮﻡ ﺍﻓﺰﺍﺭﻱ ﺑﻮﺳﻴﻠﺔ ﺳﻔﺎﺭﺵ ﺑﻪ ﺑﻴﺮﻭﻥ 10. Rev 15 7002 19 Aug

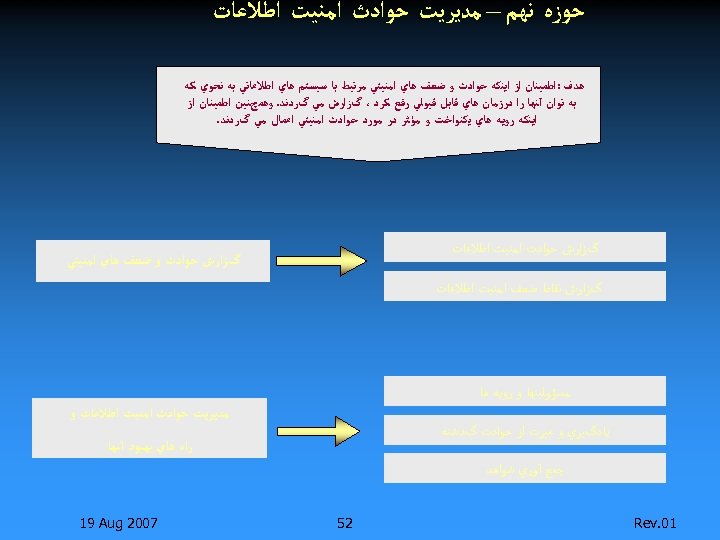

ﺣﻮﺯﻩ ﻧﻬﻢ – ﻣﺪﻳﺮﻳﺖ ﺣﻮﺍﺩﺙ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ﻫﺪﻑ : ﺍﻃﻤﻴﻨﺎﻥ ﺍﺯ ﺍﻳﻨﻜﻪ ﺣﻮﺍﺩﺙ ﻭ ﺿﻌﻒ ﻫﺎﻱ ﺍﻣﻨﻴﺘﻲ ﻣﺮﺗﺒﻂ ﺑﺎ ﺳﻴﺴﺘﻢ ﻫﺎﻱ ﺍﻃﻼﻋﺎﺗﻲ ﺑﻪ ﻧﺤﻮﻱ ﻛﻪ ﺑﻪ ﺗﻮﺍﻥ آﻨﻬﺎ ﺭﺍ ﺩﺭﺯﻣﺎﻥ ﻫﺎﻱ ﻗﺎﺑﻞ ﻗﺒﻮﻟﻲ ﺭﻓﻊ ﻛﺮﺩ ، گﺰﺍﺭﺵ ﻣﻲ گﺮﺩﻧﺪ. ﻭﻫﻤچﻨﻴﻦ ﺍﻃﻤﻴﻨﺎﻥ ﺍﺯ ﺍﻳﻨﻜﻪ ﺭﻭﻳﻪ ﻫﺎﻱ ﻳﻜﻨﻮﺍﺧﺖ ﻭ ﻣﺆﺜﺮ ﺩﺭ ﻣﻮﺭﺩ ﺣﻮﺍﺩﺙ ﺍﻣﻨﻴﺘﻲ ﺍﻋﻤﺎﻝ ﻣﻲ گﺮﺩﻧﺪ. گﺰﺍﺭﺵ ﺣﻮﺍﺩﺙ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ گﺰﺍﺭﺵ ﺣﻮﺍﺩﺙ ﻭ ﺿﻌﻒ ﻫﺎﻱ ﺍﻣﻨﻴﺘﻲ گﺰﺍﺭﺵ ﻧﻘﺎﻁ ﺿﻌﻒ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ﻣﺴﺆﻮﻟﻴﺘﻬﺎ ﻭ ﺭﻭﻳﻪ ﻫﺎ ﻣﺪﻳﺮﻳﺖ ﺣﻮﺍﺩﺙ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ﻭ ﻳﺎﺩگﻴﺮﻱ ﻭ ﻋﺒﺮﺕ ﺍﺯ ﺣﻮﺍﺩﺙ گﺬﺷﺘﻪ ﺭﺍﻩ ﻫﺎﻱ ﺑﻬﺒﻮﺩ آﻨﻬﺎ ﺟﻤﻊ آﻮﺭﻱ ﺷﻮﺍﻫﺪ 10. Rev 25 7002 19 Aug

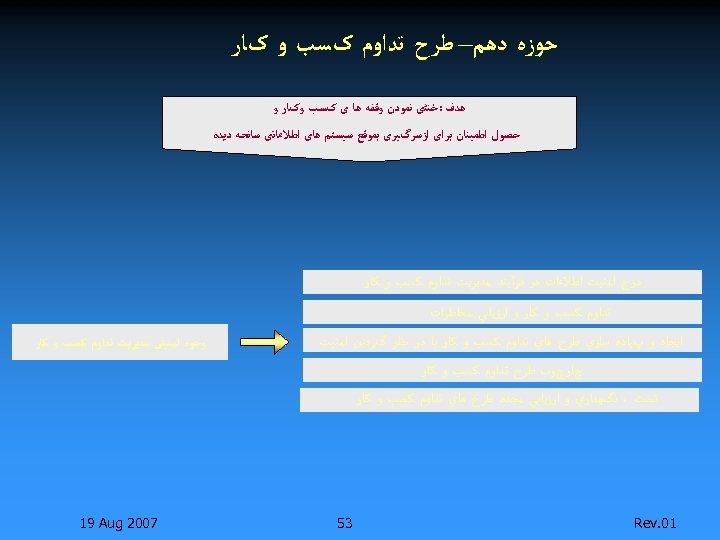

ﺣﻮﺯﻩ ﺩﻫﻢ– ﻃﺮﺡ ﺗﺪﺍﻭﻡ کﺴﺐ ﻭ کﺎﺭ ﻫﺪﻑ : ﺧﻨﺜی ﻧﻤﻮﺩﻥ ﻭﻗﻔﻪ ﻫﺎ ی کﺴﺐ ﻭکﺎﺭ ﻭ ﺣﺼﻮﻝ ﺍﻃﻤﻴﻨﺎﻥ ﺑﺮﺍی ﺍﺯﺳﺮگﻴﺮی ﺑﻤﻮﻗﻊ ﺳﻴﺴﺘﻢ ﻫﺎی ﺍﻃﻼﻋﺎﺗی ﺳﺎﻧﺤﻪ ﺩﻳﺪﻩ ﺩﺭﺝ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ﺩﺭ ﻓﺮآﻴﻨﺪ ﻣﺪﻳﺮﻳﺖ ﺗﺪﺍﻭﻡ ﻛﺴﺐ ﻭ ﻛﺎﺭ ﻭ ﺍﺭﺯﻳﺎﺑﻲ ﻣﺨﺎﻃﺮﺍﺕ ﺍﻳﺠﺎﺩ ﻭ پﻴﺎﺩﻩ ﺳﺎﺯﻱ ﻃﺮﺡ ﻫﺎﻱ ﺗﺪﺍﻭﻡ ﻛﺴﺐ ﻭ ﻛﺎﺭ ﺑﺎ ﺩﺭ ﻧﻈﺮ گﺮﻓﺘﻦ ﺍﻣﻨﻴﺖ ﻭﺟﻮﻩ ﺍﻣﻨﻴﺘﻲ ﻣﺪﻳﺮﻳﺖ ﺗﺪﺍﻭﻡ ﻛﺴﺐ ﻭ ﻛﺎﺭ چﺎﺭچﻮﺏ ﻃﺮﺡ ﺗﺪﺍﻭﻡ ﻛﺴﺐ ﻭ ﻛﺎﺭ ﺗﺴﺖ ، ﻧگﻬﺪﺍﺭﻱ ﻭ ﺍﺭﺯﻳﺎﺑﻲ ﻣﺠﺪﺩ ﻃﺮﺡ ﻫﺎﻱ ﺗﺪﺍﻭﻡ ﻛﺴﺐ ﻭ ﻛﺎﺭ 10. Rev 35 7002 19 Aug

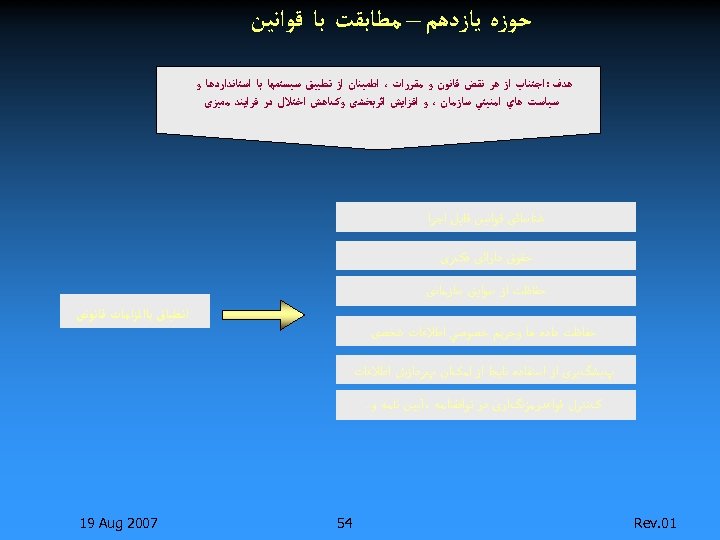

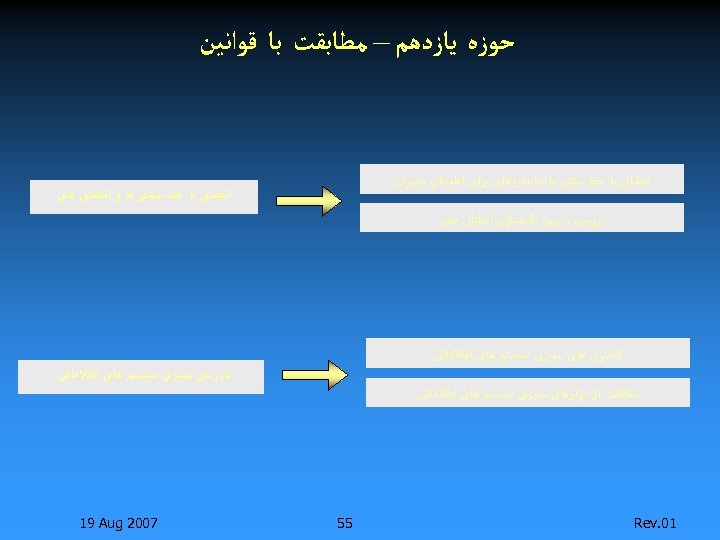

ﺣﻮﺯﻩ ﻳﺎﺯﺩﻫﻢ – ﻣﻄﺎﺑﻘﺖ ﺑﺎ ﻗﻮﺍﻧﻴﻦ ﻫﺪﻑ : ﺍﺟﺘﻨﺎﺏ ﺍﺯ ﻫﺮ ﻧﻘﺾ ﻗﺎﻧﻮﻥ ﻭ ﻣﻘﺮﺭﺍﺕ ، ﺍﻃﻤﻴﻨﺎﻥ ﺍﺯ ﺗﻄﺒﻴﻖ ﺳﻴﺴﺘﻤﻬﺎ ﺑﺎ ﺍﺳﺘﺎﻧﺪﺍﺭﺩﻫﺎ ﻭ ﺳﻴﺎﺳﺖ ﻫﺎﻱ ﺍﻣﻨﻴﺘﻲ ﺳﺎﺯﻣﺎﻥ ، ﻭ ﺍﻓﺰﺍﻳﺶ ﺍﺛﺮﺑﺨﺸی ﻭکﺎﻫﺶ ﺍﺧﺘﻼﻝ ﺩﺭ ﻓﺮﺍﻳﻨﺪ ﻣﻤﻴﺰی ﺷﻨﺎﺳﺎﺋی ﻗﻮﺍﻧﻴﻦ ﻗﺎﺑﻞ ﺍﺟﺮﺍ ﺣﻘﻮﻕ ﺩﺍﺭﺍﺋی ﻓکﺮی ﺣﻔﺎﻇﺖ ﺍﺯ ﺳﻮﺍﺑﻖ ﺳﺎﺯﻣﺎﻧی ﺍﻧﻄﺒﺎﻕ ﺑﺎﺍﻟﺰﺍﻣﺎﺕ ﻗﺎﻧﻮﻧی ﺣﻔﺎﻇﺖ ﺩﺍﺩﻩ ﻫﺎ ﻭﺣﺮﻳﻢ ﺧﺼﻮﺻﻲ ﺍﻃﻼﻋﺎﺕ ﺷﺨﺼی پﻴﺸگﻴﺮی ﺍﺯ ﺍﺳﺘﻔﺎﺩﻩ ﻧﺎﺑﺠﺎ ﺍﺯ ﺍﻣکﺎﻥ پﺮﺩﺍﺯﺵ ﺍﻃﻼﻋﺎﺕ کﻨﺘﺮﻝ ﻗﻮﺍﻋﺪﺭﻣﺰﻧگﺎﺭی ﺩﺭ ﺗﻮﺍﻓﻘﻨﺎﻣﻪ ،آﻴﻴﻦ ﻧﺎﻣﻪ ﻭ. . 10. Rev 45 7002 19 Aug

ﺣﻮﺯﻩ ﻳﺎﺯﺩﻫﻢ – ﻣﻄﺎﺑﻘﺖ ﺑﺎ ﻗﻮﺍﻧﻴﻦ ﺍﻧﻄﺒﺎﻕ ﺑﺎ ﺧﻂ ﻣﺸی ﻭﺍﺳﺘﺎﻧﺪﺍﺭﺩﻫﺎی ﺑﺮﺍی ﺍﻃﻤﻴﻨﺎﻥ ﻣﺪﻳﺮﺍﻥ ﺍﻧﻄﺒﺎﻕ ﺑﺎ ﺧﻂ ﻣﺸی ﻫﺎ ﻭ ﺍﻧﻄﺒﺎﻕ ﻓﻨی ﺑﺮﺭﺳی ﻭ ﺑﺮﻭﺯ ﻧگﻬﺪﺍﺭی ﺍﻧﻄﺒﺎﻕ ﻓﻨی کﻨﺘﺮﻝ ﻫﺎی ﻣﻤﻴﺰی ﺳﻴﺴﺘﻢ ﻫﺎی ﺍﻃﻼﻋﺎﺗی ﺑﺎﺯﺭﺳی ﻣﻤﻴﺰی ﺳﻴﺴﺘﻢ ﻫﺎی ﺍﻃﻼﻋﺎﺗی ﺣﻔﺎﻇﺖ ﺍﺯ ﺍﺑﺰﺍﺭﻫﺎی ﻣﻤﻴﺰی ﺳﻴﺴﺘﻢ ﻫﺎی ﺍﻃﻼﻋﺎﺗی 10. Rev 55 7002 19 Aug

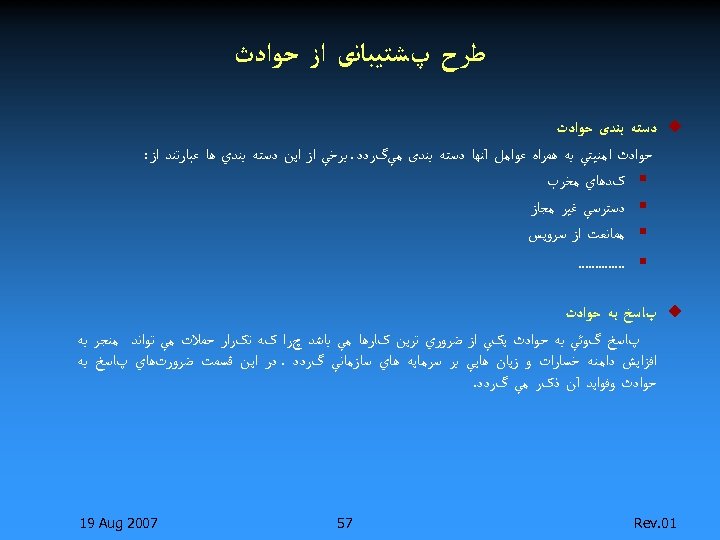

ﻃﺮﺡ پﺸﺘﻴﺒﺎﻧی ﺍﺯ ﺣﻮﺍﺩﺙ u ﺍﺟﺮﺍﻱ ﻃﺮﺡ ﺍﻣﻨﻴﺖ ﺷﺒکﻪ ﻭ ﺍﻃﻼﻋﺎﺕ ) ( ISMS ﺩﺭ ﻳک ﺳﺎﺯﻣﺎﻥ ﻣﻮﺟﺐ ﺍﻳﺠﺎﺩ ﺣﺪﺍکﺜﺮﻱ ﺍﻣﻨﻴﺖ ﺩﺭ ﺳﺎﺧﺘﺎﺭ ﺷﺒکﻪ ﻭ ﺍﻃﻼﻋﺎﺕ ﺳﺎﺯﻣﺎﻥ ﺧﻮﺍﻫﺪ ﺷﺪ. ﺍﻣﺎ ﺑﺎ گﺬﺷﺖ ﺯﻣﺎﻥ ، ﺭﻭﺵ ﻫﺎﻱ ﻗﺒﻠﻲ ﺍﺯ ﺟﻤﻠﻪ ﻧﻔﻮﺫ ﺑﻪ ﺷﺒکﻪ ﻫﺎ ﺗﻐﻴﻴﺮ ﺧﻮﺍﻫﻨﺪ ﻳﺎﻓﺖ ﻭ ﺳﻴﺴﺘﻢ ﺍﻣﻨﻴﺘﻲ ﺷﺒکﻪ ﻭ ﺍﻃﻼﻋﺎﺕ ﺳﺎﺯﻣﺎﻥ ﺑﺮ ﺍﺳﺎﺱ ﺗﻨﻈﻴﻤﺎﺕ ﻗﺒﻠﻲ ﻗﺎﺩﺭ ﺑﻪ ﺣﻞ ﻣﺸکﻼﺕ ﺟﺪﻳﺪ ﻧﺨﻮﺍﻫﻨﺪ ﺑﻮﺩ. ﺍﺯ ﻃﺮﻓﻲ ﺩﻳگﺮ ﻫﺮ ﺭﻭﺯﻩ آﺴﻴﺐ پﺬﻳﺮﻱ ﻫﺎﻱ ﺟﺪﻳﺪﻱ ﺷﺒکﻪ ﻭ ﺍﻃﻼﻋﺎﺕ ﺳﺎﺯﻣﺎﻥ ﺭﺍ ﺗﻬﺪﻳﺪ ﻣﻲ ﻧﻤﺎﻳﻨﺪ ﻭ ﺩﺭ ﺻﻮﺭﺗﻲ کﻪ ﺍﺯ ﺭﺍﻩ ﺣﻞ ﻫﺎﻱ ﺟﺪﻳﺪ ﺍﺳﺘﻔﺎﺩﻩ ﻧﻨﻤﺎﺋﻴﻢ ، ﺳﻴﺴﺘﻢ ﺷﺒکﻪ ﻭ ﺍﻃﻼﻋﺎﺕ ﺳﺎﺯﻣﺎﻥ ﺑﺴﻴﺎﺭ آﺴﻴﺐ پﺬﻳﺮ ﺧﻮﺍﻫﺪ ﺷﺪ ﻭ ﻋﻤﻼ ﻓﻌﺎﻟﻴﺖ ﻫﺎﻱ چﻨﺪﺳﺎﻟﻪ ﻭ ﻫﺰﻳﻨﻪ ﻫﺎﻱ ﺍﻧﺠﺎﻡ ﺷﺪﻩ ﺩﺭ ﺯﻣﻴﻨﻪ ﺍﻣﻨﻴﺖ ﺷﺒکﻪ ﻭ ﺍﻃﻼﻋﺎﺕ ﺑﻲ ﻓﺎﻳﺪﻩ ﺧﻮﺍﻫﺪ ﺷﺪ. u ﺑﺮﺍﻱ ﺣﻞ ﻣﺸکﻼﺕ ﺫکﺮ ﺷﺪﻩ ﺩﺭ ﺳﻴﺴﺘﻢ ﻣﺪﻳﺮﻳﺖ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ﻭ ﺷﺒکﻪ ، ﺗﺸکﻴﻼﺕ ﻭﻃﺮﺡ ﻫﺎی پﺸﺘﻴﺒﺎﻧﻲ ﺍﻣﻨﻴﺖ ، پﻴﺶ ﺑﻴﻨﻲ ﺷﺪﻩ ﺍﺳﺖ. ﻣﻬﻤﺘﺮﻳﻦ ﺍﻳﻦ ﺭﻭﺵ ﻫﺎ ، ﻃﺮﺡ پﺸﺘﻴﺒﺎﻧﻲ ﺍﺯ ﺣﻮﺍﺩﺙ ﻣﻲ ﺑﺎﺷﺪ. 10. Rev 65 7002 19 Aug

ﻃﺮﺡ پﺸﺘﻴﺒﺎﻧی ﺍﺯ ﺣﻮﺍﺩﺙ u ﺩﺳﺘﻪ ﺑﻨﺪی ﺣﻮﺍﺩﺙ ﺍﻣﻨﻴﺘﻲ ﺑﻪ ﻫﻤﺮﺍﻩ ﻋﻮﺍﻣﻞ آﻨﻬﺎ ﺩﺳﺘﻪ ﺑﻨﺪی ﻣﻲگﺮﺩﺩ. ﺑﺮﺧﻲ ﺍﺯ ﺍﻳﻦ ﺩﺳﺘﻪ ﺑﻨﺪﻱ ﻫﺎ ﻋﺒﺎﺭﺗﻨﺪ ﺍﺯ : § کﺪﻫﺎﻱ ﻣﺨﺮﺏ § ﺩﺳﺘﺮﺳﻲ ﻏﻴﺮ ﻣﺠﺎﺯ § ﻣﻤﺎﻧﻌﺖ ﺍﺯ ﺳﺮﻭﻳﺲ §. . . u پﺎﺳﺦ ﺑﻪ ﺣﻮﺍﺩﺙ پﺎﺳﺦ گﻮﺋﻲ ﺑﻪ ﺣﻮﺍﺩﺙ ﻳکﻲ ﺍﺯ ﺿﺮﻭﺭﻱ ﺗﺮﻳﻦ کﺎﺭﻫﺎ ﻣﻲ ﺑﺎﺷﺪ چﺮﺍ کﻪ ﺗکﺮﺍﺭ ﺣﻤﻼﺕ ﻣﻲ ﺗﻮﺍﻧﺪ ﻣﻨﺠﺮ ﺑﻪ ﺍﻓﺰﺍﻳﺶ ﺩﺍﻣﻨﻪ ﺧﺴﺎﺭﺍﺕ ﻭ ﺯﻳﺎﻥ ﻫﺎﻳﻲ ﺑﺮ ﺳﺮﻣﺎﻳﻪ ﻫﺎﻱ ﺳﺎﺯﻣﺎﻧﻲ گﺮﺩﺩ. ﺩﺭ ﺍﻳﻦ ﻗﺴﻤﺖ ﺿﺮﻭﺭﺕﻫﺎﻱ پﺎﺳﺦ ﺑﻪ ﺣﻮﺍﺩﺙ ﻭﻓﻮﺍﻳﺪ آﻦ ﺫکﺮ ﻣﻲ گﺮﺩﺩ. 10. Rev 75 7002 19 Aug

ﻃﺮﺡ پﺸﺘﻴﺒﺎﻧی ﺍﺯ ﺣﻮﺍﺩﺙ u ﺍﺭﺍﺋﻪ ﺳﻴﺎﺳﺖ ﻫﺎ ﻭ ﺭﻭﻳﻪ ﻫﺎﻱ پﺸﺘﻴﺒﺎﻧﻲ ﺣﻮﺍﺩﺙ u ﺳﺎﺧﺘﺎﺭ ﺗﻴﻢ پﺸﺘﻴﺒﺎﻧﻲ ﺣﻮﺍﺩﺙ § ﻣﻌﺮﻓﻲ ﻭ ﺍﻧﺘﺨﺎﺏ ﺍﻧﻮﺍﻉ ﺗﻴﻢ ﻫﺎﻱ پﺸﺘﻴﺒﺎﻧﻲ ﺣﻮﺍﺩﺙ o ﺗﻴﻢ پﺎﺳﺦ ﺑﻪ ﺣﻮﺍﺩﺙ ﻣﺮکﺰﻱ o ﺗﻴﻢ پﺎﺳﺦ ﺑﻪ ﺣﻮﺍﺩﺙ ﺗﻮﺯﻳﻊ ﺷﺪﻩ o ﺗﻴﻢ ﺍﻃﻼﻉ ﺭﺳﺎﻧﻲ § ﻣﻌﺮﻓﻲ ﻭ ﺍﻧﺘﺨﺎﺏ پﺮﺳﻨﻞ u ﻭﻇﺎﻳﻒ ﺗﻴﻢ پﺸﺘﻴﺒﺎﻧﻲ ﺣﻮﺍﺩﺙ § § ﺍﺭﺯﻳﺎﺑﻲ آﺴﻴﺐ پﺬﻳﺮﻱ ﻫﺎ ﺗﺸﺨﻴﺺ ﺗﻬﺎﺟﻢ آﻤﻮﺯﺵ ﺍﻃﻼﻉ ﺭﺳﺎﻧﻲ §. . . 10. Rev 85 7002 19 Aug

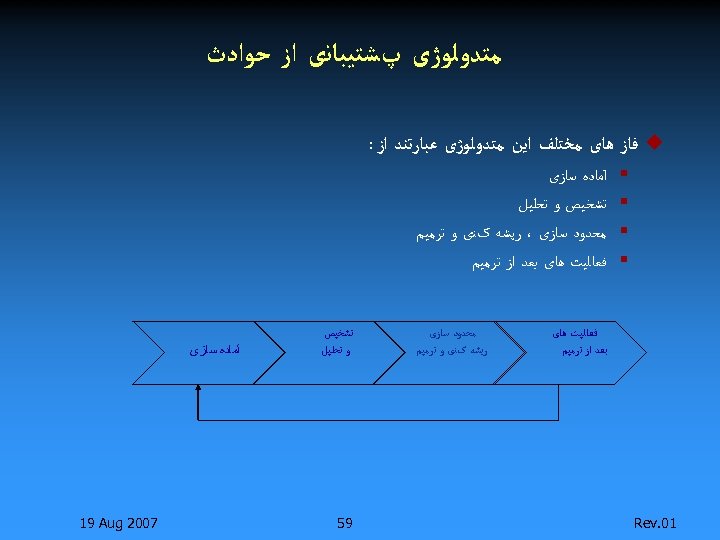

ﻣﺘﺪﻭﻟﻮژی پﺸﺘﻴﺒﺎﻧی ﺍﺯ ﺣﻮﺍﺩﺙ u ﻓﺎﺯ ﻫﺎی ﻣﺨﺘﻠﻒ ﺍﻳﻦ ﻣﺘﺪﻭﻟﻮژی ﻋﺒﺎﺭﺗﻨﺪ ﺍﺯ : § § آﻤﺎﺩﻩ ﺳﺎﺯی ﺗﺸﺨﻴﺺ ﻭ ﺗﺤﻠﻴﻞ ﻣﺤﺪﻭﺩ ﺳﺎﺯی ، ﺭﻳﺸﻪ کﻨی ﻭ ﺗﺮﻣﻴﻢ ﻓﻌﺎﻟﻴﺖ ﻫﺎی ﺑﻌﺪ ﺍﺯ ﺗﺮﻣﻴﻢ ﻓﻌﺎﻟﻴﺖ ﻫﺎی ﺑﻌﺪ ﺍﺯ ﺗﺮﻣﻴﻢ 10. Rev ﻣﺤﺪﻭﺩ ﺳﺎﺯی ﺭﻳﺸﻪ کﻨی ﻭ ﺗﺮﻣﻴﻢ ﺗﺸﺨﻴﺺ ﻭ ﺗﺤﻠﻴﻞ 95 آﻤﺎﺩﻩ ﺳﺎﺯی 7002 19 Aug

ﺍﻧﺘﺨﺎﺏ کﻨﺘﺮﻝ ﻫﺎﻱ ﻣﻨﺎﺳﺐ ﺍﺳﺘﺎﻧﺪﺍﺭﺩ 10072 ISO ﺑﺮﺍﻱ ﺳﺎﺯﻣﺎﻥ u ﺑﺎ ﺗﻮﺟﻪ ﺑﻪ ﺧﺮﻭﺟﻲ ﻓﺎﺯ ﻫﺎﻱ ﻗﺒﻠﻲ ، آﻨﺪﺳﺘﻪ ﺍﺯ کﻨﺘﺮﻝ ﻫﺎﻱ ﺍﺳﺘﺎﻧﺪﺍﺭﺩ 10072 ISO کﻪ ﺑﺮﺍﻱ ﺳﺎﺯﻣﺎﻥ ﻣﻨﺎﺳﺐ ﻣﻲ ﺑﺎﺷﻨﺪ ﺍﻧﺘﺨﺎﺏ ﻣﻲ گﺮﺩﺩ. ﺳپﺲ ﺍﺭﺗﺒﺎﻁ ﺍﻳﻦ کﻨﺘﺮﻝ ﻫﺎ ﻭ ﺭﺍﻫکﺎﺭ ﻫﺎﻱ ﺍﺭﺍﺋﻪ ﺷﺪﻩ ﺩﺭ ﻓﺎﺯ ﻗﺒﻠﻲ ﻣﺸﺨﺺ ﻣﻲ گﺮﺩﺩ ﺑﻌﺒﺎﺭﺗی ﺭﺍﻫکﺎﺭ ﻫﺎﻱ ﻻﺯﻡ ﺑﺮﺍﻱ پﻴﺎﺩﻩ ﺳﺎﺯﻱ کﻨﺘﺮﻝ ﻫﺎﻱ ﺍﻧﺘﺨﺎﺑﻲ ﺍﺭﺍﺋﻪ ﻣﻴگﺮﺩﺩ. 10. Rev 06 7002 19 Aug

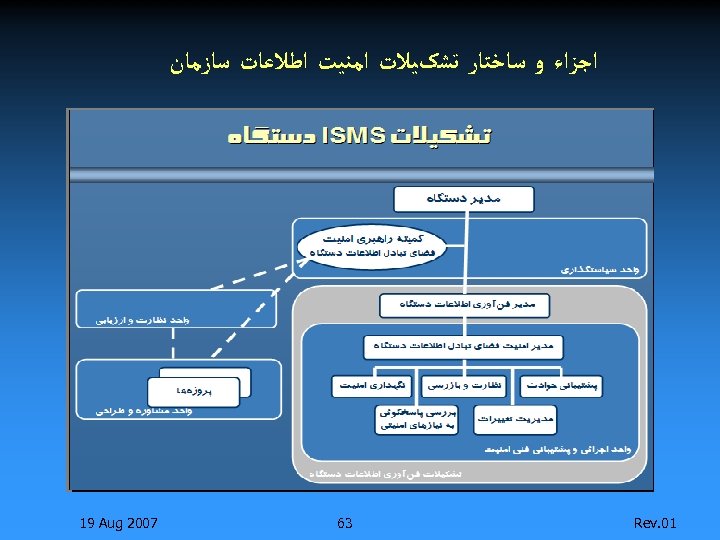

ﺍﺟﺰﺍﺀ ﻭ ﺳﺎﺧﺘﺎﺭ ﺗﺸکﻴﻼﺕ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ﺳﺎﺯﻣﺎﻥ 10. Rev 16 7002 19 Aug

ﺍﺟﺰﺍﺀ ﻭ ﺳﺎﺧﺘﺎﺭ ﺗﺸکﻴﻼﺕ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ﺳﺎﺯﻣﺎﻥ u ﻣﺘﺸکﻞ ﺍﺯ ﺳﻪ ﺟﺰﺀ ﺍﺻﻠﻲ ﺑﻪ ﺷﺮﺡ ﺯﻳﺮ ﻣﻲ ﺑﺎﺷﺪ: § ﺩﺭ ﺳﻄﺢ ﺳﻴﺎﺳﺘگﺬﺍﺭﻱ: کﻤﻴﺘﻪ ﺭﺍﻫﺒﺮﻱ ﺍﻣﻨﻴﺖ ﻓﻀﺎﻱ ﺗﺒﺎﺩﻝ ﺍﻃﻼﻋﺎﺕ ﺩﺳﺘگﺎﻩ § ﺩﺭ ﺳﻄﺢ ﻣﺪﻳﺮﻳﺖ ﺍﺟﺮﺍﺋﻲ: ﻣﺪﻳﺮ ﺍﻣﻨﻴﺖ ﻓﻀﺎﻱ ﺗﺒﺎﺩﻝ ﺍﻃﻼﻋﺎﺕ ﺩﺳﺘگﺎﻩ § ﺩﺭ ﺳﻄﺢ ﻓﻨﻲ: ﻭﺍﺣﺪ پﺸﺘﻴﺒﺎﻧﻲ ﺍﻣﻨﻴﺖ ﻓﻀﺎﻱ ﺗﺒﺎﺩﻝ ﺍﻃﻼﻋﺎﺕ ﺩﺳﺘگﺎﻩ 10. Rev 26 7002 19 Aug

ﺍﺟﺰﺍﺀ ﻭ ﺳﺎﺧﺘﺎﺭ ﺗﺸکﻴﻼﺕ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ﺳﺎﺯﻣﺎﻥ 10. Rev 36 7002 19 Aug

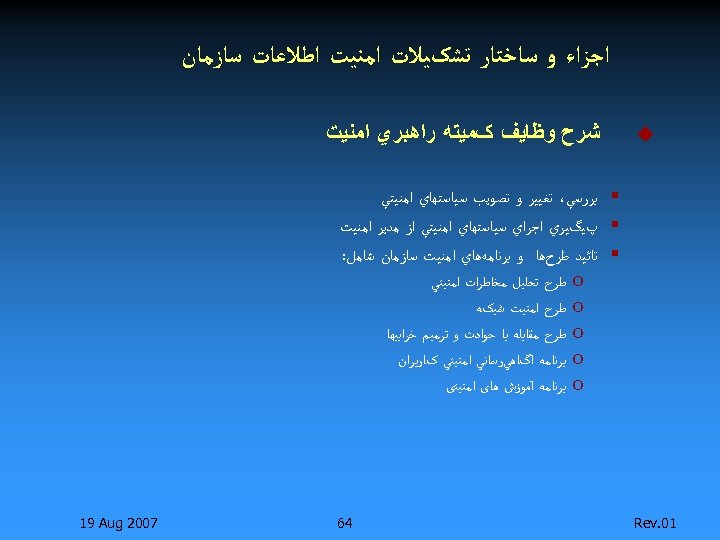

ﺍﺟﺰﺍﺀ ﻭ ﺳﺎﺧﺘﺎﺭ ﺗﺸکﻴﻼﺕ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ﺳﺎﺯﻣﺎﻥ u ﺷﺮﺡ ﻭﻇﺎﻳﻒ کﻤﻴﺘﻪ ﺭﺍﻫﺒﺮﻱ ﺍﻣﻨﻴﺖ § ﺑﺮﺭﺳﻲ، ﺗﻐﻴﻴﺮ ﻭ ﺗﺼﻮﻳﺐ ﺳﻴﺎﺳﺘﻬﺎﻱ ﺍﻣﻨﻴﺘﻲ § پﻴگﻴﺮﻱ ﺍﺟﺮﺍﻱ ﺳﻴﺎﺳﺘﻬﺎﻱ ﺍﻣﻨﻴﺘﻲ ﺍﺯ ﻣﺪﻳﺮ ﺍﻣﻨﻴﺖ § ﺗﺎﺋﻴﺪ ﻃﺮﺡﻫﺎ ﻭ ﺑﺮﻧﺎﻣﻪﻫﺎﻱ ﺍﻣﻨﻴﺖ ﺳﺎﺯﻣﺎﻥ ﺷﺎﻣﻞ: o o o 10. Rev ﻃﺮﺡ ﺗﺤﻠﻴﻞ ﻣﺨﺎﻃﺮﺍﺕ ﺍﻣﻨﻴﺘﻲ ﻃﺮﺡ ﺍﻣﻨﻴﺖ ﺷﺒکﻪ ﻃﺮﺡ ﻣﻘﺎﺑﻠﻪ ﺑﺎ ﺣﻮﺍﺩﺙ ﻭ ﺗﺮﻣﻴﻢ ﺧﺮﺍﺑﻴﻬﺎ ﺑﺮﻧﺎﻣﻪ آگﺎﻫﻲﺭﺳﺎﻧﻲ ﺍﻣﻨﻴﺘﻲ کﺎﺭﺑﺮﺍﻥ ﺑﺮﻧﺎﻣﻪ آﻤﻮﺯﺵ ﻫﺎی ﺍﻣﻨﻴﺘی 46 7002 19 Aug

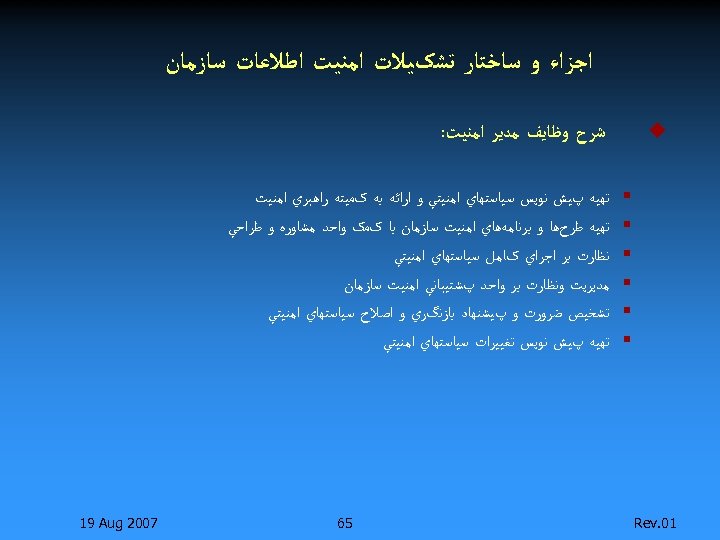

ﺍﺟﺰﺍﺀ ﻭ ﺳﺎﺧﺘﺎﺭ ﺗﺸکﻴﻼﺕ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ﺳﺎﺯﻣﺎﻥ u ﺷﺮﺡ ﻭﻇﺎﻳﻒ ﻣﺪﻳﺮ ﺍﻣﻨﻴﺖ: § § § 10. Rev ﺗﻬﻴﻪ پﻴﺶ ﻧﻮﻳﺲ ﺳﻴﺎﺳﺘﻬﺎﻱ ﺍﻣﻨﻴﺘﻲ ﻭ ﺍﺭﺍﺋﻪ ﺑﻪ کﻤﻴﺘﻪ ﺭﺍﻫﺒﺮﻱ ﺍﻣﻨﻴﺖ ﺗﻬﻴﻪ ﻃﺮﺡﻫﺎ ﻭ ﺑﺮﻧﺎﻣﻪﻫﺎﻱ ﺍﻣﻨﻴﺖ ﺳﺎﺯﻣﺎﻥ ﺑﺎ کﻤک ﻭﺍﺣﺪ ﻣﺸﺎﻭﺭﻩ ﻭ ﻃﺮﺍﺣﻲ ﻧﻈﺎﺭﺕ ﺑﺮ ﺍﺟﺮﺍﻱ کﺎﻣﻞ ﺳﻴﺎﺳﺘﻬﺎﻱ ﺍﻣﻨﻴﺘﻲ ﻣﺪﻳﺮﻳﺖ ﻭﻧﻈﺎﺭﺕ ﺑﺮ ﻭﺍﺣﺪ پﺸﺘﻴﺒﺎﻧﻲ ﺍﻣﻨﻴﺖ ﺳﺎﺯﻣﺎﻥ ﺗﺸﺨﻴﺺ ﺿﺮﻭﺭﺕ ﻭ پﻴﺸﻨﻬﺎﺩ ﺑﺎﺯﻧگﺮﻱ ﻭ ﺍﺻﻼﺡ ﺳﻴﺎﺳﺘﻬﺎﻱ ﺍﻣﻨﻴﺘﻲ ﺗﻬﻴﻪ پﻴﺶ ﻧﻮﻳﺲ ﺗﻐﻴﻴﺮﺍﺕ ﺳﻴﺎﺳﺘﻬﺎﻱ ﺍﻣﻨﻴﺘﻲ 56 7002 19 Aug

ﺍﺟﺰﺍﺀ ﻭ ﺳﺎﺧﺘﺎﺭ ﺗﺸکﻴﻼﺕ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ﺳﺎﺯﻣﺎﻥ u ﺷﺮﺡ ﻭﻇﺎﻳﻒ پﺸﺘﻴﺒﺎﻧﻲ ﺣﻮﺍﺩﺙ ﺍﻣﻨﻴﺘﻲ : w w w w w 10. Rev ﻣﺮﻭﺭ ﺭﻭﺯﺍﻧﻪ Log ﻓﺎﻳﺮﻭﺍﻟﻬﺎ، ﻣﺴﻴﺮﻳﺎﺑﻬﺎ، ﺗﺠﻬﻴﺰﺍﺕ گﺬﺭگﺎﻫﻬﺎﻱ ﺍﺭﺗﺒﺎﻁ ﺑﺎ ﺳﺎﻳﺮ ﺷﺒکﻪﻫﺎ ﻭ ﺳﺮﻭﻳﺲﺩﻫﻨﺪﻩﻫﺎﻱ ﺷﺒکﻪ ﺩﺍﺧﻠﻲ ﻭ ﺍﻳﻨﺘﺮﻧﺖ ﺩﺳﺘگﺎﻩ، ﺑﻤﻨﻈﻮﺭ ﺗﺸﺨﻴﺺ ﺍﻗﺪﺍﻣﺎﺕ ﺧﺮﺍﺑکﺎﺭﺍﻧﻪ ﻭ ﺗﻬﺎﺟﻢ. ﻣﺮﻭﺭ ﺗﺮﺩﺩﻫﺎﻱ ﺍﻧﺠﺎﻡ ﺷﺪﻩ ﺑﻪ ﺳﺎﻳﺖ ﻭ Data Centre ﻭ گﺰﺍﺭﺵ ﺍﻗﺪﺍﻣﺎﺕ ﺍﻧﺠﺎﻡ ﺷﺪﻩ ﺗﻮﺳﻂ کﺎﺭﺷﻨﺎﺳﺎﻥ ﻭ ﻣﺪﻳﺮﺍﻥ ﺳﺮﻭﻳﺴﻬﺎ. ﻣﺮﻭﺭ ﺭﻭﺯﺍﻧﻪ گﺰﺍﺭﺵ ﺳﻴﺴﺘﻢ ﺗﺸﺨﻴﺺ ﺗﻬﺎﺟﻢ ﺑﻪ ﻣﻨﻈﻮﺭ ﺗﺸﺨﻴﺺ ﺗﻬﺎﺟﻢﻫﺎﻱ ﺍﺣﺘﻤﺎﻟﻲ. ﺍﻧﺠﺎﻡ ﺍﻗﺪﺍﻣﺎﺕ ﻻﺯﻡ ﺑﻤﻨﻈﻮﺭ کﻨﺘﺮﻝ ﺩﺍﻣﻨﻪ ﺗﻬﺎﺟﻢ ﺟﺪﻳﺪ. ﺗﺮﻣﻴﻢ ﺧﺮﺍﺑﻴﻬﺎﻱ ﻧﺎﺷﻲ ﺍﺯ ﺗﻬﺎﺟﻢ ﺟﺪﻳﺪ. ﻣﺴﺘﻨﺪﺳﺎﺯﻱ ﻭ ﺍﺭﺍﺋﻪ گﺰﺍﺭﺵ ﺗﻬﺎﺟﻢ ﺗﺸﺨﻴﺺ ﺩﺍﺩﻩ ﺷﺪﻩ ﺑﻪ ﺗﻴﻢ ﻫﻤﺎﻫﻨگﻲ ﻭ آگﺎﻫﻲﺭﺳﺎﻧﻲ ﺍﻣﻨﻴﺘﻲ. ﺍﻋﻤﺎﻝ ﺗﻐﻴﻴﺮﺍﺕ ﻻﺯﻡ ﺩﺭ ﺳﻴﺴﺘﻢ ﺍﻣﻨﻴﺖ ﺷﺒکﻪ، ﺑﻤﻨﻈﻮﺭ ﻣﻘﺎﺑﻠﻪ ﺑﺎ ﺗﻬﺎﺟﻢ ﺟﺪﻳﺪ. ﻣﻄﺎﻟﻌﻪ ﻭ ﺑﺮﺭﺳﻲ ﺗﻬﺎﺟﻢﻫﺎﻱ ﺟﺪﻳﺪ ﻭ ﺍﻋﻤﺎﻝ ﺗﻨﻈﻴﻤﺎﺕ ﻻﺯﻡ ﺩﺭ ﺳﻴﺴﺘﻢ ﺗﺸﺨﻴﺺ ﺗﻬﺎﺟﻢ ﻭ ﺳﺎﻳﺮ ﺑﺨﺸﻬﺎﻱ ﺳﻴﺴﺘﻢ ﺍﻣﻨﻴﺖ ﺷﺒکﻪ. ﺍﺭﺍﺋﻪ پﻴﺸﻨﻬﺎﺩ ﺩﺭ ﺧﺼﻮﺹ ﺗﻐﻴﻴﺮﺍﺕ ﻻﺯﻡ ﺩﺭ ﺳﻴﺴﺘﻢ ﺍﻣﻨﻴﺘﻲ ﺷﺒکﻪ ﺑﻤﻨﻈﻮﺭ ﻣﻘﺎﺑﻠﻪ ﺑﺎ ﺗﻬﺪﻳﺪﻫﺎﻱ ﺟﺪﻳﺪ، ﺑﻪ ﻣﺪﻳﺮ ﺍﻣﻨﻴﺖ ﺷﺒکﻪ. آگﺎﻫﻲﺭﺳﺎﻧﻲ ﺑﻪ کﺎﺭﺑﺮﺍﻥ ﺷﺒکﻪ ﺩﺭ ﺧﺼﻮﺹ ﺭﻭﺷﻬﺎﻱ ﺟﺪﻳﺪ ﻧﻔﻮﺫ ﺑﻪ ﺳﻴﺴﺘﻢﻫﺎ ﻭ ﺭﻭﺷﻬﺎﻱ ﻣﻘﺎﺑﻠﻪ ﺑﺎ آﻦ، آﺴﻴﺐپﺬﻳﺮﻳﻬﺎﻱ ﺟﺪﻳﺪ ﺍﺭﺍﺋﻪ ﺷﺪﻩ ﺑﺮﺍﻱ ﺳﻴﺴﺘﻢﻫﺎﻱ ﻣﺨﺘﻠﻒ ﻭ ﺭﻭﺷﻬﺎﻱ ﺑﺮ ﻃﺮﻑ ﻧﻤﻮﺩﻥ آﻨﻬﺎ. 66 7002 19 Aug

ﺍﺟﺰﺍﺀ ﻭ ﺳﺎﺧﺘﺎﺭ ﺗﺸکﻴﻼﺕ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ﺳﺎﺯﻣﺎﻥ w w w w w 10. Rev ﺑﺮﺭﺳﻲ ﻭ ﺩﺭ ﺻﻮﺭﺕ ﻧﻴﺎﺯ، ﺍﻧﺘﺨﺎﺏ، ﺧﺮﻳﺪ ﻭ ﺗﺴﺖ ﻧﺮﻡ ﺍﻓﺰﺍﺭ ﺿﺪﻭﻳﺮﻭﺱ ﻣﻨﺎﺳﺐ ﺑﺮﺍﻱ ﺍﻳﺴﺘگﺎﻫﻬﺎﻱ کﺎﺭﻱ ﻭ ﺳﺮﻭﻳﺲ ﺩﻫﻨﺪﻩﻫﺎﻱ ﺷﺒکﻪ ﺩﺳﺘگﺎﻩ ﺑﻪ ﺻﻮﺭﺕ ﺩﻭﺭﻩﺍﻱ ) ﻫﺮ ﺳﺎﻝ ﻳکﺒﺎﺭ( ﻧﺼﺐ ﻧﺮﻡﺍﻓﺰﺍﺭ ﺿﺪﻭﻳﺮﻭﺱ ﺭﻭﻱ ﺍﻳﺴﺘگﺎﻫﻬﺎﻱ کﺎﺭﻱ ﻣﺪﻳﺮﺍﻥ ﻭ ﺍﺭﺍﺋﻪ ﺍﻃﻼﻋﺎﺕ ﻻﺯﻡ ﺑﻪ ﺳﺎﻳﺮ کﺎﺭﺑﺮﺍﻥ، ﺟﻬﺖ ﻧﺼﺐ ﻧﺮﻡﺍﻓﺰﺍﺭ. ﻧﺼﺐ ﻧﺮﻡﺍﻓﺰﺍﺭ ﺿﺪﻭﻳﺮﻭﺱ ﺭﻭﻱ کﻠﻴﻪ ﺳﺮﻭﻳﺲﺩﻫﻨﺪﻩﻫﺎﻱ ﺷﺒکﻪ ﺩﺳﺘگﺎﻩ. ﺗﻬﻴﻪ ﺭﺍﻫﻨﻤﺎﻱ ﻧﺼﺐ ﻭ Update ﻧﻤﻮﺩﻥ ﻧﺮﻡﺍﻓﺰﺍﺭ ﺿﺪﻭﻳﺮﻭﺱ ﺍﻳﺴﺘگﺎﻫﻬﺎﻱ کﺎﺭﻱ ﻭ ﺳﺮﻭﻳﺲﺩﻫﻨﺪﻩﻫﺎ ﻭ ﺍﺭﺍﺋﻪ آﻦ ﺑﻪ کﺎﺭﺑﺮﺍﻥ ﺷﺒکﻪ ﺍﺯ ﻃﺮﻳﻖ ﻭﺍﺣﺪ ﻫﻤﺎﻫﻨگﻲ ﻭ آگﺎﻫﻲﺭﺳﺎﻧﻲ ﺍﻣﻨﻴﺘﻲ. ﻣﺮﻭﺭ ﺭﻭﺯﺍﻧﻪ Log ﻭ گﺰﺍﺭﺷﺎﺕ ﻧﺮﻡﺍﻓﺰﺍﺭﻫﺎﻱ ﺿﺪ ﻭﻳﺮﻭﺱ. ﻣﻄﺎﻟﻌﻪ ﻭ ﺑﺮﺭﺳﻲ ﻭﻳﺮﻭﺳﻬﺎﻱ ﺟﺪﻳﺪ ﻭ ﺭﻭﺷﻬﺎﻱ ﻣﻘﺎﺑﻠﻪ ﺑﺎ آﻦ. ﺍﺭﺍﺋﻪ ﺭﻭﺷﻬﺎﻱ ﻣﻘﺎﺑﻠﻪ ﺑﺎ ﻭﻳﺮﻭﺳﻬﺎ ﺑﻪ ﺗﻴﻢ ﻫﻤﺎﻫﻨگﻲ ﻭ آگﺎﻫﻲﺭﺳﺎﻧﻲ ﺍﻣﻨﻴﺘﻲ، ﺟﻬﺖ ﺍﻋﻼﻡ ﺑﻪ کﺎﺭﺑﺮﺍﻥ ﻭ ﺍﻧﺠﺎﻡ ﺍﻗﺪﺍﻣﺎﺕ ﻻﺯﻡ. ﺍﻧﺠﺎﻡ ﺍﻗﺪﺍﻣﺎﺕ پﻴﺸگﻴﺮﺍﻧﻪ ﻻﺯﻡ ﺑﻤﻨﻈﻮﺭ کﻨﺘﺮﻝ ﺩﺍﻣﻨﻪ ﺗﺎﺛﻴﺮ ﻭﻳﺮﻭﺳﻬﺎﻱ ﺟﺪﻳﺪ. ﺗﺮﻣﻴﻢ ﺧﺮﺍﺑﻴﻬﺎﻱ ﻧﺎﺷﻲ ﺍﺯ ﻭﻳﺮﻭﺳﻬﺎﻱ ﺟﺪﻳﺪ. ﻣﺴﺘﻨﺪﺳﺎﺯﻱ ﻭ ﺍﺭﺍﺋﻪ گﺰﺍﺭﺷﻬﺎﻱ آﻤﺎﺭﻱ ﺍﺯ ﻭﻳﺮﻭﺳﻬﺎ، ﻣﻘﺎﺑﻠﻪ ﺑﺎ آﻨﻬﺎ ﻭ ﺧﺮﺍﺑﻴﻬﺎﻱ ﻧﺎﺷﻲ ﺍﺯ ﻭﻳﺮﻭﺳﻬﺎ ﺩﺭ ﺷﺒکﻪ ﺩﺳﺘگﺎﻩ، ﺑﻪ ﺗﻴﻢ ﻫﻤﺎﻫﻨگﻲ ﻭ آگﺎﻫﻲﺭﺳﺎﻧﻲ ﺍﻣﻨﻴﺘﻲ. 76 7002 19 Aug

ﺍﺟﺰﺍﺀ ﻭ ﺳﺎﺧﺘﺎﺭ ﺗﺸکﻴﻼﺕ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ﺳﺎﺯﻣﺎﻥ w w w w w 10. Rev ﺍﻧﺘﺨﺎﺏ ﺍﺑﺰﺍﺭﻫﺎﻱ ﻣﻨﺎﺳﺐ ﺟﻬﺖ ﻣﺤﺎﻓﻈﺖ ﻓﻴﺰﻳکﻲ ﺍﺯ ﺗﺠﻬﻴﺰﺍﺕ ﻭ ﺳﺮﻣﺎﻳﻪﻫﺎﻱ ﺷﺒکﻪ ﺩﺭ ﻣﻘﺎﺑﻞ ﺣﻮﺍﺩﺙ ﻓﻴﺰﻳکﻲ ﻭ ﺩﺳﺘﺮﺳﻲﻫﺎﻱ ﻏﻴﺮﻣﺠﺎﺯ. ﻣﺮﻭﺭ ﺭﻭﺯﺍﻧﻪ ﺭﻭﻳﺪﺍﺩﻧﺎﻣﻪﻫﺎﻱ ﺩﺳﺘﺮﺳﻲ ﻓﻴﺰﻳکﻲ ﺑﻪ ﺳﺮﻣﺎﻳﻪﻫﺎﻱ ﺷﺒکﻪ، ﺑﻮﻳژﻪ ﺩﺭ ﺳﺎﻳﺖ. ﺳﺮکﺸﻲ ﺩﻭﺭﻩﺍﻱ ﺑﻪ ﺳﺎﻳﺖ، ﺗﺠﻬﻴﺰﺍﺕ ﻣﺴﺘﻘﺮ ﺩﺭ ﻃﺒﻘﺎﺕ ﺳﺎﺧﺘﻤﺎﻧﻬﺎ ﻭ ﻣﺴﻴﺮ ﻋﺒﻮﺭ کﺎﺑﻠﻬﺎ ﺑﻪ ﻣﻨﻈﻮﺭ ﺍﻃﻤﻴﻨﺎﻥ ﺍﺯ ﺗﺎﻣﻴﻦ ﺍﻣﻨﻴﺖ ﻓﻴﺰﻳکﻲ آﻨﻬﺎ. ﻣﻄﺎﻟﻌﻪ ﻭ ﺑﺮﺭﺳﻲ ﺣﻮﺍﺩﺙ ﻓﻴﺰﻳکﻲ ﺟﺪﻳﺪ ﻭ ﺭﻭﺷﻬﺎﻱ ﻣﻘﺎﺑﻠﻪ ﺑﺎ آﻦ. ﺍﺭﺍﺋﻪ ﺭﻭﺷﻬﺎ ﺑﻪ ﺗﻴﻢ ﻫﻤﺎﻫﻨگﻲ ﻭ آگﺎﻫﻲﺭﺳﺎﻧﻲ ﺍﻣﻨﻴﺖ ﺟﻬﺖ ﺍﻋﻼﻡ ﺑﻪ کﺎﺭﺑﺮﺍﻥ ﻭ ﺍﻧﺠﺎﻡ ﺍﻗﺪﺍﻣﺎﺕ ﻻﺯﻡ. ﺍﻧﺠﺎﻡ ﺍﻗﺪﺍﻣﺎﺕ ﻻﺯﻡ ﺑﻤﻨﻈﻮﺭ کﻨﺘﺮﻝ ﺩﺍﻣﻨﻪ ﺣﻮﺍﺩﺙ ﻓﻴﺰﻳکﻲ. ﺗﺮﻣﻴﻢ ﺧﺮﺍﺑﻴﻬﺎﻱ ﻧﺎﺷﻲ ﺍﺯ ﺣﻮﺍﺩﺙ ﻓﻴﺰﻳکﻲ. ﻣﺴﺘﻨﺪﺳﺎﺯﻱ ﻭ ﺍﺭﺍﺋﻪ گﺰﺍﺭﺷﻬﺎﻱ آﻤﺎﺭﻱ ﺍﺯ ﺣﻮﺍﺩﺙ ﻓﻴﺰﻳکﻲ، ﻣﻘﺎﺑﻠﻪ ﺑﺎ ﺍﻳﻦ ﺣﻮﺍﺩﺙ ﻭ ﺧﺮﺍﺑﻴﻬﺎﻱ ﻧﺎﺷﻲ ﺍﺯ آﻨﻬﺎ ﺑﻪ ﺗﻴﻢ ﻫﻤﺎﻫﻨگﻲ ﻭ آگﺎﻫﻲﺭﺳﺎﻧﻲ ﺍﻣﻨﻴﺘﻲ. ﺍﺭﺍﺋﻪ پﻴﺸﻨﻬﺎﺩ ﺩﺭ ﺧﺼﻮﺹ Update ﻧﻤﻮﺩﻥ ﺗﺠﻬﻴﺰﺍﺕ ﻭ ﺭﻭﺷﻬﺎﻱ ﺗﺎﻣﻴﻦ ﺍﻣﻨﻴﺖ ﻓﻴﺰﻳکﻲ ﺑﻪ ﻣﺪﻳﺮ ﺍﻣﻨﻴﺖ ﺷﺒکﻪ. ﺍﺭﺍﺋﻪ ﺍﻃﻼﻋﺎﺕ ﻻﺯﻡ ﺟﻬﺖ آگﺎﻫﻲ ﺭﺳﺎﻧﻲ ﺑﻪ کﺎﺭﺑﺮﺍﻥ ﺩﺭ ﺧﺼﻮﺹ ﺣﻮﺍﺩﺙ ﻓﻴﺰﻳکﻲ، ﺗﻮﺳﻂ ﺗﻴﻢ ﻫﻤﺎﻫﻨگﻲ ﻭ آگﺎﻫﻲﺭﺳﺎﻧﻲ ﺍﻣﻨﻴﺘﻲ. 86 7002 19 Aug

ﺍﺟﺰﺍﺀ ﻭ ﺳﺎﺧﺘﺎﺭ ﺗﺸکﻴﻼﺕ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ﺳﺎﺯﻣﺎﻥ u ﺷﺮﺡ ﻭﻇﺎﻳﻒ ﻧﻈﺎﺭﺕ ﻭ ﺑﺎﺯﺭﺳﻲ § § § 10. Rev ﻣﺎﻧﻴﺘﻮﺭﻳﻨگ ﺗﺮﺍﻓﻴک ﺷﺒکﻪ ) ﺩﺭ ﺣﻴﻄﻪ ﻣﺎﻧﻴﺘﻮﺭﻳﻨگ ﻣﺠﺎﺯ ( ﺑﺎﺯﺭﺳﻲ ﺩﻭﺭﻩ ﺍﻱ ﺍﺯ ﺍﻳﺴﺘگﺎﻫﻬﺎﻱ کﺎﺭﻱ، ﺳﺮﻭﻳﺲﺩﻫﻨﺪﻩﻫﺎ، ﺗﺠﻬﻴﺰﺍﺕ ﺷﺒکﻪ ﻭ ﺳﺎﻳﺮ ﺳﺨﺖﺍﻓﺰﺍﺭﻫﺎﻱ ﻣﻮﺟﻮﺩ ﺷﺒکﻪ، ﺑﻪ ﻣﻨﻈﻮﺭ ﺍﻃﻤﻴﻨﺎﻥ ﺍﺯ ﺭﻋﺎﻳﺖ ﺳﻴﺎﺳﺘﻬﺎﻱ ﺍﻣﻨﻴﺘﻲ ﻣﺮﺑﻮﻃﻪ. ﺑﺎﺯﺭﺳﻲ ﺩﻭﺭﻩ ﺍﻱ ﺍﺯ ﺳﺨﺖﺍﻓﺰﺍﺭﻫﺎﻱ ﺧﺮﻳﺪﺍﺭﻱ ﺷﺪﻩ ﻭ ﺗﻄﺒﻴﻖ پﺮﻭﺳﻪ "ﺳﻔﺎﺭﺵ، ﺧﺮﻳﺪ، ﺗﺴﺖ، ﻧﺼﺐ ﻭ پﻴکﺮﺑﻨﺪﻱ ﺳﺨﺖﺍﻓﺰﺍﺭﻫﺎﻱ ﺷﺒکﻪ ﺩﺳﺘگﺎﻩ" ﺑﺎ ﺳﻴﺎﺳﺘﻬﺎﻱ ﻣﺮﺑﻮﻃﻪ. ﺑﺎﺯﺭﺳﻲ ﺩﻭﺭﻩ ﺍﻱ ﺍﺯ ﻧﺮﻡﺍﻓﺰﺍﺭﻫﺎﻱ ﻣﻮﺟﻮﺩ ﺷﺒکﻪ ﺑﻪ ﻣﻨﻈﻮﺭ ﺍﻃﻤﻴﻨﺎﻥ ﺍﺯ ﺭﻋﺎﻳﺖ ﺳﻴﺎﺳﺘﻬﺎﻱ ﺍﻣﻨﻴﺘﻲ ﻣﺮﺑﻮﻃﻪ. ﺑﺎﺯﺭﺳﻲ ﺩﻭﺭﻩ ﺍﻱ ﺍﺯ ﻧﺮﻡﺍﻓﺰﺍﺭﻫﺎﻱ ﺧﺮﻳﺪﺍﺭﻱ ﺷﺪﻩ ﻭ ﺗﻄﺒﻴﻖ پﺮﻭﺳﻪ "ﺳﻔﺎﺭﺵ، ﺧﺮﻳﺪ، ﺗﺴﺖ، ﻧﺼﺐ ﻭ پﻴکﺮﺑﻨﺪﻱ ﻧﺮﻡﺍﻓﺰﺍﺭﻫﺎﻱ ﺷﺒکﻪ ﺩﺳﺘگﺎﻩ" ﺑﺎ ﺳﻴﺎﺳﺘﻬﺎﻱ ﻣﺮﺑﻮﻃﻪ. ﺑﺎﺯﺭﺳﻲ ﺩﻭﺭﻩ ﺍﻱ ﺍﺯ ﻧﺤﻮﻩ ﺍﺗﺼﺎﻝ ﺷﺒکﻪ ﺩﺍﺧﻠﻲ ﻭ ﺷﺒکﻪ ﺩﺳﺘﺮﺳﻲ ﺑﻪ ﺍﻳﻨﺘﺮﻧﺖ ﺩﺳﺘگﺎﻩ، ﺑﺎ ﺳﺎﻳﺮ ﺷﺒکﻪﻫﺎﻱ ﻣﺠﺎﺯ، ﺑﺮ ﺍﺳﺎﺱ ﺳﻴﺎﺳﺘﻬﺎﻱ ﺍﻣﻨﻴﺘﻲ ﻣﺮﺑﻮﻃﻪ. ﺑﺎﺯﺭﺳﻲ ﺩﻭﺭﻩ ﺍﻱ ﺍﺯ ﺍﻃﻼﻋﺎﺕ ﺷﺒکﻪ ﺩﺳﺘگﺎﻩ ﺑﻪ ﻣﻨﻈﻮﺭ ﺍﻃﻤﻴﻨﺎﻥ ﺍﺯ ﺭﻋﺎﻳﺖ ﺳﻴﺎﺳﺘﻬﺎﻱ ﺍﻣﻨﻴﺘﻲ ﻣﺮﺑﻮﻃﻪ. ﺑﺎﺯﺭﺳﻲ ﺩﻭﺭﻩ ﺍﻱ ﺍﺯ کﺎﺭﺑﺮﺍﻥ ﺷﺒکﻪ ﺩﺳﺘگﺎﻩ ﺑﻪ ﻣﻨﻈﻮﺭ ﺍﻃﻤﻴﻨﺎﻥ ﺍﺯ آگﺎﻫﻲ کﺎﺭﺑﺮﺍﻥ ﺍﺯ ﺣﻘﻮﻕ ﻭ ﻣﺴﺌﻮﻟﻴﺘﻬﺎﻱ ﺧﻮﺩ ﻭ ﺭﻋﺎﻳﺖ ﺳﻴﺎﺳﺘﻬﺎﻱ ﺍﻣﻨﻴﺘﻲ ﻣﺮﺗﺒﻂ ﺑﺎ ﺧﻮﺩ. ﺑﺎﺯﺭﺳﻲ ﺩﻭﺭﻩ ﺍﻱ ﺍﺯ ﺭﻭﻧﺪ ﺗﻬﻴﻪ ﺍﻃﻼﻋﺎﺕ پﺸﺘﻴﺒﺎﻥ. ﺑﺎﺯﺭﺳﻲ ﺩﻭﺭﻩ ﺍﻱ ﺍﺯ ﺭﻭﻧﺪ ﺗﺸﺨﻴﺺ ﻭ ﻣﻘﺎﺑﻠﻪ ﺑﺎ ﺣﻮﺍﺩﺙ ﺍﻣﻨﻴﺘﻲ ﺩﺭ ﺷﺒکﻪ ﺩﺳﺘگﺎﻩ. ﺑﺎﺯﺭﺳﻲ ﺩﻭﺭﻩ ﺍﻱ ﺍﺯ ﺭﻭﻧﺪ ﺗﺸﺨﻴﺺ ﻭ ﻣﻘﺎﺑﻠﻪ ﺑﺎ ﻭﻳﺮﻭﺱ ﺩﺭ ﺷﺒکﻪ ﺩﺳﺘگﺎﻩ. 96 7002 19 Aug

ﺍﺟﺰﺍﺀ ﻭ ﺳﺎﺧﺘﺎﺭ ﺗﺸکﻴﻼﺕ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ﺳﺎﺯﻣﺎﻥ § § 10. Rev ﺑﺎﺯﺭﺳﻲ ﺑﺎﺯﺭﺳﻲ ﺩﻭﺭﻩ ﺩﻭﺭﻩ ﺍﻱ ﺍﻱ ﺍﺯ ﺍﺯ ﺭﻭﻧﺪ ﺭﻭﻧﺪ ﺗﺸﺨﻴﺺ ﻭ ﻣﻘﺎﺑﻠﻪ ﺑﺎ ﻭﻳﺮﻭﺱ ﺩﺭ ﺷﺒکﻪ ﺩﺳﺘگﺎﻩ ﺗﺸﺨﻴﺺ ﻭ ﻣﻘﺎﺑﻠﻪ ﺑﺎ ﺣﻮﺍﺩﺙ ﻓﻴﺰﻳکﻲ ﺩﺭ ﺷﺒکﻪ ﺩﺳﺘگﺎﻩ ﻧگﻬﺪﺍﺭﻱ ﺳﻴﺴﺘﻢ ﺍﻣﻨﻴﺘﻲ ﺷﺒکﻪ ﺩﺭ ﺷﺒکﻪ ﺩﺳﺘگﺎﻩ ﻣﺪﻳﺮﻳﺖ ﺗﻐﻴﻴﺮﺍﺕ ﺩﺭ ﺷﺒکﻪ ﺩﺳﺘگﺎﻩ آگﺎﻫﻲﺭﺳﺎﻧﻲ ﺍﻣﻨﻴﺘﻲ ﺑﻪ کﺎﺭﺑﺮﺍﻥ ﺷﺒکﻪ ﺩﺳﺘگﺎﻩ آﻤﻮﺯﺵ پﺮﺳﻨﻞ ﻭﺍﺣﺪ پﺸﺘﻴﺒﺎﻧﻲ ﺍﻣﻨﻴﺖ ﺷﺒکﻪ ﺩﺳﺘگﺎﻩ ﻭﺍگﺬﺍﺭﻱ ﻓﻌﺎﻟﻴﺖﻫﺎ ﺑﻪ پﻴﻤﺎﻧکﺎﺭﺍﻥ ﺧﺎﺭﺝ ﺍﺯ ﺩﺳﺘگﺎﻩ 07 7002 19 Aug

ﺍﺟﺰﺍﺀ ﻭ ﺳﺎﺧﺘﺎﺭ ﺗﺸکﻴﻼﺕ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ﺳﺎﺯﻣﺎﻥ u ﺷﺮﺡ ﻭﻇﺎﻳﻒ ﻣﺪﻳﺮﻳﺖ ﺗﻐﻴﻴﺮﺍﺕ § § ﺑﺮﺭﺳﻲ ﺩﺭﺧﻮﺍﺳﺖ ﺧﺮﻳﺪ، ﺍﻳﺠﺎﺩ ﻳﺎ ﺗﻐﻴﻴﺮ ﺳﺨﺖﺍﻓﺰﺍﺭﻫﺎ، ﻧﺮﻡﺍﻓﺰﺍﺭﻫﺎ، ﻟﻴﻨکﻬﺎﻱ ﺍﺭﺗﺒﺎﻃﻲ، ﺳﻴﺴﺘﻢﻋﺎﻣﻠﻬﺎ ﻭ ﺳﺮﻭﻳﺴﻬﺎﻱ ﺷﺒکﻪ ﺍﺯ ﺩﻳﺪگﺎﻩ ﺍﻣﻨﻴﺖ ﺷﺒکﻪ، آﺴﻴﺐپﺬﻳﺮﻳﻬﺎﻱ ﺳﻴﺴﺘﻢ ﻳﺎ ﺳﺮﻭﻳﺲ ﻣﻮﺭﺩ ﻧﻈﺮ، ﻣﺸکﻼﺕ ﺍﻣﻨﻴﺘﻲ ﻧﺎﺷﻲ ﺍﺯ ﺑکﺎﺭگﻴﺮﻱ آﻦ ﺑﺮ ﺳﺎﻳﺮ ﺑﺨﺸﻬﺎﻱ ﺷﺒکﻪ ﻭ ﻧﻬﺎﻳﺘﺎ ﺗﺼﻤﻴﻢگﻴﺮﻱ ﺩﺭ ﺧﺼﻮﺹ ﺗﺎﺋﻴﺪ ﻳﺎ ﺭﺩ ﺩﺭﺧﻮﺍﺳﺖ. ﺑﺮﺭﺳﻲ آﺴﻴﺐپﺬﻳﺮﻱ ﺳﺨﺖﺍﻓﺰﺍﺭ، ﻧﺮﻡﺍﻓﺰﺍﺭ کﺎﺭﺑﺮﺩﻱ، ﺳﻴﺴﺘﻢ ﻋﺎﻣﻞ، ﺧﻄﻮﻁ ﺍﺭﺗﺒﺎﻃﻲ ﻭ ﺳﺮﻭﻳﺴﻬﺎ ﻭ ﺍﻣﻨﻴﺖ ﺷﺒکﻪ. آگﺎﻫﻲﺭﺳﺎﻧﻲ ﺑﻪ ﻃﺮﺍﺣﺎﻥ ﺷﺒکﻪ ﻭ ﺍﻣﻨﻴﺖ ﺷﺒکﻪ ﺩﺭ ﺧﺼﻮﺹ آﺴﻴﺐپﺬﻳﺮﻱ ﻓﻮﻕ، ﺑﻤﻨﻈﻮﺭ ﻟﺤﺎﻅ ﻧﻤﻮﺩﻥ ﺩﺭ ﻃﺮﺍﺣﻲ. ﺍﺭﺍﺋﻪ گﺰﺍﺭﺵ ﺑﺮﺭﺳﻲﻫﺎ ﺑﻪ ﺗﻴﻢ ﻫﻤﺎﻫﻨگﻲ ﻭ آگﺎﻫﻲﺭﺳﺎﻧﻲ ﺍﻣﻨﻴﺖ ﺷﺒکﻪ. ﺑﺮﺭﺳﻲ ﻣﻮﺍﺭﺩ ﻣﺮﺑﻮﻁ ﺑﻪ ﺟﺎﺑﺠﺎﺋﻲ کﺎﺭﺑﺮﺍﻥ ﺷﺒکﻪ ﻭ پﺮﺳﻨﻞ ﺗﺸکﻴﻼﺕ ﺍﻣﻨﻴﺖ ﺷﺒکﻪ ﺑﻤﻨﻈﻮﺭ ﺗﻐﻴﻴﺮ ﺩﺭ ﺩﺳﺘﺮﺳﻲ ﻭ ﺣﺪﻭﺩ ﺍﺧﺘﻴﺎﺭﺍﺕ آﻨﻬﺎ ﺩﺭ ﺩﺳﺘﺮﺳﻲ ﺑﻪ ﺳﺮﻣﺎﻳﻪﻫﺎﻱ ﺷﺒکﻪ. ﺑﺮﺭﺳﻲ ﻧﻴﺎﺯﻣﻨﺪﻳﻬﺎﻱ ﺍﻣﻨﻴﺘﻲ ﻭ ﺭﻭﺷﻬﺎﻱ ﺍﻳﻤﻦﺳﺎﺯﻱ ﺳﻴﺴﺘﻢ ﻋﺎﻣﻠﻬﺎ، ﺳﺮﻭﻳﺲﺩﻫﻨﺪﻩﻫﺎﻱ ﺷﺒکﻪ، ﺧﻄﻮﻁ ﺍﺭﺗﺒﺎﻃﻲ، ﻧﺮﻡﺍﻓﺰﺍﺭﻫﺎ، ﺗﺠﻬﻴﺰﺍﺕ ﺷﺒکﻪ ﻭ ﺍﻣﻨﻴﺖ ﺷﺒکﻪ ﺟﺪﻳﺪ کﻪ ﺑکﺎﺭگﻴﺮﻱ آﻨﻬﺎ ﺩﺭ ﺷﺒکﻪ، ﻣﻮﺭﺩ ﺗﺎﺋﻴﺪ ﻗﺮﺍﺭ گﺮﻓﺘﻪ ﺍﺳﺖ. ﺍﺭﺍﺋﻪ ﺩﺳﺘﻮﺭﺍﻟﻌﻤﻞﻫﺎﻱ ﺍﻳﻤﻦﺳﺎﺯﻱ ﻭ پﻴکﺮﺑﻨﺪﻱ ﺍﻣﻦ ﺑﺮﺍﻱ ﻫﺮ ﻳک ﺍﺯ ﻣﻮﺍﺭﺩ ﻓﻮﻕ 10. Rev 17 7002 19 Aug

ﺍﺟﺰﺍﺀ ﻭ ﺳﺎﺧﺘﺎﺭ ﺗﺸکﻴﻼﺕ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ﺳﺎﺯﻣﺎﻥ u ﺷﺮﺡ ﻭﻇﺎﻳﻒ ﻧگﻬﺪﺍﺭﻱ ﺍﻣﻨﻴﺖ § ﺑﺮﺭﺳﻲ ﻭﺿﻌﻴﺖ ﻋﻤﻠکﺮﺩ ﺳﻴﺴﺘﻢ ﺍﻣﻨﻴﺘﻲ ﺷﺒکﻪ، ﺷﺎﻣﻞ: o o ﻋﻤﻠکﺮﺩ ﺻﺤﻴﺢ ﻓﺎﻳﺮﻭﺍﻟﻬﺎ. ﺳﻴﺴﺘﻢ ﺗﺸﺨﻴﺺ ﺗﻬﺎﺟﻢ. ﺳﻴﺴﺘﻢ ﺛﺒﺖ ﻭﻗﺎﻳﻊ. ﺳﻴﺴﺘﻢ ﺗﻬﻴﻪ ﻧﺴﺨﻪ پﺸﺘﻴﺒﺎﻥ. § ﺍﺭﺍﺋﻪ گﺰﺍﺭﺷﺎﺕ ﺩﻭﺭﻩ ﺍی ﺩﺭ ﺧﺼﻮﺹ ﻋﻤﻠکﺮﺩ ﺳﻴﺴﺘﻢ ﺍﻣﻨﻴﺘﻲ § ﺍﺭﺍﺋﻪ گﺰﺍﺭﺷﺎﺕ آﻤﺎﺭﻱ ﺍﺯ ﻭﺿﻌﻴﺖ ﺳﻴﺴﺘﻢ ﺍﻣﻨﻴﺘﻲ ﺷﺒکﻪ. § ﺭﻓﻊ ﺍﺷکﺎﻻﺕ ﺗﺸﺨﻴﺺ ﺩﺍﺩﻩ ﺷﺪﻩ ﺩﺭ ﻋﻤﻠکﺮﺩ ﺳﻴﺴﺘﻢ ﺍﻣﻨﻴﺘﻲ 10. Rev 27 7002 19 Aug

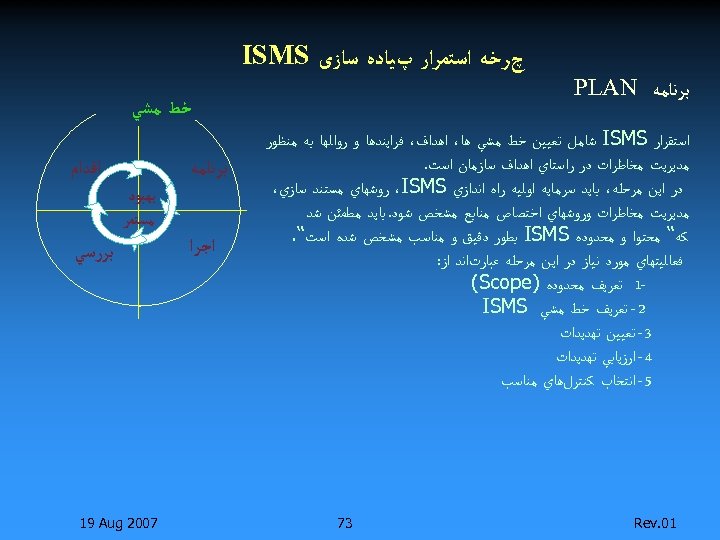

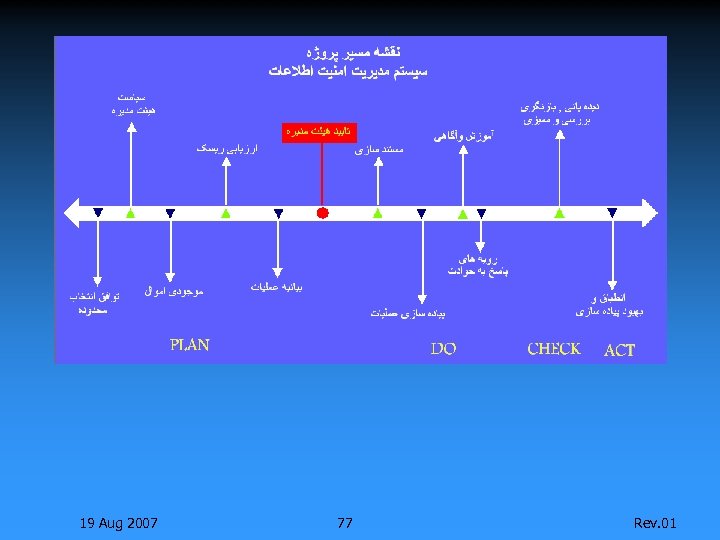

چﺮﺧﻪ ﺍﺳﺘﻤﺮﺍﺭ پﻴﺎﺩﻩ ﺳﺎﺯی ISMS ﺑﺮﻧﺎﻣﻪ PLAN ﺧﻂ ﻣﺸﻲ ﺍﺳﺘﻘﺮﺍﺭ ISMS ﺷﺎﻣﻞ ﺗﻌﻴﻴﻦ ﺧﻂ ﻣﺸﻲ ﻫﺎ، ﺍﻫﺪﺍﻑ، ﻓﺮﺍﻳﻨﺪﻫﺎ ﻭ ﺭﻭﺍﻟﻬﺎ ﺑﻪ ﻣﻨﻈﻮﺭ ﻣﺪﻳﺮﻳﺖ ﻣﺨﺎﻃﺮﺍﺕ ﺩﺭ ﺭﺍﺳﺘﺎﻱ ﺍﻫﺪﺍﻑ ﺳﺎﺯﻣﺎﻥ ﺍﺳﺖ. ﺩﺭ ﺍﻳﻦ ﻣﺮﺣﻠﻪ، ﺑﺎﻳﺪ ﺳﺮﻣﺎﻳﻪ ﺍﻭﻟﻴﻪ ﺭﺍﻩ ﺍﻧﺪﺍﺯﻱ ،ISMS ﺭﻭﺷﻬﺎﻱ ﻣﺴﺘﻨﺪ ﺳﺎﺯﻱ، ﻣﺪﻳﺮﻳﺖ ﻣﺨﺎﻃﺮﺍﺕ ﻭﺭﻭﺷﻬﺎﻱ ﺍﺧﺘﺼﺎﺹ ﻣﻨﺎﺑﻊ ﻣﺸﺨﺺ ﺷﻮﺩ. ﺑﺎﻳﺪ ﻣﻄﻤﺌﻦ ﺷﺪ ﻛﻪ“ ﻣﺤﺘﻮﺍ ﻭ ﻣﺤﺪﻭﺩﻩ ISMS ﺑﻄﻮﺭ ﺩﻗﻴﻖ ﻭ ﻣﻨﺎﺳﺐ ﻣﺸﺨﺺ ﺷﺪﻩ ﺍﺳﺖ“. ﻓﻌﺎﻟﻴﺘﻬﺎﻱ ﻣﻮﺭﺩ ﻧﻴﺎﺯ ﺩﺭ ﺍﻳﻦ ﻣﺮﺣﻠﻪ ﻋﺒﺎﺭﺕﺍﻧﺪ ﺍﺯ: 1 ﺗﻌﺮﻳﻒ ﻣﺤﺪﻭﺩﻩ ) (Scope 2 - ﺗﻌﺮﻳﻒ ﺧﻂ ﻣﺸﻲ ISMS 3 - ﺗﻌﻴﻴﻦ ﺗﻬﺪﻳﺪﺍﺕ 4 - ﺍﺭﺯﻳﺎﺑﻲ ﺗﻬﺪﻳﺪﺍﺕ 5 - ﺍﻧﺘﺨﺎﺏ ﻛﻨﺘﺮﻝﻫﺎﻱ ﻣﻨﺎﺳﺐ 10. Rev 37 ﺍﻗﺪﺍﻡ ﺑﺮﻧﺎﻣﻪ ﺑﻬﺒﻮﺩ ﻣﺴﺘﻤﺮ ﺍﺟﺮﺍ ﺑﺮﺭﺳﻲ 7002 19 Aug

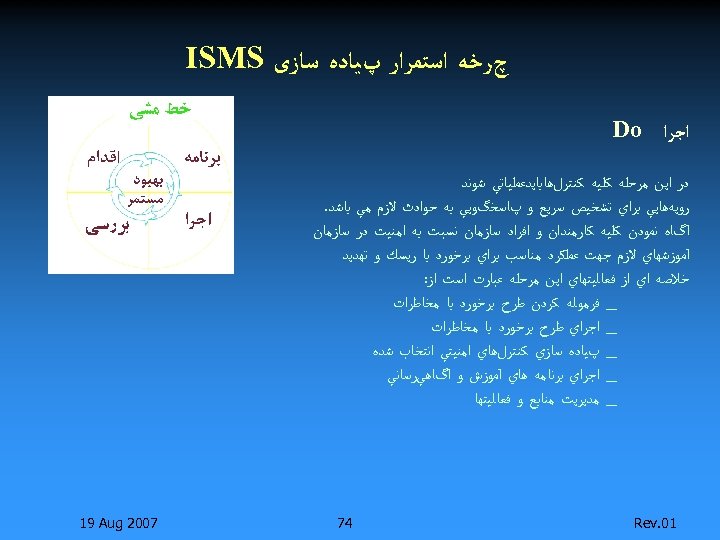

چﺮﺧﻪ ﺍﺳﺘﻤﺮﺍﺭ پﻴﺎﺩﻩ ﺳﺎﺯی ISMS ﺍﺟﺮﺍ Do ﺩﺭ ﺍﻳﻦ ﻣﺮﺣﻠﻪ ﻛﻠﻴﻪ ﻛﻨﺘﺮﻝﻫﺎﺑﺎﻳﺪﻋﻤﻠﻴﺎﺗﻲ ﺷﻮﻧﺪ ﺭﻭﻳﻪﻫﺎﻳﻲ ﺑﺮﺍﻱ ﺗﺸﺨﻴﺺ ﺳﺮﻳﻊ ﻭ پﺎﺳﺨگﻮﻳﻲ ﺑﻪ ﺣﻮﺍﺩﺙ ﻻﺯﻡ ﻣﻲ ﺑﺎﺷﺪ. آگﺎﻩ ﻧﻤﻮﺩﻥ ﻛﻠﻴﻪ ﻛﺎﺭﻣﻨﺪﺍﻥ ﻭ ﺍﻓﺮﺍﺩ ﺳﺎﺯﻣﺎﻥ ﻧﺴﺒﺖ ﺑﻪ ﺍﻣﻨﻴﺖ ﺩﺭ ﺳﺎﺯﻣﺎﻥ آﻤﻮﺯﺷﻬﺎﻱ ﻻﺯﻡ ﺟﻬﺖ ﻋﻤﻠﻜﺮﺩ ﻣﻨﺎﺳﺐ ﺑﺮﺍﻱ ﺑﺮﺧﻮﺭﺩ ﺑﺎ ﺭﻳﺴﻚ ﻭ ﺗﻬﺪﻳﺪ ﺧﻼﺻﻪ ﺍﻱ ﺍﺯ ﻓﻌﺎﻟﻴﺘﻬﺎﻱ ﺍﻳﻦ ﻣﺮﺣﻠﻪ ﻋﺒﺎﺭﺕ ﺍﺳﺖ ﺍﺯ: _ ﻓﺮﻣﻮﻟﻪ ﻛﺮﺩﻥ ﻃﺮﺡ ﺑﺮﺧﻮﺭﺩ ﺑﺎ ﻣﺨﺎﻃﺮﺍﺕ _ ﺍﺟﺮﺍﻱ ﻃﺮﺡ ﺑﺮﺧﻮﺭﺩ ﺑﺎ ﻣﺨﺎﻃﺮﺍﺕ _ پﻴﺎﺩﻩ ﺳﺎﺯﻱ ﻛﻨﺘﺮﻝﻫﺎﻱ ﺍﻣﻨﻴﺘﻲ ﺍﻧﺘﺨﺎﺏ ﺷﺪﻩ _ ﺍﺟﺮﺍﻱ ﺑﺮﻧﺎﻣﻪ ﻫﺎﻱ آﻤﻮﺯﺵ ﻭ آگﺎﻫﻲﺭﺳﺎﻧﻲ _ ﻣﺪﻳﺮﻳﺖ ﻣﻨﺎﺑﻊ ﻭ ﻓﻌﺎﻟﻴﺘﻬﺎ 10. Rev 47 7002 19 Aug

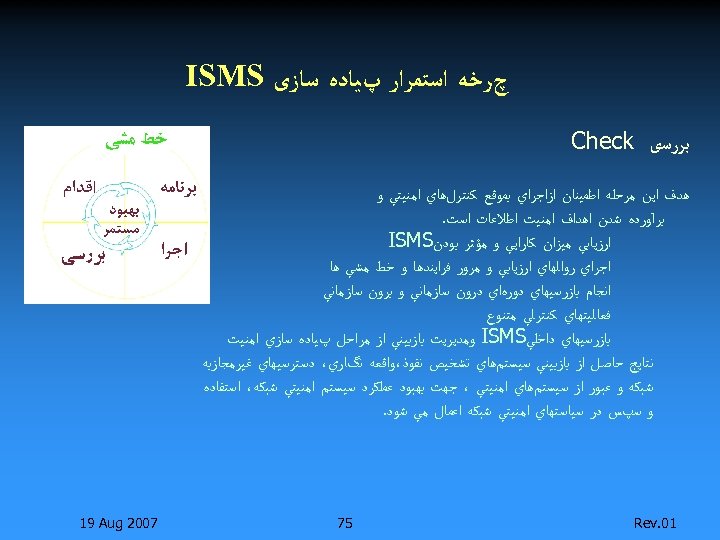

چﺮﺧﻪ ﺍﺳﺘﻤﺮﺍﺭ پﻴﺎﺩﻩ ﺳﺎﺯی ISMS ﺑﺮﺭﺳی Check ﻫﺪﻑ ﺍﻳﻦ ﻣﺮﺣﻠﻪ ﺍﻃﻤﻴﻨﺎﻥ ﺍﺯﺍﺟﺮﺍﻱ ﺑﻤﻮﻗﻊ ﻛﻨﺘﺮﻝﻫﺎﻱ ﺍﻣﻨﻴﺘﻲ ﻭ ﺑﺮآﻮﺭﺩﻩ ﺷﺪﻥ ﺍﻫﺪﺍﻑ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ ﺍﺳﺖ. ﺍﺭﺯﻳﺎﺑﻲ ﻣﻴﺰﺍﻥ ﻛﺎﺭﺍﻳﻲ ﻭ ﻣﺆﺜﺮ ﺑﻮﺩﻥ ISMS ﺍﺟﺮﺍﻱ ﺭﻭﺍﻟﻬﺎﻱ ﺍﺭﺯﻳﺎﺑﻲ ﻭ ﻣﺮﻭﺭ ﻓﺮﺍﻳﻨﺪﻫﺎ ﻭ ﺧﻂ ﻣﺸﻲ ﻫﺎ ﺍﻧﺠﺎﻡ ﺑﺎﺯﺭﺳﻴﻬﺎﻱ ﺩﻭﺭﻩﺍﻱ ﺩﺭﻭﻥ ﺳﺎﺯﻣﺎﻧﻲ ﻭ ﺑﺮﻭﻥ ﺳﺎﺯﻣﺎﻧﻲ ﻓﻌﺎﻟﻴﺘﻬﺎﻱ ﻛﻨﺘﺮﻟﻲ ﻣﺘﻨﻮﻉ ﺑﺎﺯﺭﺳﻴﻬﺎﻱ ﺩﺍﺧﻠﻲ ISMS ﻭﻣﺪﻳﺮﻳﺖ ﺑﺎﺯﺑﻴﻨﻲ ﺍﺯ ﻣﺮﺍﺣﻞ پﻴﺎﺩﻩ ﺳﺎﺯﻱ ﺍﻣﻨﻴﺖ ﻧﺘﺎﻳﺞ ﺣﺎﺻﻞ ﺍﺯ ﺑﺎﺯﺑﻴﻨﻲ ﺳﻴﺴﺘﻢﻫﺎﻱ ﺗﺸﺨﻴﺺ ﻧﻔﻮﺫ،ﻭﺍﻗﻌﻪ ﻧگﺎﺭﻱ، ﺩﺳﺘﺮﺳﻴﻬﺎﻱ ﻏﻴﺮﻣﺠﺎﺯﺑﻪ ﺷﺒﻜﻪ ﻭ ﻋﺒﻮﺭ ﺍﺯ ﺳﻴﺴﺘﻢﻫﺎﻱ ﺍﻣﻨﻴﺘﻲ ، ﺟﻬﺖ ﺑﻬﺒﻮﺩ ﻋﻤﻠﻜﺮﺩ ﺳﻴﺴﺘﻢ ﺍﻣﻨﻴﺘﻲ ﺷﺒﻜﻪ، ﺍﺳﺘﻔﺎﺩﻩ ﻭ ﺳپﺲ ﺩﺭ ﺳﻴﺎﺳﺘﻬﺎﻱ ﺍﻣﻨﻴﺘﻲ ﺷﺒﻜﻪ ﺍﻋﻤﺎﻝ ﻣﻲ ﺷﻮﺩ. 10. Rev 57 7002 19 Aug

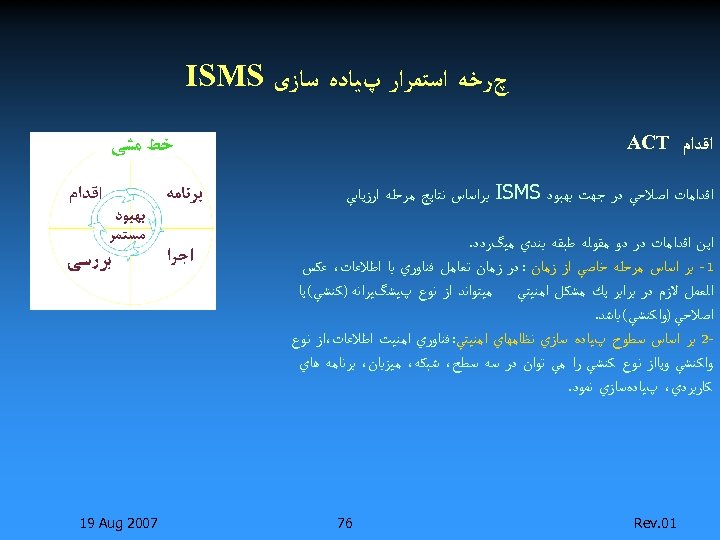

چﺮﺧﻪ ﺍﺳﺘﻤﺮﺍﺭ پﻴﺎﺩﻩ ﺳﺎﺯی ISMS ﺍﻗﺪﺍﻡ ACT ﺍﻗﺪﺍﻣﺎﺕ ﺍﺻﻼﺣﻲ ﺩﺭ ﺟﻬﺖ ﺑﻬﺒﻮﺩ ISMS ﺑﺮﺍﺳﺎﺱ ﻧﺘﺎﻳﺞ ﻣﺮﺣﻠﻪ ﺍﺭﺯﻳﺎﺑﻲ ﺍﻳﻦ ﺍﻗﺪﺍﻣﺎﺕ ﺩﺭ ﺩﻭ ﻣﻘﻮﻟﻪ ﻃﺒﻘﻪ ﺑﻨﺪﻱ ﻣﻴگﺮﺩﺩ. 1 - ﺑﺮ ﺍﺳﺎﺱ ﻣﺮﺣﻠﻪ ﺧﺎﺻﻲ ﺍﺯ ﺯﻣﺎﻥ : ﺩﺭ ﺯﻣﺎﻥ ﺗﻌﺎﻣﻞ ﻓﻨﺎﻭﺭﻱ ﺑﺎ ﺍﻃﻼﻋﺎﺕ، ﻋﻜﺲ ﺍﻟﻌﻤﻞ ﻻﺯﻡ ﺩﺭ ﺑﺮﺍﺑﺮ ﻳﻚ ﻣﺸﻜﻞ ﺍﻣﻨﻴﺘﻲ ﻣﻴﺘﻮﺍﻧﺪ ﺍﺯ ﻧﻮﻉ پﻴﺸگﻴﺮﺍﻧﻪ )ﻛﻨﺸﻲ( ﻳﺎ ﺍﺻﻼﺣﻲ )ﻭﺍﻛﻨﺸﻲ( ﺑﺎﺷﺪ. 2 ﺑﺮ ﺍﺳﺎﺱ ﺳﻄﻮﺡ پﻴﺎﺩﻩ ﺳﺎﺯﻱ ﻧﻈﺎﻣﻬﺎﻱ ﺍﻣﻨﻴﺘﻲ: ﻓﻨﺎﻭﺭﻱ ﺍﻣﻨﻴﺖ ﺍﻃﻼﻋﺎﺕ،ﺍﺯ ﻧﻮﻉ ﻭﺍﻛﻨﺸﻲ ﻭﻳﺎﺍﺯ ﻧﻮﻉ ﻛﻨﺸﻲ ﺭﺍ ﻣﻲ ﺗﻮﺍﻥ ﺩﺭ ﺳﻪ ﺳﻄﺢ، ﺷﺒﻜﻪ، ﻣﻴﺰﺑﺎﻥ، ﺑﺮﻧﺎﻣﻪ ﻫﺎﻱ ﻛﺎﺭﺑﺮﺩﻱ، پﻴﺎﺩﻩﺳﺎﺯﻱ ﻧﻤﻮﺩ. 10. Rev 67 7002 19 Aug

19 Aug 2007 77 Rev. 01

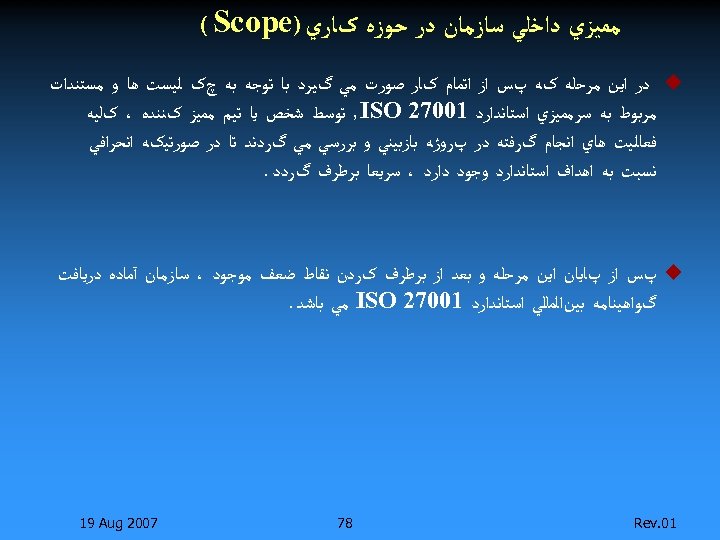

ﻣﻤﻴﺰﻱ ﺩﺍﺧﻠﻲ ﺳﺎﺯﻣﺎﻥ ﺩﺭ ﺣﻮﺯﻩ کﺎﺭﻱ ) ( Scope u ﺩﺭ ﺍﻳﻦ ﻣﺮﺣﻠﻪ کﻪ پﺲ ﺍﺯ ﺍﺗﻤﺎﻡ کﺎﺭ ﺻﻮﺭﺕ ﻣﻲ گﻴﺮﺩ ﺑﺎ ﺗﻮﺟﻪ ﺑﻪ چک ﻟﻴﺴﺖ ﻫﺎ ﻭ ﻣﺴﺘﻨﺪﺍﺕ ﻣﺮﺑﻮﻁ ﺑﻪ ﺳﺮﻣﻤﻴﺰﻱ ﺍﺳﺘﺎﻧﺪﺍﺭﺩ 10072 , ISO ﺗﻮﺳﻂ ﺷﺨﺺ ﻳﺎ ﺗﻴﻢ ﻣﻤﻴﺰ کﻨﻨﺪﻩ ، کﻠﻴﻪ ﻓﻌﺎﻟﻴﺖ ﻫﺎﻱ ﺍﻧﺠﺎﻡ گﺮﻓﺘﻪ ﺩﺭ پﺮﻭژﻪ ﺑﺎﺯﺑﻴﻨﻲ ﻭ ﺑﺮﺭﺳﻲ ﻣﻲ گﺮﺩﻧﺪ ﺗﺎ ﺩﺭ ﺻﻮﺭﺗﻴکﻪ ﺍﻧﺤﺮﺍﻓﻲ ﻧﺴﺒﺖ ﺑﻪ ﺍﻫﺪﺍﻑ ﺍﺳﺘﺎﻧﺪﺍﺭﺩ ﻭﺟﻮﺩ ﺩﺍﺭﺩ ، ﺳﺮﻳﻌﺎ ﺑﺮﻃﺮﻑ گﺮﺩﺩ. u پﺲ ﺍﺯ پﺎﻳﺎﻥ ﺍﻳﻦ ﻣﺮﺣﻠﻪ ﻭ ﺑﻌﺪ ﺍﺯ ﺑﺮﻃﺮﻑ کﺮﺩﻥ ﻧﻘﺎﻁ ﺿﻌﻒ ﻣﻮﺟﻮﺩ ، ﺳﺎﺯﻣﺎﻥ آﻤﺎﺩﻩ ﺩﺭﻳﺎﻓﺖ گﻮﺍﻫﻴﻨﺎﻣﻪ ﺑﻴﻦﺍﻟﻤﻠﻠﻲ ﺍﺳﺘﺎﻧﺪﺍﺭﺩ 10072 ISO ﻣﻲ ﺑﺎﺷﺪ. 10. Rev 87 7002 19 Aug

ﺻﺪﻭﺭ گﻮﺍﻫﻴﻨﺎﻣﻪ ﺑﻴﻦﺍﻟﻤﻠﻠﻲ ﺍﺳﺘﺎﻧﺪﺍﺭﺩ 10072 ISO u ﺩﺭ پﺎﻳﺎﻥ پﺮﻭژﻪ ﻭ پﺲ ﺍﺯ ﺍﻳﻨکﻪ ﺗﺸﺨﻴﺺ ﺩﺍﺩﻩ ﺷﺪ کﻪ ﺳﺎﺯﻣﺎﻥ آﻤﺎﺩﻩ ﺩﺭﻳﺎﻓﺖ گﻮﺍﻫﻴﻨﺎﻣﻪ ﻣﻲ ﺑﺎﺷﺪ ﻭ ﺩﺭ ﺻﻮﺭﺕ ﺗﻤﺎﻳﻞ ﻣﺪﻳﺮﻳﺖ ﺳﺎﺯﻣﺎﻥ ، ﺍﺯ ﻳک ﻣﺮکﺰ ﺗﺼﺪﻳﻖ ﻣﻌﺘﺒﺮ ) (Certification Body CB ﺑﺮﺍﻱ ﺻﺪﻭﺭ گﻮﺍﻫﻴﻨﺎﻣﻪ ﺩﻋﻮﺕ ﺑﻌﻤﻞ ﻣﻲ آﻴﺪ. 10. Rev 97 7002 19 Aug

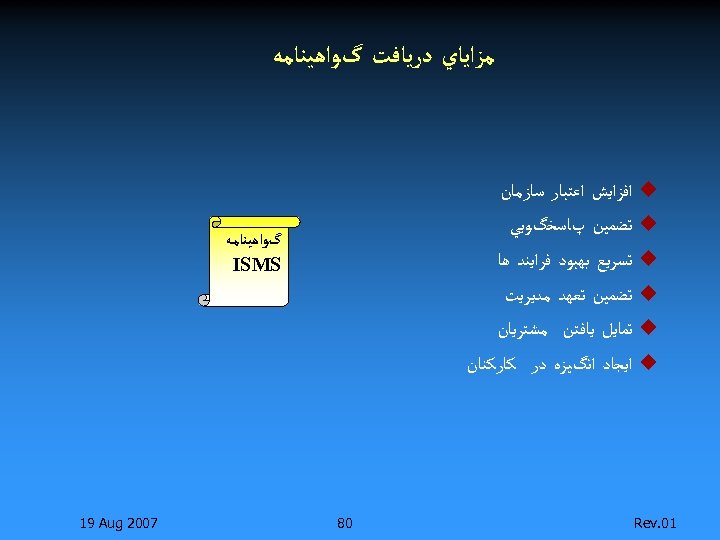

ﻣﺰﺍﻳﺎﻱ ﺩﺭﻳﺎﻓﺖ گﻮﺍﻫﻴﻨﺎﻣﻪ u u u 10. Rev ﺍﻓﺰﺍﻳﺶ ﺍﻋﺘﺒﺎﺭ ﺳﺎﺯﻣﺎﻥ ﺗﻀﻤﻴﻦ پﺎﺳﺨگﻮﻳﻲ ﺗﺴﺮﻳﻊ ﺑﻬﺒﻮﺩ ﻓﺮﺍﻳﻨﺪ ﻫﺎ ﺗﻀﻤﻴﻦ ﺗﻌﻬﺪ ﻣﺪﻳﺮﻳﺖ ﺗﻤﺎﻳﻞ ﻳﺎﻓﺘﻦ ﻣﺸﺘﺮﻳﺎﻥ ﺍﻳﺠﺎﺩ ﺍﻧگﻴﺰﻩ ﺩﺭ ﻛﺎﺭﻛﻨﺎﻥ گﻮﺍﻫﻴﻨﺎﻣﻪ ISMS 08 7002 19 Aug

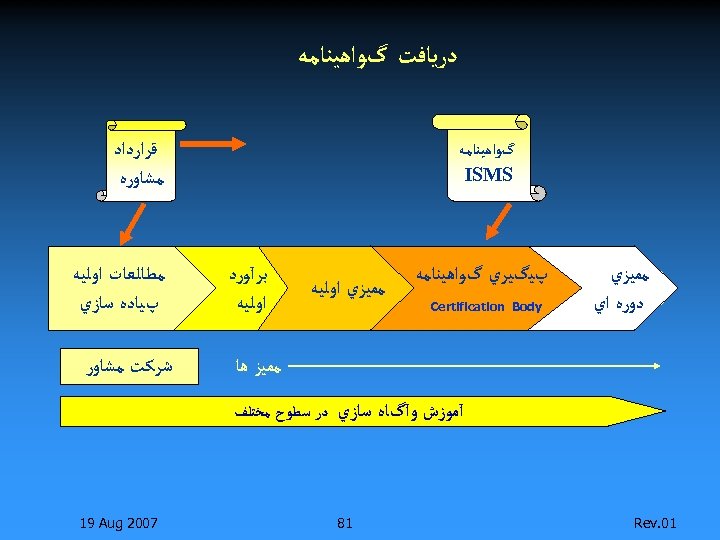

ﺩﺭﻳﺎﻓﺖ گﻮﺍﻫﻴﻨﺎﻣﻪ ﻗﺮﺍﺭﺩﺍﺩ ﻣﺸﺎﻭﺭﻩ گﻮﺍﻫﻴﻨﺎﻣﻪ ISMS ﻣﻤﻴﺰﻱ ﺩﻭﺭﻩ ﺍﻱ پﻴگﻴﺮﻱ گﻮﺍﻫﻴﻨﺎﻣﻪ Certification Body ﻣﻤﻴﺰﻱ ﺍﻭﻟﻴﻪ ﺑﺮآﻮﺭﺩ ﺍﻭﻟﻴﻪ ﻣﻤﻴﺰ ﻫﺎ آﻤﻮﺯﺵ ﻭآگﺎﻩ ﺳﺎﺯﻱ 10. Rev 18 ﻣﻄﺎﻟﻌﺎﺕ ﺍﻭﻟﻴﻪ پﻴﺎﺩﻩ ﺳﺎﺯﻱ ﺷﺮﻛﺖ ﻣﺸﺎﻭﺭ ﺩﺭ ﺳﻄﻮﺡ ﻣﺨﺘﻠﻒ 7002 19 Aug

ﺑﺎ ﺳپﺎﺱ ﻭﺗﺸکﺮ ﻣﻬﺪﻳﻪ کﺸﻤﻴﺮی kashmiri@um. ac. ir 10. Rev 28 7002 19 Aug

ae12c663eb471150657f2a075d65fe09.ppt