8cc605485f73cdade331616739f4f168.ppt

- Количество слайдов: 23

Интеллектуальная система Компьютерной защиты

Интеллектуальная система Компьютерной защиты

Рынок антивирусной индустрии 2

Рынок антивирусной индустрии 2

Исторические факты ü Корпорация Symantec была основана в 1982 году Гари Хендриксом за счет средств, выделенных по гранту Национального научного фонда США. Чистая прибыль Компании по данным Bloomberg в апреле 2010 года достигла 714 миллионов долларов США. ü Компания ESET — международный разработчик антивирусного программного обеспечения и решений в области компьютерной безопасности для корпоративных и домашних пользователей — была основана в 1992 году. Штаб-квартиры ESET находятся в г. Братислава, Словакия и в г. Сан-Диего, США. Компания представлена более чем в 180 странах мира. Доход компании в 2010 году составил 80 миллионов евро. ü «Лаборатория Касперского» — международная группа компаний с центральным офисом в Москве, специализирующаяся на разработке систем защиты от компьютерных вирусов, спама и хакерских атак. Компания входит в пятерку ведущих мировых разработчиков программного обеспечения для защиты информации от интернет-угроз. Оборот компании в 2009 году 480 миллионов долларов США. 3

Исторические факты ü Корпорация Symantec была основана в 1982 году Гари Хендриксом за счет средств, выделенных по гранту Национального научного фонда США. Чистая прибыль Компании по данным Bloomberg в апреле 2010 года достигла 714 миллионов долларов США. ü Компания ESET — международный разработчик антивирусного программного обеспечения и решений в области компьютерной безопасности для корпоративных и домашних пользователей — была основана в 1992 году. Штаб-квартиры ESET находятся в г. Братислава, Словакия и в г. Сан-Диего, США. Компания представлена более чем в 180 странах мира. Доход компании в 2010 году составил 80 миллионов евро. ü «Лаборатория Касперского» — международная группа компаний с центральным офисом в Москве, специализирующаяся на разработке систем защиты от компьютерных вирусов, спама и хакерских атак. Компания входит в пятерку ведущих мировых разработчиков программного обеспечения для защиты информации от интернет-угроз. Оборот компании в 2009 году 480 миллионов долларов США. 3

Исторические факты ü Trend Micro — американо-японская компания по разработке антивирусного программного обеспечения. Имеет подразделения во многих странах мира. Штабквартира — в Токио. Оборот компании за 2007 год составил 810 миллионов долларов США. ü Panda Antivirus — антивирусное программное обеспечение, разрабатываемое Panda Security. Предоставляет пользователю защиту от вирусов, троянских программ, шпионских программ, червей, adware и дозвонщиков. ü Mc. Afee — компания-разработчик антивирусного программного обеспечения со штаб-квартирой в Санта-Кларе, штат Калифорния, США. Она производит вирусный сканер Mc. Afee и сопутствующие продукты и услуги. 19 августа 2010 года была приобретена компанией Intel за 7, 68 млрд. долларов. Чистая прибыль компании в 2008 году достигла 1, 6 миллиарда долларов США. 4

Исторические факты ü Trend Micro — американо-японская компания по разработке антивирусного программного обеспечения. Имеет подразделения во многих странах мира. Штабквартира — в Токио. Оборот компании за 2007 год составил 810 миллионов долларов США. ü Panda Antivirus — антивирусное программное обеспечение, разрабатываемое Panda Security. Предоставляет пользователю защиту от вирусов, троянских программ, шпионских программ, червей, adware и дозвонщиков. ü Mc. Afee — компания-разработчик антивирусного программного обеспечения со штаб-квартирой в Санта-Кларе, штат Калифорния, США. Она производит вирусный сканер Mc. Afee и сопутствующие продукты и услуги. 19 августа 2010 года была приобретена компанией Intel за 7, 68 млрд. долларов. Чистая прибыль компании в 2008 году достигла 1, 6 миллиарда долларов США. 4

Проблемы современной антивирусной индустрии 5

Проблемы современной антивирусной индустрии 5

Сигнатурный анализ Антивирусная база . . . 6

Сигнатурный анализ Антивирусная база . . . 6

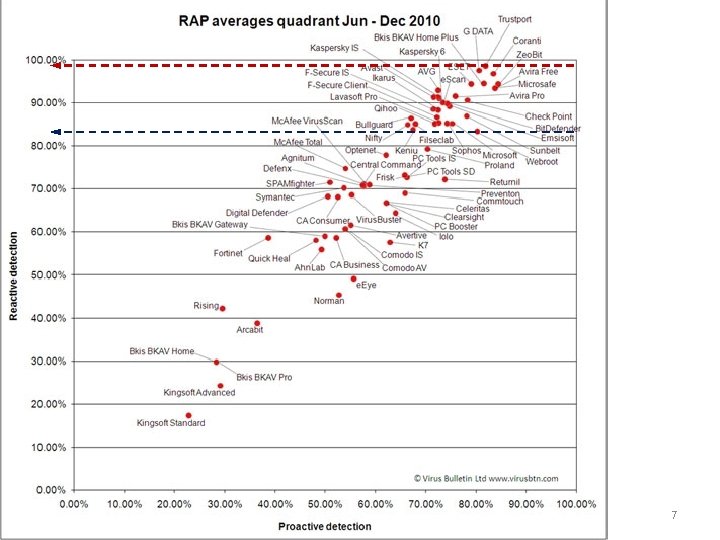

7

7

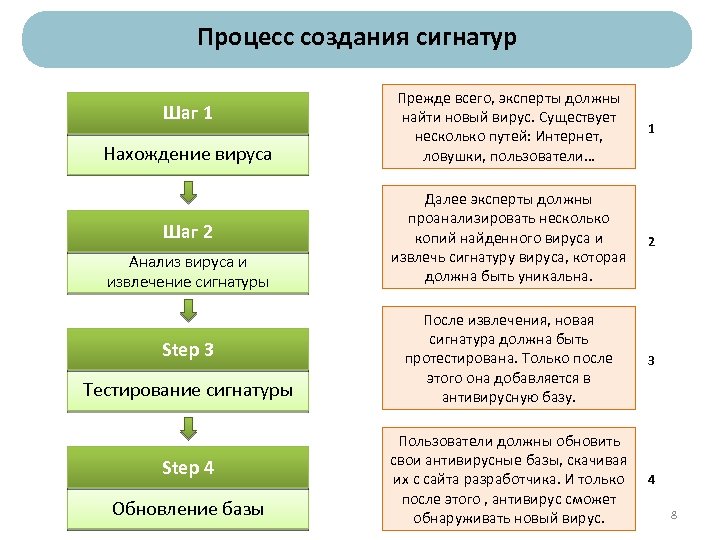

Процесс создания сигнатур Шаг 1 Нахождение вируса Шаг 2 Анализ вируса и извлечение сигнатуры Step 3 Тестирование сигнатуры Step 4 Обновление базы Прежде всего, эксперты должны найти новый вирус. Существует несколько путей: Интернет, ловушки, пользователи… 1 Далее эксперты должны проанализировать несколько копий найденного вируса и извлечь сигнатуру вируса, которая должна быть уникальна. 2 После извлечения, новая сигнатура должна быть протестирована. Только после этого она добавляется в антивирусную базу. 3 Пользователи должны обновить свои антивирусные базы, скачивая их с сайта разработчика. И только после этого , антивирус сможет обнаруживать новый вирус. 4 8

Процесс создания сигнатур Шаг 1 Нахождение вируса Шаг 2 Анализ вируса и извлечение сигнатуры Step 3 Тестирование сигнатуры Step 4 Обновление базы Прежде всего, эксперты должны найти новый вирус. Существует несколько путей: Интернет, ловушки, пользователи… 1 Далее эксперты должны проанализировать несколько копий найденного вируса и извлечь сигнатуру вируса, которая должна быть уникальна. 2 После извлечения, новая сигнатура должна быть протестирована. Только после этого она добавляется в антивирусную базу. 3 Пользователи должны обновить свои антивирусные базы, скачивая их с сайта разработчика. И только после этого , антивирус сможет обнаруживать новый вирус. 4 8

9

9

Недостатки сигнатурного анализа ü неспособность обнаружения новых ранее неизвестных вредоносных программ и компьютерных вирусов; ü трудоемкий процесс ручного анализа вредоносных программ и извлечения сигнатуры, что приводит к значительным временным затратам выпуска обновлений для новых угроз. 10

Недостатки сигнатурного анализа ü неспособность обнаружения новых ранее неизвестных вредоносных программ и компьютерных вирусов; ü трудоемкий процесс ручного анализа вредоносных программ и извлечения сигнатуры, что приводит к значительным временным затратам выпуска обновлений для новых угроз. 10

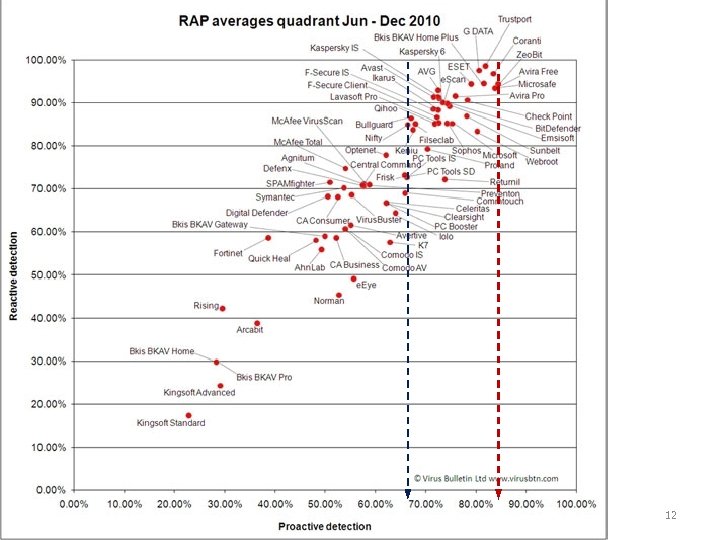

Эвристический анализ Существует несколько алгоритмов эвристического анализа программ с целью выявления их вредоносности: ü поведенческий блокиратор. Анализирует поведение подозрительных программ, и на основе списка запрещенных действий принимает решение о запрете или разрешении выполнения анализируемой программы; ü эвристический анализ кода. Анализирует код программы, и на основе списка запрещенных инструкций принимает решение о запрете или разрешении выполнения анализируемой программы; ü другие алгоритмы. 11

Эвристический анализ Существует несколько алгоритмов эвристического анализа программ с целью выявления их вредоносности: ü поведенческий блокиратор. Анализирует поведение подозрительных программ, и на основе списка запрещенных действий принимает решение о запрете или разрешении выполнения анализируемой программы; ü эвристический анализ кода. Анализирует код программы, и на основе списка запрещенных инструкций принимает решение о запрете или разрешении выполнения анализируемой программы; ü другие алгоритмы. 11

12

12

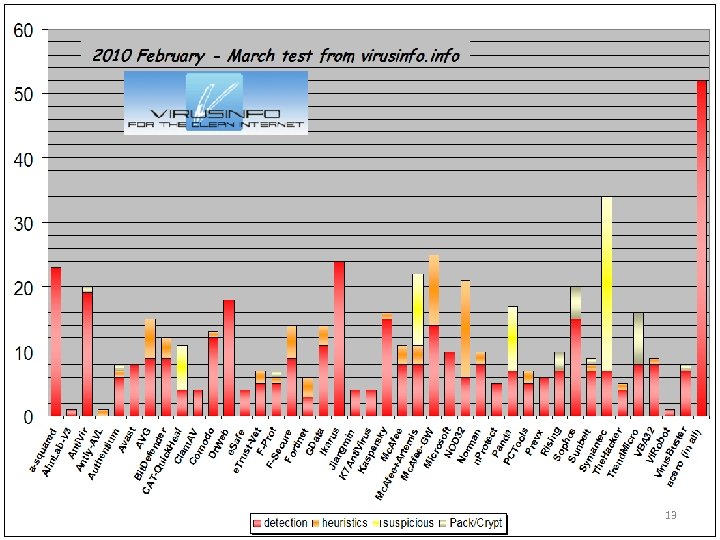

Proactive detection. Test of antivirus software 13

Proactive detection. Test of antivirus software 13

Недостатки эвристического анализа ü высокая степень возникновения ложных обнаружений; ü недостаточный уровень предлагаемой защиты. 14

Недостатки эвристического анализа ü высокая степень возникновения ложных обнаружений; ü недостаточный уровень предлагаемой защиты. 14

Методы искусственного интеллекта 15

Методы искусственного интеллекта 15

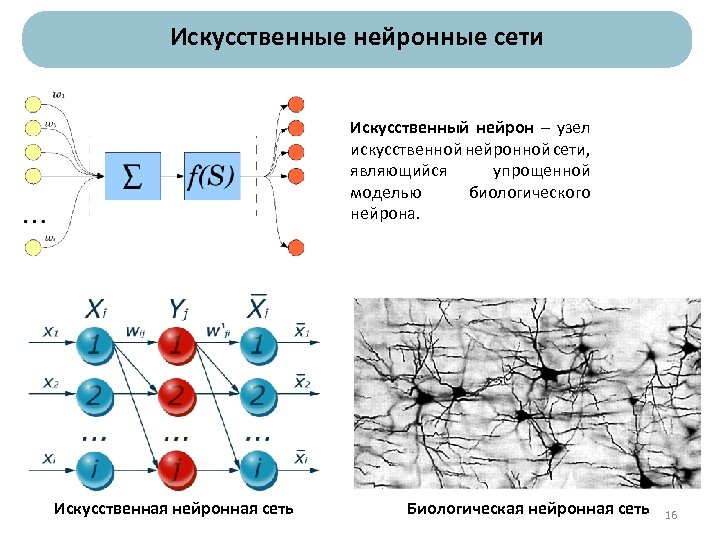

Искусственные нейронные сети Искусственный нейрон – узел искусственной нейронной сети, являющийся упрощенной моделью биологического нейрона. Искусственная нейронная сеть Биологическая нейронная сеть 16

Искусственные нейронные сети Искусственный нейрон – узел искусственной нейронной сети, являющийся упрощенной моделью биологического нейрона. Искусственная нейронная сеть Биологическая нейронная сеть 16

Искусственные иммунные системы От биологического иммунитета к искусственному 1 -3. Бактерия проникает в тело и обнаруживается макрофагами. 4. Бактерия изучается макрофагами. Макрофаги представляют антигены бактерии Т- и В-лимфоцитам. 5. Т-хелперы посылают сигнал на активацию другим Т - и В-лимфоцитам. 6. Т-киллеры уничтожают зараженные вирусом клетки. В-лимфоциты производят антитела. 7. Антитела связывают бактерии и продолжают активировать иммунные клетки, в итоге полностью уничтожая инфекцию. 17

Искусственные иммунные системы От биологического иммунитета к искусственному 1 -3. Бактерия проникает в тело и обнаруживается макрофагами. 4. Бактерия изучается макрофагами. Макрофаги представляют антигены бактерии Т- и В-лимфоцитам. 5. Т-хелперы посылают сигнал на активацию другим Т - и В-лимфоцитам. 6. Т-киллеры уничтожают зараженные вирусом клетки. В-лимфоциты производят антитела. 7. Антитела связывают бактерии и продолжают активировать иммунные клетки, в итоге полностью уничтожая инфекцию. 17

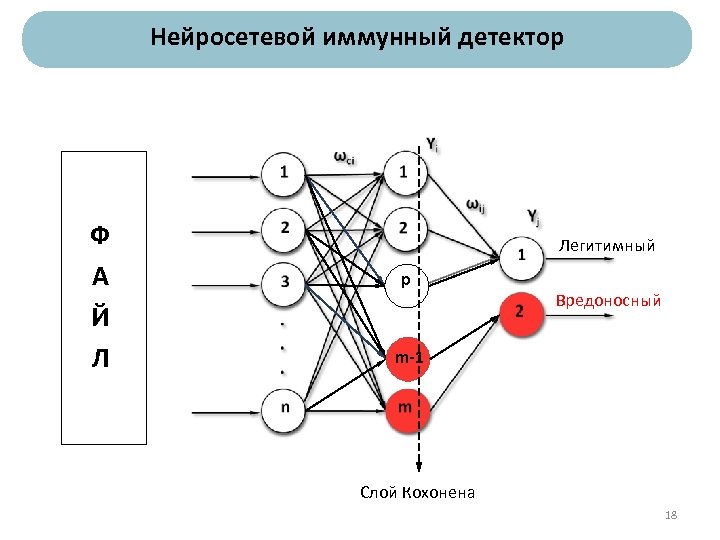

Нейросетевой иммунный детектор Ф А Й Л Легитимный p Вредоносный m-1 Слой Кохонена 18

Нейросетевой иммунный детектор Ф А Й Л Легитимный p Вредоносный m-1 Слой Кохонена 18

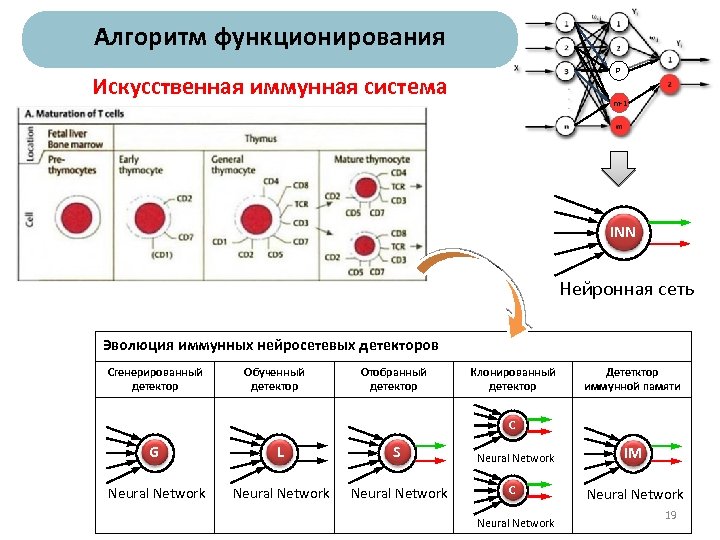

Алгоритм функционирования p Искусственная иммунная система m-1 INN Нейронная сеть Эволюция иммунных нейросетевых детекторов Сгенерированный детектор Обученный детектор Отобранный детектор Клонированный детектор Дететктор иммунной памяти C G L S Neural Network C Neural Network IM Neural Network 19

Алгоритм функционирования p Искусственная иммунная система m-1 INN Нейронная сеть Эволюция иммунных нейросетевых детекторов Сгенерированный детектор Обученный детектор Отобранный детектор Клонированный детектор Дететктор иммунной памяти C G L S Neural Network C Neural Network IM Neural Network 19

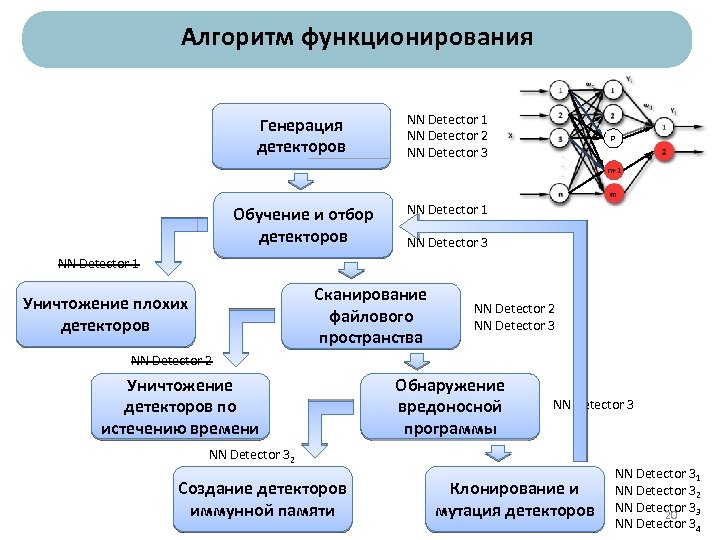

Алгоритм функционирования Генерация детекторов NN Detector 1 NN Detector 2 NN Detector 3 p m-1 Обучение и отбор детекторов NN Detector 1 NN Detector 2 NN Detector 3 NN Detector 1 Сканирование файлового пространства Уничтожение плохих детекторов NN Detector 2 NN Detector 3 NN Detector 2 Уничтожение детекторов по истечению времени Обнаружение вредоносной программы NN Detector 32 Создание детекторов иммунной памяти Клонирование и мутация детекторов NN Detector 31 NN Detector 32 NN Detector 33 20 NN Detector 34

Алгоритм функционирования Генерация детекторов NN Detector 1 NN Detector 2 NN Detector 3 p m-1 Обучение и отбор детекторов NN Detector 1 NN Detector 2 NN Detector 3 NN Detector 1 Сканирование файлового пространства Уничтожение плохих детекторов NN Detector 2 NN Detector 3 NN Detector 2 Уничтожение детекторов по истечению времени Обнаружение вредоносной программы NN Detector 32 Создание детекторов иммунной памяти Клонирование и мутация детекторов NN Detector 31 NN Detector 32 NN Detector 33 20 NN Detector 34

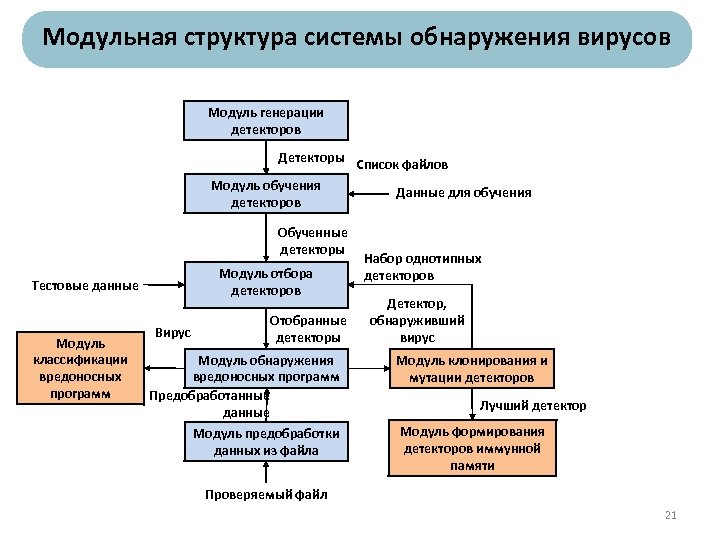

Модульная структура системы обнаружения вирусов Модуль генерации детекторов Детекторы Модуль обучения детекторов Обученные детекторы Модуль отбора детекторов Тестовые данные Модуль классификации вредоносных программ Вирус Отобранные детекторы Модуль обнаружения вредоносных программ Предобработанные данные Модуль предобработки данных из файла Список файлов Данные для обучения Набор однотипных детекторов Детектор, обнаруживший вирус Модуль клонирования и мутации детекторов Лучший детектор Модуль формирования детекторов иммунной памяти Проверяемый файл 21

Модульная структура системы обнаружения вирусов Модуль генерации детекторов Детекторы Модуль обучения детекторов Обученные детекторы Модуль отбора детекторов Тестовые данные Модуль классификации вредоносных программ Вирус Отобранные детекторы Модуль обнаружения вредоносных программ Предобработанные данные Модуль предобработки данных из файла Список файлов Данные для обучения Набор однотипных детекторов Детектор, обнаруживший вирус Модуль клонирования и мутации детекторов Лучший детектор Модуль формирования детекторов иммунной памяти Проверяемый файл 21

Сравнительный анализ обнаружения Вредоносная прогр. Worm. Brontok. q Worm. Net. Sky. q Worm. Rays Worm. Zafi. d Worm. Zafi. f Worm. Bozori. a Worm. Bozori. k Worm. Lovesan. a Worm. Maslan. a Worm. Mytob. a Worm. Sasser. a Trojan. Agent. y Trojan. Dialer. eb Trojan. Small. kj Trojan. Psyme. y Trojan. Adload. a Trojan. Bagle. f Trojan. INS. bl Trojan. INS. gi Trojan. Ladder. a Trojan. Small. dde Trojan. Small. dg Kaspersky antivirus Worm Clear Worm Clear Worm Trojan Clear Trojan Trojan ESET NOD 32 Win 32/Brontok Win 32/Net. Sky Clear New. Heur_PE Win 32/Bozori Win 32/Lovesan Win 32/Maslan Win 32/Mytob Clear Clear Win 32/Bagle Win 32/Trojan Win 32/Trojan Dr. WEB Worm Clear Clear Clear Clear Trojan Trojan ISS (10 детекторов) Malware Malware Malware Clear Malware Malware Malware 22 Malware

Сравнительный анализ обнаружения Вредоносная прогр. Worm. Brontok. q Worm. Net. Sky. q Worm. Rays Worm. Zafi. d Worm. Zafi. f Worm. Bozori. a Worm. Bozori. k Worm. Lovesan. a Worm. Maslan. a Worm. Mytob. a Worm. Sasser. a Trojan. Agent. y Trojan. Dialer. eb Trojan. Small. kj Trojan. Psyme. y Trojan. Adload. a Trojan. Bagle. f Trojan. INS. bl Trojan. INS. gi Trojan. Ladder. a Trojan. Small. dde Trojan. Small. dg Kaspersky antivirus Worm Clear Worm Clear Worm Trojan Clear Trojan Trojan ESET NOD 32 Win 32/Brontok Win 32/Net. Sky Clear New. Heur_PE Win 32/Bozori Win 32/Lovesan Win 32/Maslan Win 32/Mytob Clear Clear Win 32/Bagle Win 32/Trojan Win 32/Trojan Dr. WEB Worm Clear Clear Clear Clear Trojan Trojan ISS (10 детекторов) Malware Malware Malware Clear Malware Malware Malware 22 Malware

Спасибо за внимание 23

Спасибо за внимание 23