773e6631e878ebf0bdd5de12c7fb6557.ppt

- Количество слайдов: 12

Инфраструктура са јавним кључевима (PKI – Public Key Infrastructure) Др Милан Марковић

Садржај § § § Увод у системе са јавним кључевима Компоненте PKI система Сертификационо тело (ЦА) Оператор сертификационог тела (ЦАО) Регистрационо тело (РА) Оператор регистрационог тела (РАО) Дигитални сертификати, структура и стандарди Методе регистрације корисника Системи за дистрибуцију сертификата Управљање животним веком сертификата Листа повучених цертификата Безбедносне процедуре генерисања и заштите приватног кључа ЦА

Садржај § § § § § Сервер за архивирање кључева Стандарди који се односе на функционисање PKI система Типови сертификационог тела и могући начини реализације Генерички модел реализације ЦА као софтверскохардверског система за генерисање дигиталних сертификата Организациони аспекти функционисања PKI система Основни документи рада PKI система Критеријуми које ЦА треба да испуни да би издавало квалификоване дертификате Аспекти интероперабилности PKI система Досадашња искуства у изградњи дертификационих тела у земљи и иностранству Закључак

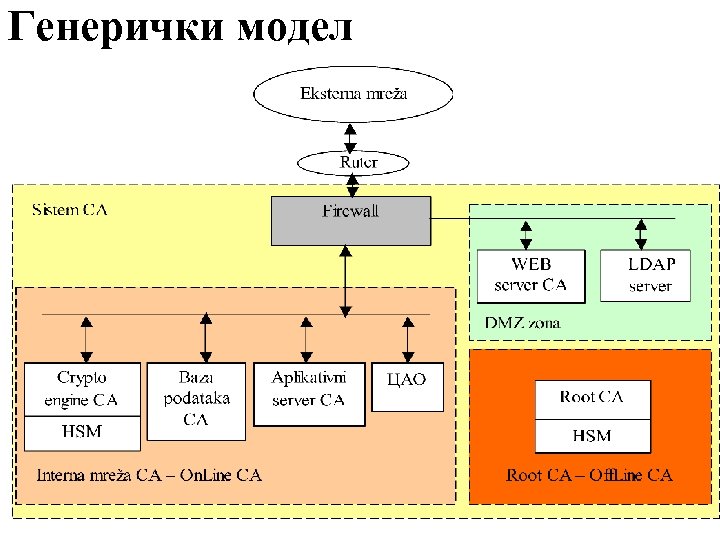

Генерички модел § У оквиру реализације комплетног PKI система, кључна је реализација софтверско-хардверског система ЦА за генерисање дигиталних сертификата и одговарајућих криптографских кључева. § Основне карактеристике једног могућег система (генерички модел) за генерисање дигиталних сертификата и одговарајућих кључева су: § § § § Реализован у складу са важећим светским стандардима, Примењен X. 509 v 3 стандард за сертификате, Примењен X. 509 v 2 стандард за листе опозваних сертификата, PKCS стандарди – најновије верзије, Модуларна реализација, Флексибилност – прилагодљивост потребама корисника. Безбедан систем – примена најновијих резултата из области генерисања криптографских кључева и примене криптографских алгоритама.

Генерички модел

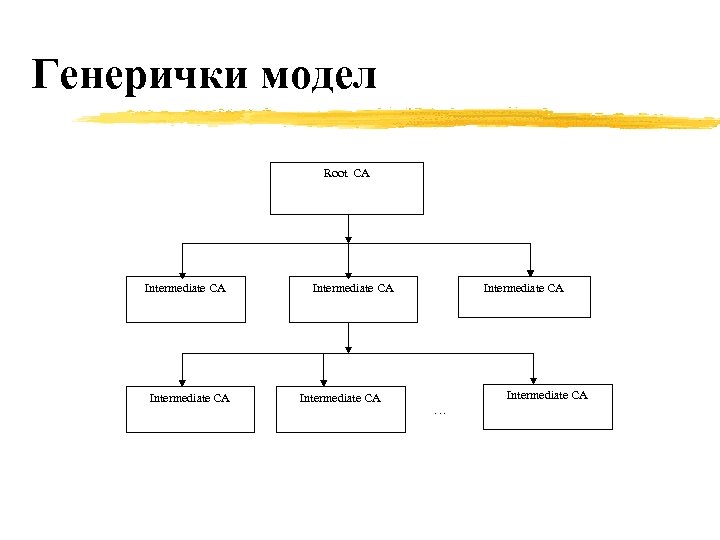

Генерички модел Root CA Intermediate CA Intermediate CA …

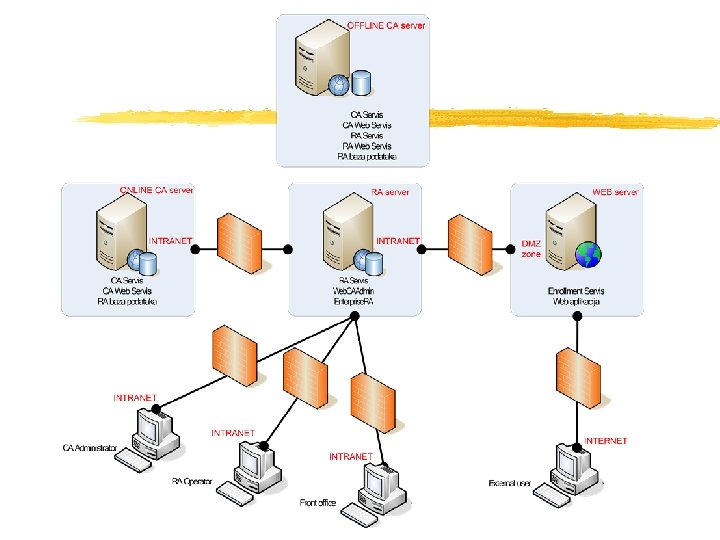

Генерички модел § Сертификационо тело се састоји од On. Line и Off. Line дела. § Off. Line део представља Root ЦА које се користи само у изуетним случајевима када се формира асиметрични приватни кључ и сертификат за нови Intermediate ЦА у хијерархијској структури, која преовладава у савременим PKI системима. § Root ЦА се налази у потпуно одвојеној просторији од осталог дела ЦА и у њему постоји трезор у коме се чувају делови за активацију приватног кључа Root ЦА који се прописаном процедуром дистрибуиране одговорности користе у случајевима генерисања новог Intermediate сертификационог тела (та процедура се назива “ЦА церемонија”).

Генерички модел § У процедури ЦА церемоније, потребно је да присуствује одговарајући минималан број специјалних службеника ЦА који имају приступ појединим деловима за активацију приватног кључа, који се чувају у посебним претинцима у трезору и то најчешће у облику smart картица. § Дакле, одговарајући број smart картица мора бити присутно да би се у HSM уређају Root ЦА могао активирати приватни кључ Root ЦА у складу са Практичним правилима рада сертификационог тела. § Након тога се у HSM уређају изврши генерисање асиметричног пара кључева за нови Intermediate ЦА и изгенерише се његов сертификат применом дигиталног потписа на бази приватног кључа Root ЦА. § Тако добијеним приватним кључем и сертификатом испрограмира се најчешће, HSM или smart картица, Intermediate ЦА која се затим постави у HSM уређај новог, посебно за тај Intermediate ЦА обезбеђеног, Crypto Engine сервера. § Затим се обрише приватни кључ Root ЦА из HSM уређаја и специјалне смарт картице са деловима за активацију кључа се врате у трезор.

Генерички модел § Могуће је да истовремено раде више Intermediate ЦА у On. Line моду рада, тј. да више Intermediate ЦА Crypto Engine сервера буде активирано у On. Line рад генерисања дигиталних сертификата. § On. Line процедура се одвија на следећи начин. Захтеви за издавањем сертификата чији је дигитални потпис успешно проверен од стране WEB сервера ЦА (било да се ради о самопотписаним сертификатима које су корисници доставили директно до WEB сервера ЦА или су то захтеви потписани од стране одговарајућег РАО у оквиру РА где је корисник физички дошао да му се изда сертификат) се од стране апликативног сервера ЦА упућују до одговарајућег Intermediate ЦА Crypto Engine сервера из ког домена је дати корисник. § На датом Crypto Engine серверу (у оквиру HSM уређаја датог сервера) изврши се формирање дигиталног сертификата (у случају самопотписаног захтева) или се изврши генерисање асиметричног пара кључева и формирање дигиталног сертификата за датог корисника.

Генерички модел § Ови подаци се враћају апликативном серверу који их смешта у базу података ЦА и шаље их на одговарајучи начин директно кориснику или у РА где је корисник поднео захтев. § У DMZ зони система ЦА се, поред WEB сервера ЦА, налази и LDAP сервер који служи за публиковање CRL и ARL листа, као и евентуално за публикацију издатих дигиталних сертификата. § Потребно је истаћи да наведени пример реализације система ЦА представља само један могући начин реализације и да се реалне реализације система више или мање разликују у доменима начина генерисања кључева за кориснике, начину дистрибуције кључева и сертификата, као и у начину публикације CRL листе. § Међутим, и поред разлика, основни принципи и концепти савремених сертификационих тела се поклапају са наведеним примером.

ХВАЛА НА ПАЖЊИ

773e6631e878ebf0bdd5de12c7fb6557.ppt