07_Угрозы безопасности.ppt

- Количество слайдов: 35

Информатика Автор В. А. Серков Угрозы безопасности информационных систем Серков Владимир Алексеевич

Особенности информационных технологий Возрастающий удельный вес автоматизированных процедур в общем объеме процессов обработки информации. ► Важность и ответственность решений, принимаемых в на основе компьютерных технологий анализа информации. ► Концентрация информационных ресурсов в компьютерных центрах. ► Серков Владимир Алексеевич

Особенности информационных технологий Территориальное распределение компонентов информационных систем. ► Сложность режимов функционирования технических средств информационных систем. ► Интеграция в единых базах данных информации различного назначения и различной принадлежности. ► Серков Владимир Алексеевич

Особенности информационных технологий Долговременное хранение больших массивов информации на машинных носителях. ► Непосредственный и одновременный доступ к ресурсам (в том числе и к информации) большого числа пользователей различных категорий и различных учреждений. ► Интенсивная циркуляция информации между компонентами информационных систем, в том числе и расположенных на больших расстояниях друг от друга. ► Возрастающая стоимость ресурсов. ► Серков Владимир Алексеевич

Информация как объект защиты Серков Владимир Алексеевич

Информация может являться предметом собственности и подлежит защите в соответствии с требованиями правовых документов или требованиями, устанавливаемыми собственником информации. При этом не имеет значения, кто является собственником информации: государство, юридическое лицо, группа физических лиц, отдельное физическое лицо. В РФ в основу организации работы с информацией положен «Федеральный закон об информации, информатизации и защите информации, ) от 10 января 2003 г. NQ 15 -ФЗ. Серков Владимир Алексеевич

Закон регулирует отношения, возникающие при: Формировании и использовании информационных ресурсов на основе создания, сбора, обработки, накопления, хранения, поиска, распространения и предоставления потребителю документированной информации. ► Создании и использовании информационных технологий и средств их обеспечения. ► Защите информации, прав субъектов, участвующих в информационных процессах и информатизации. ► Серков Владимир Алексеевич

Закон РФ от 23. 09. 92 "О правовой охране программ для электронно-вычислительных машин и баз данных" База данных - объективная форма представления и организации совокупности данных (статей, расчетов и т. д. ), систематизированных таким образом, чтобы эти данные могли быть найдены и обработаны с помощью электронной вычислительной машины (ЭВМ) ► Программа для ЭВМ - объективная форма представления совокупности данных и команд, предназначенных для функционирования ЭВМ и других компьютерных устройств с целью получения определенного результата, включая подготовительные материалы, полученные в ходе разработки программы для ЭВМ и порождаемые ею аудиовизуальные отображения. ► Серков Владимир Алексеевич

Кроме того, информация может составлять государственную, служебную или коммерческую тайну. Наказание за разглашение государственной тайны предусмотрено статьей 283 УК РФ. Серков Владимир Алексеевич

Гражданский кодекс РФ определяет, что информация составляет служебную или коммерческую тайну в случае, когда: ► - она имеет действительную или потенциальную коммерческую ценность в силу неизвестности ее третьим лицам. ► - к ней нет свободного доступа на законном основании. ► - обладатель информации принимает меры к охране ее конфиденциальности. Серков Владимир Алексеевич

Уголовный кодекс РФ Серков Владимир Алексеевич

Статья 272. Неправомерный доступ к компьютерной информации. 1. Неправомерный доступ к охраняемой законом компьютерной информации, то есть информации на машинном носителе, в электронновычислительной машине (ЭВМ), системе ЭВМ или их сети, если это деяние повлекло уничтожение, блокирование, модификацию либо копирование информации, нарушение работы ЭВМ, системы ЭВМ или их сети, – наказывается штрафом в размере от двухсот до пятисот минимальных размеров оплаты труда, или в размере заработной платы, или иного дохода осужденного за период от двух до пяти месяцев, либо исправительными работами на срок от шести месяцев до одного года, либо лишением свободы на срок до двух лет. 2. То же деяние, совершенное группой лиц по предварительному сговору или организованной группой либо лицом с использованием своего служебного положения, а равно имеющим доступ к ЭВМ, системе ЭВМ или их сети, – наказывается штрафом в размере от пятисот до восьмисот минимальных размеров оплаты труда, или в размере заработной платы, или иного дохода осужденного за период от пяти до восьми месяцев, либо исправительными работами на срок от одного года до двух лет, либо арестом на срок от трех до шести месяцев, либо лишением свободы на срок до пяти лет. Серков Владимир Алексеевич

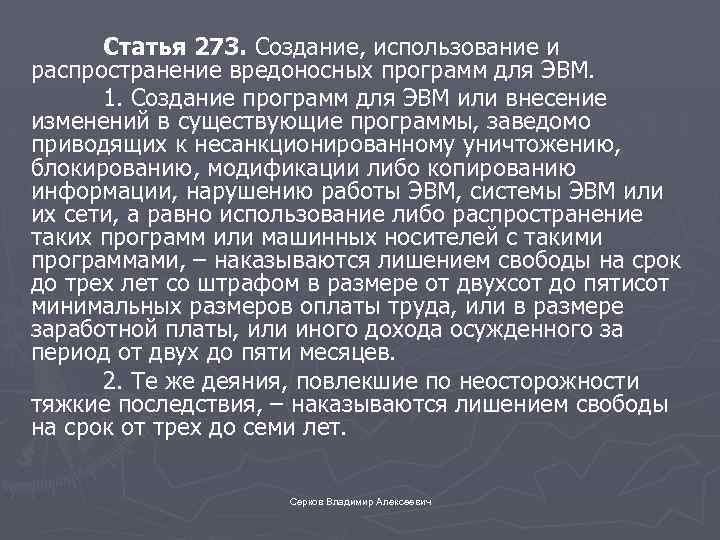

Статья 273. Создание, использование и распространение вредоносных программ для ЭВМ. 1. Создание программ для ЭВМ или внесение изменений в существующие программы, заведомо приводящих к несанкционированному уничтожению, блокированию, модификации либо копированию информации, нарушению работы ЭВМ, системы ЭВМ или их сети, а равно использование либо распространение таких программ или машинных носителей с такими программами, – наказываются лишением свободы на срок до трех лет со штрафом в размере от двухсот до пятисот минимальных размеров оплаты труда, или в размере заработной платы, или иного дохода осужденного за период от двух до пяти месяцев. 2. Те же деяния, повлекшие по неосторожности тяжкие последствия, – наказываются лишением свободы на срок от трех до семи лет. Серков Владимир Алексеевич

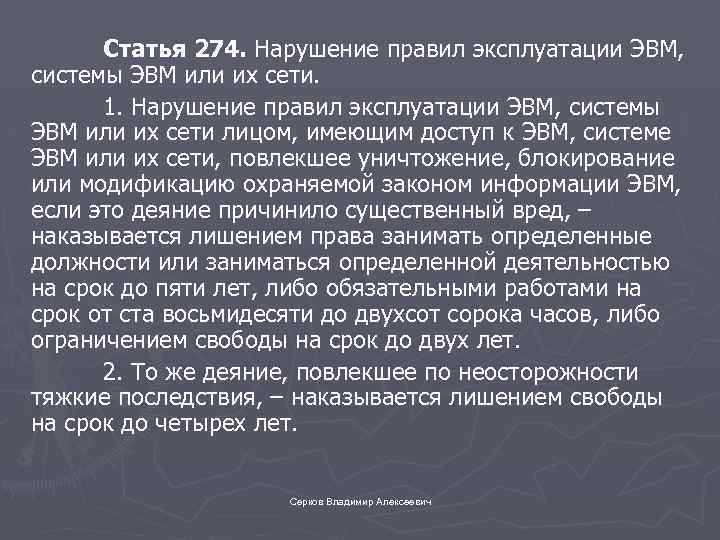

Статья 274. Нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети. 1. Нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети лицом, имеющим доступ к ЭВМ, системе ЭВМ или их сети, повлекшее уничтожение, блокирование или модификацию охраняемой законом информации ЭВМ, если это деяние причинило существенный вред, – наказывается лишением права занимать определенные должности или заниматься определенной деятельностью на срок до пяти лет, либо обязательными работами на срок от ста восьмидесяти до двухсот сорока часов, либо ограничением свободы на срок до двух лет. 2. То же деяние, повлекшее по неосторожности тяжкие последствия, – наказывается лишением свободы на срок до четырех лет. Серков Владимир Алексеевич

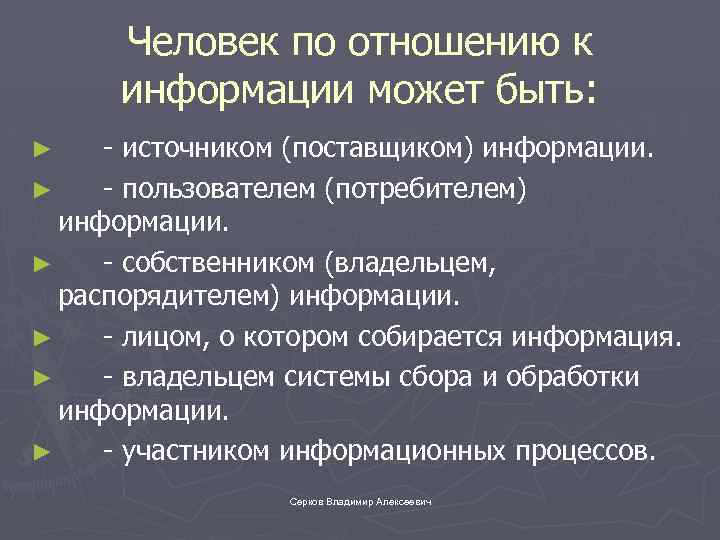

Человек по отношению к информации может быть: - источником (поставщиком) информации. ► - пользователем (потребителем) информации. ► - собственником (владельцем, распорядителем) информации. ► - лицом, о котором собирается информация. ► - владельцем системы сбора и обработки информации. ► - участником информационных процессов. ► Серков Владимир Алексеевич

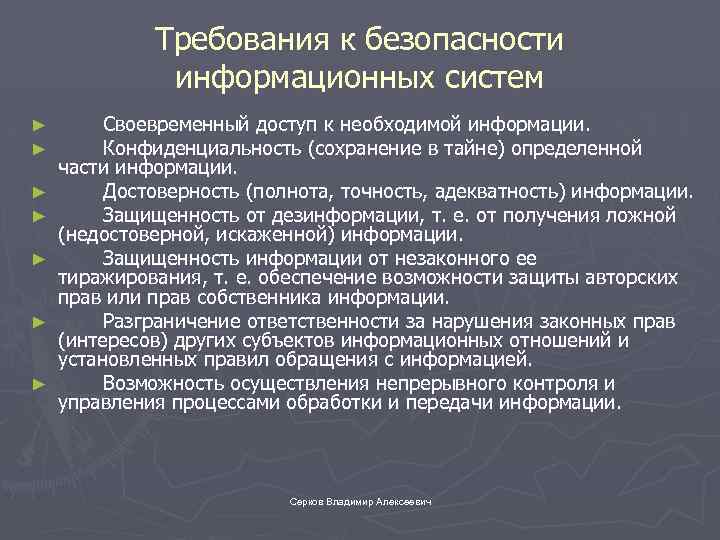

Требования к безопасности информационных систем ► ► ► ► Своевременный доступ к необходимой информации. Конфиденциальность (сохранение в тайне) определенной части информации. Достоверность (полнота, точность, адекватность) информации. Защищенность от дезинформации, т. е. от получения ложной (недостоверной, искаженной) информации. Защищенность информации от незаконного ее тиражирования, т. е. обеспечение возможности защиты авторских прав или прав собственника информации. Разграничение ответственности за нарушения законных прав (интересов) других субъектов информационных отношений и установленных правил обращения с информацией. Возможность осуществления непрерывного контроля и управления процессами обработки и передачи информации. Серков Владимир Алексеевич

Категории безопасности информации 1. Конфиденциальность – гарантия того, что конкретная информация доступна только тому кругу лиц, для кого она предназначена; нарушение этой категории называется хищением либо раскрытием информации. 2. Целостность – гарантия того, что информация сейчас существует в ее исходном виде, то есть при ее хранении или передаче не было произведено несанкционированных изменений; нарушение этой категории называется фальсификацией сообщения. 3. Аутентичность – гарантия того, что источником информации является именно то лицо, которое заявлено как ее автор; нарушение этой категории также называется фальсификацией, но уже автора сообщения. 4. Апеллируемость – довольно сложная категория, но часто применяемая в электронной коммерции – гарантия того, что при необходимости можно будет доказать, что автором сообщения является именно заявленный человек, и не может являться никто другой. Отличие этой категории от предыдущей в том, что при подмене автора, кто-то другой пытается заявить, что он автор сообщения, а при нарушении апеллируемости – сам автор пытается "откреститься" от своих слов, подписанных им однажды. Серков Владимир Алексеевич

Категории безопасности информационных систем 1. Надежность – гарантия того, что система ведет себя в нормальном и внештатном режимах так, как запланировано. 2. Точность – гарантия точного и полного выполнения всех команд. 3. Контроль доступа – гарантия того, что различные группы лиц имеют различный доступ к информационным объектам, и эти ограничения доступа постоянно выполняются. 4. Контролируемость – гарантия того, что в любой момент может быть произведена полноценная проверка любого компонента программного комплекса. 5. Контроль идентификации – гарантия того, что клиент, подключенный в данный момент к системе, является именно тем, за кого себя выдает. 6. Устойчивость к умышленным сбоям – гарантия того, что при умышленном внесении ошибок в пределах заранее оговоренных норм система будет вести себя так, как оговорено заранее. Серков Владимир Алексеевич

Стандарты безопасности ИС А 1 - верифицированная разработка. Это наивысший уровень, для соответствия которому требуется, чтобы методы формальной верификации гарантировали защиту секретной и другой критичной информации средствами управления безопасностью. На этот уровень не может подняться даже Управление по национальной безопасности (National Security Agency). В 3 - домены безопасности. Этот уровень предназначен для защиты систем от опытных программистов. В 2 - структурированная защита. В систему с этим уровнем защиты нельзя допустить проникновение хакеров. В 1 - мандатный контроль доступа. Защиту этого уровня возможно и удастся преодолеть хакеру "со стажем", но никак не рядовым пользователям. С 2 - дискреционный контроль доступа. Уровень С 2 обеспечивает защиту процедур входа, позволяет производить контроль за событиями, имеющими отношение к безопасности, а также изолировать ресурсы. С 1 - избирательная защита. Этот уровень дает пользователям возможность защитить личные данные или информацию о проекте, установив средства управления доступом. D - минимальная защита. Этот нижний уровень защиты оставлен для систем, которые проходили тестирование, но не смогли удовлетворить требованиям более высокого класса. Серков Владимир Алексеевич

Угрозы безопасности информации Серков Владимир Алексеевич

Атака на информацию При хранении, поддержании и предоставлении доступа к любому информационному объекту его владелец, либо уполномоченное им лицо, накладывает явно либо самоочевидно набор правил по работе с ней. Умышленное их нарушение классифицируется как атака на информацию. Серков Владимир Алексеевич

Основные причины повреждений электронной информации Неумышленная ошибка человека – 52% случаев. ► Умышленные действия человека - 10% случаев. ► Отказ техники – 10% случаев. ► Повреждения в результате пожара - 15% случаев. ► Повреждения водой – 10% случаев. ► Серков Владимир Алексеевич

Инициаторы атак на ИС 81% случаев – текущий кадровый состав учреждений. ► 13% случаев – совершенно посторонние люди. ► 6% случаев – бывшие работники этих же учреждений. ► Серков Владимир Алексеевич

Цели атак на ИС 44% случаев взлома были произведены непосредственные кражи денег с электронных счетов. ► 16% случаев выводилось из строя программное обеспечение. ► 16% случаев – производилась кража информации с различными последствиями. ► 12% случаев информация была cфальсифицирована. ► 10% случаев злоумышленники с помощью компьютера воспользовались либо заказали услуги, к которым в принципе не должны были иметь доступа. ► Серков Владимир Алексеевич

Основными причинами нарушений информационной безопасности являются: Ошибки эксплуатации (пользователей, операторов и другого персонала). ► Последствия ошибок проектирования и разработки компонентов информационных систем (аппаратных средств, технологии обработки информации, программ, структур данных и т. п. ). ► Стихийные бедствия и аварии (наводнение, ураган, землетрясение, пожар и т. п. ), приводящие к повреждениям элементов информационных систем. ► Сбои и отказы оборудования (технических средств) информационных систем. ► Преднамеренные действия нарушителей и злоумышленников (обиженных лиц из числа персонала, преступников, шпионов, диверсантов и т. п. ). ► Серков Владимир Алексеевич

Направленность угрозы доступности информации путем воздействия на аппаратные элементы информационных систем; ► угрозы целостности информации, предполагающие: ► а) нарушение физической целостности путем уничтожения или повреждения данных; ► б) нарушение логической структуры данных путем ее искажения; ► в) нарушение содержания данных путем их несанкционированной модификации; ► угрозы конфиденциальности информации в результате несанкционированного ее получения. Следствием этого может стать Присвоение чужого права собственности. ► Серков Владимир Алексеевич

Случайное происхождение угроз отказ - нарушение работоспособности какого-либо элемента системы, приводящее к невозможности выполнения им основных своих функций; ► сбой - временное нарушение работоспособности какоголибо элемента системы, следствием чего может быть неправильное выполнение им в этот момент своей функции; ► ошибка - неправильное (разовое или систематическое) выполнение элементом одной или нескольких функции, происходящее вследствие специфического (постоянного или временного) его состояния; ► побочное влияние - негативное воздействие на систему в целом или на отдельные ее элементы, оказываемое какими -либо явлениями, происходящими внутри системы или во внешней среде. ► Серков Владимир Алексеевич

Предпосылки появления угроз ► Объективные: ► а) количественная недостаточность элементов системы означает физическую нехватку одного или нескольких элементов системы вызывающую нарушения технологического процесса обработки данных и/или перегрузку имеющихся элементов; ► б) качественная недостаточность - несовершенство конструкции (организации) элементов системы, вследствие чего могут появляться возможности случайного или преднамеренного негативного воздействия на обрабатываемую или хранимую информацию. Серков Владимир Алексеевич

Субъективные: ► ► а) деятельность разведорганов иностранных государств - специально организуемая деятельность государственных органов, профессионально ориентированных на добывание необходимой информации всеми доступными средствами. б) промышленный шпионаж - негласная деятельность организации или ее представителей по добыванию информации, специально охраняемой от несанкционированной ее утечки или хищения, с целью создания для себя благоприятных условий и получения максимальных выгод (недобросовестная конкуренция). в) злоумышленные действия уголовных элементов - хищение информации или компьютерных программ в целях наживы; г) действия недобросовестных сотрудников - хищение (копирование) или уничтожение информационных массивов и/или программ по эгоистическим или корыстным мотивам, а также в результате несоблюдения установленного порядка работы с информацией. Серков Владимир Алексеевич

Источники угроз Персонал выполняет функции пользователей, администраторов системы, администраторов баз данных, специалистов по эксплуатации аппаратных средств, программистов и т. п. Серков Владимир Алексеевич

Источники угроз Аппаратно-программные средства составляют техническую основу информационной системы. В зависимости от назначения ИС количество, состав и способы соединения этих элементов в разных ИС могут различаться. Тем не менее можно с высокой степенью достоверности утверждать, что основными аппаратными элементами информационных систем являются: • рабочие станции - отдельные ЭВМ или удаленные терминалы сети, на которых реализуются автоматизированные рабочие места пользователей, т. е. пользователей (потребителей) информации или участников информационных процессов; • серверы (файлов, печати, баз данных и т. п. ) - высокопроизводительные ЭВМ, предназначенные для реализации функций хранения, печати данных, обслуживания рабочих станций сети и подобных действий. Серков Владимир Алексеевич

Источники угроз Межсетевые мосты (шлюзы, центры коммутации пакетов, коммуникационные ЭВМ) - элементы, обеспечивающие соединение нескольких сетей передачи данных либо нескольких сегментов одной и той же сети, имеющих различные протоколы взаимодействия; Каналы связи (локальные либо с узлами коммутации). Воздействие угроз безопасности на аппаратные элементы информационных систем приводит к нарушению их работоспособности. Принято различать три степени таких нарушений: Отказ - нарушение работоспособности элемента системы, приводящее к невозможности выполнения ею своих основных функций; Сбой - временное нарушение работоспособности элемента системы, приводящее к неправильному выполнению ею своих основных функций; Ошибка - неправильное выполнение элементом системы одной или нескольких функций. Серков Владимир Алексеевич

Источники угроз Рабочие станции являются наиболее доступными компонентами сетей и именно с них могут быть предприняты наиболее многочисленные попытки совершения несанкционированных действий. Управление с рабочих станций осуществляется управлением процессами обработки информации, запуск программ, ввод и корректировка данных, на дисках рабочих станций могут размещаться важные данные и программы обработки. На видеомониторы и печатающие устройства рабочих станций выводится информация при работе пользователей (операторов), выполняющих различные функции и имеющих разные полномочия по доступу к данным и другим ресурсам системы. Именно поэтому рабочие станции должны быть надежно защищены от доступа посторонних лиц, а их операционные системы должны содержать средства разграничения доступа к ресурсам со стороны законных пользователей, имеющих разные полномочия. Серков Владимир Алексеевич

Источники угроз Серверы (Ноst-машины) и мосты нуждаются в особой защите, так как они особо привлекательны для злоумышленников. Первые - так как в них концентрируются большие объемы информации, а вторые - как элементы, в которых осуществляется преобразование (возможно, через открытую, нешифрованную форму представления) данных при согласовании протоколов обмена в различных участках сети. Серков Владимир Алексеевич

Таким образом, можно сделать вывод, что объектами воздействия внешних угроз безопасности информационных систем могут стать: а) персонал, обслуживающий эту информационную систему, или ее пользователи; б) аппаратно-программные элементы информационной системы, среди которых можно выделить: - аппаратные устройства информационной системы; - кабельные системы, включающие внутренние линии связи и силовые кабели; - данные, хранящиеся в информационной системе и/или обрабатываемые ею; - программное обеспечение информационной системы. Результатом отказов, сбоев и ошибок работы аппаратного оборудования могут стать потери или искажение данных. В свою очередь, это приводит к нарушению целостности или доступности информации. Серков Владимир Алексеевич

07_Угрозы безопасности.ppt