Информатика Л-7.ppt

- Количество слайдов: 48

Информационные системы в экономике (лекция 7) Доцент Жук И. А.

Информационные системы в экономике (лекция 7) Доцент Жук И. А.

Тема лекции Защита информации

Тема лекции Защита информации

Рассматриваемые вопросы Введение Компьютерные вирусы Методы защиты от компьютерных вирусов Программы борьбы с компьютерными вирусами Защита от несанкционированного доступа к информации Использование криптографии Реализация алгоритмов шифрования Понятие государственной и коммерческой тайны

Рассматриваемые вопросы Введение Компьютерные вирусы Методы защиты от компьютерных вирусов Программы борьбы с компьютерными вирусами Защита от несанкционированного доступа к информации Использование криптографии Реализация алгоритмов шифрования Понятие государственной и коммерческой тайны

Введение С проникновением компьютеров в различные сферы жизни возникла принципиально новая отрасль — информационная индустрия. Объем циркулирующей в обществе информации примерно удваивается каждые пять лет. Человечество создало информационную цивилизацию, в которой от успешной работы средств обработки информации зависит само благополучие и даже выживание человечества в его нынешнем качестве. Произошедшие этот за период изменения можно охарактеризовать следующим образом: • объемы обрабатываемой информации возросли за последние полвека на несколько порядков; • информация приобрела стоимость, которую во многих случаях даже невозможно подсчитать;

Введение С проникновением компьютеров в различные сферы жизни возникла принципиально новая отрасль — информационная индустрия. Объем циркулирующей в обществе информации примерно удваивается каждые пять лет. Человечество создало информационную цивилизацию, в которой от успешной работы средств обработки информации зависит само благополучие и даже выживание человечества в его нынешнем качестве. Произошедшие этот за период изменения можно охарактеризовать следующим образом: • объемы обрабатываемой информации возросли за последние полвека на несколько порядков; • информация приобрела стоимость, которую во многих случаях даже невозможно подсчитать;

Введение • доступ к определенным данным позволяет контролировать значительные материальные и финансовые ценности; • обрабатываемые данные стали чрезвычайно многообразными, а не исключительно текстовыми; • субъектами информационных процессов теперь являются не только люди, но и созданные ими автоматизированные системы, действующие по заложенной в них программе. В последние годы большое внимание уделяется вопросам защиты информации, накапливаемой, хранимой и обрабатываемой как в отдельных компьютерах, так и построенных на их основе вы числительных системах. При этом под защитой информации понимается создание совокупности средств, методов и мероприятий, предназначенных для предупреждения искажения, уничтожения или несанкционированного использования защищаемой информации.

Введение • доступ к определенным данным позволяет контролировать значительные материальные и финансовые ценности; • обрабатываемые данные стали чрезвычайно многообразными, а не исключительно текстовыми; • субъектами информационных процессов теперь являются не только люди, но и созданные ими автоматизированные системы, действующие по заложенной в них программе. В последние годы большое внимание уделяется вопросам защиты информации, накапливаемой, хранимой и обрабатываемой как в отдельных компьютерах, так и построенных на их основе вы числительных системах. При этом под защитой информации понимается создание совокупности средств, методов и мероприятий, предназначенных для предупреждения искажения, уничтожения или несанкционированного использования защищаемой информации.

Введение Проблема защиты информации специалистами интерпретируется следующим образом. По мере развития и усложнения средств, методов и форм автоматизации процессов обработки информации повышается ее уязвимость. Основными факторами, способствующими повышению этой уязвимости, являются: • сосредоточение в единых базах данных информации различного назначения и принадлежности; • резкое расширение круга пользователей, имеющих непосред ственный доступ к ресурсам вычислительной системы; • расширение использования компьютерных сетей, в частности глобальной сети Интернет, по которым передаются большие объе мыинформации государственного, военного, коммерческого и частного характера.

Введение Проблема защиты информации специалистами интерпретируется следующим образом. По мере развития и усложнения средств, методов и форм автоматизации процессов обработки информации повышается ее уязвимость. Основными факторами, способствующими повышению этой уязвимости, являются: • сосредоточение в единых базах данных информации различного назначения и принадлежности; • резкое расширение круга пользователей, имеющих непосред ственный доступ к ресурсам вычислительной системы; • расширение использования компьютерных сетей, в частности глобальной сети Интернет, по которым передаются большие объе мыинформации государственного, военного, коммерческого и частного характера.

Компьютерные вирусы Использование высокоэффективных информационных систем является обязательным условием успешной деятельности современных организаций и предприятий. Безопасность информации — это один из основных показателей качества информационной системы. По данным статистики, наиболее успешными методами реализации угроз безопасности информации в автоматизированных системах являются вирусные атаки. На их долю приходится около 57% инцидентов с безопасностью информации и около 60% реализованных угроз из числа зафиксированных и попавших в статистические обзоры. Поэтому одной из основных задач защиты информации является организация эффективной антивирусной защиты автономных рабочих станций, локальных и корпоративных компьютерных сетей, обрабатывающих информацию ограниченного доступа, в том числе содержащую государственную и служебную тайну.

Компьютерные вирусы Использование высокоэффективных информационных систем является обязательным условием успешной деятельности современных организаций и предприятий. Безопасность информации — это один из основных показателей качества информационной системы. По данным статистики, наиболее успешными методами реализации угроз безопасности информации в автоматизированных системах являются вирусные атаки. На их долю приходится около 57% инцидентов с безопасностью информации и около 60% реализованных угроз из числа зафиксированных и попавших в статистические обзоры. Поэтому одной из основных задач защиты информации является организация эффективной антивирусной защиты автономных рабочих станций, локальных и корпоративных компьютерных сетей, обрабатывающих информацию ограниченного доступа, в том числе содержащую государственную и служебную тайну.

Компьютерные вирусы Что такое компьютерный вирус? Формального определения этого понятия до сих пор нет. Многочисленные попытки дать «современное» определение вируса не привели к успеху. Поэтому ограничимся рассмотрением некоторых свойств компьютерных вирусов, которые позволяют говорить о них как о некотором определенном классе программ. Прежде всего, вирус — это программа. Такое простое утверждение само по себе способно развеять множество легенд о необыкновенных возможностях компьютерных вирусов. Вирус может перевернуть изображение на вашем мониторе, но не может перевернуть сам монитор. Вирус — программа, обладающая способностью к самовоспроизведению. Такая способность является единственным средством, присущим всем типам вирусов.

Компьютерные вирусы Что такое компьютерный вирус? Формального определения этого понятия до сих пор нет. Многочисленные попытки дать «современное» определение вируса не привели к успеху. Поэтому ограничимся рассмотрением некоторых свойств компьютерных вирусов, которые позволяют говорить о них как о некотором определенном классе программ. Прежде всего, вирус — это программа. Такое простое утверждение само по себе способно развеять множество легенд о необыкновенных возможностях компьютерных вирусов. Вирус может перевернуть изображение на вашем мониторе, но не может перевернуть сам монитор. Вирус — программа, обладающая способностью к самовоспроизведению. Такая способность является единственным средством, присущим всем типам вирусов.

Компьютерные вирусы Но не только вирусы способны к самовоспроизведению. Любая операционная система и еще множество программ способны создавать собственные копии. Копии же вируса не только не обязаны полностью совпадать с оригиналом, но и могут вообще с ним не совпадать! Вирус не может существовать в «полной изоляции» : нельзя представить себе вирус, который не использует код других программ, информацию о файловой структуре или даже просто имена других программ. Причина понятна — вирус должен каким нибудь способом обеспечить передачу себе управления. Вирус, как правило, внедряется в рабочую программу таким образом, чтобы при ее запуске управление сначала передалось ему и только после выполнения всех его команд снова вернулось к рабочей программе.

Компьютерные вирусы Но не только вирусы способны к самовоспроизведению. Любая операционная система и еще множество программ способны создавать собственные копии. Копии же вируса не только не обязаны полностью совпадать с оригиналом, но и могут вообще с ним не совпадать! Вирус не может существовать в «полной изоляции» : нельзя представить себе вирус, который не использует код других программ, информацию о файловой структуре или даже просто имена других программ. Причина понятна — вирус должен каким нибудь способом обеспечить передачу себе управления. Вирус, как правило, внедряется в рабочую программу таким образом, чтобы при ее запуске управление сначала передалось ему и только после выполнения всех его команд снова вернулось к рабочей программе.

Компьютерные вирусы Получив доступ к управлению, вирус, прежде всего, переписывает сам себя в другую рабочую программу и заражает ее. После запуска программы, содержащей вирус, становится возможным заражение других файлов. Наиболее часто вирусом заражаются загрузочный сектор диска и исполняемые файлы, имеющие расширения. EXE, . COM, . SYS, . ВАТ. Редко заражаются текстовые файлы. После заражения программы вирус может выполнить какую нибудь диверсию, не слишком серьезную, чтобы не привлечь внимания. И наконец, не забывает возвратить управление той программе, из которой он был запущен. Каждое выполнение зараженной программы переносит вирус в следующую. Таким образом заражается все программное обеспечение.

Компьютерные вирусы Получив доступ к управлению, вирус, прежде всего, переписывает сам себя в другую рабочую программу и заражает ее. После запуска программы, содержащей вирус, становится возможным заражение других файлов. Наиболее часто вирусом заражаются загрузочный сектор диска и исполняемые файлы, имеющие расширения. EXE, . COM, . SYS, . ВАТ. Редко заражаются текстовые файлы. После заражения программы вирус может выполнить какую нибудь диверсию, не слишком серьезную, чтобы не привлечь внимания. И наконец, не забывает возвратить управление той программе, из которой он был запущен. Каждое выполнение зараженной программы переносит вирус в следующую. Таким образом заражается все программное обеспечение.

Компьютерные вирусы При заражении компьютера вирусом важно его обнаружить. Для этого следует знать об основных признаках проявления вирусов. К ним можно отнести: • прекращение работы или неправильная работа ранее успешно функционировавших программ; • замедление работы компьютера; • невозможность загрузки операционной системы; • исчезновение файлов и каталогов или искажение их содержи мого; • изменение даты и времени модификации файлов; • изменение размеров файлов; • неожиданное значительное увеличение количества файлов на диске; • существенное уменьшение размера свободной оперативной памяти; • вывод на экран непредусмотренных сообщений или изобра жений; • подача непредусмотренных звуковых сигналов; • частые зависания и сбои в работе компьютера. Следует отметить, что вышеперечисленные явления необяза тельно вызываются присутствием вируса, а могут быть следствием других причин.

Компьютерные вирусы При заражении компьютера вирусом важно его обнаружить. Для этого следует знать об основных признаках проявления вирусов. К ним можно отнести: • прекращение работы или неправильная работа ранее успешно функционировавших программ; • замедление работы компьютера; • невозможность загрузки операционной системы; • исчезновение файлов и каталогов или искажение их содержи мого; • изменение даты и времени модификации файлов; • изменение размеров файлов; • неожиданное значительное увеличение количества файлов на диске; • существенное уменьшение размера свободной оперативной памяти; • вывод на экран непредусмотренных сообщений или изобра жений; • подача непредусмотренных звуковых сигналов; • частые зависания и сбои в работе компьютера. Следует отметить, что вышеперечисленные явления необяза тельно вызываются присутствием вируса, а могут быть следствием других причин.

Методы защиты от компьютерных вирусов Для решения задач антивирусной защиты должен быть реализован комплекс известных и хорошо отработанных организационно технических мероприятий: • использование сертифицированного программного обеспечения; • организация автономного испытательного стенда для проверки на вирусы нового программного обеспечения и данных. Предварительная проверка на автономном стенде нового программного обеспечения и данных позволяет значительно снизить вероятность проникновения в систему вирусов при ошибочных действиях пользователей. Это мероприятие эффективно для систем, обрабатывающих особо ценную информацию. Однако в случае эксплуатации компьютерной сети проверка на стенде входящих данных значительно снижает оперативность обработки информации;

Методы защиты от компьютерных вирусов Для решения задач антивирусной защиты должен быть реализован комплекс известных и хорошо отработанных организационно технических мероприятий: • использование сертифицированного программного обеспечения; • организация автономного испытательного стенда для проверки на вирусы нового программного обеспечения и данных. Предварительная проверка на автономном стенде нового программного обеспечения и данных позволяет значительно снизить вероятность проникновения в систему вирусов при ошибочных действиях пользователей. Это мероприятие эффективно для систем, обрабатывающих особо ценную информацию. Однако в случае эксплуатации компьютерной сети проверка на стенде входящих данных значительно снижает оперативность обработки информации;

Методы защиты от компьютерных вирусов • ограничение пользователей системы на ввод программ и данных с посторонних носителей информации. Отключение пользовательских дисководов для магнитных и оптических носителей информации, которые являются основным каналом проникновения вирусов в систему, позволяет значительно повысить уровень антивирусной защиты при работе в компьютерной сети. Особенно эффективным это мероприятие становится при переходе на технологию электронного документооборота; • запрет на использование инструментальных средств для создания программ. Такой запрет необходим для того, чтобы исключить возможность создания пользователями вирусных программ в самой системе;

Методы защиты от компьютерных вирусов • ограничение пользователей системы на ввод программ и данных с посторонних носителей информации. Отключение пользовательских дисководов для магнитных и оптических носителей информации, которые являются основным каналом проникновения вирусов в систему, позволяет значительно повысить уровень антивирусной защиты при работе в компьютерной сети. Особенно эффективным это мероприятие становится при переходе на технологию электронного документооборота; • запрет на использование инструментальных средств для создания программ. Такой запрет необходим для того, чтобы исключить возможность создания пользователями вирусных программ в самой системе;

Методы защиты от компьютерных вирусов • резервное копирование рабочего программного обеспечения и данных. Правильная организация резервного копирования позволяет восстановить работоспособность системы и сохранить ценные данные в случае успешной вирусной атаки. Для критических систем рекомендуется циклическая схема тройного копирования данных, когда рабочая копия файла хранится на диске рабочей станции, одна архивная копия в защищенной области на сервере и еще одна архивная копия — на съемном носителе информации. При этом периодичность и порядок обновления архивных копий регламентируются специальной инструкцией; • подготовка администраторов безопасности и пользователей по вопросам антивирусной защиты. Низкая квалификация администраторов безопасности и пользователей по вопросам антивирусной защиты приводит к ошибочным действиям при настройке системы и в случае возникновения нештатных ситуаций. Обучение пользователей могут осуществлять специалисты службы защиты информации, прошедшие соответствующую подготовку в лицензированном учебном центре.

Методы защиты от компьютерных вирусов • резервное копирование рабочего программного обеспечения и данных. Правильная организация резервного копирования позволяет восстановить работоспособность системы и сохранить ценные данные в случае успешной вирусной атаки. Для критических систем рекомендуется циклическая схема тройного копирования данных, когда рабочая копия файла хранится на диске рабочей станции, одна архивная копия в защищенной области на сервере и еще одна архивная копия — на съемном носителе информации. При этом периодичность и порядок обновления архивных копий регламентируются специальной инструкцией; • подготовка администраторов безопасности и пользователей по вопросам антивирусной защиты. Низкая квалификация администраторов безопасности и пользователей по вопросам антивирусной защиты приводит к ошибочным действиям при настройке системы и в случае возникновения нештатных ситуаций. Обучение пользователей могут осуществлять специалисты службы защиты информации, прошедшие соответствующую подготовку в лицензированном учебном центре.

Программы борьбы с компьютерными вирусами Несмотря на то что общие средства защиты информации очень важны для защиты от вирусов, все же их недостаточно. Необходимо применение специализированных программ для защиты от вирусов. Эти программы можно разделить на несколько видов: детекторы, доктора , ревизоры, доктора ревизоры, фильтры и вакцины (иммунизаторы). ПРОГРАММЫ ДЕТЕКТОРЫ позволяют обнаруживать файлы, зараженные одним из нескольких известных вирусов. Эти программы проверяют, имеется ли в файлах на указанном пользователем диске специфическая для данного вируса комбинация байтов. При ее обнаружении в каком либо файле на экран выводится соответствующее сообщение. Многие детекторы имеют режимы лечения или уничтожения зараженных файлов. Следует подчеркнуть, что программы детекторы могут обнаруживать только те вирусы, которые ей известны. Большинство программ докторов умеют «лечить» только от некоторого фиксированного набора вирусов, поэтому они быстро устаревают. Но некоторые программы могут обучаться не только способам обнаружения, но и способам лечения новых вирусов.

Программы борьбы с компьютерными вирусами Несмотря на то что общие средства защиты информации очень важны для защиты от вирусов, все же их недостаточно. Необходимо применение специализированных программ для защиты от вирусов. Эти программы можно разделить на несколько видов: детекторы, доктора , ревизоры, доктора ревизоры, фильтры и вакцины (иммунизаторы). ПРОГРАММЫ ДЕТЕКТОРЫ позволяют обнаруживать файлы, зараженные одним из нескольких известных вирусов. Эти программы проверяют, имеется ли в файлах на указанном пользователем диске специфическая для данного вируса комбинация байтов. При ее обнаружении в каком либо файле на экран выводится соответствующее сообщение. Многие детекторы имеют режимы лечения или уничтожения зараженных файлов. Следует подчеркнуть, что программы детекторы могут обнаруживать только те вирусы, которые ей известны. Большинство программ докторов умеют «лечить» только от некоторого фиксированного набора вирусов, поэтому они быстро устаревают. Но некоторые программы могут обучаться не только способам обнаружения, но и способам лечения новых вирусов.

Программы борьбы с компьютерными вирусами ПРОГРАММЫ РЕВИЗОРЫ имеют две стадии работы. Сначала они запоминают сведения о состоянии программ и системных областей дисков (загрузочного сектора и сектора с таблицей разбиения жесткого диска). Предполагается, что в этот момент программы и системные области дисков не заражены. После этого можно в любой момент сравнить состояние программ и системных областей дисков с исходным. О выявленных несоответствиях программа ревизор сообщает пользователю. Чтобы проверка состояния программ и дисков проходила при каждой загрузке операционной системы, необходимо включить команду запуска программы ревизора в командный файл AUTOEXEC. BAT. Это позволяет обнаружить заражение компьютерным вирусом, когда он еще не успел нанести большого вреда.

Программы борьбы с компьютерными вирусами ПРОГРАММЫ РЕВИЗОРЫ имеют две стадии работы. Сначала они запоминают сведения о состоянии программ и системных областей дисков (загрузочного сектора и сектора с таблицей разбиения жесткого диска). Предполагается, что в этот момент программы и системные области дисков не заражены. После этого можно в любой момент сравнить состояние программ и системных областей дисков с исходным. О выявленных несоответствиях программа ревизор сообщает пользователю. Чтобы проверка состояния программ и дисков проходила при каждой загрузке операционной системы, необходимо включить команду запуска программы ревизора в командный файл AUTOEXEC. BAT. Это позволяет обнаружить заражение компьютерным вирусом, когда он еще не успел нанести большого вреда.

Программы борьбы с компьютерными вирусами Есть очень полезные гибриды ревизоров и докторов, т. е. ДОКТОРА РЕВИЗОРЫ, — программы, которые не только обнаруживают изменения в файлах и системных областях дисков, но и могут в случае изменений автоматически вернуть их в исходное состояние. Такие программы гораздо более универсальные, чем программы доктора, поскольку при лечении они используют заранее сохраненную информацию о состоянии файлов и областей дисков. Это позволяет им вылечивать файлы даже от тех вирусов, которые не были созданы на момент написания программы. Но они могут лечить не от всех вирусов, а только от тех, которые используют «стандартные» , известные на момент написания механизмы заражения файлов.

Программы борьбы с компьютерными вирусами Есть очень полезные гибриды ревизоров и докторов, т. е. ДОКТОРА РЕВИЗОРЫ, — программы, которые не только обнаруживают изменения в файлах и системных областях дисков, но и могут в случае изменений автоматически вернуть их в исходное состояние. Такие программы гораздо более универсальные, чем программы доктора, поскольку при лечении они используют заранее сохраненную информацию о состоянии файлов и областей дисков. Это позволяет им вылечивать файлы даже от тех вирусов, которые не были созданы на момент написания программы. Но они могут лечить не от всех вирусов, а только от тех, которые используют «стандартные» , известные на момент написания механизмы заражения файлов.

Программы борьбы с компьютерными вирусами Существуют также ПРОГРАММЫ ФИЛЬТРЫ, которые резидентно располагаются в оперативной памяти компьютера и перехватывают те обращения к операционной системе, которые используются вирусами для размножения и нанесения вреда, и сообщают о них пользователю. Пользователь может разрешить или запретить выполнение соответствующей операции. Некоторые программы фильтры не «ловят» подозрительные действия, а проверяют вызываемые на выполнение программы на наличие вирусов. Это вызывает замедление работы компьютера.

Программы борьбы с компьютерными вирусами Существуют также ПРОГРАММЫ ФИЛЬТРЫ, которые резидентно располагаются в оперативной памяти компьютера и перехватывают те обращения к операционной системе, которые используются вирусами для размножения и нанесения вреда, и сообщают о них пользователю. Пользователь может разрешить или запретить выполнение соответствующей операции. Некоторые программы фильтры не «ловят» подозрительные действия, а проверяют вызываемые на выполнение программы на наличие вирусов. Это вызывает замедление работы компьютера.

Программы борьбы с компьютерными вирусами Однако преимущества использования программ фильтров весьма значительны — они позволяют обнаружить многие вирусы на самой ранней стадии, когда вирус еще не успел размножиться и что либо испортить. Тем самым можно свести убытки от вируса к минимуму. ПРОГРАММЫ ВАКЦИНЫ, или ИММУНИЗАТОРЫ, модифицируют программы и диски таким образом, что это не отражается на работе программ, но тот вирус, от которого производится вакцинация, считает эти программы или диски уже зараженными. Эти программы неэффективны, так как ориентированы на очень узкую область. Рассмотренные мероприятия являются стандартными для средств автоматизации, состоящих из автономных рабочих станций. Вероятность вирусной атаки значительно возрастает при объединении компьютеров в сеть и становится неизбежной при подключении к информационно вычислительным сетям общего пользования.

Программы борьбы с компьютерными вирусами Однако преимущества использования программ фильтров весьма значительны — они позволяют обнаружить многие вирусы на самой ранней стадии, когда вирус еще не успел размножиться и что либо испортить. Тем самым можно свести убытки от вируса к минимуму. ПРОГРАММЫ ВАКЦИНЫ, или ИММУНИЗАТОРЫ, модифицируют программы и диски таким образом, что это не отражается на работе программ, но тот вирус, от которого производится вакцинация, считает эти программы или диски уже зараженными. Эти программы неэффективны, так как ориентированы на очень узкую область. Рассмотренные мероприятия являются стандартными для средств автоматизации, состоящих из автономных рабочих станций. Вероятность вирусной атаки значительно возрастает при объединении компьютеров в сеть и становится неизбежной при подключении к информационно вычислительным сетям общего пользования.

Программы борьбы с компьютерными вирусами Компьютерные сети имеют архитектурные особенности, кото рыеоказывают влияние на уязвимость компьютерных систем при воздействии программных вирусов. Основными из них являются: • поддержка различных сетевых информационных услуг и уда ленных пользователей; • значительный объем информации между компьютерами; • наличие различных платформ и протоколов взаимодействия; • сложная конфигурация систем с большим количеством разно типныхузлов сети; • использование информационных ресурсов публичных компь ютерных сетей. Организация антивирусной защиты стала сложной технической и административной задачей, которая требует выработки политики антивирусной безопасности. Наиболее эффективным является реше ние по созданию комплексной системы информационной безопас ности с интегрированной подсистемой защиты от вирусов на базе передовых антивирусных средств.

Программы борьбы с компьютерными вирусами Компьютерные сети имеют архитектурные особенности, кото рыеоказывают влияние на уязвимость компьютерных систем при воздействии программных вирусов. Основными из них являются: • поддержка различных сетевых информационных услуг и уда ленных пользователей; • значительный объем информации между компьютерами; • наличие различных платформ и протоколов взаимодействия; • сложная конфигурация систем с большим количеством разно типныхузлов сети; • использование информационных ресурсов публичных компь ютерных сетей. Организация антивирусной защиты стала сложной технической и административной задачей, которая требует выработки политики антивирусной безопасности. Наиболее эффективным является реше ние по созданию комплексной системы информационной безопас ности с интегрированной подсистемой защиты от вирусов на базе передовых антивирусных средств.

Программы борьбы с компьютерными вирусами Полноту покрытия вирусного пространства проверяют в ходе тестовых испытаний, используя для этого коллекции: • «живых» вирусов, составляющих набор примерно из 400 вирусов, которые встречаются на практике; • макровирусов, поражающих в основном документы офисных приложений; • полиморфных вирусов, меняющих свой код при генерации каждой новой копии; • стандартных вирусов. Наиболее широко используемыми антивирусными программа ми являются Антивирус Лаборатории Касперского, DRWeb, Norton Utilities и др. Периодически проводимые специализированными организациями испытания наиболее популярных антивирусных средств показы вают, что они способны обнаруживать до 99, 8% известных вирусов.

Программы борьбы с компьютерными вирусами Полноту покрытия вирусного пространства проверяют в ходе тестовых испытаний, используя для этого коллекции: • «живых» вирусов, составляющих набор примерно из 400 вирусов, которые встречаются на практике; • макровирусов, поражающих в основном документы офисных приложений; • полиморфных вирусов, меняющих свой код при генерации каждой новой копии; • стандартных вирусов. Наиболее широко используемыми антивирусными программа ми являются Антивирус Лаборатории Касперского, DRWeb, Norton Utilities и др. Периодически проводимые специализированными организациями испытания наиболее популярных антивирусных средств показы вают, что они способны обнаруживать до 99, 8% известных вирусов.

Защита от несанкционированного доступа к информации Современная концепция зашиты информации предусматривает реализацию стратегии разграничения доступа пользователей к различным категориям информационных ресурсов с ограничением доступа к системе посторонних субъектов. Реализация стратегии разграничения доступа основана на применении административно правовых, организационных, криптографических и физических методов. Административно правовые методы используют психологические факторы воздействия на человека, которые являются субъекивными и поэтому не реализуются в технических средствах защиты информации. Остальные методы могут быть реализованы на разных уровнях информационного взаимодействия. Например, выделенные помещения, экраны, заземление и генераторы шума реализуют защиту информации на физическом уровне, ограничивая физический доступ посторонних лиц и технических устройств к носителям информации.

Защита от несанкционированного доступа к информации Современная концепция зашиты информации предусматривает реализацию стратегии разграничения доступа пользователей к различным категориям информационных ресурсов с ограничением доступа к системе посторонних субъектов. Реализация стратегии разграничения доступа основана на применении административно правовых, организационных, криптографических и физических методов. Административно правовые методы используют психологические факторы воздействия на человека, которые являются субъекивными и поэтому не реализуются в технических средствах защиты информации. Остальные методы могут быть реализованы на разных уровнях информационного взаимодействия. Например, выделенные помещения, экраны, заземление и генераторы шума реализуют защиту информации на физическом уровне, ограничивая физический доступ посторонних лиц и технических устройств к носителям информации.

Защита от несанкционированного доступа к информации Криптографические методы реализуют защиту информации на синтаксическом уровне, используя уникальные знаковые системы для представления информации, а программно аппаратные средства разграничения доступа — на семантическом уровне, регламентируя функциональные возможности пользователей по доступу к электронным файлам и функциям по их обработке. Эффективность использования методов защиты во многих случаях достигается их реализацией в технических средствах защиты, что обеспечивает снижение количества сбоев в системе защиты, связанных с ошибками человека, возможность автоматизации функций защиты и применения их в современных системах обработки информации, контроль технических параметров средств обработки информации. Выбор оптимального набора средств защиты, объединение их в единую подсистему и интеграция в информационно коммуникационную систему должны осуществляться специалистами по защите информации.

Защита от несанкционированного доступа к информации Криптографические методы реализуют защиту информации на синтаксическом уровне, используя уникальные знаковые системы для представления информации, а программно аппаратные средства разграничения доступа — на семантическом уровне, регламентируя функциональные возможности пользователей по доступу к электронным файлам и функциям по их обработке. Эффективность использования методов защиты во многих случаях достигается их реализацией в технических средствах защиты, что обеспечивает снижение количества сбоев в системе защиты, связанных с ошибками человека, возможность автоматизации функций защиты и применения их в современных системах обработки информации, контроль технических параметров средств обработки информации. Выбор оптимального набора средств защиты, объединение их в единую подсистему и интеграция в информационно коммуникационную систему должны осуществляться специалистами по защите информации.

Защита от несанкционированного доступа к информации Основная задача средств разграничения доступа — идентифицировать имеющиеся в системе информационные ресурсы и пользователей и регламентировать доступ пользователей и программ, запущенных от их имени, к защищаемым информационным ресурсам. В зависимости от характеристик обрабатываемой информации, политики информационной безопасности, архитектуры и других параметров информационной системы могут использоваться средства разграничения доступа, способные регламентировать доступ пользователей к информационным ресурсам различных категорий, контролировать локальный и удаленный вход в автоматизированную систему. Разграничение доступа может быть реализовано механизмами операционной системы, специальными программными или программно аппаратными средствами защиты.

Защита от несанкционированного доступа к информации Основная задача средств разграничения доступа — идентифицировать имеющиеся в системе информационные ресурсы и пользователей и регламентировать доступ пользователей и программ, запущенных от их имени, к защищаемым информационным ресурсам. В зависимости от характеристик обрабатываемой информации, политики информационной безопасности, архитектуры и других параметров информационной системы могут использоваться средства разграничения доступа, способные регламентировать доступ пользователей к информационным ресурсам различных категорий, контролировать локальный и удаленный вход в автоматизированную систему. Разграничение доступа может быть реализовано механизмами операционной системы, специальными программными или программно аппаратными средствами защиты.

Защита от несанкционированного доступа к информации В программно аппаратных средствах защиты часть функций реализуется в аппаратных устройствах (специальных процессорах, электронных ключах, электронных устройствах идентификации и других). Аппаратная реализация обеспечивает более высокую устойчивость к попыткам обхода системы защиты нарушителем. Требования к средствам защиты информации от несанкционированного доступа и порядок их использования в Российской Федерации определяются документами Гостехкомиссии.

Защита от несанкционированного доступа к информации В программно аппаратных средствах защиты часть функций реализуется в аппаратных устройствах (специальных процессорах, электронных ключах, электронных устройствах идентификации и других). Аппаратная реализация обеспечивает более высокую устойчивость к попыткам обхода системы защиты нарушителем. Требования к средствам защиты информации от несанкционированного доступа и порядок их использования в Российской Федерации определяются документами Гостехкомиссии.

Использование криптографии Для большинства организаций защита сетевых ресурсов от несанкционированного доступа становится одной из наиболее острых проблем. Особую тревогу вызывает тот факт, что Интернет в на стоящеевремя повсеместно используется для транспортировки и хранения различных данных и конфиденциальной корпоративной информации. Задача защиты информации особенно актуальна для владельцев онлайновых информационных баз данных, издателей электронных журналов и т. п. Основные методы защиты информации базируются на современных методах криптографии — науке о принципах, средствах и методах преобразования информации для защиты ее от несанкционированного доступа и искажения, — которые должны решить в первую очередь два главных вопроса: надежность и быстродействие.

Использование криптографии Для большинства организаций защита сетевых ресурсов от несанкционированного доступа становится одной из наиболее острых проблем. Особую тревогу вызывает тот факт, что Интернет в на стоящеевремя повсеместно используется для транспортировки и хранения различных данных и конфиденциальной корпоративной информации. Задача защиты информации особенно актуальна для владельцев онлайновых информационных баз данных, издателей электронных журналов и т. п. Основные методы защиты информации базируются на современных методах криптографии — науке о принципах, средствах и методах преобразования информации для защиты ее от несанкционированного доступа и искажения, — которые должны решить в первую очередь два главных вопроса: надежность и быстродействие.

Использование криптографии Разработка шифров и программного обеспечения, отвечающих этим условиям, находится в центре внимания многих исследователей. Очевидная тенденция к переходу на цифровые методы передачи и хранения информации позволяет применять унифицированные методы и алгоритмы для защиты дискретной (текст, факс, телекс) и непрерывной (речь) информации. С помощью криптографических методов возможно: • шифрование информации; • реализация электронной подписи; • распределение ключей шифрования; • защита от случайного или умышленного изменения информации.

Использование криптографии Разработка шифров и программного обеспечения, отвечающих этим условиям, находится в центре внимания многих исследователей. Очевидная тенденция к переходу на цифровые методы передачи и хранения информации позволяет применять унифицированные методы и алгоритмы для защиты дискретной (текст, факс, телекс) и непрерывной (речь) информации. С помощью криптографических методов возможно: • шифрование информации; • реализация электронной подписи; • распределение ключей шифрования; • защита от случайного или умышленного изменения информации.

Использование криптографии К алгоритмам шифрования предъявляются определенные требования: • высокий уровень защиты данных против дешифрования и возможной модификации; • защищенность информации должна основываться только на знании ключа и не зависеть от того, известен алгоритм или нет; • малое изменение исходного текста или ключа должно приводить к значительному изменению шифрованного текста (эффект «обвала» ); • область значений ключа должна исключать возможность дешифрования данных путем перебора значений ключа; • экономичность реализации алгоритма при достаточном быстродействии; • стоимость дешифрования данных без знания ключа должна превышать стоимость данных.

Использование криптографии К алгоритмам шифрования предъявляются определенные требования: • высокий уровень защиты данных против дешифрования и возможной модификации; • защищенность информации должна основываться только на знании ключа и не зависеть от того, известен алгоритм или нет; • малое изменение исходного текста или ключа должно приводить к значительному изменению шифрованного текста (эффект «обвала» ); • область значений ключа должна исключать возможность дешифрования данных путем перебора значений ключа; • экономичность реализации алгоритма при достаточном быстродействии; • стоимость дешифрования данных без знания ключа должна превышать стоимость данных.

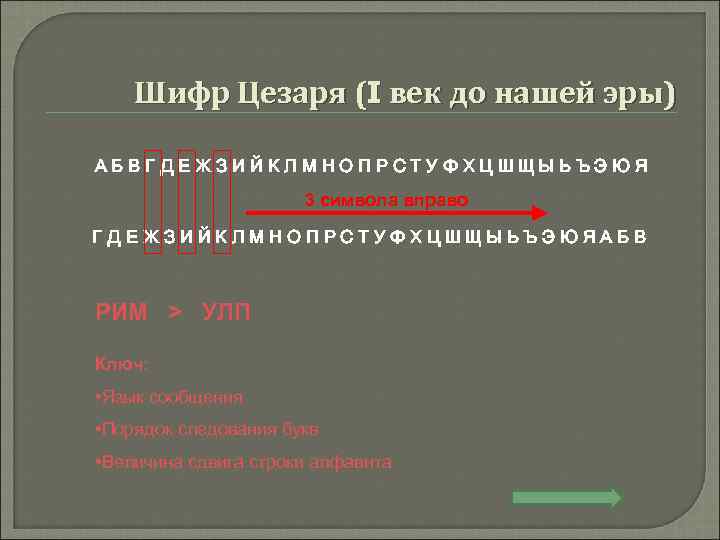

Использование криптографии Криптография — древняя наука, и обычно это подчеркивают рассказом о Юлии Цезаре (100 — 44 до н. э. ), переписка которого с Цицероном (106 — 43 до н. э. ) и другими «абонентами» в Древнем Риме шифровалась. Шифр Цезаря, иначе шифр циклических подстановок, состоит в замене каждой буквы в сообщении буквой алфавита, отстоящей от нее на фиксированное число букв. Алфавит считается циклическим, т. е. после Z следует А. Цезарь заменял букву буквой, отстоящей от исходной на три. Сегодня в криптографии принято оперировать символами не в виде букв, а в виде чисел, им соответствующих. Так, в латинском алфавите можем использовать числа от 0 (соответствующего А) до 25 (Z).

Использование криптографии Криптография — древняя наука, и обычно это подчеркивают рассказом о Юлии Цезаре (100 — 44 до н. э. ), переписка которого с Цицероном (106 — 43 до н. э. ) и другими «абонентами» в Древнем Риме шифровалась. Шифр Цезаря, иначе шифр циклических подстановок, состоит в замене каждой буквы в сообщении буквой алфавита, отстоящей от нее на фиксированное число букв. Алфавит считается циклическим, т. е. после Z следует А. Цезарь заменял букву буквой, отстоящей от исходной на три. Сегодня в криптографии принято оперировать символами не в виде букв, а в виде чисел, им соответствующих. Так, в латинском алфавите можем использовать числа от 0 (соответствующего А) до 25 (Z).

Реализация алгоритмов шифрования Алгоритмы шифрования реализуются программными или аппаратными средствами. Есть множество программных реализаций различных алгоритмов. Из за своей дешевизны (некоторые и вовсе бесплатны), а также все большего быстродействия процессоров ПК, простоты работы и безотказности они весьма конкурентоспособны. Широко известна программа Diskreet из пакета Norton Utilities. Нельзя не упомянуть пакет PGP (Pretty Good Privacy, автор Philip Zimmermann), в котором комплексно решены практически все проблемы защиты передаваемой информации: применены сжатие данных перед шифрованием, управление ключами, симметричный и асимметричный алгоритмы шифрования, вычисление контрольной функции для цифровой подписи, надежная генерация ключей.

Реализация алгоритмов шифрования Алгоритмы шифрования реализуются программными или аппаратными средствами. Есть множество программных реализаций различных алгоритмов. Из за своей дешевизны (некоторые и вовсе бесплатны), а также все большего быстродействия процессоров ПК, простоты работы и безотказности они весьма конкурентоспособны. Широко известна программа Diskreet из пакета Norton Utilities. Нельзя не упомянуть пакет PGP (Pretty Good Privacy, автор Philip Zimmermann), в котором комплексно решены практически все проблемы защиты передаваемой информации: применены сжатие данных перед шифрованием, управление ключами, симметричный и асимметричный алгоритмы шифрования, вычисление контрольной функции для цифровой подписи, надежная генерация ключей.

Реализация алгоритмов шифрования Публикации журнала «Монитор» с подробными описаниями различных алгоритмов и соответствующими листингами дают воз можность каждому желающему написать свою программу или вос пользоваться готовым листингом. Аппаратная реализация алгоритмов возможна с помощью специализированных микросхем или с использованием компонентов широкого назначения (ввиду дешевизны и высокого быстродействия перспективны цифровые сигнальные процессоры). Для защиты информации, передаваемой по каналам связи, служат устройства канального шифрования, которые изготовляются в виде интерфейсной карты или автономного модуля. Заметим, что шифрование информации не является панацеей. Его следует рассматривать только как один из методов защиты информации и применять обязательно в сочетании с законодательными, организационными и другими мерами.

Реализация алгоритмов шифрования Публикации журнала «Монитор» с подробными описаниями различных алгоритмов и соответствующими листингами дают воз можность каждому желающему написать свою программу или вос пользоваться готовым листингом. Аппаратная реализация алгоритмов возможна с помощью специализированных микросхем или с использованием компонентов широкого назначения (ввиду дешевизны и высокого быстродействия перспективны цифровые сигнальные процессоры). Для защиты информации, передаваемой по каналам связи, служат устройства канального шифрования, которые изготовляются в виде интерфейсной карты или автономного модуля. Заметим, что шифрование информации не является панацеей. Его следует рассматривать только как один из методов защиты информации и применять обязательно в сочетании с законодательными, организационными и другими мерами.

Понятие государственной и коммерческой тайны На рубеже 1980 х — 1990 х гг. объем информации, нуждающейся в защите, стал резко возрастать. Помимо государственных секретов появились секреты коммерческие. Выпадение России более чем на 70 лет из общемирового экономического пространства привело к тому, что даже по прошествии более 10 лет в системе законодательства правовые аспекты защиты коммерческой тайны разработаны недостаточно. В современном понимании коммерческая деятельность не при вязывается к какому либо конкретному ее виду. Синонимом коммерческой деятельности может являться предпринимательская деятельность, т. е. самостоятельная, осуществляемая на свой страх и риск, деятельность, направленная на получение прибыли.

Понятие государственной и коммерческой тайны На рубеже 1980 х — 1990 х гг. объем информации, нуждающейся в защите, стал резко возрастать. Помимо государственных секретов появились секреты коммерческие. Выпадение России более чем на 70 лет из общемирового экономического пространства привело к тому, что даже по прошествии более 10 лет в системе законодательства правовые аспекты защиты коммерческой тайны разработаны недостаточно. В современном понимании коммерческая деятельность не при вязывается к какому либо конкретному ее виду. Синонимом коммерческой деятельности может являться предпринимательская деятельность, т. е. самостоятельная, осуществляемая на свой страх и риск, деятельность, направленная на получение прибыли.

Понятие государственной и коммерческой тайны Проблема правовой защиты коммерческой тайны существует не только в России, но в других странах, таких, как, например, Великобритания, США, Франция, Германия. В западном законодательстве понятие коммерческой тайны сформулировано более полно. Например, в английском законодательстве под коммерческой тайной подразумевается информация, разглашение которой может нанести ущерб интересам предприятия. Понятие «интересы предприятия» определяет более широкий круг возможных ущербов при нарушении режима коммерческой тайны, так как не привязывает ценность коммерческих сведений предприятия лишь к денежному эквиваленту.

Понятие государственной и коммерческой тайны Проблема правовой защиты коммерческой тайны существует не только в России, но в других странах, таких, как, например, Великобритания, США, Франция, Германия. В западном законодательстве понятие коммерческой тайны сформулировано более полно. Например, в английском законодательстве под коммерческой тайной подразумевается информация, разглашение которой может нанести ущерб интересам предприятия. Понятие «интересы предприятия» определяет более широкий круг возможных ущербов при нарушении режима коммерческой тайны, так как не привязывает ценность коммерческих сведений предприятия лишь к денежному эквиваленту.

Приложение 1 Приложение 2 Приложение 3 Приложение 4

Приложение 1 Приложение 2 Приложение 3 Приложение 4

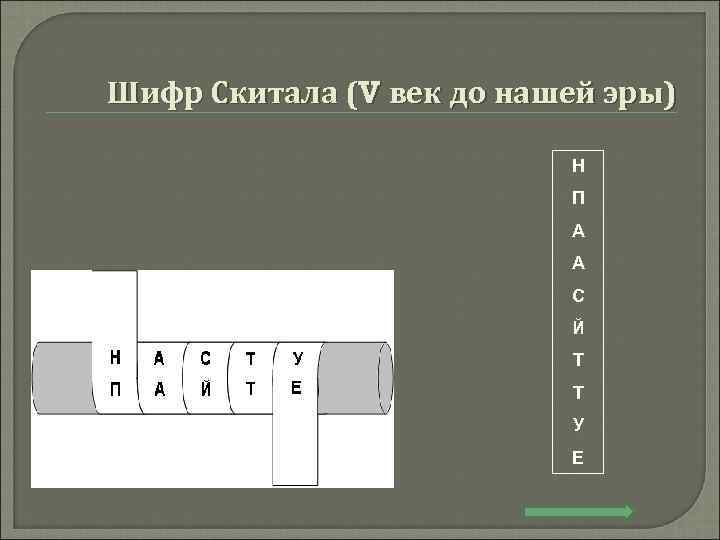

Шифр Скитала (V век до нашей эры) Н П А А С Й Т Т У Е

Шифр Скитала (V век до нашей эры) Н П А А С Й Т Т У Е

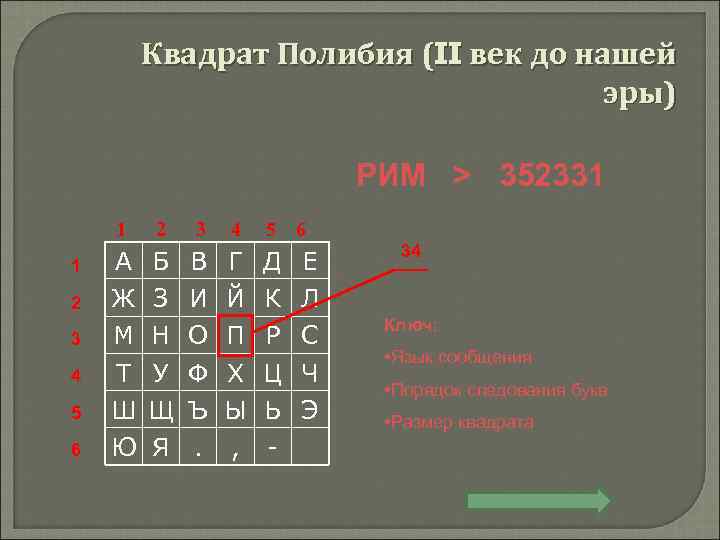

Квадрат Полибия (II век до нашей эры) РИМ > 352331 1 1 2 3 4 5 6 А Ж М Т Ш Ю Б З Н У Щ Я В И О Ф Ъ. Г Й П Х Ы , Д К Р Ц Ь - Е Л С Ч Э 34 Ключ: • Язык сообщения • Порядок следования букв • Размер квадрата

Квадрат Полибия (II век до нашей эры) РИМ > 352331 1 1 2 3 4 5 6 А Ж М Т Ш Ю Б З Н У Щ Я В И О Ф Ъ. Г Й П Х Ы , Д К Р Ц Ь - Е Л С Ч Э 34 Ключ: • Язык сообщения • Порядок следования букв • Размер квадрата

Шифр Цезаря (I век до нашей эры) АБВГДЕЖЗИЙКЛМНОПРСТУФХЦШЩЫЬЪЭЮЯ 3 символа вправо ГДЕЖЗИЙКЛМНОПРСТУФХЦШЩЫЬЪЭЮЯАБВ РИМ > УЛП Ключ: • Язык сообщения • Порядок следования букв • Величина сдвига строки алфавита

Шифр Цезаря (I век до нашей эры) АБВГДЕЖЗИЙКЛМНОПРСТУФХЦШЩЫЬЪЭЮЯ 3 символа вправо ГДЕЖЗИЙКЛМНОПРСТУФХЦШЩЫЬЪЭЮЯАБВ РИМ > УЛП Ключ: • Язык сообщения • Порядок следования букв • Величина сдвига строки алфавита

Кодирование и шифрование Преобразование информации Кодирование Шифрование Изменяет форму, но оставляет прежним содержание Для прочтения нужно знать алгоритм и таблицу кодирования Может оставлять прежней форму, но изменяет, маскирует содержание Для прочтения недостаточно знать только алгоритм, нужно знать ключ

Кодирование и шифрование Преобразование информации Кодирование Шифрование Изменяет форму, но оставляет прежним содержание Для прочтения нужно знать алгоритм и таблицу кодирования Может оставлять прежней форму, но изменяет, маскирует содержание Для прочтения недостаточно знать только алгоритм, нужно знать ключ

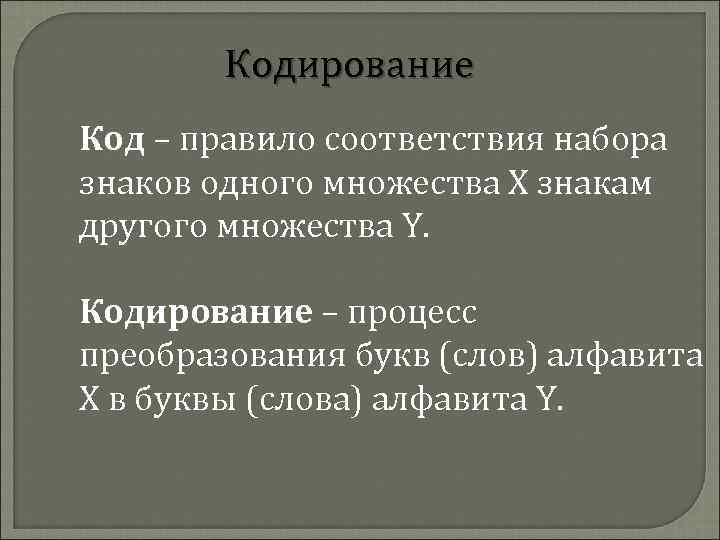

Кодирование Код – правило соответствия набора знаков одного множества Х знакам другого множества Y. Кодирование – процесс преобразования букв (слов) алфавита Х в буквы (слова) алфавита Y.

Кодирование Код – правило соответствия набора знаков одного множества Х знакам другого множества Y. Кодирование – процесс преобразования букв (слов) алфавита Х в буквы (слова) алфавита Y.

Кодирование Если каждому символу Х при кодировании соответствует отдельный знак Y, то это кодирование. Если для каждого символа из Y однозначно отыщется по некоторому правилу его прообраз в X, то это правило называется декодированием.

Кодирование Если каждому символу Х при кодировании соответствует отдельный знак Y, то это кодирование. Если для каждого символа из Y однозначно отыщется по некоторому правилу его прообраз в X, то это правило называется декодированием.

Кодирование Пример: Если каждый цвет кодировать: 2 битами, то можно закодировать не более 22 = 4 цветов, 3 битами – 23 = 8 цветов, 8 битами (байтом) – 256 цветов.

Кодирование Пример: Если каждый цвет кодировать: 2 битами, то можно закодировать не более 22 = 4 цветов, 3 битами – 23 = 8 цветов, 8 битами (байтом) – 256 цветов.

Шифрование Открытый текст – это сообщение, текст которого необходимо сделать непонятным для посторонних. Шифр - совокупность обратимых преобразований множества возможных открытых данных во множество возможных шифртекстов, осуществляемых по определенным правилам с применением ключей.

Шифрование Открытый текст – это сообщение, текст которого необходимо сделать непонятным для посторонних. Шифр - совокупность обратимых преобразований множества возможных открытых данных во множество возможных шифртекстов, осуществляемых по определенным правилам с применением ключей.

Шифрование – процесс применения шифра к защищаемой информации, т. е. преобразование защищаемой информации в шифрованное сообщение с помощью определенных правил, содержащихся в шифре.

Шифрование – процесс применения шифра к защищаемой информации, т. е. преобразование защищаемой информации в шифрованное сообщение с помощью определенных правил, содержащихся в шифре.

Шифрование Исходное сообщение: «А» Зашифрованное: «В» Правило шифрования: «f» Схема шифрования: f(A)=B Правило шифрования f не может быть произвольным. Оно должно быть таким, чтобы по зашифрованному тексту В с помощью правила g можно было однозначно восстановить отрытое сообщение.

Шифрование Исходное сообщение: «А» Зашифрованное: «В» Правило шифрования: «f» Схема шифрования: f(A)=B Правило шифрования f не может быть произвольным. Оно должно быть таким, чтобы по зашифрованному тексту В с помощью правила g можно было однозначно восстановить отрытое сообщение.

Шифрование Дешифрование – процесс, обратный шифрованию, т. е. преобразование шифрованного сообщения в защищаемую информацию с помощью определенных правил, содержащихся в шифре. Правило дешифрования: Схема дешифрования: «g» g(B)=А

Шифрование Дешифрование – процесс, обратный шифрованию, т. е. преобразование шифрованного сообщения в защищаемую информацию с помощью определенных правил, содержащихся в шифре. Правило дешифрования: Схема дешифрования: «g» g(B)=А

Шифрование Ключ – конкретное секретное состояние некоторого параметра (параметров), обеспечивающее выбор одного преобразования из совокупности возможных для используемого метода шифрования. Это сменный элемент шифра.

Шифрование Ключ – конкретное секретное состояние некоторого параметра (параметров), обеспечивающее выбор одного преобразования из совокупности возможных для используемого метода шифрования. Это сменный элемент шифра.

Шифрование Если k – ключ, то f(k(A)) = B Для каждого ключа k, преобразование f(k) должно быть обратимым, то есть g(k(B)) = A

Шифрование Если k – ключ, то f(k(A)) = B Для каждого ключа k, преобразование f(k) должно быть обратимым, то есть g(k(B)) = A

Отличие кодирования от шифрования При кодировании секретного ключа нет, так кодирование ставит целью лишь более сжатое, компактное представление сообщения.

Отличие кодирования от шифрования При кодировании секретного ключа нет, так кодирование ставит целью лишь более сжатое, компактное представление сообщения.