ИБССПД Т3 лек 9.ppt

- Количество слайдов: 23

ИНФОРМАЦИОННАЯ БЕЗОПАСТНОСТЬ СИСТЕМ И СЕТЕЙ ПЕРЕДАЧИ ДАННЫХ

Тема № 3. " Базовые технологии сетевой безопасности сетей передачи данных" Лекция № 9. Технология обнаружения атак Учебные вопросы занятия: 1. Концепция адаптивного управления безопасностью 2. Технология обнаружения атак 3. Обзор современных средств обнаружения атак

ЛИТЕРАТУРА: 1. Галицкий А. В. , Рябко С. Д. , Шаньгин В. Ф. Защита информации в сети – анализ технологий и синтез решений/Галицкий А. В. , Рябко С. Д. , Шаньгин В. Ф. – М. : ДМК Пресс, 2004. – 616 с. : 2. Устинов Г. Н. Основы информационной безопасности систем и сетей передачи данных. М. : Синтег, 2000. 248 с. 2. Устинов Г. Н. Научно технические принципы и обоснование состава перспективных средств обеспечения безопасности информации в телекоммуникационных системах связи. М. : ЦНИИС МС РФ, 1993. 170 с. 3. Уязвимость и информационная безопасность телекоммуникационных технологий: Учебное пособие для вузов / А. А. Новиков, Г. Н. Устинов; Под ред. Г. Н. Устинова. М. : Радио и связь. 2003. – 296 с.

Вопрос 1. Концепция адаптивного управления безопасностью Атакой на информационную систему считается любое действие, выполняемое нарушителем для реализации угрозы путем использования уязвимостей СПД. АРХИТЕКТУРА ИНФОРМАЦИОННОЙ СИСТЕМЫ 1. Уровень прикладного программного обеспечения, отвечающий за взаимодействие с пользователем. Примеры: Win. Word, Excel, Outlook Express; 2. Уровень СУБД, отвечающий за хранение и обработку данных информационной системы. Примеры СУБД Oracle, MS SQL Server, Sybase; 3. Уровень операционной системы, отвечающий за обслуживание СУБД и прикладного программного обеспечения. Примеры Microsoft Windows NT, Sun Solaris, Novell Netware. 4. Уровень сети, отвечающий за взаимодействие узлов ИС. Примеры TCP/IP, IPS/SPX и SMB/Net. BIOS.

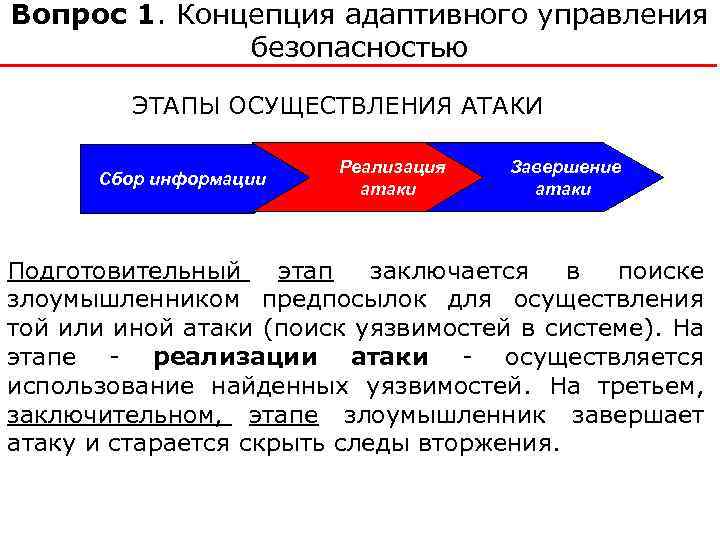

Вопрос 1. Концепция адаптивного управления безопасностью ЭТАПЫ ОСУЩЕСТВЛЕНИЯ АТАКИ Сбор информации Реализация атаки Завершение атаки Подготовительный этап заключается в поиске злоумышленником предпосылок для осуществления той или иной атаки (поиск уязвимостей в системе). На этапе реализации атаки осуществляется использование найденных уязвимостей. На третьем, заключительном, этапе злоумышленник завершает атаку и старается скрыть следы вторжения.

Вопрос 1. Концепция адаптивного управления безопасностью Элементы обеспечивающие адаптивную безопасность: • технологии анализа защищенности; • технологии обнаружения атак; • технологии управления рисками. Оценка риска состоит в выявлении и ранжировании уязвимостей (по степени серьезности ущерба потенциальных воздействий), подсистем сети (по степени критичности), угроз (исходя из вероятности их реализации) и т. д.

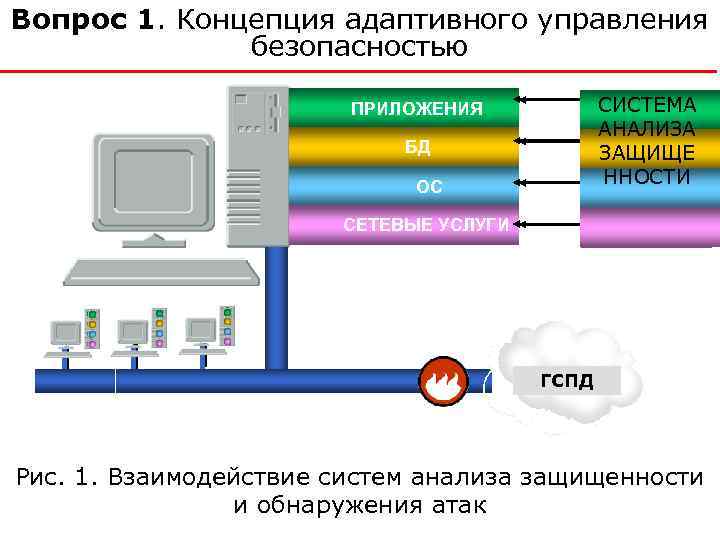

Вопрос 1. Концепция адаптивного управления безопасностью Анализ защищенности это поиск уязвимых мест в сети. Элементы сети нуждаются как в оценке эффективности их защиты, так и в поиске неизвестных уязвимостей в них. Технологии анализа защищенности позволяют исследовать сеть, найти слабые места в ней, обобщить эти сведения и выдать по ним отчет. Обнаружение атак является процессом оценки подозрительных действий, которые происходят в корпоративной сети. Обнаружение атак реализуется посредством анализа или журналов регистрации операционной системы и приложения, или сетевого трафика в реальном времени.

Вопрос 1. Концепция адаптивного управления безопасностью ПРИЛОЖЕНИЯ БД ОС СИСТЕМА СИСТЕ АНАЛИЗА МА ЗАЩИЩЕ ОБНАРУ ННОСТИ ЖЕНИЯ АТАК СЕТЕВЫЕ УСЛУГИ ГСПД Рис. 1. Взаимодействие систем анализа защищенности и обнаружения атак

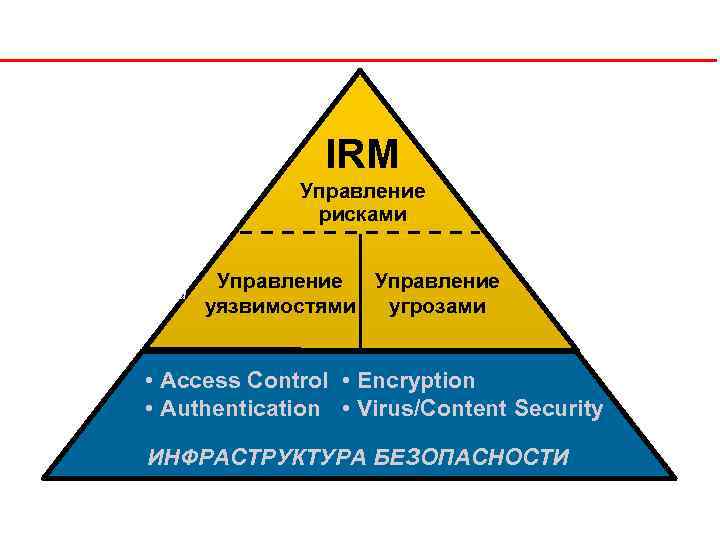

Модель адаптивного управления безопасностью • Поддержка принятия решений IRM • Управление безопасностью • Управление ресурсами Управление рисками • Анализ политики • Поиск уязвимостей • Анализ уязвимостей • Устранение Управление уязвимостями угрозами • Обнаружение атак и реагирование • Злоупотребления • Уведомления • Активное реагирование • Access Control • Encryption • Authentication • Virus/Content Security ИНФРАСТРУКТУРА БЕЗОПАСНОСТИ

Вопрос 1. Концепция адаптивного управления безопасностью Использование модели адаптивного управления безопасностью сети (рис. 3) дает возможность контролировать практически все угрозы и своевременно реагировать на них высокоэффективным способом, позволяющим не только устранить уязвимости, которые могут привести к реализации угрозы, но и проанализировать условия, приводящие к появлению уязвимостей.

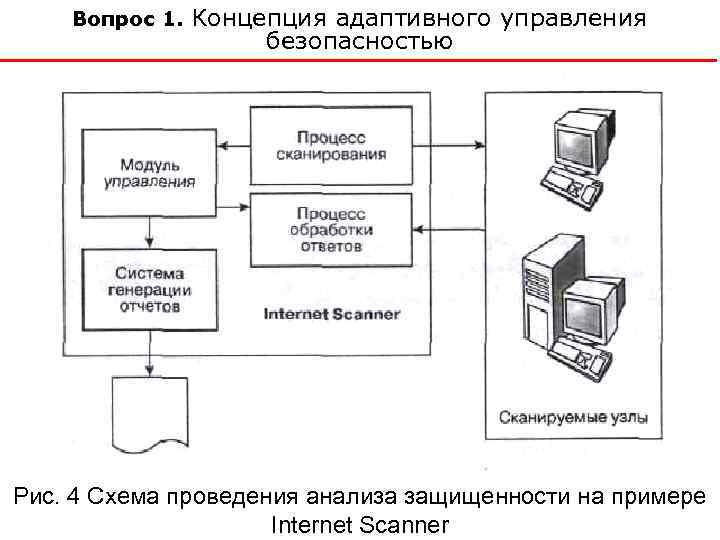

Вопрос 1. Концепция адаптивного управления безопасностью Рис. 4 Схема проведения анализа защищенности на примере Internet Scanner

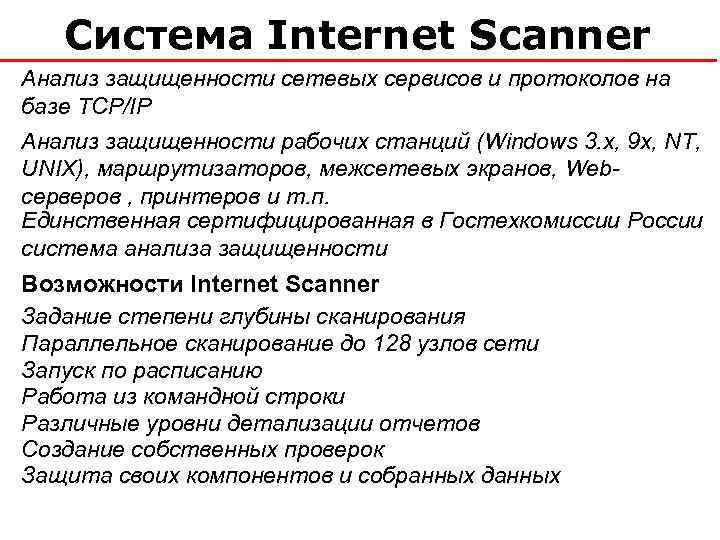

Система Internet Scanner Анализ защищенности сетевых сервисов и протоколов на базе TCP/IP Анализ защищенности рабочих станций (Windows 3. x, 9 x, NT, UNIX), маршрутизаторов, межсетевых экранов, Webсерверов , принтеров и т. п. Единственная сертифицированная в Гостехкомиссии России система анализа защищенности Возможности Internet Scanner Задание степени глубины сканирования Параллельное сканирование до 128 узлов сети Запуск по расписанию Работа из командной строки Различные уровни детализации отчетов Создание собственных проверок Защита своих компонентов и собранных данных

Вопрос 2. Технология обнаружения атак Классификация систем обнаружения атак по способу реагирования; по способу выявления атаки; по способу сбора информации об атаке. По способу реагирования различают пассивные и активные IDS. Пассивные IDS просто фиксируют факт атаки, записывают данные в файл журнала и выдают предупреждения. Активные IDS пытаются противодействовать атаке, например, переконфигурируя межсетевой экран или генерируя списки доступа маршрутизатора.

Вопрос 2. Технология обнаружения атак По способу выявления атаки системы IDS принято делить на две категории: обнаружения аномального поведения (anomaly based); обнаружения злоупотреблений (misuse detection или signature based). При использовании системы с аномальным поведением возможны два крайних случая: обнаружение аномального поведения, которое не является атакой, и отнесение его к классу атак; пропуск атаки, которая не подпадает под определение аномального поведения. Этот случай более опасен, чем ложное отнесение аномального поведения к классу атак.

Вопрос 2. Технология обнаружения атак При настройке и эксплуатации систем этой категории администраторы сталкиваются со следующими проблемами: построение профиля пользователя является трудоемкой задачей, требующей от администратора большой предварительной работы; необходимо определение граничных значений характеристик поведения пользователя для снижения вероятности появления одного из двух вышеназванных крайних случаев.

Вопрос 2. Технология обнаружения атак Обнаружение злоупотреблений - заключается в описании атаки в виде сигнатуры и поиска данной сигнатуры в контролируемом пространстве (сетевом трафике или журнале регистрации). В качестве сигнатуры атаки может выступать шаблон действий или строка символов, характеризующие аномальную деятельность. Эти сигнатуры хранятся в базе данных, аналогичной той, которая используется в антивирусных системах. Достоинства простота метода Недостатки: Нужен механизм описания сигнатур, то есть языка описания атак. Вторая проблема, связанная с первой, заключается в том, как описать атаку, чтобы зафиксировать все возможные ее модификации.

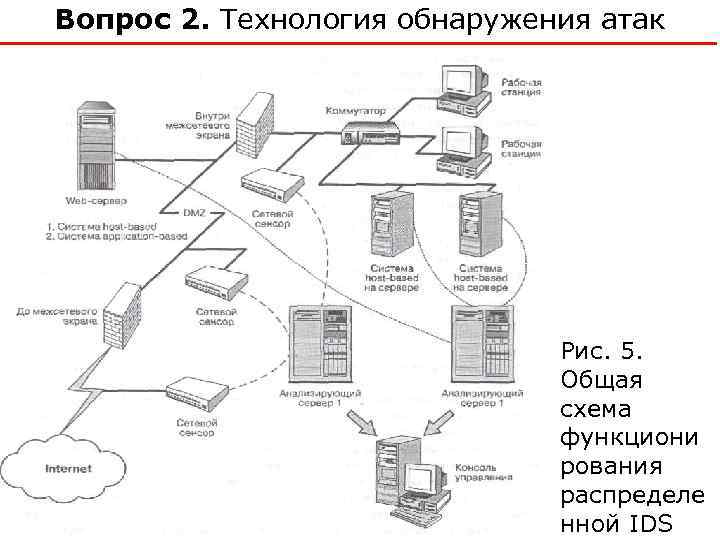

Вопрос 2. Технология обнаружения атак Рис. 5. Общая схема функциони рования распределе нной IDS

Вопрос 3. Обзор современных средств обнаружения атак Компания Cisco Systems Выпускаемая компанией Cisco Systems серия продуктов Cisco IDS содержит решения для различных уровней. В нее входят три системы 42 хх версий 2. 2. 1 (network based), среди которых: Cisco IDS 4210 оптимизирована для мониторинга атак в среде 10/ЮОВА SE T, скорость 45 Мбит/с; Cisco IDS 4235 оптимизирована для мониторинга атак в среде 10/100/ 1000 BASE TX, скорость 200 Мбит/с; Cisco IDS 4250 оптимизирована для мониторинга атак в среде 10/100/ 1000 BASE TX, скорость 500 Мбит/с, может быть использована для заши ты гигабитной сети.

Вопрос 3. Обзор современных средств обнаружения атак Компания Internet Security Systems Real. Secure Network Sensor программное решение, предназначенное для установки на выделенный компьютер в критичном сегменте сети. Анализируя сетевой трафик и сопоставляя его с базой сигнатур атак, сенсор обнаруживает различные нарушения политики безопасности. Система Real. Secure Gigabit Sensor обрабатывает более 500 тысяч пакетов в секунду, используя запатентованный алгоритм семиуровневого анализа, обнаруживает большое число атак, пропускаемых другими системами. Применяется главным образом в сетях, работающих с большой нагрузкой.

Вопрос 3. Обзор современных средств обнаружения атак Real. Secure Server Sensor позволяет обнаруживать атаки, направленные на конкретный узел сети, на всех уровнях. Помимо обнаружения атак Real. Secure Server Sensor обладает возможностью проведения анализа защищенности и обнаружения уязвимостей на контролируемом узле. Система обнаружения атак Real. Secure Desktop Protector (ранее называвшаяся Blackl. CE Agent) является программным решением, предназначенным для обнаружения в масштабе реального времени сетевых атак, направленных на рабочие станции корпоративной сети.

Вопрос 3. Обзор современных средств обнаружения атак Компания Symantec Продукт Intruder Alert 3. 6 (host based) позволяет выявить несанкционированные и злонамеренные действия, благодаря чему удается предохранить системы, приложения и данные от использования не по назначению или с нарушениями правил эксплуатации. При возникновении угрозы безопасности системы этот продукт обеспечивает предупреждение администратора для принятия мер предосторожности, направленных на предотвращение кражи или потери информации. С помощью Intruder Alert администратор может задавать и вводить в действие новые правила безопасности, наряду с этим активно поддерживая целостность и доступность систем и данных.

Тема № 3. " Базовые технологии сетевой безопасности сетей передачи данных" Лекция № 9. Технология обнаружения атак Учебные вопросы занятия: 1. Концепция адаптивного управления безопасностью 2. Технология обнаружения атак 3. Обзор современных средств обнаружения атак

Лекция № 9. Технология обнаружения атак ЗАДАНИЕ НА САМОПОДГОТОВКУ: ПОВТОРИТЬ МАТЕРИАЛ ЛЕКЦИИ; ДОПОЛНИТЬ КОНСПЕКТ (ИСТОЧНИК 1) ЛИТЕРАТУРА (ОСНОВНАЯ): 1. 1. Галицкий А. В. , Рябко С. Д. , Шаньгин В. Ф. Защита информации в сети – анализ технологий и синтез решений/Галицкий А. В. , Рябко С. Д. , Шаньгин В. Ф. – М. : ДМК Пресс, 2004. – 616 с. : 2. 2. Уязвимость и информационная безопасность телекоммуникационных технологий: Учебное пособие для вузов / А. А. Новиков, Г. Н. Устинов; Под ред. Г. Н. Устинова. М. : Радио и связь. 2003. – 296 с.

ИБССПД Т3 лек 9.ppt