Информационная безопасность.ppt

- Количество слайдов: 112

Информационная безопасность. Защита информации. Ганичкин Олег Вениаминович Старший преподаватель кафедры и прикладной информатики и информационной безопасности

Содержание дисциплины 1. Место информационной безопасности экономических систем в национальной безопасности страны. Основные нормативные руководящие документы информационной безопасности. ► Место информационной безопасности экономических систем в национальной безопасности страны. Концепция информационной безопасности. Информационная безопасность в условиях функционирования в России глобальных сетей. Основные нормативные руководящие документы, касающиеся государственной тайны, нормативно-справочные документы. Основные законодательные акты, регламентирующие обеспечение безопасности всех видов информации. Компьютерные преступления: классификация, документы, определяющие наличие компьютерного преступления. ► ► ►

Содержание дисциплины 2. Теория безопасности информационных систем. Стандарты информационного обмена. ► Основные положения теории информационной безопасности информационных систем. Международные стандарты информационного обмена. Понятие информационной безопасности. Информационные ресурсы с точки зрения безопасности. Модели безопасности и их применение. Субъекты информационных отношений. Виды нарушителей ► ► ►

Содержание дисциплины 3. Таксономия нарушений информационной безопасности. Угрозы. ► Таксономия нарушений информационной безопасности вычислительной системы. Анализ способов нарушений информационной безопасности. Три вида возможных нарушений информационной системы. Требования к обеспечению безопасности деятельности субъектов информационных отношений. Понятие угрозы. Классификация угроз в сфере информационных технологий. Обзор и классификация сетевых атак. ► ►

Содержание дисциплины 4. Технологии построения защищенных экономических информационных систем. Планирование мероприятий по информационной безопасности. ► ► ► ► ► Использование защищенных компьютерных систем. Основные технологии построения защищенных ЭИС. Идентификация и аутентификация. Разграничение доступа. Регистрация и аудит. Методы криптографии. Экранирование. Средства обеспечения безопасности информации. Мероприятия по обеспечению информационной безопасности. Планирование практических мероприятий по информационной безопасности.

Литература ► ► Родичев, Ю. А. Компьютерные сети. Нормативноправовые аспекты информационной безопасности: Учебное пособие для вузов. Часть 1 Самара : Универс групп, 2007. Родичев, Ю. А. Информационная безопасность : Нормативно - правовые аспекты: Учебное пособие / СПб. : Питер, 2008. Ярочкин, В. И. Информационная безопасность: Учебник / МО. - М. : Академический Проект, 2008. Ганичкин О. В. , Сыромятников К. А. Информационная безопасность : Курс лекций / Самара : СГЭУ, 2005.

Дополнительная литература ► ► ► Ярочкин В. И. , Бузанова Я. В. Теория безопасности: Научно-популярное издание М. : Академический Проект, 2005. Партыка Т. Л. , Попов И. И. Информационная безопасность : Учеб. пособие МО. М. : ИНФРА-М, 2002. Мельников, В. П. и др. Информационная безопасность и защита информации: Учебное пособие М. : Академия, 2008 Садердинов А. А. и др. Информационная безопасность предприятия : Учебное пособие М. : Дашков и К, 2004. Чирилло Джон. Защита от хакеров / Чирилло Джон. - СПб. : Питер, 2003. Попов В. Б. Основы информационных и телекоммуникационных технологий. Основы информационной безопасности : Учебное пособие / В. М. : Финансы и статистика, 2005.

Основы

Основные понятия Информационная безопасность - состояние защищённости информационной сферы (информационной среды общества), обеспечивающее её формирование и развитие в интересах граждан, организаций и государства. ► Безопасность информации - обеспечение ее конфиденциальности, целостности и доступности законным пользователям. ► Защита информации – комплекс мероприятий, направленных на обеспечение информационной безопасности. ►

Свойства информации. Обеспечение защиты важной информации Конфиденциальность Доступность Обеспечение возможности работы с информацией Целостность Обеспечение целостности информации ИВЦ СГЭУ

Нарушение информационной безопасности Нанесение ущерба Субъекты Физические лица Ущемление интересов Нарушение свойств Воздействие (реализация угрозы) Юридические лица Интересы Конфиденциальность Целостность Доступность Автоматизированная система (информация, аппаратнопрограммная часть, носители, процессы обработки и передачи) ИВЦ СГЭУ

Обеспечение деятельности субъектов информационных отношений. ►Обеспечение своевременного доступа (за приемлемое для них время) к необходимой им информации; ►Обеспечение конфиденциальности (сохранения в тайне) определенной части информации; ►Обеспечение достоверности (полноты, точности, адекватности, целостности) информации; ►защиты от навязывания им ложной (недостоверной, искаженной) информации (то есть от дезинформации); ►Обеспечение защиты части информации от незаконного ее тиражирования (защиты авторских прав, прав собственника информации и т. п. ); ►разграничение ответственности за нарушения законных прав (интересов) других субъектов информационных отношений и установленных правил обращения с информацией; ►Обеспечение возможности осуществления непрерывного контроля и управления процессами обработки и передачи информации. ИВЦ СГЭУ

Вопросы информационной безопасности ► Объекты защиты (что или кого необходимо защищать? ). ► Объекты опасности (от чего или от кого необходимо защищать? ). ► Средства защиты (каким образом? ). ИВЦ СГЭУ

Вопрос 1

Компоненты защиты ►Аппаратное обеспечение – все средства вычислительной техники и средства телекоммуникаций, задействованные в информационном обмене данными. ►Программное обеспечение – все виды программного обеспечения и автоматизированные системы управления данными. ►Информационное обеспечение – все документы и базы данных, располагающихся на носителях. ►Кадровое обеспечение – весь кадровый персонал организации, который имеет, какой либо доступ до средств вычислительной техники. ИВЦ СГЭУ

Аппаратное обеспечение ►Рабочие станции - отдельные ЭВМ или удаленные терминалы сети, на которых реализуются автоматизированные рабочие места пользователей (абонентов, операторов); ►Серверы или Host машины (службы файлов, печати, баз данных и т. п. ) не выделенных (или выделенных) высокопроизводительных ЭВМ, предназначенных для реализации функций хранения, печати данных, обслуживания рабочих станций сети и т. п. действий; ►Межсетевые мосты (шлюзы, центры коммутации пакетов, коммуникационные ЭВМ) - элементы, обеспечивающие соединение нескольких сетей передачи данных, либо нескольких сегментов одной и той же сети, имеющих различные протоколы взаимодействия; ►Каналы связи (локальных, телефонных, с узлами коммутации и т. д. ). ИВЦ СГЭУ

Программное обеспечение ►Сетевая инфраструктура включает в себя протоколы передачи данных, программы обеспечивающие сетевое взаимодействие ►Серверные операционные системы – Windows Server 2003, Unix, Linux ►Пользовательское программное обеспечение – интернет браузеры, средства коммуникаций и т. д. ►Автоматизированные системы управления базами данных ИВЦ СГЭУ

Информационное обеспечение ИВЦ СГЭУ

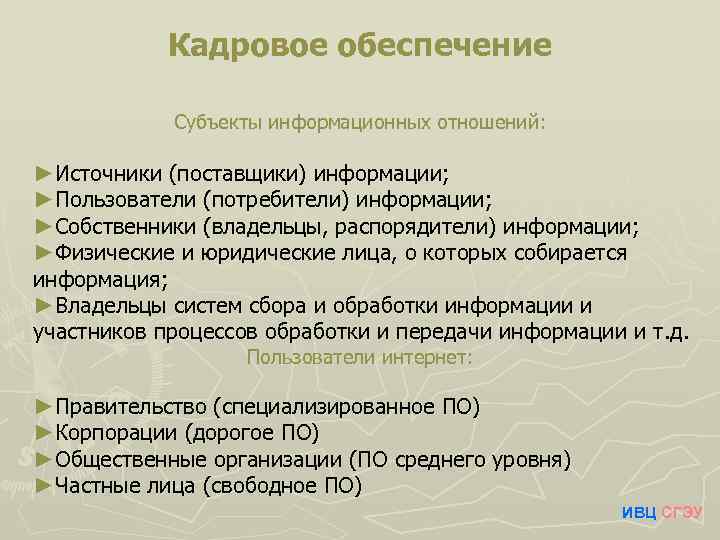

Кадровое обеспечение Субъекты информационных отношений: ►Источники (поставщики) информации; ►Пользователи (потребители) информации; ►Собственники (владельцы, распорядители) информации; ►Физические и юридические лица, о которых собирается информация; ►Владельцы систем сбора и обработки информации и участников процессов обработки и передачи информации и т. д. Пользователи интернет: ►Правительство (специализированное ПО) ►Корпорации (дорогое ПО) ►Общественные организации (ПО среднего уровня) ►Частные лица (свободное ПО) ИВЦ СГЭУ

Вопрос 2

Классификация угроз безопасности Угрозы безопасности Естественные (объективные) Искусственные (субъективные) Случайные Преднамеренные (умышленные) ИВЦ СГЭУ

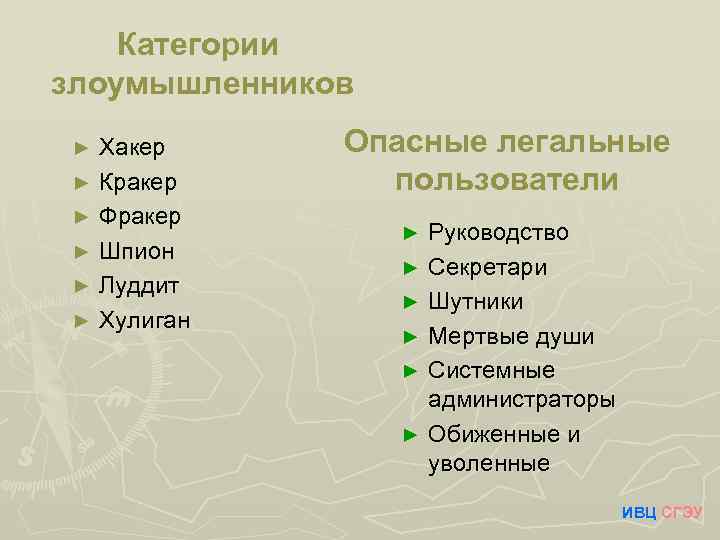

Категории злоумышленников Хакер ► Кракер ► Фракер ► Шпион ► Луддит ► Хулиган ► Опасные легальные пользователи Руководство ► Секретари ► Шутники ► Мертвые души ► Системные администраторы ► Обиженные и уволенные ► ИВЦ СГЭУ

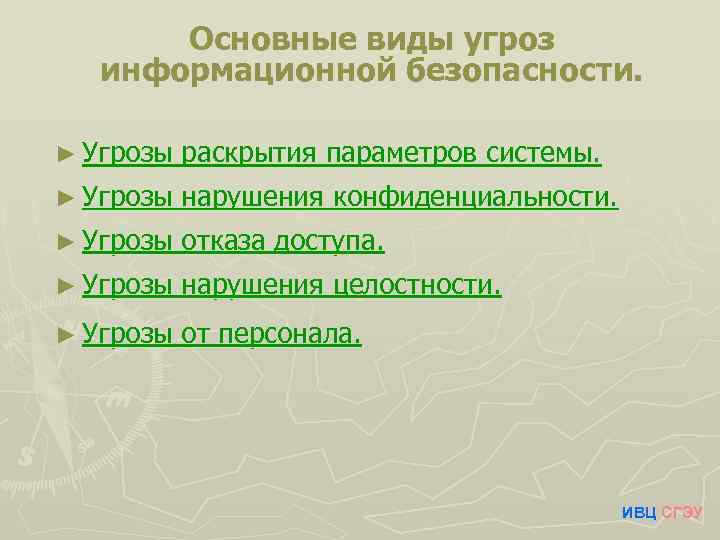

Основные виды угроз информационной безопасности. ► Угрозы раскрытия параметров системы. ► Угрозы нарушения конфиденциальности. ► Угрозы отказа доступа. ► Угрозы нарушения целостности. ► Угрозы от персонала. ИВЦ СГЭУ

Угрозы раскрытия параметров системы ► Определение типа и параметров носителей информации ► Получение информации о программноаппаратной среде, о функциях, выполняемых ИС, о системах защиты. ► Определение способа представления информации. ► Определение качественного содержания данных

Угроза нарушения конфиденциальности ► Хищение носителей информации. ► Несанкционированный доступ к ИС. ► Выполнение пользователем несанкционированных действий. ► Перехват данных, передаваемых по каналам связи. ► Раскрытие содержания информации.

Угроза отказа доступа ► Выведение из строя машинных носителей информации. ► Проявление ошибок разработки программного обеспечения. ► Обход механизмов защиты. ► Искажение соответствия конструкций языка.

Угроза нарушения целостности ► Уничтожение носителей информации ► Внесение несанкционированных изменений в программы и данные. ► Установка и использование нештатного программного обеспечения. ► Заражение вирусами ► Внедрение дезинформации

Угрозы от персонала ► Разглашение ► Передача сведений о защите ► Халатность ► Вербовка ► Подкуп персонала ► Уход с рабочего места ► Физическое устранение ИВЦ СГЭУ

Способы реализации угроз информационной безопасности Непосредственное обращение к объектам доступа. ► Создание программных и технических средств с целью обхода средств защиты. ► Модификация средств защиты, позволяющая реализовать угрозы ИБ. ► Внедрение в ИС программных или технических средств, нарушающих функции ИС. ► ИВЦ СГЭУ

Классические методы взлома Подбор пароля пользователя ► Грубая сила ► Зашифровать и сравнить ► Социальная инженерия ► Современные методы взлома Перехват данных по клавиатуре. Закладки. ► Подмена системных утилит ► Использование сетевых протоколов ► Использование слабостей современных технологий ► Вирусы ►

Сетевые атаки По характеру По цели воздействия Пассивная Активная Нарушение конфиденциальности Нарушение целостности По условию начала воздействия По наличию обратной связи По расположению субъекта атаки По уровню эталонной модели OSI Атака по запросу Внутрисегментная Прикладной уровень Атака по наступлению ожидаемого события Межсегментная Представительский уровень Безусловная атака С обратной связью Без обратной связи Нарушение доступности Сеансовый уровень Транспортный уровень Сетевой уровень Канальный уровень ИВЦ СГЭУ Физический уровень

Протоколы TCP (Transmission Control Protocol - протокол контроля передачи) - надежный протокол с установлением соединения: он управляет логическим сеансом связи между процессами и обеспечивает надежную доставку прикладных данных от процесса к процессу Протокол IP обеспечивает передачу блоков данных, называемых дейтаграммами, от отправителя к получателям, где отправители и получатели являются компьютерами, идентифицируемыми IP-адресами. Протокол IP обеспечивает при необходимости также фрагментацию и сборку дейтаграмм для передачи данных через сети с малым размером пакетов”. Протокол IP является ненадежным протоколом без установления соединения. Протокол ICMP (Internet Control Message Protocol, Протокол Управляющих Сообщений Интернет) является неотъемлемой частью IP-модуля. Он обеспечивает обратную связь в виде диагностических сообщений, посылаемых отправителю при невозможности доставки его дейтаграммы и в других случаях. Протокол ARP (Address Resolution Protocol, Протокол распознавания адреса) предназначен для преобразования IP-адресов в MAC-адреса.

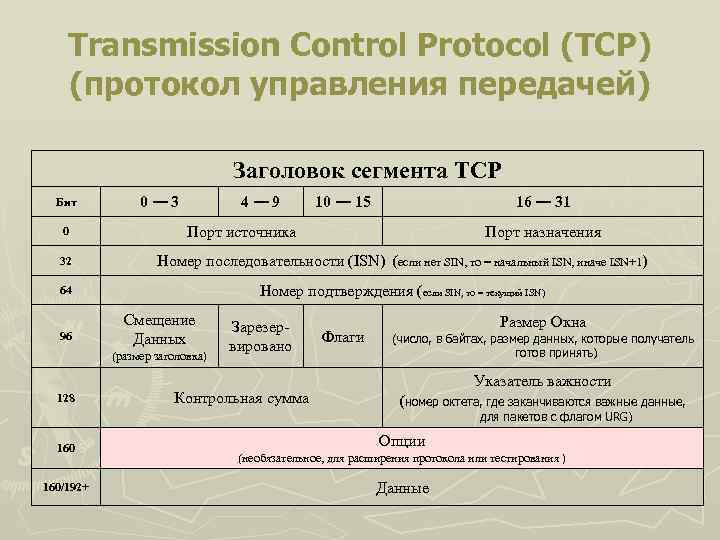

Transmission Control Protocol (TCP) (протокол управления передачей) Заголовок сегмента TCP Бит 0 0 — 3 4 — 9 10 — 15 16 — 31 Порт источника Порт назначения 32 Номер последовательности (ISN) (если нет SIN, то = начальный ISN, иначе ISN+1) 64 Номер подтверждения (если SIN, то = текущий ISN) 96 Смещение Данных (размер заголовка) 128 Зарезервировано Контрольная сумма Флаги Размер Окна (число, в байтах, размер данных, которые получатель готов принять) Указатель важности (номер октета, где заканчиваются важные данные, для пакетов с флагом URG) 160/192+ Опции (необязательное, для расширения протокола или тестирования ) Данные

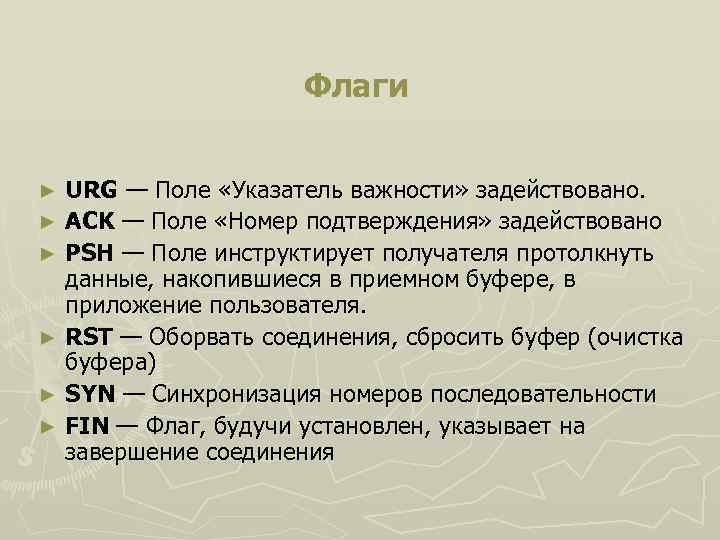

Флаги URG — Поле «Указатель важности» задействовано. ► ACK — Поле «Номер подтверждения» задействовано ► PSH — Поле инструктирует получателя протолкнуть данные, накопившиеся в приемном буфере, в приложение пользователя. ► RST — Оборвать соединения, сбросить буфер (очистка буфера) ► SYN — Синхронизация номеров последовательности ► FIN — Флаг, будучи установлен, указывает на завершение соединения ►

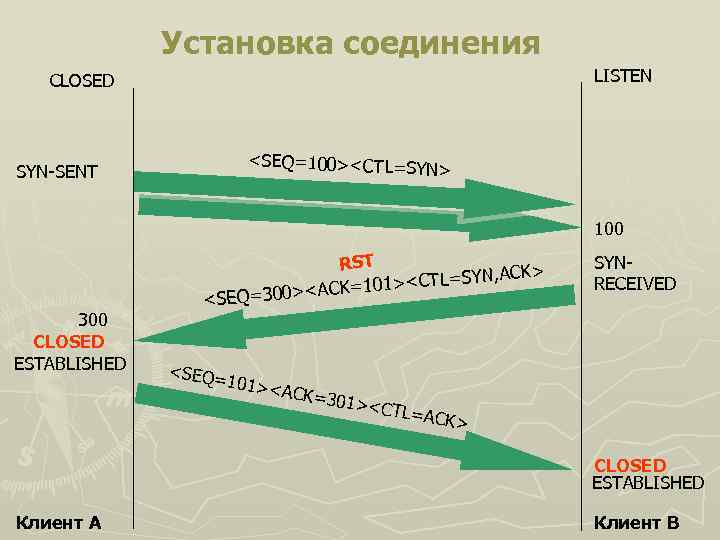

Установка соединения LISTEN CLOSED <SEQ=100><CTL=SY N> SYN-SENT 100 RST N, ACK> 01><CTL=SY 1 =300><ACK= 300 CLOSED ESTABLISHED <SEQ= SYNRECEIVED 101>< ACK=3 01><C TL=AC K> CLOSED ESTABLISHED Клиент А Клиент В

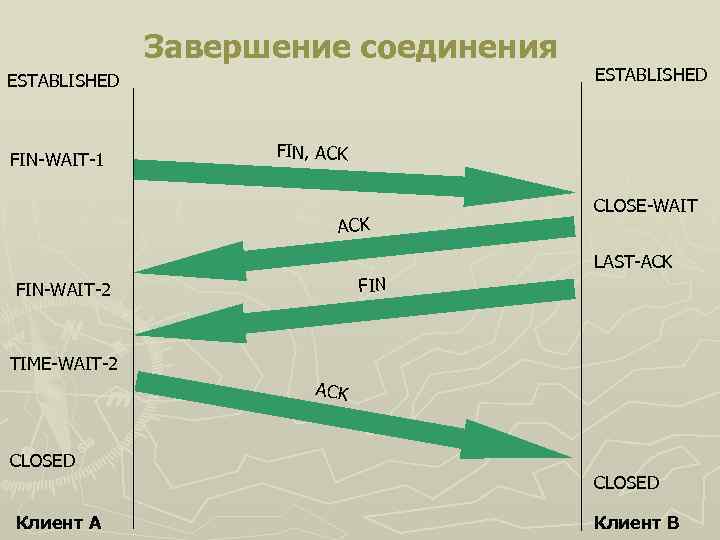

Завершение соединения ESTABLISHED FIN-WAIT-1 ESTABLISHED FIN, ACK FIN-WAIT-2 CLOSE-WAIT LAST-ACK TIME-WAIT-2 ACK CLOSED Клиент А Клиент В

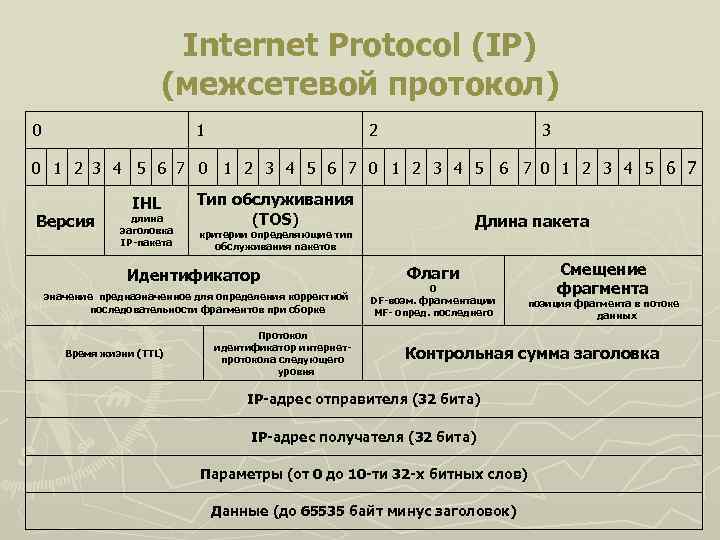

Internet Protocol (IP) (межсетевой протокол) 0 1 2 3 4 5 6 7 0 1 2 3 4 5 Версия IHL длина заголовка IP-пакета Тип обслуживания (TOS) значение предназначенное для определения корректной последовательности фрагментов при сборке Время жизни (TTL) Длина пакета критерии определяющие тип обслуживания пакетов Идентификатор Протокол идентификатор интернетпротокола следующего уровня 6 7 0 1 2 3 4 5 6 7 Флаги 0 DF-возм. фрагментации MF- опред. последнего Смещение фрагмента позиция фрагмента в потоке данных Контрольная сумма заголовка IP-адрес отправителя (32 бита) IP-адрес получателя (32 бита) Параметры (от 0 до 10 -ти 32 -х битных слов) Данные (до 65535 байт минус заголовок)

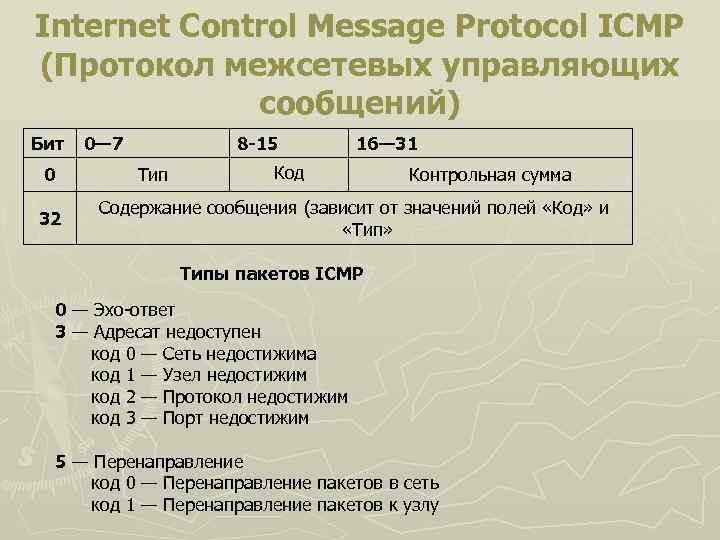

Internet Control Message Protocol ICMP (Протокол межсетевых управляющих сообщений) Бит 0 32 0— 7 8 -15 Тип 16— 31 Код Контрольная сумма Содержание сообщения (зависит от значений полей «Код» и «Тип» Типы пакетов ICMP 0 — Эхо-ответ 3 — Адресат недоступен код 0 — Сеть недостижима код 1 — Узел недостижим код 2 — Протокол недостижим код 3 — Порт недостижим 5 — Перенаправление код 0 — Перенаправление пакетов в сеть код 1 — Перенаправление пакетов к узлу

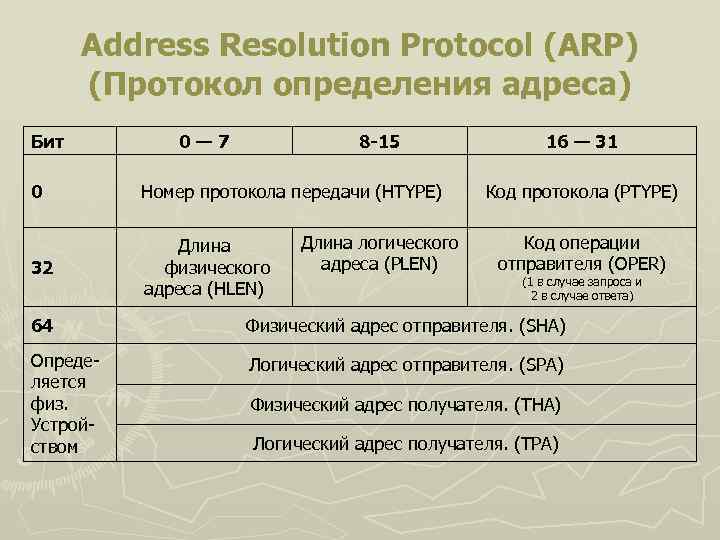

Address Resolution Protocol (ARP) (Протокол определения адреса) Бит 8 -15 0 — 7 0 Номер протокола передачи (HTYPE) 32 Длина физического адреса (HLEN) Длина логического адреса (PLEN) 16 — 31 Код протокола (PTYPE) Код операции отправителя (OPER) (1 в случае запроса и 2 в случае ответа) 64 Физический адрес отправителя. (SHA) Определяется физ. Устройством Логический адрес отправителя. (SPA) Физический адрес получателя. (THA) Логический адрес получателя. (TPA)

Работа ARP протокола Узел (223. 1. 2. 1) Широковещательные ARP запросы IP-адрес отправителя Ethernet-адрес отправителя 223. 1. 2. 1 08: 00: 39: 00: 2 F: C 3 Искомый IP-адрес Искомый Ethernet-адрес 223. 1. 2. 2 <пусто> При совпадении ARP ответ Таблица соответствия IP-адрес 223. 1. 2. 1 223. 1. 2. 2 223. 1. 2. 3 223. 1. 2. 4 Ethernet-адрес 08: 00: 39: 00: 2 F: C 3 08: 00: 28: 00: 38: A 9 08: 00: 5 A: 21: A 7: 22 08: 00: 10: 99: AC: 54 IP-адрес отправителя Ethernet-адрес отправителя 223. 1. 2. 2 08: 00: 28: 00: 38: A 9 IP-адрес Ethernet-адрес 223. 1. 2. 1 08: 00: 39: 00: 2 F: C 3 Узел (223. 1. 2. 2)

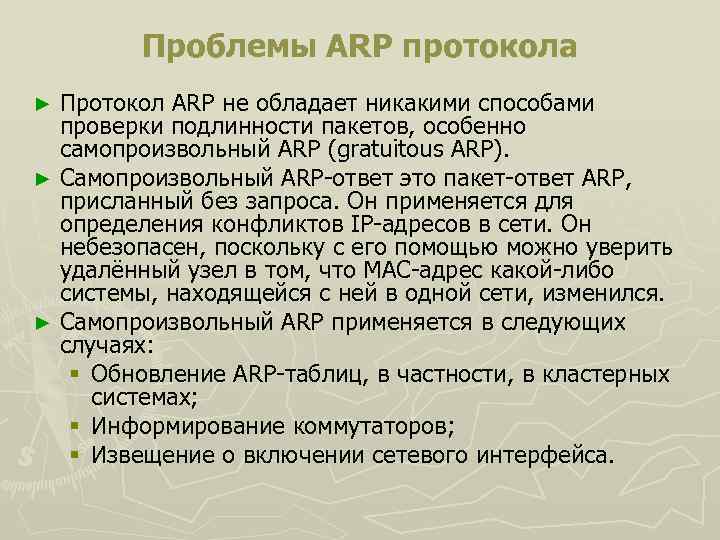

Проблемы ARP протокола Протокол ARP не обладает никакими способами проверки подлинности пакетов, особенно самопроизвольный ARP (gratuitous ARP). ► Самопроизвольный ARP-ответ это пакет-ответ ARP, присланный без запроса. Он применяется для определения конфликтов IP-адресов в сети. Он небезопасен, поскольку с его помощью можно уверить удалённый узел в том, что MAC-адрес какой-либо системы, находящейся с ней в одной сети, изменился. ► Самопроизвольный ARP применяется в следующих случаях: § Обновление ARP-таблиц, в частности, в кластерных системах; § Информирование коммутаторов; § Извещение о включении сетевого интерфейса. ►

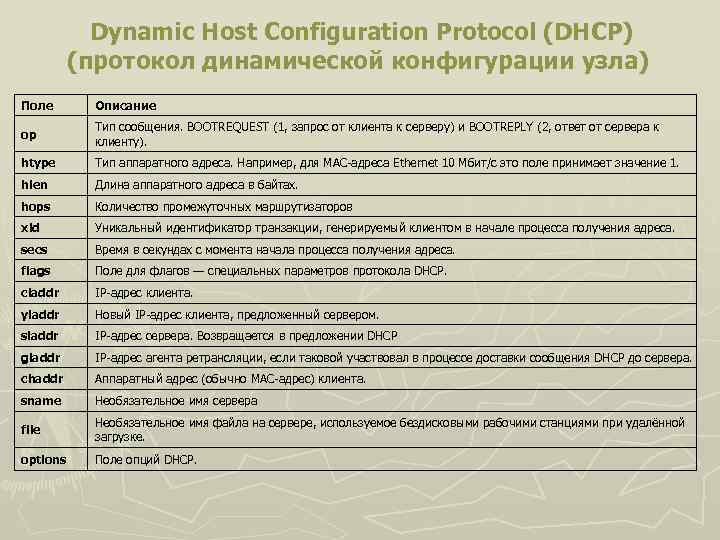

Dynamic Host Configuration Protocol (DHCP) (протокол динамической конфигурации узла) Поле Описание op Тип сообщения. BOOTREQUEST (1, запрос от клиента к серверу) и BOOTREPLY (2, ответ от сервера к клиенту). htype Тип аппаратного адреса. Например, для MAC-адреса Ethernet 10 Мбит/с это поле принимает значение 1. hlen Длина аппаратного адреса в байтах. hops Количество промежуточных маршрутизаторов xid Уникальный идентификатор транзакции, генерируемый клиентом в начале процесса получения адреса. secs Время в секундах с момента начала процесса получения адреса. flags Поле для флагов — специальных параметров протокола DHCP. ciaddr IP-адрес клиента. yiaddr Новый IP-адрес клиента, предложенный сервером. siaddr IP-адрес сервера. Возвращается в предложении DHCP giaddr IP-адрес агента ретрансляции, если таковой участвовал в процессе доставки сообщения DHCP до сервера. chaddr Аппаратный адрес (обычно MAC-адрес) клиента. sname Необязательное имя сервера file Необязательное имя файла на сервере, используемое бездисковыми рабочими станциями при удалённой загрузке. options Поле опций DHCP.

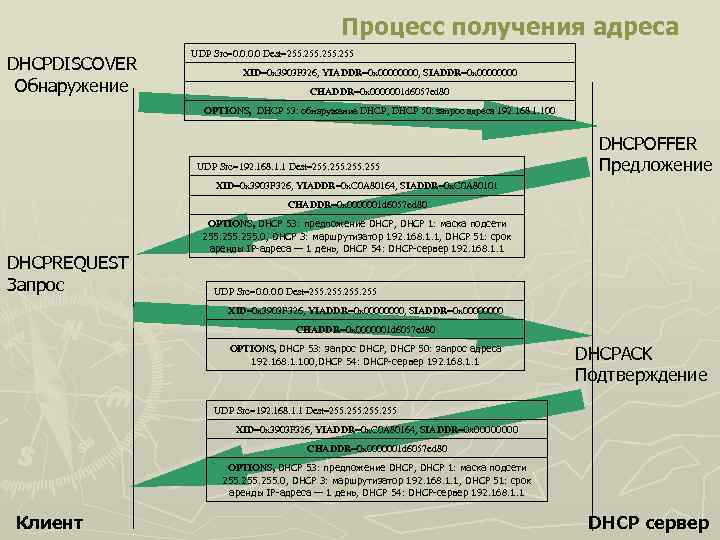

Процесс получения адреса DHCPDISCOVER Обнаружение UDP Src=0. 0 Dest=255. 255 XID=0 x 3903 F 326, YIADDR=0 x 0000, SIADDR=0 x 0000 CHADDR=0 x 0000001 d 6057 ed 80 OPTIONS, DHCP 53: обнаружение DHCP, DHCP 50: запрос адреса 192. 168. 1. 100 UDP Src=192. 168. 1. 1 Dest=255. 255 DHCPOFFER Предложение XID=0 x 3903 F 326, YIADDR=0 x. C 0 A 80164, SIADDR=0 x. C 0 A 80101 CHADDR=0 x 0000001 d 6057 ed 80 DHCPREQUEST Запрос OPTIONS, DHCP 53: предложение DHCP, DHCP 1: маска подсети 255. 0, DHCP 3: маршрутизатор 192. 168. 1. 1, DHCP 51: срок аренды IP-адреса — 1 день, DHCP 54: DHCP-сервер 192. 168. 1. 1 UDP Src=0. 0 Dest=255. 255 XID=0 x 3903 F 326, YIADDR=0 x 0000, SIADDR=0 x 0000 CHADDR=0 x 0000001 d 6057 ed 80 OPTIONS, DHCP 53: запрос DHCP, DHCP 50: запрос адреса 192. 168. 1. 100, DHCP 54: DHCP-сервер 192. 168. 1. 1 DHCPACK Подтверждение UDP Src=192. 168. 1. 1 Dest=255. 255 XID=0 x 3903 F 326, YIADDR=0 x. C 0 A 80164, SIADDR=0 x 0000 CHADDR=0 x 0000001 d 6057 ed 80 OPTIONS, DHCP 53: предложение DHCP, DHCP 1: маска подсети 255. 0, DHCP 3: маршрутизатор 192. 168. 1. 1, DHCP 51: срок аренды IP-адреса — 1 день, DHCP 54: DHCP-сервер 192. 168. 1. 1 Клиент DHCP сервер

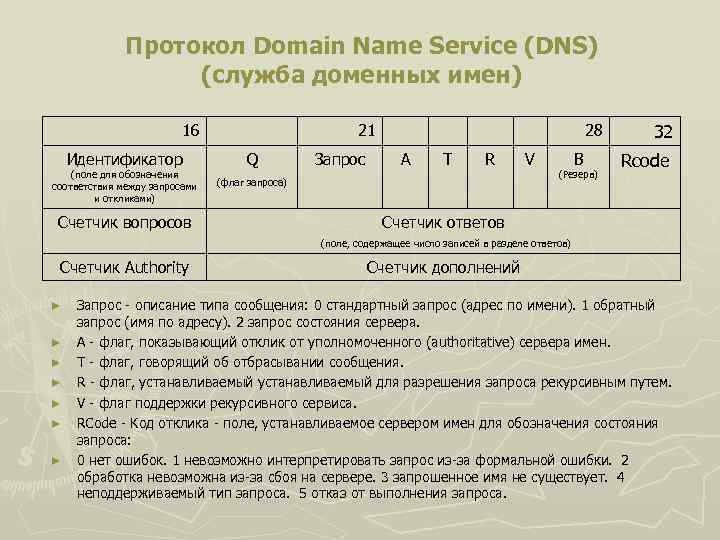

Протокол Domain Name Service (DNS) (служба доменных имен) 16 Идентификатор (поле для обозначения соответствия между запросами и откликами) Счетчик вопросов Счетчик Authority ► ► ► ► 21 Q (флаг запроса) Запрос 28 A T R V B (Резерв) 32 Rcode Счетчик ответов (поле, содержащее число записей в разделе ответов) Счетчик дополнений Запрос - описание типа сообщения: 0 стандартный запрос (адрес по имени). 1 обратный запрос (имя по адресу). 2 запрос состояния сервера. A - флаг, показывающий отклик от уполномоченного (authoritative) сервера имен. T - флаг, говорящий об отбрасывании сообщения. R - флаг, устанавливаемый для разрешения запроса рекурсивным путем. V - флаг поддержки рекурсивного сервиса. RCode - Код отклика - поле, устанавливаемое сервером имен для обозначения состояния запроса: 0 нет ошибок. 1 невозможно интерпретировать запрос из-за формальной ошибки. 2 обработка невозможна из-за сбоя на сервере. 3 запрошенное имя не существует. 4 неподдерживаемый тип запроса. 5 отказ от выполнения запроса.

Методы и инструменты ► Сканирование сети. ► Прослушивание сети (снифферы). ► Генерация пакетов.

Сканирование - процесс поиска хостов, на которых открыты нужные порты Результат сканирования порта: ► § Открыт, или соединение принято: хост послал ответ, подтверждающий, что хост «слушает» — принимает соединения на данный порт. § Закрыт, запрещено, не слушает: хост послал ответ, показывающий, что соединения на данный порт будут отвергнуты. § Заблокирован, отфильтрован (filtered, firewalled): от хоста не поступило ответа. Виды уязвимостей: ► § проблемы с безопасностью и стабильностью, связанные с функционированием программ, предоставляющих сервисы, (открытые порты) § проблемы с безопасностью и стабильностью, связанные с операционной системой, работающей на хосте. (заблокированные порты)

Типы сканирования ► Установление TCP соединения (telnet). Если соединение удалось установить, значит, порт открыт и к нему подсоединено серверное приложение. ► SYN-сканирование. Сканер портов генерирует пакет SYN. Если порт на целевом хосте открыт, с него придёт пакет SYN-ACK. Хост сканера отвечает пакетом RST, закрывая тем самым соединение до того, как процесс установления соединения завершился. ► FIN-сканирование. FIN-пакет на закрытый порт сервер должен ответить пакетом RST. FIN-пакеты на открытые порты должны игнорироваться сервером. По этому различию становится возможным отличить закрытый порт от открытого. ► ACK-сканирование. Данное сканирование применяется для определения, фильтруется данный порт или нет, и особенно эффективен для определения наличия брандмауэров и выяснения их правил. Простая фильтрация пакетов разрешит прохождение пакетов с установленным битом ACK, тогда как более сложные брандмауэры — нет.

Прослушивание сети (Снифферы) ►Анализатор трафика, или сниффер — сетевой анализатор трафика, программа или программноаппаратное устройство, предназначенное для перехвата и последующего анализа, либо только анализа сетевого трафика, предназначенного для других узлов.

Применение снифферов ►Благие цели: ► Обнаружение паразитного, вирусного и закольцованного трафика, наличие которого увеличивает загрузку сетевого оборудования и каналов связи ► Выявление в сети вредоносноего и несанкционированного ПО, например, сетевых сканеров, флудеров, троянских программы, клиентов пиринговых сетей и других. ► Локализация неисправности сети или ошибки конфигурации сетевых агентов ►Деструктивные цели: ► Перехват любого незашифрованного (а порой и зашифрованного) пользовательского трафика с целью получения паролей и другой информации.

Генерация пакетов ►Генерация датаграмм или кадров произвольного формата и содержания производится не менее просто, чем прослушивание сети Ethernet. ►На многочисленных сайтах Интернета можно найти уже готовые программы, генерирующие пакеты целенаправленно для выполнения какой-либо атаки или сканирования сети (например, программа nmap).

Цели злоумышленника ►Перехват (и, возможно, модификация) данных, передаваемых через сеть от одного узла другому; ►Имперсонация (обезличивание, spoofing) попытка выдать узел злоумышленника за другой узел, чтобы воспользоваться какими-либо привилегиями имитируемого узла); ►Несанкционированное подключение к сети; ►Несанкционированная передача данных (обход правил фильтрации IP-трафика в сетях, защищенных брандмауэрами); ►Приведение узла в состояние, когда он не может нормально функционировать, передавать и принимать данные (denial of service, отказ в обслуживании).

Осуществление перехвата трафика ►Прослушивание сетевого интерфейса. ►Подключение сниффера в разрыв канала; ►Ответвление (программное или аппаратное) трафика и направлением его копии на сниффер; ►Через анализ побочных электромагнитных излучений и восстановление таким образом прослушиваемого трафика; ►Через атаку на канальном (MAC-spoofing) или сетевом уровне (IP-spoofing), приводящую к перенаправлению трафика жертвы или всего трафика сегмента на сниффер с последующим возвращением трафика в надлежащий адрес.

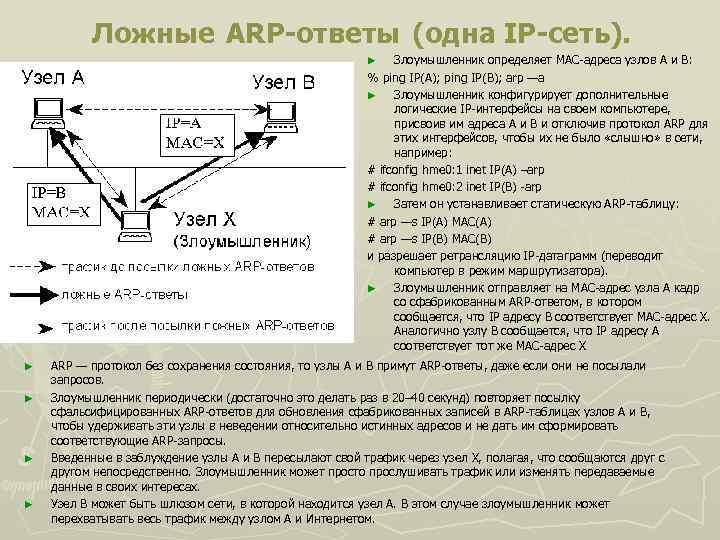

Ложные ARP-ответы (одна IP-сеть). Злоумышленник определяет MAC-адреса узлов А и В: % ping IP(A); ping IP(B); arp —a ► Злоумышленник конфигурирует дополнительные логические IP-интерфейсы на своем компьютере, присвоив им адреса А и В и отключив протокол ARP для этих интерфейсов, чтобы их не было «слышно» в сети, например: # ifconfig hme 0: 1 inet IP(A) –arp # ifconfig hme 0: 2 inet IP(B) -arp ► Затем он устанавливает статическую ARP-таблицу: # arp —s IP(A) MAC(A) # arp —s IP(B) MAC(B) и разрешает ретрансляцию IP-датаграмм (переводит компьютер в режим маршрутизатора). ► Злоумышленник отправляет на МАC-адрес узла А кадр со сфабрикованным ARP-ответом, в котором сообщается, что IP адресу В соответствует MAC-адрес Х. Аналогично узлу В сообщается, что IP адресу А соответствует тот же MAC-адрес Х ► ► ► ARP — протокол без сохранения состояния, то узлы А и В примут ARP-ответы, даже если они не посылали запросов. Злоумышленник периодически (достаточно это делать раз в 20– 40 секунд) повторяет посылку сфальсифицированных ARP-ответов для обновления сфабрикованных записей в ARP-таблицах узлов А и В, чтобы удерживать эти узлы в неведении относительно истинных адресов и не дать им сформировать соответствующие ARP-запросы. Введенные в заблуждение узлы А и В пересылают свой трафик через узел Х, полагая, что сообщаются друг с другом непосредственно. Злоумышленник может просто прослушивать трафик или изменять передаваемые данные в своих интересах. Узел В может быть шлюзом сети, в которой находится узел А. В этом случае злоумышленник может перехватывать весь трафик между узлом А и Интернетом.

Навязывание ложного маршрутизатора (разные сети) ►Злоумышленник навязывает хосту свой адрес в качестве адреса маршрутизатора, которому должны быть переданы отправляемые узлом А данные. ►Узел А будет направляет трафик на узел злоумышленника, который после анализа и, возможно, модификации данных, отправляет их далее настоящему маршрутизатору.

Ложное сообщение ICMP Redirect. Как работает Redirect. ►Хост А при получении сообщения Redirect считает, что Redirect является реакцией на ранее отправленную датаграмму некому хосту В, причем заголовок и первые 64 бита этой датаграммы возвращаются внутри полученного сообщения. Из возвращенного заголовка хост А определяет, что он должен сделать перенаправление для датаграмм, направленных в В, и вносит в свою таблицу маршрутов частный маршрут к хосту В через маршрутизатор, указанный в сообщении Redirect. ►Сообщение Redirect должно быть отправлено маршрутизатором, который в таблице маршрутов хоста А является следующим маршрутизатором на пути в В, при этом хост В не должен находиться в той же IP-сети, что и А, а новый объявленный маршрутизатор Х, наоборот, обязан находиться в одной IP-сети с хостом А.

Ложное сообщение ICMP Redirect ►Злоумышленник должен находиться в одной IP-сети с А и знать адрес маршрутизатора, через который А отправляет датаграммы в В. ►Злоумышленник формирует IP- датаграмму, где в качестве адреса отправителя указан IP-адрес шлюза, а получателем является хост А. В датаграмму помещается сообщение Redirect, где в поле Адрес нового маршрутизатора значится IP-адрес злоумышленника, а дальше приводится заголовок произвольной датаграммы, якобы ранее направленной из А в В. Получившееся сообщение отправляется адресату — хосту А, который считает, что оно прибыло от шлюза и меняет свою таблицу маршрутов.

Атака при конфигурировании хоста с помощью ICMP-сообщения Router Advertisement или через протокол DHCP ►Сообщения Router Advertisement могут использоваться хостами для установки маршрута по умолчанию, однако в реальной жизни такое происходит нечасто, так как для удаленного динамического конфигурирования стека TCP/IP хоста обычно используется протокол DHCP. ►Фальсификация сообщений протокола DHCP будет успешна, если хост конфигурирует себя через этот протокол. В ответ на запрос DHCPDISCOVER злоумышленник оперативно возвращает хосту подложное сообщение DHCPOFFER, где в числе дополнительных параметров указывает себя в качестве маршрутизатора по умолчанию. Чтобы опередить предложение от легитимного сервера, злоумышленник может рассылать DHCPOFFER непрерывно, чтобы сделавший запрос хост получил предложение немедленно.

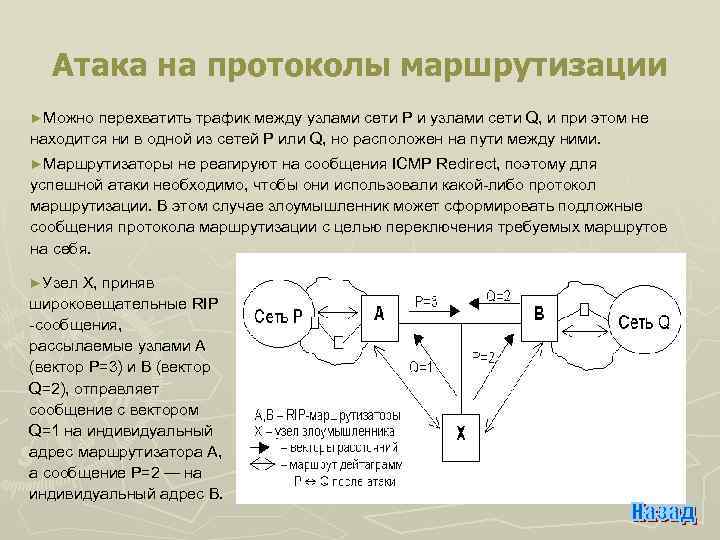

Атака на протоколы маршрутизации ►Можно перехватить трафик между узлами сети Р и узлами сети Q, и при этом не находится ни в одной из сетей P или Q, но расположен на пути между ними. ►Маршрутизаторы не реагируют на сообщения ICMP Redirect, поэтому для успешной атаки необходимо, чтобы они использовали какой-либо протокол маршрутизации. В этом случае злоумышленник может сформировать подложные сообщения протокола маршрутизации с целью переключения требуемых маршрутов на себя. ►Узел Х, приняв широковещательные RIP -сообщения, рассылаемые узлами А (вектор P=3) и В (вектор Q=2), отправляет сообщение с вектором Q=1 на индивидуальный адрес маршрутизатора А, а сообщение P=2 — на индивидуальный адрес В.

Имперсонация ►Имперсонацией узла В узлом Х – действия злоумышленника на узле Х, имитирующего узел В, который легально обменивался IP - датаграммами с узлом А до атаки (при этом узлы А и В идентифицировали друга по IP-адресам). ►Перехват трафика возможен, когда: 1) А, В и Х находятся в одной IP-сети (ARP-атака); 2) А и Х находятся в одной сети, а В — в другой (навязывание ложного маршрутизатора); 3) А и В находятся в разных сетях, а Х находится на пути между ними (или включает себя в маршрут путем атаки на протокол маршрутизации). ►В остальных случаях злоумышленник не может перехватить данные, передаваемые из А в В. Он может отправлять в адрес А сфальсифицированные датаграммы от имени В, но ответные пакеты А будет отправлять узлу В, минуя злоумышленника.

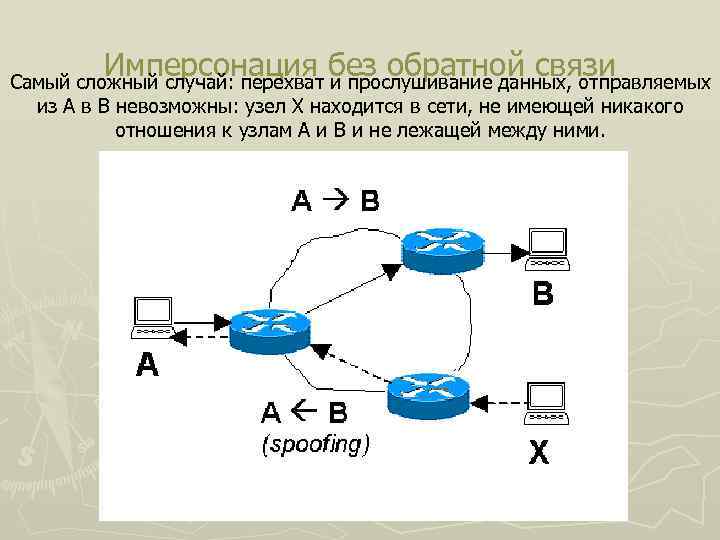

Имперсонация без обратной связи Самый сложный случай: перехват и прослушивание данных, отправляемых из А в В невозможны: узел Х находится в сети, не имеющей никакого отношения к узлам А и В и не лежащей между ними.

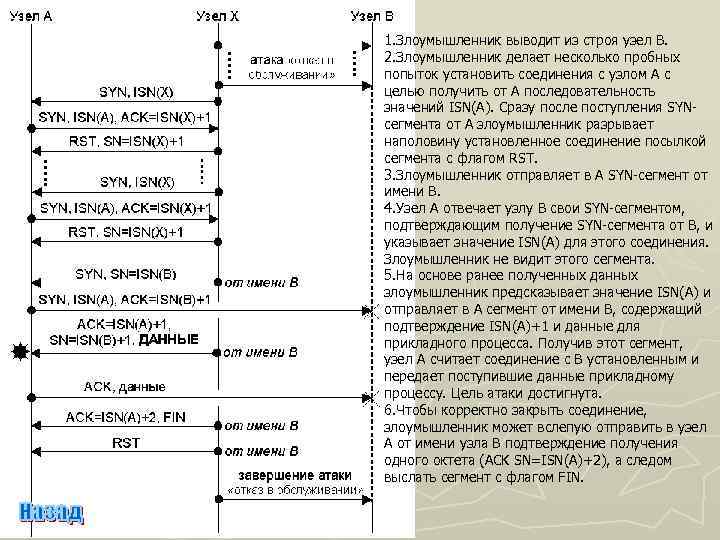

1. Злоумышленник выводит из строя узел В. 2. Злоумышленник делает несколько пробных попыток установить соединения с узлом А с целью получить от А последовательность значений ISN(A). Сразу после поступления SYNсегмента от А злоумышленник разрывает наполовину установленное соединение посылкой сегмента с флагом RST. 3. Злоумышленник отправляет в А SYN-сегмент от имени В. 4. Узел А отвечает узлу В свои SYN-сегментом, подтверждающим получение SYN-сегмента от В, и указывает значение ISN(A) для этого соединения. Злоумышленник не видит этого сегмента. 5. На основе ранее полученных данных злоумышленник предсказывает значение ISN(A) и отправляет в А сегмент от имени В, содержащий подтверждение ISN(A)+1 и данные для прикладного процесса. Получив этот сегмент, узел А считает соединение с В установленным и передает поступившие данные прикладному процессу. Цель атаки достигнута. 6. Чтобы корректно закрыть соединение, злоумышленник может вслепую отправить в узел А от имени узла В подтверждение получения одного октета (ACK SN=ISN(A)+2), а следом выслать сегмент с флагом FIN.

Несанкционированное подключение к сети ►Физическая возможность подключения к сети. ►Прослушивание сети: ► Определение, какие IP-адреса имеют узлы сети; ► Определение с помощью ICMP Echo-запросов (программа ping), какие адреса не используются; ► Определение IP-адреса маршрутизатора, подслушав кадры с датаграммами, направленными на IP-адреса, не принадлежащие сети. Эти кадры направлены на MACадрес маршрутизатора. Эти узлы сети время от времени генерируют ARP-запросы о MAC -адресе маршрутизатора; ответы на эти запросы, посылаемые маршрутизатором, содержат как его MAC-адрес, так и IP-адрес; ► Определения маски сети с помощью отправки на адрес маршрутизатора сообщение ICMP Address Mask Request. В ответ маршрутизатор должен выслать маску сети в сообщении Address Mask Reply. ►Присвоение себе неиспользуемого адреса и настройка интерфейса данными полученными при сканировании. ►Если в сети имеется сервер DHCP, который предоставляет IP-адреса всем желающим, то он полностью сконфигурирует узел злоумышленника без всяких усилий со стороны последнего. Но это событие будет зарегистрировано в журнале сервера.

Несанкционированный обмен данными (обход фильтрации) ►Туннелирование ►Атака крошечными фрагментами

Туннелирование ►Злоумышленник создает датаграмму, направленную из Х в В, в поле Protocol которой помещается значение 4 ( «IP» ), а в качестве данных эта датаграмма несет другую IPдатаграмму, направленную из Х в А. ►Фильтрующий маршрутизатор пропускает сформированную датаграмму, поскольку она адресована разрешенному узлу В, а IP-модуль узла В извлекает из нее вложенную датаграмму. Видя, что вложенная датаграмма адресована не ему, узел В отправляет ее по назначению, то есть узлу А

Атака крошечными фрагментами (Tiny Fragment Attack) ►В случае, когда на вход фильтрующего маршрутизатора поступает фрагментированная датаграмма, маршрутизатор производит досмотр только первого фрагмента датаграммы (первый фрагмент определяется по значению поля IP-заголовка Fragment Offset=0). ►Если первый фрагмент не удовлетворяет условиям пропуска, он уничтожается. Остальные фрагменты можно безболезненно пропустить, не затрачивая на них вычислительные ресурсы фильтра, поскольку без первого фрагмента датаграмма все равно не может быть собрана на узле назначения.

Отказ в обслуживании (DOS атаки) ►Атаки большим числом формально корректных, но, возможно, сфальсифицированных пакетов, направленные на истощение ресурсов узла или сети; ►Атаки специально сконструированными пакетами, вызывающие общий сбой системы из-за ошибок в программах; ►Атаки сфальсифицированными пакетами, вызывающими изменения в конфигурации или состоянии системы, что приводит к невозможности передачи данных, сбросу соединения или резкому снижению его эффективности.

1. Smurf - генерация шквала ICMP Echo-ответов, направленных на атакуемый узел ►Злоумышленник направляет несколько сфальсифицированных Echo-запросов от имени жертвы на широковещательные адреса нескольких сетей, которые выступят в роли усилителей. ►Узлы в сетях усилителях, поддерживающие обработку широковещательных Echo-запросов, одновременно отправляют ответы на атакуемый узел. ►В результате атаки сеть, в которой находится жертва, сам атакуемый узел, а также и сети-усилители могут быть временно заблокированы шквалом ответных сообщений.

1. SYN flood и Naptha - посылка злоумышленником SYN-сегментов TCP на атакуемый узел в количестве большем, чем тот может обработать одновременно. ►При получении каждого SYN-сегмента модуль TCP выделяет определенные ресурсы для обслуживания будущего соединения, и отправляет свой SYN-сегмент. ►Ответа на него он никогда не получит. ►Целью атаки является приведение узла (сервера) в состояние, когда он не может принимать запросы на открытие соединений.

1. UDP flood - затопление атакуемой сети шквалом UDPсообщений. ►Для генерации шквала злоумышленник использует сервисы UDP, посылающие сообщение в ответ на любое сообщение. Примеры таких сервисов: echo (порт 7) и chargen (порт 19). От имени узла А (порт отправителя — 7) злоумышленник посылает сообщение узлу В (порт получателя — 19). Узел В отвечает сообщением на порт 7 узла А, который возвращает сообщение на порт 19 узла В, и так далее до бесконечности (на самом деле, конечно, до тех пор, пока сообщение не потеряется в сети). Интенсивный UDP-трафик затрудняет работу узлов А и В и может создать затор в сети.

1. Ложные DHCP-клиенты ►Атака состоит в создании злоумышленником большого числа сфальсифицированных запросов от различных несуществующих DHCP-клиентов. Если DHCP-сервер выделяет адреса динамически из некоторого пула, то все адресные ресурсы могут быть истрачены на фиктивных клиентов, вследствие чего легитимные хосты не смогут сконфигурироваться и лишатся доступа в сеть. ►Для защиты от этой атаки администратору следует поддерживать на DHCP-сервере таблицу соответствия MAC- и IP-адресов (если это возможно); сервер должен выдавать IP-адреса в соответствии с этой таблицей

2. Ping of death ►Атака состоит в посылке на атакуемый узел фрагментированной датаграммы, размер которой после сборки превысит 65 535 октетов. Напомним, что длина поля Fragment Offset заголовка IP-датаграммы — 13 битов (то есть, максимальное значение равно 8192), а измеряются смещения фрагментов в восьмерках октетов. Если последний фрагмент сконструированной злоумышленником датаграммы имеет, например, смещение Fragment Offset=8190, а длину — 100, то его последний октет находится в собираемой датаграмме на позиции 8190*8+100=65620 (плюс как минимум 20 октетов IP-заголовка), что превышает максимальный разрешенный размер датаграммы.

2. Teardrop ►Атака использует ошибку, возникающую при подсчете длины фрагмента во время сборки датаграммы. Предположим, фрагмент А имеет смещение 40 (Fragment Offset=5) и длину 120, а фрагмент В — смещение 80 и длину 160, то есть фрагменты накладываются, что, в общем-то, разрешено. Модуль IP вычисляет длину той части фрагмента В, которая не накладывается на А: (80+160) – (40+120)=80, и копирует последние 80 октетов фрагмента В в буфер сборки. Предположим, злоумышленник сконструировал фрагмент В так, что тот имеет смещение 80, а длину 72. Вычисление длины перекрытия дает отрицательный результат: (80+72) – (40+120)= – 8, что с учетом представления отрицательных чисел в машинной арифметике интерпретируется как 65528, и программа начинает записывать 65 528 байтов в буфер сборки, переполняя его и затирая соседнюю область памяти.

2. Land ►Атака состоит в посылке на атакуемый узел SYN- сегмента TCP, у которого IP-адрес и порт отправителя совпадают с адресом и портом получателя.

2. Nuke ►Атака состоит в посылке на атакуемый TCP-порт срочных данных (задействовано поле Urgent Pointer). Атака поражала через порт 139 Windows-системы, в которых в прикладном процессе не была предусмотрена возможность приема срочных данных, что приводило к краху системы.

3. Навязывание длинной сетевой маски ►Если хост получает маску для своей сети через ICMP-сообщение Address Mask Reply, то, сформировав ложное сообщение с длинной маской (например, 255. 252), злоумышленник существенно ограничит способность атакуемого хоста к соединениям (коннективность). Если в «суженной» злоумышленником сети не окажется маршрутизатора по умолчанию, то жертва сможет посылать данные только узлам, попадающим под навязанную маску. ►В настоящее время хосты динамически конфигурируются с помощью протокола DHCP (что, впрочем, открывает перед злоумышленником более широкие возможности: выдав себя за DHCP-сервер, злоумышленник может полностью исказить настройки стека TCP/IP атакуемого хоста). Тем не менее, следует проверить, как система отреагирует на получение ICMP Address Mask Reply.

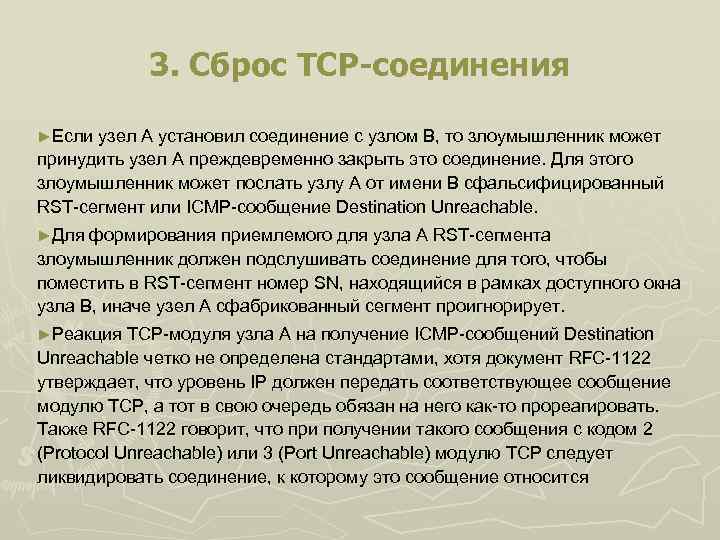

3. Сброс TCP-соединения ►Если узел А установил соединение с узлом В, то злоумышленник может принудить узел А преждевременно закрыть это соединение. Для этого злоумышленник может послать узлу А от имени В сфальсифицированный RST-сегмент или ICMP-сообщение Destination Unreachable. ►Для формирования приемлемого для узла А RST-сегмента злоумышленник должен подслушивать соединение для того, чтобы поместить в RST-сегмент номер SN, находящийся в рамках доступного окна узла В, иначе узел А сфабрикованный сегмент проигнорирует. ►Реакция TCP-модуля узла А на получение ICMP-сообщений Destination Unreachable четко не определена стандартами, хотя документ RFC-1122 утверждает, что уровень IP должен передать соответствующее сообщение модулю TCP, а тот в свою очередь обязан на него как-то прореагировать. Также RFC-1122 говорит, что при получении такого сообщения с кодом 2 (Protocol Unreachable) или 3 (Port Unreachable) модулю TCP следует ликвидировать соединение, к которому это сообщение относится

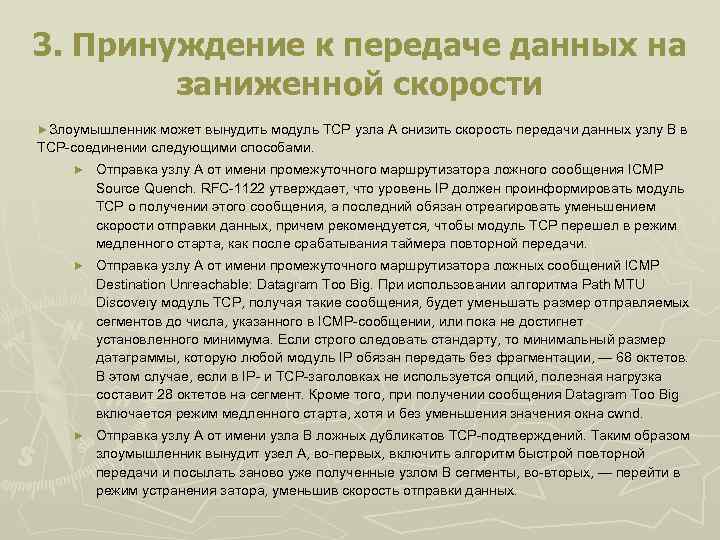

3. Принуждение к передаче данных на заниженной скорости ►Злоумышленник может вынудить модуль TCP узла А снизить скорость передачи данных узлу В в TCP-соединении следующими способами. ► Отправка узлу А от имени промежуточного маршрутизатора ложного сообщения ICMP Source Quench. RFC-1122 утверждает, что уровень IP должен проинформировать модуль TCP о получении этого сообщения, а последний обязан отреагировать уменьшением скорости отправки данных, причем рекомендуется, чтобы модуль TCP перешел в режим медленного старта, как после срабатывания таймера повторной передачи. ► Отправка узлу А от имени промежуточного маршрутизатора ложных сообщений ICMP Destination Unreachable: Datagram Too Big. При использовании алгоритма Path MTU Discovery модуль TCP, получая такие сообщения, будет уменьшать размер отправляемых сегментов до числа, указанного в ICMP-сообщении, или пока не достигнет установленного минимума. Если строго следовать стандарту, то минимальный размер датаграммы, которую любой модуль IP обязан передать без фрагментации, — 68 октетов. В этом случае, если в IP- и TCP-заголовках не используется опций, полезная нагрузка составит 28 октетов на сегмент. Кроме того, при получении сообщения Datagram Too Big включается режим медленного старта, хотя и без уменьшения значения окна cwnd. ► Отправка узлу А от имени узла В ложных дубликатов TCP-подтверждений. Таким образом злоумышленник вынудит узел А, во-первых, включить алгоритм быстрой повторной передачи и посылать заново уже полученные узлом В сегменты, во-вторых, — перейти в режим устранения затора, уменьшив скорость отправки данных.

Вопрос 3

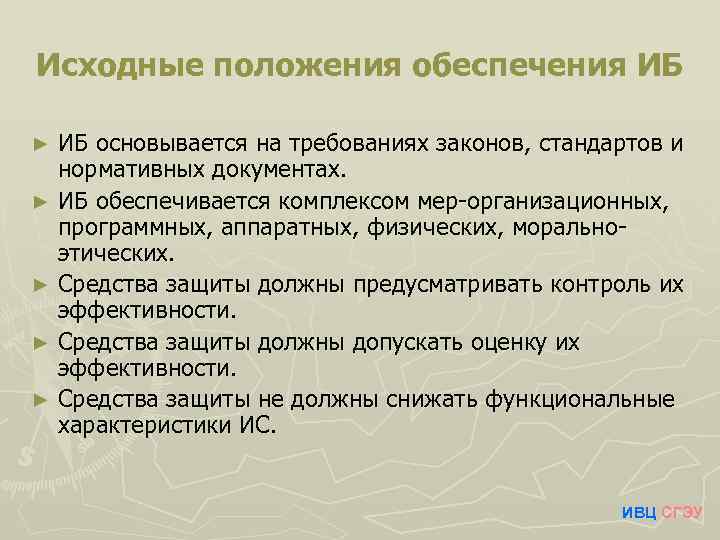

Исходные положения обеспечения ИБ ИБ основывается на требованиях законов, стандартов и нормативных документах. ► ИБ обеспечивается комплексом мер-организационных, программных, аппаратных, физических, моральноэтических. ► Средства защиты должны предусматривать контроль их эффективности. ► Средства защиты должны допускать оценку их эффективности. ► Средства защиты не должны снижать функциональные характеристики ИС. ► ИВЦ СГЭУ

Динамическое равновесие систем информационной безопасности Нападение Защита Технические и программные средства Организационные угрозы Политика безопасности Использование спецсредств Технические средства защиты Программные средства нападения Программные средства защиты Внедрение тактических и стратегических ПЗ Отказоустойчивые логические схемы АИС Средства анализа и мониторинга Средства авторизации, аутентификации, аудита Создание новых средств нападения Создание новых средств защиты Динамическое равновесие ИВЦ СГЭУ

Принципы обеспечения ИБ ►Принцип системности: Учет всех элементов, условий, факторов при всех видах Принцип системности: информационной деятельности, режимах функционирования, на всех этапах функционального цикла, при всех видах взаимодействия с внешней средой. ►Принцип комплексности: Согласование всех разнородных средств при построении целостной системы защиты, перекрывающей все существенные каналы реализации угроз и не содержащей слабых мест на стыках отдельных ее элементов. ►Принцип непрерывности: Принятие соответствующих мер защиты на всех этапах жизненного цикла ИС от разработки до завершения этапа функционирования. ►Разумная достаточность: При достаточном времени и средствах преодолевается любая защита. Поэтому имеет смысл создавать только достаточный уровень защиты, при котором затраты, риск, размер возможного ущерба были бы приемлемы. ►Гибкость системы защиты: Средства защиты должны варьироваться применительно к изменяющимся внешним условиям и требованиям к уровню защищенности ИС. ►Открытость механизмов защиты: Знание алгоритмов защиты не должно давать средств и возможностей ее преодоления. ►Принцип простоты применения средств защиты: Механизмы защиты должны быть понятны и просты в использовании. Не должны использоваться специальные языки, малопонятные или трудоемкие для пользователя дополнительные действия. ИВЦ СГЭУ

Уровни безопасности ► Базовый. Средства защиты должны противостоять отдельным атакам физических лиц. ► Средний. Средства защиты должны противостоять коллективным атакам лиц, обладающих ограниченными возможностями. ► Высокий. Средства защиты должны противостоять коллективным атакам злоумышленника с потенциально неограниченными возможностями. ИВЦ СГЭУ

Основные защитные механизмы ► Идентификация и аутентификация ► Разграничение доступа ► Регистрация событий (аудит) ► Криптографические механизмы ► Экранирование ► Средства администратора ► Физическая защита инфраструктуры ИВЦ СГЭУ

Идентификация и аутентификация Присвоение субъектам и объектам доступа личного идентификатора и сравнение его с заданным перечнем называется идентификацией. Аутентификацией (установлением подлинности) называется проверка принадлежности субъекту доступа предъявленного им идентификатора и подтверждение его подлинности. Виды: ► Основанные на знании лицом, имеющим право на доступ к ресурсам системы, некоторой секретной информации — пароля. ► Основанные на использовании уникального предмета: жетона, электронной карточки и др. ► Основанные на измерении биометрических параметров человека — физиологических или поведенческих атрибутах живого организма. ► Основанные на информации, ассоциированной с пользователем, например с его координатами. ИВЦ СГЭУ

Разграничение доступа ► ► Существуют различные методы разграничения доступа: разграничение доступа по спискам, использование матрицы установления полномочий, разграничения доступа по уровням секретности и категориям, парольное разграничение доступа. Регистрация и аудит Практическими средствами регистрации и аудита могут быть следующие: ► различные системные утилиты и прикладные программы, ► регистрационный (системный или контрольный) журнал (audit trail). ИВЦ СГЭУ

Криптография Все методы шифрования можно разделить на две большие группы: симметричные и асимметричные. Симметричный метод ИВЦ СГЭУ

Асимметричный метод ИВЦ СГЭУ

Экранирование – механизм обеспечения целостности данных и информации в информационных системах, выполняющий разграничение информационных потоков между сетями Межсетевые экраны бывают: ► Внешние и внутренние, обеспечивающие защиту соответственно от внешней сети или защиту между сегментами сети. ► Программные, аппаратные и программно-аппаратные. ► ► Все сетевые экраны делят на четыре типа: межсетевые экраны с фильтрацией пакетов; шлюзы сеансового уровня; шлюзы прикладного уровня; межсетевые экраны экспертного уровня. ИВЦ СГЭУ

Средства администратора сети ►Системы управления сетью (Network. Management. Systems). ►Средства управления системой (System. Management). ►Встроенные системы диагностики и управления. ►Анализаторы протоколов (Protocolanalyzers). ►Оборудование для диагностики и сертификации кабельных систем. ►сетевые мониторы, ►приборы для сертификации кабельных систем, ►кабельные сканеры, ►тестеры (мультиметры), ►Экспертные системы. ►Многофункциональные устройства анализа и диагностики. ИВЦ СГЭУ

Управление безопасностью

Основные условия построения эффективной системы компьютерной безопасности организации: ►Понимание и поддержка со стороны руководства; ►Наличие специального подразделения обеспечения информационной безопасности, с функциями определения требований к защите конкретных ресурсов, организации их защиты и контроля; ►Разработка системы документов, определяющих выполнимые и непротиворечивые требования, ограничения и регламенты (политику безопасности) по вопросам безопасности АС для всех категорий сотрудников организации; ►Наличие института ответственных за информационную безопасность в подразделениях и на технологических участках АС; ►Наличие в организации должного уровня исполнительской дисциплины. ИВЦ СГЭУ

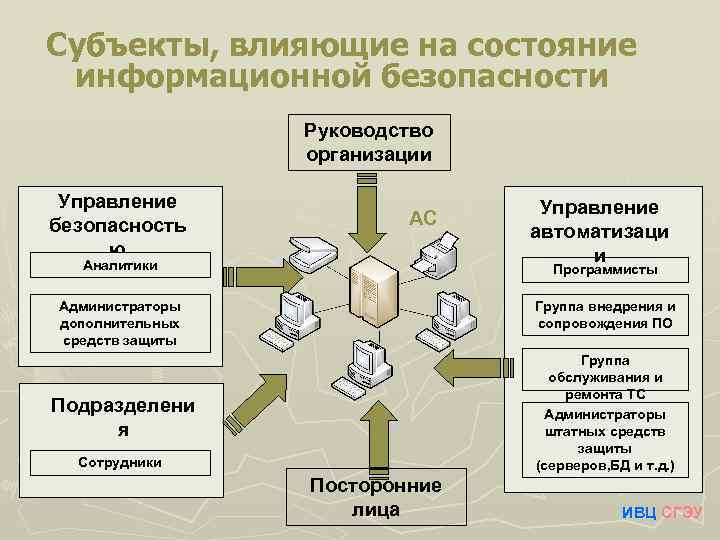

Субъекты, влияющие на состояние информационной безопасности Руководство организации Управление безопасность ю АС Аналитики Управление автоматизаци и Программисты Администраторы дополнительных средств защиты Группа внедрения и сопровождения ПО Группа обслуживания и ремонта ТС Администраторы штатных средств защиты (серверов, БД и т. д. ) Подразделени я Сотрудники Посторонние лица ИВЦ СГЭУ

Уровни управления информационной безопасностью Руководство Департамент безопасности Департамент автоматизации Уровень 2 Аналитики Менеджеры по безопасности ИТ Администраторы дополнительных средств защиты Ответственные за ОИБ в подразделении Сотрудники Уровень 1 Администраторы штатных механизмов защиты Подразделени я Уровень 3 Уровень 4 Уровень 5 ИВЦ СГЭУ

Обеспечение контроля и управления Управление безопасностью Политика безопасности Изменения Желаемое состояние системы Уровни управления Текущее состояние системы Подразделения организации Управление автоматизацией АС ИВЦ СГЭУ

Документы организации Устав организации Положения о подразделениях организации Функциональные (должностные) обязанности сотрудников Структура правовой базы Законы РФ, Указы Президента РФ, Постановления правительства РФ, Руководящие документы Политика безопасности Положение о компьютерной сети Положение о системном администраторе План защиты Планы обеспечения непрерывной работы и восстановления Трудовое соглашение (контракт) Обязанности ответственного за обеспечение информационной безопасности в подразделении Памятка пользователя Документы по обеспечению безопасности Инструкция по антивирусной защите Инструкция по изменению прав пользователей ИВЦ СГЭУ Инструкция по парольной защите

Основные документы по информационной безопасности Окинавская хартия информационного общества ► ► ► Использование возможностей цифровых технологий; Преодоление электронно-цифрового разрыва; Содействие всеобщему участию; Дальнейшее развитие; Принятие мер формирование политического, нормативного и сетевого обеспечения; ► улучшение технической совместимости, расширение доступа и снижение затрат; ► укрепление человеческого потенциала: ► поощрение участия в работе глобальных сетей электронной торговли. ► Доктрина информационной безопасности Российской федерации Доктрина служит основой для: ► формирования государственной политики в области обеспечения информационной безопасности Российской Федерации; ► подготовки предложений по совершенствованию правового, методического, научно-технического и организационного обеспечения информационной безопасности Российской Федерации; ► разработки целевых программ обеспечения информационной безопасности Российской Федерации. ИВЦ СГЭУ

Основные законы РФ по обеспечению информационной безопасности Об информации, информатизации и защите информации. ► О правовой охране программ для электронных вычислительных машин и баз данных. ► Об электронно-цифровой подписи. ► О связи. ► Об участии в международном информационном обмене. ► О государственной тайне. ► Об авторском праве и смежных правах. ► О правовой охране программ для ЭВМ и баз данных. ► О персональных данных ► ИВЦ СГЭУ

Российские стандарты ИБ ► Стандарт шифрования ГОСТ 28147 -89 ► Стандарт хэш-функции ГОСТ Р 34. 11 -94 ► Стандарт цифровой подписи ГОСТ Р 34. 10 -94 ► Средства вычислительной техники. Защита от НСД. Общие технические требования. ГОСТ Р 50739 -95 ИВЦ СГЭУ

Европейские критерии ИБ ► Стандарт ISO-IEC 15408. Общие критерии оценки информационной безопасности. ► Стандарт ISO 17799. Международный стандарт сетевой безопасности. ► Ripe MD-160. Стандарт цифровой подписи. ИВЦ СГЭУ

Стандарт защищенности США «Оранжевая книга» - стандарт США, принят в 1985 г. Предоставляет производителям и экспертам стандарт для разрабатываемых программных продуктов по обеспечению требований гарантированной защищенности при обработке информации. ИВЦ СГЭУ

Разработка политики безопасности ► Основные положения информационной безопасности. Основные положения определяют важность системы ИБ, общие проблемы безопасности, направления их решения, роль сотрудников, нормативно-правовые основы. ► Область применения. Областью применения политики безопасности являются основные активы и подсистемы ИС, подлежащие защите. ► Цели и задачи обеспечения информационной безопасности. Цели, задачи, критерии системы ИБ вытекают из функционального назначения предприятия. ► Цели ► Стратегии действий ► Распределение ролей и ответственности. ► ► ► Определение круга лиц Наделение пользователей соответствующими правами, привилегиями и обязанностями. Умолчания на использование ресурсов Распределение прав доступа Распределение ответственности ИВЦ СГЭУ

Анализ рисков ► Анализ риска главным образом необходим для следующего: ► ► ► Выявления уязвимости ИС и ее системы защиты, Определения необходимых и достаточных затрат на ИБ, Выбора конкретных мер, методов, средств и систем защиты, Повышения информированности и компетентности персонала ИС. Создание документов по обеспечению безопасности Проведение анализа рисков ► ► ► ► Выбор объектов Идентификация активов Анализ угроз Оценка рисков Выбор защитных мер Реализация и проверка мер Оценка остаточного риска ИВЦ СГЭУ

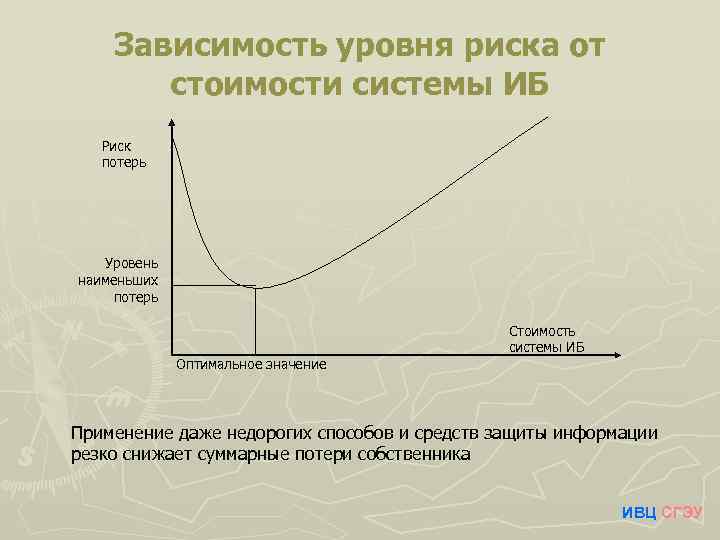

Оценка риска Риск - вероятностно - стоимостная оценка возможных потерь ОБОБЩЕННАЯ ОЦЕНКА ИЗДЕРЖЕК n - количество рисков (угроз) А – вероятность нанесения ущерба (0 -1) В – размер возникающего ущерба ($) С - стоимость системы ИБ ($) R - суммарные издержки ($) Rmax - допустимые издержки ($) ИВЦ СГЭУ

Зависимость уровня риска от стоимости системы ИБ Риск потерь Уровень наименьших потерь Оптимальное значение Стоимость системы ИБ Применение даже недорогих способов и средств защиты информации резко снижает суммарные потери собственника ИВЦ СГЭУ

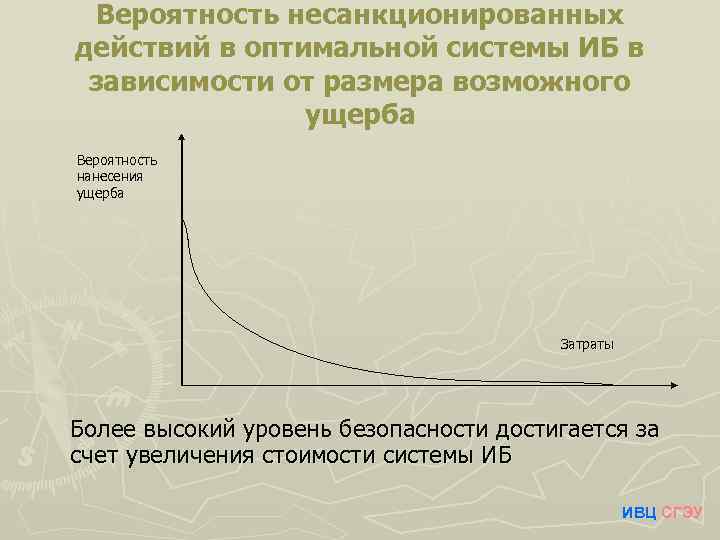

Вероятность несанкционированных действий в оптимальной системы ИБ в зависимости от размера возможного ущерба Вероятность нанесения ущерба Затраты Более высокий уровень безопасности достигается за счет увеличения стоимости системы ИБ ИВЦ СГЭУ

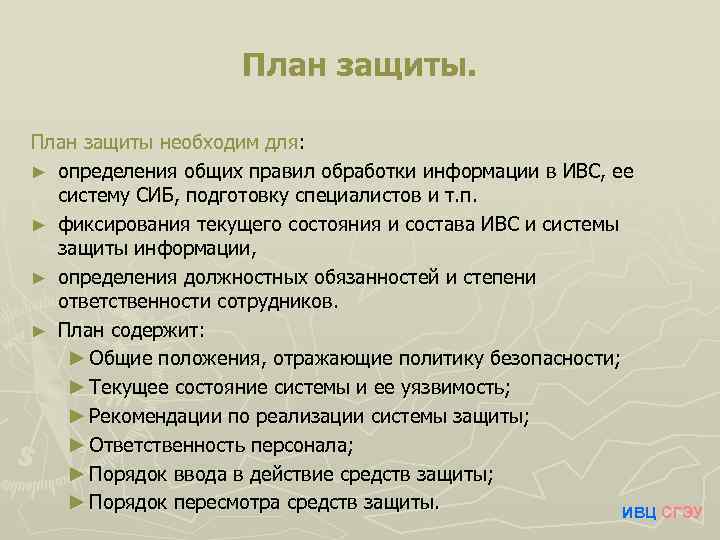

План защиты необходим для: ► определения общих правил обработки информации в ИВС, ее систему СИБ, подготовку специалистов и т. п. ► фиксирования текущего состояния и состава ИВС и системы защиты информации, ► определения должностных обязанностей и степени ответственности сотрудников. ► План содержит: ► Общие положения, отражающие политику безопасности; ► Текущее состояние системы и ее уязвимость; ► Рекомендации по реализации системы защиты; ► Ответственность персонала; ► Порядок ввода в действие средств защиты; ► Порядок пересмотра средств защиты. ИВЦ СГЭУ

План обеспечения непрерывной работы и восстановления функционирования ИС Необходимость указанного плана диктуется следующим: ► предотвращением угрозы жизни людей, ► экономическими целями, ► требованиями по защите секретной, критически важной (особенно невосстановимой) информации, ► нежелательной оглаской в прессе, ► правовым аспектом (например, возможно преследование организации в судебном порядке). План обеспечения непрерывной работы и восстановления функционирования ИС состоит из: ► Меры реагирования на нарушения ► Восстановительные работы ИВЦ СГЭУ

План обеспечения непрерывной работы и восстановления функционирования ИС Меры реагирования на нарушения ► ► Данные меры направлены на обнаружение и нейтрализацию нарушений. Они преследуют две основные цели: ► ограничение распространения угрозы и снижение ущерба, ► недопущение повторных нарушений. В соответствии с этим строится указанная часть плана, которая содержит следующие группы сведений: ► Основные положения; ► Оценка инцидента; ► Оповещение; ► Ответные меры; ► Правовой аспект; ► Регистрационная документация. Восстановительные работы ► Основными положениями документа являются следующие: ► Оперативный пересмотр политики; ► Устранение слабостей; ► Усвоение уроков; ► Совершенствование политики и процедур. ИВЦ СГЭУ

Основные процедуры безопасности ►проверка системы и средств безопасности ►управление паролями ►управление счетами ►поддержка пользователей ►сопровождение программного обеспечения ►конфигурационное управление ►резервное копирование ►управление носителями ►документирование ИВЦ СГЭУ

Этапы реализации механизмов информационной безопасности 1. Формулировка угроз 2. Идентификация информационной системы 3. Анализ потов информации 4. Разработка (выбор) мер информационной защиты 5. Определение иерархии угроз по степени опасности. 6. Определение иерархии защитных мероприятий 7. Формулировка политики безопасности 8. Анализ вероятности угроз 9. Определение реакций на нарушения режима ИБ 10. Проверка сервисов безопасности на корректность 11. Реализация механизма идентификации и аутентификации 12. Выбор парольной системы 13. Реализация протоколирования и аудита 14. Выбор стандартов шифрования 15. Установка механизмов экранирования 16. Организация режима поддержки работоспособности системы ИВЦ СГЭУ 17. Определение направлений модернизации системы в случае

Выводы Реализация надежной системы информационной безопасности возможна только при тщательном учете всех аспектов, включая: ►Комплексное понимание процесса обеспечения информационной безопасности ►Определение круга угроз системы ИБ ►Определения набора возможных мер противодействия угрозам ►Количественную оценку безопасности и размера ожидаемых потерь. ► Оценка экономически оптимальных параметров и концепция общей стоимости владения системой должны являться основой формирования конкретного технического облика системы ИБ ИВЦ СГЭУ ►

Вопросы? Самарский государственный экономический университет Информационно-вычислительный центр Самара, Советской Армии 141 оф. 012 -а. Тел. 2243644 www. sseu. ru ovg@sseu. ru ИВЦ СГЭУ

Информационная безопасность.ppt