Т2 Гз 3 ИБ ССПД.ppt

- Количество слайдов: 34

ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ СИСТЕМ И СЕТЕЙ ПЕРЕДАЧИ ДАННЫХ

Тема № 2. "Технологии глобальных сетей передачи данных и их уязвимости" Грз. № 3. Анализ уязвимости технологии ATM Учебные вопросы занятия: 1. Основные характеристики технологии ATM 2. Анализ уязвимости технологии ATM

1. Основные характеристики технологии ATM ЛИТЕРАТУРА: Основная: 1. Уязвимость и информационная безопасность телекоммуникационных технологий: Учебное пособие для вузов / А. А. Новиков, Г. Н. Устинов; Под ред. Г. Н. Устинова. М. : Радио и связь. 2003. – 296 с. Стр. 112 -123 Дополнительная: 2. Алгулиев P. M. Методы синтеза адаптивных систем обеспечения информационной безопасности корпоративных сетей. М. : УРСС, 2001. 3. Устинов Г. Н. Основы информационной безопасности систем и сетей передачи данных. М. : Синтег, 2000. 248 с 4. Устинов Г. Н. Научно-технические принципы и обоснование состава перспективных средств обеспечения безопасности информации в телекоммуникационных системах связи. М. : ЦНИИС МС РФ, 1993. 170 с.

Вопрос 1. Основные характеристики технологии ATM

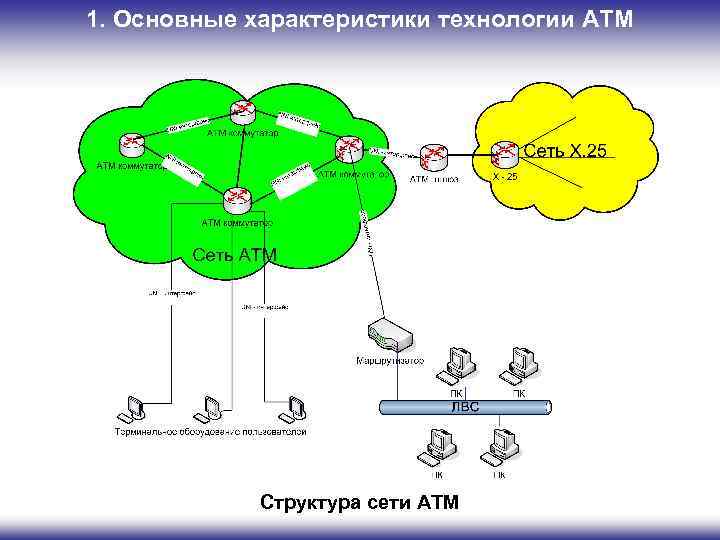

1. Основные характеристики технологии ATM Структура сети АТМ

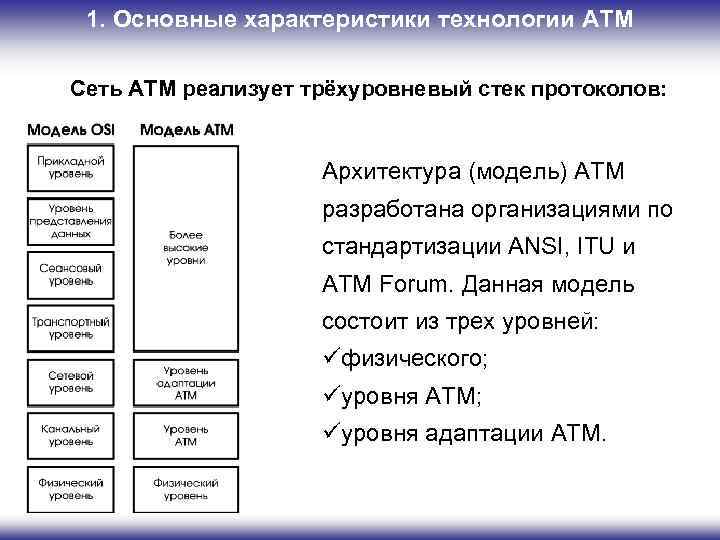

1. Основные характеристики технологии ATM Сеть ATM реализует трёхуровневый стек протоколов: Архитектура (модель) ATM разработана организациями по стандартизации ANSI, ITU и ATM Forum. Данная модель состоит из трех уровней: üфизического; üуровня ATM; üуровня адаптации ATM.

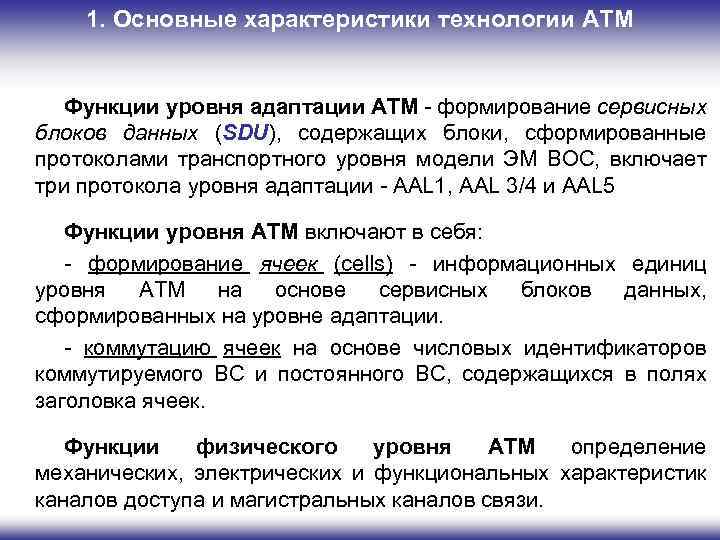

1. Основные характеристики технологии ATM Функции уровня адаптации АТМ - формирование сервисных блоков данных (SDU), содержащих блоки, сформированные протоколами транспортного уровня модели ЭМ ВОС, включает три протокола уровня адаптации - AAL 1, AAL 3/4 и AAL 5 Функции уровня АТМ включают в себя: - формирование ячеек (cells) - информационных единиц уровня ATM на основе сервисных блоков данных, сформированных на уровне адаптации. - - коммутацию ячеек на основе числовых идентификаторов коммутируемого ВС и постоянного ВС, содержащихся в полях заголовка ячеек. Функции физического уровня АТМ определение механических, электрических и функциональных характеристик каналов доступа и магистральных каналов связи.

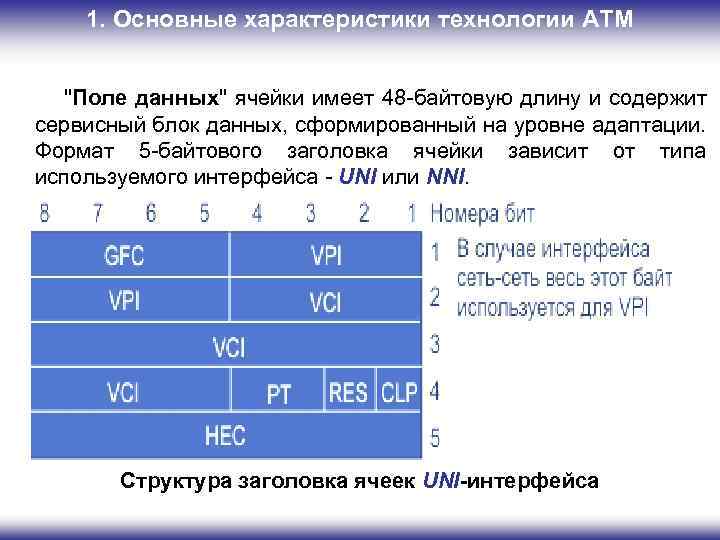

1. Основные характеристики технологии ATM "Поле данных" ячейки имеет 48 -байтовую длину и содержит сервисный блок данных, сформированный на уровне адаптации. Формат 5 -байтового заголовка ячейки зависит от типа используемого интерфейса - UNI или NNI. Структура заголовка ячеек UNI-интерфейса

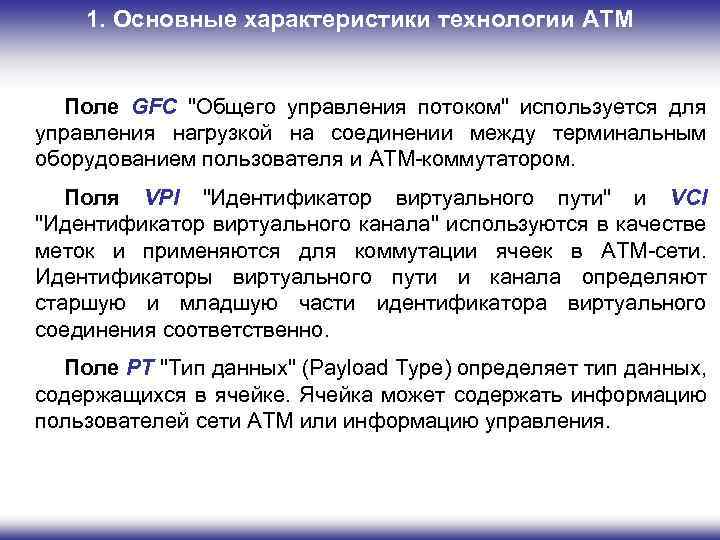

1. Основные характеристики технологии ATM Поле GFC "Общего управления потоком" используется для управления нагрузкой на соединении между терминальным оборудованием пользователя и ATM-коммутатором. Поля VPI "Идентификатор виртуального пути" и VCI "Идентификатор виртуального канала" используются в качестве меток и применяются для коммутации ячеек в АТМ-сети. Идентификаторы виртуального пути и канала определяют старшую и младшую части идентификатора виртуального соединения соответственно. Поле РТ "Тип данных" (Payload Type) определяет тип данных, содержащихся в ячейке. Ячейка может содержать информацию пользователей сети ATM или информацию управления.

1. Основные характеристики технологии ATM Поле CLP "Приоритет потери ячейки" (Cell Loss Priority) может принимать два значения: 0 или 1. Поле НЕС "Контрольная сумма" (Header Error Control) содержит контрольную сумму, позволяющую обнаруживать и исправлять случайные ошибки в заголовке ячейки. Контрольная сумма заголовка ячейки вычисляется на базе кодов Хэмминга.

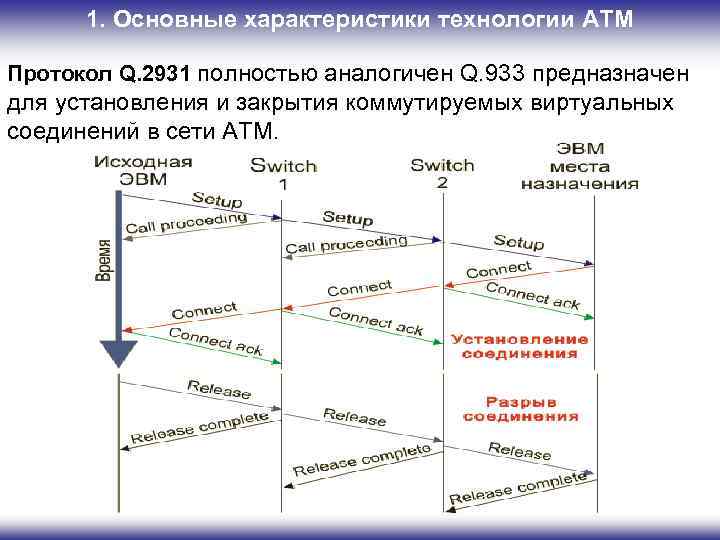

1. Основные характеристики технологии ATM Протокол Q. 2931 полностью аналогичен Q. 933 предназначен для установления и закрытия коммутируемых виртуальных соединений в сети ATM.

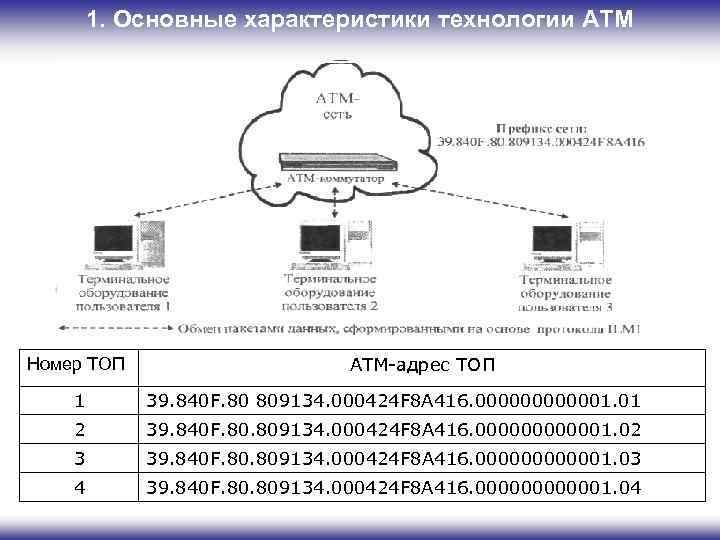

1. Основные характеристики технологии ATM Протокол ILMI используется для автоматизированной регистрации адресов терминального оборудования пользователей (ТОП) в АТМкоммутаторах. 1. ATM-коммутатор отправляет к нему ТОП пакет данных cold-Start, извещающий о начале процедуры регистрации ATM-адресов. 2. ATM-коммутатор отправляет каждому ТОП пакет данных ILMI, содержащий префикс ATM-сети, к которой подключён ATM-коммутатор. Префикс ATM-сети представляет собой числовой идентификатор сети (первая часть ATM-адреса ТОП). 3. Получив префикс, ТОП отправляет ATM-коммутатору пакет данных ILMI, содержащий ATM-адрес ТОП. ATM-адрес формируется путём соединения префикса ATM-сети со значением, формируемым ТОП.

1. Основные характеристики технологии ATM Номер ТОП ATM-адрес ТОП 1 39. 840 F. 80 809134. 000424 F 8 A 416. 0000001. 01 2 39. 840 F. 809134. 000424 F 8 А 416. 0000001. 02 3 39. 840 F. 809134. 000424 F 8 А 416. 0000001. 03 4 39. 840 F. 809134. 000424 F 8 A 416. 0000001. 04

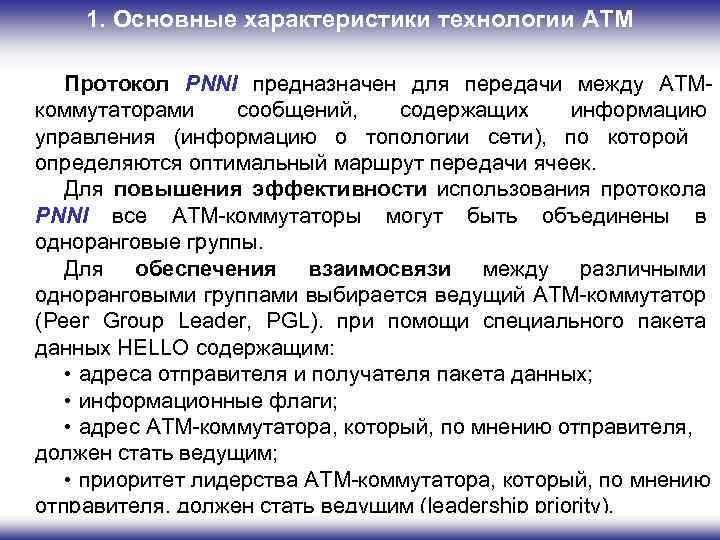

1. Основные характеристики технологии ATM Протокол PNNI предназначен для передачи между АТМкоммутаторами сообщений, содержащих информацию управления (информацию о топологии сети), по которой определяются оптимальный маршрут передачи ячеек. Для повышения эффективности использования протокола PNNI все ATM-коммутаторы могут быть объединены в одноранговые группы. Для обеспечения взаимосвязи между различными одноранговыми группами выбирается ведущий ATM-коммутатор (Peer Group Leader, PGL). при помощи специального пакета данных HELLO содержащим: • адреса отправителя и получателя пакета данных; • информационные флаги; • адрес ATM-коммутатора, который, по мнению отправителя, должен стать ведущим; • приоритет лидерства ATM-коммутатора, который, по мнению отправителя, должен стать ведущим (leadership priority).

1. Основные характеристики технологии ATM Рис. 3. Структура сети АТМ с ведущими коммутаторами

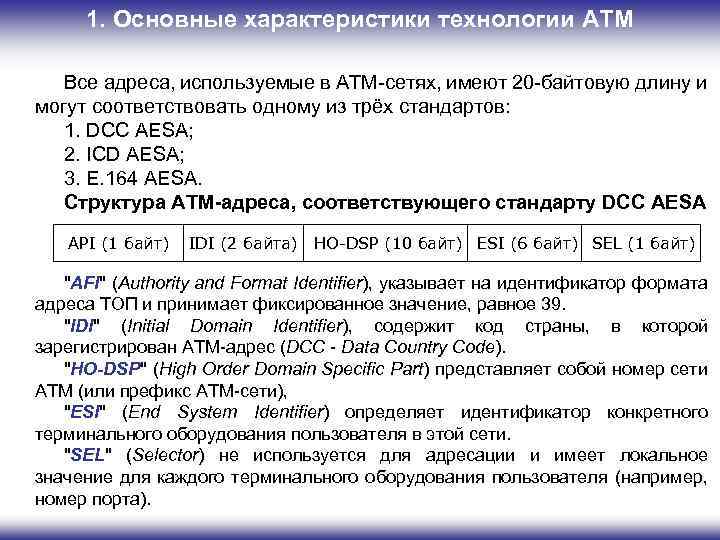

1. Основные характеристики технологии ATM Все адреса, используемые в ATM-сетях, имеют 20 -байтовую длину и могут соответствовать одному из трёх стандартов: 1. DCC AESA; 2. ICD AESA; 3. Е. 164 AESA. Структура ATM-адреса, соответствующего стандарту DCC AESA API (1 байт) IDI (2 байта) HO-DSP (10 байт) ESI (6 байт) SEL (1 байт) "AFI" (Authority and Format Identifier), указывает на идентификатор формата адреса ТОП и принимает фиксированное значение, равное 39. "IDI" (Initial Domain Identifier), содержит код страны, в которой зарегистрирован ATM-адрес (DCC - Data Country Code). "HO-DSP" (High Order Domain Specific Part) представляет собой номер сети ATM (или префикс ATM-сети), "ESI" (End System Identifier) определяет идентификатор конкретного терминального оборудования пользователя в этой сети. "SEL" (Selector) не используется для адресации и имеет локальное значение для каждого терминального оборудования пользователя (например, номер порта).

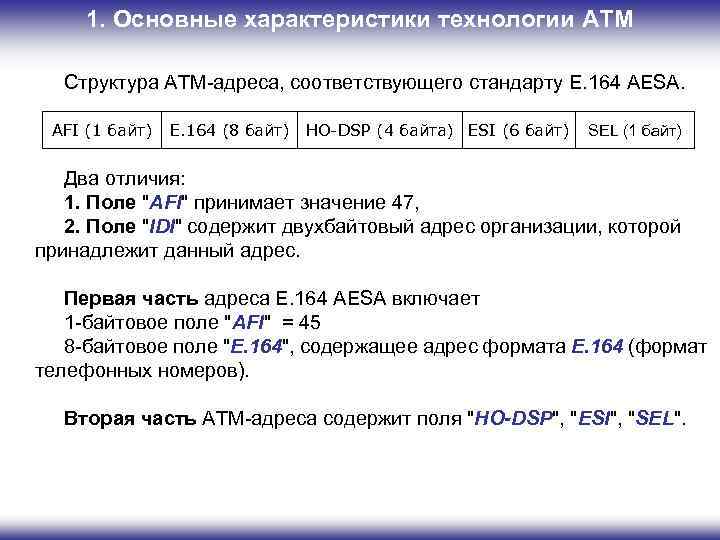

1. Основные характеристики технологии ATM Структура ATM-адреса, соответствующего стандарту Е. 164 AESA. AFI (1 байт) E. 164 (8 байт) HO-DSP (4 байта) ESI (6 байт) SEL (1 байт) Два отличия: 1. Поле "AFI" принимает значение 47, 2. Поле "IDI" содержит двухбайтовый адрес организации, которой принадлежит данный адрес. Первая часть адреса Е. 164 AESA включает 1 -байтовое поле "AFI" = 45 8 -байтовое поле "Е. 164", содержащее адрес формата Е. 164 (формат телефонных номеров). Вторая часть ATM-адреса содержит поля "HO-DSP", "ESI", "SEL".

Вопрос 2. Возможные уязвимости технологии ATM

2. Возможные уязвимости технологии ATM На физическом уровне 1. НСД к оборудованию сети посредством ложной аутентификации нарушителя с консоли управления. 2. Нарушение работоспособности ЦУС или ATM-коммутатора. 3. Активизация "закладок", внедрённых в ресурсы и инфраструктуры объектов сети. 4. Нарушение целостности ячеек, проходящих через ЦУС или АТМ коммутаторы. 5. Формирование нарушителем в ЦУС или ATM-коммутаторах новых ячеек.

2. Возможные уязвимости технологии ATM На уровне АТМ и уровне адаптации 1. Воздействия нарушителя, направленные на активизацию "закладок" 2. Блокирование процесса передачи сообщений пользователя 3. Уменьшение скорости передачи сообщений пользователя 4. Подмена одного из субъектов коммутируемого или постоянного виртуального соединения. 5. Искажение значения идентификатора виртуального соединения 6. Искажение значения типа передаваемых данных

Воздействия нарушителя на уровне ATM стека протоколов сети ВН, направленные на активизацию "закладок"в ATMкоммутаторе или ЦУС. Последствия: • нарушение работоспособности; • нарушение целостности ячеек; • формирование нарушителем новых ячеек с целью выполнения несанкционированных действий.

Воздействия нарушителя на уровне ATM стека протоколов сети ВН, направленные на блокирование процесса передачи сообщений пользователя. Искажение поля данных ячейки. Последствия: При несанкционированной модификации поля данных ячейки ТОП осуществит сборку искажённого сообщения и сформирует запрос на его повторную передачу.

Воздействия нарушителя на уровне ATM стека протоколов сети ВН, направленные на блокирование процесса передачи сообщений пользователя. Искажение значения идентификатора виртуального соединения Последствия: Передаваемая ячейка будет либо доставлена ложному адресату, либо будет отброшена одним из ATMкоммутаторов из-за отсутствия в таблице коммутации идентификатора виртуального соединения, содержащегося в ячейке.

Воздействия нарушителя на уровне ATM стека протоколов сети ВН, направленные на блокирование процесса передачи сообщений пользователя. Искажение значения типа данных определяемого в поле "РТ" Последствия: Неправильная обработка ячеек в ТОП и блокирование процесса передачи сообщений пользователя. ВН, направленные на блокирование сообщений, содержащих информацию управления, реализуются аналогичным образом. Особенность: Факт блокирования сообщений содержащих информацию управления может быть обнаружен средствами сети ATM.

Воздействия нарушителя на уровне ATM стека протоколов сети ВН, направленные на уменьшение скорости передачи сообщений пользователя Несанкционированное искажение значения поля приоритета ячейки Последствия: Нулевого значения в поле приоритета приведёт к тому, что передаваемая ячейка может быть отброшена в любом из ATMкоммутаторов в случае возникновения перегрузок, что потребует повторной передачи сообщения пользователя.

Воздействия нарушителя на уровне ATM стека протоколов сети ВН, направленные на подмену одного из субъектов коммутируемого или постоянного виртуального соединения Несанкционированное искажение значения поля приоритета ячейки Последствия: Нулевого значения в поле приоритета приведёт к тому, что передаваемая ячейка может быть отброшена в любом из ATMкоммутаторов в случае возникновения перегрузок, что потребует повторной передачи сообщения пользователя.

ВН на уровне адаптации стека протоколов сети ATM Воздействия нарушителя, направленные на активизацию "закладок" Последствия: Последствия активизации "закладок" при помощи команд, содержащихся в сервисных блоках данных, аналогичны последствиям активизации "закладок" посредством команд, вложенных в ячейки.

ВН на уровне адаптации стека протоколов сети ATM Воздействия нарушителя, направленные на блокирование процесса передачи сообщений пользователя Нарушение целостности сервисного блока данных AAL 1 Последствия: Обнаружение ошибки на этапе сборки сообщения на основе сервисных блоков данных AAL 1, потребует сформировать запрос на повторную передачу. ВН не будут обнаружено, поскольку протокол AAL 1 не включает в себя функций обнаружения ошибок, проверки и восстановления правильной последовательности передаваемых сервисных блоков данных.

ВН на уровне адаптации стека протоколов сети ATM Воздействия нарушителя, направленные на блокирование процесса передачи сообщений пользователя Нарушение целостности сервисного блока данных AAL 2 Последствия: В режиме негарантированной доставки последствиям аналогичны нарушению целостности сервисных блоков AAL 1 В режиме гарантированной доставки - с внесением обнаруживаемых ошибок, могут быть зафиксированы на уровне адаптации; - с внесением необнаруживаемых ошибок в передаваемые сервисные блоки данных AAL 2, могут быть зафиксированы только на этапе сборки сообщения пользователя; В результате ТОП сформирует запрос на повторную передачу

ВН на уровне адаптации стека протоколов сети ATM Воздействия нарушителя, направленные на блокирование процесса передачи сообщений пользователя Нарушение целостности сервисного блока данных AAL 3 Последствия: аналогичны последствиям ВН, направленных на искажение сервисных блоков данных AAL 2. Отличие: Протокол AAL 3 в гарантированном режиме доставки данных не включает в себя функций проверки последовательности передаваемых сервисных блоков данных.

ВН на уровне адаптации стека протоколов сети ATM Воздействия нарушителя, направленные уязвимостей протоколов ILMI, PNNI и Q. 2931 на активизацию Активизация уязвимостей протокола ILMI 1. Ожидает от ATM-коммутатора пакета данных cold. Start, указывающую на начало процедуры регистрации ATM-адресов. 2. Получает от АТМ-коммутатора другой пакет данных ILMI, который содержит числовой префикс ATM-сети, к которой подключён коммутатор. 3. Формирует серию пакетов данных ILMI, в которых он указывает ряд ложных ATM-адресов, с которых в последствии нарушитель может выполнять несанкционированные действия.

ВН на уровне адаптации стека протоколов сети ATM Воздействия нарушителя, направленные уязвимостей протоколов ILMI, PNNI и Q. 2931 на активизацию Активизация уязвимостей протокола PNNI 1. Рассылает всем ATM-коммутаторам, входящим вместе с ним в одну одноранговую группу, пакеты данных HELLO, сформированные при помощи протокола PNNI. В качестве адреса ведущего ATM-коммутатора указывает адрес своего коммутатора. Последствия: Несанкционированное управление маршрутами передачи ячеек в одноранговой группе

Тема № 2. "Технологии глобальных сетей передачи данных и их уязвимости" Грз. № 3. Анализ уязвимости технологии ATM Учебные вопросы занятия: 1. Основные характеристики технологии ATM 2. Анализ уязвимости технологии ATM

Грз. № 3. Анализ уязвимости технологии ATM ЗАДАНИЕ НА САМОПОДГОТОВКУ: - ПОВТОРИТЬ МАТЕРИАЛ ЛЕКЦИИ; - ДОПОЛНИТЬ КОНСПЕКТ (ИСТОЧНИК 1) ЛИТЕРАТУРА (ОСНОВНАЯ): 1. Уязвимость и информационная безопасность телекоммуникационных технологий: Учебное пособие для вузов / А. А. Новиков, Г. Н. Устинов; Под ред. Г. Н. Устинова. М. : Радио и связь. 2003. – 296 с. 2. Устинов Г. Н. Основы информационной безопасности систем и сетей передачи данных. М. : Синтег, 2000. 248 с

Т2 Гз 3 ИБ ССПД.ppt