информационная безопасность.ppt

- Количество слайдов: 25

«ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ» Презентация на тему: «Защита информации в организации» .

ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ В ОРГАНИЗАЦИИ.

1. Информационная среда. 2. Модели безопасности. 3. Сферы программной защиты. 4. Организационная система объектов защиты. 5. Средства сетевой защиты. 6. Создание брандмауэров в корпоративных сетях ОГЛАВЛЕНИЕ

Информационная сфера (среда) - это сфера деятельности, связанная с созданием, распространением, преобразованием и потреблением информации. Любая система защиты информации имеет свои особенности и в то же время должна отвечать общим требованиям. Общими требованиями к системе защиты информации являются следующие: 1. Система защиты информации должна быть представлена как нечто целое. Целостность системы будет выражаться в наличии единой цели ее функционирования, информационных связей между ее элементами, иерархичности построения подсистемы управления системой защиты информации. 2. Система защиты информации должна обеспечивать безопасность информации, средств информации и защиту интересов участников информационных отношений.

3. Система защиты информации в целом, методы и средства защиты должны быть по возможности «прозрачными» для пользователя, не создавать ему больших дополнительных неудобств, связанных с процедурами доступа к информации и в то же время быть непреодолимыми для несанкционированного доступа злоумышленника к защищаемой информации. 4. Система защиты информации должна обеспечивать информационные связи внутри системы между ее элементами для согласованного их функционирования и связи с внешней средой, перед которой система проявляет свою целостность и поступает как единое целое.

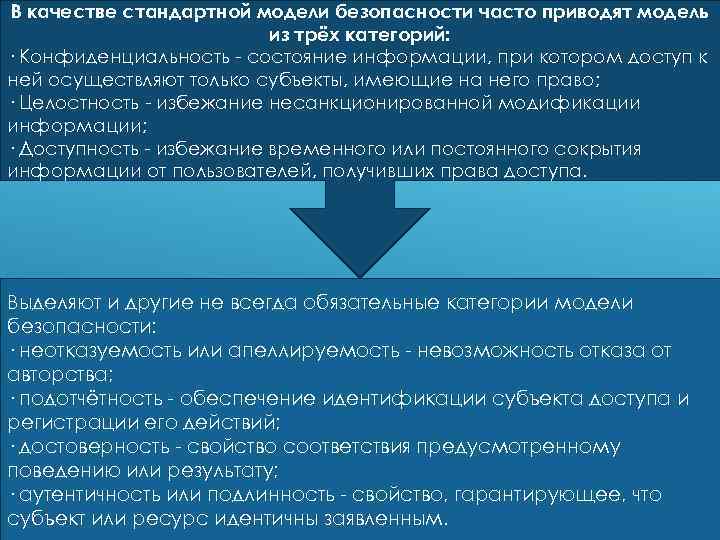

В качестве стандартной модели безопасности часто приводят модель из трёх категорий: · Конфиденциальность - состояние информации, при котором доступ к ней осуществляют только субъекты, имеющие на него право; · Целостность - избежание несанкционированной модификации информации; · Доступность - избежание временного или постоянного сокрытия информации от пользователей, получивших права доступа. Выделяют и другие не всегда обязательные категории модели безопасности: · неотказуемость или апеллируемость - невозможность отказа от авторства; · подотчётность - обеспечение идентификации субъекта доступа и регистрации его действий; · достоверность - свойство соответствия предусмотренному поведению или результату; · аутентичность или подлинность - свойство, гарантирующее, что субъект или ресурс идентичны заявленным.

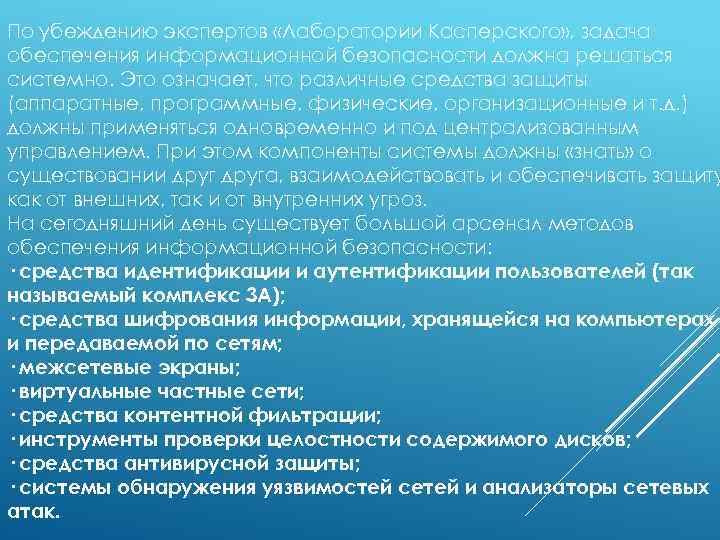

По убеждению экспертов «Лаборатории Касперского» , задача обеспечения информационной безопасности должна решаться системно. Это означает, что различные средства защиты (аппаратные, программные, физические, организационные и т. д. ) должны применяться одновременно и под централизованным управлением. При этом компоненты системы должны «знать» о существовании друга, взаимодействовать и обеспечивать защиту как от внешних, так и от внутренних угроз. На сегодняшний день существует большой арсенал методов обеспечения информационной безопасности: · средства идентификации и аутентификации пользователей (так называемый комплекс 3 А); · средства шифрования информации, хранящейся на компьютерах и передаваемой по сетям; · межсетевые экраны; · виртуальные частные сети; · средства контентной фильтрации; · инструменты проверки целостности содержимого дисков; · средства антивирусной защиты; · системы обнаружения уязвимостей сетей и анализаторы сетевых атак.

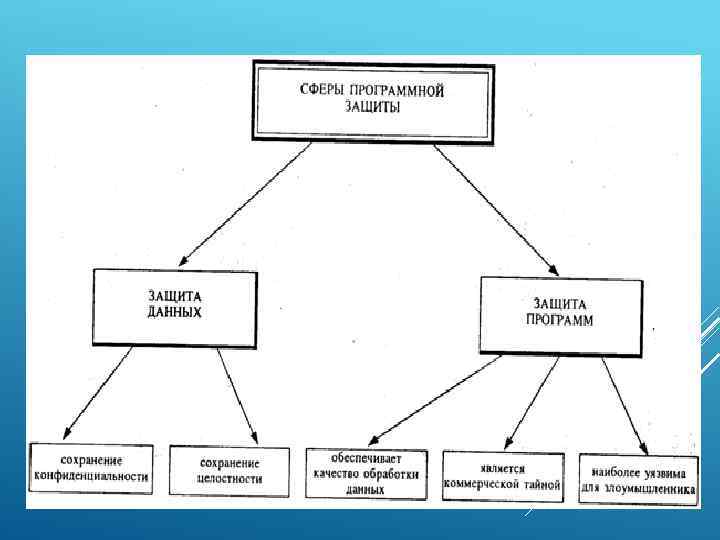

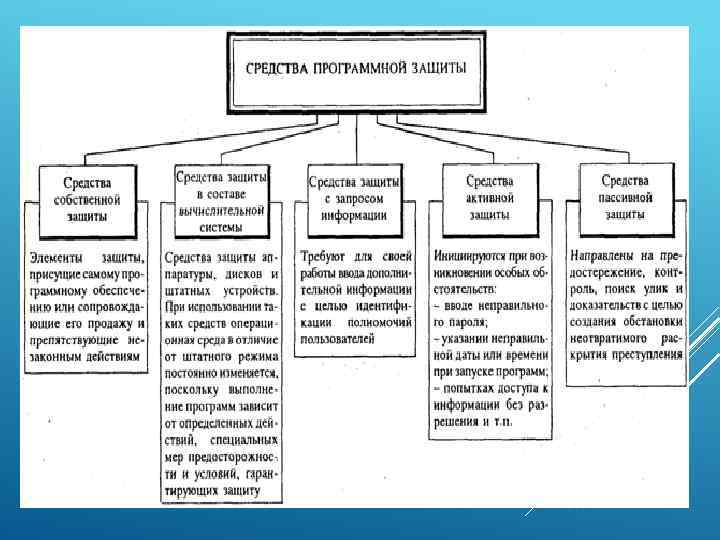

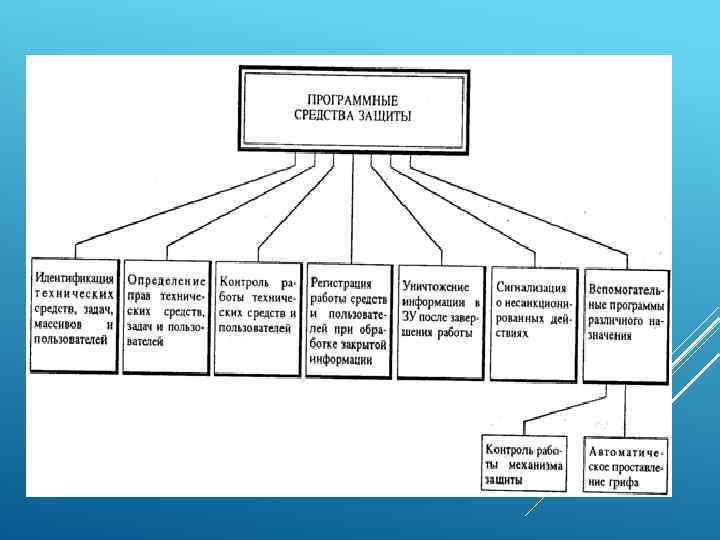

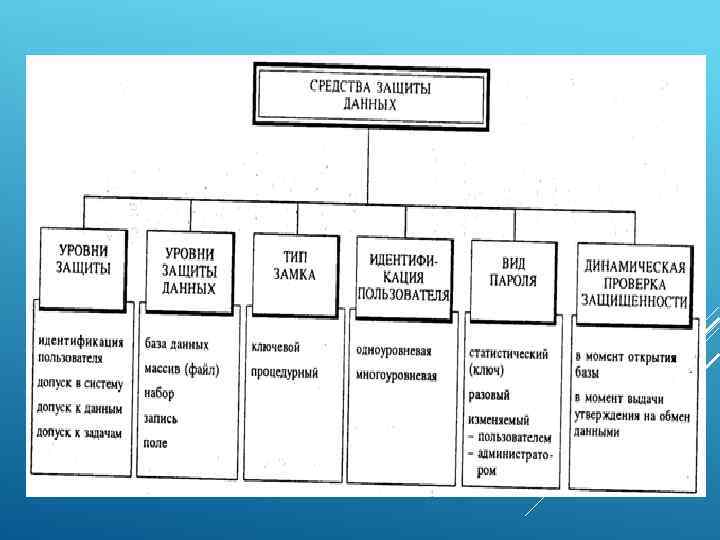

Программно-технические способы и средства обеспечения информационной безопасности. В литературе предлагается следующая классификация средств защиты информации. [ Средства защиты от несанкционированного доступа: Средства авторизации; Мандатное управление доступом; Избирательное управление доступом; Управление доступом на основе ролей; Журналирование (так же называется Аудит). Системы анализа и моделирования информационных потоков (CASE-системы). Системы мониторинга сетей: Системы обнаружения и предотвращения вторжений (IDS/IPS). Системы предотвращения утечек конфиденциальной информации (DLP-системы).

Анализаторы протоколов Антивирусные средства Межсетевые экраны Криптографические средства: Шифрование Цифровая подпись. Системы резервного копирования Системы бесперебойного питания: Источники бесперебойного питания; Резервирование нагрузки; Генераторы напряжения. Системы аутентификации: Пароль; Ключ доступа (физический или электронный); Сертификат; Биометрия. Средства предотвращения взлома корпусов и краж оборудования. Средства контроля доступа в помещения. Инструментальные средства анализа систем защиты: Антивирус.

Организационная защита объектов информатизации Организационная защита — это регламентация производственной деятельности и взаимоотношений исполнителей на нормативно-правовой основе, исключающей или существенно затрудняющей неправомерное овладение конфиденциальной информацией и проявление внутренних и внешних угроз. Организационная защита обеспечивает: организацию охраны, режима, работу с кадрами, с документами; использование технических средств безопасности и информационно-аналитическую деятельность по выявлению внутренних и внешних угроз предпринимательской деятельности.

Криптон-замок

Средства сетевой защиты для ЛВС. Классификация межсетевых экранов Принято выделять следующие классы защитных межсетевых экранов: фильтрующие маршрутизаторы; шлюзы сеансового уровня; шлюзы уровня приложений. Фильтрующие маршрутизаторы Осуществляют фильтрацию входящих и исходящих пакетов с использованием данных, которые содержатся в ТСР и IP-заголовках. Для отбора IP-пакетов применяются группы полей заголовка пакета: IP-адрес отправителя; IP-адрес получателя; порт отправителя; порт получателя.

Отдельные маршрутизаторы контролируют сетевой интерфейс маршрутизатора, с которого поступил пакет. Эти данные используются для более детальной фильтрации. Последняя может выполняться разными способами, прерывая соединения с определенными портами или ПК. Правила фильтрации у маршрутизаторов составляются сложно. Нет возможности проверки корректности, за исключением медленного и трудоемкого тестирования вручную. Также к недостаткам фильтрующих маршрутизаторов можно отнести случаи, если: из Интернета видна внутренняя сеть; сложные правила маршрутизации требуют отличного знания ТСР и UDP; при взломе сетевого экрана становятся беззащитными или недоступными все компьютеры в сети. Но фильтрующие маршрутизаторы имеют и ряд преимуществ: невысокая стоимость; гибкое определение правил фильтрации; невысокая степень задержки при работе с пакетами

Суперкомпьютер IBM Blue Gene/L: новый рекорд

Создание брандмауэров в корпоративных сетях Если требуется установить надежную корпоративную или локальную сеть, необходимо решить следующие задачи: защита сети от несанкционированного удаленного доступа с использованием глобальной сети Интернет; защита данных о конфигурации сети от посетителей глобальной сети; разделение доступа в корпоративную или локальную сеть из глобальной и наоборот. Для обеспечения безопасности защищаемой сети используются различные схемы создания межсетевых экранов: Брандмауэр в виде фильтрующего маршрутизатора — самый простой и распространенный вариант. Маршрутизатор располагается между сетью и Интернетом. Для защиты используются данные анализа адресов и портов входящих и исходящих пакетов.

Брандмауэр с использованием двухпортового шлюза — это хост с двумя сетевыми интерфейсами. Основная фильтрация при обмене данными осуществляется между этими портами. Для увеличения безопасности может быть установлен фильтрующий маршрутизатор. В таком случае между шлюзом и маршрутизатором образуется внутренняя экранированная сеть, которую можно применять для установки информационного сервера. Брандмауэр с экранированным шлюзом — высокая гибкость управления, но недостаточная степень защищенности. Отличается наличием только одного сетевого интерфейса. Пакетная фильтрация выполняется несколькими способами: когда внутренний хост открывает доступ в глобальную сеть только для избранных сервисов, когда блокируются все соединения от внутренних хостов. Брандмауэр с экранированной подсетью — для его создания используются два экранирующих маршрутизатора. Внешний установлен между экранируемой подсетью и Интернетом, внутренний — между экранируемой подсетью и внутренней защищаемой сетью. Хороший вариант для обеспечения безопасности со значительным трафиком и высокой скоростью работы.

Супер компьютер «Ломоносов»

Источники: 1. «Информационная безопасность» . Авторы Андрей Калашников, Михаил Котухов, Александр Кубанков. 2011 г. 2. «Криптография и безопасность сетей» . Автор Б. Фороузана. 2010 г. 3. «Политики безопасности компании при работе в Интернет» Авторы - Сергей Петренко, Владимир Курбатов, 2012 г. 4. Интернет.

информационная безопасность.ppt