Лекция9_2017.ppt

- Количество слайдов: 173

Информационная безопасность Лекция № 9

Обучающийся должен знать: - основные положения «Доктрины информационной безопасности Российской Федерации» и законов «О связи» , «Об информации, информационных технологиях и о защите информации» , «О государственной тайне» ; - опасности и угрозы, возникающие при развитии информационного общества.

Информационная безопасность • 1 Основные понятия информационной безопасности • 2 Нормативно-правовая защита • 3 Организационные методы обеспечения безопасности • 4 Утечка информации

1 Основные понятия информационной безопасности

Определения информации • Информация от лат. informatio – осведомление, разъяснение, изложение. • Информация – в широком смысле абстрактное понятие, имеющее множество значений, в зависимости от контекста. В узком смысле этого слова – сведения (сообщения, данные) независимо от формы их представления. • В настоящее время не существует единого определения термина информация. • С точки зрения различных областей знания, данное понятие описывается своим специфическим набором признаков.

Определения информации • Информация - совокупность данных, зафиксированных на материальном носителе, сохранённых и распространённых во времени и пространстве. • В литературе можно найти достаточно много определений термина «информация» , отражающих различные подходы к толкованию этого понятия. В Федеральном законе Российской Федерации от 27 июля 2006 г. N 149 -ФЗ «Об информации, информационных технологиях и о защите информации» дается следующее определение этого термина: «информация — сведения (сообщения, данные) независимо от формы их представления» .

Определения информации Толковый словарь русского языка Ожегова приводит 2 определения слова «информация» : 1. Сведения об окружающем мире и протекающих в нем процессах, воспринимаемые человеком или специальным устройством. 2. Сообщения, осведомляющие о положении дел, о состоянии чего-нибудь. (Научно-техническая и газетная информации, средства массовой информации — печать, радио, телевидение, кино). В информатике наиболее часто используется следующее определение этого термина: • Информация — это осознанные сведения об окружающем мире, которые являются объектом хранения, преобразования, передачи и использования. Сведения — это знания, выраженные в сигналах, сообщениях, известиях, уведомлениях и т. д

Информация и ее свойства являются объектом исследования целого ряда научных дисциплин, таких как • теория информации (математическая теория систем передачи информации), • кибернетика (наука о связи и управлении в машинах и животных, а также в обществе и человеческих существах), • семиотика (наука о знаках и знаковых системах), • теория массовой коммуникации (исследование средств массовой информации и их влияния на общество), • информатика (изучение процессов сбора, преобразования, хранения, защиты, поиска и передачи всех видов информации и средств их автоматизированной обработки),

Информация и ее свойства являются объектом исследования целого ряда научных дисциплин, таких как • соционика (теория информационного индивидуальной и социальной психики), метаболизма • информодинамика (наука об открытых информационных системах), • информациология (наука о получении, сохранении и передаче информации для различных множеств объектов) и т. д.

Основные виды информации по ее форме представления, способам ее кодирования и хранения • • • Графическая или изобразительная Звуковая Текстовая Числовая Видеоинформация

Основные виды информации по ее форме представления, способам ее кодирования и хранения • графическая или изобразительная — первый вид, для которого был реализован способ хранения информации об окружающем мире в виде наскальных рисунков, а позднее в виде картин, фотографий, схем, чертежей на бумаге, холсте, мраморе и др. материалах, изображающих картины реального мира; • звуковая — мир вокруг нас полон звуков и задача их хранения и тиражирования была решена с изобретением звукозаписывающих устройств в 1877 г. ; ее разновидностью является музыкальная информация — для этого вида был изобретен способ кодирования с использованием специальных символов, что делает возможным хранение ее аналогично графической информации.

Основные виды информации по ее форме представления, способам ее кодирования и хранения • текстовая — способ кодирования речи человека специальными символами — буквами, причем разные народы имеют разные языки и используют различные наборы букв для отображения речи; особенно большое значение этот способ приобрел после изобретения бумаги и книгопечатания; • числовая — количественная мера объектов и их свойств в окружающем мире; особенно большое значение приобрела с развитием торговли, экономики и денежного обмена; аналогично текстовой информации для ее отображения используется метод кодирования специальными символами — цифрами, причем системы кодирования (счисления) могут быть разными; • видеоинформация — способ сохранения «живых» картин окружающего мира, появившийся с изобретением кино.

Свойства информации 1. Объективность информации. 2. Достоверность информации. 3. Полнота информации. 4. Точность информации. 5. Актуальность информации. 6. Полезность (ценность) информации.

Свойства информации Объективность информации. Объективный – существующий вне и независимо от человеческого сознания. Информация – это отражение внешнего объективного мира. Информация объективна, если она не зависит от методов ее фиксации, чьего-либо мнения, суждения. Пример. Сообщение «На улице тепло» несет субъективную информацию, а сообщение «На улице 22°С» – объективную, но с точностью, зависящей от погрешности средства измерения. Объективную информацию можно получить с помощью исправных датчиков, измерительных приборов. Отражаясь в сознании человека, информация может искажаться (в большей или меньшей степени) в зависимости от мнения, суждения, опыта, знаний конкретного субъекта, и, таким образом, перестать быть объективной. Достоверность информации. Информация достоверна, если она отражает истинное положение дел. Объективная информация всегда достоверна, но достоверная информация может быть как объективной, так и субъективной. Достоверная информация помогает принять нам правильное решение. Недостоверной информация может быть по следующим причинам: 1) преднамеренное искажение (дезинформация) или непреднамеренное искажение субъективного свойства; 2) искажение в результате воздействия помех ( «испорченный телефон» ) и 3) недостаточно точных средств ее фиксации.

Свойства информации Полнота информации. Информацию можно назвать полной, если ее достаточно для понимания и принятия решений. Неполная информация может привести к ошибочному выводу или решению. Точность информации определяется степенью ее близости к реальному состоянию объекта, процесса, явления и т. п. Актуальность информации – важность для настоящего времени, злободневность, насущность. Только вовремя полученная информация может быть полезна. Полезность (ценность) информации. Полезность может быть оценена применительно к нуждам конкретных ее потребителей и оценивается по тем задачам, которые можно решить с ее помощью. Самая ценная информация – полезная. При этом следует учитывать, что и необъективная, недостоверная информация (например, художественная литература), имеет большую значимость для человека.

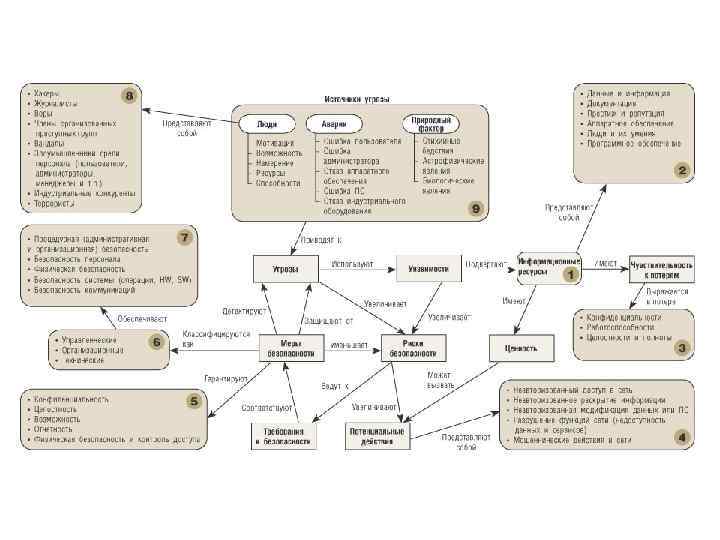

Информационная безопасность • Информационная безопасность (англ. «Information security» ) – защищенность информации и соответствующей инфраструктуры от случайных или преднамеренных воздействий сопровождающихся нанесением ущерба владельцам или пользователям информации. • Информационная безопасность – обеспечение конфиденциальности, целостности и доступности информации. • Цель защиты информации – минимизация потерь, вызванных нарушением целостности или конфиденциальности данных, а также их недоступности для потребителей.

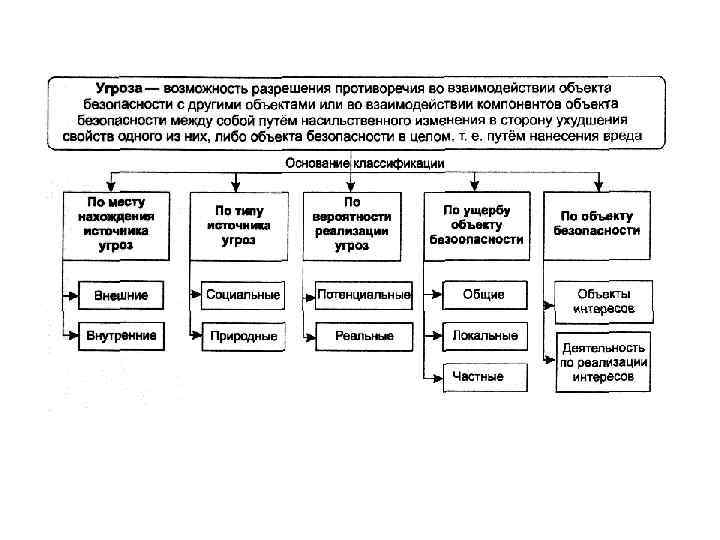

Угроза информационной безопасности • Угроза информационной безопасности — совокупность условий и факторов, создающих опасность нарушения информационной безопасности. • Под угрозой (в общем) понимается потенциально возможное событие, действие (воздействие), процесс или явление, которые могут привести к нанесению ущерба чьимлибо интересам.

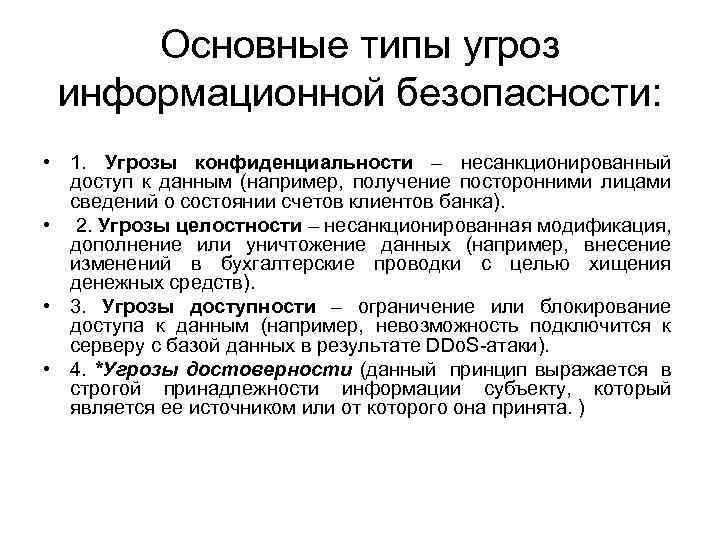

Основные типы угроз информационной безопасности: • 1. Угрозы конфиденциальности – несанкционированный доступ к данным (например, получение посторонними лицами сведений о состоянии счетов клиентов банка). • 2. Угрозы целостности – несанкционированная модификация, дополнение или уничтожение данных (например, внесение изменений в бухгалтерские проводки с целью хищения денежных средств). • 3. Угрозы доступности – ограничение или блокирование доступа к данным (например, невозможность подключится к серверу с базой данных в результате DDo. S-атаки). • 4. *Угрозы достоверности (данный принцип выражается в строгой принадлежности информации субъекту, который является ее источником или от которого она принята. )

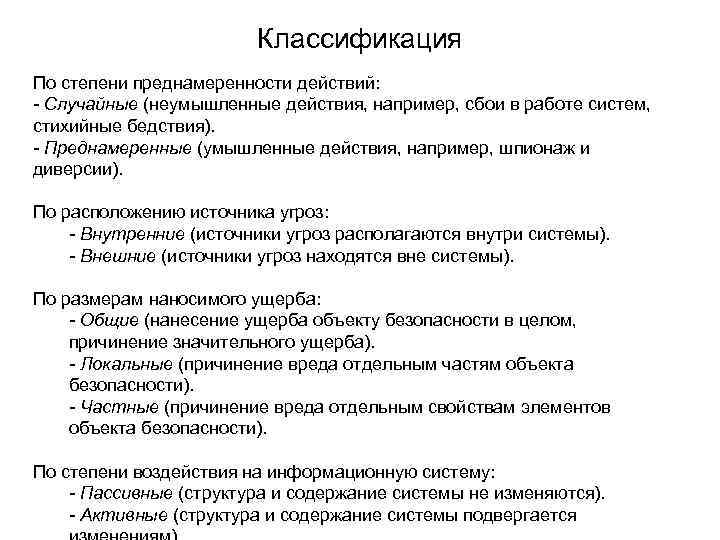

Классификация По степени преднамеренности действий: - Случайные (неумышленные действия, например, сбои в работе систем, стихийные бедствия). - Преднамеренные (умышленные действия, например, шпионаж и диверсии). По расположению источника угроз: - Внутренние (источники угроз располагаются внутри системы). - Внешние (источники угроз находятся вне системы). По размерам наносимого ущерба: - Общие (нанесение ущерба объекту безопасности в целом, причинение значительного ущерба). - Локальные (причинение вреда отдельным частям объекта безопасности). - Частные (причинение вреда отдельным свойствам элементов объекта безопасности). По степени воздействия на информационную систему: - Пассивные (структура и содержание системы не изменяются). - Активные (структура и содержание системы подвергается

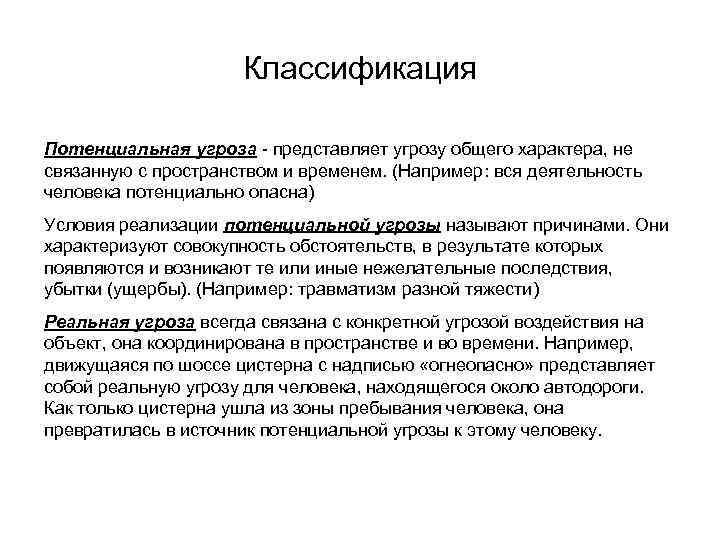

Классификация Потенциальная угроза - представляет угрозу общего характера, не связанную с пространством и временем. (Например: вся деятельность человека потенциально опасна) Условия реализации потенциальной угрозы называют причинами. Они характеризуют совокупность обстоятельств, в результате которых появляются и возникают те или иные нежелательные последствия, убытки (ущербы). (Например: травматизм разной тяжести) Реальная угроза всегда связана с конкретной угрозой воздействия на объект, она координирована в пространстве и во времени. Например, движущаяся по шоссе цистерна с надписью «огнеопасно» представляет собой реальную угрозу для человека, находящегося около автодороги. Как только цистерна ушла из зоны пребывания человека, она превратилась в источник потенциальной угрозы к этому человеку.

Виды информационной защиты Защита информации от угроз конфиденциальности, целостности и доступности Защита человека от опасной информации Защита гражданина от неинформированности

Опасной следует считать информацию, которая содержит в себе явные или скрытые механизмы воздействия на человеческую психику и может либо причинять вред здоровью (самочувствию) человека, либо побуждать его на совершение негативных (противоправных) ействий, д в том числе неосознанных или неконтролируемых сознанием

2 Нормативноправовая защита

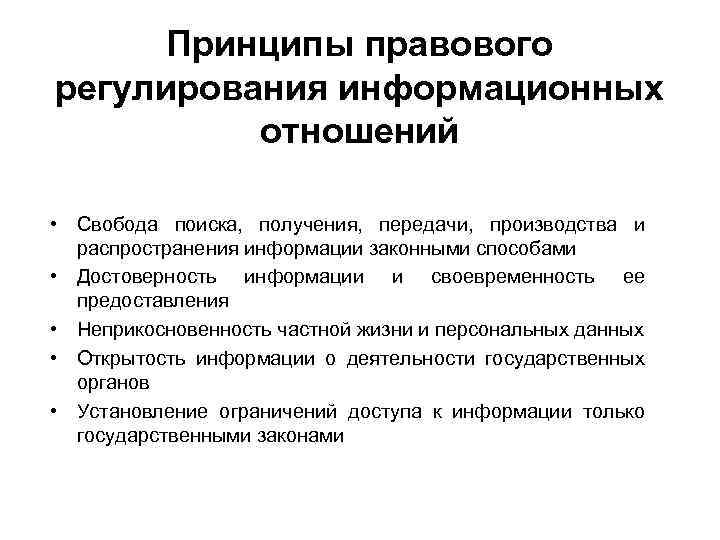

Принципы правового регулирования информационных отношений • Свобода поиска, получения, передачи, производства и распространения информации законными способами • Достоверность информации и своевременность ее предоставления • Неприкосновенность частной жизни и персональных данных • Открытость информации о деятельности государственных органов • Установление ограничений доступа к информации только государственными законами

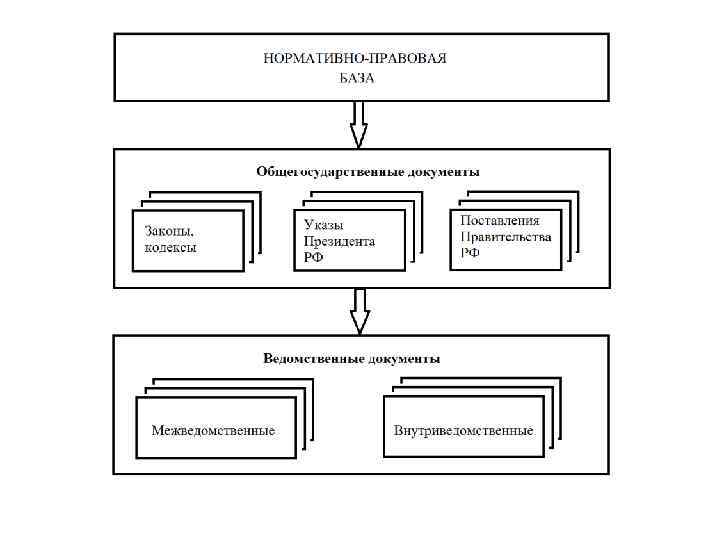

Перечень руководящих документов (нормативная база) • Конституция Российской Федерации от 12 декабря 1993 г • Доктрины, Стратегии Российской Федерации • Федеральные Законы в области защиты информации • Указы, Распоряжения Президента Российской Федерации в области защиты информации • Постановления Правительства Российской Федерации в области защиты информации • ГОСТы

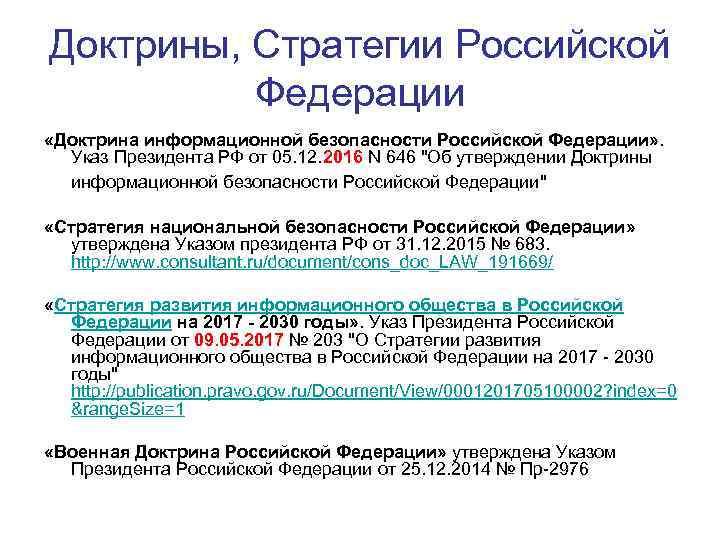

Доктрины, Стратегии Российской Федерации «Доктрина информационной безопасности Российской Федерации» . Указ Президента РФ от 05. 12. 2016 N 646 "Об утверждении Доктрины информационной безопасности Российской Федерации" «Стратегия национальной безопасности Российской Федерации» утверждена Указом президента РФ от 31. 12. 2015 № 683. http: //www. consultant. ru/document/cons_doc_LAW_191669/ «Стратегия развития информационного общества в Российской Федерации на 2017 - 2030 годы» . Указ Президента Российской Федерации от 09. 05. 2017 № 203 "О Стратегии развития информационного общества в Российской Федерации на 2017 - 2030 годы" http: //publication. pravo. gov. ru/Document/View/0001201705100002? index=0 &range. Size=1 «Военная Доктрина Российской Федерации» утверждена Указом Президента Российской Федерации от 25. 12. 2014 № Пр-2976

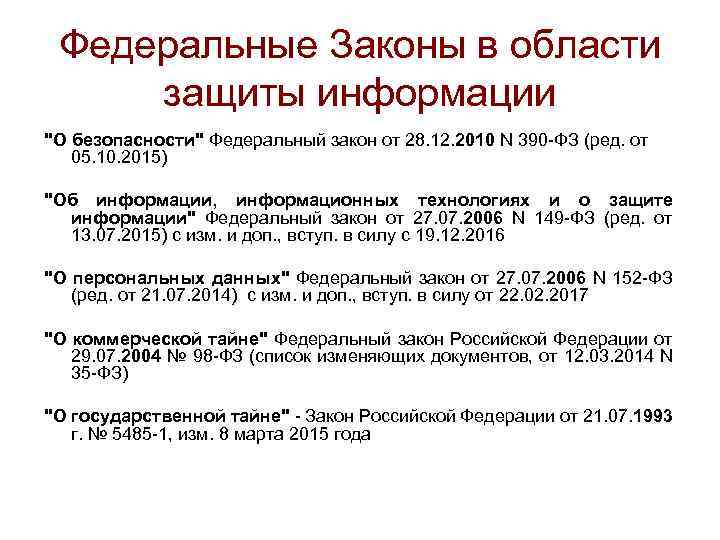

Федеральные Законы в области защиты информации "О безопасности" Федеральный закон от 28. 12. 2010 N 390 -ФЗ (ред. от 05. 10. 2015) "Об информации, информационных технологиях и о защите информации" Федеральный закон от 27. 07. 2006 N 149 -ФЗ (ред. от 13. 07. 2015) с изм. и доп. , вступ. в силу с 19. 12. 2016 "О персональных данных" Федеральный закон от 27. 07. 2006 N 152 -ФЗ (ред. от 21. 07. 2014) с изм. и доп. , вступ. в силу от 22. 02. 2017 "О коммерческой тайне" Федеральный закон Российской Федерации от 29. 07. 2004 № 98 -ФЗ (список изменяющих документов, от 12. 03. 2014 N 35 -ФЗ) "О государственной тайне" - Закон Российской Федерации от 21. 07. 1993 г. № 5485 -1, изм. 8 марта 2015 года

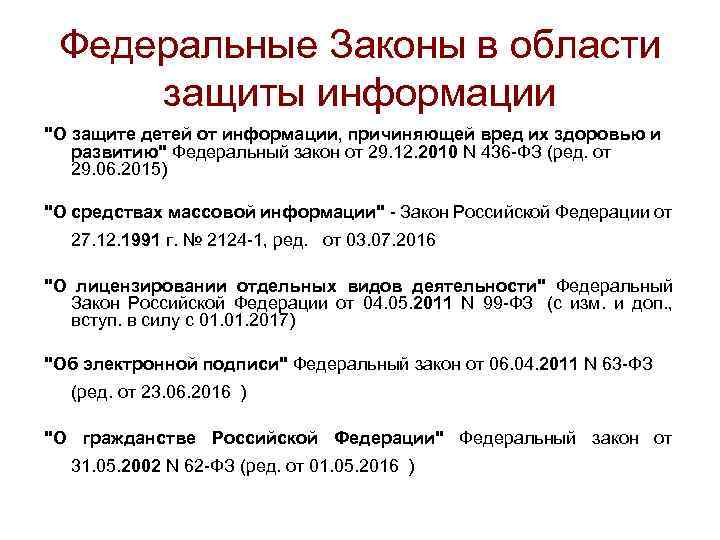

Федеральные Законы в области защиты информации "О защите детей от информации, причиняющей вред их здоровью и развитию" Федеральный закон от 29. 12. 2010 N 436 -ФЗ (ред. от 29. 06. 2015) "О средствах массовой информации" - Закон Российской Федерации от 27. 12. 1991 г. № 2124 -1, ред. от 03. 07. 2016 "О лицензировании отдельных видов деятельности" Федеральный Закон Российской Федерации от 04. 05. 2011 N 99 -ФЗ (с изм. и доп. , вступ. в силу с 01. 2017) "Об электронной подписи" Федеральный закон от 06. 04. 2011 N 63 -ФЗ (ред. от 23. 06. 2016 ) "О гражданстве Российской Федерации" Федеральный закон от 31. 05. 2002 N 62 -ФЗ (ред. от 01. 05. 2016 )

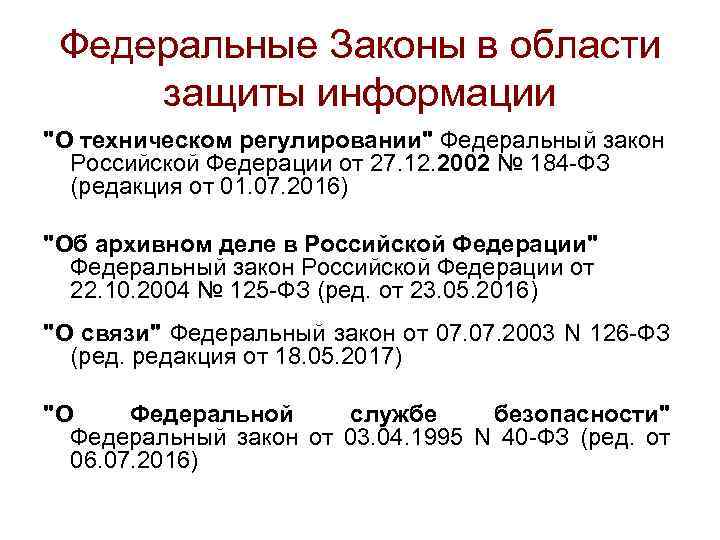

Федеральные Законы в области защиты информации "О техническом регулировании" Федеральный закон Российской Федерации от 27. 12. 2002 № 184 -ФЗ (редакция от 01. 07. 2016) "Об архивном деле в Российской Федерации" Федеральный закон Российской Федерации от 22. 10. 2004 № 125 -ФЗ (ред. от 23. 05. 2016) "О связи" Федеральный закон от 07. 2003 N 126 -ФЗ (ред. редакция от 18. 05. 2017) "О Федеральной службе безопасности" Федеральный закон от 03. 04. 1995 N 40 -ФЗ (ред. от 06. 07. 2016)

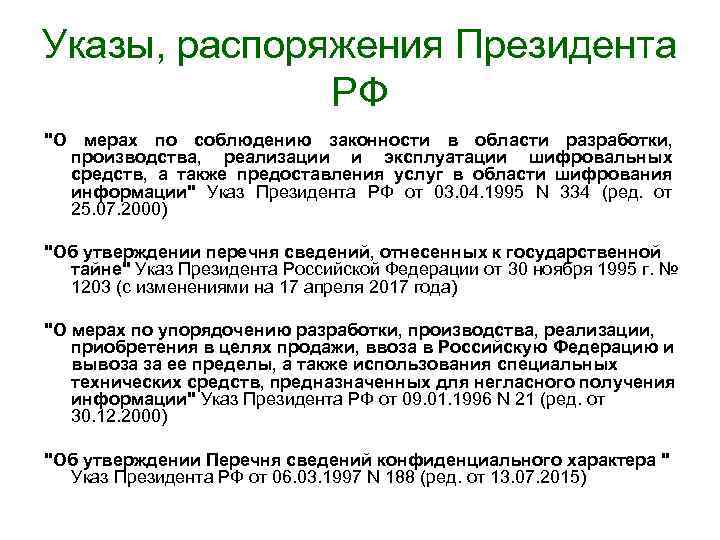

Указы, распоряжения Президента РФ "О мерах по соблюдению законности в области разработки, производства, реализации и эксплуатации шифровальных средств, а также предоставления услуг в области шифрования информации" Указ Президента РФ от 03. 04. 1995 N 334 (ред. от 25. 07. 2000) "Об утверждении перечня сведений, отнесенных к государственной тайне" Указ Президента Российской Федерации от 30 ноября 1995 г. № 1203 (с изменениями на 17 апреля 2017 года) "О мерах по упорядочению разработки, производства, реализации, приобретения в целях продажи, ввоза в Российскую Федерацию и вывоза за ее пределы, а также использования специальных технических средств, предназначенных для негласного получения информации" Указ Президента РФ от 09. 01. 1996 N 21 (ред. от 30. 12. 2000) "Об утверждении Перечня сведений конфиденциального характера " Указ Президента РФ от 06. 03. 1997 N 188 (ред. от 13. 07. 2015)

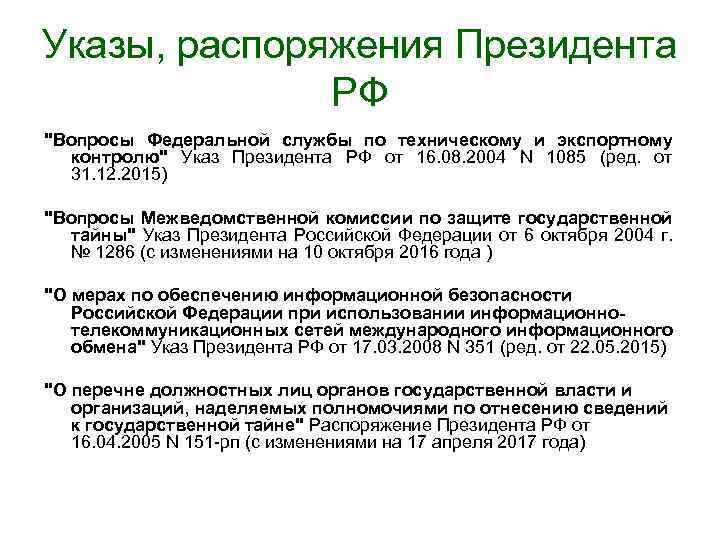

Указы, распоряжения Президента РФ "Вопросы Федеральной службы по техническому и экспортному контролю" Указ Президента РФ от 16. 08. 2004 N 1085 (ред. от 31. 12. 2015) "Вопросы Межведомственной комиссии по защите государственной тайны" Указ Президента Российской Федерации от 6 октября 2004 г. № 1286 (с изменениями на 10 октября 2016 года ) "О мерах по обеспечению информационной безопасности Российской Федерации при использовании информационнотелекоммуникационных сетей международного информационного обмена" Указ Президента РФ от 17. 03. 2008 N 351 (ред. от 22. 05. 2015) "О перечне должностных лиц органов государственной власти и организаций, наделяемых полномочиями по отнесению сведений к государственной тайне" Распоряжение Президента РФ от 16. 04. 2005 N 151 -рп (с изменениями на 17 апреля 2017 года)

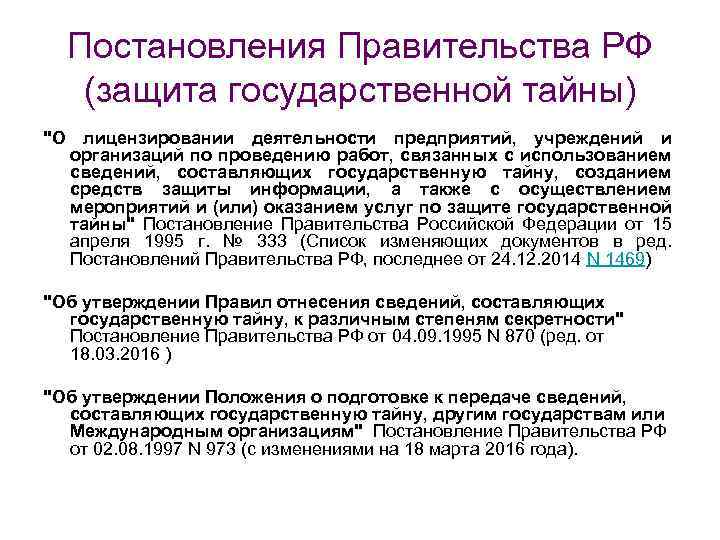

Постановления Правительства РФ (защита государственной тайны) "О лицензировании деятельности предприятий, учреждений и организаций по проведению работ, связанных с использованием сведений, составляющих государственную тайну, созданием средств защиты информации, а также с осуществлением мероприятий и (или) оказанием услуг по защите государственной тайны" Постановление Правительства Российской Федерации от 15 апреля 1995 г. № 333 (Список изменяющих документов в ред. Постановлений Правительства РФ, последнее от 24. 12. 2014 N 1469) "Об утверждении Правил отнесения сведений, составляющих государственную тайну, к различным степеням секретности" Постановление Правительства РФ от 04. 09. 1995 N 870 (ред. от 18. 03. 2016 ) "Об утверждении Положения о подготовке к передаче сведений, составляющих государственную тайну, другим государствам или Международным организациям" Постановление Правительства РФ от 02. 08. 1997 N 973 (с изменениями на 18 марта 2016 года).

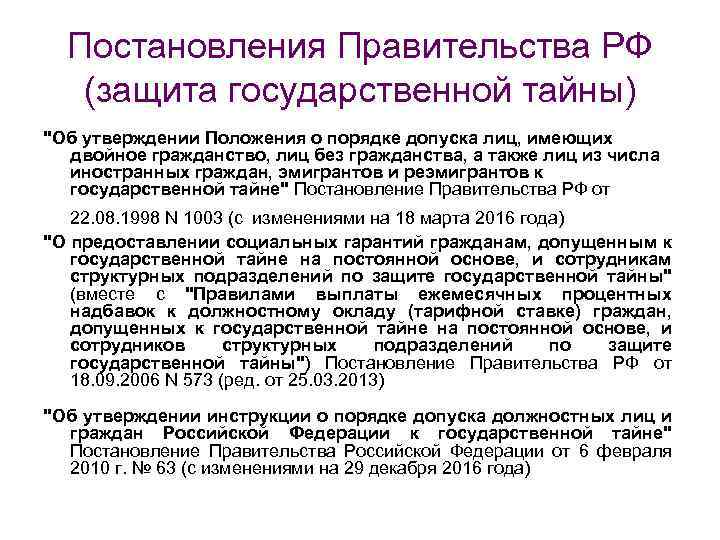

Постановления Правительства РФ (защита государственной тайны) "Об утверждении Положения о порядке допуска лиц, имеющих двойное гражданство, лиц без гражданства, а также лиц из числа иностранных граждан, эмигрантов и реэмигрантов к государственной тайне" Постановление Правительства РФ от 22. 08. 1998 N 1003 (с изменениями на 18 марта 2016 года) "О предоставлении социальных гарантий гражданам, допущенным к государственной тайне на постоянной основе, и сотрудникам структурных подразделений по защите государственной тайны" (вместе с "Правилами выплаты ежемесячных процентных надбавок к должностному окладу (тарифной ставке) граждан, допущенных к государственной тайне на постоянной основе, и сотрудников структурных подразделений по защите государственной тайны") Постановление Правительства РФ от 18. 09. 2006 N 573 (ред. от 25. 03. 2013) "Об утверждении инструкции о порядке допуска должностных лиц и граждан Российской Федерации к государственной тайне" Постановление Правительства Российской Федерации от 6 февраля 2010 г. № 63 (с изменениями на 29 декабря 2016 года)

Постановления Правительства РФ "Об утверждении Перечня территорий Российской Федерации с регламентированным посещением для иностранных граждан" Постановление Правительства РФ от 04. 07. 1992 N 470 (ред. от 22. 08. 2016 ) "Об утверждении положения о порядке обращения со служебной информацией ограниченного распространения в федеральных органах исполнительной власти и уполномоченном органе управления использованием атомной энергии" Постановление Правительства Российской Федерации от 3 ноября 1994 г. № 1233 (с изменениями на 18 марта 2016 года) "Об утверждении Положения о проведении международных выставок образцов продукции военного назначения на территории Российской Федерации и об участии российских организаций в таких выставках на территориях иностранных государств " Постановление Правительства РФ от 02. 06. 2007 N 339 (с изменениями на 22 марта 2017 года)

Постановления Правительства РФ "О сертификации средств защиты информации" Постановление Правительства РФ от 26. 06. 1995 N 608 (ред. от 21. 04. 2010) "Об утверждении Положения о лицензировании деятельности по разработке, производству, распространению шифровальных (криптографических) средств, информационных систем и телекоммуникационных систем, защищенных с использованием шифровальных (криптографических) средств, выполнению работ, оказанию услуг в области шифрования информации, техническому обслуживанию шифровальных (криптографических) средств, информационных систем и телекоммуникационных систем, защищенных с использованием шифровальных (криптографических) средств (за исключением случая, если техническое обслуживание шифровальных (криптографических) средств, информационных систем и телекоммуникационных систем, защищенных с использованием шифровальных (криптографических) средств, осуществляется для обеспечения собственных нужд юридического лица или индивидуального предпринимателя)" Постановление Правительства РФ от 16. 04. 2012 N 313 (ред. от 18. 05. 2017)

Постановления Правительства РФ "Об организации лицензирования отдельных видов деятельности" Постановление Правительства Российской Федерации от 21 ноября 2011 г. N 957 (изм. от 5 мая 2017 г. ) "О лицензировании деятельности по технической защите конфиденциальной информации" (вместе с "Положением о лицензировании деятельности по технической защите конфиденциальной информации") Постановление Правительства РФ от 03. 02. 2012 N 79 (изм. от 15 июня 2016 г. ) "О лицензировании деятельности по разработке и производству средств защиты конфиденциальной информации" Постановление Правительства РФ от 03. 2012 N 171 (изм. от 15 июня 2016 г. )

Постановления Правительства РФ "Об утверждении требований к материальным носителям биометрических персональных данных и технологиям хранения таких данных вне информационных систем персональных данных" Постановление Правительства РФ от 06. 07. 2008 N 512 (ред. от 27. 12. 2012) "Об утверждении Положения об особенностях обработки персональных данных, осуществляемой без использования средств автоматизации" Постановление Правительства РФ от 15. 09. 2008 N 687 "Об утверждении требований к защите персональных данных при их обработке в информационных системах персональных данных" Постановление Правительства РФ от 01. 11. 2012 N 1119

ГОСТы • ГОСТ Р 34. 12 -2015 «Информационная технология. Криптографическая защита информации. Блочные шифры» (алгоритм «Кузнечик» ) • ГОСТ 28147 -89 "Системы обработки информации. Защита криптографическая. Алгоритм криптографического преобразования" советский и российский стандарт симметричного шифрования, введённый в 1990 году, также является стандартом СНГ • ГОСТ Р 34. 10 -2012 «Информационная технология. Криптографическая защита информации. Процессы формирования и проверки электронной цифровой подписи» российский стандарт, описывающий алгоритмы формирования и проверки электронной цифровой подписи. Принят и введён в действие Приказом Федерального агентства по техническому регулированию и метрологии от 7 августа 2012 года № 215 -ст вместо ГОСТ Р 34. 10 -2001. До ГОСТ Р 34. 10 -2001 действовал стандарт ГОСТ Р 34. 10 -94.

ГОСТы • ГОСТ Р 34. 11 -2012 «Информационная технология. Криптографическая защита информации. Функция хэширования» — действующий российский криптографический стандарт, определяющий алгоритм и процедуру вычисления хеш-функции. Разработан Центром защиты информации и специальной связи ФСБ России с участием ОАО «Инфо. Те. КС» и введенный в действие 1 января 2013 года. • ГОСТ Р 50739 -95 "Средства вычислительной техники. Защита от несанкционированного доступа к информации. Общие технические требования"

По вопросам электронной подписи и криптографической защите информации • • Приказ ФСБ РФ от 9 февраля 2005 г. № 66 «Об утверждении Положения о разработке, производстве, реализации и эксплуатации шифровальных (криптографических) средств защиты информации (Положение ПКЗ-2005)» . (изм. от 12 апреля 2010 г. ) Приказ ФАПСИ от 13. 06. 2001 № 152 «Об утверждении Инструкции об организации и обеспечении безопасности хранения, обработки и передачи по каналам связи с использованием средств криптографической защиты информации с ограниченным доступом, не содержащей сведений, составляющих государственную тайну» . Приказ ФСБ РФ от 27 декабря 2011 г. N 795 «Об утверждении Требований к форме квалифицированного сертификата ключа проверки электронной подписи» . Приказ ФСБ РФ от 27 декабря 2011 г. N 796 «Об утверждении Требований к средствам электронной подписи и Требований к средствам удостоверяющего центра» .

Конституция РФ • Статья 23 • 1. Каждый имеет право на неприкосновенность частной жизни, личную и семейную тайну, защиту своей чести и доброго имени. • 2. Каждый имеет право на тайну переписки, телефонных переговоров, почтовых, телеграфных и иных сообщений. Ограничение этого права допускается только на основании судебного решения. http: //www. constitution. ru/

Конституция РФ • Статья 24 • 1. Сбор, хранение, использование и распространение информации о частной жизни лица без его согласия не допускаются. • 2. Органы государственной власти и органы местного самоуправления, их должностные лица обязаны обеспечить каждому возможность ознакомления с документами и материалами, непосредственно затрагивающими его права и свободы, если иное не предусмотрено законом.

• Статья 29 Конституция РФ • 1. Каждому гарантируется свобода мысли и слова. • 2. Не допускаются пропаганда или агитация, возбуждающие социальную, расовую, национальную или религиозную ненависть и вражду. Запрещается пропаганда социального, расового, национального, религиозного или языкового превосходства. • 3. Никто не может быть принужден к выражению своих мнений и убеждений или отказу от них. • 4. Каждый имеет право свободно искать, получать, передавать, производить и распространять информацию любым законным способом. Перечень сведений, составляющих государственную тайну, определяется федеральным законом. • 5. Гарантируется свобода массовой информации. Цензура запрещается.

Конституция РФ • Статья 42 • Каждый имеет право на благоприятную окружающую среду, достоверную информацию о ее состоянии и на возмещение ущерба, причиненного его здоровью или имуществу экологическим правонарушением.

Информация Общедоступная Ограниченного доступа Коммерческая, служебная, профессиональные тайны, персональные данные Государственная тайна

Единственная форма защиты открытой информации - это защита человека и гражданина от неинформированности

Информация, общедоступная по закону • Законодательные и другие нормативные акты • Информация о чрезвычайных ситуациях • Информация о деятельности органов государственной власти и местного самоуправления • Открытые фонды библиотек и архивов

Государственная тайна - это защищаемые государством сведения в области его военной, внешнеполитической, экономической, разведывательной, контрразведывательной и оперативно-розыскной деятельности, распространение которых может нанести ущерб безопасности Российской Федерации

Государственная тайна для добропорядочного гражданина не обменивается на деньги. Мера ценности такой информации - это мера ответственности за ее утерю, утечку или разглашение.

Обеспечение информационной защиты достаточно противоречиво «Каждый имеет право свободно искать, получать, передавать, производить и распространять информацию любым законным способом …» . Ст. 29 Конституции РФ «… каждый гражданин имеет право на неприкосновенность частной жизни, личную и семейную тайну» . Ст. 23 Конституции РФ

Обеспечение информационной защиты достаточно противоречиво Отнесение информации к закрытой - право владельца информации Необоснованное сокрытие, засекречивание или искажение информации преследуется по закону

Доктрина информационной безопасности Российской Федерации Первая Доктрина информационной безопасности Российской Федерации была утверждена 9 сентября 2000 года Президентом Российской Федерации В. В. Путиным. Проект Доктрины был обсужден и в целом одобрен на заседании Совета Безопасности РФ 23 июня 2000 года. Концептуальный документ такого рода в российской истории появился впервые. До этого документа в России не было «настоящих» законодательных актов, регулирующих сферу информационной безопасности. Разработка доктрины шла на протяжении нескольких лет. Первые ее наработки появились в 1994 году. В одно время предлагалось даже отложить доктрину до лучших времен. По оценкам специалистов, документ как составная часть Концепции национальной безопасности страны является базовым в первую очередь для федеральных органов исполнительной власти, реализующих свои полномочия в информационной сфере.

Доктрина информационной безопасности Российской Федерации Всё, что дальше принималось в России на уровне законов/постановлений/решений так или иначе коррелировало с указанной Доктриной. Вплоть до 2008 года, когда Путиным В. В. была подписана «Стратегия развития информационного общества в Российской Федерации» . Новая «Доктрина информационной безопасности Российской Федерации» утверждена Указом Президента Российской Федерации от 5 декабря 2016 г. № 646

Доктрина информационной безопасности Российской Федерации Настоящая Доктрина представляет собой систему официальных взглядов на обеспечение национальной безопасности Российской Федерации в информационной сфере. В настоящей Доктрине под информационной сферой понимается совокупность информации, объектов информатизации, информационных систем, сайтов в информационно-телекоммуникационной сети "Интернет" (далее - сеть "Интернет"), сетей связи, информационных технологий, субъектов, деятельность которых связана с формированием и обработкой информации, развитием и использованием названных технологий, обеспечением информационной безопасности, а также совокупность механизмов регулирования соответствующих общественных отношений.

Доктрина информационной безопасности Российской Федерации Доктрина состоит из следующих разделов: • I. Общие положения • II. Национальные интересы в информационной сфере • III. Основные информационные угрозы и состояние информационной безопасности • IV. Стратегические цели и основные направления обеспечения информационной безопасности • V. Организационные основы обеспечения информационной безопасности

Понятие информационной безопасности в доктрине «Информационная безопасность Российской Федерации (далее - информационная безопасность) - состояние защищенности личности, общества и государства от внутренних и внешних информационных угроз, при котором обеспечиваются реализация конституционных прав и свобод человека и гражданина, достойные качество и уровень жизни граждан, суверенитет, территориальная целостность и устойчивое социально-экономическое развитие Российской Федерации, оборона и безопасность государства»

Доктрина информационной безопасности Российской Федерации Национальными интересами в информационной сфере являются: а) обеспечение и защита конституционных прав и свобод человека и гражданина в части, касающейся получения и использования информации, неприкосновенности частной жизни при использовании информационных технологий, обеспечение информационной поддержки демократических институтов, механизмов взаимодействия государства и гражданского общества, а также применение информационных технологий в интересах сохранения культурных, исторических и духовно-нравственных ценностей многонационального народа Российской Федерации; б) обеспечение устойчивого и бесперебойного функционирования информационной инфраструктуры, в первую очередь критической информационной инфраструктуры Российской Федерации (далее - критическая информационная инфраструктура) и единой сети электросвязи Российской Федерации, в мирное время, в период непосредственной угрозы агрессии и в военное время;

Доктрина информационной безопасности Российской Федерации в) развитие в Российской Федерации отрасли информационных технологий и электронной промышленности, а также совершенствование деятельности производственных, научных и научно-технических организаций по разработке, производству и эксплуатации средств обеспечения информационной безопасности, оказанию услуг в области обеспечения информационной безопасности; г) доведение до российской и международной общественности достоверной информации о государственной политике Российской Федерации и ее официальной позиции по социально значимым событиям в стране и мире, применение информационных технологий в целях обеспечения национальной безопасности Российской Федерации в области культуры;

Доктрина информационной безопасности Российской Федерации д) содействие формированию системы международной информационной безопасности, направленной на противодействие угрозам использования информационных технологий в целях нарушения стратегической стабильности, на укрепление равноправного стратегического партнерства в области информационной безопасности, а также на защиту суверенитета Российской Федерации в информационном пространстве.

Защита государственной тайны • Межведомственная комиссия по защите государственной тайны • Органы федеральной исполнительной власти (Федеральная служба безопасности - ФСБ, Федеральная служба по техническому и экспортному контролю - ФСТЭК, Министерство обороны Российской Федерации - МО, Служба внешней разведки - СВР) • Органы государственной власти, предприятия, учреждения, организации и их структурные подразделения по защите государственной тайны

ФСБ России • Центр по лицензированию, сертификации и защите государственной тайны ФСБ России (ЦЛСЗ ФСБ России) в структуре органов федеральной службы безопасности является головным подразделением, уполномоченным на организацию и осуществление лицензирования деятельности предприятий, учреждений и организаций. • http: //www. fsb. ru/

ФСБ России • ЦЛСЗ ФСБ России также участвует в регулировании ввоза на территорию Российской Федерации и вывоза за ее пределы шифровальных средств и специальных технических средств, предназначенных для негласного получения информации. • ФСБ России имеет свидетельства Госстандарта России на право осуществления добровольной сертификации специальных технических средств, предназначенных для негласного получения информации, а также сертификации средств защиты информации (СЗИ) по требованиям безопасности сведений, составляющих государственную тайну. • ЦЛСЗ ФСБ России организует сертификацию СЗИ и аккредитацию испытательных лабораторий.

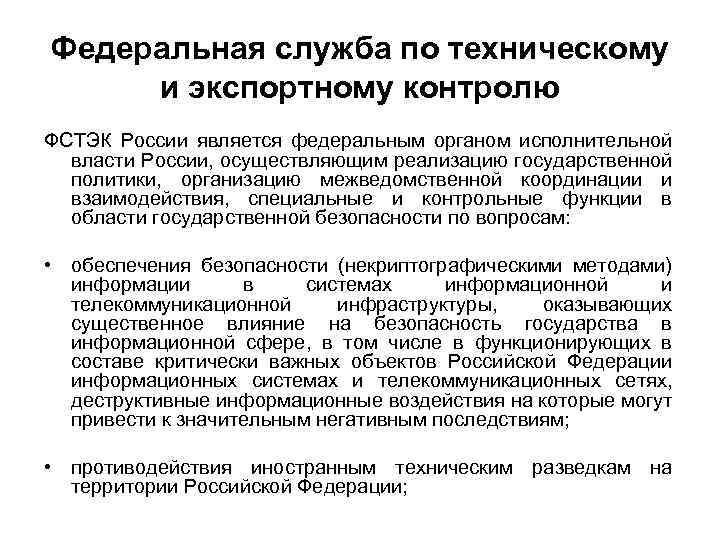

Федеральная служба по техническому и экспортному контролю ФСТЭК России является федеральным органом исполнительной власти России, осуществляющим реализацию государственной политики, организацию межведомственной координации и взаимодействия, специальные и контрольные функции в области государственной безопасности по вопросам: • обеспечения безопасности (некриптографическими методами) информации в системах информационной и телекоммуникационной инфраструктуры, оказывающих существенное влияние на безопасность государства в информационной сфере, в том числе в функционирующих в составе критически важных объектов Российской Федерации информационных системах и телекоммуникационных сетях, деструктивные информационные воздействия на которые могут привести к значительным негативным последствиям; • противодействия иностранным техническим разведкам на территории Российской Федерации;

Федеральная служба по техническому и экспортному контролю • обеспечения защиты (некриптографическими методами) информации, содержащей сведения, составляющие государственную тайну, иной информации с ограниченным доступом, предотвращения её утечки по техническим каналам, несанкционированного доступа к ней, специальных воздействий на информацию (носители информации) в целях её добывания, уничтожения, искажения и блокирования доступа к ней на территории Российской Федерации; • защиты информации при разработке, производстве, эксплуатации и утилизации неинформационных излучающих комплексов, систем и устройств; • осуществления экспортного контроля.

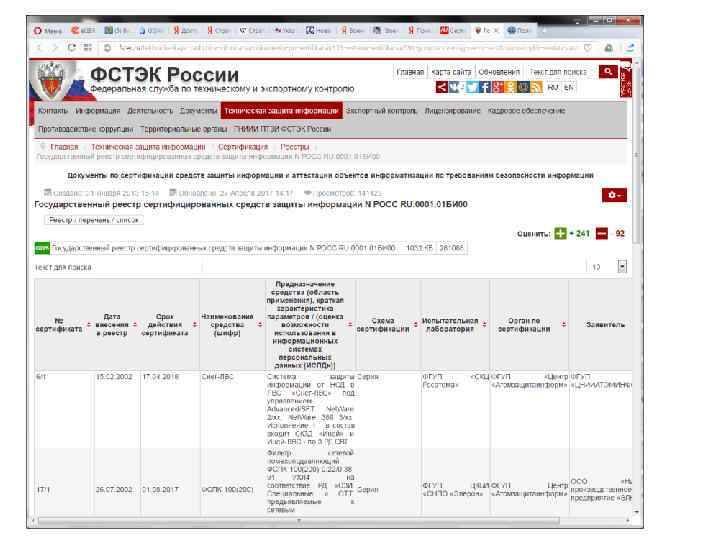

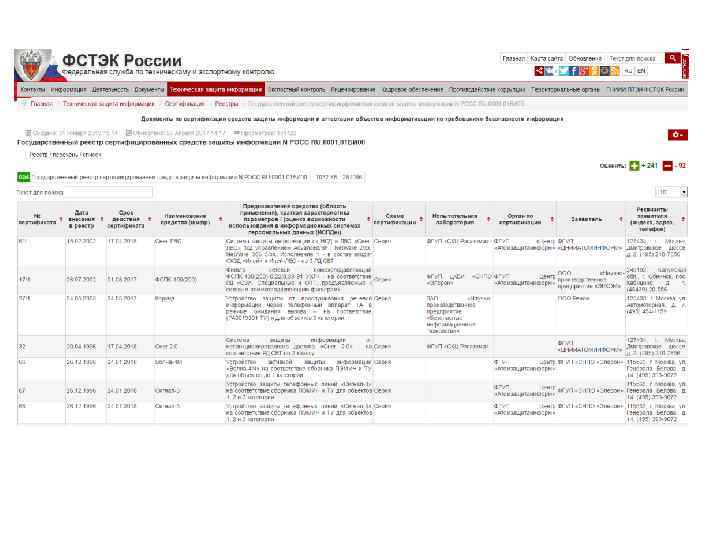

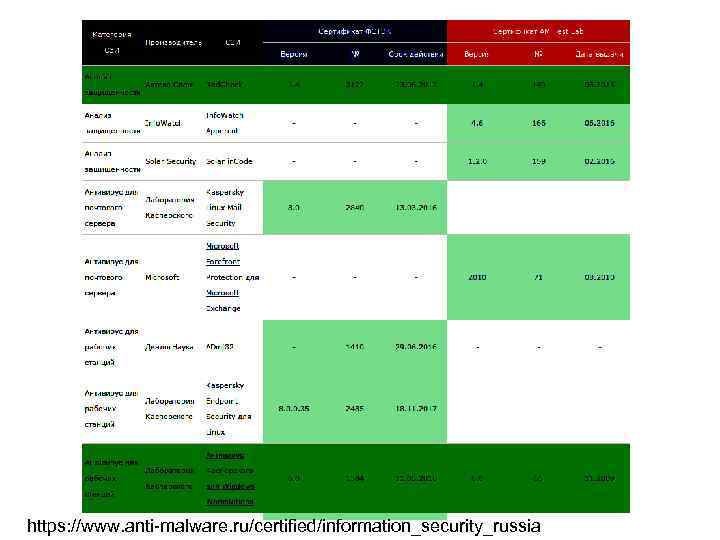

https: //www. anti-malware. ru/certified/information_security_russia

https: //www. anti-malware. ru/certified/information_security_russia

Конфиденциальная информация • Защита определяется собственником информации • Государство содействует защите конфиденциальной информации, если установлена ее документированность и ценность для собственника • Конфиденциальная информация образует набор частных тайн (личной жизни, коммерческой, врачебной, адвокатской и др. )

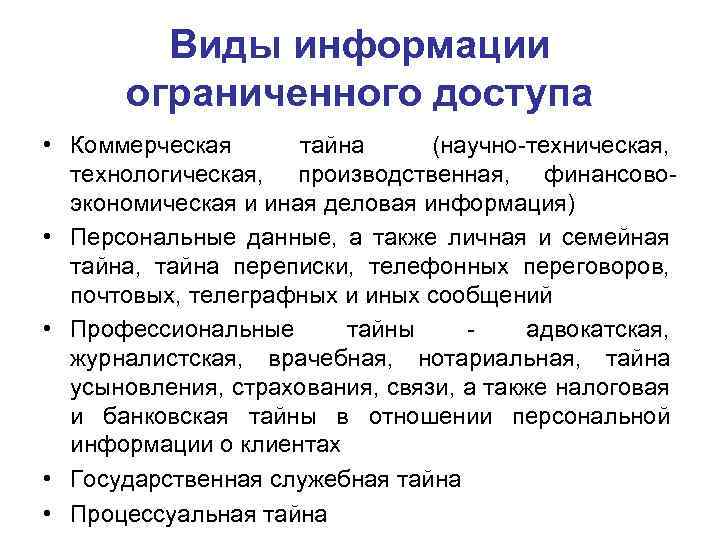

Виды информации ограниченного доступа • Коммерческая тайна (научно-техническая, технологическая, производственная, финансовоэкономическая и иная деловая информация) • Персональные данные, а также личная и семейная тайна, тайна переписки, телефонных переговоров, почтовых, телеграфных и иных сообщений • Профессиональные тайны - адвокатская, журналистская, врачебная, нотариальная, тайна усыновления, страхования, связи, а также налоговая и банковская тайны в отношении персональной информации о клиентах • Государственная служебная тайна • Процессуальная тайна

Информация составляет коммерческую тайну в случае, когда она имеет действительную или потенциальную коммерческую ценность в силу неизвестности ее третьим лицам, к ней нет свободного доступа на законном основании, и обладатель информации принимает меры к охране ее конфиденциальности

Информационные преступления преследуются в соответствии с уголовным законодательством Уголовно-правовая норма об ответственности за разглашение и использование коммерческой, налоговой и банковской тайны (ст. 183 УК РФ). Из других статей Уголовного кодекса, позволяющих наказывать экономических шпионов, можно назвать, например, умышленное повреждение имущества (ст. 167), кражу (ст. 158), коммерческий подкуп (ст. 204), нарушение тайны переписки, телефонных переговоров, почтовых, телеграфных или иных сообщении (ст. 138).

Ответственность за нарушения в сфере информационной безопасности Основными документами в этом направлении являются: • Уголовный кодекс Российской Федерации. • Кодекс Российской Федерации об административных правонарушениях.

Уголовный кодекс Российской Федерации • Статья 138. Нарушение тайны переписки, телефонных переговоров, почтовых, телеграфных или иных сообщений. • Статья 140. Отказ в предоставлении гражданину информации. • Статья 183. Незаконное получение и разглашение сведений, составляющих коммерческую или банковскую тайну. • Статья 237. Сокрытие информации об обстоятельствах, создающих опасность для жизни и здоровья людей. • Статья 283. Разглашение государственной тайны. • Статья 284. Утрата документов, содержащих государственную тайну.

Глава 28 кодекса "Преступления в сфере компьютерной информации" • Статья 272. Неправомерный доступ к компьютерной информации. • Неправомерный доступ к охраняемой законом компьютерной информации, то есть информации на машинном носителе, в электронно-вычислительной машине (ЭВМ), системе ЭВМ или их сети, если это деяние повлекло уничтожение, блокирование, модификацию либо копирование информации, нарушение работы ЭВМ, системы ЭВМ или их сети, – наказывается штрафом в размере от двухсот до пятисот минимальных размеров оплаты труда или в размере заработной платы или иного дохода осужденного за период от двух до пяти месяцев, либо исправительными работами на срок от шести месяцев до одного года, либо лишением свободы на срок до двух лет. • То же деяние, совершенное группой лиц по предварительному сговору или организованной группой, либо лицом с использованием своего служебного положения, а равно имеющим доступ к ЭВМ, системе ЭВМ или их сети, – наказывается штрафом в размере от пятисот до восьмисот минимальных размеров оплаты труда или в размере заработной платы или другого дохода осужденного за период от пяти до восьми месяцев, либо исправительными работами на срок от одного года до двух лет, либо арестом на срок от трех до шести месяцев, либо лишением свободы на срок до пяти лет.

Глава 28 кодекса "Преступления в сфере компьютерной информации" • Статья 273. Создание, использование и распространение вредоносных программ для ЭВМ. • Создание программ для ЭВМ или внесение изменений в существующие программы, заведомо приводящих к несанкционированному уничтожению, блокированию, модификации либо копированию информации, нарушению работы ЭВМ, системы ЭВМ или их сети, а равно использование либо распространение таких программ или машинных носителей с такими программами, – наказывается лишением свободы на срок до трех лет со штрафом в размере от двухсот до пятисот минимальных размеров оплаты труда или в размере заработной платы или иного дохода осужденного за период от двух до пяти месяцев. • Те же деяния, повлекшие по неосторожности тяжкие последствия, – наказываются лишением свободы на срок от трех до семи лет.

Глава 28 кодекса "Преступления в сфере компьютерной информации" • Статья 274. Нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети. • Нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети лицом, имеющим доступ к ЭВМ, системе ЭВМ или их сети, повлекшее уничтожение, блокирование или модификацию охраняемой законом информации ЭВМ, если это деяние причинило существенный вред, – наказывается лишением права занимать определенные должности или заниматься определенной деятельностью на срок до пяти лет, либо обязательными работами на срок от ста восьмидесяти до двухсот сорока часов, либо ограничением свободы на срок до двух лет. • То же деяние, повлекшее по неосторожности тяжкие последствия, – наказывается лишением свободы на срок до четырех лет.

Правонарушения в информационной сфере регулируются административным законодательством

Шпионы, кто они такие? • • Экономические шпионы (конкуренты); Начальники; Спецслужбы; Частные сыщики и консультанты; Преступники; Доносчики; Друзья и семья.

Экономический шпионаж • В мае 2009 Московский районный суд г. Санкт. Петербурга приговорил к 6 месяцам тюремного срока сотрудника учебного центра ОАО «Спарк» Валерия Олейникова, который передал для продажи в Иран сведения о технологии ремонта вертолетов Ми-8. • Таганский районный суд г. Москвы в особом порядке приговорил к одному году колонии-поселения бывшего специалиста отдела телефонных продаж компании «Росгосстрах-Столица» Ивана Швагу за незаконное копирование клиентской базы страховщика и попытку ее продажи.

Экономический шпионаж В апреле 2008 г. Кузьминский районный суд г. Москвы признал виновным в покушении на кражу, совершенном с незаконным проникновением в помещение (монтажника ЗАО «Телеинформ» , владелец — компания «Акадо» ) Алексея Бабурина и приговорил его к 1 году колонии-поселения. Как установил суд, Бабурин незаконно проник в техническое помещение ООО «Ти Ком Эксвипмент» (дочерняя компания ООО «Нэт Бай Нэт Холдинг» ) и срезал четыре пары кабеля марки NM 10001 Neomax UTP 5 e на сумму 6990 руб. Гендиректор «Нэт Бай Нэт» неоднократно утверждал, что Бабурин совершал не кражу в личных целях, а диверсию в интересах конкурентов. Между тем суд не принял во внимание факт конкуренции между двумя компаниями. Как следует из приговора, информация, связанная с трудовыми отношениями и опытом работы, использовалась монтажником Бабуриным в личных целях.

Экономический шпионаж Несмотря на то, что пострадавшей компании не удалость доказать факт промышленного шпионажа (в форме диверсии) со стороны прямого конкурента, данный пример по праву может считаться прецедентом. Впервые при краже кабеля удалось установить связь между злоумышленником и интернет-провайдером. Кроме того, этот случай — один из немногих примеров, когда факт промышленного шпионажа был предан огласке. Если бы расследование было проведено боле тщательно и выяснилось, что монтажник ЗАО «Телеинформ» похищал кабель не для продажи, а с целью порчи имущества конкурирующей компании, то можно было бы привлечь к ответственности и его работодателя.

Экономический шпионаж Как показывает практика, руководство компании и корпоративные службы безопасности редко заявляют на сотрудников-шпионов в милицию. Причиной тому служат вполне разумные опасения навредить репутации предприятия и лишиться шансов на реальное возмещение ущерба, ведь у находящего под следствием лица гораздо меньше возможностей компенсировать убытки.

Экономический шпионаж В октябре 2008 г. в Республике Коми правоохранительные органы пресекли попытку вынести с территории УМЗа пакет документов, составляющей коммерческую тайну Ухтинского механического завода. Среди документов были запатентованные заводом чертежи с описанием узлов и агрегатов башенных кранов, которые выпускались на заводе. На месте преступления был задержан мужчина, который, по версии следствия, получил за вознаграждение от сотрудника УМЗа копии указанных документов. По предварительным подсчетам, сумма ущерба, который был бы нанесен заводу в случае успеха этой «операции» , оценивается как минимум в 10 млн руб. (без учета возможной коммерческой выгоды предприятия от продажи своей продукции). Прокуратура г. Ухты Республики Коми возбудила уголовное дело по ч. 3 ст. 183 УК РФ (незаконное получение сведений, составляющих коммерческую тайну, причинившее крупный ущерб и совершенное из корыстной заинтересованности).

Экономический шпионаж Хосе Игнасио Лопес (Jose Ignacio Lopez), глава отдела снабжения корпорации General Motors, в 1993 году неожиданно подал в отставку, а через некоторое время получил работу в корпорации Volkswagen. Позднее компания General Motors обвинила Лопеса в краже более 20 пакетов документации, содержащих сведения о разработках компании, продажах и финансовую информацию. Украденные документы включали планы строительства нового завода для сборки автомобилей, постройка которого должна была помочь отобрать доминирующие позиции на рынке небольших автомобилей у компании Volkswagen. Рассмотрение дела завершилось в 1997 году, когда корпорация Volkswagen отказалась признать неправомерность действий со своей стороны, но при этом уладила тяжбу, заплатив General Motors компенсацию в размере 100 миллионов долларов и предложив приобрести часть компании в течении семи лет за 1 миллиард долларов. Немецкие правозащитники в конце концов сняли с Лопеса обвинение в промышленном шпионаже, однако принудили его пожертвовать четверть миллиона долларов на благотворительность.

“Энеркон” (Германия) против “Кенетек Уиндпауэр” (США) В 1994 году Агентство национальной безопасности США (АНБ) подслушивало немецкую фирму “Enercon Gmb. H” из города Аурих, которая в то время была ведущим в мире производителем ветровых электростанций. Получив информацию о самой передовой ветроэнергетической установке Е-40, АНБ передало ее американскому конкуренту. Немецкие СМИ подробно рассказывали об этом случае (телепрограмма АРД “Плюс-Минус” от 14 апреля 1998 г, газета “Ди Цайт”, номер 40 за 1999 г. и д-р Удо Ульфкотте в книге “Рыночная площадь для воров”, 1999 г. ). “Энеркон” создал новую технику, позволявшую намного дешевле, чем у конкурентов, получать электричество из энергии ветра. В 1994 году ”Энеркон” решил пробиться на американский рынок. Фирма вела переговоры с двумя заинтересованными американскими предприятиями, которые собирались оснастить свои ветровые электростанции в Техасе новыми машинами “Энеркона” Е-40 мощностью в 500 к. Вт. Но вместо миллионных заказов руководство “Энеркона” в начале 1995 года получило два неприятных письма - одно из окружного суда калифорнийского города Сан-Хосе, другое из администрации министерства торговли США в Вашингтоне. В обоих письмах предприятие из Восточной Фризии обвинялось в нарушении патентного законодательства.

“Энеркон” (Германия) против “Кенетек Уиндпауэр” (США) За процессом стоял конкурент - американская фирма “Kenetech Windpower Inc. ” из Ливермора, штат Калифорния, которая хотела избавиться от нежелательного соперника. Руководителя “Энеркона” Алоиса Воббена вызвали в Америку и две недели подряд допрашивали в Вашингтоне. Там Воббену и его американским адвокатам предъявили “улики”. АНБ подслушивало “Энеркон” с конца 1980 -х годов и передавало информацию “Кенетек Уиндпауэр”. Потому американская фирма заявила, что данная техника разработана ею, и потребовала выдать ей патент. “Энеркон” не мог себе даже представить однажды оказаться жертвой шпионской операции. Поэтому после успешных испытаний Е-40 там просто не подумали о получении патента на свое изобретение. 1 февраля 1991 года ”Кенетек Уиндпауэр” подала в Патентное бюро США требование на получение патента на 138 технических усовершенствований, касающихся ветровых электростанций с регулировкой числа оборотов. Речь шла в точности о ветровой электростанции мощностью 300 к. Вт - прямой предшественнице “энерконовской” Е-40.

“Энеркон” (Германия) против “Кенетек Уиндпауэр” (США) “Улики” показывали методы работы АНБ и напоминали шпионский триллер. Журналист Оливер Шрём писал так: в 1993 году, когда “Энеркон” начал серийное производство Е-40, “Кенетек Уиндпауэр” и, соответственно, АНБ решили внимательно изучить продукцию фирмы из Ауриха. Помимо большого количества фотографий, показывавших все внутреннее устройство и принцип действия Е-40, был подготовлен восьмистраничный отчет агентки и якобы сотрудницы “Кенетек Уиндпауэр” Рут Хеффернан. В нем она детально описывала, как вместе со своим голландским коллегой по “Кенетеку” Робертом “Бобом” Янсом и техником из Ольденбурга Уббо де Виттом (бывшим сотрудником Немецкого института ветровой энергии, Вильгельмсхафен (DEWI)) шпионила за машинами “Энеркона”. Трио шпионов зашло в здание установки, выключило сигнализацию и, введя пароль, включило дисплеи. Затем они выключили машину. Огромные 40 -метровые лопасти остановились. Только после этого трое шпионов рискнули подняться в кабину на верхушке ветрового колеса, где находилось сердце Е-40. Хеффернан: “По внешней стенке башни я вскарабкалась по узкой лесенке на высоту 42 метра. Там наверху мы провели 60 минут, разговаривали о машине и фотографировали”.

“Энеркон” (Германия) против “Кенетек Уиндпауэр” (США) Но как могли Хеффернан, Янс и де Витт в этот день отключить сигнализацию и откуда они узнали пароли компьютеров, управлявших установкой? Вскоре выяснилось, что АНБ уже давно подслушивало “Энеркон”. Перехватывались телефонные конференции руководства фирмы, вскрывались коды системы безопасности, были получены секретные данные о результатах исследований. Все это передавалось “Кенетеку”. Есть ли справедливость перед американскими судами? Нет. Но она есть на рынке. ” Фирме “Kenetech Windpower Inc. ”, в конечном счете, не смогло помочь и АНБ. Предприятию пришлось объявить себя банкротом, права на патент и проект получила дочерняя фирма далласского нефтегазового гиганта “Энрон”. Но через день после того, как против “Кенетека” началась процедура банкротства, в Вашингтоне был оглашен приговор по делу о патентах против “Энеркона”: по причине риска нарушения патентного законодательства судьи запретили любой импорт продукции “Энеркона” в Америку, на срок до 2010 года. “Энеркон” понес убытки в обороте в размере двузначной цифры в миллионах долларов. Без кражи данных “Энеркон” мог бы создать 300 новых рабочих мест. И только благодаря своим значительным основным накоплениям это среднее предприятие смогло выжить после атаки американских шпионов.

3 Организационные методы обеспечения безопасности Наиболее уязвимым компонентом информационной системы является персонал. По его вине совершается до 80% информационных преступлений

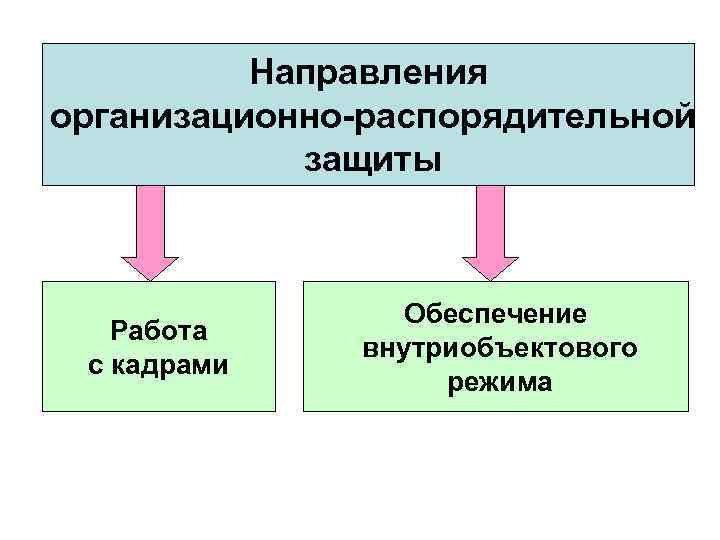

Направления организационно-распорядительной защиты Работа с кадрами Обеспечение внутриобъектового режима

Работа с кадрами • • • Отбор кандидатов на вакантные должности Изучение моральных и деловых качеств Обучение персонала Расстановка кадров Дисциплинарная практика Увольнение ненадежных сотрудников

Ранжирование персонала предприятия по степени доверия и ответственности

Уменьшение служебных и неслужебных контактов сотрудников из различных подразделений

Реализация принципа тотального недоверия

Изоляция защищаемой информации во всех ее формах и видах от несанкционированного доступа

Организация учета и контроля каждого обращения к конфиденциальным данным

Каждый сотрудник должен знать только то, что необходимо ему для выполнения служебных обязанностей

Регламентация производственной деятельности по месту, времени и выполняемым функциям

Использование политики разделения и объединения полномочий

Обязанности администратора безопасности • • Управление доступом пользователей Аудит опасных событий Резервирование хранимых данных Восстановление информации в случае разрушения • Обеспечение работоспособности, производительности и удобства работы

Служба безопасности предприятия • Обеспечение контрольнопропускного режима • Несение патрульной или сторожевой службы • Реагирование на тревожные сигналы • Проведение административнорежимных мероприятий • Надзор за персоналом

Оправданное наблюдение • В 1995 году руководство филиала компании Chevron было обвинено по статье о сексуальной агрессии за распространенное по внутренней сети компании электронное письмо, озаглавленное « 25 причин, почему пиво лучше женщин» . Дело было урегулировано без суда выплатами в размере 2, 2 миллиона долларов со стороны компании Chevron, и с тех пор компания начала вести постоянное наблюдение за содержанием почтовых сообщений своих сотрудников. • В июле 2000 года корпорация Dow Chemical уволила 50 своих сотрудников и привлекла к административному наказанию ещё 200 человек за посещение порнографических сайтов. • В октябре 1999 года 40 работников компании Xerox также были уволены за просмотр запрещенных сайтов.

• Организационно-распорядительная защита отличается высокой эффективностью при скрупулезном, точном и настойчивом использовании всех правил • Результативность защиты опробована многолетней практикой защиты госсекретов • Организационно-распорядительная защита отличается непопулярностью мер и противодействием со стороны персонала

4 Утечка информации несанкционированный процесс переноса информации от источника к злоумышленнику.

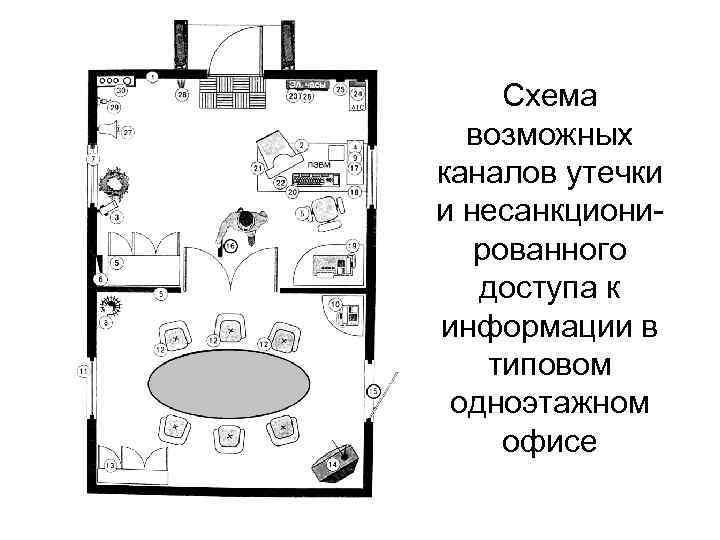

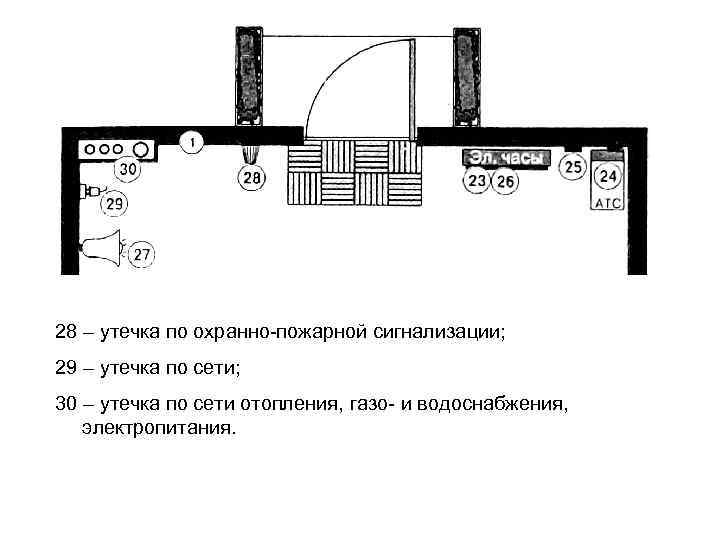

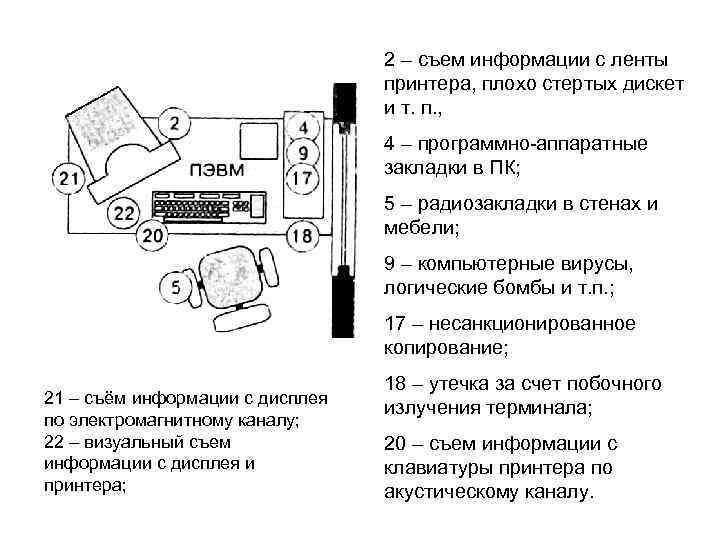

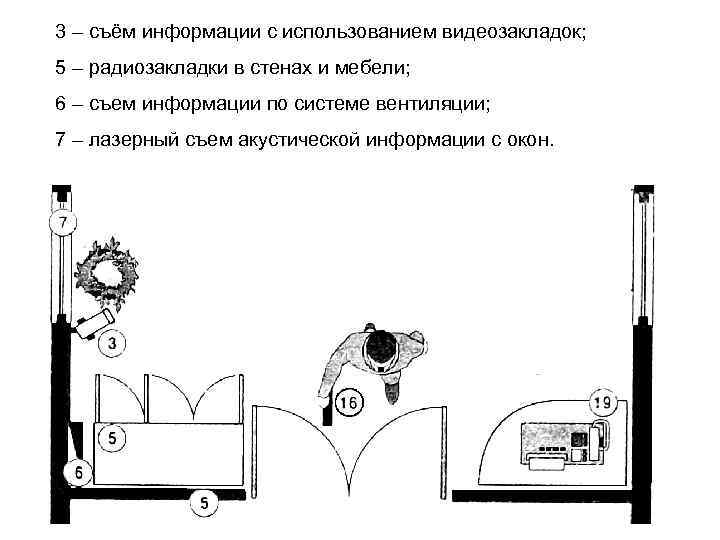

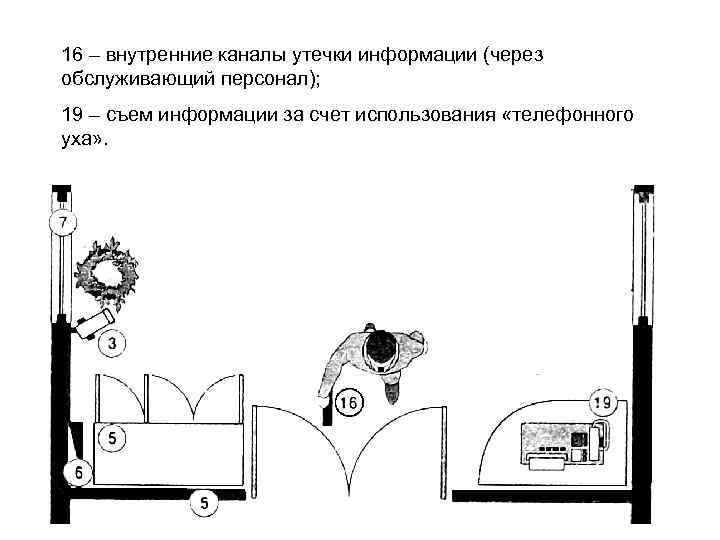

Схема возможных каналов утечки и несанкционированного доступа к информации в типовом одноэтажном офисе

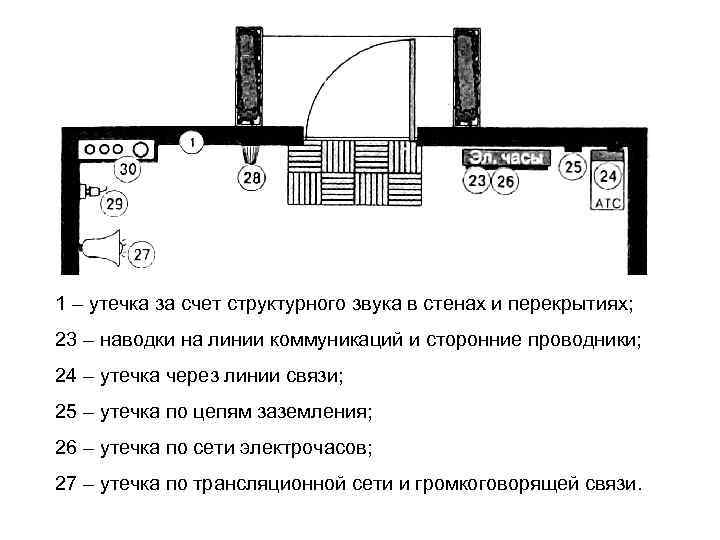

1 – утечка за счет структурного звука в стенах и перекрытиях; 23 – наводки на линии коммуникаций и сторонние проводники; 24 – утечка через линии связи; 25 – утечка по цепям заземления; 26 – утечка по сети электрочасов; 27 – утечка по трансляционной сети и громкоговорящей связи.

28 – утечка по охранно-пожарной сигнализации; 29 – утечка по сети; 30 – утечка по сети отопления, газо- и водоснабжения, электропитания.

2 – съем информации с ленты принтера, плохо стертых дискет и т. п. , 4 – программно-аппаратные закладки в ПК; 5 – радиозакладки в стенах и мебели; 9 – компьютерные вирусы, логические бомбы и т. п. ; 17 – несанкционированное копирование; 21 – съём информации с дисплея по электромагнитному каналу; 22 – визуальный съем информации с дисплея и принтера; 18 – утечка за счет побочного излучения терминала; 20 – съем информации с клавиатуры принтера по акустическому каналу.

3 – съём информации с использованием видеозакладок; 5 – радиозакладки в стенах и мебели; 6 – съем информации по системе вентиляции; 7 – лазерный съем акустической информации с окон.

16 – внутренние каналы утечки информации (через обслуживающий персонал); 19 – съем информации за счет использования «телефонного уха» .

5 – радиозакладки в стенах и мебели; 8 – производственные и технологические отходы; 10 – съем информации за счет наводок и "навязывания"; 11 – дистанционный съем видеоинформации (оптика).

12 – съем акустической информации с использованием диктофонов; 13 – хищение носителей информации; 14 – высокочастотный канал утечки в бытовой технике;

В зависимости от способов перехвата информации, физической природы возбуждения сигналов, а также среды их распространения можно выделить 1) технические каналы утечки, 2) каналы перехвата при передаче информации системами связи, 3) утечки акустической и видовой информации, 4) компьютерные методы съема информации. 5) В свою очередь технические каналы утечки информации можно разделить на 6) - электромагнитные, 7) - электрические и 8) - параметрические.

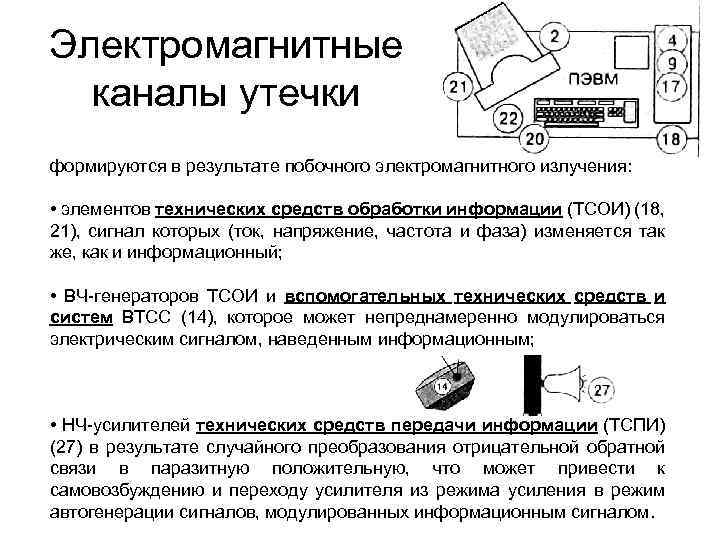

Электромагнитные каналы утечки формируются в результате побочного электромагнитного излучения: • элементов технических средств обработки информации (ТСОИ) (18, 21), сигнал которых (ток, напряжение, частота и фаза) изменяется так же, как и информационный; • ВЧ-генераторов ТСОИ и вспомогательных технических средств и систем ВТСС (14), которое может непреднамеренно модулироваться электрическим сигналом, наведенным информационным; • НЧ-усилителей технических средств передачи информации (ТСПИ) (27) в результате случайного преобразования отрицательной обратной связи в паразитную положительную, что может привести к самовозбуждению и переходу усилителя из режима усиления в режим автогенерации сигналов, модулированных информационным сигналом.

Электромагнитные каналы утечки • Все началось в 1985 году в Каннах на Международном конгрессе по вопросам безопасности ЭВМ. . . Именно тогда сотрудник голландской телекоммуникационной компании РТТ Вим ван Экк, продемонстрировав, с какой легкостью можно восстановить картинку с монитора компьютера, шокировал присутствующих специалистов: используя довольно простое в своем роде устройство, размещенное в автомобиле, он сумел снять данные, источник которых находился на восьмом этаже здания, располагающегося на расстоянии около ста метров от места перехвата…

Средства противодействия Пассивные методы защиты: электромагнитные экраны. Имеется в виду электромагнитное экранирование устройств и помещений, где, собственно, и расположен ПК. Эффективность экранировки может обеспечить экран, изготовленный из одинарной медной сетки с ячейкой 2, 5 мм либо из тонколистовой оцинкованной стали толщиной 0, 51 мм и более. Экранирующие составляющие (листы стали, фрагменты сетки) должны иметь плотный контакт по всему периметру, что обеспечивается электросваркой или пайкой. После экранировки стен самое время заняться дверями, обеспечив надежный электроконтакт по всему периметру с дверной рамой, что обеспечивается применением пружинной гребенки из фосфористой бронзы или другого подходящего материала, укрепленного по всему внутреннему периметру дверной рамы.

Экранирующее покрытие АЛЬФАПОЛ ШТ-1

С окнами поступают следующим образом: их затягивают одним или двумя слоями медной сетки с ячейкой не более 2 х2 мм, причем расстояние между слоями сетки должно быть не менее 50 мм. Оба слоя должны иметь качественный электроконтакт с прилегающими стенками помещения посредством гребенки из фосфористой бронзы или другого подходящего материала. Самое главное — экран необходимо заземлить, для чего вполне подойдет сеть центрального отопления.

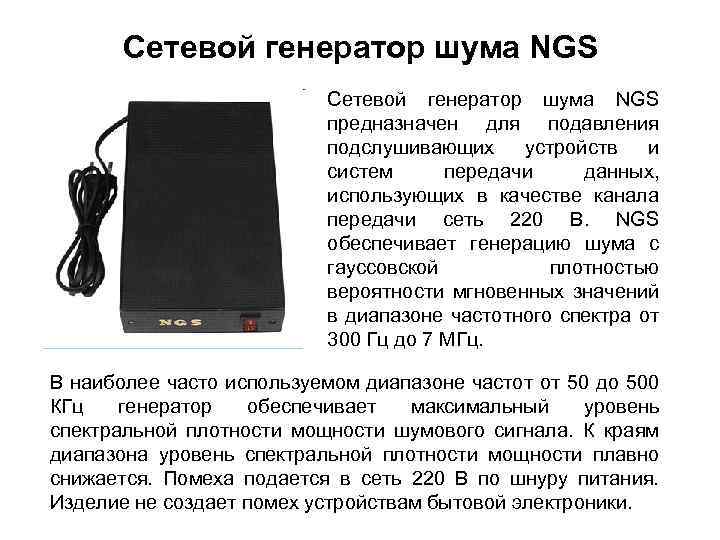

Сетевой генератор шума NGS предназначен для подавления подслушивающих устройств и систем передачи данных, использующих в качестве канала передачи сеть 220 В. NGS обеспечивает генерацию шума с гауссовской плотностью вероятности мгновенных значений в диапазоне частотного спектра от 300 Гц до 7 МГц. В наиболее часто используемом диапазоне частот от 50 до 500 КГц генератор обеспечивает максимальный уровень спектральной плотности мощности шумового сигнала. К краям диапазона уровень спектральной плотности мощности плавно снижается. Помеха подается в сеть 220 В по шнуру питания. Изделие не создает помех устройствам бытовой электроники.

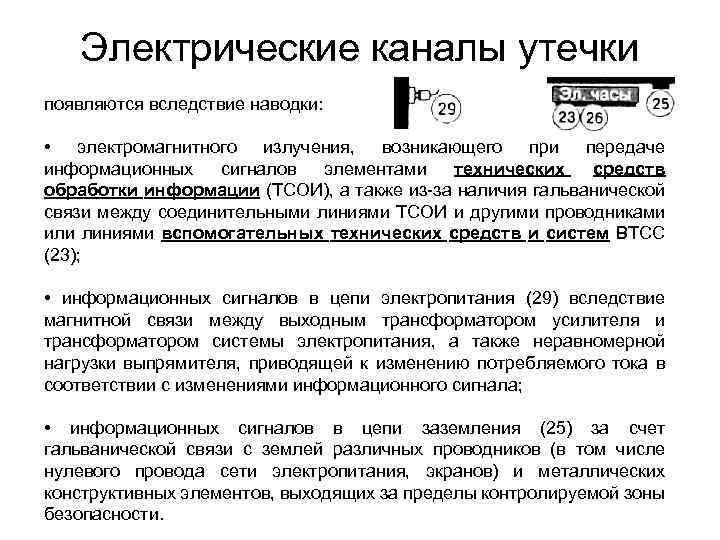

Электрические каналы утечки появляются вследствие наводки: • электромагнитного излучения, возникающего при передаче информационных сигналов элементами технических средств обработки информации (ТСОИ), а также из-за наличия гальванической связи между соединительными линиями ТСОИ и другими проводниками или линиями вспомогательных технических средств и систем ВТСС (23); • информационных сигналов в цепи электропитания (29) вследствие магнитной связи между выходным трансформатором усилителя и трансформатором системы электропитания, а также неравномерной нагрузки выпрямителя, приводящей к изменению потребляемого тока в соответствии с изменениями информационного сигнала; • информационных сигналов в цепи заземления (25) за счет гальванической связи с землей различных проводников (в том числе нулевого провода сети электропитания, экранов) и металлических конструктивных элементов, выходящих за пределы контролируемой зоны безопасности.

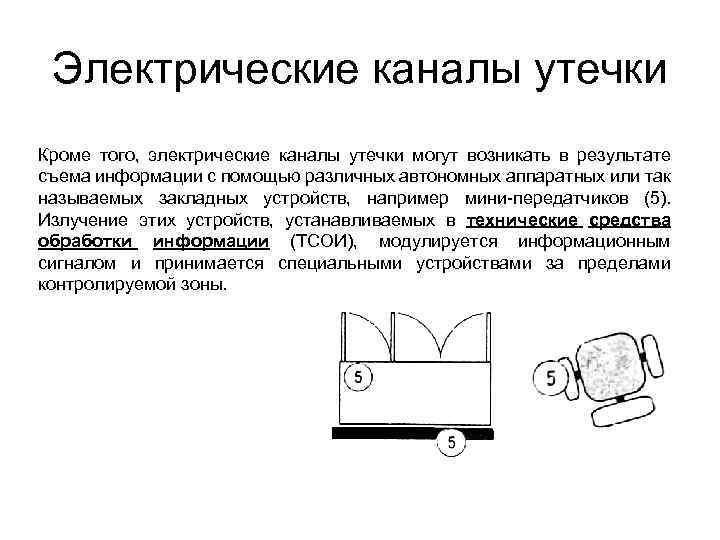

Электрические каналы утечки Кроме того, электрические каналы утечки могут возникать в результате съема информации с помощью различных автономных аппаратных или так называемых закладных устройств, например мини-передатчиков (5). Излучение этих устройств, устанавливаемых в технические средства обработки информации (ТСОИ), модулируется информационным сигналом и принимается специальными устройствами за пределами контролируемой зоны.

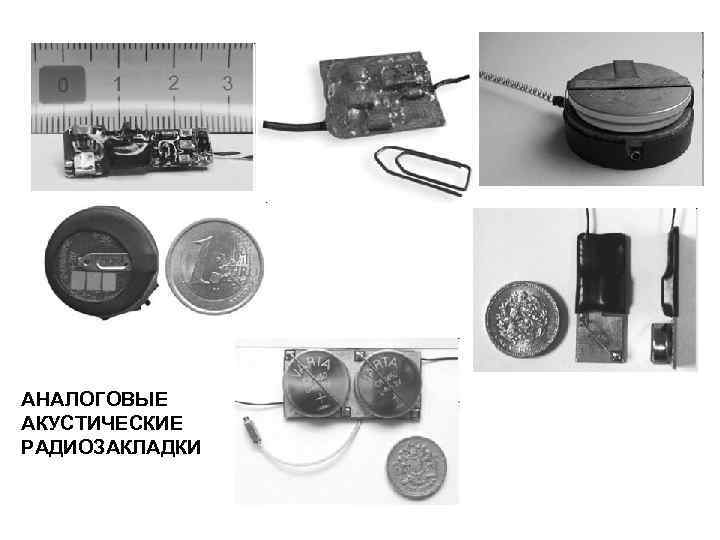

АНАЛОГОВЫЕ АКУСТИЧЕСКИЕ РАДИОЗАКЛАДКИ

АНАЛОГОВЫЕ АКУСТИЧЕСКИЕ РАДИОЗАКЛАДКИ

Параметрический канал утечки Возможно применение специального "ВЧ-облучения", электромагнитное поле которого взаимодействует с элементами технических средств обработки информации (ТСОИ) и модулируется информационным сигналом. Это параметрический канал утечки.

Перехват информации при передаче по каналам связи Особый интерес представляет перехват информации при передаче по каналам связи (24), поскольку в этом случае возможен свободный несанкционированный доступ к передаваемой информации. В зависимости от системы связи каналы перехвата информации можно разделить на - электромагнитные, - электрические и - индукционные.

Перехват информации при передаче по каналам связи Каналы утечки первого типа (электромагнитные) образуются при перехвате сигналов передатчиков систем связи стандартными техническими средствами, широко используемыми для прослушивания телефонных разговоров по разнообразным радиоканалам (сотовым, радиорелейным, спутниковым) (24). Во втором случае (электрические) перехват информации, передаваемой по кабельным линиям связи, предполагает подключение к ним телефонных закладок, оснащенных радиопередатчиками (19). Однако из-за того, что закладки могут стать компрометирующим фактором, чаще используют индукционный канал перехвата. По данным открытой печати, современные индукционные датчики способны снимать информацию не только с изолированных кабелей, но и с кабелей, защищенных двойной броней из стальной ленты и стальной проволоки.

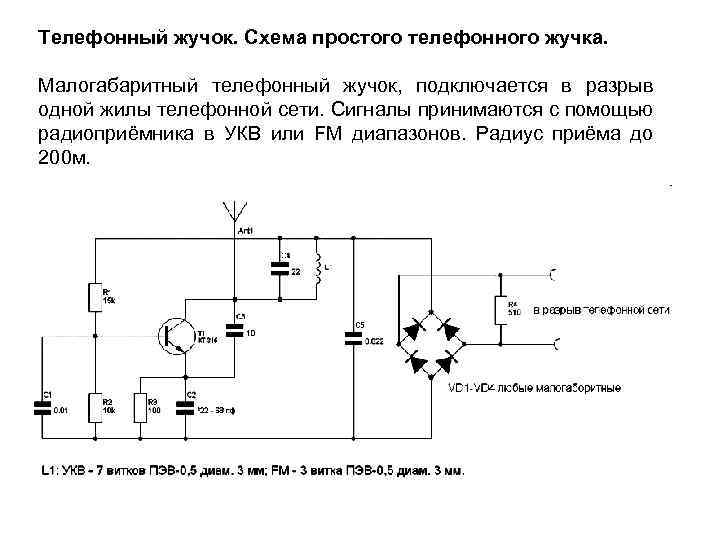

Телефонный жучок. Схема простого телефонного жучка. Малогабаритный телефонный жучок, подключается в разрыв одной жилы телефонной сети. Сигналы принимаются с помощью радиоприёмника в УКВ или FM диапазонов. Радиус приёма до 200 м.

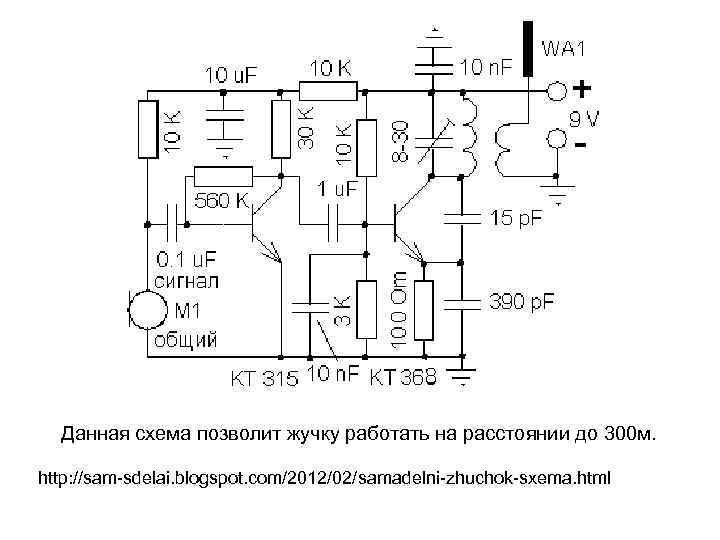

Данная схема позволит жучку работать на расстоянии до 300 м. http: //sam-sdelai. blogspot. com/2012/02/samadelni-zhuchok-sxema. html

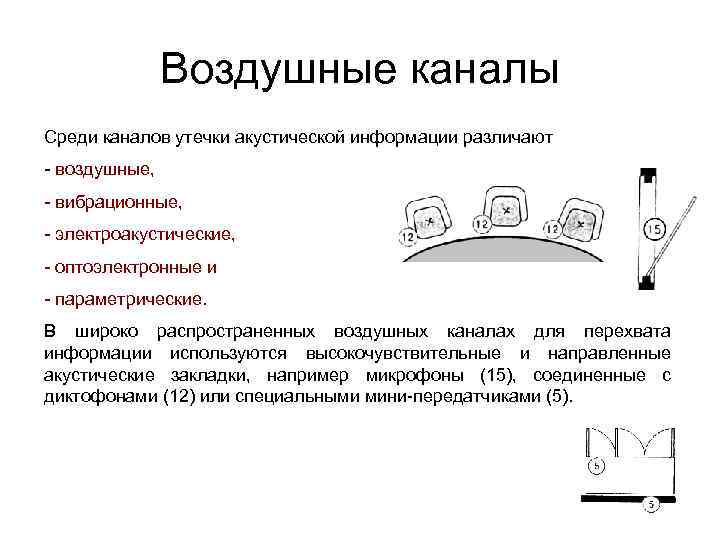

Воздушные каналы Среди каналов утечки акустической информации различают - воздушные, - вибрационные, - электроакустические, - оптоэлектронные и - параметрические. В широко распространенных воздушных каналах для перехвата информации используются высокочувствительные и направленные акустические закладки, например микрофоны (15), соединенные с диктофонами (12) или специальными мини-передатчиками (5).

Сверхминиатюрный Жучок + телефонный Жучок Универсальное устройство 2 в 1 "Сверхминиатюрный Жучок + телефонный Жучок" обладает функциями двух устройств и предназначено для прослушивания разговоров в помещении и прослушивания телефонных разговоров. Оно является одним из самых миниатюрных в мире записывающих устройств, его размеры - 7 х 20 х 34 мм. Данное устройство мультифункционально, очень просто в обращении и обладает профессиональными характеристиками. Максимальное время записываемой информации (объем памяти) составляет 150. 3 часов записи. Устройство имеет настолько сверхчувствительный микрофон и настолько высокое качество записи, что позволяет при включенном выносном микрофоне качественно записывать разговоры даже из закрытого металлического сейфа. Стоимость устройства: Сверхминиатюрный жучок (модель до 37. 3 часов записи) 15500 руб. Сверхминиатюрный жучок (модель до 74. 7 часов записи) 19000 руб.

Воздушные каналы Перехваченная закладками акустическая информация может передаваться по радиоканалам, сети переменного тока, соединительным линиям, проложенным в помещении проводникам, трубам и т. п. Для приема информации, как правило, используются специальные устройства. Особый интерес представляют закладные устройства, устанавливаемые либо непосредственно в корпус телефонного аппарата, либо подключаемые к линии в телефонной розетке. Подобные приборы, в конструкцию которых входят микрофон и блок коммутации, часто называют "телефонным ухом" (19). При поступлении в линию кодированного сигнала вызова или при дозвоне к контролируемому телефону по специальной схеме блок коммутации подключает к линии микрофон и обеспечивает передачу информации (обычно речевой) на неограниченное расстояние.

Миниатюрный GSM-жучок + сигнализация Универсальное устройство 2 в 1 "Миниатюрный GSM-жучок + сигнализация" - это уникальное прослушивающее устройство и охранная сигнализация для любого объекта: дома, квартиры, офиса, автомобиля, сейфа, личных вещей, дачи, магазина и др. В любой момент Вы можете позвонить на номер sim-карты, установленной в GSM-жучке и прослушать помещение (автомобиль или другой объект), на котором установлен GSM-жучок. Уникальный сверхчувствительный микрофон позволяет отлично слышать каждое слово, произнесенное в помещении размером до 40 квадратных метров. Также GSM-жучок оснащен объемным датчиком движения, который оповестит Вас о том, что рядом с ним появилось движение (например, кто-то появился на охраняемой территории), прислав sms-сообщение на Ваш мобильный номер. Сразу после этого Вы сможете позвонить и послушать, что происходит на охраняемом объекте. Также Вы сможете, оставив GSM-жучок в автомобиле, кейсе, сумке или другом объекте, в любое время определить местоположение объекта на карте по GSMзонам. “GSM-жучок” - это новейшая разработка, работающая с использованием новейших технологий. Это Ваш уникальный помощник, который будет заботиться о Вашей безопасности, помогать Вам в бизнесе и всегда быть в курсе того, что происходит вокруг. Стоимость устройства: 16. 800 руб.

GSM-сигнализация с возможностью прослушивания (далее "GSM-жучок") Универсальное прослушивающее устройство, которое подойдет для любых ситуаций, связанных с прослушиванием и охраной. Одно мультифункциональное устройство, которое сочетает в себе функции: • Прослушивание любого помещения в режиме реального времени из любого уголка планеты при помощи мобильного телефона; • Прослушивание салона автомобиля в реальном времени из любого города и страны при помощи мобильного; • Абсолютно полный контроль за ребенком или пожилым человеком (аудиоконтроль, контроль местоположения); • Сигнализация для любого помещения (квартиры, офиса, гаража и т. д. ) с датчиками и оповещением посредством SMS или звонка (по Вашему выбору); • Полноценная автомобильная GSM-сигнализация с датчиками и оповещением посредством SMS или звонка (на Ваш выбор); • Отслеживание текущего местоположения человека или автомобиля, уведомление о выходе объекта из "доверенной зоны" посредством звонка или SMS. GSM-жучок может отправлять SMS на 3 запрограммированных номера; • Работа в качестве "тревожной кнопки"; Стоимость устройства - 15. 900 руб.

Мышка прослушка GSM подслушивающее устройство и USB оптическая мышь (жучок) или компьютерная мышь с возможностью прослушивания человеческой речи. Подслушивающее устройство и USB оптическая мышь – элегантное устройство, привлекательность формы и внешнего облика: оранжевые линии, выделяющиеся на чёрном фоне. Функционирует, как обычная мышь, стоит лишь подключить данное устройство к компьютеру или ноутбуку через USB. Наличие двух клавиш и колеса прокрутки – всё, что необходимо для нормальной работы. Помимо этого устройство относится к разряду секретных шпионских устройств. Подслушивающее устройство и USB оптическая мышь в сочетании с тройной GSM системой. Просто вставьте СИМ карту в устройство, подключите его к любому компьютеру и позвоните с вашего мобильного телефона, чтобы прослушивать всё, что происходит вокруг. Поскольку гаджет является только передатчиком, никто не заметит, что вы прослушиваете разговор. Если вы подозреваете, что ваш коллега обманывает вас, просто замените стандартную мышь на это устройство, вы выясните правду, прослушав разговоры по Skype. Цена вопроса 3 600 руб.

Гаджет похож на обычную пепельницу, но на самом деле это подслушивающее аудио устройство: пепельница – подслушивающее аудио устройство (функции: автозвонок, активация на голос; три диапазона) Вставьте СИМ карту и запрограммируйте устройство на требуемый номер телефона. Для начала работы потребуется вставить СИМ карту, затем набрать номер, и пользователь может прослушивать разговоры. Встроенный микрофон работает в радиусе 7 метров. При обнаружении звука сработает функция активации на голос и функция автодозвона (автоматический звонок на указанный номер телефона при обнаружении звука). Цена вопроса 4 000 руб.

Микрофон направленного действия с биноклем "Супер Ухо - 100"

Микрофон направленного действия с биноклем "Супер Ухо - 100" идеально подходит для наблюдения за жизнью лесных птиц и дикой природы. Мощная система регистрации звука усиливает звук до 70 децибел и позволяет слышать даже самое слабое пение птиц, или негромкий разговор, или шумы на расстоянии до 50 -100 м. Для увеличения направленности и кучности сбора звуков в микрофоне направленного действия используется пластиковая параболическая тарелка. Цена вопроса 3 500 руб.

Пользователь надевает стерео наушники, включает микрофон направленного действия «Супер Ухо 100» , и регулирует (приспосабливает) при помощи регулятора громкость звучания к своим индивидуальным потребностям. Наличие в микрофоне направленного действия встроенного диктофона позволит Вам сохранить самые важные моменты и не упустить ничего важного. При этом Вы можете подключить в разъем для наушников выносной диктофон и перекачать всю записанную информацию туда. Мощная оптика позволит рассмотреть вам мельчайшие детали. Встроенный бинокль имеет 8 -ми кратное увеличение. При этом для более удобного наблюдения ободок выполнен из мягкой резины, что позволяет очень плотно прижать глаз к объективу. Микрофон направленного действия "Супер Ухо - 100" работает от одной 9 В батарейки, время работы до 60 часов. Материал - высокотехнологичный пластик. Вес - 1200 г. Микрофон направленного действия "Супер Ухо - 100" может быть полезен людям, как с пониженным, так и нормальным слухом для изучения живой природы, слушания пения птиц, на лекциях, концертах, спектаклях, на совещаниях и пресс-конференциях, при просмотре телевизионных передач и встречах с близкими людьми и т. п.

Вибрационные (или структурные) каналы В вибрационных (или структурных) каналах среда распространения информации — конструктивные элементы зданий (стены, потолки, полы и др. ), а также трубы водо- и теплоснабжения, канализации (1, 30). Для перехвата акустических сигналов в данном случае обычно применяют контактные, электронные (с усилителем) и радиостетоскопы.

Устройство для прослушки через стену 2 700 руб.

Электроакустические каналы формируются в результате преобразования акустических сигналов в электрические путем "высокочастотного навязывания" или перехвата с помощью вспомогательных технических средств и систем (ВТСС). Канал утечки первого типа возникает в результате несанкционированного ввода сигнала ВЧ-генератора в линии, функционально связанные с элементами ВТСС, и модуляции его информационным сигналом. В этом случае для перехвата разговоров, ведущихся в помещении, чаще всего используют телефонный аппарат с выходом за пределы контролируемой зоны (10).

Электроакустические каналы Кроме того, некоторые вспомогательные технические средства и системы (ВТСС), например датчики систем противопожарной сигнализации (28), громкоговорители ретрансляционной сети (27) и т. п. , могут и сами содержать электроакустические преобразователи. Перехватить акустические сигналы очень просто: подключив такие средства к соединительной линии телефонного аппарата с электромеханическим звонком, можно при не снятой с рычага трубке прослушивать разговоры, ведущиеся в помещении (так называемый "микрофонный эффект").

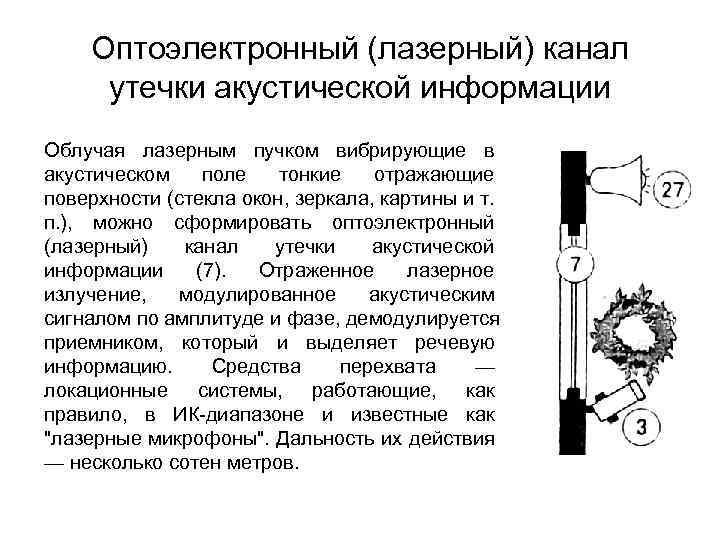

Оптоэлектронный (лазерный) канал утечки акустической информации Облучая лазерным пучком вибрирующие в акустическом поле тонкие отражающие поверхности (стекла окон, зеркала, картины и т. п. ), можно сформировать оптоэлектронный (лазерный) канал утечки акустической информации (7). Отраженное лазерное излучение, модулированное акустическим сигналом по амплитуде и фазе, демодулируется приемником, который и выделяет речевую информацию. Средства перехвата — локационные системы, работающие, как правило, в ИК-диапазоне и известные как "лазерные микрофоны". Дальность их действия — несколько сотен метров.

Параметрический канал утечки акустической информации При воздействии акустического поля на элементы ВЧ-генераторов и изменении взаимного расположения элементов систем, проводов, дросселей и т. п. передаваемый сигнал модулируется информационным. В результате формируется параметрический канал утечки акустической информации. Модулированные ВЧсигналы перехватываются соответствующими средствами (14). Параметрический канал утечки создается и путем "ВЧ-облучения" помещения, где установлены полуактивные закладные устройства, параметры которых (добротность, частота и т. п. ) изменяются в соответствии с изменениями акустического (речевого) сигнала.

Параметрический канал утечки акустической информации По каналам утечки акустической информации могут перехватываться не только речевые сигналы. Известны случаи статистической обработки акустической информации принтера или клавиатуры с целью перехвата компьютерных текстовых данных (20). Такой способ позволяет снимать информацию и по системе централизованной вентиляции (6).

Каналы утечки видовой информации В последнее время большое внимание уделяется каналам утечки видовой информации, по которым получают изображения объектов или копий документов. Для этих целей используют оптические приборы (бинокли, подзорные трубы, телескопы, монокуляры) (11), телекамеры, приборы ночного видения, тепловизоры и т. п. Для снятия копий документов применяют электронные и специальные закамуфлированные фотоаппараты, а для дистанционного съема видовой информации — видеозакладки (3). Наиболее распространены такие методы и средства защиты от утечки видовой информации, как ограничение доступа, техническая (системы фильтрации, шумоподавления) и криптографическая защита, снижение уровня паразитных излучений технических средств, охрана и оснащение средствами тревожной сигнализации.

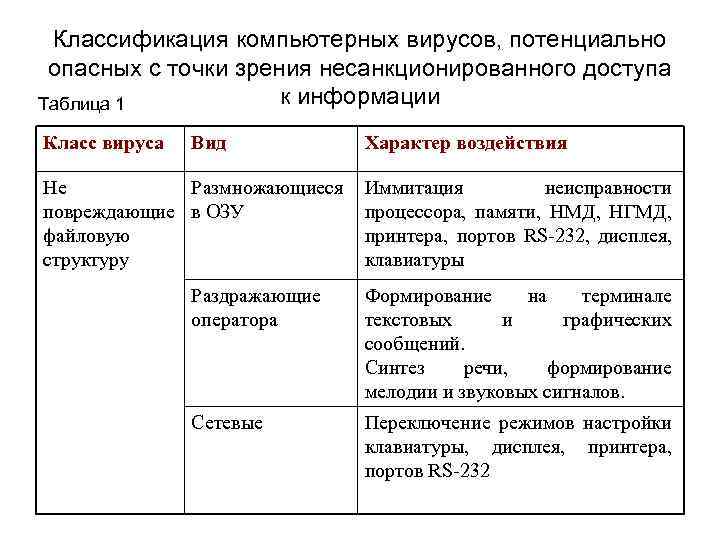

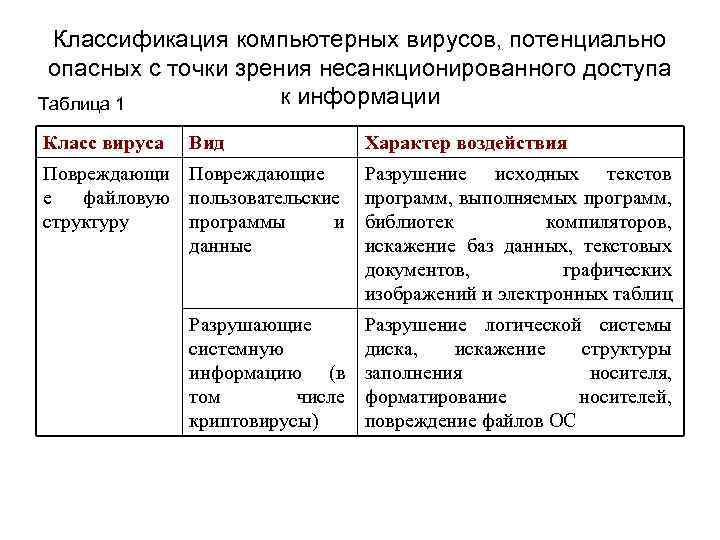

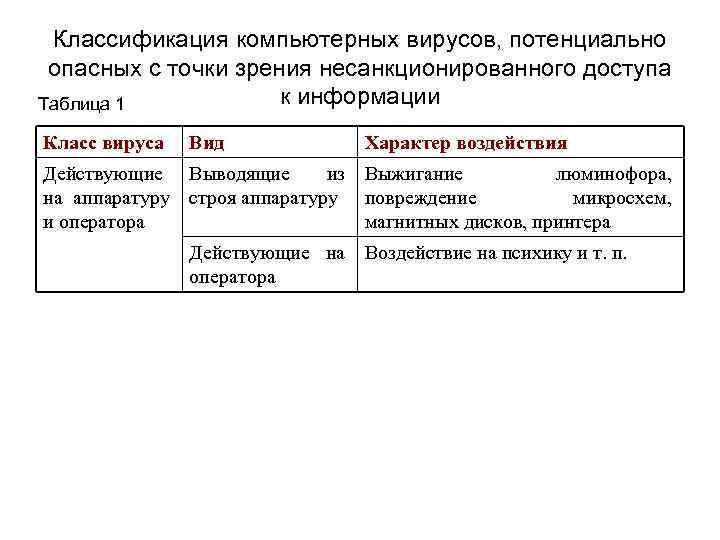

Компьютерные методы съема информации Весьма динамично сейчас развиваются компьютерные методы съема информации. Хотя здесь также применяются разнообразные закладные устройства, несанкционированный доступ, как правило, получают с помощью специальных программных средств (компьютерных вирусов, логических бомб, "троянских коней", программных закладок и т. п. ) (9). Особенно много неприятностей в последнее время доставляют компьютерные вирусы. Поэтому весьма актуальна информация о возможных последствиях их вторжения и методах защиты. К счастью, большую группу реальных вирусов составляют "безобидные", не нарушающие режим работы компьютера. Среди вирусов, нарушающих режим функционирования компьютера, есть неопасные (не повреждающие файловую структуру), опасные (повреждающие эту структуру) и очень опасные (повреждающие аппаратуру и влияющие на здоровье оператора) (табл. 1).

Классификация компьютерных вирусов, потенциально опасных с точки зрения несанкционированного доступа к информации Таблица 1 Класс вируса Вид Не Размножающиеся повреждающие в ОЗУ файловую структуру Характер воздействия Иммитация неисправности процессора, памяти, НМД, НГМД, принтера, портов RS-232, дисплея, клавиатуры Раздражающие оператора Формирование на терминале текстовых и графических сообщений. Синтез речи, формирование мелодии и звуковых сигналов. Сетевые Переключение режимов настройки клавиатуры, дисплея, принтера, портов RS-232

Классификация компьютерных вирусов, потенциально опасных с точки зрения несанкционированного доступа к информации Таблица 1 Класс вируса Вид Характер воздействия Повреждающие е файловую пользовательские структуру программы и данные Разрушение исходных текстов программ, выполняемых программ, библиотек компиляторов, искажение баз данных, текстовых документов, графических изображений и электронных таблиц Разрушающие системную информацию (в том числе криптовирусы) Разрушение логической системы диска, искажение структуры заполнения носителя, форматирование носителей, повреждение файлов ОС

Классификация компьютерных вирусов, потенциально опасных с точки зрения несанкционированного доступа к информации Таблица 1 Класс вируса Вид Характер воздействия Действующие Выводящие из Выжигание люминофора, на аппаратуру строя аппаратуру повреждение микросхем, и оператора магнитных дисков, принтера Действующие на Воздействие на психику и т. п. оператора

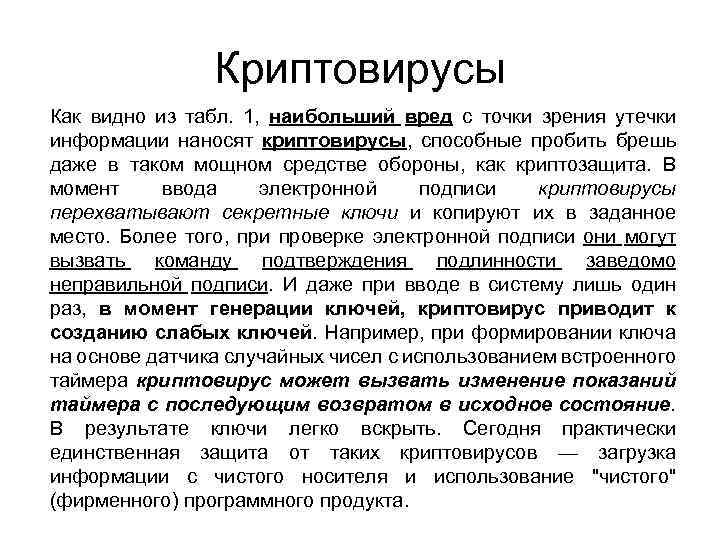

Криптовирусы Как видно из табл. 1, наибольший вред с точки зрения утечки информации наносят криптовирусы, способные пробить брешь даже в таком мощном средстве обороны, как криптозащита. В момент ввода электронной подписи криптовирусы перехватывают секретные ключи и копируют их в заданное место. Более того, при проверке электронной подписи они могут вызвать команду подтверждения подлинности заведомо неправильной подписи. И даже при вводе в систему лишь один раз, в момент генерации ключей, криптовирус приводит к созданию слабых ключей. Например, при формировании ключа на основе датчика случайных чисел с использованием встроенного таймера криптовирус может вызвать изменение показаний таймера с последующим возвратом в исходное состояние. В результате ключи легко вскрыть. Сегодня практически единственная защита от таких криптовирусов — загрузка информации с чистого носителя и использование "чистого" (фирменного) программного продукта.

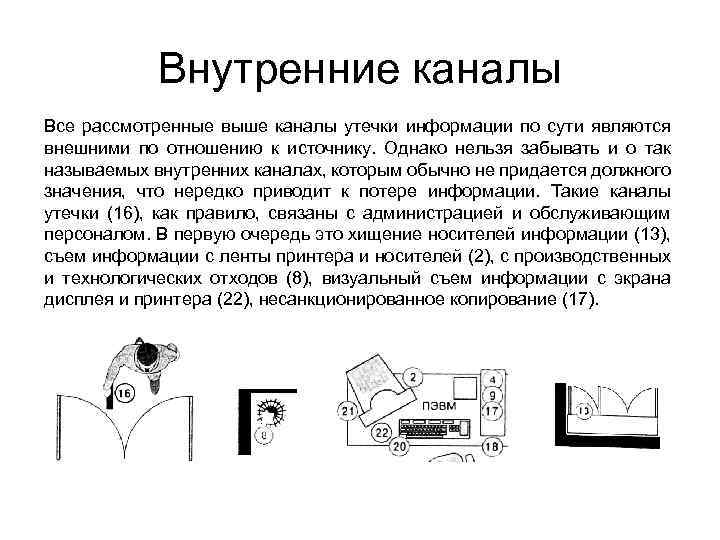

Внутренние каналы Все рассмотренные выше каналы утечки информации по сути являются внешними по отношению к источнику. Однако нельзя забывать и о так называемых внутренних каналах, которым обычно не придается должного значения, что нередко приводит к потере информации. Такие каналы утечки (16), как правило, связаны с администрацией и обслуживающим персоналом. В первую очередь это хищение носителей информации (13), съем информации с ленты принтера и носителей (2), с производственных и технологических отходов (8), визуальный съем информации с экрана дисплея и принтера (22), несанкционированное копирование (17).

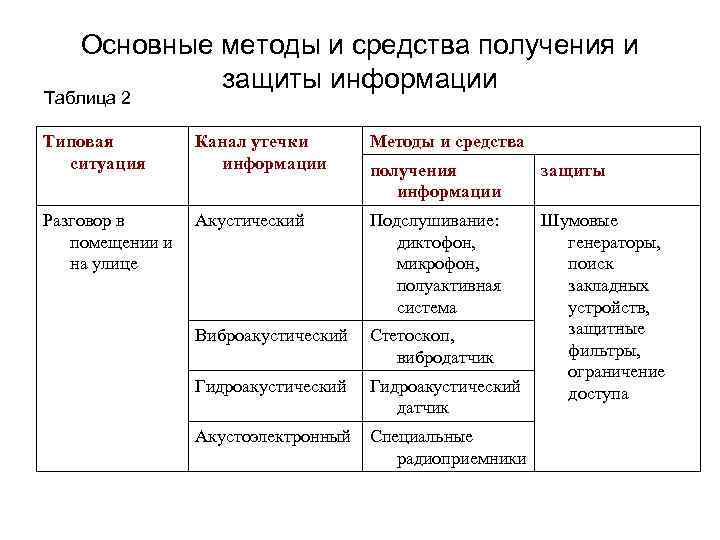

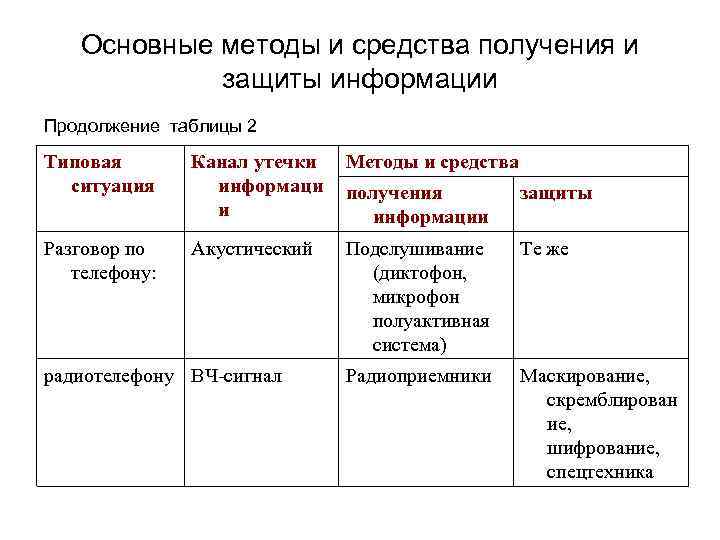

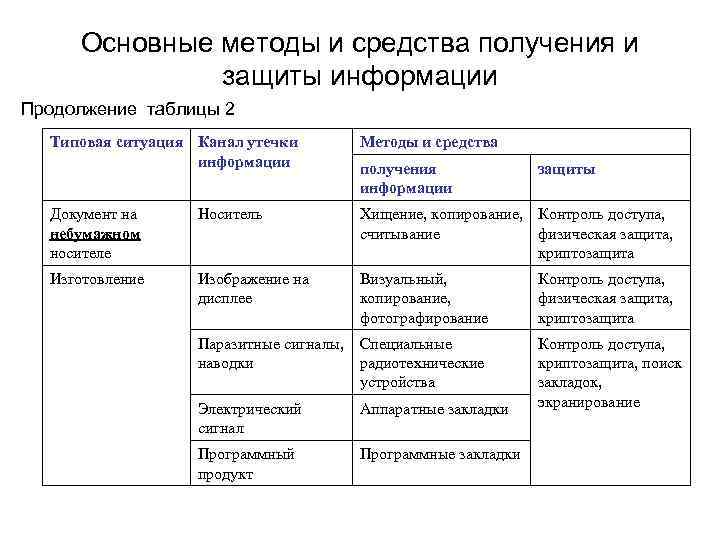

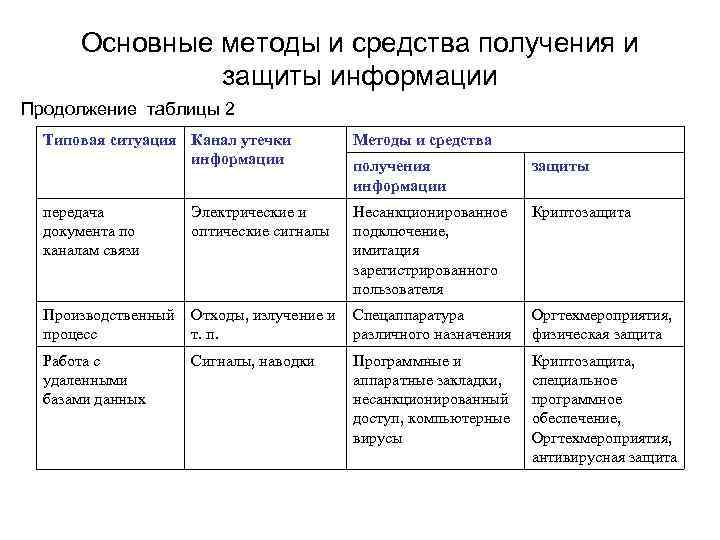

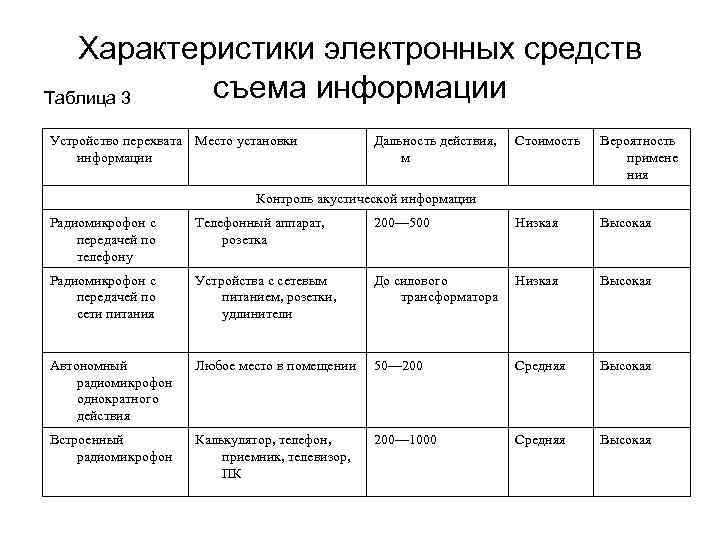

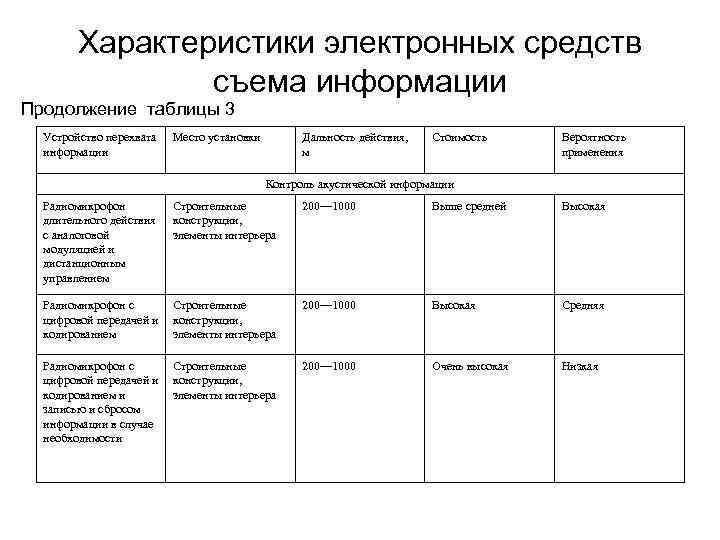

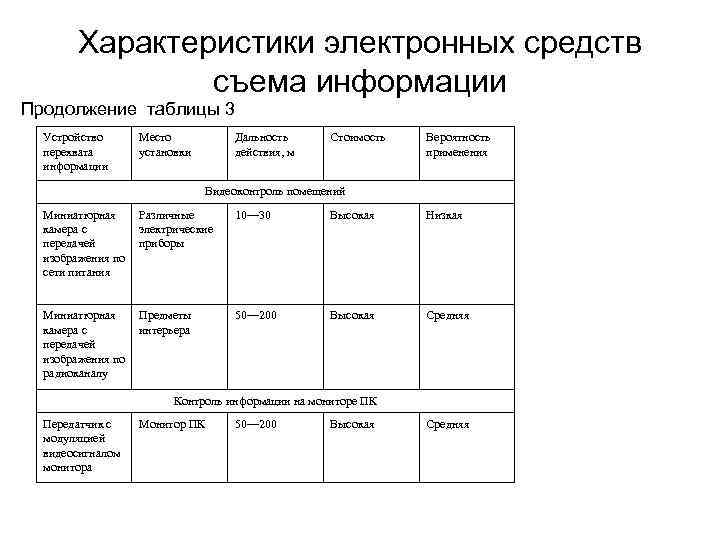

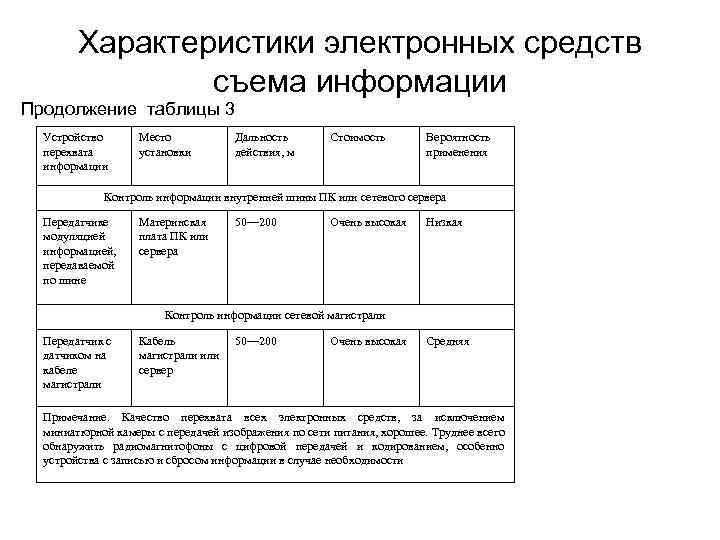

Возможные методы и средства съема и защиты информации В табл. 2 на основе анализа рассмотренных каналов утечки обобщены возможные методы и средства съема и защиты информации в типовых ситуациях (табл. 2). В табл. 3 приведены сравнительные характеристики современных электронных средств съема информации, которые могут послужить основой при выборе оптимальных методов и средств ее защиты. Эффективность активных и пассивных устройств защиты зависит от методов и средств получения информации. Например, для предотвращения съема информации при помощи микрофона с автономным питанием необходимо осуществить одну или несколько из перечисленных мер: провести визуальный поиск, обеспечить экранирование, установить генераторы шума и радиопомех, селекторы сигналов, детекторы электромагнитного поля и излучения, нелинейные локаторы, устройства воздействия на микрофон (табл. 4).

Основные методы и средства получения и защиты информации Таблица 2 Типовая ситуация Канал утечки информации Методы и средства получения информации защиты Разговор в помещении и на улице Акустический Подслушивание: диктофон, микрофон, полуактивная система Виброакустический Стетоскоп, вибродатчик Гидроакустический датчик Шумовые генераторы, поиск закладных устройств, защитные фильтры, ограничение доступа Акустоэлектронный Специальные радиоприемники

Основные методы и средства получения и защиты информации Продолжение таблицы 2 Типовая ситуация Канал утечки информации Методы и средства получения информации защиты Разговор по телефону: Акустический Подслушивание (диктофон, микрофон полуактивная система) Те же проводному Сигнал в линии Параллельный телефон, прямое подключение, электромагнитный датчик, диктофон, телефонная закладка Маскирование, скремблирование, шифрование, спецтехника Наводки Специальные радиотехнические устройства Спецтехника