Lektsia_1.ppt

- Количество слайдов: 43

Информационная безопасность Лекция 1 1

Дубровина Ольга Викторовна +375 33 6008131 dubrovinaov@tut. by 2

Пример 1. Организация имеет несколько офисов, расположенных на достаточно большом расстоянии друг от друга. При пересылке конфиденциальной информации по общедоступной сети необходимо быть уверенным, что никто не сможет ни подсмотреть, ни изменить эту информацию. 3

Пример 2. Сетевой администратор осуществляет удаленное управление компьютером. Пользователь перехватывает управляющее сообщение, изменяет его содержание и отправляет сообщение на данный компьютер. 4

Пример 3. Фирма открывает Интернет-магазин, который принимает оплату в электронном виде. Продавец должен быть уверен, что он отпускает товар, который действительно оплачен. Покупатель должен иметь гарантии, что он • получит оплаченный товар; • номер его кредитной карточки будет сохранен в тайне. 5

Пример 4. Фирма открывает свой сайт в сети Интернет. В какой-то момент содержимое сайта заменяется новым, либо возникает такой поток и такой способ обращений к сайту, что сервер не справляется с обработкой запросов. В результате обычные посетители сайта либо получают ложную информацию, не имеющую к фирме никакого отношения, либо этот сайт оказывается недоступным. 6

Определения -1 Под информацией будем понимать все то, что может быть представлено в виде символов конечного (например, бинарного) алфавита. Информационной системой назовем совокупность средств вычислительной техники, программного обеспечения, каналов связи, информации на различных носителях, персонала и пользователей системы. Современная информационная система ( компьютерная система) представляет собой сложный комплекс, состоящий их большого числа компонентов различной степени автономности, которые связаны между собой и обмениваются данными. Практически каждый компонент может подвергнуться внешнему воздействию или выйти из строя. 7

Компоненты информационной системы • аппаратные средства – компьютеры и их составляющие (процессоры, мониторы, терминалы, периферийные устройства); • программное обеспечение – приобретенные программы, исходные объектные, загрузочные модули, операционные системы и системные программы, утилиты, диагностические программы и т. д. ; • каналы связи – технические средства передачи информации; • данные – хранимые временно и постоянно на носителях, печатные, архивы, системные журналы и т. д. ; • персонал – обслуживающий персонал и пользователи. 8

Определения - 2 Защитой информации будем называть деятельность по предотвращению • утечки защищаемой информации, • несанкционированных или • непреднамеренных действий над ней. Объектом защиты является сама информация, ее носитель или информационный процесс. 9

Определения - 3 Информационная безопасность компьютерной системы рассматривается, как ее состояние, при котором: • система способна противостоять дестабилизирующему воздействию внешних и внутренних угроз; • функционирование и сам факт наличия системы не создают угроз для внешней среды и самой системы. 10

На практике информационная безопасность рассматривается, как совокупность трех базовых свойств защищаемой информации • конфиденциальности, – означающей, что доступ к информации получить только легальные пользователи могут • целостности – обеспечивающей защиту информации, которая может быть изменена только законными и имеющими соответствующие полномочия пользователями • доступности – гарантирующей защищаемой пользователей. беспрепятственный информации для доступ к законных 11

Принципы безопасности информационной системы • Безопасность информационной системы должна соответствовать роли и целям организации, в которой данная система установлена. • Обеспечение информационной безопасности требует комплексного и целостного подхода. • Информационная безопасность должна быть неотъемлемой частью системы управления в данной организации. • Информационная безопасность должна быть экономически оправданной. • Ответственность за обеспечение безопасности должна быть четко определена. • Безопасность информационной системы должна периодически переоцениваться. • Большое значение для обеспечения безопасности информационной системы имеют социальные факторы, а также меры административной, организационной 12 и физической безопасности.

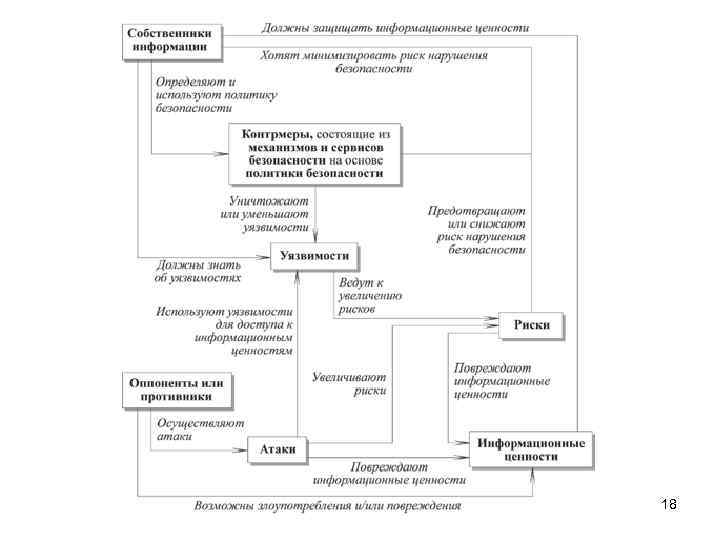

Определения -4 Под политикой безопасности будем понимать совокупность правил, норм и практических рекомендаций, регламентирующих работу средств защиты системы от заданного множества угроз. Политика безопасности разрабатывается индивидуально для каждой организации. Атакой назовем любое действие, нарушающее безопасность информационной системы, уязвимостью} - слабое место в системе, с использованием которого может быть осуществлена атака, а риском - вероятность того, что конкретная атака будет осуществлена с использованием конкретной уязвимости. Каждая организация должна принять решение о допустимом для нее уровне риска, которое должно найти отражение в принятой политике безопасности. 13

Определения - 5 Механизмом безопасности называется программное и/или аппаратное средство, которое определяет и/или предотвращает атаку. Сервис безопасности - сервис, который обеспечивает задаваемую политикой безопасность систем и/или передаваемых данных, либо определяет осуществление атаки. Сервис использует один или более механизмов безопасности. 14

Примеры сервисов безопасности • Конфиденциальность – предотвращение пассивных атак для передаваемых или хранимых данных. • Аутентификация – подтверждение того, что информация получена из законного источника, и получатель действительно является тем, за кого себя выдает. – В случае передачи единственного сообщения аутентификация должна гарантировать, что получателем сообщения является тот, кто нужно, и сообщение получено из заявленного источника. – В случае установления соединения при его инициализации сервис должен гарантировать, что оба участника являются требуемыми и что на соединение не воздействуют дополнительно, что третья сторона сможет маскироваться под одну из легальных сторон уже после установления соединения. 15

Примеры сервисов безопасности • Целостность – сервис, гарантирующий, что информация при хранении или передаче не изменилась. – Может применяться к потоку сообщений, единственному сообщению или отдельным полям в сообщении, а также к хранимым файлам и отдельным записям файлов. • Невозможность отказа – невозможность, как для получателя, так и для отправителя, отказаться от факта передачи. Таким образом, когда сообщение отправлено, получатель может убедиться, что это сделал легальный отправитель. Аналогично, когда сообщение пришло, отправитель может убедиться, что оно получено легальным получателем. • Контроль доступа – возможность ограничить и контролировать доступ к системам и приложениям по коммуникационным линиям. • Доступность – результатом атак может быть потеря или снижение доступности того или иного сервиса. Предназначен для минимизации возможности осуществления Do. S-атак. 16

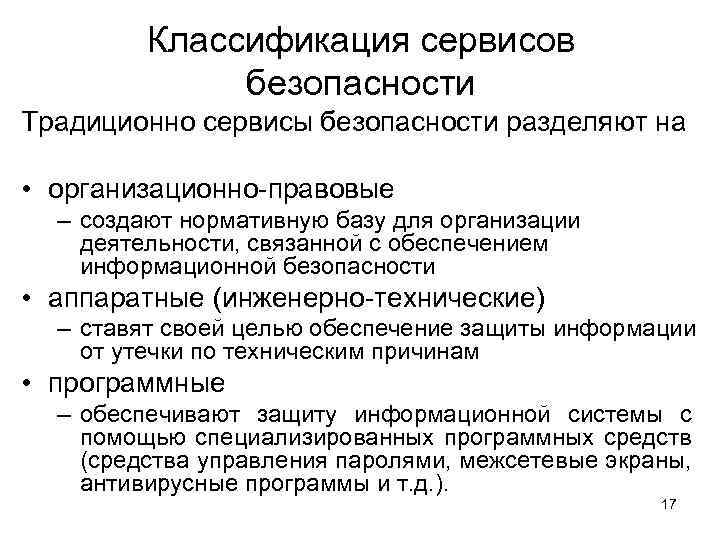

Классификация сервисов безопасности Традиционно сервисы безопасности разделяют на • организационно-правовые – создают нормативную базу для организации деятельности, связанной с обеспечением информационной безопасности • аппаратные (инженерно-технические) – ставят своей целью обеспечение защиты информации от утечки по техническим причинам • программные – обеспечивают защиту информационной системы с помощью специализированных программных средств (средства управления паролями, межсетевые экраны, антивирусные программы и т. д. ). 17

18

Основными нарушениями безопасности являются: • раскрытие информационных ценностей (потеря конфиденциальности); • неавторизованная модификация (потеря целостности); • Неавторизованная потеря доступа (потеря доступности) 19

Информационные угрозы и атаки Под угрозой будем понимать возможность возникновения такой ситуации, следствием которой может стать нарушение безопасности информации. Угрозы информационной безопасности могут возникать на разных этапах жизненного цикла информационных систем и со стороны различных источников. Попытки реализации угроз называются информационными атаками. 20

Классификация угроз • По природе возникновения. – Естественными принято называть угрозы, возникшие в результате воздействия на информационную систему объективных физических процессов или стихийных природных явлений, не зависящих от человека. • Примерами могут быть пожары, наводнения, землетрясения и т. д. • Особенностью естественных угроз является высокая трудность их прогнозирования. – Искусственные угрозы вызваны действием человека. 21

Классификация угроз • По степени преднамеренности – Случайные обусловлены некомпетентностью или непреднамеренными ошибками персонала. • Например, ввод ошибочных неумышленная порча оборудования. данных, – Преднамеренные угрозы обычно возникают в результате направленной деятельности злоумышленника. • Например, проникновение на охраняемую территорию с нарушением правил физического доступа. 22

Классификация угроз • В зависимости от источника угрозы – угрозы, источником которых является природная среда. • Примеры: пожары, наводнения, стихийные бедствия; – угрозы, источником которых является человек. • Примером является внедрение агентов в ряды персонала информационной системы со стороны конкурирующей организации; – угрозы, источником которых являются санкционированные аппаратно-программные средства. • Например, некомпетентное использование системных утилит; – угрозы, источником которых являются несанкционированные аппаратно-программные средства. • Пример --- внедрение в систему кейлоггеров. 23

Классификация угроз • По положению источников – Источник внешней угрозы располагается вне контролируемой зоны, • например, перехват данных, передаваемых по каналам связи, дистанционная фотои видеосъемка, перехват акустической информации с помощью дистанционных микрофонов. – Источник внутренней угрозы располагается в пределах контролируемой зоны, • например, применение подслушивающих устройств, хищение носителей, содержащих конфиденциальную информацию. 24

Классификация угроз • По степени воздействия – пассивные угрозы при реализации не осуществляют никаких изменений в составе и структуре информационной системы, – активные угрозы, напротив, разрушают структуру системы. • По способу доступа к ресурсам информационной системы – угрозы, использующие стандартный доступ • например, несанкционированное получение пароля путем подкупа, шантажа или физического насилия по отношению к законному обладателю) – угрозы, использующие нестандартный путь доступа • использование недекларированных средств защиты 25

Примеры угроз Чаще других реализуются следующие преднамеренные информационные угрозы: • несанкционированный доступ к информации посторонних лиц, не принадлежащих к числу легальных пользователей, и ознакомление с хранящейся и циркулирующей в информационных системах конфиденциальной информацией; • доступ легальных пользователей информационной системы к информации, на работу с которой они не имеют полномочий; • несанкционированное копирование сведений: программ и данных; • кража физических носителей и оборудования, 26 приводящая к утрате информации;

Примеры угроз • умышленное уничтожение информации; • несанкционированная модификация информации и баз данных; • фальсификация сообщений, передаваемых по каналам связи; • отказ от авторства сообщения, переданного по каналам связи; • дезинформация (навязывание ложного сообщения); • разрушение информации деструктивными программными воздействиями, в частности --компьютерными вирусами. 27

• При проведении анализа уязвимостей информационной системы необходимо составить перечисление потенциальных угроз для последующего анализа рисков. Такое перечисление может быть выполнено либо в виде списка произвольных угроз, выявленных экспертным путем, либо в виде логического дерева угроз с иерархической детализацией 28

Информационные атаки События, в результате которых информационной системе наносится ущерб, будем называть атаками. Атаки могут возникать как в результате злоумышленных действий, так и по неосмотрительности. Будем считать, что существует информационный поток от отправителя (файл, пользователь, компьютер) к получателю (файл, пользователь, компьютер). 29

Все атаки можно разделить на 2 класса: • Пассивные • Активные 30

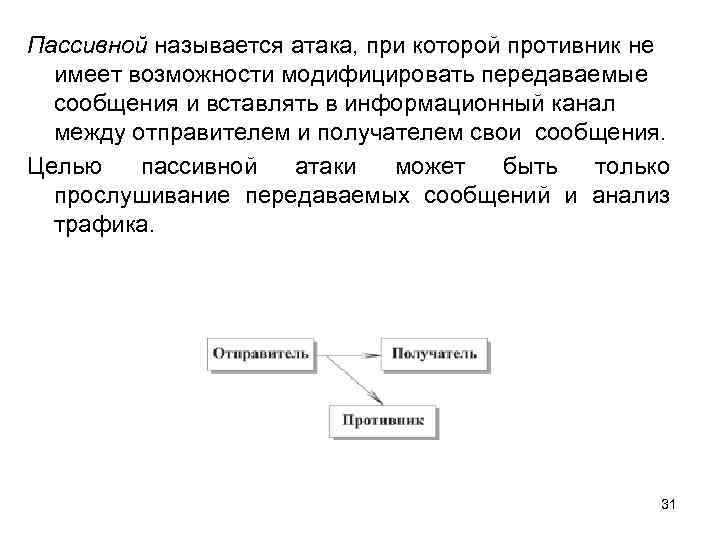

Пассивной называется атака, при которой противник не имеет возможности модифицировать передаваемые сообщения и вставлять в информационный канал между отправителем и получателем свои сообщения. Целью пассивной атаки может быть только прослушивание передаваемых сообщений и анализ трафика. 31

Активной называется атака, при которой противник имеет возможность модифицировать передаваемые сообщения и вставлять свои сообщения. 32

• Отказ в обслуживании нарушает нормальное функционирование сетевых сервисов. Противник может перехватывать все сообщения, направляемые определенному адресату. Другим примером подобной атаки является создание значительного трафика, в результате чего сетевой сервис не сможет обрабатывать запросы законных клиентов. Классическим примером такой атаки в сетях TCP/IP является SYN-атака, при которой нарушитель посылает пакеты, инициирующие установление ТСР-соединения, но не посылает пакеты, завершающие установление этого соединения. В результате может произойти переполнение памяти на сервере, и серверу не удастся установить соединение с законными пользователями. 33

34

35

Особенность атак, нацеленных на захват информации, хранящейся в электронном виде, заключается в том, что информация не похищается, а копируется. Она остается у исходного владельца, но при этом ее получает и злоумышленник. Таким образом, владелец информации несет убытки, а установить момент атаки практически невозможно. Атаки могут выполняться различными способами: при помощи специально разработанных средств, методов социального инжиниринга, через уязвимые места компьютерных систем. При социальном инжиниринге для получения несанкционированного доступа к системе не используются технические средства. • Злоумышленник получает информацию через телефонный звонок или проникает внутрь организации под видом ее служащего. Атаки такого рода наиболее разрушительны. 36

Выделяют четыре основных категории атак: • атаки доступа; • атаки модификации; • атаки на отказ в обслуживании; • атаки на отказ от обязательств. 37

Атака доступа - это попытка получения злоумышленником информации, для просмотра которой у него нет полномочий. Ее осуществление атаки возможно везде, где существует информация и средства для ее передачи. Направлена на нарушение конфиденциальности информации. По реализации выделяют следующие типы атак доступа: • подсматривание (snooping) – просмотр файлов или документов злоумышленника информации; для поиска интересующей • подслушивание (earesdropping) – для получения несанкционированного доступа к информации злоумышленник должен находиться поблизости от нее, используются электронные устройства. В беспроводной сети вероятность успешного прослушивания значительно выше. • перехват (interception) – информация захватывается в процессе ее передачи к месту назначения. После анализа информации злоумышленник принимает решение о разрешении или запрете ее дальнейшего прохождения. Является активной атакой. 38

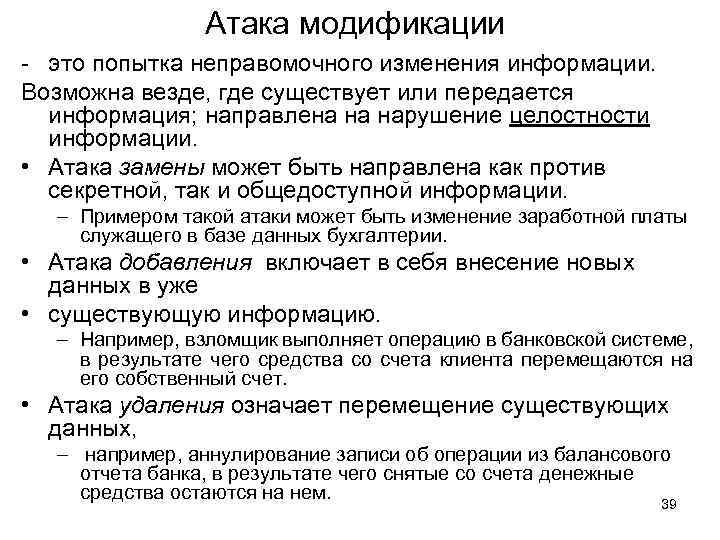

Атака модификации - это попытка неправомочного изменения информации. Возможна везде, где существует или передается информация; направлена на нарушение целостности информации. • Атака замены может быть направлена как против секретной, так и общедоступной информации. – Примером такой атаки может быть изменение заработной платы служащего в базе данных бухгалтерии. • Атака добавления включает в себя внесение новых данных в уже • существующую информацию. – Например, взломщик выполняет операцию в банковской системе, в результате чего средства со счета клиента перемещаются на его собственный счет. • Атака удаления означает перемещение существующих данных, – например, аннулирование записи об операции из балансового отчета банка, в результате чего снятые со счета денежные средства остаются на нем. 39

• атака "man in the middle" • фальсификация (нарушение аутентичности) • повторное использование (replay-атака) 40

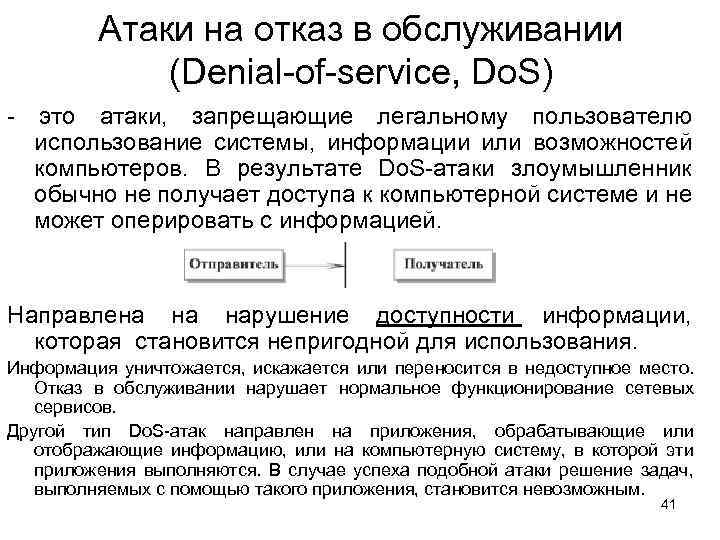

Атаки на отказ в обслуживании (Denial-of-service, Do. S) - это атаки, запрещающие легальному пользователю использование системы, информации или возможностей компьютеров. В результате Do. S-атаки злоумышленник обычно не получает доступа к компьютерной системе и не может оперировать с информацией. Направлена на нарушение доступности информации, которая становится непригодной для использования. Информация уничтожается, искажается или переносится в недоступное место. Отказ в обслуживании нарушает нормальное функционирование сетевых сервисов. Другой тип Do. S-атак направлен на приложения, обрабатывающие или отображающие информацию, или на компьютерную систему, в которой эти приложения выполняются. В случае успеха подобной атаки решение задач, выполняемых с помощью такого приложения, становится невозможным. 41

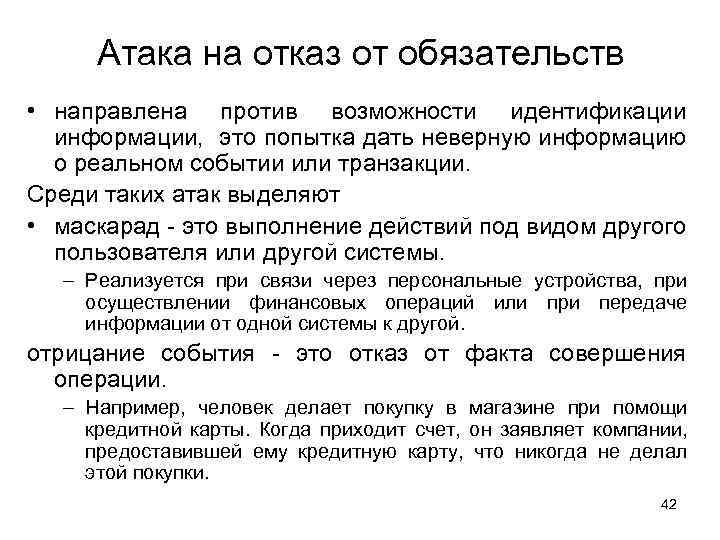

Атака на отказ от обязательств • направлена против возможности идентификации информации, это попытка дать неверную информацию о реальном событии или транзакции. Среди таких атак выделяют • маскарад - это выполнение действий под видом другого пользователя или другой системы. – Реализуется при связи через персональные устройства, при осуществлении финансовых операций или при передаче информации от одной системы к другой. отрицание события - это отказ от факта совершения операции. – Например, человек делает покупку в магазине при помощи кредитной карты. Когда приходит счет, он заявляет компании, предоставившей ему кредитную карту, что никогда не делал этой покупки. 42

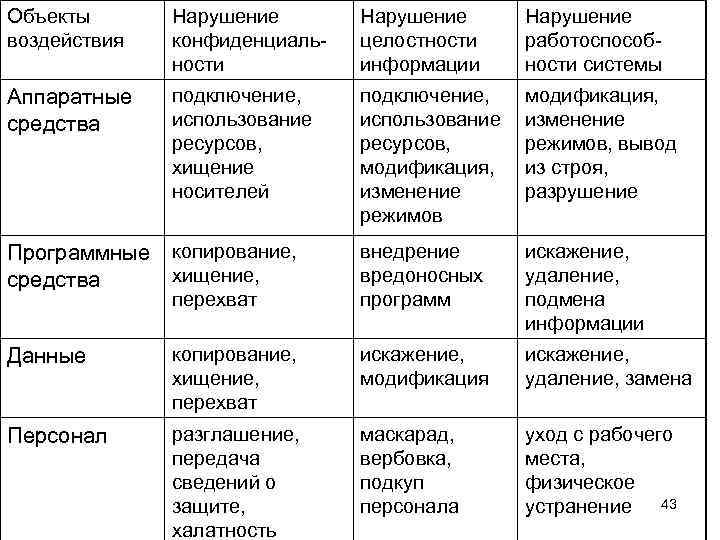

Объекты воздействия Нарушение конфиденциальности Нарушение целостности информации Нарушение работоспособности системы Аппаратные средства подключение, использование ресурсов, хищение носителей подключение, использование ресурсов, модификация, изменение режимов, вывод из строя, разрушение Программные копирование, хищение, средства внедрение вредоносных программ искажение, удаление, подмена информации Данные копирование, хищение, перехват искажение, модификация искажение, удаление, замена Персонал разглашение, передача сведений о защите, халатность маскарад, вербовка, подкуп персонала уход с рабочего места, физическое устранение 43 перехват

Lektsia_1.ppt