Информационная безопасность.ppt

- Количество слайдов: 18

Информационная безопасность

Информационная безопасность комплекс подходов, обеспечивающий защищенность информационной системы от случайного или преднамеренного вмешательства, наносящего ущерб владельцам или пользователям информации. Защита информации – конкретный комплекс мер для предотвращения угроз в определенной информационной системе n

Угрозы 1. Действия, осуществляемые авторизованными пользователями: n целенаправленная кража или уничтожение данных на рабочей станции или сервере; n повреждение данных пользователем в результате неосторожных действий. 2. "Электронные" методы воздействия, осуществляемые хакерами: n несанкционированное проникновение в компьютерные сети; n срыв работы файловых, почтовых серверов (DOS атаки, от Denial of Service "отказ в обслуживании"); n установление контроля над компьютером. 3. Вредоносные программы 4. Спам – несанкционированная почтовая рассылка 5. «Естественные угрозы»

Способы несанкционированного доступа к конфиденциальной информации n n n Копирование. Подделка, модификация и имитация доверительных документов (позволяющих получить определенную информацию), писем, счетов, финансовой документации; В АИС: подделка – это к фальсификация (абонент получатель подделывает полученное сообщение, выдавая его за действительное в своих интересах) и маскировка (абонент отправитель маскируется под другого абонента с целью получе ния им охраняемых сведений). Уничтожение.

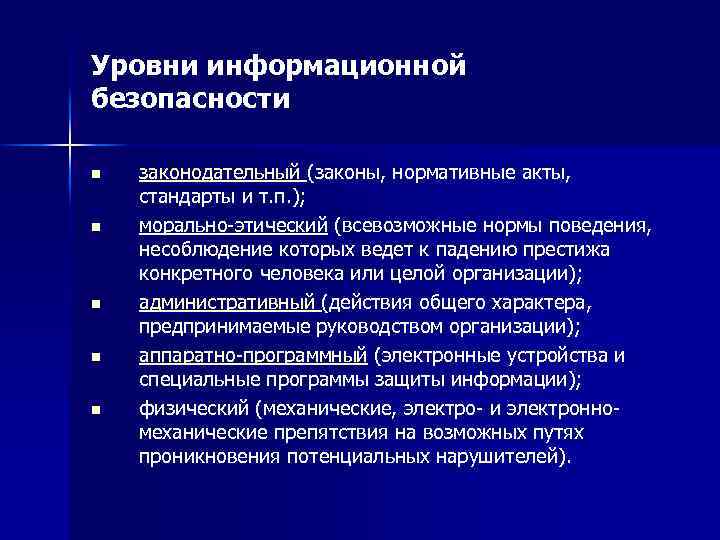

Уровни информационной безопасности n n n законодательный (законы, нормативные акты, стандарты и т. п. ); морально этический (всевозможные нормы поведения, несоблюдение которых ведет к падению престижа конкретного человека или целой организации); административный (действия общего характера, предпринимаемые руководством организации); аппаратно программный (электронные устройства и специальные программы защиты информации); физический (механические, электро и электронно механические препятствия на возможных путях проникновения потенциальных нарушителей).

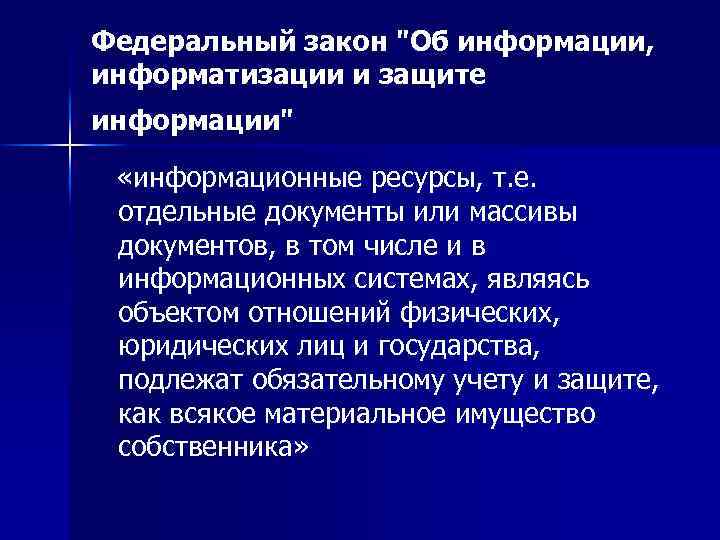

Федеральный закон "Об информации, информатизации и защите информации" «информационные ресурсы, т. е. отдельные документы или массивы документов, в том числе и в информационных системах, являясь объектом отношений физических, юридических лиц и государства, подлежат обязательному учету и защите, как всякое материальное имущество собственника»

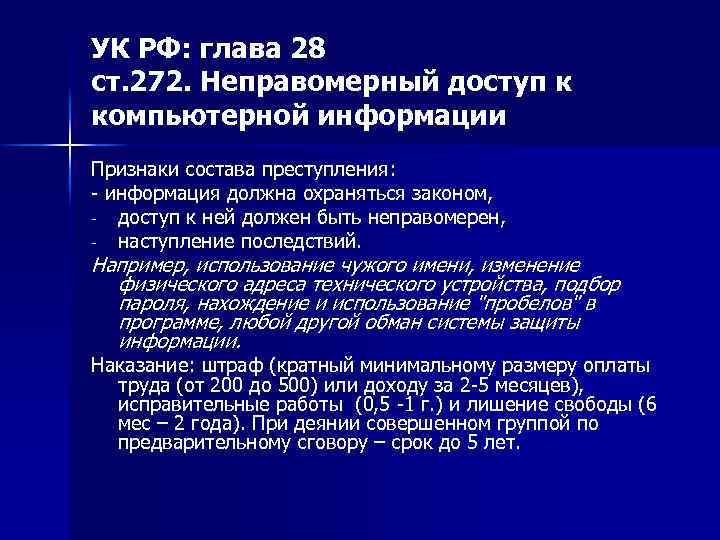

УК РФ: глава 28 ст. 272. Неправомерный доступ к компьютерной информации Признаки состава преступления: информация должна охраняться законом, доступ к ней должен быть неправомерен, наступление последствий. Например, использование чужого имени, изменение физического адреса технического устройства, подбор пароля, нахождение и использование "пробелов" в программе, любой другой обман системы защиты информации. Наказание: штраф (кратный минимальному размеру оплаты труда (от 200 до 500) или доходу за 2 5 месяцев), исправительные работы (0, 5 1 г. ) и лишение свободы (6 мес – 2 года). При деянии совершенном группой по предварительному сговору – срок до 5 лет.

УК РФ: глава 28. ст. 273. Создание, использование и распространение вредоносных программ для ЭВМ 1) 2) 3) 4) 5) 6) Состав преступления: создание программ для ЭВМ, заведомо приводящей к несанкционированному уничтожению, блокированию, модификации либо копированию информации, нарушению работы аппаратной части; внесение в существующие программы изменений, обладающих аналогичными свойствами; использование двух названных видов программ; их распространение; использование машинных носителей с такими программа ми; распространение таких носителей. Объективная сторона: последствия должны быть несанкционированными, наличие самой вредоносной программы или изменения в программе. Субъективная сторона: вина в форме прямого умысла (виновный сознавал преступный характер деяний)

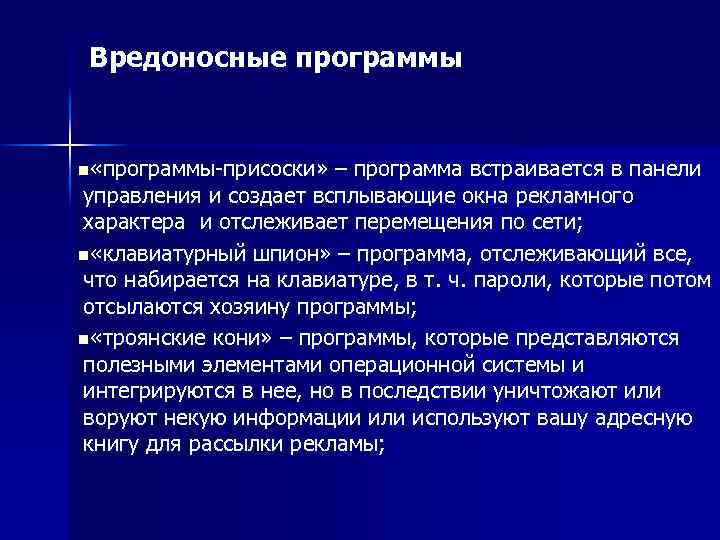

Вредоносные программы n «программы присоски» – программа встраивается в панели управления и создает всплывающие окна рекламного характера и отслеживает перемещения по сети; n «клавиатурный шпион» – программа, отслеживающий все, что набирается на клавиатуре, в т. ч. пароли, которые потом отсылаются хозяину программы; n «троянские кони» – программы, которые представляются полезными элементами операционной системы и интегрируются в нее, но в последствии уничтожают или воруют некую информации или используют вашу адресную книгу для рассылки рекламы;

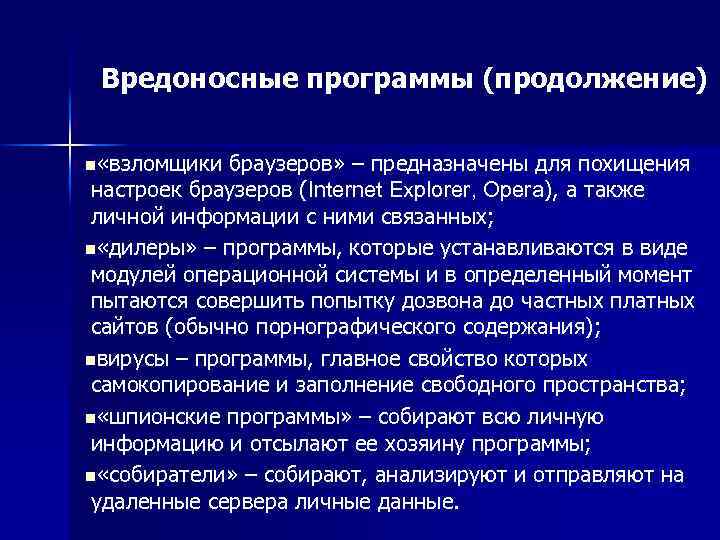

Вредоносные программы (продолжение) n «взломщики браузеров» – предназначены для похищения настроек браузеров (Internet Explorer, Opera), а также ( личной информации с ними связанных; n «дилеры» – программы, которые устанавливаются в виде модулей операционной системы и в определенный момент пытаются совершить попытку дозвона до частных платных сайтов (обычно порнографического содержания); nвирусы – программы, главное свойство которых самокопирование и заполнение свободного пространства; n «шпионские программы» – собирают всю личную информацию и отсылают ее хозяину программы; n «собиратели» – собирают, анализируют и отправляют на удаленные сервера личные данные.

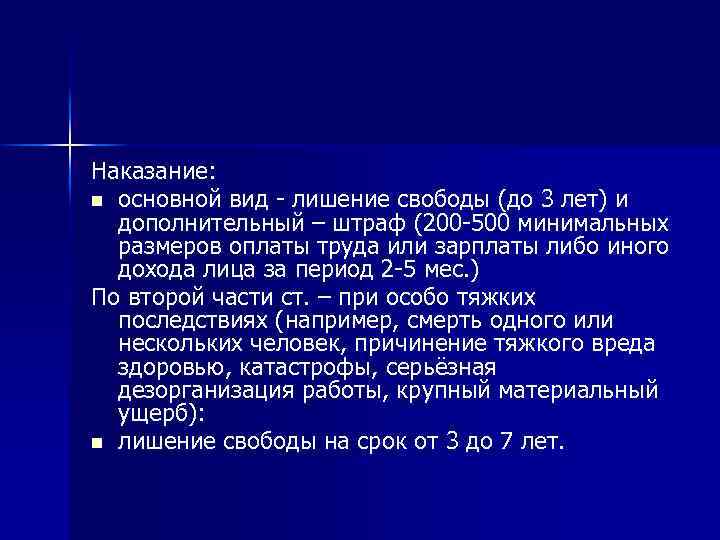

Наказание: n основной вид лишение свободы (до 3 лет) и дополнительный – штраф (200 500 минимальных размеров оплаты труда или зарплаты либо иного дохода лица за период 2 5 мес. ) По второй части ст. – при особо тяжких последствиях (например, смерть одного или нескольких человек, причинение тяжкого вреда здоровью, катастрофы, серьёзная дезорганизация работы, крупный материальный ущерб): n лишение свободы на срок от 3 до 7 лет.

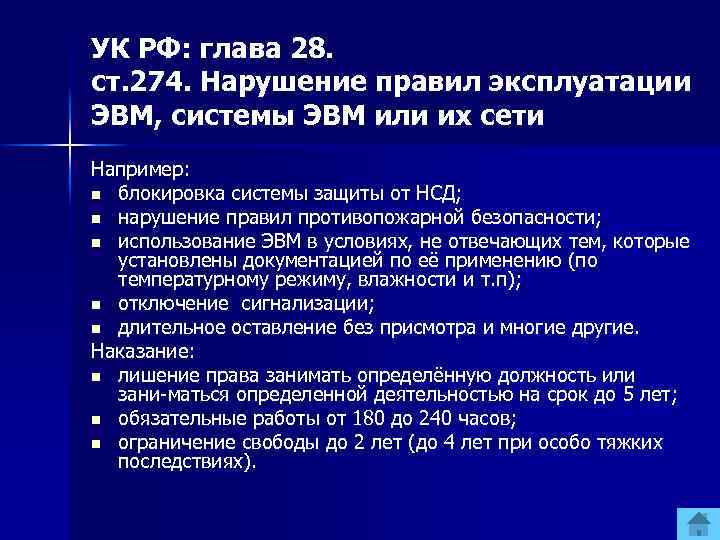

УК РФ: глава 28. ст. 274. Нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети Например: n блокировка системы защиты от НСД; n нарушение правил противопожарной безопасности; n использование ЭВМ в условиях, не отвечающих тем, которые установлены документацией по её применению (по температурному режиму, влажности и т. п); n отключение сигнализации; n длительное оставление без присмотра и многие другие. Наказание: n лишение права занимать определённую должность или зани маться определенной деятельностью на срок до 5 лет; n обязательные работы от 180 до 240 часов; n ограничение свободы до 2 лет (до 4 лет при особо тяжких последствиях).

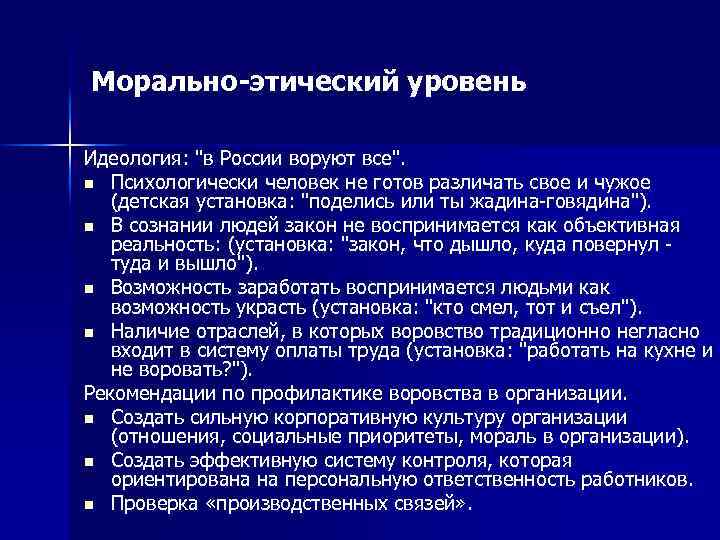

Морально-этический уровень Идеология: "в России воруют все". n Психологически человек не готов различать свое и чужое (детская установка: "поделись или ты жадина говядина"). n В сознании людей закон не воспринимается как объективная реальность: (установка: "закон, что дышло, куда повернул туда и вышло"). n Возможность заработать воспринимается людьми как возможность украсть (установка: "кто смел, тот и съел"). n Наличие отраслей, в которых воровство традиционно негласно входит в систему оплаты труда (установка: "работать на кухне и не воровать? "). Рекомендации по профилактике воровства в организации. n Создать сильную корпоративную культуру организации (отношения, социальные приоритеты, мораль в организации). n Создать эффективную систему контроля, которая ориентирована на персональную ответственность работников. n Проверка «производственных связей» .

Административный уровень n n n n n дробление, распределение информации между сотрудниками; ведение учета ознакомления сотрудников с особо важной информацией; распространение информации только через контролируемые каналы; назначение лиц, ответственных за контроль документации; обязательное уничтожение неиспользованных копий документов и записей; четкое определение коммерческой тайны для персонала; составление, регулярная оценка и обновление перечня информации, представляющей коммерческую тайну; включение пункта о неразглашении коммерческой тайны в трудовой договор, правила внутреннего распорядка и должностные инструкции; включение положений о неразглашении тайны в соглашения и договоры с партнерами.

Аппаратно-программные средства защиты информации n n Системы идентификации (распознавания) и аутентификации (проверки подлинности) пользователей. Системы шифрования дисковых данных. Системы шифрования данных, передаваемых по сетям. Системы аутентификации электронных данных.

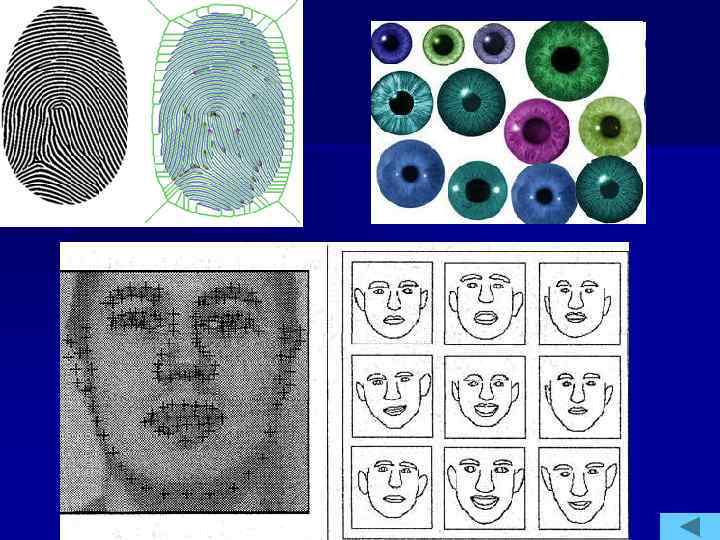

Системы идентификации и аутентификации пользователей Общий алгоритм работы: получить от пользователя информацию, удостоверяющую его личность, проверить ее подлинность и затем предоставить (или не предоставить) этому пользователю возможность работы с системой. ! проблема выбрать информацию Типы систем : n Традиционные секретная информация, которой обладает пользователь (пароль, секретный ключ, персональный идентификатор и т. п. ); пользователь должен запомнить эту информацию или же для нее могут быть применены специальные средства хранения; n Биометрические физиологические параметры человека (отпечатки пальцев, рисунок радужной оболочки глаза и т. п. ) или особенности поведения (особенности работы на клавиатуре и т. п. ). n

Системы аутентификации электронных данных При обмене данными по сетям возникает проблема аутентификации автора документа и самого документа, т. е. установление подлинности автора и проверка отсутствия изменений в полученном документе. Средства: n n Имитовставка вырабатывается из открытых данных посредством специального шифрования с использованием секретного ключа и передается по каналу связи в конце зашифрованных данных. Имитовставка проверяется получателем, владеющим секретным ключом, путем повторения процедуры, выполненной ранее отправителем, над полученными открытыми данными. Электронная цифровая подпись небольшое количество дополнительной аутентифицирующей информации, передаваемой вместе с подписываемым текстом. Отправитель формирует цифровую подпись, используя секретный ключ отправителя. Получатель проверяет подпись, используя открытый ключ отправителя.

Информационная безопасность.ppt