10. Информационная безопасность.ppt

- Количество слайдов: 57

Информационная безопасность (ИБ) «Praemonitus praemunitus» (лат. – Кто предупрежден, тот вооружен!)

Анализ угроз Ø Несанкционированное копирование Ø Потеря или удаление информации Ø Несанкционированное (умышленное) изменение информации Ø Нарушение работоспособности (неэффективное использование ресурсов)

Чаще всего: l l l l Случайное уничтожение информации Нарушение работоспособности сети Отказ технических средств из-за неосторожности пользователей Воздействие вирусов Перегрузка от «спама» Кража клиентской базы, финансовой информации и др. действия недобросовестных или уволенных сотрудников Неисполнение технических требований из-за невысокой квалификации персонала

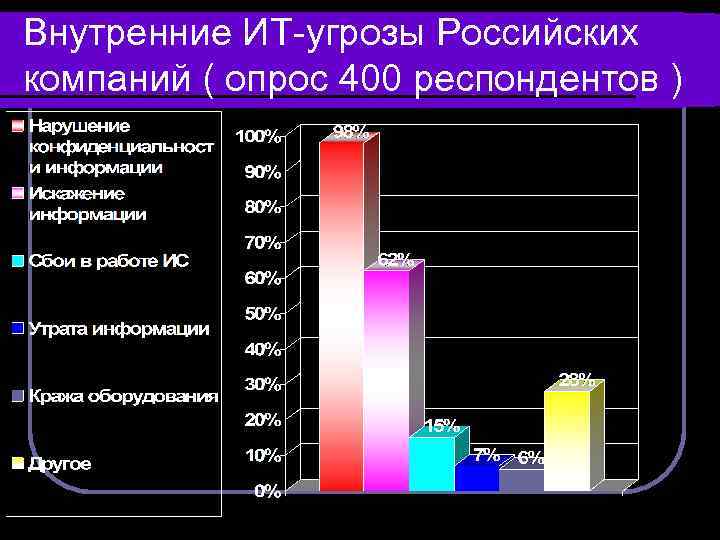

Внутренние ИТ-угрозы Российских компаний ( опрос 400 респондентов )

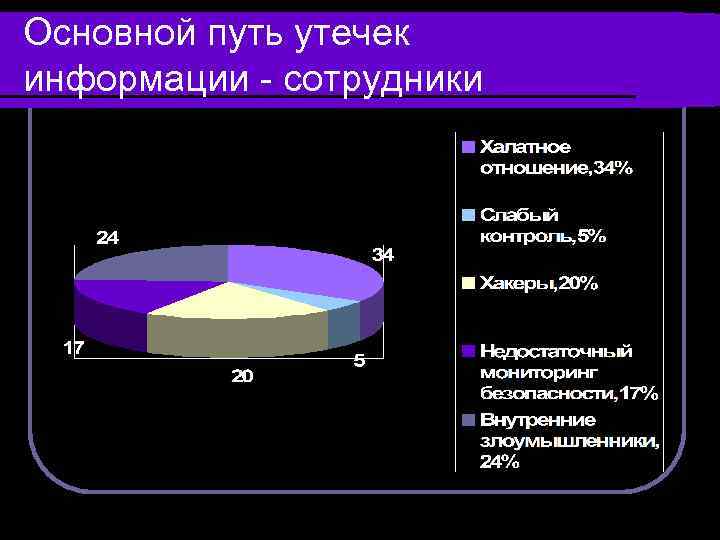

Основной путь утечек информации - сотрудники

Кто отвечает за ИБ ? Системный администратор? (функции: организация бесперебойной работы ИТ и ИС, исполнитель, в большой компании их м. б. несколько) l Начальник службы безопасности? (функции: охрана предприятия, кадровые проверки, открытый и негласный контроль за лояльностью сотрудников) l CIO ? (функции: организация работы всей информационной службы) l

Вариант 1 : СIO + Защита информации – область специфическая и некомпетентное вмешательство может усугубить проблемы. - Параллелизм в работе со службой безопасности

Вариант 2 : Начальник СБ + ИБ – часть системы общей безопасности, проблема решается системно, т. к. часто слабое звено – некомпетентный или обиженный сотрудник - Нарушение иерархии в системе управления, подчинение CIO одновременно СБ и руководству может порождать организационные проблемы

Вариант 3 : «два ключа» СIO + Начальник СБ + Службы контролируют друга, распределяя роли соответственно квалификации сотрудников. При этом СБ следит не столько за соблюдением технических мер (грамотный специалист ИТ всегда может найти лазейку) сколько за лояльностью и добросовестностью сотрудников ИТ - службы.

Чтобы построить систему защиты информации – ответьте на 3 вопроса: l. Что защищать? l. Отчего защищать? l. Как защищать (нормативная база, стандарты, способы, методы, средства, организация)?

Нормативная база Закон РФ «Об информации, информационным технологиям и защите информации» от 27. 06 № 149 -ФЗ УКАЗ Президента РФ от 03. 04. 1995 N 334 (ред. от 25. 07. 2000) «О мерах по соблюдению законности в области разработки, производства, реализации и эксплуатации шифровальных средств, а также предоставления услуг в области шифрования» ПОСТАНОВЛЕНИЕ Правительства РФ от 30. 04. 2002 N 290 (ред. от 17. 12. 2004) "О лицензировании деятельности по технической защите конфиденциальной информации"

История, предпосылки возникновения стандартов безопасности С 1985 г. большинство национальных стандартов по оценке безопасности ориентировались на документ, разработанный по заказу Министерства обороны США, получивший название «Оранжевая книга» . l В ее основу была положена концепция , ориентированная на защиту крупных вычислительных комплексов. Массовое распространение ПК, распределенных систем и глобальных сетей обнаружило недостатки классического подхода к оценке безопасности, эра «Оранжевой книги» закончилась. l

На основе «Оранжевой книги» были разработаны версии, представляющие собой методики выбора политики безопасности на основе анализа рисков и необходимого уровня гарантий: «Красная книга» - учтены отличия распределительных систем от сосредоточенных; «Розовая книга» - описаны показатели защищенности, связанные со спецификой СУБД.

Новый подход к безопасности l Накопившиеся проблемы призван разрешить новый международный стандарт ISO/IES 15408. l Авторы – специалисты из 6 стран: США, Канады, Германии, Нидерландов, Франции и рабочая группа специалистов WG 3 объединенного технического комитета JTC 1 «Информационные технологии ISO/IES

Разработки СНГ l. В 1997 -1999 гг. В соответствии с методологией общих критериев безопасности в Институте технической кибернетики Национальной академии наук Белоруссии разработаны проекты общих требований к профилям защиты, ПЗ межсетевого экрана, сетевого и транспортного уровней. l С 1998 г. Рекомендовано использовать стандарт ISO/IES 15408 в СНГ.

Стандарты РФ С 01. 2004 г. В РФ принят стандарт ГОСТ Р ИСО/МЭК 15408 -2002, соответствующий международному стандарту ISO 15408 – методика, описывающая параметры и и функции безопасной ИС, применение которой позволяет ответить на вопрос: «Безопасна ли система? » , впитавшая в себя многолетний мировой опыт оценки безопасности, принятая в 15 ведущих государствах.

10 главных угроз ИБ (по данным компании Ernst & Young) Кражи 37% Качество ПО 38% Физическая безопасность 39% Финансовое мошенничество 45% Неправомерное использование ПО 45% DDo. S –атаки 48% Потери данных 48% Спам 56% Неправомерные действия 60% Вирусы, троянцы, черви 77%

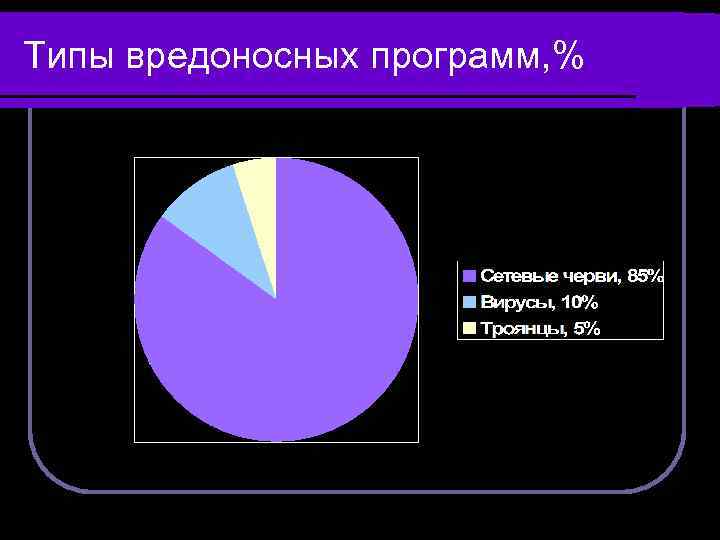

Типы вредоносных программ, %

Вирусы Одна из ранних угроз, первое упоминание относится к началу 80 -х годов. Вирусы мутировали, заражая не только загрузочные сектора жестких дисков , но и файлы документов, базы данных и графические изображения. В настоящее время считается, что проблемы вирусов как таковых уже не существует, стоит всего лишь обновлять антивирусное ПО.

Вирусы - статистика В мире существует более 50 000 компьютерных вирусов Ежемесячно появляется от 200 до 300 новых вирусов. Примерно 55% вирусов передается через вложения электронной почты. Каждый месяц примерно 8% компьютеров сталкиваются с проникновением вируса.

Черви Наиболее активная часть вредоносных программ (заложен механизм самораспространения). В Интернете доступны коды практически любой вредоносной программы, в т. ч. заражающие мобильные телефоны (от рассылки сообщений в чаты до демонстрации фривольных картинок). В 2004 г. Зафиксирована «война» между авторами червей (Bagle vs Netsky), когда одни черви уничтожались другими.

Черви - статистика Ежедневно обнаруживается 10 -15 новых червей, хотя не все обладают какими-то новыми возможностями. , обычно являясь модификациями уже известных. Задача – остаться незамеченными для антивирусов в течение первых часов после начала распространения. Ежегодно атакам червей подвергается 7 компьютеров из 10. В Европе ущерб от атак ежегодно составляет около 20 млрд. евро, прекращается деятельность около 20% малых предприятий, не обладающих достаточными средствами для защиты.

Троянцы Основное отличие троянцев – отсутствие механизма самораспространения. Задача – проникновение с целью обнаружения скрытых каналов утечки информации. Троянец Mitglieder незаметно устанавливался на компьютер-жертву и служил станцией для пересылки спама. Функции – от простой пересылки информации до дистанционного выполнения команд владельцев троянца и загрузки других вредоносных программ.

Спам, шпионское и рекламное ПО Spyware - ПО предназначенное для слежения за действиями пользователя и пересылки собранной информации недобросовестным адресатам, которые могут использовать его для продвижения своей рекламы (аdware) и др. деяний, раздражающих большинство пользователей. По данным America online шпионское ПО установлено на 80% компьютеров пользователей (у одних сотни у др. единицы), со временем данный класс ПО грозит распространится шире, чем спам.

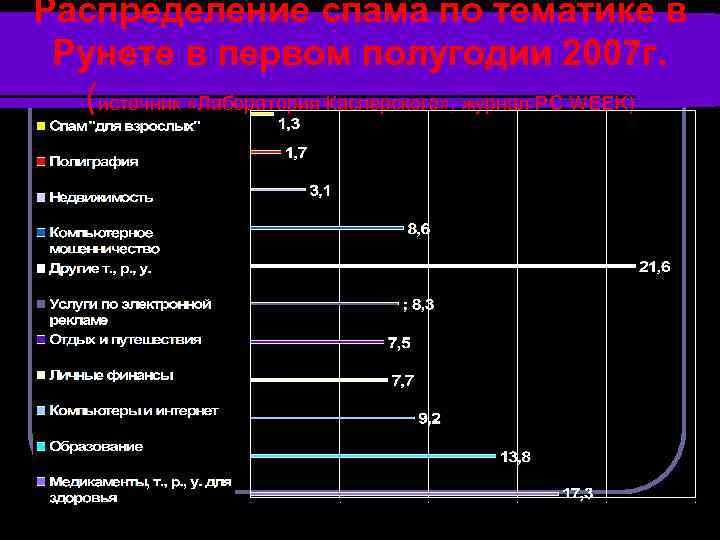

Распределение спама по тематике в Рунете в первом полугодии 2007 г. (источник «Лаборатория Касперского» , журнал РС WEEK)

Do. S и DDo. S –атаки Do. S –атака – «отказ в обслуживании» , в одиночку не справляются даже самые крупные компании (Amazon, Microsoft, e. Bay…) Лавинообразный поток трафика стирает все на своем пути, серверы останавливаются. Не справляясь с объемом информации. В российской практике известны примеры шантажа владельцев сайта Do. S –атакой. Мировой опыт – конкурент, заплатив за атаку в течение нескольких недель 1000 $, нанес компании ущерб в размере более 2 млн. $.

Подмена главной страницы сайта Виртуальное граффити может серьезно навредить репутации компании, отпугнуть потенциальных клиентов. «Здесь был Вася» это самая безобидная надпись, которая может появиться на вашем сайте. Мобильные угрозы Активное внедрение КПК в корпоративные сети может увеличит угрозы копаний. В США зафиксирован случай заражения телефонов в витрине магазина проходящим мимо человеком с инфицированным аппаратом.

Социальный инжиниринг Автор метода - Кевин Митник – известный хакер, отсидевший за свои деяния в американской тюрьме. «Инженер человеческих душ» , он в тюрьме написал книгу «Искусство обмана» , в которой раскрывал подходы к различным типам людей, у которых выпытывал пароли и другие секреты доступа в корпоративные сети. Просьба назвать пароль от Интернет-провайдера или системного администратора – типичные примеры социального инжиниринга.

Социальный инженер В феврале 2003 г. К. Митник получил разрешение пользоваться Интернетом после пребывания в заключении с 2000 года. l После тюрьмы он начал деятельность в сфере информационной безопасности. l

Фишинг Новая угроза, развивающая социальный инжиниринг. Суть проста – пользователю Интернет-банка или Интернет магазина присылают письмо об окончании срока действия пароля и просят перерегистрироваться на их сайте. Вводя нужную информацию клиент посылает данные на фальшивый сайт (среднее время жизни такого сайта – 6 дней) и злоумышленники получают доступ к персональным данным. В 2004 г. фишингу подверглись более 57 млн. чел. В последнее время в письмах указываются ссылки на настоящие сайты, а сфальсифицированный адрес скрыт в коде письма или параллельно устанавливается троянец, который пересылает информацию на подставной сайт вместо реального.

ФРОД – угроза для мобильных сетей Froud – обман, мошенничество, жульничество в сфере мобильных сетей Card-froud – мошенничество в сфере пластиковых карт, т. к. в США и Европе абоненты мобильной сети привязаны к кредитным картам l Сегодня насчитывается свыше 200 видов фрода, которые можно разделить на 3 категории: 1. Деятельность абонентов, уклоняющихся от уплаты по счетам 2. Вмешательство в работу систем сотового оператора с помощью специализированной аппаратуры и ПО 3. Мошеннические операции с использованием SIM-карт (одно из требований к биллинговым системам – раздельное хранение информации о номере и о кодах)

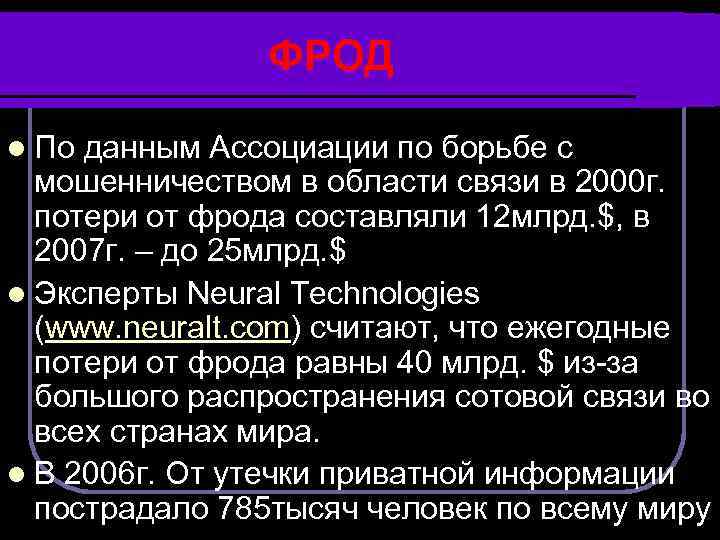

ФРОД l По данным Ассоциации по борьбе с мошенничеством в области связи в 2000 г. потери от фрода составляли 12 млрд. $, в 2007 г. – до 25 млрд. $ l Эксперты Neural Technologies (www. neuralt. com) считают, что ежегодные потери от фрода равны 40 млрд. $ из-за большого распространения сотовой связи во всех странах мира. l В 2006 г. От утечки приватной информации пострадало 785 тысяч человек по всему миру

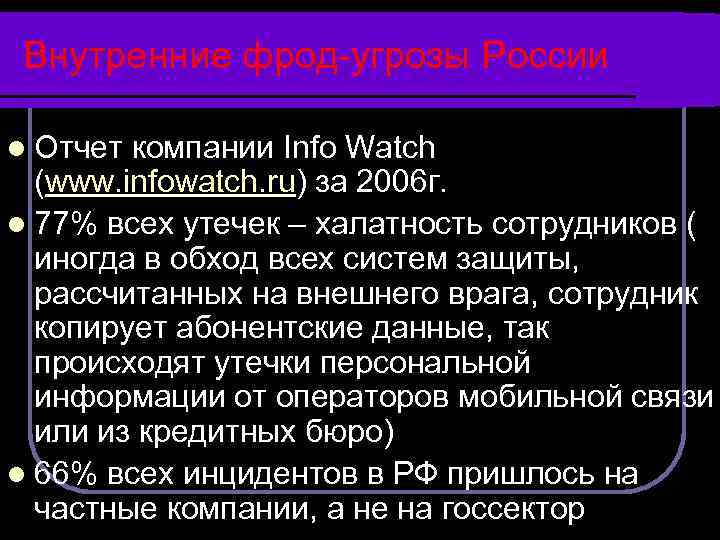

Внутренние фрод-угрозы России l Отчет компании Info Watch (www. infowatch. ru) за 2006 г. l 77% всех утечек – халатность сотрудников ( иногда в обход всех систем защиты, рассчитанных на внешнего врага, сотрудник копирует абонентские данные, так происходят утечки персональной информации от операторов мобильной связи или из кредитных бюро) l 66% всех инцидентов в РФ пришлось на частные компании, а не на госсектор

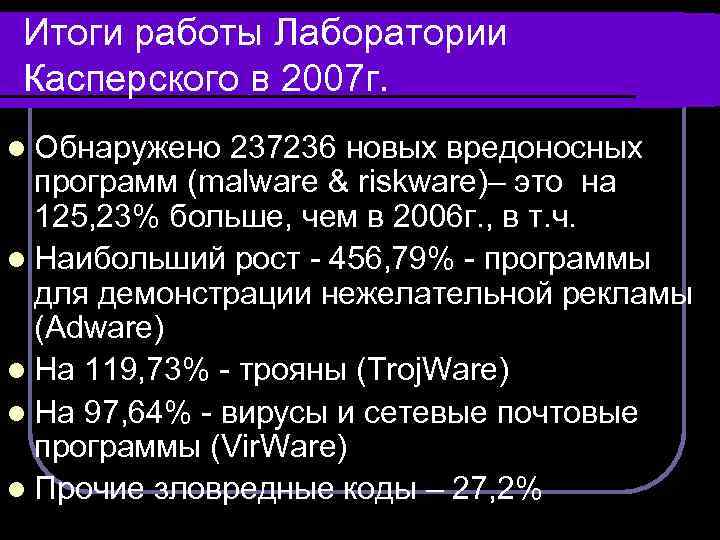

Итоги работы Лаборатории Касперского в 2007 г. l Обнаружено 237236 новых вредоносных программ (malware & riskware)– это на 125, 23% больше, чем в 2006 г. , в т. ч. l Наибольший рост - 456, 79% - программы для демонстрации нежелательной рекламы (Adware) l На 119, 73% - трояны (Troj. Ware) l На 97, 64% - вирусы и сетевые почтовые программы (Vir. Ware) l Прочие зловредные коды – 27, 2%

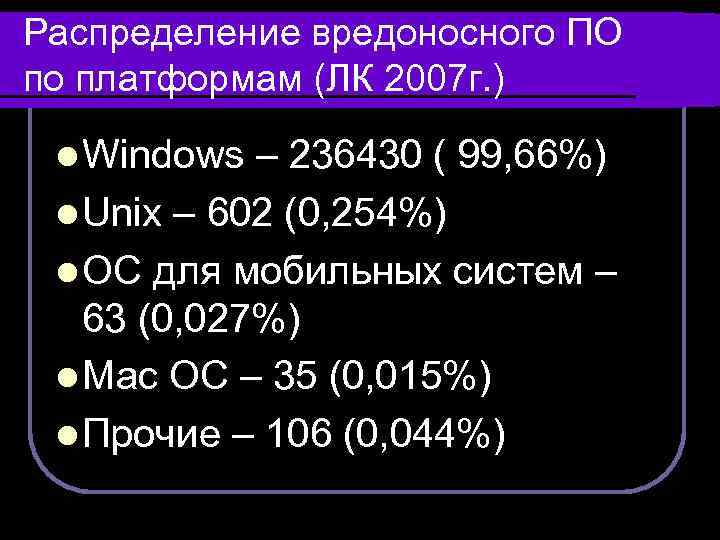

Распределение вредоносного ПО по платформам (ЛК 2007 г. ) l Windows – 236430 ( 99, 66%) l Unix – 602 (0, 254%) l ОС для мобильных систем – 63 (0, 027%) l Mac ОС – 35 (0, 015%) l Прочие – 106 (0, 044%)

Новинки киберпреступной активности -активное создание вредоносных программ по заказу с оказанием технической поддержки покупателям яркий пример – троянская программа-шпион Pinch. За несколько лет ее авторы создали более 4000 версий по заказам злоумышленников. В декабре 2007 г. Руководителем ФСБ РФ было объявлено об установлении личностей авторов. l Китайский вирус-червь Fujack – кража данных пользователей онлайн-игр - разошелся по миру в сотнях вариантов. После ареста автора китайской полицией выяснилось, что от продажи было заработано около 12 тыс. долл. l

Новинки киберпреступной активности массовый взлом сайтов С последующим размещением на них вредоносных программ и ссылок на зраженные Web-серверы: o Июнь 2007 – взлом около 100000 итальянских сайтов с размещением набора эксплойтов Mpack o В течение года такие же взломы по всему миру, самый массовый – конец 2007 г. – более 70000 сайтов в разных странах мира – взлом и установка очередного «игрового» троянца

В ходе расследования выяснилось l Что вредоносные программы находились на сайтах RBN – Russian Business Network l RBN использовалась как площадка для распространения l Скандал разразился летом 2007 г. l Осенью 2007 г. компания RBN ушла в тень, раздробившись на несколько хостингплощадок в разных странах мира, размыв реальные масштабы своей деятельности

Тенденции киберпреступности Основное внимание киберпреступников – различные троянцы, специализирующиеся на краже пользовательской информации l Основные объекты атак – пользователи различных банковских и платежных систем, любители онлайнигр l Сплочение авторов вирусов и спамеров – для объединения атак и эпидемий с рассылкой спама l Основные пути проникновения – по прежнему электронная почта и уязвимости в браузерах l

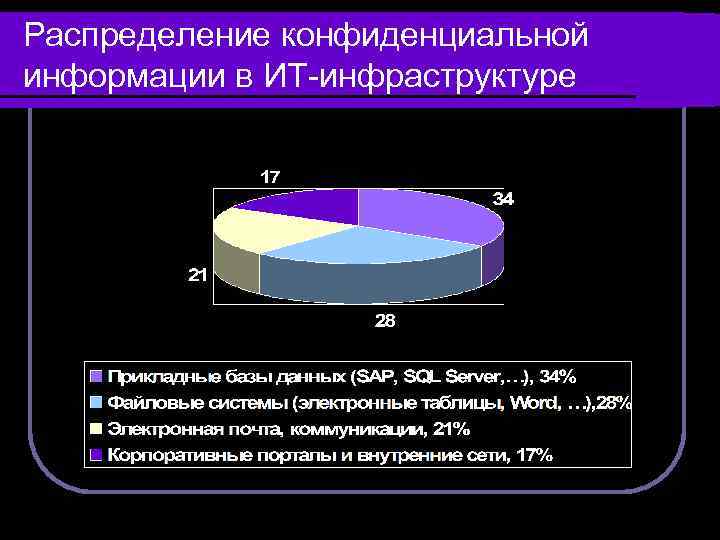

Распределение конфиденциальной информации в ИТ-инфраструктуре

Утечка конфиденциальной информации Основные каналы утечки информации с одного рабочего места: l CDR l COM- и USB- порты l Инфракрасные порты l Bluetooth l Встроенный модем l Сетевая карта l Монитор l Принтер l Сканер, копир l Интернет-педжер l E-mail l Web - трафик

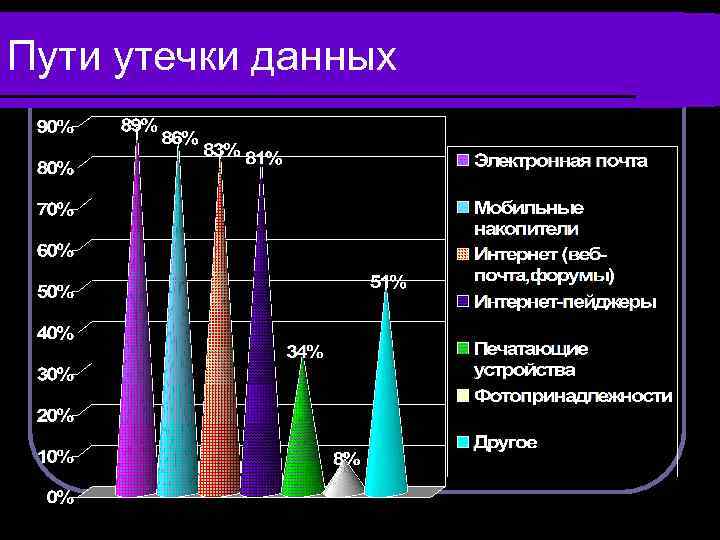

Пути утечки данных

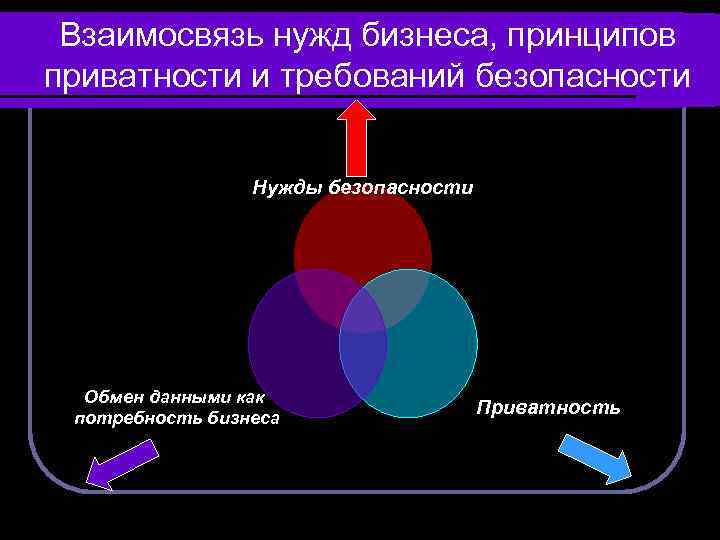

Взаимосвязь нужд бизнеса, принципов приватности и требований безопасности Нужды безопасности Обмен данными как потребность бизнеса Приватность

Расходы западных компаний на ИБ в пересчете на одного сотрудника в год, $ Оборот компании, $ Операционные Капитальные Тренинги вложения Более 1 млрд. Более 100 млн. Более 10 млн. 142 58 18 92 34 22 241 220 111 Менее 10 млн. 602 746 318

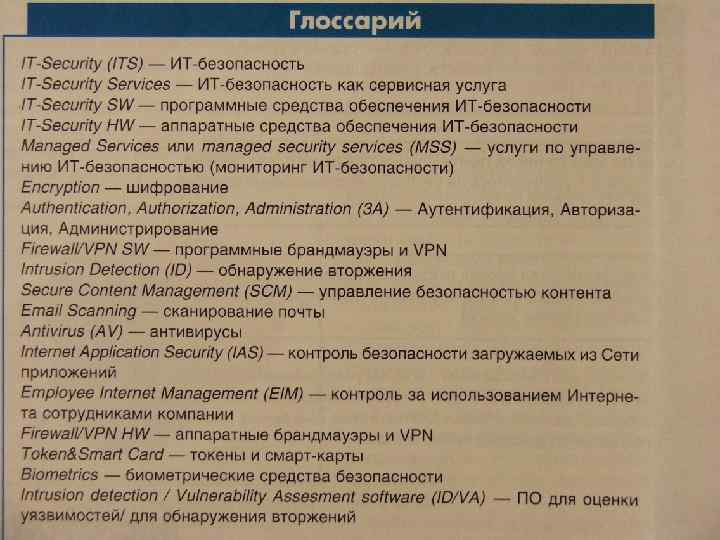

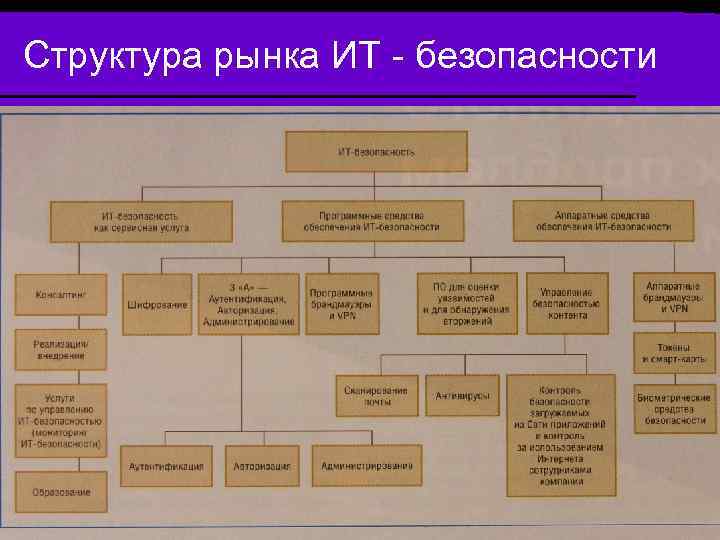

Структура рынка ИТ безопасности

Структура рынка ИТ - безопасности

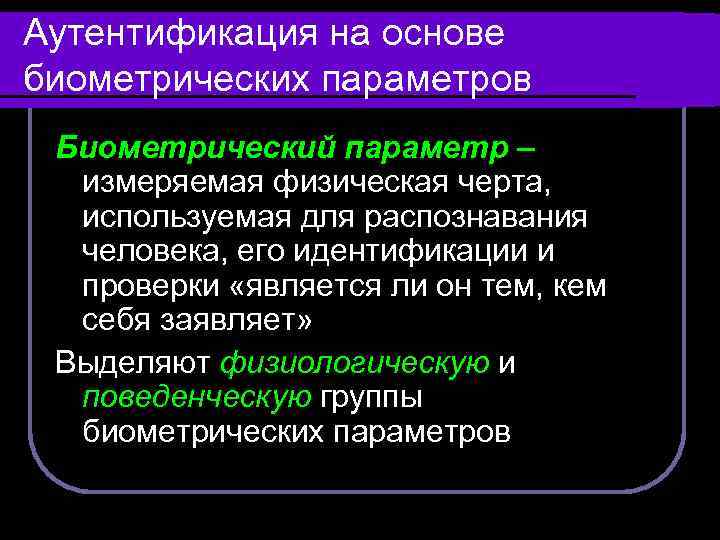

Аутентификация на основе биометрических параметров Биометрический параметр – измеряемая физическая черта, используемая для распознавания человека, его идентификации и проверки «является ли он тем, кем себя заявляет» Выделяют физиологическую и поведенческую группы биометрических параметров

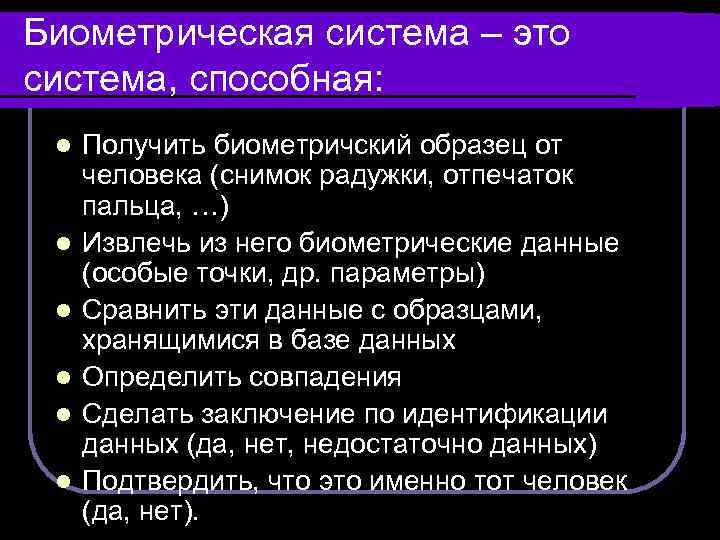

Биометрическая система – это система, способная: l l l Получить биометричский образец от человека (снимок радужки, отпечаток пальца, …) Извлечь из него биометрические данные (особые точки, др. параметры) Сравнить эти данные с образцами, хранящимися в базе данных Определить совпадения Сделать заключение по идентификации данных (да, нет, недостаточно данных) Подтвердить, что это именно тот человек (да, нет).

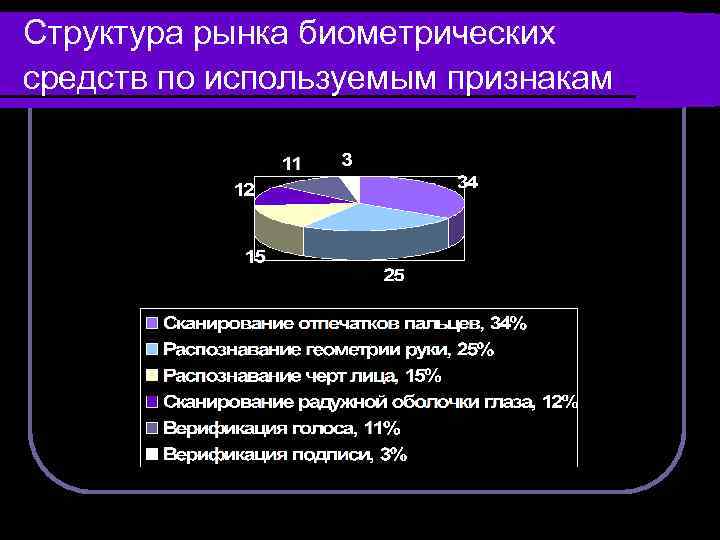

Структура рынка биометрических средств по используемым признакам

Перспективы рынка биометрииопределение комплекса параметров : l l l l Форма кисти Форма лица Термограмма лица Голос Подпись Радужная оболочка глаза Рисунок папиллярного узора пальца Фрагменты генетического кода Важным аспектом является умение осуществить действия на хорошей скорости с возможностью распознать муляж

Пример внедрения системы безопасности в Компании «Евросеть» l l l Около 4200 торговых салонов Более 1000 городов Оснащение – более 8000 компьютеров, взаимодействующих с центральным офисом посредством защищенных каналов связи Выход в Интернет Отсутствие единой политики ИТ безопасности, разное антивирусное ПО Наличие группы ИТ – безопасности в структуре компании

2006 г. - старт идеи: l Тендер на внедрение системы безопасности среди интеграторских фирм l Выиграла тендер компания «Инфосистемы Джет» l Предложено решение по созданию единого комплекса защиты на базе корпоративного продукта Symantec

Критерии отбора (по убыванию значимости): l Функционал l Цена l Простота внедрения l Возможность быстрого охвата огромной территории l Легкость администрирования l Др.

Март 2007 – начало внедрения; окончание - сентябрь 2007 l Во все 4200 точек направлено информационное письмо с инструкциями по инсталляции ПО с региональных серверов компании l В случае сбоев ручная установка с помощью специалистов «Инфосистемы Джет» l Окончательное тестирование корпоративного продукта Symantec Endpoint Protection 10. 0

Результаты: l l l Снижение среднестатистических инциндентов, вызванных действием вредоносного ПО на 30% Как следствие отсутствие простоев (рост объемов продаж, повышение качества обслуживания) Снизились затраты на администрирование антивирусных средств Централизация систем обеспечения ИБ – оптимальное решение для крупных дивизионально структурированных компаний Планируется дальнейшее усовершенствование системы и установка 11 версии Symantec Endpoint Protection (SEP 11. 0)

Недостатки – наличие остаточных инцидентов : l Разница между временем обнаружения и распознавания вирусов и рассылкой данных по антивирусным вендорам l Перебои в работе каналов связи, задержка в обновлении антивирусной базы данных l Человеческий фактор (внеплановые затраты) – ошибки при установке, при реализации технических политик, несвоевременное обновление…

10. Информационная безопасность.ppt