ИБ 3и4 уровни для РГФМ.ppt

- Количество слайдов: 47

ИБ Политика нижнего уровня (из 2 го уровня системы ИБ) Процедурный уровень (3 й уровень системы ИБ) Аппаратно-программный уровень (4 й уровень системы ИБ)

Политика нижнего уровня • Политика безопасности нижнего уровня относится к конкретным информационным сервисам. • Она включает в себя два аспекта – – цели – правила их достижения, поэтому ее порой трудно отделить от вопросов реализации. • В отличие от двух верхних уровней, рассматриваемая политика должна быть определена более подробно. • Есть много вещей, специфичных для отдельных видов услуг, которые нельзя единым образом регламентировать в рамках всей организации. Александра Михайловна Лобанова

Политика нижнего уровня В то же время, эти вещи настолько важны для обеспечения режима безопасности, что относящиеся к ним решения должны приниматься на управленческом, а не техническом уровне. Примеры вопросов, на которые следует дать ответ в политике безопасности нижнего уровня: • кто имеет право доступа к объектам, поддерживаемым сервисом? • при каких условиях можно читать и модифицировать данные? • как организован удаленный доступ к сервису? Александра Михайловна Лобанова

Процедурный уровень (3 й уровень системы ИБ) Основные классы мер • Меры безопасности, которые ориентированы на людей, а не на технические средства. • Именно люди формируют режим информационной безопасности, и они же оказываются главной угрозой, поэтому "человеческий фактор" заслуживает особого внимания. На процедурном уровне можно выделить следующие классы мер: • управление персоналом; • физическая защита; • поддержание работоспособности; • реагирование на нарушения режима безопасности; • планирование восстановительных работ. Александра Михайловна Лобанова

Управление персоналом начинается с составления описания должности. Желательно на данном этапе подключить к работе специалиста по информационной безопасности для определения компьютерных привилегий, ассоциируемых с должностью. • Существует два общих принципа: – разделение обязанностей; – минимизация привилегий. • Принцип разделения обязанностей предписывает так распределять роли и ответственность, чтобы один человек не мог нарушить критически важный для организации процесс • Принцип минимизации привилегий предписывает выделять пользователям только те права доступа, которые необходимы им для выполнения служебных обязанностей. Назначение этого принципа очевидно - уменьшить ущерб от случайных или умышленных некорректных действий. Когда кандидат определен, он должен пройти обучение; по крайней мере, его следует подробно ознакомить со служебными обязанностями, а также с нормами и процедурами информационной безопасности. Желательно, чтобы меры безопасности были им усвоены до вступления в должность и до заведения его системного счета с входным именем, паролем и привилегиями. Ликвидация системного счета пользователя, особенно в случае конфликта между сотрудником и организацией, должна производиться максимально оперативно Проблема обучения - одна из основных с точки зрения информационной безопасности. Если сотрудник не знаком с политикой безопасности своей организации, он не может стремиться к достижению сформулированных в ней целей. Не зная мер безопасности, он не сможет их соблюдать. Напротив, если сотрудник знает, что его действия протоколируются, Александра Михайловна Лобанова он, возможно, воздержится от нарушений •

Физическая защита Безопасность информационной системы зависит от окружения, в котором она функционирует. Необходимо принять меры для защиты зданий и прилегающей территории, поддерживающей инфраструктуры, вычислительной техники, носителей данных. Существуют следующие направления физической защиты: • физическое управление доступом; • противопожарные меры; • защита поддерживающей инфраструктуры; • защита от перехвата данных; • защита мобильных систем. Александра Михайловна Лобанова

Поддержание работоспособности • Недооценка факторов безопасности в повседневной работе - ахиллесова пята многих организаций. • Дорогие средства безопасности теряют смысл, если они плохо документированы, конфликтуют с другим программным обеспечением, а пароль системного администратора не менялся с момента установки. Можно выделить следующие направления повседневной деятельности: • поддержка пользователей; • поддержка программного обеспечения; • конфигурационное управление; • резервное копирование; • управление носителями; • документирование; • регламентные работы. Александра Михайловна Лобанова

Поддержание работоспособности • • Поддержка пользователей подразумевает консультирование и оказание помощи при решении разного рода проблем. Поддержка программного обеспечения - одно из важнейших средств обеспечения целостности информации. Прежде всего, необходимо следить за тем, какое программное обеспечение установлено на компьютерах. Если пользователи будут устанавливать программы по своему усмотрению, это может привести к заражению вирусами, а также появлению утилит, действующих в обход защитных средств. Вполне вероятно также, что "самодеятельность" пользователей постепенно приведет к хаосу на их компьютерах, а исправлять ситуацию придется системному администратору. Конфигурационное управление позволяет контролировать и фиксировать изменения, вносимые в программную конфигурацию. Прежде всего, необходимо застраховаться от случайных или непродуманных модификаций, уметь как минимум возвращаться к прошлой, работающей, версии. Фиксация изменений позволит легко восстановить текущую версию после аварии. Резервное копирование необходимо для восстановления программ и данных после аварий. И здесь целесообразно автоматизировать работу, сформировав компьютерное расписание создания копий. Нужно также наладить размещение копий в безопасном месте, защищенном от несанкционированного доступа, пожаров, протечек, то есть от всего, что может привести к краже или повреждению носителей. Целесообразно иметь несколько экземпляров резервных копий и часть из них хранить вне территории организации, защищаясь таким образом от крупных аварий и аналогичных инцидентов. Управлять носителями необходимо для обеспечения физической защиты и учета дискет, лент, печатных выдач и т. п. Управление носителями должно обеспечивать конфиденциальность, целостность и доступность информации, хранящейся вне компьютерных систем. Под физической защитой здесь понимается не только отражение попыток несанкционированного доступа, но и предохранение от вредных влияний окружающей среды (жары, холода, влаги, магнетизма). Управление носителями должно охватывать весь жизненный цикл - от закупки до выведения из эксплуатации. Документирование - неотъемлемая часть информационной безопасности. В виде документов оформляется почти все - от политики безопасности до журнала учета носителей. Важно, чтобы документация была актуальной, отражала именно текущее состояние дел, причем в непротиворечивом виде. К хранению одних документов (содержащих, например, анализ уязвимых мест системы и угроз) применимы требования обеспечения конфиденциальности, к другим, таким как план восстановления после аварий - требования целостности и доступности (в критической ситуации план необходимо найти и прочитать). Регламентные работы - очень серьезная угроза безопасности. Сотрудник, осуществляющий регламентные работы, получает исключительный доступ к системе, и на практике очень трудно проконтролировать, какие именно Александра Михайловна Лобанова действия он совершает. Здесь на первый план выходит степень доверия к тем, кто выполняет работу.

Реагирование на нарушения режима безопасности • Программа безопасности, принятая организацией, должна предусматривать набор оперативных мероприятий, направленных на обнаружение и нейтрализацию нарушений режима информационной безопасности. • Важно, чтобы в подобных случаях последовательность действий была спланирована заранее, поскольку меры нужно принимать срочные и скоординированные. Реакция на нарушения режима безопасности преследует три главные цели: • локализация инцидента и уменьшение наносимого вреда; • выявление нарушителя; • предупреждение повторных нарушений. Александра Михайловна Лобанова

Планирование восстановительных работ позволяет подготовиться к авариям, уменьшить ущерб от них и сохранить способность к функционированию хотя бы в минимальном объеме. Процесс планирования восстановительных работ можно разделить на следующие этапы: • выявление критически важных функций организации, установление приоритетов; • идентификация ресурсов, необходимых для выполнения критически важных функций; • определение перечня возможных аварий; • разработка стратегии восстановительных работ; • подготовка к реализации выбранной стратегии; • проверка стратегии. • Александра Михайловна Лобанова

Оценочные стандарты и технические спецификации. Два вида: • оценочных стандартов, направленных на классификацию информационных систем и средств защиты по требованиям безопасности; • технических спецификаций, регламентирующих различные аспекты реализации средств защиты. Важно отметить, что между этими видами нормативных документов нет глухой стены. Оценочные стандарты выделяют важнейшие, с точки зрения ИБ, аспекты ИС, играя роль архитектурных спецификаций. Другие технические спецификации определяют, как строить ИС предписанной архитектуры. Александра Михайловна Лобанова

Оценочные стандарты и технические спецификации. • стандарт Министерства обороны США "Критерии оценки доверенных компьютерных систем» - "Оранжевая книга" (по цвету обложки) был впервые опубликован в августе 1983 года). • ISO 27001 • BS 7799 Александра Михайловна Лобанова

"Оранжевая книга" Очевидно, однако, что абсолютно безопасных систем не существует, это абстракция. Есть смысл оценивать лишь степень доверия, которое можно оказать той или иной системе. В "Оранжевой книге" доверенная система определяется как "система, использующая достаточные аппаратные и программные средства, чтобы обеспечить одновременную обработку информации разной степени секретности группой пользователей без нарушения прав доступа". Александра Михайловна Лобанова

Доверенная вычислительная система • • • Важным средством обеспечения безопасности является механизм подотчетности (протоколирования). Доверенная система должна фиксировать все события, касающиеся безопасности. Ведение протоколов должно дополняться аудитом, то есть анализом регистрационной информации. Концепция доверенной вычислительной базы является центральной при оценке степени доверия безопасности. Доверенная вычислительная база - это совокупность защитных механизмов ИС (включая аппаратное и программное обеспечение), отвечающих за проведение в жизнь политики безопасности. Качество вычислительной базы определяется исключительно ее реализацией и корректностью исходных данных, которые вводит системный администратор. Основное назначение доверенной вычислительной базы - выполнять функции монитора обращений, то есть контролировать допустимость выполнения субъектами (активными сущностями ИС, действующими от имени пользователей) определенных операций над объектами (пассивными сущностями). Монитор проверяет каждое обращение пользователя к программам или данным на предмет согласованности с набором Александра Михайловна Лобанова

Монитор обращений должен обладать тремя качествами: • Изолированность. Необходимо предупредить возможность отслеживания работы монитора. • Полнота. Монитор должен вызываться при каждом обращении, не должно быть способов обойти его. • Верифицируемость. Монитор должен быть компактным, чтобы его можно было проанализировать и протестировать, будучи уверенным в полноте тестирования. Реализация монитора обращений называется ядром безопасности. Ядро безопасности - это основа, на которой строятся все защитные механизмы. Помимо перечисленных выше свойств монитора обращений, ядро должно гарантировать собственную неизменность. Александра Михайловна Лобанова

Виды гарантированности - Операционная гарантированность относится к архитектурным и реализационным аспектам системы - Технологическая - к методам построения и сопровождения. Операционная гарантированность включает в себя проверку следующих элементов: • архитектура системы; • целостность системы; • проверка тайных каналов передачи информации; • доверенное администрирование; • доверенное восстановление после сбоев. • • Операционная гарантированность - это способ убедиться в том, что архитектура системы и ее реализация действительно реализуют избранную политику безопасности. Технологическая гарантированность охватывает весь жизненный цикл ИС, то есть периоды проектирования, реализации, тестирования, продажи и сопровождения. Все перечисленные действия должны выполняться в соответствии с жесткими стандартами, чтобы исключить утечку информации Александра Михайловна Лобанова

Классы безопасности ранжирование информационных систем по степени доверия безопасности. • определяется четыре уровня доверия - D, C, B и A. Уровень D предназначен для систем, признанных неудовлетворительными. По мере перехода от уровня C к A к системам предъявляются все более жесткие требования. Уровни C и B подразделяются на классы (C 1, C 2, B 1, B 2, B 3) с постепенным возрастанием степени доверия. • Всего имеется шесть классов безопасности - C 1, C 2, B 1, B 2, B 3, A 1. Чтобы в результате процедуры сертификации систему можно было отнести к некоторому классу, ее политика безопасности и уровень гарантированности должны удовлетворять заданным требованиям. Александра Михайловна Лобанова

Классы безопасности • уровень C - произвольное управление доступом; • уровень B - принудительное управление доступом; • уровень A - верифицируемая безопасность. Александра Михайловна Лобанова

Два вида нормативных документов С помощью библиотек могут формироваться два вида нормативных документов: • Профиль защиты (ПЗ) представляет собой типовой набор требований, которым должны удовлетворять продукты и/или системы определенного класса (например, операционные системы на компьютерах в правительственных организациях). • Задание по безопасности содержит совокупность требований к конкретной разработке, выполнение которых обеспечивает достижение поставленных целей безопасности. Александра Михайловна Лобанова

Функциональные требования сгруппированы на основе выполняемой ими роли или обслуживаемой цели безопасности. Всего в "Общих критериях" представлено • 11 функциональных классов, • 66 семейств, • 135 компонентов. Классы функциональных требований ОК: • идентификация и аутентификация; • защита данных пользователя; • защита функций безопасности (требования относятся к целостности и контролю данных сервисов безопасности и реализующих их механизмов); • управление безопасностью (требования этого класса относятся к управлению атрибутами и параметрами безопасности); • аудит безопасности (выявление, регистрация, хранение, анализ данных, затрагивающих безопасность объекта оценки, реагирование на возможное нарушение безопасности); • доступ к объекту оценки; • приватность (защита пользователя от раскрытия и несанкционированного использования его идентификационных данных); • использование ресурсов (требования к доступности информации); • криптографическая поддержка (управление ключами); • связь (аутентификация сторон, участвующих в обмене данными); • доверенный маршрут/канал (для связи с сервисами безопасности). Александра Михайловна Лобанова

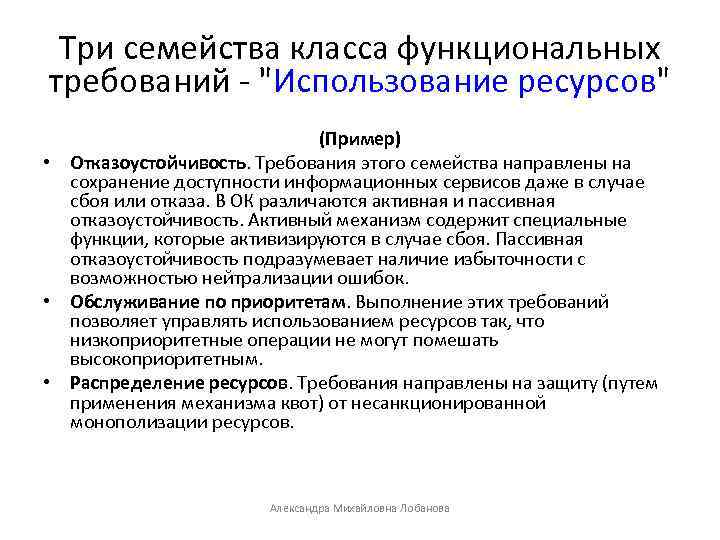

Три семейства класса функциональных требований - "Использование ресурсов" (Пример) • Отказоустойчивость. Требования этого семейства направлены на сохранение доступности информационных сервисов даже в случае сбоя или отказа. В ОК различаются активная и пассивная отказоустойчивость. Активный механизм содержит специальные функции, которые активизируются в случае сбоя. Пассивная отказоустойчивость подразумевает наличие избыточности с возможностью нейтрализации ошибок. • Обслуживание по приоритетам. Выполнение этих требований позволяет управлять использованием ресурсов так, что низкоприоритетные операции не могут помешать высокоприоритетным. • Распределение ресурсов. Требования направлены на защиту (путем применения механизма квот) от несанкционированной монополизации ресурсов. Александра Михайловна Лобанова

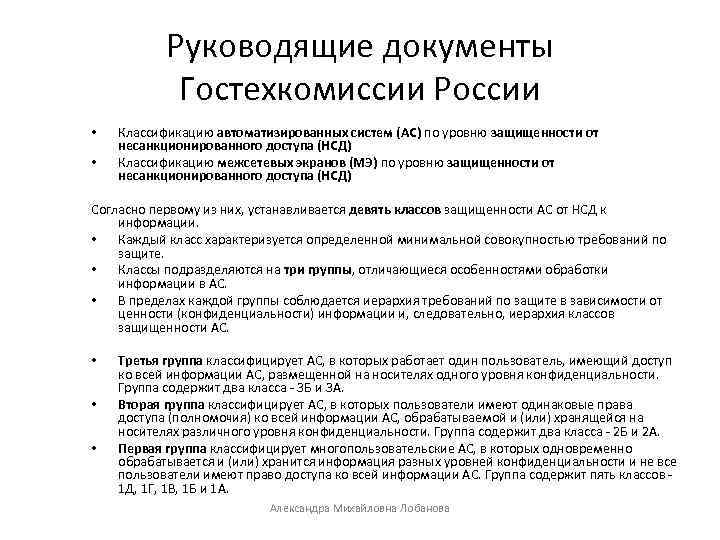

Руководящие документы Гостехкомиссии России • • Классификацию автоматизированных систем (АС) по уровню защищенности от несанкционированного доступа (НСД) Классификацию межсетевых экранов (МЭ) по уровню защищенности от несанкционированного доступа (НСД) Согласно первому из них, устанавливается девять классов защищенности АС от НСД к информации. • Каждый класс характеризуется определенной минимальной совокупностью требований по защите. • Классы подразделяются на три группы, отличающиеся особенностями обработки информации в АС. • В пределах каждой группы соблюдается иерархия требований по защите в зависимости от ценности (конфиденциальности) информации и, следовательно, иерархия классов защищенности АС. • • • Третья группа классифицирует АС, в которых работает один пользователь, имеющий доступ ко всей информации АС, размещенной на носителях одного уровня конфиденциальности. Группа содержит два класса - 3 Б и 3 А. Вторая группа классифицирует АС, в которых пользователи имеют одинаковые права доступа (полномочия) ко всей информации АС, обрабатываемой и (или) хранящейся на носителях различного уровня конфиденциальности. Группа содержит два класса - 2 Б и 2 А. Первая группа классифицирует многопользовательские АС, в которых одновременно обрабатывается и (или) хранится информация разных уровней конфиденциальности и не все пользователи имеют право доступа ко всей информации АС. Группа содержит пять классов - 1 Д, 1 Г, 1 В, 1 Б и 1 А. Александра Михайловна Лобанова

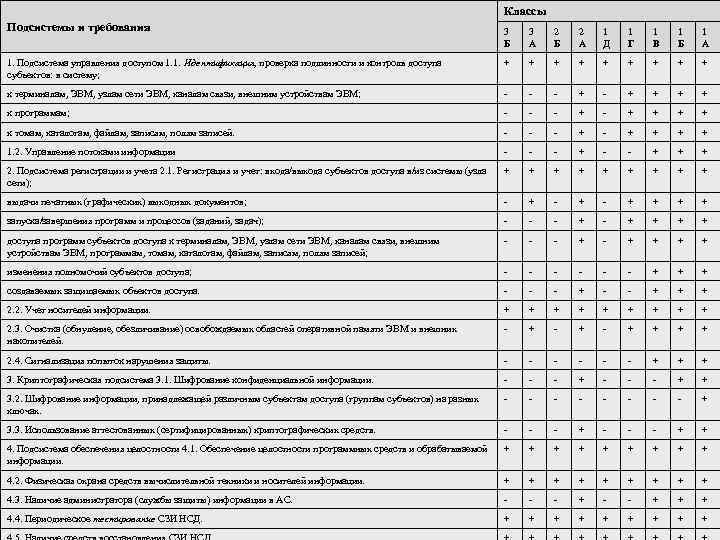

Классы Подсистемы и требования 3 Б 3 А 2 Б 2 А 1 Д 1 Г 1 В 1 Б 1 А 1. Подсистема управления доступом 1. 1. Идентификация, проверка подлинности и контроль доступа субъектов: в систему; + + + + + к терминалам, ЭВМ, узлам сети ЭВМ, каналам связи, внешним устройствам ЭВМ; - - - + + + + к программам; - - - + + + + к томам, каталогам, файлам, записям, полям записей. - - - + + + + 1. 2. Управление потоками информации - - - + + + 2. Подсистема регистрации и учета 2. 1. Регистрация и учет: входа/выхода субъектов доступа в/из системы (узла сети); + + + + + выдачи печатных (графических) выходных документов; - + - + + запуска/завершения программ и процессов (заданий, задач); - - - + + + + доступа программ субъектов доступа к терминалам, ЭВМ, узлам сети ЭВМ, каналам связи, внешним устройствам ЭВМ, программам, томам, каталогам, файлам, записям, полям записей; - - - + + + + изменения полномочий субъектов доступа; - - - + + + создаваемых защищаемых объектов доступа. - - - + + + 2. 2. Учет носителей информации. + + + + + 2. 3. Очистка (обнуление, обезличивание) освобождаемых областей оперативной памяти ЭВМ и внешних накопителей. - + - + + 2. 4. Сигнализация попыток нарушения защиты. - - - + + + 3. Криптографическая подсистема 3. 1. Шифрование конфиденциальной информации. - - - + + 3. 2. Шифрование информации, принадлежащей различным субъектам доступа (группам субъектов) на разных ключах. - - - - + 3. 3. Использование аттестованных (сертифицированных) криптографических средств. - - - + + 4. Подсистема обеспечения целостности 4. 1. Обеспечение целостности программных средств и обрабатываемой информации. + + + + + 4. 2. Физическая охрана средств вычислительной техники и носителей информации. + + + + + 4. 3. Наличие администратора (службы защиты) информации в АС. - - - + + + 4. 4. Периодическое тестирование СЗИ НСД. + + + + + Александра Михайловна Лобанова

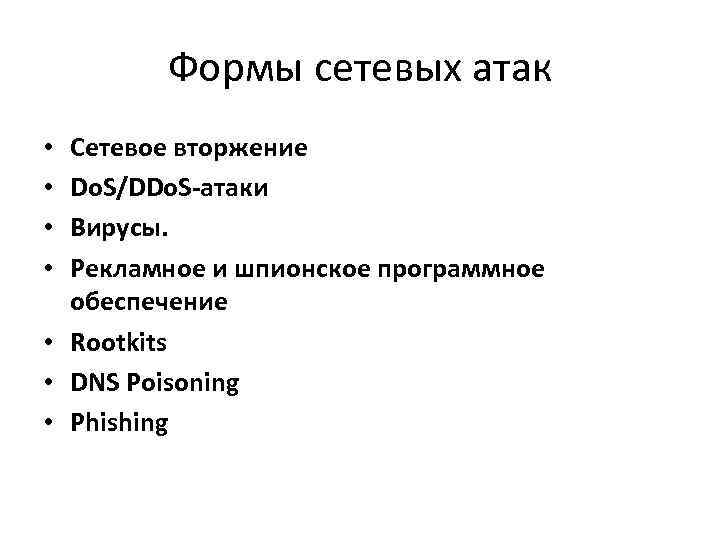

Формы сетевых атак Сетевое вторжение Do. S/DDo. S-атаки Вирусы. Рекламное и шпионское программное обеспечение • Rootkits • DNS Poisoning • Phishing • •

Формы сетевых атак (1) • Сетевое вторжение. В случае использования сетевого вторжения хакер, не имеющий прав доступа, пытается удаленно проникнуть в сеть для осуществления враждебных действий. • Do. S/DDo. S-атаки (Distributed Denial Of Service). В случае Do. Sатаки подвергнутые нападению системы становятся недоступными зачастую из-за монопольного захвата сетевых ресурсов. Распределенные Do. S-атаки (DDo. S) используют множество компьютерных систем, возможно, сотни, для посылки трафика на выбранные адреса. Программы, установленные злоумышленниками на этих компьютерах, принято называть "зомби". • Вирусы. Вирус – это компьютерная программа, которая «заражает» другие программы своими копиями, клонируя себя с диска на диск или от одной системы к другой по компьютерным сетям. Вирус запускается и производит свои разрушительные действия при работе «зараженной» программы. Троянский конь (Spyware) - программа, записывающая все нажатия клавиш на терминале или мышке, способна записывать screenshot'ы и передавать эти данные удаленному хозяину.

Формы сетевых атак (2) • • Рекламное и шпионское программное обеспечение. Рекламное ПО – это программы, которые при запуске демонстрируют рекламные баннеры. Они могут проявляться в виде выскакивающих окон или полоски на экране компьютера. Шпионское ПО используется для получения сведений о персональных данных пользователя и передаче их третьей стороне. Rootkits. Rootkit – это программа, внедряющаяся в операционную систему и перехватывающая команды доступа к файлам на жестком диске, которые другие программы используют для осуществления основных функций. Rootkit маскируется среди ОС и сервисных программ и контролирует все их действия. DNS Poisoning. Серверы системы доменных имен перенаправляют трафик с нормальных ресурсов на «зараженные» , с которых вредоносное и шпионское ПО скрытно проникает на компьютер жертвы. Phishing - получение паролей, PIN-кодов и пр. (последующая кража информации). Этот вид атаки начинается с рассылки почтовых сообщений, содержащих ссылку на известный ресурс (или имитирующий такую ссылку). Дизайн WEB-страницы обычно копируется с воспроизводимого ресурса. На фальсифицируемой странице может быть, например, написано, что банк, где вы имеете счет, проводит акцию по проверке безопасности доступа. Вам предлагается ввести номер вашей кредитной карты и PIN-код.

Программно- технический уровень (Программно/ программно-аппаратные комплексы) – 4 уровень системы ИБ • Корпоративные межсетевые экраны • Сетевые системы обнаружения и предотвращения атак (ID&PS) • Безопасность электронной почты • Корпоративные антивирусы • Системы защиты от утечек данных (Data Loss (Leak) Prevention, DLP) • Контроль доступа к порталам • SIEM – решения (Security Information &Event Management) • Виртуальные частные сети Александра Михайловна Лобанова

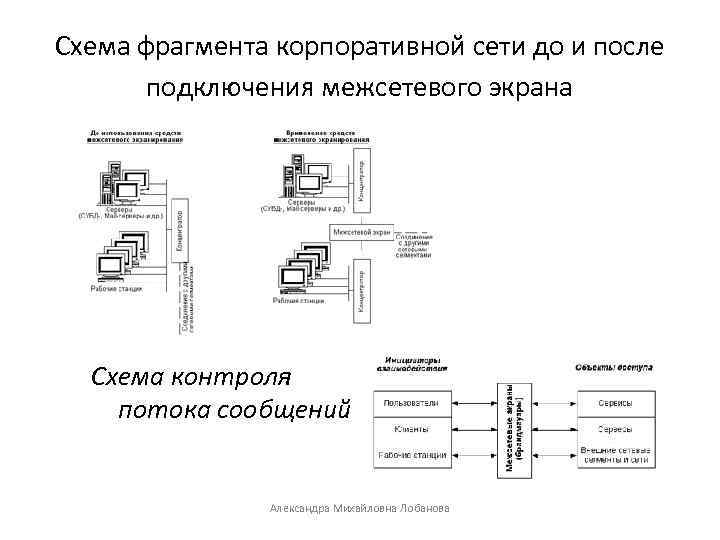

Схема фрагмента корпоративной сети до и после подключения межсетевого экрана Схема контроля потока сообщений Александра Михайловна Лобанова

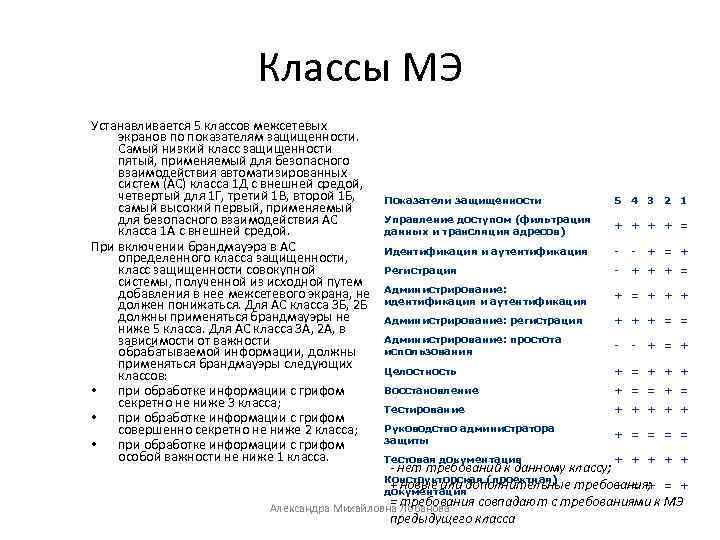

Классы МЭ Устанавливается 5 классов межсетевых экранов по показателям защищенности. Самый низкий класс защищенности пятый, применяемый для безопасного взаимодействия автоматизированных систем (АС) класса 1 Д с внешней средой, четвертый для 1 Г, третий 1 В, второй 1 Б, самый высокий первый, применяемый для безопасного взаимодействия АС класса 1 А с внешней средой. При включении брандмауэра в АС определенного класса защищенности, класс защищенности совокупной системы, полученной из исходной путем добавления в нее межсетевого экрана, не должен понижаться. Для АС класса 3 Б, 2 Б должны применяться брандмауэры не ниже 5 класса. Для АС класса 3 А, 2 А, в зависимости от важности обрабатываемой информации, должны применяться брандмауэры следующих классов: • при обработке информации с грифом секретно не ниже 3 класса; • при обработке информации с грифом совершенно секретно не ниже 2 класса; • при обработке информации с грифом особой важности не ниже 1 класса. Показатели защищенности 5 4 3 2 1 Управление доступом (фильтрация данных и трансляция адресов) + + = Идентификация и аутентификация - - Регистрация - + + + = Администрирование: идентификация и аутентификация + = + + + Администрирование: регистрация + + + = = Администрирование: простота использования - Целостность + = + + + Восстановление + = = + = Тестирование + + + Руководство администратора защиты + = = Тестовая документация + + + - + = + - нет требований к данному классу; Конструкторская (проектная) + = + + новые или дополнительные требования; = + документация = требования совпадают с требованиями к МЭ Александра Михайловна Лобанова предыдущего класса

Корпоративные межсетевые экраны лидеры Cisco, Check. Point, Juniper, Nokia, Symantec; Существуют персональные МСЭ и домашние МСЭ (нельзя использовать в корпоративной среде) Межсетевой экран или firewall - одно из наиболее эффективных средств защиты сети от НСД (Несанкционированный доступ), вирусных и Do. S (или DDo. S) атак. Межсетевой экран часто определяют как набор средств, существующих для запрета нежелательного доступа в локальную сеть или утечки информации из сети. Экран устанавливается на границе защищаемой сети и фильтрует все входящие и исходящие данные, пропуская только разрешенные. При этом межсетевые экраны могут быть установленных и на отдельных компьютерах корпоративной сети для ограничения доступа пользователей к определенным узлам и данным. Межсетевой экран можно считать эффективным, если он удовлетворяет следующим требованиям: • Межсетевой экран должен фильтровать все данные входящие/исходящие из сети. • Сам межсетевой экран не может быть доступен ни из внешней, ни из внутренней сети. В самом начале корпоративная сеть каждого предприятия имевшего выход в интернет, оснащалась одним экраном. Однако, по мере роста количества филиалов и падения цен на цифровые линии многие крупные предприятия позволили удаленным офисам соединяться с сетью Internet (а так же другими сетями) напрямую, а не через главный корпоративный межсетевой экран. Это явление потребовало централизованного управления политикой безопасности для всех межсетевых экранов. Появилось три категории межсетевых экранов: • Межсетевые экраны для предприятий • Межсетевые экраны-приложения • Встроенные межсетевые экраны Александра Михайловна Лобанова

Сетевые системы обнаружения и предотвращения атак (ID&PS) Intrusion Detection and Prevention Systems лидеры Cisco, ISS, Symantec, Mc. Afee, 3 Com, Juniper Под ID&PS подразумевается технология в целом, включая • классические системы обнаружения и предотвращения атак, • системы предотвращения аномалий, • системы отражения атак прикладного уровня (application security gateway или application assurance platform) и т. д. В последнее время стало очень трудно провести четкую грань между понятиями «атака» и «не атака» . Следовательно, современные и эффективные ID&PS должны обнаруживать очень широкий спектр возможных несанкционированных действий, для которых не всегда можно разработать сигнатуру. Решить эту задачу можно только комбинируя различные методы идентификации подозрительной активности: • сигнатурный, • поведенческий, • эвристический и т. д. Такой подход позволит обнаруживать не только ставшие классикой SYN Flood, Ping of Death, переполнение буфера, черви и т. д. , но и вирусы, спам, «отказ в обслуживании» и другие нарушения политики безопасности. Александра Михайловна Лобанова

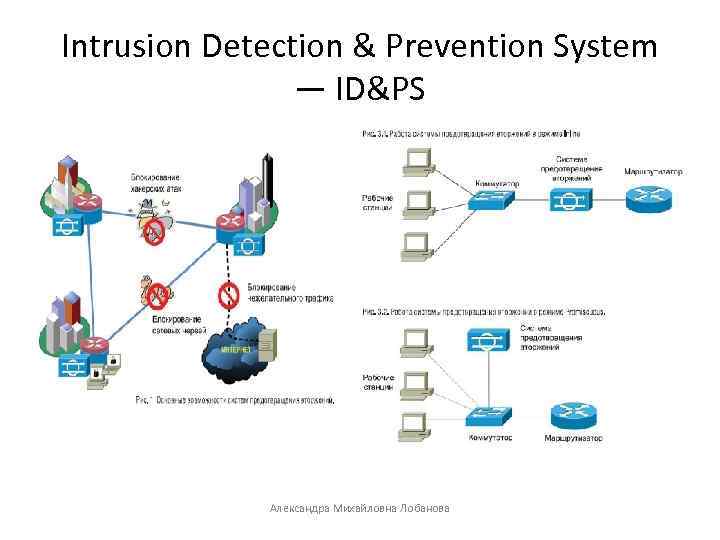

Intrusion Detection & Prevention System — ID&PS Александра Михайловна Лобанова

Системы обнаружения вторжений используются для обнаружения некоторых типов вредоносной активности: • • сетевые атаки против уязвимых сервисов, атаки, направленные на повышение привилегий, неавторизованный доступ к важным файлам, а также действия вредоносного программного обеспечения (компьютерных вирусов, троянов и червей)

Обычно архитектура СОВ включает: • сенсорную подсистему, предназначенную для сбора событий, связанных с безопасностью защищаемой системы • подсистему анализа, предназначенную для выявления атак и подозрительных действий на основе данных сенсоров • хранилище, обеспечивающее накопление первичных событий и результатов анализа • консоль управления, позволяющая конфигурировать СОВ, наблюдать за состоянием защищаемой системы и СОВ, просматривать выявленные подсистемой анализа инциденты

• Безопасность электронной почты - включает множество решений, направленных на защиту от спама, антивирусную проверку (собственными силами или за счет интеграции с решениями третьих фирм), обнаружение почтовых атак, контроль утечки конфиденциальной информации, шифрование исходящей почтовой переписки. (лидер Symantec) • Корпоративные антивирусы (Symantec, Mc. Afee, Trend Micro). Хороший антивирус - это не только и не столько умение обнаруживать известные и неизвестные вредоносные программы. Корпоративный пользователь ценит и разнообразие поддерживаемых платформ, механизм распределения обновлений, генерацию отчетов, качественную поддержку заказчика, интеграцию с имеющейся инфраструктурой защиты Александра Михайловна Лобанова

Системы защиты от утечек данных(Data Loss (Leak) Prevention, DLP) Направлены на угрозы, исходящие изнутри периметра: • неумышленные утечкам информации, • злонамеренные действия инсайдеров, нацеленные на кражи данных. DLP позволяют присваивать разноформатной информации различные атрибуты конфиденциальности и контролировать обращение с нею, оперативно реагируя на отступления от заданных для этого правил. Благодаря этому DLP-системы в состоянии перекрывать утечки данных • по электронной почте, • через печатающие устройства, • сменные носители информации, • беспроводные локальные сетевые соединения, • ftp-каналы, • системы мгновенного обмена сообщениями, • веб-почту • социальные сети.

Контроль доступа(Identity and Access Management System, IAMS) • • специализированные централизованные системы управления идентификационными данными и доступом пользователей, решающим задачи консолидации и автоматизации управления доступом пользователей к информационно-вычислительным ресурсам. С помощью систем IAMS после предъявления единого для всех приложений идентификатора и подтверждения его подлинности через аутентификацию пользователь на основании учетной записи авторизуется для исполнения в информационной среде назначенной ему в соответствии с корпоративными политиками безопасности бизнес-роли (или ролей). Внедрение таких систем предполагает проведение большой подготовительной организационной работы, связанной с поддержкой и контролем доступа по ролевой модели пользователей. Развертывание IAMS считается высокоприоритетной задачей при построении корпоративной информационной среды.

Контроль доступа к порталам (Extranet Access Management EAM • ~ системы идентификации, аутентификации и авторизации ) • это направление развилось из сегмента Identity and access Management. Лидеры IBM, Sun, Novell, CA, RSA, Oracle, Entrust Александра Михайловна Лобанова

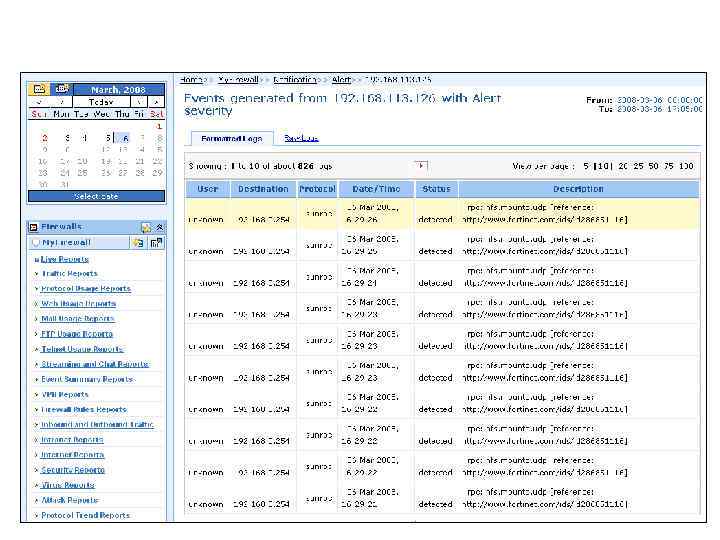

SIEM – решения (Security Information &Event Management) – решения по управлению ИБ Полнофункциональные SIEM – решения есть у Cisco, net. Forensics, IBM, Network Intelligence) Комплексная система управления Symantec Security Management System включает в себя диспетчеры: • Event Manager, • Incident Manager • Enterprise Security Manager. Она позволяет: • составить общее представление о состоянии ИБ на предприятии • обеспечивает согласованное представление данных в реальном времени для всех уровней сети и различных технологий защиты, • при этом безопасностью сети можно управлять с центральной консоли. • система определяет степень влияния угроз на информационные ресурсы и выделяет требующие первоочередного внимания. Symantec Event Manager for Antivirus получает данные (события) от антивирусов, Symantec Event Manager for Intrusion Protection – от IDS, а Symantec Event Manager for Security Gateways – от межсетевых экранов. Следуя общему подходу, они нормализуются, сохраняются в базе данных, коррелируются и обрабатываются, после чего информация выводится на экран администратора. Как считают в Symantec, такая структура взаимодействия продуктов дает возможность создать надежную, управляемую и масштабируемую систему безопасности предприятия. Встроенные средства позволяют провести проверку систем на соответствие отраслевым, законодательным и корпоративным стандартам безопасности. Александра Михайловна Лобанова

Александра Михайловна Лобанова

Виртуальные частные сети Virtual Private Network — виртуальная частная сеть) — обобщённое название технологий, позволяющих обеспечить одно или несколько сетевых соединений (логическую сеть) поверх другой сети (например, Интернет). Несмотря на то, что коммуникации осуществляются по сетям с меньшим неизвестным уровнем доверия (например, по публичным сетям), уровень доверия к построенной логической сети не зависит от уровня доверия к базовым сетям благодаря: • использованию средств криптографии (шифрования, аутентификации, • инфраструктуры открытых ключей, • средств для защиты от повторов и изменений передаваемых по логической сети сообщений). В зависимости от применяемых протоколов и назначения, VPN может обеспечивать соединения трёх видов: узел-узел, узелсеть и сеть-сеть.

Работы по обеспечению ИБ включают: • • аудит безопасности ИС анализ рисков разработка организационных документов по ИБ проектирование и внедрения комплексных систем защиты информации, аттестация автоматизированных систем сертификационные испытания средств защиты техническая поддержка и сервисное обслуживания средств и систем защиты информации. мониторинг и контроль защищенности корпоративных информационных систем Александра Михайловна Лобанова

Аудит безопасности • Тестовые взломы • Экспресс- обследование • Аттестация систем на соответствие требованиям защищенности информационных ресурсов • Предпроектное обследование

Аудит информационной безопасности процесс сбора и анализа информации об АС, необходимой для последующего проведения качественной или количественной оценки уровня защиты от атак злоумышленников. Существует множество случаев, в которых целесообразно проводить аудит безопасности. • аудит АС с целью подготовки технического задания на проектирование и разработку системы защиты информации; • аудит АС после внедрения системы безопасности для оценки уровня её эффективности; • аудит, направленный на приведение действующей системы безопасности в соответствие требованиям российского или международного законодательства; • аудит, предназначенный для систематизации и упорядочивания существующих мер защиты информации; • аудит в целях расследования произошедшего инцидента, связанного с нарушением информационной безопасности. Александра Михайловна Лобанова

Виды аудита безопасности • экспертный аудит безопасности, в процессе которого выявляются недостатки в системе мер защиты информации на основе имеющегося опыта экспертов, участвующих в процедуре обследования; • оценка соответствия рекомендациям Международного стандарта ISO 17799, а также требованиям руководящих документов ФСТЭК (Гостехкомиссии); • инструментальный анализ защищённости АС, направленный на выявление и устранение уязвимостей программно-аппаратного обеспечения системы; • комплексный аудит, включающий в себя все вышеперечисленные формы проведения обследования. Каждый из вышеперечисленных видов аудита может проводиться по отдельности или в комплексе в зависимости от тех задач, которые необходимо решить предприятию. В качестве объекта аудита может выступать как АС компании в целом, так и её отдельные сегменты, в которых проводится обработка информации, подлежащей защите. Александра Михайловна Лобанова

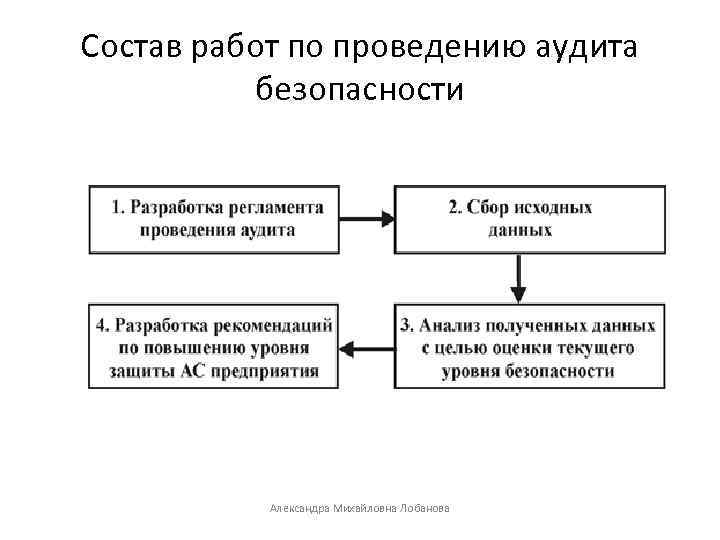

Состав работ по проведению аудита безопасности Александра Михайловна Лобанова

Тенденции ИБ • Растущая роль законодательного регулирования • Переход ИБ в разряд стратегических приоритетов предприятия – Внедряют как средства блокирования доступа сотрудников к тем ресурсам, которые не нужны им для работы, таки и средства наблюдения непосредственно за сотрудниками – Переход компьютерных средств предотвращения вторжения к полнофункциональными средствам защиты от НСД, совмещающим такие функции как МСЭ, контроль над деятельностью пользователей, работой процессом в приложений, использованием внешних носителей информации и т. п. – побочный эффект – повышение производительности труда. Александра Михайловна Лобанова

ИБ 3и4 уровни для РГФМ.ppt