37f0b9dfb55056b23ffb52fe3884dca1.ppt

- Количество слайдов: 26

Hotspots Wifi

Hotspots Wifi

Plan 1 Généralités sur les hotspots 2 Principes des hotspots 3 Principes du serveur Radius 4 Vulnérabilités

Plan 1 Généralités sur les hotspots 2 Principes des hotspots 3 Principes du serveur Radius 4 Vulnérabilités

Objectifs des hotspots 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités v Fournir une connexion simplifiée pour les utilisateurs § Configuration du client à la portée de tout le monde v Fournir un accès Wi. Fi dans les lieux publics à forte affluence § Un maximum de hotpots sont présents dans les plus grandes villes

Objectifs des hotspots 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités v Fournir une connexion simplifiée pour les utilisateurs § Configuration du client à la portée de tout le monde v Fournir un accès Wi. Fi dans les lieux publics à forte affluence § Un maximum de hotpots sont présents dans les plus grandes villes

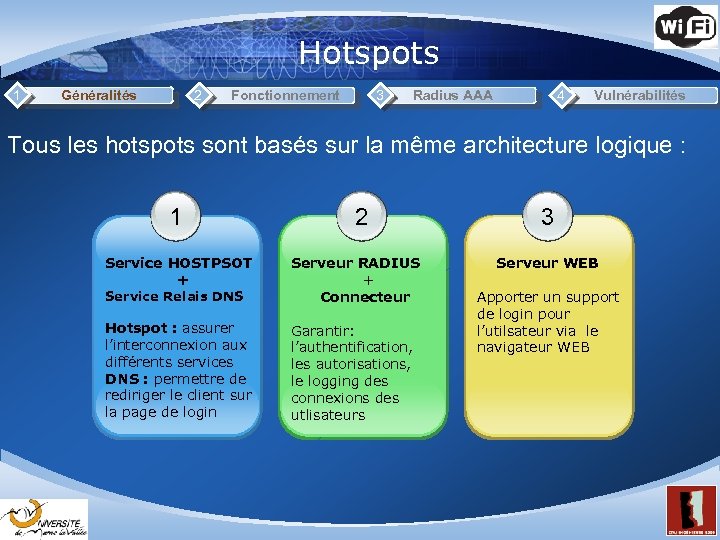

Hotspots 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités Tous les hotspots sont basés sur la même architecture logique : 1 2 3 Service HOSTPSOT + Serveur WEB Service Relais DNS Serveur RADIUS + Connecteur Hotspot : assurer l’interconnexion aux différents services DNS : permettre de rediriger le client sur la page de login Garantir: l’authentification, les autorisations, le logging des connexions des utlisateurs Apporter un support de login pour l’utilsateur via le navigateur WEB

Hotspots 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités Tous les hotspots sont basés sur la même architecture logique : 1 2 3 Service HOSTPSOT + Serveur WEB Service Relais DNS Serveur RADIUS + Connecteur Hotspot : assurer l’interconnexion aux différents services DNS : permettre de rediriger le client sur la page de login Garantir: l’authentification, les autorisations, le logging des connexions des utlisateurs Apporter un support de login pour l’utilsateur via le navigateur WEB

Types de hotspots 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités 3 catégories majeures de hotspots : v Hotpsots public payant (Orange, Neuf…) v Hotspots public communautaire (FON…. ) v Hotspots « privé » (entreprises, universités)

Types de hotspots 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités 3 catégories majeures de hotspots : v Hotpsots public payant (Orange, Neuf…) v Hotspots public communautaire (FON…. ) v Hotspots « privé » (entreprises, universités)

Hotspots Publics Payants 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités v Orange § Offre intégrée et activable dans les livebox des particuliers § Offre intégrable gratuitement chez les professionnels par Orange § Connexions payantes pour n’importe quel utilisateur v Netopia § Solutions à la charge de l’exploitant (Abonnement) § Possibilité de faire payer ou non les utilisateurs de ce réseau § Solution tout en un v Neuf § Hotpsot public payant avec ou sans abonnement § Raccordement avec plusieurs opérateurs

Hotspots Publics Payants 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités v Orange § Offre intégrée et activable dans les livebox des particuliers § Offre intégrable gratuitement chez les professionnels par Orange § Connexions payantes pour n’importe quel utilisateur v Netopia § Solutions à la charge de l’exploitant (Abonnement) § Possibilité de faire payer ou non les utilisateurs de ce réseau § Solution tout en un v Neuf § Hotpsot public payant avec ou sans abonnement § Raccordement avec plusieurs opérateurs

Hotspots Publics Communautaires 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités v FON § Accès gratuit pour les abonnés § Pour être abonné -> nécessité de mettre en place un hotspot FON chez soi (Fonera …. ) v Free-hotspot § Utilisé par Mac. Donald depuis 1 an § Accès gratuit pour tout le monde § Gratuit -> Inconvénient publicité

Hotspots Publics Communautaires 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités v FON § Accès gratuit pour les abonnés § Pour être abonné -> nécessité de mettre en place un hotspot FON chez soi (Fonera …. ) v Free-hotspot § Utilisé par Mac. Donald depuis 1 an § Accès gratuit pour tout le monde § Gratuit -> Inconvénient publicité

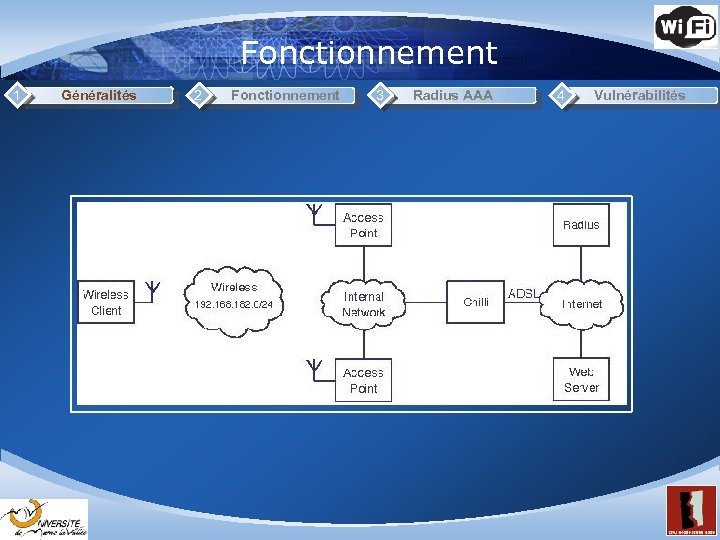

Hotspots privés 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités Logiciels libres généralement utilisés : Chillispot + dnsmasq + freeradius + mysql + apache 2 v Solution tout en un : § Linksys : DD-WRT, Openwrt v Solutions Séparées (Entreprise Avec services délocalisés) : § Voir schéma page suivante

Hotspots privés 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités Logiciels libres généralement utilisés : Chillispot + dnsmasq + freeradius + mysql + apache 2 v Solution tout en un : § Linksys : DD-WRT, Openwrt v Solutions Séparées (Entreprise Avec services délocalisés) : § Voir schéma page suivante

Fonctionnement 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités

Fonctionnement 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités

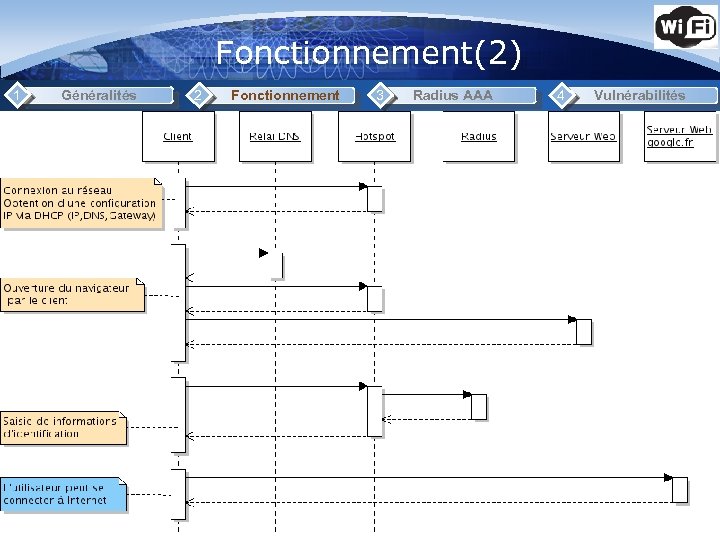

Fonctionnement(2) 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités

Fonctionnement(2) 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités

Radius 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités v Radius protocole client / serveur v Objectif : rassembler toutes les données d’identification : § Authentification § Autorisation § Logging v …. .

Radius 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités v Radius protocole client / serveur v Objectif : rassembler toutes les données d’identification : § Authentification § Autorisation § Logging v …. .

Radius (2) 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités v Client -> NAS (Network Acces Service) § Bornes wifi (EAP) § Routeurs § Daemon hotspot v Exemples de serveurs RADIUS : § Freeradius § Openradius § Radius Cisco

Radius (2) 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités v Client -> NAS (Network Acces Service) § Bornes wifi (EAP) § Routeurs § Daemon hotspot v Exemples de serveurs RADIUS : § Freeradius § Openradius § Radius Cisco

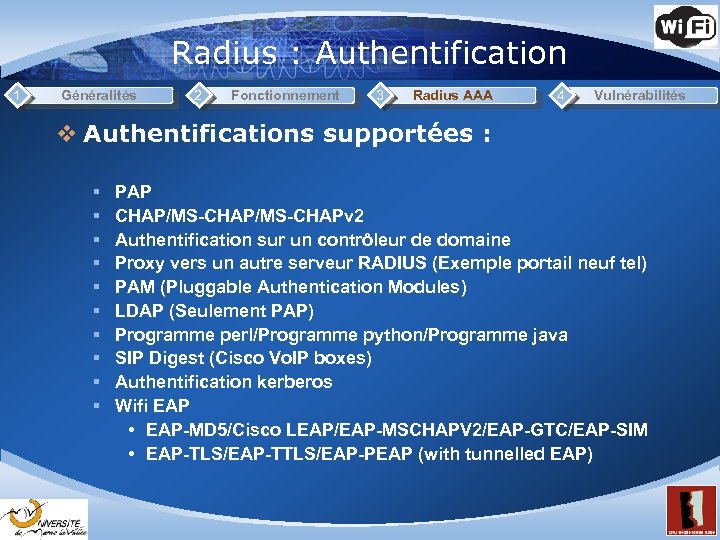

Radius : Authentification 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités v Authentifications supportées : § § § § § PAP CHAP/MS-CHAPv 2 Authentification sur un contrôleur de domaine Proxy vers un autre serveur RADIUS (Exemple portail neuf tel) PAM (Pluggable Authentication Modules) LDAP (Seulement PAP) Programme perl/Programme python/Programme java SIP Digest (Cisco Vo. IP boxes) Authentification kerberos Wifi EAP • EAP-MD 5/Cisco LEAP/EAP-MSCHAPV 2/EAP-GTC/EAP-SIM • EAP-TLS/EAP-TTLS/EAP-PEAP (with tunnelled EAP)

Radius : Authentification 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités v Authentifications supportées : § § § § § PAP CHAP/MS-CHAPv 2 Authentification sur un contrôleur de domaine Proxy vers un autre serveur RADIUS (Exemple portail neuf tel) PAM (Pluggable Authentication Modules) LDAP (Seulement PAP) Programme perl/Programme python/Programme java SIP Digest (Cisco Vo. IP boxes) Authentification kerberos Wifi EAP • EAP-MD 5/Cisco LEAP/EAP-MSCHAPV 2/EAP-GTC/EAP-SIM • EAP-TLS/EAP-TTLS/EAP-PEAP (with tunnelled EAP)

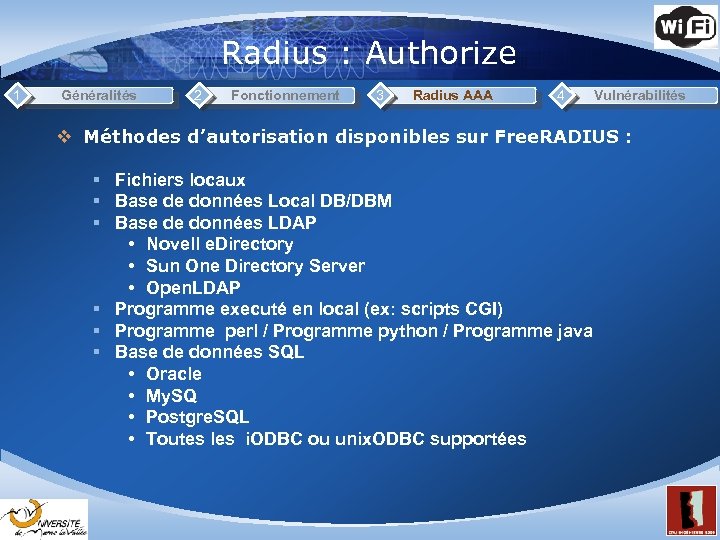

Radius : Authorize 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités v Méthodes d’autorisation disponibles sur Free. RADIUS : § Fichiers locaux § Base de données Local DB/DBM § Base de données LDAP • Novell e. Directory • Sun One Directory Server • Open. LDAP § Programme executé en local (ex: scripts CGI) § Programme perl / Programme python / Programme java § Base de données SQL • Oracle • My. SQ • Postgre. SQL • Toutes les i. ODBC ou unix. ODBC supportées

Radius : Authorize 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités v Méthodes d’autorisation disponibles sur Free. RADIUS : § Fichiers locaux § Base de données Local DB/DBM § Base de données LDAP • Novell e. Directory • Sun One Directory Server • Open. LDAP § Programme executé en local (ex: scripts CGI) § Programme perl / Programme python / Programme java § Base de données SQL • Oracle • My. SQ • Postgre. SQL • Toutes les i. ODBC ou unix. ODBC supportées

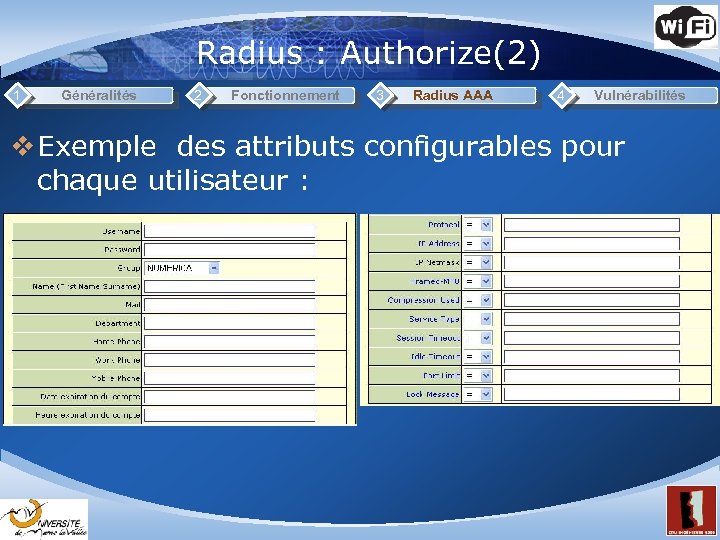

Radius : Authorize(2) 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités v Exemple des attributs configurables pour chaque utilisateur :

Radius : Authorize(2) 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités v Exemple des attributs configurables pour chaque utilisateur :

Radius : Accounting 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités v Fonctionnalités de logging de base : § § Logging des actions de l’utilisateur Comptabilisation du trafic d’entrée/sortie Comptabilisation du temps de connexion Collecte des adresses MAC/IP associées à l’utilisateur § Collecte des informations transmises par le NAS

Radius : Accounting 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités v Fonctionnalités de logging de base : § § Logging des actions de l’utilisateur Comptabilisation du trafic d’entrée/sortie Comptabilisation du temps de connexion Collecte des adresses MAC/IP associées à l’utilisateur § Collecte des informations transmises par le NAS

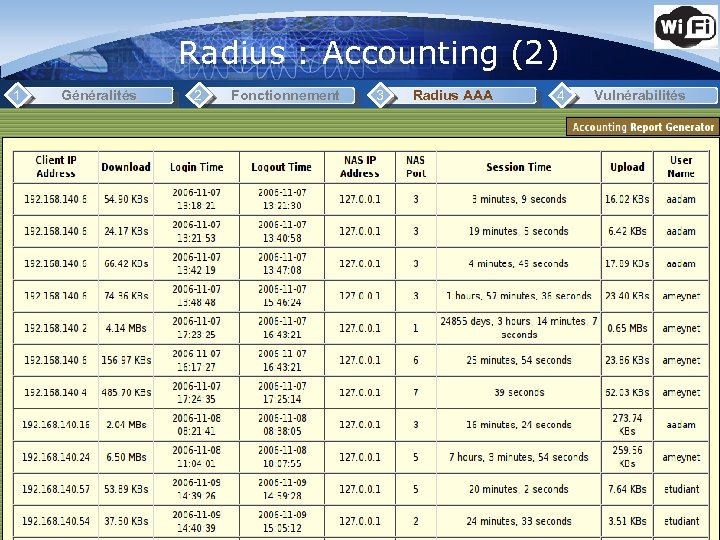

Radius : Accounting (2) 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités

Radius : Accounting (2) 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités

Vulnérabilités 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités v Trafic non crypté -> Trafic non sûr § Interception des données possible par n’importe qui § Solution : établir un canal crypté à travers cette connexion v Nécessité de laisser l’accès à certains services : § DNS : Obligatoire pour la redirection vers la page de login v D’autres protocoles sont parfois autorisés sans authentification: § ICMP v Possibilité d’encapsulation : § Ptunnel : encapsulation paquets IP dans ICMP § DNS 2 TCP : encapsulation paquets IP dans DNS

Vulnérabilités 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités v Trafic non crypté -> Trafic non sûr § Interception des données possible par n’importe qui § Solution : établir un canal crypté à travers cette connexion v Nécessité de laisser l’accès à certains services : § DNS : Obligatoire pour la redirection vers la page de login v D’autres protocoles sont parfois autorisés sans authentification: § ICMP v Possibilité d’encapsulation : § Ptunnel : encapsulation paquets IP dans ICMP § DNS 2 TCP : encapsulation paquets IP dans DNS

Prérequis pour l’attaque ICMP 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités v Le portail doit laisser par défaut les requêtes ICMP v Posséder un serveur muni d’une ip publique § Asurer le rôle de proxy : ptunnel + ssh v Être équipé d’un client SSH et ptunnel

Prérequis pour l’attaque ICMP 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités v Le portail doit laisser par défaut les requêtes ICMP v Posséder un serveur muni d’une ip publique § Asurer le rôle de proxy : ptunnel + ssh v Être équipé d’un client SSH et ptunnel

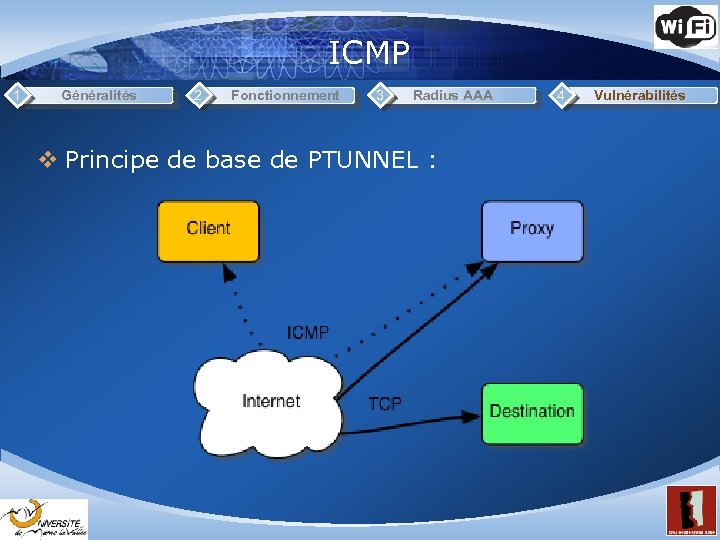

ICMP 1 Généralités 2 Fonctionnement 3 Radius AAA v Principe de base de PTUNNEL : 4 Vulnérabilités

ICMP 1 Généralités 2 Fonctionnement 3 Radius AAA v Principe de base de PTUNNEL : 4 Vulnérabilités

Prérequis pour l’attaque DNS 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités v Posséder un nom de domaine + DNS : § Permettre de spécifier le sous domaine § Permettre de rediriger vers le faux serveur DNS v Nécessité d’avoir deux IP publiques : § IP publique pour le serveur DNS (Domaine principal) § IP publique pour le faux serveur DNS assurant le relais

Prérequis pour l’attaque DNS 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités v Posséder un nom de domaine + DNS : § Permettre de spécifier le sous domaine § Permettre de rediriger vers le faux serveur DNS v Nécessité d’avoir deux IP publiques : § IP publique pour le serveur DNS (Domaine principal) § IP publique pour le faux serveur DNS assurant le relais

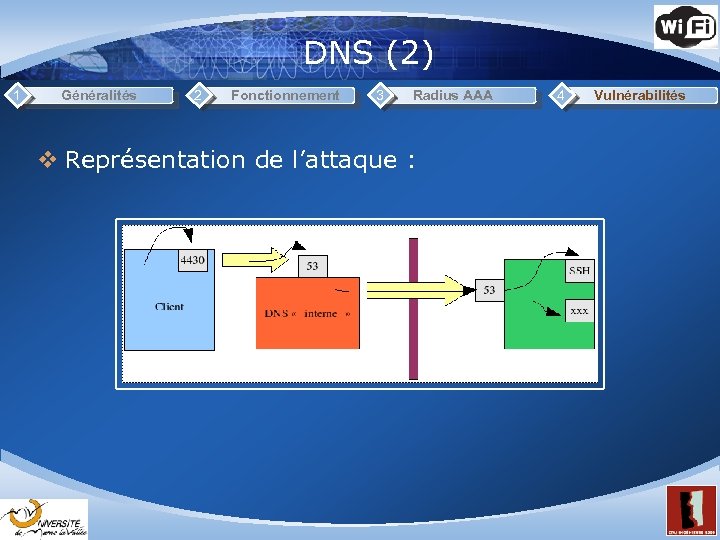

DNS (2) 1 Généralités 2 Fonctionnement 3 Radius AAA v Représentation de l’attaque : 4 Vulnérabilités

DNS (2) 1 Généralités 2 Fonctionnement 3 Radius AAA v Représentation de l’attaque : 4 Vulnérabilités

Démonstration 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités

Démonstration 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités

Conclusion 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités v Connexion non sûre pour l’utilisateur § Nécessité de chiffrer les communications (VPN, SSH) v La sécurisation des services doit être assurée : § § Firewall Sécurisation DNS Sécurisation radius S’assurer de la bonne complexité des clés partagées utilisées par les différents services • Web (CGI) -> daemon hotpsot • NAS -> serveur RADIUS

Conclusion 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités v Connexion non sûre pour l’utilisateur § Nécessité de chiffrer les communications (VPN, SSH) v La sécurisation des services doit être assurée : § § Firewall Sécurisation DNS Sécurisation radius S’assurer de la bonne complexité des clés partagées utilisées par les différents services • Web (CGI) -> daemon hotpsot • NAS -> serveur RADIUS

Bibliographie 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités v hotspot § § www. chillispot. org www. sputnik. com/ www. free-hotspot. com www. orange. fr v radius § www. freeradius. org § www. xs 4 all. nl/~evbergen/openradius/ v Vulnérabilités § DNS : • www. hsc. com • blog. uggy. org/post/2007/03/27/dns 2 tcp-Encapsulation-dans-requetes-DNS § ICMP : • www. cs. uit. no/~daniels/Ping. Tunnel/

Bibliographie 1 Généralités 2 Fonctionnement 3 Radius AAA 4 Vulnérabilités v hotspot § § www. chillispot. org www. sputnik. com/ www. free-hotspot. com www. orange. fr v radius § www. freeradius. org § www. xs 4 all. nl/~evbergen/openradius/ v Vulnérabilités § DNS : • www. hsc. com • blog. uggy. org/post/2007/03/27/dns 2 tcp-Encapsulation-dans-requetes-DNS § ICMP : • www. cs. uit. no/~daniels/Ping. Tunnel/