1d1dcb9e61d3f30ae274fafca2382729.ppt

- Количество слайдов: 48

Gizliliğin Korunması ve Anonimlik Hizmetleri Çiçek Çavdar Bilişim Enstirüsü, Bilgisayar Bilimleri 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

İçerik • • Anonimlik ve gizliliğin farkı E-posta da web de anonimlik Bilgi toplama ve çerezler Tarayıcının anonimliği – – Anonimyzer Soğan Yönlendirme Lucent Kişiselleştirilmiş Web asistani Crowds • Sunucunun anonimliği – JANUS – Taz Sunucuları ve rewebber ağı 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

Neden anonimliğe ihtiyaç var? • Web de dolaşırken kimliğimiz biliniyor mu? • Web sunucu kütükleri (logs) – her HTTP isteğinin tarih ve saatini – istemcinin IP adresini veya DNS konak adını, – istemci tarafından istenen bir önceki kaynağın URL’sini. . . • Internet servis sağlayıcıların HTTP proxy sunucuları da kullanıcıların ziyaret ettikleri her web sitesinin ve URL’nin kaydını tutabilir. 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

Anonimlik • Gizlilik ile anonimlik aynı anlama gelmez. • Anonimlik hizmeti web kullanıcılarıın mahremiyeti-gizliliği açısından önemlidir. • E-ticaretin yaygınlaşmasıyla birlikte kullanıcıların alışveriş alışkanlıklarını keşfetmek, ilgi alanı paternini çıkarmak amacıyla yapılan trafik analizi • Web ayrıca bilgi ve istihbarat toplamak amacıyla da kullanılmakta. Bir kimse veya kurum araştırma yaptığı alanların başkaları tarafından bilinmesini istemeyebilir. 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

Anonim haberleşme hizmeti • Üç tip hizmet sağlanabilir: 1. Göndericinin anonimliği 2. Alıcının anonimliği 3. Göndericinin ve alıcının bağlanamazlığı. (Bağlantı anonimliği): Alıcı ve gönderici kimlikleri ayrı bağımsız olarak bir haberleşme içinde olmaları dolayısıyla bilinebilir 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

Elektronik posta için anonimlik • 1995, “anon. penet. fi”, basit ve kolay kullanılabilir bir anonim e-posta iletim servisi • SMTP proxy sunucu hedef adrese iletmeden once gelen e-posta mesajlarının başlık bilgilerini atar • yerine alıcının gönderen adrese yanıt verebilmesi için bir takma isim yerleştirir • Aracının tüm bilgilere sahip olması problemi 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

Chaum karıştırma ağı • Chaum karıştırma ağı adı verilen ortamda anonimlik hizmeti sağlar • e-postayı gönderen önce M 1, M 2, …, Mn gibi bir dizi karışımdan varışa gidecek bir rota belirler • Gönderici ilk karışımdan (M 1) son karışıma (Mn-1) mesajı katmanların açık anahtarlarıyla şifreler. – İlk katman: mesaja son karışımın (Mn) adı eklenip, veriyi varışın açık anahtarıyla şifreleyerek oluşturulur. – sonuç Mn-1 ‘in açık anahtarıyla şifrelenir ve uygun şekilde adreslenir. – sırayla oluşturulan soğan en son M 1 ‘in açık anahtarıyla 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik şifrelenir ve ona uygun olarak adreslenir.

Karışım sayısının etkisi • Eğer Chaum karıştırma ağı sadece tek bir karışımdan oluşuyorsa. . . • Her iki tarafın da görülebildiği tek karışımdansa birden fazla karışım içeren ağ • Bu ağda ilk karışım gönderici kimliğini, son karışım da alıcı kimliğini daima bilecektir. 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

Chaum ağında trafik analizi • Uğrak noktalarının sırasıyla trafik analizcisi tarafından saptanması tehlikesi • Her karışımda kuyruklar oluşturularak, mesajar gruplanır, yeniden dizilir veya işlenir. • Örneğin mesajlar kuyruklar dolduğunda rastgele olarak bir sonraki sekmeye bırakılırlar. • Fakat burada gerçek zamanlı uygulamalarda sorun yaşanabilir. 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

Alıcının yanıtı • Alıcının geriye dönüş yolunu bilmesi gereklidir. • Bunun için gönerici ilk mesajın arkasına “dönüş yolu bilgisi-RPI”ni ekler. 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

E-posta ve WWW • Bu iki trafiğin karakteristikleri farklıdır: • WWW interaktif bir araç iken e-posta saklave-gönder biçiminde işlemektedir. • E-posta, “itme” teknolojisi ile çalışır. WWW ise tam tersine bir “çekme” teknolojisidir. 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

1. Çerezler • Kullanıcı HTTP durum yönetim mekanizmasına, çerezlere çalışma izni verip vermemekte özgürdür. • Çerezler, HTTP iletişiminde sunucu ve tarayıcı arasında durum bilgilerini devam ettirmek amacıyla kullanılır. • Kullanım amaçlarından birisi, gelecek isteklerde her seferinde asıllama yapmamak için asıllama bilgisinin tutulmasıdır. • Yerine geçme saldırılarına engel olmak için sadece kullanıcı adı değil ilk isteğin geldiği IP adresi de çerez içinde şifrelenir. 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

Sunucu bilgi toplama tekniği • WWW sunucusunun kullanıcılar hakkında bilgi toplama teknikleri: – 1. Sunucu, durum bilgisini kullanıcı bazında tutacak şekilde ayarlanır. – 2. Sunucu, durum bilgisini kendi adına çalışan tarayıcılara indirmek üzere ayarlanır. • Birinci durumda sunucuda çok büyük bir veritabanı tutulur. • İkinci durumda ise kullanıcıların durum bilgileri merkezi olarak değil ilgili tarayıcılarda dağınık olarak tutulurlar. 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

RFC 2109 • RFC 2109’daki HTTP durum yönetim mekanizması, 2. yöntemi kullanır. • Tarayıcı ve merkez sunucu arasında gidip gelen ve tarayıcıda saklanan durum bilgisine “çerez” adı verilir. • İki adet başlık eklenir: Çerez ve Kur-Çerez. 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

Kur-Çerez ve Çerez • Bir oturumu başlatmak için merkez sunucu tarayıcıya fazladan bir yanıt başlığı döndürür (Kur -Çerez) • Tarayıcı oturuma devam etmek istiyorsa ilgili Çerez istek başlığını sunucuya gönderir. • Merkez sunucu reddebilir veya bu başlığı oturumun durumunu belirlemek için kullanarak oturuma devam eder. • Bu başlıklar, kullanıcının yeri hakkında bilgi toplamak açısından anonimliğin sağlanmasını zorlaştırır. 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

2. Anonim Tarama • Tarayıcının anonimliği – Anonymizer 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

a. Anonymizer • Anonymizer, kullanıcıların WWW üzerinde anonym tarama yapmalarını sağlar. • Anonymizer anasayfasının bulunduğu sunucunun 8080 numaralı portu üzerinde çalışan HTTP proxy sunucusu tarafından bu hizmet sağlanır 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

Örnek • Örneğin her hangi bir web sayfasına anonim olarak erişmek için ya www. anonymizer. com da ilgili alana bu adres yazılır ya da doğrudan tarayıcı üzerinde http: //www. anonymizer. com: 8080/www. cn n. com 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

Problem 1 • Aradaki proxy sunucuya kullanıcı kimliklerini açık etmeyeceği konusunda güvenilmek zorundadır. • Aradaki sunucu logları teknik olarak ihtiyaç duyulan süreden fazla süre tutar. • Bu bilgilerin ele geçirilmesi veya dışarıyla paylaşılması halinde anonimlik bozulur. • Önlem: zincirleme sistemi Arada tek değil birden fazla anonymizer kullanılarak tüm bilgilerin tek tarafta toplanması engellenebilir. 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

Problem 2 • Anonymizer güvenilir olsa da sistemde kullanıcı ve Anonymizer arasında açık • Kullanıcı Anonimizer’a ulaşana kadar hedef URL yi ve kendi kimliğini açık etmiş olur. • Önlem : kullanıcı ile Anonymizer arasında giden bilgi şifrelenerek gönderilebilir. Anonymizer açık anahtarı ile gönderilebilir. 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

b. Soğan Yönlendirme (Onion Routing) • Anonim bağlantılara destek için • “Chaum karıştırma ağı” fikrinden yararlanılır 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

Soğan yönlendiriciler • Normal yönlendiricilerden farklı olarak soğan yönlendiriciler uzun soluklu ve kalıcı TCP bağlantılarıyla bağlıdırlar. • Soğan yönlendirme adını versek de aslında internet katmanında değil uygulama katmanında çalışır. • Bir başka değişle sistem uzun soluklu TCP bağlantılarını yönlendirmek için IP yönlendirme kullanır. 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

Soğan yönlendiriciler • Bir anonim bağlantı için bağlantı ömrü boyunca bir seri soğan yönlendirici belirlenir. • Bu yönlendiriciler arasında nasıl bir rota izleneceği ise IP ağı tarafından belirlenir. • Anonim bağlantılar, uzun soluklu bağlantılar üzerinden çoğullanır. • Üzerinden geçeceği soğan yönlendiriciler anonim bağlantı boyunca sabittir. • Her soğan yönlendirici sadece kendinden önceki ve sonraki soğan yönlendiriciyi tanıyabilir. 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

Katmanlar arası ilişki • Bir uygulama doğrudan yönlendiriciyle veya soğan yönlendiriciyle konuşamaz. • Soğan yönlendirme ağı ile uygulamalar arasında proksiler bulunur. • Örneğin – soğan yönlendirme üzerinden bir web sitesine erişmek için tarayıcının HTTP proxy ayarını soğan ağı giriş noktasına ayarlamak gerekir. (application proxy) 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

Soğanın oluşturulması • Başlatıcı, application proxy ‘ye bir TCP bağlantısı kurar. Bu proxy soğan yönlendirme ağı üzerinde bir rota tanımlar. • Soğanın her katı bir üst katın açık anahtarıyla şifrelenir ve rota üzerinde bir sonraki sekmeyi tanımlar. • Son soğan yönlendirici veriyi alıcıdaki application proxy’ye iletir. • Her katman bir sonraki sekme bilgisinin yanında bir de anahtar üretimi için tohum bilgisini içerir. 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

Trafik analizi • HTTP gibi interaktif uygulamalarda Chaum karıştırma ağında kullanılan tekniklerden sıra değiştirme tekniği kullanılsa da gruplama tekniği kullanılamaz. • Soğan yönlendiriciler arasındaki ağ bağlantılarında gözlem yaparak bir rotayı belirlemek, oradan da alıcı ve gönderici IP bilgilerine erişmek mümkün olabilir. 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

Çözüm-maliyet • Soğan yönlendirme ağında bağlantıların eş zamanlı olarak çözülememesi • Buna çözüm olarak soğan yönlendiriciler, değişik ağ segmanlarına, değişik binalara, değişik yöneticilerle yerleştirilir. • Veri bağı katmanında güvenlik en düşük bağla eşdeğerken burada en yüksek bağlantıyla eşdeğer 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

c. Lucent Kişiselleştirilmiş Web Asistanı-LPWA • Bazı Web siteleri kullanılcıların kendilerini bir kullanıcı adı ve şifre girerek tanıtmalarını isterler. • Bu yaklaşıma “Kişiselleştirilmiş Web Tarama” adı verilir. • Kullanıcının bilinçli olarak girdiği bu bilgilerin dışında kullanıcı farkında olmadan diğer kimlik bilgileri de sunucuya gider. • Bu durum HTTP’ nin yapısından ve programcıkların kullanımından kaynaklanır. 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

LPWA • Lucent Technologies’te bir grup araştırmacı, Kişiselleştirilmiş Web Taramayı basit, güvenli ve anonim hale getirmek için • Teknolojinin uygulandığı sistem: Lucent Kişiselleştirilmiş Web Asistanı (LPWA) • LPWA, kullanıcı adına Web siteleriyle etkileşimde bulunan bir ajandır. – Her sitede her kullanıcı için bir takma isim üretir ve istekte bulunurken bu ismi kullanır. Bu takma isim kullanıcı adı, şifre ve e-posta adresinden oluşmaktadır. 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

LPWA • Bu bilgiler, istekte bulunulan URL adresi de eklenerek bir özalma fonksiyonundan geçirilir. • LPWA üç şekilde kurulabilir: – 1. Merkezi proxy sunucusu olarak, – 2. Yerel proxy sunucusu olarak, – 3. Arada güvenlik duvarı proxy sunucusu olarak. • 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

d. Crowds • WWW üzerinde kullanıcıların anonimliğini sağlamak üzere AT&T Araştırma tarafından • Kullanıcıları geniş ve coğrafi olarak çeşitli gruplara ayırır. • Kullanıcılar adına istek üretir. • Crowds: üyeleri arasında şifreli kanallar bulunan, dağıtık ve zincirleme bir Anonymizer 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

Roller 1. Jondo: Kullanıcının kendisi veya yerel sistem yöneticisi tarafından kullanıcının bir Crowd ile ilişkilendirme işlemi yapılır. Bu süreç Jondo olarak adlandırılır. 2. Blender: Blender adındaki sunucuyla, crowd’a katılımın onaylanması için bağlantı kurulur. Blender Jondo’ya üyelik durumu hakkında bilgi verir ve crowd içinde temsil edilmek üzere bir tanımlayıcı bilgi üretir. 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

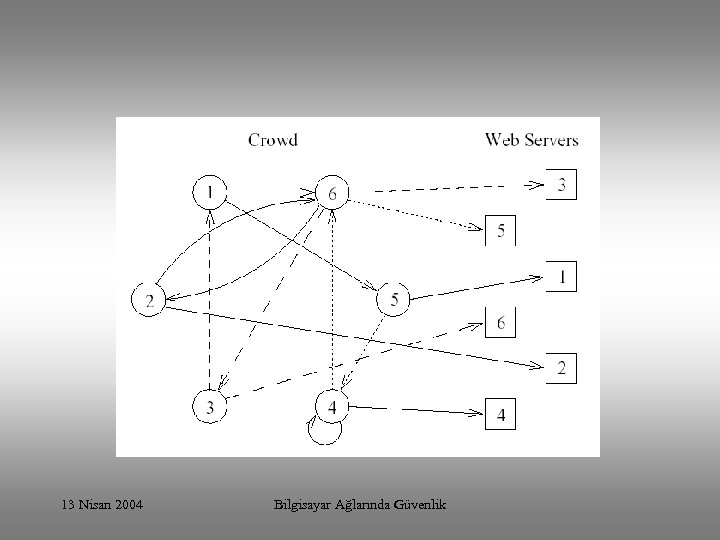

Adımlar 1. Kullanıcı, jondo’yu bir proxy sunucu olarak kurar. Tarayıcısında konak adı ve port numarasını tüm servisler için proxy olarak tanımlar. Bundan sonra tarayıcıdan gönderilen her istek, jondo’ya gönderilecektir. 2. İlk isteği aldıktan sonra jondo, ratgele olarak diğer jondo’lardan oluşan, Web sunucuya gidip dönen bir yol kurar. 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

Yolun kurulumu 1. Jondo, rastgele olarak crowd içinden bir jondo seçer ve isteği ona iletir. 2. İsteği alan jondo bir jeton atar ve isteği başka bir jondoya iletip iletmeyeceğine karar verir. 3. Web sunucuya bu şekilde ulaşıldıktan sonra geriye dönüş yolu olarak aynı rota tersinden izlenir. İki jondo arasındaki iletim sadece iki jondonun bildiği bir gizli anahtarla şifrelenir. 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

Üyelik • Anahtarlar Crowd’a üyelik sırasında üretilir. Bu nedenle üyelik kuralları tanımlanır. 1. Üyelik prosedürü kimlerin ne zaman crowd’a üye olabileceğini tanımlar. 2. Yeni üyelik, blender tarafından kontrol edilir ve yeni üyelere raporlanır. Kullanıcı, blender’la birlikte bir kullanıcı adı ve şifresi belirler. 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

Üyenin iletişim başlatması 1. Blender, kullanıcı yeni bir jondo başlattığında onu şifre ile tanır. 2. Jondo listesine yeni jondoyu ekler (IP, port numarası ve kullanıcı adı) ve yeni listeyi jondoya geri bildirir. 3. Jondonun paylaşılacak anahtarını diğer jondolara gönderir. Böylece anahtar dağıtımı da blender tarafından merkezi olarak yapılır. 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

3. Anonim Yayıncılık • Web de nasıl güvenli veri yayını yapılabilir? • Kaynakların saklandığı URL bilgisini açık etmeden nasıl bu bilgilere kullanıcıların erişimi sağlanabilir? 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

İki temel teknik • JANUS • TAZ Sunucuları ve Rewebber Ağı 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

JANUS • JANUS Almanya da bir ortak araştırma projesi sonucunda ortaya çıkıyor. • Kullanıma açık: http: //janus. fernunihagen. de • Hem tarayıcılar hem de web yayını açısından anonimlik hizmeti 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

JANUS • Kullanıcılarda anonimlik: Anonimizer ile benzer yapıda tüm yetki tek elde bir aracıda. • URL bilgisini suncuya referans tutarak şifreler. • Kullanıcı şifreli URL yi gönderir, JANUS şifreyi açar ve URL adresini bulur. URL den yanıt da şifreli gelir. • Açık anahtar şifreleme 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

Dezavantajlar • Sadece URL ler şifrelenir. • Koordineli ve iyi yerleştirilmiş dinleyiciler bir sitenin haritasını çıkarabilirler • Web yayıncılarının şifreli URL yayınlama olanakları 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

TAZ Sunucuları ve Rewebber Ağı • Berkeley, University of California • Birden fazla HTTP proxy sunucusu kullan • İstemci tarayıcı ile kaynak Web sunucusu arasında tüm haberleşme şifreli • Şifrelenmiş URL ler için yeni bir isim alanı kurulur ve isim çözme mekanizması kullanılır 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

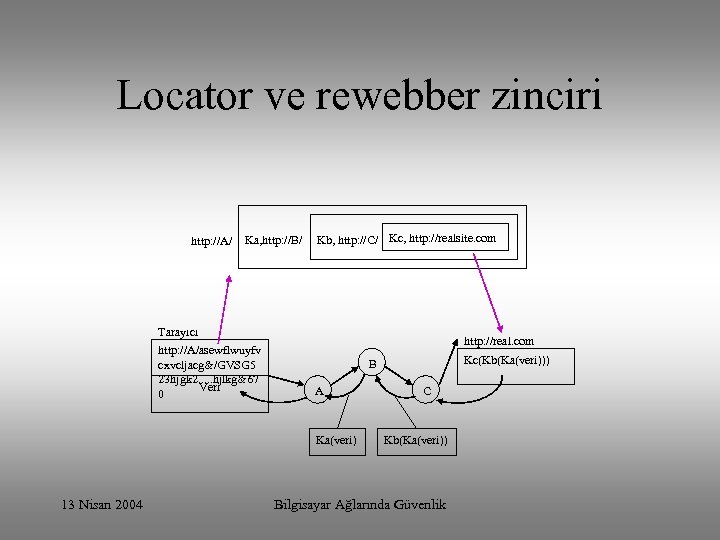

Locator ve rewebber zinciri http: //A/ Ka, http: //B/ Kb, http: //C/ Kc, http: //realsite. com Tarayıcı http: //A/asewflwuyfv cxvcljacg&/GVSG 5 23 hjgk 2. . . hjlkg&67 Veri 0 http: //real. com A Ka(veri) 13 Nisan 2004 Kc(Kb(Ka(veri))) B C Kb(Ka(veri)) Bilgisayar Ağlarında Güvenlik

Sakıncalar • Tarayıcı rewebber dan kaynağı ele geçirirse orjinal kaynağın geldiği yeri www arama makinası kullanarak bulabilir. • Bunun için sunucuya kaydetmeden önce tüm kaynak bilgisi şifrelenir 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

TAZ Sunucuları • Buradaki temel problem isimlendirmedir. • Çok uzun ve karmaşık bir dizgeden oluşan locator’ın hem dağıtımında hem de isimlendirmede (naming) sorun yaşanır. • Bu sorunu çözmek amacıyla sanal bir isim uzayı olan “. taz isimuzayı” geliştirilmiştir. • Bu isimuzayını çözmek üzere TAZ sunucuları geliştirilmiştir. 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

Sonuçlar • Anonimlik ve yasalar • Anonimlik konusunda kötüye kullanım • Anonimlik ve gizlilik hizmetlerinde uluslararası yasalar 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

![Kaynaklar • • • [1] M. K. Reiter, A. D. Rubin, “Anonimity Loves Company: Kaynaklar • • • [1] M. K. Reiter, A. D. Rubin, “Anonimity Loves Company:](https://present5.com/presentation/1d1dcb9e61d3f30ae274fafca2382729/image-48.jpg)

Kaynaklar • • • [1] M. K. Reiter, A. D. Rubin, “Anonimity Loves Company: Anonymous Web Transactions With Crowds”, Communications of the ACM, 1999 [2] M. K. Reiter, A. D. Rubin, “Crowds: Anonymity for Web Transactions”, Bell Labs, Lucent Technologies, ACM Transactions on Information and System Security, 1997 [3] I. Goldberg, D. Wagner, “TAZ Servers and the Rewebber Network: Enabling Anonymous Publishing on the WWW”, University of California, Berkeley, Final Project, 1997 [4] Paul F. Syverson, David M. Goldschlag, Michael G. Reed, “Anonymous Connections and Onion Routing” IEEE Symposium on Security and Privacy, 1997. [5] Paul Syverson, Gene Tsudik, Michael Reed, Carl Landwehr, Towards an Analysis of Onion Routing Security (2000), www. citeseer. com [6] Security Technologies for the WWW, R. Oppliger, Artech House, Boston, London 13 Nisan 2004 Bilgisayar Ağlarında Güvenlik

1d1dcb9e61d3f30ae274fafca2382729.ppt