МИФИ.pptx

- Количество слайдов: 13

ФГБОУ ВПО «Уфимский государственный авиационный технический университет» Кафедра вычислительной техники и защиты информации БИОМЕТРИЧЕСКАЯ КРИПТОСИСТЕМА ИДЕНТИФИКАЦИИ ЛИЧНОСТИ НА ОСНОВЕ НЕЧЕТКОГО ЭКСТРАКТОРА Научный руководитель д. т. н. , проф. Васильев В. И. Выполнила аспирантка 1 -го года обучения Бурая Екатерина Викторовна Уфа 2014

Актуальность проблемы Биометрическая система - ошибки распознавания; -большое время аутентификации или идентификации; -сложность и индивидуальность технических средств; - обработка персональных данных в открытых системах. решение Криптографическая система - необходимость создания, хранения ключа; - передача ключа; -потеря ключа и т. п. Биометрическая криптосистема биометрия+ механизмы биом. криптографии+ шифрование

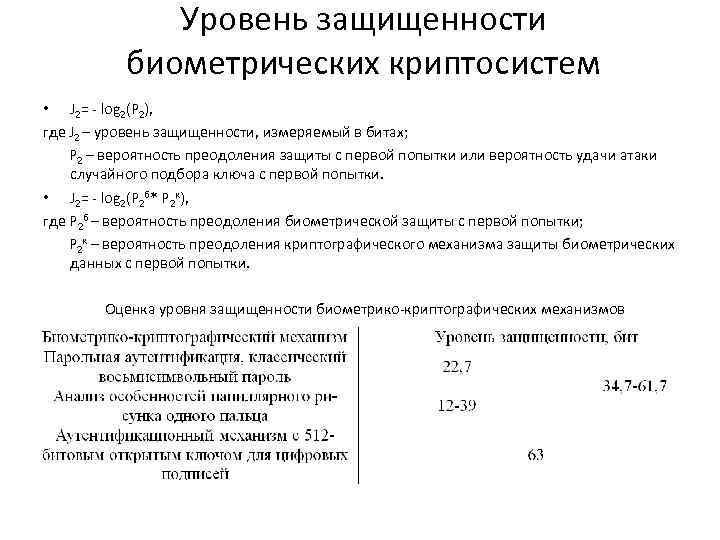

Уровень защищенности биометрических криптосистем • J 2= - log 2(P 2), где J 2 – уровень защищенности, измеряемый в битах; P 2 – вероятность преодоления защиты с первой попытки или вероятность удачи атаки случайного подбора ключа с первой попытки. • J 2= - log 2(P 2 б* P 2 к), где P 2 б – вероятность преодоления биометрической защиты с первой попытки; P 2 к – вероятность преодоления криптографического механизма защиты биометрических данных с первой попытки. Оценка уровня защищенности биометрико-криптографических механизмов

Биометрическая криптосистема= биометрическая система+ криптографическая система Методы криптографической защиты биометрических данных : -Biotoken; -Fuzzy Vault; -Fuzzy Extractors и др. Базовая архитектура биометрической криптографической системы (ISO/IES 24745) Данные: Х – исходный биометрический шаблон пользователя; Х' – искаженный биометрический шаблон пользователя; R –секретный ключ; P –открытый ключ ;

регистрация Нечеткий экстрактор Данные: V – исходный биометрический шаблон пользователя; V' – искаженный биометрический шаблон пользователя; R –секретный ключ; P –открытый ключ ; S –скетч; Конструкции: SS –безопасный скетч; Ext– «сильный» экстрактор; Rec – восстановление исходного биометрического шаблона. аутентификация

Формат представления биометрических данных ГОСТ Р ИСО/МЭК 19794 -2 -2005 (отпечаток пальца) запись для всех пальцев заголовок запись отдел. пальца 5 -6 байт заголовок описание контрольной точки № 1 …. запись отдел. пальца описание контрольной точки № 2 ……. Тип расположение контрол. точки ориентация оценка контрол. качества точки координата Х резерв координата Y точки 2 бита 1 байт 14 бит 2 бита 14 бит

Алгоритм работы ПО В основе нечеткого экстрактора – код Рида-Соломона(15, 9), GF(24). Регистрация: 1)Шаблон разбивается на части по 36 бит; 2)С помощью кодера генерируются секретный(R) и открытый(P) ключи для каждой части шаблона; 3)Ключи шифруются на пользовательском пароле( до 32 бит). Для 1 шаблона получены массивы секретных и открытых ключей. Аутентификация: 1)Шаблон разбивается на части по 36 бит; 2)С помощью пароля расшифровывается массив открытых ключей; 3) Объединяются части шаблона с соответствующими открытыми ключами; 4)Декодер каждую часть шаблона проверяет на ошибки и при возможности их исправляет; 5)Отбрасываются открытые ключи; 6)Оставшаяся часть зашифровывается на пароле; 7)Сравниваются зашифрованные части шаблона, полученные при регистрации, с частями, полученными на шаге 6; 8)Подсчитывается мера сходства шаблонов в процентах.

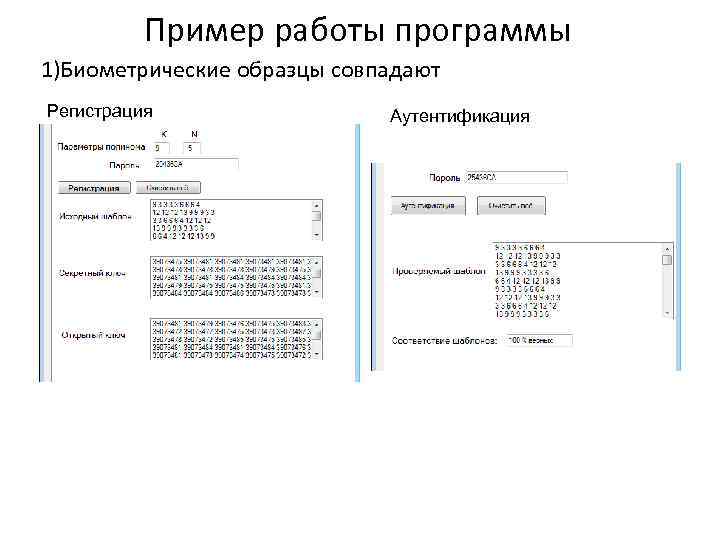

Пример работы программы 1)Биометрические образцы совпадают Регистрация Аутентификация

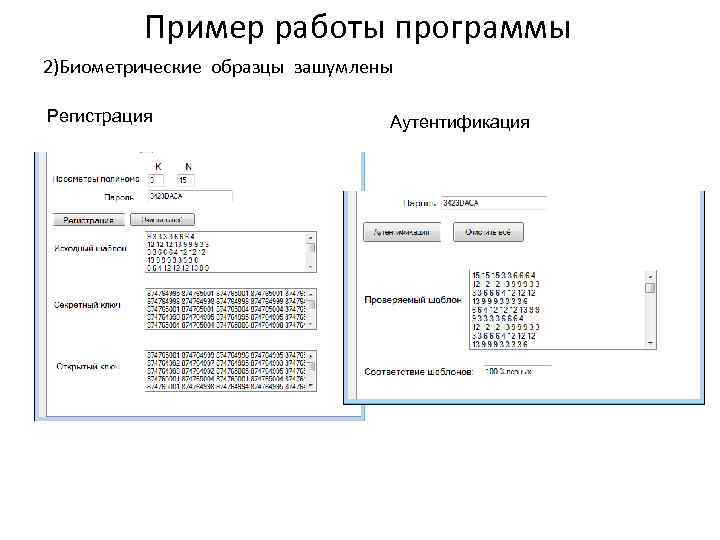

Пример работы программы 2)Биометрические образцы зашумлены Регистрация Аутентификация

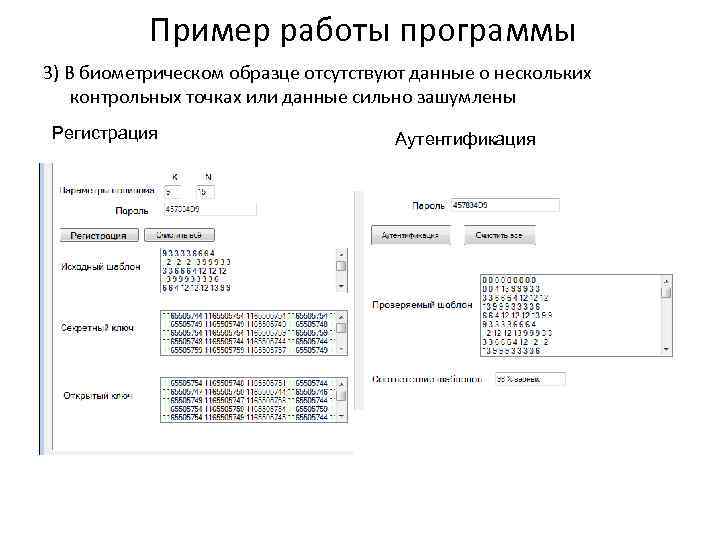

Пример работы программы 3) В биометрическом образце отсутствуют данные о нескольких контрольных точках или данные сильно зашумлены Регистрация Аутентификация

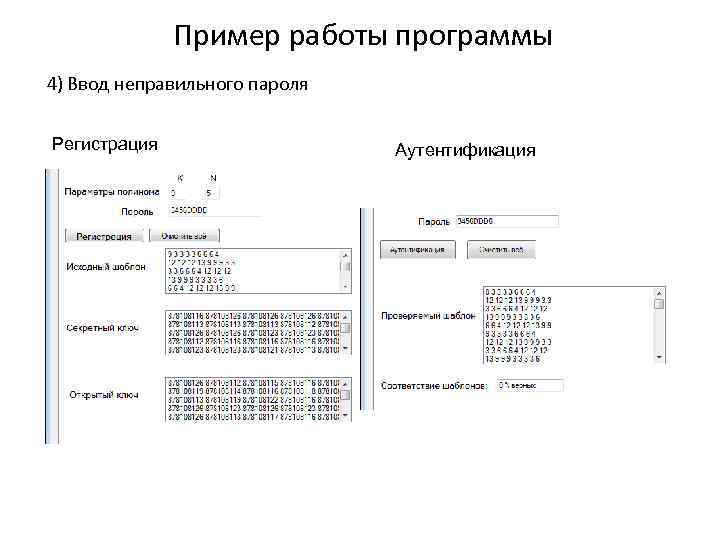

Пример работы программы 4) Ввод неправильного пароля Регистрация Аутентификация

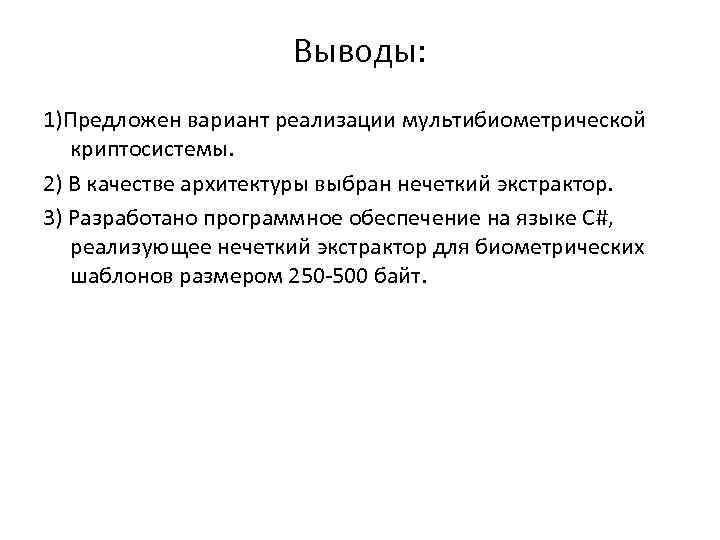

Выводы: 1)Предложен вариант реализации мультибиометрической криптосистемы. 2) В качестве архитектуры выбран нечеткий экстрактор. 3) Разработано программное обеспечение на языке С#, реализующее нечеткий экстрактор для биометрических шаблонов размером 250 -500 байт.

Спасибо за внимание !

МИФИ.pptx