Понятие информационной безопасности.pptx

- Количество слайдов: 15

ФГБОУ Калининградский государственный технический университет Понятие информационной безопасности. Классификация угроз. Выполнила: студентка группы 08 -БУ-2 Степанова Е. И. Калининград 2012 г.

Содержание: 1. Понятие информационной безопасности. 2. Угрозы информационной безопасности и их классификация

1. Понятие информационной безопасности. Информационная безопасность - защищенность информации и поддерживающей инфраструктуры от случайных или преднамеренных воздействий естественного или искусственного характера, которые могут нанести неприемлемый ущерб субъектам информационных отношений, в том числе владельцам и пользователям информации и поддерживающей инфраструктуры. Информационная безопасность - многогранная, многомерная область деятельности, в которой успех может принести только систематический, комплексный подход.

В качестве стандартной модели безопасности часто приводят модель из трёх категорий: • Доступность - это возможность за приемлемое время получить требуемую информационную услугу. • Целостность - актуальность и непротиворечивость информации, ее защищенность от разрушения и несанкционированного изменения. • Конфиденциальность - это защита от несанкционированного доступа к информации.

• Защита информации - это комплекс мероприятий, направленных на обеспечение информационной безопасности. Таким образом, правильный с методологической точки зрения подход к проблемам информационной безопасности начинается с выявления субъектов информационных отношений и интересов этих субъектов, связанных с использованием информационных систем (ИС). • Согласно определению информационной безопасности, она зависит не только от компьютеров, но и от поддерживающей инфраструктуры, к которой можно отнести системы электро-, водо- и теплоснабжения, кондиционеры, средства коммуникаций и, конечно, обслуживающий персонал.

Модель системы защиты информации Представляет собой совокупность объективных внешних и внутренних факторов и отражает их влияние на состояние информационной безопасности объекта и сохранность информационных ресурсов.

2. Угрозы информационной безопасности и их классификация Угроза безопасности информации - события или действия, которые могут привести к искажению, несанкционированному использованию или даже к разрушению информационных ресурсов, управляемой системы, а также программных и аппаратных средств. Построение надежной защиты компьютерной системы невозможно без предварительного анализа возможных угроз безопасности системы. Этот анализ должен включать в себя: • выявление характера хранящейся в системе информации, выделение наиболее опасных угроз (несанкционированное чтение, несанкционированное изменение и т. д. ); • определение затрат времени и средств на вскрытие системы, допустимых для злоумышленников; • оценку ценности информации, хранящейся в системе; • построение модели злоумышленника (другими словами, определение того, от кого нужно защищаться - от постороннего лица, пользователя системы, администратора и т. д. ); • оценку допустимых затрат времени, средств и ресурсов системы на организацию ее защиты.

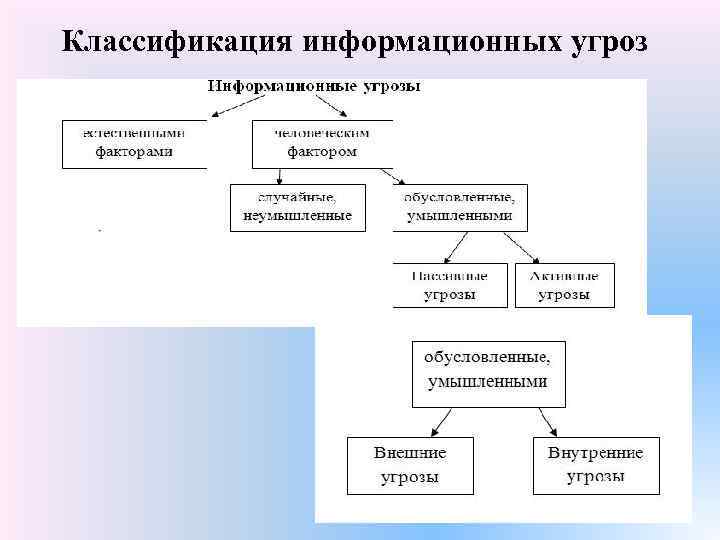

Классификация информационных угроз

Информационные угрозы могут быть обусловлены: 1. Естественными факторами (стихийными бедствиями); 2. Человеческим фактором: q Случайные, неумышленные (угрозы, связанные с ошибками процесса подготовки, обработки и передачи информации (научно-техническая, коммерческая, валютнофинансовая документация)); q Обусловленные, умышленными, преднамеренными действиями людей ( угрозы, связанные с передачей, искажением и уничтожением научных открытий, изобретений секретов производства, новых технологий по корыстным и другим антиобщественным мотивам (документация, чертежи, описания открытий и изобретений и другие материалы); • Пассивные угрозы - направлены на несанкционированное использование информационных ресурсов, не оказывая при этом влияния на их функционирование (попытка получения информации, циркулирующей в каналах связи, посредством их прослушивания) • Активные угрозы - имеют цель нарушение нормального процесса функционирования системы посредством целенаправленного воздействия на аппаратные, программные и информационные ресурсы. (разрушение или радиоэлектронное подавление линий связи, вывод из строя ПЭВМ или ее операционной системы, искажение сведений в базах данных либо в системной информации и т. д. ) • Внутренние угрозы - возникающие внутри управляемой организации. чаще всего определяются социальной напряженностью и тяжелым моральным климатом. • Внешние угрозы могут определяться злонамеренными действиями конкурентов, экономическими условиями и другими причинами , (например стихийными бедствиями).

К основным угрозам безопасности относят: • раскрытие конфиденциальной информации; • компрометацию информации; • несанкционированное использование информационных ресурсов; • ошибочное использование ресурсов; • несанкционированный обмен информацией; • отказ от информации; • отказ от обслуживания.

Утечка конфиденциальной информации - это бесконтрольный выход конфиденциальной информации за пределы ИС или круга лиц, которым она была доверена по службе или стала известка в процессе работы. Эта утечка может быть следствием: • разглашения конфиденциальной информации; • ухода информации по различным, главным образом техническим, каналам; • несанкционированного доступа к конфиденциальной информации различными способами.

Угрозы безопасности можно классифицировать по следующим признакам: По цели реализации угрозы. По принципу воздействия на объект По характеру воздействия на объект По причине появления ошибки зашиты По способу воздействия на объект атаки По объекту атаки По используемым средствам атаки По состоянию объекта атаки

Угрозы безопасности можно классифицировать по следующим признакам. 1. По цели реализации угрозы. • нарушение конфиденциальной информации; • нарушение целостности информации; • нарушение (частичное или полное) работоспособности. 2. По принципу воздействия на объект; • с использованием доступа субъекта системы (пользователя, процесса) к объекту (файлам данных, каналу связи и т. д. ); • с использованием скрытых каналов (путь передачи информации, позволяющий двум взаимодействующим процессам обмениваться информацией таким способом, который нарушает системную политику безопасности) 3. По характеру воздействия на объект различают: • Активное воздействие, связано с выполнением пользователем каких-либо действий, выходящих за рамки его обязанностей и нарушающих существующую политику безопасности. (например, доступ к определенным наборам данных, программам, вскрытие пароля и т. д. ) • Пассивное воздействие осуществляется путем наблюдения пользователем какихлибо побочных эффектов и их анализа. ( например, прослушивание линии связи между двумя узлами сети. )

4. По причине появления ошибки зашиты. • неадекватностью политики безопасности реальной системе (разработанная политика безопасности настолько не отражает реальные аспекты обработки информации, что становится возможным использование этого несоответствия для выполнения несанкционированных действий); • ошибками административного управления (некорректная реализация или поддержка принятой политики безопасности в данной организации) • ошибками в алгоритмах программ, в связях между ними и т. д. , возникающие на этапе проектирования программы или комплекса программ и благодаря которым их можно использовать совсем не так, как описано в документации. (например, ошибка в программе аутентификации пользователя) • ошибками реализации алгоритмов программ (ошибки кодирования), связей между ними и т. д. , которые возникают на этапе реализации или отладки и которые также могут служить источником недокументированных свойств. 5. По способу воздействия на объект атаки (при активном воздействии): • непосредственное воздействие на объект атаки (например, непосредственный доступ к набору данных, программе, и т. д. , воспользовавшись какой-либо ошибкой. ) • воздействие на систему разрешений (например, захват привилегий, что позволяет затем беспрепятственно получить доступ к любому набору данных и программе) 6. По объекту атаки (компонент системы, который подвергается воздействию со стороны злоумышленника) 7. По используемым средствам атаки. (для воздействия на систему злоумышленник может использовать стандартное программное обеспечение или специально разработанные программы) 8. По состоянию объекта атаки. • хранения • передачи • обработки

Понятие информационной безопасности.pptx