Защита сетей.ppt

- Количество слайдов: 9

ФЕДЕРАЛЬНОЕ АГЕНТСТВО ПО ОБРАЗОВАНИЮ Брянский государственный технический университет Защита информации в информационных системах персональных данных Обеспечение информационной безопасности организации Брянск 2009 г.

Структура ИС предприятия Рис. 1. Структура корпоративной сети Рис. 3. Порядок обработки информации в ИС Рис. 4. Иерархия слоев ИС

Сетевые технологии Физический уровень Эталонная модель взаимодействия открытых систем Канальный уровень Сетевой уровень

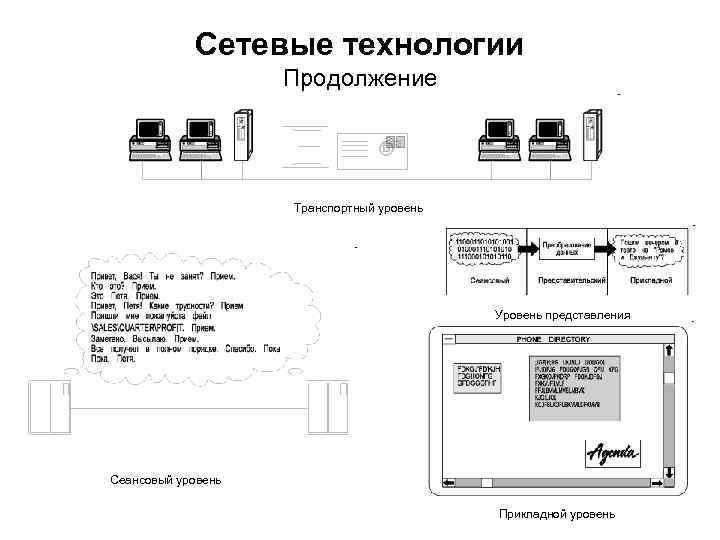

Сетевые технологии Продолжение Транспортный уровень Уровень представления Сеансовый уровень Прикладной уровень

Защита ИС Использование МСЭ Шлюз сеансового уровня Технология пакетного фильтра «Посредник прикладного уровня»

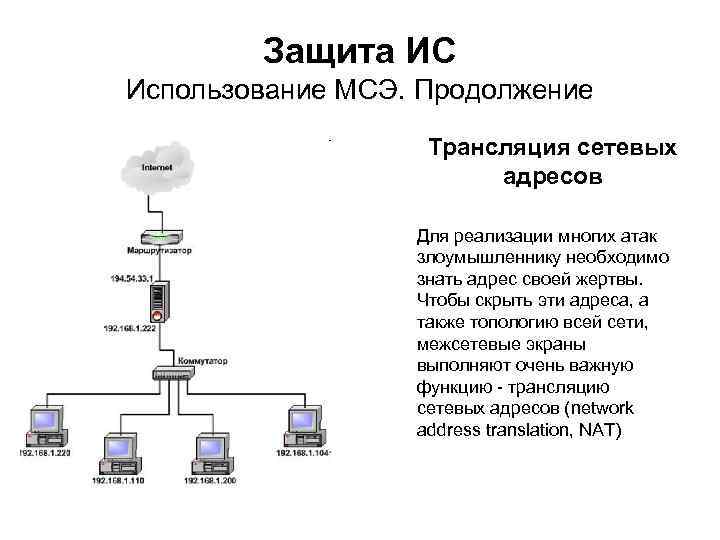

Защита ИС Использование МСЭ. Продолжение Трансляция сетевых адресов Для реализации многих атак злоумышленнику необходимо знать адрес своей жертвы. Чтобы скрыть эти адреса, а также топологию всей сети, межсетевые экраны выполняют очень важную функцию - трансляцию сетевых адресов (network address translation, NAT)

Защита ИС Системы обнаружения вторжений Система обнаружения вторжений — программное или аппаратное средство, предназначенное для выявления фактов неавторизованного доступа в компьютерную систему или сеть. Соответствующий английский термин — Intrusion Detection System (IDS). Системы обнаружения вторжений обеспечивают дополнительный уровень защиты информационных систем.

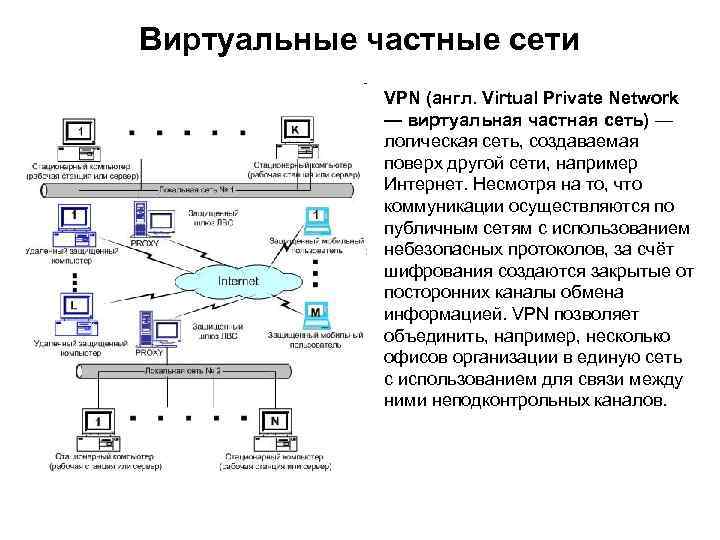

Виртуальные частные сети VPN (англ. Virtual Private Network — виртуальная частная сеть) — логическая сеть, создаваемая поверх другой сети, например Интернет. Несмотря на то, что коммуникации осуществляются по публичным сетям с использованием небезопасных протоколов, за счёт шифрования создаются закрытые от посторонних каналы обмена информацией. VPN позволяет объединить, например, несколько офисов организации в единую сеть с использованием для связи между ними неподконтрольных каналов.

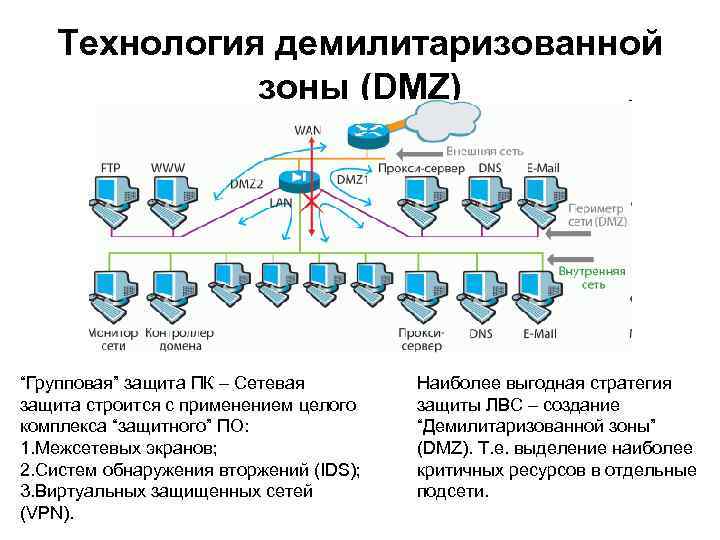

Технология демилитаризованной зоны (DMZ) “Групповая” защита ПК – Сетевая защита строится с применением целого комплекса “защитного” ПО: 1. Межсетевых экранов; 2. Систем обнаружения вторжений (IDS); 3. Виртуальных защищенных сетей (VPN). Наиболее выгодная стратегия защиты ЛВС – создание “Демилитаризованной зоны” (DMZ). Т. е. выделение наиболее критичных ресурсов в отдельные подсети.

Защита сетей.ppt