7f5f78d9d60297f470136255c728a917.ppt

- Количество слайдов: 64

Especialización en Management Tecnológico 5. Gestión de la Seguridad Informática 2010

Especialización en Management Tecnológico 5. Gestión de la Seguridad Informática 2010

Indice • Introducción • Premisas • Resumen Seguridad de la Información 2

Indice • Introducción • Premisas • Resumen Seguridad de la Información 2

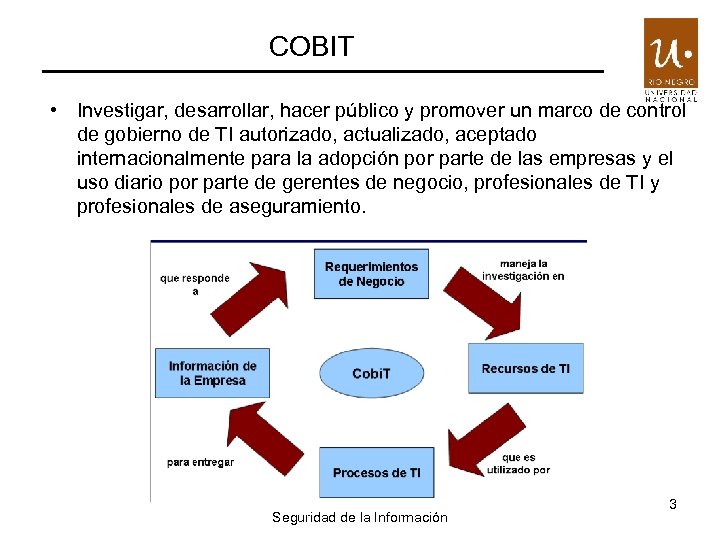

COBIT • Investigar, desarrollar, hacer público y promover un marco de control de gobierno de TI autorizado, actualizado, aceptado internacionalmente para la adopción por parte de las empresas y el uso diario por parte de gerentes de negocio, profesionales de TI y profesionales de aseguramiento. Seguridad de la Información 3

COBIT • Investigar, desarrollar, hacer público y promover un marco de control de gobierno de TI autorizado, actualizado, aceptado internacionalmente para la adopción por parte de las empresas y el uso diario por parte de gerentes de negocio, profesionales de TI y profesionales de aseguramiento. Seguridad de la Información 3

COBIT • La efectividad tiene que ver con que la información sea relevante y pertinente a los procesos del negocio, y se proporcione de una manera oportuna, correcta, consistente y utilizable. • La eficiencia consiste en que la información sea generada con el óptimo (más productivo y económico) uso de los recursos. • La confidencialidad se refiere a la protección de información sensitiva contra revelación no autorizada. • La integridad está relacionada con la precisión y completitud de la información, así como con su validez de acuerdo a los valores y expectativas del negocio. Seguridad de la Información 4

COBIT • La efectividad tiene que ver con que la información sea relevante y pertinente a los procesos del negocio, y se proporcione de una manera oportuna, correcta, consistente y utilizable. • La eficiencia consiste en que la información sea generada con el óptimo (más productivo y económico) uso de los recursos. • La confidencialidad se refiere a la protección de información sensitiva contra revelación no autorizada. • La integridad está relacionada con la precisión y completitud de la información, así como con su validez de acuerdo a los valores y expectativas del negocio. Seguridad de la Información 4

COBIT • La disponibilidad se refiere a que la información esté disponible cuando sea requerida por los procesos del negocio en cualquier momento. También concierne a la protección de los recursos y las capacidades necesarias asociadas. • El cumplimiento tiene que ver con acatar aquellas leyes, reglamentos y acuerdos contractuales a los cuales está sujeto el proceso de negocios, es decir, criterios de negocios impuestos externamente, así como políticas internas. • La confiabilidad se refiere a proporcionar la información apropiada para que la gerencia administre la entidad y ejerza sus responsabilidades fiduciarias y de gobierno. . Seguridad de la Información 5

COBIT • La disponibilidad se refiere a que la información esté disponible cuando sea requerida por los procesos del negocio en cualquier momento. También concierne a la protección de los recursos y las capacidades necesarias asociadas. • El cumplimiento tiene que ver con acatar aquellas leyes, reglamentos y acuerdos contractuales a los cuales está sujeto el proceso de negocios, es decir, criterios de negocios impuestos externamente, así como políticas internas. • La confiabilidad se refiere a proporcionar la información apropiada para que la gerencia administre la entidad y ejerza sus responsabilidades fiduciarias y de gobierno. . Seguridad de la Información 5

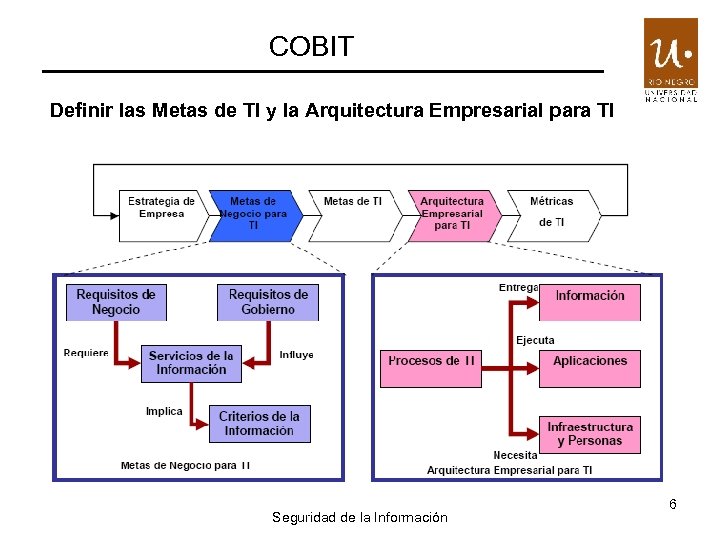

COBIT Definir las Metas de TI y la Arquitectura Empresarial para TI Seguridad de la Información 6

COBIT Definir las Metas de TI y la Arquitectura Empresarial para TI Seguridad de la Información 6

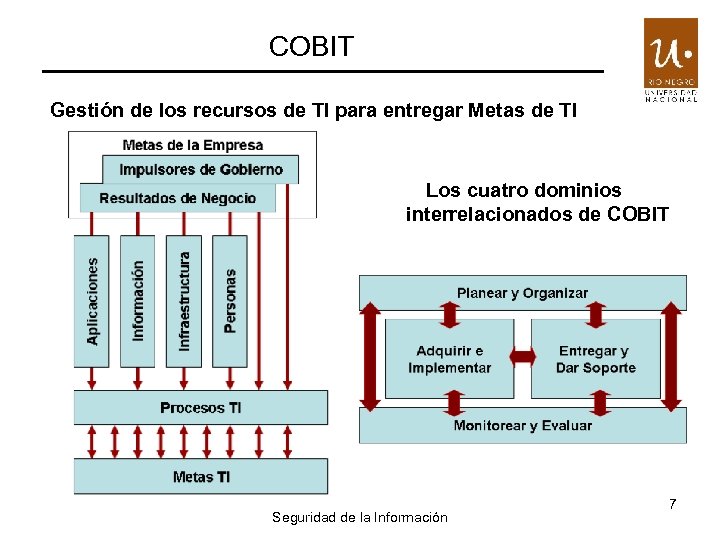

COBIT Gestión de los recursos de TI para entregar Metas de TI Los cuatro dominios interrelacionados de COBIT Seguridad de la Información 7

COBIT Gestión de los recursos de TI para entregar Metas de TI Los cuatro dominios interrelacionados de COBIT Seguridad de la Información 7

COBIT Planear y Organizar (PO) • ¿Están alineadas las estrategias de TI y del negocio? • ¿La empresa está alcanzando un uso óptimo de sus recursos? • ¿Entienden todas las personas dentro de la organización los objetivos de TI? • ¿Se entienden y administran los riesgos de TI? • ¿Es apropiada la calidad de los sistemas de TI para las necesidades del negocio? Seguridad de la Información 8

COBIT Planear y Organizar (PO) • ¿Están alineadas las estrategias de TI y del negocio? • ¿La empresa está alcanzando un uso óptimo de sus recursos? • ¿Entienden todas las personas dentro de la organización los objetivos de TI? • ¿Se entienden y administran los riesgos de TI? • ¿Es apropiada la calidad de los sistemas de TI para las necesidades del negocio? Seguridad de la Información 8

COBIT ADQUIRIR E IMPLEMENTAR (AI) • ¿Es probable que los nuevos proyectos generan soluciones que satisfagan las necesidades del negocio? • ¿Es probable que los nuevos proyectos sean entregados a tiempo y dentro del presupuesto? • ¿Trabajarán adecuadamente los nuevos sistemas una vez sean implementados? • ¿Los cambios no afectarán a las operaciones actuales del negocio? Seguridad de la Información 9

COBIT ADQUIRIR E IMPLEMENTAR (AI) • ¿Es probable que los nuevos proyectos generan soluciones que satisfagan las necesidades del negocio? • ¿Es probable que los nuevos proyectos sean entregados a tiempo y dentro del presupuesto? • ¿Trabajarán adecuadamente los nuevos sistemas una vez sean implementados? • ¿Los cambios no afectarán a las operaciones actuales del negocio? Seguridad de la Información 9

COBIT ENTREGAR Y DAR SOPORTE (DS) • ¿Se están entregando los servicios de TI de acuerdo con las prioridades del negocio? • ¿Están optimizados los costos de TI? • ¿Es capaz la fuerza de trabajo de utilizar los sistemas de TI de manera productiva y segura? • ¿Están implantadas de forma adecuada la confidencialidad, la integridad y la disponibilidad? Seguridad de la Información 10

COBIT ENTREGAR Y DAR SOPORTE (DS) • ¿Se están entregando los servicios de TI de acuerdo con las prioridades del negocio? • ¿Están optimizados los costos de TI? • ¿Es capaz la fuerza de trabajo de utilizar los sistemas de TI de manera productiva y segura? • ¿Están implantadas de forma adecuada la confidencialidad, la integridad y la disponibilidad? Seguridad de la Información 10

COBIT MONITOREAR Y EVALUAR (ME) • ¿Se mide el desempeño de TI para detectar los problemas antes de que sea demasiado tarde? • ¿La Gerencia garantiza que los controles internos son efectivos y eficientes? • ¿Puede vincularse el desempeño de lo que TI ha realizado con las metas del negocio? • ¿Se miden y reportan los riesgos, el control, el cumplimiento y el desempeño? Seguridad de la Información 11

COBIT MONITOREAR Y EVALUAR (ME) • ¿Se mide el desempeño de TI para detectar los problemas antes de que sea demasiado tarde? • ¿La Gerencia garantiza que los controles internos son efectivos y eficientes? • ¿Puede vincularse el desempeño de lo que TI ha realizado con las metas del negocio? • ¿Se miden y reportan los riesgos, el control, el cumplimiento y el desempeño? Seguridad de la Información 11

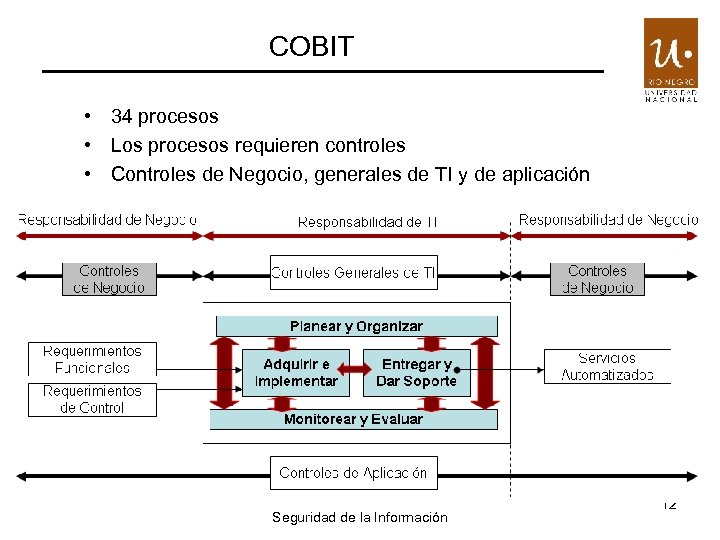

COBIT • 34 procesos • Los procesos requieren controles • Controles de Negocio, generales de TI y de aplicación Seguridad de la Información 12

COBIT • 34 procesos • Los procesos requieren controles • Controles de Negocio, generales de TI y de aplicación Seguridad de la Información 12

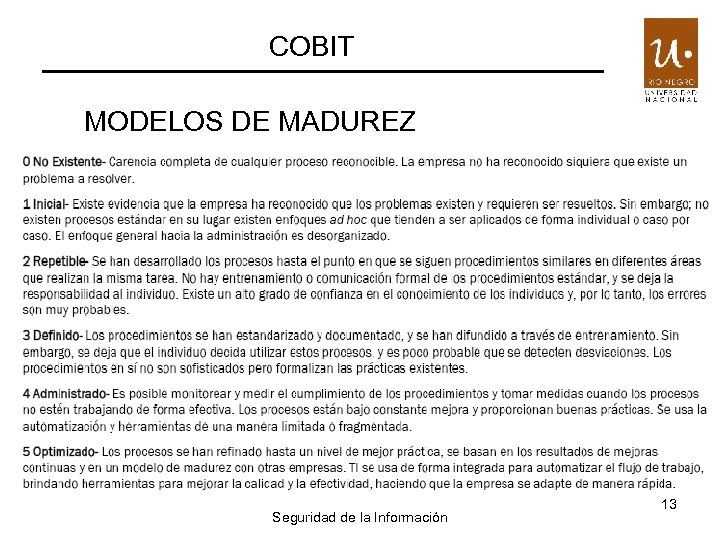

COBIT MODELOS DE MADUREZ Seguridad de la Información 13

COBIT MODELOS DE MADUREZ Seguridad de la Información 13

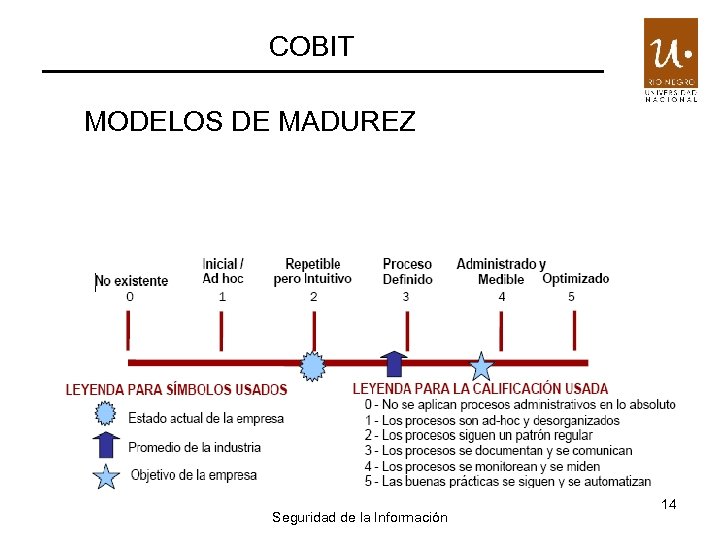

COBIT MODELOS DE MADUREZ Seguridad de la Información 14

COBIT MODELOS DE MADUREZ Seguridad de la Información 14

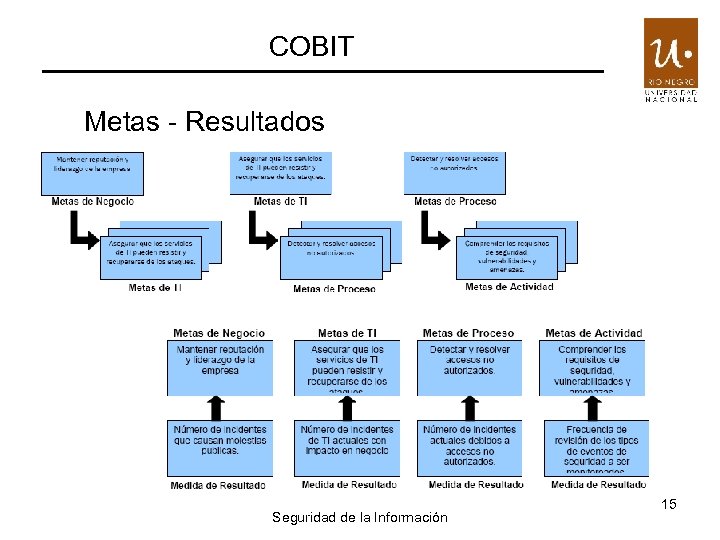

COBIT Metas - Resultados Seguridad de la Información 15

COBIT Metas - Resultados Seguridad de la Información 15

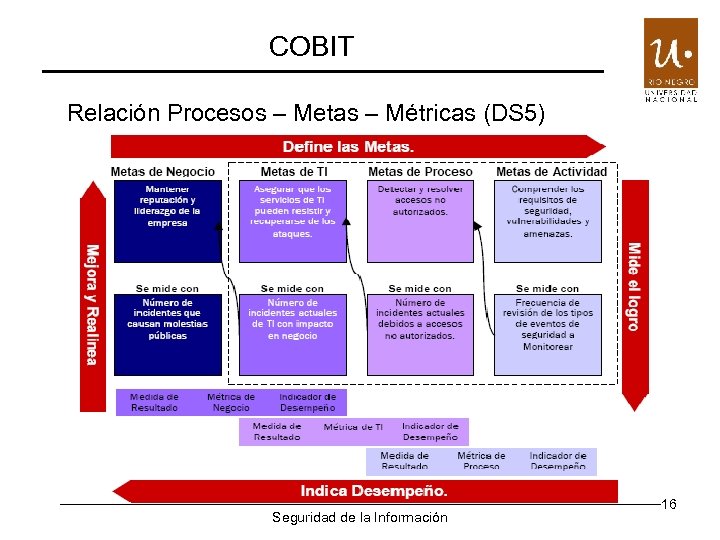

COBIT Relación Procesos – Metas – Métricas (DS 5) Seguridad de la Información 16

COBIT Relación Procesos – Metas – Métricas (DS 5) Seguridad de la Información 16

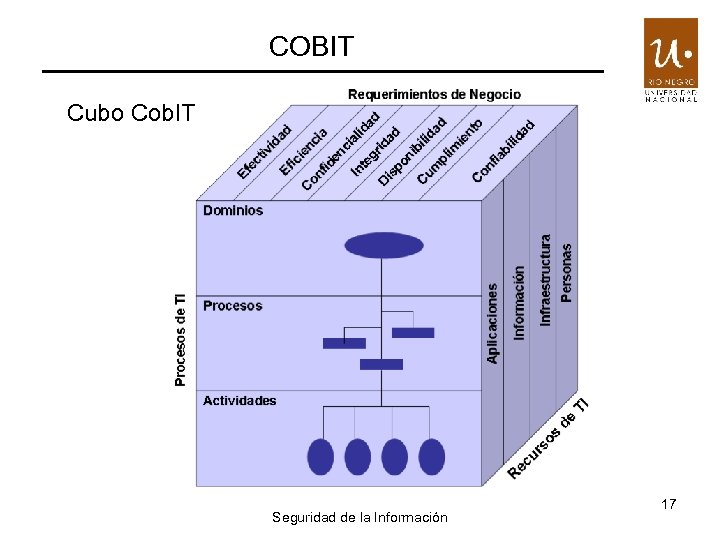

COBIT Cubo Cob. IT Seguridad de la Información 17

COBIT Cubo Cob. IT Seguridad de la Información 17

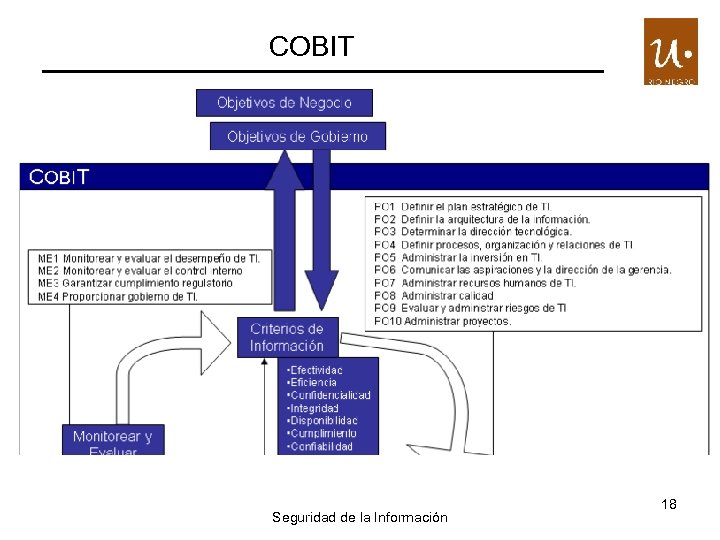

COBIT Cubo Cob. IT Seguridad de la Información 18

COBIT Cubo Cob. IT Seguridad de la Información 18

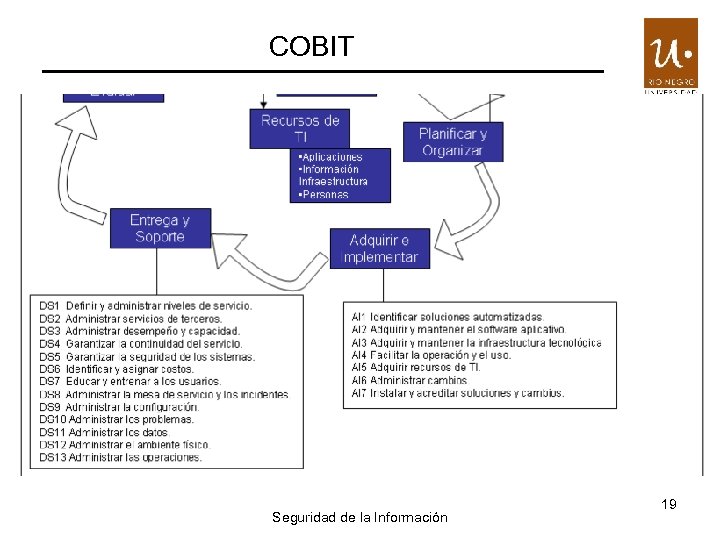

COBIT Cubo Cob. IT Seguridad de la Información 19

COBIT Cubo Cob. IT Seguridad de la Información 19

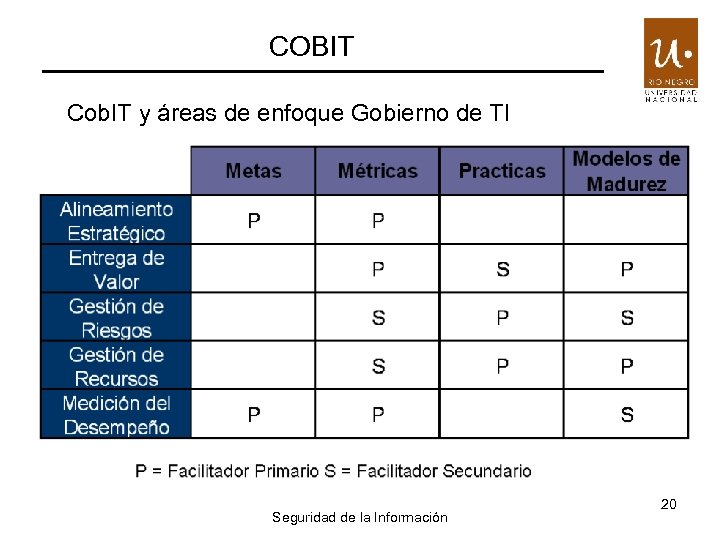

COBIT Cob. IT y áreas de enfoque Gobierno de TI Seguridad de la Información 20

COBIT Cob. IT y áreas de enfoque Gobierno de TI Seguridad de la Información 20

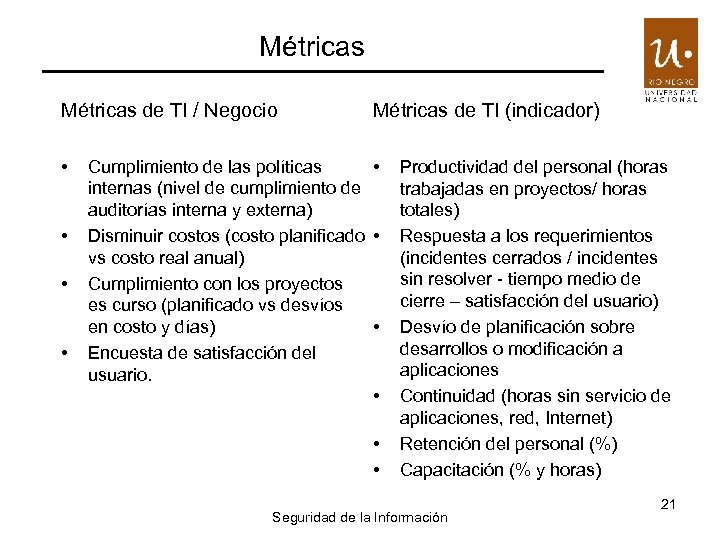

Métricas de TI / Negocio • • Métricas de TI (indicador) Cumplimiento de las políticas • internas (nivel de cumplimiento de auditorías interna y externa) Disminuir costos (costo planificado • vs costo real anual) Cumplimiento con los proyectos es curso (planificado vs desvíos en costo y días) • Encuesta de satisfacción del usuario. • • • Productividad del personal (horas trabajadas en proyectos/ horas totales) Respuesta a los requerimientos (incidentes cerrados / incidentes sin resolver - tiempo medio de cierre – satisfacción del usuario) Desvío de planificación sobre desarrollos o modificación a aplicaciones Continuidad (horas sin servicio de aplicaciones, red, Internet) Retención del personal (%) Capacitación (% y horas) Seguridad de la Información 21

Métricas de TI / Negocio • • Métricas de TI (indicador) Cumplimiento de las políticas • internas (nivel de cumplimiento de auditorías interna y externa) Disminuir costos (costo planificado • vs costo real anual) Cumplimiento con los proyectos es curso (planificado vs desvíos en costo y días) • Encuesta de satisfacción del usuario. • • • Productividad del personal (horas trabajadas en proyectos/ horas totales) Respuesta a los requerimientos (incidentes cerrados / incidentes sin resolver - tiempo medio de cierre – satisfacción del usuario) Desvío de planificación sobre desarrollos o modificación a aplicaciones Continuidad (horas sin servicio de aplicaciones, red, Internet) Retención del personal (%) Capacitación (% y horas) Seguridad de la Información 21

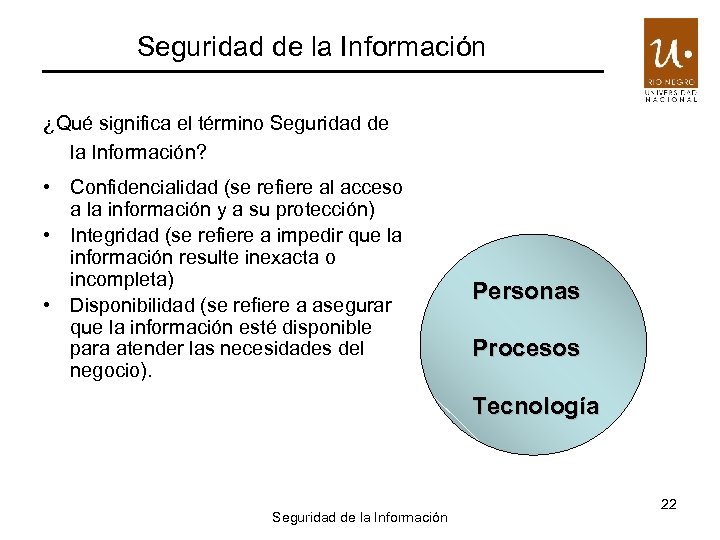

Seguridad de la Información ¿Qué significa el término Seguridad de la Información? • Confidencialidad (se refiere al acceso a la información y a su protección) • Integridad (se refiere a impedir que la información resulte inexacta o incompleta) • Disponibilidad (se refiere a asegurar que la información esté disponible para atender las necesidades del negocio). Personas Procesos Tecnología Seguridad de la Información 22

Seguridad de la Información ¿Qué significa el término Seguridad de la Información? • Confidencialidad (se refiere al acceso a la información y a su protección) • Integridad (se refiere a impedir que la información resulte inexacta o incompleta) • Disponibilidad (se refiere a asegurar que la información esté disponible para atender las necesidades del negocio). Personas Procesos Tecnología Seguridad de la Información 22

Seguridad de la Información ¿ Por qué es necesaria la seguridad de la información? • Amenazas (fraude asistido por computadora, espionaje, sabotaje, vandalismo, incendio o inundación, ataques mediante virus informáticos, "hacking" y denegación de servicio se han vuelto más comunes, ambiciosos y crecientemente sofisticados). • La dependencia de los organismos respecto de los sistemas y servicios de información denota que los mismos son más vulnerables a las amenazas concernientes a seguridad. • La interconexión de las redes, la existencia de Internet y el uso compartido de recursos de información incrementa la dificultad de lograr el control de todos los accesos de las personas Seguridad de la Información 23

Seguridad de la Información ¿ Por qué es necesaria la seguridad de la información? • Amenazas (fraude asistido por computadora, espionaje, sabotaje, vandalismo, incendio o inundación, ataques mediante virus informáticos, "hacking" y denegación de servicio se han vuelto más comunes, ambiciosos y crecientemente sofisticados). • La dependencia de los organismos respecto de los sistemas y servicios de información denota que los mismos son más vulnerables a las amenazas concernientes a seguridad. • La interconexión de las redes, la existencia de Internet y el uso compartido de recursos de información incrementa la dificultad de lograr el control de todos los accesos de las personas Seguridad de la Información 23

Seguridad de la Información El esquema de Seguridad de la Información • Mitigar los riesgos • Proteger los activos informáticos para evitar pérdidas económicas y daño a la reputación de la sociedad y de otros organismos • Facilitar las estrategias de la organización, asegurando la confiabilidad, integridad y disponibilidad de la información administrada La alineación estratégica de la Seguridad de la Información • Debe permitir a la organización tomar ventaja total de su información para maximizar sus beneficios, capitalizar oportunidades y ganar ventaja competitiva. Seguridad de la Información 24

Seguridad de la Información El esquema de Seguridad de la Información • Mitigar los riesgos • Proteger los activos informáticos para evitar pérdidas económicas y daño a la reputación de la sociedad y de otros organismos • Facilitar las estrategias de la organización, asegurando la confiabilidad, integridad y disponibilidad de la información administrada La alineación estratégica de la Seguridad de la Información • Debe permitir a la organización tomar ventaja total de su información para maximizar sus beneficios, capitalizar oportunidades y ganar ventaja competitiva. Seguridad de la Información 24

Seguridad de la Información Administración de riesgos y controles • Nivel de riesgo aceptable • Inversiones • La seguridad y los controles en los sistemas de información ayudan a administrar los riesgos, no los eliminan Control Se define como las políticas, procedimientos, prácticas y estructuras organizacionales diseñadas para garantizar razonablemente que los objetivos del negocio o la organización serán alcanzados y que eventos no deseables serán prevenidos o detectados y corregidos. Seguridad de la Información 25

Seguridad de la Información Administración de riesgos y controles • Nivel de riesgo aceptable • Inversiones • La seguridad y los controles en los sistemas de información ayudan a administrar los riesgos, no los eliminan Control Se define como las políticas, procedimientos, prácticas y estructuras organizacionales diseñadas para garantizar razonablemente que los objetivos del negocio o la organización serán alcanzados y que eventos no deseables serán prevenidos o detectados y corregidos. Seguridad de la Información 25

Seguridad de la Información Vulnerabilidades más conocidas y métodos de protección • Aplicaciones maliciosas – – – Malware Desbordamiento de búfer Spyware Cookies Troyano Pharming Hijacking Botnet Cross Site Scripting Phishing Spam Seguridad de la Información 26

Seguridad de la Información Vulnerabilidades más conocidas y métodos de protección • Aplicaciones maliciosas – – – Malware Desbordamiento de búfer Spyware Cookies Troyano Pharming Hijacking Botnet Cross Site Scripting Phishing Spam Seguridad de la Información 26

Seguridad de la Información Vulnerabilidades más conocidas y métodos de protección • Herramientas de protección – Antivirus – Firewall Seguridad de la Información 27

Seguridad de la Información Vulnerabilidades más conocidas y métodos de protección • Herramientas de protección – Antivirus – Firewall Seguridad de la Información 27

Seguridad de la Información Introducción a los controles y las buenas prácticas de trabajo Identifique requerimientos de seguridad • Evaluar los riesgos – Impacto potencial de una falla de seguridad en los procesos – Probabilidad de ocurrencia • Requisitos legales, normativos, reglamentarios y contractuales • Principios, objetivos y requisitos para el procesamiento de la información Determinar las prioridades Revisiones periódicas - Cambios Seguridad de la Información 28

Seguridad de la Información Introducción a los controles y las buenas prácticas de trabajo Identifique requerimientos de seguridad • Evaluar los riesgos – Impacto potencial de una falla de seguridad en los procesos – Probabilidad de ocurrencia • Requisitos legales, normativos, reglamentarios y contractuales • Principios, objetivos y requisitos para el procesamiento de la información Determinar las prioridades Revisiones periódicas - Cambios Seguridad de la Información 28

Seguridad de la Información Selección de controles Algunos controles no son aplicables a todos los sistemas. Costo de implementación en relación con los riesgos y las pérdidas Factores no monetarios, como el daño en la reputación • • • protección de datos y confidencialidad de la información personal protección de registros y documentos de la organización derechos de propiedad intelectual documentación de la política de seguridad de la información asignación de responsabilidades en materia de seguridad de la información • instrucción y entrenamiento en materia de seguridad de la información • comunicación de incidentes relativos a la seguridad • administración de la continuidad de la organización Seguridad de la Información 29

Seguridad de la Información Selección de controles Algunos controles no son aplicables a todos los sistemas. Costo de implementación en relación con los riesgos y las pérdidas Factores no monetarios, como el daño en la reputación • • • protección de datos y confidencialidad de la información personal protección de registros y documentos de la organización derechos de propiedad intelectual documentación de la política de seguridad de la información asignación de responsabilidades en materia de seguridad de la información • instrucción y entrenamiento en materia de seguridad de la información • comunicación de incidentes relativos a la seguridad • administración de la continuidad de la organización Seguridad de la Información 29

Seguridad de la Información 30

Seguridad de la Información 30

Datos Personales ¿Cuales son datos personales? Datos sensibles - origen racial y étnico - opiniones políticas - convicciones religiosas, -filosóficas o morales - afiliación sindical - información referente a la salud - vida sexual Seguridad de la Información 31

Datos Personales ¿Cuales son datos personales? Datos sensibles - origen racial y étnico - opiniones políticas - convicciones religiosas, -filosóficas o morales - afiliación sindical - información referente a la salud - vida sexual Seguridad de la Información 31

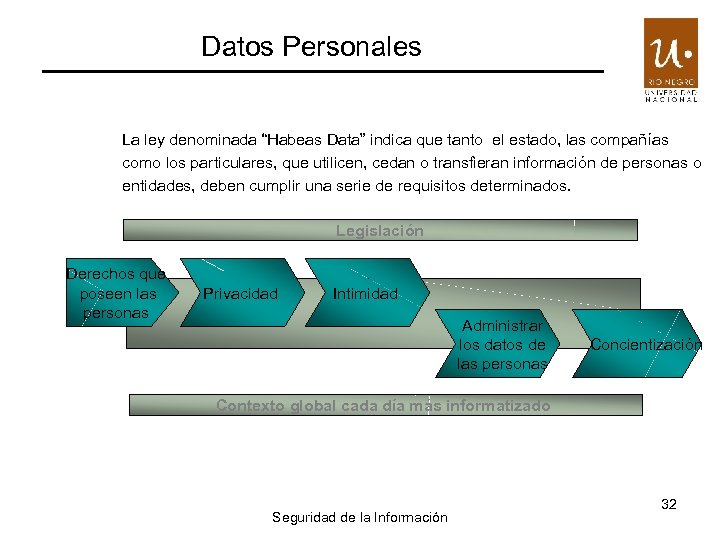

Datos Personales La ley denominada “Habeas Data” indica que tanto el estado, las compañías como los particulares, que utilicen, cedan o transfieran información de personas o entidades, deben cumplir una serie de requisitos determinados. Legislación Derechos que poseen las personas Privacidad Intimidad Administrar los datos de las personas Concientización Contexto global cada día más informatizado Seguridad de la Información 32

Datos Personales La ley denominada “Habeas Data” indica que tanto el estado, las compañías como los particulares, que utilicen, cedan o transfieran información de personas o entidades, deben cumplir una serie de requisitos determinados. Legislación Derechos que poseen las personas Privacidad Intimidad Administrar los datos de las personas Concientización Contexto global cada día más informatizado Seguridad de la Información 32

Datos Personales : 1 - ¿Quién puede acceder a la información? El riesgo consiste en los accesos no autorizados que puedan modificar, copiar, borrar la información. 2 - El daño es provocado al propietario de la información y al responsable de la guarda de la misma. 3 - La diseminación de la información aumenta al incrementar el nivel de tecnología utilizada. 4 - Al aumentar los riesgos, las medidas de protección deben ser más efectivas. Seguridad de la Información 33

Datos Personales : 1 - ¿Quién puede acceder a la información? El riesgo consiste en los accesos no autorizados que puedan modificar, copiar, borrar la información. 2 - El daño es provocado al propietario de la información y al responsable de la guarda de la misma. 3 - La diseminación de la información aumenta al incrementar el nivel de tecnología utilizada. 4 - Al aumentar los riesgos, las medidas de protección deben ser más efectivas. Seguridad de la Información 33

Datos Personales Se ceden los datos cuando se los comunica a un tercero. • Cesión individual a un tercero – Ej. : En un juicio a una persona, la empresa pasa los datos a un estudio de abogados. • Cesión masiva a terceros – Ej. : La información para el pago de sueldos al banco. • Interconexiones con otros bancos de datos - • Identificar a la otra entidad. • Finalidad de la cesión • Marco o pautas del proceso • Dar informes a terceros a título gratuito (Ej. Encuesta) u oneroso (Veraz) • Cesión de datos a Organismos públicos o entes privados para brindar datos a terceros Seguridad de la Información 34

Datos Personales Se ceden los datos cuando se los comunica a un tercero. • Cesión individual a un tercero – Ej. : En un juicio a una persona, la empresa pasa los datos a un estudio de abogados. • Cesión masiva a terceros – Ej. : La información para el pago de sueldos al banco. • Interconexiones con otros bancos de datos - • Identificar a la otra entidad. • Finalidad de la cesión • Marco o pautas del proceso • Dar informes a terceros a título gratuito (Ej. Encuesta) u oneroso (Veraz) • Cesión de datos a Organismos públicos o entes privados para brindar datos a terceros Seguridad de la Información 34

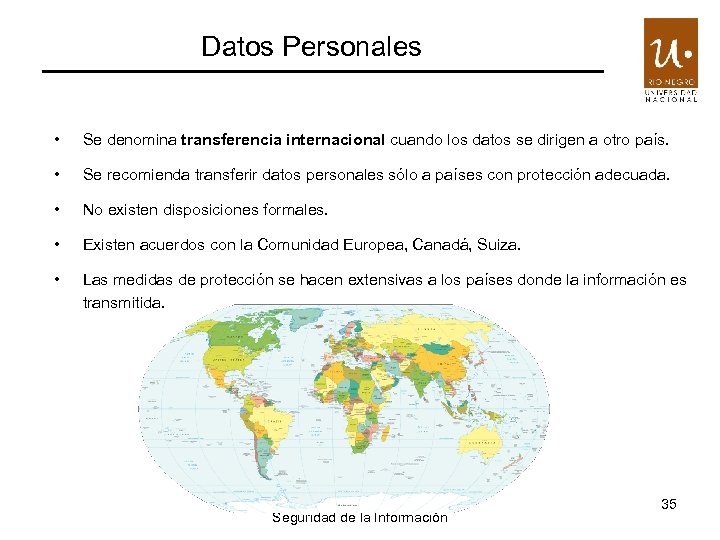

Datos Personales • Se denomina transferencia internacional cuando los datos se dirigen a otro país. • Se recomienda transferir datos personales sólo a países con protección adecuada. • No existen disposiciones formales. • Existen acuerdos con la Comunidad Europea, Canadá, Suiza. • Las medidas de protección se hacen extensivas a los países donde la información es transmitida. Seguridad de la Información 35

Datos Personales • Se denomina transferencia internacional cuando los datos se dirigen a otro país. • Se recomienda transferir datos personales sólo a países con protección adecuada. • No existen disposiciones formales. • Existen acuerdos con la Comunidad Europea, Canadá, Suiza. • Las medidas de protección se hacen extensivas a los países donde la información es transmitida. Seguridad de la Información 35

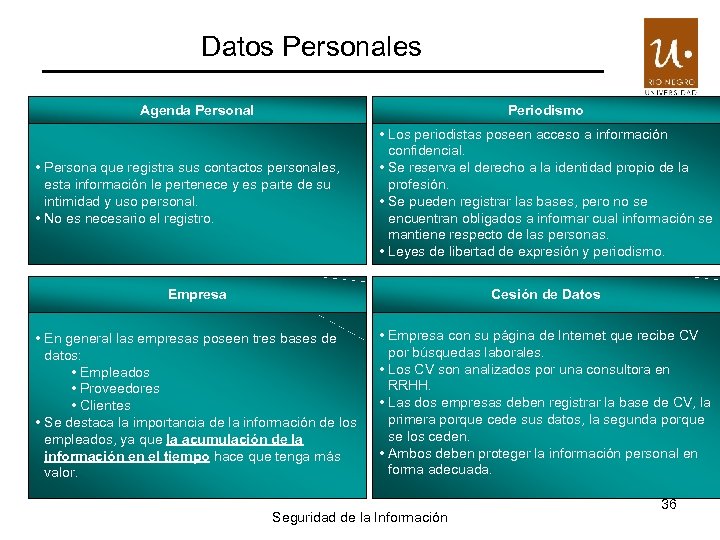

Datos Personales Agenda Personal Periodismo • Persona que registra sus contactos personales, esta información le pertenece y es parte de su intimidad y uso personal. • No es necesario el registro. • Los periodistas poseen acceso a información confidencial. • Se reserva el derecho a la identidad propio de la profesión. • Se pueden registrar las bases, pero no se encuentran obligados a informar cual información se mantiene respecto de las personas. • Leyes de libertad de expresión y periodismo. Empresa Cesión de Datos • En general las empresas poseen tres bases de datos: • Empleados • Proveedores • Clientes • Se destaca la importancia de la información de los empleados, ya que la acumulación de la información en el tiempo hace que tenga más valor. • Empresa con su página de Internet que recibe CV por búsquedas laborales. • Los CV son analizados por una consultora en RRHH. • Las dos empresas deben registrar la base de CV, la primera porque cede sus datos, la segunda porque se los ceden. • Ambos deben proteger la información personal en forma adecuada. Seguridad de la Información 36

Datos Personales Agenda Personal Periodismo • Persona que registra sus contactos personales, esta información le pertenece y es parte de su intimidad y uso personal. • No es necesario el registro. • Los periodistas poseen acceso a información confidencial. • Se reserva el derecho a la identidad propio de la profesión. • Se pueden registrar las bases, pero no se encuentran obligados a informar cual información se mantiene respecto de las personas. • Leyes de libertad de expresión y periodismo. Empresa Cesión de Datos • En general las empresas poseen tres bases de datos: • Empleados • Proveedores • Clientes • Se destaca la importancia de la información de los empleados, ya que la acumulación de la información en el tiempo hace que tenga más valor. • Empresa con su página de Internet que recibe CV por búsquedas laborales. • Los CV son analizados por una consultora en RRHH. • Las dos empresas deben registrar la base de CV, la primera porque cede sus datos, la segunda porque se los ceden. • Ambos deben proteger la información personal en forma adecuada. Seguridad de la Información 36

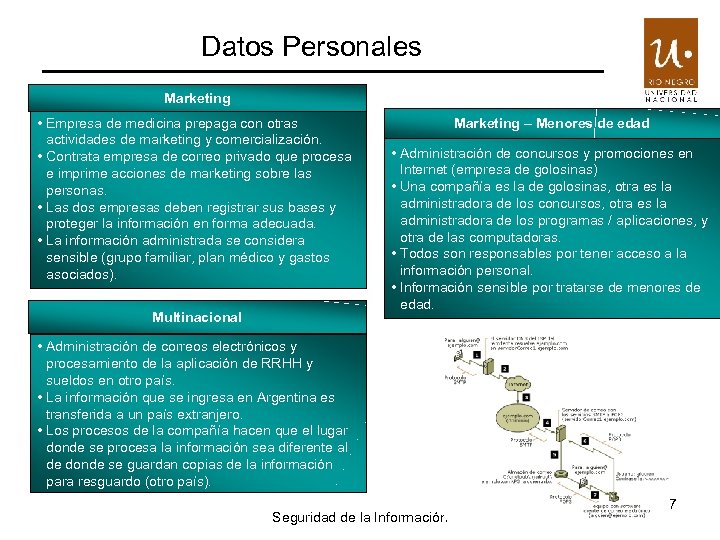

Datos Personales Marketing • Empresa de medicina prepaga con otras actividades de marketing y comercialización. • Contrata empresa de correo privado que procesa e imprime acciones de marketing sobre las personas. • Las dos empresas deben registrar sus bases y proteger la información en forma adecuada. • La información administrada se considera sensible (grupo familiar, plan médico y gastos asociados). Multinacional Marketing – Menores de edad • Administración de concursos y promociones en Internet (empresa de golosinas) • Una compañía es la de golosinas, otra es la administradora de los concursos, otra es la administradora de los programas / aplicaciones, y otra de las computadoras. • Todos son responsables por tener acceso a la información personal. • Información sensible por tratarse de menores de edad. • Administración de correos electrónicos y procesamiento de la aplicación de RRHH y sueldos en otro país. • La información que se ingresa en Argentina es transferida a un país extranjero. • Los procesos de la compañía hacen que el lugar donde se procesa la información sea diferente al de donde se guardan copias de la información para resguardo (otro país). Seguridad de la Información 37

Datos Personales Marketing • Empresa de medicina prepaga con otras actividades de marketing y comercialización. • Contrata empresa de correo privado que procesa e imprime acciones de marketing sobre las personas. • Las dos empresas deben registrar sus bases y proteger la información en forma adecuada. • La información administrada se considera sensible (grupo familiar, plan médico y gastos asociados). Multinacional Marketing – Menores de edad • Administración de concursos y promociones en Internet (empresa de golosinas) • Una compañía es la de golosinas, otra es la administradora de los concursos, otra es la administradora de los programas / aplicaciones, y otra de las computadoras. • Todos son responsables por tener acceso a la información personal. • Información sensible por tratarse de menores de edad. • Administración de correos electrónicos y procesamiento de la aplicación de RRHH y sueldos en otro país. • La información que se ingresa en Argentina es transferida a un país extranjero. • Los procesos de la compañía hacen que el lugar donde se procesa la información sea diferente al de donde se guardan copias de la información para resguardo (otro país). Seguridad de la Información 37

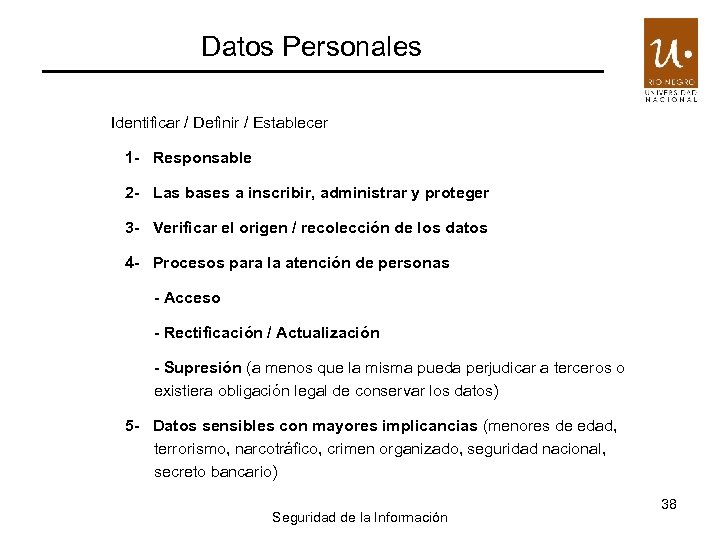

Datos Personales Identificar / Definir / Establecer 1 - Responsable 2 - Las bases a inscribir, administrar y proteger 3 - Verificar el origen / recolección de los datos 4 - Procesos para la atención de personas - Acceso - Rectificación / Actualización - Supresión (a menos que la misma pueda perjudicar a terceros o existiera obligación legal de conservar los datos) 5 - Datos sensibles con mayores implicancias (menores de edad, terrorismo, narcotráfico, crimen organizado, seguridad nacional, secreto bancario) Seguridad de la Información 38

Datos Personales Identificar / Definir / Establecer 1 - Responsable 2 - Las bases a inscribir, administrar y proteger 3 - Verificar el origen / recolección de los datos 4 - Procesos para la atención de personas - Acceso - Rectificación / Actualización - Supresión (a menos que la misma pueda perjudicar a terceros o existiera obligación legal de conservar los datos) 5 - Datos sensibles con mayores implicancias (menores de edad, terrorismo, narcotráfico, crimen organizado, seguridad nacional, secreto bancario) Seguridad de la Información 38

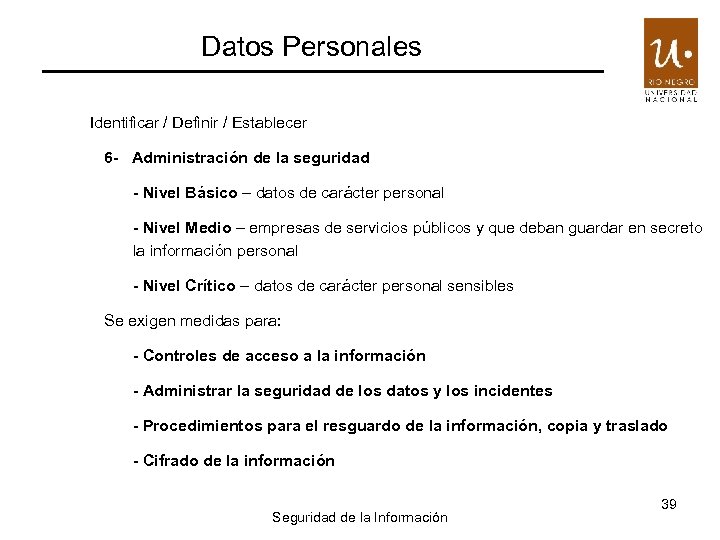

Datos Personales Identificar / Definir / Establecer 6 - Administración de la seguridad - Nivel Básico – datos de carácter personal - Nivel Medio – empresas de servicios públicos y que deban guardar en secreto la información personal - Nivel Crítico – datos de carácter personal sensibles Se exigen medidas para: - Controles de acceso a la información - Administrar la seguridad de los datos y los incidentes - Procedimientos para el resguardo de la información, copia y traslado - Cifrado de la información Seguridad de la Información 39

Datos Personales Identificar / Definir / Establecer 6 - Administración de la seguridad - Nivel Básico – datos de carácter personal - Nivel Medio – empresas de servicios públicos y que deban guardar en secreto la información personal - Nivel Crítico – datos de carácter personal sensibles Se exigen medidas para: - Controles de acceso a la información - Administrar la seguridad de los datos y los incidentes - Procedimientos para el resguardo de la información, copia y traslado - Cifrado de la información Seguridad de la Información 39

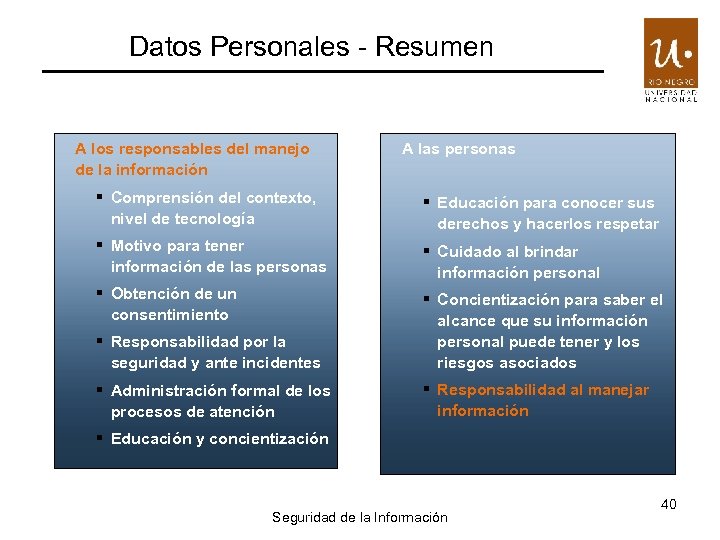

Datos Personales - Resumen A los responsables del manejo de la información A las personas Comprensión del contexto, nivel de tecnología Educación para conocer sus derechos y hacerlos respetar Motivo para tener información de las personas Cuidado al brindar información personal Obtención de un consentimiento Responsabilidad por la seguridad y ante incidentes Concientización para saber el alcance que su información personal puede tener y los riesgos asociados Administración formal de los procesos de atención Responsabilidad al manejar información Educación y concientización Seguridad de la Información 40

Datos Personales - Resumen A los responsables del manejo de la información A las personas Comprensión del contexto, nivel de tecnología Educación para conocer sus derechos y hacerlos respetar Motivo para tener información de las personas Cuidado al brindar información personal Obtención de un consentimiento Responsabilidad por la seguridad y ante incidentes Concientización para saber el alcance que su información personal puede tener y los riesgos asociados Administración formal de los procesos de atención Responsabilidad al manejar información Educación y concientización Seguridad de la Información 40

Seguridad de la Información 41

Seguridad de la Información 41

Delitos informáticos • En el año 2006 se desató la polémica sobre la violación de correos electrónicos de varios periodistas y jueces. • En el mismo año Diputados aprueba un proyecto de ley. • Durante 2007 el proyecto es tratado en el Senado y mejorado • El miércoles 4 de junio de 2008, Diputados aprueba la ley. • La Ley 26388, reforma del código Penal en materia de delitos informáticos, para que finalmente se contemplen aspectos relacionados con Internet y nuevas tecnologías. • En realidad la ley es una reforma al Código Penal, no es una ley de delitos informáticos porque no se crean nuevos delitos sino que se modifican los existentes. Seguridad de la Información 42

Delitos informáticos • En el año 2006 se desató la polémica sobre la violación de correos electrónicos de varios periodistas y jueces. • En el mismo año Diputados aprueba un proyecto de ley. • Durante 2007 el proyecto es tratado en el Senado y mejorado • El miércoles 4 de junio de 2008, Diputados aprueba la ley. • La Ley 26388, reforma del código Penal en materia de delitos informáticos, para que finalmente se contemplen aspectos relacionados con Internet y nuevas tecnologías. • En realidad la ley es una reforma al Código Penal, no es una ley de delitos informáticos porque no se crean nuevos delitos sino que se modifican los existentes. Seguridad de la Información 42

Delitos informáticos Nuevos términos (Significación de conceptos empleados en el código) • El término “documento” comprende toda representación de actos o hechos, con independencia del soporte utilizado para su fijación, almacenamiento, archivo o transmisión. • Los términos “firma” y “suscripción” comprenden la firma digital, la creación de una firma digital o firmar digitalmente. • Los términos “instrumento privado” y “certificado” comprenden el documento digital firmado digitalmente. Seguridad de la Información 43

Delitos informáticos Nuevos términos (Significación de conceptos empleados en el código) • El término “documento” comprende toda representación de actos o hechos, con independencia del soporte utilizado para su fijación, almacenamiento, archivo o transmisión. • Los términos “firma” y “suscripción” comprenden la firma digital, la creación de una firma digital o firmar digitalmente. • Los términos “instrumento privado” y “certificado” comprenden el documento digital firmado digitalmente. Seguridad de la Información 43

Delitos informáticos Violación de Secretos y de la Privacidad • El que abriere o accediere indebidamente a una comunicación electrónica, una carta, un pliego cerrado, un despacho telegráfico, telefónico o de otra naturaleza, que no le esté dirigido; o se apoderare indebidamente de una comunicación electrónica, una carta, un pliego, un despacho u otro papel privado, aunque no esté cerrado; o indebidamente suprimiere o desviare de su destino una correspondencia o una comunicación electrónica que no le esté dirigida. • El que indebidamente interceptare o captare comunicaciones electrónicas o telecomunicaciones provenientes de cualquier sistema de carácter privado o de acceso restringido. • Se agrava si el autor además comunicare a otro o publicare el contenido de la carta, escrito, despacho o comunicación electrónica. • Penas desde 15 días a 1 año. Inhabilitación especial por el doble del tiempo de la condena si es funcionario público en abuso de sus funciones. Seguridad de la Información 44

Delitos informáticos Violación de Secretos y de la Privacidad • El que abriere o accediere indebidamente a una comunicación electrónica, una carta, un pliego cerrado, un despacho telegráfico, telefónico o de otra naturaleza, que no le esté dirigido; o se apoderare indebidamente de una comunicación electrónica, una carta, un pliego, un despacho u otro papel privado, aunque no esté cerrado; o indebidamente suprimiere o desviare de su destino una correspondencia o una comunicación electrónica que no le esté dirigida. • El que indebidamente interceptare o captare comunicaciones electrónicas o telecomunicaciones provenientes de cualquier sistema de carácter privado o de acceso restringido. • Se agrava si el autor además comunicare a otro o publicare el contenido de la carta, escrito, despacho o comunicación electrónica. • Penas desde 15 días a 1 año. Inhabilitación especial por el doble del tiempo de la condena si es funcionario público en abuso de sus funciones. Seguridad de la Información 44

Delitos informáticos Acceso indebido • El que a sabiendas accediere por cualquier medio, sin la debida autorización o excediendo la que posea, a un sistema o dato informático de acceso restringido. • Se agrava cuando el acceso fuese en perjuicio de un sistema o dato informático de un organismo público estatal o de un proveedor de servicios públicos o de servicios financieros. • Penas de 15 días a 1 año. Delitos contra la integridad sexual en menores de edad en cuanto a la distribución y tenencia con fines de distribución de pornografía infantil. Seguridad de la Información 45

Delitos informáticos Acceso indebido • El que a sabiendas accediere por cualquier medio, sin la debida autorización o excediendo la que posea, a un sistema o dato informático de acceso restringido. • Se agrava cuando el acceso fuese en perjuicio de un sistema o dato informático de un organismo público estatal o de un proveedor de servicios públicos o de servicios financieros. • Penas de 15 días a 1 año. Delitos contra la integridad sexual en menores de edad en cuanto a la distribución y tenencia con fines de distribución de pornografía infantil. Seguridad de la Información 45

Delitos informáticos Publicación de Correspondencia • El que hallándose en posesión de una correspondencia, una comunicación electrónica, un pliego cerrado, un despacho telegráfico, telefónico o de otra naturaleza, no destinados a la publicidad, los hiciere publicar indebidamente, si el hecho causare o pudiere causar perjuicios a terceros. • Exento de responsabilidad penal el que hubiere obrado con el propósito inequívoco de proteger un interés público. • Penas de $1. 500. - a $100. 000. Información secreta • Al funcionario público que revelare hechos, actuaciones, documentos o datos, que por ley deben ser secretos. • Penas de 1 mes a 2 años e inhabilitación especial de 1 a 4 años. Seguridad de la Información 46

Delitos informáticos Publicación de Correspondencia • El que hallándose en posesión de una correspondencia, una comunicación electrónica, un pliego cerrado, un despacho telegráfico, telefónico o de otra naturaleza, no destinados a la publicidad, los hiciere publicar indebidamente, si el hecho causare o pudiere causar perjuicios a terceros. • Exento de responsabilidad penal el que hubiere obrado con el propósito inequívoco de proteger un interés público. • Penas de $1. 500. - a $100. 000. Información secreta • Al funcionario público que revelare hechos, actuaciones, documentos o datos, que por ley deben ser secretos. • Penas de 1 mes a 2 años e inhabilitación especial de 1 a 4 años. Seguridad de la Información 46

Delitos informáticos Acceso a Datos Personales • A sabiendas e ilegítimamente, o violando sistemas de confidencialidad y seguridad de datos, accediere, de cualquier forma, a un banco de datos personales; • Ilegítimamente proporcionare o revelare a otro información registrada en un archivo o en un banco de datos personales cuyo secreto estuviere obligado a preservar por disposición de la ley. • Ilegítimamente insertare o hiciere insertar datos en un archivo de datos personales. • Penas de 1 mes a 2 años, se agrava si el autor es funcionario público (inhabilitación especial de 1 a 4 años). Seguridad de la Información 47

Delitos informáticos Acceso a Datos Personales • A sabiendas e ilegítimamente, o violando sistemas de confidencialidad y seguridad de datos, accediere, de cualquier forma, a un banco de datos personales; • Ilegítimamente proporcionare o revelare a otro información registrada en un archivo o en un banco de datos personales cuyo secreto estuviere obligado a preservar por disposición de la ley. • Ilegítimamente insertare o hiciere insertar datos en un archivo de datos personales. • Penas de 1 mes a 2 años, se agrava si el autor es funcionario público (inhabilitación especial de 1 a 4 años). Seguridad de la Información 47

Delitos informáticos Fraude • El que defraudare a otro mediante cualquier técnica de manipulación informática que altere el normal funcionamiento de un sistema informático o la transmisión de datos. ” • El que alterare, destruyere o inutilizare datos, documentos, programas o sistemas informáticos; o vendiere, distribuyere, hiciere circular o introdujere en un sistema informático, cualquier programa destinado a causar daños. Delitos contra la propiedad - Daños (el que destruyere, inutilizare, hiciere desaparecer o de cualquier modo dañare una cosa mueble, o inmueble, etc. ) • Ejecutarlo en archivos, registros, … o en datos, documentos, programas o sistemas informáticos públicos; • Ejecutarlo en sistemas informáticos destinados a la prestación de servicios de salud, de comunicaciones, de provisión o transporte de energía, de medios de transporte u otro servicio público. Seguridad de la Información 48

Delitos informáticos Fraude • El que defraudare a otro mediante cualquier técnica de manipulación informática que altere el normal funcionamiento de un sistema informático o la transmisión de datos. ” • El que alterare, destruyere o inutilizare datos, documentos, programas o sistemas informáticos; o vendiere, distribuyere, hiciere circular o introdujere en un sistema informático, cualquier programa destinado a causar daños. Delitos contra la propiedad - Daños (el que destruyere, inutilizare, hiciere desaparecer o de cualquier modo dañare una cosa mueble, o inmueble, etc. ) • Ejecutarlo en archivos, registros, … o en datos, documentos, programas o sistemas informáticos públicos; • Ejecutarlo en sistemas informáticos destinados a la prestación de servicios de salud, de comunicaciones, de provisión o transporte de energía, de medios de transporte u otro servicio público. Seguridad de la Información 48

Delitos informáticos Seguridad de los medios de transporte y de comunicación Interrupción de comunicaciones • El que interrumpiere o entorpeciere la comunicación telegráfica, telefónica o de otra naturaleza o resistiere violentamente el restablecimiento de la comunicación interrumpida. • Penas de 6 meses a 2 años. Violación de documentos - Alteración de Pruebas • El que sustrajere, alterare, ocultare, destruyere o inutilizare en todo o en parte objetos destinados a servir de prueba ante la autoridad competente, registros o documentos confiados a la custodia de un funcionario público o de otra persona en el interés del servicio público. • Si el hecho se cometiere por imprudencia o negligencia del depositario, éste será reprimido con multa de $ 750 a $ 12. 000. • Penas de 1 mes a 4 años. Si el autor fuere el mismo depositario, sufrirá además inhabilitación especial por doble tiempo. Seguridad de la Información 49

Delitos informáticos Seguridad de los medios de transporte y de comunicación Interrupción de comunicaciones • El que interrumpiere o entorpeciere la comunicación telegráfica, telefónica o de otra naturaleza o resistiere violentamente el restablecimiento de la comunicación interrumpida. • Penas de 6 meses a 2 años. Violación de documentos - Alteración de Pruebas • El que sustrajere, alterare, ocultare, destruyere o inutilizare en todo o en parte objetos destinados a servir de prueba ante la autoridad competente, registros o documentos confiados a la custodia de un funcionario público o de otra persona en el interés del servicio público. • Si el hecho se cometiere por imprudencia o negligencia del depositario, éste será reprimido con multa de $ 750 a $ 12. 000. • Penas de 1 mes a 4 años. Si el autor fuere el mismo depositario, sufrirá además inhabilitación especial por doble tiempo. Seguridad de la Información 49

Delitos informáticos Caso de análisis Seguridad de la Información 50

Delitos informáticos Caso de análisis Seguridad de la Información 50

Delitos informáticos - Resumen Principales aspectos contemplados: • Delitos contra la privacidad – violación de correo electrónico (otras formas de comunicación) – acceso ilegítimo a sistemas informáticos y a datos personales • Fraude • Daño – destrucción de datos y sistemas informáticos y distribución de virus – daño informático agravado por tratarse de servicios públicos • Seguridad de las comunicaciones • Violación de documentos Seguridad de la Información 51

Delitos informáticos - Resumen Principales aspectos contemplados: • Delitos contra la privacidad – violación de correo electrónico (otras formas de comunicación) – acceso ilegítimo a sistemas informáticos y a datos personales • Fraude • Daño – destrucción de datos y sistemas informáticos y distribución de virus – daño informático agravado por tratarse de servicios públicos • Seguridad de las comunicaciones • Violación de documentos Seguridad de la Información 51

Seguridad de la Información 52

Seguridad de la Información 52

Ley del Software LEY DE PROMOCIÓN DE LA INDUSTRIA DEL SOFTWARE LEY 25. 922 ¿Por qué promocionar el software? • • • Mejorar la competitividad de las empresas. Estimular el desarrollo y dinamizar la industria del Software. Incentivar la inversión y fomentar I+D. Promover las Exportaciones de productos de Software Contribuir al incremento del empleo. Mejorar los estándares de calidad de productos y procesos. Consideración de la producción de software como actividad industrial. (Ley 25. 856) Seguridad de la Información 53

Ley del Software LEY DE PROMOCIÓN DE LA INDUSTRIA DEL SOFTWARE LEY 25. 922 ¿Por qué promocionar el software? • • • Mejorar la competitividad de las empresas. Estimular el desarrollo y dinamizar la industria del Software. Incentivar la inversión y fomentar I+D. Promover las Exportaciones de productos de Software Contribuir al incremento del empleo. Mejorar los estándares de calidad de productos y procesos. Consideración de la producción de software como actividad industrial. (Ley 25. 856) Seguridad de la Información 53

Ley del Software Calidad Para gozar de los beneficios de la ley las empresas deben contar con: • CERTIFICACIÓN DE PROCESOS DE PRODUCCIÓN – – CMMi IRAM-ISO 9001 /// ISO/IEC 90003 IRAM 17601 (CMMi (SEI)) ISO/IEC 15504 (IRAM-ISO/IEC 15504) • CERTIFICACIÓN DE CALIDAD DE PRODUCTO – ISO/IEC 9126 (IRAM-ISO/IEC 9126) Seguridad de la Información 54

Ley del Software Calidad Para gozar de los beneficios de la ley las empresas deben contar con: • CERTIFICACIÓN DE PROCESOS DE PRODUCCIÓN – – CMMi IRAM-ISO 9001 /// ISO/IEC 90003 IRAM 17601 (CMMi (SEI)) ISO/IEC 15504 (IRAM-ISO/IEC 15504) • CERTIFICACIÓN DE CALIDAD DE PRODUCTO – ISO/IEC 9126 (IRAM-ISO/IEC 9126) Seguridad de la Información 54

Ley del Software ¿QUÉ ES EL FONSOFT? • El Fonsoft es el fondo fiduciario que se creó en el 2004, a partir de la sanción de la Ley de Promoción de la Industria del Software (Ley 25. 922). • El Fondo está sostenido por el presupuesto nacional y financia diferentes actividades a través de convocatorias de créditos y subsidios que serán administrados por la Agencia. Seguridad de la Información 55

Ley del Software ¿QUÉ ES EL FONSOFT? • El Fonsoft es el fondo fiduciario que se creó en el 2004, a partir de la sanción de la Ley de Promoción de la Industria del Software (Ley 25. 922). • El Fondo está sostenido por el presupuesto nacional y financia diferentes actividades a través de convocatorias de créditos y subsidios que serán administrados por la Agencia. Seguridad de la Información 55

Ley del Software ¿QUÉ FINANCIA EL FONSOFT? • Proyectos de investigación y desarrollo relacionados a las actividades comprendidas en el régimen de promoción (creación, diseño, desarrollo, producción e implementación y puesta a punto de los sistemas de software). • Programas de nivel terciario o superior para la capacitación de recursos humanos. • Programas para la mejora en la calidad de los procesos de creación, diseño, desarrollo y producción de software. • Programas de asistencia para la constitución de nuevos emprendimientos. Seguridad de la Información 56

Ley del Software ¿QUÉ FINANCIA EL FONSOFT? • Proyectos de investigación y desarrollo relacionados a las actividades comprendidas en el régimen de promoción (creación, diseño, desarrollo, producción e implementación y puesta a punto de los sistemas de software). • Programas de nivel terciario o superior para la capacitación de recursos humanos. • Programas para la mejora en la calidad de los procesos de creación, diseño, desarrollo y producción de software. • Programas de asistencia para la constitución de nuevos emprendimientos. Seguridad de la Información 56

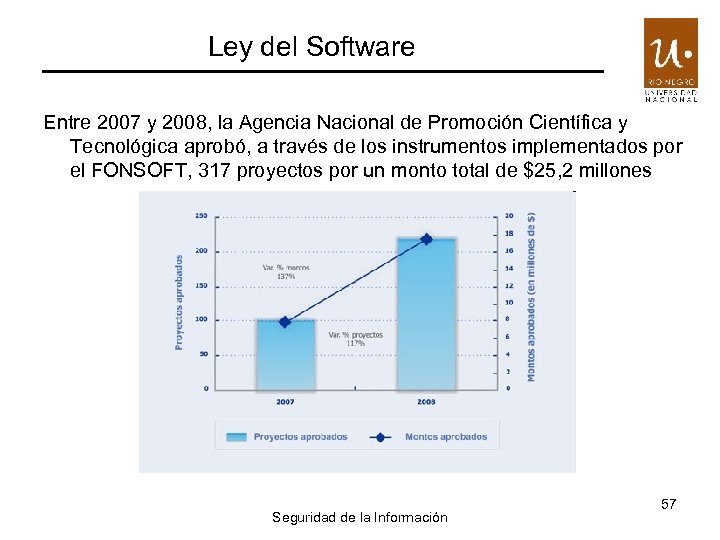

Ley del Software Entre 2007 y 2008, la Agencia Nacional de Promoción Científica y Tecnológica aprobó, a través de los instrumentos implementados por el FONSOFT, 317 proyectos por un monto total de $25, 2 millones Seguridad de la Información 57

Ley del Software Entre 2007 y 2008, la Agencia Nacional de Promoción Científica y Tecnológica aprobó, a través de los instrumentos implementados por el FONSOFT, 317 proyectos por un monto total de $25, 2 millones Seguridad de la Información 57

Seguridad de la Información 58

Seguridad de la Información 58

Licenciamiento del SW Licencia: Contrato entre dos partes donde se establece una serie de términos y condiciones de uso. Los términos y condiciones de una licencia de SW pueden afectar: Las libertades de Uso del SW. La libertad de modificar el SW. La libertad de Copiar y Redistribuir SW. Costo. ● Usar un programa sin su respectiva licencia es ILEGAL. Seguridad de la Información 59

Licenciamiento del SW Licencia: Contrato entre dos partes donde se establece una serie de términos y condiciones de uso. Los términos y condiciones de una licencia de SW pueden afectar: Las libertades de Uso del SW. La libertad de modificar el SW. La libertad de Copiar y Redistribuir SW. Costo. ● Usar un programa sin su respectiva licencia es ILEGAL. Seguridad de la Información 59

Licenciamiento del SW SW Libre Vs SW Propietario Las Cuatro libertades del Software Libre: Libertad utilizar el programa con cualquier fin. Libertad para modificar y estudiar el programa Libertad para copiar y redistribir el programa a la comunidad de usuarios Libertad para mejorar el programa y hacer públicas esas mejoras para beneficio de la comunidad de usuarios. Seguridad de la Información 60

Licenciamiento del SW SW Libre Vs SW Propietario Las Cuatro libertades del Software Libre: Libertad utilizar el programa con cualquier fin. Libertad para modificar y estudiar el programa Libertad para copiar y redistribir el programa a la comunidad de usuarios Libertad para mejorar el programa y hacer públicas esas mejoras para beneficio de la comunidad de usuarios. Seguridad de la Información 60

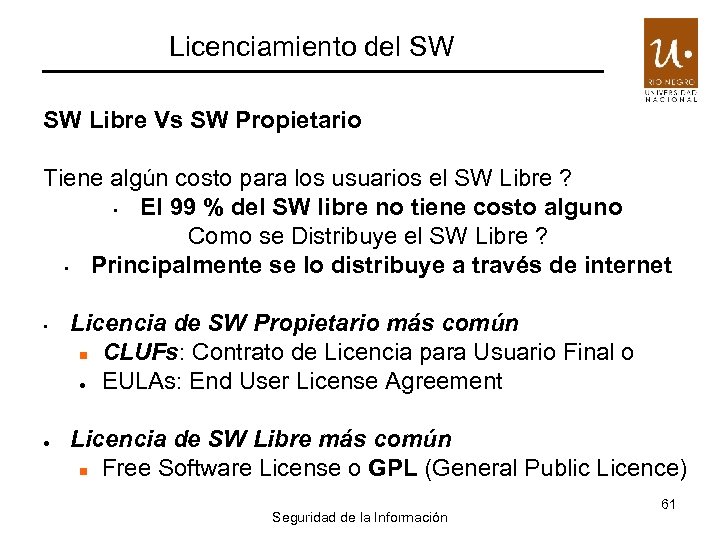

Licenciamiento del SW SW Libre Vs SW Propietario Tiene algún costo para los usuarios el SW Libre ? • El 99 % del SW libre no tiene costo alguno Como se Distribuye el SW Libre ? • Principalmente se lo distribuye a través de internet • ● Licencia de SW Propietario más común CLUFs: Contrato de Licencia para Usuario Final o ● EULAs: End User License Agreement Licencia de SW Libre más común Free Software License o GPL (General Public Licence) Seguridad de la Información 61

Licenciamiento del SW SW Libre Vs SW Propietario Tiene algún costo para los usuarios el SW Libre ? • El 99 % del SW libre no tiene costo alguno Como se Distribuye el SW Libre ? • Principalmente se lo distribuye a través de internet • ● Licencia de SW Propietario más común CLUFs: Contrato de Licencia para Usuario Final o ● EULAs: End User License Agreement Licencia de SW Libre más común Free Software License o GPL (General Public Licence) Seguridad de la Información 61

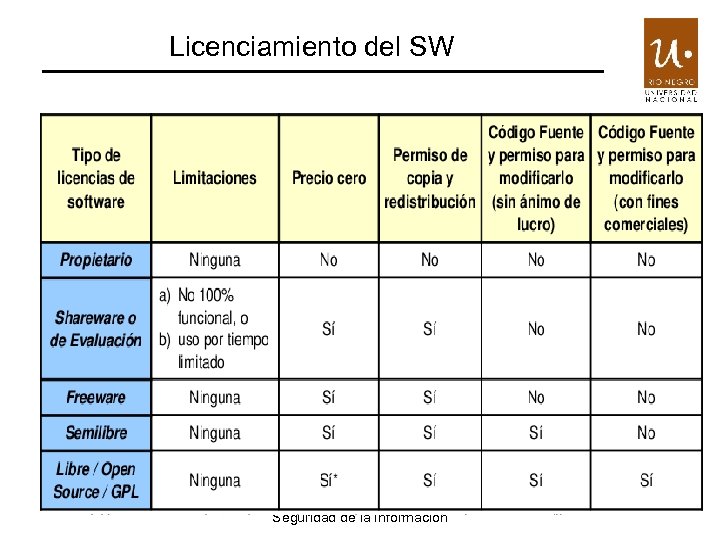

Licenciamiento del SW Seguridad de la Información 62

Licenciamiento del SW Seguridad de la Información 62

Seguridad de la Información 63

Seguridad de la Información 63

Seguridad de la Información 64

Seguridad de la Información 64