961d6610f47b3b9bec5eced0ea0bbe9d.ppt

- Количество слайдов: 91

Elektrotehnički fakultet Univerziteta Beogradu VIRTUELNE PRIVATNE MREŽE Đorđe Ilić 52 / 2000 djordje 81@verat. net

Šta je virtuelna privatna mreža? Virtuelna privatna mreža (Virtual Private Network) u svojoj osnovi predstavlja privatnu mrežu koja se uspostavlja preko javne infrastrukture, ali zadržava sigurnost i zaštitu privatne mreže. Virtuelne privatne mreže 2

Šta je virtuelna privatna mreža? Virtuelna (Virtual) odnosi na činjenicu da je uspostavljena privatna mreža u stvari logičke prirode, tj. nastaje logičkom podelom javne mreže koju u isto vreme koristi veliki broj korisnika i organizacija. Privatna (Private) " Minimalno: nema mešanja saobraćaja sa saobraćajem izvan te mreže, i omogućena je podrška za privatni adresni prostor. " Moguće kriptovanje i zaštita saobraćaja Mreža (Network) koriste je dva ili više korisnika Virtuelne privatne mreže 3

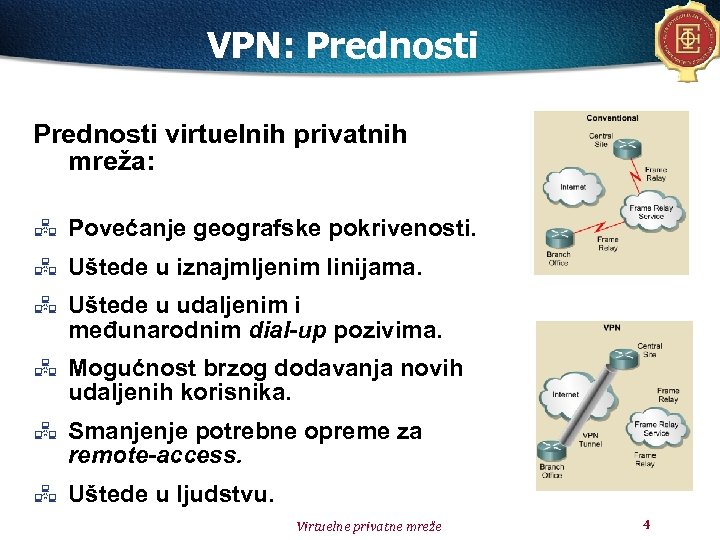

VPN: Prednosti virtuelnih privatnih mreža: Povećanje geografske pokrivenosti. Uštede u iznajmljenim linijama. Uštede u udaljenim i međunarodnim dial-up pozivima. Mogućnost brzog dodavanja novih udaljenih korisnika. Smanjenje potrebne opreme za remote-access. Uštede u ljudstvu. Virtuelne privatne mreže 4

VPN: Mane virtuelnih privatnih mreža: VPN mreže zahtevaju dobra znanja o security-ju (zaštiti podataka), prvenstveno u pogledu hakerskih napada i konfiguracije VPN uređaja za rad u sprezi sa firewall-ovima. Mogućnost korišćenja VPN-a (dostupnost i Qo. S) zavise od faktora van kuće (od kvaliteta usluge koju daje Internet Service Provider ISP) i naročito je izraženo u našim uslovima. Ukoliko VPN konekcija simulira rad računara u LAN-u, u zavisnosti od kvaliteta VPN servera i veze sa ISP-om, protok podataka između računara umreženih u VPN-u je osetno sporiji u odnosu na LAN. Pitanje interoperabilnosti raznih proizvođača. Ovo je izraženo za sve tehnologije u razvoju, a ima veliku ulogu pri izgradnji Extranet VPN-a gde svaki VPN segment (svaki Virtuelne privatne mreže 5

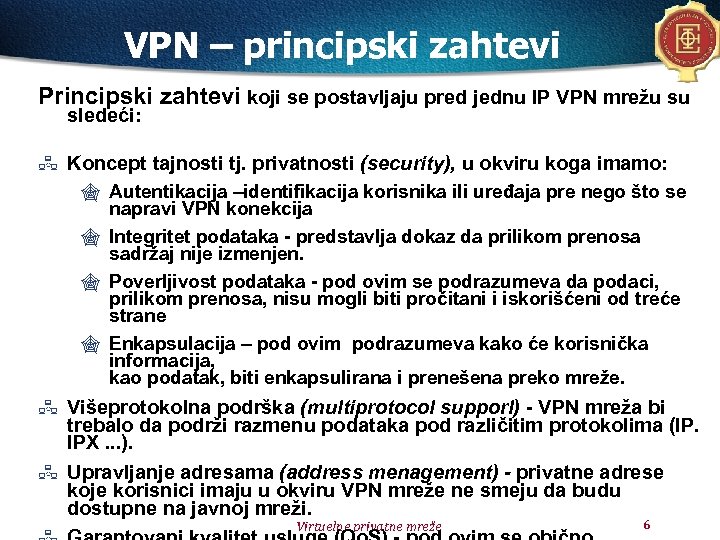

VPN – principski zahtevi Principski zahtevi koji se postavljaju pred jednu IP VPN mrežu su sledeći: Koncept tajnosti tj. privatnosti (security), u okviru koga imamo: " Autentikacija –identifikacija korisnika ili uređaja pre nego što se napravi VPN konekcija " Integritet podataka - predstavlja dokaz da prilikom prenosa sadržaj nije izmenjen. " Poverljivost podataka - pod ovim se podrazumeva da podaci, prilikom prenosa, nisu mogli biti pročitani i iskorišćeni od treće strane " Enkapsulacija – pod ovim podrazumeva kako će korisnička informacija, kao podatak, biti enkapsulirana i prenešena preko mreže. Višeprotokolna podrška (multiprotocol supporl) - VPN mreža bi trebalo da podrži razmenu podataka pod različitim protokolima (IP. IPX. . . ). Upravljanje adresama (address menagement) - privatne adrese koje korisnici imaju u okviru VPN mreže ne smeju da budu dostupne na javnoj mreži. Virtuelne privatne mreže 6

Komponente VPN-a Protokoli Firewall Bezbednost Virtuelne privatne mreže 7

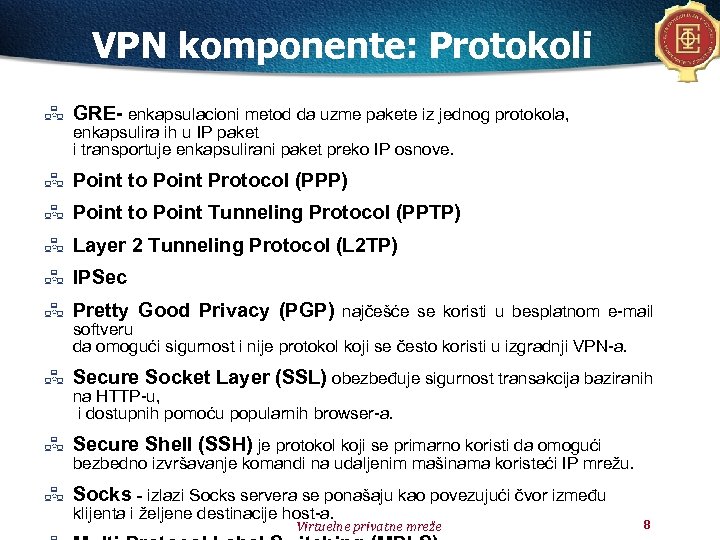

VPN komponente: Protokoli GRE- enkapsulacioni metod da uzme pakete iz jednog protokola, enkapsulira ih u IP paket i transportuje enkapsulirani paket preko IP osnove. Point to Point Protocol (PPP) Point to Point Tunneling Protocol (PPTP) Layer 2 Tunneling Protocol (L 2 TP) IPSec Pretty Good Privacy (PGP) najčešće se koristi u besplatnom e-mail softveru da omogući sigurnost i nije protokol koji se često koristi u izgradnji VPN-a. Secure Socket Layer (SSL) obezbeđuje sigurnost transakcija baziranih na HTTP-u, i dostupnih pomoću popularnih browser-a. Secure Shell (SSH) je protokol koji se primarno koristi da omogući bezbedno izvršavanje komandi na udaljenim mašinama koristeći IP mrežu. Socks - izlazi Socks servera se ponašaju kao povezujući čvor između klijenta i željene destinacije host-a. Virtuelne privatne mreže 8

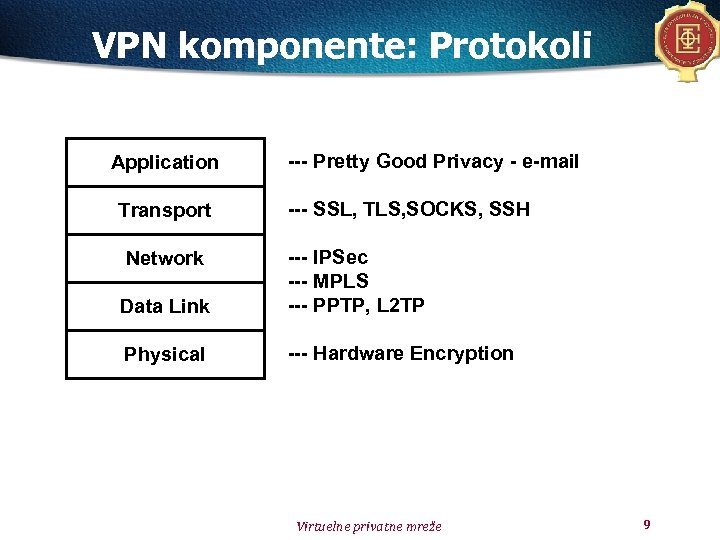

VPN komponente: Protokoli Application Transport --- Pretty Good Privacy - e-mail --- SSL, TLS, SOCKS, SSH Data Link --- IPSec --- MPLS --- PPTP, L 2 TP Physical --- Hardware Encryption Network Virtuelne privatne mreže 9

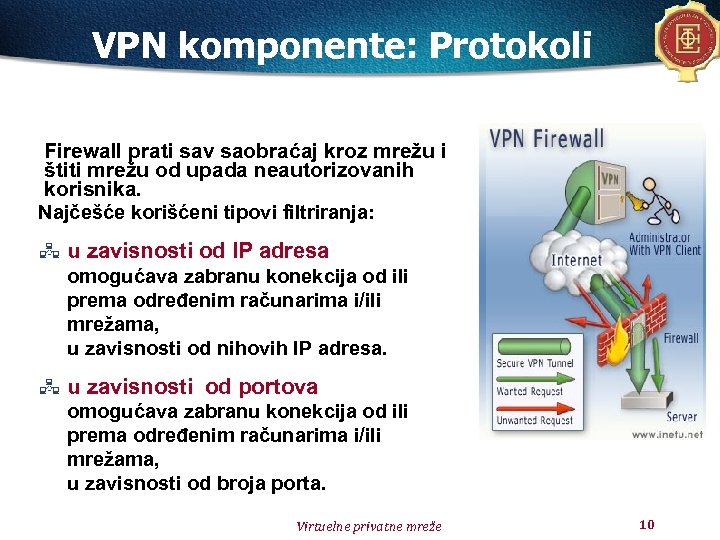

VPN komponente: Protokoli Firewall prati sav saobraćaj kroz mrežu i štiti mrežu od upada neautorizovanih korisnika. Najčešće korišćeni tipovi filtriranja: u zavisnosti od IP adresa omogućava zabranu konekcija od ili prema određenim računarima i/ili mrežama, u zavisnosti od nihovih IP adresa. u zavisnosti od portova omogućava zabranu konekcija od ili prema određenim računarima i/ili mrežama, u zavisnosti od broja porta. Virtuelne privatne mreže 10

VPN komponente: Bezbednost Kriptovanje Poverljivost se postiže pomoću algoritama za kriptovanje koji emuliraju privatnost linka Autentikacija identifikacija korisnika ili uređaja pre nego što se napravi VPN konekcija Virtuelne privatne mreže 11

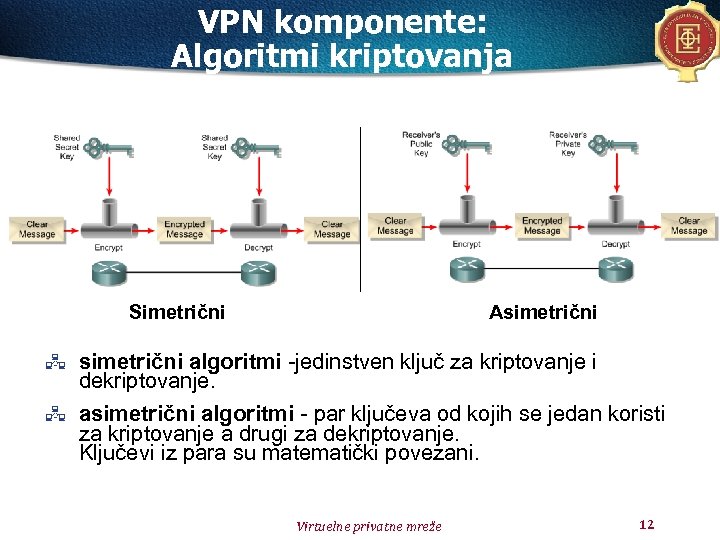

VPN komponente: Algoritmi kriptovanja Simetrični Asimetrični algoritmi -jedinstven ključ za kriptovanje i dekriptovanje. asimetrični algoritmi - par ključeva od kojih se jedan koristi za kriptovanje a drugi za dekriptovanje. Ključevi iz para su matematički povezani. Virtuelne privatne mreže 12

VPN komponente: Autentikacija Uređaja - pristup VPN-u na osnovu autentikovanih informacija koje udaljeni VPN uređaj prosleđuje. " Nedeljivi ključevi " Digitalni potpis Korisnika - da li korisnik koji pristupa VPN mreži ima pravo pristupa i da li je on stvarno taj za koga se izdaje. " nešto znaš " nešto imaš " nešto jesi Virtuelne privatne mreže 13

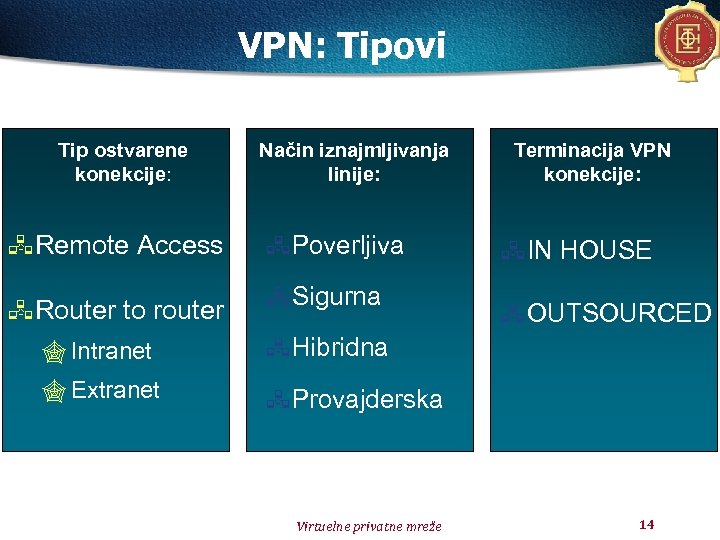

VPN: Tipovi Tip ostvarene konekcije: Remote Access Router to router Način iznajmljivanja linije: Poverljiva Sigurna " Intranet IN HOUSE OUTSOURCED Hibridna " Extranet Terminacija VPN konekcije: Provajderska Virtuelne privatne mreže 14

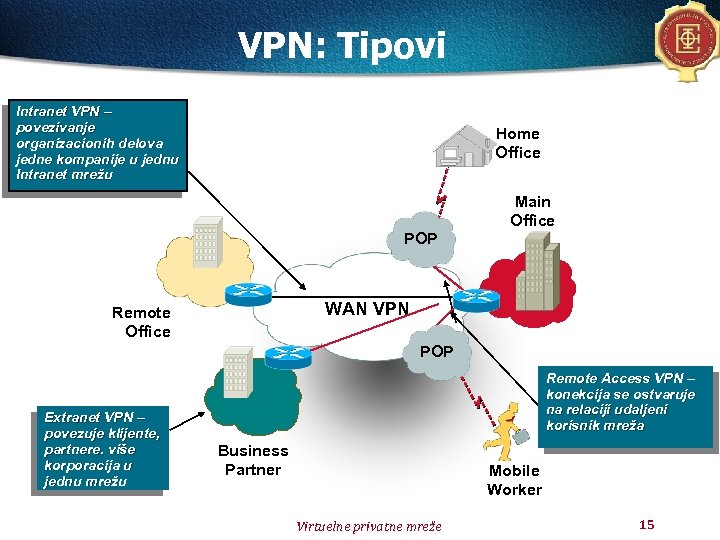

VPN: Tipovi Intranet VPN – povezivanje organizacionih delova jedne kompanije u jednu Intranet mrežu Home Office Main Office POP WAN VPN Remote Office POP Extranet VPN – povezuje klijente, partnere. više korporacija u jednu mrežu Remote Access VPN – konekcija se ostvaruje na relaciji udaljeni korisnik mreža Business Partner Mobile Worker Virtuelne privatne mreže 15

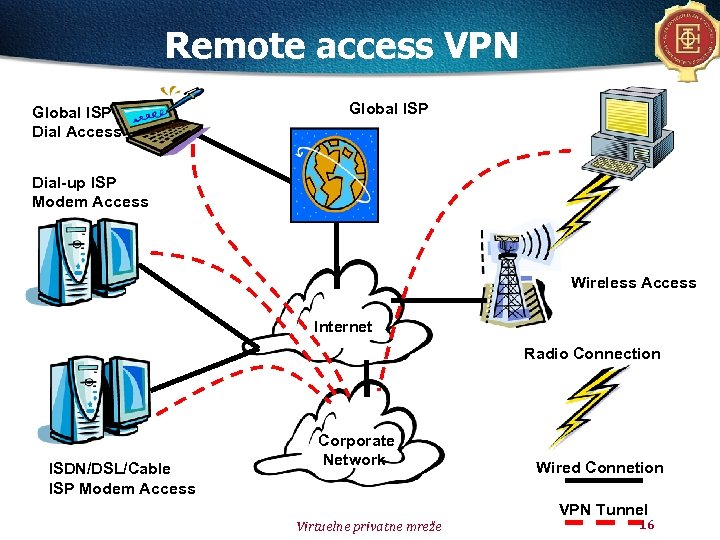

Remote access VPN Global ISP Dial Access Global ISP Dial-up ISP Modem Access Wireless Access Internet Radio Connection ISDN/DSL/Cable ISP Modem Access Corporate Network Virtuelne privatne mreže Wired Connetion VPN Tunnel 16

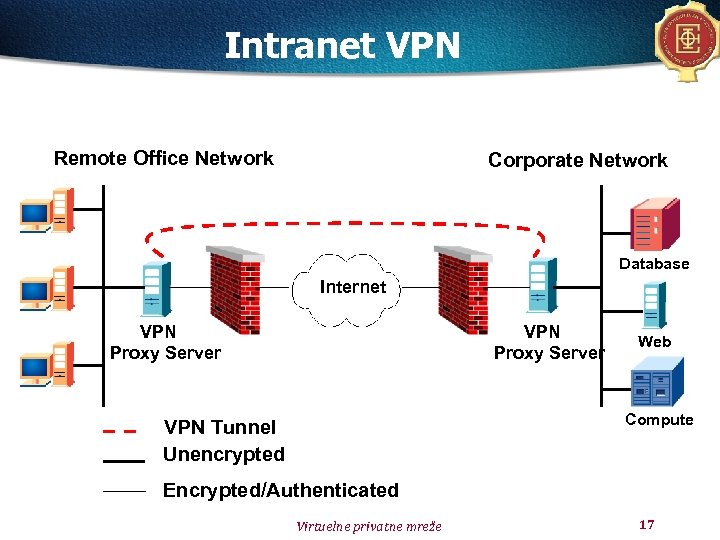

Intranet VPN Remote Office Network Corporate Network Database Internet VPN Proxy Server Web Compute VPN Tunnel Unencrypted Encrypted/Authenticated Virtuelne privatne mreže 17

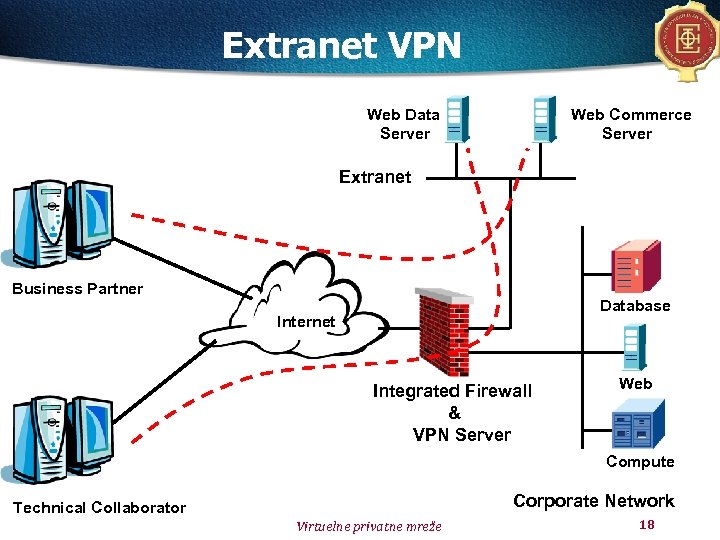

Extranet VPN Web Data Server Web Commerce Server Extranet Business Partner Database Internet Integrated Firewall & VPN Server Web Compute Corporate Network Technical Collaborator Virtuelne privatne mreže 18

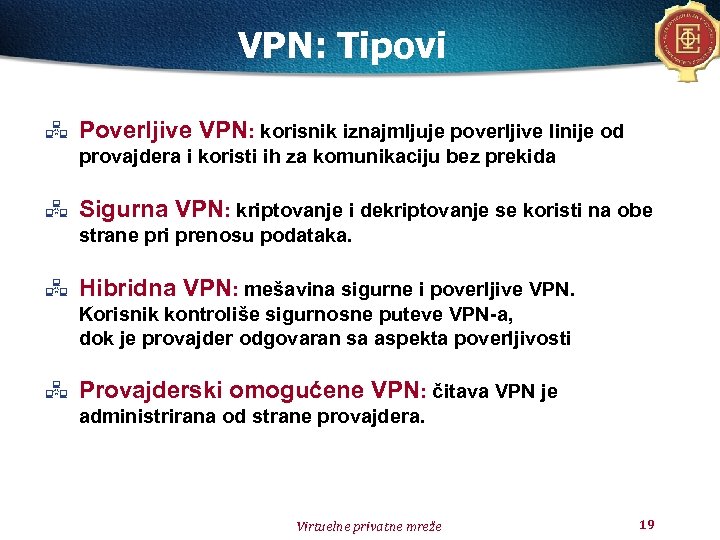

VPN: Tipovi Poverljive VPN: korisnik iznajmljuje poverljive linije od provajdera i koristi ih za komunikaciju bez prekida Sigurna VPN: kriptovanje i dekriptovanje se koristi na obe strane pri prenosu podataka. Hibridna VPN: mešavina sigurne i poverljive VPN. Korisnik kontroliše sigurnosne puteve VPN-a, dok je provajder odgovaran sa aspekta poverljivosti Provajderski omogućene VPN: čitava VPN je administrirana od strane provajdera. Virtuelne privatne mreže 19

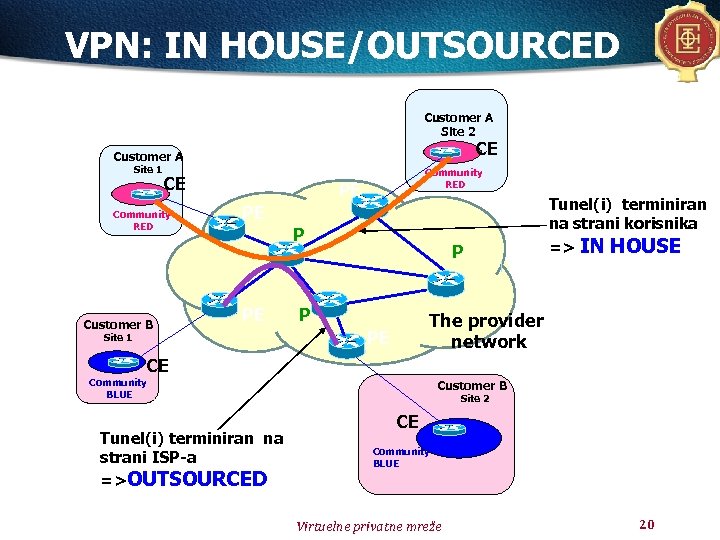

VPN: IN HOUSE/OUTSOURCED Customer A Site 2 CE Customer A Site 1 CE Community RED Customer B Community RED PE PE P PE Site 1 P P Tunel(i) terminiran na strani korisnika => IN HOUSE The provider network PE CE Community BLUE Tunel(i) terminiran na strani ISP-a =>OUTSOURCED Customer B Site 2 CE Community BLUE Virtuelne privatne mreže 20

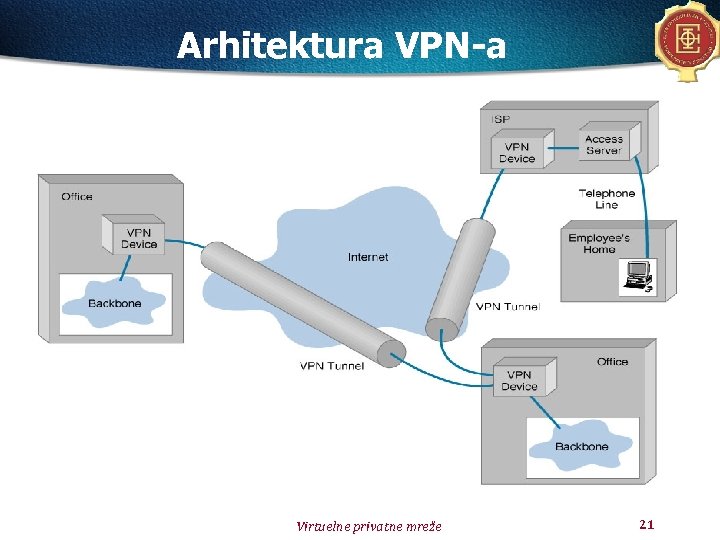

Arhitektura VPN-a Virtuelne privatne mreže 21

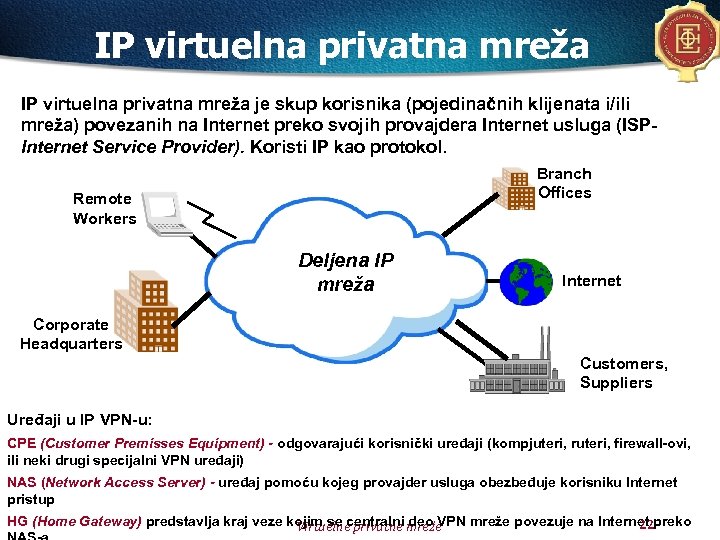

IP virtuelna privatna mreža je skup korisnika (pojedinačnih klijenata i/ili mreža) povezanih na Internet preko svojih provajdera Internet usluga (ISPInternet Service Provider). Koristi IP kao protokol. Branch Offices Remote Workers Deljena IP mreža Internet Corporate Headquarters Customers, Suppliers Uređaji u IP VPN-u: CPE (Customer Premisses Equipment) - odgovarajući korisnički uređaji (kompjuteri, ruteri, firewall-ovi, ili neki drugi specijalni VPN uređaji) NAS (Network Access Server) - uređaj pomoću kojeg provajder usluga obezbeđuje korisniku Internet pristup HG (Home Gateway) predstavlja kraj veze kojim se centralni mreže 22 Virtuelne privatne deo VPN mreže povezuje na Internet preko

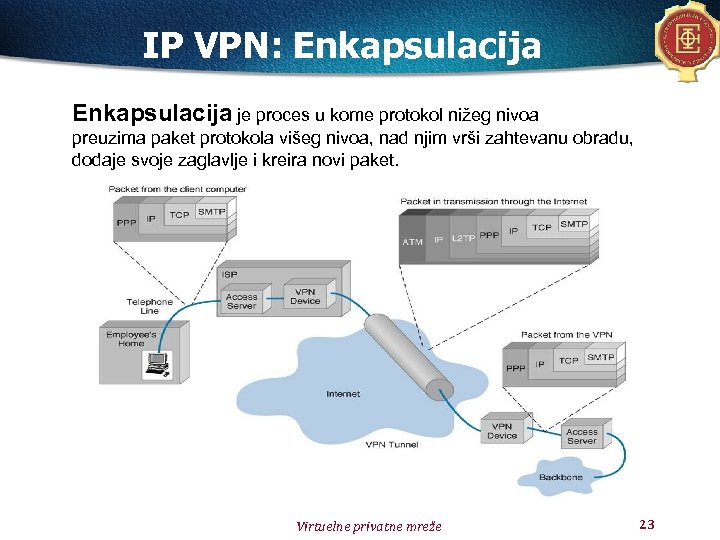

IP VPN: Enkapsulacija je proces u kome protokol nižeg nivoa preuzima paket protokola višeg nivoa, nad njim vrši zahtevanu obradu, dodaje svoje zaglavlje i kreira novi paket. Virtuelne privatne mreže 23

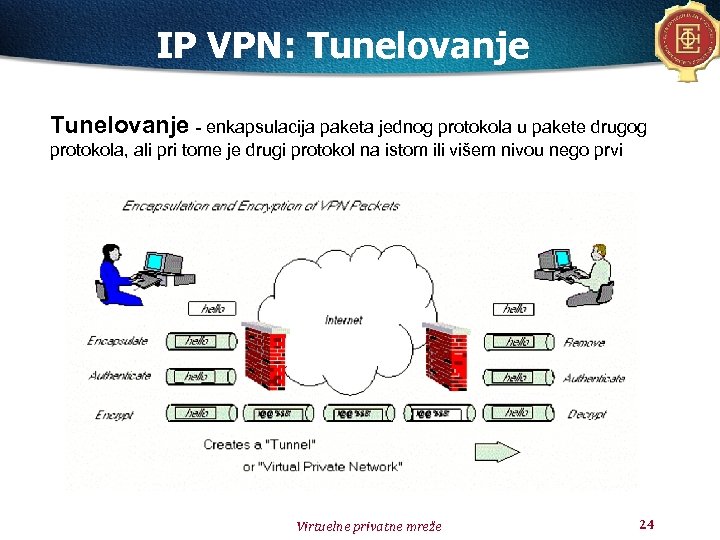

IP VPN: Tunelovanje - enkapsulacija paketa jednog protokola u pakete drugog protokola, ali pri tome je drugi protokol na istom ili višem nivou nego prvi Virtuelne privatne mreže 24

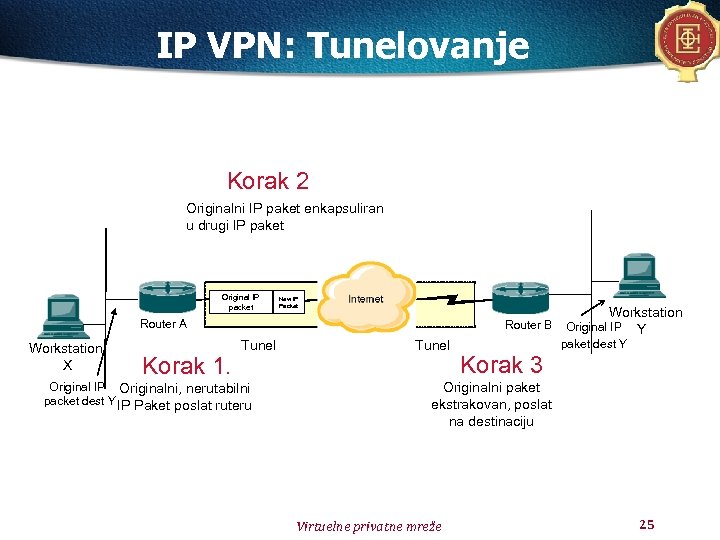

IP VPN: Tunelovanje Korak 2 Originalni IP paket enkapsuliran u drugi IP paket Original IP packet New IP Packet Router A Workstation X Korak 1. Router B Tunel Original IP Originalni, nerutabilni packet dest Y IP Paket poslat ruteru Tunel Workstation Original IP Y paket dest Y Korak 3 Originalni paket ekstrakovan, poslat na destinaciju Virtuelne privatne mreže 25

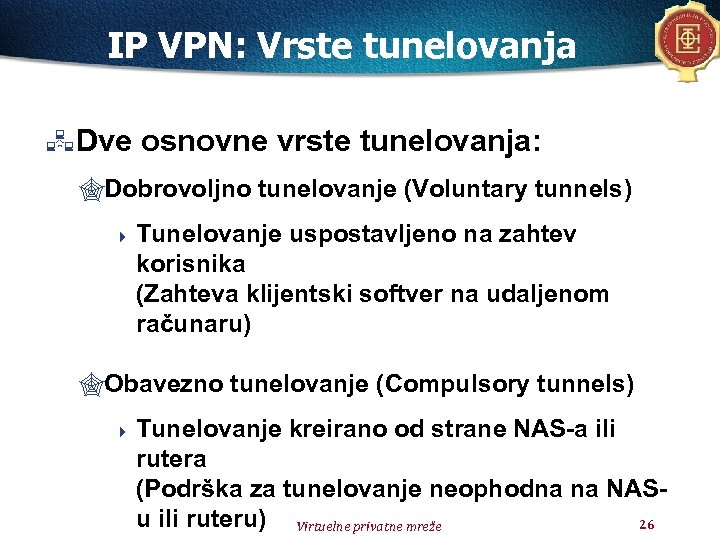

IP VPN: Vrste tunelovanja Dve osnovne vrste tunelovanja: "Dobrovoljno tunelovanje (Voluntary tunnels) 4 Tunelovanje uspostavljeno na zahtev korisnika (Zahteva klijentski softver na udaljenom računaru) "Obavezno tunelovanje (Compulsory tunnels) 4 Tunelovanje kreirano od strane NAS-a ili rutera (Podrška za tunelovanje neophodna na NASu ili ruteru) Virtuelne privatne mreže 26

Dobrovoljno tunelovanje Pokriva celokupnu konekciju Radi na bilo kom uredjaju " Tunelovanje transparentno čvorovima i posredničkim uređajima Korisnik mora imati klijentski software za tunelovanje kompatibilan sa serverski softverom za tunelovanje " PPTP, L 2 F, IPSEC, IP-IP, etc. Istovremen pristup Intranet-u (pomoću tunelovanja) i Internet-u " Radnici mogu koristiti lične naloge za pristup korporacijskim podacima " Udaljene poslovne aplikacije 4 Dial-up VPN za nizak obim saobraćaja Virtuelne privatne mreže 27

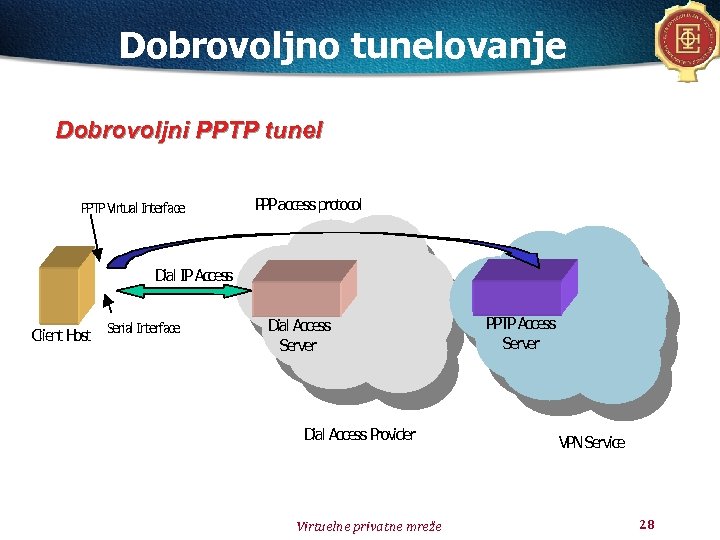

Dobrovoljno tunelovanje Dobrovoljni PPTP tunel PPTP Virtual Interface PPP access protocol Dial IP Access Client Host Serial Interface Dial Access Server Dial Access Provider Virtuelne privatne mreže PPTP Access Server VPN Service 28

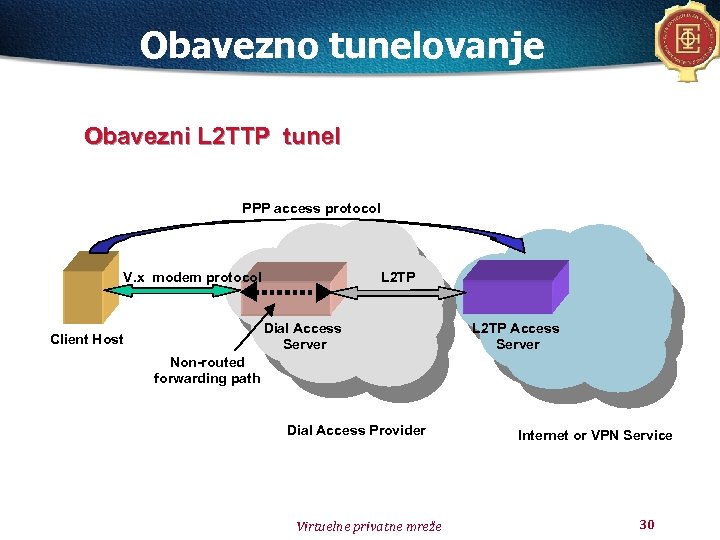

Obavezno tunelovanje Radi sa bilo kojim klijentom Ne pokriva celokupnu konekciju (deo između CPE i NAS-a nije zaštićen tunelovanjem) NAS mora podržavati isti metod tunelovanja Ali… Tunelovanje transparentno srednjim routerima Pristup mreži kontrolisan od tunel servera " Korisnički podaci mogu putovati samo kroz tunel " Internet pristup omogućen 4 Mora biti predefinisan 4 Velika kontrola 4 Može biti praćen Virtuelne privatne mreže 29

Obavezno tunelovanje Obavezni L 2 TTP tunel PPP access protocol V. x modem protocol L 2 TP Dial Access Server Client Host L 2 TP Access Server Non-routed forwarding path Dial Access Provider Virtuelne privatne mreže Internet or VPN Service 30

Protokoli za tunelovanje drugog nivoa: PPP PPTP L 2 TP Virtuelne privatne mreže 31

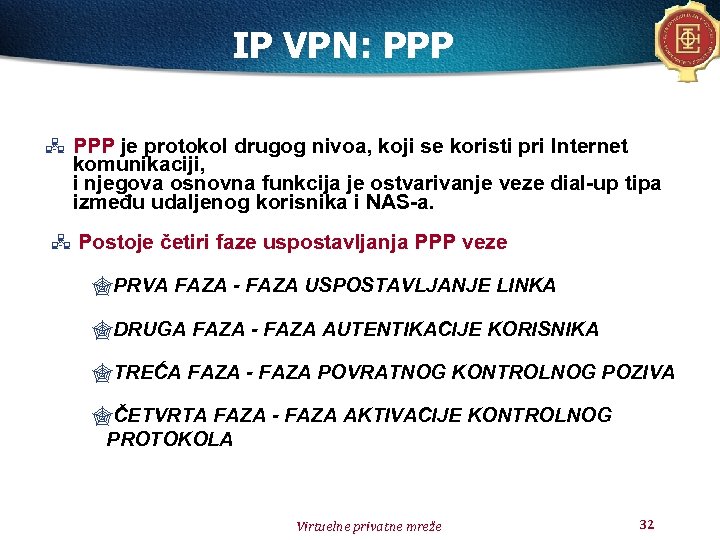

IP VPN: PPP je protokol drugog nivoa, koji se koristi pri Internet komunikaciji, i njegova osnovna funkcija je ostvarivanje veze dial-up tipa između udaljenog korisnika i NAS-a. Postoje četiri faze uspostavljanja PPP veze "PRVA FAZA - FAZA USPOSTAVLJANJE LINKA "DRUGA FAZA - FAZA AUTENTIKACIJE KORISNIKA "TREĆA FAZA - FAZA POVRATNOG KONTROLNOG POZIVA "ČETVRTA FAZA - FAZA AKTIVACIJE KONTROLNOG PROTOKOLA Virtuelne privatne mreže 32

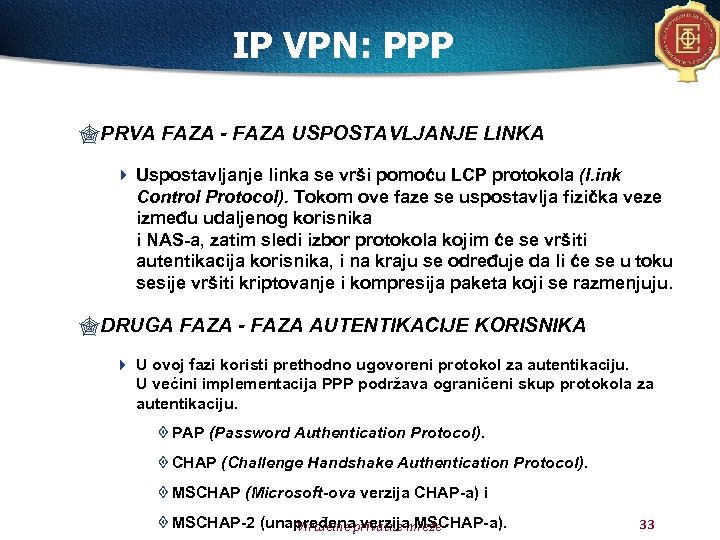

IP VPN: PPP " PRVA FAZA - FAZA USPOSTAVLJANJE LINKA 4 Uspostavljanje linka se vrši pomoću LCP protokola (l. ink Control Protocol). Tokom ove faze se uspostavlja fizička veze između udaljenog korisnika i NAS-a, zatim sledi izbor protokola kojim će se vršiti autentikacija korisnika, i na kraju se određuje da li će se u toku sesije vršiti kriptovanje i kompresija paketa koji se razmenjuju. " DRUGA FAZA - FAZA AUTENTIKACIJE KORISNIKA 4 U ovoj fazi koristi prethodno ugovoreni protokol za autentikaciju. U većini implementacija PPP podržava ograničeni skup protokola za autentikaciju. ¹ PAP (Password Authentication Protocol). ¹ CHAP (Challenge Handshake Authentication Protocol). ¹ MSCHAP (Microsoft-ova verzija CHAP-a) i ¹ MSCHAP-2 (unapređenaprivatne mreže Virtuelne verzija MSCHAP-a). 33

IP VPN: PPP " TREĆA FAZA - FAZA POVRATNOG KONTROLNOG POZIVA 4 Ako se koristi, tada odmah nakon završetka druge faze veza se prekida, a zatim server (NAS) poziva korisnika. Ovim se uvodi dodatna mera zaštite, jer se NAS može konfigurisati tako da dopušta samo veze sa određenih telefonskih brojeva. " ČETVRTA FAZA - FAZA AKTIVACIJE KONTROLNOG PROTOKOLA 4 U ovoj fazi se aktivira kontrolni protokol na mrežnom nivou (izabran u prvoj fazi obično je to IPCP) koji će konfigurisati protokole koje koristi udaljeni klijent. ¹MPPC – kompresija Virtuelne ¹MPPE - kriptovanjeprivatne mreže 34

IP VPN: PPTP Koristi TCP 1723 & PPP unutar GRE paketa Razvijen od strane konzorcijuma koji su činili " Microsoft, 3 Com, Ascend, RASCOM, ECI Telematics Pušten u upotrebu sa Windows NT® 4. 0 1996 Kritikovan iz sigurnosnih razloga Glavna primena kod remote-access VPN Tunelovanje pretežno dobrovoljno PPTP informacije RFC 2637, Jul 1999 Virtuelne privatne mreže 35

IP VPN: PPTP konekcija Kreiranje sigurnog komunikacionog kanala korišćenjem PPTP prokola se obično sastoji od tri koraka: " kreiranje PPP konekcije između korisnika i NAS-a, " kreiranje PPTP kontrolne konekcije, " kreiranje PPTP konekcije i prenos podataka. Virtuelne privatne mreže 36

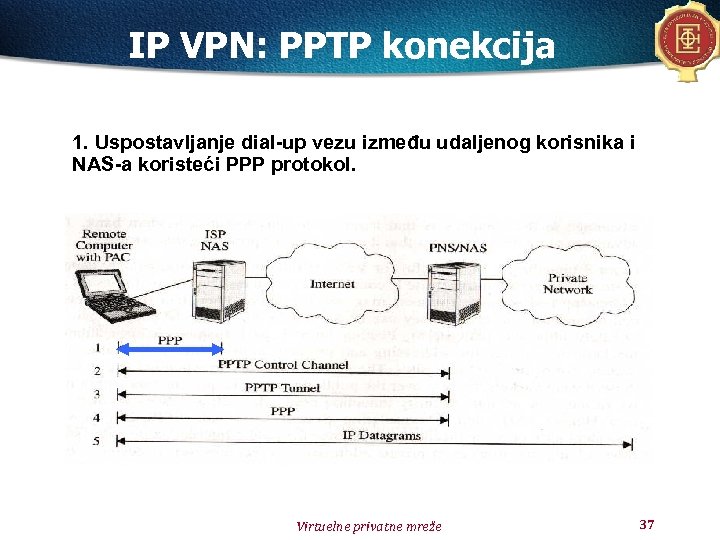

IP VPN: PPTP konekcija 1. Uspostavljanje dial-up vezu između udaljenog korisnika i NAS-a koristeći PPP protokol. Virtuelne privatne mreže 37

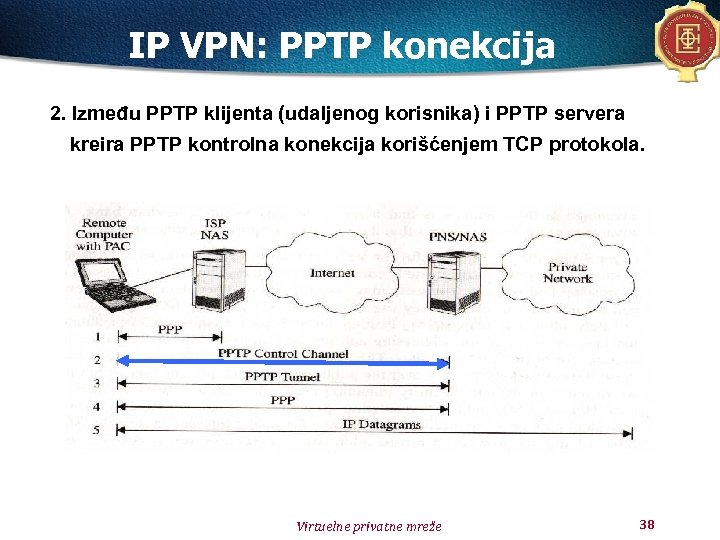

IP VPN: PPTP konekcija 2. Između PPTP klijenta (udaljenog korisnika) i PPTP servera kreira PPTP kontrolna konekcija korišćenjem TCP protokola. Virtuelne privatne mreže 38

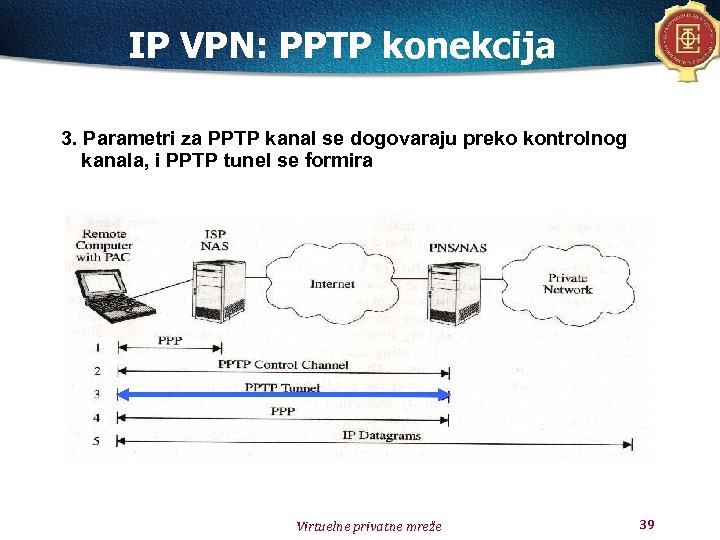

IP VPN: PPTP konekcija 3. Parametri za PPTP kanal se dogovaraju preko kontrolnog kanala, i PPTP tunel se formira Virtuelne privatne mreže 39

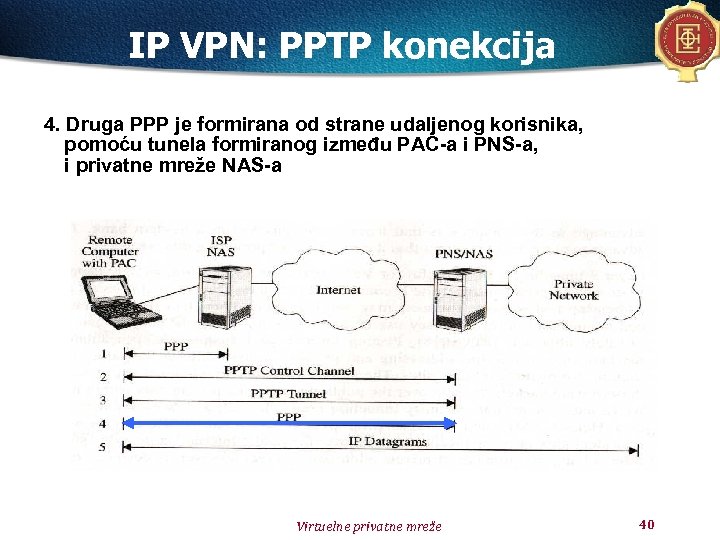

IP VPN: PPTP konekcija 4. Druga PPP je formirana od strane udaljenog korisnika, pomoću tunela formiranog između PAC-a i PNS-a, i privatne mreže NAS-a Virtuelne privatne mreže 40

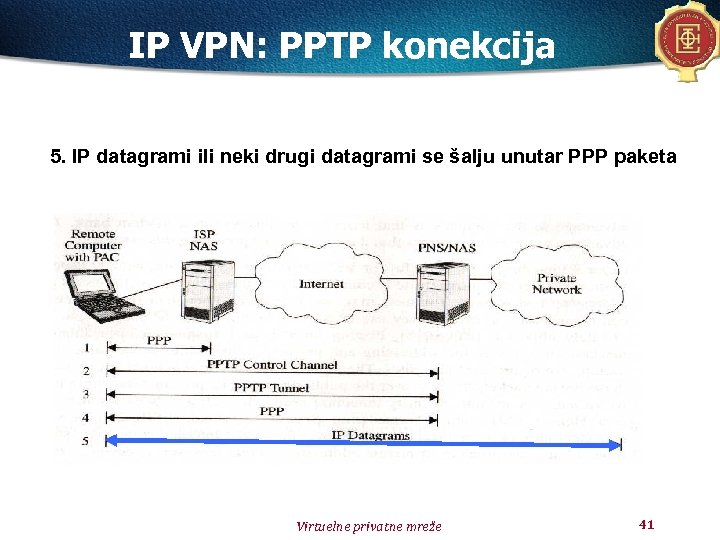

IP VPN: PPTP konekcija 5. IP datagrami ili neki drugi datagrami se šalju unutar PPP paketa Virtuelne privatne mreže 41

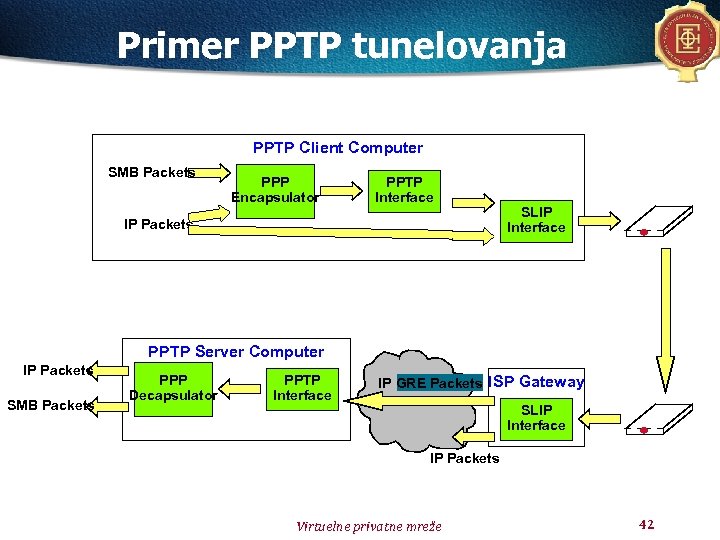

Primer PPTP tunelovanja PPTP Client Computer SMB Packets PPP Encapsulator PPTP Interface IP Packets SLIP Interface PPTP Server Computer IP Packets SMB Packets PPP Decapsulator PPTP Interface IP GRE Packets ISP Gateway SLIP Interface IP Packets Virtuelne privatne mreže 42

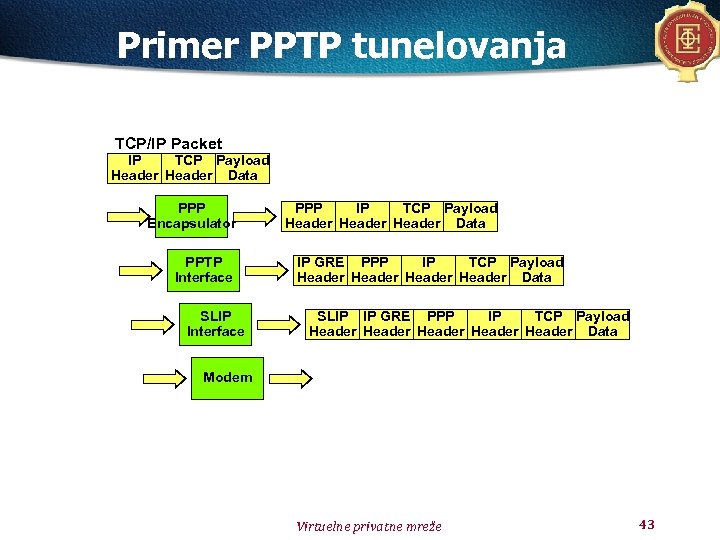

Primer PPTP tunelovanja TCP/IP Packet IP TCP Payload Header Data PPP Encapsulator PPTP Interface SLIP Interface PPP IP TCP Payload Header Data IP GRE PPP IP TCP Payload Header Data SLIP IP GRE PPP IP TCP Payload Header Header Data Modem Virtuelne privatne mreže 43

IP VPN: L 2 TP Napravljen od strane IETF PPP Extensions " Kombinacija. Cisco L 2 F & PPTP protokola, " L 2 TP Extensions radna grupa ga objavila Omogućava slanje tunelovanih PPP paketa e samo preko IP, već i preko X. 25, Frame Relay, ATM mreža Koristi UDP za kontrolne i pakete podataka, dobro poznati port 1701 Koristi PPP za enkapsulaciju paketa Za kriptovanje podataka zadužen MPPE Postojanje jedne konekcije za slanje obe vrste paketa. Moguće uspostavljanje više tunela između dva korisnika Virtuelne privatne mreže 44

IP VPN: LAC L 2 TP Access Concentrator (LAC) 4 Pretežno povezan na više običnih telefonskih ili ISDN linija 4 Samo mu treba implementacioni medij, preko kojeg L 2 TP radi kako bi prosledio ka jednom ili više LNS-a 4 Pretežno inicijator dolaznih a primalac odlaznih poziva Virtuelne privatne mreže 45

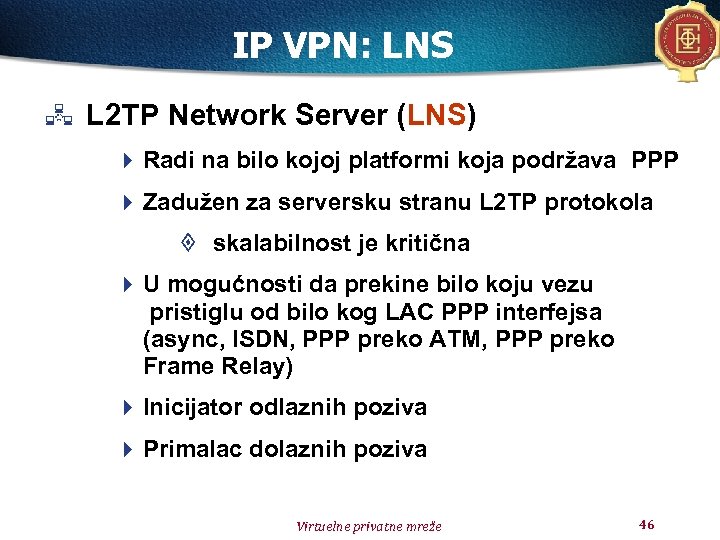

IP VPN: LNS L 2 TP Network Server (LNS) 4 Radi na bilo kojoj platformi koja podržava PPP 4 Zadužen za serversku stranu L 2 TP protokola ¹ skalabilnost je kritična 4 U mogućnosti da prekine bilo koju vezu pristiglu od bilo kog LAC PPP interfejsa (async, ISDN, PPP preko ATM, PPP preko Frame Relay) 4 Inicijator odlaznih poziva 4 Primalac dolaznih poziva Virtuelne privatne mreže 46

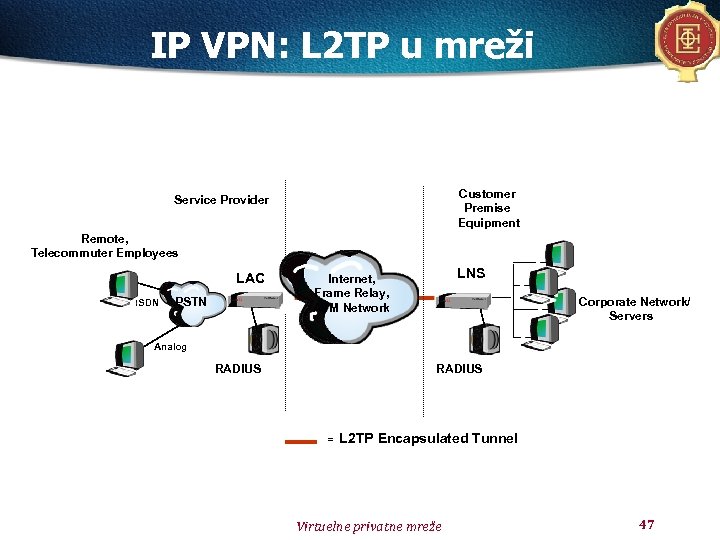

IP VPN: L 2 TP u mreži Customer Premise Equipment Service Provider Remote, Telecommuter Employees LAC ISDN PSTN LNS Internet, Frame Relay, ATM Network Corporate Network/ Servers Analog RADIUS = L 2 TP Encapsulated Tunnel Virtuelne privatne mreže 47

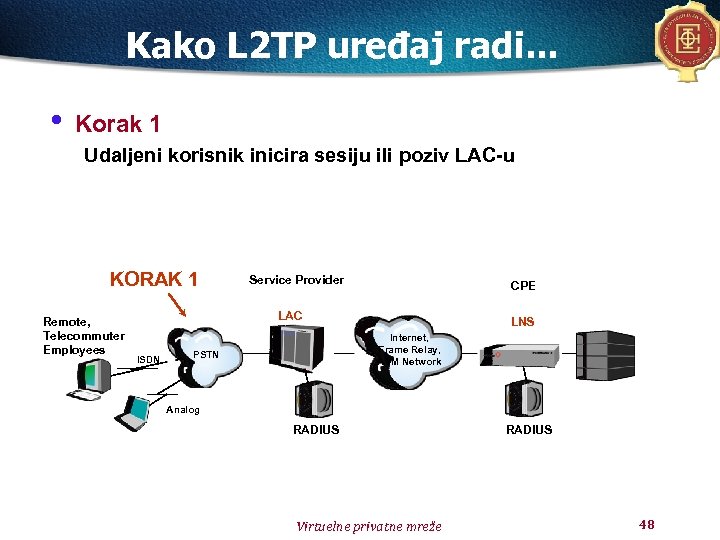

Kako L 2 TP uređaj radi. . . • Korak 1 Udaljeni korisnik inicira sesiju ili poziv LAC-u KORAK 1 Remote, Telecommuter Employees Service Provider CPE LAC ISDN LNS Internet, Frame Relay, ATM Network PSTN Analog RADIUS Virtuelne privatne mreže RADIUS 48

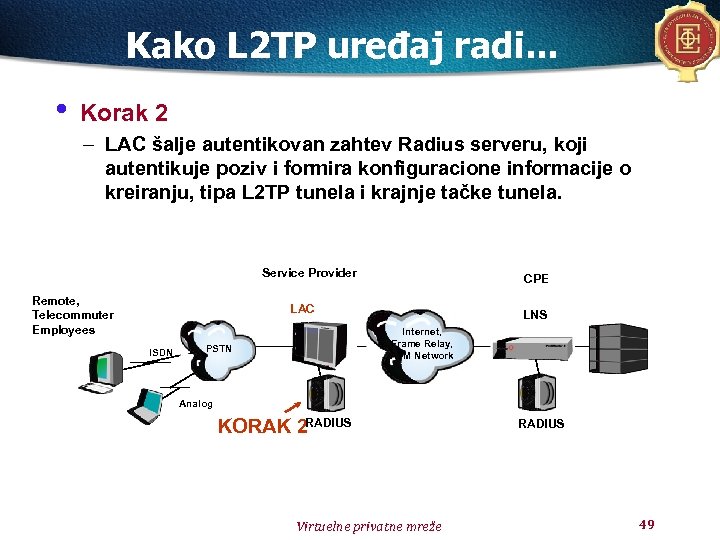

Kako L 2 TP uređaj radi. . . • Korak 2 – LAC šalje autentikovan zahtev Radius serveru, koji autentikuje poziv i formira konfiguracione informacije o kreiranju, tipa L 2 TP tunela i krajnje tačke tunela. Service Provider Remote, Telecommuter Employees CPE LAC ISDN LNS Internet, Frame Relay, ATM Network PSTN Analog KORAK 2 RADIUS Virtuelne privatne mreže RADIUS 49

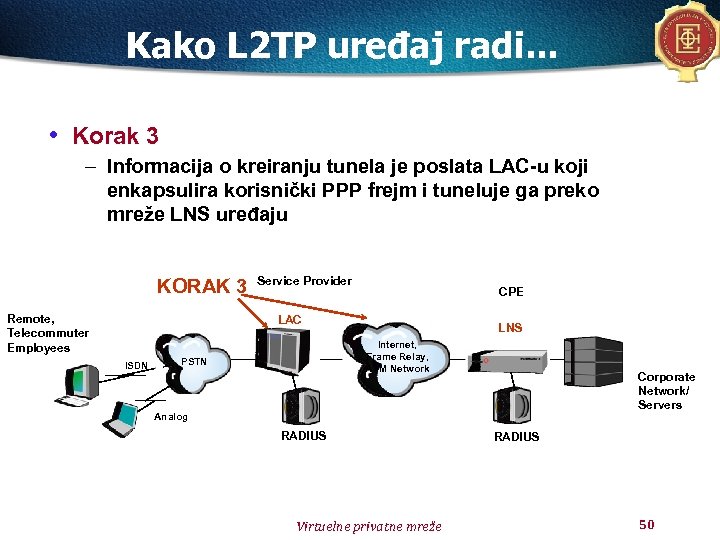

Kako L 2 TP uređaj radi. . . • Korak 3 – Informacija o kreiranju tunela je poslata LAC-u koji enkapsulira korisnički PPP frejm i tuneluje ga preko mreže LNS uređaju KORAK 3 Remote, Telecommuter Employees Service Provider CPE LAC ISDN LNS Internet, Frame Relay, ATM Network PSTN Corporate Network/ Servers Analog RADIUS Virtuelne privatne mreže RADIUS 50

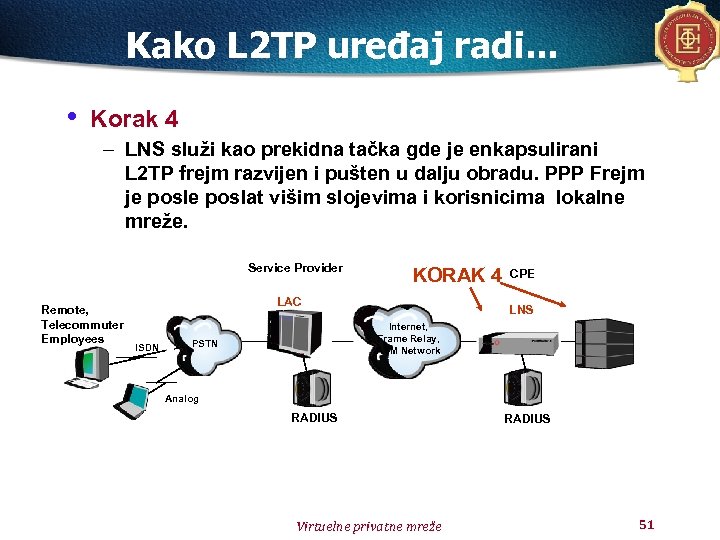

Kako L 2 TP uređaj radi. . . • Korak 4 – LNS služi kao prekidna tačka gde je enkapsulirani L 2 TP frejm razvijen i pušten u dalju obradu. PPP Frejm je poslat višim slojevima i korisnicima lokalne mreže. Service Provider Remote, Telecommuter Employees KORAK 4 LAC ISDN CPE LNS Internet, Frame Relay, ATM Network PSTN Analog RADIUS Virtuelne privatne mreže RADIUS 51

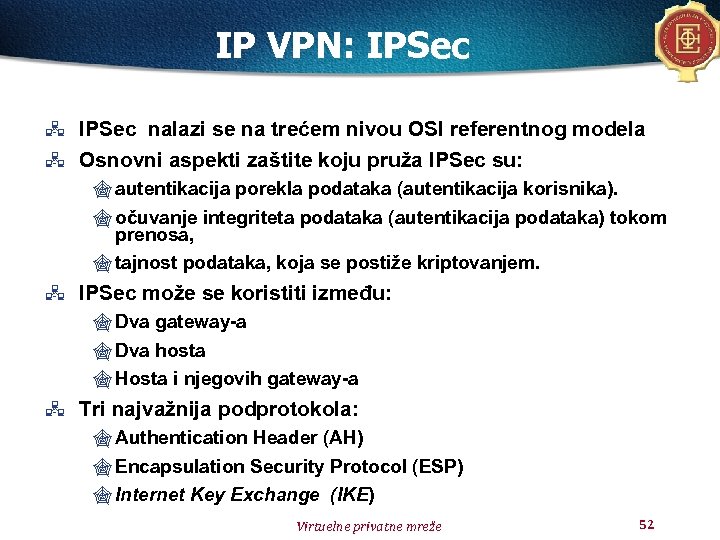

IP VPN: IPSec nalazi se na trećem nivou OSI referentnog modela Osnovni aspekti zaštite koju pruža IPSec su: " autentikacija porekla podataka (autentikacija korisnika). " očuvanje integriteta podataka (autentikacija podataka) tokom prenosa, " tajnost podataka, koja se postiže kriptovanjem. IPSec može se koristiti između: " Dva gateway-a " Dva hosta " Hosta i njegovih gateway-a Tri najvažnija podprotokola: " Authentication Header (AH) " Encapsulation Security Protocol (ESP) " Internet Key Exchange (IKE) Virtuelne privatne mreže 52

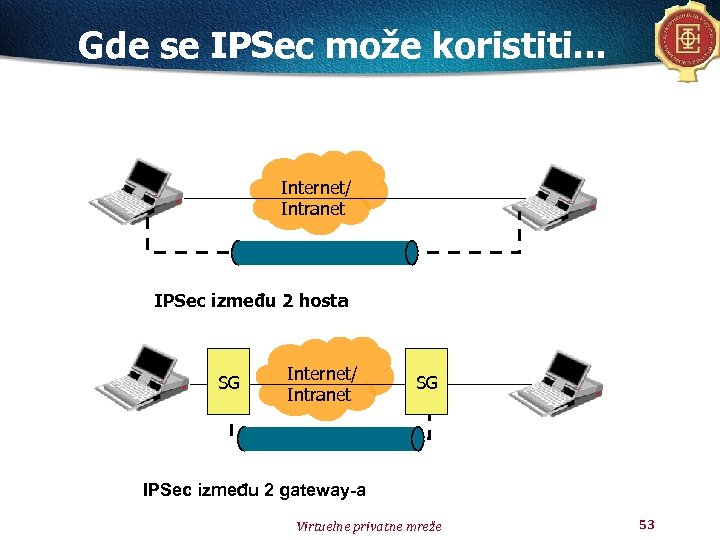

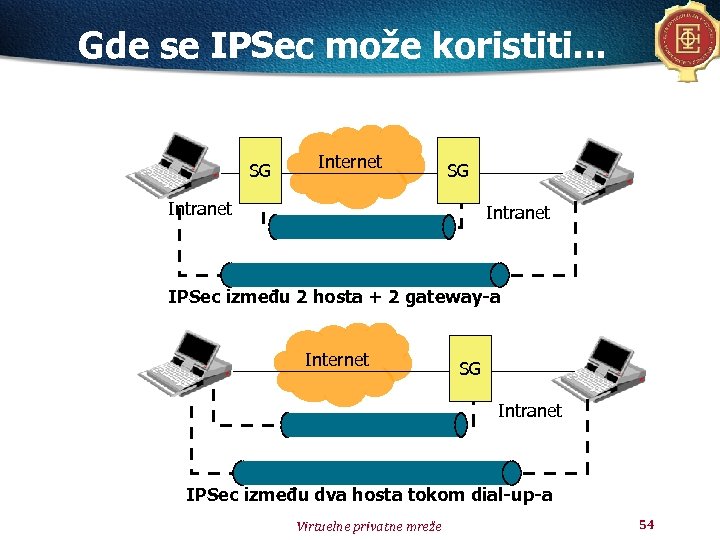

Gde se IPSec može koristiti. . . Internet/ Intranet IPSec između 2 hosta SG Internet/ Intranet SG IPSec između 2 gateway-a Virtuelne privatne mreže 53

Gde se IPSec može koristiti. . . SG Internet SG Intranet IPSec između 2 hosta + 2 gateway-a Internet SG Intranet IPSec između dva hosta tokom dial-up-a Virtuelne privatne mreže 54

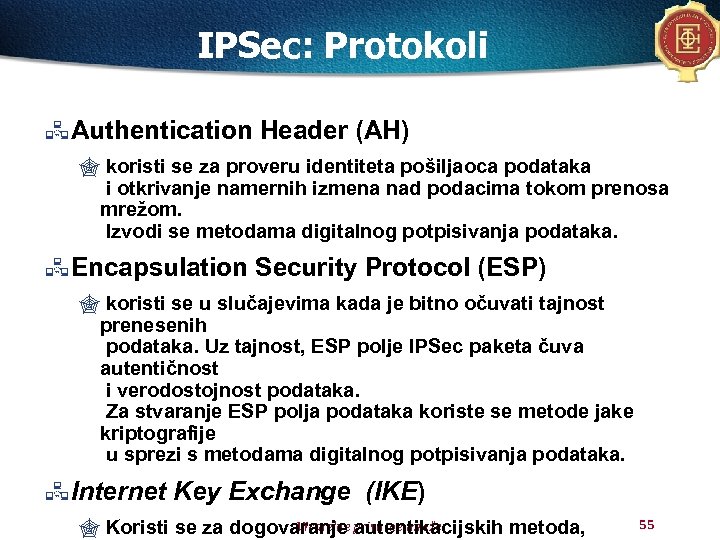

IPSec: Protokoli Authentication Header (AH) " koristi se za proveru identiteta pošiljaoca podataka i otkrivanje namernih izmena nad podacima tokom prenosa mrežom. Izvodi se metodama digitalnog potpisivanja podataka. Encapsulation Security Protocol (ESP) " koristi se u slučajevima kada je bitno očuvati tajnost prenesenih podataka. Uz tajnost, ESP polje IPSec paketa čuva autentičnost i verodostojnost podataka. Za stvaranje ESP polja podataka koriste se metode jake kriptografije u sprezi s metodama digitalnog potpisivanja podataka. Internet Key Exchange (IKE) Virtuelne autentikacijskih metoda, " Koristi se za dogovaranje privatne mreže 55

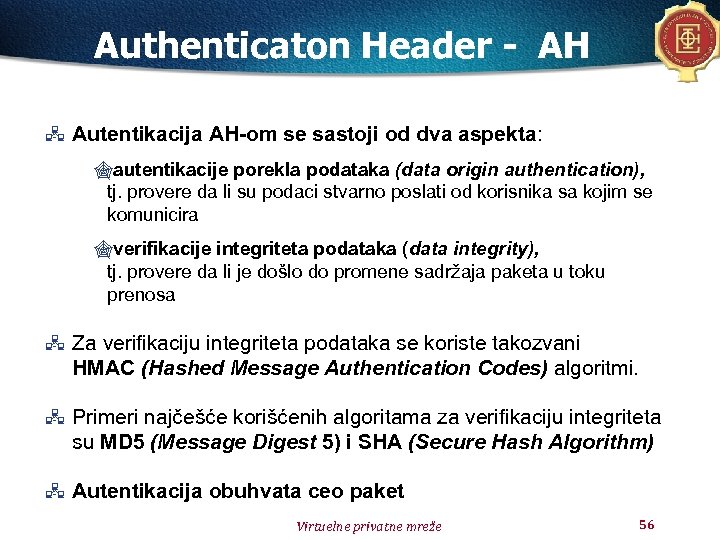

Authenticaton Header - AH Autentikacija AH-om se sastoji od dva aspekta: "autentikacije porekla podataka (data origin authentication), tj. provere da li su podaci stvarno poslati od korisnika sa kojim se komunicira "verifikacije integriteta podataka (data integrity), tj. provere da li je došlo do promene sadržaja paketa u toku prenosa Za verifikaciju integriteta podataka se koriste takozvani HMAC (Hashed Message Authentication Codes) algoritmi. Primeri najčešće korišćenih algoritama za verifikaciju integriteta su MD 5 (Message Digest 5) i SHA (Secure Hash Algorithm) Autentikacija obuhvata ceo paket Virtuelne privatne mreže 56

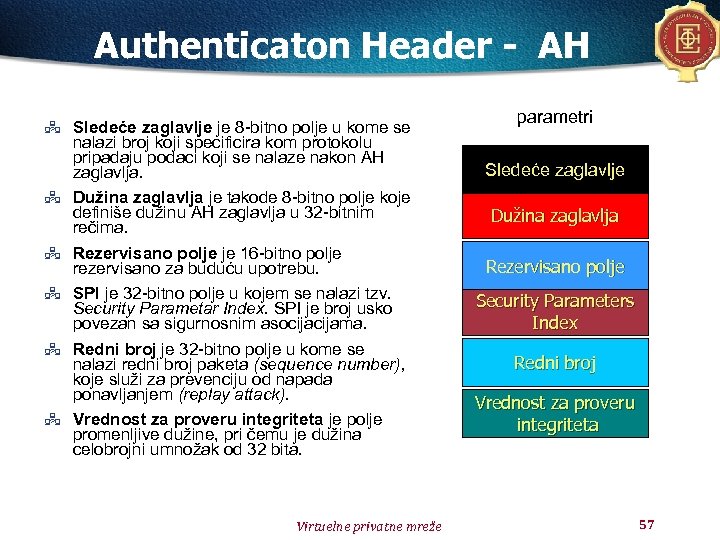

Authenticaton Header - AH Sledeće zaglavlje je 8 -bitno polje u kome se nalazi broj koji specificira kom protokolu pripadaju podaci koji se nalaze nakon AH zaglavlja. Dužina zaglavlja je takode 8 -bitno polje koje definiše dužinu AH zaglavlja u 32 -bitnim rečima. Rezervisano polje je 16 -bitno polje rezervisano za buduću upotrebu. SPI je 32 -bitno polje u kojem se nalazi tzv. Security Parametar Index. SPI je broj usko povezan sa sigurnosnim asocijama. Redni broj je 32 -bitno polje u kome se nalazi redni broj paketa (sequence number), koje služi za prevenciju od napada ponavljanjem (replay attack). Vrednost za proveru integriteta je polje promenljive dužine, pri čemu je dužina celobrojni umnožak od 32 bita. Virtuelne privatne mreže parametri Sledeće zaglavlje Dužina zaglavlja Rezervisano polje Security Parameters Index Redni broj Vrednost za proveru integriteta 57

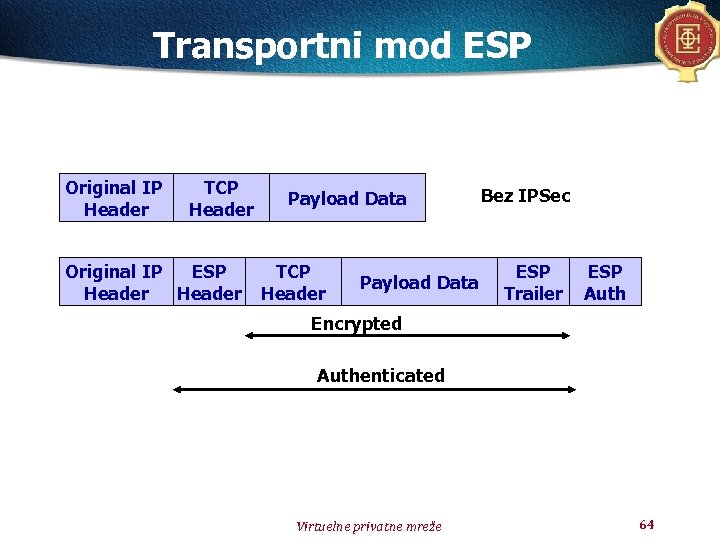

Encapsulation Security Payload - ESP Koristi se za kriptovanje podataka, ali može da vrši i autentikaciju Kriptovanje se obično vrši pomoću sledećih algoritama: " " " DES (Dala Encrvption Standard) 3 DES AES IDEA (International Dala Encryption Algorithm) Blowfish RC 4 (Rivest Cypher 4) Autentikacija ESP-om ne obuhvata ceo IP paket, za razliku od AH. Za autentikaciju se koriste HMAC algoritmi. Virtuelne privatne mreže 58

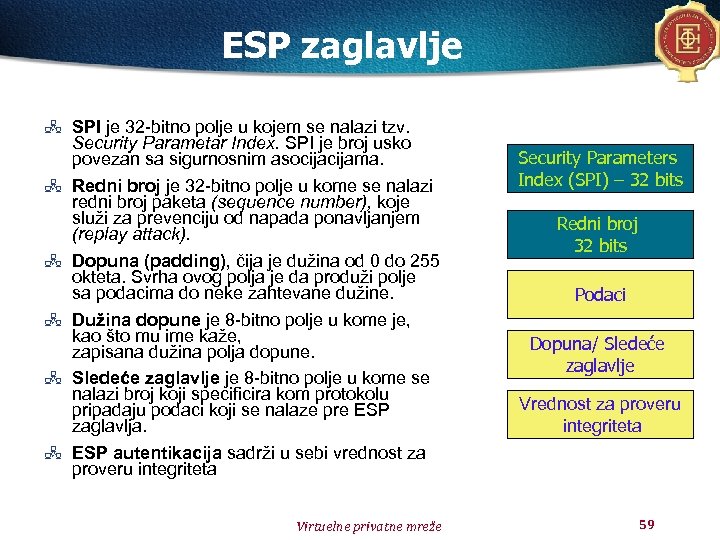

ESP zaglavlje SPI je 32 -bitno polje u kojem se nalazi tzv. Security Parametar Index. SPI je broj usko povezan sa sigurnosnim asocijama. Redni broj je 32 -bitno polje u kome se nalazi redni broj paketa (sequence number), koje služi za prevenciju od napada ponavljanjem (replay attack). Dopuna (padding), čija je dužina od 0 do 255 okteta. Svrha ovog polja je da produži polje sa podacima do neke zahtevane dužine. Dužina dopune je 8 -bitno polje u kome je, kao što mu ime kaže, zapisana dužina polja dopune. Sledeće zaglavlje je 8 -bitno polje u kome se nalazi broj koji specificira kom protokolu pripadaju podaci koji se nalaze pre ESP zaglavlja. ESP autentikacija sadrži u sebi vrednost za proveru integriteta Virtuelne privatne mreže Security Parameters Index (SPI) – 32 bits Redni broj 32 bits Podaci Dopuna/ Sledeće zaglavlje Vrednost za proveru integriteta 59

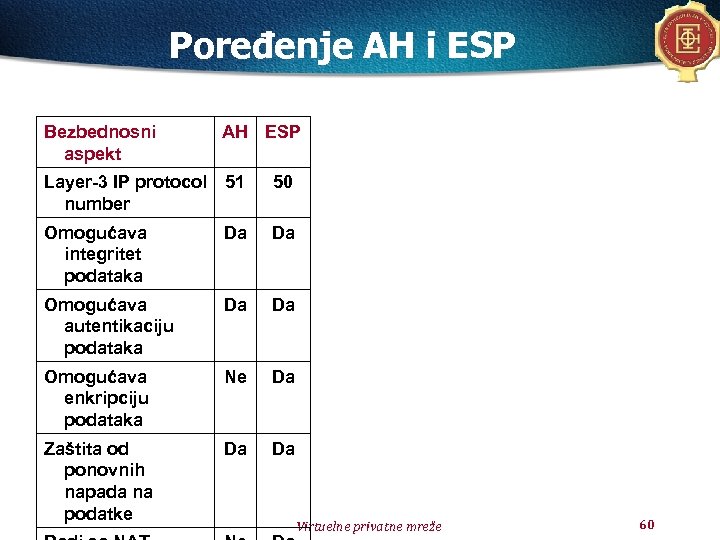

Poređenje AH i ESP Bezbednosni aspekt AH ESP Layer-3 IP protocol number 51 50 Omogućava integritet podataka Da Da Omogućava autentikaciju podataka Da Da Omogućava enkripciju podataka Ne Da Zaštita od ponovnih napada na podatke Da Da Virtuelne privatne mreže 60

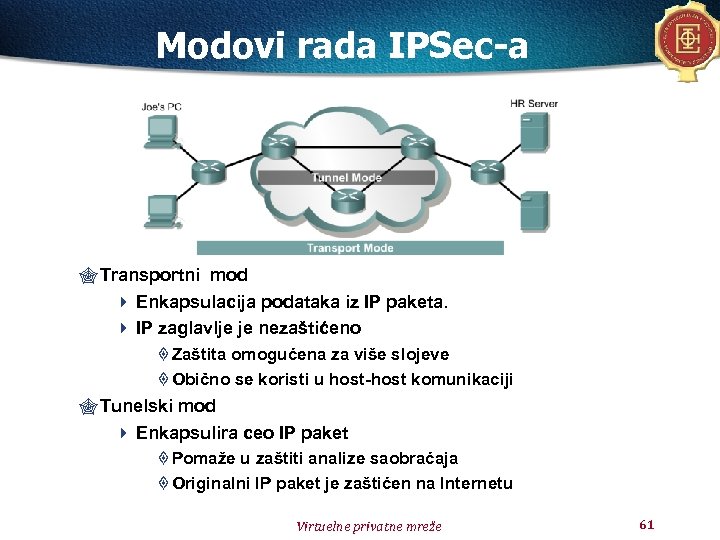

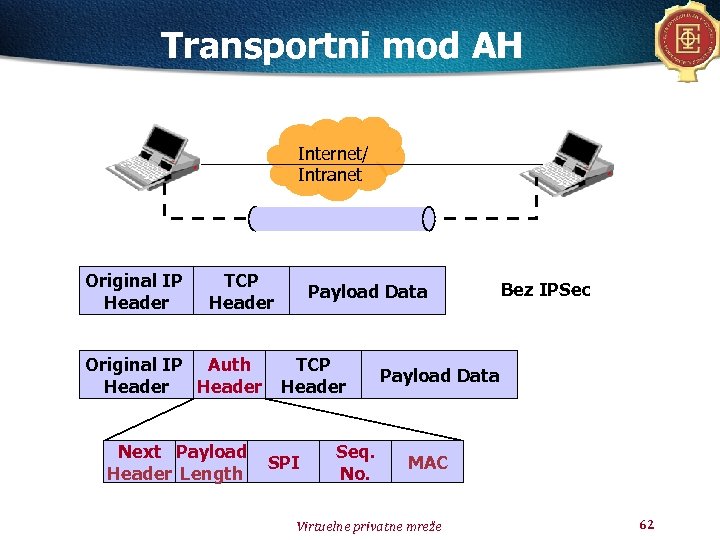

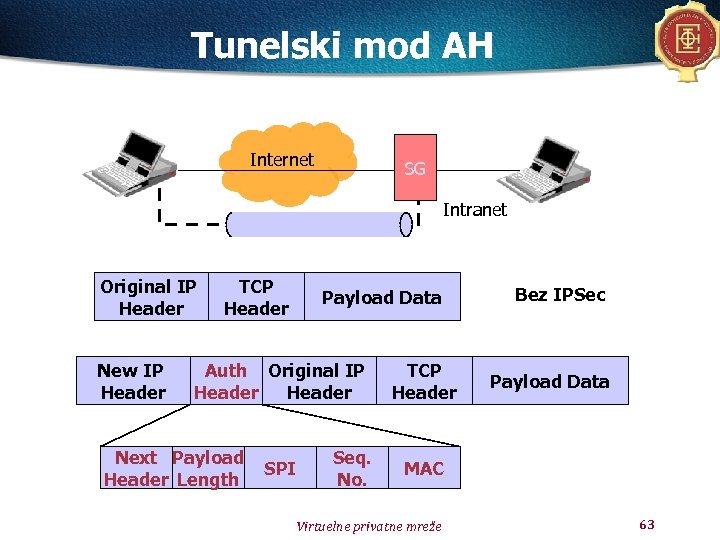

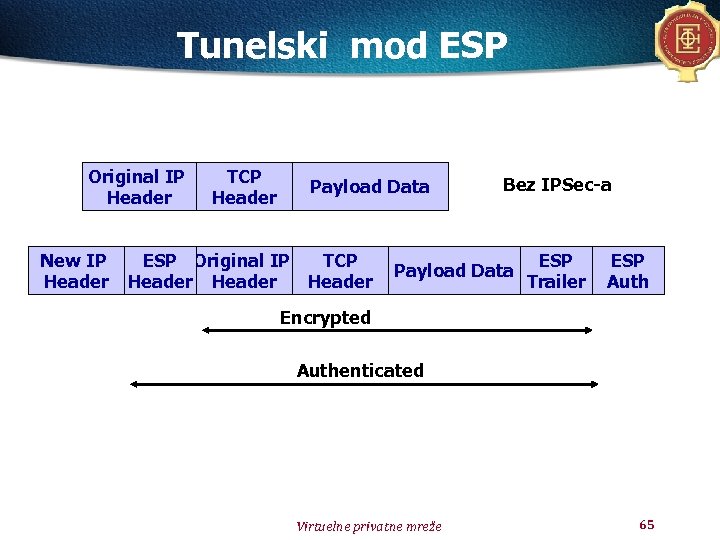

Modovi rada IPSec-a " Transportni mod 4 Enkapsulacija podataka iz IP paketa. 4 IP zaglavlje je nezaštićeno ¹ Zaštita omogućena za više slojeve ¹ Obično se koristi u host-host komunikaciji " Tunelski mod 4 Enkapsulira ceo IP paket ¹ Pomaže u zaštiti analize saobraćaja ¹ Originalni IP paket je zaštićen na Internetu Virtuelne privatne mreže 61

Transportni mod AH Internet/ Intranet Original IP Header TCP Header Original IP Auth Header Next Payload Header Length Payload Data TCP Header SPI Seq. No. Bez IPSec Payload Data MAC Virtuelne privatne mreže 62

Tunelski mod AH Internet SG Intranet Original IP Header New IP Header TCP Header Payload Data Auth Original IP Header Next Payload Header Length SPI Seq. No. TCP Header Bez IPSec Payload Data MAC Virtuelne privatne mreže 63

Transportni mod ESP Original IP Header TCP Header Original IP ESP Header Payload Data TCP Header Payload Data Bez IPSec ESP Trailer ESP Auth Encrypted Authenticated Virtuelne privatne mreže 64

Tunelski mod ESP Original IP Header New IP Header TCP Header Payload Data ESP Original IP TCP Header Bez IPSec-a Payload Data ESP Trailer ESP Auth Encrypted Authenticated Virtuelne privatne mreže 65

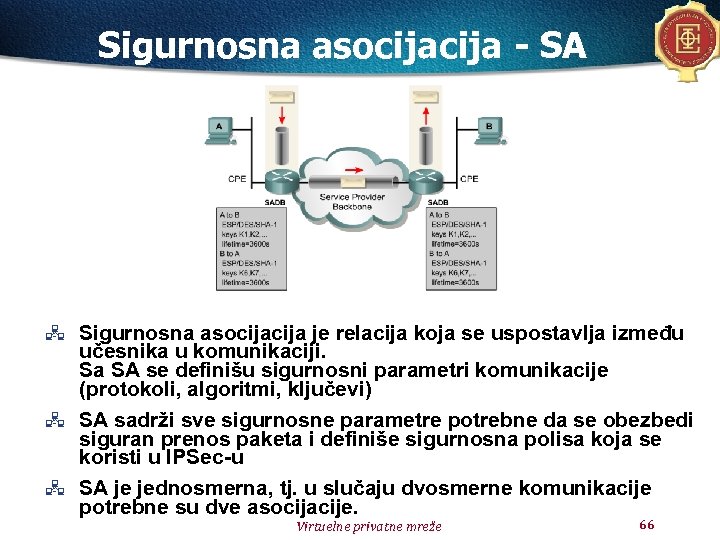

Sigurnosna asocija - SA Sigurnosna asocija je relacija koja se uspostavlja između učesnika u komunikaciji. Sa SA se definišu sigurnosni parametri komunikacije (protokoli, algoritmi, ključevi) SA sadrži sve sigurnosne parametre potrebne da se obezbedi siguran prenos paketa i definiše sigurnosna polisa koja se koristi u IPSec-u SA je jednosmerna, tj. u slučaju dvosmerne komunikacije potrebne su dve asocijacije. Virtuelne privatne mreže 66

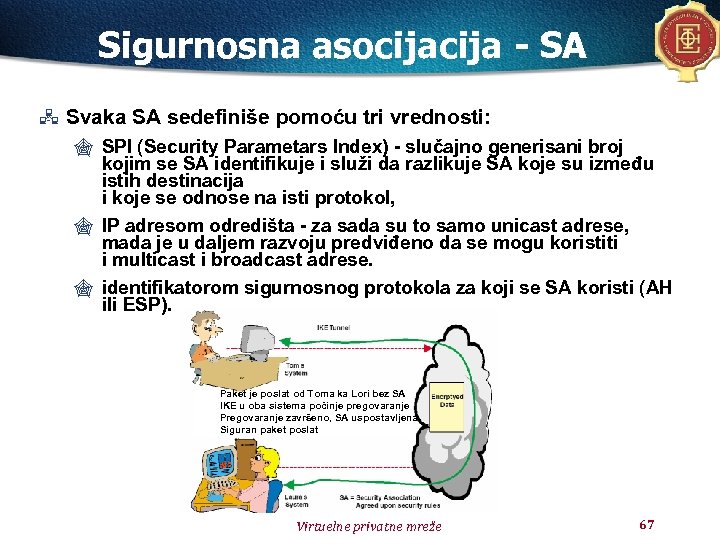

Sigurnosna asocija - SA Svaka SA sedefiniše pomoću tri vrednosti: " SPI (Security Parametars Index) - slučajno generisani broj kojim se SA identifikuje i služi da razlikuje SA koje su između istih destinacija i koje se odnose na isti protokol, " IP adresom odredišta - za sada su to samo unicast adrese, mada je u daljem razvoju predviđeno da se mogu koristiti i multicast i broadcast adrese. " identifikatorom sigurnosnog protokola za koji se SA koristi (AH ili ESP). Paket je poslat od Toma ka Lori bez SA IKE u oba sistema počinje pregovaranje Pregovaranje završeno, SA uspostavljena Siguran paket poslat Virtuelne privatne mreže 67

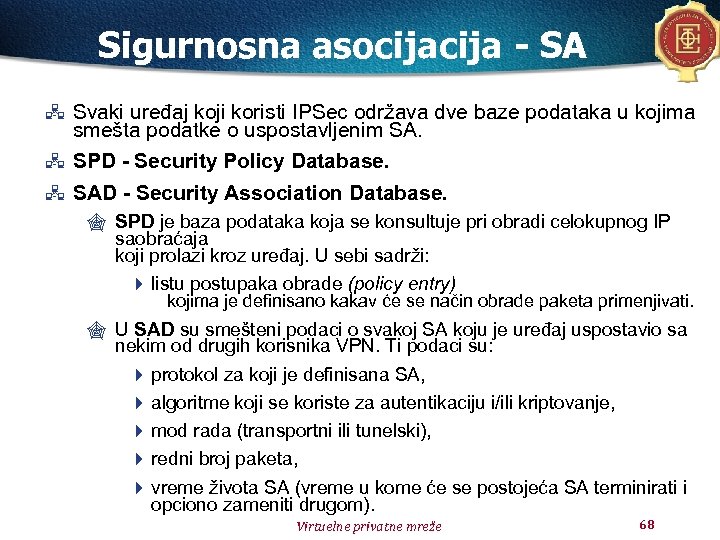

Sigurnosna asocija - SA Svaki uređaj koji koristi IPSec održava dve baze podataka u kojima smešta podatke o uspostavljenim SA. SPD - Security Policy Database. SAD - Security Association Database. " SPD je baza podataka koja se konsultuje pri obradi celokupnog IP saobraćaja koji prolazi kroz uređaj. U sebi sadrži: 4 listu postupaka obrade (policy entry) kojima je definisano kakav će se način obrade paketa primenjivati. " U SAD su smešteni podaci o svakoj SA koju je uređaj uspostavio sa nekim od drugih korisnika VPN. Ti podaci su: 4 protokol za koji je definisana SA, 4 algoritme koji se koriste za autentikaciju i/ili kriptovanje, 4 mod rada (transportni ili tunelski), 4 redni broj paketa, 4 vreme života SA (vreme u kome će se postojeća SA terminirati i opciono zameniti drugom). Virtuelne privatne mreže 68

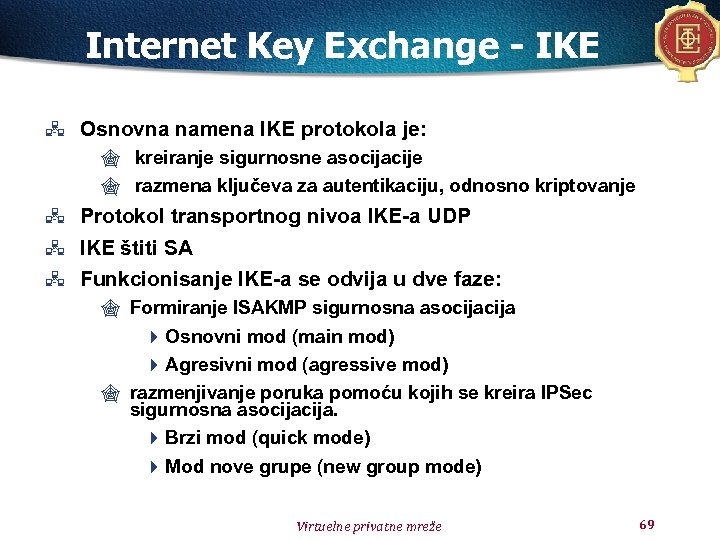

Internet Key Exchange - IKE Osnovna namena IKE protokola je: " kreiranje sigurnosne asocijacije " razmena ključeva za autentikaciju, odnosno kriptovanje Protokol transportnog nivoa IKE-a UDP IKE štiti SA Funkcionisanje IKE-a se odvija u dve faze: " Formiranje ISAKMP sigurnosna asocija 4 Osnovni mod (main mod) 4 Agresivni mod (agressive mod) " razmenjivanje poruka pomoću kojih se kreira IPSec sigurnosna asocija. 4 Brzi mod (quick mode) 4 Mod nove grupe (new group mode) Virtuelne privatne mreže 69

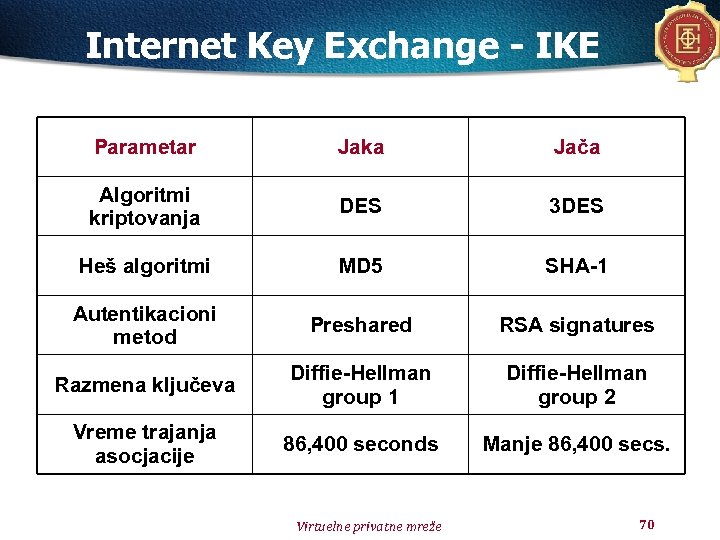

Internet Key Exchange - IKE Parametar Jaka Jača Algoritmi kriptovanja DES 3 DES Heš algoritmi MD 5 SHA-1 Autentikacioni metod Preshared RSA signatures Razmena ključeva Diffie-Hellman group 1 Diffie-Hellman group 2 Vreme trajanja asocjacije 86, 400 seconds Manje 86, 400 secs. Virtuelne privatne mreže 70

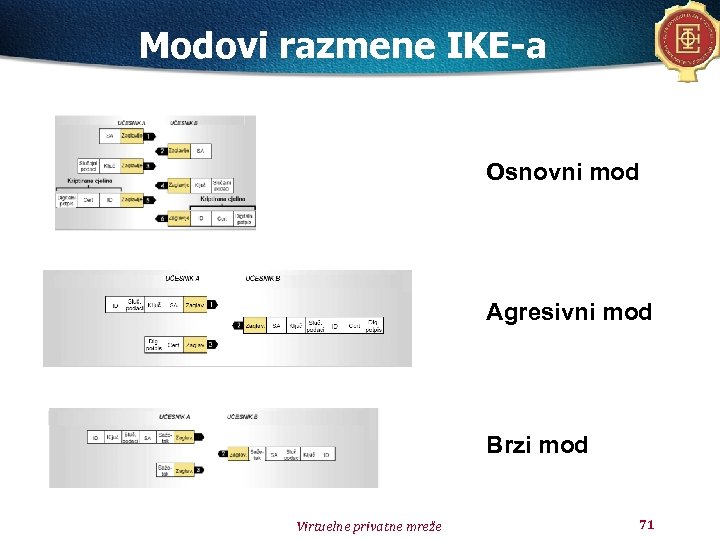

Modovi razmene IKE-a Osnovni mod Agresivni mod Brzi mod Virtuelne privatne mreže 71

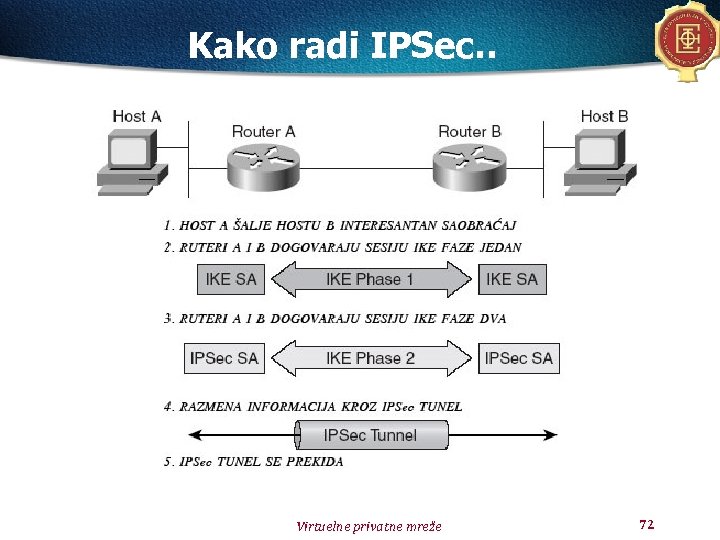

Kako radi IPSec. . Virtuelne privatne mreže 72

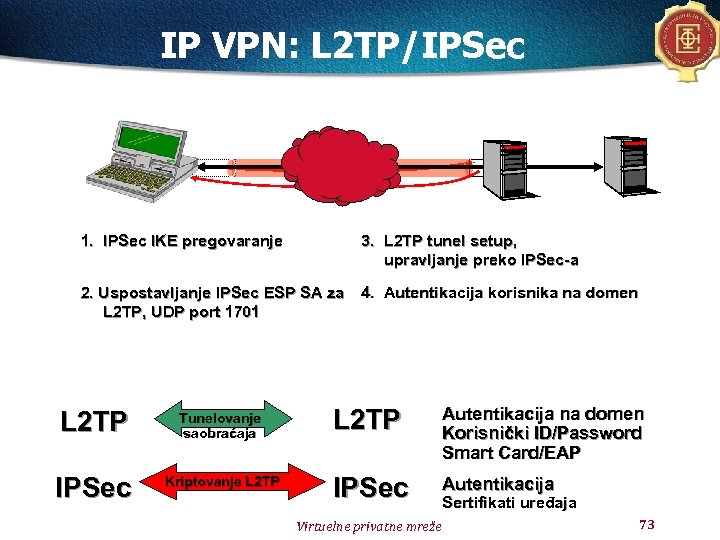

IP VPN: L 2 TP/IPSec 1. IPSec IKE pregovaranje 3. L 2 TP tunel setup, upravljanje preko IPSec-a 2. Uspostavljanje IPSec ESP SA za L 2 TP, UDP port 1701 4. Autentikacija korisnika na domen L 2 TP Tunelovanje saobraćaja L 2 TP Autentikacija na domen Korisnički ID/Password Smart Card/EAP IPSec Kriptovanje L 2 TP IPSec Autentikacija Virtuelne privatne mreže Sertifikati uređaja 73

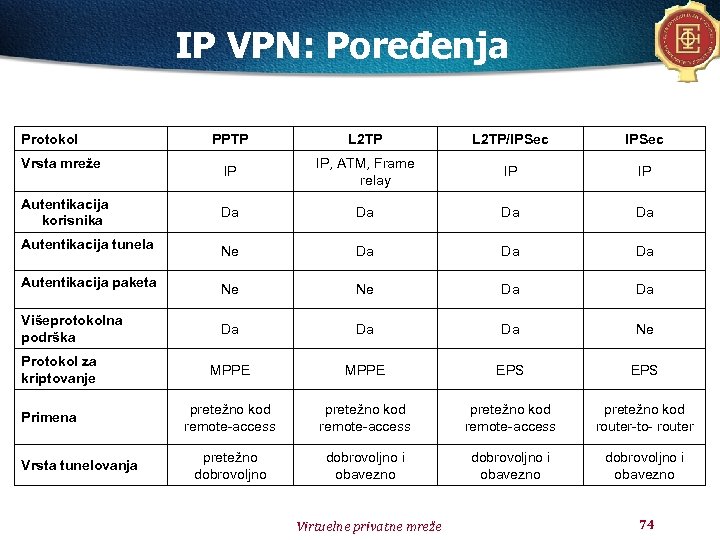

IP VPN: Poređenja Protokol PPTP L 2 TP/IPSec IP IP, ATM, Frame relay IP IP Autentikacija korisnika Da Da Autentikacija tunela Ne Da Da Da Autentikacija paketa Ne Ne Da Da Višeprotokolna podrška Da Da Da Ne MPPE EPS pretežno kod remote-access pretežno kod router-to- router pretežno dobrovoljno i obavezno Vrsta mreže Protokol za kriptovanje Primena Vrsta tunelovanja Virtuelne privatne mreže 74

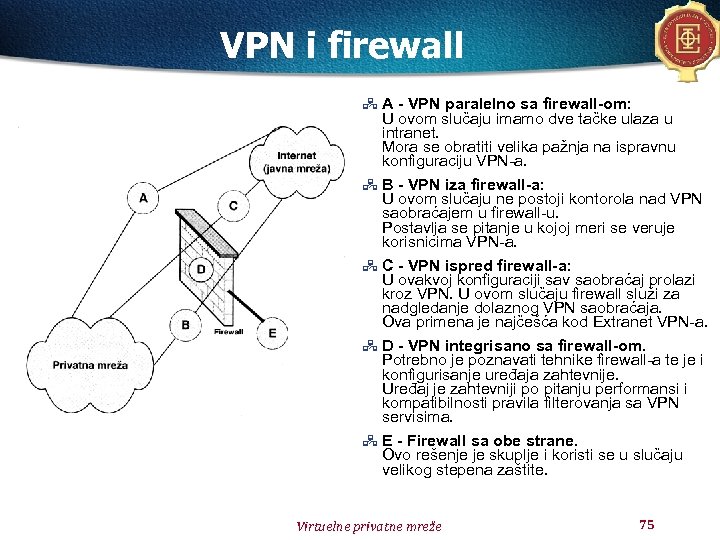

VPN i firewall A - VPN paralelno sa firewall-om: U ovom slučaju imamo dve tačke ulaza u intranet. Mora se obratiti velika pažnja na ispravnu konfiguraciju VPN-a. B - VPN iza firewall-a: U ovom slučaju ne postoji kontorola nad VPN saobraćajem u firewall-u. Postavlja se pitanje u kojoj meri se veruje korisnicima VPN-a. C - VPN ispred firewall-a: U ovakvoj konfiguraciji sav saobraćaj prolazi kroz VPN. U ovom slučaju firewall služi za nadgledanje dolaznog VPN saobraćaja. Ova primena je najčešća kod Extranet VPN-a. D - VPN integrisano sa firewall-om. Potrebno je poznavati tehnike firewall-a te je i konfigurisanje uređaja zahtevnije. Uređaj je zahtevniji po pitanju performansi i kompatibilnosti pravila filterovanja sa VPN servisima. E - Firewall sa obe strane. Ovo rešenje je skuplje i koristi se u slučaju velikog stepena zaštite. Virtuelne privatne mreže 75

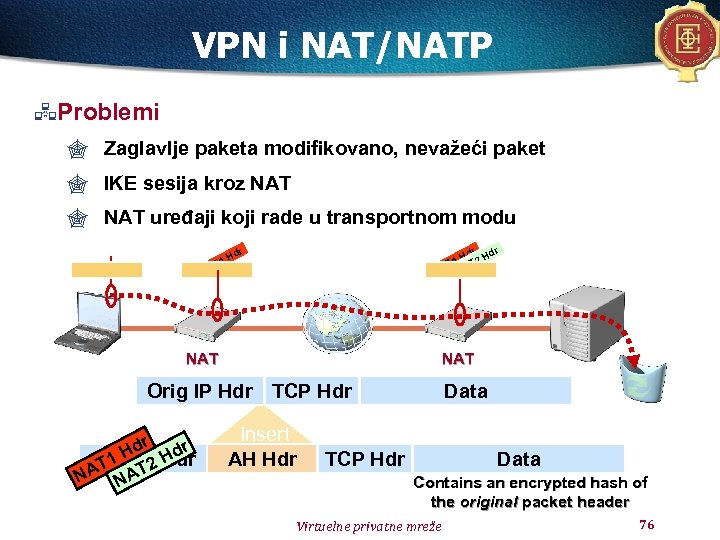

VPN i NAT/NATP Problemi " Zaglavlje paketa modifikovano, nevažeći paket " IKE sesija kroz NAT " NAT uređaji koji rade u transportnom modu T 1 NA r r Hd Hd T 1 AT 2 NA N r Hd NAT Orig IP Hdr TCP Hdr r r Hd Hdr Orig IP Hd 1 2 T NA NAT Insert AH Hdr Data TCP Hdr Data Contains an encrypted hash of the original packet header Virtuelne privatne mreže 76

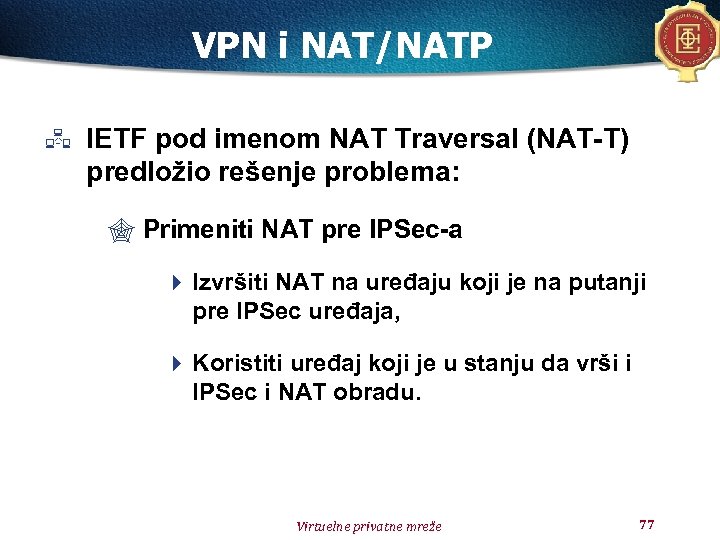

VPN i NAT/NATP IETF pod imenom NAT Traversal (NAT-T) predložio rešenje problema: " Primeniti NAT pre IPSec-a 4 Izvršiti NAT na uređaju koji je na putanji pre IPSec uređaja, 4 Koristiti uređaj koji je u stanju da vrši i IPSec i NAT obradu. Virtuelne privatne mreže 77

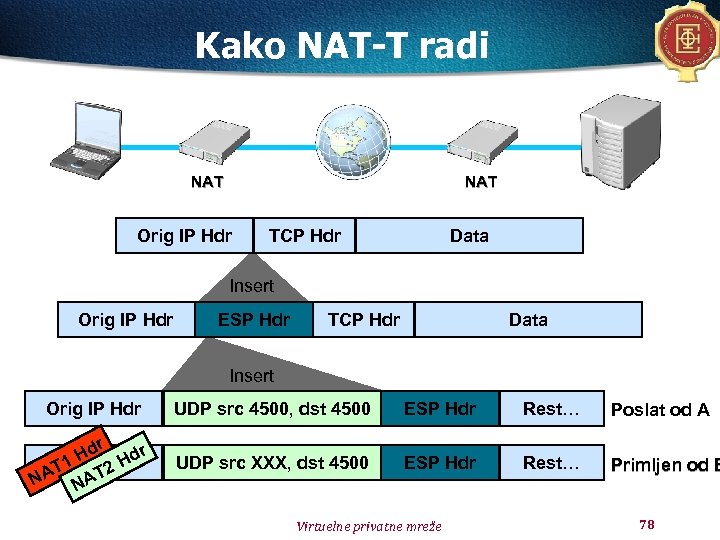

Kako NAT-T radi NAT Orig IP Hdr TCP Hdr Data Insert Orig IP Hdr ESP Hdr TCP Hdr Data Insert Orig IP Hdr UDP src 4500, dst 4500 ESP Hdr Rest… Poslat od A dr d HIP Hdr r 1 Orig 2 H AT AT N N UDP src XXX, dst 4500 ESP Hdr Rest… Primljen od B Virtuelne privatne mreže 78

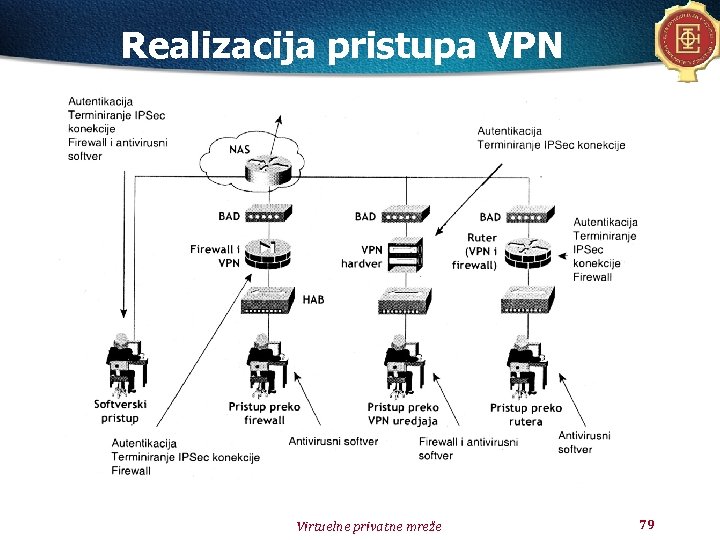

Realizacija pristupa VPN Virtuelne privatne mreže 79

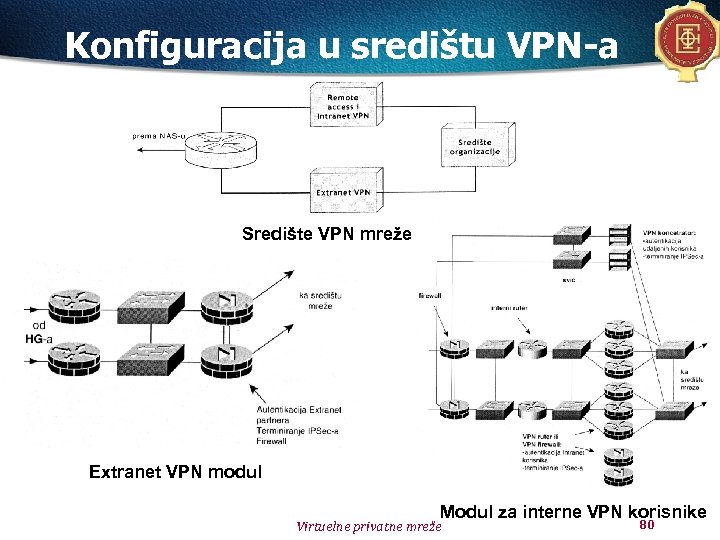

Konfiguracija u središtu VPN-a Središte VPN mreže Extranet VPN modul Modul za interne VPN korisnike Virtuelne privatne mreže 80

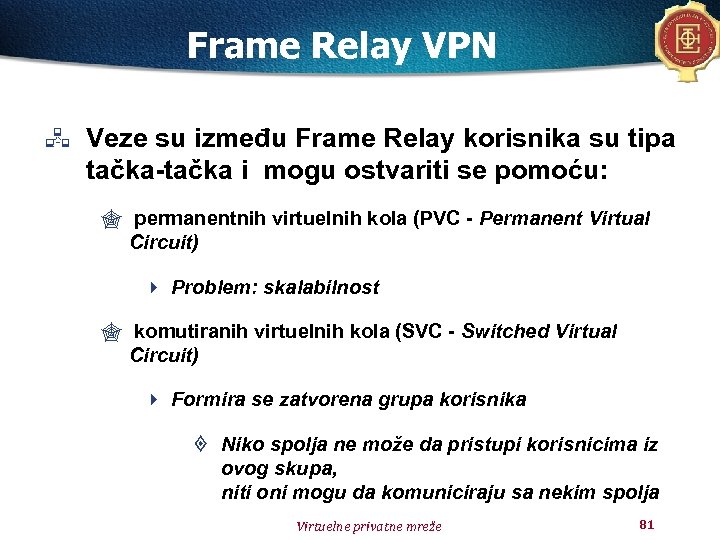

Frame Relay VPN Veze su između Frame Relay korisnika su tipa tačka-tačka i mogu ostvariti se pomoću: " permanentnih virtuelnih kola (PVC - Permanent Virtual Circuit) 4 Problem: skalabilnost " komutiranih virtuelnih kola (SVC - Switched Virtual Circuit) 4 Formira se zatvorena grupa korisnika ¹ Niko spolja ne može da pristupi korisnicima iz ovog skupa, niti oni mogu da komuniciraju sa nekim spolja Virtuelne privatne mreže 81

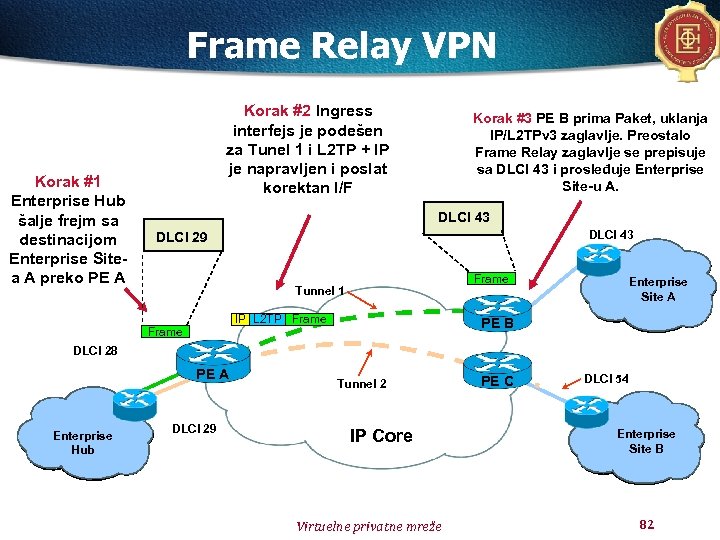

Frame Relay VPN Korak #1 Enterprise Hub šalje frejm sa destinacijom Enterprise Sitea A preko PE A Korak #2 Ingress interfejs je podešen za Tunel 1 i L 2 TP + IP je napravljen i poslat korektan I/F Korak #3 PE B prima Paket, uklanja IP/L 2 TPv 3 zaglavlje. Preostalo Frame Relay zaglavlje se prepisuje sa DLCI 43 i prosleđuje Enterprise Site-u A. DLCI 43 DLCI 29 Frame Tunnel 1 IP L 2 TP Frame Enterprise Site A PE B DLCI 28 PE A Enterprise Hub DLCI 29 Tunnel 2 IP Core Virtuelne privatne mreže PE C DLCI 54 Enterprise Site B 82

Frame Relay VPN Osnovne prednosti Frame Relay VPN su: " Garantovani kvalitet usluge od strane provajdera servisa. . " Višeprotokolna podrška (mulliprotocol support). Pošto Frame Relay funkcioniše na drugom OSI nivou, korisnici nisu ograničeni samo na IP (kao kod IPSec VPN mreža) nego interno mogu koristiti i druge mrežne protokole. " Troškovi kojima su opeterećeni korisnici servisa su ograničeni na početne investicije u pristupnu opremu i ugovorene mesečne obaveze. Nedostaci Frame Relay VPN mreža su: " Nepostojanje podrške za udaljene korisnike (remote-access), što je uslovljeno prirodom ove vrste servisa. " Geografska ograničenost Frame Relay servisa samo na prostor Virtuelne privatne mreže 83

MPLS VPN Glavna ideja MPLS-a je objedinjavanje najboljih osobina mreža sa uspostavljanjem veze (connection-oriented) i mreža bez uspostavljanja veze (connectionless). MPLS zaglavlje se naziva labela Od protokola na trećem nivou (odnosno l. P-a) MPLS je nasledio protokole za rutiranje, stanju mreže i dostupnosti uređaju u okviru nje. Prilikom uspostavljanja konekcije formira se virtuelno kolo - LSP (Label Switclied Path). " LSP se sastoji od niza labela Za distribuciju labela LSP-a su zaduženi protokoli: 4 CR-LDP (Constraint base Route Label - Distribution Protocol) 4 RSVP-TE (Resource re. Suorce reser. Vation Protocol - Traffic Engineering). Podela: " L 2 MPLS VPN, odnosno mreže drugog nivoa. " L 3 MPLS VPN, mreže trećeg nivoa. Prednosti MPLS VPN mreža u Virtuelne privatne mreže VPN: odnosu na IPSec 84

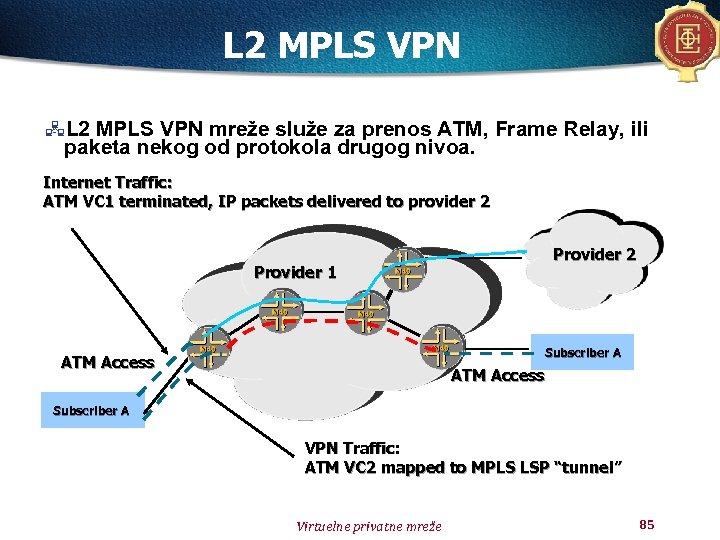

L 2 MPLS VPN mreže služe za prenos ATM, Frame Relay, ili paketa nekog od protokola drugog nivoa. Internet Traffic: ATM VC 1 terminated, IP packets delivered to provider 2 Provider 1 Subscriber A ATM Access Subscriber A VPN Traffic: ATM VC 2 mapped to MPLS LSP “tunnel” Virtuelne privatne mreže 85

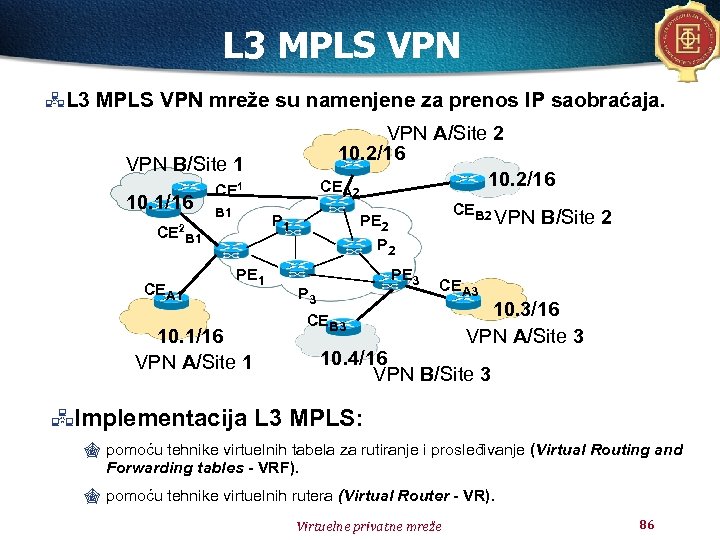

L 3 MPLS VPN mreže su namenjene za prenos IP saobraćaja. VPN A/Site 2 10. 2/16 CE VPN B/Site 1 10. 1/16 CE 1 B 1 P 1 CE 2 B 1 CEA 1 A 2 PE 1 10. 1/16 VPN A/Site 1 CEB 2 PE 3 P 3 VPN B/Site 2 CEA 3 CEB 3 10. 3/16 VPN A/Site 3 10. 4/16 VPN B/Site 3 Implementacija L 3 MPLS: " pomoću tehnike virtuelnih tabela za rutiranje i prosleđivanje (Virtual Routing and Forwarding tables - VRF). " pomoću tehnike virtuelnih rutera (Virtual Router - VR). Virtuelne privatne mreže 86

Praktični aspekti korišćenja VPN Performanse VPN zavise isključivo od izbora Internet provajdera Kad god je moguće koristiti usluge jednog provajdera Neophodno je analizirati mrežu provajdera sa stanovništva: " Topologije mreže, protoci na okosnici (backbone) i poprečnim linkovima " Interkonekcije (peerings) pojedinih provajdera koji se koriste za VPN " Mogućnost pružanja dodatnih servisa (npr L 2 TP tunneling) " Cena zakupa linka i usluga provajdera Kad god je moguće primeniti odgovarajuće mere zaštite (access lists, firewalls, kriptozaštita). Virtuelne privatne mreže 87

Mogućnost korišćenja VPN u Srbiji Za sada - tržište Internet usluga u Srbiji potpuno liberalno Pokrivena su skoro sva značajnija tranzitna područja u Srbiji U mnogim tranzitnim područjima korisnici imaju mogućnost izbora više provajdera Interkonekcije među skoro svim većim Internet provajderima (provajderima sa međunarodnim linkovima) postoje – uglavnom u Beogradu. Lokalnih interkonekcija za sada nema. Internet provajderi u Srbiji omogućavaju uslugu uspostavljanja virtuelnih privatnih mreža Firme u Srbiji koje uspešno koriste virtuelne privatne mreže: " DELTA M " Media. Works " Poreska uprava Virtuelne privatne mreže 88

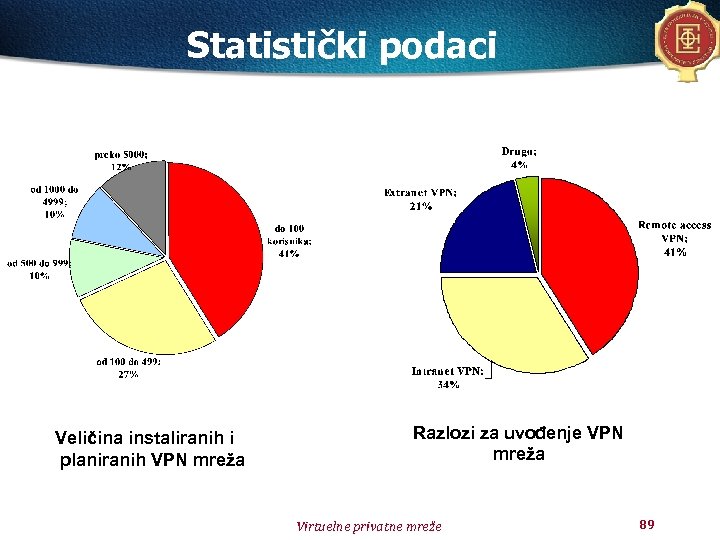

Statistički podaci Veličina instaliranih i planiranih VPN mreža Razlozi za uvođenje VPN mreža Virtuelne privatne mreže 89

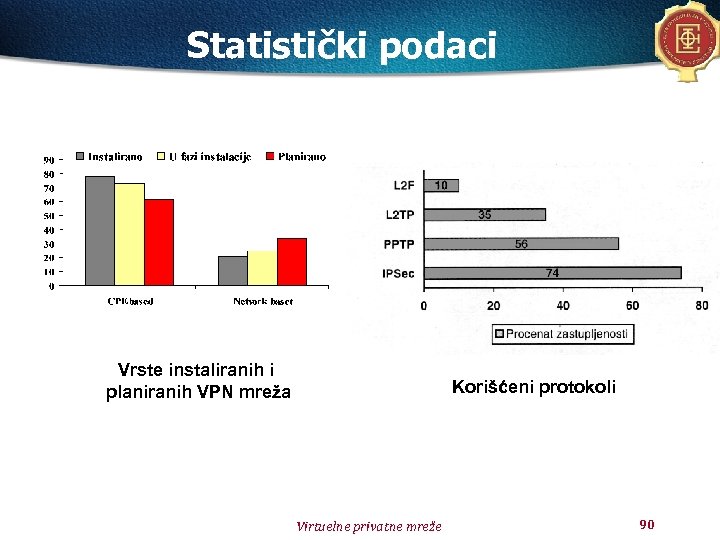

Statistički podaci Vrste instaliranih i planiranih VPN mreža Korišćeni protokoli Virtuelne privatne mreže 90

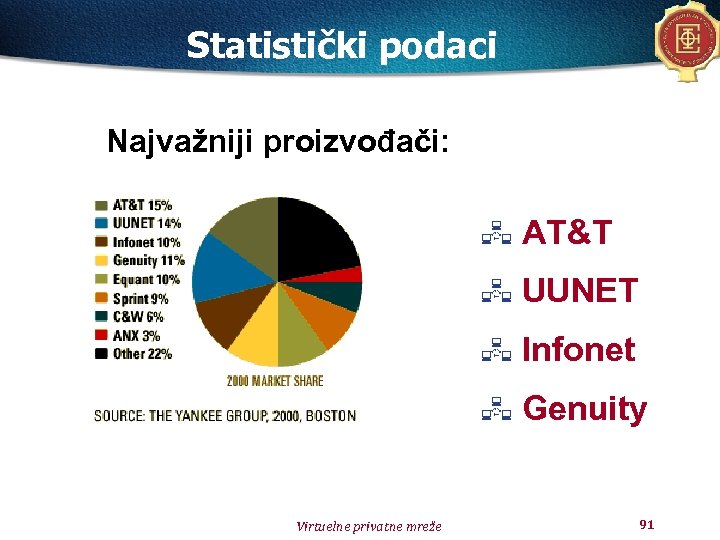

Statistički podaci Najvažniji proizvođači: AT&T UUNET Infonet Genuity Virtuelne privatne mreže 91

961d6610f47b3b9bec5eced0ea0bbe9d.ppt