72dbcc49cf5cf5812704ca5896619285.ppt

- Количество слайдов: 31

Elektronický podpis Jan Paseka http: //www. math. muni. cz/~paseka/ • Svět Internetu a moderních informačních technologií je pro mnoho lidí světem bez pravidel, kde každý může tvrdit, cokoli se mu zachce, vydávat se za někoho jiného, než kým skutečně je, či kdykoli popřít jakýkoli svůj čin s vědomím, že mu stejně nikdo nic nemůže dokázat.

Elektronický podpis Jan Paseka http: //www. math. muni. cz/~paseka/ • Svět Internetu a moderních informačních technologií je pro mnoho lidí světem bez pravidel, kde každý může tvrdit, cokoli se mu zachce, vydávat se za někoho jiného, než kým skutečně je, či kdykoli popřít jakýkoli svůj čin s vědomím, že mu stejně nikdo nic nemůže dokázat.

Rozdíl"elektronického světa" od našeho tradičního světa • Co třeba takový kus papíru? Na něj přeci také můžete napsat, cokoli chcete, a pak to někomu podstrčit a tvrdit mu něco, co vůbec není pravda.

Rozdíl"elektronického světa" od našeho tradičního světa • Co třeba takový kus papíru? Na něj přeci také můžete napsat, cokoli chcete, a pak to někomu podstrčit a tvrdit mu něco, co vůbec není pravda.

Standardní metody podpisu • V případě papíru lidé mají již vypracovány určité metody pro posuzování věrohodnosti toho, co je napsáno. • Jde zejména o vlastnoruční podpis, který má za úkol vyjádřit a současně stvrdit identitu autora i jeho vztah k napsanému textu. • "obyčejný" vlastnoruční podpis • "silnější" formy (notářsky ověřený podpis, podpis před svědky apod. ).

Standardní metody podpisu • V případě papíru lidé mají již vypracovány určité metody pro posuzování věrohodnosti toho, co je napsáno. • Jde zejména o vlastnoruční podpis, který má za úkol vyjádřit a současně stvrdit identitu autora i jeho vztah k napsanému textu. • "obyčejný" vlastnoruční podpis • "silnější" formy (notářsky ověřený podpis, podpis před svědky apod. ).

Informační a telekomunikační technologie • Podobně jako u papíru - umožňují komukoli napsat (či nakreslit nebo jinak vyjádřit) v zásadě cokoli, a pak to zpřístupnit dalším lidem (a to dokonce velmi mnoha lidem současně). • Může jít například o obsah WWW stránky, kterou někdo vyvěsí na veřejném Internetu. Nebo o zprávu zaslanou elektronickou poštou jednomu jedinému příjemci - v obou těchto případech, je nesmírně důležité aby příjemce měl rozumnou míru jistoty, že obsah, který přijal, je autentický.

Informační a telekomunikační technologie • Podobně jako u papíru - umožňují komukoli napsat (či nakreslit nebo jinak vyjádřit) v zásadě cokoli, a pak to zpřístupnit dalším lidem (a to dokonce velmi mnoha lidem současně). • Může jít například o obsah WWW stránky, kterou někdo vyvěsí na veřejném Internetu. Nebo o zprávu zaslanou elektronickou poštou jednomu jedinému příjemci - v obou těchto případech, je nesmírně důležité aby příjemce měl rozumnou míru jistoty, že obsah, který přijal, je autentický.

Základní cíle bezpečnosti • Důvěrnost informací – neautorizované subjekty nemají možnost přístupu k důvěrným informacím • Integrita dat – zabezpečení proti neautorizované modifikaci • Neodmítnutelnost odpovědnosti – důkaz o přímé odpovědnosti subjektu za odeslanou zprávu

Základní cíle bezpečnosti • Důvěrnost informací – neautorizované subjekty nemají možnost přístupu k důvěrným informacím • Integrita dat – zabezpečení proti neautorizované modifikaci • Neodmítnutelnost odpovědnosti – důkaz o přímé odpovědnosti subjektu za odeslanou zprávu

Elektronický podpis • Elektronický podpis – umožňuje ověření totožnosti osoby • Zaručený elektronický podpis – je jednoznačně spojen s podepisující osobou – umožňuje identifikaci osoby ve vztahu k datové zprávě – je možné zjistit změnu dat Podmínky, které jsou potřebné pro označení elektronického podpisu za zaručený, staví tento podpis na roveň ověřeného podpisu použitého na listinném dokumentu.

Elektronický podpis • Elektronický podpis – umožňuje ověření totožnosti osoby • Zaručený elektronický podpis – je jednoznačně spojen s podepisující osobou – umožňuje identifikaci osoby ve vztahu k datové zprávě – je možné zjistit změnu dat Podmínky, které jsou potřebné pro označení elektronického podpisu za zaručený, staví tento podpis na roveň ověřeného podpisu použitého na listinném dokumentu.

Zaručený elektronický podpis • Zaručené elektronické podpisy umožňuje vytvářet technologie digitálního podpisu. Je založena na matematických a kryptografických metodách (postupech), jejichž znalost není na straně uživatele předpokladem běžného používání této technologie. Předpokládá se, že v budoucnu bude zaručený elektronický podpis založen i na dalších metodách, například biometrických charakteristikách člověka - otisku prstu, obrazu oční sítnice, zvuku hlasu, biometrické charakteristice podpisu aj.

Zaručený elektronický podpis • Zaručené elektronické podpisy umožňuje vytvářet technologie digitálního podpisu. Je založena na matematických a kryptografických metodách (postupech), jejichž znalost není na straně uživatele předpokladem běžného používání této technologie. Předpokládá se, že v budoucnu bude zaručený elektronický podpis založen i na dalších metodách, například biometrických charakteristikách člověka - otisku prstu, obrazu oční sítnice, zvuku hlasu, biometrické charakteristice podpisu aj.

Vlastnosti elektronického podpisu • Vlastnoruční podpis existuje "sám o sobě", zatímco podpis elektronický nikoli. • Elektronický podpis je závislý i na tom, co podepisuje. Proto když jedna a tatáž osoba podepisuje dvě různé věci, její elektronický podpis bude pokaždé odlišný!

Vlastnosti elektronického podpisu • Vlastnoruční podpis existuje "sám o sobě", zatímco podpis elektronický nikoli. • Elektronický podpis je závislý i na tom, co podepisuje. Proto když jedna a tatáž osoba podepisuje dvě různé věci, její elektronický podpis bude pokaždé odlišný!

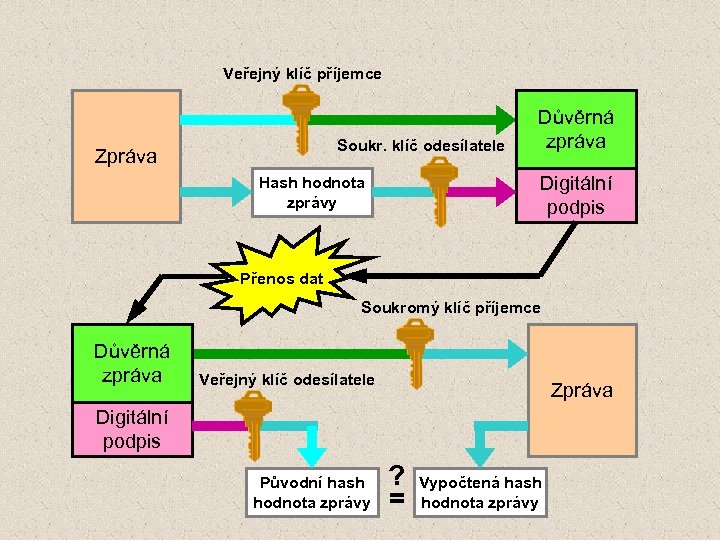

Veřejný klíč příjemce Soukr. klíč odesílatele Zpráva Důvěrná zpráva Digitální podpis Hash hodnota zprávy Přenos dat Soukromý klíč příjemce Důvěrná zpráva Veřejný klíč odesílatele Zpráva Digitální podpis Původní hash hodnota zprávy ? = Vypočtená hash hodnota zprávy

Veřejný klíč příjemce Soukr. klíč odesílatele Zpráva Důvěrná zpráva Digitální podpis Hash hodnota zprávy Přenos dat Soukromý klíč příjemce Důvěrná zpráva Veřejný klíč odesílatele Zpráva Digitální podpis Původní hash hodnota zprávy ? = Vypočtená hash hodnota zprávy

Realizace elektronického podpisu • Šifrování dokumentu tajným klíčem – výpočetně náročné • Otisk zprávy, asymetrická kryptografie – bežně používáno

Realizace elektronického podpisu • Šifrování dokumentu tajným klíčem – výpočetně náročné • Otisk zprávy, asymetrická kryptografie – bežně používáno

Kryptografie • Symetrická – dva identické klíče – každý z nich lze použít pro šifrování i dešifrování • Asymetrická – pár klíčů – tajný a veřejný – způsoby šifrování • pomocí tajného klíče – identifikace a autorizace • pomocí veřejného klíče – důvěrnost

Kryptografie • Symetrická – dva identické klíče – každý z nich lze použít pro šifrování i dešifrování • Asymetrická – pár klíčů – tajný a veřejný – způsoby šifrování • pomocí tajného klíče – identifikace a autorizace • pomocí veřejného klíče – důvěrnost

Symetrická kryptografie • Stejný klíč a stejný algoritmus pro šifrování / dešifrování • Metody – DES – Data Encryption Standard • Klíč délky 64 bitů – 3 DES – IDEA – International Data Encryption Algorithm • Klíč délky 128 bitů – Blowfish • Variabilní délka klíče 32 - 448 bitů

Symetrická kryptografie • Stejný klíč a stejný algoritmus pro šifrování / dešifrování • Metody – DES – Data Encryption Standard • Klíč délky 64 bitů – 3 DES – IDEA – International Data Encryption Algorithm • Klíč délky 128 bitů – Blowfish • Variabilní délka klíče 32 - 448 bitů

Asymetrická kryptografie • Různý klíč a obecně různý algoritmus pro šifrování / dešifrování • Metody – RSA – Rivest, Shamir, Adelmann • Délka >= 1024 bitů – DSS – Digital Signature Standard – ECDSA – eliptické křivky

Asymetrická kryptografie • Různý klíč a obecně různý algoritmus pro šifrování / dešifrování • Metody – RSA – Rivest, Shamir, Adelmann • Délka >= 1024 bitů – DSS – Digital Signature Standard – ECDSA – eliptické křivky

Hash hodnota zprávy • Kontrolní vzorek, otisk, hash, message digest, MD (MD 5: 128 bit, SHA-1: 160 bit) • Požadavky na hash algoritmus: – Zpráva na vstupu HA má vždy stejnou hodnotu MD – Z výstupního MD nelze zjistit tvar zprávy, ze které byl MD pomocí HA získán – Dvě různé zprávy na vstupu HA nemohou vést ke stejnému MD

Hash hodnota zprávy • Kontrolní vzorek, otisk, hash, message digest, MD (MD 5: 128 bit, SHA-1: 160 bit) • Požadavky na hash algoritmus: – Zpráva na vstupu HA má vždy stejnou hodnotu MD – Z výstupního MD nelze zjistit tvar zprávy, ze které byl MD pomocí HA získán – Dvě různé zprávy na vstupu HA nemohou vést ke stejnému MD

Co klasický vlastnoruční podpis nedokáže • U elektronického podpisu sebemenší změna toho, co je podepsáno, způsobuje i změnu samotného podpisu - tzv. integrita podepsaného dokumentu • V případě elektronického podpisu lze věrohodně prokázat, že podpis nemohl vytvořit nikdo jiný - takže autor nemůže své autorství později popřít (jde o tzv. nepopiratelnost elektronického podpisu).

Co klasický vlastnoruční podpis nedokáže • U elektronického podpisu sebemenší změna toho, co je podepsáno, způsobuje i změnu samotného podpisu - tzv. integrita podepsaného dokumentu • V případě elektronického podpisu lze věrohodně prokázat, že podpis nemohl vytvořit nikdo jiný - takže autor nemůže své autorství později popřít (jde o tzv. nepopiratelnost elektronického podpisu).

K čemu je elektronický podpis dobrý? • Cokoli v "počítačové podobě" (tj. v digitální podobě), co potřebujete někomu poslat, předat, přenést či jinou formou zpřístupnit, můžete opatřit svým elektronickým podpisem. Příjemce pak bude mít jistotu, že to, co dostal, skutečně pochází od vás, že to po cestě (při přenosu) nebylo změněno, a také to, že nebudete moci popřít, že to pochází od vás.

K čemu je elektronický podpis dobrý? • Cokoli v "počítačové podobě" (tj. v digitální podobě), co potřebujete někomu poslat, předat, přenést či jinou formou zpřístupnit, můžete opatřit svým elektronickým podpisem. Příjemce pak bude mít jistotu, že to, co dostal, skutečně pochází od vás, že to po cestě (při přenosu) nebylo změněno, a také to, že nebudete moci popřít, že to pochází od vás.

Příklad 1. e-mail • Dnes je poměrně jednoduché zfalšovat údaj odesilateli, takže z pohledu příjemce se vaše zpráva může tvářit jako kdyby ji odeslal někdo jiný. V případě elektronické zprávy opatřené elektronickým podpisem odesilatele k něčemu takovému dojít nemůže, a příjemce má jistotu od koho zpráva pochází (a k tomu navíc jistotu integrity, tedy nezměněného tvaru zprávy, a jistotu nepopiratelnost – ví, že se autor nebude moci od původu své zprávy distancovat).

Příklad 1. e-mail • Dnes je poměrně jednoduché zfalšovat údaj odesilateli, takže z pohledu příjemce se vaše zpráva může tvářit jako kdyby ji odeslal někdo jiný. V případě elektronické zprávy opatřené elektronickým podpisem odesilatele k něčemu takovému dojít nemůže, a příjemce má jistotu od koho zpráva pochází (a k tomu navíc jistotu integrity, tedy nezměněného tvaru zprávy, a jistotu nepopiratelnost – ví, že se autor nebude moci od původu své zprávy distancovat).

Příklad 2. Podpisování WWW stránek • Na Internetu totiž může v zásadě kdokoli publikovat jakékoli informace, a může se přitom vydávat za někoho jiného než kým skutečně. Elektronický podpis však umožní podpisovat i obsah WWW stránek, a jejich čtenář tudíž bude mít jistotu, od koho pochází. Najdete-li pak na Internetu například podmínky výběrového řízení, podepsané zadavatelem, budete se moci spolehnout na to, že skutečně pochází od příslušného zadavatele.

Příklad 2. Podpisování WWW stránek • Na Internetu totiž může v zásadě kdokoli publikovat jakékoli informace, a může se přitom vydávat za někoho jiného než kým skutečně. Elektronický podpis však umožní podpisovat i obsah WWW stránek, a jejich čtenář tudíž bude mít jistotu, od koho pochází. Najdete-li pak na Internetu například podmínky výběrového řízení, podepsané zadavatelem, budete se moci spolehnout na to, že skutečně pochází od příslušného zadavatele.

Příklad 3. Podání DP v el. formě • Daňové přiznání lze poslat elektronickou poštou a ušetřit si stresující návštěvu místa, kam chodí rád jen málokdo. Finanční úřad ale musí mít jistotu, že daňové přiznání pochází skutečně od vás, že se při přenosu nepoškodilo (nezměnilo), a že vy jako osoba přiznání podávající nebudete moci své přiznání později popřít. Stejně je tomu s celou bohatou škálou možných komunikací mezi občanem a státní správou i samosprávou i soukromou sférou.

Příklad 3. Podání DP v el. formě • Daňové přiznání lze poslat elektronickou poštou a ušetřit si stresující návštěvu místa, kam chodí rád jen málokdo. Finanční úřad ale musí mít jistotu, že daňové přiznání pochází skutečně od vás, že se při přenosu nepoškodilo (nezměnilo), a že vy jako osoba přiznání podávající nebudete moci své přiznání později popřít. Stejně je tomu s celou bohatou škálou možných komunikací mezi občanem a státní správou i samosprávou i soukromou sférou.

Není zapotřebí ověřovatel pravosti elelektronického podpisu Pro elektronický podpis nejsou zapotřebí žádní soudní znalci v oboru grafologie, aby zkoumali pravost podpisu (fakticky spíše jeho podobnost s jiným podpisem v roli vzoru). V případě elektronického podpisu totiž takovéto porovnání dokáže naprosto spolehlivě zajistit technologie - nepříliš náročný program, který může být součástí jiných programů, například programů pro práci s elektronickou poštou.

Není zapotřebí ověřovatel pravosti elelektronického podpisu Pro elektronický podpis nejsou zapotřebí žádní soudní znalci v oboru grafologie, aby zkoumali pravost podpisu (fakticky spíše jeho podobnost s jiným podpisem v roli vzoru). V případě elektronického podpisu totiž takovéto porovnání dokáže naprosto spolehlivě zajistit technologie - nepříliš náročný program, který může být součástí jiných programů, například programů pro práci s elektronickou poštou.

Vystavení "podpisového vzoru" • Technologie dokáží spolehlivě a komukoli odpovědět na otázku, zda se konkrétní elektronický podpis shoduje s "podpisovým vzorem". Kde ale získat jistotu, komu "podpisový vzor" skutečně patří? Co kdyby nějaký podvodník někde získal "podpisový vzor" někoho jiného a vydával jej za svůj?

Vystavení "podpisového vzoru" • Technologie dokáží spolehlivě a komukoli odpovědět na otázku, zda se konkrétní elektronický podpis shoduje s "podpisovým vzorem". Kde ale získat jistotu, komu "podpisový vzor" skutečně patří? Co kdyby nějaký podvodník někde získal "podpisový vzor" někoho jiného a vydával jej za svůj?

Certifikáty • Předchozí problém řeší tzv. certifikáty, které si lze představit jako spojení "podpisového vzoru" s identitou konkrétní fyzické osoby, neboli jako doklad o tom, že konkrétní "podpisový vzor" patří konkrétní fyzické osobě. Takovýto doklad by v principu mohl vystavit kdokoli, ale to by celý problém neřešilo.

Certifikáty • Předchozí problém řeší tzv. certifikáty, které si lze představit jako spojení "podpisového vzoru" s identitou konkrétní fyzické osoby, neboli jako doklad o tom, že konkrétní "podpisový vzor" patří konkrétní fyzické osobě. Takovýto doklad by v principu mohl vystavit kdokoli, ale to by celý problém neřešilo.

Certifikační autority - CA • CA jsou subjekty, kterým bude možné věřit budou mít takové postavení, resp. takovou autoritu, že jejich certifikáty bude možné akceptovat jako dostatečně věrohodné. Jejich postavení a role musí mít oporu v zákoně. V praxi bude dokonce existovat celá hierarchie CA, které si budou poskytovat určité "zastřešení". Stejně tak bude existovat i širší škála certifikátů pro různé účely (a lišit se budou i v tom, kolik vydání certifikátu stojí).

Certifikační autority - CA • CA jsou subjekty, kterým bude možné věřit budou mít takové postavení, resp. takovou autoritu, že jejich certifikáty bude možné akceptovat jako dostatečně věrohodné. Jejich postavení a role musí mít oporu v zákoně. V praxi bude dokonce existovat celá hierarchie CA, které si budou poskytovat určité "zastřešení". Stejně tak bude existovat i širší škála certifikátů pro různé účely (a lišit se budou i v tom, kolik vydání certifikátu stojí).

Úkoly certifikační autority • Důvěryhodná třetí strana (Trusted Third Party – TTP) • Plní 2 základní funkce – certifikační – zaručuje, že deklarovaný veřejný klíč patří dané osobě – validační – potvrzuje platnost certifikátu • offline seznam odvolaných certifikátů – CRL (Certificate Revocation List) • online zjišťování platnosti certifikátu – OCSP (Online Certificate Status Protocol)

Úkoly certifikační autority • Důvěryhodná třetí strana (Trusted Third Party – TTP) • Plní 2 základní funkce – certifikační – zaručuje, že deklarovaný veřejný klíč patří dané osobě – validační – potvrzuje platnost certifikátu • offline seznam odvolaných certifikátů – CRL (Certificate Revocation List) • online zjišťování platnosti certifikátu – OCSP (Online Certificate Status Protocol)

Bezpečnost CA Ochrana aktiv CA : • soukromý klíč CA • databáze uživatelů • archiv soukromých šifrovacích klíčů uživatelů • archiv listin uložených na CA Pravost veřejného klíče CA?

Bezpečnost CA Ochrana aktiv CA : • soukromý klíč CA • databáze uživatelů • archiv soukromých šifrovacích klíčů uživatelů • archiv listin uložených na CA Pravost veřejného klíče CA?

Dělení certifikátů • Certifikát • Kvalifikovaný certifikát – označení „kvalifikovanosti“ – identifikace vydavatele a podepisující osoby (pseudonym) – má unikátní číslo v rámci vydavatele – počátek a konec platnosti – omezení použití – podpis vydavatele

Dělení certifikátů • Certifikát • Kvalifikovaný certifikát – označení „kvalifikovanosti“ – identifikace vydavatele a podepisující osoby (pseudonym) – má unikátní číslo v rámci vydavatele – počátek a konec platnosti – omezení použití – podpis vydavatele

Tvorba certifikátů • Generování párových dat – pomocí dostupného SW vybavení, případně u poskytovatele certifikačních služeb (PCS) • Příprava identifikačních dat – doložit doklady • Předání párových dat a identifikačních údajů PCS – žadatel předá PCS data spolu s doklady o jejich pravosti • Ověření informací – PCS si ověří, že může vydat žadateli certifikát • Tvorba certifikátu – CA vytvoří digitální dokument a ten podepíše • Předání certifikátu – podle dohody je certifikát žadateli předán, zveřejněn

Tvorba certifikátů • Generování párových dat – pomocí dostupného SW vybavení, případně u poskytovatele certifikačních služeb (PCS) • Příprava identifikačních dat – doložit doklady • Předání párových dat a identifikačních údajů PCS – žadatel předá PCS data spolu s doklady o jejich pravosti • Ověření informací – PCS si ověří, že může vydat žadateli certifikát • Tvorba certifikátu – CA vytvoří digitální dokument a ten podepíše • Předání certifikátu – podle dohody je certifikát žadateli předán, zveřejněn

PKI (Public Key Infrastructure) • Systém veřejných klíčů • PKI - kombinace hardware a software, politik a procedur • PKI: bezpečnostní politika, certifikační autorita, registrační autorita, certifikační distribuční a manipulační systém a aplikace na bázi PKI (Web komunikace, e-mail, EDI, VPN, transakce elektronického obchodování atp. )

PKI (Public Key Infrastructure) • Systém veřejných klíčů • PKI - kombinace hardware a software, politik a procedur • PKI: bezpečnostní politika, certifikační autorita, registrační autorita, certifikační distribuční a manipulační systém a aplikace na bázi PKI (Web komunikace, e-mail, EDI, VPN, transakce elektronického obchodování atp. )

Bezpečnost EP • Bezpečnost kryptografického systému s veřejným klíčem: – mat. bezespornost použitého algoritmu – bezpečná správa použitých kryptografických klíčů – bezpečnost implementace systému v konkrétní aplikaci • Má-li zůstat informace utajena po nějakou dobu, musí být použit klíč takové délky, aby její dešifrování bylo řádově delší než požadovaná doba utajení.

Bezpečnost EP • Bezpečnost kryptografického systému s veřejným klíčem: – mat. bezespornost použitého algoritmu – bezpečná správa použitých kryptografických klíčů – bezpečnost implementace systému v konkrétní aplikaci • Má-li zůstat informace utajena po nějakou dobu, musí být použit klíč takové délky, aby její dešifrování bylo řádově delší než požadovaná doba utajení.

Bezpečnost EP • Souvislost s ochranou privátního a veřejného klíče – Nedošlo k narušení tajnosti privátního klíče? – Nebyl prolomen kryptoalgoritmus ani HA? – Nedošlo k porušení autentičnosti veřejného klíče a tím nedodržení záruky jednoznačné vazby s osobou, která zprávu podepsala? • Pozn. : Největší slabinou šifrovacích systémů jsou jejich uživatelé • Triviální omyl: záměna digitálního a digitalizovaného podpisu

Bezpečnost EP • Souvislost s ochranou privátního a veřejného klíče – Nedošlo k narušení tajnosti privátního klíče? – Nebyl prolomen kryptoalgoritmus ani HA? – Nedošlo k porušení autentičnosti veřejného klíče a tím nedodržení záruky jednoznačné vazby s osobou, která zprávu podepsala? • Pozn. : Největší slabinou šifrovacích systémů jsou jejich uživatelé • Triviální omyl: záměna digitálního a digitalizovaného podpisu

Děkuji za pozornost Jan Paseka

Děkuji za pozornost Jan Paseka