Баннова Александра ВВЕДЕНИЕ В КРИПТОГРАФИЮ.ppt

- Количество слайдов: 18

Элективный курс ВВЕДЕНИЕ В КРИПТОГРАФИЮ: как защитить своё письмо от любопытных Танова Э. В.

Элективный курс ВВЕДЕНИЕ В КРИПТОГРАФИЮ: как защитить своё письмо от любопытных Танова Э. В.

Данный элективный курс позволяет углубленно изучить тему «Технологии и средства защиты информации в глобальной и локальной компьютерных сетях от разрушения, несанкционированного доступа» , раздела «Телекоммуникационные технологии» профильного курса «Информатика и ИКТ» для среднего (полного) общего образования.

Данный элективный курс позволяет углубленно изучить тему «Технологии и средства защиты информации в глобальной и локальной компьютерных сетях от разрушения, несанкционированного доступа» , раздела «Телекоммуникационные технологии» профильного курса «Информатика и ИКТ» для среднего (полного) общего образования.

Учебное пособие является частью учебно-методического комплекса, в состав которого входят: учебное пособие, методическое пособие для учителя и электронное приложение - программа Crypto.

Учебное пособие является частью учебно-методического комплекса, в состав которого входят: учебное пособие, методическое пособие для учителя и электронное приложение - программа Crypto.

Все теоретические материалы снабжены контрольными вопросами и практическими заданиями. Для учащихся 10 -11 классов информационно-теоретического и физико-математического профилей.

Все теоретические материалы снабжены контрольными вопросами и практическими заданиями. Для учащихся 10 -11 классов информационно-теоретического и физико-математического профилей.

В данном учебном пособии вы познакомитесь: üс историей развития шифровального дела в России и за рубежом; üс математическими основами криптографии (включая основы комбинаторики и принципы построения ключа шрифта); üс основами симметричной и несимметричной криптографии; üс основными методами и алгоритмами защиты информации.

В данном учебном пособии вы познакомитесь: üс историей развития шифровального дела в России и за рубежом; üс математическими основами криптографии (включая основы комбинаторики и принципы построения ключа шрифта); üс основами симметричной и несимметричной криптографии; üс основными методами и алгоритмами защиты информации.

Первая глава «ВВЕДЕНИЕ В КРИПТОГРАФИЮ» знакомит нас с основными понятиями, такими как криптография, шифрование, дешифрование, шифр, ключ, открытый текст, вскрытие шрифта и др. , с классификацией криптоалгоритмов, с основоположником современной криптографии - Клодом Шенноном, его жизнью и незаменимым вкладом в развитие данной науки (дал определение абсолютно стойкого шрифта и указал возможные методы взлома криптоалгоритма), здесь же мы знакомимся с важными алгоритмами комбинаторики - правилом умножения, выборкой, алгоритмом выбора, перестановкой. На каждый метод дается пример. Далее узнаем понятие ключа и алфавит. В конце каждого пункта параграфа есть контрольные вопросы, задания и упражнения.

Первая глава «ВВЕДЕНИЕ В КРИПТОГРАФИЮ» знакомит нас с основными понятиями, такими как криптография, шифрование, дешифрование, шифр, ключ, открытый текст, вскрытие шрифта и др. , с классификацией криптоалгоритмов, с основоположником современной криптографии - Клодом Шенноном, его жизнью и незаменимым вкладом в развитие данной науки (дал определение абсолютно стойкого шрифта и указал возможные методы взлома криптоалгоритма), здесь же мы знакомимся с важными алгоритмами комбинаторики - правилом умножения, выборкой, алгоритмом выбора, перестановкой. На каждый метод дается пример. Далее узнаем понятие ключа и алфавит. В конце каждого пункта параграфа есть контрольные вопросы, задания и упражнения.

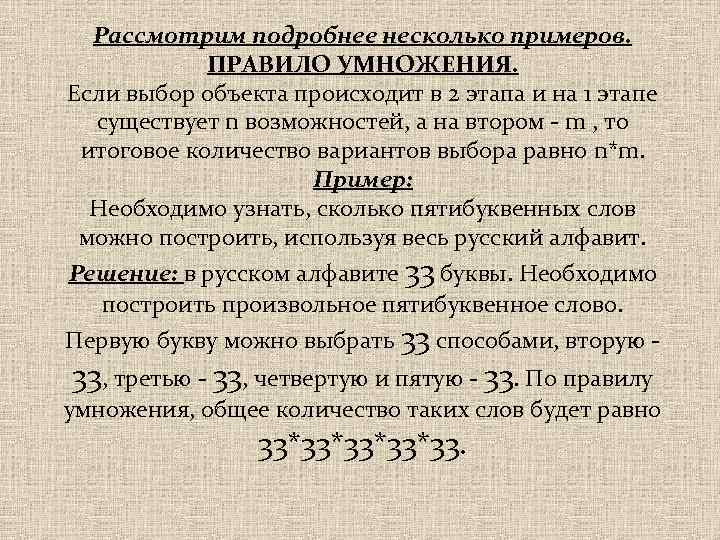

Рассмотрим подробнее несколько примеров. ПРАВИЛО УМНОЖЕНИЯ. Если выбор объекта происходит в 2 этапа и на 1 этапе существует n возможностей, а на втором - m , то итоговое количество вариантов выбора равно n*m. Пример: Необходимо узнать, сколько пятибуквенных слов можно построить, используя весь русский алфавит. Решение: в русском алфавите 33 буквы. Необходимо построить произвольное пятибуквенное слово. Первую букву можно выбрать 33 способами, вторую - 33, третью - 33, четвертую и пятую - 33. По правилу умножения, общее количество таких слов будет равно 33*33*33.

Рассмотрим подробнее несколько примеров. ПРАВИЛО УМНОЖЕНИЯ. Если выбор объекта происходит в 2 этапа и на 1 этапе существует n возможностей, а на втором - m , то итоговое количество вариантов выбора равно n*m. Пример: Необходимо узнать, сколько пятибуквенных слов можно построить, используя весь русский алфавит. Решение: в русском алфавите 33 буквы. Необходимо построить произвольное пятибуквенное слово. Первую букву можно выбрать 33 способами, вторую - 33, третью - 33, четвертую и пятую - 33. По правилу умножения, общее количество таких слов будет равно 33*33*33.

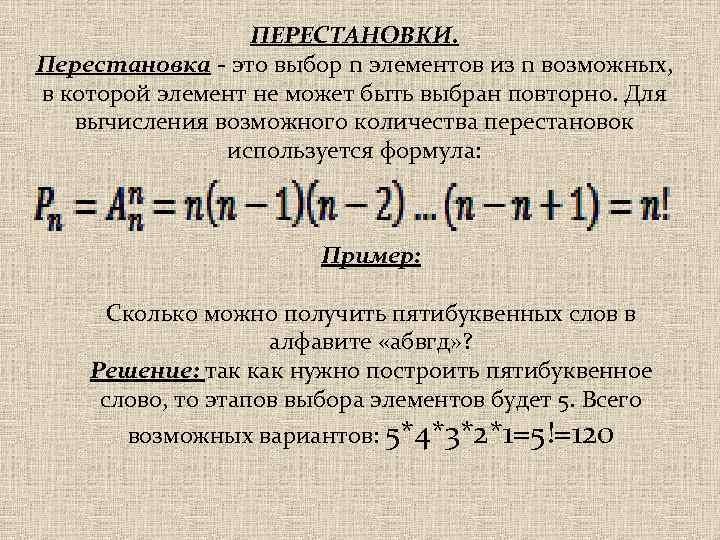

ПЕРЕСТАНОВКИ. Перестановка - это выбор n элементов из n возможных, в которой элемент не может быть выбран повторно. Для вычисления возможного количества перестановок используется формула: Пример: Сколько можно получить пятибуквенных слов в алфавите «абвгд» ? Решение: так как нужно построить пятибуквенное слово, то этапов выбора элементов будет 5. Всего возможных вариантов: 5*4*3*2*1=5!=120

ПЕРЕСТАНОВКИ. Перестановка - это выбор n элементов из n возможных, в которой элемент не может быть выбран повторно. Для вычисления возможного количества перестановок используется формула: Пример: Сколько можно получить пятибуквенных слов в алфавите «абвгд» ? Решение: так как нужно построить пятибуквенное слово, то этапов выбора элементов будет 5. Всего возможных вариантов: 5*4*3*2*1=5!=120

Вторая глава «ОСНОВЫ СИММЕТРИИ КРИПТОГРАФИИ. ПРОСТЕЙШИЕ АЛГОРИТМЫ» знакомит нас с такими понятиями, как: Øсимметричный шифр Øшифр замены ØПолибианский квадрат Øдоска Полибия Øбиграмма и правилом шифрования по двойному квадрату Øшифры Цезаря и Виженера Øшифр One-Time-Pad (OTP) Øшифрование с автоключом Øалгоритм «Crypto» ØПростейший шифр перестановки ØМагические квадраты и решетки ØБлочные шрифты Øамериканский стандарт шифрования данных DES ØРоссийский стандарт шифрования данных Каждый пункт параграфа наполнен множеством примеров, а в конце пункта - вопросы и задания.

Вторая глава «ОСНОВЫ СИММЕТРИИ КРИПТОГРАФИИ. ПРОСТЕЙШИЕ АЛГОРИТМЫ» знакомит нас с такими понятиями, как: Øсимметричный шифр Øшифр замены ØПолибианский квадрат Øдоска Полибия Øбиграмма и правилом шифрования по двойному квадрату Øшифры Цезаря и Виженера Øшифр One-Time-Pad (OTP) Øшифрование с автоключом Øалгоритм «Crypto» ØПростейший шифр перестановки ØМагические квадраты и решетки ØБлочные шрифты Øамериканский стандарт шифрования данных DES ØРоссийский стандарт шифрования данных Каждый пункт параграфа наполнен множеством примеров, а в конце пункта - вопросы и задания.

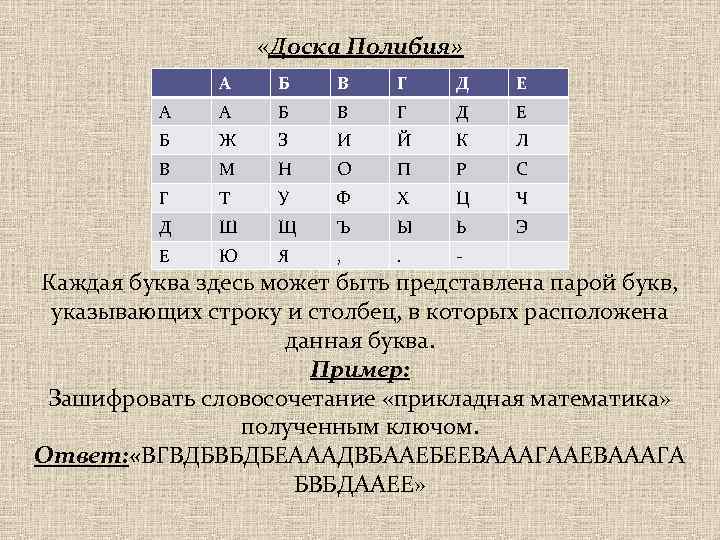

«Доска Полибия» А Б В Г Д Е А А Б В Г Д Е Б Ж З И Й К Л В М Н О П Р С Г Т У Ф Х Ц Ч Д Ш Щ Ъ Ы Ь Э Е Ю Я , . - Каждая буква здесь может быть представлена парой букв, указывающих строку и столбец, в которых расположена данная буква. Пример: Зашифровать словосочетание «прикладная математика» полученным ключом. Ответ: «ВГВДБВБДБЕАААДВБААЕБЕЕВАААГААЕВАААГА БВБДААЕЕ»

«Доска Полибия» А Б В Г Д Е А А Б В Г Д Е Б Ж З И Й К Л В М Н О П Р С Г Т У Ф Х Ц Ч Д Ш Щ Ъ Ы Ь Э Е Ю Я , . - Каждая буква здесь может быть представлена парой букв, указывающих строку и столбец, в которых расположена данная буква. Пример: Зашифровать словосочетание «прикладная математика» полученным ключом. Ответ: «ВГВДБВБДБЕАААДВБААЕБЕЕВАААГААЕВАААГА БВБДААЕЕ»

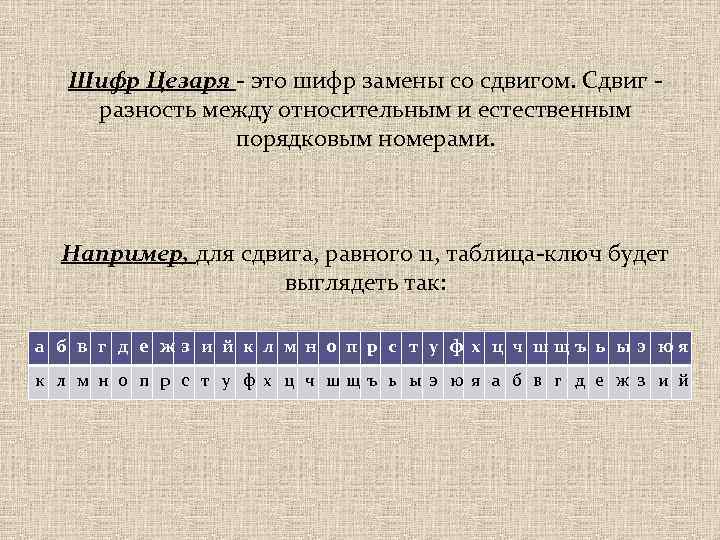

Шифр Цезаря - это шифр замены со сдвигом. Сдвиг разность между относительным и естественным порядковым номерами. Например, для сдвига, равного 11, таблица-ключ будет выглядеть так: а б в г д е жз и й к л м н о п р с т у ф х ц ч шщъ ь ыэ юя к л м н о п р с т у ф х ц ч шщъ ь ы э юя а б в г д е ж з и й

Шифр Цезаря - это шифр замены со сдвигом. Сдвиг разность между относительным и естественным порядковым номерами. Например, для сдвига, равного 11, таблица-ключ будет выглядеть так: а б в г д е жз и й к л м н о п р с т у ф х ц ч шщъ ь ыэ юя к л м н о п р с т у ф х ц ч шщъ ь ы э юя а б в г д е ж з и й

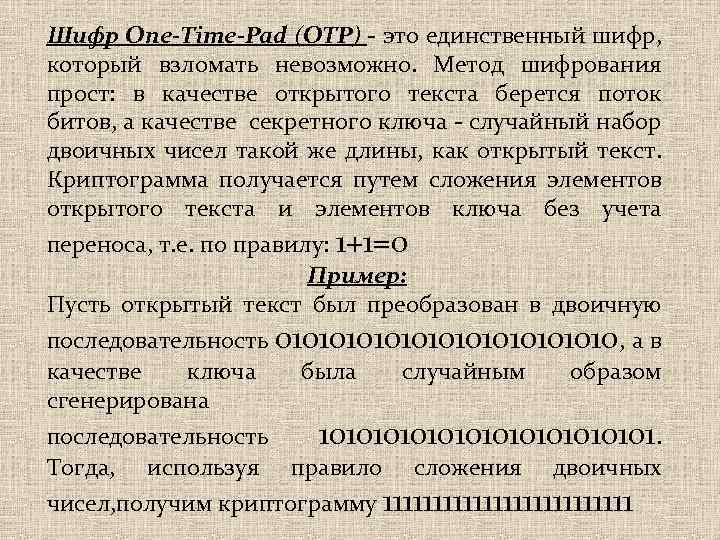

Шифр One-Time-Pad (OTP) - это единственный шифр, который взломать невозможно. Метод шифрования прост: в качестве открытого текста берется поток битов, а качестве секретного ключа - случайный набор двоичных чисел такой же длины, как открытый текст. Криптограмма получается путем сложения элементов открытого текста и элементов ключа без учета переноса, т. е. по правилу: 1+1=0 Пример: Пусть открытый текст был преобразован в двоичную последовательность 0101010101010, а в качестве ключа была случайным образом сгенерирована последовательность 1010101010101. Тогда, используя правило сложения двоичных чисел, получим криптограмму 1111111111111

Шифр One-Time-Pad (OTP) - это единственный шифр, который взломать невозможно. Метод шифрования прост: в качестве открытого текста берется поток битов, а качестве секретного ключа - случайный набор двоичных чисел такой же длины, как открытый текст. Криптограмма получается путем сложения элементов открытого текста и элементов ключа без учета переноса, т. е. по правилу: 1+1=0 Пример: Пусть открытый текст был преобразован в двоичную последовательность 0101010101010, а в качестве ключа была случайным образом сгенерирована последовательность 1010101010101. Тогда, используя правило сложения двоичных чисел, получим криптограмму 1111111111111

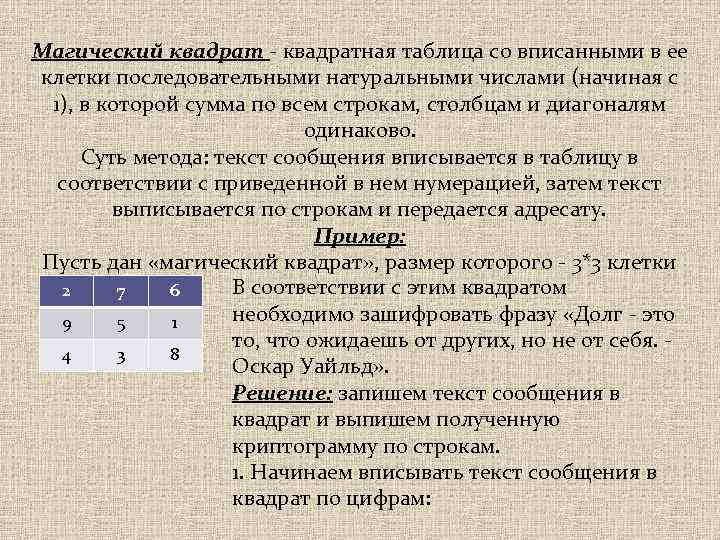

Магический квадрат - квадратная таблица со вписанными в ее клетки последовательными натуральными числами (начиная с 1), в которой сумма по всем строкам, столбцам и диагоналям одинаково. Суть метода: текст сообщения вписывается в таблицу в соответствии с приведенной в нем нумерацией, затем текст выписывается по строкам и передается адресату. Пример: Пусть дан «магический квадрат» , размер которого - 3*3 клетки В соответствии с этим квадратом 2 7 6 необходимо зашифровать фразу «Долг - это 9 5 1 то, что ожидаешь от других, но не от себя. 4 3 8 Оскар Уайльд» . Решение: запишем текст сообщения в квадрат и выпишем полученную криптограмму по строкам. 1. Начинаем вписывать текст сообщения в квадрат по цифрам:

Магический квадрат - квадратная таблица со вписанными в ее клетки последовательными натуральными числами (начиная с 1), в которой сумма по всем строкам, столбцам и диагоналям одинаково. Суть метода: текст сообщения вписывается в таблицу в соответствии с приведенной в нем нумерацией, затем текст выписывается по строкам и передается адресату. Пример: Пусть дан «магический квадрат» , размер которого - 3*3 клетки В соответствии с этим квадратом 2 7 6 необходимо зашифровать фразу «Долг - это 9 5 1 то, что ожидаешь от других, но не от себя. 4 3 8 Оскар Уайльд» . Решение: запишем текст сообщения в квадрат и выпишем полученную криптограмму по строкам. 1. Начинаем вписывать текст сообщения в квадрат по цифрам:

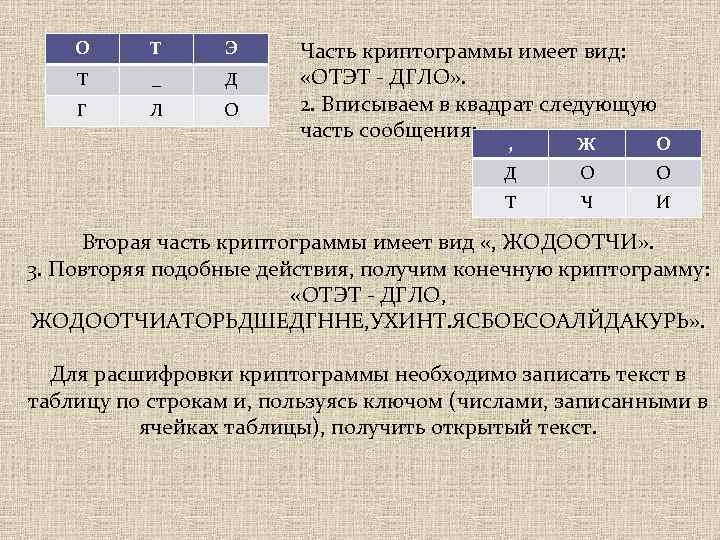

О Т Э Т _ Д Г Л О Часть криптограммы имеет вид: «ОТЭТ - ДГЛО» . 2. Вписываем в квадрат следующую часть сообщения: , Ж О Д О О Т Ч И Вторая часть криптограммы имеет вид «, ЖОДООТЧИ» . 3. Повторяя подобные действия, получим конечную криптограмму: «ОТЭТ - ДГЛО, ЖОДООТЧИАТОРЬДШЕДГННЕ, УХИНТ. ЯСБОЕСОАЛЙДАКУРЬ» . Для расшифровки криптограммы необходимо записать текст в таблицу по строкам и, пользуясь ключом (числами, записанными в ячейках таблицы), получить открытый текст.

О Т Э Т _ Д Г Л О Часть криптограммы имеет вид: «ОТЭТ - ДГЛО» . 2. Вписываем в квадрат следующую часть сообщения: , Ж О Д О О Т Ч И Вторая часть криптограммы имеет вид «, ЖОДООТЧИ» . 3. Повторяя подобные действия, получим конечную криптограмму: «ОТЭТ - ДГЛО, ЖОДООТЧИАТОРЬДШЕДГННЕ, УХИНТ. ЯСБОЕСОАЛЙДАКУРЬ» . Для расшифровки криптограммы необходимо записать текст в таблицу по строкам и, пользуясь ключом (числами, записанными в ячейках таблицы), получить открытый текст.

Третья глава посвящена : «ОСНОВАМ АССИМЕТРИЧНОЙ КРИПТОГРАФИИ» . Здесь мы знакомимся: Øс алгеброй матриц и арифметическими операциями над ними Øс понятием односторонней функции Øс открытым распределением ключей и алгоритмом Диффи-Хеллмана Øс цифровой электронной подписью Øс системой RSA Также как и в предыдущих главах, в каждом пункте даются примеры различных задач, в конце пункта вопросы и упражнения.

Третья глава посвящена : «ОСНОВАМ АССИМЕТРИЧНОЙ КРИПТОГРАФИИ» . Здесь мы знакомимся: Øс алгеброй матриц и арифметическими операциями над ними Øс понятием односторонней функции Øс открытым распределением ключей и алгоритмом Диффи-Хеллмана Øс цифровой электронной подписью Øс системой RSA Также как и в предыдущих главах, в каждом пункте даются примеры различных задач, в конце пункта вопросы и упражнения.

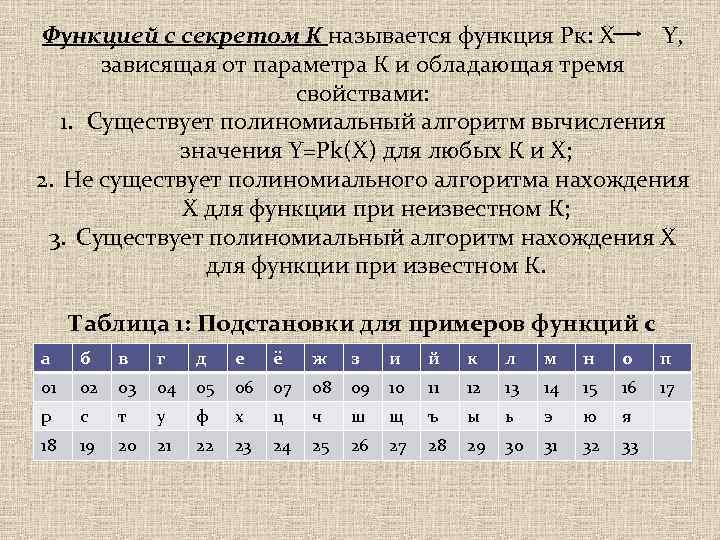

Функцией с секретом К называется функция Pк: X Y, зависящая от параметра К и обладающая тремя свойствами: 1. Существует полиномиальный алгоритм вычисления значения Y=Pk(X) для любых К и Х; 2. Не существует полиномиального алгоритма нахождения Х для функции при неизвестном К; 3. Существует полиномиальный алгоритм нахождения Х для функции при известном К. а Таблица 1: Подстановки для примеров функций с секретомй к л м н о п б в г д е ё ж з и 01 02 03 04 05 06 07 08 09 10 11 12 13 14 15 16 р с т у ф х ц ч ш щ ъ ы ь э ю я 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 17

Функцией с секретом К называется функция Pк: X Y, зависящая от параметра К и обладающая тремя свойствами: 1. Существует полиномиальный алгоритм вычисления значения Y=Pk(X) для любых К и Х; 2. Не существует полиномиального алгоритма нахождения Х для функции при неизвестном К; 3. Существует полиномиальный алгоритм нахождения Х для функции при известном К. а Таблица 1: Подстановки для примеров функций с секретомй к л м н о п б в г д е ё ж з и 01 02 03 04 05 06 07 08 09 10 11 12 13 14 15 16 р с т у ф х ц ч ш щ ъ ы ь э ю я 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 17

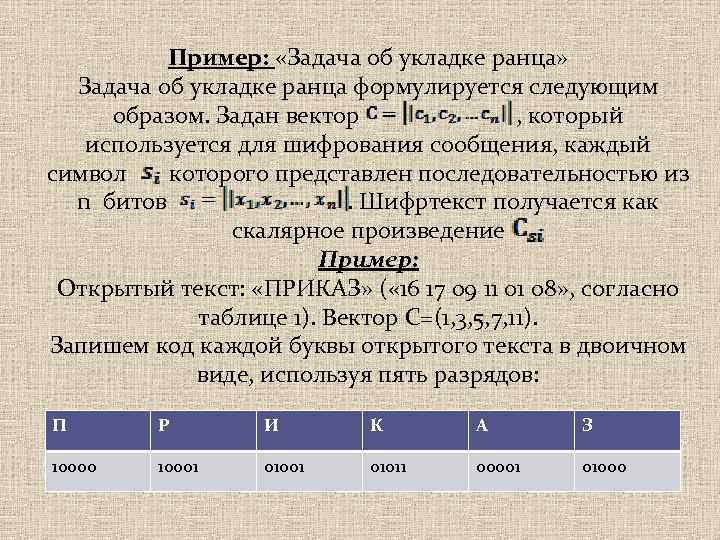

Пример: «Задача об укладке ранца» Задача об укладке ранца формулируется следующим образом. Задан вектор , который используется для шифрования сообщения, каждый символ которого представлен последовательностью из n битов. Шифртекст получается как скалярное произведение Пример: Открытый текст: «ПРИКАЗ» ( « 16 17 09 11 01 08» , согласно таблице 1). Вектор С=(1, 3, 5, 7, 11). Запишем код каждой буквы открытого текста в двоичном виде, используя пять разрядов: П Р И К А З 10000 10001 01011 00001 01000

Пример: «Задача об укладке ранца» Задача об укладке ранца формулируется следующим образом. Задан вектор , который используется для шифрования сообщения, каждый символ которого представлен последовательностью из n битов. Шифртекст получается как скалярное произведение Пример: Открытый текст: «ПРИКАЗ» ( « 16 17 09 11 01 08» , согласно таблице 1). Вектор С=(1, 3, 5, 7, 11). Запишем код каждой буквы открытого текста в двоичном виде, используя пять разрядов: П Р И К А З 10000 10001 01011 00001 01000

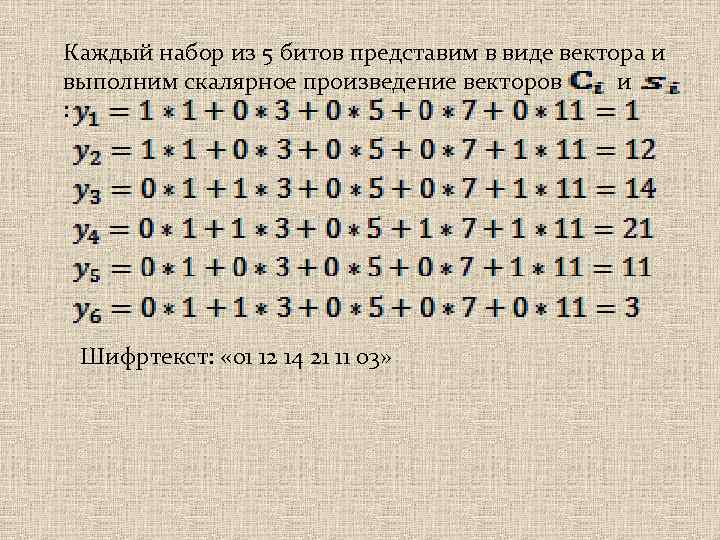

Каждый набор из 5 битов представим в виде вектора и выполним скалярное произведение векторов и : Шифртекст: « 01 12 14 21 11 03»

Каждый набор из 5 битов представим в виде вектора и выполним скалярное произведение векторов и : Шифртекст: « 01 12 14 21 11 03»