4c96876aed7eeb9baa20e5dbf5297a8b.ppt

- Количество слайдов: 26

DNS, запертая на ключ Александр ВЕНЕДЮХИН, RU-CENTER.

DNS, запертая на ключ Александр ВЕНЕДЮХИН, RU-CENTER.

О ЧЁМ РЕЧЬ ПОЙДЁТ 1. Основы DNS; 2. Цели злоумышленников; 3. Доверие. Примеры уязвимостей; 4. DNSSEC; 5. Новые проблемы на горизонте. Mmt 200

О ЧЁМ РЕЧЬ ПОЙДЁТ 1. Основы DNS; 2. Цели злоумышленников; 3. Доверие. Примеры уязвимостей; 4. DNSSEC; 5. Новые проблемы на горизонте. Mmt 200

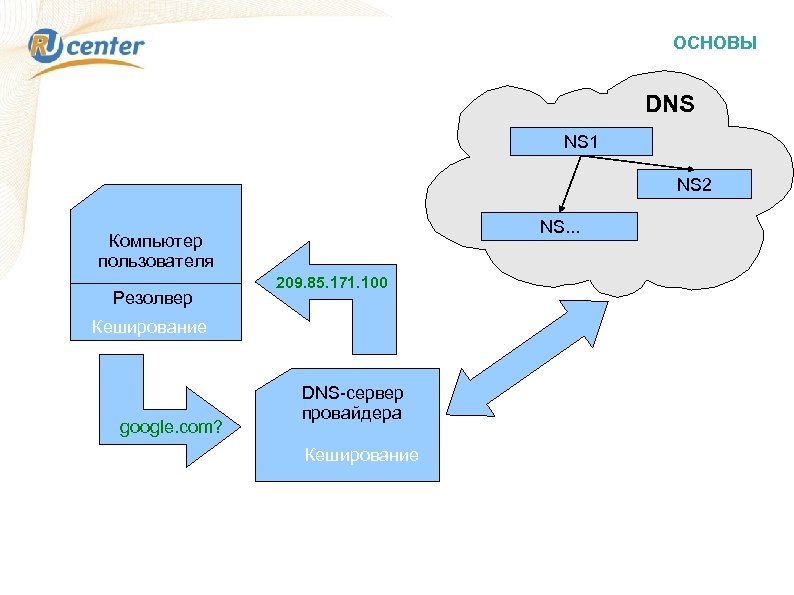

ОСНОВЫ DNS NS 1 NS 2 NS. . . Компьютер пользователя Резолвер 209. 85. 171. 100 Кеширование google. com? DNS-сервер провайдера Кеширование

ОСНОВЫ DNS NS 1 NS 2 NS. . . Компьютер пользователя Резолвер 209. 85. 171. 100 Кеширование google. com? DNS-сервер провайдера Кеширование

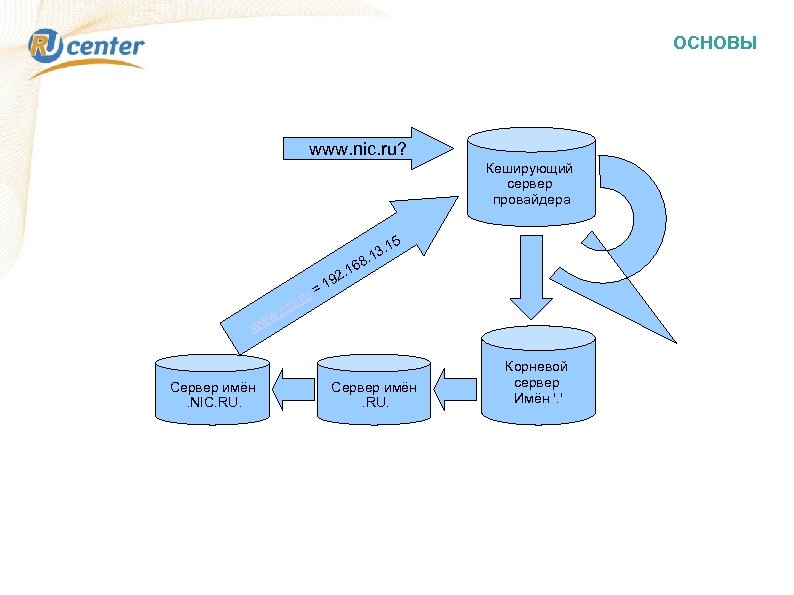

ОСНОВЫ www. nic. ru? Кеширующий сервер провайдера 5 . 1. 13 8 9 c. ni 1 u= 6 2. 1 . r w ww Сервер имён. NIC. RU. Сервер имён. RU. Корневой сервер Имён '. '

ОСНОВЫ www. nic. ru? Кеширующий сервер провайдера 5 . 1. 13 8 9 c. ni 1 u= 6 2. 1 . r w ww Сервер имён. NIC. RU. Сервер имён. RU. Корневой сервер Имён '. '

ОСНОВЫ DNS — это сервис, распределённая система поиска адресов 26 DNS — один из фундаментальных элементов Сети. Web, e-mail. . . основа адресации для пользователей. ВСЁ РАБОТАЕТ НА ДОВЕРИИ! 1983 — год создания DNS

ОСНОВЫ DNS — это сервис, распределённая система поиска адресов 26 DNS — один из фундаментальных элементов Сети. Web, e-mail. . . основа адресации для пользователей. ВСЁ РАБОТАЕТ НА ДОВЕРИИ! 1983 — год создания DNS

ЦЕЛИ ЗЛОУМЫШЛЕННИКОВ Зачем им DNS? * Перенаправление пользователей; * Вторжение в корпоративные сети; * Сокрытие следов; * Распространение зловредов; * Управление ботнетами. DNS — удобная штука: takomabibelot * «Всеобщая» технология; * Не фильтруется, не блокируется; * Игнорируется админами; * «Компактная» , в смысле передаваемых данных.

ЦЕЛИ ЗЛОУМЫШЛЕННИКОВ Зачем им DNS? * Перенаправление пользователей; * Вторжение в корпоративные сети; * Сокрытие следов; * Распространение зловредов; * Управление ботнетами. DNS — удобная штука: takomabibelot * «Всеобщая» технология; * Не фильтруется, не блокируется; * Игнорируется админами; * «Компактная» , в смысле передаваемых данных.

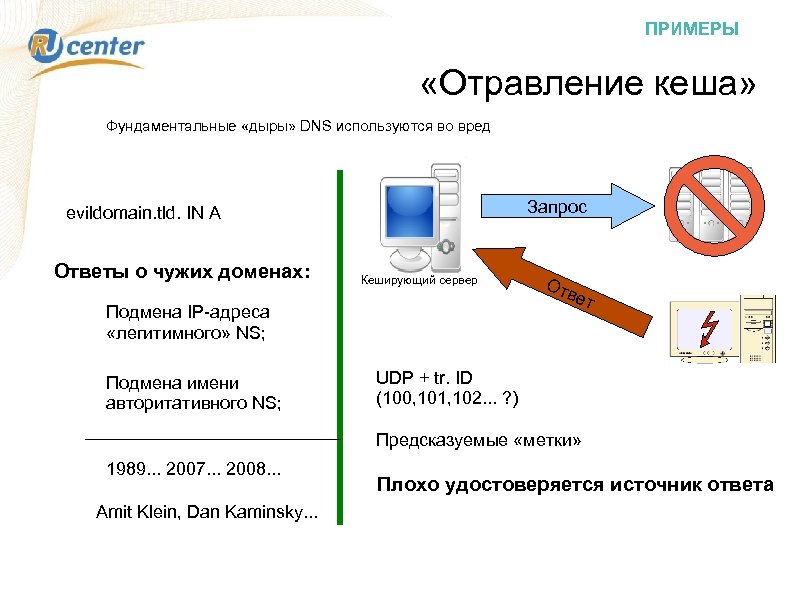

ПРИМЕРЫ «Отравление кеша» Фундаментальные «дыры» DNS используются во вред Запрос evildomain. tld. IN A Ответы о чужих доменах: Кеширующий сервер Подмена IP-адреса «легитимного» NS; Подмена имени авторитативного NS; От вет UDP + tr. ID (100, 101, 102. . . ? ) Предсказуемые «метки» 1989. . . 2007. . . 2008. . . Amit Klein, Dan Kaminsky. . . Плохо удостоверяется источник ответа

ПРИМЕРЫ «Отравление кеша» Фундаментальные «дыры» DNS используются во вред Запрос evildomain. tld. IN A Ответы о чужих доменах: Кеширующий сервер Подмена IP-адреса «легитимного» NS; Подмена имени авторитативного NS; От вет UDP + tr. ID (100, 101, 102. . . ? ) Предсказуемые «метки» 1989. . . 2007. . . 2008. . . Amit Klein, Dan Kaminsky. . . Плохо удостоверяется источник ответа

ПРИМЕРЫ Цели отравления кеша Пользователи заманиваются на подставные серверы; Похищаются «банковские пароли» ; Рассаживаются зловреды; Проводятся многоступенчатые атаки на другие ресурсы; . . . и т. п. , и т. д. , БОНУС: В 2008 году опубликован способ генерации валидных поддельных SSL-сертификатов Изготовление поддельных сертификатов было возможно и многим ранее

ПРИМЕРЫ Цели отравления кеша Пользователи заманиваются на подставные серверы; Похищаются «банковские пароли» ; Рассаживаются зловреды; Проводятся многоступенчатые атаки на другие ресурсы; . . . и т. п. , и т. д. , БОНУС: В 2008 году опубликован способ генерации валидных поддельных SSL-сертификатов Изготовление поддельных сертификатов было возможно и многим ранее

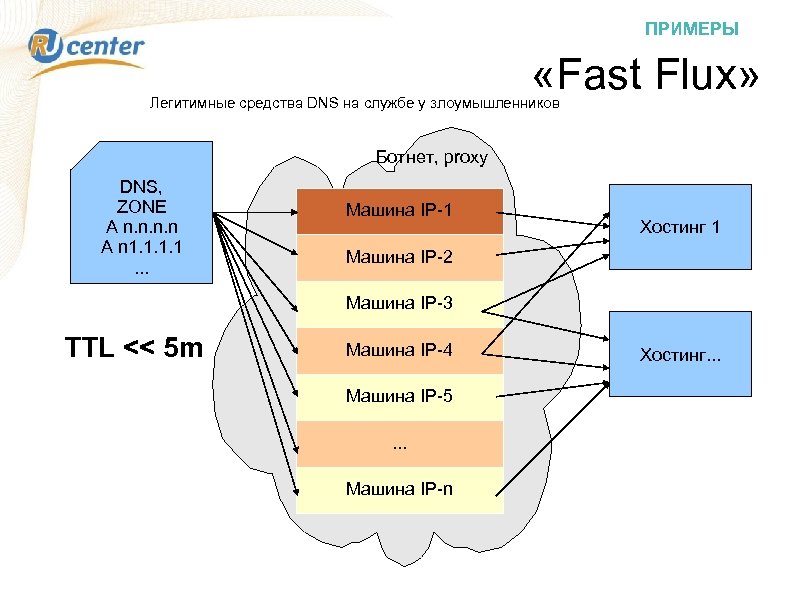

ПРИМЕРЫ «Fast Flux» Легитимные средства DNS на службе у злоумышленников Ботнет, proxy DNS, ZONE A n. n A n 1. 1. . . Машина IP-1 Хостинг 1 Машина IP-2 Машина IP-3 TTL << 5 m Машина IP-4 Машина IP-5. . . Машина IP-n Хостинг. . .

ПРИМЕРЫ «Fast Flux» Легитимные средства DNS на службе у злоумышленников Ботнет, proxy DNS, ZONE A n. n A n 1. 1. . . Машина IP-1 Хостинг 1 Машина IP-2 Машина IP-3 TTL << 5 m Машина IP-4 Машина IP-5. . . Машина IP-n Хостинг. . .

ПРИМЕРЫ Для чего fast flux? «Абузоустойчивый» хостинг; Сокрытие следов; Преодоление фильтров. by Roomic Cube Fast flux — не «криминален» сам по себе: Используется для распределения нагрузки; Годится на роль инструмента защиты «добропорядочных, но проблемных» веб-сайтов.

ПРИМЕРЫ Для чего fast flux? «Абузоустойчивый» хостинг; Сокрытие следов; Преодоление фильтров. by Roomic Cube Fast flux — не «криминален» сам по себе: Используется для распределения нагрузки; Годится на роль инструмента защиты «добропорядочных, но проблемных» веб-сайтов.

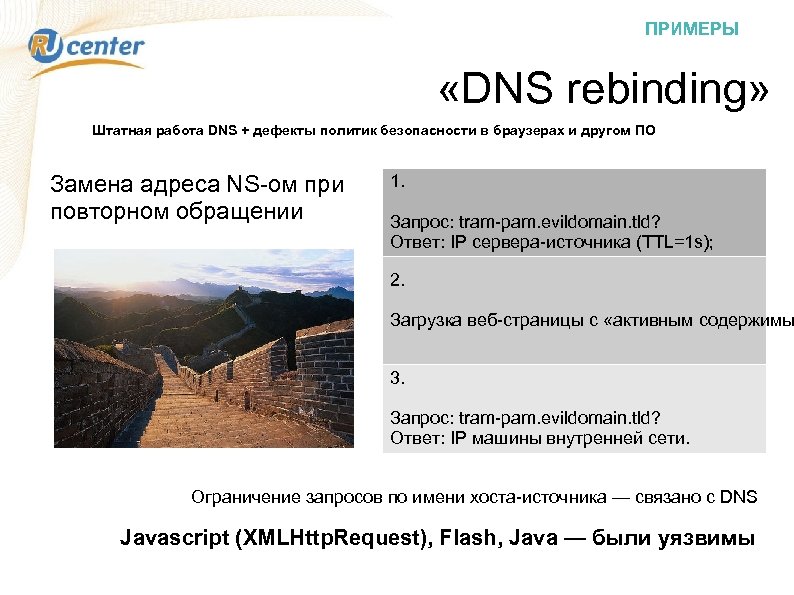

ПРИМЕРЫ «DNS rebinding» Штатная работа DNS + дефекты политик безопасности в браузерах и другом ПО Замена адреса NS-ом при повторном обращении 1. Запрос: tram-pam. evildomain. tld? Ответ: IP сервера-источника (TTL=1 s); 2. Загрузка веб-страницы с «активным содержимы 3. Запрос: tram-pam. evildomain. tld? Ответ: IP машины внутренней сети. Ограничение запросов по имени хоста-источника — связано с DNS Javascript (XMLHttp. Request), Flash, Java — были уязвимы

ПРИМЕРЫ «DNS rebinding» Штатная работа DNS + дефекты политик безопасности в браузерах и другом ПО Замена адреса NS-ом при повторном обращении 1. Запрос: tram-pam. evildomain. tld? Ответ: IP сервера-источника (TTL=1 s); 2. Загрузка веб-страницы с «активным содержимы 3. Запрос: tram-pam. evildomain. tld? Ответ: IP машины внутренней сети. Ограничение запросов по имени хоста-источника — связано с DNS Javascript (XMLHttp. Request), Flash, Java — были уязвимы

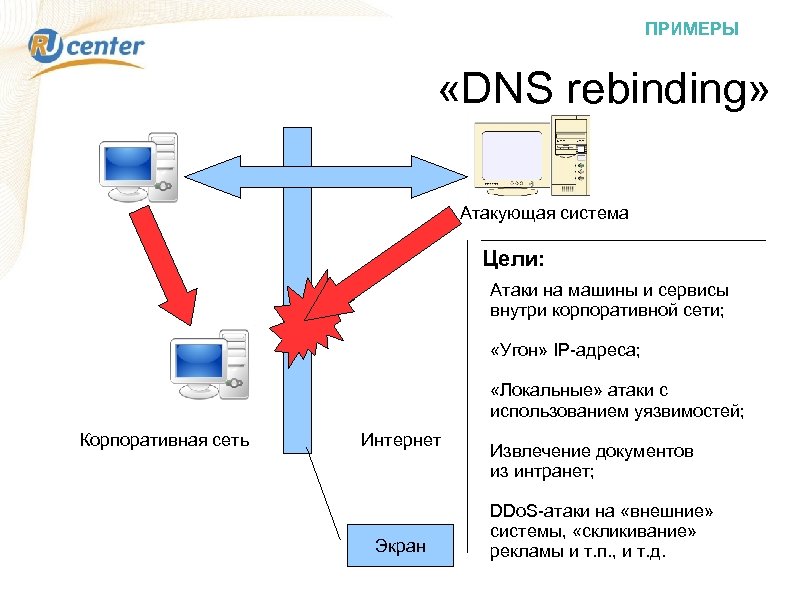

ПРИМЕРЫ «DNS rebinding» Атакующая система Цели: Атаки на машины и сервисы внутри корпоративной сети; «Угон» IP-адреса; «Локальные» атаки с использованием уязвимостей; Корпоративная сеть Интернет Экран Извлечение документов из интранет; DDo. S-атаки на «внешние» системы, «скликивание» рекламы и т. п. , и т. д.

ПРИМЕРЫ «DNS rebinding» Атакующая система Цели: Атаки на машины и сервисы внутри корпоративной сети; «Угон» IP-адреса; «Локальные» атаки с использованием уязвимостей; Корпоративная сеть Интернет Экран Извлечение документов из интранет; DDo. S-атаки на «внешние» системы, «скликивание» рекламы и т. п. , и т. д.

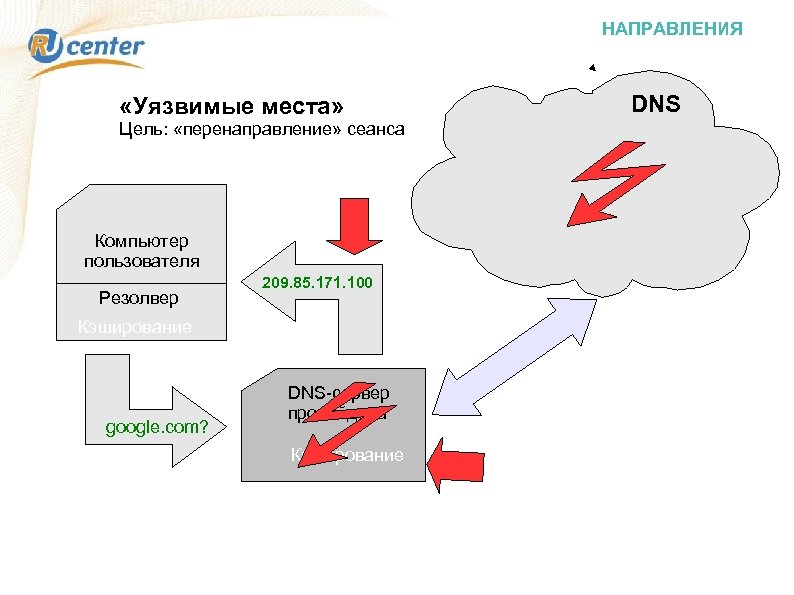

НАПРАВЛЕНИЯ «Уязвимые места» Цель: «перенаправление» сеанса Компьютер пользователя Резолвер 209. 85. 171. 100 Кэширование google. com? DNS-сервер провайдера Кэширование DNS

НАПРАВЛЕНИЯ «Уязвимые места» Цель: «перенаправление» сеанса Компьютер пользователя Резолвер 209. 85. 171. 100 Кэширование google. com? DNS-сервер провайдера Кэширование DNS

ПОЛОЖЕНИЕ ПОЛЬЗОВАТЕЛЕЙ «Потребители» данных DNS не имеют возможности проверить подлинность адресной информации

ПОЛОЖЕНИЕ ПОЛЬЗОВАТЕЛЕЙ «Потребители» данных DNS не имеют возможности проверить подлинность адресной информации

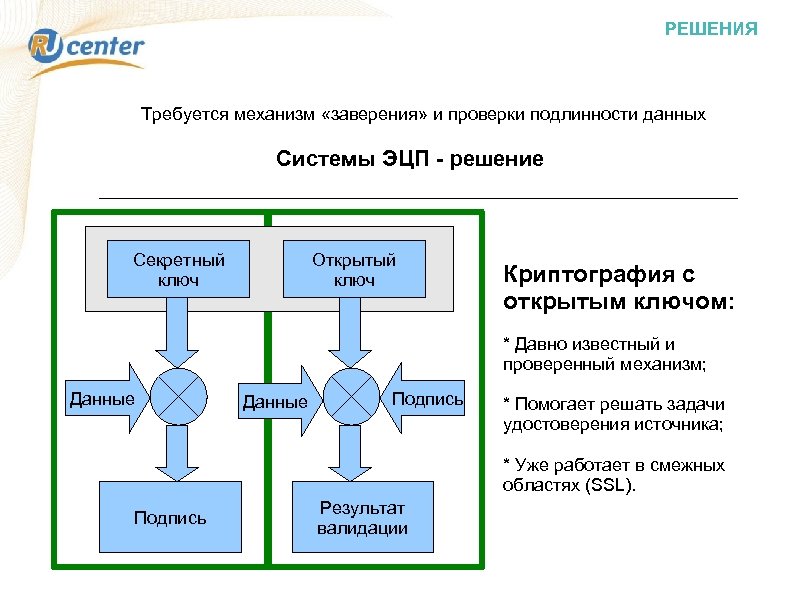

РЕШЕНИЯ Требуется механизм «заверения» и проверки подлинности данных Системы ЭЦП - решение Секретный ключ Открытый ключ Криптография с открытым ключом: * Давно известный и проверенный механизм; Данные Подпись * Помогает решать задачи удостоверения источника; * Уже работает в смежных областях (SSL). Подпись Результат валидации

РЕШЕНИЯ Требуется механизм «заверения» и проверки подлинности данных Системы ЭЦП - решение Секретный ключ Открытый ключ Криптография с открытым ключом: * Давно известный и проверенный механизм; Данные Подпись * Помогает решать задачи удостоверения источника; * Уже работает в смежных областях (SSL). Подпись Результат валидации

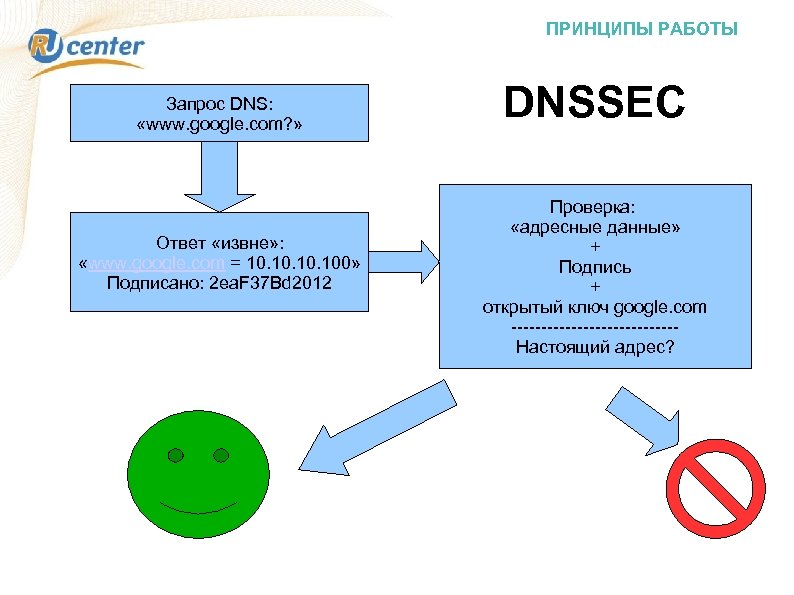

ПРИНЦИПЫ РАБОТЫ Запрос DNS: «www. google. com? » Ответ «извне» : «www. google. com = 10. 10. 100» Подписано: 2 ea. F 37 Bd 2012 DNSSEC Проверка: «адресные данные» + Подпись + открытый ключ google. com --------------Настоящий адрес?

ПРИНЦИПЫ РАБОТЫ Запрос DNS: «www. google. com? » Ответ «извне» : «www. google. com = 10. 10. 100» Подписано: 2 ea. F 37 Bd 2012 DNSSEC Проверка: «адресные данные» + Подпись + открытый ключ google. com --------------Настоящий адрес?

DNSSEC Достижения: Появляется инструмент проверки подлинности полученной информации; Инструмент доступен всем заинтересованным сторонам. СМЫСЛ: Доверие всё равно остаётся в основе! Однако появляется инфраструктура по управлению доверием!

DNSSEC Достижения: Появляется инструмент проверки подлинности полученной информации; Инструмент доступен всем заинтересованным сторонам. СМЫСЛ: Доверие всё равно остаётся в основе! Однако появляется инфраструктура по управлению доверием!

РЕШЕНИЯ Большой апгрейд: Требуется новое серверное ПО (доп. библиотеки). by fdecomite Требуется новое клиентское ПО, а также обновления для «сопутствующих» инструментов By Hugo 90

РЕШЕНИЯ Большой апгрейд: Требуется новое серверное ПО (доп. библиотеки). by fdecomite Требуется новое клиентское ПО, а также обновления для «сопутствующих» инструментов By Hugo 90

DNSSEC МЕТАФИЗИКА БЫЛО: Доверяю всем подряд. СТАЛО: Сам решаю, кому доверять. Но есть тонкости. . .

DNSSEC МЕТАФИЗИКА БЫЛО: Доверяю всем подряд. СТАЛО: Сам решаю, кому доверять. Но есть тонкости. . .

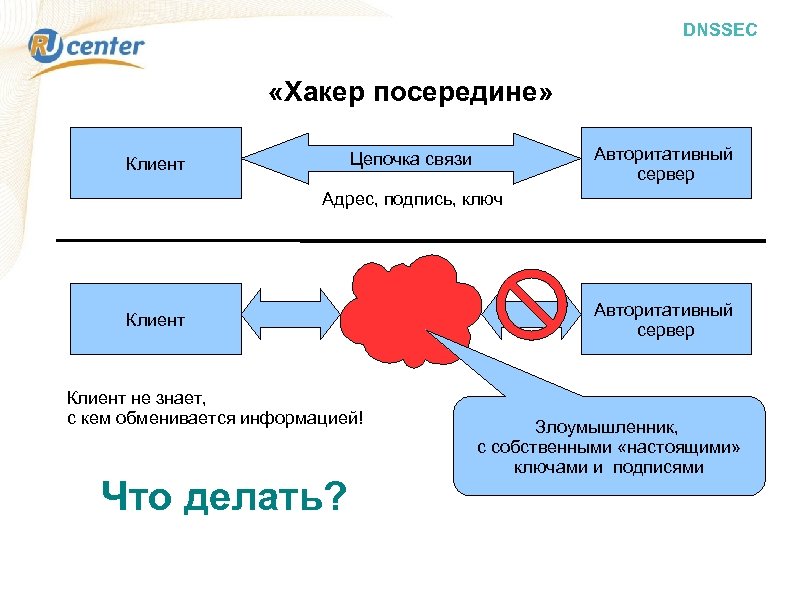

DNSSEC «Хакер посередине» Авторитативный сервер Цепочка связи Клиент Адрес, подпись, ключ Клиент не знает, с кем обменивается информацией! Что делать? Авторитативный сервер Злоумышленник, с собственными «настоящими» ключами и подписями

DNSSEC «Хакер посередине» Авторитативный сервер Цепочка связи Клиент Адрес, подпись, ключ Клиент не знает, с кем обменивается информацией! Что делать? Авторитативный сервер Злоумышленник, с собственными «настоящими» ключами и подписями

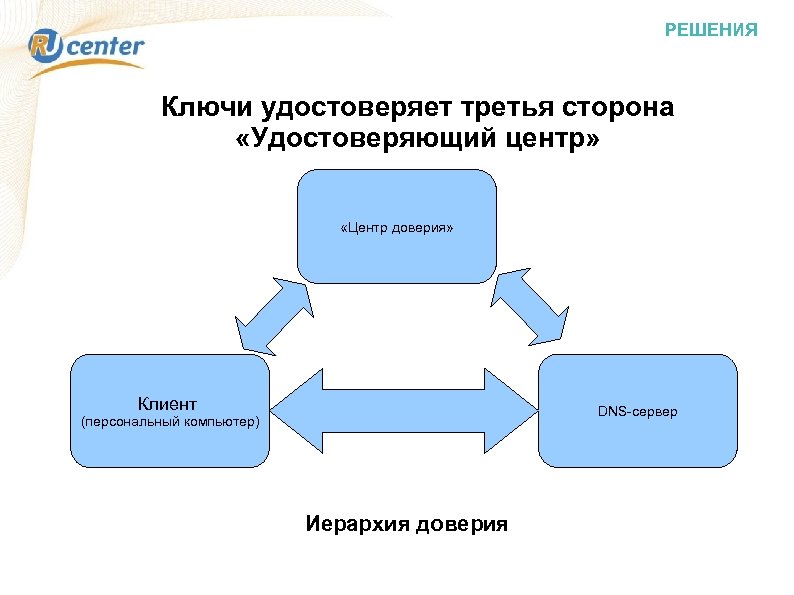

РЕШЕНИЯ Ключи удостоверяет третья сторона «Удостоверяющий центр» «Центр доверия» Клиент DNS-сервер (персональный компьютер) Иерархия доверия

РЕШЕНИЯ Ключи удостоверяет третья сторона «Удостоверяющий центр» «Центр доверия» Клиент DNS-сервер (персональный компьютер) Иерархия доверия

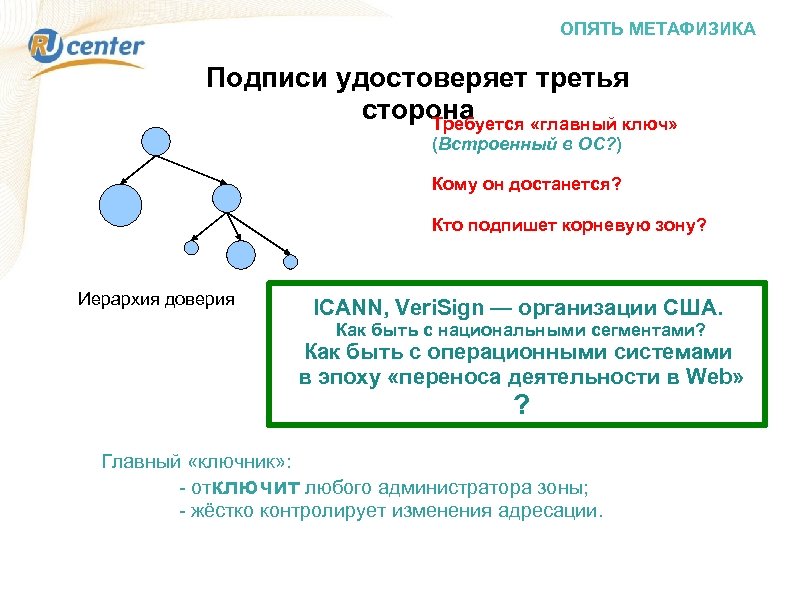

ОПЯТЬ МЕТАФИЗИКА Подписи удостоверяет третья сторона Требуется «главный ключ» (Встроенный в ОС? ) Кому он достанется? Кто подпишет корневую зону? Иерархия доверия ICANN, Veri. Sign — организации США. Как быть с национальными сегментами? Как быть с операционными системами в эпоху «переноса деятельности в Web» ? Главный «ключник» : - отключит любого администратора зоны; - жёстко контролирует изменения адресации.

ОПЯТЬ МЕТАФИЗИКА Подписи удостоверяет третья сторона Требуется «главный ключ» (Встроенный в ОС? ) Кому он достанется? Кто подпишет корневую зону? Иерархия доверия ICANN, Veri. Sign — организации США. Как быть с национальными сегментами? Как быть с операционными системами в эпоху «переноса деятельности в Web» ? Главный «ключник» : - отключит любого администратора зоны; - жёстко контролирует изменения адресации.

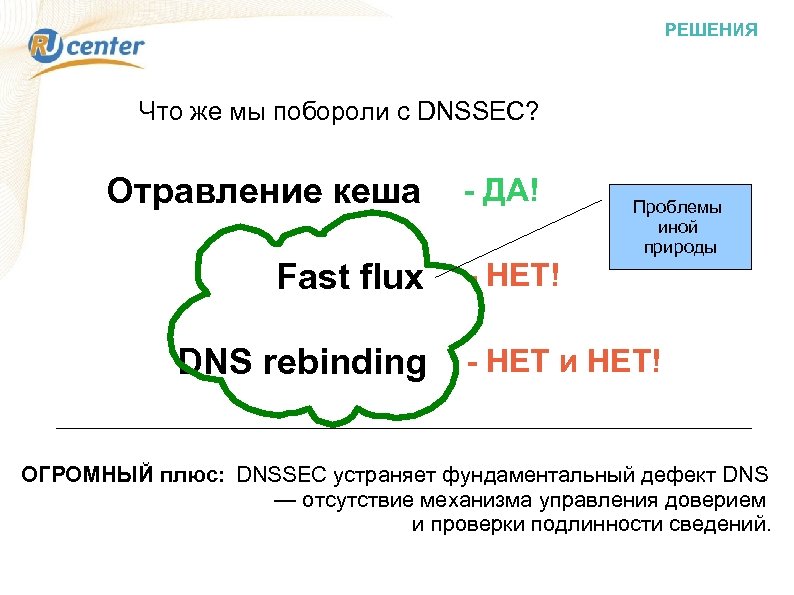

РЕШЕНИЯ Что же мы побороли с DNSSEC? Отравление кеша Fast flux DNS rebinding - ДА! - НЕТ! Проблемы иной природы - НЕТ и НЕТ! ОГРОМНЫЙ плюс: DNSSEC устраняет фундаментальный дефект DNS — отсутствие механизма управления доверием и проверки подлинности сведений.

РЕШЕНИЯ Что же мы побороли с DNSSEC? Отравление кеша Fast flux DNS rebinding - ДА! - НЕТ! Проблемы иной природы - НЕТ и НЕТ! ОГРОМНЫЙ плюс: DNSSEC устраняет фундаментальный дефект DNS — отсутствие механизма управления доверием и проверки подлинности сведений.

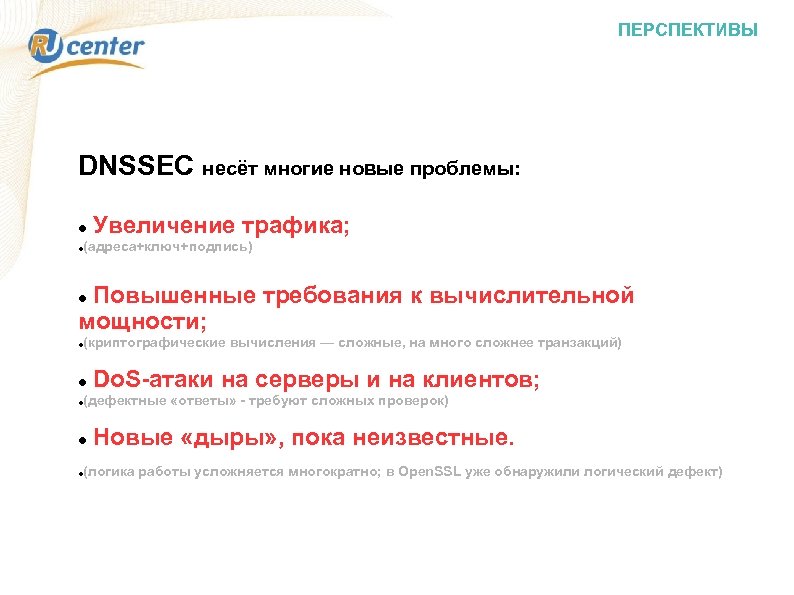

ПЕРСПЕКТИВЫ DNSSEC несёт многие новые проблемы: Увеличение трафика; (адреса+ключ+подпись) Повышенные требования к вычислительной мощности; (криптографические вычисления — сложные, на много сложнее транзакций) (дефектные «ответы» - требуют сложных проверок) Do. S-атаки на серверы и на клиентов; Новые «дыры» , пока неизвестные. (логика работы усложняется многократно; в Open. SSL уже обнаружили логический дефект)

ПЕРСПЕКТИВЫ DNSSEC несёт многие новые проблемы: Увеличение трафика; (адреса+ключ+подпись) Повышенные требования к вычислительной мощности; (криптографические вычисления — сложные, на много сложнее транзакций) (дефектные «ответы» - требуют сложных проверок) Do. S-атаки на серверы и на клиентов; Новые «дыры» , пока неизвестные. (логика работы усложняется многократно; в Open. SSL уже обнаружили логический дефект)

ПЕРСПЕКТИВЫ Новые способы использования DNS: Домен TEL — контактная информация в записях NAPTR. Новые приложения, обрабатывающие данные из DNS (книги контактов и т. п. ). Новые приложения — новые уязвимости в клиентских системах. DNS — получает минимум внимания от системных администраторов. ВСЁ МЕНЯЕТСЯ — УЯЗВИМОСТИ ПОЯВЛЯЮТСЯ

ПЕРСПЕКТИВЫ Новые способы использования DNS: Домен TEL — контактная информация в записях NAPTR. Новые приложения, обрабатывающие данные из DNS (книги контактов и т. п. ). Новые приложения — новые уязвимости в клиентских системах. DNS — получает минимум внимания от системных администраторов. ВСЁ МЕНЯЕТСЯ — УЯЗВИМОСТИ ПОЯВЛЯЮТСЯ

ВОПРОСЫ?

ВОПРОСЫ?