ИБ-8 параграф.ppt

- Количество слайдов: 13

Дисциплина: «Безопасность и управление доступом в ИС» Раздел 3. § 8. Методы, механизмы и модели защиты информации

План: 1. 2. Механизмы ЗИ Формальные модели ЗИ

8. 1. Механизмы защиты 1. Введение избыточных элементов Избыточность Организационная Аппаратная Информационная Временная Программно- алгоритмическая 2. Резервирование элементов системы - часть элементов выводится из работы и держится в резерве на случай непредвиденных ситуаций Резервирование Горячее Вводимые элементы в рабочем состоянии и включаются в работу сразу при обращении Холодное Для ввода их в работу требуются определённые операции

8. 1. Механизмы защиты (продолжение) 3. Регулирование доступа к элементам системы 4. Регулирование использования элементов системы 5. Маскировка информации 6. Контроль элементов системы 7. Регистрация сведений 8. Уничтожение информации 9. Сигнализация 10. Реагирование

8. 1. Механизмы защиты ПБ определяет от кого и чьи данные защищаются Мех. З описывают как реализовать ПБ Механизм – внутренне устройство, система чего-либо n n Способы управления механизмами защиты Планирование защиты- процесс выработки наиболее рациональной программы предстоящей деятельности Оперативно- диспетчерское управление ЗИ- организованное реагирование на непредвиденные ситуации, которые возникают в процессе функционирования управляемых объектов или процессов Календарно- плановое руководство защитой Обеспечение повседневной деятельности всех подразделений

8. 2. Модели безопасности (МБ) Модель безопасности включает: n Модель компьютерной системы n Критерии, принципы, ограничения и целевые защиты информации от угроз n Формализуемые правила, ограничения, алгоритмы, схемы и механизмы безопасного функционирования системы Случаи использования МБ: n При составлении формальной спецификации политики Б разрабатываемой системы n При выборе базовых принципов архитектуры защищённой системы, определяющих механизмы реализации средств защиты n В процессе анализа Б системы в качестве эталонной системы n При подтверждении свойств разрабатываемой системы путём формального доказательства соблюдения политики Б

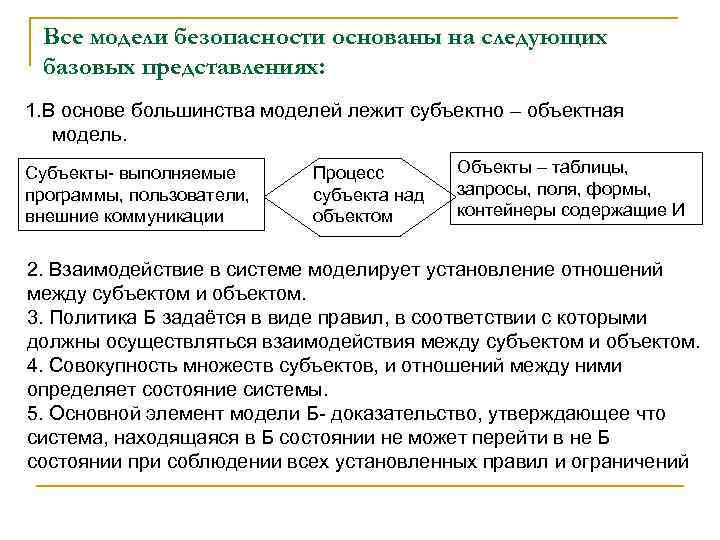

Все модели безопасности основаны на следующих базовых представлениях: 1. В основе большинства моделей лежит субъектно – объектная модель. Субъекты- выполняемые программы, пользователи, внешние коммуникации Процесс субъекта над объектом Объекты – таблицы, запросы, поля, формы, контейнеры содержащие И 2. Взаимодействие в системе моделирует установление отношений между субъектом и объектом. 3. Политика Б задаётся в виде правил, в соответствии с которыми должны осуществляться взаимодействия между субъектом и объектом. 4. Совокупность множеств субъектов, и отношений между ними определяет состояние системы. 5. Основной элемент модели Б- доказательство, утверждающее что система, находящаяся в Б состоянии не может перейти в не Б состоянии при соблюдении всех установленных правил и ограничений

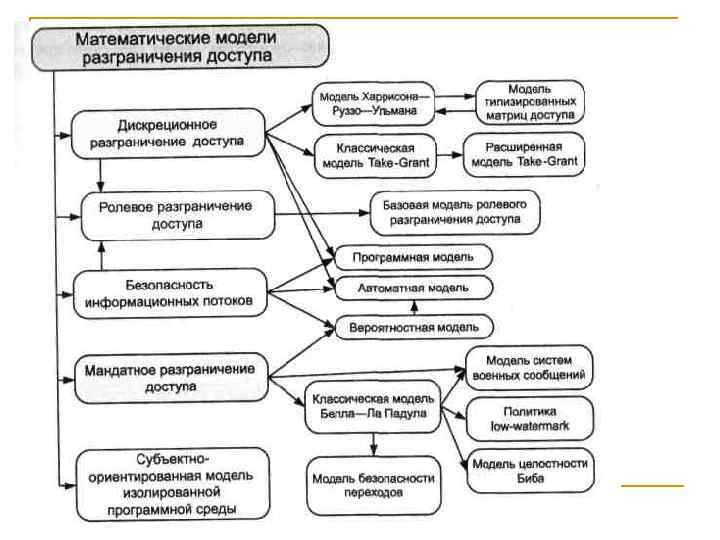

Модели Б I II Одноуровневые (дискреционные, абстрактные, произвольные) - Харисон-Руззо-Ульмана - «Типизированная матрица» -Модель Биба (1977) -Модель Гогена-Мезигера (1982) -Сазердендская (1986) -Модель Кларка-Вильсона (1987 -1989) Многоуровневые (мандатные) -Белла-Ла. Падулла - решетчатая модель Д. Деннинга Смешанные - Ролевая политика Б (усовершенствованная Харисона) - Политика доменов и типов

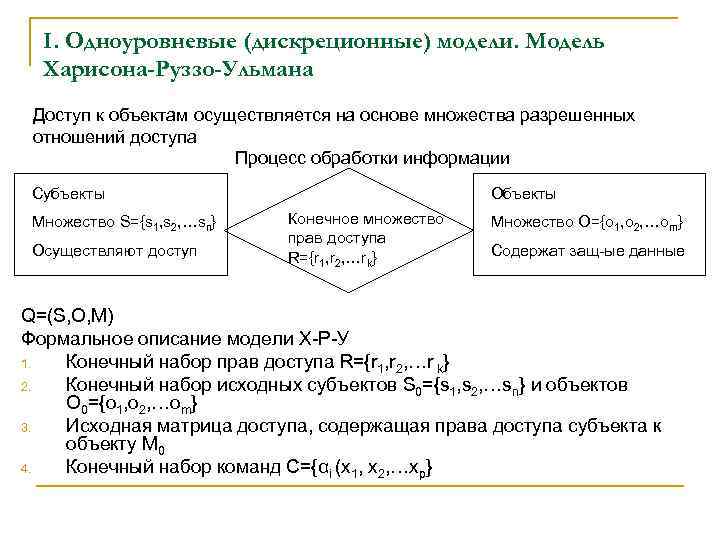

I. Одноуровневые (дискреционные) модели. Модель Харисона-Руззо-Ульмана Доступ к объектам осуществляется на основе множества разрешенных отношений доступа Процесс обработки информации Субъекты Множество S={s 1, s 2, …sn} Осуществляют доступ Объекты Конечное множество прав доступа R={r 1, r 2, …rk} Множество О={о 1, о 2, …om} Содержат защ-ые данные Q=(S, O, M) Формальное описание модели Х-Р-У 1. Конечный набор прав доступа R={r 1, r 2, …r k} 2. Конечный набор исходных субъектов S 0={s 1, s 2, …sn} и объектов О 0={о 1, о 2, …om} 3. Исходная матрица доступа, содержащая права доступа субъекта к объекту М 0 4. Конечный набор команд С={αi (x 1, x 2, …xp}

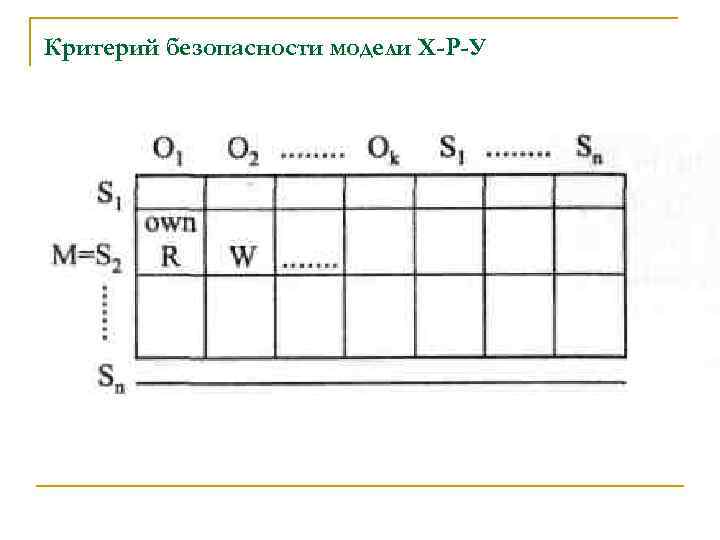

Критерий безопасности модели Х-Р-У Для заданной системы начальное состояние является безопасным относительно права ri, если не существует применимой к последовательности команд, в результате которой право ri будет занесено в ячейку матрицы М, в которой оно отсутствовало в состоянии

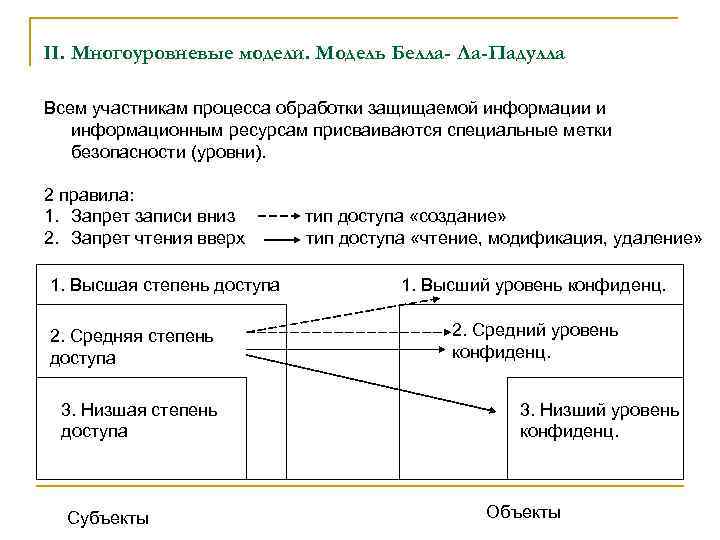

II. Многоуровневые модели. Модель Белла- Ла-Падулла Всем участникам процесса обработки защищаемой информации и информационным ресурсам присваиваются специальные метки безопасности (уровни). 2 правила: 1. Запрет записи вниз 2. Запрет чтения вверх 1. Высшая степень доступа 2. Средняя степень доступа 3. Низшая степень доступа Субъекты тип доступа «создание» тип доступа «чтение, модификация, удаление» 1. Высший уровень конфиденц. 2. Средний уровень конфиденц. 3. Низший уровень конфиденц. Объекты

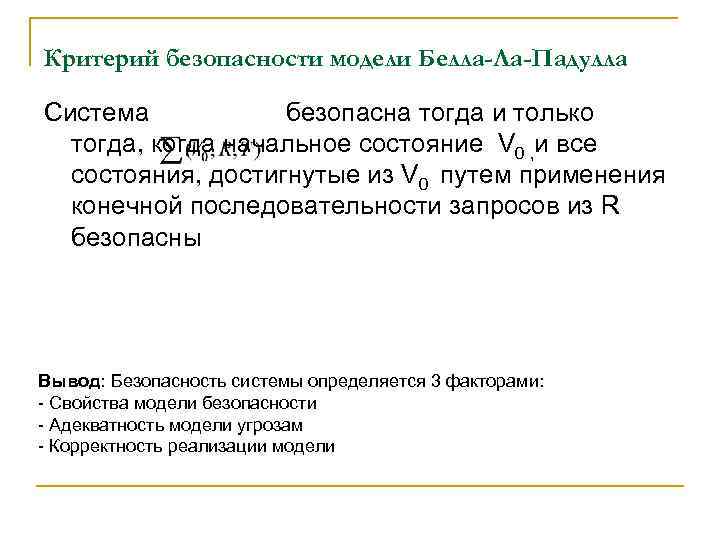

Критерий безопасности модели Белла-Ла-Падулла Система безопасна тогда и только тогда, когда начальное состояние V 0 , и все состояния, достигнутые из V 0 путем применения конечной последовательности запросов из R безопасны Вывод: Безопасность системы определяется 3 факторами: - Свойства модели безопасности - Адекватность модели угрозам - Корректность реализации модели

Выводы:

ИБ-8 параграф.ppt