ddf15f3408df660eb568e28a40882325.ppt

- Количество слайдов: 125

DIGITALITZACIÓ DE LA UB: LA SEGURETAT EN AQUEST CAMÍ

La digitalització de la UB: la seguretat en aquest camí. SUMARI 1. 2. 3. 4. 5. 6. 7. 8. 9. 10. Introducció Conceptes i tendències Legislació Certificat digital i signatura electrònica Segell de temps i validació Metodologia Document electrònic i preservació Experiència UB Exemples Conclusions 2

INTRODUCCIÓ Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 3

CONCEPTES I TENDÈNCIES Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 4

2. Conceptes i tendències Conceptes: 1. Identitat digital: La identitat Digital (ID) és una de les grans necessitats en la Internet més professional. Es considera Identitat Digital al conjunt d’eines que estan en possessió d’una persona o màquina i que li permeten identificar-se davant una altra persona o màquina i que aquest segon tingui la seguretat que el que hi ha a l’altra costat és realment qui diu ser. Tipus d’eines que permeten garantir identitats: 1. 2. 3. 4. 5. 6. 7. 8. Adreces IP, . . . Usuaris i contrasenyes. Tokens. Certificats digitals. Empremtes dactilars Reconeixement de retina. ADN, Etc. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 5

2. Conceptes i tendències Conceptes: 1. Identitat digital: Tipus d’identitats: 1. Personal. 2. Representació. 3. Capacitat. 4. Maquinari. 5. Aplicatiu. 6. Etc. Seguretat de la identitat: Tres factors: 1. Una cosa que jo sé. 2. Una cosa que jo tinc. 3. Una cosa que jo soc. Problemes de la identitat: 1. Baix nivell de seguretat. 2. Propietàries. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 6

2. Conceptes i tendències Conceptes: 2. Signatura electrònica. La signatura electrònica és un conjunt de dígits que estan associats a un document i que garanteixen: 1. Que el document és íntegre. 2. Que el document l’ha realitzat una persona. Hi ha diferents tipus de signatures electròniques: 1. Bàsica. 2. Avançada. 3. Reconeguda. Hi ha diferents usos de la signatura electrònica: 1. 2. 3. 4. Reconeixement de drets i obligacions. Integritat del document electrònic. Seguretat en les aplicacions. Etc. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 7

2. Conceptes i tendències Conceptes: 3. Xifratge. Són tècniques algorítmiques que permeten la codificació d’un missatge de forma que només el receptor el pugui llegir. Tipus: 1. Simètric 2. Asimètric. 3. Combinats. Usos: 1. 2. 3. 4. 5. SSL Xifrat d’e-mails. Xifrat de directoris. Xifrat de documents. Xifrat de presentació de licitacions. Problema: pèrdua de la clau de recuperació. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 8

2. Conceptes i tendències Conceptes: 4. Document electrònic Tal i com diu la LISI: “Se considera documento electrónico la información de cualquier naturaleza en forma electrónica, archivada en un soporte electrónico según un formato determinado y susceptible de identificación y tratamiento diferenciado”. Validesa legal del document electrònic: • • Integritat. Identificació de l’autor. Autenticitat. Data de creació. Compulsa versus digitalització. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 9

2. Conceptes i tendències Conceptes: 5. Preservació 1. 2. 3. Garantir l’accés a l’e-document. Garantir la validesa jurídica del document. Garantir la interpretació del contingut LAECSP: Los documentos electrónicos que contengan actos administrativos que afecten a derechos o intereses de los particulares deberán conservarse en soportes de esta naturaleza, ya sea en el mismo formato a partir del que se originó el documento o en otro cualquiera que asegure la identidad e integridad de la información necesaria para reproducirlo. Se asegurará en todo caso la posibilidad de trasladar los datos a otros formatos y soportes que garanticen el acceso desde diferentes aplicaciones. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 10

2. Conceptes i tendències Tendències: Nova legislació La Confiança a Internet i el futur d’Europa: • “El paper de l’administració electrònica en el futur d’Europa”. COM (2003) 256 de 29 de setembre de 2003 • “Reptes per a la societat de la informació europea més enllà de 2005”, COM (2004) 757, de 19 de novembre de 2004 • “i 2010. Una societat de la informació europea pel creixement i l’ocupació”, COM (2005) 229, d’ 1 de juny de 2005 • Declaració de Manchester “Transformant els Serveis Públics” • “Interoperabilitat dels serveis públics panaeuropeus d’administració electrònica”, COM (2006) 45, de 13 de febrer de 2006. • “Pla d’acció sobre administració electrònica i 2010”, COM (2006) 173, de 25 d’abril de 2006 • “Una estratègia per a una societat de la informació segura – Diàleg, associació i potenciació”, COM (2006) 251, de 31 de maig de 2006 Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 11

2. Conceptes i tendències Tendències: Nova legislació Unió Europea • Directiva 1999/93/CE, de 13 desembre, per la que s’estableix un marc comunitari per a la signatura electrònica. • Decisió 2000/709/CE, de 6 de novembre, sobre criteris per designar els organismes d’avaluar la conformitat dels productes de signatura-e. • Decisió de 14 de juliol de 2003, sobre normes de productes de signatura amb reconeixement general. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 12

2. Conceptes i tendències Tendències: Nova legislació Espanya • • • Llei de Signatura Electrònica, de 19 de desembre de 2003. Llei per l’accés electrònic dels ciutadans a les administracions publiques, de 14 de juny de 2007. Llei d’impuls de la Societat de la Informació, de 28 de desembre de 2007 Llei de Contractes del Sector Públic, de 30 d’octubre de 2007. Normativa AEAT. Voluntat del legislador en impulsar els aspectes de la Societat del coneixement, però molt especialment de la seguretat en aquesta nova societat: CULTURA DE SEGURETAT Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 13

2. Conceptes i tendències Tendències: Nou paradigma • Passem del paper al document electrònic. • D’una seguretat tecnològica a una seguretat jurídico-tecnològica. • D’una qüestió de seguretat a una qüestió d’eficiència • Més seguretat que en el mon físic, doncs desconfiem del mon electrònic. Desconfiem del que no coneixem. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 14

2. Conceptes i tendències Tendències: Sector administració pública • Impulsar i imposar l’ús de la signatura electrònica del ciutadà en tots els tràmits (sol·licituds i registres telemàtics): • Contractació administrativa per Internet. • Ús de la signatura electrònica per realitzar les notificacions administratives. • Ús de la signatura electrònica per obtenir i intercanviar certificats de dades administratives (plan conecta, certificado cero). • Targeta del treballador públic. • ” Ley de Acceso Electrónico de los Ciutadanos a los Servicios Públicos”. • DNI electrònic. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 15

2. Conceptes i tendències Tendències: Sector administració pública: Sector salut. • La targeta de l’assegurat sanitari (pública o privada) és un dispositiu ideal de signatura electrònica pels pacients. • La recepta electrònica exigeix signatura electrònica per a la seva expedició i lliurament del medicament. • La signatura electrònica permetrà l’accés a l’ historial clínic (proves incloses, com per exemple radiologies) a través de Internet. • La identitat digital basada en certificats digitals com a sistema d’alt nivell de seguretat per l’accés dels professionals a la informació del pacient. • Mobilitat: signatura en el telèfon mòbil. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 16

2. Conceptes i tendències Tendències: Banca i serveis financers • Es centren en iniciatives d’autenticació, i encara dubten sobre el model de negoci referent a expedir certificats digitals seus clients. • La tensió pel phishing pot forçar el canvi. • Las targetes financeres com EMV típicament són dispositius segurs que utilitzen signatures electròniques avançades, només pel pagament, però aquesta tarja permet introduir un certificat de signatura electrònica per altres usos. • Ja hi ha diferents entitats financeres que accepten el DNI electrònic, l’id. CAT, etc. com a mitjà per identificar-se a la banca electrònica. La banca li interessa més la signatura electrònica que la identitat digital: signatura de contractes, transferències, etc. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 17

2. Conceptes i tendències Tendències: Empreses • “Ley de Impulso de la Sociedad de la Información”. • A la espera de los moviments de l’Administració Pública (especialment el DNI-e), banca i serveis financers. • S’està desplegant sistemes de factura telemàtica i del vot electrònic societari. • Tots els protocols de negoci electrònic s’orienten a l’adopció de la signatura electrònica d’empresa pels intercanvis normalitzats (eb. XML y otros). • Hi comencen ha haver-hi ajudes de les administracions públiques per a implantar Les empreses afectades per la LISI han de començar ja, la resta anirà a remolc o bé les grans empreses les obligaran: factura electrònica, comanda electrònica, albarà electrònic, etc. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 18

2. Conceptes i tendències Tendències: Noves necessitats • La seguretat té també a veure amb qüestions jurídiques. • La comunicació i les relacions s’establiran a nivell de maquinari/programari. Cal un control del que fa aquest. • Cada vegada es requeriran perfils mixtes: tècnic/legal, tècnic/arxiver, etc. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 19

2. Conceptes i tendències Tendències: Noves necessitats • Supressió progressiva de l’usuari i la contrasenya. • La gent ja tindrà identitats digitals universals. • El nivell de seguretat creixerà. • Caldrà tenir evidències. El cost de les evidències amb l’usuari i la contrasenya no és sostenible. • No és un sistema idoni per la identificació entre maquinari/programari. • L’augment de la complexitat de les aplicacions, sistemes i xarxes no ho permetrà. • Single sign on no es pot basar en sistemes de seguretat febles. • Smart card logon ha de ser basat en sistemes forts. • No es permet el xifratge. • Cada vegada és mes difícil recordar tantes contrasenyes. • No s’apliquen els principis de seguretat en les contrasenyes. • Etc. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 20

2. Conceptes i tendències Tendències: Noves necessitats ÀMBITS: • Entorns de confiança. Auditoria d’aquests entorns i segells de nivells de seguretat. Responsabilitats. • Terceres parts de confiança que lliguen entorns de confiança. • Codi segur. • Identitat de diferents agents i naturalesa d’aquests. • Delegació. • Prova judicial. Més gran nivell d’evidències electròniques. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 21

LEGISLACIÓ Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 22

3. LEGISLACIÓ Unió Europea – Directiva 1999/93/CE, de 13 desembre, per la que s’estableix un marc comunitari per a la signatura electrònica – Decisió 2000/709/CE, de 6 de novembre, sobre criteris per designar els organismes d’avaluar la conformitat dels productes de signatura-e – Decisió de 14 de juliol de 2003, sobre normes de productes de signatura amb reconeixement general Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 23

3. LEGISLACIÓ Estat espanyol (Marc legal general) – Nova Llei de Signatura Electrònica, de 19 de desembre de 2003 • Substitueix el Real Decreto-Ley 14/1999, de 17 septiembre, de firma electrónica • Fa inaplicable, a la pràctica, la Orden de 21 de febrero de 2000 – Principals novetats: signatura electrònica reconeguda, tractament del document electrònic, certificats de persones jurídiques, DNI-e – Llei d’accés electrònic del ciutadà als serveis públic. – Llei de contractes del sector públic. – Llei d’impuls de la societat de la informació. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 24

3. LEGISLACIÓ • España (marcs sectorials) – Ús de la signatura a la AGE • Conjunt d’ordres ministerials, especialment Hisenda, per aprovar procediments amb la signatura basada en certificat FNMT (àmbit AEAT i altres) • Altres Ministeris, com Economia, utilitzaven signatura electrònica ordinària (usuari i contrasenya), enlloc de certificat • Aquest monopoli ha estat alliberat per Ordre HAC/1181/2003, de 12 de maig, obrint la porta a tots els certificats de qualitat, i no només a FNMT • L’Ordre PRE/1551/2003, de 10 de juny, imposa la signatura-e avançada a tots els tràmits amb registre i notificació Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 25

3. LEGISLACIÓ • España (marcs sectorials) – Factura telemàtica • La factura és vàlida amb una signatura avançada, sense altres requeriments formals • Tots han d’acceptar una factura signada digitalment, fins i tot impresa (signatura en codi de barres) – Notaris i Registradors • Llei 24/2001 – porta el concepte de la “seguretat jurídica preventiva” als procediments per vies telemàtiques • Autoritat de Certificació del Consejo General del Notariado • Autoritat de Certificació del Colegio de Registradores de España Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 26

3. LEGISLACIÓ TIPUS DE SIGNATURA ELECTRÒNICA • • • Reconeixement general: principi de no discriminació Reconeixement directe: principi d’equivalència funcional Signatura-e ordinària Signatura-e avançada Signatura-e reconeguda Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 27

3. LEGISLACIÓ TIPUS DE SIGNATURA ELECTRÒNICA Reconeixement general: principi de no discriminació – Les lleis de signatura estableixen la validesa legal de la signatura electrònica, a la que no es podrà negar efectes únicament pel fet de trobar-se en forma electrònica – Això, però, no vol dir que es pugui utilitzar qualsevol signatura, en qualsevol entorn, sense suport jurídic addicional – La normativa permet la construcció i operació de sistemes tancats d’usuaris i aplicacions, basats en contractes de signatura electrònica (signatura electrònica convencional o contractual) o normatives específiques de signatura electrònica (signatura electrònica normativa) Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 28

3. LEGISLACIÓ TIPUS DE SIGNATURA ELECTRÒNICA Reconeixement directe: principi d’equivalència funcional – Les lleis de signatura defineixen diversos tipus de signatura electrònica, donant efectes directes, ex lege, a un tipus que, per tant, es podrà emprar sense contracte previ entre las parts o sense normativa administrativa específica – Per això s’anomena “signatura electrònica reconeguda”: es tracta d’una signatura funcionalment equivalent a la signatura escrita – L’existència d’aquest reconeixement directe facilita l’ús de la signatura en l’àmbit de la documentació electrònica, amb subjecció al principi de legalitat Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 29

3. LEGISLACIÓ TIPUS DE SIGNATURA ELECTRÒNICA Signatura-e “ordinària” – Definició • Art. 2. 1 D 99/93: “Datos en forma electrónica adjuntos a otros datos en forma electrónica o asociados funcionalmente con ellos, utilizados como medio de autenticación” • Art. 3. 1 Llei 59/2003: “[. . . ] conjunto de datos en forma electrónica, consignados junto a otros o asociados con ellos, que pueden ser utilizados como medio de identificación del firmante” • Tots els mecanismes d’autenticació poden ser signatura electrònica ordinària Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 30

3. LEGISLACIÓ TIPUS DE SIGNATURA ELECTRÒNICA Signatura-e “ordinària” – Efectes jurídics • No se li ha de negar efectes jurídics ni admissibilitat judicial, “por el hecho de hallarse en forma electrónica, o no ser avanzada, o no estar basada en certificado reconocido, o por no haber sido producida empleando un dispositivo seguro de creación de firma” • No s’equipara directament a la signatura escrita, sinó que requereix una norma jurídica de legitimació • Judicialment, la càrrega de la prova és del demandant (probatio diabolica) Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 31

3. LEGISLACIÓ TIPUS DE SIGNATURA ELECTRÒNICA Signatura-e avançada – Definició • Art. 3. 2 Llei 59/2003: “La firma electrónica avanzada es la firma electrónica que permite identificar al firmante y detectar cualquier cambio ulterior de los datos firmados, que está vinculada al firmante de manera única y a los datos a que se refiere y que ha sido creada por medios que el firmante puede mantener bajo su exclusivo control” • S’utilitzarà per a la factura telemàtica o pel ciutadà: id. CAT Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 32

3. LEGISLACIÓ TIPUS DE SIGNATURA ELECTRÒNICA Signatura-e avançada – Efectes jurídics • No se li ha de negar efectes jurídics ni admissibilitat judicial, “por el hecho de [. . . ] no estar basada en certificado reconocido, o por no haber sido producida empleando un dispositivo seguro de creación de firma” • Art. 3. 9 Llei 59/2003: “No se negarán efectos jurídicos a una firma electrónica que no reúna los requisitos de firma electrónica reconocida en relación a los datos a los que esté asociada por el mero hecho de presentarse en forma electrónica” • Tampoc no s’equipara directament a la signatura escrita, sinó que requereix una norma jurídica de legitimació • Judicialment, la càrrega de la prova és del demandant (però ja no és diabòlica) i la norma de cobertura pot ajudar, establint presumpcions Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 33

3. LEGISLACIÓ TIPUS DE SIGNATURA ELECTRÒNICA Signatura-e reconeguda – Definició • Art. 3. 3 Llei 59/2003: “Se considera firma electrónica reconocida la firma electrónica avanzada basada en un certificado reconocido y generada mediante un dispositivo seguro de creación de firma” • Es la signatura-e que compleix les següents característiques: – És una signatura electrònica avançada de qualitat » Garanteix que ha signat una persona física » Garanteix la possibilitat de visualització del document pel signatari » Garanteix la prestació de l’aprovació i/o el consentiment – És basa en un certificat reconegut, definit legalment: el certificat d’advocats de l’ACA o el CPISR de CATCert – Ha estat generada emprant un dispositiu segur de creació, definit legalment: per exemple, la targeta de l’ACA o de CATCert Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 34

3. LEGISLACIÓ TIPUS DE SIGNATURA ELECTRÒNICA Signatura-e reconeguda – Efectes jurídics • S’equipara directament a la signatura escrita. Art. 3. 4 Llei 59/2003: “La firma electrónica reconocida tendrá respecto de los datos consignados en forma electrónica el mismo valor que la firma manuscrita en relación con los consignados en papel” • L’equiparació és ex lege, sense necessitat de norma jurídica de cobertura Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 35

CERTIFICAT DIGITAL I SIGNATURA ELECTRÒNICA Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 36

4. CERTIFICAT DIGITAL I SIGNATURA ELECTRÒNICA Què és un certificat digital ? Arxiu de dades (estructura d’informació) Dades que conté Identitat Personal : Nom i cognoms, correu-e, dni Identitat Digital : Clau pública Ús del certificat : Política, Key. Usages Període de validesa per a aquesta associació Emisor Signatura de l’emisor (? ) Dades que NO conté Identitat Digital : Clau privada Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 37

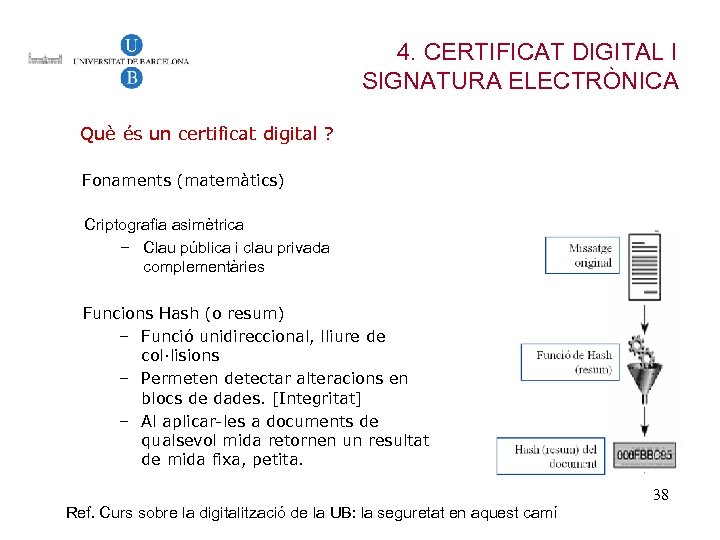

4. CERTIFICAT DIGITAL I SIGNATURA ELECTRÒNICA Què és un certificat digital ? Fonaments (matemàtics) Criptografia asimètrica ‒ Clau pública i clau privada complementàries Funcions Hash (o resum) – Funció unidireccional, lliure de col·lisions – Permeten detectar alteracions en blocs de dades. [Integritat] – Al aplicar-les a documents de qualsevol mida retornen un resultat de mida fixa, petita. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 38

4. CERTIFICAT DIGITAL I SIGNATURA ELECTRÒNICA Què és un certificat digital ? Exemple 1. - Tipus de certificats. 2. - Continguts dels certificats. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 39

4. CERTIFICAT DIGITAL I SIGNATURA ELECTRÒNICA Usos del certificat digital. . . amb els certificats podrem garantir ‒ Identificació dels usuaris ‒ Confidencialitat de la informació. . . amb la signatura podrem garantir ‒ Integritat de la informació ‒ Irrefutabilitat : evidència electrònica Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 40

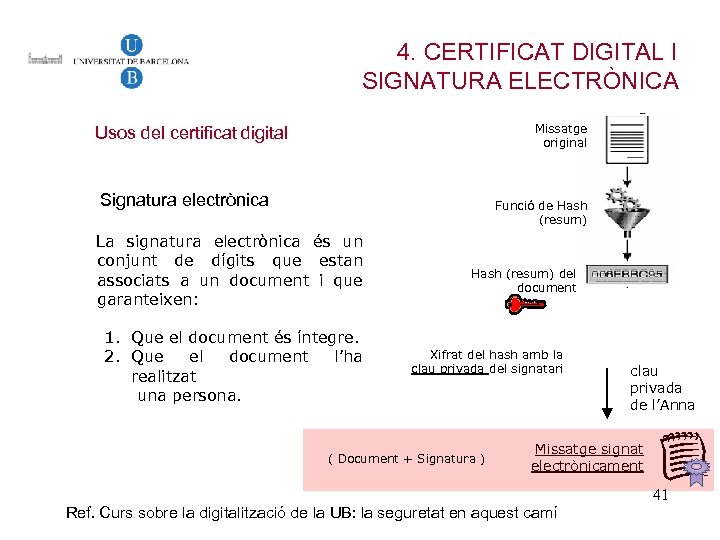

4. CERTIFICAT DIGITAL I SIGNATURA ELECTRÒNICA Missatge original Usos del certificat digital Signatura electrònica Funció de Hash (resum) La signatura electrònica és un conjunt de dígits que estan associats a un document i que garanteixen: 1. Que el document és íntegre. 2. Que el document l’ha realitzat una persona. Hash (resum) del document Xifrat del hash amb la clau privada del signatari ( Document + Signatura ) clau privada de l’Anna Missatge signat electrònicament Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 41

4. CERTIFICAT DIGITAL I SIGNATURA ELECTRÒNICA Usos del certificat digital Signatura electrònica (Validació) Funció de Hash (resum) A = Missatge signat Si A=B Ok sino Error 2 heuwoek E-signature B clau pública de l’Anna Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 42

4. CERTIFICAT DIGITAL I SIGNATURA ELECTRÒNICA Usos del certificat digital Xifratge Són tècniques algorítmiques que permeten la codificació d’un missatge de forma que només el receptor el pugui llegir. Tipus: 1. Simètric 2. Asimètric. 3. Combinats. Usos: 1. 2. 3. 4. 5. SSL Xifrat d’e-mails. de directoris. de documents. de presentació de licitacions. Problema: pèrdua de la clau de recuperació. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 43

4. CERTIFICAT DIGITAL I SIGNATURA ELECTRÒNICA Usos del certificat digital Xifratge Missatge original Desxifratge Missatge xifrat clau pública de l’Anna Missatge xifrat Missatge original clau privada de l’Anna Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 44

4. CERTIFICAT DIGITAL I SIGNATURA ELECTRÒNICA Entitats certificadores i nivells de seguretat Què és una CA? Tercera Part Confiable (TTP) Dona fe de la veracitat d’unes dades (IDENTIFICACIÓ). Garanteix davant tercer la validesa dels certificats. Gestiona i es responsabilitza dels certificats digitals emesos. Estructura: ‒ Autoritat de registre (RA). ‒ Autoritat de certificació (CA). ‒ Xarxa. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 45

4. CERTIFICAT DIGITAL I SIGNATURA ELECTRÒNICA Entitats certificadores Entitats de certificació a Espanya: ‒ ‒ ‒ ‒ ANF ACA Verisign Wiseykey Camerfirma Ceres - FNMT Entitats Financeres: Banc de Sabadell, Banesto, Identrus – GTA. Notariat: ANCert Registradors Firma. Profesional IPSca Netfocus Ministerio del Interior: DNI-Electrònic Govern del País Valencià Izempe CATCert Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 46

SEGELL DE TEMPS I VALIDACIÓ Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 47

6. SEGELL DE TEMPS I VALIDACIÓ Segell de temps: Time Stamping NECESITAT • Provar l’existència d’uns documents o dades en una data i hora. • Molt important per validar la signatura electrònica d’un document. USOS • • • Correu Certificat Un document notarial o amb fe pública. El registre telemàtic. Data d’inici d’un contracte. Validesa de fotografies, videos i audios. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 48

6. SEGELL DE TEMPS I VALIDACIÓ Segell de temps: Time Stamping Elements: • L’autoritat de segell de temps confiable. • Una font de temps universal fiable. • Un document a incorporar-hi el segell de temps. • La petició del segell de temps. • Una CA per certificar l’autoritat de segell de temps. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 49

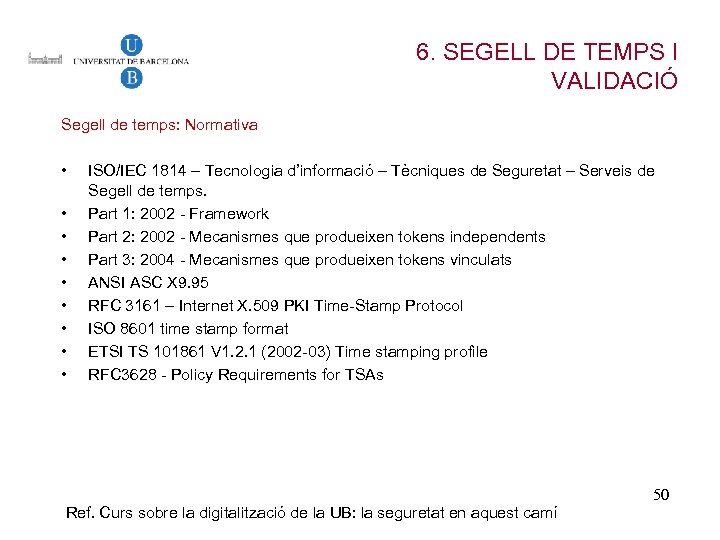

6. SEGELL DE TEMPS I VALIDACIÓ Segell de temps: Normativa • • • ISO/IEC 1814 – Tecnologia d’informació – Tècniques de Seguretat – Serveis de Segell de temps. Part 1: 2002 - Framework Part 2: 2002 - Mecanismes que produeixen tokens independents Part 3: 2004 - Mecanismes que produeixen tokens vinculats ANSI ASC X 9. 95 RFC 3161 – Internet X. 509 PKI Time-Stamp Protocol ISO 8601 time stamp format ETSI TS 101861 V 1. 2. 1 (2002 -03) Time stamping profile RFC 3628 - Policy Requirements for TSAs Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 50

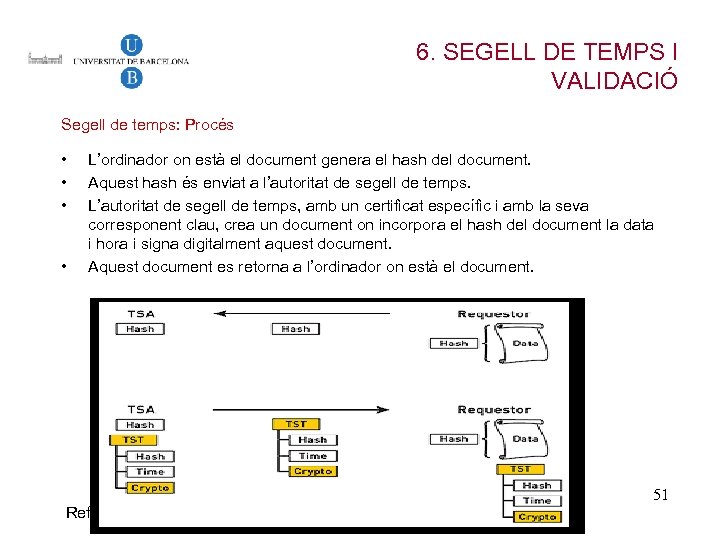

6. SEGELL DE TEMPS I VALIDACIÓ Segell de temps: Procés • • L’ordinador on està el document genera el hash del document. Aquest hash és enviat a l’autoritat de segell de temps. L’autoritat de segell de temps, amb un certificat específic i amb la seva corresponent clau, crea un document on incorpora el hash del document la data i hora i signa digitalment aquest document. Aquest document es retorna a l’ordinador on està el document. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 51

6. SEGELL DE TEMPS I VALIDACIÓ Segell de temps: Referències. 1. Open. TSA http: //www. opentsa. org 2. Cybernetica – Time-stamp service. http: //www. timestamp. cyber. ee 3. Surety – http: //www. surety. com 4. OASIS Digital Signature Services TC – http: //www. oasis-open. org 5. Digital Time-Stamping link archive by Helger Lipmaa: 6. http: //www. tcs. hut. fi/~helger/crypto/link/timestamping/ Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 52

6. SEGELL DE TEMPS I VALIDACIÓ Validació: formes 1. CRL: Certificate Revocation List. 2. OCSP: Online Certificate Status Protocol 3. DSS: PSIS Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 53

6. SEGELL DE TEMPS I VALIDACIÓ Validació: CRL Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 54

6. SEGELL DE TEMPS I VALIDACIÓ Validació: CRL Es publiquen en una URI coneguda, indicada a l’extensió: “CRLDistribution. Point”. La periodicitat de publicació s’especifica a la DPC. Normalment s’emet una nova CRL cada vegada que es revoca un certificat. En el cas que no es revoqui cap certificat es sol publicar una nova CRL cada x dies. La consulta a les CRL pot carregar la xarxa i la recerca d’un número de serie de certificat pot incrementar molt el temps de resposta en CRL grans. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 55

6. SEGELL DE TEMPS I VALIDACIÓ Validació: OCSP Online Certificate Status Protocol. Especificat a la RFC 2560. Internet draft OCSPv 2. Protocol senzill d’intercanvi entre un client i un servidor OCSP de missatges sobre l’estat de revocació de certificats. Extensió dins el certificat on trobar el servidor OCSP: service. Locator estat del cert ificat? client OCSP acceptació del certificat pendent… own unkn ) ed / t evok italmen /r d goo ignat dig (s servidor OCSP Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 56

6. SEGELL DE TEMPS I VALIDACIÓ Validació: OCSP Resposta: Versió de la sintaxis de la resposta Nom del servidor Resposta per cada certificat de la petició. Extensions opcionals. OID de l’algorisme de signatura Signatura digital. Per a cada certificat: • identificador del certificat • estat del certificat. • interval de validesa de la resposta • Extensions opcionals Estat: • good / revoked / unknown Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 57

6. SEGELL DE TEMPS I VALIDACIÓ Validació: OCSP AVANTATGES: 1. Model client-servidor amb respostes tipicament més petites que les CRL’s. Menor temps de procés i per tant temps de resposta acotat. 2. Es pot permetre fer cache de respostes OCSP durant un petit interval de temps. 3. Poca necesitat de modificar configuracions de firewalls; els missatges OCSP poden ser transmesos per HTTP 4. Es pot mantenir un històric de transaccions no-repudiables guardant estat de certificats good. DESAVANTATGES: 1. Els servidors OCSP consulten CRLs per poder conèixer la informació de revocació: • Consulta periòdica • CRL push cada cop que es genera una nova. 2. Alt cost de manteniment del servei. 3. Possibilitat d’atacs. 4. Cost de generació de signatures electròniques. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 58

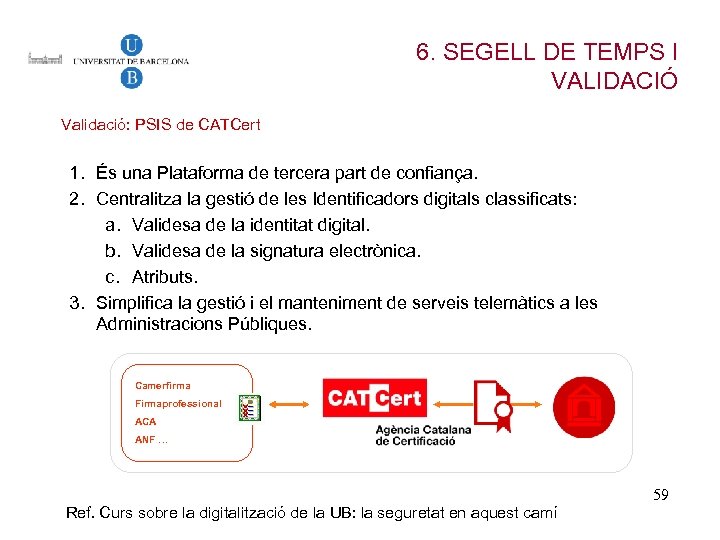

6. SEGELL DE TEMPS I VALIDACIÓ Validació: PSIS de CATCert 1. És una Plataforma de tercera part de confiança. 2. Centralitza la gestió de les Identificadors digitals classificats: a. Validesa de la identitat digital. b. Validesa de la signatura electrònica. c. Atributs. 3. Simplifica la gestió i el manteniment de serveis telemàtics a les Administracions Públiques. Camerfirma Firmaprofessional ACA ANF … Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 59

6. SEGELL DE TEMPS I VALIDACIÓ Validació: PSIS de CATCert FUNCIONALITATS 1. Validació de certificats 2. Validació de signatures en format PKCS#7 / CMS i XML 3. Validació signatures XAd. ES 4. Validació de PDF 5. Creació i validació de segells de temps 6. Parseig del certificat. 7. Nivell de seguretat. 8. Ticket signat de resposta en XML. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 60

6. SEGELL DE TEMPS I VALIDACIÓ Validació: PSIS de CATCert CLASSIFICACIÓ El sistema de classificació té en compte: 1. Processos de gestió: inici d’activitat, registre, codificació, suspensió, rehabilitació, distribució, revocació, renovació i finalització d’activitat. 2. Tecnologia: dispositius d’usuari, dispositius de servidor, programes i comunicacions. Conceptes de classificació d’autenticació: 1. Sense autenticació (IP, núm. telèfon, etc. ) 2. Autenticació estàtica (login, pin telèfon, etc. ) 3. Autenticació dinàmica (password un sol ús, etc. ) 4. Autenticació amb certificat digital. Conceptes de classificació de firma electrònica: 1. Firma electrònica 2. Firma electrònica avançada 3. Firma electrònica reconeguda Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 61

METODOLOGIA Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 62

7. METODOLOGIA • • • Objectius Planificació Anàlisi funcional Disseny tècnic Desenvolupament Compliment normatiu Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 63

7. METODOLOGIA OBJECTIUS • Presentar un mètode per a la realització de projectes de signatura electrònica. • Presentar aspectes pràctics d’aplicació dels aspectes importants de la metodologia. • Discutir amb els participants els dubtes sobre la metodologia. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 64

7. METODOLOGIA PLANIFICACIÓ – Identificar els procediments, actes, documents i signatures (PADS) abans de procedir a l’anàlisi dels requisits funcionals de l’aplicació. – Definir les normes de seguretat abans del disseny tècnic de l’aplicació. – Comprovar les certificacions i auditories dels productes abans d’adquirir-los – Obtenir els certificats propis i assegurar-se l’admissió dels certificats externs abans de començar la fase de proves de la implantació tècnica. – Iniciar aviat la tramitació legal del projecte, ja que el procediment d’aprovació pot ser relativament llarg. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 65

7. METODOLOGIA PLANIFICACIÓ Fases: – PT. 01 Anàlisi i descripció del servei • Anàlisi de la infraestructura tècnica • Anàlisi dels processos existents • Anàlisi del marc de les relacions jurídiques existents – PT. 02 Anàlisi de riscos i recomanacions pel període de transició • Avaluació del grau de compliment i riscos legals • Recomanacions transitòries Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 66

7. METODOLOGIA PLANIFICACIÓ • Fases: – PT. 03 Catàleg de requisits jurídics del servei • Requisits normatius del servei. • Requisits derivats de la normativa de protecció de dades personals. – PT. 04 Catàleg de requisits de seguretat i signatura electrònica • Modelatge PADS dels processos. • Selecció de controls. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 67

7. METODOLOGIA PLANIFICACIÓ • Fases: – PT. 05 Normatives de seguretat criptogràfica del servei • Polítiques de signatura electrònica • Polítiques d’evidència electrònica • Polítiques d’arxivament segur – PT. 06 Normatives del cicle de vida dels certificats de signatura electrònica • Política de certificació • Procediments de gestió de certificats Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 68

7. METODOLOGIA PLANIFICACIÓ • Fases: – PT. 07 Regulació jurídica del servei • Clàusules jurídiques contractes/convenis. • Normativa legal d’aprovació del procediment administratiu / aplicació informàtica (només sector públic). • Document de seguretat LOPD. – PT. 08 Disseny tècnic • Tipus i formats de documents i signatures. • Cicle de vida de les evidències electròniques. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 69

7. METODOLOGIA PLANIFICACIÓ • Fases – PT. 09 Desenvolupament i implementació • Arquitectures orientades de serveis de seguretat (SOA). • Requisits específics seguretat d’aplicacions de signatura. – PT. 10 Lliurament • Control de qualitat formal. • Revisió/Auditoria de compliment (independent, exigència en el sector públic). Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 70

7. METODOLOGIA PLANIFICACIÓ Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 71

7. METODOLOGIA ANÀLISI • La primera etapa consisteix en l’especificació i l’anàlisi funcional de la seguretat del servei. • En aquesta etapa cal considerar els següents aspectes: – L’anàlisi PADS [Processos – Actes – Documents Signatures] del servei. – L’anàlisi de l’ús de certificats digitals pel servei. • Anàlisi PADS del servei – L’anàlisi PADS és una eina desenvolupada per CATCert que es proposa per realitzar un anàlisi dels requisits en relació amb els actes documentats que es produeixen dins els processos i procediments de l’administració i els seus organismes i entitats, públiques o privades. – L’objectiu d’aquesta subfase és obtenir un Catàleg de requisits dels actes documentats del procediment, que descriu les necessitats en quant als nivells funcionals de 72 seguretat de servei. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí

7. METODOLOGIA ANÀLISI • Anàlisi PADS del servei – Processos – Els processos són, en una visió molt simplificada, seqüències d’esdeveniments que condueixen a un resultat concret. Aquests esdeveniments poden consistir en fets o en accions que desencadenen un pas endavant o endarrere dins del procés. – El procediment administratiu és un bon exemple de procés regulat, total o parcialment, d’acord amb la Llei, que en determina el flux, el contingut i els efectes. També trobem exemples de procés de servei públic o de servei privat, regulat. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 73

7. METODOLOGIA ANÀLISI • Anàlisi PADS del servei – Actes – Un cop hem identificat els processos procedeix analitzar els seus actes, avaluant cada acte per separat. – Els actes, per tant, són els verbs corresponents a l’acció (del ciutadà, de l’administració o de terceres persones o entitats) que inicia, impulsa o acaba el procés, diferenciant-se del fets o de les omissions en què habitualment cal documentar-los. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 74

7. METODOLOGIA ANÀLISI • Anàlisi PADS del servei – Documents – Pels actes a documentar, bé en documents independents com en col·leccions de documents (llibres electrònics) o registres administratius electrònics, resulta necessari identificar les sortides documentals que generen, així com els seus requisits formals. Alguns exemples habituals són: • Les sol·licituds de serveis públics o en relació amb procediments administratius. • Les resolucions administratives, i les seves notificacions. • Els recursos de tot tipus. • Els llibres o registres electrònics administratius. • Les certificacions i còpies. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 75

7. METODOLOGIA ANÀLISI • Anàlisi PADS del servei – Signatures – Pels actes documentats, resulta finalment necessari identificar els requisits d’autenticitat, integritat i, habitualment d’imputació de la qualitat d’autor o altres qualitats, el que ens porta a l’anàlisi dels requisits de signatura. – En aquest moment, i d’acord amb els requisits de l’acte i del corresponent document, cal determinar els aspectes concrets de la signatura (cas que existeixin). – Normalment el mateix acte presenta compromisos diferents: Resoldre afirmativament, negativament, amb reserves. . . Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 76

7. METODOLOGIA ANÀLISI • Anàlisi de certificats del servei – Durant l’execució de l’anàlisi PADS anteriorment realitzada haurem trobat necessitats relatives a l’autenticació robusta dels actors, o la necessitat de protegir informació confidencial, i especialment la necessitat de signar documents electrònics, funcionalitat que es basen en certificats. – L’objectiu d’aquesta subfase és identificar el Catàleg de requisits de certificació, que detalla els relatius als certificats que cal emprar en suport de les operacions criptogràfiques d’autenticació, signatura i xifratge. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 77

7. METODOLOGIA DISSENY • En aquesta fase cal realitzar algunes consideracions relatives al disseny de la solució de signatura electrònica, a partir dels catàlegs de requisits identificats a la fase d’anàlisi. • Es tracta d’aspectes que amb freqüència són tractats de forma insuficient i que generen incidències en el projecte, en forma de peticions de canvi en moments molt avançats del projecte. • Si aquestes decisions es prenen correctament, el risc del projecte es redueix de forma important. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 78

7. METODOLOGIA DISSENY • Tipus de signatura – Signatura electrònica ordinària (nivells 1 i 2 del sistema de classificació d’evidències electròniques de CATCert). – Signatura electrònica avançada (nivell 3 del sistema de classificació d’evidències electròniques de CATCert). Dret d’admissió llei 11/2007. – Signatura electrònica reconeguda (nivell 4 del sistema de classificació d’evidències electròniques de CATCert). Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 79

7. METODOLOGIA DISSENY • Formats i continguts de la signatura – Sintaxi de missatge criptogràfic (CMS) o signatura digital XML (XMLDSig). – La signatura incorpora la política de signatura electrònica aplicable. – La signatura incorpora un segell de data i hora: • Aportat pel signatari. • Aportat pel destinatari del document signat. • Sobre el contingut. • Sobre la signatura completa. • Sobre les referències de certificats i revocacions. • Sobre la signatura d’arxiu. 80 Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí

7. METODOLOGIA DISSENY • Formats i continguts de la signatura – La signatura incorpora el rol del signatari. – La signatura incorpora les referències als certificats necessaris per a la validació. – La signatura incorpora tots els certificats necessaris per a la validació. – La signatura incorpora les referències a les informacions de revocació per a la validació. – La signatura incorpora tota la informació de revocació per a la validació. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 81

7. METODOLOGIA DISSENY • Ús de perfils de signatura electrònica avançada – Signatura electrònica avançada bàsica (CAd. ES-BES, XAd. ES-BES). – Signatura electrònica avançada basada en política explícita (CAd. ES-EPES, XAd. ES-EPES). – Signatura electrònica amb segell de data i hora (CAd. ES-T, XAd. ES-T). – Signatura electrònica completa (CAd. ES-C, XAd. ES-C). – Signatura electrònica amb dades de validació segellades (CAd. ES-X, XAd. ES-X). – Signatura electrònica amb valors complets de validació (CAd. ES-X Long, XAd. ES-X Long). – Signatura d’arxiu (CAd. ES-A, XAd. ES-A). 82 Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí

7. METODOLOGIA DISSENY • Relació entre la signatura electrònica i el document signat – La signatura encapsula el document (attached or enveloping signature). – La relació entre document i signatura no consta a la pròpia signatura (dettached or external signature). – La signatura es troba encapsulada (enveloped signature): • Per una altra signatura (per exemple, contrasignatura). • Per un document (per exemple, Adobe PDF, Microsoft Word o S/MIME). – La relació entre document i signatura s’estableix mitjançant una referència externa que consta a la pròpia signatura (XMLDSig). Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 83

7. METODOLOGIA DISSENY • Relació entre diferents signatures aplicades sobre un mateix document – Flux de signatures paral·leles (l’ordre de les quals no resulta important). – Flux de signatures en seqüència (l’ordre de les quals resulta important): • Nombre de signatures. • Ordre de les signatures. • Seqüència i, quan s’escaigui, encapsulat de les signatures. – Flux mixt de signatures (seqüència de signatures que incorpora signatures paral·leles). Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 84

7. METODOLOGIA DISSENY • Nivell d’evidència electrònica – Evidència incompleta. Suposa assumir riscos importants de la perspectiva jurídica i documental. – Evidència completa (nivell 5 – basada en nivell 3 o nivell 4 – del sistema de classificació d’evidències electròniques de CATCert). – Evidència d’arxiu de llarga durada (nivell 6 del sistema de classificació d’evidències electròniques de CATCert). Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 85

7. METODOLOGIA DISSENY • Definició del model de validació – Validació pròpia • El problema de la construcció de la cadena de certificats. Necessitat de programari especialitzat. • Amb CRLs, OCSP, DSS, SCVP, altres mecanismes emergents – Validació delegada a una Entitat de Validació (CATCert, altres) Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 86

7. METODOLOGIA DESENVOLUPAMENT • Requisits de les dades a signar – Les dades a signar han d’incloure, necessàriament, un document del signatari. – La signatura ha de contenir, necessàriament, el certificat del signatari seleccionat, quan s’escaigui, relatiu a les dades de creació de signatura emprades per produir la signatura electrònica, d’acord amb la intenció del signatari. – Les dades a signar han de contenir el tipus de contingut de dades del document del signatari sempre que aquesta informació no consti al propi fitxer. – Cal verificar la signatura electrònica produïda, encara que aquesta verificació no sigui completa. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 87

7. METODOLOGIA DESENVOLUPAMENT • Requisits del document a signar – El component de presentació del document permetrà incloure el tipus de contingut de dades a que correspon el document del signatari, bé de forma implícita (per exemple, es signa un fitxer amb una extensió registrada), bé de forma explícita, com atribut de la signatura. Amb la inclusió explícita es soluciona la problemàtica de l’ambigüitat del document. – El component de presentació del document informarà al signatari dels errors sintàctics del document i li permetrà avortar el procés de signatura. – El component de presentació del document ha de documentar els tipus de continguts de dades que resulta possible signar amb totes les garanties, així com les conseqüències de signar documents amb tipus de 88 continguts falsos. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí

7. METODOLOGIA DESENVOLUPAMENT • Requisits del document a signar – Quan el signatari sol·liciti la creació d’una signatura en relació amb un tipus de contingut de dades no suportat pel component de presentació del document, aquest l’hi advertirà dels efectes potencialment problemàtics d’aquest fet, i de la seva responsabilitat. – El component de presentació del document ha de garantir que el document presentat al signatari és el mateix que serà signat, així com que és el mateix document que ha seleccionat el signatari. – El component de presentació del document no hauria de permetre signar documents amb codi actiu. Si ho permet, aleshores hauria d’informar el signatari de l’existència d’aquest codi, i hauria d’existir un visor del document signat, amb la capacitat de detectar les modificacions de la 89 presentació del document signat. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí

7. METODOLOGIA DESENVOLUPAMENT • Requisits dels atributs a signar – L’aplicació de signatura electrònica ha de permetre veure els atributs a signar. – L’aplicació de signatura electrònica ha de garantir que els atributs presentats al signatari són els mateixos que seran signats, així com que són els mateixos atributs que ha seleccionat el signatari. – L’aplicació de signatura electrònica ha d’informar el signatari de la presència de text ocult, macros o codi actiu als atributs, i ha d’existir un visor dels atributs signats, amb la capacitat de detectar les modificacions de la presentació dels atributs signats. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 90

7. METODOLOGIA DESENVOLUPAMENT • Requisits dels atributs a signar – L’aplicació de signatura electrònica ha de garantir la integritat i autenticitat dels atributs de la signatura. – L’aplicació de signatura electrònica ha de comprovar el període de validesa del certificat, i el seu estat de revocació, abans de finalitzar el procés de signatura, i impedir-ne l’ús en cas d’invalidesa. – L’aplicació de signatura electrònica ha de permetre al signatari la inspecció dels principals elements del certificat de signatura amb el que es signarà. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 91

7. METODOLOGIA DESENVOLUPAMENT • Requisits del resum i format de les dades – L’aplicació de signatura electrònica ha d’imposar controls per verificar la validesa, autenticitat i totalitat de tots els components obtinguts per produir el format correcte de signatura escollit pel signatari. – L’aplicació de signatura electrònica ha d’emprar els algorismes de resum adequats per a la producció de la representació de les dades a signar. – L’aplicació de signatura electrònica ha d’emprar els formats d’entrada de signatura electrònica adequats per a la producció de la signatura de les dades a signar. – L’aplicació de signatura electrònica ha de garantir la correcta producció de la representació de les dades a signar. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 92

7. METODOLOGIA DESENVOLUPAMENT • Requisits d’interacció segura entre signatari i aplicació – L’aplicació de signatura electrònica, abans d’iniciar el procés de signatura, sol • licitarà al signatari que realitzi una acció, no trivial, i difícil de produir per accident, per invocar la signatura. – L’aplicació de signatura establirà un límit al període d’inactivitat de l’aplicació, en què aquesta no es relaciona amb el signatari o es troba en temps de processament. Transcorregut aquest límit temporal, s’ha d’exigir una nova autenticació a l’usuari. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 93

7. METODOLOGIA DESENVOLUPAMENT • Requisits d’interacció segura entre signatari i aplicació – L’aplicació de signatura electrònica ha d’implantar les següents funcions en relació amb el control del procés de signatura electrònica: • Possibilitat de seleccionar el document i els atributs de signatura, en especial el certificat de signatura desitjat. • Possibilitat de completar el procés d’invocació de signatura per iniciar la interacció entre l’aplicació i el dispositiu – segur – de creació de signatura. • Possibilitat d’autenticar al signatari mitjançant dades d’autenticació basades en informació secreta o biometria. • Possibilitat de modificar les dades d’autenticació del signatari, d’acord amb la política de seguretat de l’aplicació. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 94

7. METODOLOGIA DESENVOLUPAMENT • Requisits d’interacció segura entre signatari i aplicació – La interfície de l’aplicació de signatura electrònica ha de ser el més simple i directa possible, per evitar que el signatari es perdi i generi situacions insegures. – La interfície de l’aplicació de signatura electrònica ha d’esborrar de la pantalla les dades personals del signatari, després de les operacions completades, així com dintre d’un termini d’inactivitat raonable, en cas d’operacions interrompudes. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 95

7. METODOLOGIA DESENVOLUPAMENT • Requisits d’identificació i autenticació del signatari – L’aplicació de signatura electrònica, quan sigui responsable de l’autenticació del signatari, haurà de proveir una funció per realitzar aquest procés de forma segura. – Quan les dades d’autenticació del signatari es trobin emmagatzemades a l’aplicació de signatura electrònica, aquestes dades s’hauran de preservar de forma confidencial i esborrar-se quan ja no siguin necessàries. – L’aplicació de signatura electrònica, de forma coordinada amb el dispositiu segur de signatura electrònica, haurà de permetre diversos intents d’autenticació, mitjançant un comptador i una funció de bloqueig, en cas de superació dels intents permesos. L’aplicació no haurà de donar informació sobre el tipus d’error comés per la persona que s’autentica. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 96

7. METODOLOGIA DESENVOLUPAMENT • Requisits d’identificació i autenticació del signatari – L’aplicació de signatura electrònica ha de funcionar de forma coordinada amb el dispositiu de signatura electrònica, en tot allò referit a la política de seguretat de les dades d’autenticació (especialment longituds de claus i semàntica de la contrasenya), i no ha d’impedir l’aplicació de la política de canvi de contrasenya del dispositiu de signatura electrònica. – L’aplicació de signatura que gestioni l’autenticació del signatari ha d’implantar una ruta fiable des del teclat de l’ordinador o del lector de targeta, fins el dispositiu de signatura electrònica. – L’aplicació de signatura ha d’implantar una funció de canvi de les dades d’autenticació de signatura, excepte quan la seva política de seguretat ho prohibeixi i aquesta prohibició no suposi una interferència amb la política de canvi de contrasenya del dispositiu de signatura electrònica. 97 Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí

7. METODOLOGIA DESENVOLUPAMENT • Requisits d’identificació i autenticació del signatari – L’aplicació de signatura electrònica no mostrarà les dades d’autenticació de signatura, sinó un o més símbols per indicar el tecleig de les dades. Aquests símbols no revelaran ni permetran endevinar les dades d’autenticació. – L’aplicació de signatura electrònica requerirà la introducció dos cops d’unes noves dades d’autenticació, i comprovarà que totes dues són idèntiques abans de lliurar-les al dispositiu de signatura pel canvi. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 98

7. METODOLOGIA COMPLIMENT • En aquesta fase ens hem de preocupar per garantir el compliment normatiu de tota la solució, amb especial atenció als elements adquirits de tercers. • També hem de vetllar per donar un marc legal al projecte, de forma que els processos suportats per l’aplicació de signatura electrònica siguin conformes amb la normativa aplicable i controlin els riscos jurídics derivats, en especial en relació amb l’actuació dels participants (signataris, verificadors i altres). Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 99

7. METODOLOGIA COMPLIMENT • Auditoria legal – És molt recomanable procedir a una auditoria, més o menys formal, que pot ser interna, del grau de compliment aconseguit, en relació amb els criteris expressats a les normatives de seguretat • El compliment dels requisits legals mínims és imprescindible. • El grau de compliment de la resta de requisits es pot alleugerir en cas que sigui necessari. – També és recomanable avaluar la possibilitat de certificar el producte, amb intervenció d’una tercera part independent, garantint de forma objectiva el compliment. • Elimina els riscs legals. • Dóna un elevat valor addicional a la solució, especialment quan es vol reutilitzar-la. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 100

7. METODOLOGIA COMPLIMENT • Regulació administrativa. – Decrets i Ordres de determinació del servei. • Aprovació de l’aplicació. • Aspectes contractuals. – Models jurídics de contractació: subministrament / serveis. – Programari lliure vs programari propietari. • Protecció de les dades de caràcter personal. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 101

DOCUMENT ELECTRÒNIC I PRESERVACIÓ Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 102

8. DOCUMENT ELECTRÒNIC Definició • Informació registrada produïda o rebuda durant la iniciació, desenvolupament o finalització d’una activitat personal o institucional i comprèn el contingut, el context i l’estructura suficient per aportar l’evidència de l’activitat sense considerar la forma i el suport • El contingut està consignat sobre un suport al qual no s’hi pot accedir directament (relació suport i contingut) • El contingut està representat per signes (codis binaris) que han de ser descodificats mitjançant un programa informàtic que converteixi la expressió en codificació informàtica a llenguatge natural (dependència software) Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 103

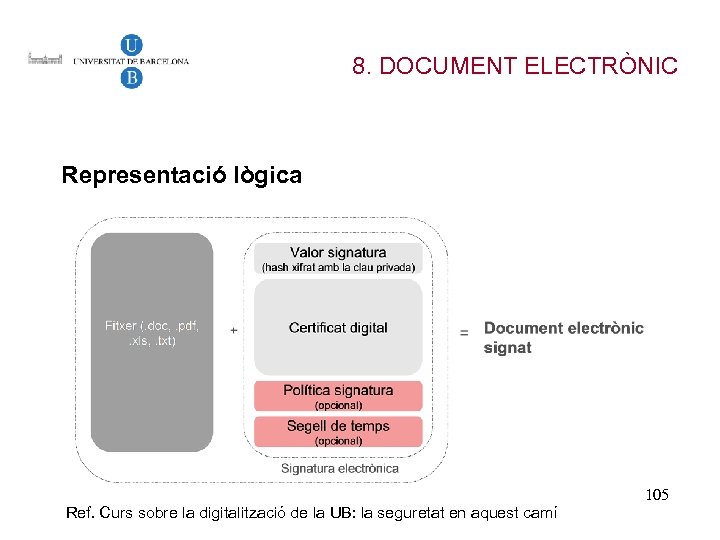

8. DOCUMENT ELECTRÒNIC Característiques • Com podem aconseguir generar documents electrònics vàlids? • Ús perceptiu de la signatura electrònica. La signatura són dades annexades a un document electrònic que permet al receptor provar l’origen (autenticitat) i protegir-les d’una falsificació posterior (integritat) • La incorporació del segell de temps és l’element que permet demostrar en quin moment es va generar el document • Necessitat d’incloure les metadades que possibiliten la creació, captura, classificació, accés, conservació i disposició dels documents al llarg del temps • Necessitat de crear documents autocontinguts i autodescrits en si mateixos (contenidors xml) Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 104

8. DOCUMENT ELECTRÒNIC Representació lògica Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 105

8. DOCUMENT ELECTRÒNIC Tipus de documents electrònics • Documentació estructurada (base de dades) model datacèntric • Documentació no estructurada model docucèntric • Creats utilitzant aplicacions informàtiques (. pdf, . doc) • Creats en entorns web • Correus electrònics Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 106

8. DOCUMENT ELECTRÒNIC Metadades • Definició • Dades que descriuen el context, contingut i estructura dels documents, així com la seva gestió al llarg del temps • Són informació estructurada o semi-estructurada que possibilita la creació, captura, classificació, accés, conservació i disposició dels documents al llarg del temps • L’ús de metadades és imprescindible en la gestió dels documents electrònics ja que són necessaris per a facilitar la seva recuperació i accés i provar la seva autenticitat • Les metadades poden estar “incrustats” en el mateix fitxer que el document o com un fitxer independent Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 107

8. DOCUMENT ELECTRÒNIC Tipus de Metadades • Descriptives • Aporta informació contextual sobre els processos de negoci, les relacions entre els documents i facilita la cerca • Preservació i gestió del cicle de vida • Tècniques • Informació sobre el format, estructura del document Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 108

8. DOCUMENT ELECTRÒNIC Còpia autèntica electrònica (LAECSP) • Normalització dels procediments de transformació entre suport paper / suport electrònic i obtenció de còpies autèntiques • Electrònic a electrònic article 30. 1 • Paper a electrònic • • Documents privats aportats pel ciutadà article 30. 3 • • Originals emesos per l’administració article 30. 2 Eliminació originals en paper article 30. 4 Electrònic a paper article 30. 5 Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 109

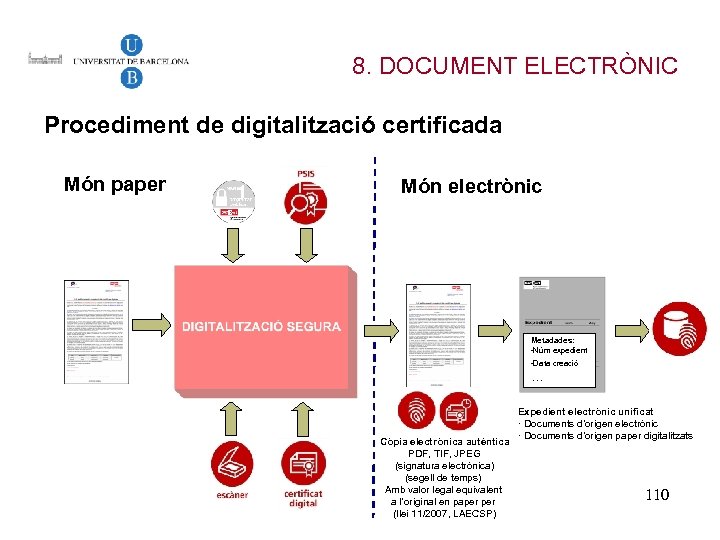

8. DOCUMENT ELECTRÒNIC Procediment de digitalització certificada Món paper Món electrònic Metadades: -Núm expedient -Data creació … Còpia electrònica autèntica PDF, TIF, JPEG (signatura electrònica) (segell de temps) Amb valor legal equivalent a l’original en paper (llei 11/2007, LAECSP) Expedient electrònic unificat · Documents d’origen electrònic · Documents d’origen paper digitalitzats 110

8. DOCUMENT ELECTRÒNIC Guies de bones pràctiques en digitalització • • RESOLUCIÓ de 24 d’octubre de 2007, de l’Agència Estatal d’Administració Tributària http: //www. boe. es/boe/dias/2007/11/01/pdfs/A 44614 -44615. pdf http: //www. boe. es/boe/dias/2007/04/14/pdfs/A 16451 -16458. pdf Dóna valor legal a les còpies electròniques autèntiques mitjançant la digitalització certificada de factures i d’altres documents. Programari de digitalització certificada ha de garantir una imatge fidel de l’original. Exigeix un informe tècnic realitzat per una entitat d’auditoria independent i una sol·licitud d’homologació al director d’informàtica tributària de l’AEAT. Formats estàndards: ISO 19005 (PDF/A), PNG o JPG 2000 amb compressió sense pèrdua d’informació. Resolució mínima de 200 ppp. Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 111

8. PRESERVACIÓ DIGITAL Normativa de referència de preservació digital • ISO 14721: 2003 - Space data and information transfer systems. Open archival information systems. Reference model • ISO/TR 15801: 2004, Electronic imaging – Information stored electronically– Recommendations for trustworthiness and reliability • ISO/TR 18492: 2005 Long-term preservation of electronic document -based information • ISO 20652: 2005 Space data and information transfer systems – Open archival information systems – Producer-Archive interface methodology abstract standard Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 112

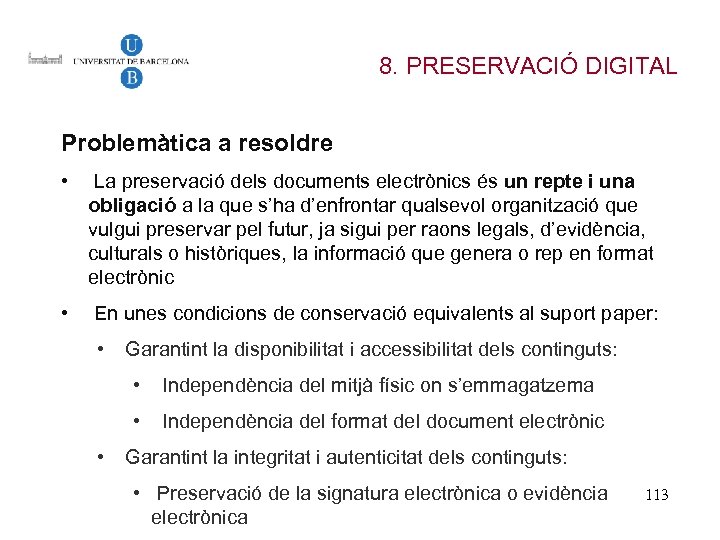

8. PRESERVACIÓ DIGITAL Problemàtica a resoldre • La preservació dels documents electrònics és un repte i una obligació a la que s’ha d’enfrontar qualsevol organització que vulgui preservar pel futur, ja sigui per raons legals, d’evidència, culturals o històriques, la informació que genera o rep en format electrònic • En unes condicions de conservació equivalents al suport paper: • Garantint la disponibilitat i accessibilitat dels continguts: • • • Independència del mitjà físic on s’emmagatzema Independència del format del document electrònic Garantint la integritat i autenticitat dels continguts: • Preservació de la signatura electrònica o evidència electrònica 113

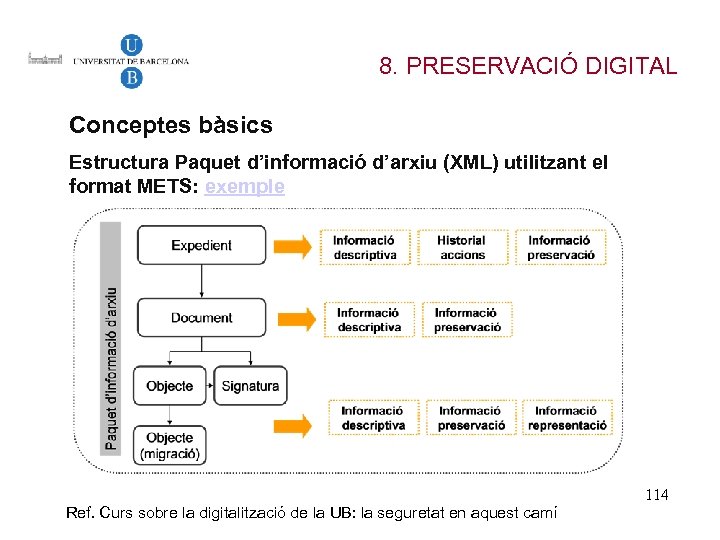

8. PRESERVACIÓ DIGITAL Conceptes bàsics Estructura Paquet d’informació d’arxiu (XML) utilitzant el format METS: exemple Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 114

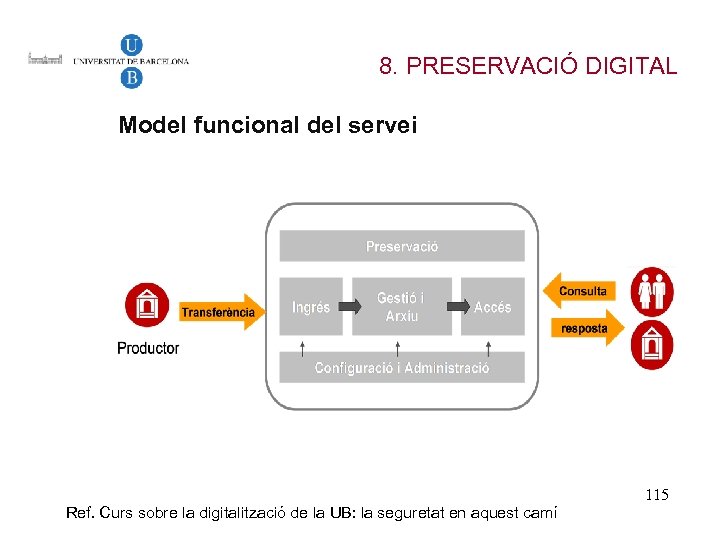

8. PRESERVACIÓ DIGITAL Model funcional del servei Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 115

8. PRESERVACIÓ DIGITAL Ingrés d’objectes digitals • Preparació i enviament d’objectes digitals (sistemes de l’usuari o productor) • Transferència d’objectes digitals • Validació dels paquets d’informació d’ingrés • Generació dels paquets d’informació d’arxiu o d’evidència electrònica • Indexació de la informació descriptiva • Enviament dels paquets al procés d’arxiu Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 116

8. PRESERVACIÓ DIGITAL Gestió i arxiu d’objectes digitals • Assegurament d’evidència electrònica • Gestió i manteniment d’un arxiu fiable (disposar d’un dipòsit en condicions de seguretat, que suporti les operacions de custòdia, preservació i evidència electrònica) • Actualitzar els components digitals d’acord amb la política de preservació per front a l’obsolescència tecnològica Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 117

8. PRESERVACIÓ DIGITAL Preservació programació i seguiment de les polítiques de custodia i preservació dels objectes digitals • Assegurament d’evidència electrònica • Registre de formats tecnològics • Programació de normes i estratègies de preservació (migració, emulació, etc. ) • Programació de dissenys de paquets d’arxiu i plans de migració • Preservació de la integritat (segells de temps), de l’autenticitat (signatura electrònica d’arxiu i actualització) Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 118

8. PRESERVACIÓ DIGITAL Tècniques de preservació digital • Recopiatge, traslladar els documents electrònics d’un suport d’emmagatzematge a un altre. • Preservació de la tecnologia, de l’entorn que ha creat els documents • Emulació, manté el document original en el seu format originari i es creen aplicacions que emulen el funcionament dels programes originals quan aquestes esdevenen obsolets. • Migració, és el procés de convertir l’objecte digital d’un format a un altre i així evitar els problemes de dependència tecnològica. La migració prima el contingut sobre l’aspecte del document. Regulat jurídicament (LAECSP) • Encapsulació, conservar el document en el seu format original o migrat juntament amb instruccions tècniques de com s’ha 119 d’interpretar el format (contenidor neutral)

8. PRESERVACIÓ DIGITAL Consulta i accés • Accés a objectes digitals arxivats Paquets d’informació de difusió • Testifical d’evidència electrònica (produir informes amb valor judicial, relatius a objectes amb valor d’evidència electrònica) • Difusió d’informació • Servei de visualització Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 120

8. PRESERVACIÓ DIGITAL Configuració • Negociació d’acords de transferència amb els sistemes productors • Gestió de la configuració del sistema • Manteniment del programari/maquinari (infraestructura) • Configuració de l’estat de les operacions i funcions del servei • Establiment de les polítiques d’arxiu i de preservació • Gestió dels usuaris i control d’accés (autenticació) • Auditoria del sistema Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 121

8. PRESERVACIÓ DIGITAL Gestió integral del cicle de vida de l’expedient: de la creació a la conservació a llarg termini Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 122

EXPERIÈNCIA UB Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 123

EXEMPLES Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 124

CONCLUSIONS Ref. Curs sobre la digitalització de la UB: la seguretat en aquest camí 125

ddf15f3408df660eb568e28a40882325.ppt