c2ef295e07a7ff4c824f821915ebe87f.ppt

- Количество слайдов: 81

Digiallkiri ja digiasjaajamine, I Digiallkirja teoreetilised alused, omadused ja realiseerimine Valdo Praust mois@mois. ee arvuti- ja andmeturbespetsialist isikuandmete kaitse seaduse kaasautor Infoühiskonna harrastusfilosoof Täienduskoolitus IT Kolledzis 14. oktoobril 2004

Digiallkiri ja digiasjaajamine, I Digiallkirja teoreetilised alused, omadused ja realiseerimine Valdo Praust mois@mois. ee arvuti- ja andmeturbespetsialist isikuandmete kaitse seaduse kaasautor Infoühiskonna harrastusfilosoof Täienduskoolitus IT Kolledzis 14. oktoobril 2004

Loengute plaan I. Digiandmete ja -dokumendi eripärad (eelised) II. Vajadus digiallkirja järele III. Digiallkirja omadused, infrastruktuur IV. Digiallkirja staatus Eestis V. Digidokumendi eripärad digitaalses asjaajamises VI. Digidokumendi käitlemine ja arhiveerimine, probleemid VII. ID kaardi olemus ja kasutamine, sh autentimisvahendina VIII. Praktika, lahendused ja tooted

Loengute plaan I. Digiandmete ja -dokumendi eripärad (eelised) II. Vajadus digiallkirja järele III. Digiallkirja omadused, infrastruktuur IV. Digiallkirja staatus Eestis V. Digidokumendi eripärad digitaalses asjaajamises VI. Digidokumendi käitlemine ja arhiveerimine, probleemid VII. ID kaardi olemus ja kasutamine, sh autentimisvahendina VIII. Praktika, lahendused ja tooted

Dokument andmeallikana Korraldatud inimtegevus on aastasadu ja tuhandeid põhinenud vahendatud (kuidagi üles kirjutatud) informatsioonil, mida nimetatakse ka andmeteks Selliseid ülestähendusi, millel reeglina on • mingi (õiguslik) tähendus • kindel ning muutmatu seos loojaga ja loomisajaga nimetatakse dokumentideks Kuni viimase ajani mõeldi dokumendi all ilma erandita paberdokumenti

Dokument andmeallikana Korraldatud inimtegevus on aastasadu ja tuhandeid põhinenud vahendatud (kuidagi üles kirjutatud) informatsioonil, mida nimetatakse ka andmeteks Selliseid ülestähendusi, millel reeglina on • mingi (õiguslik) tähendus • kindel ning muutmatu seos loojaga ja loomisajaga nimetatakse dokumentideks Kuni viimase ajani mõeldi dokumendi all ilma erandita paberdokumenti

Digimaailma “sissetung” Tõsiasi: paberkandjal teabe maailm on viimastel aastatel (umbes 5 aastat) hakanud igal pool tasapisi asenduma digitaalteabe maailmaga Paberkandjal teave: kirjamärgid kantakse paberile, kust neid saab inimene otse, ilma vahendajateta lugeda Digiteave: teave kodeeritakse kindlate reeglitega arvude 0 ja 1 jadadeks, mida hoitakse, edastatakse ja töödeldakse teatud seadmete arvutite vahendusel Küsimus: mis on sellise teabe esitusviisi tormilise asendamise põhjuseks?

Digimaailma “sissetung” Tõsiasi: paberkandjal teabe maailm on viimastel aastatel (umbes 5 aastat) hakanud igal pool tasapisi asenduma digitaalteabe maailmaga Paberkandjal teave: kirjamärgid kantakse paberile, kust neid saab inimene otse, ilma vahendajateta lugeda Digiteave: teave kodeeritakse kindlate reeglitega arvude 0 ja 1 jadadeks, mida hoitakse, edastatakse ja töödeldakse teatud seadmete arvutite vahendusel Küsimus: mis on sellise teabe esitusviisi tormilise asendamise põhjuseks?

Digiteave uudse vahendina Tõsiasi: iga massiliselt rakendatav uus meetod peab võimaldama • saada olemasolevaid tulemusi senisest väiksemate kulutustega või • saada seniste kulutustega senistest paremaid tulemusi • mitte hülgama vana hea võtte häid külgi Digiteave on üks sellistest meetoditest Miks

Digiteave uudse vahendina Tõsiasi: iga massiliselt rakendatav uus meetod peab võimaldama • saada olemasolevaid tulemusi senisest väiksemate kulutustega või • saada seniste kulutustega senistest paremaid tulemusi • mitte hülgama vana hea võtte häid külgi Digiteave on üks sellistest meetoditest Miks

Digiteabe eelised, I 1. Digiteavet saab hiljem mugavalt ja kiiresti teisendada 2. Digiteavet saab hõlpsalt ja väga kiiresti edastada. Äris on kiirus ja odavus väga tähtis 3. Kaob teabe originaali ja koopia mõiste. Igasuguse arvutis hoitava digitaalteabe kogumi originaal ja koopia on eristamatud ja (faili) kopeerimise protsess lihtne

Digiteabe eelised, I 1. Digiteavet saab hiljem mugavalt ja kiiresti teisendada 2. Digiteavet saab hõlpsalt ja väga kiiresti edastada. Äris on kiirus ja odavus väga tähtis 3. Kaob teabe originaali ja koopia mõiste. Igasuguse arvutis hoitava digitaalteabe kogumi originaal ja koopia on eristamatud ja (faili) kopeerimise protsess lihtne

Digiteabe eelised, II 4. Digiteabe seos füüsilise kandjaga kaob. Digitaalne andmekogum (ka dokument) ei ole seotud ühegi füüsilise esemega Dokumendi edastamiseks punktist A punkti B ei pea edastama paberilehte ega andmekandjat. Piisab edastada teave (0 ja 1 jada) mööda arvutivõrku (Internetti)

Digiteabe eelised, II 4. Digiteabe seos füüsilise kandjaga kaob. Digitaalne andmekogum (ka dokument) ei ole seotud ühegi füüsilise esemega Dokumendi edastamiseks punktist A punkti B ei pea edastama paberilehte ega andmekandjat. Piisab edastada teave (0 ja 1 jada) mööda arvutivõrku (Internetti)

Digiteabe eelised, III 5. Digiteavet saab edukalt organiseerida hüperteksti ja hüpermeediumina. See on reaalsete valdkondade kirjeldamisel suur eelis Reaalse elu (sündmuste nähtuste, dokumentide, asutuste jm) objektide vahel on keerukad seosed, mis kujutavad endast keeruka võrgustiku. Paberile saab kanda vaid järjestikust teavet – see on suur puudus Arvutis saab realiseerida selle võrgustiku nii, nagu me tahame (nt veeb koos linkidega, andmebaas jm)

Digiteabe eelised, III 5. Digiteavet saab edukalt organiseerida hüperteksti ja hüpermeediumina. See on reaalsete valdkondade kirjeldamisel suur eelis Reaalse elu (sündmuste nähtuste, dokumentide, asutuste jm) objektide vahel on keerukad seosed, mis kujutavad endast keeruka võrgustiku. Paberile saab kanda vaid järjestikust teavet – see on suur puudus Arvutis saab realiseerida selle võrgustiku nii, nagu me tahame (nt veeb koos linkidega, andmebaas jm)

Digiteabe eelised, IV 6. Hüpermeediumile ruumilise dimensiooni lisamine tekitab hajusa hüpermeediumi. Veeb on üks hajus hüpermeediumikogum Kui üks või teine dokumendiosa viitab teisele, siis nende kättesaamisel samast arvutist ei ole tarvilik, et nad paikneksid samas füüsiliselt kohas (arvutis) Tarvilik on vaid, et meil oleks olemas füüsiliselt toimiv võrk koos sellepõhise teenusega nende kohtade vahel ja nad viitaksid üksteisele

Digiteabe eelised, IV 6. Hüpermeediumile ruumilise dimensiooni lisamine tekitab hajusa hüpermeediumi. Veeb on üks hajus hüpermeediumikogum Kui üks või teine dokumendiosa viitab teisele, siis nende kättesaamisel samast arvutist ei ole tarvilik, et nad paikneksid samas füüsiliselt kohas (arvutis) Tarvilik on vaid, et meil oleks olemas füüsiliselt toimiv võrk koos sellepõhise teenusega nende kohtade vahel ja nad viitaksid üksteisele

Dokumendi tõestusväärtus Dokument on andmekogum, millelt nõuame vähemalt kahte omadust: • peame suutma hiljem kindlaks teha dokumendi loojat (ja enamasti ka loomisaega) • peame veenduma, et peale dokumendi loomist ei ole seda enam muudetud Neid omadusi koos võib nimetada dokumendi tõestusväärtuseks (evidentiary value of a document) Kui mingi teabekogumi korral ei ole mõlemad eelmainitud omadused tagatud, siis ei saa seda võtet dokumentide loomisel, säilitamisel ja kasutamisel pruukida

Dokumendi tõestusväärtus Dokument on andmekogum, millelt nõuame vähemalt kahte omadust: • peame suutma hiljem kindlaks teha dokumendi loojat (ja enamasti ka loomisaega) • peame veenduma, et peale dokumendi loomist ei ole seda enam muudetud Neid omadusi koos võib nimetada dokumendi tõestusväärtuseks (evidentiary value of a document) Kui mingi teabekogumi korral ei ole mõlemad eelmainitud omadused tagatud, siis ei saa seda võtet dokumentide loomisel, säilitamisel ja kasutamisel pruukida

Paberdokumendi tõestusväärtuse tagamine • Paberdokumendi seob ta loojaga omakäeline allkiri (handwritten signature) • Nii dokumendi andmed ise (dokumendi sisu) kui ka nendele kantud allkiri on seotud andmekandjaga (data carrier) kui paberilehega; sellele kandmise tehnika seob need ka omavahel Paberkandjal dokumendi tõestusväärtus on tagatud, kui selles sisalduv teave vastab kindlatele vorminõuetele ning on varustatud allkirjaga

Paberdokumendi tõestusväärtuse tagamine • Paberdokumendi seob ta loojaga omakäeline allkiri (handwritten signature) • Nii dokumendi andmed ise (dokumendi sisu) kui ka nendele kantud allkiri on seotud andmekandjaga (data carrier) kui paberilehega; sellele kandmise tehnika seob need ka omavahel Paberkandjal dokumendi tõestusväärtus on tagatud, kui selles sisalduv teave vastab kindlatele vorminõuetele ning on varustatud allkirjaga

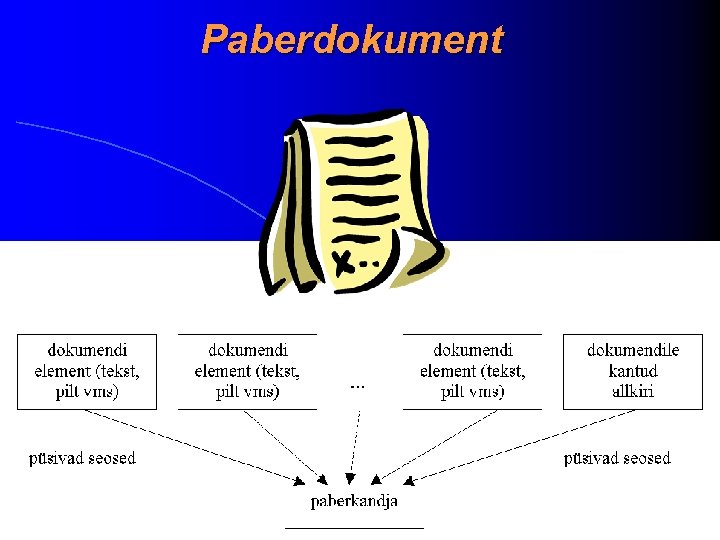

Paberdokument

Paberdokument

Digidokumendi tõestusväärtus: tõsine probleem Lähtekoht: Digitaalne andmekogum on arvutis üksnes bitijada ehk faili kujul, mis ei ole ühegi konkreetse andmekandjaga seotud. Nii dokumendi sisu kui ka ka allkirja saab mõlemat lihtsalt muuta Järeldus (karm reaalsus): digiteabe juures ei saa kasutada paberdokumentidest tuttavat (käsitsi kirjutatud) allkirja – puudub teabekandja ja seetõttu ei saa tagada allkirja autentsust (võltsimatust) ja seeläbi dokumendi tõestusväärtust

Digidokumendi tõestusväärtus: tõsine probleem Lähtekoht: Digitaalne andmekogum on arvutis üksnes bitijada ehk faili kujul, mis ei ole ühegi konkreetse andmekandjaga seotud. Nii dokumendi sisu kui ka ka allkirja saab mõlemat lihtsalt muuta Järeldus (karm reaalsus): digiteabe juures ei saa kasutada paberdokumentidest tuttavat (käsitsi kirjutatud) allkirja – puudub teabekandja ja seetõttu ei saa tagada allkirja autentsust (võltsimatust) ja seeläbi dokumendi tõestusväärtust

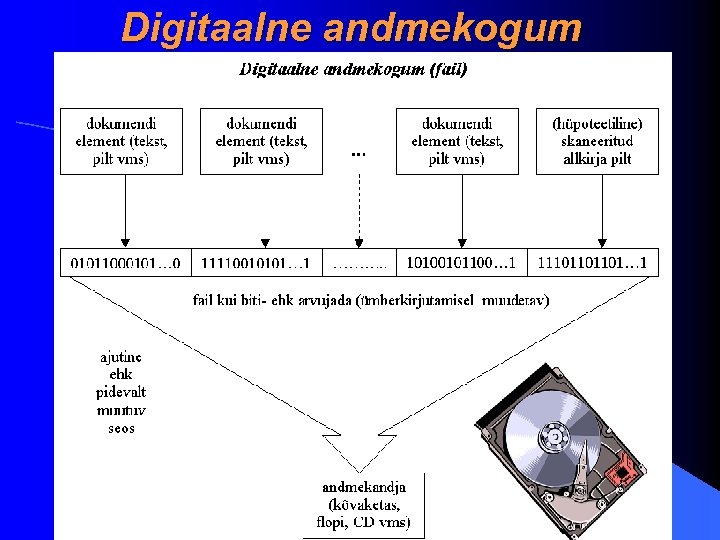

Digitaalne andmekogum

Digitaalne andmekogum

Võimalik lahendus – digiallkiri Digitaalsete teabekogumite juures on alternatiivne võimalus kasutada sellist allkirjalaadset (allkirja omadustega) mehhanismi, mis on seotud matemaatiliste seoste abil teabe (bittide) endaga, mitte selle kandjaga Seda võtet nimetatakse digitaalallkirjaks (digiallkirjaks) ehk digitaalsignatuuriks (digital signature), mis on maailmas laialt kasutusel tavaallkirja asendajana

Võimalik lahendus – digiallkiri Digitaalsete teabekogumite juures on alternatiivne võimalus kasutada sellist allkirjalaadset (allkirja omadustega) mehhanismi, mis on seotud matemaatiliste seoste abil teabe (bittide) endaga, mitte selle kandjaga Seda võtet nimetatakse digitaalallkirjaks (digiallkirjaks) ehk digitaalsignatuuriks (digital signature), mis on maailmas laialt kasutusel tavaallkirja asendajana

Digiallkirja olemus Digiallkiri (digital signature) on digidokumendile (digitaalkujul olevale andmekogumile) lisatav andmekogum, mille loob dokumendi allkirjastaja (signeerija) dokumendist ja tema ainuvalduses olevast privaatvõtmest (isiklikust võtmest) lähtudes Digiallkirja loomisel kasutatakse avaliku võtmega krüptograafia meetodeid (täpsemalt asümmeetrilist krüptoalgoritmi)

Digiallkirja olemus Digiallkiri (digital signature) on digidokumendile (digitaalkujul olevale andmekogumile) lisatav andmekogum, mille loob dokumendi allkirjastaja (signeerija) dokumendist ja tema ainuvalduses olevast privaatvõtmest (isiklikust võtmest) lähtudes Digiallkirja loomisel kasutatakse avaliku võtmega krüptograafia meetodeid (täpsemalt asümmeetrilist krüptoalgoritmi)

Krüptograafia mõiste Krüpteerimine ehk šifreerimine (encryption, encipherment) on andmete teisendamine loetamatule kujule, mille käigus kasutatakse teatud salajast võtit (key) Vastupidine tegevus on dešifreerimine (decryption, decipherment), mille käigus taastatakse algsed andmed Ilma võtit teadmata on see tegevus võimatu

Krüptograafia mõiste Krüpteerimine ehk šifreerimine (encryption, encipherment) on andmete teisendamine loetamatule kujule, mille käigus kasutatakse teatud salajast võtit (key) Vastupidine tegevus on dešifreerimine (decryption, decipherment), mille käigus taastatakse algsed andmed Ilma võtit teadmata on see tegevus võimatu

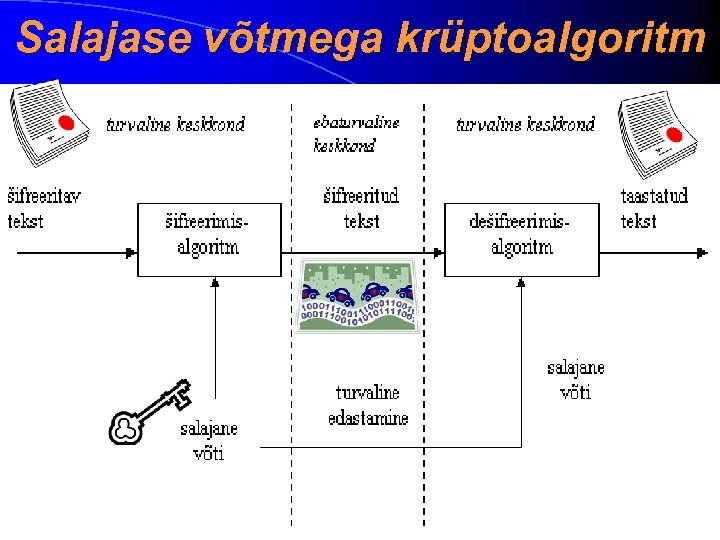

Salajase võtmega krüptoalgoritm Traditsiooniline ehk salajase võtmega krüptoalgoritm (secret key cryptoalgorithm) ehk sümmeetriline krüptoalgoritm (symmetric cryptoalgorithm), on selline, kus nii šifreerimisel kui ka dešifreerimisel kasutatakse sama (salajast) võtit Nimetatud võtet on andmete turvaiseks salvestamiseks ja nende turvaliseks edastamiseks üle mitteturvaiste võrkude kasutatud juba pikki aastakümneid (Internetis on see nt masspruukimises)

Salajase võtmega krüptoalgoritm Traditsiooniline ehk salajase võtmega krüptoalgoritm (secret key cryptoalgorithm) ehk sümmeetriline krüptoalgoritm (symmetric cryptoalgorithm), on selline, kus nii šifreerimisel kui ka dešifreerimisel kasutatakse sama (salajast) võtit Nimetatud võtet on andmete turvaiseks salvestamiseks ja nende turvaliseks edastamiseks üle mitteturvaiste võrkude kasutatud juba pikki aastakümneid (Internetis on see nt masspruukimises)

Salajase võtmega krüptoalgoritm

Salajase võtmega krüptoalgoritm

Salajase võtmega krüptoalgoritmi suur probleem Probleem: enne teabe edastamist on vaja mingite meetoditega tagada, et mõlemal osapoolel oleks olemas vaid neile teadaolev salajane võti Probleemi püüti 1970 tel aastatel lahendada ja see viis avaliku võtmega krüptoalgoritmi väljatöötamiseni

Salajase võtmega krüptoalgoritmi suur probleem Probleem: enne teabe edastamist on vaja mingite meetoditega tagada, et mõlemal osapoolel oleks olemas vaid neile teadaolev salajane võti Probleemi püüti 1970 tel aastatel lahendada ja see viis avaliku võtmega krüptoalgoritmi väljatöötamiseni

Avaliku võtmega krüptoalgoritm (public key cryptoalgorithm) ehk asümmeetriline krüptoalgoritm (asymmetric cryptoalgorithm) kasutab kahte võtit – esimese võtmega šifreeritud teave on dešifreeritav vaid teise võtmega ja vastupidi. Ühest võtmest teist ei ole võimalik leida Nimetatud võtmeid nimetatakse tavaliselt avalikuks võtmeks ja privaatvõtmeks (public and private key).

Avaliku võtmega krüptoalgoritm (public key cryptoalgorithm) ehk asümmeetriline krüptoalgoritm (asymmetric cryptoalgorithm) kasutab kahte võtit – esimese võtmega šifreeritud teave on dešifreeritav vaid teise võtmega ja vastupidi. Ühest võtmest teist ei ole võimalik leida Nimetatud võtmeid nimetatakse tavaliselt avalikuks võtmeks ja privaatvõtmeks (public and private key).

Avaliku võtmega krüptoalgoritmi kasutamine • Avaliku võtmega krüptoalgoritme saab kasutada salajaste võtmete turvalisel edastamisel üle liinide ilma füüsilise kokkusaamiseta. Ainus tingimus on siin avaliku võtme avalikkus • Avaliku võtmega krüptoalgoritme saab lisaks andmete konfidentsiaalsuse tagamisele kasutada ka nende tõestusväärtuse tagamisel. See ongi nende peamine kasutusvaldkond • Avaliku võtmega krüptoalgoritmidel põhineb digiallkirja (digisignatuuri) idee

Avaliku võtmega krüptoalgoritmi kasutamine • Avaliku võtmega krüptoalgoritme saab kasutada salajaste võtmete turvalisel edastamisel üle liinide ilma füüsilise kokkusaamiseta. Ainus tingimus on siin avaliku võtme avalikkus • Avaliku võtmega krüptoalgoritme saab lisaks andmete konfidentsiaalsuse tagamisele kasutada ka nende tõestusväärtuse tagamisel. See ongi nende peamine kasutusvaldkond • Avaliku võtmega krüptoalgoritmidel põhineb digiallkirja (digisignatuuri) idee

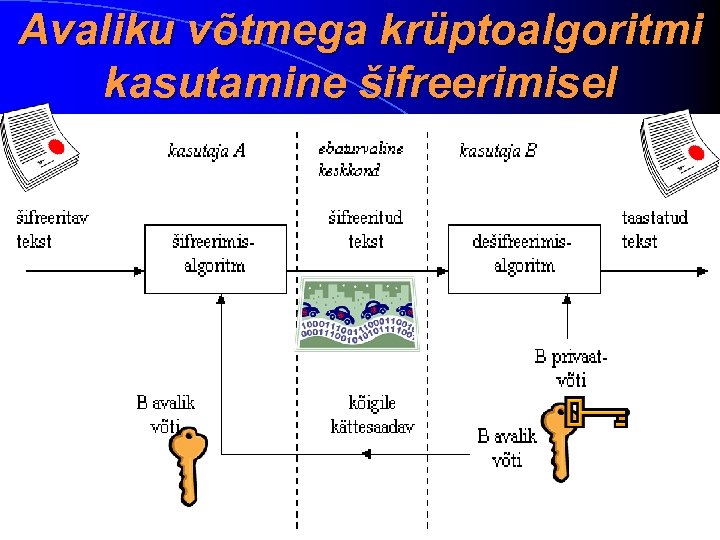

Avaliku võtmega krüptoalgoritmi kasutamine šifreerimisel

Avaliku võtmega krüptoalgoritmi kasutamine šifreerimisel

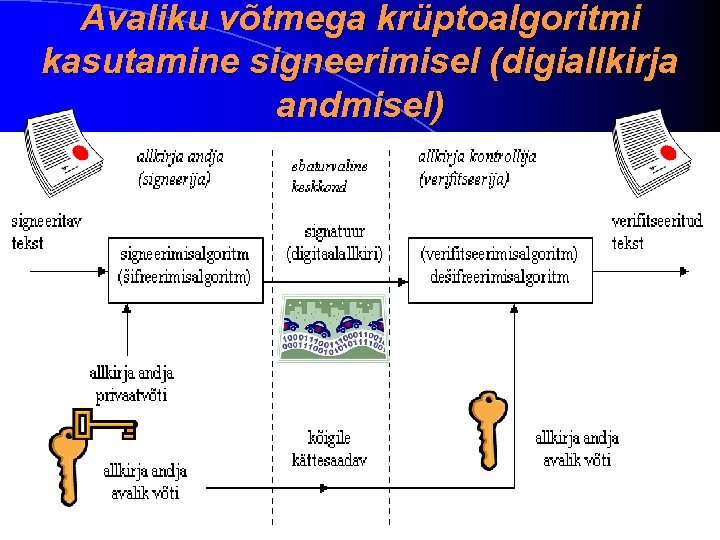

Avaliku võtmega krüptoalgoritmi kasutamine signeerimisel (digiallkirja andmisel)

Avaliku võtmega krüptoalgoritmi kasutamine signeerimisel (digiallkirja andmisel)

Digiallkirja andmise põhimõtted Digiallkirja andmiseks (ehk signeerimiseks) peab selle andjal olema (avaliku võtmega krüptoalgoritmi) võtmepaar (keypair), mis koosneb • privaatvõtmest (isiklikust võtmest) • avalikust võtmest Mõlemad võtmed on digitaalsed andmekogumid Privaatvõtmega antud digiallkirja ja saab sellele vastava avaliku võtmega verifitseerida

Digiallkirja andmise põhimõtted Digiallkirja andmiseks (ehk signeerimiseks) peab selle andjal olema (avaliku võtmega krüptoalgoritmi) võtmepaar (keypair), mis koosneb • privaatvõtmest (isiklikust võtmest) • avalikust võtmest Mõlemad võtmed on digitaalsed andmekogumid Privaatvõtmega antud digiallkirja ja saab sellele vastava avaliku võtmega verifitseerida

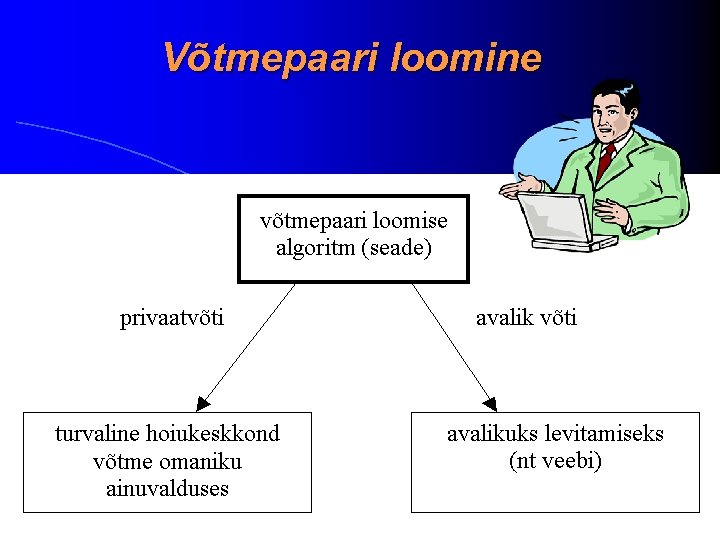

Võtmepaari loomine

Võtmepaari loomine

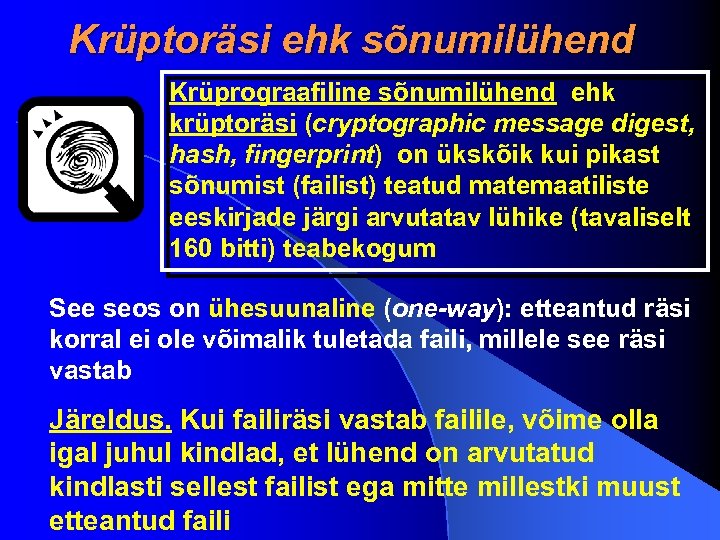

Krüptoräsi ehk sõnumilühend Krüprograafiline sõnumilühend ehk krüptoräsi (cryptographic message digest, hash, fingerprint) on ükskõik kui pikast sõnumist (failist) teatud matemaatiliste eeskirjade järgi arvutatav lühike (tavaliselt 160 bitti) teabekogum See seos on ühesuunaline (one-way): etteantud räsi korral ei ole võimalik tuletada faili, millele see räsi vastab Järeldus. Kui failiräsi vastab failile, võime olla igal juhul kindlad, et lühend on arvutatud kindlasti sellest failist ega mitte millestki muust etteantud faili

Krüptoräsi ehk sõnumilühend Krüprograafiline sõnumilühend ehk krüptoräsi (cryptographic message digest, hash, fingerprint) on ükskõik kui pikast sõnumist (failist) teatud matemaatiliste eeskirjade järgi arvutatav lühike (tavaliselt 160 bitti) teabekogum See seos on ühesuunaline (one-way): etteantud räsi korral ei ole võimalik tuletada faili, millele see räsi vastab Järeldus. Kui failiräsi vastab failile, võime olla igal juhul kindlad, et lühend on arvutatud kindlasti sellest failist ega mitte millestki muust etteantud faili

Krüptoräsi roll digiallkirjas Digiallkirja ei anta tavaliselt mitte pikale dokumendile, vaid selle dokumendist arvutatud räsile See võimaldab hoida kokku aega: pikale dokumendi allkirja andmisel võtab avaliku võtmega krüptoalgoritmi pruukimine palju aega Kuna krüptoräsi põhjal ei ole võimalik konstrueerida sõnumit, siis võime olla kindlad, et räsile antud digiallkiri on sama hea kui (pikale) dokumendile endale antu

Krüptoräsi roll digiallkirjas Digiallkirja ei anta tavaliselt mitte pikale dokumendile, vaid selle dokumendist arvutatud räsile See võimaldab hoida kokku aega: pikale dokumendi allkirja andmisel võtab avaliku võtmega krüptoalgoritmi pruukimine palju aega Kuna krüptoräsi põhjal ei ole võimalik konstrueerida sõnumit, siis võime olla kindlad, et räsile antud digiallkiri on sama hea kui (pikale) dokumendile endale antu

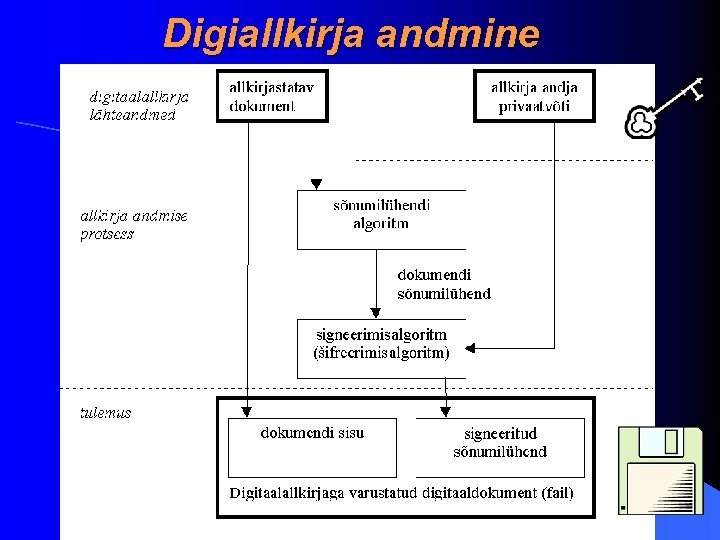

Digiallkirja andmine

Digiallkirja andmine

Digiallkirja verifitseerimine

Digiallkirja verifitseerimine

Privaatvõti ja selle kasutamine Igaüks, kel on olemas privaatvõti, saab sellega võtme omaniku nimel digiallkirju anda NB! Seega tuleb privaatvõtit hoida väga hoolsalt, vältides selle volitamatut kasutamist Vahel hoitakse seda spetsiaalses riistvaraseadmes, nt kiipkaardis (chipcard) koos krüpteerimisalgoritmiga, millest ei saa seda välja lugeda, vaid üksnes kasutada Nt Eesti ID kaart on kujundatud krüptograafilise kiipkaardina

Privaatvõti ja selle kasutamine Igaüks, kel on olemas privaatvõti, saab sellega võtme omaniku nimel digiallkirju anda NB! Seega tuleb privaatvõtit hoida väga hoolsalt, vältides selle volitamatut kasutamist Vahel hoitakse seda spetsiaalses riistvaraseadmes, nt kiipkaardis (chipcard) koos krüpteerimisalgoritmiga, millest ei saa seda välja lugeda, vaid üksnes kasutada Nt Eesti ID kaart on kujundatud krüptograafilise kiipkaardina

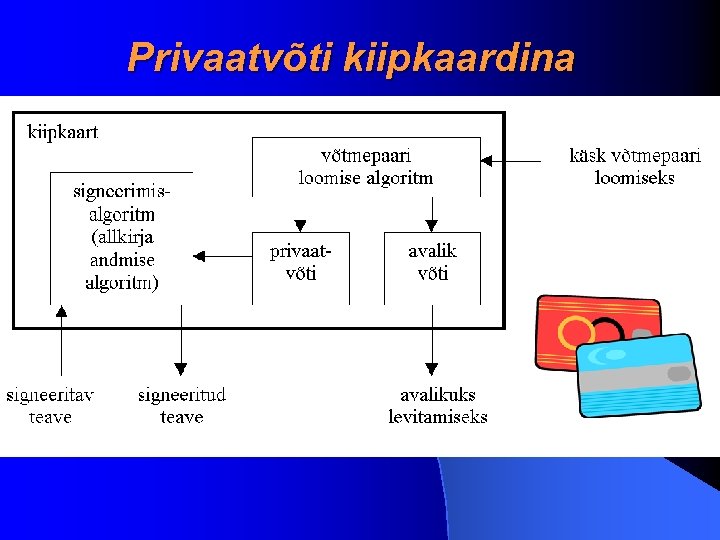

Privaatvõti kiipkaardina

Privaatvõti kiipkaardina

Sertifitseerimisteenuse vajadus Eeltoodud võte (avaliku võtmega krüptograafia) võimaldab siduda dokumendi selle andja võtmepaariga (avaliku võtmega) Meid huvitab aga dokumendi sidumine allakirjutaga (täpsemini tema isikuandmetega, nt nimega, isikukoodiga vms) Lahendus: peame siduma isiku (isikuandmed) tema avaliku võtmega (mille kaudu ta on siis seotud ka digiallkirja endaga)

Sertifitseerimisteenuse vajadus Eeltoodud võte (avaliku võtmega krüptograafia) võimaldab siduda dokumendi selle andja võtmepaariga (avaliku võtmega) Meid huvitab aga dokumendi sidumine allakirjutaga (täpsemini tema isikuandmetega, nt nimega, isikukoodiga vms) Lahendus: peame siduma isiku (isikuandmed) tema avaliku võtmega (mille kaudu ta on siis seotud ka digiallkirja endaga)

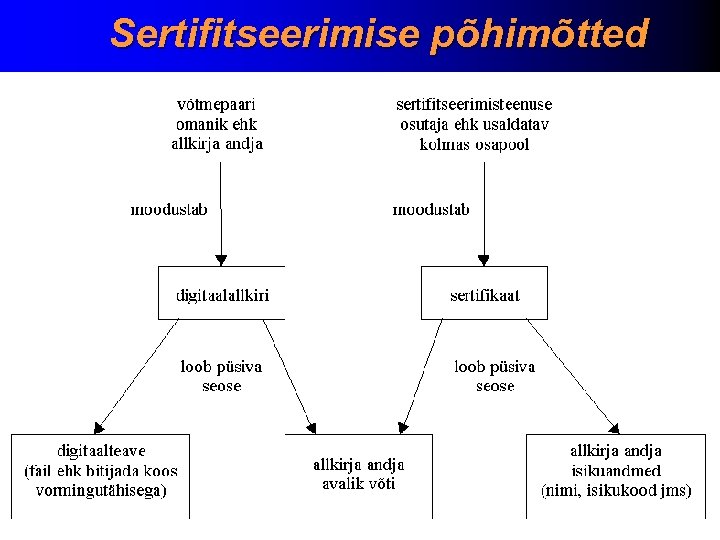

Sertifitseerimine, selle põhimõtted Isiku isikuandmete sidumist tema avaliku võtmega) nimetatakse sertifitseerimiseks (certification) Digitaaldokumenti, mis seob isikuandmed tema avaliku võtmega, nimetatakse sertifikaadiks (certificate) Sertifikaadi väljaandmisega tegelevad spetsiaalsed sertifitseerimiskeskused ehk sertifitseerimisteenuse osutajad (certification authorities, CA)

Sertifitseerimine, selle põhimõtted Isiku isikuandmete sidumist tema avaliku võtmega) nimetatakse sertifitseerimiseks (certification) Digitaaldokumenti, mis seob isikuandmed tema avaliku võtmega, nimetatakse sertifikaadiks (certificate) Sertifikaadi väljaandmisega tegelevad spetsiaalsed sertifitseerimiskeskused ehk sertifitseerimisteenuse osutajad (certification authorities, CA)

Sertifitseerimise põhimõtted

Sertifitseerimise põhimõtted

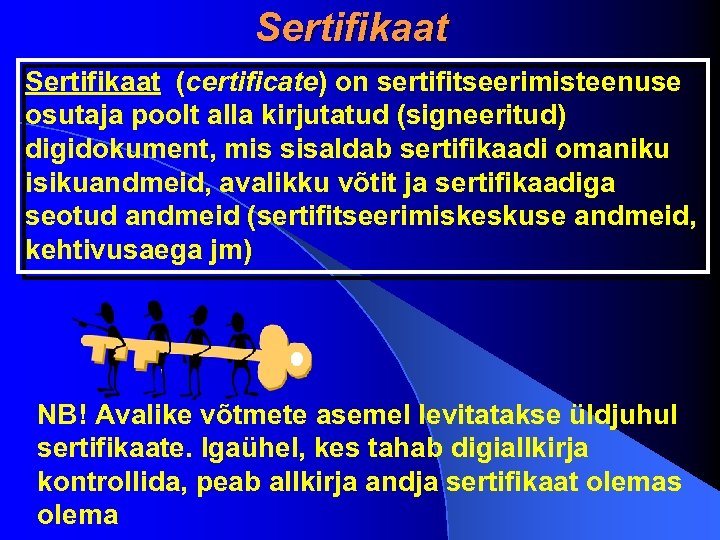

Sertifikaat (certificate) on sertifitseerimisteenuse osutaja poolt alla kirjutatud (signeeritud) digidokument, mis sisaldab sertifikaadi omaniku isikuandmeid, avalikku võtit ja sertifikaadiga seotud andmeid (sertifitseerimiskeskuse andmeid, kehtivusaega jm) NB! Avalike võtmete asemel levitatakse üldjuhul sertifikaate. Igaühel, kes tahab digiallkirja kontrollida, peab allkirja andja sertifikaat olemas olema

Sertifikaat (certificate) on sertifitseerimisteenuse osutaja poolt alla kirjutatud (signeeritud) digidokument, mis sisaldab sertifikaadi omaniku isikuandmeid, avalikku võtit ja sertifikaadiga seotud andmeid (sertifitseerimiskeskuse andmeid, kehtivusaega jm) NB! Avalike võtmete asemel levitatakse üldjuhul sertifikaate. Igaühel, kes tahab digiallkirja kontrollida, peab allkirja andja sertifikaat olemas olema

Eelnev mudel: tekkivad probleemid Lähtekoht: me ei saa välistada olukordi, kus privaatvõti (isiklik võti) väljub selle omaniku ainuvaldusest Kui see on toimunud, siis saab volitamata isik allkirja omaniku nimel (digi)allkirju anda Ainus lahendus: tuleb lubada sertifikaate tühistada Järeldus: me peame arvet pidama kõikide väljaantud sertifikaatide kehtivusaja üle ning panema igale sündmusele juurde tõestusomaduste ajalipikud

Eelnev mudel: tekkivad probleemid Lähtekoht: me ei saa välistada olukordi, kus privaatvõti (isiklik võti) väljub selle omaniku ainuvaldusest Kui see on toimunud, siis saab volitamata isik allkirja omaniku nimel (digi)allkirju anda Ainus lahendus: tuleb lubada sertifikaate tühistada Järeldus: me peame arvet pidama kõikide väljaantud sertifikaatide kehtivusaja üle ning panema igale sündmusele juurde tõestusomaduste ajalipikud

Lahendus probleemile: kaks vajalikku mehhanismi Lahenduseks vajalik nõue (dokumentide pikaajalise tõestusväärtuse nõue): kord digiallkirjaga varustatud dokumendi ehtsust võib sageli olla vajalik tõestada veel pikka aega kauges tulevikus Järeldus: tuleb kasutada mehhanisme, mis • võimaldavad hiljem tõestada sertifikaatide kehtivust mingil varasemal ajahetkel (kehtivuskinnitus, harva ka tühistuslist) • võimaldavad hiljem tuvastada dokumentide signeerimisaega (ajatempel)

Lahendus probleemile: kaks vajalikku mehhanismi Lahenduseks vajalik nõue (dokumentide pikaajalise tõestusväärtuse nõue): kord digiallkirjaga varustatud dokumendi ehtsust võib sageli olla vajalik tõestada veel pikka aega kauges tulevikus Järeldus: tuleb kasutada mehhanisme, mis • võimaldavad hiljem tõestada sertifikaatide kehtivust mingil varasemal ajahetkel (kehtivuskinnitus, harva ka tühistuslist) • võimaldavad hiljem tuvastada dokumentide signeerimisaega (ajatempel)

Esimene mehhanism: ajatempel Ajatempel (time-stamp) on andmekogumile (dokumendile, failile vm) lisatud täiendav andmekogum, mis võimaldab selle loomisaega võrrelda teiste andmekogumite loomisaegadega (signeerimisaegadega) Ajatempleid väljastavad kindla funktsiooniga ajatemplikeskused ehk ajatempliteenuse osutajad (time-stamping authorities) Järjekordse ajatempli arvutab ajatempli teenuse osutaja kahest allikast: • talle saadetud andmekogumist • eelmisest väljaantud ajatemplist

Esimene mehhanism: ajatempel Ajatempel (time-stamp) on andmekogumile (dokumendile, failile vm) lisatud täiendav andmekogum, mis võimaldab selle loomisaega võrrelda teiste andmekogumite loomisaegadega (signeerimisaegadega) Ajatempleid väljastavad kindla funktsiooniga ajatemplikeskused ehk ajatempliteenuse osutajad (time-stamping authorities) Järjekordse ajatempli arvutab ajatempli teenuse osutaja kahest allikast: • talle saadetud andmekogumist • eelmisest väljaantud ajatemplist

Ajatempli põhimõtted Selline aheldamise võte võimaldab tekitada olukorra, kus juba väljaantud ajatemplite vahele ei saa hiljem välja anda uut ajatemplit ja juba väljaantud ajatempleid ei saa muuta: • kõik ajatemplid, nende väljastamise reeglid ja kasutatavad algoritmid on avalikud • Ajatempliteenuse osutajaga võetakse ühendust onlainis digiallkirja andmise hetkel

Ajatempli põhimõtted Selline aheldamise võte võimaldab tekitada olukorra, kus juba väljaantud ajatemplite vahele ei saa hiljem välja anda uut ajatemplit ja juba väljaantud ajatempleid ei saa muuta: • kõik ajatemplid, nende väljastamise reeglid ja kasutatavad algoritmid on avalikud • Ajatempliteenuse osutajaga võetakse ühendust onlainis digiallkirja andmise hetkel

Esmapilgul kõlbav mehhanism: sertifikaatide tühistuslist Sertifikaatide tühistuslisti (certificates’ revocation list) võiks pidada sertifitseerimiskeskus, sinnasaaks kanda andmed kõikide väljaantud sertifikaatide kohta, mida saaks hiljem onlainis kontrollida Sellise listi olemasolu võimaldaks onlainis kontrollida (ja vahel ka tõestada) sertifikaatide kehtivust mingil varasemal ajahetkel Miks säärane lahendus on ikkagi väga ebasobiv?

Esmapilgul kõlbav mehhanism: sertifikaatide tühistuslist Sertifikaatide tühistuslisti (certificates’ revocation list) võiks pidada sertifitseerimiskeskus, sinnasaaks kanda andmed kõikide väljaantud sertifikaatide kohta, mida saaks hiljem onlainis kontrollida Sellise listi olemasolu võimaldaks onlainis kontrollida (ja vahel ka tõestada) sertifikaatide kehtivust mingil varasemal ajahetkel Miks säärane lahendus on ikkagi väga ebasobiv?

Tühistuslisti suured puudused • Dokumendi allkirja õigsuse kontrollimiseks on vaja sooritada onlain-päring sertifitseerimiskeskusse või mujale • Raskused juhul, kui sertifitseerimiskeskus on oma tegevuse lõpetanud (dokument peab kehtima jääma, mitte õhku rippuma!) • Kui sertifikaate on välja antud palju, siis on listi pidamine ja sellest teabe otsimine mahukas töö — ta vajab väga suure läbilaskevõimega infosüsteeme (iga kirja kontrollimise e verifitseerimise juures tehakse üks onlain-päring!) Dokumendi verifitseeritavus võiks säilida koos dokumendi endaga, mitte sellest lahus! Järeldus: tühistuslist ei eobi e-maailma!

Tühistuslisti suured puudused • Dokumendi allkirja õigsuse kontrollimiseks on vaja sooritada onlain-päring sertifitseerimiskeskusse või mujale • Raskused juhul, kui sertifitseerimiskeskus on oma tegevuse lõpetanud (dokument peab kehtima jääma, mitte õhku rippuma!) • Kui sertifikaate on välja antud palju, siis on listi pidamine ja sellest teabe otsimine mahukas töö — ta vajab väga suure läbilaskevõimega infosüsteeme (iga kirja kontrollimise e verifitseerimise juures tehakse üks onlain-päring!) Dokumendi verifitseeritavus võiks säilida koos dokumendi endaga, mitte sellest lahus! Järeldus: tühistuslist ei eobi e-maailma!

Sobiv teine mehhanism: kehtivuskinnitus Kehtivuskinnituse saamine on digitõestuse saamine, et digiallkiri on moodustatud kehtivas sertifikaadis sisalduvale avalikule võtmele vastava privaatvõtmega Kujutab endast onlain-teenust, mis töötab iga sertifitseerimisteenuse osutaja juures Võimaldab üle saada tühistuslisti puudustest Ajalooliselt on seda nimetatud ka elektroonilise notari kinnituseks

Sobiv teine mehhanism: kehtivuskinnitus Kehtivuskinnituse saamine on digitõestuse saamine, et digiallkiri on moodustatud kehtivas sertifikaadis sisalduvale avalikule võtmele vastava privaatvõtmega Kujutab endast onlain-teenust, mis töötab iga sertifitseerimisteenuse osutaja juures Võimaldab üle saada tühistuslisti puudustest Ajalooliselt on seda nimetatud ka elektroonilise notari kinnituseks

Kehtivuskinnituse võtmine tehakse onlainis ja tavaliselt vahetult pärast digiallkirja andmist. Selle eemärk on varustada digidokument vastava lisarekvisiidiga Kehtivuskinnituse olemasolu (allkirja sabas) tõestab, et dokumendile kantud digiallkiri on tehtud dokumendi signeerimisel kehtiva sertifikaadi baasil NB! Peale seda ei ole vaja digiallkirja verifitseerimiseks teha enam mingeid onlainpäringuid ega vajalik mingit võrguühendust!

Kehtivuskinnituse võtmine tehakse onlainis ja tavaliselt vahetult pärast digiallkirja andmist. Selle eemärk on varustada digidokument vastava lisarekvisiidiga Kehtivuskinnituse olemasolu (allkirja sabas) tõestab, et dokumendile kantud digiallkiri on tehtud dokumendi signeerimisel kehtiva sertifikaadi baasil NB! Peale seda ei ole vaja digiallkirja verifitseerimiseks teha enam mingeid onlainpäringuid ega vajalik mingit võrguühendust!

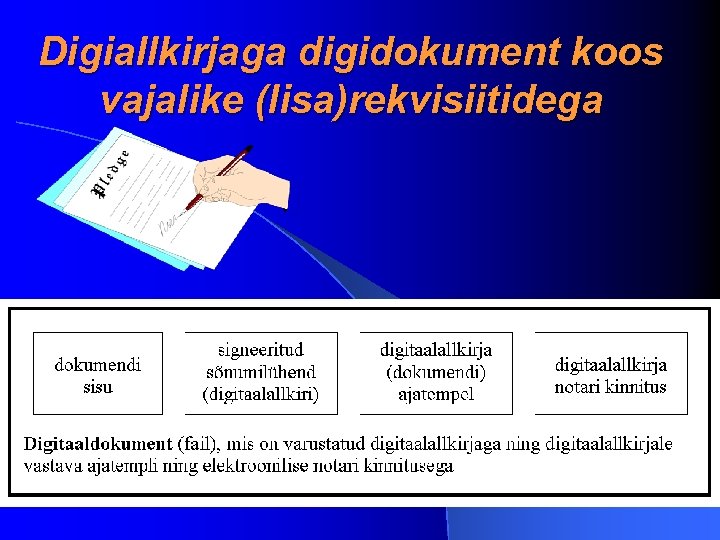

Digiallkirjaga digidokument koos vajalike (lisa)rekvisiitidega

Digiallkirjaga digidokument koos vajalike (lisa)rekvisiitidega

Sertifitseerimise infrastruktuur (certification infrastructure) ehk avaliku võtme infrastruktuur (public key infrastructure, PKI) kujutab endast digiallkirja andmiseks ja kontrollimiseks vajaminevaid teenuseid, mida on neli: • sertifitseerimisteenus • ajatempli teenus • kehtivuskinnituse teenus • teenuste korraldamise ja koordineerimise teenus (tavaliselt riiklik) Digiallkirja turvaliseks andmiseks on hädavajalik kõigi nelja teenuse toimimine

Sertifitseerimise infrastruktuur (certification infrastructure) ehk avaliku võtme infrastruktuur (public key infrastructure, PKI) kujutab endast digiallkirja andmiseks ja kontrollimiseks vajaminevaid teenuseid, mida on neli: • sertifitseerimisteenus • ajatempli teenus • kehtivuskinnituse teenus • teenuste korraldamise ja koordineerimise teenus (tavaliselt riiklik) Digiallkirja turvaliseks andmiseks on hädavajalik kõigi nelja teenuse toimimine

Andmekogum (dokument) ja vorming Digitaalne andmekogum— informatsiooni esitus bitijadana, st jadana, mis koosneb märkidest 0 ja 1. (arvutis nimetatakse neid kogumeid tihti failideks) Vorming (format) — eeskiri andmete tõlgendamiseks kas vahetult informatsiooniks või mingiks traditsiooniliseks vahepealseks esituseks ehk teabe liigiks (tekst, pilt, heli, video) Igasugune informatsioon on arvutites (infotehnilistes seadmetes) esitatud alati digitaalkujul kindlates kokkuleppelistes vormingutes kogumitena (failidena)

Andmekogum (dokument) ja vorming Digitaalne andmekogum— informatsiooni esitus bitijadana, st jadana, mis koosneb märkidest 0 ja 1. (arvutis nimetatakse neid kogumeid tihti failideks) Vorming (format) — eeskiri andmete tõlgendamiseks kas vahetult informatsiooniks või mingiks traditsiooniliseks vahepealseks esituseks ehk teabe liigiks (tekst, pilt, heli, video) Igasugune informatsioon on arvutites (infotehnilistes seadmetes) esitatud alati digitaalkujul kindlates kokkuleppelistes vormingutes kogumitena (failidena)

Vorming ja tähendus, I Vorming (kokkuleppeline vorming) annab andmetele (andmekogumine, dokumendile) tähenduse Arvutite ja digiandmetega seotud kontekstis on vorming eeskiri, kuidas mingi valdkonna informatsioon on esitatud digikujul ehk bitijoruna Näiteks: • Tekstikujul teabe vormingud: DOC, RTF, TXT, WP jne • Pildikujul teabe vormingud: GIF, JPG , TIFF, BMP jne • Heli vormingud: WAv, AU, MP 3, RM jne • Video vormingud: MPG (MPEG), RM, AVI jne

Vorming ja tähendus, I Vorming (kokkuleppeline vorming) annab andmetele (andmekogumine, dokumendile) tähenduse Arvutite ja digiandmetega seotud kontekstis on vorming eeskiri, kuidas mingi valdkonna informatsioon on esitatud digikujul ehk bitijoruna Näiteks: • Tekstikujul teabe vormingud: DOC, RTF, TXT, WP jne • Pildikujul teabe vormingud: GIF, JPG , TIFF, BMP jne • Heli vormingud: WAv, AU, MP 3, RM jne • Video vormingud: MPG (MPEG), RM, AVI jne

Vorming ja tähendus, II Erinevaid vorminguid toetavad arvutis erinevad programmid (tarkvaravahendid), mis lubavad teavet salvestada, inimesele kogetavaks teha (nt näidata), muuta jm Lõppkasutaja ei tea tavaliselt vormingu ”hingeelust” mitte midagi, ta seostab seda teatud tarkvaratootega, mis suudab teatud faili ”lugeda” Lõppkasutaja näeb tihti vaid ekraanipilti ehk adekvaatkuva (WYSIWYG – What You See Is What You Get)

Vorming ja tähendus, II Erinevaid vorminguid toetavad arvutis erinevad programmid (tarkvaravahendid), mis lubavad teavet salvestada, inimesele kogetavaks teha (nt näidata), muuta jm Lõppkasutaja ei tea tavaliselt vormingu ”hingeelust” mitte midagi, ta seostab seda teatud tarkvaratootega, mis suudab teatud faili ”lugeda” Lõppkasutaja näeb tihti vaid ekraanipilti ehk adekvaatkuva (WYSIWYG – What You See Is What You Get)

Nõuded digiallkirjastatava dokumendi vormingule Digiallkiri on infotehniliselt seotud bitijadaga, kuid olemuse poolest tuleb ta siduda dokumendi sisuga (tekst, pilt, hüpertekst vm) Järeldus: digiallkirjaga varustatud dokumendil peab olema ühene tähendus: bitijada ei tohi saada interpreteerida mitut moodi Kaks kohustuslikku tingimust: • Kasutatava failivormingu kirjeldus peab olema avalik • Dokumendi sees peab olema viide vormingule

Nõuded digiallkirjastatava dokumendi vormingule Digiallkiri on infotehniliselt seotud bitijadaga, kuid olemuse poolest tuleb ta siduda dokumendi sisuga (tekst, pilt, hüpertekst vm) Järeldus: digiallkirjaga varustatud dokumendil peab olema ühene tähendus: bitijada ei tohi saada interpreteerida mitut moodi Kaks kohustuslikku tingimust: • Kasutatava failivormingu kirjeldus peab olema avalik • Dokumendi sees peab olema viide vormingule

Sobivad vormingud: näited Sobivad kõik, mille kirjeldused on avalikud ja üheselt mõistetavad; tekstivormingutest nt: • HTML (veebis kasutatav märgiskeel, vajalik viide versioonile) • XML (suure tulevikuga märgiskeel, märgised on erinevalt HTMList semantika-, mitte süntaktikapõhised, mis loob suured võimalused • RTF (Rich Text Format), praegu laiali kasutusel tekstivorming • ASCII (piirartud võimalustega “vana hea” tegija)

Sobivad vormingud: näited Sobivad kõik, mille kirjeldused on avalikud ja üheselt mõistetavad; tekstivormingutest nt: • HTML (veebis kasutatav märgiskeel, vajalik viide versioonile) • XML (suure tulevikuga märgiskeel, märgised on erinevalt HTMList semantika-, mitte süntaktikapõhised, mis loob suured võimalused • RTF (Rich Text Format), praegu laiali kasutusel tekstivorming • ASCII (piirartud võimalustega “vana hea” tegija)

Mittesobiv vorming: Mircosofti DOC Peapuudus: vormingu kirjeldus ei ole avalik (küsige Microsoftilt, miks. . . ) • iga MS Office’il on oma teistest erinev DOC vorming, failist reeglina see ei selgu, millist on soovitud kasutada • saab koostada dokumendi, mille kuvand (adekvaatkuva) on igas erinevates Office’i versioonides drastiliselt erineb • saab koostada dokumendi, mille kuvand sõltub arvutist, kellaajast jpt asjadest • dokument võib sisaldada kasutaja eest peidetud osi, mida kuvandis ei näidata üldse

Mittesobiv vorming: Mircosofti DOC Peapuudus: vormingu kirjeldus ei ole avalik (küsige Microsoftilt, miks. . . ) • iga MS Office’il on oma teistest erinev DOC vorming, failist reeglina see ei selgu, millist on soovitud kasutada • saab koostada dokumendi, mille kuvand (adekvaatkuva) on igas erinevates Office’i versioonides drastiliselt erineb • saab koostada dokumendi, mille kuvand sõltub arvutist, kellaajast jpt asjadest • dokument võib sisaldada kasutaja eest peidetud osi, mida kuvandis ei näidata üldse

Õiguslik reguleerimine Digiallkirja juures vajavad õiguslikult reguleerimist: • tingimused, millele peab vastama võtmepaar • kes ja kuidas saavad teha sertifitseerimist • kes ja kuidas annavad välja ajatempleid • kes korraldab nimetatud tegevusi ja peab järelevalvet

Õiguslik reguleerimine Digiallkirja juures vajavad õiguslikult reguleerimist: • tingimused, millele peab vastama võtmepaar • kes ja kuidas saavad teha sertifitseerimist • kes ja kuidas annavad välja ajatempleid • kes korraldab nimetatud tegevusi ja peab järelevalvet

Digiallkiri ja Eesti, I 1. Digitaalallkirja seadus võeti Riigikogus vastu 8. märtsil 2000 ja jõustus sama aasta 15. detsembril 2. Ajatempliteenus on selle järgi digiallkirjaga lahutamatult seotud 3. Nii sertifitseerimisteenus kui ka ajatempliteenus on delegeeritud erasektorile 4. 15. detsembril 2000 sai valmis digiallkirja toetav infrastruktuur

Digiallkiri ja Eesti, I 1. Digitaalallkirja seadus võeti Riigikogus vastu 8. märtsil 2000 ja jõustus sama aasta 15. detsembril 2. Ajatempliteenus on selle järgi digiallkirjaga lahutamatult seotud 3. Nii sertifitseerimisteenus kui ka ajatempliteenus on delegeeritud erasektorile 4. 15. detsembril 2000 sai valmis digiallkirja toetav infrastruktuur

Digiallkiri ja Eesti, II 5. Sertifitseerimise riiklikku registrit peab Majandus- ja Kommunikatsiooniministeerium ja see peab arvet sertifitseerimisteenuse osutajate ja ajatempliteenuse osutajate üle, mis on delegeeritud erasektorile 6. Sama register koordineerib ajatempli teenuse osutajatempleid, tehes need omavahel võrreldavaks

Digiallkiri ja Eesti, II 5. Sertifitseerimise riiklikku registrit peab Majandus- ja Kommunikatsiooniministeerium ja see peab arvet sertifitseerimisteenuse osutajate ja ajatempliteenuse osutajate üle, mis on delegeeritud erasektorile 6. Sama register koordineerib ajatempli teenuse osutajatempleid, tehes need omavahel võrreldavaks

Digitaalallkiri ja Eesti, III 7. 2001. aasta veebruaris võttis Vabariigi Valitsus vastu määruse “Asjaajamiskorra ühtsed alused”, mis lubab avalikus sektoris kasutada paberkandjal dokumentide kõrval ka digiallkirjaga varustatud digidokumente 8. Oktoobris 2001 registreeriti sertifitseerimise riiklikus registris esimene sertifitseerimisteenuse osutaja – Sertifitseerimiskeskuse AS

Digitaalallkiri ja Eesti, III 7. 2001. aasta veebruaris võttis Vabariigi Valitsus vastu määruse “Asjaajamiskorra ühtsed alused”, mis lubab avalikus sektoris kasutada paberkandjal dokumentide kõrval ka digiallkirjaga varustatud digidokumente 8. Oktoobris 2001 registreeriti sertifitseerimise riiklikus registris esimene sertifitseerimisteenuse osutaja – Sertifitseerimiskeskuse AS

Digitaalallkiri ja Eesti, IV 9. 2002. aasta algul hakati välja andma ID kaarte: turvalisi digitaalallkirja andmise vahendeid. Praegu on välja antud üle 500 tuhande kaardi 10. 2002 oktoobri algul tuli Sertifitseerimiskeskuse AS välja digitaalallkirja praktilise teenusega Digi. Doc 1. (viited http: //www. id. ee/)

Digitaalallkiri ja Eesti, IV 9. 2002. aasta algul hakati välja andma ID kaarte: turvalisi digitaalallkirja andmise vahendeid. Praegu on välja antud üle 500 tuhande kaardi 10. 2002 oktoobri algul tuli Sertifitseerimiskeskuse AS välja digitaalallkirja praktilise teenusega Digi. Doc 1. (viited http: //www. id. ee/)

Digi. DOC + ID kaart vs muud süsteemid? Fakt: maailmas on olemas palju avaliku võtmega algoritmile toetavaid süsteeme, mis kaitsevad terviklust (tõestusväärtust) ja sisaldavad vahel ka sertifikaate 1. Näited: PGP, serverite sertifikaadid jms 2. Nende kõigi põhiprobleem: ei ole evitatud (mugavat ja toimivat) sertifikaatide tühistussüsteemi 3. Järeldus: need süsteemid õigulikku tähendust omavate digiallkirjade andmiseks ei

Digi. DOC + ID kaart vs muud süsteemid? Fakt: maailmas on olemas palju avaliku võtmega algoritmile toetavaid süsteeme, mis kaitsevad terviklust (tõestusväärtust) ja sisaldavad vahel ka sertifikaate 1. Näited: PGP, serverite sertifikaadid jms 2. Nende kõigi põhiprobleem: ei ole evitatud (mugavat ja toimivat) sertifikaatide tühistussüsteemi 3. Järeldus: need süsteemid õigulikku tähendust omavate digiallkirjade andmiseks ei

Digiallkiri vs omakäeline allkiri: omadused Müüt: digitaalallkiri on palju ebaturvalisem kui omakäeline paberdokumendile kantud allkiri ja sellega kaasnevad suured ohud Tegelikkus on risti vastupidine: digiallkiri on hoopiski oluliselt turvalisem kui omakäeline paberdokumendile kantud allkiri Digiallkiri loob juurde küll paar uut tüüpi ohtu, kuid kaotab suure hulga paberdokumentidest tuntud ohtusid, mis need üles kaaluvad

Digiallkiri vs omakäeline allkiri: omadused Müüt: digitaalallkiri on palju ebaturvalisem kui omakäeline paberdokumendile kantud allkiri ja sellega kaasnevad suured ohud Tegelikkus on risti vastupidine: digiallkiri on hoopiski oluliselt turvalisem kui omakäeline paberdokumendile kantud allkiri Digiallkiri loob juurde küll paar uut tüüpi ohtu, kuid kaotab suure hulga paberdokumentidest tuntud ohtusid, mis need üles kaaluvad

Digiallkirja eelised, I 1. Alati võib olla kindel, et digiallkirjas sisalduvale nimele vastab tõepoolest füüsiline isik, kel on olemas riigis kehtiv identiteet. Seda on alati usaldatav osapool — sertifitseerimisteenuse osutaja — kontrollinud ja isiku tuvastanud Paberdokumendi ja omakäelise allkirjaga see nii ei ole — seal saab igaüks suvalise nime allkirja anda ja dokumendist ning allkirjast ei selgu, kas selline isik üldse leiduv või mitte. See vajab eriuuringuid ning täiendavat teavet

Digiallkirja eelised, I 1. Alati võib olla kindel, et digiallkirjas sisalduvale nimele vastab tõepoolest füüsiline isik, kel on olemas riigis kehtiv identiteet. Seda on alati usaldatav osapool — sertifitseerimisteenuse osutaja — kontrollinud ja isiku tuvastanud Paberdokumendi ja omakäelise allkirjaga see nii ei ole — seal saab igaüks suvalise nime allkirja anda ja dokumendist ning allkirjast ei selgu, kas selline isik üldse leiduv või mitte. See vajab eriuuringuid ning täiendavat teavet

Digiallkirja eelised, II 2. Digiokument on allkirjastatud tõesti selle isiku poolt, kelle nimi digiallkirjas — täpsemalt sellele lisanduvas kehtivuskinnituses leiduvas sertifikaadis — sisaldub. Vaid erandjuhul, kui privaatvõti on väljunud selle kasutaja ainuvaldusest, ei pea see paika Paberdokumendil kasutatavat omakäelist allkirja saab seevastu pika harjutamise peale küllalt hästi järgi teha, nii et ka käekirjaeksperdil on seda raske tuvastada

Digiallkirja eelised, II 2. Digiokument on allkirjastatud tõesti selle isiku poolt, kelle nimi digiallkirjas — täpsemalt sellele lisanduvas kehtivuskinnituses leiduvas sertifikaadis — sisaldub. Vaid erandjuhul, kui privaatvõti on väljunud selle kasutaja ainuvaldusest, ei pea see paika Paberdokumendil kasutatavat omakäelist allkirja saab seevastu pika harjutamise peale küllalt hästi järgi teha, nii et ka käekirjaeksperdil on seda raske tuvastada

Digiallkirja eelised, III 3. Alati saab absoluutselt kindlalt väita, et peale allkirja andmist ei ole digiallkirjaga varustatud digidokumenti enam muudetud. Seda tagavad digiallkirja aluseks olevad matemaatilised seosed Paberdokumendil kasutatakse selle välistamiseks spetsiaalseid võtteid, kuid siiski on tihti võimalik allakirjutatud dokumendile midagi veel lisada; seda eriti blankettide puhul

Digiallkirja eelised, III 3. Alati saab absoluutselt kindlalt väita, et peale allkirja andmist ei ole digiallkirjaga varustatud digidokumenti enam muudetud. Seda tagavad digiallkirja aluseks olevad matemaatilised seosed Paberdokumendil kasutatakse selle välistamiseks spetsiaalseid võtteid, kuid siiski on tihti võimalik allakirjutatud dokumendile midagi veel lisada; seda eriti blankettide puhul

Digiallkirja eelised, IV 4. Alati on võimalik kindlalt ja täpselt saada teada aega, millal dokumendile digiallkiri on antud. Ajatempel on digitaalallkirja lahutamatu osa Paberdokumendile kantud omakäelisel allkirjal seda omadust ei ole; reeglina võib allkirja kõrvale kirjutada suvalise kuupäeva. Ainus võimalus on kasutada tunnistajate või usaldatava kolmanda osapoole abi Väidetu kehtib muidugi vaid siis, kui meil on olemas korralik sertifitseerimise infrastruktuur ning usaldusväärne tarkvara

Digiallkirja eelised, IV 4. Alati on võimalik kindlalt ja täpselt saada teada aega, millal dokumendile digiallkiri on antud. Ajatempel on digitaalallkirja lahutamatu osa Paberdokumendile kantud omakäelisel allkirjal seda omadust ei ole; reeglina võib allkirja kõrvale kirjutada suvalise kuupäeva. Ainus võimalus on kasutada tunnistajate või usaldatava kolmanda osapoole abi Väidetu kehtib muidugi vaid siis, kui meil on olemas korralik sertifitseerimise infrastruktuur ning usaldusväärne tarkvara

Digiallkirja esimene tõsine puudus Digiallkirja andmise õigus on varastatav koos privaatvõtmega – tuleb hoolega jälgida, et privaatvõti ei väljuks allkirja andja ainuvaldusest Tegemist on olulisima ja tõsiseima riskiga digiallkirja kasutamise juures Selle vastu võideldakse mitmete erimeetoditega (ja risk on viidud väga väikeseks)

Digiallkirja esimene tõsine puudus Digiallkirja andmise õigus on varastatav koos privaatvõtmega – tuleb hoolega jälgida, et privaatvõti ei väljuks allkirja andja ainuvaldusest Tegemist on olulisima ja tõsiseima riskiga digiallkirja kasutamise juures Selle vastu võideldakse mitmete erimeetoditega (ja risk on viidud väga väikeseks)

Digiallkirja teine tõsine puudus Kui ei piirata allkirjastatava dokumendi vormingut, siis erinevad keskkonnad võivad dokumenti näidata erinevalt, st ei ole üheselt selge, millisele dokumendile (adekvaatkuvale) on allkiri antud Sellele on lihtne vasturohi: kasutada tuntud ja avaliku kirjeldusega failivorminguid, mis säärased vaidlused välistavad

Digiallkirja teine tõsine puudus Kui ei piirata allkirjastatava dokumendi vormingut, siis erinevad keskkonnad võivad dokumenti näidata erinevalt, st ei ole üheselt selge, millisele dokumendile (adekvaatkuvale) on allkiri antud Sellele on lihtne vasturohi: kasutada tuntud ja avaliku kirjeldusega failivorminguid, mis säärased vaidlused välistavad

Digiallkirja kolmas (tõsine) puudus? (kui üldse puudus? ) Digiallkirjastatud digidokument peab jääma kogu elutsükli lõpuni digitaalseks. Seda ei saa koos allkirjaga välja printida nii, et tõstusväärtuse omadus paika jääks See ei ole tegelikult puudus, see on eripära – milleks meile digimaailmas tagasipöördumine paberi juurde? Tõsiasi: digidokumendid ja paberdokumendid elavad kumbki oma sõltumatut elu

Digiallkirja kolmas (tõsine) puudus? (kui üldse puudus? ) Digiallkirjastatud digidokument peab jääma kogu elutsükli lõpuni digitaalseks. Seda ei saa koos allkirjaga välja printida nii, et tõstusväärtuse omadus paika jääks See ei ole tegelikult puudus, see on eripära – milleks meile digimaailmas tagasipöördumine paberi juurde? Tõsiasi: digidokumendid ja paberdokumendid elavad kumbki oma sõltumatut elu

Digiallkirja andmise protsess Sisaldab järgmisi tegevusi (ajalises järjestuses): • digiallkirja (allkirja toetava) tarkvara valimine • allkirja andmine • allkirja verifitseerimine • sertifikaadi peatamine ja tühistamine

Digiallkirja andmise protsess Sisaldab järgmisi tegevusi (ajalises järjestuses): • digiallkirja (allkirja toetava) tarkvara valimine • allkirja andmine • allkirja verifitseerimine • sertifikaadi peatamine ja tühistamine

Digiallkirja tarkvara valimise näpunäiteid eelistage sõltumatute ekspertide soovitatud tarkvara • eelistage tarkvara, mis on turul juba kaua olemas olnud • Hetkel ei ole Digi. DOCil erilisi konkurente Samas on Digi. DOC pigem standard kui tarkvara. Ehk alati tuleb eelistada üldusaldatavat tarkvara

Digiallkirja tarkvara valimise näpunäiteid eelistage sõltumatute ekspertide soovitatud tarkvara • eelistage tarkvara, mis on turul juba kaua olemas olnud • Hetkel ei ole Digi. DOCil erilisi konkurente Samas on Digi. DOC pigem standard kui tarkvara. Ehk alati tuleb eelistada üldusaldatavat tarkvara

Allkirja andmise näpunäiteid • • • kasutage viirusetõrjetarkvara automaatset uundamist vähemalt kord päevas kontrollige enne digiallkirja andmist arvutit viirusetõrjeprogrammiga (kui ei ole peal automaatkontrolli kõikidele toimingutele) hoidke kaarti kaardilugejas vaid vahetult allkirja andmise ajal, ei enne ega pärast (võtke ajatempel ja kehtivuskinnitus võimalikult kohe peale allkirja andmist) (ärge levitage digiallkirjaga digitaaldokumente, millele ei ole võetud kehtivuskinnitust)

Allkirja andmise näpunäiteid • • • kasutage viirusetõrjetarkvara automaatset uundamist vähemalt kord päevas kontrollige enne digiallkirja andmist arvutit viirusetõrjeprogrammiga (kui ei ole peal automaatkontrolli kõikidele toimingutele) hoidke kaarti kaardilugejas vaid vahetult allkirja andmise ajal, ei enne ega pärast (võtke ajatempel ja kehtivuskinnitus võimalikult kohe peale allkirja andmist) (ärge levitage digiallkirjaga digitaaldokumente, millele ei ole võetud kehtivuskinnitust)

Allkirja verifitseerimise näpunäiteid • • • kasutage viirusetõrjetarkvara automaatset uundamist vähemalt kord päevas kontrollige enne digiallkirja andmist arvutit viirusetõrjeprogrammiga (kui ei ole peal automaatkontrolli kõikidele toimingutele) kui digiallkirja verifitseerimine nurjub, siis on tegemist kas võltsinguga (harva) või juhusliku veaga mõnes failis (tavaliselt) – Teil on mõistlik sellest teavitada (nt meilitsi) allkirja andjat verifitseerige (kontrollige) digiallkiri kindlasti enne dokumendi sisu vaatamist (ärge aktsepteerige digitaalallkirju, millel ei ole kehtivuskinnitust)

Allkirja verifitseerimise näpunäiteid • • • kasutage viirusetõrjetarkvara automaatset uundamist vähemalt kord päevas kontrollige enne digiallkirja andmist arvutit viirusetõrjeprogrammiga (kui ei ole peal automaatkontrolli kõikidele toimingutele) kui digiallkirja verifitseerimine nurjub, siis on tegemist kas võltsinguga (harva) või juhusliku veaga mõnes failis (tavaliselt) – Teil on mõistlik sellest teavitada (nt meilitsi) allkirja andjat verifitseerige (kontrollige) digiallkiri kindlasti enne dokumendi sisu vaatamist (ärge aktsepteerige digitaalallkirju, millel ei ole kehtivuskinnitust)

Sertifikaadi peatamise näpunäiteid • peatage alati sertifikaat vähimalgi kahtlusel, et Teie privaatvõti on väljunud Teie ainuvaldusest • sertifikaadi peatamist võib kiiresti vaja minna kõige ootamatumates olukordades (hetkel lühinumber 1777) • kui hiljem selgub, et privaatvõti ikkagi ei väljunud ainuvaldusest, vaid oli üksnes alusetu kahtlus, saate peatatud sertifikaadi kehtivused üldjuhul taastada, kui see pole tühistatud

Sertifikaadi peatamise näpunäiteid • peatage alati sertifikaat vähimalgi kahtlusel, et Teie privaatvõti on väljunud Teie ainuvaldusest • sertifikaadi peatamist võib kiiresti vaja minna kõige ootamatumates olukordades (hetkel lühinumber 1777) • kui hiljem selgub, et privaatvõti ikkagi ei väljunud ainuvaldusest, vaid oli üksnes alusetu kahtlus, saate peatatud sertifikaadi kehtivused üldjuhul taastada, kui see pole tühistatud

Väärkuuldusi digiallkirjast + kummutamised, I Sertifitseerimisteenuse osutaja saab sertifikaati välja anda vale inimese nimel ja andmete ”õige” omanik ei saa midagi teha Selle eest vastutab teenuse osutaja, kelle tegevus on reguleeritud digiallkirja seadusega Sertifikaadi taotlemisprotsessist jääb sertifikaadi väljaandjale alati järele mingi dokument Vrd: valepasside väljaandmine Kodakondsus- ja Migratsiooniameti poolt

Väärkuuldusi digiallkirjast + kummutamised, I Sertifitseerimisteenuse osutaja saab sertifikaati välja anda vale inimese nimel ja andmete ”õige” omanik ei saa midagi teha Selle eest vastutab teenuse osutaja, kelle tegevus on reguleeritud digiallkirja seadusega Sertifikaadi taotlemisprotsessist jääb sertifikaadi väljaandjale alati järele mingi dokument Vrd: valepasside väljaandmine Kodakondsus- ja Migratsiooniameti poolt

Väärkuuldusi digiallkirjast + kummutamised, II Sertifitseerimisteenuse osutaja vm osapool saab kurjalt kasutada privaatvõtit Privaatvõti ei liigu ID kaardist väljapoole seda saab selles luua ja selles kasutada, kuid mitte iial välja lugeda NB! Ainus paik, kus nimetatud võti on olemas (ja ainueksemplaris!) on ID kaardi kiip

Väärkuuldusi digiallkirjast + kummutamised, II Sertifitseerimisteenuse osutaja vm osapool saab kurjalt kasutada privaatvõtit Privaatvõti ei liigu ID kaardist väljapoole seda saab selles luua ja selles kasutada, kuid mitte iial välja lugeda NB! Ainus paik, kus nimetatud võti on olemas (ja ainueksemplaris!) on ID kaardi kiip

Väärkuuldusi digiallkirjast + kummutamised, III Kui privaatvõti väljub kogemata ainuvaldusest, saab selle ebaseaduslik valdaja piiramatult digiallkirju anda Jah, aga ainult siis, kui omanik ei ole ainuvaldusest väljumist märganud ja kaotati nii ID kaart kui ka selle PIN-kood. Kui omanik seda märkab, siis saab sertifikaadi hetkeliselt peatada nii, et kõik varem antud digiallkirjad jäävad kehtima, aga hiljem antud digiallkirjad on automaatselt õigustühised.

Väärkuuldusi digiallkirjast + kummutamised, III Kui privaatvõti väljub kogemata ainuvaldusest, saab selle ebaseaduslik valdaja piiramatult digiallkirju anda Jah, aga ainult siis, kui omanik ei ole ainuvaldusest väljumist märganud ja kaotati nii ID kaart kui ka selle PIN-kood. Kui omanik seda märkab, siis saab sertifikaadi hetkeliselt peatada nii, et kõik varem antud digiallkirjad jäävad kehtima, aga hiljem antud digiallkirjad on automaatselt õigustühised.

Väärkuuldusi digiallkirjast + kummutamised, IV Salajase dokumendile digiallkirja andmisel saavad ajatempli teenuse osutaja ja kehtivuskinnituse teenuse osutaja teada midagi dokumendi sisu kohta See ei ole absoluutselt nii: nad näevad vaid dokumendi sõnumilühendit kui bitijada, millest ei saa mingeid järeldusi teha dokumendi enda kohta Saab luua digiallkirjastamise keskkonna, kus on kaks lahti sidestatud arvutit ühes dokument ja sealt teise (mis on võrgus) liigub vaid sõnumilühend

Väärkuuldusi digiallkirjast + kummutamised, IV Salajase dokumendile digiallkirja andmisel saavad ajatempli teenuse osutaja ja kehtivuskinnituse teenuse osutaja teada midagi dokumendi sisu kohta See ei ole absoluutselt nii: nad näevad vaid dokumendi sõnumilühendit kui bitijada, millest ei saa mingeid järeldusi teha dokumendi enda kohta Saab luua digiallkirjastamise keskkonna, kus on kaks lahti sidestatud arvutit ühes dokument ja sealt teise (mis on võrgus) liigub vaid sõnumilühend

Väärkuuldusi digiallkirjast + kummutamised, V Allkirja ehtsust ei ole võimalik kontrollida ilma Internetti omamata ja seda ei ole võimalik enam üldse teha, kui sertifitseerimisteenuse osutaja on oma tegevuse lõpetanud See ei ole absoluutselt nii: kui digiallkiri on varustatud kehtivuskinnitusega, saab allkirja ehtsust kontrollida kauges tulevikus ilma igasuguste onlain-päringuteta ja sõltumata sellest, kas sertifitseerimisteenuse osutaja on enam alles või mitte Digi. DOC ei luba ilma lehtivuskinnituseta allkirju!

Väärkuuldusi digiallkirjast + kummutamised, V Allkirja ehtsust ei ole võimalik kontrollida ilma Internetti omamata ja seda ei ole võimalik enam üldse teha, kui sertifitseerimisteenuse osutaja on oma tegevuse lõpetanud See ei ole absoluutselt nii: kui digiallkiri on varustatud kehtivuskinnitusega, saab allkirja ehtsust kontrollida kauges tulevikus ilma igasuguste onlain-päringuteta ja sõltumata sellest, kas sertifitseerimisteenuse osutaja on enam alles või mitte Digi. DOC ei luba ilma lehtivuskinnituseta allkirju!

Väärkuuldusi digiallkirjast + kummutamised, VI Privaatvõtme (nt kiipkaardi) hävides või kaotades ei saa sellega antud allkirju enam kontrollida (verifitseerida) See ei ole nii: privaatvõtme hävimise või kasutuskõlbmatuks muutumise korral ei saa enam uusi digiallkirju anda, kuid juba antud allkirju saab kontrollida edasi Selleks on vajalik sertifikaadi ja selles sisalduva avaliku võtme olemasolu, mis sisalduvad mõlemad digiallkirjale liituvas kehtivuskinnituses, st säilitatakse koos dokumendiga

Väärkuuldusi digiallkirjast + kummutamised, VI Privaatvõtme (nt kiipkaardi) hävides või kaotades ei saa sellega antud allkirju enam kontrollida (verifitseerida) See ei ole nii: privaatvõtme hävimise või kasutuskõlbmatuks muutumise korral ei saa enam uusi digiallkirju anda, kuid juba antud allkirju saab kontrollida edasi Selleks on vajalik sertifikaadi ja selles sisalduva avaliku võtme olemasolu, mis sisalduvad mõlemad digiallkirjale liituvas kehtivuskinnituses, st säilitatakse koos dokumendiga

Väärkuuldusi digiallkirjast + kummutamised, VII Keegi teine saab põhimõtteliselt luua Teie võtmepaariga identse võtmepaari ja saab sellega õiguse Teie nimel digitaalallkirju anda Selline sündmus on kaduvväike, kuna võtmed on küllalt pikad. Kui igal maakera elanikul oleks miljon erinevat sertifikaati, kas siis oleks see tõenäosus, et kaks võtmepaari on identsed, ikkagi kaduvväike Võtmepaar põhineb tõeliselt suurte arvude aritmeetikal (1024 -bitine võti tähendab kahe 155 kohalist algarvu)

Väärkuuldusi digiallkirjast + kummutamised, VII Keegi teine saab põhimõtteliselt luua Teie võtmepaariga identse võtmepaari ja saab sellega õiguse Teie nimel digitaalallkirju anda Selline sündmus on kaduvväike, kuna võtmed on küllalt pikad. Kui igal maakera elanikul oleks miljon erinevat sertifikaati, kas siis oleks see tõenäosus, et kaks võtmepaari on identsed, ikkagi kaduvväike Võtmepaar põhineb tõeliselt suurte arvude aritmeetikal (1024 -bitine võti tähendab kahe 155 kohalist algarvu)

Väärkuuldusi digiallkirjast + kummutamised, VIII Digiallkirja ei saa anda paikades, kus puudub kiire netiühendus, mispärast selle rakendamine on tihti raskendatud See ei ole absoluutselt nii. Digiallkirja andmisel ei ole üldse vaja Interneti-ühendust, seda on vaja pärast andmist; st ajatempli ja kehtivuskinnituse võtmise ajal. Ajatempli ja kehtivuskinnituse võib nt võtta ka päevi pärast allkirja andmist Võrgus liikuvate andmete mahud on väga väikesed, jäädes mõne KB piiridesse

Väärkuuldusi digiallkirjast + kummutamised, VIII Digiallkirja ei saa anda paikades, kus puudub kiire netiühendus, mispärast selle rakendamine on tihti raskendatud See ei ole absoluutselt nii. Digiallkirja andmisel ei ole üldse vaja Interneti-ühendust, seda on vaja pärast andmist; st ajatempli ja kehtivuskinnituse võtmise ajal. Ajatempli ja kehtivuskinnituse võib nt võtta ka päevi pärast allkirja andmist Võrgus liikuvate andmete mahud on väga väikesed, jäädes mõne KB piiridesse

Käesoleva ettekande materjalid (MS Power. Point 2000 vormingus) on saadaval veebis aadressil http: //www. itcollege. ee/~valdo/taiend/plokk 3 -1. ppt Edasised küsimused palun aadressil mois@mois. ee

Käesoleva ettekande materjalid (MS Power. Point 2000 vormingus) on saadaval veebis aadressil http: //www. itcollege. ee/~valdo/taiend/plokk 3 -1. ppt Edasised küsimused palun aadressil mois@mois. ee

Tänan tähelepanu eest!

Tänan tähelepanu eest!