eb31e21038bd661644510ee892f14a8d.ppt

- Количество слайдов: 33

Data. Shield™ 내부정보유출방지시 스템 제안서 h t t p : / /w w w. h a n i n t e r. n e t 2006. 12

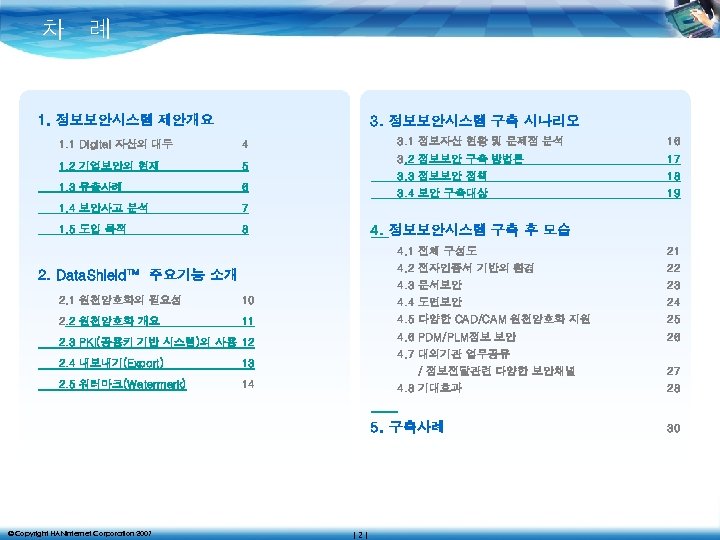

차 례 1. 정보보안시스템 제안개요 3. 정보보안시스템 구축 시나리오 1. 1 Digital 자산의 대두 1. 2 기업보안의 현재 1. 4 보안사고 분석 3. 4 보안 구축대상 8 18 19 7 1. 5 도입 목적 17 3. 3 정보보안 정책 6 16 3. 2 정보보안 구축 방법론 5 1. 3 유출사례 3. 1 정보자산 현황 및 문제점 분석 4 4. 정보보안시스템 구축 후 모습 4. 1 전체 구성도 4. 2 전자인증서 기반의 환경 22 4. 3 문서보안 2. Data. Shield™ 주요기능 소개 21 23 2. 1 원천암호화의 필요성 10 4. 4 도면보안 24 2. 2 원천암호화 개요 11 4. 5 다양한 CAD/CAM 원천암호화 지원 25 4. 6 PDM/PLM정보 보안 26 2. 3 PKI(공용키 기반 시스템)의 사용 12 2. 4 내보내기(Export) 2. 5 워터마크(Watermark) 4. 7 대외기관 업무공유 13 14 / 정보전달관련 다양한 보안채널 4. 8 기대효과 5. 구축사례 © Copyright HANinternet Corporation 2007 |2| 27 28 30

I. 정보보안시스템 제안개요 1. 정보보안시스템 제안개요 © Copyright HANinternet Corporation 2007 |3|

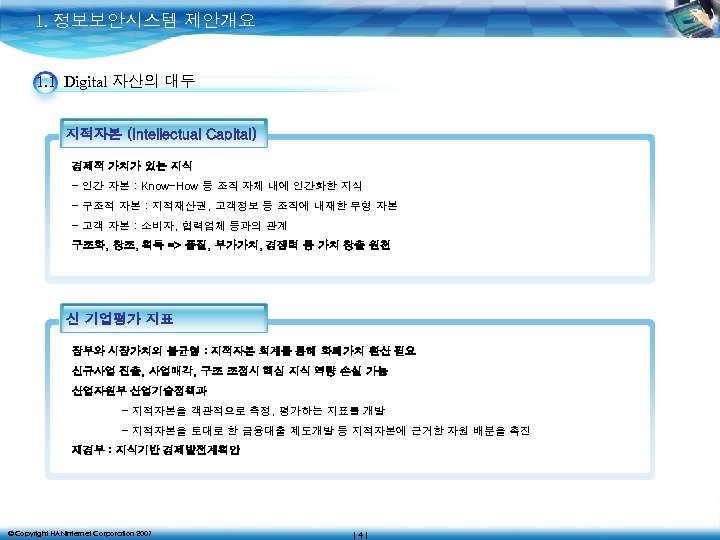

1. 정보보안시스템 제안개요 1. 1 Digital 자산의 대두 지적자본 (Intellectual Capital) 경제적 가치가 있는 지식 - 인간 자본 : Know-How 등 조직 자체 내에 인간화한 지식 - 구조적 자본 : 지적재산권, 고객정보 등 조직에 내재한 무형 자본 - 고객 자본 : 소비자, 협력업체 등과의 관계 구조화, 창조, 획득 => 품질, 부가가치, 경쟁력 등 가치 창출 원천 신 기업평가 지표 장부와 시장가치의 불균형 : 지적자본 회계를 통해 화폐가치 환산 필요 신규사업 진출, 사업매각, 구조 조정시 핵심 지식 역량 손실 가능 산업자원부 산업기술정책과 - 지적자본을 객관적으로 측정, 평가하는 지표를 개발 - 지적자본을 토대로 한 금융대출 제도개발 등 지적자본에 근거한 자원 배분을 촉진 재경부 : 지식기반 경제발전계획안 © Copyright HANinternet Corporation 2007 |4|

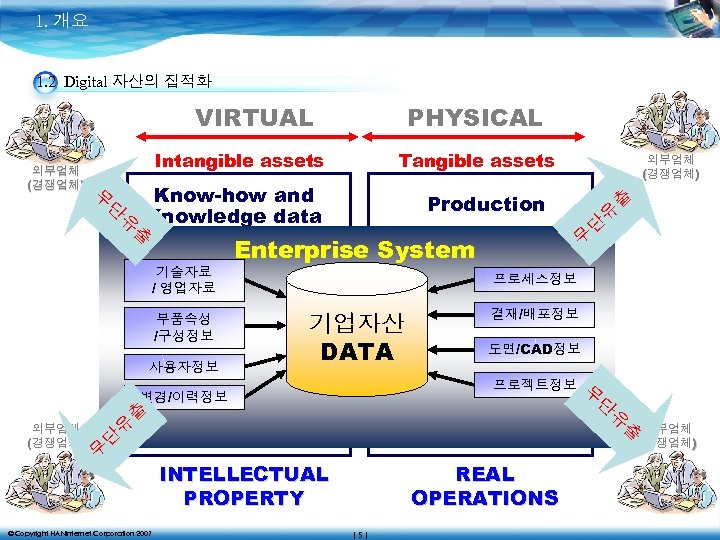

1. 개요 1. 2 Digital 자산의 집적화 VIRTUAL 외부업체 (경쟁업체) PHYSICAL Intangible assets 무 단 Tangible assets Know-how and 유 Knowledge data 출 기술자료 / 영업자료 부품속성 /구성정보 사용자정보 Production 유 단 프로세스정보 기업자산 DATA 결재/배포정보 도면/CAD정보 프로젝트정보 단 출 단 © Copyright HANinternet Corporation 2007 무 유 출 무 출 유 무 Enterprise System 변경/이력정보 외부업체 (경쟁업체) INTELLECTUAL PROPERTY REAL OPERATIONS |5| 외부업체 (경쟁업체)

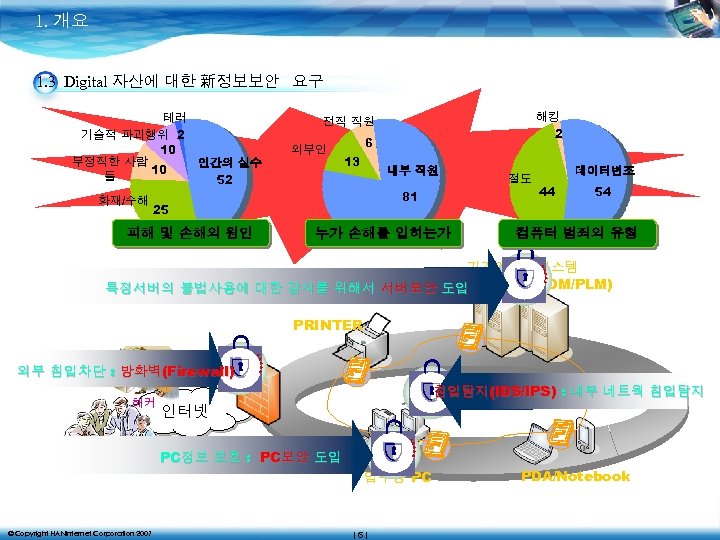

1. 개요 1. 3 Digital 자산에 대한 新정보보안 요구 테러 기술적 파괴행위 2 10 부정직한 사람 인간의 실수 10 들 52 화재/수해 외부인 6 13 내부 직원 81 25 피해 및 손해의 원인 해킹 2 전직 직원 누가 손해를 입히는가 절도 데이터변조 44 54 컴퓨터 범죄의 유형 기간계업무시스템 (그룹웨어/KMS/PDM/PLM) 특정서버의 불법사용에 대한 감시를 위해서 서버보안 도입 PRINTER 외부 침입차단 : 방화벽(Firewall) 해커 경쟁업체 © Copyright HANinternet Corporation 2007 침입탐지(IDS/IPS) : 내부 네트웍 침입탐지(IDS/IPS) 기업정보인프라 : 내부 네트웍 침입탐지 인터넷 PC정보 보호 : PC보안 도입 업무용 PC |6| PDA/Notebook

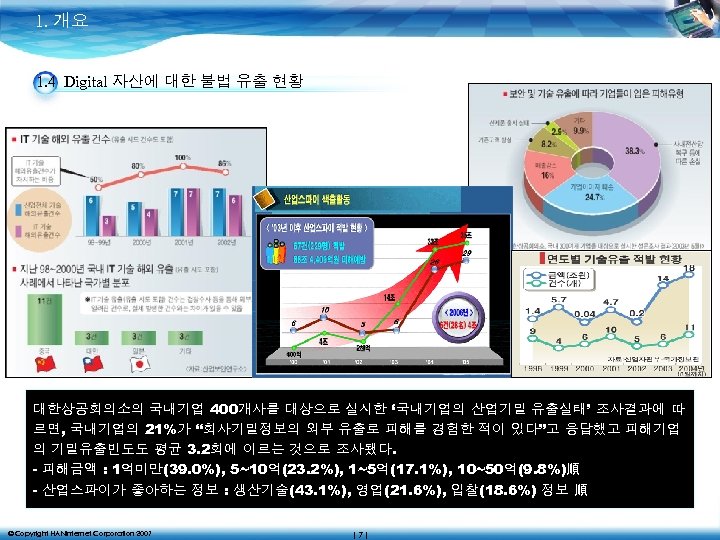

1. 개요 1. 4 Digital 자산에 대한 불법 유출 현황 대한상공회의소의 국내기업 400개사를 대상으로 실시한 ‘국내기업의 산업기밀 유출실태’ 조사결과에 따 르면, 국내기업의 21%가 “회사기밀정보의 외부 유출로 피해를 경험한 적이 있다”고 응답했고 피해기업 의 기밀유출빈도도 평균 3. 2회에 이르는 것으로 조사됐다. - 피해금액 : 1억미만(39. 0%), 5~10억(23. 2%), 1~5억(17. 1%), 10~50억(9. 8%)順 - 산업스파이가 좋아하는 정보 : 생산기술(43. 1%), 영업(21. 6%), 입찰(18. 6%) 정보 順 © Copyright HANinternet Corporation 2007 |7|

2. Data. Shield™ 주요기능 소개 © Copyright HANinternet Corporation 2007 |8|

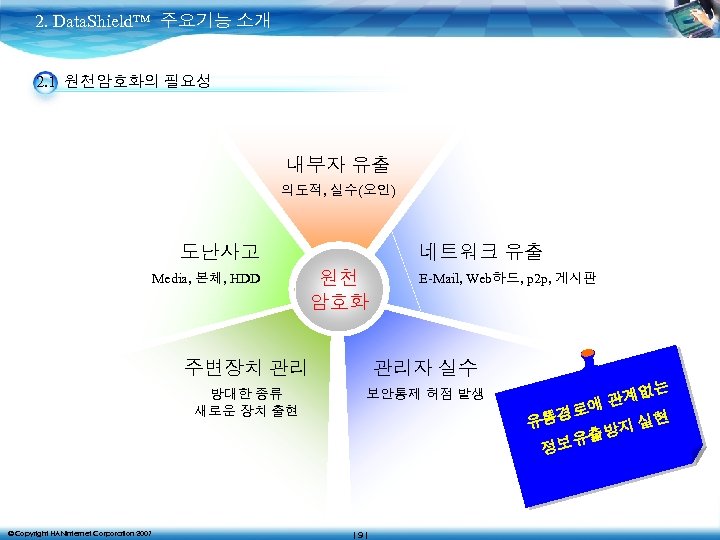

2. Data. Shield™ 주요기능 소개 2. 1 원천암호화의 필요성 내부자 유출 의도적, 실수(오인) 도난사고 Media, 본체, HDD 네트워크 유출 원천 암호화 E-Mail, Web하드, p 2 p, 게시판 주변장치 관리 방대한 종류 새로운 장치 출현 © Copyright HANinternet Corporation 2007 관리자 실수 보안통제 허점 발생 |9| 없는 관계 로에 통경 실현 유 방지 유출 정보

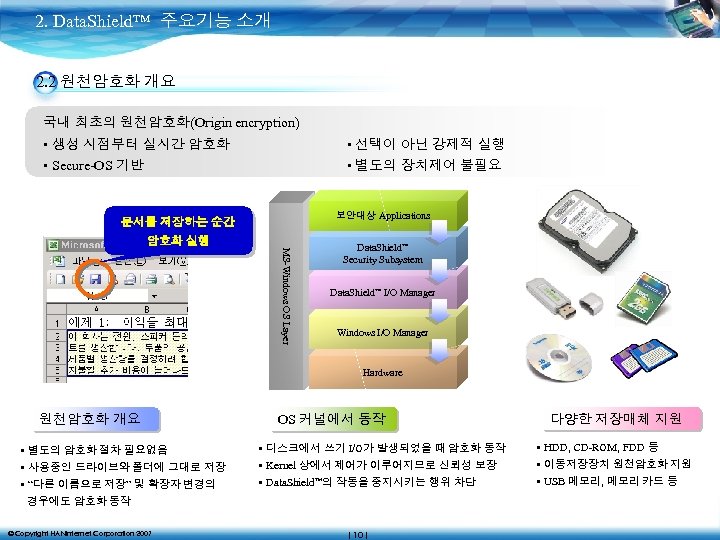

2. Data. Shield™ 주요기능 소개 2. 2 원천암호화 개요 국내 최초의 원천암호화(Origin encryption) • 생성 시점부터 실시간 암호화 • 선택이 아닌 강제적 실행 • Secure-OS 기반 • 별도의 장치제어 불필요 보안대상 Applications 문서를 저장하는 순간 암호화 실행 MS-Windows OS Layer Data. Shield™ Security Subsystem Data. Shield™ I/O Manager Windows I/O Manager Hardware OS 커널에서 동작 원천암호화 개요 다양한 저장매체 지원 • 별도의 암호화 절차 필요없음 • 디스크에서 쓰기 I/O가 발생되었을 때 암호화 동작 • HDD, CD-ROM, FDD 등 • 사용중인 드라이브와 폴더에 그대로 저장 • Kernel 상에서 제어가 이루어지므로 신뢰성 보장 • 이동저장장치 원천암호화 지원 • “다른 이름으로 저장” 및 확장자 변경의 • Data. Shield™의 작동을 중지시키는 행위 차단 경우에도 암호화 동작 © Copyright HANinternet Corporation 2007 | 10 | • USB 메모리, 메모리 카드 등

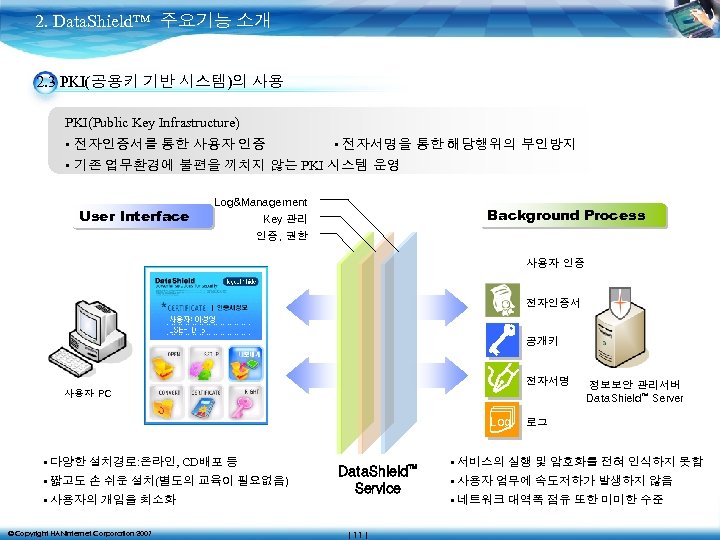

2. Data. Shield™ 주요기능 소개 2. 3 PKI(공용키 기반 시스템)의 사용 PKI(Public Key Infrastructure) • 전자인증서를 통한 사용자 인증 • 전자서명을 통한 해당행위의 부인방지 • 기존 업무환경에 불편을 끼치지 않는 PKI 시스템 운영 User Interface Log&Management Background Process Key 관리 인증, 권한 사용자 인증 전자인증서 공개키 전자서명 사용자 PC Log • 다양한 설치경로: 온라인, CD배포 등 • 짧고도 손 쉬운 설치(별도의 교육이 필요없음) • 사용자의 개입을 최소화 © Copyright HANinternet Corporation 2007 Data. Shield™ Service | 11 | 정보보안 관리서버 Data. Shield™ Server 로그 • 서비스의 실행 및 암호화를 전혀 인식하지 못함 • 사용자 업무에 속도저하가 발생하지 않음 • 네트워크 대역폭 점유 또한 미미한 수준

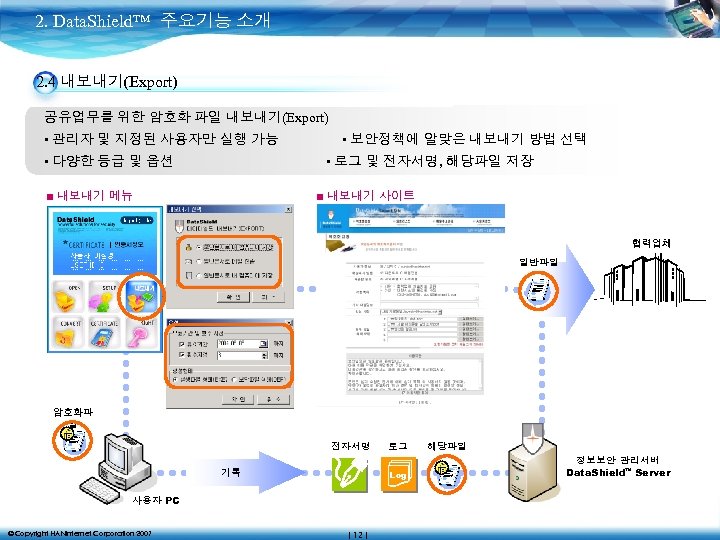

2. Data. Shield™ 주요기능 소개 2. 4 내보내기(Export) 공유업무를 위한 암호화 파일 내보내기(Export) • 관리자 및 지정된 사용자만 실행 가능 • 다양한 등급 및 옵션 • 보안정책에 알맞은 내보내기 방법 선택 • 로그 및 전자서명, 해당파일 저장 ■ 내보내기 메뉴 ■ 내보내기 사이트 협력업체 일반파일 암호화파 일 전자서명 기록 Log 사용자 PC © Copyright HANinternet Corporation 2007 로그 | 12 | 해당파일 정보보안 관리서버 Data. Shield™ Server

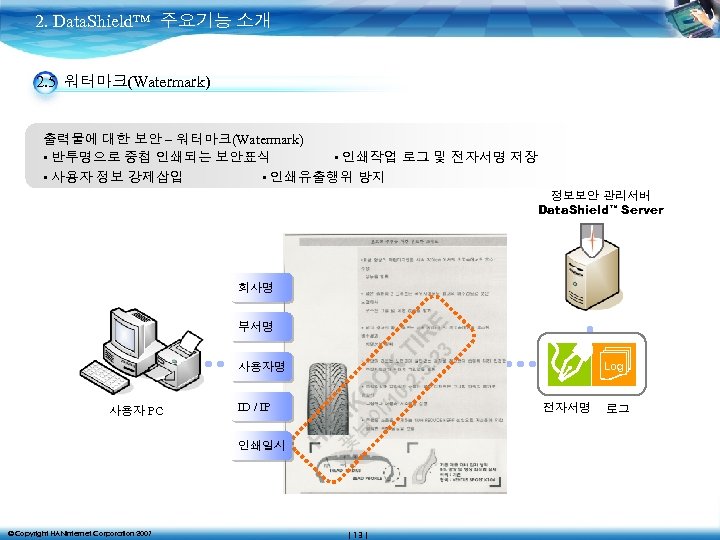

2. Data. Shield™ 주요기능 소개 2. 5 워터마크(Watermark) 출력물에 대한 보안 – 워터마크(Watermark) • 반투명으로 중첩 인쇄되는 보안표식 • 인쇄작업 로그 및 전자서명 저장 • 사용자 정보 강제삽입 • 인쇄유출행위 방지 정보보안 관리서버 Data. Shield™ Server 회사명 부서명 사용자 PC Log ID / IP 전자서명 인쇄일시 © Copyright HANinternet Corporation 2007 | 13 | 로그

3. 정보보안시스템 구축 시나리오 © Copyright HANinternet Corporation 2007 | 14 |

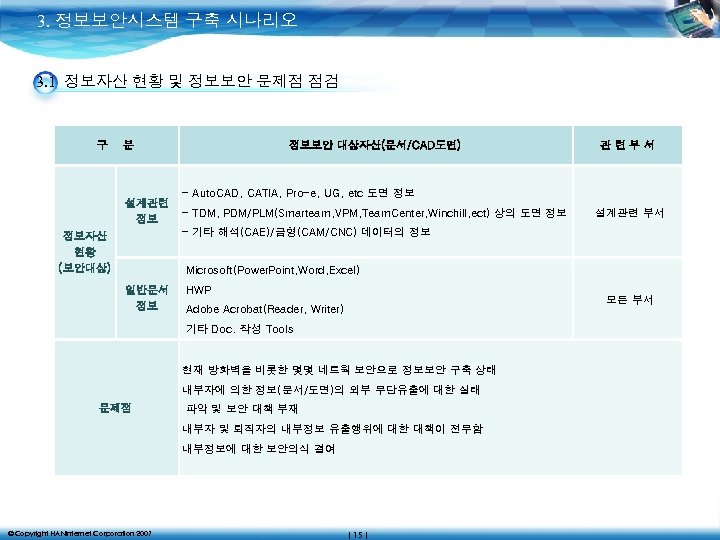

3. 정보보안시스템 구축 시나리오 3. 1 정보자산 현황 및 정보보안 문제점 점검 구 분 정보보안 대상자산(문서/CAD도면) 관련부서 - Auto. CAD, CATIA, Pro-e, UG, etc 도면 정보 설계관련 정보 - TDM, PDM/PLM(Smarteam, VPM, Team. Center, Winchill, ect) 상의 도면 정보 설계관련 부서 - 기타 해석(CAE)/금형(CAM/CNC) 데이터의 정보 정보자산 현황 (보안대상) Microsoft(Power. Point, Word, Excel) 일반문서 정보 HWP 모든 부서 Adobe Acrobat(Reader, Writer) 기타 Doc. 작성 Tools 현재 방화벽을 비롯한 몇몇 네트웍 보안으로 정보보안 구축 상태 내부자에 의한 정보(문서/도면)의 외부 무단유출에 대한 실태 문제점 파악 및 보안 대책 부재 내부자 및 퇴직자의 내부정보 유출행위에 대한 대책이 전무함 내부정보에 대한 보안의식 결여 © Copyright HANinternet Corporation 2007 | 15 |

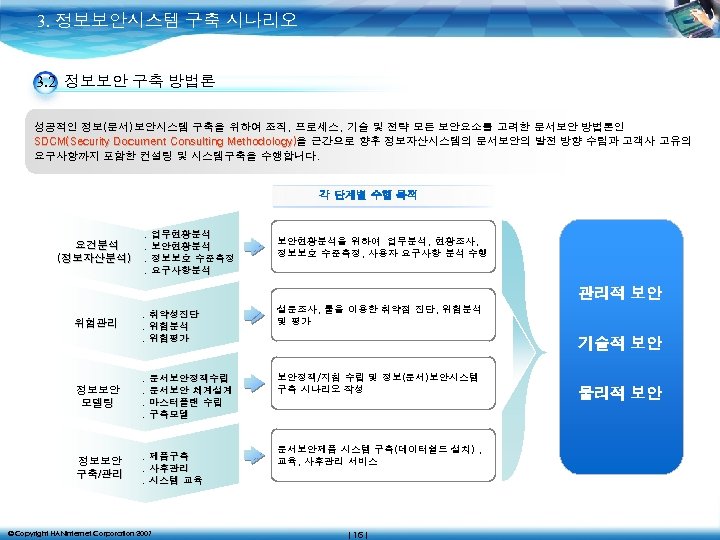

3. 정보보안시스템 구축 시나리오 3. 2 정보보안 구축 방법론 성공적인 정보(문서)보안시스템 구축을 위하여 조직, 프로세스, 기술 및 전략 모든 보안요소를 고려한 문서보안 방법론인 SDCM(Security Document Consulting Methodology)을 근간으로 향후 정보자산시스템의 문서보안의 발전 방향 수립과 고객사 고유의 Methodology) 요구사항까지 포함한 컨설팅 및 시스템구축을 수행합니다. 각 단계별 수행 목적 요건분석 (정보자산분석) . 업무현황분석. 보안현황분석. 정보보호 수준측정. 요구사항분석 보안현황분석을 위하여 업무분석, 현황조사, 정보보호 수준측정, 사용자 요구사항 분석 수행 관리적 보안. 취약성진단. 위험분석. 위험평가 설문조사, 툴을 이용한 취약점 진단, 위험분석 및 평가 정보보안 모델링 . 문서보안정책수립. 문서보안 체계설계. 마스터플랜 수립. 구축모델 보안정책/지침 수립 및 정보(문서)보안시스템 구축 시나리오 작성 정보보안 구축/관리 구축/ . 제품구축. 사후관리. 시스템 교육 위험관리 © Copyright HANinternet Corporation 2007 기술적 보안 문서보안제품 시스템 구축(데이터쉴드 설치) , 교육, 사후관리 서비스 | 16 | 물리적 보안

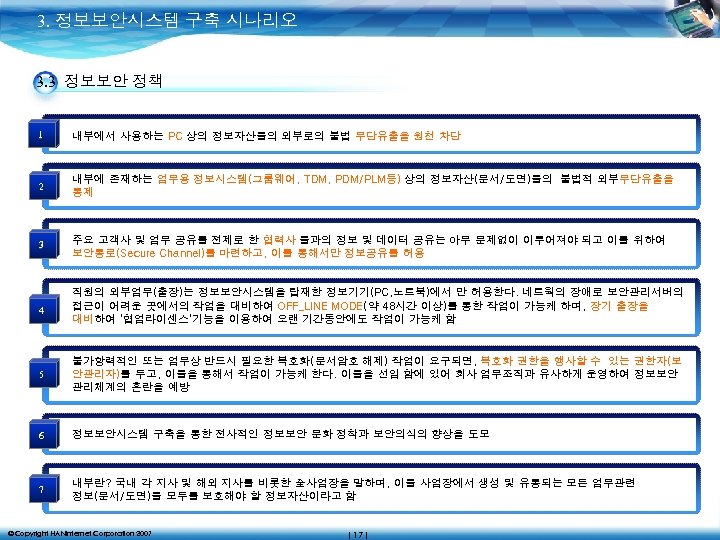

3. 정보보안시스템 구축 시나리오 3. 3 정보보안 정책 1 내부에서 사용하는 PC 상의 정보자산들의 외부로의 불법 무단유출을 원천 차단 2 내부에 존재하는 업무용 정보시스템(그룹웨어, TDM, PDM/PLM등) 상의 정보자산(문서/도면)들의 불법적 외부무단유출을 통제 3 주요 고객사 및 업무 공유를 전제로 한 협력사 들과의 정보 및 데이터 공유는 아무 문제없이 이루어져야 되고 이를 위하여 보안통로(Secure Channel)를 마련하고, 이를 통해서만 정보공유를 허용 4 직원의 외부업무(출장)는 정보보안시스템을 탑재한 정보기기(PC, 노트북)에서 만 허용한다. 네트웍의 장애로 보안관리서버의 접근이 어려운 곳에서의 작업을 대비하여 OFF_LINE MODE(약 48시간 이상)를 통한 작업이 가능케 하며, 장기 출장을 대비하여 ‘협업라이센스’기능을 이용하여 오랜 기간동안에도 작업이 가능케 함 5 불가항력적인 또는 업무상 반드시 필요한 복호화(문서암호 해제) 작업이 요구되면, 복호화 권한을 행사할 수 있는 권한자(보 안관리자)를 두고, 이들을 통해서 작업이 가능케 한다. 이들을 선임 함에 있어 회사 업무조직과 유사하게 운영하여 정보보안 관리체계의 혼란을 예방 6 정보보안시스템 구축을 통한 전사적인 정보보안 문화 정착과 보안의식의 향상을 도모 7 내부란? 국내 각 지사 및 해외 지사를 비롯한 全사업장을 말하며, 이들 사업장에서 생성 및 유통되는 모든 업무관련 정보(문서/도면)들 모두를 보호해야 할 정보자산이라고 함 © Copyright HANinternet Corporation 2007 | 17 |

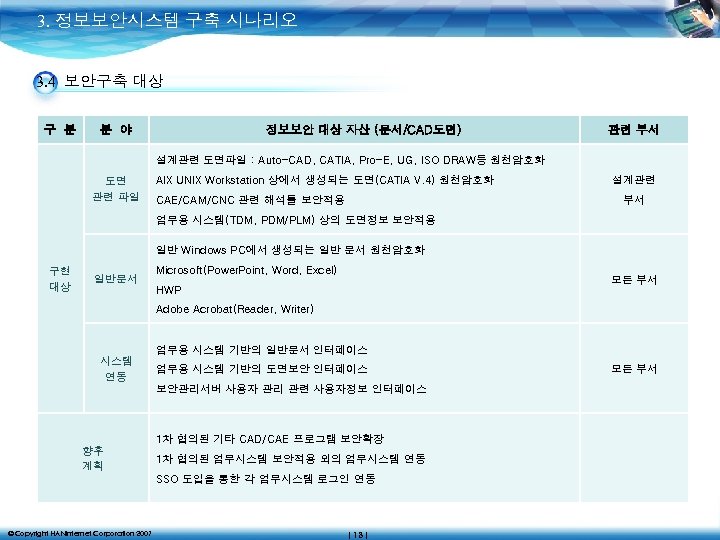

3. 정보보안시스템 구축 시나리오 3. 4 보안구축 대상 구 분 분 야 정보보안 대상 자산 (문서/CAD도면) 관련 부서 설계관련 도면파일 : Auto-CAD, CATIA, Pro-E, UG, ISO DRAW등 원천암호화 도면 관련 파일 AIX UNIX Workstation 상에서 생성되는 도면(CATIA V. 4) 원천암호화 CAE/CAM/CNC 관련 해석툴 보안적용 설계관련 부서 업무용 시스템(TDM, PDM/PLM) 상의 도면정보 보안적용 일반 Windows PC에서 생성되는 일반 문서 원천암호화 구현 대상 일반문서 Microsoft(Power. Point, Word, Excel) 모든 부서 HWP Adobe Acrobat(Reader, Writer) 업무용 시스템 기반의 일반문서 인터페이스 시스템 연동 업무용 시스템 기반의 도면보안 인터페이스 보안관리서버 사용자 관리 관련 사용자정보 인터페이스 1차 협의된 기타 CAD/CAE 프로그램 보안확장 향후 계획 1차 협의된 업무시스템 보안적용 외의 업무시스템 연동 SSO 도입을 통한 각 업무시스템 로그인 연동 © Copyright HANinternet Corporation 2007 | 18 | 모든 부서

4. 정보보안시스템 구축 후 모습 © Copyright HANinternet Corporation 2007 | 19 |

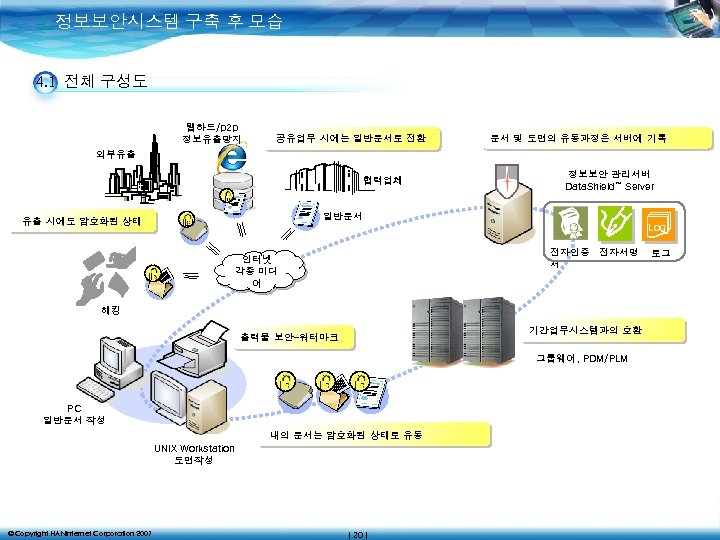

4. 정보보안시스템 구축 후 모습 4. 1 전체 구성도 웹하드/p 2 p 정보유출방지 공유업무 시에는 일반문서로 전환 문서 및 도면의 유통과정은 서버에 기록 외부유출 협력업체 정보보안 관리서버 Data. Shield™ Server 일반문서 유출 시에도 암호화된 상태 Log 전자인증 전자서명 서 인터넷 각종 미디 어 해킹 기간업무시스템과의 호환 출력물 보안–워터마크 그룹웨어, PDM/PLM PC 일반문서 작성 내의 문서는 암호화된 상태로 유통 UNIX Workstation 도면작성 © Copyright HANinternet Corporation 2007 | 20 | 로그

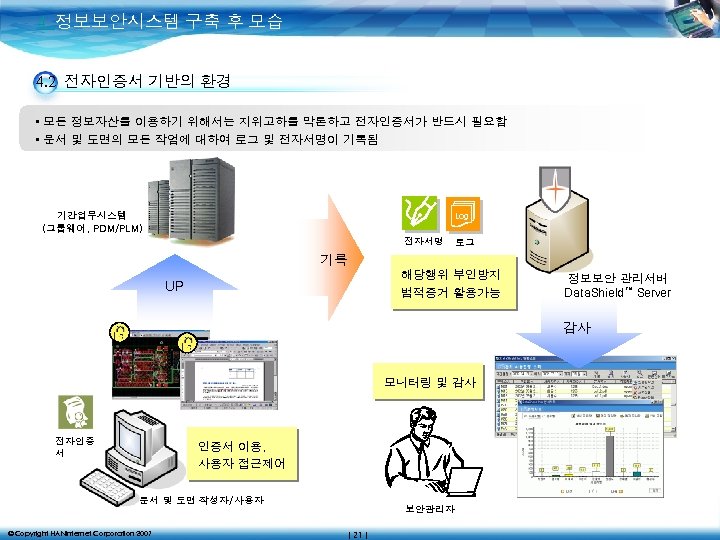

4. 정보보안시스템 구축 후 모습 4. 2 전자인증서 기반의 환경 • 모든 정보자산를 이용하기 위해서는 지위고하를 막론하고 전자인증서가 반드시 필요함 • 문서 및 도면의 모든 작업에 대하여 로그 및 전자서명이 기록됨 기간업무시스템 (그룹웨어, PDM/PLM) Log 전자서명 로그 기록 해당행위 부인방지 법적증거 활용가능 UP 정보보안 관리서버 Data. Shield™ Server 감사 모니터링 및 감사 전자인증 서 인증서 이용, 사용자 접근제어 문서 및 도면 작성자/사용자 © Copyright HANinternet Corporation 2007 보안관리자 | 21 |

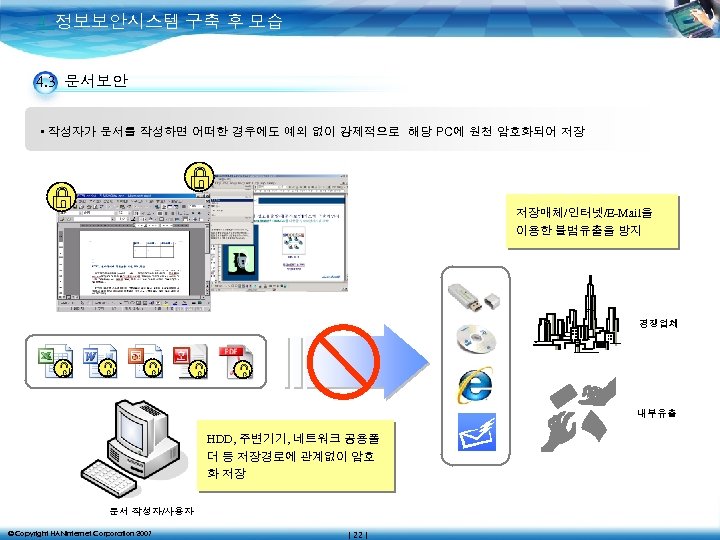

4. 정보보안시스템 구축 후 모습 4. 3 문서보안 • 작성자가 문서를 작성하면 어떠한 경우에도 예외 없이 강제적으로 해당 PC에 원천 암호화되어 저장 저장매체/인터넷/E-Mail을 이용한 불법유출을 방지 경쟁업체 내부유출 HDD, 주변기기, 네트워크 공용폴 더 등 저장경로에 관계없이 암호 화 저장 문서 작성자/사용자 © Copyright HANinternet Corporation 2007 | 22 |

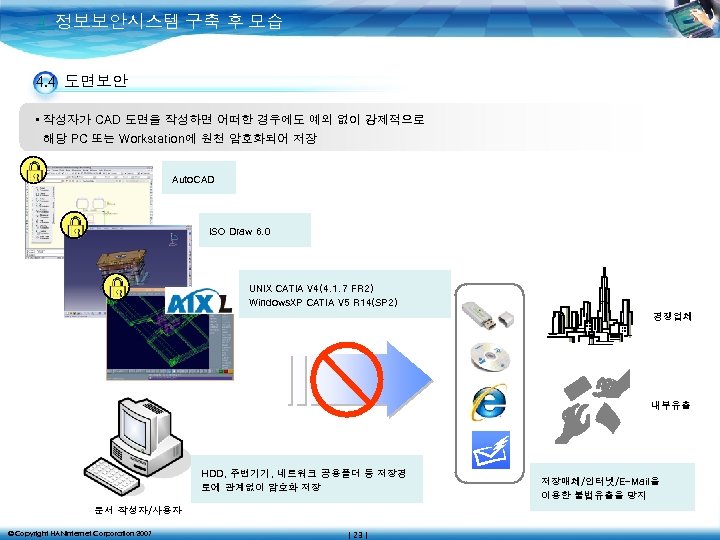

4. 정보보안시스템 구축 후 모습 4. 4 도면보안 • 작성자가 CAD 도면을 작성하면 어떠한 경우에도 예외 없이 강제적으로 해당 PC 또는 Workstation에 원천 암호화되어 저장 Auto. CAD ISO Draw 6. 0 UNIX CATIA V 4(4. 1. 7 FR 2) Windows. XP CATIA V 5 R 14(SP 2) 경쟁업체 내부유출 HDD, 주변기기, 네트워크 공용폴더 등 저장경 로에 관계없이 암호화 저장 문서 작성자/사용자 © Copyright HANinternet Corporation 2007 | 23 | 저장매체/인터넷/E-Mail을 이용한 불법유출을 방지

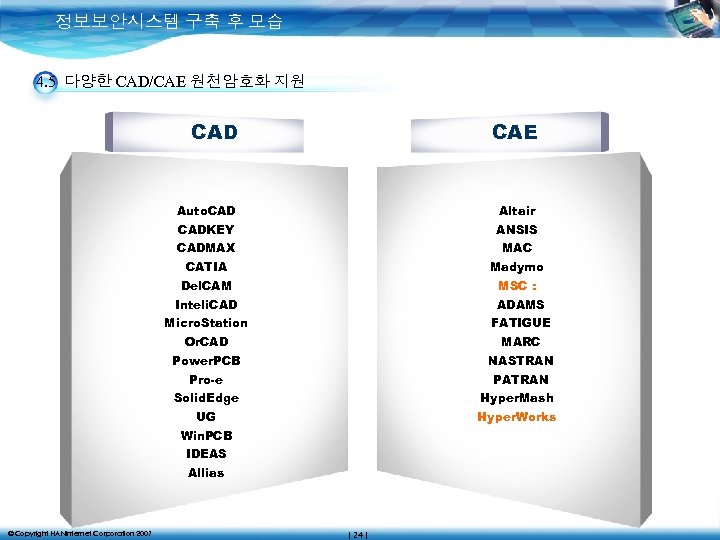

4. 정보보안시스템 구축 후 모습 4. 5 다양한 CAD/CAE 원천암호화 지원 CAD CAE Auto. CAD Altair CADKEY ANSIS CADMAX MAC CATIA Madymo Del. CAM MSC : Inteli. CAD ADAMS Micro. Station FATIGUE Or. CAD MARC Power. PCB NASTRAN Pro-e PATRAN Solid. Edge Hyper. Mash UG Hyper. Works Win. PCB IDEAS Allias © Copyright HANinternet Corporation 2007 | 24 |

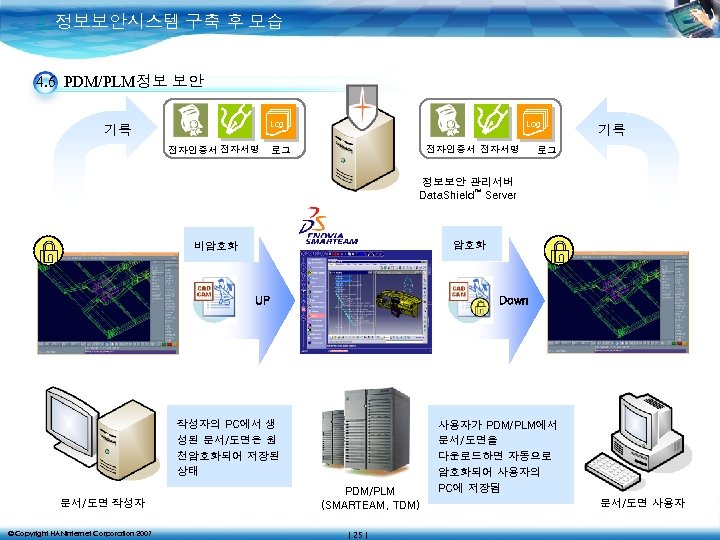

4. 정보보안시스템 구축 후 모습 4. 6 PDM/PLM정보 보안 Log 기록 전자인증서 전자서명 Log 전자인증서 전자서명 로그 기록 로그 정보보안 관리서버 Data. Shield™ Server 암호화 비암호화 UP Down 작성자의 PC에서 생 성된 문서/도면은 원 천암호화되어 저장된 상태 문서/도면 작성자 © Copyright HANinternet Corporation 2007 PDM/PLM (SMARTEAM, TDM) | 25 | 사용자가 PDM/PLM에서 문서/도면을 다운로드하면 자동으로 암호화되어 사용자의 PC에 저장됨 문서/도면 사용자

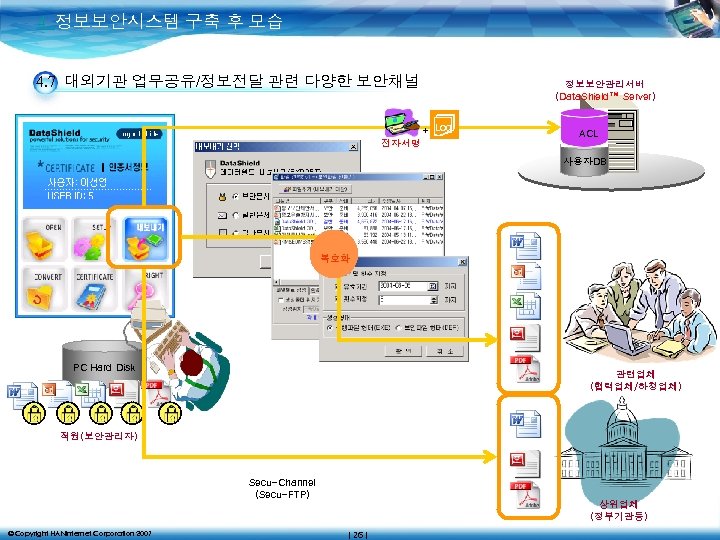

4. 정보보안시스템 구축 후 모습 4. 7 대외기관 업무공유/정보전달 관련 다양한 보안채널 정보보안관리서버 (Data. Shield™ Server) + Log 전자서명 ACL 사용자DB 복호화 PC Hard Disk 관련업체 (협력업체/하청업체) 직원(보안관리자) Secu-Channel (Secu-FTP) © Copyright HANinternet Corporation 2007 상위업체 (정부기관등) | 26 |

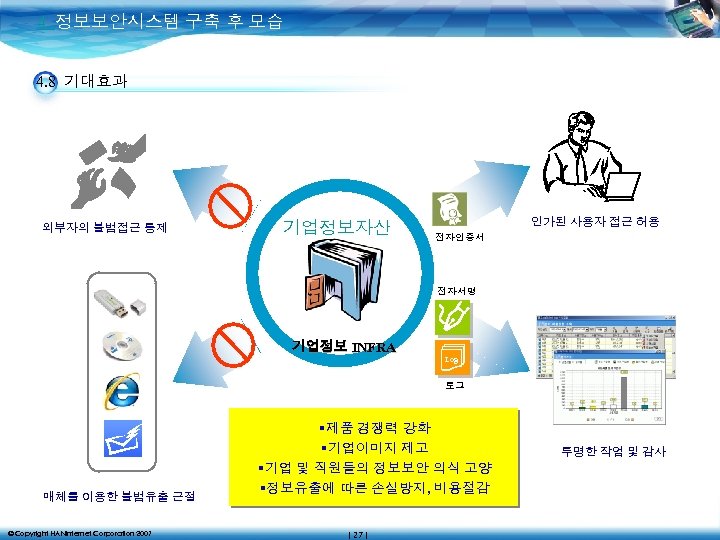

4. 정보보안시스템 구축 후 모습 4. 8 기대효과 외부자의 불법접근 통제 기업정보자산 인가된 사용자 접근 허용 전자인증서 전자서명 기업정보 INFRA Log 로그 매체를 이용한 불법유출 근절 © Copyright HANinternet Corporation 2007 §제품 경쟁력 강화 §기업이미지 제고 §기업 및 직원들의 정보보안 의식 고양 §정보유출에 따른 손실방지, 비용절감 | 27 | 투명한 작업 및 감사

5. 성공사례 5. 구축사례 © Copyright HANinternet Corporation 2007 | 28 |

5. 구축사례 *. 문서보안 공급 : 문서생성시점 PC OS Kernel 상에서 원천암호화 적용 Sites ㈜로템 (주)한국타이어 ㈜니트젠 대우정밀㈜ ㈜금영 ㈜나온테크 STX조선㈜ 덕양산업㈜ ㈜하늘아이 ㈜DRB동일 한국화이바㈜ 태광실업㈜ ㈜건양 ITT ㈜나래 ㈜유원산업 ㈜넥스트칩 동양산전㈜ 하나님의 교회 *. 문서보안 공급 : 기간계업무시스템(그룹웨어/KM/EDM) 상의 문서들의 외부유출 방지 시스템 적용 Sites ㈜현대기아자동차 ㈜현대카드 ㈜현대캐피탈 *. 도면보안 공급 : UNIX / Windows 환경에서 생성되는 도면(CAD/CAM) 유출 방지 시스템 적용 Sites ㈜로템 (주)한국타이어 ㈜DRB동일 한국화이바㈜ ㈜건양 ITT ㈜유원산업 ㈜금강기계공업 동양산전㈜ 태광실업㈜ 대우정밀㈜ ㈜나온테크 ㈜하늘아이 STX조선㈜ *. Content보안, Muti-Media보안 기타 보안모듈 공급 적용 Sites Content보안 -Media보안 산업기술평가원 산업기술시험원한국기초과학연구소 ㈜H&T PDMC 에스원㈜ 국방과학연구소삼정데이타서비스㈜ ㈜에이디칩스 © Copyright HANinternet Corporation 2007 | 29 | KTF ㈜빌테크 ㈜웹캐시

5. 구축사례 – D정밀 구분 내용 회사 소개 • 부산시 기장 본사, 서울지사 & 양산/인천/군산/창원/보령 공장 사업 분야 • 자동차부품/국방산업/소재산업 사용자 수 1, 000 User (1차 정보보안 대상) 도입 제품 • Data. Shield™ OD/CC/SC ①. 정보자산(DIGITAL ASSETS) 분석과 정보보안 대상 선별 시스템 구축 • 2005년12월 계약 => 구축기간 : 2006년02월~06월 • 직원 PC상의 문서, CAD/CAE/CAM, SC(Source Code), Unix Workstation 상의 CAD(CATIA V. 4) ②. 위협/위험(THREATS/RISKS) 분석 유출방지대상 • Groupware/KM 비롯한 업무시스템 상의 문서/도면 (고객사 요구) • PDM/PLM(Smarteam) 상의 CAD/CAE/CAM 및 문서, SC(Source Code) 등 ③. 全社 차원의 보안관리/통제(CONTROL) PDM(Smarteam) 도면 문서 PC(문서작업) 그룹웨어(Notes) 기업內 모든 PC(노트북) 및 UNIX Workstation상 Data 의 CAE/CAM 개발소스코드 문서 정보보호 대상 각종 문서/도면/SC의 분산된 작업/용역(프리랜서) 환경에 외부무단유출방지시스템 구현 Data 프린트물 따른 정보유출 인가자(내부자)에 의한 의도(실수)적 정보유출 『Data. Shield™』 Printer 상위기관 및 인프라 D정밀』정보시스템 협력사에 의한 2차 정보유출 인터넷 환경에 따른 해킹/크래킹을 통한 정보갈취 문서 개발소스코드 도면 PC(프로그램개발) Data CAE/CAM PC(도면작업) © Copyright HANinternet Corporation 2007 | 30 | 도면 Data CAE/CAM Workstation(도면작업) PDA/Notebook

5. 구축사례 – D정밀 업무시스템 문서 암호화파일 문서 저 원천 장 UPLOADING Data 암호화파일 PDM/PLM (Smarteam) CAD/CAE/CAM/SC 암호화 Hard Disk 암호화파일 Data Hard Disk User 기업 內의 문서/도면 (작성자) ( PC & Workstation ) Data. Shield Server Data. Shield Client + + Log Cert 인증서 전자서명 CA(인증/권한)서버 CA(인증/권한) Log&Management 서버 Cert + + Key 관리 서버 인증서 전자서명 정보보안관리서버 (Data. Shield™ Server) © Copyright HANinternet Corporation 2007 Data. Shield Client CAD/CAE/CAM/SC 비암호화파일 Data User DO WN W NL OA O DOWNLO DI DOWNLOADING NG NG G G IIN AD AD LO LO UP UP Data. Shield Module (그룹웨어/KMS/기타업무시스템) | 31 | Data 불법유출원천차단 Log 외부/경쟁업체

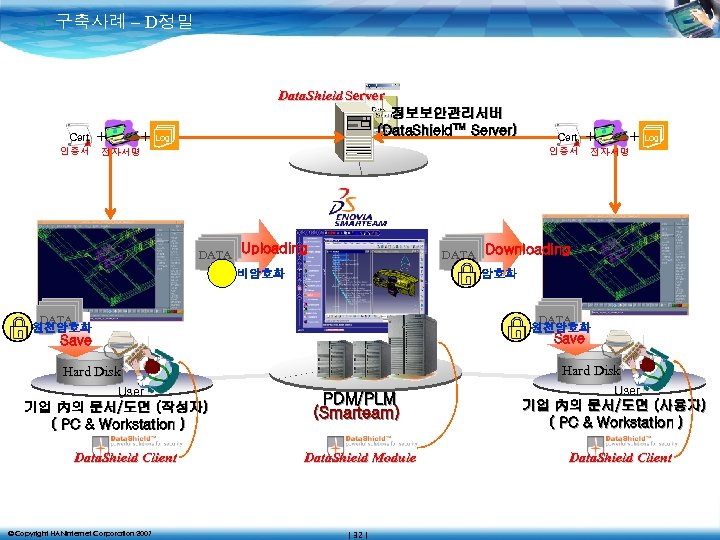

5. 구축사례 – D정밀 Data. Shield Server Cert 인증서 + + 정보보안관리서버 (Data. Shield™ Server) Log 전자서명 DATA Uploading Cert 인증서 + + Log 전자서명 DATA Downloading 비암호화 DATA 원천암호화 Save Hard Disk User 기업 內의 문서/도면 (작성자) ( PC & Workstation ) Data. Shield Client © Copyright HANinternet Corporation 2007 PDM/PLM (Smarteam) Data. Shield Module | 32 | User 기업 內의 문서/도면 (사용자) ( PC & Workstation ) Data. Shield Client

감사합니다. § § § 담당자 : ㈜천보정보통신 대표이사 이 근태 전화번호 : 02 -562 -9365 / 핸드폰 : 011 -360 -9365 E-mail : ktlee@chunboit. com

eb31e21038bd661644510ee892f14a8d.ppt