Crittografia e firma elettronica Il supporto cartaceo

Crittografia e firma elettronica Il supporto cartaceo

Crittografia e firma elettronica

Crittografia e firma elettronica

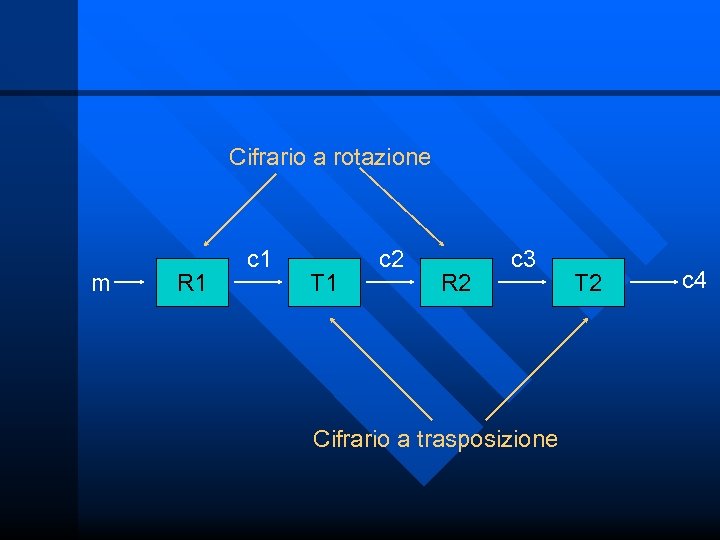

Cifrario a rotazione m R 1 c 1 T 1 c 2 R 2 c 3 Cifrario a trasposizione T 2 c 4

Cifrario a rotazione m R 1 c 1 T 1 c 2 R 2 c 3 Cifrario a trasposizione T 2 c 4

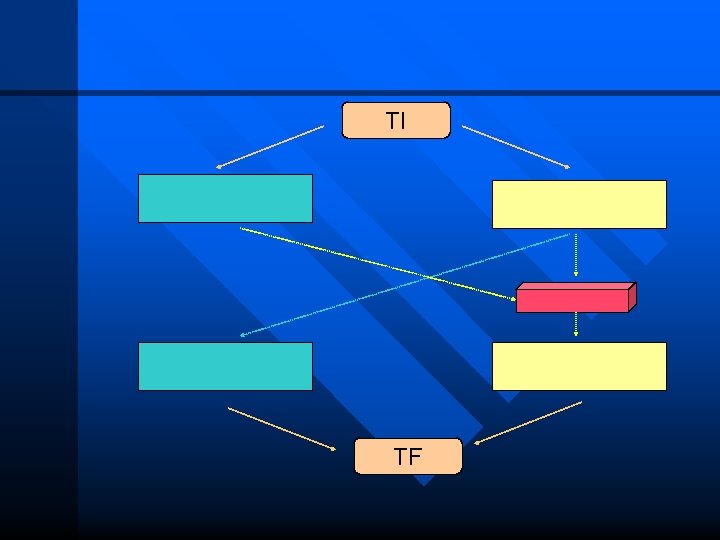

TI TF

TI TF

Stabilisce regole e modalità di applicazione della firma elettronica. Certifica e conserva l’elenco dei soggetti autorizzati a svolgere l’attività di Certificate Authority. http: //www. aipa. it

Stabilisce regole e modalità di applicazione della firma elettronica. Certifica e conserva l’elenco dei soggetti autorizzati a svolgere l’attività di Certificate Authority. http: //www. aipa. it

Impronta e algoritmo di Hash

Impronta e algoritmo di Hash

Generazione della Firma

Generazione della Firma

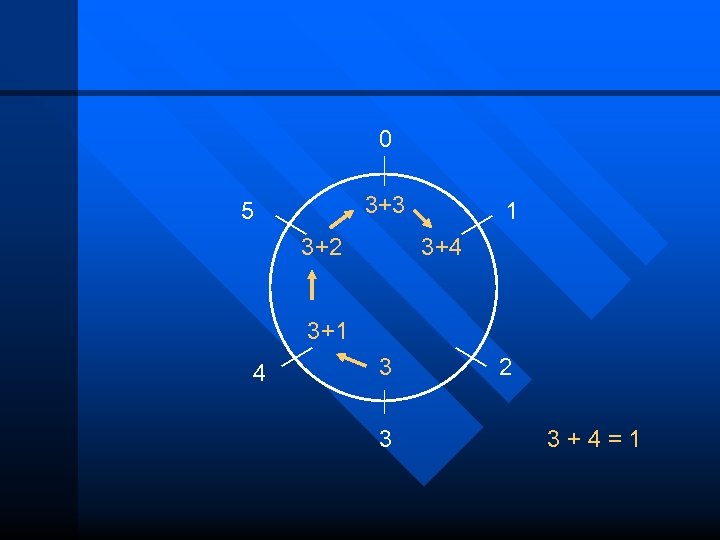

0 3+3 5 3+2 1 3+4 3+1 4 3 3 2 3+4=1

0 3+3 5 3+2 1 3+4 3+1 4 3 3 2 3+4=1

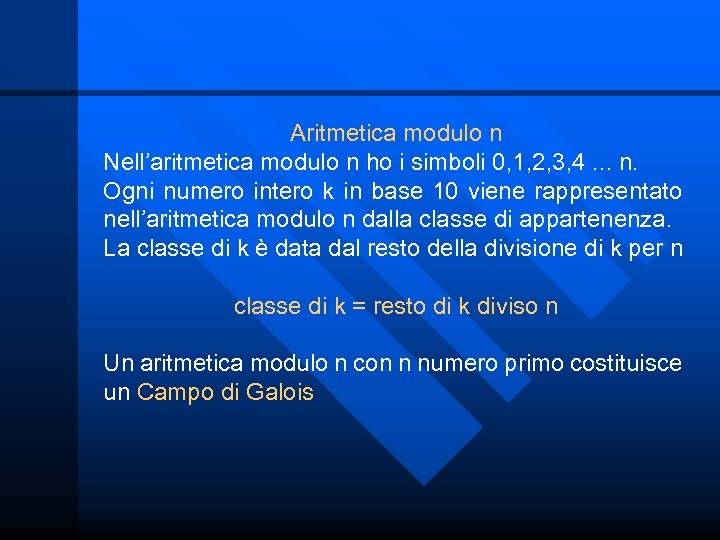

Aritmetica modulo n Nell’aritmetica modulo n ho i simboli 0, 1, 2, 3, 4. . . n. Ogni numero intero k in base 10 viene rappresentato nell’aritmetica modulo n dalla classe di appartenenza. La classe di k è data dal resto della divisione di k per n classe di k = resto di k diviso n Un aritmetica modulo n con n numero primo costituisce un Campo di Galois

Aritmetica modulo n Nell’aritmetica modulo n ho i simboli 0, 1, 2, 3, 4. . . n. Ogni numero intero k in base 10 viene rappresentato nell’aritmetica modulo n dalla classe di appartenenza. La classe di k è data dal resto della divisione di k per n classe di k = resto di k diviso n Un aritmetica modulo n con n numero primo costituisce un Campo di Galois

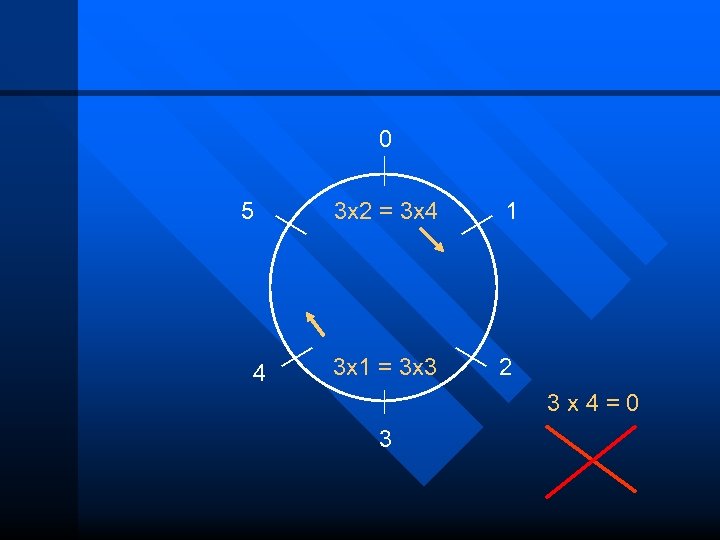

0 5 4 3 x 2 = 3 x 4 1 3 x 1 = 3 x 3 2 3 x 4=0 3

0 5 4 3 x 2 = 3 x 4 1 3 x 1 = 3 x 3 2 3 x 4=0 3

Teoria dei numeri Dato p numero dispari “grande”

Teoria dei numeri Dato p numero dispari “grande”

Dati u, v interi se allora

Dati u, v interi se allora

L’algoritmo SHA-1 impiega funzioni logiche ed operazioni di elevamento a potenza. Applicato a sequenze binarie di lunghezza non superiore a 2^64 produce una sequenza binaria di lunghezza 160

L’algoritmo SHA-1 impiega funzioni logiche ed operazioni di elevamento a potenza. Applicato a sequenze binarie di lunghezza non superiore a 2^64 produce una sequenza binaria di lunghezza 160

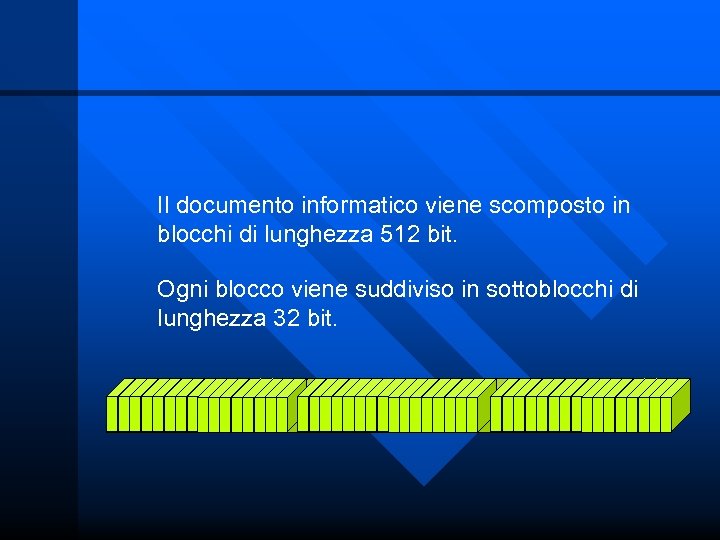

Il documento informatico viene scomposto in blocchi di lunghezza 512 bit. Ogni blocco viene suddiviso in sottoblocchi di lunghezza 32 bit.

Il documento informatico viene scomposto in blocchi di lunghezza 512 bit. Ogni blocco viene suddiviso in sottoblocchi di lunghezza 32 bit.

Entrata in un sito sicuro: Uscita da un sito sicuro:

Entrata in un sito sicuro: Uscita da un sito sicuro: