c3097992a70b0dd9b8226329c9091790.ppt

- Количество слайдов: 53

CPE 426 Computer Networks Week 15: PART IV in Textbook Chapter 30: NW Security Chapter 31: NW Management

CPE 426 Computer Networks Week 15: PART IV in Textbook Chapter 30: NW Security Chapter 31: NW Management

TOPICS n Chapter 30 (Only Selected Topics) n n n n Criminal Exploits and Attack Security Policy Security Technologies Hashing and MAC Access Control Encryption Authentication and Digital Signature Key Authorities and Digital Certificates Firewall Intrusion Detection System Deep Packet Inspection VPN Securities Technologies Chapter 31 NW Management n n n Intranet Management FCAPS NW Management Tools SNMP MIB

TOPICS n Chapter 30 (Only Selected Topics) n n n n Criminal Exploits and Attack Security Policy Security Technologies Hashing and MAC Access Control Encryption Authentication and Digital Signature Key Authorities and Digital Certificates Firewall Intrusion Detection System Deep Packet Inspection VPN Securities Technologies Chapter 31 NW Management n n n Intranet Management FCAPS NW Management Tools SNMP MIB

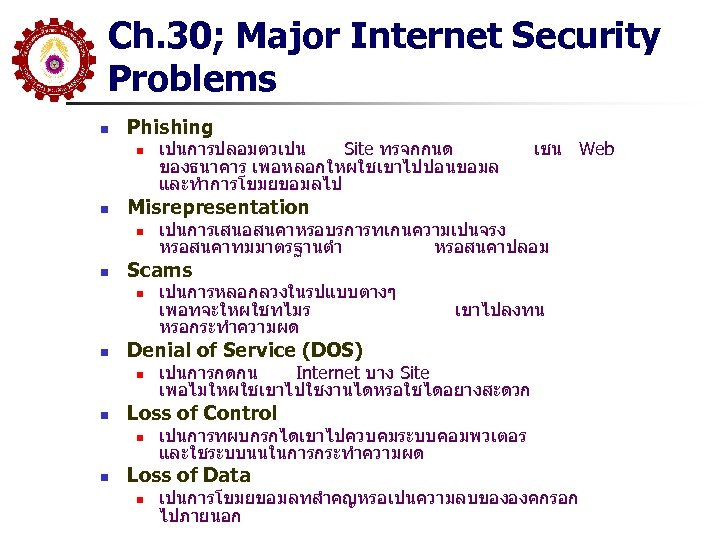

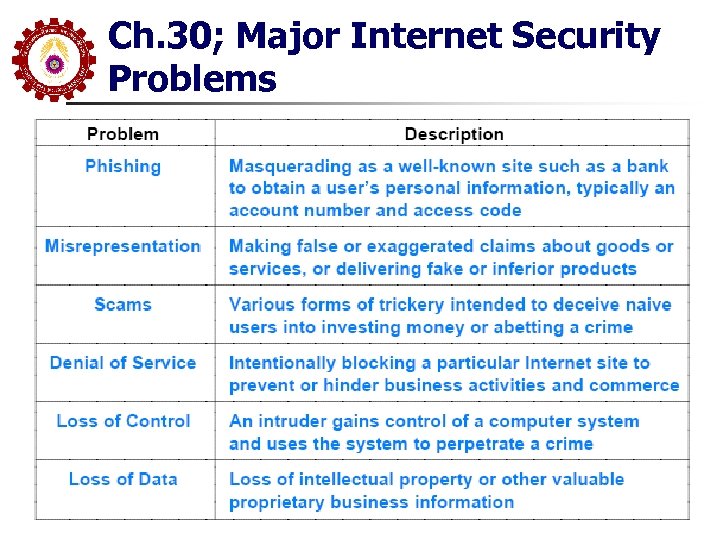

Ch. 30; Major Internet Security Problems n Phishing n n เขาไปลงทน เปนการกดกน Internet บาง Site เพอไมใหผใชเขาไปใชงานไดหรอใชไดอยางสะดวก Loss of Control n n เปนการหลอกลวงในรปแบบตางๆ เพอทจะใหผใชทไมร หรอกระทำความผด Denial of Service (DOS) n n เปนการเสนอสนคาหรอบรการทเกนความเปนจรง หรอสนคาทมมาตรฐานตำ หรอสนคาปลอม Scams n n เชน Web Misrepresentation n n เปนการปลอมตวเปน Site ทรจกกนด ของธนาคาร เพอหลอกใหผใชเขาไปปอนขอมล และทำการโขมยขอมลไป เปนการทผบกรกไดเขาไปควบคมระบบคอมพวเตอร และใชระบบนนในการกระทำความผด Loss of Data n เปนการโขมยขอมลทสำคญหรอเปนความลบขององคกรอก ไปภายนอก

Ch. 30; Major Internet Security Problems n Phishing n n เขาไปลงทน เปนการกดกน Internet บาง Site เพอไมใหผใชเขาไปใชงานไดหรอใชไดอยางสะดวก Loss of Control n n เปนการหลอกลวงในรปแบบตางๆ เพอทจะใหผใชทไมร หรอกระทำความผด Denial of Service (DOS) n n เปนการเสนอสนคาหรอบรการทเกนความเปนจรง หรอสนคาทมมาตรฐานตำ หรอสนคาปลอม Scams n n เชน Web Misrepresentation n n เปนการปลอมตวเปน Site ทรจกกนด ของธนาคาร เพอหลอกใหผใชเขาไปปอนขอมล และทำการโขมยขอมลไป เปนการทผบกรกไดเขาไปควบคมระบบคอมพวเตอร และใชระบบนนในการกระทำความผด Loss of Data n เปนการโขมยขอมลทสำคญหรอเปนความลบขององคกรอก ไปภายนอก

Ch. 30; Major Internet Security Problems

Ch. 30; Major Internet Security Problems

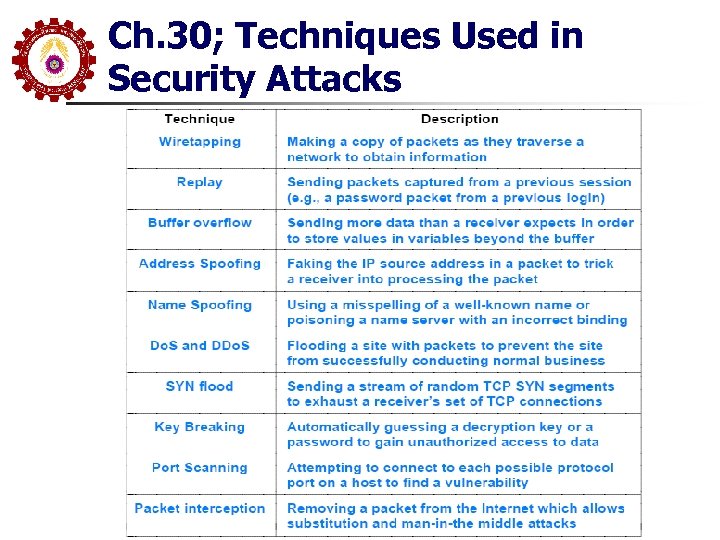

Ch. 30; Techniques Used in Security Attacks n Wiretapping n n Replay n n เปนการสง Packet ทดกจบไดกอนหนาน ซงมขอมลของ Password จากการ Login ครงกอน นำไปใชในการ Login เขาระบบ Buffer Overflow n n เปนการดกและทำการ Copy Packet ขอมล ทวงอยใน Network จดประสงคของ Wire Tapping เพอนำมาใชใน Replay Attack สามารถทำไดงายในกรณของ Wireless LAN เปนการสงขอมลจำนวนมากๆไปยงผรบ เพอทจะใหขอมลไดถกเกบในพนทนอกเหนอจาก Buffer เนองจากเกด Buffer Overflow Address Spoofing n n ทำการปลอม Source IP Address เพอหลอกใหมการ Process Packet IP และ MAC Address สามารถฟงไดจาก ARP Broadcast อาจจะใชวธการ Broadcast ARP ปลอม เพอใหสงขอมลใหตนเอง อาจจะปลอม Routing Protocol เพอสงขอมลใหตนเอง

Ch. 30; Techniques Used in Security Attacks n Wiretapping n n Replay n n เปนการสง Packet ทดกจบไดกอนหนาน ซงมขอมลของ Password จากการ Login ครงกอน นำไปใชในการ Login เขาระบบ Buffer Overflow n n เปนการดกและทำการ Copy Packet ขอมล ทวงอยใน Network จดประสงคของ Wire Tapping เพอนำมาใชใน Replay Attack สามารถทำไดงายในกรณของ Wireless LAN เปนการสงขอมลจำนวนมากๆไปยงผรบ เพอทจะใหขอมลไดถกเกบในพนทนอกเหนอจาก Buffer เนองจากเกด Buffer Overflow Address Spoofing n n ทำการปลอม Source IP Address เพอหลอกใหมการ Process Packet IP และ MAC Address สามารถฟงไดจาก ARP Broadcast อาจจะใชวธการ Broadcast ARP ปลอม เพอใหสงขอมลใหตนเอง อาจจะปลอม Routing Protocol เพอสงขอมลใหตนเอง

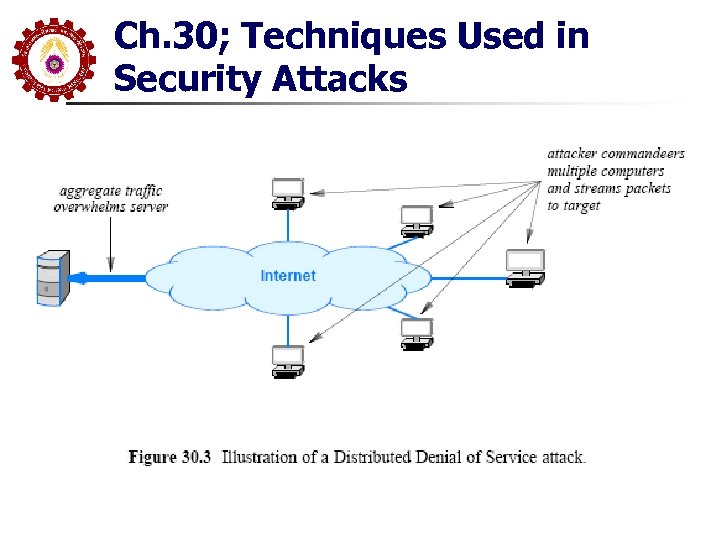

Ch. 30; Techniques Used in Security Attacks n Do. S and DDo. S n n n เปนการคาดเดา Key หรอ Password แบบอตโนมต เพอทจะสามารถเขาถงระบบได Port Scanning n n สง Random TCP SYN Segment เพอใหผรบไมม TCP Connection เหลออย Key Breaking n n Site SYN Flood n n โจมตโดยการปอน Packet จำนวนมากๆ เพอไมให สามารถทำงานอยางอนได DDOS จะ Attack ประสานกนโดยใชหลายเครอง พยายามทจะเชอมตอ โดยใช Protocol Port แบบตางๆเพอทจะหาจดออน Packet Interception n เปนการดกจบ Packet ระหวางทาง จากนนแทนทดวย Packet ทตองการ หรอเพอทำ Main-in-the-Middle Attack

Ch. 30; Techniques Used in Security Attacks n Do. S and DDo. S n n n เปนการคาดเดา Key หรอ Password แบบอตโนมต เพอทจะสามารถเขาถงระบบได Port Scanning n n สง Random TCP SYN Segment เพอใหผรบไมม TCP Connection เหลออย Key Breaking n n Site SYN Flood n n โจมตโดยการปอน Packet จำนวนมากๆ เพอไมให สามารถทำงานอยางอนได DDOS จะ Attack ประสานกนโดยใชหลายเครอง พยายามทจะเชอมตอ โดยใช Protocol Port แบบตางๆเพอทจะหาจดออน Packet Interception n เปนการดกจบ Packet ระหวางทาง จากนนแทนทดวย Packet ทตองการ หรอเพอทำ Main-in-the-Middle Attack

Ch. 30; Techniques Used in Security Attacks

Ch. 30; Techniques Used in Security Attacks

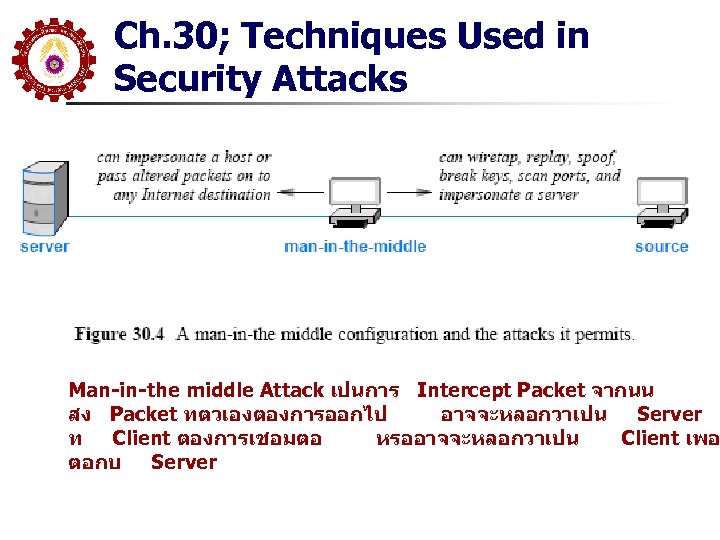

Ch. 30; Techniques Used in Security Attacks Man-in-the middle Attack เปนการ Intercept Packet จากนน สง Packet ทตวเองตองการออกไป อาจจะหลอกวาเปน Server ท Client ตองการเชอมตอ หรออาจจะหลอกวาเปน Client เพอ ตอกบ Server

Ch. 30; Techniques Used in Security Attacks Man-in-the middle Attack เปนการ Intercept Packet จากนน สง Packet ทตวเองตองการออกไป อาจจะหลอกวาเปน Server ท Client ตองการเชอมตอ หรออาจจะหลอกวาเปน Client เพอ ตอกบ Server

Ch. 30; Techniques Used in Security Attacks

Ch. 30; Techniques Used in Security Attacks

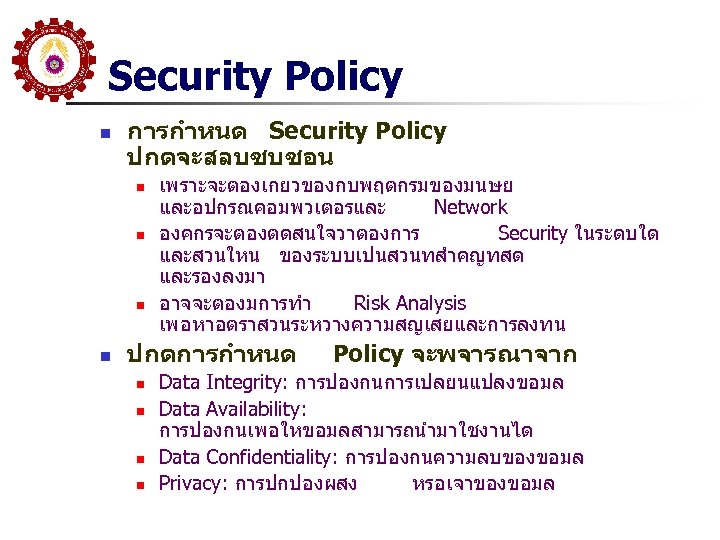

Security Policy n การกำหนด Security Policy ปกตจะสลบซบซอน n n เพราะจะตองเกยวของกบพฤตกรมของมนษย และอปกรณคอมพวเตอรและ Network องคกรจะตองตดสนใจวาตองการ Security ในระดบใด และสวนใหน ของระบบเปนสวนทสำคญทสด และรองลงมา อาจจะตองมการทำ Risk Analysis เพอหาอตราสวนระหวางความสญเสยและการลงทน ปกตการกำหนด n n Policy จะพจารณาจาก Data Integrity: การปองกนการเปลยนแปลงขอมล Data Availability: การปองกนเพอใหขอมลสามารถนำมาใชงานได Data Confidentiality: การปองกนความลบของขอมล Privacy: การปกปองผสง หรอเจาของขอมล

Security Policy n การกำหนด Security Policy ปกตจะสลบซบซอน n n เพราะจะตองเกยวของกบพฤตกรมของมนษย และอปกรณคอมพวเตอรและ Network องคกรจะตองตดสนใจวาตองการ Security ในระดบใด และสวนใหน ของระบบเปนสวนทสำคญทสด และรองลงมา อาจจะตองมการทำ Risk Analysis เพอหาอตราสวนระหวางความสญเสยและการลงทน ปกตการกำหนด n n Policy จะพจารณาจาก Data Integrity: การปองกนการเปลยนแปลงขอมล Data Availability: การปองกนเพอใหขอมลสามารถนำมาใชงานได Data Confidentiality: การปองกนความลบของขอมล Privacy: การปกปองผสง หรอเจาของขอมล

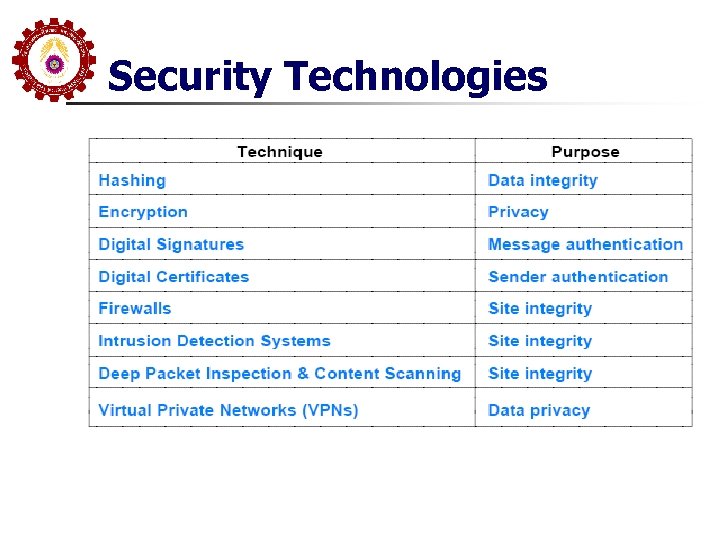

Security Technologies

Security Technologies

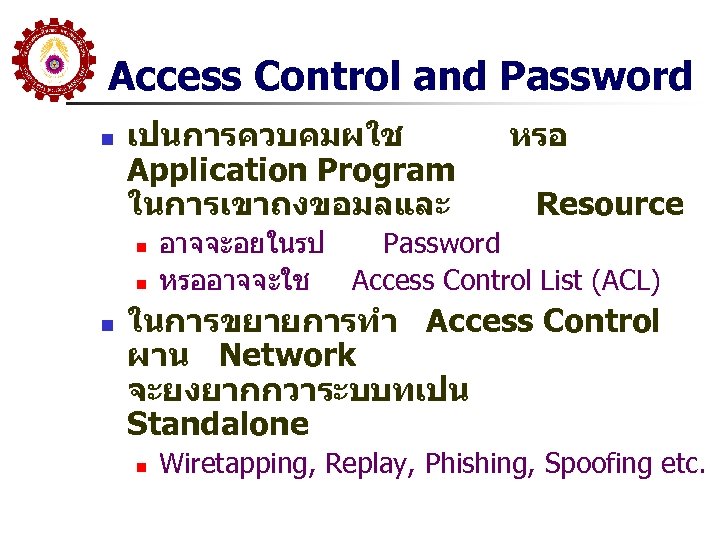

Access Control and Password n เปนการควบคมผใช Application Program ในการเขาถงขอมลและ n n n หรอ Resource อาจจะอยในรป Password หรออาจจะใช Access Control List (ACL) ในการขยายการทำ Access Control ผาน Network จะยงยากกวาระบบทเปน Standalone n Wiretapping, Replay, Phishing, Spoofing etc.

Access Control and Password n เปนการควบคมผใช Application Program ในการเขาถงขอมลและ n n n หรอ Resource อาจจะอยในรป Password หรออาจจะใช Access Control List (ACL) ในการขยายการทำ Access Control ผาน Network จะยงยากกวาระบบทเปน Standalone n Wiretapping, Replay, Phishing, Spoofing etc.

AAA Protocol n เปน Computer Security Protocol สำหรบ Authentication ผใชงานใน Network ทจะกระทำ 3 อยาง n Authentication n n Authorization n n คอขบวนการทจะตรวจสอบเอกลกษณของผใช วาเปนผทอางถงนนจรงๆ เชนการใช Password, Keycard, Biometrics เปนการกำหนดสทธใหกบแตละบคคล วาจะสามารถทำอะไรไดบาง Accounting n คอการบนทกการใชงานของแตละบคคล

AAA Protocol n เปน Computer Security Protocol สำหรบ Authentication ผใชงานใน Network ทจะกระทำ 3 อยาง n Authentication n n Authorization n n คอขบวนการทจะตรวจสอบเอกลกษณของผใช วาเปนผทอางถงนนจรงๆ เชนการใช Password, Keycard, Biometrics เปนการกำหนดสทธใหกบแตละบคคล วาจะสามารถทำอะไรไดบาง Accounting n คอการบนทกการใชงานของแตละบคคล

Hash and Message Authentication Code n Hash เปนการสรางตวแทนของเอกสาร n n MAC ไดจากการนำ Data มารวมกบ Key และทำการสราง Hash n n n ไดจากการคำนวณคา Hash ซงจะมจำนวน Bit ทคงท จากเอกสารทมความยาวไมแนนอน Algorithm จะเปน One-Way Function และมการ Collision ตำ สามารถใชเปนตวตรวจสอบวาเอกสารมการแกไ ขหรอไม จดประสงคเหมอนกบ Hash คอเพอจะใชตรวจสอบวาเอกสารมการแกไขห รอไม แตในการน คนทจะตรวจสอบไดจะตองม Key HASH และ MAC ใชในการทำ Message

Hash and Message Authentication Code n Hash เปนการสรางตวแทนของเอกสาร n n MAC ไดจากการนำ Data มารวมกบ Key และทำการสราง Hash n n n ไดจากการคำนวณคา Hash ซงจะมจำนวน Bit ทคงท จากเอกสารทมความยาวไมแนนอน Algorithm จะเปน One-Way Function และมการ Collision ตำ สามารถใชเปนตวตรวจสอบวาเอกสารมการแกไ ขหรอไม จดประสงคเหมอนกบ Hash คอเพอจะใชตรวจสอบวาเอกสารมการแกไขห รอไม แตในการน คนทจะตรวจสอบไดจะตองม Key HASH และ MAC ใชในการทำ Message

Encryption n ปกต Authentication เปนการพสจนตวตน ใชปองกนเรอง Integrity ในการปองกนเรอง Confidentiality จะตองใชวธการ Encryption คอขบวนการเปลยนแปลงเอกสารใหอย ในรปทไมสามารถอานได n n จะใช Encryption Algorithm และ Encryption Key ขบวนการจะตอง Inverse ได n คอทำ รวมกบ Decryption ได โดยม Decryption Algorithm Decryption Key

Encryption n ปกต Authentication เปนการพสจนตวตน ใชปองกนเรอง Integrity ในการปองกนเรอง Confidentiality จะตองใชวธการ Encryption คอขบวนการเปลยนแปลงเอกสารใหอย ในรปทไมสามารถอานได n n จะใช Encryption Algorithm และ Encryption Key ขบวนการจะตอง Inverse ได n คอทำ รวมกบ Decryption ได โดยม Decryption Algorithm Decryption Key

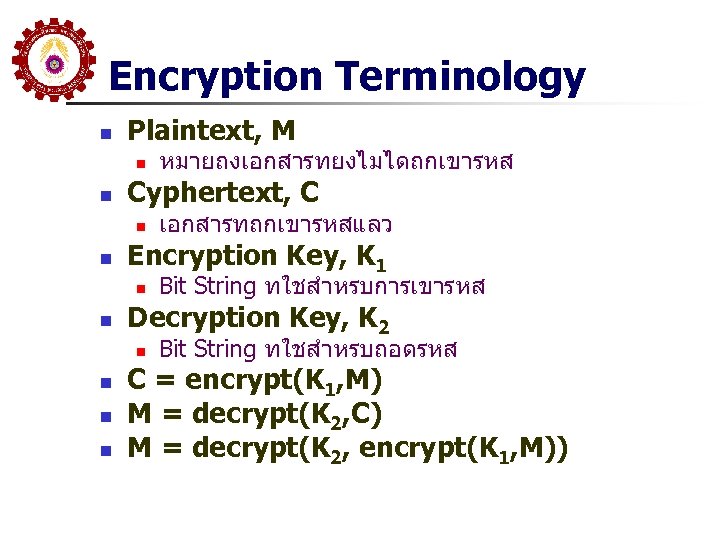

Encryption Terminology n Plaintext, M n n Cyphertext, C n n Bit String ทใชสำหรบการเขารหส Decryption Key, K 2 n n เอกสารทถกเขารหสแลว Encryption Key, K 1 n n หมายถงเอกสารทยงไมไดถกเขารหส Bit String ทใชสำหรบถอดรหส C = encrypt(K 1, M) M = decrypt(K 2, C) M = decrypt(K 2, encrypt(K 1, M))

Encryption Terminology n Plaintext, M n n Cyphertext, C n n Bit String ทใชสำหรบการเขารหส Decryption Key, K 2 n n เอกสารทถกเขารหสแลว Encryption Key, K 1 n n หมายถงเอกสารทยงไมไดถกเขารหส Bit String ทใชสำหรบถอดรหส C = encrypt(K 1, M) M = decrypt(K 2, C) M = decrypt(K 2, encrypt(K 1, M))

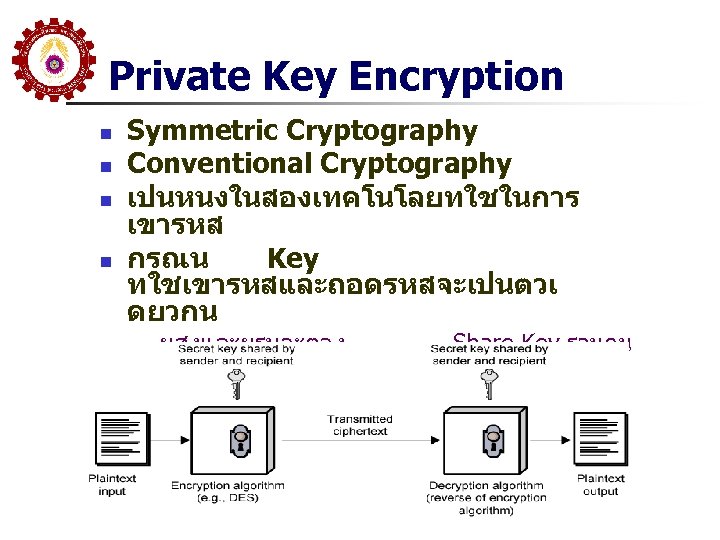

Private Key Encryption n n Symmetric Cryptography Conventional Cryptography เปนหนงในสองเทคโนโลยทใชในการ เขารหส กรณน Key ทใชเขารหสและถอดรหสจะเปนตวเ ดยวกน n n ผสงและผรบจะตอง DES, 3 DES, AES Share Key รวมกน

Private Key Encryption n n Symmetric Cryptography Conventional Cryptography เปนหนงในสองเทคโนโลยทใชในการ เขารหส กรณน Key ทใชเขารหสและถอดรหสจะเปนตวเ ดยวกน n n ผสงและผรบจะตอง DES, 3 DES, AES Share Key รวมกน

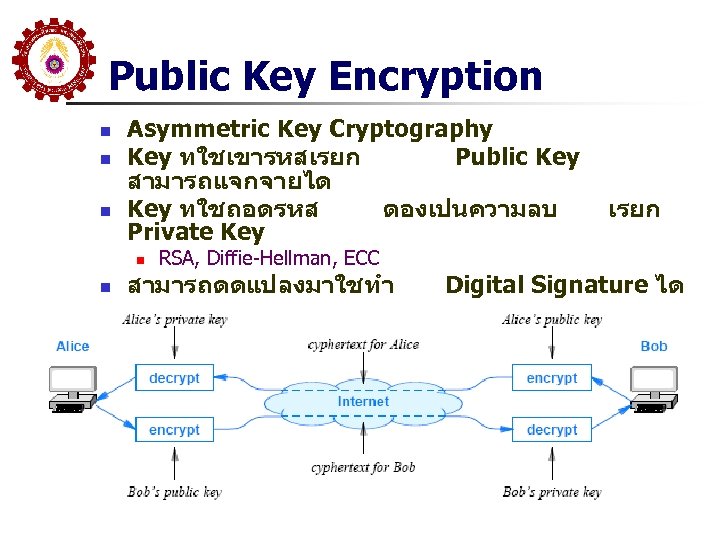

Public Key Encryption n Asymmetric Key Cryptography Key ทใชเขารหสเรยก Public Key สามารถแจกจายได Key ทใชถอดรหส ตองเปนความลบ Private Key n n เรยก RSA, Diffie-Hellman, ECC สามารถดดแปลงมาใชทำ Digital Signature ได

Public Key Encryption n Asymmetric Key Cryptography Key ทใชเขารหสเรยก Public Key สามารถแจกจายได Key ทใชถอดรหส ตองเปนความลบ Private Key n n เรยก RSA, Diffie-Hellman, ECC สามารถดดแปลงมาใชทำ Digital Signature ได

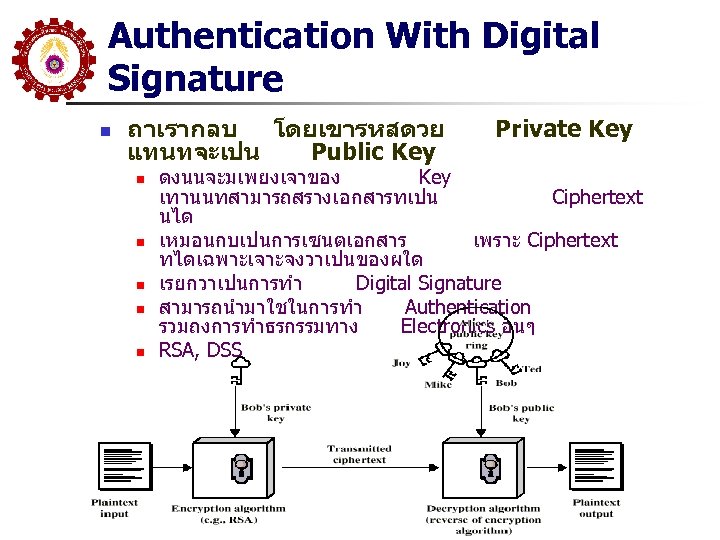

Authentication With Digital Signature n ถาเรากลบ โดยเขารหสดวย แทนทจะเปน Public Key n n n Private Key ดงนนจะมเพยงเจาของ Key เทานนทสามารถสรางเอกสารทเปน Ciphertext นได เหมอนกบเปนการเซนตเอกสาร เพราะ Ciphertext ทไดเฉพาะเจาะจงวาเปนของผใด เรยกวาเปนการทำ Digital Signature สามารถนำมาใชในการทำ Authentication รวมถงการทำธรกรรมทาง Electronics อนๆ RSA, DSS

Authentication With Digital Signature n ถาเรากลบ โดยเขารหสดวย แทนทจะเปน Public Key n n n Private Key ดงนนจะมเพยงเจาของ Key เทานนทสามารถสรางเอกสารทเปน Ciphertext นได เหมอนกบเปนการเซนตเอกสาร เพราะ Ciphertext ทไดเฉพาะเจาะจงวาเปนของผใด เรยกวาเปนการทำ Digital Signature สามารถนำมาใชในการทำ Authentication รวมถงการทำธรกรรมทาง Electronics อนๆ RSA, DSS

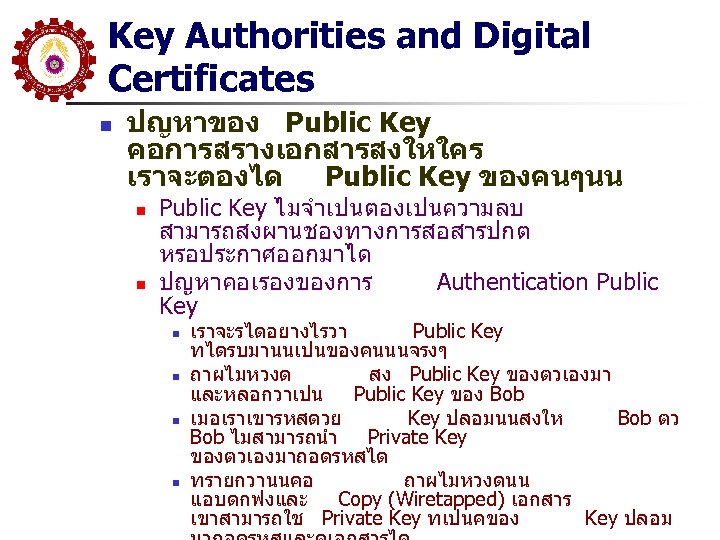

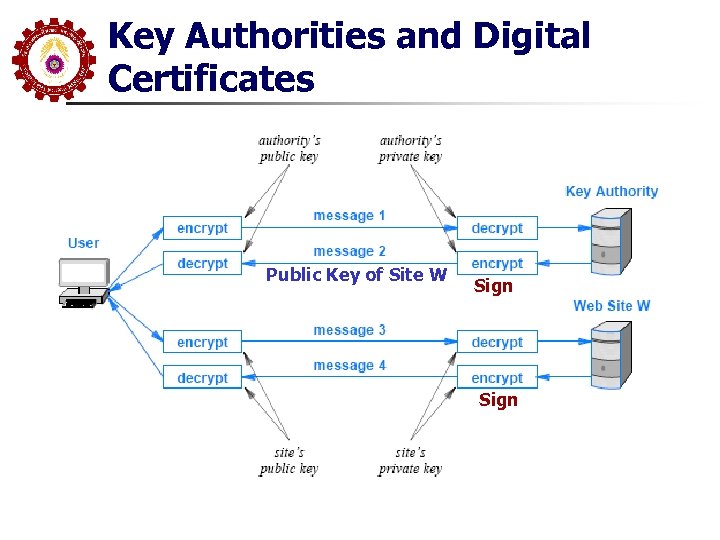

Key Authorities and Digital Certificates n ปญหาของ Public Key คอการสรางเอกสารสงใหใคร เราจะตองได Public Key ของคนๆนน n n Public Key ไมจำเปนตองเปนความลบ สามารถสงผานชองทางการสอสารปกต หรอประกาศออกมาได ปญหาคอเรองของการ Authentication Public Key n n เราจะรไดอยางไรวา Public Key ทไดรบมานนเปนของคนนนจรงๆ ถาผไมหวงด สง Public Key ของตวเองมา และหลอกวาเปน Public Key ของ Bob เมอเราเขารหสดวย Key ปลอมนนสงให Bob ตว Bob ไมสามารถนำ Private Key ของตวเองมาถอดรหสได ทรายกวานนคอ ถาผไมหวงดนน แอบดกฟงและ Copy (Wiretapped) เอกสาร เขาสามารถใช Private Key ทเปนคของ Key ปลอม

Key Authorities and Digital Certificates n ปญหาของ Public Key คอการสรางเอกสารสงใหใคร เราจะตองได Public Key ของคนๆนน n n Public Key ไมจำเปนตองเปนความลบ สามารถสงผานชองทางการสอสารปกต หรอประกาศออกมาได ปญหาคอเรองของการ Authentication Public Key n n เราจะรไดอยางไรวา Public Key ทไดรบมานนเปนของคนนนจรงๆ ถาผไมหวงด สง Public Key ของตวเองมา และหลอกวาเปน Public Key ของ Bob เมอเราเขารหสดวย Key ปลอมนนสงให Bob ตว Bob ไมสามารถนำ Private Key ของตวเองมาถอดรหสได ทรายกวานนคอ ถาผไมหวงดนน แอบดกฟงและ Copy (Wiretapped) เอกสาร เขาสามารถใช Private Key ทเปนคของ Key ปลอม

Key Authorities and Digital Certificates n เราสามารถตง Server กลาง ทำหนาทแจกจาย Key แบบอตโนมต (และมระบบรกษาความปลอดภย ) n n n เรยก Key Distribution Center หรอ Key Authority ทกคนจะนำ Public Key ของตนเองไปฝากไว เมอตองการสงเอกสารใหใคร ใหขอ Public Key ของคนนนผาน Server น ขอเสยของ Key Authority คอ Server จะ Down ไมได อกวธหนงคอออกเปน Digital Certificate n n เปนการนำ Public Key ของตนเอง ทำการรบรองโดยใช Digital Signature จาก Certification Authority Certificate ไมสามารถปลอมได สามารถตรวจสอบได User จะเกบ Certificate ของตวเองไว ถามใครตองการสงเอกสารใหตน User จะทำการสง Certificate ใหกบคนนน ดงนนการสอสารไมตองใช Key Authority ทตอง Online

Key Authorities and Digital Certificates n เราสามารถตง Server กลาง ทำหนาทแจกจาย Key แบบอตโนมต (และมระบบรกษาความปลอดภย ) n n n เรยก Key Distribution Center หรอ Key Authority ทกคนจะนำ Public Key ของตนเองไปฝากไว เมอตองการสงเอกสารใหใคร ใหขอ Public Key ของคนนนผาน Server น ขอเสยของ Key Authority คอ Server จะ Down ไมได อกวธหนงคอออกเปน Digital Certificate n n เปนการนำ Public Key ของตนเอง ทำการรบรองโดยใช Digital Signature จาก Certification Authority Certificate ไมสามารถปลอมได สามารถตรวจสอบได User จะเกบ Certificate ของตวเองไว ถามใครตองการสงเอกสารใหตน User จะทำการสง Certificate ใหกบคนนน ดงนนการสอสารไมตองใช Key Authority ทตอง Online

Key Authorities and Digital Certificates Public Key of Site W Sign

Key Authorities and Digital Certificates Public Key of Site W Sign

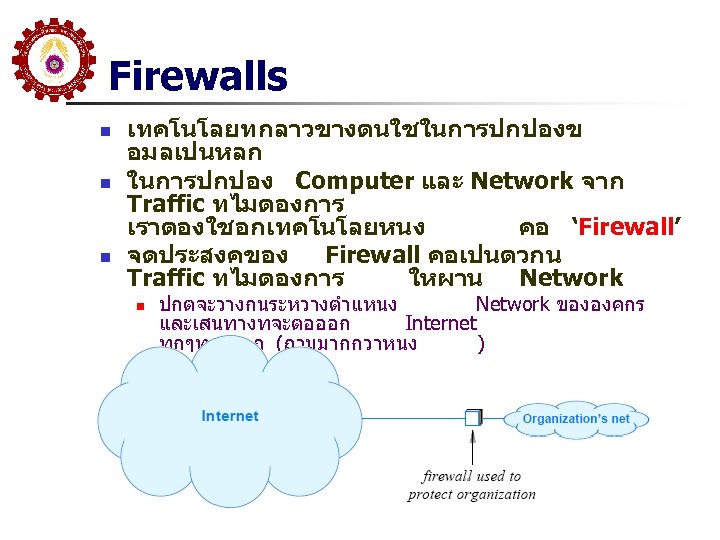

Firewalls n n n เทคโนโลยทกลาวขางตนใชในการปกปองข อมลเปนหลก ในการปกปอง Computer และ Network จาก Traffic ทไมตองการ เราตองใชอกเทคโนโลยหนง คอ ‘Firewall’ จดประสงคของ Firewall คอเปนตวกน Traffic ทไมตองการ ใหผาน Network n ปกตจะวางกนระหวางตำแหนง Network ขององคกร และเสนทางทจะตอออก Internet ทกๆทางออก (ถามมากกวาหนง )

Firewalls n n n เทคโนโลยทกลาวขางตนใชในการปกปองข อมลเปนหลก ในการปกปอง Computer และ Network จาก Traffic ทไมตองการ เราตองใชอกเทคโนโลยหนง คอ ‘Firewall’ จดประสงคของ Firewall คอเปนตวกน Traffic ทไมตองการ ใหผาน Network n ปกตจะวางกนระหวางตำแหนง Network ขององคกร และเสนทางทจะตอออก Internet ทกๆทางออก (ถามมากกวาหนง )

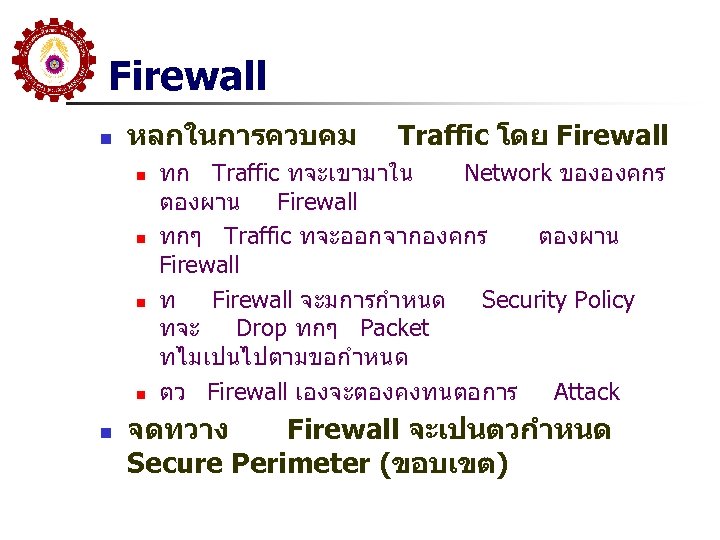

Firewall n หลกในการควบคม n n n Traffic โดย Firewall ทก Traffic ทจะเขามาใน Network ขององคกร ตองผาน Firewall ทกๆ Traffic ทจะออกจากองคกร ตองผาน Firewall ท Firewall จะมการกำหนด Security Policy ทจะ Drop ทกๆ Packet ทไมเปนไปตามขอกำหนด ตว Firewall เองจะตองคงทนตอการ Attack จดทวาง Firewall จะเปนตวกำหนด Secure Perimeter (ขอบเขต)

Firewall n หลกในการควบคม n n n Traffic โดย Firewall ทก Traffic ทจะเขามาใน Network ขององคกร ตองผาน Firewall ทกๆ Traffic ทจะออกจากองคกร ตองผาน Firewall ท Firewall จะมการกำหนด Security Policy ทจะ Drop ทกๆ Packet ทไมเปนไปตามขอกำหนด ตว Firewall เองจะตองคงทนตอการ Attack จดทวาง Firewall จะเปนตวกำหนด Secure Perimeter (ขอบเขต)

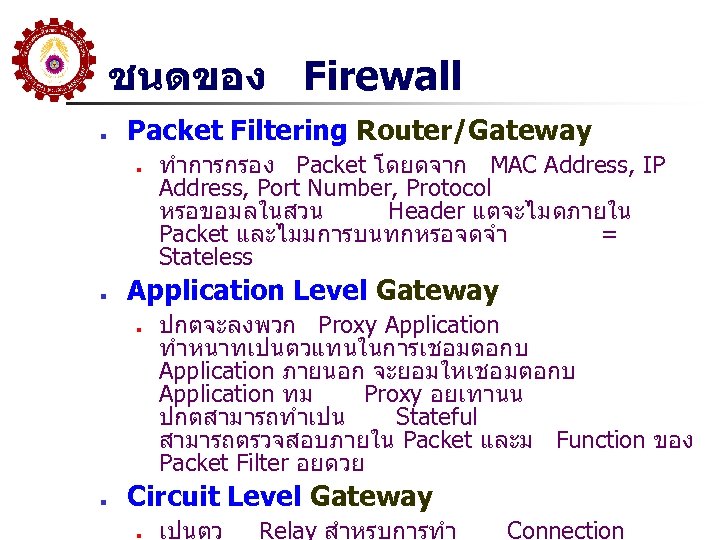

ชนดของ Firewall n Packet Filtering Router/Gateway n n Application Level Gateway n n ทำการกรอง Packet โดยดจาก MAC Address, IP Address, Port Number, Protocol หรอขอมลในสวน Header แตจะไมดภายใน Packet และไมมการบนทกหรอจดจำ = Stateless ปกตจะลงพวก Proxy Application ทำหนาทเปนตวแทนในการเชอมตอกบ Application ภายนอก จะยอมใหเชอมตอกบ Application ทม Proxy อยเทานน ปกตสามารถทำเปน Stateful สามารถตรวจสอบภายใน Packet และม Function ของ Packet Filter อยดวย Circuit Level Gateway n เปนตว Relay สำหรบการทำ Connection

ชนดของ Firewall n Packet Filtering Router/Gateway n n Application Level Gateway n n ทำการกรอง Packet โดยดจาก MAC Address, IP Address, Port Number, Protocol หรอขอมลในสวน Header แตจะไมดภายใน Packet และไมมการบนทกหรอจดจำ = Stateless ปกตจะลงพวก Proxy Application ทำหนาทเปนตวแทนในการเชอมตอกบ Application ภายนอก จะยอมใหเชอมตอกบ Application ทม Proxy อยเทานน ปกตสามารถทำเปน Stateful สามารถตรวจสอบภายใน Packet และม Function ของ Packet Filter อยดวย Circuit Level Gateway n เปนตว Relay สำหรบการทำ Connection

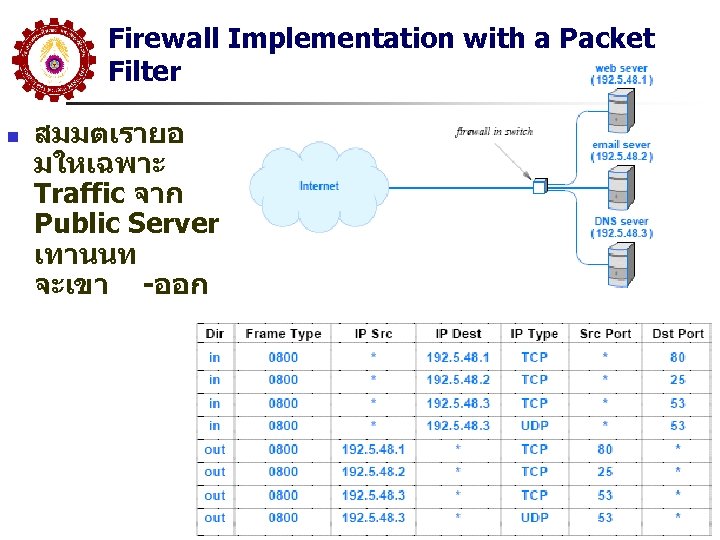

Firewall Implementation with a Packet Filter n สมมตเรายอ มใหเฉพาะ Traffic จาก Public Server เทานนท จะเขา -ออก

Firewall Implementation with a Packet Filter n สมมตเรายอ มใหเฉพาะ Traffic จาก Public Server เทานนท จะเขา -ออก

Intrusion Detection System n n n IDS หรอ Intrusion Detection System จะตรวจสอบ Packet ทกตวทเขามาใน Site และจะแจงแกผดแลระบบถาม Packet ทไมเปนไปตามทกำหนด เปนการทำงานเสรมจาก Firewall แตจะตรวจจบภายใน Network ปกต IDS จะถก Configure ใหตรวจจบ Pattern เฉพาะของการ Attack เชนการทำ Port Scanning บางครงจะทำงานรวมกบ Firewall โดยแจงให Firewall ทำการ Block บาง Packet เชนการทำ SYN Flood IDS จะเปน Stateful มการจดจำสถานะของการ Connection

Intrusion Detection System n n n IDS หรอ Intrusion Detection System จะตรวจสอบ Packet ทกตวทเขามาใน Site และจะแจงแกผดแลระบบถาม Packet ทไมเปนไปตามทกำหนด เปนการทำงานเสรมจาก Firewall แตจะตรวจจบภายใน Network ปกต IDS จะถก Configure ใหตรวจจบ Pattern เฉพาะของการ Attack เชนการทำ Port Scanning บางครงจะทำงานรวมกบ Firewall โดยแจงให Firewall ทำการ Block บาง Packet เชนการทำ SYN Flood IDS จะเปน Stateful มการจดจำสถานะของการ Connection

Content Scanning and Deep Packet Inspection n ปกต Firewall จะกน Virus ไมได เพราะไมสามารถตรวจสอบภายใน Packet n n เชนการสง Virus ผาน E-mail Attachment เราตองการการทำ n File Scanning ทำโดย Security Software บน PC n n Content Analysis File Scanner จะนำ File ทไดรบ และทำการตรวจหา Pattern ทนาจะมปญหา เชน String ของ Byte ทเรยก ‘Finger Print’ อยางไรกตาม เปนไปไดทอาจจะเกด ‘False Positive’ หรอ ‘False Negative’ Deep Packet Inspection(DPI) n จะเปนการตรวจสอบภายใน Packet แทนทจะตรวจสอบ ซงในการนมนสามารถตรวจสอบ Packet ทวงเขา -ออก ทงสวน Header และ ภายใน Payload ดวยเหตนมนจะทำงานไดคอนขางชาเทยบกบ Firewall และไมเหมาะกบ High-Speed Network File

Content Scanning and Deep Packet Inspection n ปกต Firewall จะกน Virus ไมได เพราะไมสามารถตรวจสอบภายใน Packet n n เชนการสง Virus ผาน E-mail Attachment เราตองการการทำ n File Scanning ทำโดย Security Software บน PC n n Content Analysis File Scanner จะนำ File ทไดรบ และทำการตรวจหา Pattern ทนาจะมปญหา เชน String ของ Byte ทเรยก ‘Finger Print’ อยางไรกตาม เปนไปไดทอาจจะเกด ‘False Positive’ หรอ ‘False Negative’ Deep Packet Inspection(DPI) n จะเปนการตรวจสอบภายใน Packet แทนทจะตรวจสอบ ซงในการนมนสามารถตรวจสอบ Packet ทวงเขา -ออก ทงสวน Header และ ภายใน Payload ดวยเหตนมนจะทำงานไดคอนขางชาเทยบกบ Firewall และไมเหมาะกบ High-Speed Network File

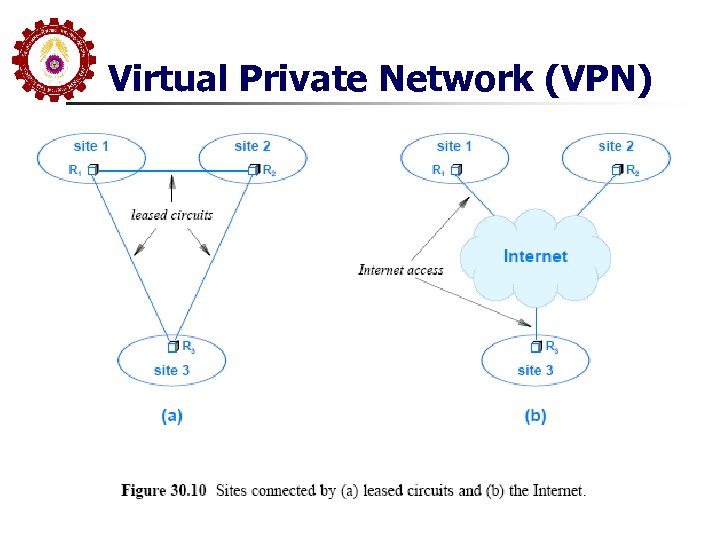

Virtual Private Network (VPN) n เปน Technology ทสำคญทสดอนหนงในการสรา ง Secure Access กบ Remote Site ผาน Internet n n n สมยกอนจะใช Leased Circuit (Private Network) ในการเชอมตอ ซงจะม Security สง ปจจบน การตอผาน Internet ราคาจะถกกวามาก แตมปญหาเรอง Security เพราะ Internet เปน Public Network วธแก คอการทำ Encryption ในขอมลทสง n n n อาจจะทำท ดวย อาจจะทำท Router ททำหนาทเปน Firewall Host นคอ Technology ของ Virtual Private Network หรอ VPN คอทำ Internet

Virtual Private Network (VPN) n เปน Technology ทสำคญทสดอนหนงในการสรา ง Secure Access กบ Remote Site ผาน Internet n n n สมยกอนจะใช Leased Circuit (Private Network) ในการเชอมตอ ซงจะม Security สง ปจจบน การตอผาน Internet ราคาจะถกกวามาก แตมปญหาเรอง Security เพราะ Internet เปน Public Network วธแก คอการทำ Encryption ในขอมลทสง n n n อาจจะทำท ดวย อาจจะทำท Router ททำหนาทเปน Firewall Host นคอ Technology ของ Virtual Private Network หรอ VPN คอทำ Internet

Virtual Private Network (VPN)

Virtual Private Network (VPN)

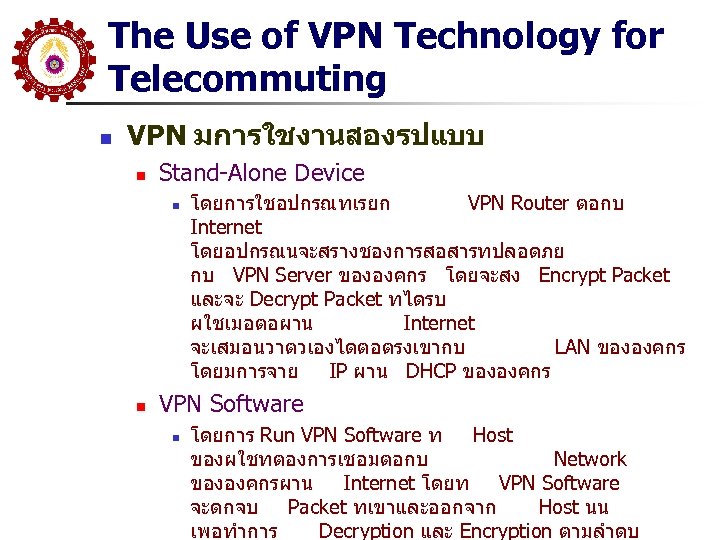

The Use of VPN Technology for Telecommuting n VPN มการใชงานสองรปแบบ n Stand-Alone Device n n โดยการใชอปกรณทเรยก VPN Router ตอกบ Internet โดยอปกรณนจะสรางชองการสอสารทปลอดภย กบ VPN Server ขององคกร โดยจะสง Encrypt Packet และจะ Decrypt Packet ทไดรบ ผใชเมอตอผาน Internet จะเสมอนวาตวเองไดตอตรงเขากบ LAN ขององคกร โดยมการจาย IP ผาน DHCP ขององคกร VPN Software n โดยการ Run VPN Software ท Host ของผใชทตองการเชอมตอกบ Network ขององคกรผาน Internet โดยท VPN Software จะดกจบ Packet ทเขาและออกจาก Host นน เพอทำการ Decryption และ Encryption ตามลำดบ

The Use of VPN Technology for Telecommuting n VPN มการใชงานสองรปแบบ n Stand-Alone Device n n โดยการใชอปกรณทเรยก VPN Router ตอกบ Internet โดยอปกรณนจะสรางชองการสอสารทปลอดภย กบ VPN Server ขององคกร โดยจะสง Encrypt Packet และจะ Decrypt Packet ทไดรบ ผใชเมอตอผาน Internet จะเสมอนวาตวเองไดตอตรงเขากบ LAN ขององคกร โดยมการจาย IP ผาน DHCP ขององคกร VPN Software n โดยการ Run VPN Software ท Host ของผใชทตองการเชอมตอกบ Network ขององคกรผาน Internet โดยท VPN Software จะดกจบ Packet ทเขาและออกจาก Host นน เพอทำการ Decryption และ Encryption ตามลำดบ

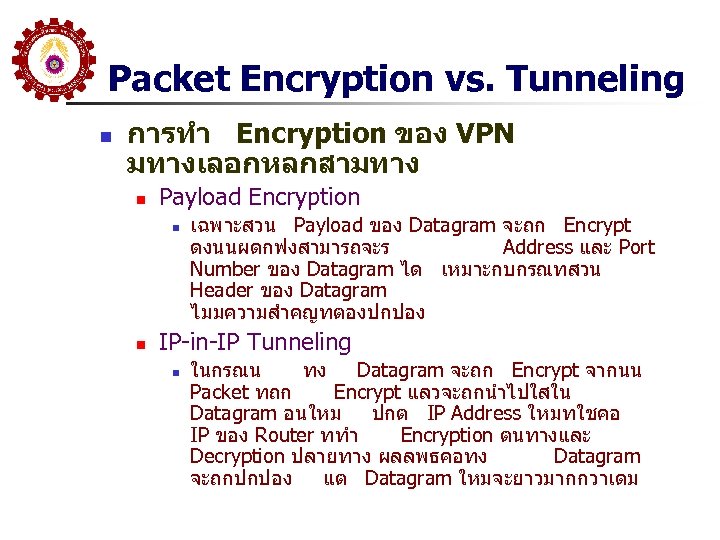

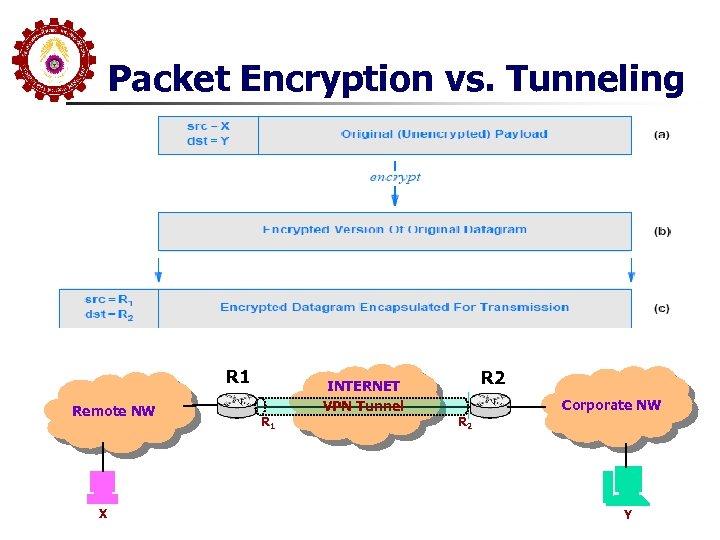

Packet Encryption vs. Tunneling n การทำ Encryption ของ VPN มทางเลอกหลกสามทาง n Payload Encryption n n เฉพาะสวน Payload ของ Datagram จะถก Encrypt ดงนนผดกฟงสามารถจะร Address และ Port Number ของ Datagram ได เหมาะกบกรณทสวน Header ของ Datagram ไมมความสำคญทตองปกปอง IP-in-IP Tunneling n ในกรณน ทง Datagram จะถก Encrypt จากนน Packet ทถก Encrypt แลวจะถกนำไปใสใน Datagram อนใหม ปกต IP Address ใหมทใชคอ IP ของ Router ททำ Encryption ตนทางและ Decryption ปลายทาง ผลลพธคอทง Datagram จะถกปกปอง แต Datagram ใหมจะยาวมากกวาเดม

Packet Encryption vs. Tunneling n การทำ Encryption ของ VPN มทางเลอกหลกสามทาง n Payload Encryption n n เฉพาะสวน Payload ของ Datagram จะถก Encrypt ดงนนผดกฟงสามารถจะร Address และ Port Number ของ Datagram ได เหมาะกบกรณทสวน Header ของ Datagram ไมมความสำคญทตองปกปอง IP-in-IP Tunneling n ในกรณน ทง Datagram จะถก Encrypt จากนน Packet ทถก Encrypt แลวจะถกนำไปใสใน Datagram อนใหม ปกต IP Address ใหมทใชคอ IP ของ Router ททำ Encryption ตนทางและ Decryption ปลายทาง ผลลพธคอทง Datagram จะถกปกปอง แต Datagram ใหมจะยาวมากกวาเดม

Packet Encryption vs. Tunneling R 1 Remote NW X R 1 INTERNET VPN Tunnel R 2 Corporate NW R 2 Y

Packet Encryption vs. Tunneling R 1 Remote NW X R 1 INTERNET VPN Tunnel R 2 Corporate NW R 2 Y

Packet Encryption vs. Tunneling n การทำ Encryption ของ VPN มทางเลอกหลกสามทาง n n n Payload Encryption IP-in-IP Tunneling IP-in-TCP Tunneling n จะใชการบรรจ IP Packet ทถก Encrypt ลงใน TCP Segment จากนนจงบรรจ TCP ลงใน IP อกทหนง ขอดคอสามารถอาศย TCP ในการสงขอมลแบบเชอถอได ขอเสยคอ ถา Packet ใดใน Connection นนสญหาย ขอมลทไดรบตอจากนนจะไมสามารถ สงจากชน TCP ขนไป Decrypt ท IP ชนบนได

Packet Encryption vs. Tunneling n การทำ Encryption ของ VPN มทางเลอกหลกสามทาง n n n Payload Encryption IP-in-IP Tunneling IP-in-TCP Tunneling n จะใชการบรรจ IP Packet ทถก Encrypt ลงใน TCP Segment จากนนจงบรรจ TCP ลงใน IP อกทหนง ขอดคอสามารถอาศย TCP ในการสงขอมลแบบเชอถอได ขอเสยคอ ถา Packet ใดใน Connection นนสญหาย ขอมลทไดรบตอจากนนจะไมสามารถ สงจากชน TCP ขนไป Decrypt ท IP ชนบนได

VPN Tunneling Performance n การใช VPN จะทำให ของระบบลดลง ดงน n Latency n n การใช VPN ในการเชอมตอกบ Site อน จะตองผานทอ VPN ไปยงองคกร แลวจงตอไปยง Site นนได ทำใหเกด Delay เพมขน Throughput n n Performance แมวาการเชอมผาน VPN จะเสมอนตอกบ LAN ขององคกร แตขอมลตองวงผาน Internet ทำให Throughput ตำกวาการใชงานของ LAN ปกต Overhead and Fragmentation n การทำ Tunnel จะเพม Overhead ในการสง Datagram และเปนไปไดเมอทำแลวทำใหความยาวของ Packet สงกวาคา MTU ซงจะสงผลใหเกดการทำ Fragmentation

VPN Tunneling Performance n การใช VPN จะทำให ของระบบลดลง ดงน n Latency n n การใช VPN ในการเชอมตอกบ Site อน จะตองผานทอ VPN ไปยงองคกร แลวจงตอไปยง Site นนได ทำใหเกด Delay เพมขน Throughput n n Performance แมวาการเชอมผาน VPN จะเสมอนตอกบ LAN ขององคกร แตขอมลตองวงผาน Internet ทำให Throughput ตำกวาการใชงานของ LAN ปกต Overhead and Fragmentation n การทำ Tunnel จะเพม Overhead ในการสง Datagram และเปนไปไดเมอทำแลวทำใหความยาวของ Packet สงกวาคา MTU ซงจะสงผลใหเกดการทำ Fragmentation

Security Technologies ทสำคญ n PGP (Pretty Good Privacy) n n SSH (Secure Shell) n n เปน Application Layer Protocol สำหรบทำ เขามา ซงจะมการเขารหสขอมลระหวางการสง ผดกบ ‘Telnet’ ทจะสงเปน Plaintext Application Remote login SSL (Secure Socket Layer) n n เปนระบบการเขารหสขอมล ใชสำหรบ เขารหสขอมลกอนทจะสงออกไป พฒนาโดย Netscape Communication ใชทำ Authentication และปกปองขอมล โดยจะเปน Layer อยระหวาง Application และ Socket API (Transport Layer) ใชสำหรบการสอสารผาน Web ในการทำ Financial Transaction TLS (Transport Layer Security) n เปนมาตรฐานของ IETF เพอเปนมาตรฐานแทน SSL โดยออกแบบจากพนฐายของ SSL v. 3 ทง SSL และ TLS สามารถนำมาใชรวมกบ HTTPS

Security Technologies ทสำคญ n PGP (Pretty Good Privacy) n n SSH (Secure Shell) n n เปน Application Layer Protocol สำหรบทำ เขามา ซงจะมการเขารหสขอมลระหวางการสง ผดกบ ‘Telnet’ ทจะสงเปน Plaintext Application Remote login SSL (Secure Socket Layer) n n เปนระบบการเขารหสขอมล ใชสำหรบ เขารหสขอมลกอนทจะสงออกไป พฒนาโดย Netscape Communication ใชทำ Authentication และปกปองขอมล โดยจะเปน Layer อยระหวาง Application และ Socket API (Transport Layer) ใชสำหรบการสอสารผาน Web ในการทำ Financial Transaction TLS (Transport Layer Security) n เปนมาตรฐานของ IETF เพอเปนมาตรฐานแทน SSL โดยออกแบบจากพนฐายของ SSL v. 3 ทง SSL และ TLS สามารถนำมาใชรวมกบ HTTPS

Security Technologies ทสำคญ n HTTPS (HTTP Security) n n เปนเทคโนโลยในการทำ Security กบ IP Datagram โดยสามารถเลอกทำ Authentication หรอ Confidentiality (Encryption) RADIUS (Remote Authentication Dial-In User Service) n n HTTPS IPsec (IP Security) n n เปนเทคโนโลยทรวม HTTP และ SSL หรอ TLS เขาดวยกนกบการทำ Certificate เพอใหการสอสารผาน Web ไดอยางปลอดภย จะใช TCP Port 443 แทนทจะเปน 80 เปน Protocol ใชสำหรบการทำ Authentication, Authorization และ Accounting (AAA) นยมใชใน Dialup และ VPN สำหรบ Remote User WEP (Wired Equivalent Privacy) n เปนสวนหนงของ Wi-Fi WLAN Standard ปจจบนถกแทนทดวย WPA (Wi-Fi Protection Access) เนองจากมจดออน

Security Technologies ทสำคญ n HTTPS (HTTP Security) n n เปนเทคโนโลยในการทำ Security กบ IP Datagram โดยสามารถเลอกทำ Authentication หรอ Confidentiality (Encryption) RADIUS (Remote Authentication Dial-In User Service) n n HTTPS IPsec (IP Security) n n เปนเทคโนโลยทรวม HTTP และ SSL หรอ TLS เขาดวยกนกบการทำ Certificate เพอใหการสอสารผาน Web ไดอยางปลอดภย จะใช TCP Port 443 แทนทจะเปน 80 เปน Protocol ใชสำหรบการทำ Authentication, Authorization และ Accounting (AAA) นยมใชใน Dialup และ VPN สำหรบ Remote User WEP (Wired Equivalent Privacy) n เปนสวนหนงของ Wi-Fi WLAN Standard ปจจบนถกแทนทดวย WPA (Wi-Fi Protection Access) เนองจากมจดออน

Chapter 31: Network Management (SNMP) n NW Manager หรอ NW Administrator เปนผทำหนาท n n n Planning Installing Operating Monitoring Controlling NW Manager จะตรวจด /แกไข ทง และ SW เพอทำให NW ทำงานไดอยางมประสทธภาพ HW

Chapter 31: Network Management (SNMP) n NW Manager หรอ NW Administrator เปนผทำหนาท n n n Planning Installing Operating Monitoring Controlling NW Manager จะตรวจด /แกไข ทง และ SW เพอทำให NW ทำงานไดอยางมประสทธภาพ HW

Chapter 31: 31. 3 NW Management Standard Model n n Industry Standard Model FCAPS n n n Fault Detection and Correction Configuration and Operation Accounting and Billing Performance Assessment and Optimization Security Assurance and Protection

Chapter 31: 31. 3 NW Management Standard Model n n Industry Standard Model FCAPS n n n Fault Detection and Correction Configuration and Operation Accounting and Billing Performance Assessment and Optimization Security Assurance and Protection

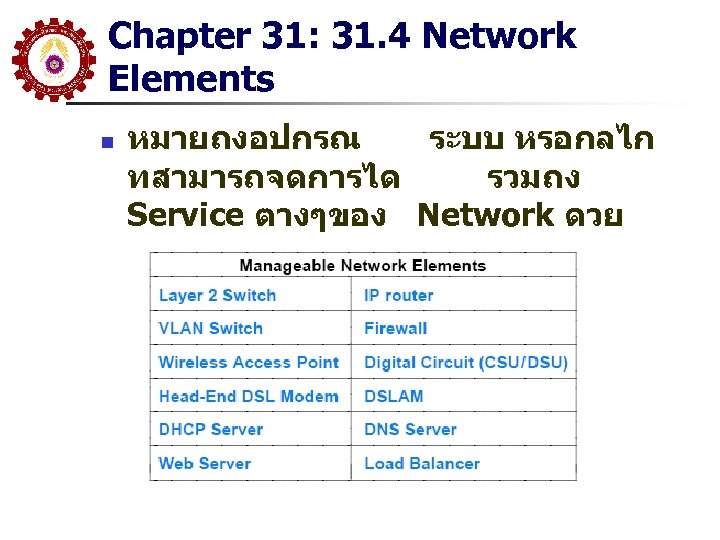

Chapter 31: 31. 4 Network Elements n หมายถงอปกรณ ระบบ หรอกลไก ทสามารถจดการได รวมถง Service ตางๆของ Network ดวย

Chapter 31: 31. 4 Network Elements n หมายถงอปกรณ ระบบ หรอกลไก ทสามารถจดการได รวมถง Service ตางๆของ Network ดวย

Chapter 31: 31. 5 Network Management Tools n Physical Layer Testing n n Reachability and Connectivity n n Packet Analyzer (Protocol Analyzer) เชน Ethereal, Wireshark, Sniffer Network Discovery n n Ping Packet Analysis n n One-Touch, DSP 4000, Cable Tester, RF Signal Meter ใชในการสราง NW Map Device Interrogation Tool n ใชในการสงคำสงไปยงอปกรณตองการ

Chapter 31: 31. 5 Network Management Tools n Physical Layer Testing n n Reachability and Connectivity n n Packet Analyzer (Protocol Analyzer) เชน Ethereal, Wireshark, Sniffer Network Discovery n n Ping Packet Analysis n n One-Touch, DSP 4000, Cable Tester, RF Signal Meter ใชในการสราง NW Map Device Interrogation Tool n ใชในการสงคำสงไปยงอปกรณตองการ

Chapter 31: 31. 5 Network Management Tools n Event Monitoring n n Performance Monitoring n n เปนตวแสดงการทำงานของอปกรณแต ละตว ผานทางจอภาพ จะมการสง Alert บนจอเมอมสงผดปกตเกดขน เปนตวตรวจจบและบนทกประสทธภา พการทำงานของ NW Flow Analysis n เชน Net. Flow Analyzer แสดง Traffic ในแตละ Link และแตละ Application ทวงอยใน NW

Chapter 31: 31. 5 Network Management Tools n Event Monitoring n n Performance Monitoring n n เปนตวแสดงการทำงานของอปกรณแต ละตว ผานทางจอภาพ จะมการสง Alert บนจอเมอมสงผดปกตเกดขน เปนตวตรวจจบและบนทกประสทธภา พการทำงานของ NW Flow Analysis n เชน Net. Flow Analyzer แสดง Traffic ในแตละ Link และแตละ Application ทวงอยใน NW

Chapter 31: 31. 5 Network Management Tools n Routing and Traffic Engineering และ General Configuration Tools n n n Routing จะควบคมเสนทางการใหลของขอมล และ ทำ Configuration Routing Protocol Traffic Engineering จะตรวจจบและทำ Configuration ของเสนทางของขอมลเพอใหเปนไป ตาม Qo. S ทตองการ General Configuration Tool ใชสำหรบการทำ Configuration ทวไป

Chapter 31: 31. 5 Network Management Tools n Routing and Traffic Engineering และ General Configuration Tools n n n Routing จะควบคมเสนทางการใหลของขอมล และ ทำ Configuration Routing Protocol Traffic Engineering จะตรวจจบและทำ Configuration ของเสนทางของขอมลเพอใหเปนไป ตาม Qo. S ทตองการ General Configuration Tool ใชสำหรบการทำ Configuration ทวไป

Chapter 31: 31. 5 Network Management Tools n Security Enforcement n n ใชเพอบงคบใหการทำงานของ เปนไปตาม Security Policy NW Network Planning n จะเปนตวทสลบซบซอนมากทสด ใชสำหรบการวางแผนในการทำงานของ NW เชนใชทำ NW Optimization สำหรบ NW Architecture หรอ Traffic Engineering

Chapter 31: 31. 5 Network Management Tools n Security Enforcement n n ใชเพอบงคบใหการทำงานของ เปนไปตาม Security Policy NW Network Planning n จะเปนตวทสลบซบซอนมากทสด ใชสำหรบการวางแผนในการทำงานของ NW เชนใชทำ NW Optimization สำหรบ NW Architecture หรอ Traffic Engineering

Chapter 31: 31. 6 NW Management Application n ปกตเปน Application Layer จะทำงานในลกษณะ Client-Server n n n สวน Client จะทำงานบน PC เรยก Manager สวน Server จะทำงานในอปกรณ เรยก Agent NW Manager จะรองขอขอมลจาก Agent ทอยบนอปกรณตางๆ เพอมาเกบไวในฐานขอมลและท ำการวเคราะห n การรองขอและสงขอมลจะกระทำผาน NW Management Protocol (Application

Chapter 31: 31. 6 NW Management Application n ปกตเปน Application Layer จะทำงานในลกษณะ Client-Server n n n สวน Client จะทำงานบน PC เรยก Manager สวน Server จะทำงานในอปกรณ เรยก Agent NW Manager จะรองขอขอมลจาก Agent ทอยบนอปกรณตางๆ เพอมาเกบไวในฐานขอมลและท ำการวเคราะห n การรองขอและสงขอมลจะกระทำผาน NW Management Protocol (Application

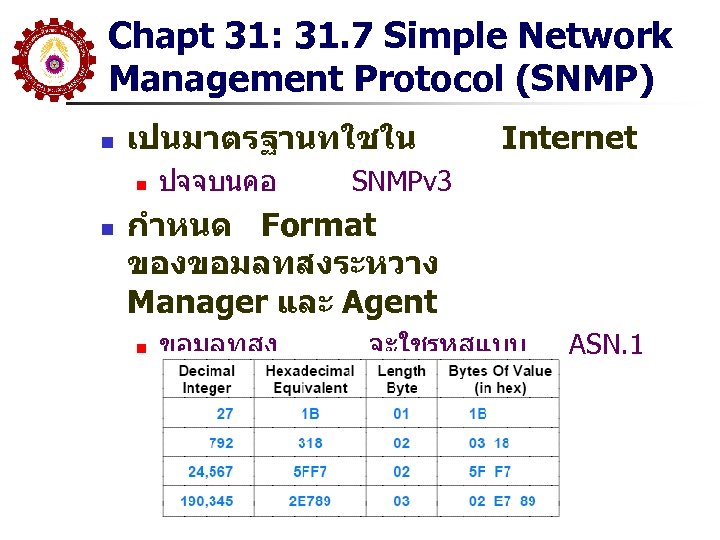

Chapt 31: 31. 7 Simple Network Management Protocol (SNMP) n เปนมาตรฐานทใชใน n n ปจจบนคอ Internet SNMPv 3 กำหนด Format ของขอมลทสงระหวาง Manager และ Agent n ขอมลทสง n จะใชรหสแบบ Abstract Syntax Notation 1 ASN. 1

Chapt 31: 31. 7 Simple Network Management Protocol (SNMP) n เปนมาตรฐานทใชใน n n ปจจบนคอ Internet SNMPv 3 กำหนด Format ของขอมลทสงระหวาง Manager และ Agent n ขอมลทสง n จะใชรหสแบบ Abstract Syntax Notation 1 ASN. 1

Chapter 31: 31. 8 SNMP’s Fetch. Store Paradigm n n SNMP ม Primitive Command เพยงไมกตว ใช Fetch-Store Paradigm n n n Fetch ใชในการดงคามาจากตวอปกรณ Store ใชในการตงคาใหกบอปกรณ Operation จะกระทำกบ Object โดยกำหนด Object Name

Chapter 31: 31. 8 SNMP’s Fetch. Store Paradigm n n SNMP ม Primitive Command เพยงไมกตว ใช Fetch-Store Paradigm n n n Fetch ใชในการดงคามาจากตวอปกรณ Store ใชในการตงคาใหกบอปกรณ Operation จะกระทำกบ Object โดยกำหนด Object Name

Chapter 31: 31. 9 SNMP MIB and Object Names n แตละ Object ทจะสอสารผาน จะตองมชอเฉพาะเปนของตนเอง n n Set ของทกๆ Object ทใชใน รจกกนในนาม MIB n n ทง Manager และ Agent จะตองใชชอเดยวกนสำหรบ เดยวกน SNMP Object SNMP Management Information Base มาตรฐาน MIB จะแยกออกจากมาตรฐานของ SNMP n MIB ของอปกรณแตละชนด จะมมาตรฐานแตกตางกนออกไป

Chapter 31: 31. 9 SNMP MIB and Object Names n แตละ Object ทจะสอสารผาน จะตองมชอเฉพาะเปนของตนเอง n n Set ของทกๆ Object ทใชใน รจกกนในนาม MIB n n ทง Manager และ Agent จะตองใชชอเดยวกนสำหรบ เดยวกน SNMP Object SNMP Management Information Base มาตรฐาน MIB จะแยกออกจากมาตรฐานของ SNMP n MIB ของอปกรณแตละชนด จะมมาตรฐานแตกตางกนออกไป

Chapter 31: 31. 9 SNMP MIB and Object Names n Object ใน MIB จะถกกำหนดโดยใชชอตามแบบข อง ASN. 1 n n แตละ Object จะกำหนดดวย Prefix ทจะแนใจวาชอจะไมซำกน เชน ชอ Object ทใชนบจำนวนของ Datagram ทอปกรณไดรบจะเปน n n Iso. org. dod. internet. mgmt. mib. ip. In. Receives แตเมอชอ Object ถกสงไปใน Message ของ SNMP มนจะถกแทนทดวย Integer เชนตวอยางขางบนจะเปน

Chapter 31: 31. 9 SNMP MIB and Object Names n Object ใน MIB จะถกกำหนดโดยใชชอตามแบบข อง ASN. 1 n n แตละ Object จะกำหนดดวย Prefix ทจะแนใจวาชอจะไมซำกน เชน ชอ Object ทใชนบจำนวนของ Datagram ทอปกรณไดรบจะเปน n n Iso. org. dod. internet. mgmt. mib. ip. In. Receives แตเมอชอ Object ถกสงไปใน Message ของ SNMP มนจะถกแทนทดวย Integer เชนตวอยางขางบนจะเปน

Chapter 31: 31. 10 ชนดของ MIB Variables n SNMP ไมไดกำหนด Set ของ MIB ดงนน MIB สามารถออกแบบและกำหนดเปนมาต รฐานไดอยางอสระ n n MIB ทเปนมาตรฐานเชน UDP, TCP, IP, ARP และสวนของ Ethernet MIB สำหรบอปกรณเชน Switch, Router, Modem, Printer เมอม Protocol ใหมเกดขน สามารถกำหนด MIB เพมเตม โดยไมตองแกไขสวน SNMP ผผลตอปกรณสามารถเพมเตมสวน

Chapter 31: 31. 10 ชนดของ MIB Variables n SNMP ไมไดกำหนด Set ของ MIB ดงนน MIB สามารถออกแบบและกำหนดเปนมาต รฐานไดอยางอสระ n n MIB ทเปนมาตรฐานเชน UDP, TCP, IP, ARP และสวนของ Ethernet MIB สำหรบอปกรณเชน Switch, Router, Modem, Printer เมอม Protocol ใหมเกดขน สามารถกำหนด MIB เพมเตม โดยไมตองแกไขสวน SNMP ผผลตอปกรณสามารถเพมเตมสวน

Chapter 31: 31. 11 MIB Variable สำหรบ Array n นอกเหนอจาก MIB Variable ทกำหนดเปนคา Integer แลว ยงม MIB ทกำหนดเปน Array หรอ ตาราง n n เชน MIB สำหรบ Table) Routing Table (Forwarding อยางไรกตาม ใน ASN. 1 ไมมการกำหนด Index ของ Array เราจะตองรตำแหนงของ Object ในตาราง และกำหนด Index เอง ตอจาก Object Name เชน IP Forwarding Table n n n Standard MIB prefix. ip. Routing. Table ถาเราตองการเฉพาะบาง Field เราจะใช Standard MIB prefix. ip. Routing. Table. ip. Route. Entry.

Chapter 31: 31. 11 MIB Variable สำหรบ Array n นอกเหนอจาก MIB Variable ทกำหนดเปนคา Integer แลว ยงม MIB ทกำหนดเปน Array หรอ ตาราง n n เชน MIB สำหรบ Table) Routing Table (Forwarding อยางไรกตาม ใน ASN. 1 ไมมการกำหนด Index ของ Array เราจะตองรตำแหนงของ Object ในตาราง และกำหนด Index เอง ตอจาก Object Name เชน IP Forwarding Table n n n Standard MIB prefix. ip. Routing. Table ถาเราตองการเฉพาะบาง Field เราจะใช Standard MIB prefix. ip. Routing. Table. ip. Route. Entry.

End of Chapter 30 -31 (Week 15) n HW 9 Download

End of Chapter 30 -31 (Week 15) n HW 9 Download

End of Week 15 n Week 16: n n Ch. 16 WLAN Technologies Course Ends Next Week

End of Week 15 n Week 16: n n Ch. 16 WLAN Technologies Course Ends Next Week