184f30a81306270b831979e0af13a426.ppt

- Количество слайдов: 16

CONCEPTES AVANÇATS DE SISTEMES OPERATIUS Departament d’Arquitectura de Computadors Seguretat en un mon tot IP o J. Borràs, de l’assignatura en format transparència) (apunts C. Molina

CONCEPTES AVANÇATS DE SISTEMES OPERATIUS Departament d’Arquitectura de Computadors Seguretat en un mon tot IP o J. Borràs, de l’assignatura en format transparència) (apunts C. Molina

Introducció o Cada cop hi ha més connectivitat basada en IP: – LANs, Intranets, Mòbils (WAP)… o Les xarxes de paquets introdueixen noves amenaces: – – Derivacions del tràfic: Escoltes furtives Redireccionaments Falsejaments: Introducció de paquets falsos Modificacions

Introducció o Cada cop hi ha més connectivitat basada en IP: – LANs, Intranets, Mòbils (WAP)… o Les xarxes de paquets introdueixen noves amenaces: – – Derivacions del tràfic: Escoltes furtives Redireccionaments Falsejaments: Introducció de paquets falsos Modificacions

Solucions o Control d’accés: – Restringint l’accés als usuaris de confiança: Firewalls, Login • Motors de gestió de confiança • Molt complicat en xarxes grans • L’objectiu d’una xarxa com Internet és donar accés fàcil i obert o Protecció del trafic: – Obtenint comunicacions segures: Criptografia • Han d’existir protocols • Ha de ser usable • Error en configuració implica forat en el sistema de seguretat

Solucions o Control d’accés: – Restringint l’accés als usuaris de confiança: Firewalls, Login • Motors de gestió de confiança • Molt complicat en xarxes grans • L’objectiu d’una xarxa com Internet és donar accés fàcil i obert o Protecció del trafic: – Obtenint comunicacions segures: Criptografia • Han d’existir protocols • Ha de ser usable • Error en configuració implica forat en el sistema de seguretat

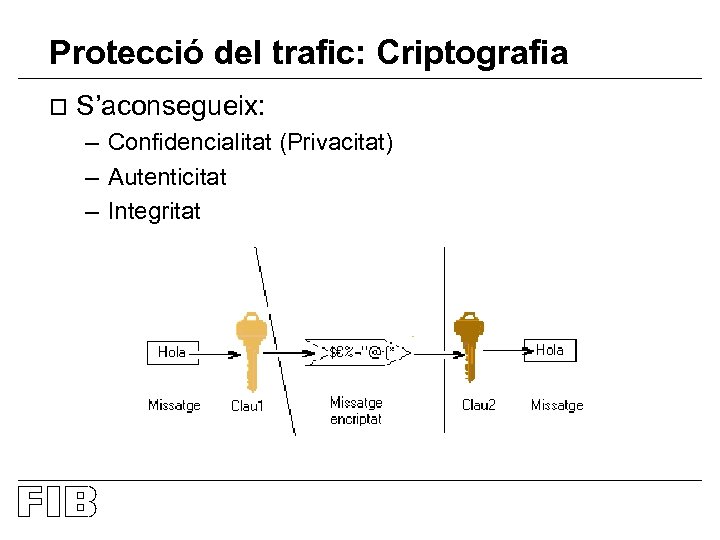

Protecció del trafic: Criptografia o S’aconsegueix: – Confidencialitat (Privacitat) – Autenticitat – Integritat

Protecció del trafic: Criptografia o S’aconsegueix: – Confidencialitat (Privacitat) – Autenticitat – Integritat

Protecció del trafic: Criptografia o Sistema simètric: Les claus són iguals – Conegudes per les dues parts – Claus petites o Sistema assimètric: Les claus són diferents – Una clau és secreta i l’altra pública (sistema de Clau pública) – Claus molt grans

Protecció del trafic: Criptografia o Sistema simètric: Les claus són iguals – Conegudes per les dues parts – Claus petites o Sistema assimètric: Les claus són diferents – Una clau és secreta i l’altra pública (sistema de Clau pública) – Claus molt grans

Protecció del trafic: clau pública i clau simètrica o Clau simetrica: – Ús molt eficient – Els comunicants han de coneixer-la o intercanviar-la • S’ha d’encriptar la clau per intercanviar-la o Clau pública: – Menys eficient – Útil per a codificar claus simètriques

Protecció del trafic: clau pública i clau simètrica o Clau simetrica: – Ús molt eficient – Els comunicants han de coneixer-la o intercanviar-la • S’ha d’encriptar la clau per intercanviar-la o Clau pública: – Menys eficient – Útil per a codificar claus simètriques

Protecció del tràfic: Autentificació o Mecanismes d’integritat per protegir missatges o Camp MAC (Message Authentication Code) afegit al missatge – Es necessita una clau secreta per verificar l’autenticitat – Tècnica simètrica – Només verificable pel destinatari o Firma digital, basada en sistema de Clau Pública. – Tècnica assimètrica

Protecció del tràfic: Autentificació o Mecanismes d’integritat per protegir missatges o Camp MAC (Message Authentication Code) afegit al missatge – Es necessita una clau secreta per verificar l’autenticitat – Tècnica simètrica – Només verificable pel destinatari o Firma digital, basada en sistema de Clau Pública. – Tècnica assimètrica

Protocols de seguretat: Passos o Passos per establir una sessió segura: – Autentificar usuaris • Abans de la comunicació s’han de verificar les identitats dels comunicants – Algoritmes criptogràfics • Negociació dels algoritmes per intercanviar claus i protegir les dades – Intercanviar claus • Per passar de sistema assimètric a sistema simètric (guany d’eficiència) – Generació de claus • Càlcul i utilització de les claus simètriques

Protocols de seguretat: Passos o Passos per establir una sessió segura: – Autentificar usuaris • Abans de la comunicació s’han de verificar les identitats dels comunicants – Algoritmes criptogràfics • Negociació dels algoritmes per intercanviar claus i protegir les dades – Intercanviar claus • Per passar de sistema assimètric a sistema simètric (guany d’eficiència) – Generació de claus • Càlcul i utilització de les claus simètriques

Protocols de seguretat: Principals protocols o IPsec (Protocol de seguretat d’IP) – Xifra tots els paquets (inclosos els de control IP) • Protegeix els paquets al Nivell de Xarxa • Forma una capa segura d’un node a un altre – No estipula mètodes d’autentificació ni d’intercanvi • Va unit al protocol IKE (Internet Key Exchange)

Protocols de seguretat: Principals protocols o IPsec (Protocol de seguretat d’IP) – Xifra tots els paquets (inclosos els de control IP) • Protegeix els paquets al Nivell de Xarxa • Forma una capa segura d’un node a un altre – No estipula mètodes d’autentificació ni d’intercanvi • Va unit al protocol IKE (Internet Key Exchange)

Protocols de seguretat: Principals protocols o IKE (Internet Key Exchange) – S’usa per establir una associació de seguretat (SA) • Secret compartit amb les normes pel secret • Necessari per protegir una comunicació real – Gestiona la negociació de les claus

Protocols de seguretat: Principals protocols o IKE (Internet Key Exchange) – S’usa per establir una associació de seguretat (SA) • Secret compartit amb les normes pel secret • Necessari per protegir una comunicació real – Gestiona la negociació de les claus

Protocols de seguretat: Principals protocols o IKE (Internet Key Exchange) – Fase I • Els comunicants estableixen un canal segur – Es negocien els atributs criptogràfics – S’utilitzen els atributs per la resta de les negociacions IKE • Intercanvi de clau autentificada: – amb firmes, xifrat de clau pública o amb clau previament compartida – Fase II: • Es negocien els paràmetres de seguretat per un altre protocol (ex: IPsec)

Protocols de seguretat: Principals protocols o IKE (Internet Key Exchange) – Fase I • Els comunicants estableixen un canal segur – Es negocien els atributs criptogràfics – S’utilitzen els atributs per la resta de les negociacions IKE • Intercanvi de clau autentificada: – amb firmes, xifrat de clau pública o amb clau previament compartida – Fase II: • Es negocien els paràmetres de seguretat per un altre protocol (ex: IPsec)

Protocols de seguretat: Principals protocols o SSH (Secure Shell) – Protocol bàsic per connexions de terminal remot o TLS (Transport Level Security) – S’usa per protegir servidors de Web segurs – Usat per aplicacions client-servidor amb interacció humana. o WTLS (Wireless TLS) – Versió del TLS per WAP – Es pot usar sobre UDP (amb TLS no)

Protocols de seguretat: Principals protocols o SSH (Secure Shell) – Protocol bàsic per connexions de terminal remot o TLS (Transport Level Security) – S’usa per protegir servidors de Web segurs – Usat per aplicacions client-servidor amb interacció humana. o WTLS (Wireless TLS) – Versió del TLS per WAP – Es pot usar sobre UDP (amb TLS no)

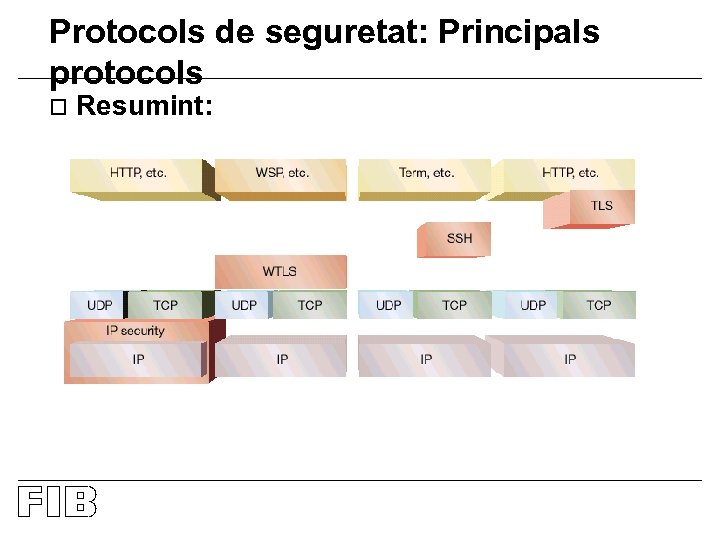

Protocols de seguretat: Principals protocols o Resumint:

Protocols de seguretat: Principals protocols o Resumint:

Claus Públiques: PKI o Infrastructures de clau pública (Public-Key Infrastructure) – S’utilitzen per obtenir claus públiques – Marc per emetre, rebocar i distribuir certificats o Certificat: Informació + signatura digital – Conté una clau pública signada per un CA (Certificate Authority) • Veri. Sign és dels més importants – El format més comú a Internet és el X. 509

Claus Públiques: PKI o Infrastructures de clau pública (Public-Key Infrastructure) – S’utilitzen per obtenir claus públiques – Marc per emetre, rebocar i distribuir certificats o Certificat: Informació + signatura digital – Conté una clau pública signada per un CA (Certificate Authority) • Veri. Sign és dels més importants – El format més comú a Internet és el X. 509

Futures tendències o IKE/IPsec: – És més segur que SSL i SSH, però • No abarca nous requisits: Tràfic temps real, serveis proxi… • Es necessita dissenyar un nou protocol que ho abarqui o PKI: – Tecnologia adaptable als requisits del comerç electrònic • És necessari un marc legal per desenvolupar-lo o WAP: – Protocols de seguretat basats en els d’Internet (WTLS) – Proposta preliminar d’un PKI inalambric: WPKI

Futures tendències o IKE/IPsec: – És més segur que SSL i SSH, però • No abarca nous requisits: Tràfic temps real, serveis proxi… • Es necessita dissenyar un nou protocol que ho abarqui o PKI: – Tecnologia adaptable als requisits del comerç electrònic • És necessari un marc legal per desenvolupar-lo o WAP: – Protocols de seguretat basats en els d’Internet (WTLS) – Proposta preliminar d’un PKI inalambric: WPKI

Conclusió o Actualment el tràfic IP massa insegur, per tant hauriem de: – Controlar estrictament l’entrada al sistema (firewalls, logins segurs). – Protegir el tràfic (criptogràfia). • Sistemes simètrics. • Sistemes assimètrics. – Aconseguir integritat (codis d’autentificació, signatures digitals) – Fer servir protocols segurs (IPsec, IKE, SSH, TLS. . . )

Conclusió o Actualment el tràfic IP massa insegur, per tant hauriem de: – Controlar estrictament l’entrada al sistema (firewalls, logins segurs). – Protegir el tràfic (criptogràfia). • Sistemes simètrics. • Sistemes assimètrics. – Aconseguir integritat (codis d’autentificació, signatures digitals) – Fer servir protocols segurs (IPsec, IKE, SSH, TLS. . . )