89b1fa4149bf25caa0c2e3d91b03430d.ppt

- Количество слайдов: 111

BUSINESS ADVISORY SERVICE Standards für IT - Audit und IT - Governance INFORMATION RISK MANAGEMENT Dr Michael Schirmbrand Mai 2006 1

Agenda Aktuelle Entwicklungen IT Governance (Neue) Internationale und Nationale Compliance. Anforderungen (inkl Sarbanes-Oxley) Standards für IT Prozesse und Compliance ITIL Cobi. T Weitere relevante Standards Integration von Cobi. T mit ITIL, ISO 17799, CMMI, etc Ausblick 2 Michael Schirmbrand Mai 2006

IT Governance Aktuelle Entwicklungen 3

Beobachtungen in Österreich Mehr als 50% der Unternehmen haben keine IT Strategie 80% der Großunternehmen haben kein nachvollziehbares IT Steuerungsgremium Bei einem Großteil der Unternehmen sind die IT Ziele nicht erkennbar an den Unternehmenszielen ausgerichtet Der Nutzen von (IT) Projekten wird meist nicht gemessen Bei mehr als 50% der Unternehmen sind IT Prozesse nicht dokumentiert oder messbar Bei mehr als 90% der Unternehmen sind Kontrollen in IT Prozessen nicht dokumentiert oder nachvollziehbar 4 Michael Schirmbrand Mai 2006

Aktuelle Schlagzeilen 20 % der IT Budgets gehen weltweit verloren 5 Michael Schirmbrand Mai 2006

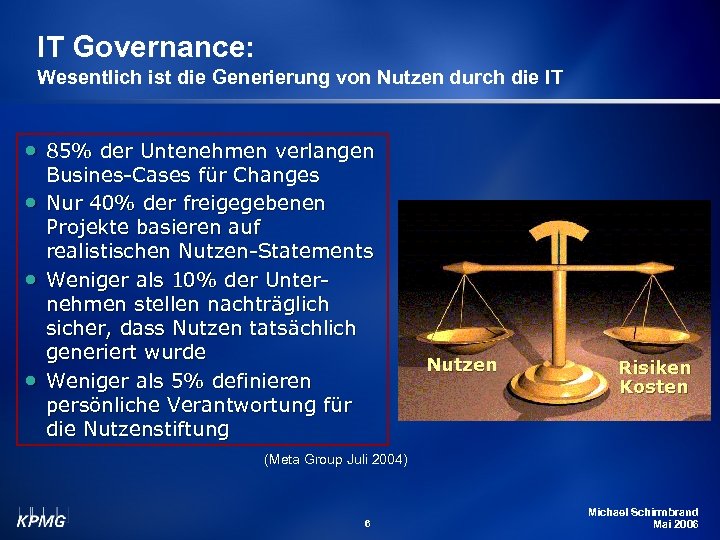

IT Governance: Wesentlich ist die Generierung von Nutzen durch die IT • 85% der Untenehmen verlangen • • • Busines-Cases für Changes Nur 40% der freigegebenen Projekte basieren auf realistischen Nutzen-Statements Weniger als 10% der Unternehmen stellen nachträglich sicher, dass Nutzen tatsächlich generiert wurde Weniger als 5% definieren persönliche Verantwortung für die Nutzenstiftung Nutzen Risiken Kosten (Meta Group Juli 2004) 6 Michael Schirmbrand Mai 2006

IT Governance: Eine Definition Corporate Governance Business IT Governance Informations -systeme Für IT Governance sind Vorstand und Geschäftsführung verantwortlich. Sie ist integraler Bestandteil der Corporate-Governance und besteht aus Führungs- und Organisationsstrukturen sowie Prozessen, die sicherstellen, dass IT die Geschäftsstrategien und -ziele unterstützt und vorantreibt — IT Governance Institute 7 Michael Schirmbrand Mai 2006

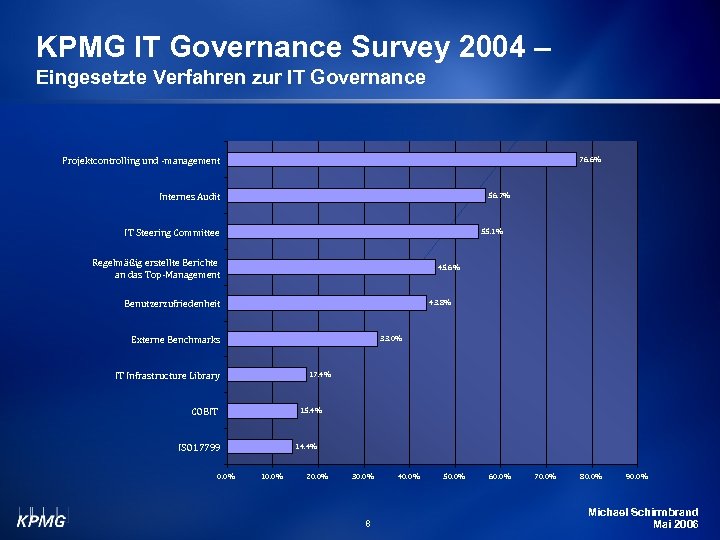

KPMG IT Governance Survey 2004 – Eingesetzte Verfahren zur IT Governance 76. 6% Projektcontrolling und -management 56. 7% Internes Audit 55. 1% IT Steering Committee Regelmäßig erstellte Berichte an das Top-Management 45. 6% 43. 8% Benutzerzufriedenheit 33. 0% Externe Benchmarks 17. 4% IT Infrastructure Library 15. 4% COBIT 14. 4% ISO 17799 0. 0% 10. 0% 20. 0% 30. 0% 8 40. 0% 50. 0% 60. 0% 70. 0% 80. 0% 90. 0% Michael Schirmbrand Mai 2006

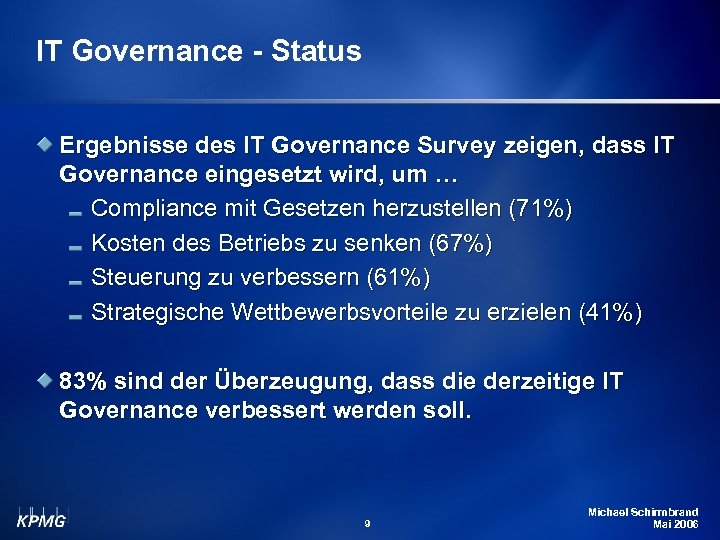

IT Governance - Status Ergebnisse des IT Governance Survey zeigen, dass IT Governance eingesetzt wird, um … Compliance mit Gesetzen herzustellen (71%) Kosten des Betriebs zu senken (67%) Steuerung zu verbessern (61%) Strategische Wettbewerbsvorteile zu erzielen (41%) 83% sind der Überzeugung, dass die derzeitige IT Governance verbessert werden soll. 9 Michael Schirmbrand Mai 2006

IT Governance - Status Die Umfrage hat gezeigt, dass Unternehmen IT Governance umsetzen, um … Sarbanes-Oxley (oder ähnliche) Anforderungen umzusetzen Unwirksame und unreife IT Governance zu verbessern Die Verbindung von IT Ressourcen und Unternehmenszielen zu verbessern Den Bedarf zu decken, den Nutzen von IT Investitionen darzustellen Veränderungen im Kerngeschäft oder Technologie zu bewältigen Die Unzufriedenheit mit der IT und den von ihr erbrachten Services zu verringern 10 Michael Schirmbrand Mai 2006

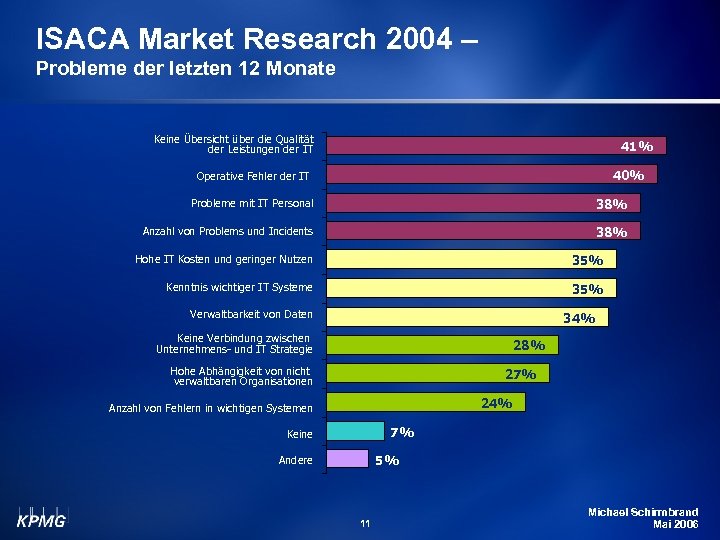

ISACA Market Research 2004 – Probleme der letzten 12 Monate Keine Übersicht über die Qualität der Leistungen der IT 41% 40% Operative Fehler der IT Probleme mit IT Personal 38% Anzahl von Problems und Incidents 38% Hohe IT Kosten und geringer Nutzen 35% Kenntnis wichtiger IT Systeme 35% Verwaltbarkeit von Daten 34% Keine Verbindung zwischen Unternehmens- und IT Strategie 28% Hohe Abhängigkeit von nicht verwaltbaren Organisationen 27% 24% Anzahl von Fehlern in wichtigen Systemen 7% Keine 5% Andere 11 Michael Schirmbrand Mai 2006

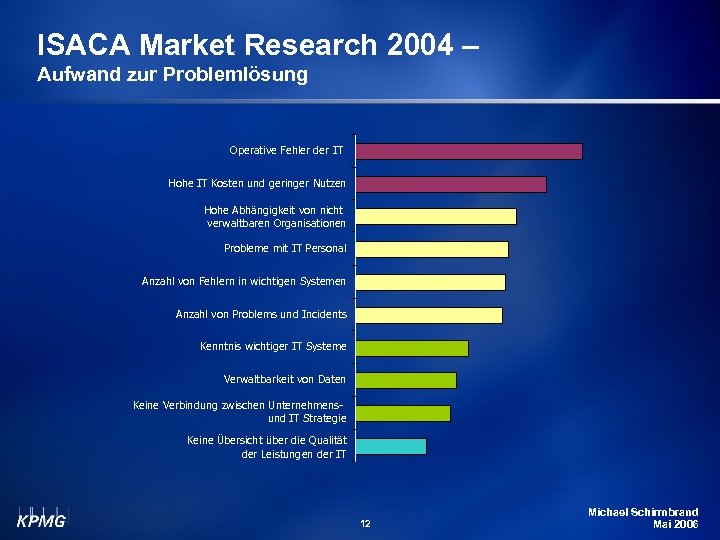

ISACA Market Research 2004 – Aufwand zur Problemlösung Operative Fehler der IT Hohe IT Kosten und geringer Nutzen Hohe Abhängigkeit von nicht verwaltbaren Organisationen Probleme mit IT Personal Anzahl von Fehlern in wichtigen Systemen Anzahl von Problems und Incidents Kenntnis wichtiger IT Systeme Verwaltbarkeit von Daten Keine Verbindung zwischen Unternehmensund IT Strategie Keine Übersicht über die Qualität der Leistungen der IT 12 Michael Schirmbrand Mai 2006

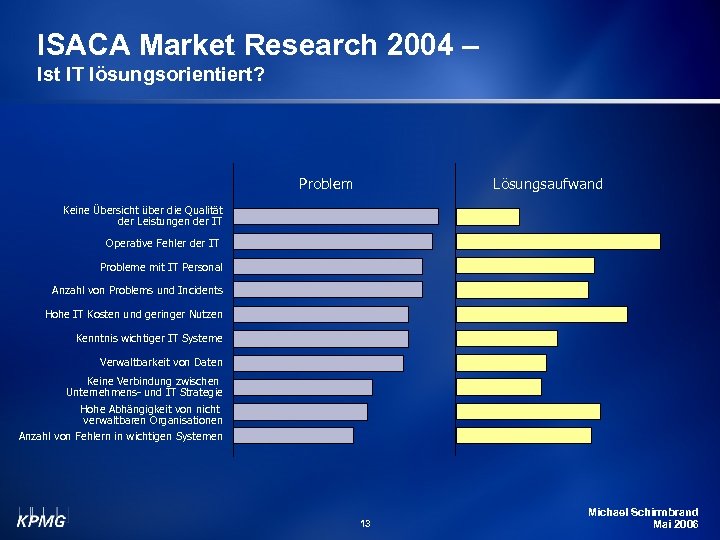

ISACA Market Research 2004 – Ist IT lösungsorientiert? Problem Lösungsaufwand Keine Übersicht über die Qualität der Leistungen der IT Operative Fehler der IT Probleme mit IT Personal Anzahl von Problems und Incidents Hohe IT Kosten und geringer Nutzen Kenntnis wichtiger IT Systeme Verwaltbarkeit von Daten Keine Verbindung zwischen Unternehmens- und IT Strategie Hohe Abhängigkeit von nicht verwaltbaren Organisationen Anzahl von Fehlern in wichtigen Systemen 13 Michael Schirmbrand Mai 2006

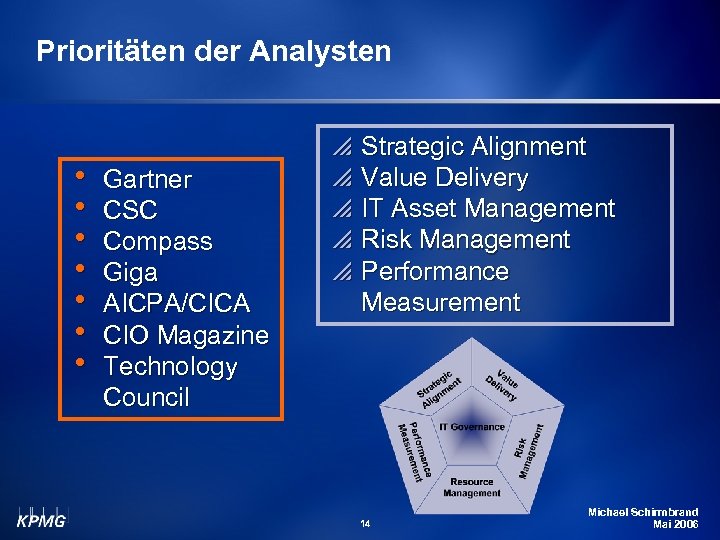

Prioritäten der Analysten h h h h Gartner CSC Compass Giga AICPA/CICA CIO Magazine Technology Council p p p Strategic Alignment Value Delivery IT Asset Management Risk Management Performance Measurement 14 Michael Schirmbrand Mai 2006

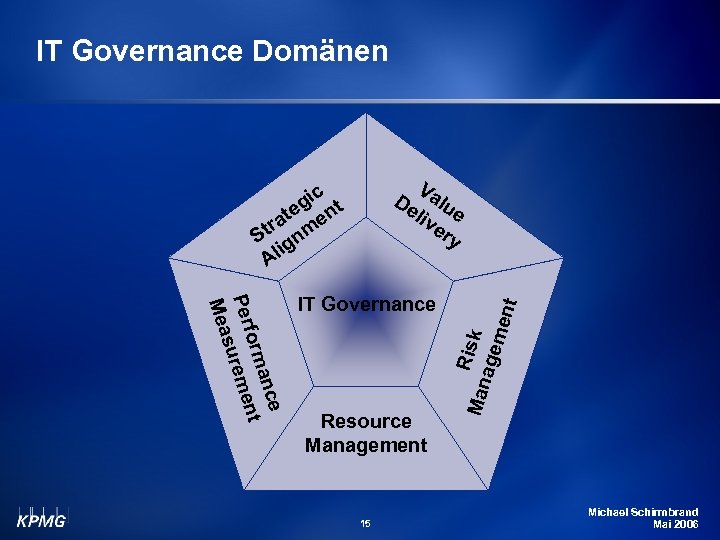

IT Governance Domänen Risk age m Resource Management 15 Man e anc orm nt Perf ureme s Mea IT Governance ent V De alu liv e er y c gi nt e at me r St gn i Al Michael Schirmbrand Mai 2006

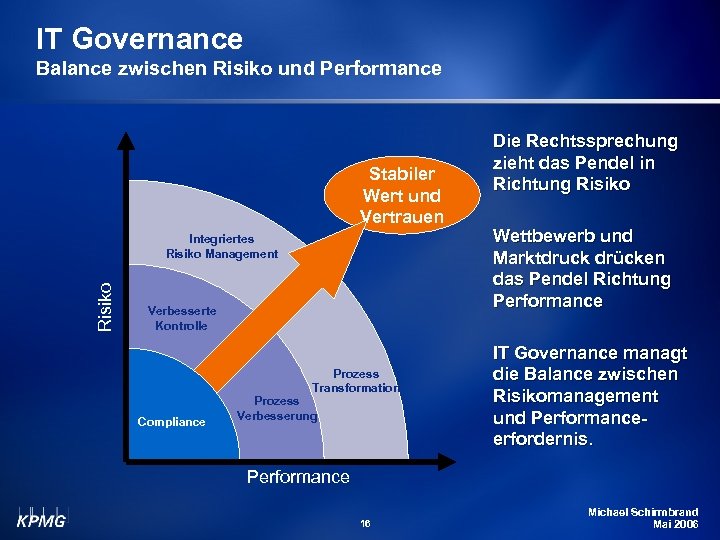

IT Governance Balance zwischen Risiko und Performance Stabiler Wert und Vertrauen Risiko Integriertes Risiko Management Verbesserte Kontrolle Prozess Transformation Compliance Prozess Verbesserung Die Rechtssprechung zieht das Pendel in Richtung Risiko Wettbewerb und Marktdruck drücken das Pendel Richtung Performance IT Governance managt die Balance zwischen Risikomanagement und Performanceerfordernis. Performance 16 Michael Schirmbrand Mai 2006

Wesentliche Standards für IT Governance fordernd Fachgutachten (IFAC, AICPA, KWT) SAS 70 Sarbanes Oxley Act Sonstige relevante Gesetze helfend Cobi. T ITIL ISO 17799 CMMI 17 Michael Schirmbrand Mai 2006

Fachgutachten 18

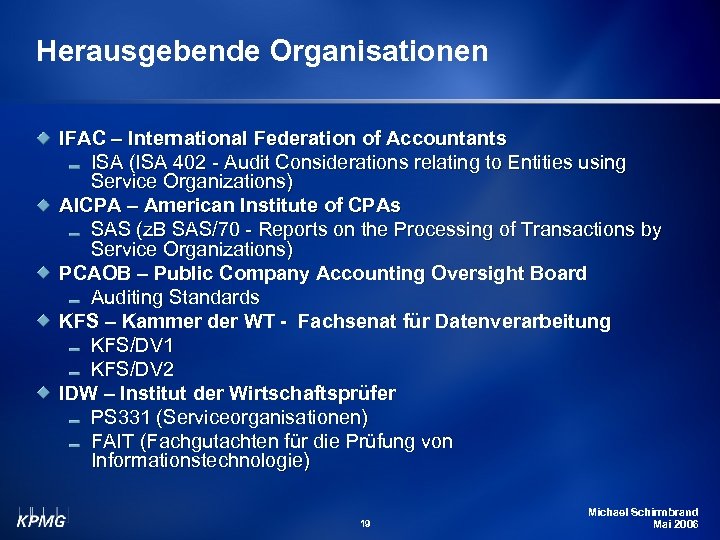

Herausgebende Organisationen IFAC – International Federation of Accountants ISA (ISA 402 - Audit Considerations relating to Entities using Service Organizations) AICPA – American Institute of CPAs SAS (z. B SAS/70 - Reports on the Processing of Transactions by Service Organizations) PCAOB – Public Company Accounting Oversight Board Auditing Standards KFS – Kammer der WT - Fachsenat für Datenverarbeitung KFS/DV 1 KFS/DV 2 IDW – Institut der Wirtschaftsprüfer PS 331 (Serviceorganisationen) FAIT (Fachgutachten für die Prüfung von Informationstechnologie) 19 Michael Schirmbrand Mai 2006

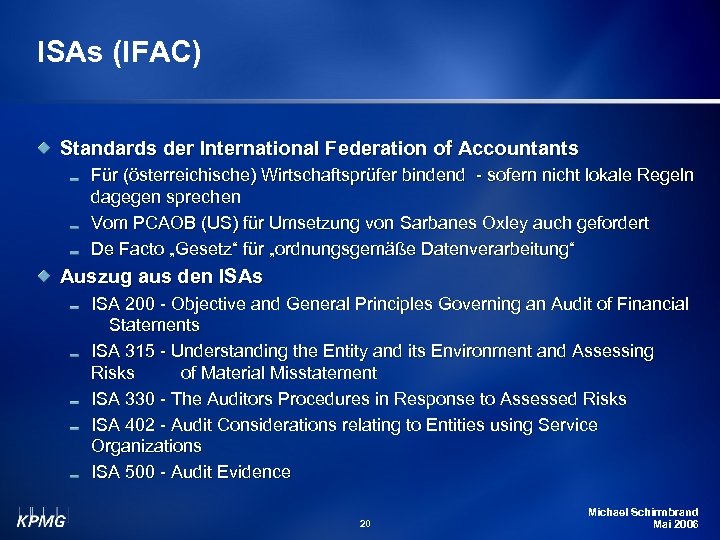

ISAs (IFAC) Standards der International Federation of Accountants Für (österreichische) Wirtschaftsprüfer bindend - sofern nicht lokale Regeln dagegen sprechen Vom PCAOB (US) für Umsetzung von Sarbanes Oxley auch gefordert De Facto „Gesetz“ für „ordnungsgemäße Datenverarbeitung“ Auszug aus den ISAs ISA 200 - Objective and General Principles Governing an Audit of Financial Statements ISA 315 - Understanding the Entity and its Environment and Assessing Risks of Material Misstatement ISA 330 - The Auditors Procedures in Response to Assessed Risks ISA 402 - Audit Considerations relating to Entities using Service Organizations ISA 500 - Audit Evidence 20 Michael Schirmbrand Mai 2006

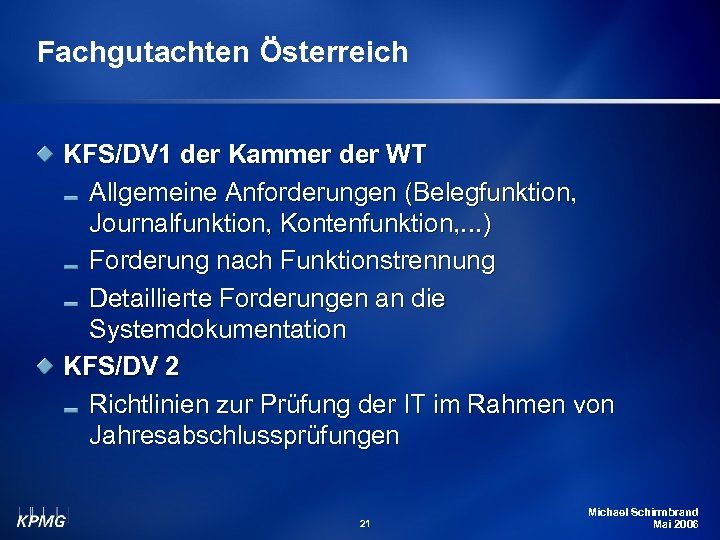

Fachgutachten Österreich KFS/DV 1 der Kammer der WT Allgemeine Anforderungen (Belegfunktion, Journalfunktion, Kontenfunktion, . . . ) Forderung nach Funktionstrennung Detaillierte Forderungen an die Systemdokumentation KFS/DV 2 Richtlinien zur Prüfung der IT im Rahmen von Jahresabschlussprüfungen 21 Michael Schirmbrand Mai 2006

KFS/DV 1 - Ordnungsmäßigkeit Gliederung des Fachgutachtens Grundsätze Die Prüfbarkeit als Ordnungsmäßigkeitskriterium Die Nachvollziehbarkeit des einzelnen Geschäftsvorfalles Belegfunktion Journalfunktion Kontenfunktion Verfahrensdokumentation Das Interne Kontrollsystem Systemeinführung und Weiterentwicklung Aufbauorganisation Ablauforganisation Dokumentation 22 Michael Schirmbrand Mai 2006

KFS/DV 1 - Grundsätze Allgemeine Anforderungen Kaufmann buchführungspflichtig und für Ordnungsmäßigkeit verantwortlich (auch bei Fremd -SW und Online-Verfahren) Radierverbot Prüfspur progressiv und retrograd Verbot nachträglicher Schreibvorgänge 23 Michael Schirmbrand Mai 2006

KFS/DV 1 - Prüfbarkeit Verfahrensdokumentation Für Programmentwicklungen, Change Management, Zukäufe von SW (inkl. Customizing/Tabellen-einstellungen) muss verfügbar sein: Anforderung/Aufgabenstellung Datensatzaufbau Verarbeitungsregeln (inkl. Steuerungsparameter, Tabelleneinstellungen) einschl. Kontrolle, Abstimmungsverfahren und Fehlerbehandlung Datenausgabe Datensicherung Verfügbare Programme Art, Inhalt und Umfang der durchgeführten Tests Freigaben (Zeitpunkt, Unterschrift des Auftraggebers) Versionsmanagement Gilt auch für Datenbanken, Betriebssysteme, Netzwerkkomponenten, … Eventuell können Teile davon auch von externen Dritten zur Verfügung gestellt werden 24 Michael Schirmbrand Mai 2006

KFS/DV 1 - IKS Zusätzlich notwendig Funktionstrennung (Fachabteilung/Entwickler/Admin) Zugriffsberechtigungen auf allen Systemebenen Datensicherungen Schutz vor Sabotage, Missbrauch und Vernichtung Kontinuitätsmanagement Aufbewahrung sämtlicher Dokumentationsbestandteile für 7 Jahre 25 Michael Schirmbrand Mai 2006

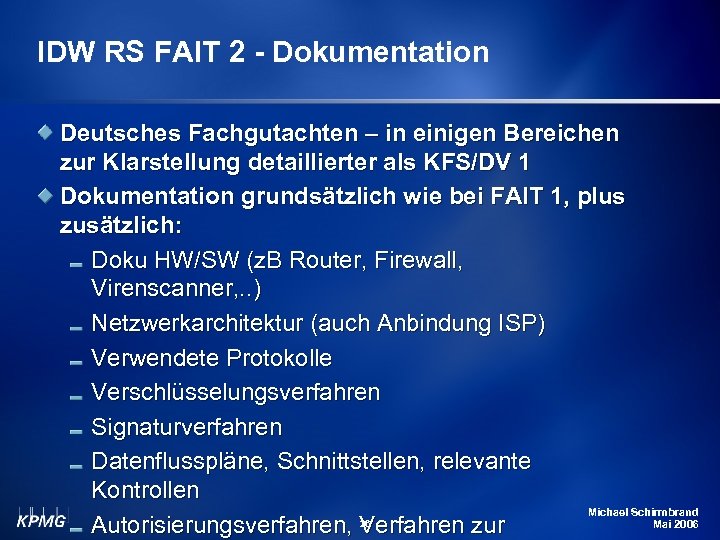

IDW RS FAIT 2 - Dokumentation Deutsches Fachgutachten – in einigen Bereichen zur Klarstellung detaillierter als KFS/DV 1 Dokumentation grundsätzlich wie bei FAIT 1, plus zusätzlich: Doku HW/SW (z. B Router, Firewall, Virenscanner, . . ) Netzwerkarchitektur (auch Anbindung ISP) Verwendete Protokolle Verschlüsselungsverfahren Signaturverfahren Datenflusspläne, Schnittstellen, relevante Kontrollen Michael Schirmbrand 26 Mai 2006 Autorisierungsverfahren, Verfahren zur

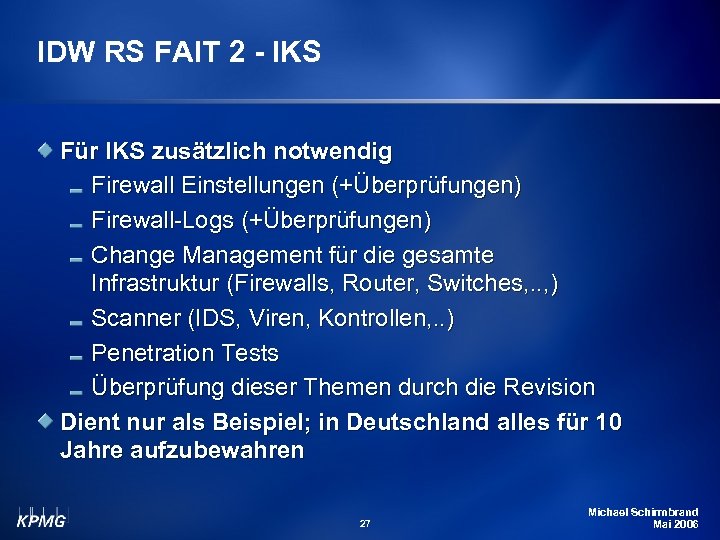

IDW RS FAIT 2 - IKS Für IKS zusätzlich notwendig Firewall Einstellungen (+Überprüfungen) Firewall-Logs (+Überprüfungen) Change Management für die gesamte Infrastruktur (Firewalls, Router, Switches, . . , ) Scanner (IDS, Viren, Kontrollen, . . ) Penetration Tests Überprüfung dieser Themen durch die Revision Dient nur als Beispiel; in Deutschland alles für 10 Jahre aufzubewahren 27 Michael Schirmbrand Mai 2006

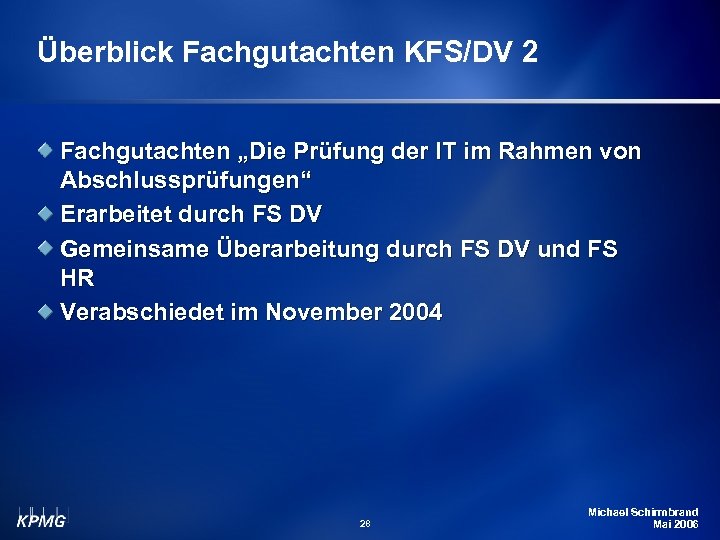

Überblick Fachgutachten KFS/DV 2 Fachgutachten „Die Prüfung der IT im Rahmen von Abschlussprüfungen“ Erarbeitet durch FS DV Gemeinsame Überarbeitung durch FS DV und FS HR Verabschiedet im November 2004 28 Michael Schirmbrand Mai 2006

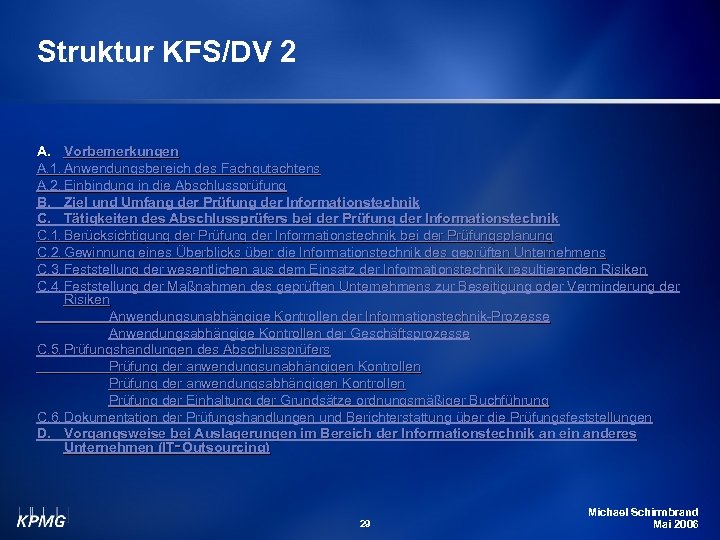

Struktur KFS/DV 2 A. Vorbemerkungen A. 1. Anwendungsbereich des Fachgutachtens A. 2. Einbindung in die Abschlussprüfung B. Ziel und Umfang der Prüfung der Informationstechnik C. Tätigkeiten des Abschlussprüfers bei der Prüfung der Informationstechnik C. 1. Berücksichtigung der Prüfung der Informationstechnik bei der Prüfungsplanung C. 2. Gewinnung eines Überblicks über die Informationstechnik des geprüften Unternehmens C. 3. Feststellung der wesentlichen aus dem Einsatz der Informationstechnik resultierenden Risiken C. 4. Feststellung der Maßnahmen des geprüften Unternehmens zur Beseitigung oder Verminderung der Risiken Anwendungsunabhängige Kontrollen der Informationstechnik-Prozesse Anwendungsabhängige Kontrollen der Geschäftsprozesse C. 5. Prüfungshandlungen des Abschlussprüfers Prüfung der anwendungsunabhängigen Kontrollen Prüfung der anwendungsabhängigen Kontrollen Prüfung der Einhaltung der Grundsätze ordnungsmäßiger Buchführung C. 6. Dokumentation der Prüfungshandlungen und Berichterstattung über die Prüfungsfeststellungen D. Vorgangsweise bei Auslagerungen im Bereich der Informationstechnik an ein anderes Unternehmen (IT‑Outsourcing) IT‑ 29 Michael Schirmbrand Mai 2006

KFS/DV 2 - Grundsätze Prüfung der IT ist der Prüfung des Internen Kontrollsystems Geprüft werden die IT Qualitätsmerkmale der Effektivität, Vertraulichkeit, Verfügbarkeit, Integrität, Konformität und Wartbarkeit (nicht Effizienz) Risikoorientierte Prüfung von Stichproben Abhängig von Größe und Komplexität des Unternehmens und der eingesetzten Systeme 30 Michael Schirmbrand Mai 2006

KFS/DV 2 – Grobüberblick über IT Prüfungen Gewinnung eines Überblicks über Systeme und Abläufe Prüfung der IT Prozesse (anwendungsunabhängige IT Kontrollen), orientiert z. B an Cob. IT Prüfung der Anwendungen (anwendungsabhängige IT Kontrollen) 31 Michael Schirmbrand Mai 2006

KFS/DV 2 – Prüfung anwendungsunabhängig (2) Zusätzlich eventuell teilweise ISO 17799, BSI-GSH, IFAC Guideline on Monitoring, Sys. Trust, . . . Prüfung des IT Überwachungssystems (IT Umfeld, IT Organisation, IT Infrastruktur IT Governance, IT Controlling, Kontrolle der Verfahren, Spezielle Auswirkungen von Outsourcing, Prüfungen unabhängiger Dritter, Revision, Nachvollziehbarkeit der Kontrollen 32 Michael Schirmbrand Mai 2006

KFS/DV 2 – Prüfung anwendungsabhängig Einholung von Informationen über die relevanten Anwendungen Prüfung und Beurteilung der Programmfunktionen: insbesondere sind Verarbeitungsalgorithmen, Stammdaten- und Tabellenpflege, Journalfunktion, die Vollständigkeit der internen Belegnummernkreise, die Sicherstellung der Aufbewahrungspflicht und auch der Abgleich von Nebenbüchern mit dem Hauptbuch Bestandteil der Prüfung der Anwendungskontrollen: hierzu gehören das interne Steuerungssystem (Einstellungsparameter für Programme) und das interne Überwachungssystem sowie die Vollständigkeit und Nachvollziehbarkeit desselben, Eingabe-, Verarbeitungs- und Ausgabekontrollen, sowie alle prozessintegrierten Kontrollen und Sicherungsmaßnahmen wie z. B Zugriffskontrollen und Protokolle. Michael Schirmbrand 33 Mai 2006

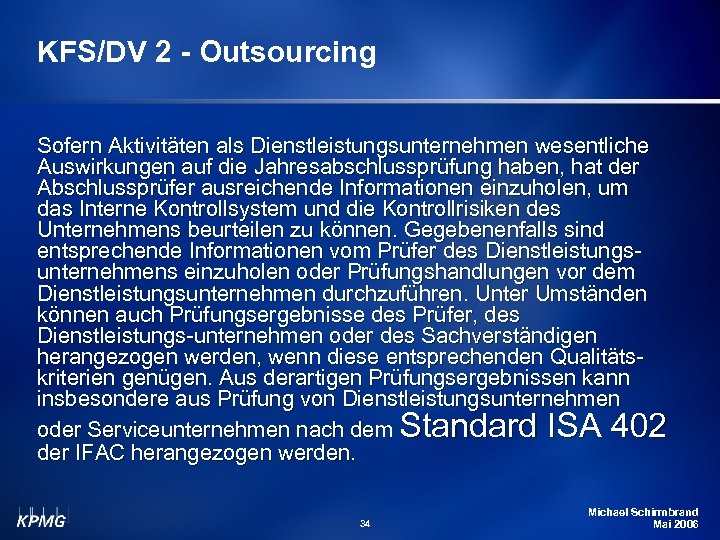

KFS/DV 2 - Outsourcing Sofern Aktivitäten als Dienstleistungsunternehmen wesentliche Auswirkungen auf die Jahresabschlussprüfung haben, hat der Abschlussprüfer ausreichende Informationen einzuholen, um das Interne Kontrollsystem und die Kontrollrisiken des Unternehmens beurteilen zu können. Gegebenenfalls sind entsprechende Informationen vom Prüfer des Dienstleistungsunternehmens einzuholen oder Prüfungshandlungen vor dem Dienstleistungsunternehmen durchzuführen. Unter Umständen können auch Prüfungsergebnisse des Prüfer, des Dienstleistungs-unternehmen oder des Sachverständigen herangezogen werden, wenn diese entsprechenden Qualitätskriterien genügen. Aus derartigen Prüfungsergebnissen kann insbesondere aus Prüfung von Dienstleistungsunternehmen oder Serviceunternehmen nach dem Standard ISA 402 der IFAC herangezogen werden. 34 Michael Schirmbrand Mai 2006

SAS 70 35

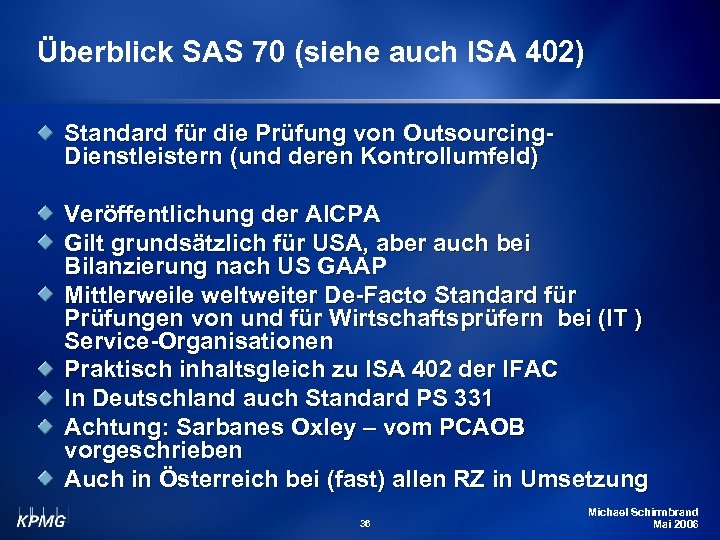

Überblick SAS 70 (siehe auch ISA 402) Standard für die Prüfung von Outsourcing. Dienstleistern (und deren Kontrollumfeld) Veröffentlichung der AICPA Gilt grundsätzlich für USA, aber auch bei Bilanzierung nach US GAAP Mittlerweile weltweiter De-Facto Standard für Prüfungen von und für Wirtschaftsprüfern bei (IT ) Service-Organisationen Praktisch inhaltsgleich zu ISA 402 der IFAC In Deutschland auch Standard PS 331 Achtung: Sarbanes Oxley – vom PCAOB vorgeschrieben Auch in Österreich bei (fast) allen RZ in Umsetzung 36 Michael Schirmbrand Mai 2006

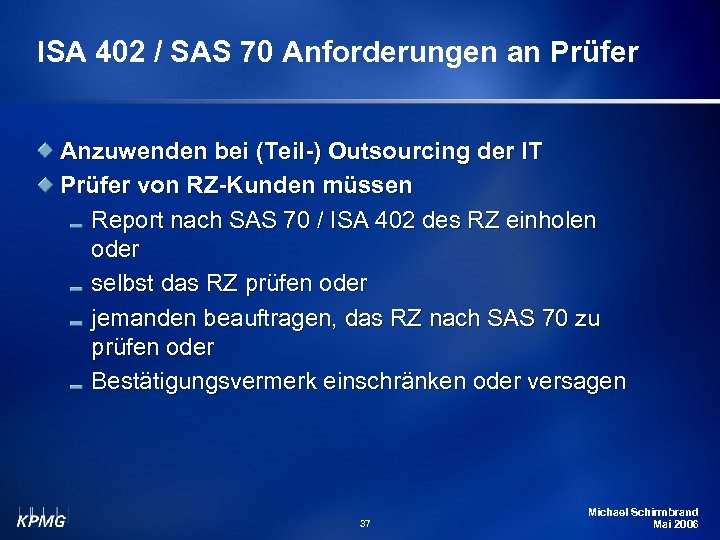

ISA 402 / SAS 70 Anforderungen an Prüfer Anzuwenden bei (Teil-) Outsourcing der IT Prüfer von RZ-Kunden müssen Report nach SAS 70 / ISA 402 des RZ einholen oder selbst das RZ prüfen oder jemanden beauftragen, das RZ nach SAS 70 zu prüfen oder Bestätigungsvermerk einschränken oder versagen 37 Michael Schirmbrand Mai 2006

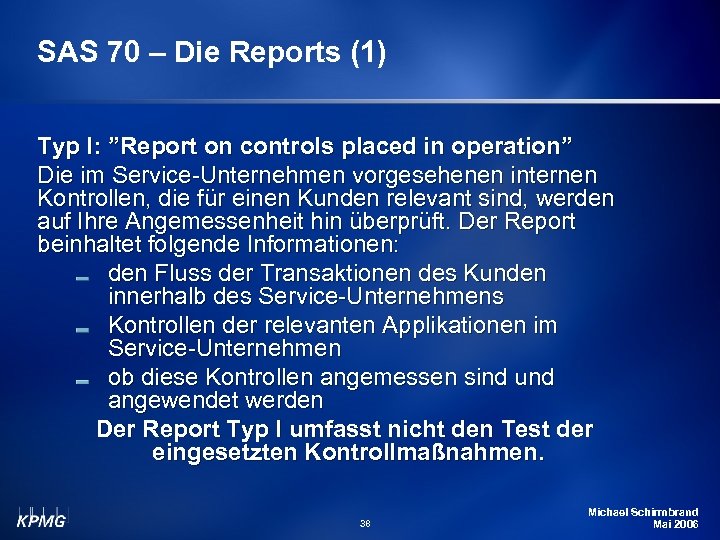

SAS 70 – Die Reports (1) Typ I: ”Report on controls placed in operation” Die im Service-Unternehmen vorgesehenen internen Kontrollen, die für einen Kunden relevant sind, werden auf Ihre Angemessenheit hin überprüft. Der Report beinhaltet folgende Informationen: den Fluss der Transaktionen des Kunden innerhalb des Service-Unternehmens Kontrollen der relevanten Applikationen im Service-Unternehmen ob diese Kontrollen angemessen sind und angewendet werden Der Report Typ I umfasst nicht den Test der eingesetzten Kontrollmaßnahmen. 38 Michael Schirmbrand Mai 2006

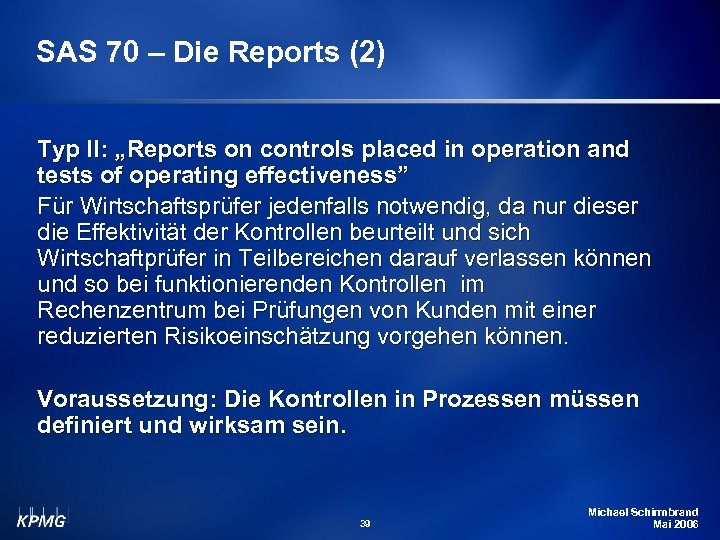

SAS 70 – Die Reports (2) Typ II: „Reports on controls placed in operation and tests of operating effectiveness” Für Wirtschaftsprüfer jedenfalls notwendig, da nur dieser die Effektivität der Kontrollen beurteilt und sich Wirtschaftprüfer in Teilbereichen darauf verlassen können und so bei funktionierenden Kontrollen im Rechenzentrum bei Prüfungen von Kunden mit einer reduzierten Risikoeinschätzung vorgehen können. Voraussetzung: Die Kontrollen in Prozessen müssen definiert und wirksam sein. 39 Michael Schirmbrand Mai 2006

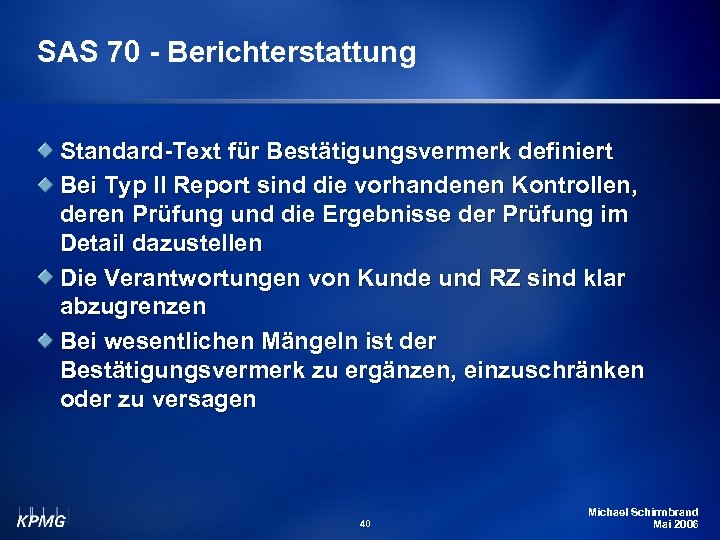

SAS 70 - Berichterstattung Standard-Text für Bestätigungsvermerk definiert Bei Typ II Report sind die vorhandenen Kontrollen, deren Prüfung und die Ergebnisse der Prüfung im Detail dazustellen Die Verantwortungen von Kunde und RZ sind klar abzugrenzen Bei wesentlichen Mängeln ist der Bestätigungsvermerk zu ergänzen, einzuschränken oder zu versagen 40 Michael Schirmbrand Mai 2006

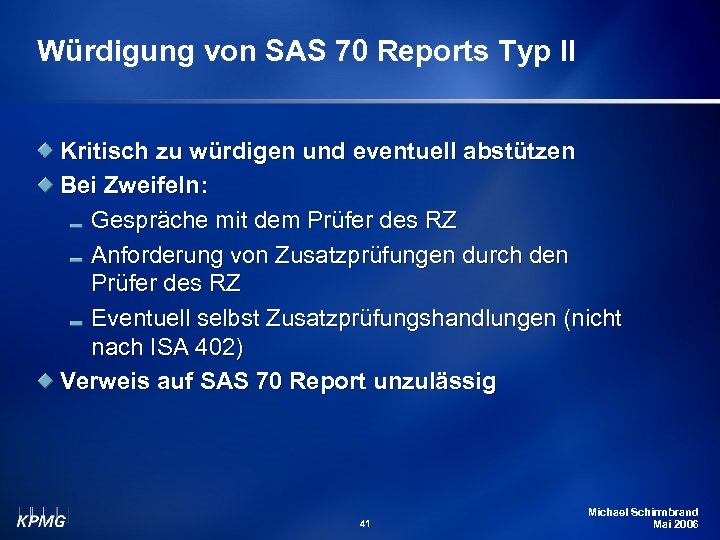

Würdigung von SAS 70 Reports Typ II Kritisch zu würdigen und eventuell abstützen Bei Zweifeln: Gespräche mit dem Prüfer des RZ Anforderung von Zusatzprüfungen durch den Prüfer des RZ Eventuell selbst Zusatzprüfungshandlungen (nicht nach ISA 402) Verweis auf SAS 70 Report unzulässig 41 Michael Schirmbrand Mai 2006

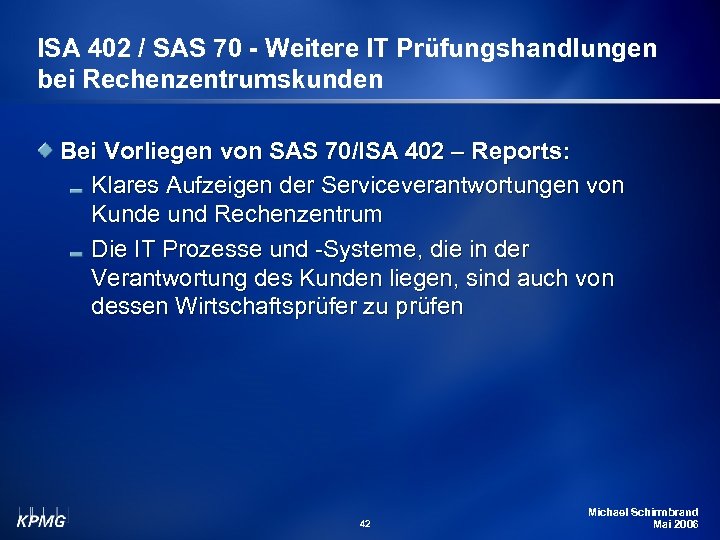

ISA 402 / SAS 70 - Weitere IT Prüfungshandlungen bei Rechenzentrumskunden Bei Vorliegen von SAS 70/ISA 402 – Reports: Klares Aufzeigen der Serviceverantwortungen von Kunde und Rechenzentrum Die IT Prozesse und -Systeme, die in der Verantwortung des Kunden liegen, sind auch von dessen Wirtschaftsprüfer zu prüfen 42 Michael Schirmbrand Mai 2006

Sarbanes Oxley 43

Sarbanes-Oxley (SOX) Paragraph 404 Section 404 des Sarbanes-Oxley Act fordert: Unternehmensleitung beurteilt das Interne Kontrollsystem (IKS) im Unternehmen für Finanzreporting (ICOFR) und berichtet darüber Der externe, unabhängige Prüfer gibt ein Testat über den Management-Test Prüfer berichtet direkt über die Wirksamkeit des IKS Seit 2004 für US-Unternehmen, die SEC gelistet sind, erforderlich Andere Unternehmen (foreign issuers) ab 2006 44 Michael Schirmbrand Mai 2006

PCAOB, Auditing Standard No. 2 Prüfungsstandard Nr. 2 des PCAOB (Public Company Accounting Oversight Board) Anforderungen für die SOX-Prüfungen und Anleitung zur Durchführung Management Tests Jahresabschlussprüfung Grundsätzlich am Internal Control framework COSO ausgerichtet Umfeld (control environment) Risikobewertung (risk assessment) Kontrollen (control activities) Information und Kommunikation (information and communication) Überwachung (monitoring) 45 Michael Schirmbrand Mai 2006

Exkurs: Begriff “Control” Übersetzungen regeln, beherrschen, führen, leiten, lenken, kontrollieren, überprüfen, überwachen, … Kontrollziel (control objective) Statement über einen gewünschten Zustand. Kontrolle (control practice) beliebige Aktivität oder Einrichtung, die dazu geeignet ist, das Control Objective zu erreichen (kann z. B eine physische Einrichtung zum Brandschutz, eine Firewall oder anderes sein) Kontrollaktivität (control activity) tatsächlich kontrollierende Aktivität (z. B Freigabe, Review, …), die nachvollziehbar (dokumentiert) sein muss (z. B Freigabe des Ergebnisses einer Firewall-Prüfung, Review eines Changes, …) 46 Michael Schirmbrand Mai 2006

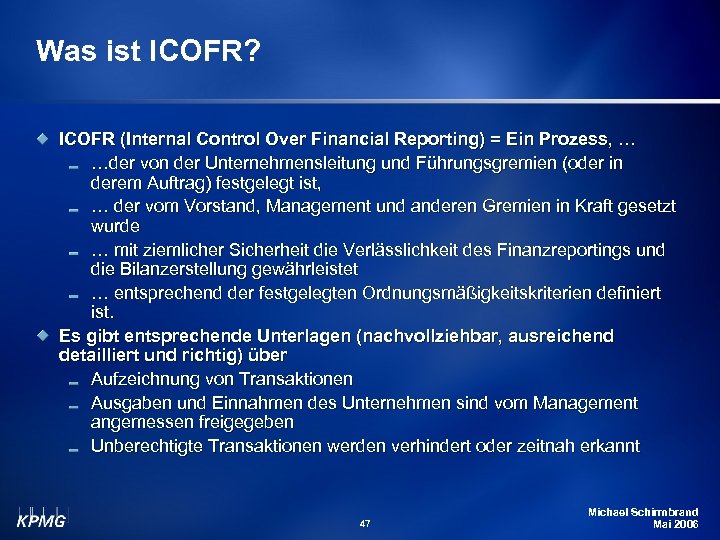

Was ist ICOFR? ICOFR (Internal Control Over Financial Reporting) = Ein Prozess, … …der von der Unternehmensleitung und Führungsgremien (oder in derem Auftrag) festgelegt ist, … der vom Vorstand, Management und anderen Gremien in Kraft gesetzt wurde … mit ziemlicher Sicherheit die Verlässlichkeit des Finanzreportings und die Bilanzerstellung gewährleistet … entsprechend der festgelegten Ordnungsmäßigkeitskriterien definiert ist. Es gibt entsprechende Unterlagen (nachvollziehbar, ausreichend detailliert und richtig) über Aufzeichnung von Transaktionen Ausgaben und Einnahmen des Unternehmen sind vom Management angemessen freigegeben Unberechtigte Transaktionen werden verhindert oder zeitnah erkannt 47 Michael Schirmbrand Mai 2006

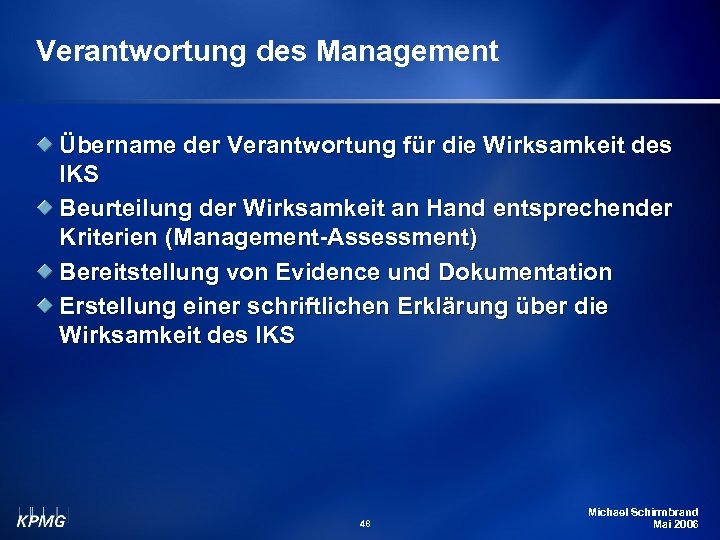

Verantwortung des Management Übername der Verantwortung für die Wirksamkeit des IKS Beurteilung der Wirksamkeit an Hand entsprechender Kriterien (Management-Assessment) Bereitstellung von Evidence und Dokumentation Erstellung einer schriftlichen Erklärung über die Wirksamkeit des IKS 48 Michael Schirmbrand Mai 2006

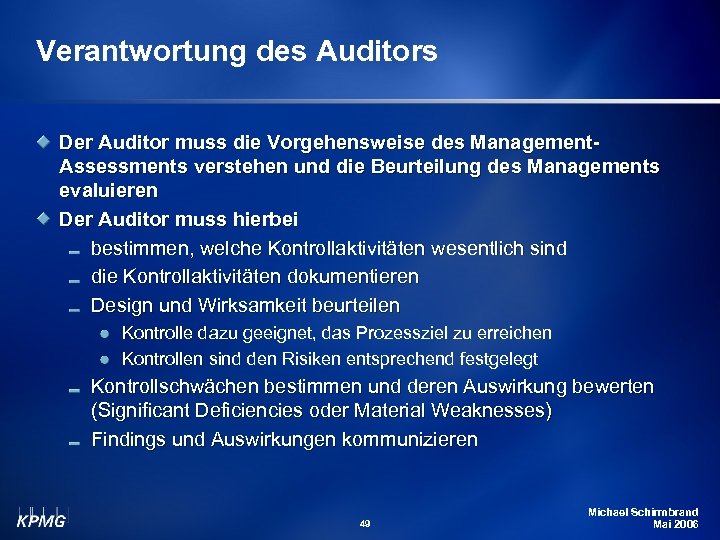

Verantwortung des Auditors Der Auditor muss die Vorgehensweise des Management. Assessments verstehen und die Beurteilung des Managements evaluieren Der Auditor muss hierbei bestimmen, welche Kontrollaktivitäten wesentlich sind die Kontrollaktivitäten dokumentieren Design und Wirksamkeit beurteilen Kontrolle dazu geeignet, das Prozessziel zu erreichen Kontrollen sind den Risiken entsprechend festgelegt Kontrollschwächen bestimmen und deren Auswirkung bewerten (Significant Deficiencies oder Material Weaknesses) Findings und Auswirkungen kommunizieren 49 Michael Schirmbrand Mai 2006

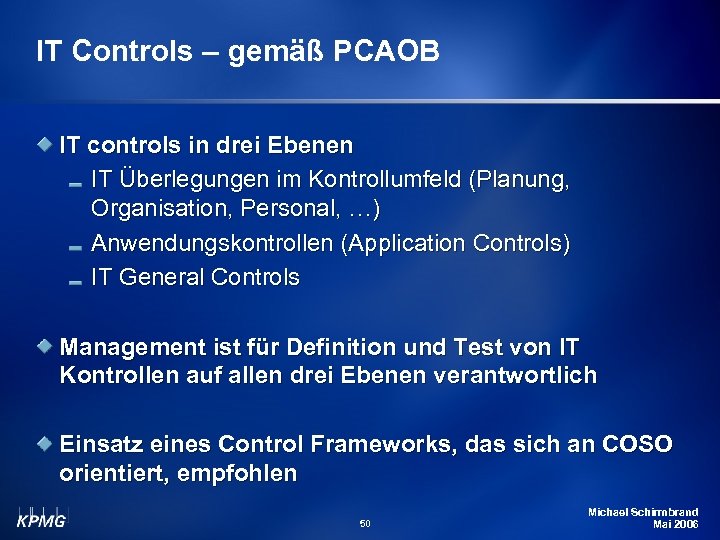

IT Controls – gemäß PCAOB IT controls in drei Ebenen IT Überlegungen im Kontrollumfeld (Planung, Organisation, Personal, …) Anwendungskontrollen (Application Controls) IT General Controls Management ist für Definition und Test von IT Kontrollen auf allen drei Ebenen verantwortlich Einsatz eines Control Frameworks, das sich an COSO orientiert, empfohlen 50 Michael Schirmbrand Mai 2006

Auswirkungen von Sarbanes Oxley Act auf die IT Massive Auswirkungen Kontrollen müssen dokumentiert und geprüft werden große Teile der Kontrollen in der IT (oft 50 bis 70 %) Im Regelfall mehrere hundert Kontrollen Wesentliche Kontroll-Schwachstellen sind oft in der IT Unterscheidung in Anwendungskontrollen und General IT Controls Cobi. T als Standard für General IT Controls anerkannt Überleitung von COSO auf Cobi. T in einer Veröffentlichung vom IT Governance Institute 51 Michael Schirmbrand Mai 2006

IT General Controls – gemäß PCAOB IT General Controls sind Kontrollen, die zur Steuerung von IT Systemen und IT Prozessen im Einsatz sind. ITGCs sind für Risiken der folgenden Bereiche umzusetzen Zugriff zu Programmen und Daten Änderung von Programmen Entwicklung von Programmen Betrieb von IT End User Computing * * End User Computing umfasst den Einsatz von Tools wie Excel-Spreadheets oder Access-Datenbanken 52 Michael Schirmbrand Mai 2006

ITGC und Anwendungskontrollen sind Kontrollen in den Kerngeschäftsprozessen, die durch IT Systeme und Applikationen unterstützt werden Der Kernprozess ist üblicherweise für die Identifikation und Dokumentation der Kontrollen zuständig Beispiele für derartige Kontrollen Autorisierung Konfigurationen (z. B Kontenpläne) Ausnahmereports (z. B über erfolgte Bearbeitungen) Schnittstellen Systemzugriff Die Wirksamkeit von ITGC hat einen direkten Einfluss auf die Wirksamkeit von Anwendungskontrollen Die Wirksamkeit von Anwendungskontrollen ist bei unwirksamen ITGC automatisch unwirksam! 53 Michael Schirmbrand Mai 2006

SOX Zusammenfassung Fokussiert auf Finanzberichte Festlegung des IKS durch das Management Identifikation von Risiken und Prozessen Identifikation oder Neudefinition von entsprechenden Kontrollen Dokumentation der Prozesse und Kontrollen Regelmäßige Tests der Kontrollen durch das Management Design: Art der Kontrolle, Anordnung im Prozess Wirksamkeit: Prüfung an Hand von Stichproben, erfordert die Nachvollziehbarkeit der Durchführung von Kontrollen Einleitung und Umsetzung von Verbesserungsmaßnahmen 54 Michael Schirmbrand Mai 2006

Sarbanes-Oxley und die EU Derzeit nur für US-notierte Unternehmen geltend Auch für deren Töchter (auch in Österreich und EU) Übernahme erster Anforderungen in EU (Public Oversight Board in 8. EU-Audit-Richtlinie gefordert) Ähnlich strenge Regelungen können mittelfristig in der EU Realität werden Auch hier gravierende Auswirkungen auf die IT 55 Michael Schirmbrand Mai 2006

Gesetze 56

Gesetzestexte § 189 HGB: (2) Lesbarkeit (3) Inhaltsgleiche, vollständige, geordnete Wiedergabe (volle Aufbewahrungsfrist) § 131 BAO: (2) Zusammenhang zw. Buchungen und Belegen nachweisbar; Nachweis der Vollständigkeit und Richtigkeit (3) Datenträger können verwendet werden 57 Michael Schirmbrand Mai 2006

Aktiengesetz (Akt. G) Viele Bestimmungen, die zu Corporate Governance beitragen, z. B § 81 Quartalsberichte und Jahresberichte an den Aufsichtsrat § 92 Ausschüsse für Jahresabschlusserstellung Vorstandsverantwortung für Corporate Governance wird derzeit in § 82 subsummiert: „Der Vorstand hat dafür zu sorgen [. . . ] dass ein internes Kontrollsystem geführt wird, das den Anforderungen des Unternehmens entspricht“. 58 Michael Schirmbrand Mai 2006

Gmb. HG Bei großen Gmb. Hs gelten die Bestimmungen des Akt. G über Aufsichtsräte sinngemäß. Die Verantwortung der Geschäftsführer für Corporate Governance wird in § 22 subsummiert: „Die Geschäftsführer haben dafür zu sorgen. . . dass ein internes Kontrollsystem geführt wird, das den Anforderungen des Unternehmens entspricht“. 59 Michael Schirmbrand Mai 2006

IT Compliance nahe Gesetze Datenschutzgesetz Fernabsatzgesetz Telekommunikationsgesetz Signaturgesetz, Signaturverordnung e. Commerce Gesetz e. Government Gesetz Informationssicherheitsgesetz Emittenten Compliance Verordnung … 60 Michael Schirmbrand Mai 2006

DSG - Datensicherheit § 14 (1/2) Maßnahmen zur Gewährleistung der Datensicherheit Schutz vor zufälliger oder unrechtmäßiger Zerstörung und vor Verlust ordnungsgemäße Verwendung Daten Unbefugten nicht zugänglich 61 Michael Schirmbrand Mai 2006

DSG Datensicherheit § 14 (2/2) Aufgabenverteilung - Funktionstrennung im Unternehmen Gültige Aufträge vorhanden (Dokumentation!) Pflichtbelehrung der Mitarbeiter (Datenschutzvorschriften) Physische Zugriffssicherheit Logische Zugriffssicherheit Absicherung der Geräte gegen unbefugte Inbetriebnahme Protokollierung der Verwendungsvorgänge Dokumentation über die bisher aufgezählten Punkte: Richtlinien/Auditing/Maßnahmen 62 Michael Schirmbrand Mai 2006

Standards für IT Governance 63

ITIL IT Infrastructure Library 64

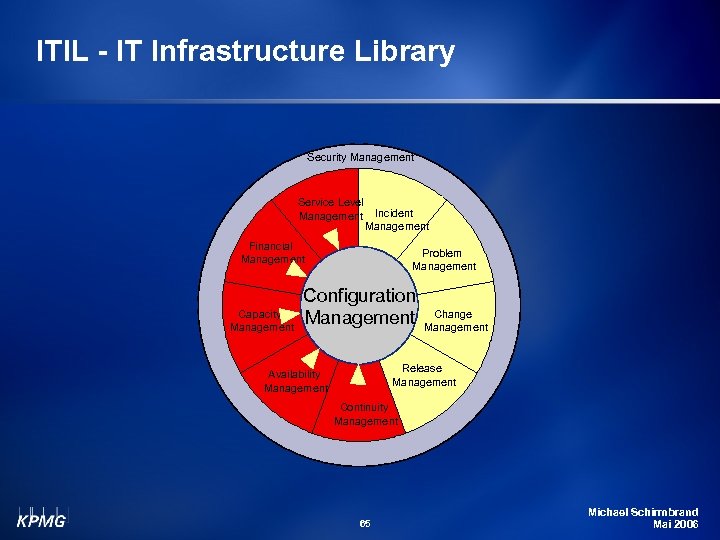

ITIL - IT Infrastructure Library Security Management Service Level Management Incident Management Financial Management Capacity Management Problem Management Configuration Management Change Management Release Management Availability Management Continuity Management 65 Michael Schirmbrand Mai 2006

ITIL – Komponenten (1/2) Planning to Implement Service Management Wesentliche Aufgaben in der Planung und Umsetzung von IT Service Management ICT Infrastructure Management Netzwerkmanagement Betriebsmanagement Installation von Systemen Application Management Softwareentwicklung mit Hilfe eines Lify-Cycle Ansatzes ITIL Security Management Notwendige Maßnahmen im Bereich Security mit klarem Fokus auf IT Securit The Business Perspective Beziehungsmanagement zum Business Outsourcing Kontinuierliche Verbesserung 66 Michael Schirmbrand Mai 2006

ITIL – Komponenten (2/2) Service Support Service Desk Configuration Management Incident Management Problem Management Release Management Change Management Service Delivery Service Level Management Financial Management Capacity Management Availability Management IT Continuity Management 67 Michael Schirmbrand Mai 2006

Cobi. T 68

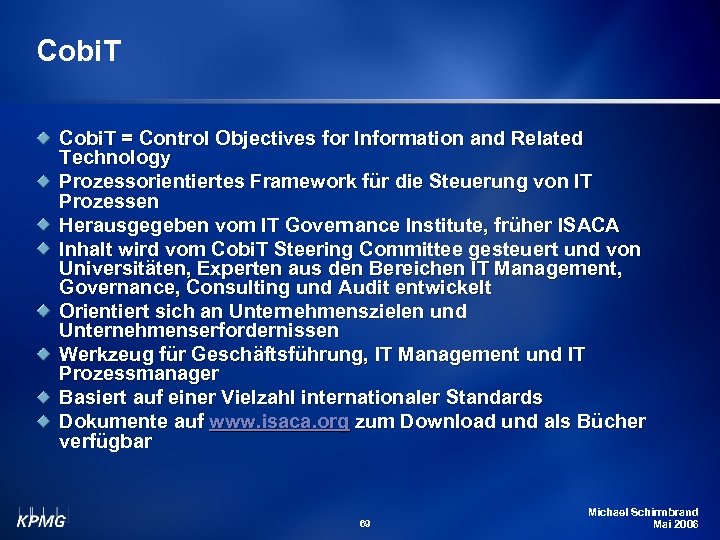

Cobi. T = Control Objectives for Information and Related Technology Prozessorientiertes Framework für die Steuerung von IT Prozessen Herausgegeben vom IT Governance Institute, früher ISACA Inhalt wird vom Cobi. T Steering Committee gesteuert und von Universitäten, Experten aus den Bereichen IT Management, Governance, Consulting und Audit entwickelt Orientiert sich an Unternehmenszielen und Unternehmenserfordernissen Werkzeug für Geschäftsführung, IT Management und IT Prozessmanager Basiert auf einer Vielzahl internationaler Standards Dokumente auf www. isaca. org zum Download und als Bücher verfügbar 69 Michael Schirmbrand Mai 2006

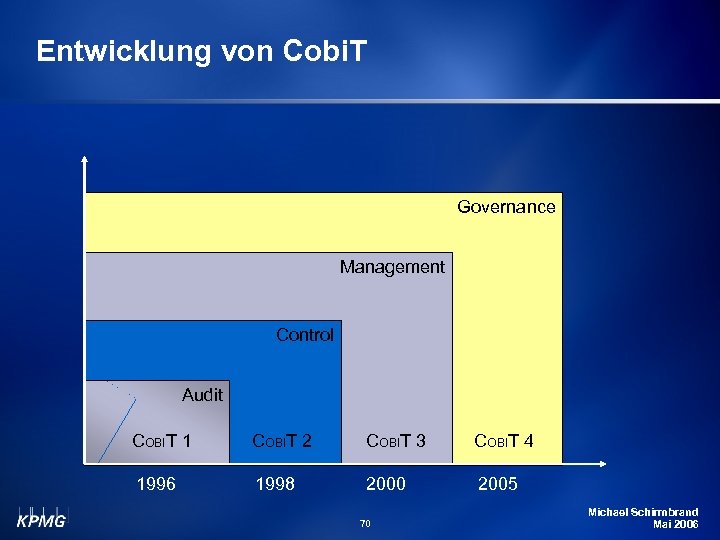

Entwicklung von Cobi. T Governance Management Control Audit COBIT 1 COBIT 2 COBIT 3 COBIT 4 1996 1998 2000 2005 70 Michael Schirmbrand Mai 2006

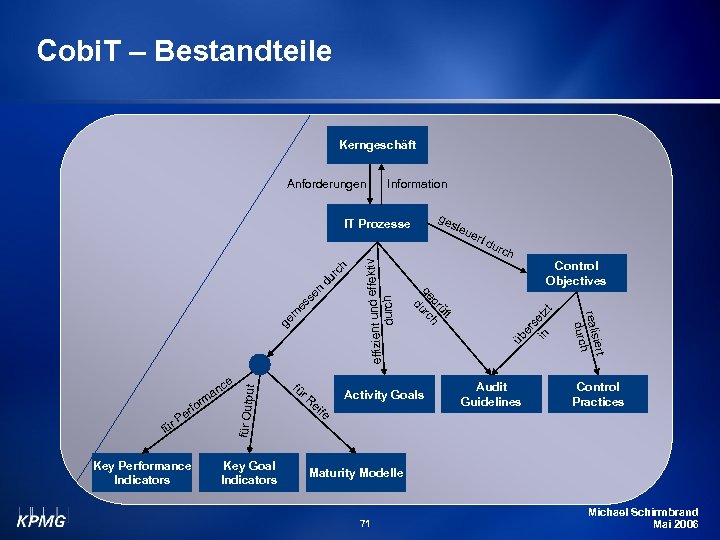

Cobi. T – Bestandteile Kerngeschäft Information Key Goal Indicators ktiv fe rt d urc h Control Objectives Activity Goals ei ue er s in etz t effizient und effe durch es s Key Performance Indicators t ge m f für Outpu ür rfo Pe fü r. R ste Audit Guidelines iert realis h durc ce an rm ge t üf pr h ge urc d en du r ch IT Prozesse üb Anforderungen Control Practices Maturity Modelle 71 Michael Schirmbrand Mai 2006

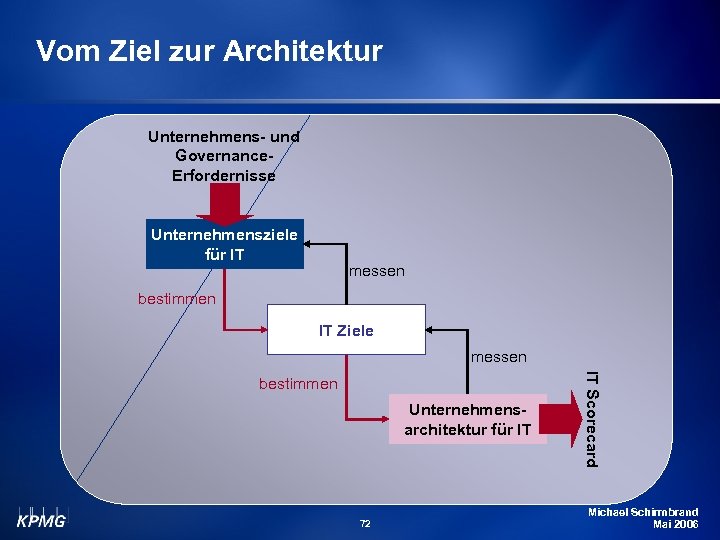

Vom Ziel zur Architektur Unternehmens- und Governance. Erfordernisse Unternehmensziele für IT messen bestimmen IT Ziele messen Unternehmensarchitektur für IT 72 IT Scorecard bestimmen Michael Schirmbrand Mai 2006

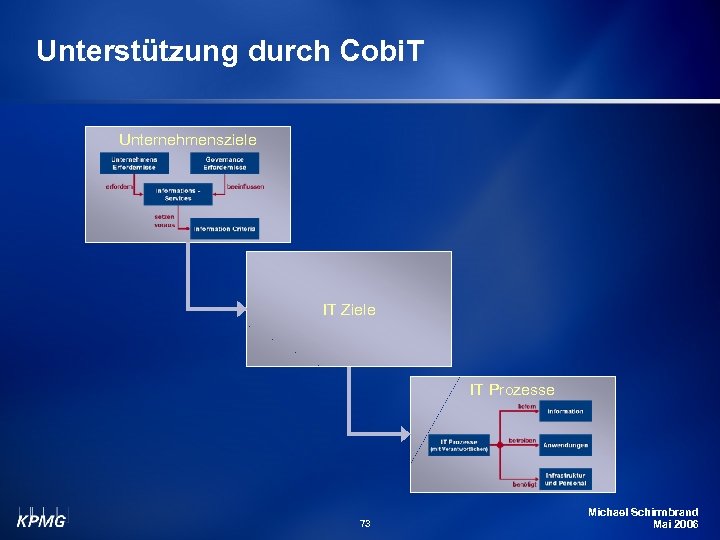

Unterstützung durch Cobi. T Unternehmensziele IT Ziele IT Prozesse 73 Michael Schirmbrand Mai 2006

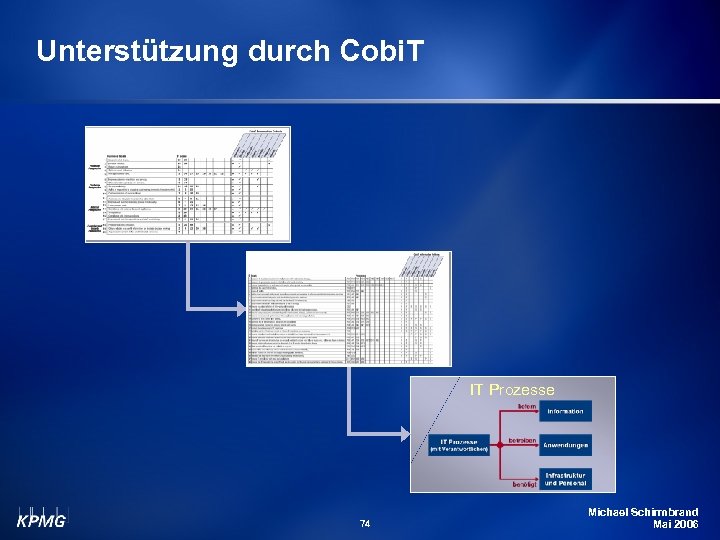

Unterstützung durch Cobi. T Unternehmensziele für IT IT Ziele IT Prozesse 74 Michael Schirmbrand Mai 2006

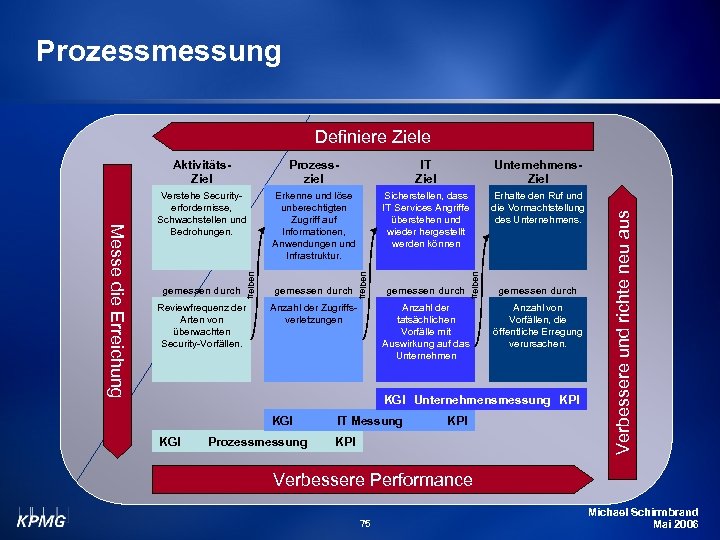

Prozessmessung Definiere Ziele Verstehe Securityerfordernisse, Schwachstellen und Bedrohungen. Erkenne und löse unberechtigten Zugriff auf Informationen, Anwendungen und Infrastruktur. Sicherstellen, dass IT Services Angriffe überstehen und wieder hergestellt werden können Erhalte den Ruf und die Vormachtstellung des Unternehmens. gemessen durch Reviewfrequenz der Arten von überwachten Security-Vorfällen. gemessen durch Anzahl der Zugriffsverletzungen gemessen durch Anzahl der tatsächlichen Vorfälle mit Auswirkung auf das Unternehmen gemessen durch Anzahl von Vorfällen, die öffentliche Erregung verursachen. KGI Unternehmensmessung KPI KGI Prozessmessung IT Messung KPI Verbessere und richte neu aus Unternehmens. Ziel treiben IT Ziel treiben Prozessziel treiben Messe die Erreichung Aktivitäts. Ziel Verbessere Performance 75 Michael Schirmbrand Mai 2006

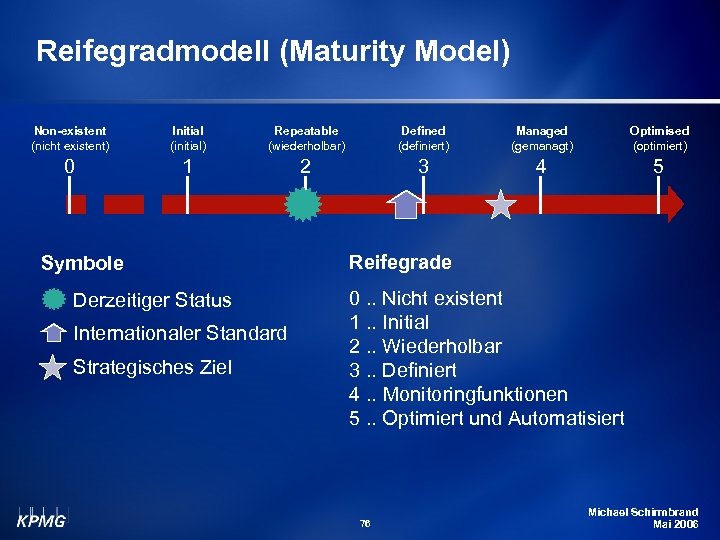

Reifegradmodell (Maturity Model) Non-existent (nicht existent) Initial (initial) Repeatable (wiederholbar) Defined (definiert) Managed (gemanagt) Optimised (optimiert) 0 1 2 3 4 5 Symbole Derzeitiger Status Internationaler Standard Strategisches Ziel Reifegrade 0. . Nicht existent 1. . Initial 2. . Wiederholbar 3. . Definiert 4. . Monitoringfunktionen 5. . Optimiert und Automatisiert 76 Michael Schirmbrand Mai 2006

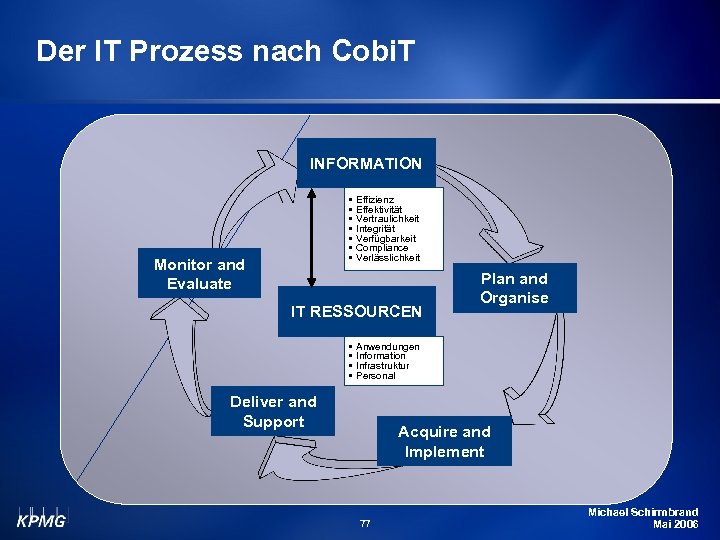

Der IT Prozess nach Cobi. T INFORMATION • • Monitor and Evaluate Effizienz Effektivität Vertraulichkeit Integrität Verfügbarkeit Compliance Verlässlichkeit IT RESSOURCEN • • Plan and Organise Anwendungen Information Infrastruktur Personal Deliver and Support Acquire and Implement 77 Michael Schirmbrand Mai 2006

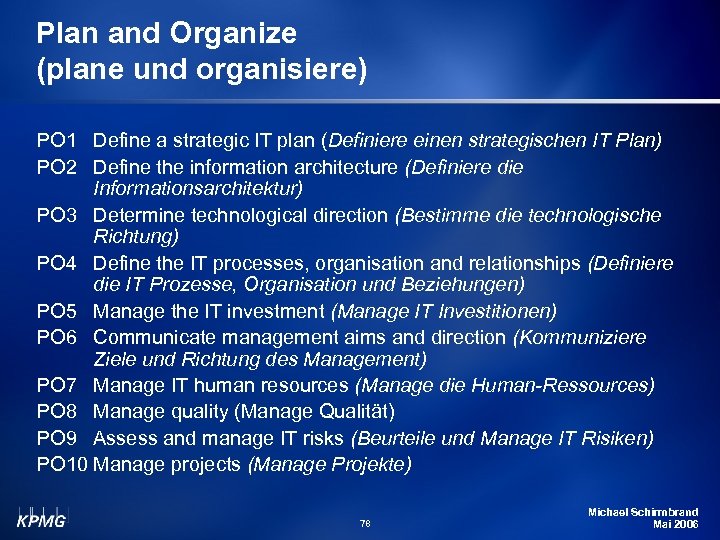

Plan and Organize (plane und organisiere) PO 1 Define a strategic IT plan (Definiere einen strategischen IT Plan) PO 2 Define the information architecture (Definiere die Informationsarchitektur) PO 3 Determine technological direction (Bestimme die technologische Richtung) PO 4 Define the IT processes, organisation and relationships (Definiere die IT Prozesse, Organisation und Beziehungen) PO 5 Manage the IT investment (Manage IT Investitionen) PO 6 Communicate management aims and direction (Kommuniziere Ziele und Richtung des Management) PO 7 Manage IT human resources (Manage die Human-Ressources) PO 8 Manage quality (Manage Qualität) PO 9 Assess and manage IT risks (Beurteile und Manage IT Risiken) PO 10 Manage projects (Manage Projekte) 78 Michael Schirmbrand Mai 2006

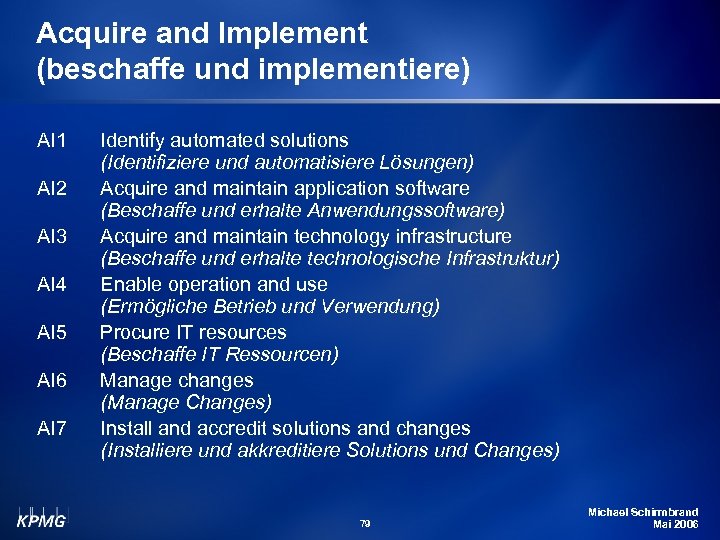

Acquire and Implement (beschaffe und implementiere) AI 1 AI 2 AI 3 AI 4 AI 5 AI 6 AI 7 Identify automated solutions (Identifiziere und automatisiere Lösungen) Acquire and maintain application software (Beschaffe und erhalte Anwendungssoftware) Acquire and maintain technology infrastructure (Beschaffe und erhalte technologische Infrastruktur) Enable operation and use (Ermögliche Betrieb und Verwendung) Procure IT resources (Beschaffe IT Ressourcen) Manage changes (Manage Changes) Install and accredit solutions and changes (Installiere und akkreditiere Solutions und Changes) 79 Michael Schirmbrand Mai 2006

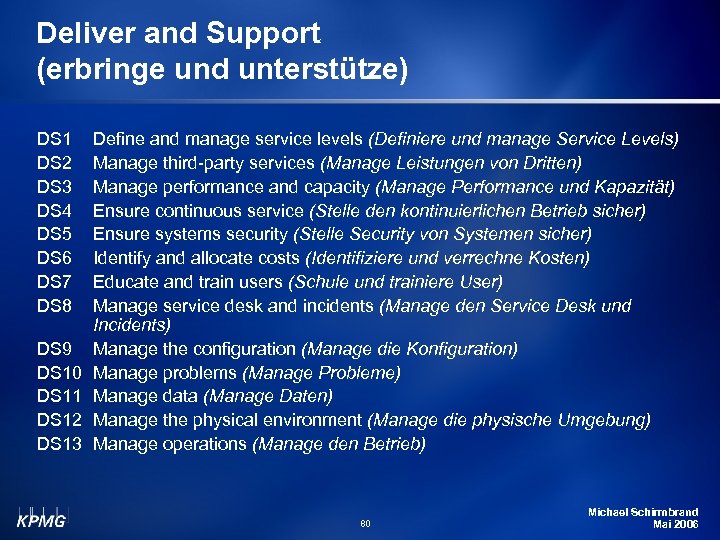

Deliver and Support (erbringe und unterstütze) DS 1 DS 2 DS 3 DS 4 DS 5 DS 6 DS 7 DS 8 DS 9 DS 10 DS 11 DS 12 DS 13 Define and manage service levels (Definiere und manage Service Levels) Manage third-party services (Manage Leistungen von Dritten) Manage performance and capacity (Manage Performance und Kapazität) Ensure continuous service (Stelle den kontinuierlichen Betrieb sicher) Ensure systems security (Stelle Security von Systemen sicher) Identify and allocate costs (Identifiziere und verrechne Kosten) Educate and train users (Schule und trainiere User) Manage service desk and incidents (Manage den Service Desk und Incidents) Manage the configuration (Manage die Konfiguration) Manage problems (Manage Probleme) Manage data (Manage Daten) Manage the physical environment (Manage die physische Umgebung) Manage operations (Manage den Betrieb) 80 Michael Schirmbrand Mai 2006

Monitor and Evaluate (überwache und evaluiere) ME 1 Monitor and evaluate IT performance (Überwache und evaluiere IT Performance) ME 2 Monitor and evaluate internal control (Überwache und evaluiere Interne Kontrollen) ME 3 Ensure regulatory compliance (Stelle Compliance sicher) ME 4 Provide IT governance (Sorge für IT Governance) 81 Michael Schirmbrand Mai 2006

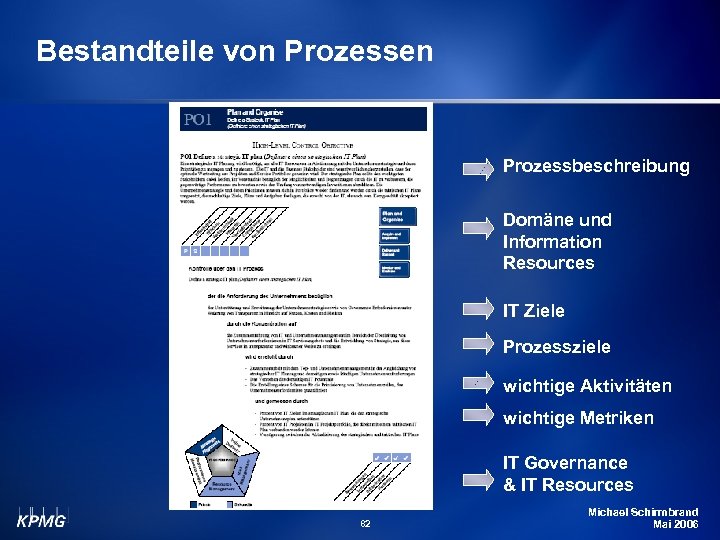

Bestandteile von Prozessen Prozessbeschreibung Domäne und Information Resources IT Ziele Prozessziele wichtige Aktivitäten wichtige Metriken IT Governance & IT Resources 82 Michael Schirmbrand Mai 2006

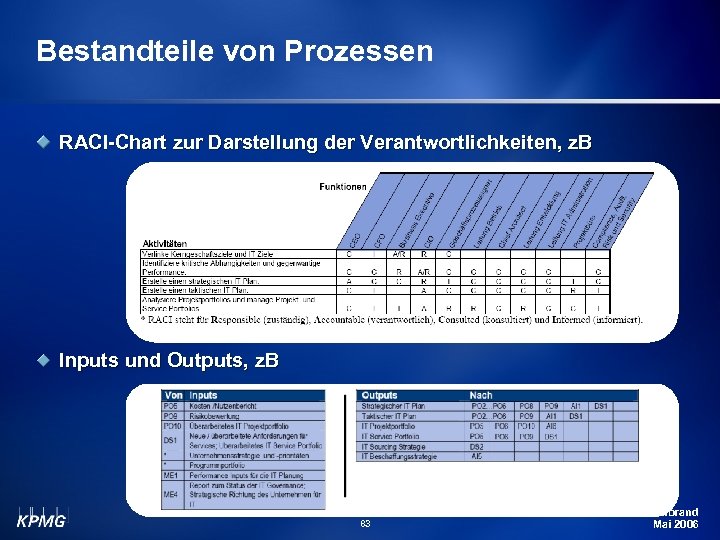

Bestandteile von Prozessen RACI-Chart zur Darstellung der Verantwortlichkeiten, z. B Inputs und Outputs, z. B 83 Michael Schirmbrand Mai 2006

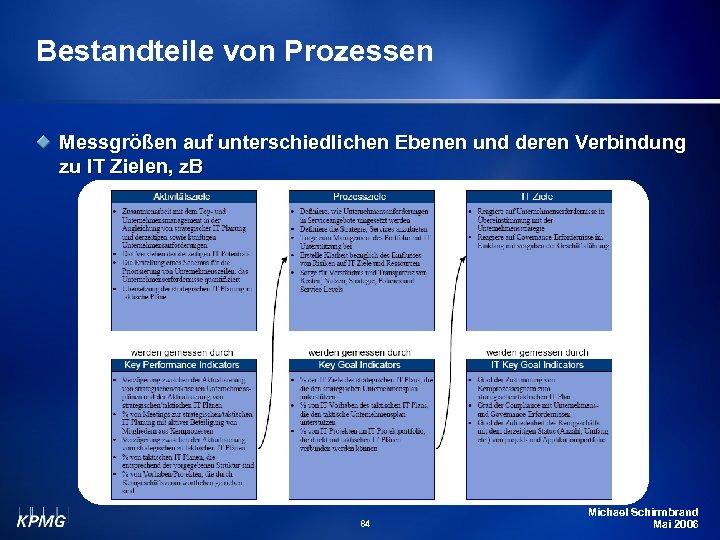

Bestandteile von Prozessen Messgrößen auf unterschiedlichen Ebenen und deren Verbindung zu IT Zielen, z. B 84 Michael Schirmbrand Mai 2006

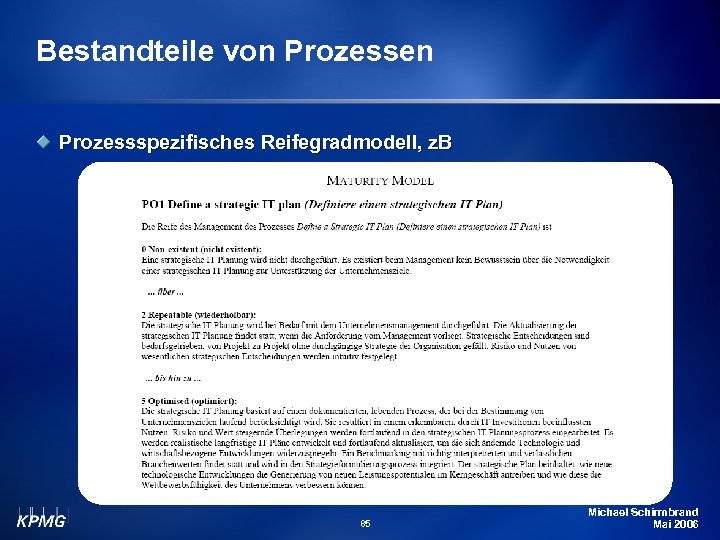

Bestandteile von Prozessen Prozessspezifisches Reifegradmodell, z. B 85 Michael Schirmbrand Mai 2006

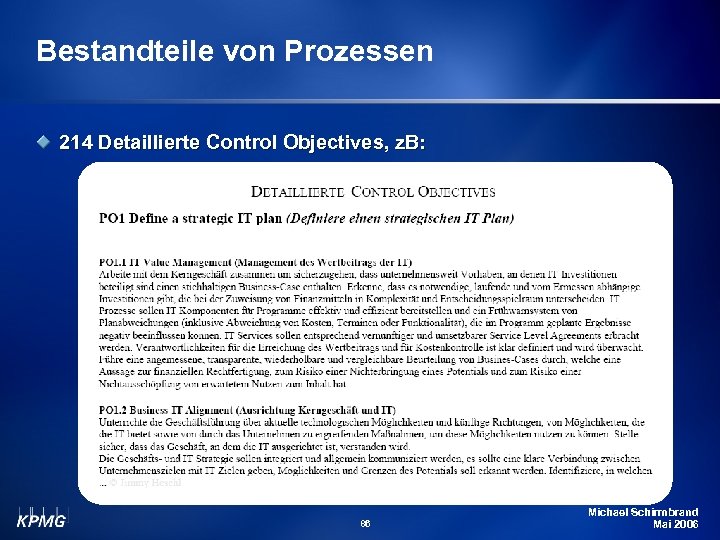

Bestandteile von Prozessen 214 Detaillierte Control Objectives, z. B: 86 Michael Schirmbrand Mai 2006

Val. IT 87

The Fundamental Question Are we managing our investments in IT such that: Ø we are getting optimal value; Ø at an affordable cost; and Ø with an acceptable level of risk? 88 Michael Schirmbrand Mai 2006

A New Perspective IT Investments in IT-enabled Change 89 Michael Schirmbrand Mai 2006

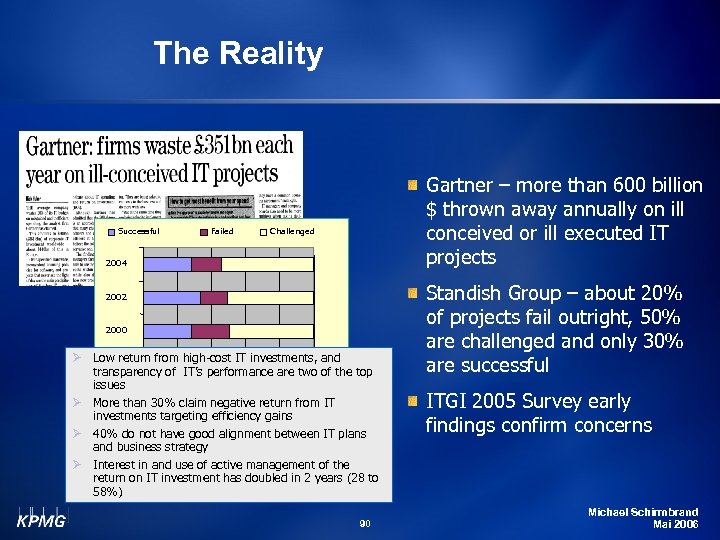

The Reality Successful Failed Gartner – more than 600 billion $ thrown away annually on ill conceived or ill executed IT projects Challenged 2004 2002 2000 Ø Low return from high-cost IT investments, and 1998 transparency of IT’s performance are two of the top issues 0% 20% 40% 60% 80% 100% Ø More than 30% claim negative return from IT investments targeting efficiency gains Ø 40% do not have good alignment between IT plans and business strategy Ø Interest in and use of active management of the return on IT investment has doubled in 2 years (28 to 58%) 90 Standish Group – about 20% of projects fail outright, 50% are challenged and only 30% are successful ITGI 2005 Survey early findings confirm concerns Michael Schirmbrand Mai 2006

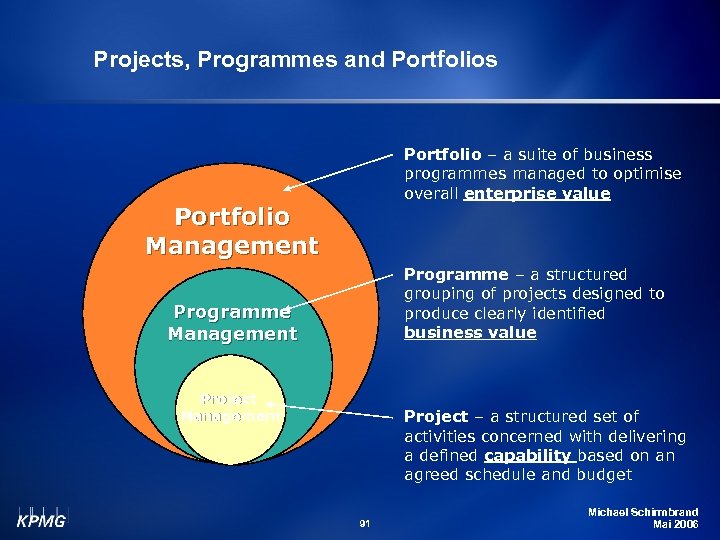

Projects, Programmes and Portfolios Portfolio – a suite of business programmes managed to optimise overall enterprise value Portfolio Management Programme – a structured grouping of projects designed to produce clearly identified business value Programme Management Project – a structured set of activities concerned with delivering a defined capability based on an agreed schedule and budget 91 Michael Schirmbrand Mai 2006

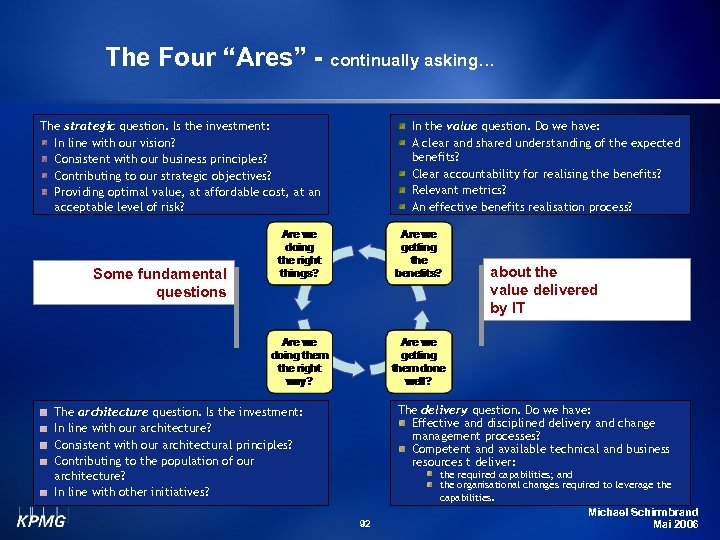

The Four “Ares” - continually asking… The strategic question. Is the investment: In line with our vision? Consistent with our business principles? Contributing to our strategic objectives? Providing optimal value, at affordable cost, at an acceptable level of risk? In the value question. Do we have: A clear and shared understanding of the expected benefits? Clear accountability for realising the benefits? Relevant metrics? An effective benefits realisation process? about the value delivered by IT Some fundamental questions The delivery question. Do we have: Effective and disciplined delivery and change management processes? Competent and available technical and business resources t deliver: The architecture question. Is the investment: In line with our architecture? Consistent with our architectural principles? Contributing to the population of our architecture? In line with other initiatives? the required capabilities; and the organisational changes required to leverage the capabilities. 92 Michael Schirmbrand Mai 2006

Val IT Principles q IT-enabled investments will be managed as a portfolio of investments. q IT-enabled investments will include the full scope of activities that are required to achieve business value. q IT-enabled investments will be managed through their full economic life cycle. q Value delivery practices will recognise that there are different categories of investments that will be evaluated and managed differently. q Value delivery practices will define and monitor key metrics and will respond quickly to any changes or deviations. q Value delivery practices will engage all stakeholders and assign appropriate accountability for the delivery of capabilities and the realisation of business benefits. q Value delivery practices will be continually monitored, evaluated and improved. 93 Michael Schirmbrand Mai 2006

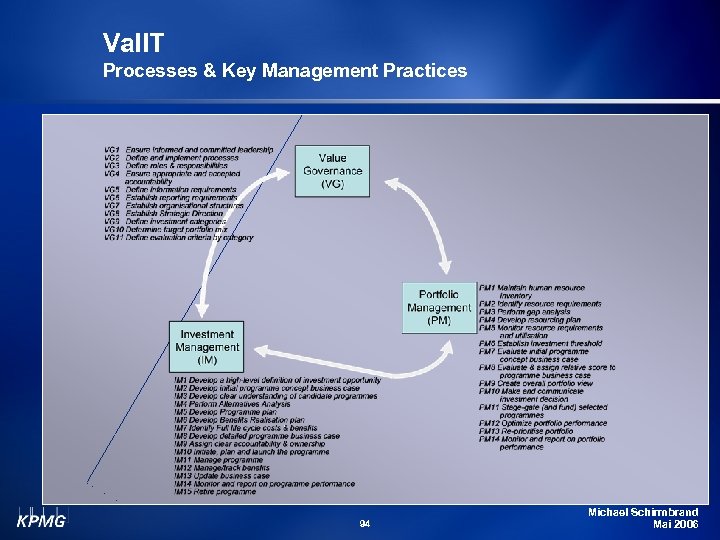

Val. IT Processes & Key Management Practices 94 Michael Schirmbrand Mai 2006

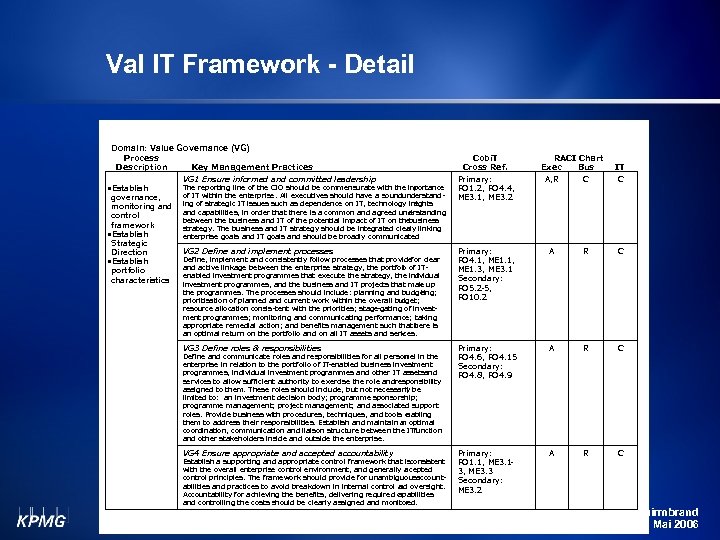

Val IT Framework - Detail Domain: Value Governance (VG) Process Description • Establish governance, monitoring and control framework • Establish Strategic Direction • Establish portfolio characteristics Key Management Practices VG 1 Ensure informed and committed leadership The reporting line of the CIO should be commensurate with the im portance of IT within the enterprise. All executives should have a soundunderstanding of strategic IT issues such as dependence on IT, technology insghts i and capabilities, in order that there is a common and agreed und erstanding between the business and IT of the potential impact of IT on thebusiness strategy. The business and IT strategy should be integrated clea linking rly enterprise goals and IT goals and should be broadly communicated. Cobi. T Cross Ref. Primary: PO 1. 2, PO 4. 4, ME 3. 1, ME 3. 2 RACI Chart Exec Bus A, R C IT C VG 2 Define and implement processes Primary: PO 4. 1, ME 1. 3, ME 3. 1 Secondary: PO 5. 2 -5, PO 10. 2 A R C VG 3 Define roles & responsibilities Primary: PO 4. 6, PO 4. 15 Secondary: PO 4. 8, PO 4. 9 A R C VG 4 Ensure appropriate and accepted accountability Primary: PO 1. 1, ME 3. 1 3, ME 3. 3 Secondary: ME 3. 2 A R C Define, implement and consistently follow processes that providefor clear and active linkage between the enterprise strategy, the portfoli of ITo enabled investment programmes that execute the strategy, the ind ividual investment programmes, and the business and IT projects that mak up e the programmes. The processes should include: planning and budge ting; prioritisation of planned and current work within the overall bu dget; resource allocation consis-tent with the priorities; stage -gating of investment programmes; monitoring and communicating performance; taking appropriate remedial action; and benefits management such that here is t an optimal return on the portfolio and on all IT assets and serv ices. Define and communicate roles and responsibilities for all person in the nel enterprise in relation to the portfolio of IT -enabled business investment programmes, individual investment programmes and other IT assetsand services to allow sufficient authority to exercise the role andresponsibility assigned to them. These roles should include, but not necessaril be y limited to: an investment decision body; programme sponsorship; programme management; project management; and associated support roles. Provide business with procedures, techniques, and tools e nabling them to address their responsibilities. Establish and maintain a optimal n coordination, communication and liaison structure between the ITfunction and other stakeholders inside and outside the enterprise. Establish a supporting and appropriate control framework that isconsistent with the overall enterprise control environment, and generally a ccepted control principles. The framework should provide for unambiguousaccountabilities and practices to avoid breakdown in internal control a oversight. nd Accountability for achieving the benefits, delivering required c pabilities a and controlling the costs should be clearly assigned and monitor d. e 95 Michael Schirmbrand Mai 2006

ISO/IEC 17799: 2005 96

ISO/IEC 17799: 2005 Historie: Co. P for Security Management BS 7799 Part 1 ISO 17799: 2000 Zukünftig: ISO/IEC 2700 x-Familie Best Practice für Informations-Sicherheit Herausgegeben von der ISO Zeitweise im Konflikt mit BSI - Grundschutzhandbuch Zertifizierung nach ISO/IEC 27001: 2005 (BS 7799 Part 2) 97 Michael Schirmbrand Mai 2006

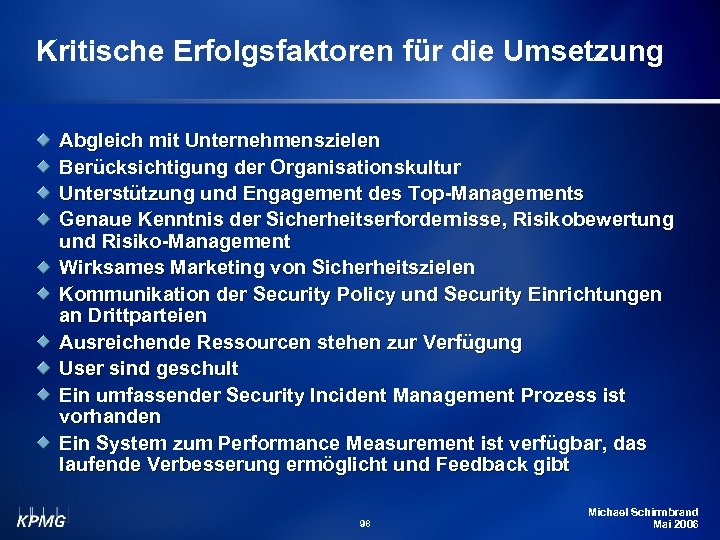

Kritische Erfolgsfaktoren für die Umsetzung Abgleich mit Unternehmenszielen Berücksichtigung der Organisationskultur Unterstützung und Engagement des Top-Managements Genaue Kenntnis der Sicherheitserfordernisse, Risikobewertung und Risiko-Management Wirksames Marketing von Sicherheitszielen Kommunikation der Security Policy und Security Einrichtungen an Drittparteien Ausreichende Ressourcen stehen zur Verfügung User sind geschult Ein umfassender Security Incident Management Prozess ist vorhanden Ein System zum Performance Measurement ist verfügbar, das laufende Verbesserung ermöglicht und Feedback gibt 98 Michael Schirmbrand Mai 2006

Integration von Standards 99

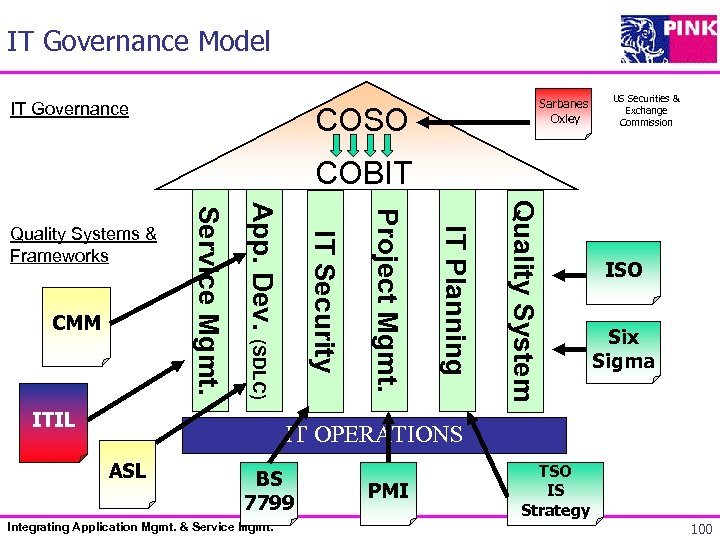

IT Governance Model IT Governance Sarbanes Oxley COSO US Securities & Exchange Commission COBIT Quality System IT Planning Project Mgmt. ITIL IT Security App. Dev. (SDLC) CMM Service Mgmt. Quality Systems & Frameworks ISO Six Sigma IT OPERATIONS ASL BS 7799 Integrating Application Mgmt. & Service Mgmt. PMI TSO IS Strategy 100

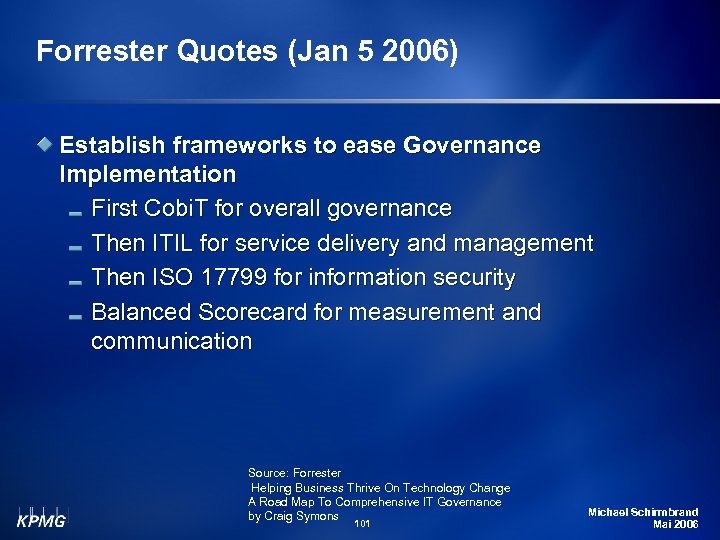

Forrester Quotes (Jan 5 2006) Establish frameworks to ease Governance Implementation First Cobi. T for overall governance Then ITIL for service delivery and management Then ISO 17799 for information security Balanced Scorecard for measurement and communication Source: Forrester Helping Business Thrive On Technology Change A Road Map To Comprehensive IT Governance by Craig Symons 101 Michael Schirmbrand Mai 2006

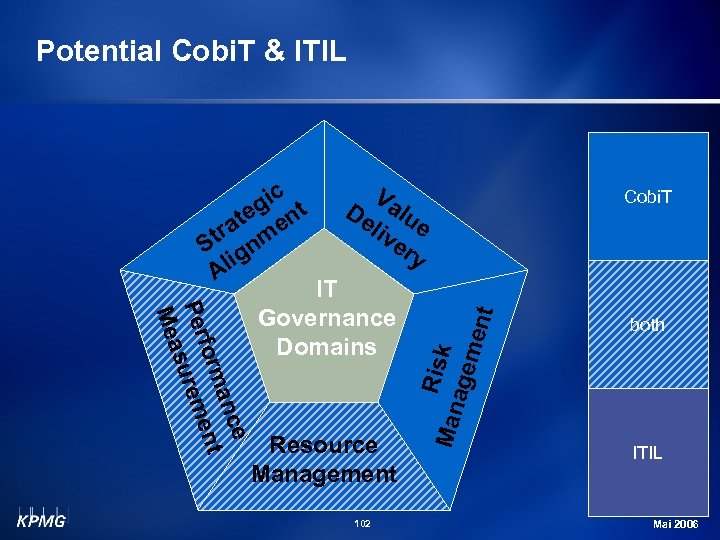

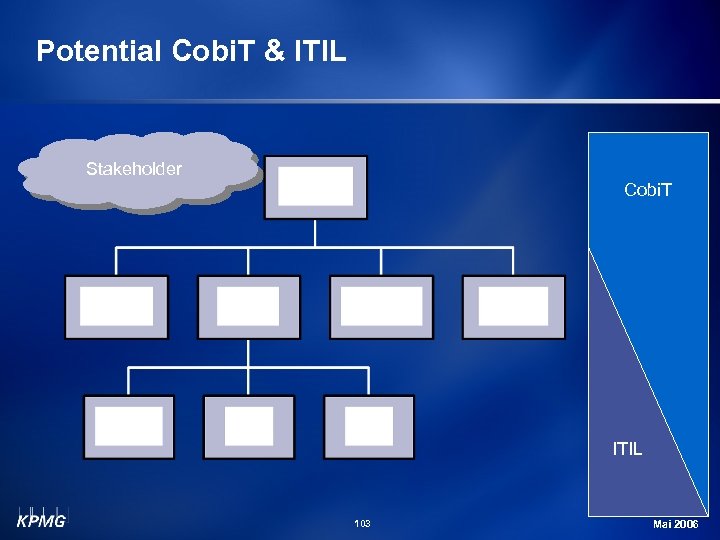

Potential Cobi. T & ITIL V De alu liv e er y Resource Management 102 ent both Risk age m e e anc form ment e e Per sur Mea IT Governance Domains Cobi. T Man c gi nt e at me tr n S g li A ITIL Michael Schirmbrand Mai 2006

Potential Cobi. T & ITIL Stakeholder Cobi. T ITIL 103 Michael Schirmbrand Mai 2006

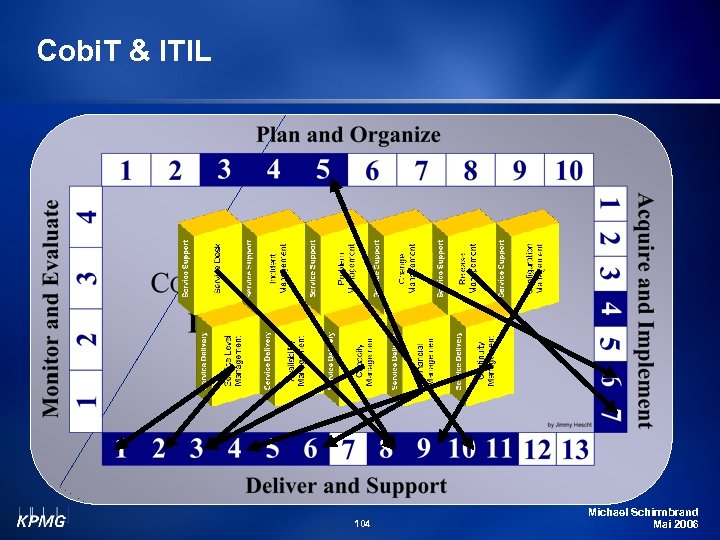

Cobi. T & ITIL 104 Michael Schirmbrand Mai 2006

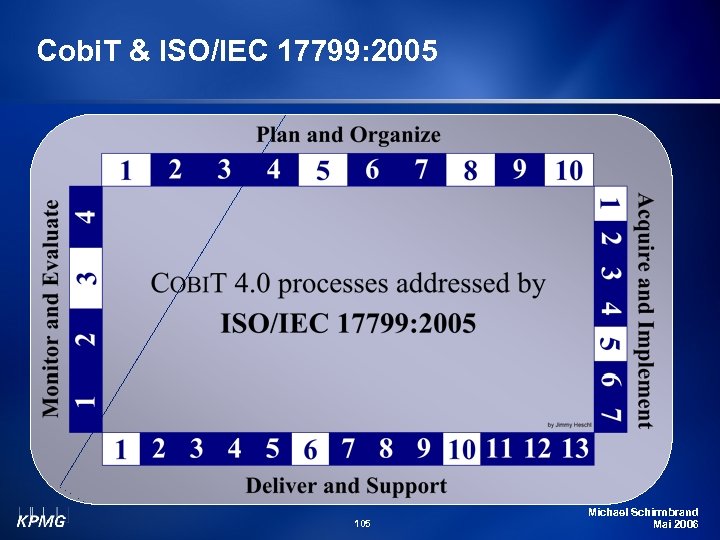

Cobi. T & ISO/IEC 17799: 2005 105 Michael Schirmbrand Mai 2006

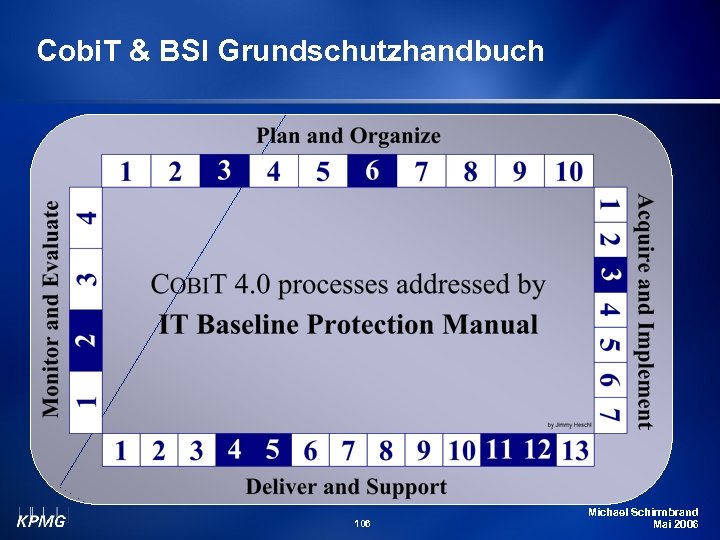

Cobi. T & BSI Grundschutzhandbuch 106 Michael Schirmbrand Mai 2006

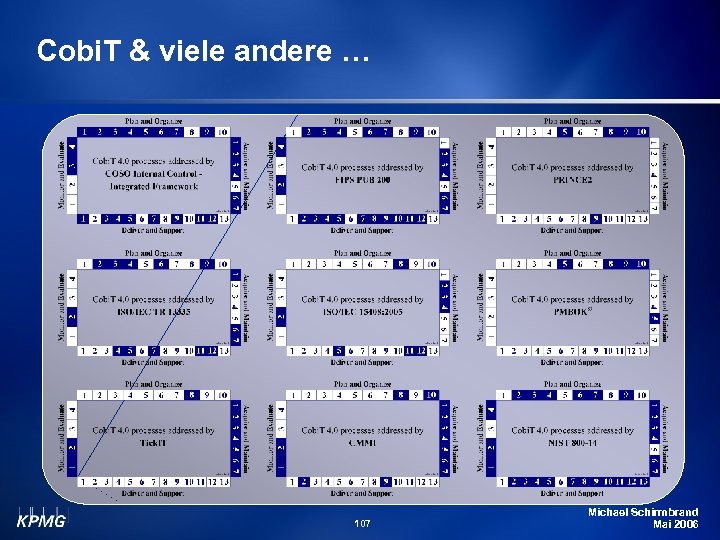

Cobi. T & viele andere … 107 Michael Schirmbrand Mai 2006

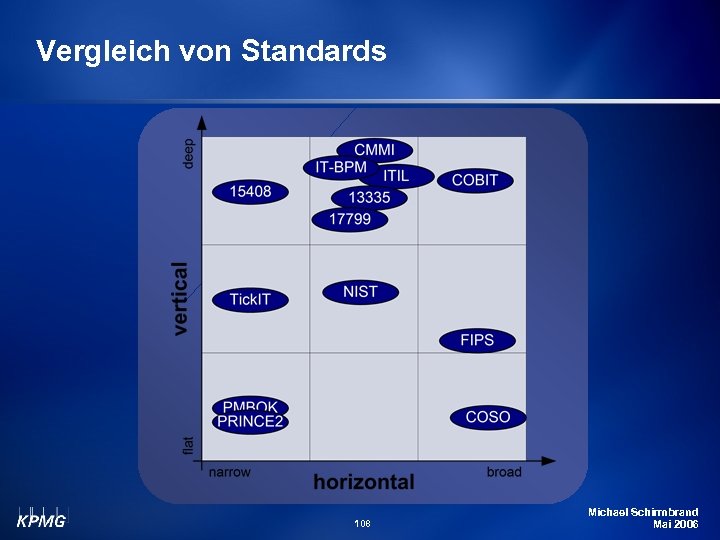

Vergleich von Standards 108 Michael Schirmbrand Mai 2006

Ausblick Die Zeit ist reif Für nachvollziehbare und messbare IT Prozesse Einhaltung internationaler Standards Interne Kontrollsysteme auch in der IT Die Umsetzung erfordert (hohen) Aufwand Nutzen ist auch kurzfristig zu erzielen (ROI hoch) Professionelle Unterstützung empfehlenswert – besonders auch mit Prüfungs- und Kontroll – Know How 109 Michael Schirmbrand Mai 2006

Nutzen durch IT Governance und Compliance mit Cobi. T et. al. Compliance Aufbau eines angemessenen Internen Kontrollsystems § 82 Akt. G österr. und internationale Fachgutachten und Gesetze (Compliance) auch nach neuen strengeren US-Regelungen (Sarbanes-Oxley) sowie für etwaige künftige EU-Regelungen (vgl. 8. EU Audit Richtlinie) Absicherung der Geschäftsführer Möglichkeit, die Compliance mit Gesetzen und Standards zu überprüfen Transparenter Überblick über Aktivitäten und Risiken der IT Revisionssichere Gestaltung der Prozesse und Kontrollen Effektivität (Wirksamkeit) Laufende Ausrichtung der IT und Prozesse an den Unternehmensstrategien Möglichkeit zur zeitgemäßen Steuerung und Messung der IT Planung und Steuerung der Prozess-Reifegrade (Maturity Model) Steigerung von Qualität und Sicherheit in der IT Verbessertes Prozess- und Kontrollbewusstsein Effizienz (Wirtschaftlich) Effizienzsteigerung in der IT Erhöhter Stakeholder Value (realer und empfundener Wert) Nachweisbarer Nutzen der IT 110 Michael Schirmbrand Mai 2006

Kontakte Dr. Michael Schirmbrand Information Risk Management KPMG Wien +43 (1) 361332 - 656 mschirmbrand@kpmg. at www. kpmg. at Jimmy Heschl Information Risk Management KPMG Wien +43 (1) 361332 - 618 jheschl@kpmg. at www. kpmg. at Michael Schirmbrand Mai 2006 © 2005 KPMG Alpen-Treuhand Austria Gruppe, österreichisches Mitglied von KPMG International, einer Genossenschaft schweizerischen Rechts. Informationen dieser Präsentation haben informativen Charakter und stellen keinerlei Beratungsleistung dar. Alle Rechte vorbehalten. Printed in Austria. KPMG und das KPMG-Logo sind eingetragene Markenzeichen von KPMG International. 111

89b1fa4149bf25caa0c2e3d91b03430d.ppt